تكوين شبكة VPN من موقع إلى موقع على RV160 و RV260

الهدف

الهدف من هذا المستند هو إنشاء شبكة VPN من موقع إلى موقع على موجهات السلسلتين RV160 و RV260.

المقدمة

تعد الشبكة الخاصة الظاهرية (VPN) طريقة رائعة لربط العاملين عن بعد بشبكة آمنة. تسمح الشبكة الخاصة الظاهرية (VPN) للمضيف البعيد بالعمل كما لو كان متصلا بالشبكة الآمنة في الموقع. في شبكة VPN من موقع إلى موقع، يتصل الموجه المحلي في موقع واحد بموجه بعيد من خلال نفق شبكة VPN. يقوم هذا النفق بتضمين البيانات بشكل آمن باستخدام تقنيات التشفير والمصادقة المتوافقة مع معايير الصناعة لتأمين البيانات المرسلة.

لاحظ أنه عند تكوين شبكة VPN من موقع إلى موقع، لا يمكن أن تكون الشبكات الفرعية لشبكة المنطقة المحلية (LAN) على أي من جانبي النفق على الشبكة نفسها. على سبيل المثال، إذا كانت الشبكة المحلية (LAN) في الموقع A تستخدم الشبكة الفرعية 192.168.1.x/24، فلن يتمكن الموقع B من إستخدام الشبكة الفرعية نفسها. يجب أن يستخدم الموقع B شبكة فرعية مختلفة مثل 192.168.2.x/24.

لتكوين نفق بشكل صحيح، أدخل الإعدادات المقابلة (عكس المحلي والبعيد) عند تكوين الموجهين. افترض أن هذا الموجه معرف على أنه الموجه A. أدخل إعداداته في قسم إعداد المجموعة المحلية أثناء إدخال إعدادات الموجه الآخر (الموجه B) في قسم إعداد المجموعة البعيدة. عند تكوين الموجه الآخر (B)، أدخل إعداداته في قسم "إعداد المجموعة المحلية"، وأدخل إعدادات الموجه A في "إعداد المجموعة البعيدة".

فيما يلي جدول لتكوين كل من الموجه A والموجه B، يتم إبرازه بالخط الغامق بالبارامترات التي هي عكس الموجه المعاكس. باقي المعلمات تم تكوينها نفسها. في هذا المستند، سنقوم بتكوين الموجه المحلي باستخدام الموجه A.

| الحقول |

الموجه A (محلي) عنوان IP لشبكة WAN: 140.x.x.x عنوان IP المحلي: 192.168.2.0/24 |

الموجه B (عن بعد) عنوان IP لشبكة WAN: 145.x.x.x عنوان IP المحلي: 10.1.1.0/24 |

| اسم الاتصال |

VPNTest |

VPNTestB |

| ملف تعريف IPSec |

HomeOffice (له نفس التكوين مثل RemoteOffice) |

RemoteOffice (له نفس التكوين مثل HomeOffice) |

| الواجهة |

WAN |

WAN |

| نقطة النهاية البعيدة |

IP الثابت: 145.x.x.x |

IP الثابت: 140.x.x.x |

| أسلوب مصادقة IKE |

مفتاح مشترك مسبقا مفتاح مشترك مسبقا: CiscoTest123! |

مفتاح مشترك مسبقا مفتاح مشترك مسبقا: CiscoTest123! |

| نوع المعرف المحلي |

WAN IP المحلي |

WAN IP المحلي |

| المعرف المحلي |

140.x.x.x |

145.x.x.x |

| نوع IP المحلي |

شبكة فرعية |

شبكة فرعية |

| عنوان IP المحلي |

192.168.2.0 |

10.1.1.0 |

| قناع الشبكة الفرعية المحلي |

255.255.255.0 |

255.255.255.0 |

| نوع المعرف البعيد |

WAN IP عن بعد |

WAN IP عن بعد |

| المعرف البعيد |

145.x.x.x |

140.x.x.x |

| نوع IP البعيد |

شبكة فرعية |

شبكة فرعية |

| عنوان IP البعيد |

10.1.1.0 |

192.168.2.0 |

| قناع الشبكة الفرعية البعيدة |

255.255.255.0 |

255.255.255.0 |

| وضع عدواني |

معطل |

معطل |

لمعرفة كيفية تكوين ملف تعريف IPsec، يرجى مراجعة المقالة التالية: تكوين ملفات تعريف IPSec (وضع الكيل التلقائي) على RV160 و RV260.

لتكوين شبكة VPN من موقع إلى موقع باستخدام معالج الإعداد، الرجاء مراجعة المقالة حول: تكوين معالج إعداد VPN على RV160 و RV260.

الأجهزة القابلة للتطبيق

· RV160

· RV260

إصدار البرامج

·1.0.00.13

تكوين اتصال VPN من موقع إلى موقع - الموجه A

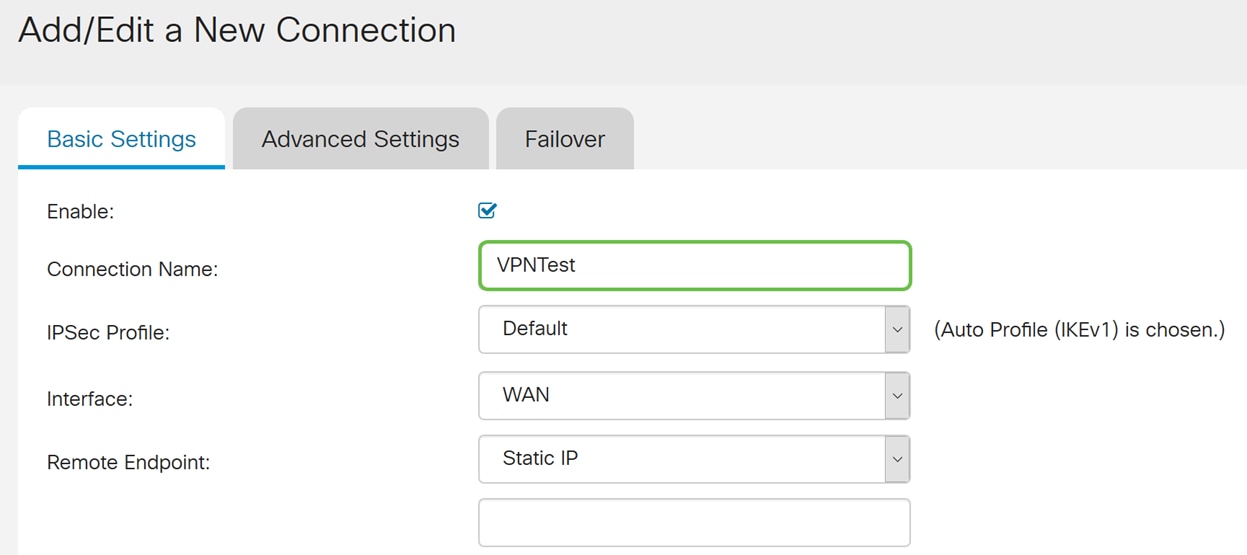

الخطوة 1. سجل الدخول إلى صفحة تكوين الويب للموجه A.

ملاحظة: سنستخدم RV160 لكل من الموجه.

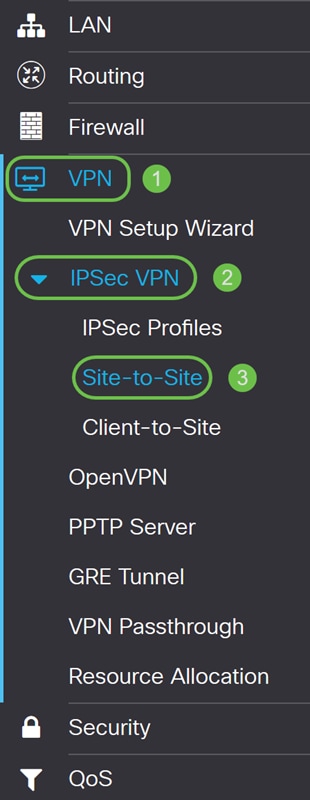

الخطوة 2. انتقل إلى VPN > IPSec VPN > من موقع إلى موقع.

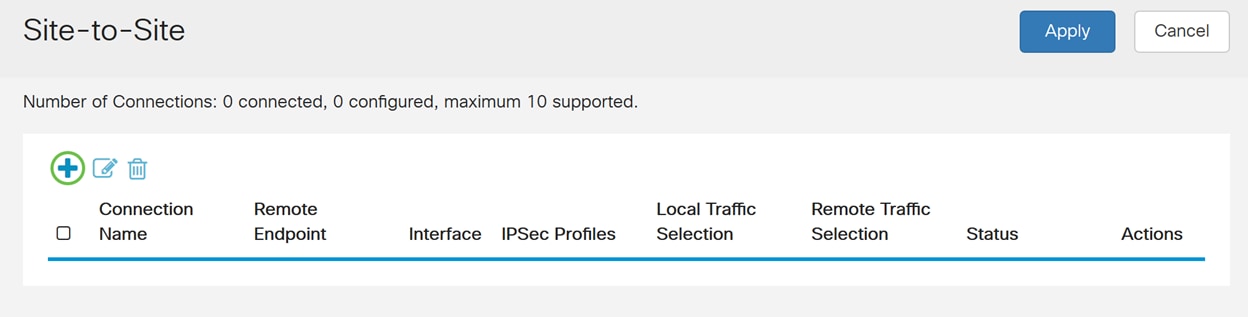

الخطوة 3. انقر فوق الزر إضافة لإضافة اتصال VPN جديد من موقع إلى موقع.

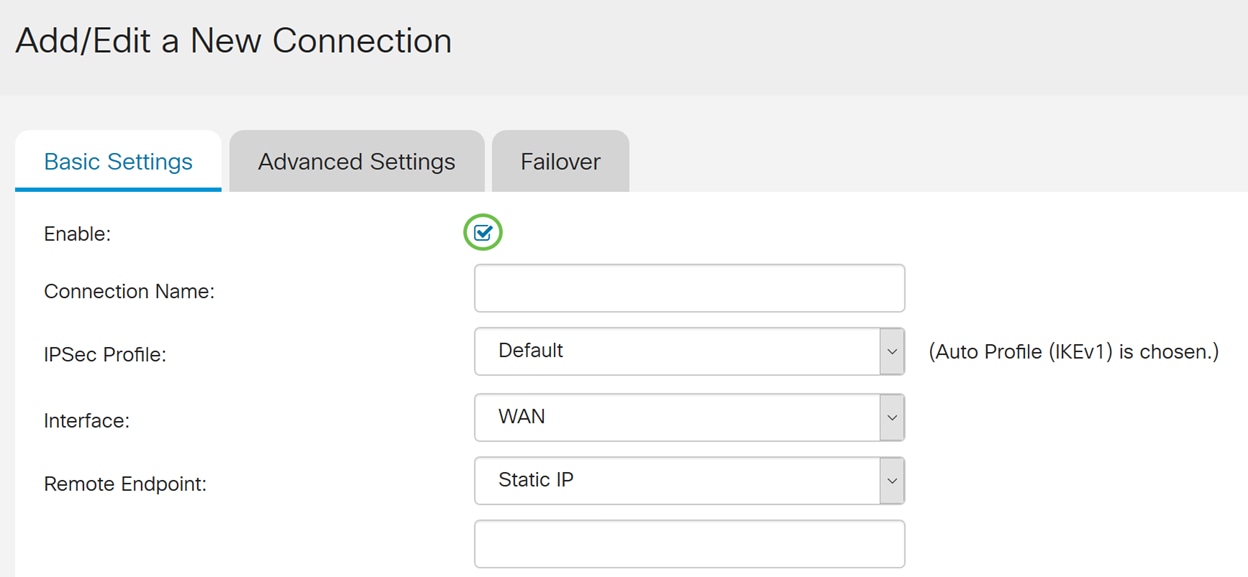

الخطوة 4. تدقيق يمكن أن يمكن التشكيل. مكنت هذا افتراضيا.

الخطوة 5. أدخل اسم اتصال لنفق VPN. هذا الوصف هو لأغراض مرجعية ولا يجب أن يطابق الاسم المستخدم في الطرف الآخر من النفق.

في هذا المثال، سندخل VPNTest كاسم اتصال لنا.

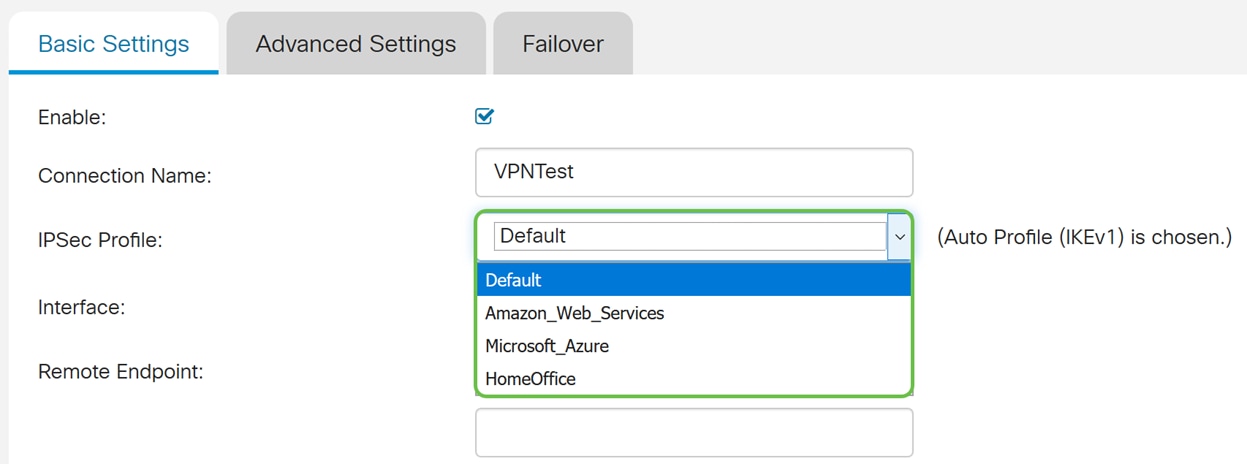

الخطوة 6. إذا كنت قد قمت بإنشاء ملف تعريف IPsec جديد أو أردت إستخدام ملف تعريف تم إنشاؤه مسبقا (Amazon_WEB_Services، Microsoft_Azure)، فحدد ملف تعريف IPsec الذي تريد إستخدامه لشبكة VPN. الافتراضي - يتم إختيار ملف التعريف التلقائي بشكل افتراضي. يعد ملف تعريف IPsec هو التكوين المركزي في IPsec الذي يحدد الخوارزميات مثل التشفير والمصادقة ومجموعة Diffie-Hellman (DH) لمفاوضات المرحلة الأولى والمرحلة الثانية.

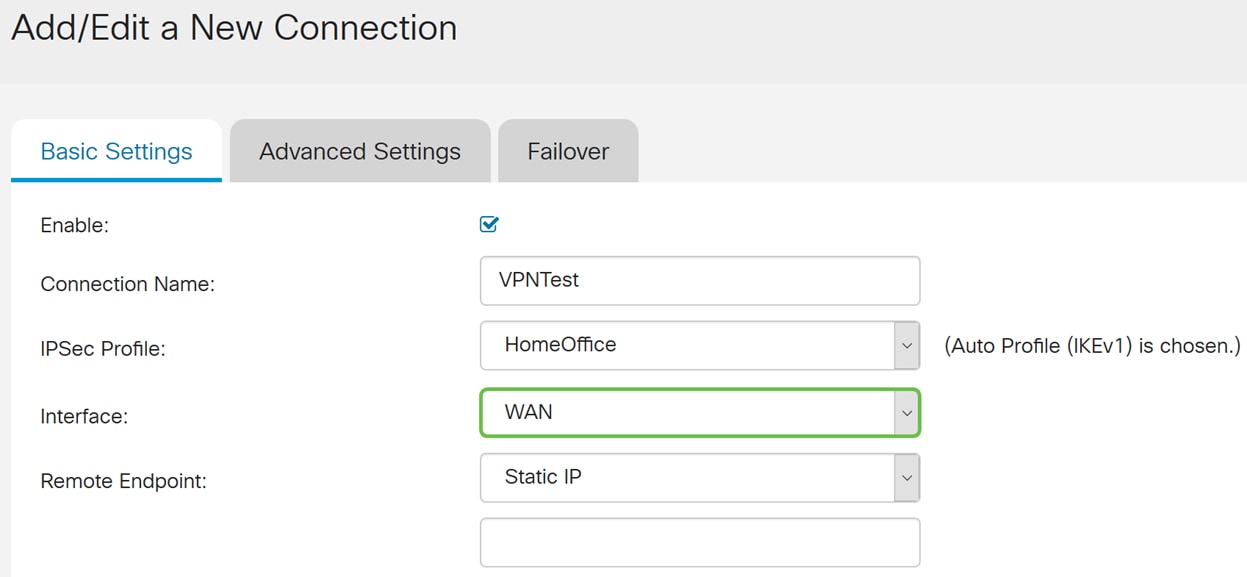

على سبيل المثال، سنقوم باختيار HomeOffice كملف تعريف IPsec الخاص بنا.

ملاحظة: إذا كنت تريد معرفة المزيد حول إنشاء ملف تعريف IPsec، فالرجاء مراجعة المقالة: تكوين ملفات تعريف IPSec (وضع الكي التلقائي) على RV160 و RV260.

الخطوة 7. في حقل الواجهة ، حدد الواجهة المستخدمة للنفق. في هذا المثال، سنستخدم WAN كواجهة لنا.

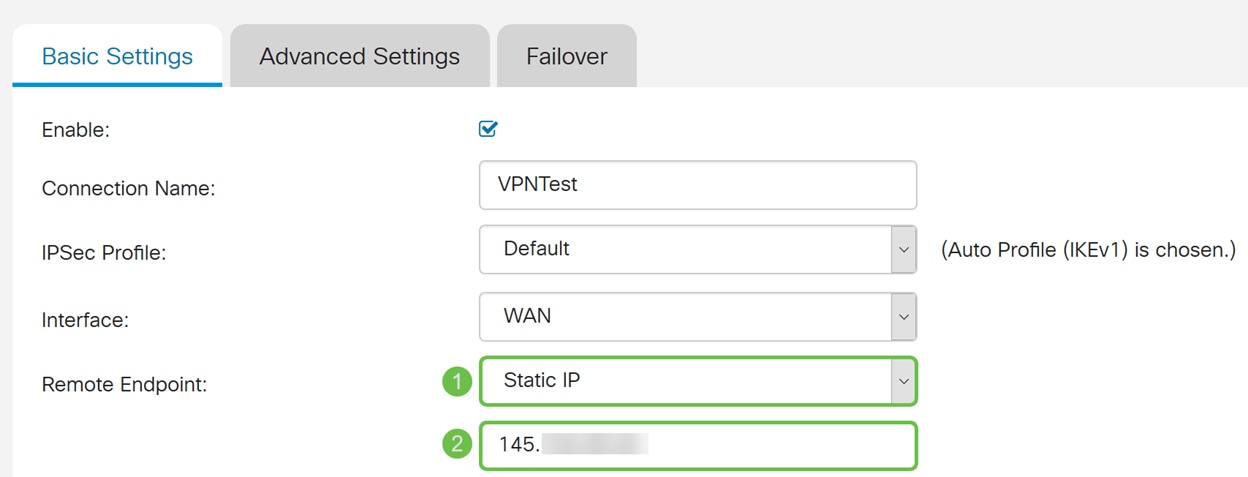

الخطوة 8. حدد إما IP ثابت، اسم المجال المؤهل بالكامل (FQDN)، أو IP الديناميكي لنقطة النهاية البعيدة. أدخل في عنوان IP أو FQDN لنقطة النهاية البعيدة استنادا إلى التحديد الخاص بك.

لقد حددنا IP ثابت ودخلنا في عنوان IP لنقطة النهاية البعيدة الخاصة بنا.

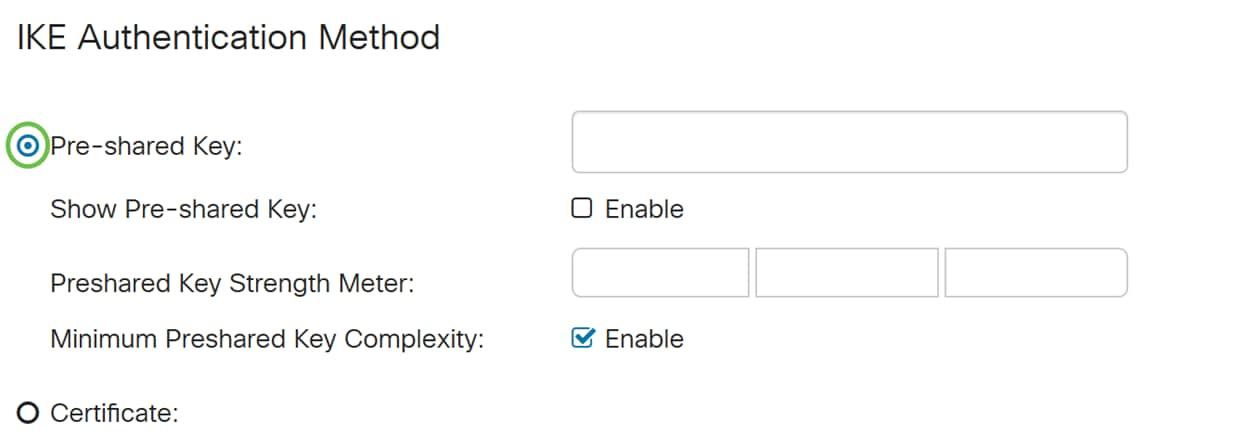

تكوين أسلوب مصادقة IKE

الخطوة 1. حدد إما مفتاح مشترك مسبقا أو شهادة. بالنسبة لهذا العرض التوضيحي، سنختار المفتاح المشترك مسبقا كطريقة مصادقة IKE.

يقوم نظراء IKE بمصادقة بعضهم البعض عن طريق حساب تجزئة مصفوفة من البيانات التي تتضمن المفتاح المشترك مسبقا وإرسالها. إذا كان النظير المتلقي قادرا على إنشاء التجزئة نفسها بشكل مستقل باستخدام المفتاح المشترك مسبقا الخاص به، فإنه يعرف أنه يجب على كلا النظرين مشاركة نفس السر، وبالتالي مصادقة النظير الآخر. لا يتم تطوير المفاتيح المشتركة مسبقا بشكل جيد لأنه يجب تكوين كل نظير IPsec باستخدام المفتاح المشترك مسبقا لكل نظير آخر يقوم بإنشاء جلسة عمل معه.

الشهادة الرقمية هي حزمة تحتوي على معلومات مثل تعريف حامل الشهادة: الاسم أو عنوان IP، الرقم التسلسلي للشهادة، تاريخ انتهاء صلاحية الشهادة، ونسخة من المفتاح العام لحاملها. يتم تعريف تنسيق الشهادة الرقمية القياسي في مواصفات X.509. يحدد الإصدار 3 من X.509 بنية البيانات للشهادات. إذا قمت بتحديد شهادة، تأكد من إستيراد شهادتك الموقعة في الإدارة > الترخيص. حدد الشهادة من القائمة المنسدلة لكل من المحلي والبعيد.

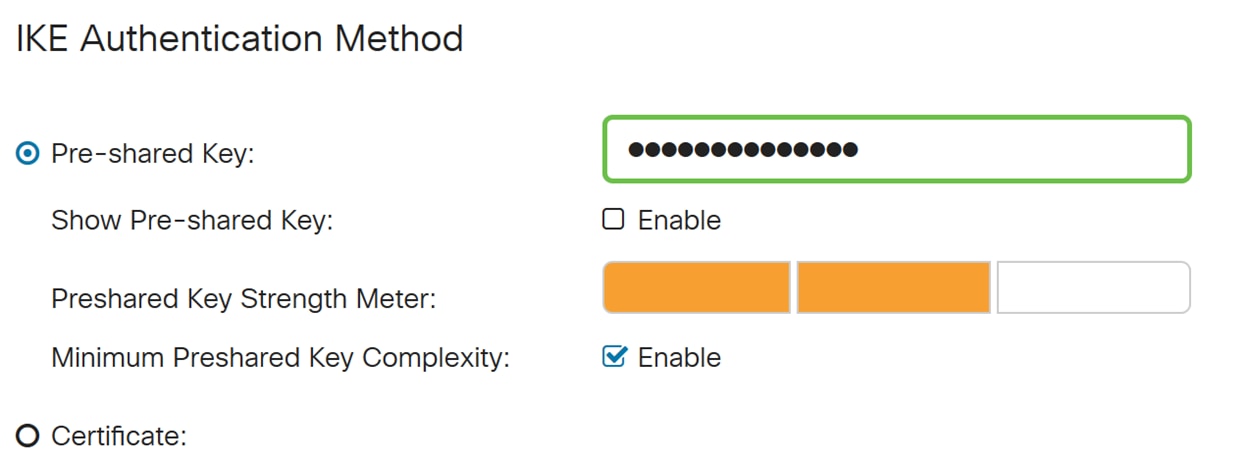

الخطوة 2. في حقل مفتاح مشترك مسبقا، أدخل في مفتاح مشترك مسبقا.

ملاحظة: تأكد من أن الموجه البعيد يستخدم نفس المفتاح المشترك مسبقا.

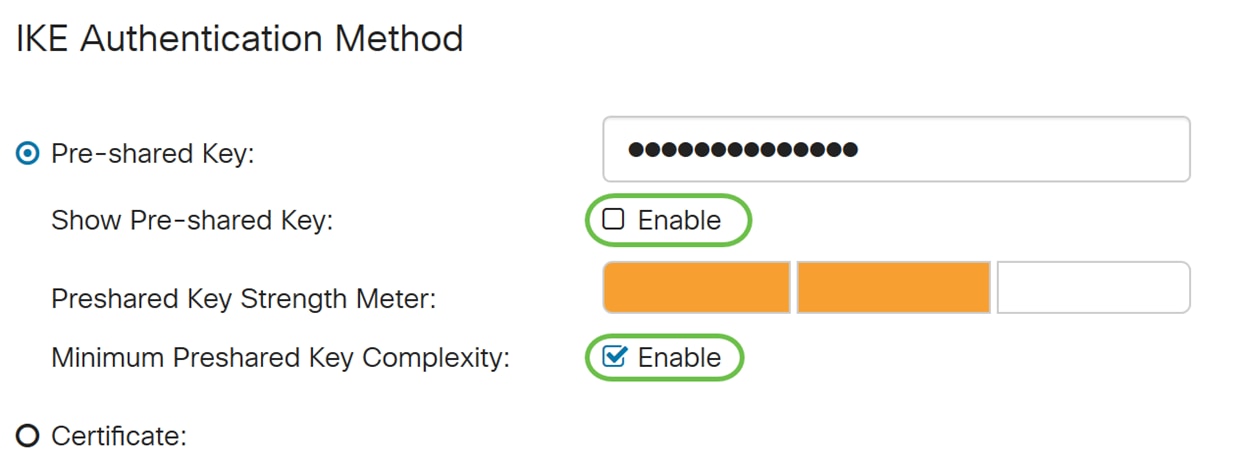

الخطوة 3. حدد خانة الاختيار تمكين إذا كنت ترغب في عرض المفتاح المشترك مسبقا. يظهر مقياس شدة المفتاح المشترك مسبقا قوة المفتاح المشترك مسبقا عبر الأشرطة الملونة. حدد تمكين لتمكين الحد الأدنى لتعقيد المفتاح المشترك مسبقا. بعد ذلك، قم بالتخطي إلى قسم إعداد المجموعة المحلية.

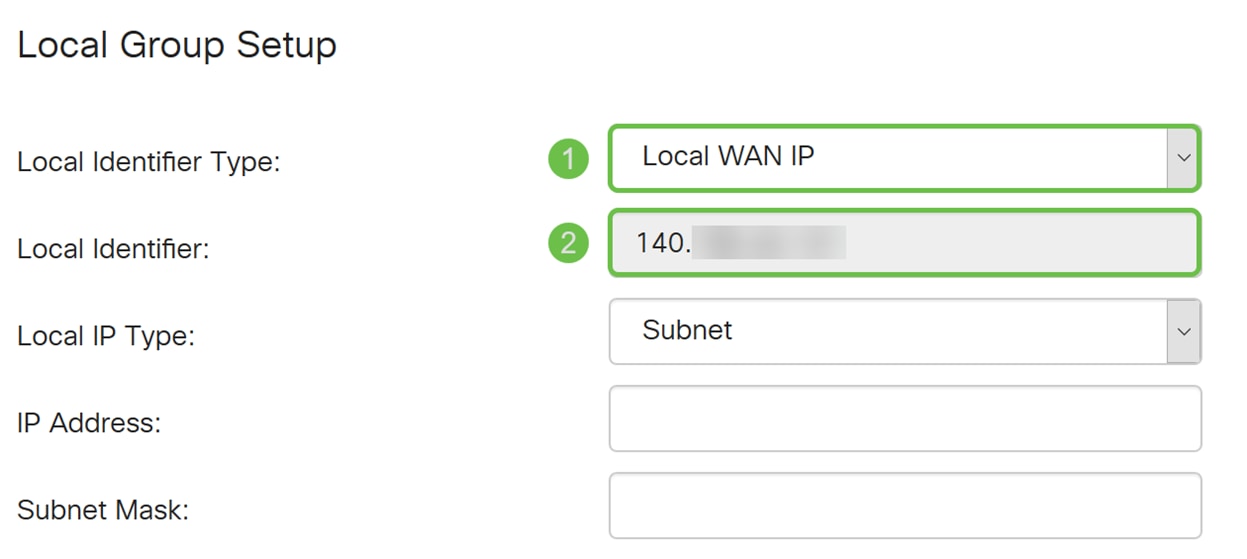

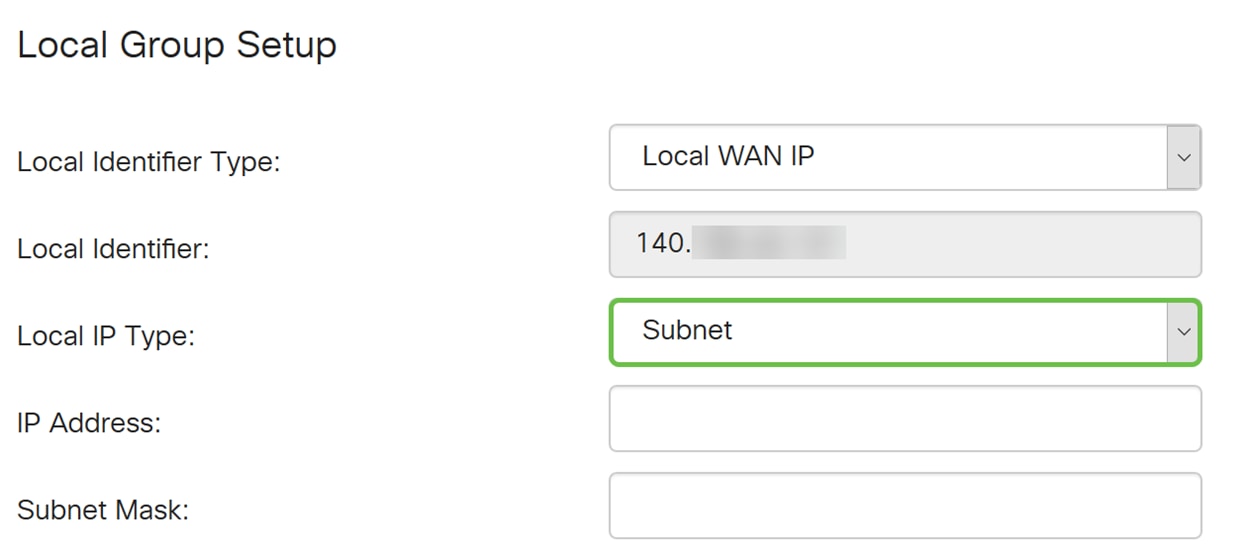

لإعداد المجموعة المحلية

الخطوة 1. حدد IP لشبكة WAN المحلية أو عنوان IP أو FQDN المحلي أو FQDN للمستخدم المحلي من القائمة المنسدلة. أدخل اسم المعرف أو عنوان IP استنادا إلى التحديد الخاص بك. إذا قمت بتحديد WAN IP المحلي، فيجب إدخال عنوان WAN IP الخاص بالموجه لديك تلقائيا.

الخطوة 2. بالنسبة لنوع IP المحلي، حدد الشبكة الفرعية أوأحادي أو أي أو مجموعة IP أو واجهة GRE من القائمة المنسدلة.

في هذا المثال، تم إختيار الشبكة الفرعية.

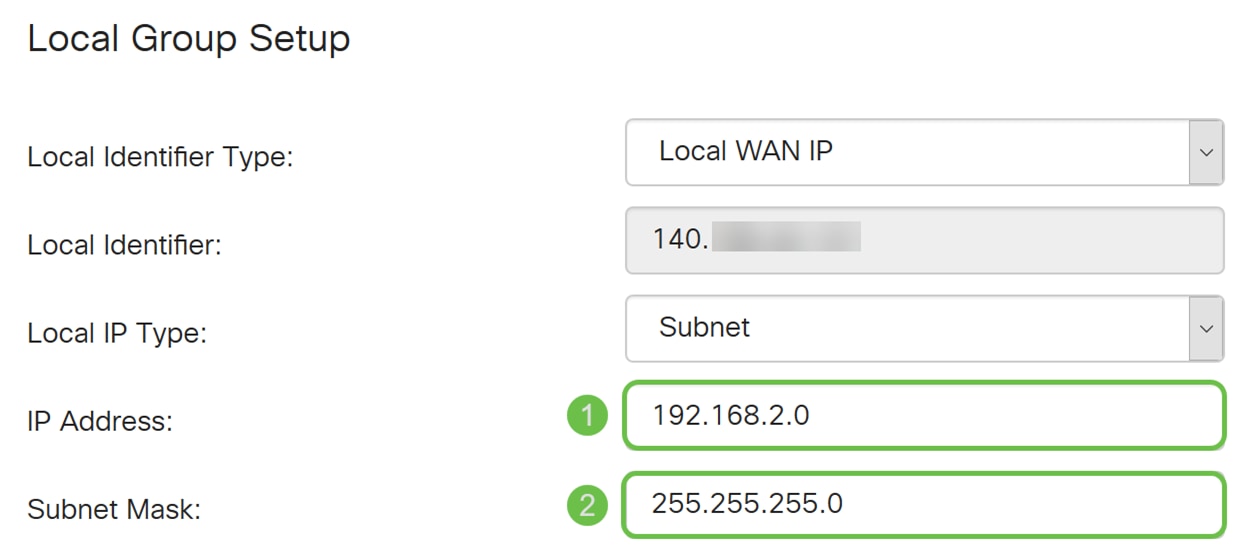

الخطوة 3. دخلت العنوان من الأداة أن يستطيع استعملت هذا نفق. ثم أدخل قناع الشبكة الفرعية.

بالنسبة لهذا العرض التوضيحي، سندخل 192.168.2.0 كعنوان IP محلي لنا و255.255.255.0 لقناع الشبكة الفرعية.

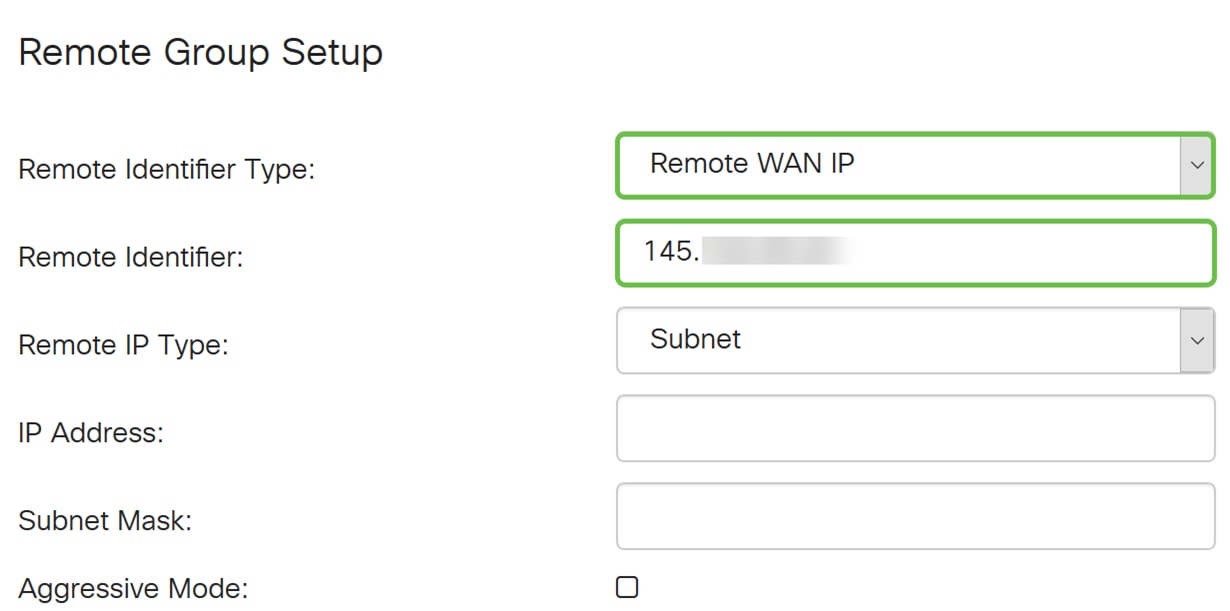

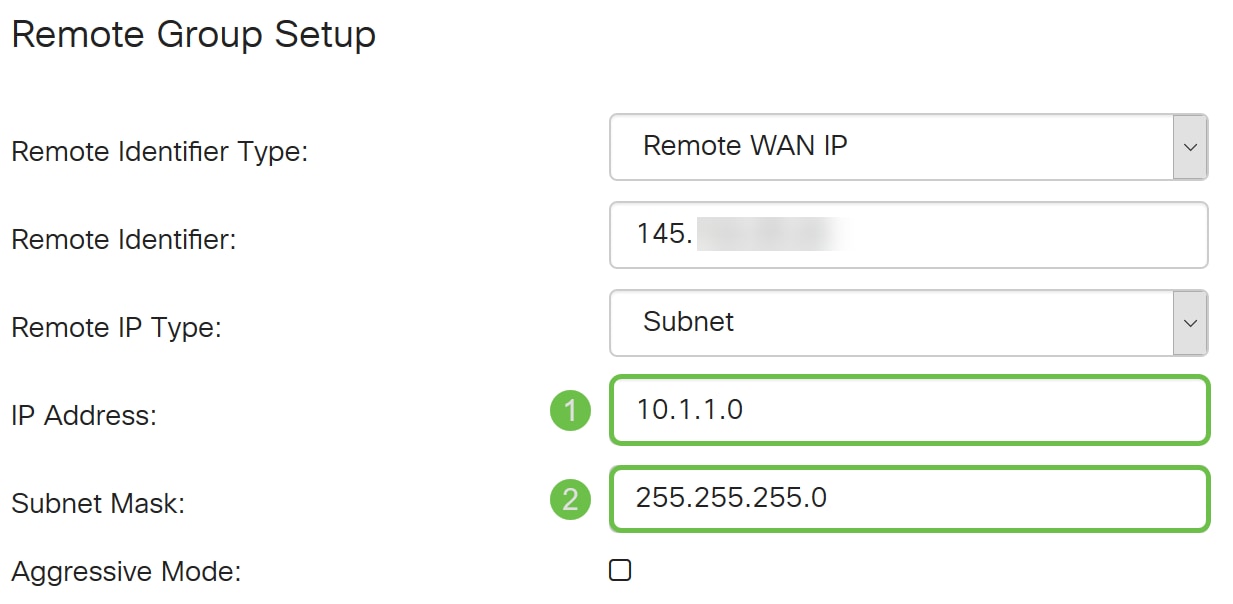

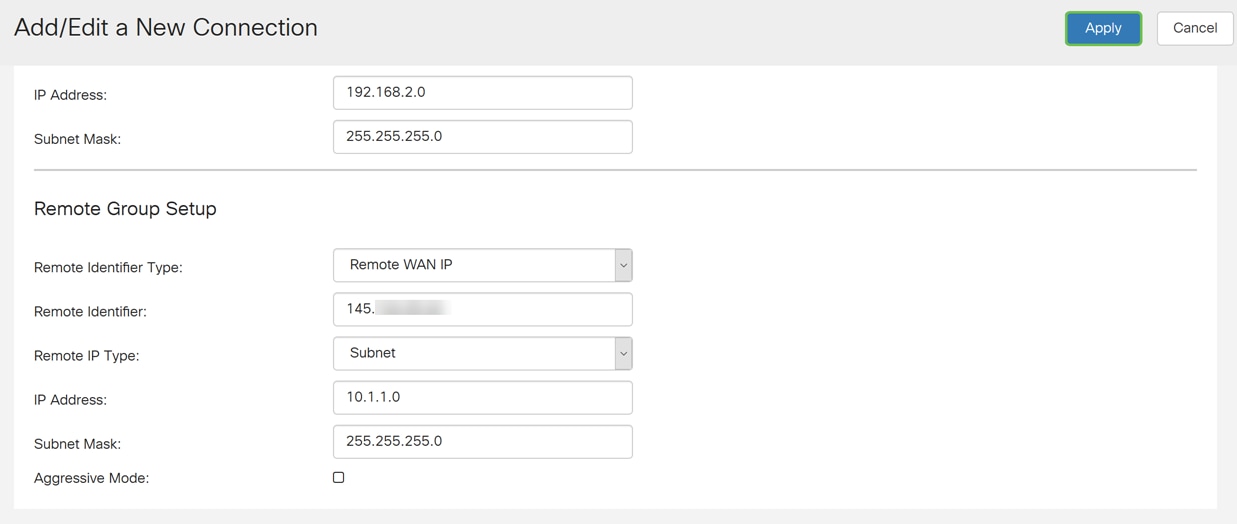

إعداد المجموعة البعيدة

الخطوة 1. حدد IP لشبكة WAN البعيدة أو FQDN البعيدة أو FQDN للمستخدم البعيد من القائمة المنسدلة. أدخل اسم المعرف أو عنوان IP استنادا إلى التحديد الخاص بك.

تم تحديد IP لشبكة WAN البعيدة كنوع المعرف البعيد وأدخلنا في عنوان IP الخاص بالموجه البعيد.

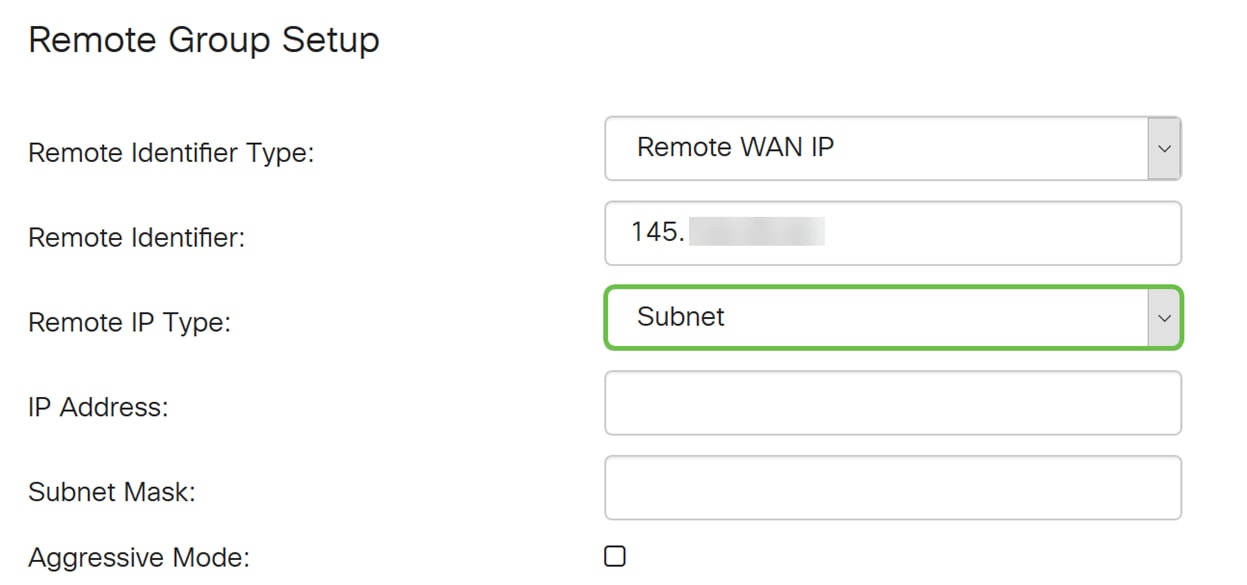

الخطوة 2. حدد الشبكة الفرعية، أحادية، أي، مجموعة IP من القائمة المنسدلة نوع IP البعيد.

في هذا المثال، سنختار الشبكة الفرعية.

ملاحظة: إذا كنت قد حددت مجموعة IP كنوع IP البعيد الخاص بك، ستظهر نافذة منبثقة لإنشاء مجموعة IP جديدة.

الخطوة 3. أدخل عنوان IP المحلي البعيد وقناع الشبكة الفرعية للجهاز الذي يمكن أن يستخدم هذا النفق.

لقد دخلنا 10.1.1.0 لعنوان IP المحلي البعيد الذي يمكن أن يستخدم هذا النفق وقناع الشبكة الفرعية 255.255.255.0.

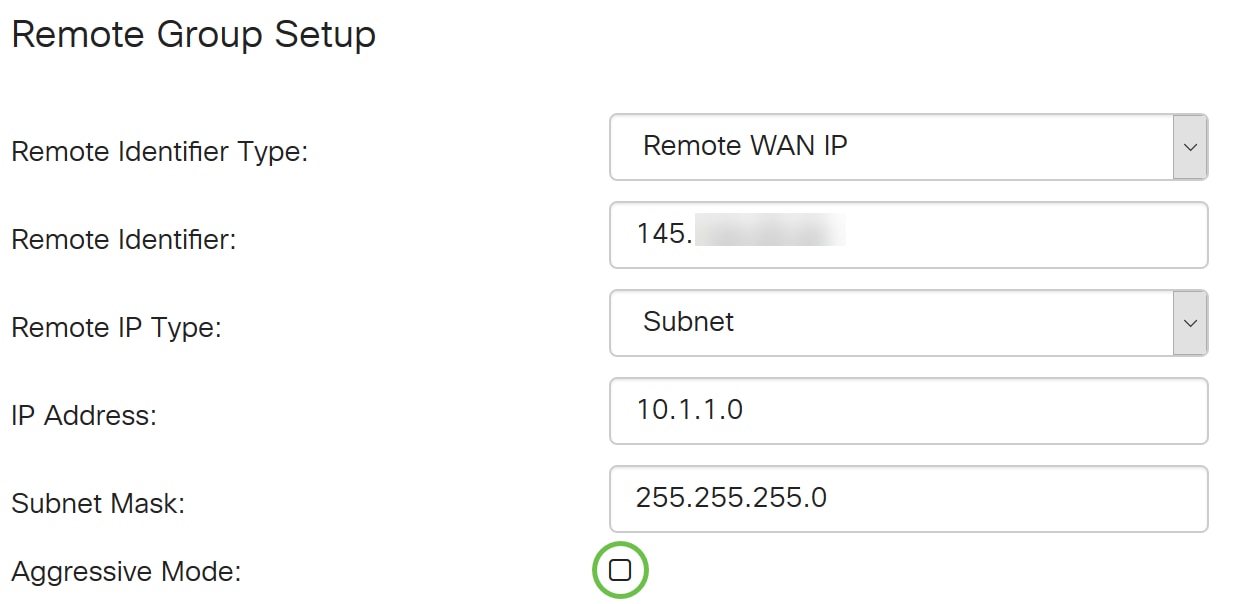

الخطوة 4. حدد المربع لتمكين الوضع المتميز. الوضع العدواني هو عندما يتم ضغط التفاوض ل IKE SA في ثلاث حزم مع جميع بيانات SA المطلوبة ليتم تمريرها من قبل البادئ. المفاوضات أسرع ولكن لديهم قابلية للتأثر بهويات التبادل في نص واضح.

في هذا المثال، سوف نتركه بدون مراقبة.

ملاحظة: معلومات إضافية عن الوضع الرئيسي مقابل الوضع القوي، يرجى الاطلاع على الوضع الرئيسي مقابل الوضع القوي

الخطوة 5. انقر فوق تطبيق لإنشاء اتصال VPN جديد من موقع إلى موقع.

القرار

يجب عليك الآن إضافة اتصال VPN جديد من موقع إلى موقع للموجه المحلي لديك بنجاح. ستحتاج إلى تكوين الموجه عن بعد (الموجه B) باستخدام المعلومات العكسية.

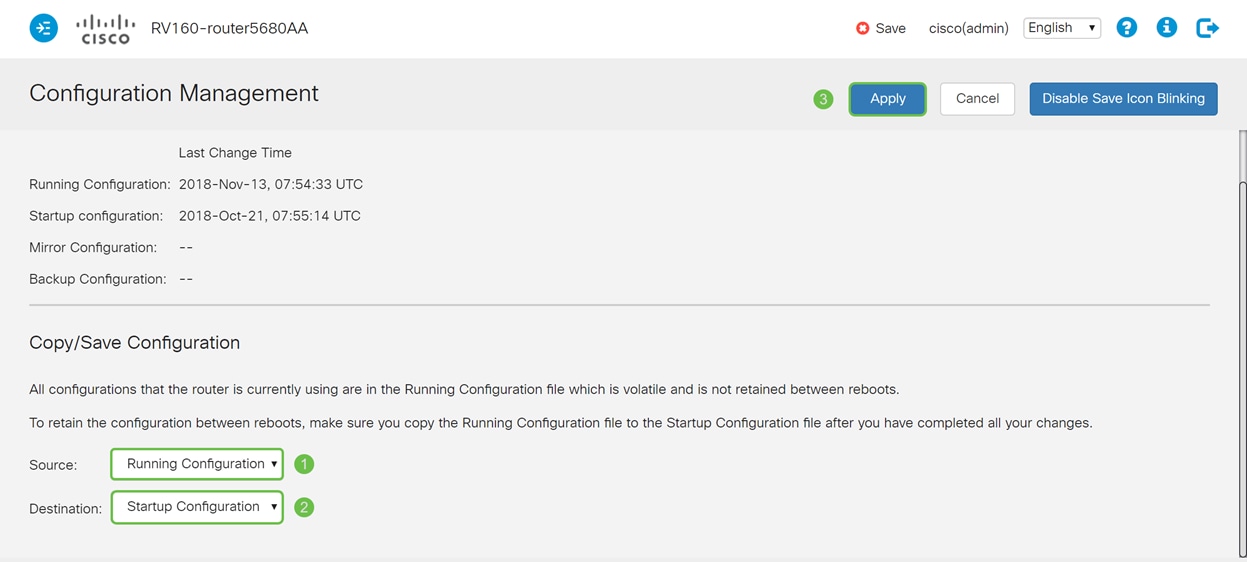

توجد جميع التكوينات التي يستخدمها الموجه حاليا في ملف التكوين الجاري تشغيله والذي يكون متطايرا بمعنى أنه لم يتم الاحتفاظ به بين عمليات إعادة التمهيد.

الخطوة 1. في أعلى الصفحة، انقر فوق الزر حفظ للانتقال إلى إدارة التكوين لحفظ التكوين الجاري تشغيله إلى تكوين بدء التشغيل. الغرض من هذا هو الاحتفاظ بالتكوين بين عمليات إعادة التمهيد.

الخطوة 2. في إدارة التكوين، تأكد من أن المصدر يشغل التكوين وأن الوجهة هي تكوين بدء التشغيل. ثم اضغط على تطبيق لحفظ التكوين الجاري تشغيله إلى تكوين بدء التشغيل. توجد جميع التكوينات التي يستخدمها الموجه حاليا في ملف التكوين الجاري تشغيله والذي يكون متطايرا ولا يتم الاحتفاظ به بين عمليات إعادة التمهيد. سيؤدي نسخ ملف التكوين الجاري تشغيله إلى ملف تكوين بدء التشغيل إلى الاحتفاظ بكل التكوين بين عمليات إعادة التمهيد.

التعليقات

التعليقات