المقدمة

يوضح هذا المستند كيفية تكوين LDAP الآمن على الخوادم من السلسلة C.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- الفهم الأساسي ل Cisco UCS و CIMC.

المكونات المستخدمة

- خادم Cisco UCS C Series في الوضع المستقل.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

يوضح المثال في هذا الدليل تكوين LDAP الآمن على خوادم UCS C Series:

- قم بإعداد خادم DNS، مما يسمح باستخدام أسماء المجالات لخادم LDAP بدلا من عنوان IP على خادم UCS. تأكد من تكوين السجلات المناسبة من النوع A للإشارة إلى كل من خادم LDAP وعناوين IP لخادم UCS C Series.

- قم بتكوين "خدمات ترخيص Windows" على خادم LDAP، مما يتيح إنشاء الشهادة لاتصال LDAP الآمن. يتم تحميل الشهادات التي تم إنشاؤها (الجذر والوسيط) إلى خادم UCS C Series.

التكوين على جانب خادم UCS C Series

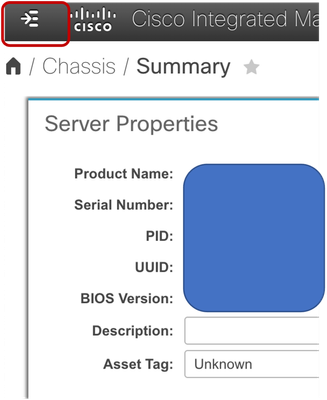

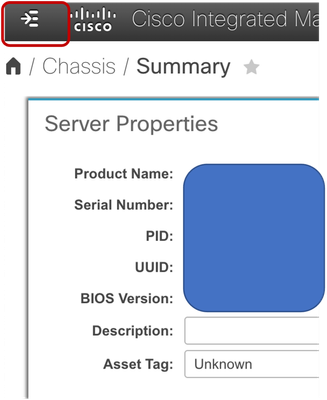

لتكوين خادم UCS C Series للتفاعل مع خادم DNS تم تكوينه مسبقا، قم بالوصول إلى واجهة CIMC لخادم UCS، ثم انقر على أيقونة التنقل الموجودة في الركن العلوي الأيسر.

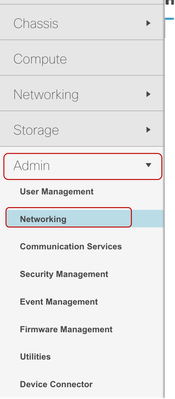

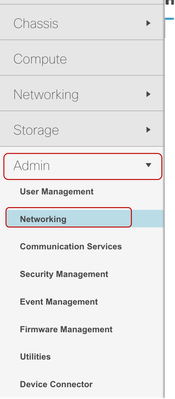

انتقل إلى Admin واختر الشبكة.

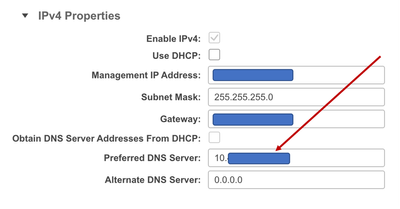

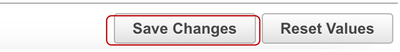

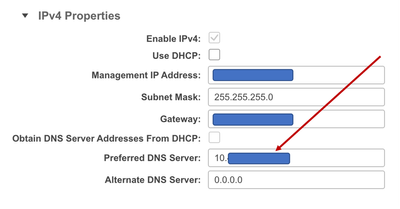

ضمن قسم خصائص IPv4، أدخل DNS Server FQDN أو عنوان IP الذي تم تكوينه مسبقا في حقل خادم DNS المفضل وانقر فوق حفظ التغييرات في الزاوية السفلى اليمنى.

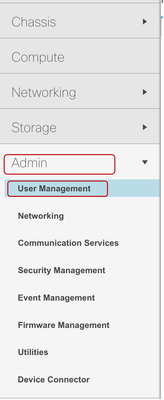

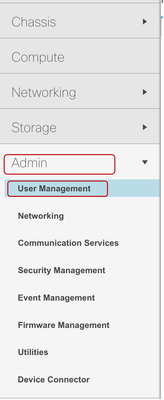

بعد ذلك، في جزء التنقل، حدد Admin واختر إدارة المستخدم.

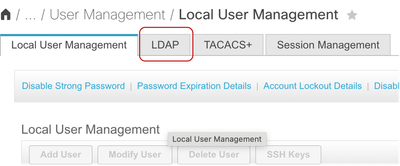

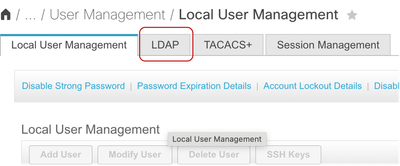

في صفحة إدارة المستخدم، حدد LDAP.

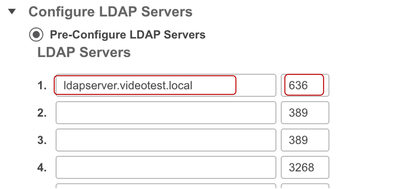

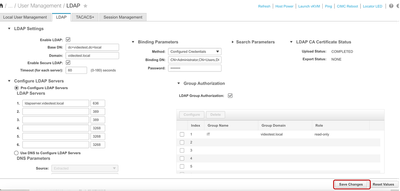

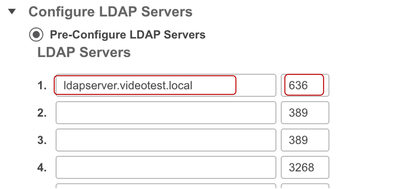

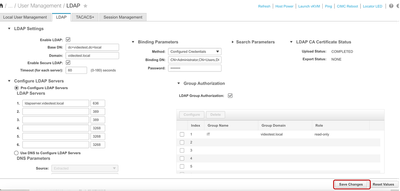

في قسم تكوين خوادم LDAP، ضمن خوادم LDAP التي تم تكوينها مسبقا، أضف FQDN الخاص بخادم LDAP. المثال المستخدم في هذا الفيديو هو ldapserver.videotest.local.

قم بتغيير رقم المنفذ من 389 إلى 636، وهو رقم المنفذ المعروف ل LDAP الآمن.

تأكد من السماح بالوصول إلى هذا المنفذ (636) على جدار الحماية.

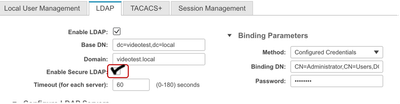

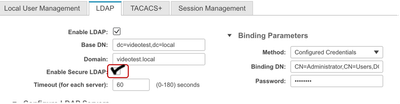

في قسم إعدادات LDAP، قم بتكوين معلمات BaseDN و Domain و Timeout و Bind بالمحاذاة مع ممارسات تكوين LDAP القياسية.

بعد ذلك، حدد خانة الاختيار تمكين LDAP الآمن.

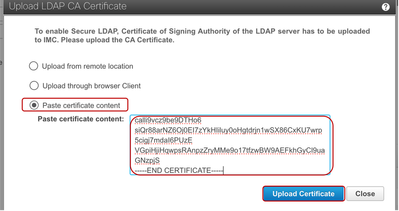

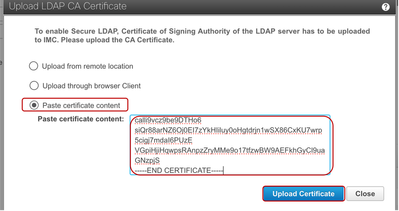

في النافذة المنبثقة، حدد خيار لصق محتوى ترخيص.

في هذا العرض التوضيحي، يتم إستخدام شهادة موقعة ذاتيا تم إنشاؤها من مثيل Windows Server الذي يقوم بتشغيل Active Directory ويتم حفظها في ملف نصي. تم أيضا ربط هذه الشهادة الموقعة ذاتيا مع الشهادة الجذر من نفس الخادم لتكوين سلسلة شهادات.

ملاحظة: لاحظ أن المحتويات بأكملها لملف X.509 (CER) المشفر للأساس64 بداية من —BEGIN CERTIFICATE— إلى —END CERTIFICATE— تحتاج إلى نسخ، ثم مباشرة في السطر التالي، يجب أن تكون الشهادة التالية بداية من —BEGIN CERTIFICATE— إلى —END CERTIFICATE— في الحالات التي تستخدم فيها شهادات متعددة.

الصق المحتوى المنسوخ في حقل لصق محتوى الشهادة وانقر على تحميل الشهادة.

تبقى جميع الإعدادات الأخرى في LDAP الآمن كما هو الحال في تكوين LDAP القياسي لملقمات السلسلة C، لذلك، انقر على حفظ التغييرات في صفحة تكوين LDAP الإجمالية.

تم تكوين LDAP الآمن الآن بنجاح على خادم UCS C Series.

التحقق

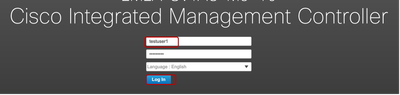

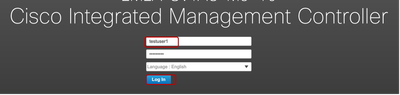

للتحقق من ذلك، حاول تسجيل الدخول إلى خادم UCS C Series باستخدام أحد حسابات المستخدم التي تم تكوينها في Active Directory. حدد مجالك وتابع تسجيل الدخول.

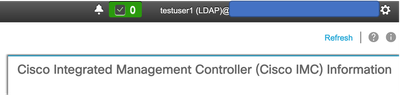

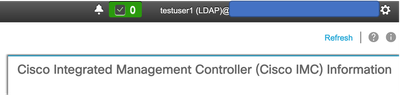

نجح تسجيل الدخول إلى Test User1 عبر LDAP الآمن

التعليقات

التعليقات