المقدمة

يصف هذا المستند كيفية أستكشاف أخطاء "إبطال شهادة تدفق البيانات 517" وإصلاحها عند الاستعراض إلى عنوان URL ل HTTPS.

مسألة

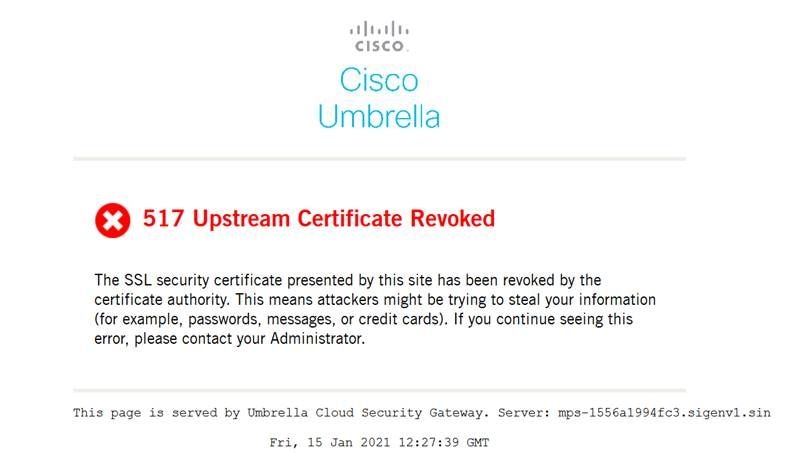

عند تكوين وكيل الويب لعبارة الويب الآمنة (SWG) الخاصة ب Umbrella لإجراء فحص HTTPS، يمكن للمستخدم إستلام صفحة خطأ إبطال شهادة تدفق بيانات 517. يشير هذا الخطأ إلى أن موقع الويب المطلوب أرسل شهادة رقمية في تفاوض TLS لها حالة "ملغية" وفقا لمصدر تلك الشهادة، أو مرجع مماثل. الشهادة الملغاة لم تعد صالحة.

13351060307092

13351060307092

السبب

عندما يقوم عميل Umbrella بإجراء طلب HTTPS عبر "بوابة الويب الآمنة الخاصة بالمظلة"، تقوم SWG بإجراء فحوصات إبطال الشهادة باستخدام بروتوكول حالة الشهادة عبر الإنترنت (OCSP). يوفر OCSP حالة إبطال شهادة. تقوم SWG بإجراء طلبات OCSP لحالة إبطال الشهادة نيابة عن عملاء Umbrella.

تحدد SWG حالة إبطال الشهادة لشهادة WebServer المطلوبة وجميع الشهادات الوسيطة الصادرة في المسار إلى شهادة جذر موثوق بها. تضمن هذه التحققات عدم عدم صلاحية سلسلة الثقة الصحيحة منذ الإصدار.

في الشهادة الرقمية التي تستخدم التحقق من إبطال OCSP، يحتوي الملحق "Authority Information Access" X.509 على حقل أو أكثر من حقول "OCSP". يحتوي الحقل على عنوان HTTP URL ل OCSP "نقطة النهاية" (خادم ويب) التي يمكن الاستعلام عنها عن حالة إبطال الشهادة. تقدم SWG طلبات لكل عنوان OCSP URL في ترخيص حتى يتم تلقي إستجابة تشير إلى واحد من:

- الشهادة صالحة (غير ملغية) في الوقت الذي يسمح فيه SWG بطلب ويب بالمتابعة، أو

- أي شيء غير إستجابة "شهادة صالحة" ل OCSP (على سبيل المثال الشهادة ملغية، يتعذر على الخادم الإجابة في الوقت الحالي، وحالة خطأ HTTP، ومهلة طبقة الشبكة/النقل، وما إلى ذلك) في الوقت الذي يقدم فيه SWG صفحة/رسالة الخطأ المناسبة ويفشل طلب الويب

لاحظ أن استجابات OCSP يتم تخزينها مؤقتا بشكل نموذجي ويتم إستخدامها للرد على عمليات التحقق المستقبلية. يتم تعيين وقت التخزين المؤقت بواسطة الخادم في إستجابة OCSP.

سلوك مختلف عند الاستعراض مباشرة

يمكن لعملاء ويب إستخدام مجموعة متنوعة من آليات التحقق من الإبطال، حسب العميل. على سبيل المثال، لا يستخدم مستعرض Chrome من Google إما أسلوب OCSP أو أساليب CRL القياسية، بشكل افتراضي. وبدلا من ذلك، تستخدم Chrome إصدارا خاصا من CRL يسمى CRLSet، ولا تستخدمه عبارة الويب الآمنة. نتيجة لذلك، قد لا ينتج Chrome نفس النتيجة الخاصة ب SWG عند التحقق من حالة إبطال الشهادة.

ومع ذلك، لاحظ أنه، كما تشير وثائق CRLSet، في بعض الحالات، تقوم مكتبة شهادات النظام الأساسية دائما بإجراء هذه التحققات بغض النظر عن ما يفعله الكروم. وبالتالي، اعتمادا على بيئتك المحلية، يمكن إجراء فحص OCSP و/أو CRL إما بواسطة المستعرض الخاص بك، أو مكتبات الخدمات المشفرة لنظام التشغيل، مثل ScChannel أو Secure Transport أو NSS.

لاحظ أيضا أن عمليات التحقق من OCSP و CRL غير مضمونة لإنتاج نفس النتيجة.

راجع وثائق مورد نظام التشغيل أو المستعرض لتحديد تحققات إبطال الشهادة التي يتم إجراؤها بواسطة عملائك عند الاستعراض.

قرار

يعد إستخدام الشهادات الصحيحة من مسؤولية مسؤول خادم الويب. يجب تنفيذ معالجة الشهادات الملغاة على الخادم من قبل مسؤول الخادم. لا يمكن أن تساعد Cisco Umbrella في هذه العملية.

تنصح Cisco Umbrella بشدة بعدم الوصول إلى موقع ويب يستخدم شهادة ملغية. يمكن إستخدام خيارات العمل فقط عندما يفهم المستخدم بشكل كامل سبب إستخدام أحد المواقع لشهادة ملغاة ويقبل بشكل كامل أية مخاطر.

لتجنب الخطأ، يمكن إستثناء الموقع من فحص HTTPS عن طريق إنشاء قائمة فك تشفير انتقائية تتضمن اسم مجال الموقع. سيتم تطبيق قائمة فك التشفير الانتقائي على نهج ويب الذي يسمح بالوصول إلى الموقع. بدلا من ذلك، يمكن إضافة الموقع إلى قائمة المجالات الخارجية لإرسال حركة مرور البيانات مباشرة إلى الموقع، مع تجاوز SWG.

معلومات إضافية

يمكن للعملاء الذين يرغبون في التأكد مما إذا كانت شهادة الخادم ملغية إستخدام أدوات تابعة لجهة خارجية مصممة للتحقق من حالة الإبطال. والأهم من ذلك، أن أداة إختبار خادم SSL في مختبرات Qualys SSL تقوم بعمليات التحقق من كل من OCSP و CRL، بالإضافة إلى توفير معلومات أخرى عن صلاحية الشهادة. تتوفر الأداة على الإنترنت على العنوان التالي:

نحن نوصي باستخدام هذه الأداة للتحقق من الموقع الذي ينتج خطأ إبطال شهادة الخادم 517، قبل فتح حالة دعم مع Cisco Umbrella.

اطّلع أيضًا على: https://support.umbrella.com/hc/en-us/articles/4406133198100-Certificate-and-TLS-Protocol-Errors

التعليقات

التعليقات