المقدمة

يوضح هذا المستند كيفية تكوين سلسلة الوكيل بين جهاز الويب الآمن وبوابة الويب الآمنة (SWG) التابعة ل Umbrella.

نظرة عامة

يدعم Umbrella SIG سلسلة الوكيل ويمكنه معالجة جميع طلبات HTTP/HTTPs من الخادم الوكيل لتدفق البيانات. هذا دليل شامل لتنفيذ سلسلة الوكيل بين جهاز الويب الآمن من Cisco (المعروف سابقا باسم Cisco WSA) وعبارة الويب الآمنة (SWG)، بما في ذلك تكوين كل من جهاز الويب الآمن و SWG.

تكوين نهج جهاز الويب الآمن

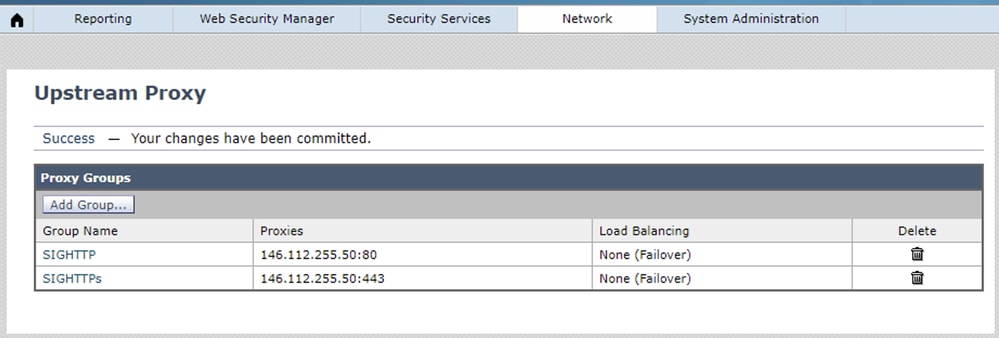

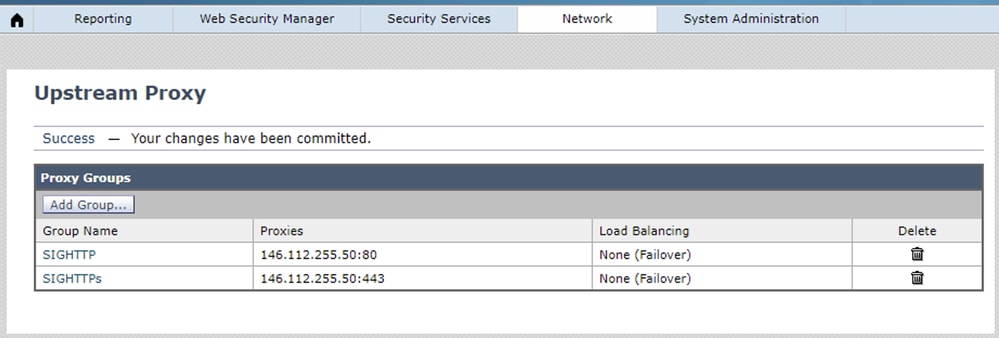

1. تكوين إرتباطات SWG http و HTTPs كوكيل للتحميل عبر الشبكة>وكيل تدفق البيانات.

360079596451

360079596451

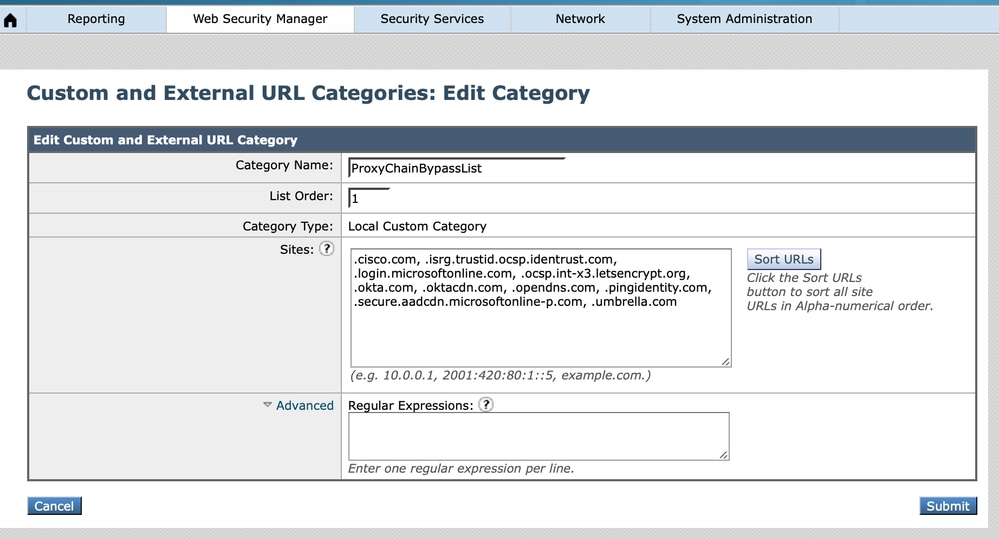

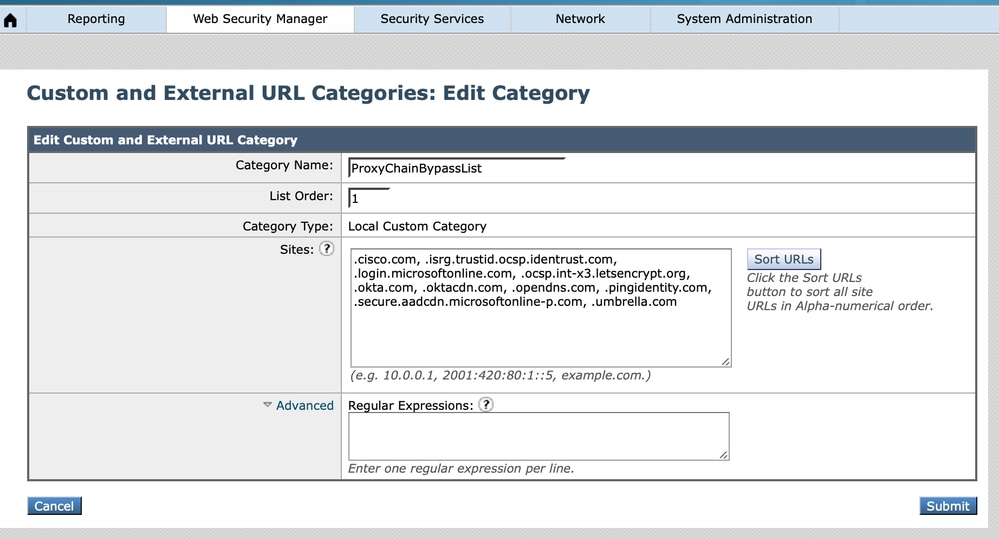

2. قم بإنشاء سياسة تجاوز عبر إدارة أمان الويب>نهج التوجيه لتوجيه جميع عناوين URL المقترحة إلى الإنترنت مباشرة. يمكن العثور على جميع عناوين URL التي تم تجاوزها في وثائقنا: دليل مستخدم Cisco Umbrella SIG: إدارة سلسلة الوكيل

- ابدأ بإنشاء "فئة مخصصة" جديدة عن طريق الانتقال إلى إدارة أمان الويب>فئات عنوان URL المخصص والخارجي كما هو موضح هنا. يستند نهج تجاوز النهج إلى "فئة مخصصة".

360050592552

360050592552

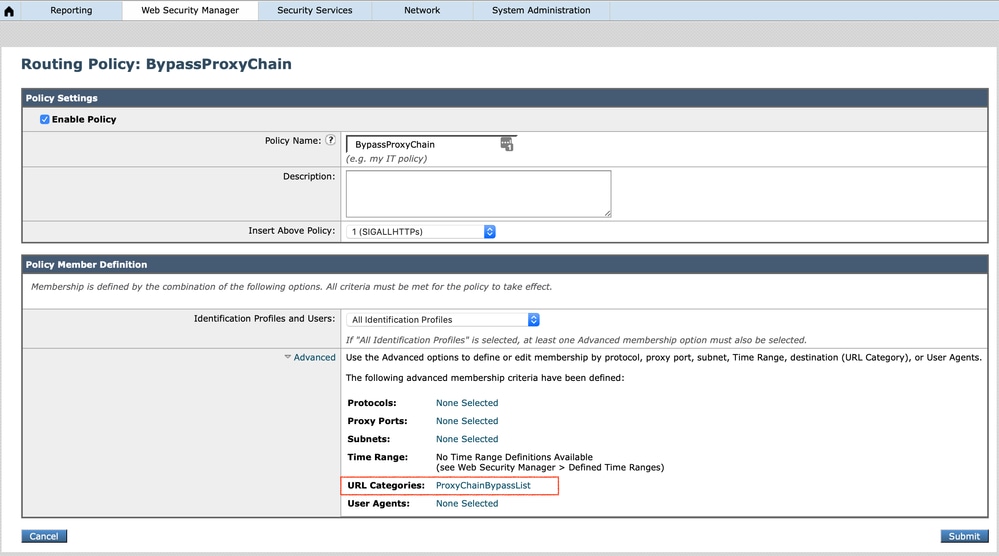

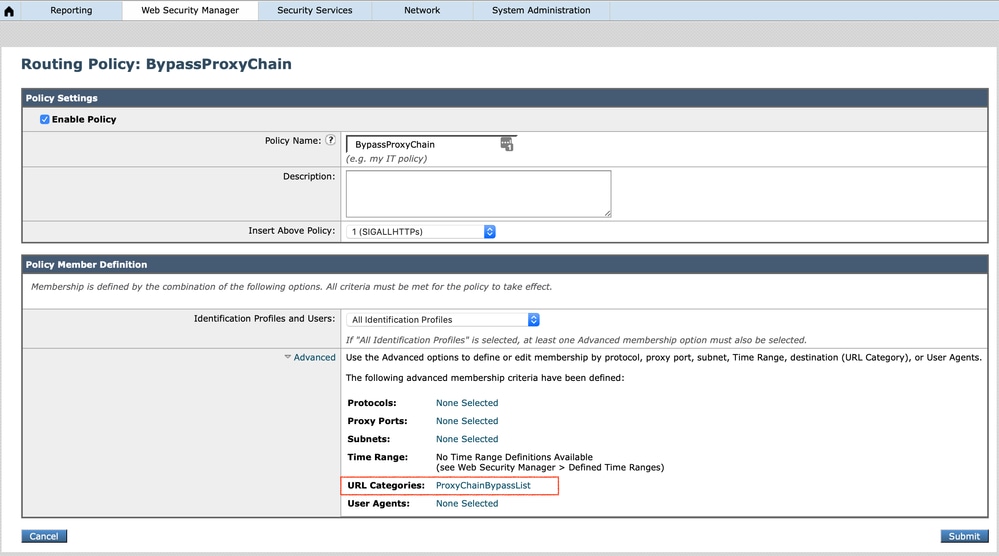

- بعد ذلك، قم بإنشاء سياسة توجيه تجاوز جديدة من خلال الانتقال إلى إدارة أمان الويب>نهج التوجيه. الرجاء التأكد من أن هذا النهج هو الأول حيث يطابق "جهاز ويب الآمن" النهج المستند إلى أمر النهج.

360050703131

360050703131

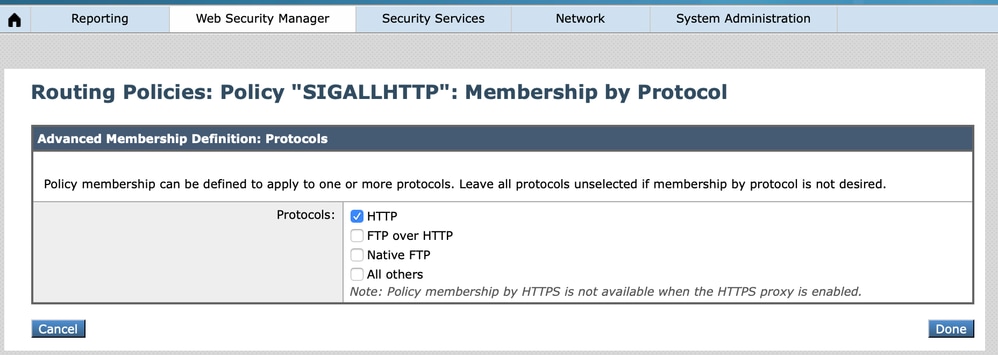

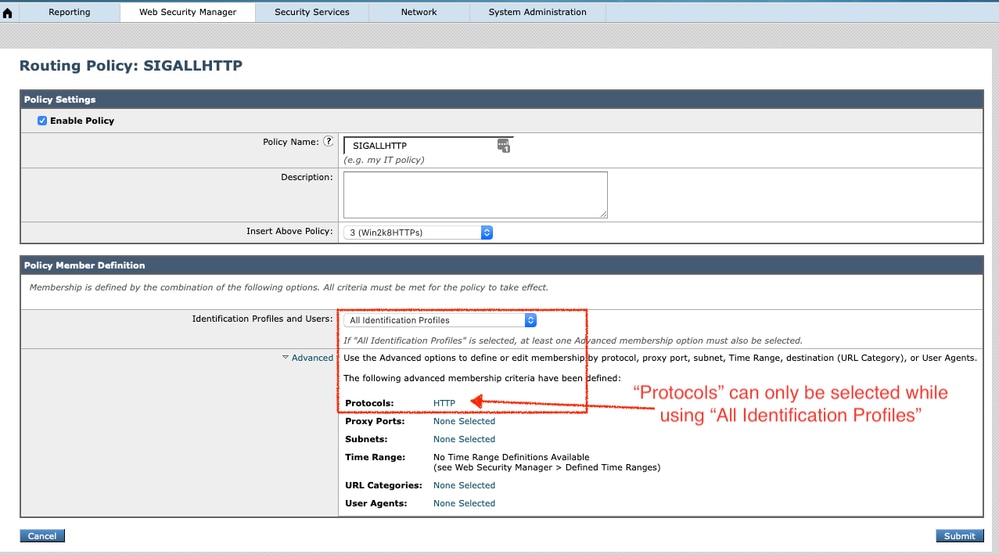

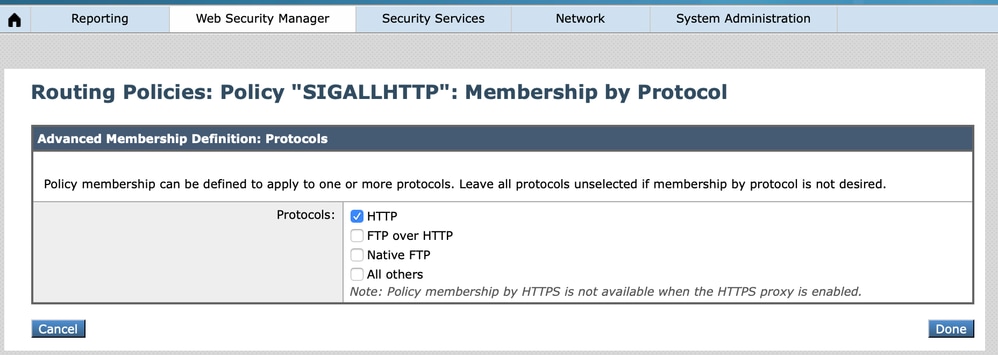

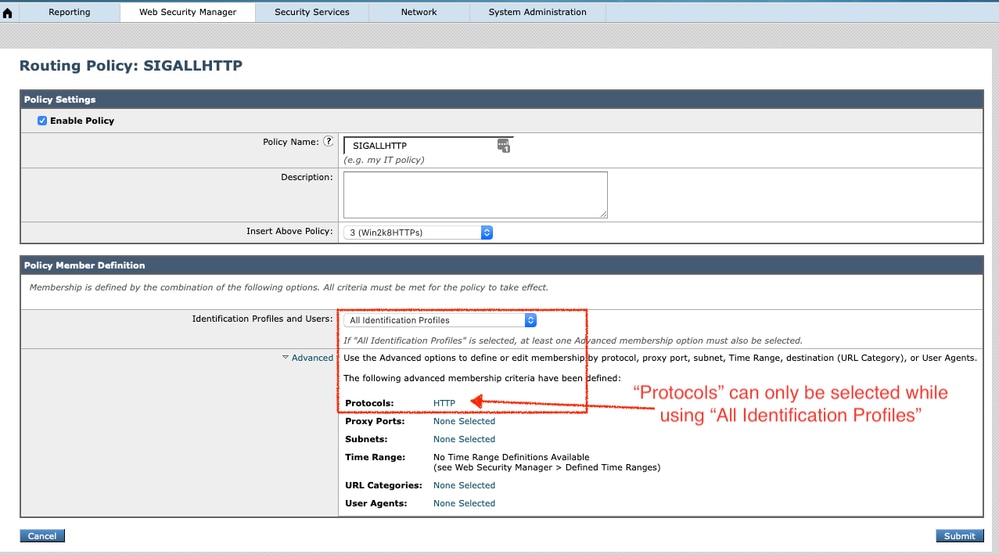

3. قم بإنشاء سياسة توجيه جديدة لجميع طلبات HTTP.

- في تعريف عضو سياسة توجيه جهاز الويب الآمن، تكون خيارات البروتوكول هي HTTP، FTP عبر HTTP، و FTP الأصلي، و"all other" بينما يتم تحديد "جميع ملفات تعريف". نظرا لعدم وجود خيار ل HTTPs، قم بإنشاء سياسة التوجيه لطلب HTTPs بشكل فردي بعد تنفيذ سياسة التوجيه هذه لجميع طلبات HTTP.

360050592772

360050592772

360050589572

360050589572

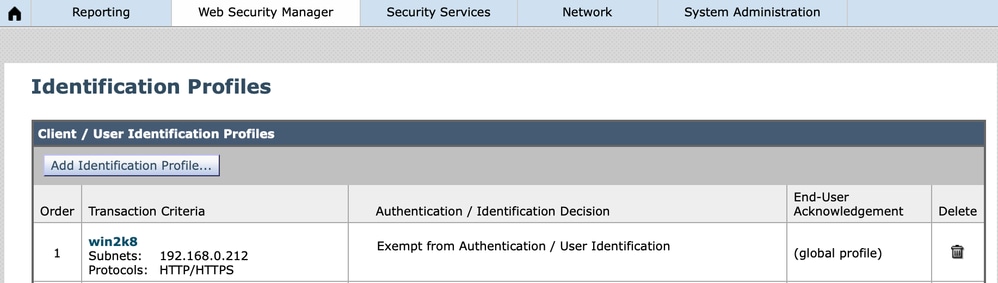

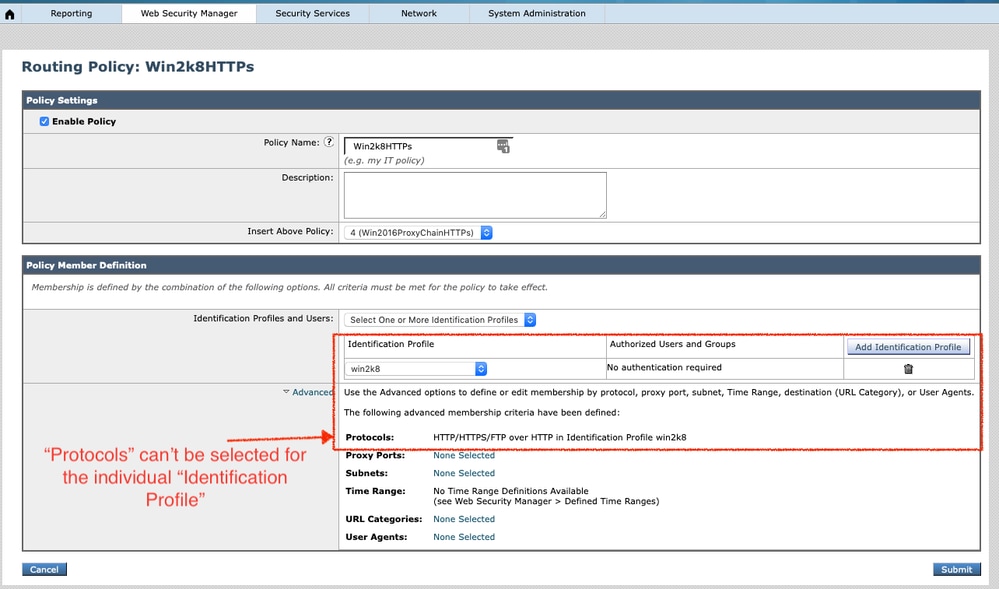

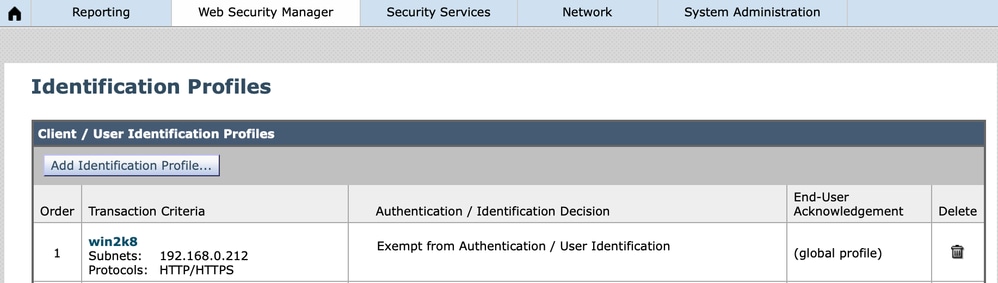

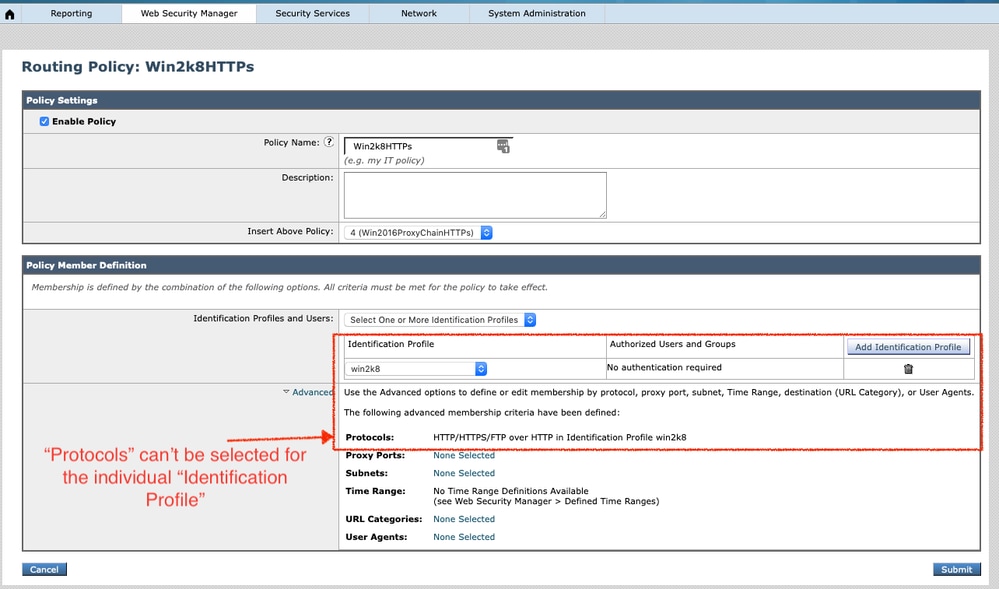

4. قم بإنشاء سياسة التوجيه لطلبات HTTPs استنادا إلى "ملف تعريف التعريف". الرجاء توخي الحذر من تسلسل "ملف تعريف التعريف" المعرف، نظرا لأن "جهاز ويب الآمن" يطابق "التعريف" للمطابقة الأولى. في هذا المثال، يعد ملف تعريف التعريف "win2k8" هوية داخلية مستندة إلى IP.

360050703971

360050703971

360050700091

360050700091

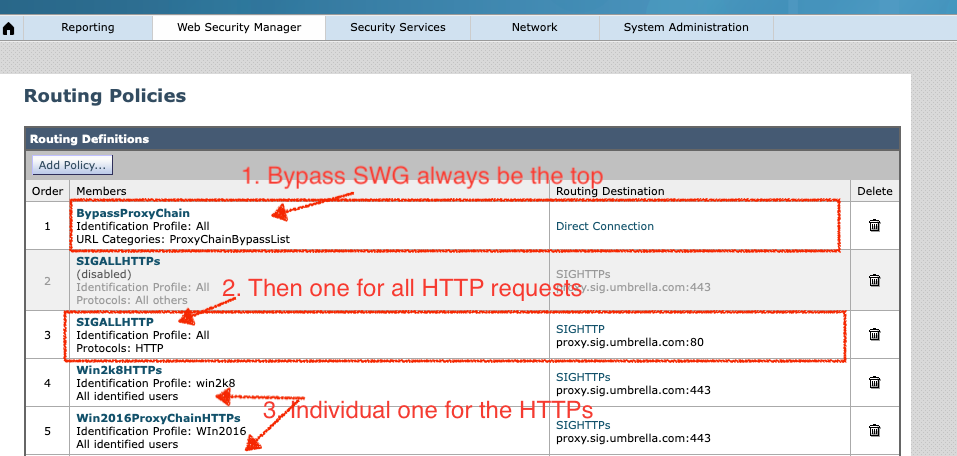

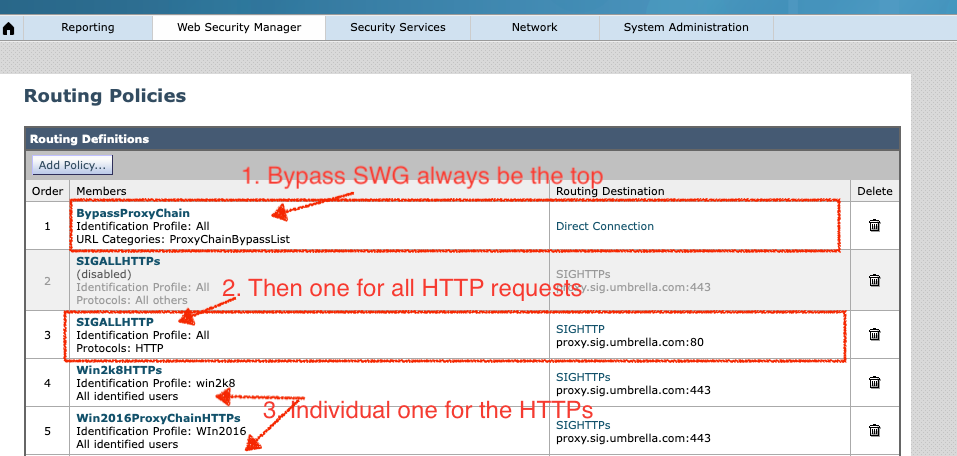

5. التكوينات النهائية لسياسات توجيه جهاز الويب الآمن:

- ضع في الحسبان أن Secure Web Appliance يقيم الهويات وسياسات الوصول باستخدام نهج معالجة القواعد "من أعلى لأسفل". وهذا يعني أن أول تطابق يتم إجراؤه في أي نقطة من المعالجة ينتج عنه الإجراء الذي يقوم به Secure Web Appliance.

- بالإضافة إلى ذلك، يتم تقييم الهويات أولا. بمجرد مطابقة وصول العميل لهوية معينة، يتحقق Secure Web Appliance من جميع سياسات الوصول التي تم تكوينها لاستخدام الهوية التي تطابق وصول العميل.

360050700131

360050700131

ملاحظة: تكوين النهج المذكور قابل للتطبيق لنشر الوكيل الصريح فقط.

لنشر الوكيل الشفاف

في حالة HTTPS الشفاف، لا يملك AsyncOS حق الوصول إلى المعلومات في رؤوس العملاء. وبالتالي، لا يمكن ل AsyncOS فرض سياسات التوجيه إذا كان أي نهج توجيه أو ملف تعريف يعتمد على المعلومات الموجودة في رؤوس العملاء.

- لا تتطابق حركات HTTPS التي تمت إعادة توجيهها بشكل واضح إلا مع نهج التوجيه في حالة:

- لا تحتوي مجموعة نهج التوجيه على معايير عضوية نهج مثل فئة URL، ووكيل المستخدم، وما إلى ذلك.

- لا يحتوي ملف تعريف التعريف على معايير عضوية نهج مثل فئة URL، وكيل المستخدم، وما إلى ذلك.

- إذا كان لأي ملف تعريف أو نهج توجيه فئة URL مخصصة معرفة، فعندئذ تتطابق جميع حركات HTTPS الشفافة مع مجموعة نهج التوجيه الافتراضية.

- قدر الإمكان، تجنب تكوين نهج التوجيه مع كافة ملفات تعريف التعريف لأن ذلك قد يؤدي إلى تطابق حركات HTTPS الشفافة مع مجموعة نهج التوجيه الافتراضية.

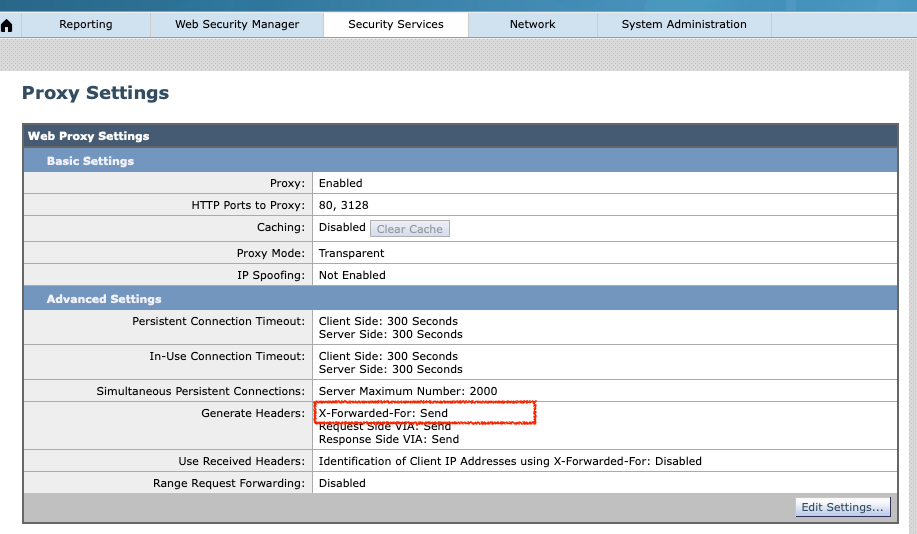

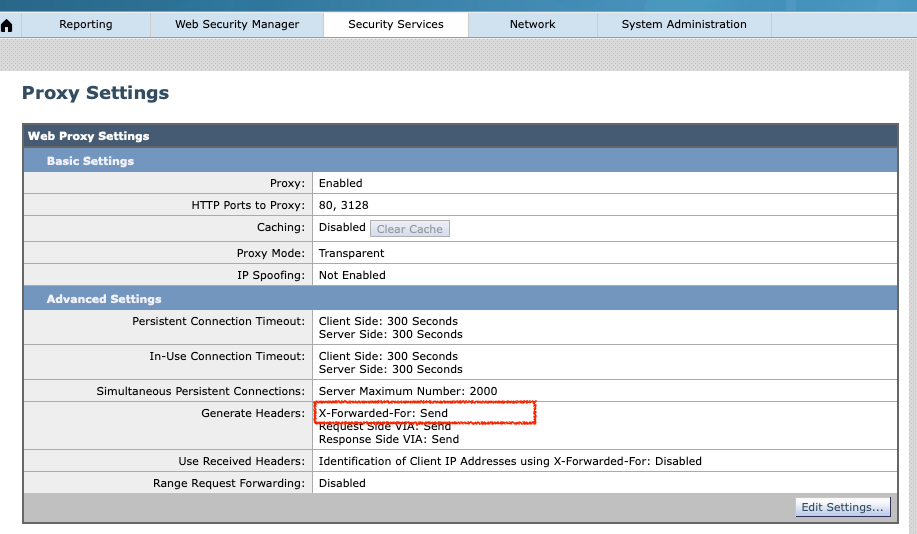

- X-Forwarding-for Header

- لتنفيذ سياسة الويب الداخلية المستندة إلى IP في SWG.تأكد من تمكين الرأس "X-Forwarding-for" في جهاز ويب الآمن عبر خدمات الأمان > إعدادات الوكيل.

360050700111

360050700111

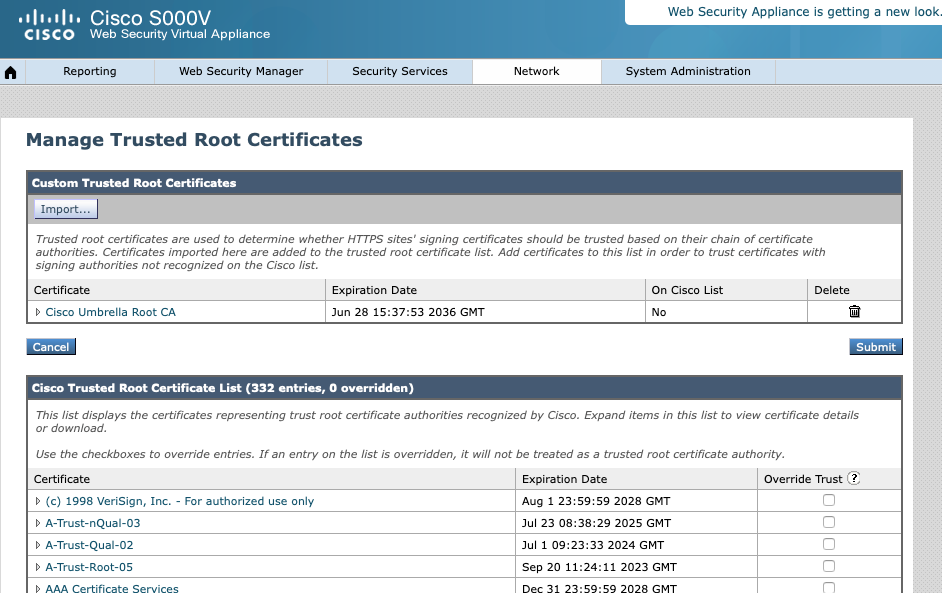

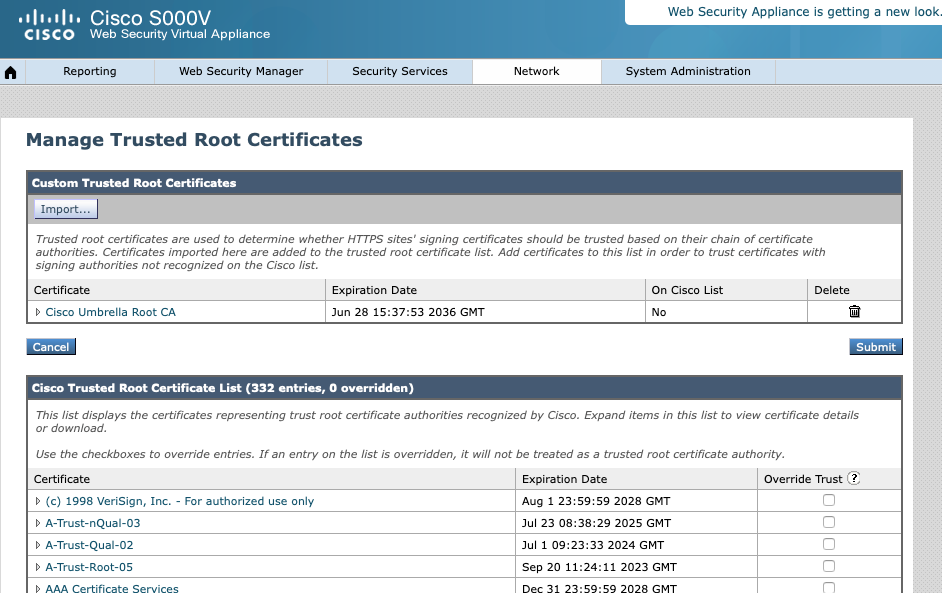

2. شهادة جذر موثوق بها لفك تشفير HTTP.

- إذا تم تمكين فك تشفير HTTPs في نهج ويب في لوحة المعلومات Umbrella، قم بتنزيل "شهادة جذر Cisco" من لوحة معلومات المظلة> عمليات النشر> التكوين واستيرادها إلى شهادات الجذر الموثوق بها ل Secure Web Appliance.

360050589612

360050589612

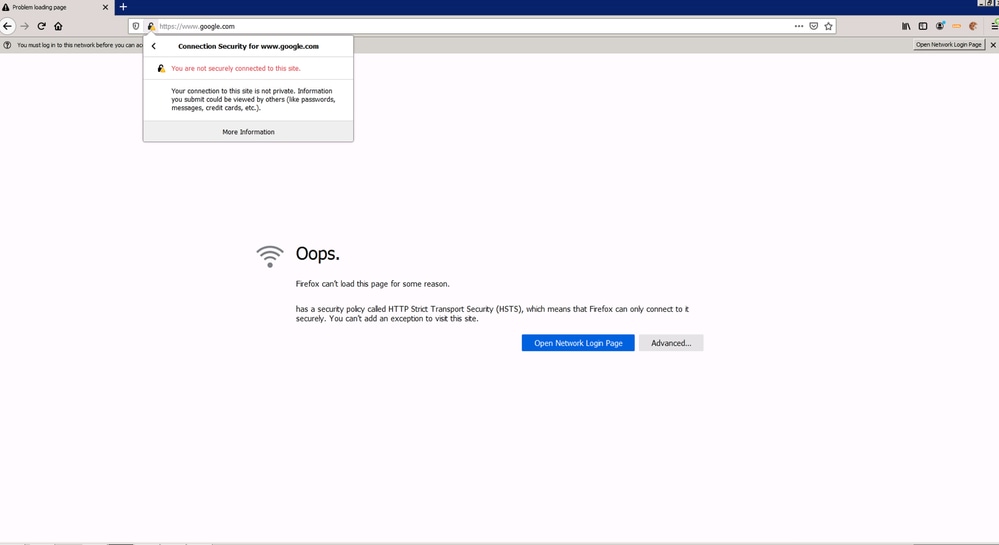

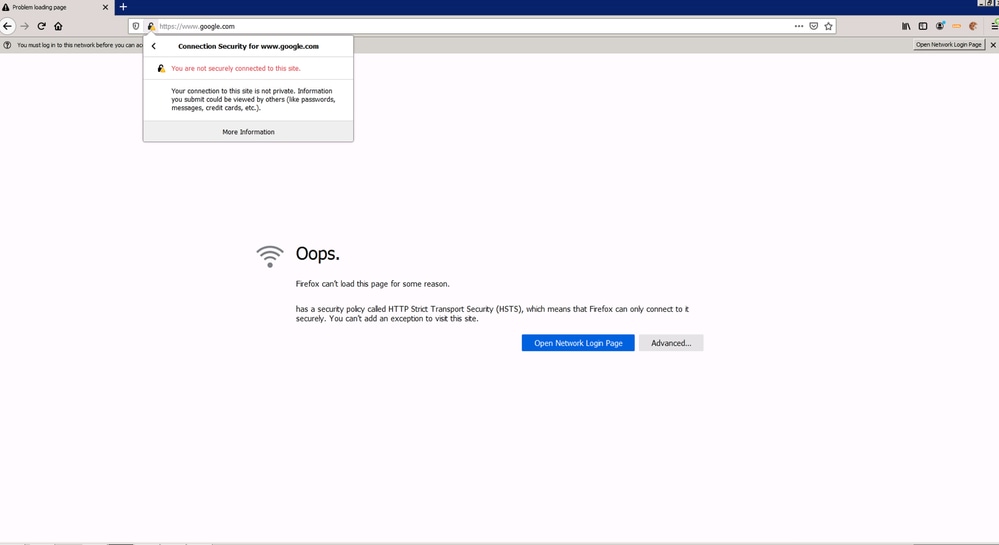

- إذا لم يتم إستيراد "شهادة جذر Cisco" إلى جهاز ويب الآمن أثناء تمكين فك تشفير HTTPs في نهج ويب SWG، يتلقى المستخدم النهائي خطأ مماثلا لهذا المثال:

- "عفوا. (المستعرض) يتعذر تحميل هذه الصفحة لسبب ما. يحتوي على سياسة أمان تسمى أمان النقل المقيد (HTTP)، مما يعني أن (المستعرض) يمكن فقط الاتصال به بشكل آمن. لا يمكنك إضافة إستثناء لزيارة هذا الموقع.

- "أنت غير متصل بشكل آمن بهذا الموقع."

360050700171

360050700171

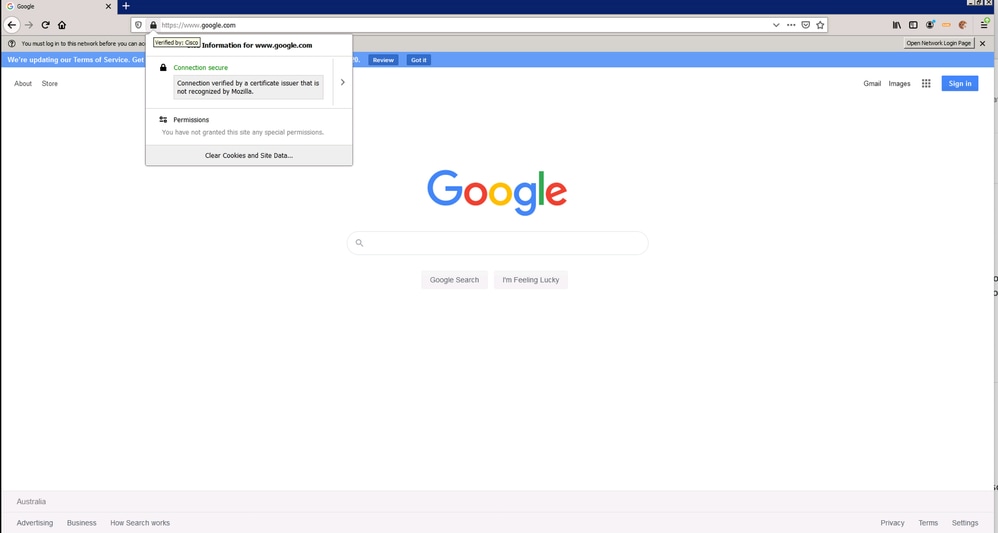

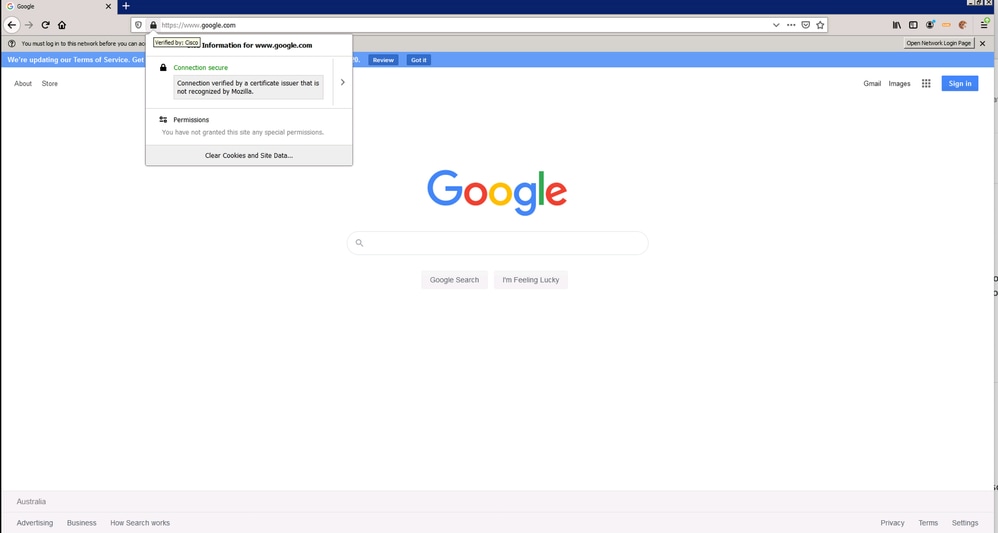

- هذا مثال على HTTPs التي تم فك تشفيرها بواسطة Umbrella SWG. يتم التحقق من الشهادة بواسطة "شهادة جذر Cisco" المسماة "Cisco".

360050700191

360050700191

تكوين نهج ويب SWG في لوحة معلومات المظلة

نهج ويب SWG القائم على IP الداخلي:

- تأكد من تمكين الرأس "X-Forwarding-for" في جهاز ويب الآمن، نظرا لأن SWG يعتمد على ذلك لتحديد IP الداخلي.

- قم بتسجيل عنوان IP الخاص بمخرج جهاز الويب الآمن في النشر > الشبكات.

- قم بإنشاء عنوان IP داخلي لجهاز العميل قيد النشر > التكوين > الشبكات الداخلية. يرجى تحديد عنوان IP لمخرج جهاز الويب الآمن المسجل (الخطوة 1) بعد تحديد/تحديد "إظهار الشبكات".

- إنشاء نهج ويب جديد استنادا إلى IP الداخلي الذي تم إنشاؤه في الخطوة 2.

- تأكد من تعطيل الخيار "enable saml" في نهج الويب.

نهج ويب SWG المستند إلى مستخدم/مجموعة الإعلان:

- تأكد من أن جميع مستخدمي AD والمجموعات مزودة بلوحة معلومات Umbrella.

- قم بإنشاء سياسة ويب جديدة استنادا إلى عنوان IP الخاص بالمخرج المسجل في جهاز ويب الآمن باستخدام خيار "تمكين SAML" الذي تم تمكينه.

- قم بإنشاء نهج ويب جديد آخر استنادا إلى مستخدم/مجموعة AD مع تعطيل الخيار "تمكين SAML". يلزم أيضا وضع نهج ويب هذا قبل نهج ويب الذي تم إنشاؤه في الخطوة 2.

التعليقات

التعليقات