تكوين تكامل تحليلات البرامج الضارة الآمنة (المعروفة سابقا باسم شبكة التهديدات) باستخدام Umbrella

خيارات التنزيل

-

ePub (198.5 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يوضح هذا المستند كيفية دمج تحليلات البرامج الضارة الآمنة (المعروفة سابقا باسم Threat Grid) مع Umbrella.

دمج تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco لمراجعة Cisco Umbrella

من خلال التكامل بين تحليلات البرامج الضارة الآمنة من Cisco (المعروفة سابقا باسم Threat Grid) و Cisco Umbrella، تصبح فرق الأمان الآن قادرة على توسيع نطاق رؤيتها وفرض الحماية ضد التهديدات المتقدمة اليوم لأجهزة الكمبيوتر المحمولة أو أجهزة الكمبيوتر اللوحية أو الهواتف المتجولة، مع توفير طبقة أخرى من الإنفاذ لشبكة شركة موزعة في الوقت نفسه.

يوضح هذا الدليل كيفية تكوين تحليلات البرامج الضارة الآمنة من Cisco (شبكة التهديدات) للاتصال ب Cisco Umbrella حتى يمكن دمج معلومات التهديد التي تم إنشاؤها بواسطة تحليلات البرامج الضارة الآمنة (شبكة التهديدات) تلقائيا في السياسات التي يمكنها حماية العملاء تحت مظلة Cisco.

المتطلبات الأساسية

-

لوحة معلومات تحليلات برامج ضارة آمنة (شبكة تهديدات) من Cisco وظيفية مع الوصول إلى مفتاح API الخاص بحسابك.

ملاحظة: لا يتم دعم أجهزة ونقاط نهاية تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco في الوقت الحالي.

-

الحقوق الإدارية ل Cisco Umbrella Dashboard.

-

يجب تمكين تكامل Cisco Umbrella Dashboard مع التحليلات الآمنة للبرامج الضارة (شبكة التهديدات) من Cisco.

ملاحظة: يتم تضمين تكامل تحليلات البرامج الضارة الآمنة (شبكة التهديد) من Cisco فقط في حزم Cisco Umbrella مثل أساسيات DNS أو ميزة DNS أو أساسيات SIG أو ميزة SIG. إذا لم تكن لديك حزمة Cisco Umbrella وتريد أن يكون لديك هذا التكامل، فيرجى الاتصال بمدير حسابات Cisco Umbrella. إذا كانت لديك حزمة Cisco Umbrella ولكن لا ترى أن تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco هي تكامل للوحة المعلومات الخاصة بك، فيرجى الاتصال بدعم Cisco Umbrella.

كيف يعمل هذا التكامل؟

تصل Cisco Umbrella إلى واجهة برمجة تطبيقات تحليلات البرامج الضارة الآمنة (Threat Grid) من Cisco وتسترجع قوائم المجالات التي يتم إنشاؤها من تحليل العينات الضارة. ثم تستورد Cisco Umbrella هذه القائمة عبر واجهة برمجة تطبيقات Cisco Umbrella Enforcement API. ويختلف هذا النهج عن كيفية عمل عمليات التكامل الأخرى في أن Cisco Umbrella تقوم بسحب معلومات التهديد من خلال إجراء استعلامات واجهة برمجة التطبيقات (API) إلى واجهة برمجة تطبيقات (API) تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco، بدلا من قبول الحوادث من الأنظمة الأخرى التي تدفع ذكاء التهديد إلى خدمة Cisco Umbrella.

وبعد ذلك تتحقق Cisco Umbrella من صحة التهديد لضمان إمكانية إضافته إلى النهج الخاص بك. إذا تم تأكيد المعلومات الواردة من Cisco "تحليلات البرامج الضارة الآمنة (شبكة التهديدات)" على أنها تهديد أو أنها ليست مجالا جيدا معروفا، تتم إضافة عنوان المجال إلى قائمة وجهات تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco كجزء من إعداد أمان يمكن تطبيقه على أي نهج Cisco Umbrella. ويتم تطبيق هذا النهج على الفور على أي طلبات يتم إجراؤها من الأجهزة باستخدام السياسات التي تستفيد من تكامل تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco.

تقوم Cisco Umbrella بسحب موجز ويب منفصلين من Cisco لتحليل البرامج الضارة الآمنة (شبكة التهديدات): موجز عام (عالمي) وموجز عميل فقط (خاص، خاص بعميل واحد).

تلميح: بينما تحاول Cisco Umbrella جاهدة التحقق من صحة المجالات المعروفة بأنها آمنة بشكل عام والسماح بها (على سبيل المثال، Google و Salesforce)، لتجنب أي مقاطعات غير مرغوب فيها، نقترح إضافة أي مجالات لا ترغب أبدا في حظرها إلى قائمة السماح العالمية أو قوائم الوجهة الأخرى طبقا لسياستك.

الأمثلة تتضمن:

- الصفحة الرئيسية لمؤسستك.

- المجالات التي تمثل الخدمات التي توفرها والتي قد تحتوي على كل من السجلات الداخلية والخارجية. على سبيل المثال، "mail.myservicedomain.com" و"portal.myotherServiceDomain.com".

- تطبيقات السحابة الأقل شهرة التي تعتمد عليها بشكل كبير والتي قد لا تكون Cisco Umbrella على علم بالتحقق التلقائي من صحة المجال الخاص بها أو قد تتضمنه. على سبيل المثال، "localcloudservice.com".

يجب إضافة هذه المجالات إلى قائمة السماح العالمية، والتي تم العثور عليها ضمن السياسات > قوائم الوجهة في Cisco Umbrella.

تكوين لوحة معلومات Cisco Umbrella للحصول على معلومات من Cisco تحليلات البرامج الضارة الآمنة (شبكة التهديدات)

تتمثل الخطوة الأولى في العثور على مفتاح واجهة برمجة التطبيقات (API) أو إنشاؤه في لوحة معلومات تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco:

- قم بتسجيل الدخول إلى لوحة معلومات تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco وحدد تفاصيل حسابك.

- تحت تفاصيل الحساب، قد يكون مفتاح API مرئيا بالفعل إذا قمت بإنشاء مفتاح بالفعل. إذا لم تكن قد قمت بذلك، فحدد "إنشاء مفتاح API جديد".

يظهر مفتاح واجهة برمجة التطبيقات الخاص بك بعد ذلك ضمن تفاصيل المستخدم > مفتاح API.

بعد ذلك، أضف مفتاح واجهة برمجة التطبيقات (API) إلى لوحة معلومات Cisco Umbrella Dashboard لها لسحب البيانات من Cisco تحليلات البرامج الضارة الآمنة (شبكة التهديدات):

- سجل الدخول إلى لوحة معلومات Cisco Umbrella كمسؤول.

- ، انتقل إلى السياسات > مكونات السياسة > عمليات التكامل وحدد "شبكة تهديدات الحماية المتقدمة من البرامج الضارة من Cisco" (شبكة تهديدات الحماية من البرامج الضارة الآمنة) في الجدول لتوسيعها.

- حدد تمكين، الصق مفتاح API في مربع مفتاح API، ثم حدد حفظ.

في هذه المرحلة، إذا تلقيت خطأ، فمن المحتمل أن تكون هناك مشكلة في مفتاح API أو الاتصالات بين الخدمات. تحقق من مفتاح واجهة برمجة التطبيقات وأعد المحاولة، وإذا كان لا يزال يفشل، فاتصل بدعم Cisco Umbrella.

إذا تلقت رسالة نجاح، فإنها تشير إلى أن خدمة Cisco Umbrella كانت قادرة على إستخدام مفتاح API لإجراء اتصال أولي ب Cisco Secure Ware Analytics (شبكة التهديدات) API. تستخدم خدمة Cisco Umbrella فترة تحقق مدتها خمس دقائق لاسترداد البيانات من Cisco تحليلات البرامج الضارة الآمنة (شبكة التهديدات).

حتى بعد فترة الخمس دقائق الفاصلة، إذا لم تتوفر بيانات صالحة أو أحداث تهديد صالحة ليتم سحبها بواسطة لوحة معلومات Cisco Umbrella، فقد لا تظهر المعلومات. عندما يتم تمكين الدمج لأول مرة، فإنه يبدأ بالعودة إلى الوراء بخمس دقائق لكل من موجز ويب العمومي وموجز ويب الخاص بالمؤسسة فقط وأول مرة يحصل فيها على البيانات تكون في فترة الخمس دقائق التالية، لذلك قد لا تظهر البيانات على الفور.

إذا تم إلغاء تنشيط مفتاح API على جانب (شبكة تهديدات) تحليلات البرامج الضارة الآمنة من Cisco أو إزالته، سيتم تعطيل التكامل. لاستعادة التكامل، يجب توفير مفتاح API جديد في لوحة معلومات Cisco Umbrella. إذا كان هناك مهلة أو خطأ خدمة داخلي بين Cisco Umbrella و Cisco Secure Ware Analytics (شبكة التهديدات)، يتم رفع نوع مختلف من الاستثناءات ولا يتم تعطيل التكامل، ولكن بدلا من ذلك، تستمر محاولة إجراء الاتصالات كل خمس دقائق كما هو الحال في الظروف العادية.

التفاصيل الفنية

يتم سرد استعلامات واجهة برمجة التطبيقات (API) الدقيقة المستخدمة لسحب المعلومات من Cisco Secure Ware Analytics (شبكة التهديدات) أدناه. لاحظ أنه يتم تجميع الأحداث التي تكون درجة خطورتها أكبر من 90 وأكبر من 90 مجالا ومن النوع "مجالات" فقط. الوقت في هذا المثال هو نطاق خمس دقائق يتزايد للاستعلام التالي. يتم إستخدام api_key المتوفر في Cisco Umbrella بدلا من المتغير <key>:

- عام (موجز ويب عمومي):

hxxps://panacea.threatgrid.com/api/v2/iocs/feeds/domains?limit=100&offset=0&severity=90&confidence=90&api_key=<key>&before=2015-08-09T08:05:00.000Z&after=2015-08-09T08:00:00.000Z

- العميل فقط (موجز ويب خاص):

hxxps://panacea.threatgrid.com/api/v2/iocs/feeds/domains?limit=100&offset=0&severity=90&confidence=90&api_key=<key>&before=2015-08-09T08:05:00.000Z&after=2015-08-09T08:00:00.000Z&org_only=true

أو:

- عام (موجز ويب عمومي):

hxxps://panacea.threatgrid.eu/api/v2/iocs/feeds/domains?limit=100&offset=0&severity=90&confidence=90&api_key=<key>&before=2015-08-09T08:05:00.000Z&after=2015-08-09T08:00:00.000Z

- العميل فقط (موجز ويب خاص):

hxxps://panacea.threatgrid.eu/api/v2/iocs/feeds/domains?limit=100&offset=0&severity=90&confidence=90&api_key=<key>&before=2015-08-09T08:05:00.000Z&after=2015-08-09T08:00:00.000Z&org_only=true

مراقبة الأحداث التي تمت إضافتها إلى تحليلات البرامج الضارة الآمنة من Cisco (شبكة التهديدات) في "وضع التدقيق"

بمرور الوقت، تبدأ الأحداث من تحليلات البرامج الضارة الآمنة من Cisco (شبكة التهديدات) في ملء قائمة وجهات محددة يمكن تطبيقها على السياسات كفئة تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco. بشكل افتراضي، تكون القائمة الوجهة وفئة الأمان في "وضع التدقيق" ولا يتم تطبيقهما على أي نهج، وبالتالي لا يؤدي ذلك إلى حظر أي طلبات. ومع ذلك، يمكنك الاطلاع على الطلبات المقترنة (والتي كان يمكن حظرها) بواسطة فئة أمان شبكة تهديدات الحماية المتقدمة (AMP) من Cisco.

ملاحظة: يمكن تمكين "وضع التدقيق" طالما كان ذلك ضروريا، أو حتى لأجل غير مسمى، وذلك اعتمادا على ملف تعريف النشر وتكوين الشبكة.

مراجعة قائمة الوجهة

يمكنك مراجعة قائمة وجهات تحليلات البرامج الضارة الآمنة (شبكة تهديدات)من Cisco في أي وقت.

- انتقل إلى السياسات > مكونات السياسة > عمليات التكامل.

- قم بتوسيع "شبكة تهديدات الحماية المتقدمة من البرامج الضارة من Cisco" (شبكة تهديدات الحماية من Cisco) في الجدول وحدد"راجع المجالات".

مراجعة إعدادات التأمين لنهج ما

يمكنك مراجعة إعدادات التأمين التي يمكن تمكينها لنهج ما في أي وقت في Cisco Umbrella:

- انتقل إلى السياسات > مكونات النهج > إعدادات الأمان.

- انقر فوق إعداد أمان في الجدول لتمديده.

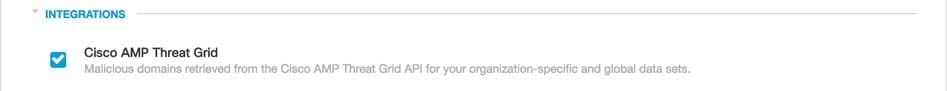

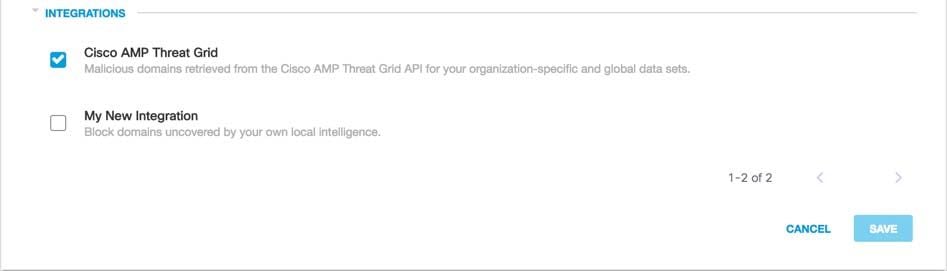

- قم بالتمرير إلى قسم التكاملات وتوسع القسم لعرض تكامل شبكة تهديدات الحماية المتقدمة (Cisco AMP) (تحليلات البرامج الضارة الآمنة (شبكة التهديدات)).

- حدد المربع الخاص بتكامل شبكة تهديدات الحماية المتقدمة من Cisco (تحليلات البرامج الضارة الآمنة من Cisco (شبكة التهديدات))، ثم حدد حفظ.

115014151543

115014151543

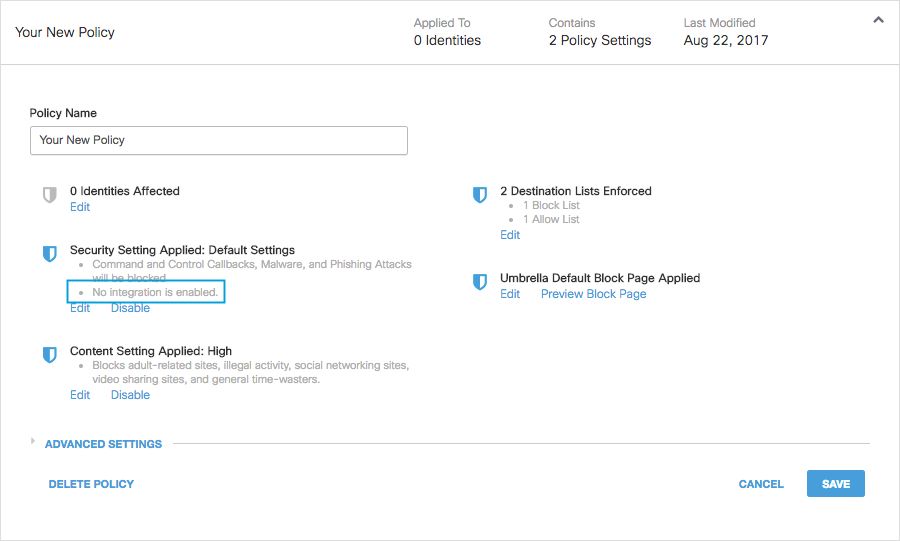

يمكنك أيضا مراجعة معلومات التكامل من خلال صفحة ملخص إعدادات التأمين. 20993269073556

20993269073556

ملاحظة: قد يستغرق تطبيق الإعدادات ما يصل إلى خمس دقائق، وإذا لم يتم حقن أحداث جديدة في نظام التحليلات الآمنة للبرامج الضارة من Cisco (شبكة التهديدات)، فقد لا ترى مجالات جديدة تتم إضافتها إلى التكامل الخاص بك.

تطبيق إعداد الأمان ل Cisco Secure Ware Analytics (شبكة تهديدات) في "وضع الحظر" على سياسة للعملاء الذين تتم إدارتهم

بمجرد أن تكون مستعدا لحظر هذه المجالات للعملاء الذين تتم إدارتهم بواسطة Cisco Umbrella، قم بتغيير إعداد الأمان على نهج موجود، أو قم بإنشاء نهج جديد يقع فوق النهج الافتراضي لضمان فرضه أولا.

- انتقل إلى السياسات > مكونات السياسة > إعدادات التأمين.

- تحت عمليات التكامل، تحقق من تحديد مربع "شبكة تهديدات الحماية المتقدمة من البرامج الضارة من Cisco". إذا لم تكن هناك مساحة، حدد المربع وحدد حفظ.

115013987086

115013987086

بعد ذلك، في معالج "نهج Cisco Umbrella"، أضف إعداد أمان إلى النهج الذي تقوم بتحريره:

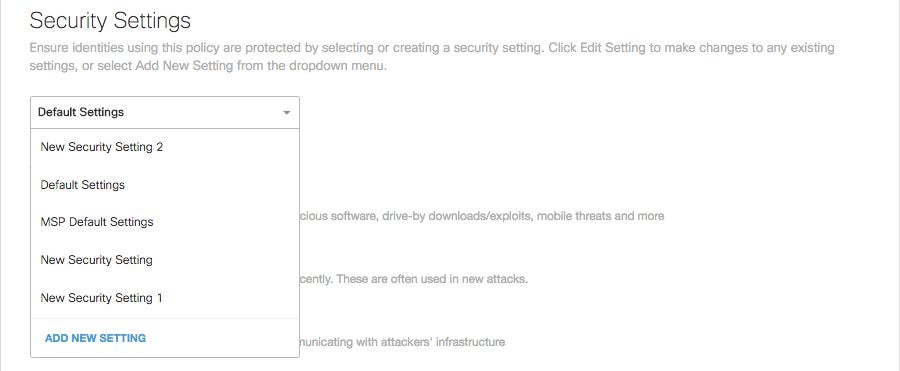

- انتقل إلى السياسات > الإدارة > كل السياسات.

- قم بتوسيع النهج وتحت إعداد الأمان المطبق ثم حدد تحرير.

- في القائمة المنسدلة إعدادات التأمين، حدد إعداد تأمين يتضمن إعداد "شبكة تهديدات الحماية المتقدمة من Cisco".

20993282642708

20993282642708

رمز الدرع تحت تحديثات التكامل إلى الأزرق.

115013987446

115013987446 -

حدد تعيين وإرجاع.

يتم حظر مجالات تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco التي تحتوي عليها إعدادات الأمان لتحليلات البرامج الضارة الآمنة من Cisco (شبكة التهديدات) لتلك الهويات التي تستخدم النهج.

إعداد التقارير داخل Cisco Umbrella لأحداث تحليلات Cisco Secure Ware الضارة

إعداد تقارير حول أحداث الأمان الخاصة بتحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco

قائمة وجهات تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco هي واحدة من قوائم فئات الأمان التي يمكنك الإبلاغ عنها. تستخدم معظم التقارير أو جميعها فئات الأمان كعامل تصفية. على سبيل المثال، يمكنك تصفية فئات الأمان لإظهار النشاط المرتبط بتحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco فقط.

- انتقل إلى التقارير > التقارير الأساسية > البحث عن النشاط وتحت فئات الأمان حدد "شبكة تهديدات الحماية المتقدمة من Cisco" (شبكة تحليلات البرامج الضارة الآمنة (Threat Grid) لتصفية التقرير لعرض فئة الأمان لتحليلات البرامج الضارة الآمنة من Cisco (شبكة التهديدات) فقط.

ملاحظة: إذا تم تعطيل تكامل شبكة تهديدات الحماية المتقدمة من Cisco، فلن تظهر في مرشح فئات الأمان.

115014210123

115014210123 - حدد تطبيق.

إعداد تقارير عن الوقت الذي تمت فيه إضافة المجالات إلى قائمة وجهات تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco

يتضمن سجل تدقيق Cisco Umbrella Admin أحداث من لوحة معلومات تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco لأنها تضيف مجالات إلى قائمة الوجهة. يقوم المستخدم المسمى "قائمة مجال شبكة تهديدات الحماية من البرامج الضارة من Cisco"، والتي يتم أيضا تسميتها بشعار Cisco، بإنشاء الأحداث. تتضمن هذه الأحداث المجال الذي تمت إضافته والوقت الذي تمت إضافته فيه.

يؤدي تحديد إدخال سجل تدقيق المسؤول إلى توسيعه لإظهار التفاصيل، بما في ذلك المجال المحدد الذي تمت إضافته.

يمكنك التصفية لتضمين تغييرات تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco فقط من خلال تطبيق عامل تصفية لمستخدم "قائمة مجالات شبكة تهديدات الحماية من البرامج الضارة من Cisco".

التعامل مع عمليات الكشف غير المرغوب فيها أو الإيجابيات الخاطئة

نوعان من عمليات الكشف عن تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco وتحليلين إثنين

حاليا، هناك نوعان من كتل تحليلات البرامج الضارة الآمنة من Cisco (شبكة التهديدات): جهاز ذو دقة واحدة محتملة وآخر ذو دقة واحدة حالية إلى كشف غير مرغوب فيه.

- إدخال شبكة تهديدات عالمية (عام): وفي هذا الوقت، فإن الطريقة الوحيدة للسماح بالمجال هي إضافته إلى قائمة السماح الخاصة بك.

- موجز ويب العميل فقط (خاص):يمكن معالجته بإدخال قائمة السماح أو الحذف من قائمة تكامل شبكة تهديدات الحماية المتقدمة (AMP).

قوائم السماح

على الرغم من أنه من غير المحتمل، أن تؤدي المجالات التي تمت إضافتها تلقائيا بواسطة تكامل Cisco Secure Ware Analytics (شبكة تهديدات) إلى تشغيل كشف غير مرغوب فيه يمنع المستخدمين من الوصول إلى مواقع ويب معينة. في حالة مثل هذه، نوصي بإضافة المجال (المجالات) إلى قائمة السماح (السياسات > قوائم الوجهة)، والتي تكون لها الأولوية على جميع الأنواع الأخرى لقوائم الحظر، بما في ذلك إعدادات التأمين.

هناك سببان يجعلان هذا النهج مفضلا. الأولى، في حالة ما إذا كانت لوحة معلومات تحليلات البرامج الضارة الآمنة (شبكة التهديد) من Cisco ستقوم بإعادة إضافة المجال مرة أخرى بعد إزالته، فإن قائمة السماح بضمانات ضد هذا الأمر الذي يتسبب في مزيد من المشاكل. ثانيا، تظهر قائمة السماح سجلا تاريخيا للمجالات الإشكالية التي يمكن إستخدامها لتقارير الطب الشرعي أو تقارير التدقيق.

بشكل افتراضي، هناك قائمة سماح عامة يتم تطبيقها على كل السياسات. يؤدي إضافة مجال إلى قائمة السماح العمومية إلى السماح بالمجال في كافة السياسات.

إذا تم تطبيق إعداد الأمان Cisco Secure Ware Analytics (شبكة تهديدات الحماية) في وضع الحظر فقط على مجموعة فرعية من هويات Cisco Umbrella المدارة (على سبيل المثال، يتم تطبيقه فقط على أجهزة الكمبيوتر المتجولة والأجهزة المحمولة)، فيمكنك إنشاء قائمة سماح خاصة لهذه الهويات أو النهج.

لإنشاء قائمة السماح:

- انتقل إلى السياسات > مكونات السياسة > قوائم الوجهة وحدد

25463394696852("إضافة")

25463394696852("إضافة") - حدد السماح وأضف مجالك إلى القائمة.

- حدد حفظ.

بمجرد حفظ القائمة، يمكنك إضافتها إلى سياسة موجودة تغطي العملاء الذين تضرروا من الكتلة غير المرغوب فيها.

حذف مجالات من قائمة وجهات تحليلات البرامج الضارة الآمنة من Cisco (شبكة تهديدات)

بجوار كل اسم مجال في قائمة تحليلات البرامج الضارة الآمنة (شبكة التهديدات) من Cisco، يوجد رمز ("حذف"). يسمح لك حذف المجالات بتنظيف قائمة وجهات تحليلات البرامج الضارة الآمنة (شبكة تهديدات) من Cisco في حالة اكتشاف غير مرغوب فيه.

الحذف ليس دائما إذا كانت لوحة معلومات التحليلات الآمنة للبرامج الضارة (شبكة التهديدات) من Cisco ستقوم بإعادة إرسال المجال إلى Cisco Umbrella.

- انتقل إلى السياسات > مكونات السياسة > عمليات التكامل وحدد "شبكة تهديدات الحماية المتقدمة من البرامج الضارة من Cisco" (شبكة تهديدات الحماية من البرامج الضارة الآمنة (Cisco AMP)) لتوسيعها.

- حدد راجع المجالات.

- ابحث عن اسم المجال الذي تريد حذفه.

- حدد أيقونة ("حذف").

- حدد إغلاق.

- حدد حفظ.

في حالة اكتشاف غير مرغوب فيه أو نتيجة إيجابية خاطئة، نوصي بإنشاء قائمة سماح في Cisco Umbrella على الفور ثم تصحيح الإيجاب الخاطئ داخل لوحة معلومات تحليلات البرامج الضارة الآمنة (شبكة التهديد) من Cisco. لاحقا، يمكنك إزالة المجال من قائمة الوجهة Cisco Secure Malware Analytics (شبكة تهديدات).

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

07-Oct-2025

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات