المقدمة

يصف هذا المستند طرق تحليل الحزمة التي تم التقاطها من جهاز ويب الآمن (SWA) باستخدام Wireshark.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية

المكونات المستخدمة

لا يقتصر هذا المستند على إصدارات برامج ومكونات مادية معينة.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

عند الاتصال بدعم Cisco التقني، يطلب منك توفير تفاصيل حول نشاط شبكة SWA الصادر والوارد، والذي يمكن مراقبته بتشغيل التقاط حزمة لجمع حركة مرور البيانات لأغراض تصحيح الأخطاء أو التحقق.

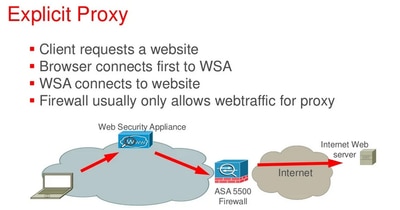

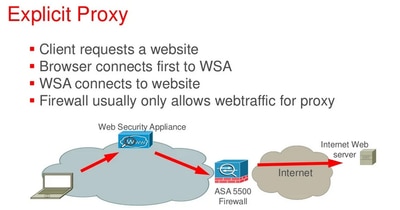

نشر الوكيل الصريح

يتطلب الوكيل الصريح أن يتم تكوين العملاء لإرسال حركة مرور البيانات الخاصة بهم مباشرة إلى الخادم الوكيل، غالبا من خلال إعدادات وكيل محددة في تكوين الشبكة الخاصة بهم (ملف PAC أو خيارات DHCP) أو إعدادات المستعرض. وهذا يسمح للخادم الوكيل بإدارة الطلبات وترتيبها قبل إعادة توجيهها إلى الوجهة.

ملاحظة: في عملية نشر صريحة، يكون عنوان IP للوجهة الخاص بالحزمة التي تترك جهاز العميل هو عنوان IP الخاص بخادم الوكيل.

فيما يلي التدفق المنطقي للشبكة أثناء إستخدام نشر الوكيل الصريح:

تدفق حزم الوكيل الصريح

تدفق حزم الوكيل الصريح

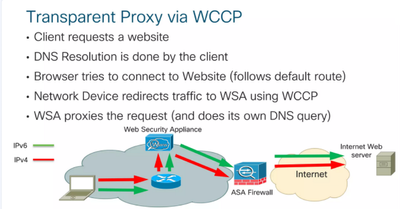

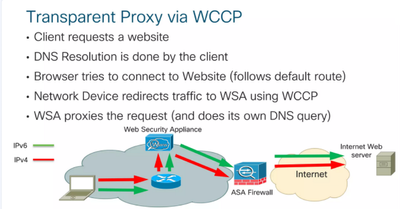

نشر الوكيل الشفاف

يعترض الوكيل الشفاف حركة مرور الشبكة دون الحاجة إلى أي تغييرات في التكوين على جانب العميل. تتم إعادة توجيه حركة مرور البيانات إلى الخادم الوكيل تلقائيا، مما يسمح لها بتصفية الطلبات ومراقبتها دون إدراك العميل الصريح لذلك.

ملاحظة: في النشر الشفاف، الغاية عنوان من الربط يترك الزبون أداة هو الغاية نادل عنوان.

فيما يلي التدفق المنطقي للشبكة أثناء إستخدام نشر الوكيل الشفاف:

تدفق حزم الوكيل الشفاف

تدفق حزم الوكيل الشفاف

للحصول على مزيد من المعلومات حول تدفق الحزمة الشفاف الصريح ل SWA، ارجع إلى فهم تدفق الحزمة في جهاز الويب الآمن

التقاط الحزمة على AsyncOS الإصدار 7.x والإصدارات الأحدث

لبدء التقاط حزمة من واجهة المستخدم الرسومية (GUI)، انتقل إلى قائمة المساعدة والدعم في أعلى اليمين، واختر التقاط الحزمة، ثم انقر فوق بدء التقاط. لإيقاف عملية التقاط الحزمة، انقر على إيقاف الالتقاط.

ملاحظة: لا يزال الالتقاط الذي بدأ في واجهة المستخدم الرسومية (GUI) محفوظا عبر الجلسات، حتى بعد انتهاء صلاحية جلسة واجهة المستخدم الرسومية (GUI) ل SWA أو خروجها.

دخلت in order to بدأت ربط التقاط من الأمر خط قارن (CLI)، ال packetCapture > بداية أمر. لإيقاف عملية التقاط الحزمة، أدخل الأمر PacketCapture > Stop ، ويوقف SWA التقاط الحزمة عند نهاية الجلسة.

أدلة التكوين على التقاط حزمة SWA

للحصول على مزيد من المعلومات حول كيفية تنفيذ التقاط الحزمة في SWA.

تكوين التقاط الحزمة على جهاز أمان المحتوى

دليل مستخدم SWA - قسم التقاط الحزم

عوامل تصفية التقاط الحزم على SWA

يستخدم الالتقاط الافتراضي من واجهة المستخدم الرسومية (GUI) ل SWA و CLI (أمر PacketCapture) صياغة مرشح tcpdump القياسية. يوفر هذا القسم معلومات فيما يتعلق بمرشحات التقاط tcpdump ويوفر بعض الأمثلة.

فيما يلي بعض من أكثر عوامل التصفية إستخداما:

- ip: عوامل التصفية لجميع حركة مرور بروتوكول IP.

- بروتوكول TCP: عوامل التصفية لجميع حركة مرور بروتوكول TCP.

- المذيع: عوامل التصفية لمصدر عنوان IP أو وجهة معينة.

هناك إثنان شرط منطقي أن يستعمل كثيرا في tcpdump:

- و: يلتقط الحزم فقط إذا تم تلبية جميع الشروط المحددة (

إستخدام &&).

- أو: قبض ربط إذا تحقق شرط واحد على الأقل (إستخدام

||).

ملاحظة: هذه الشروط المنطقية حساسة لحالة الأحرف.

هنا مثال مرشح في SWA أن يجمع الربط حسب عنوان في نشر شفاف أو صريح:

IP المصدر: 192.168.1.1

عنوان IP للوجهة: 10.20.3.15

host 192.168.1.1 || host 10.20.3.15

على قبض هذا المرشح حركة مرور البيانات بين 10.20.3.15 و SWA، وحركة المرور بين SWA و 192.168.1.1.

تلميح: لا توجد حاجة لإضافة عنوان SWA IP في عامل التصفية.

استكشاف الأخطاء وإصلاحها

عندما يحاول العميل الوصول إلى موقع ويب، يمكن تقسيم عملية الاتصال بالكامل إلى جزأين:

- يتصل العميل ب SWA.

- تتصل SWA مع الخادم الوجهة.

تلميح: قبل التقاط الحزم، تحقق من أن عنوان IP للعميل يظل بدون تغيير في مسار SWA. تحدث تغييرات عنوان IP بسبب قواعد ترجمة عنوان الشبكة (NAT) التي تم تكوينها قبل وصول حركة المرور إلى SWA أو وجود وكيل تدفق من الخادم بين SWA وجهاز العميل.

تحليل الاتصالات الصريحة باستخدام عوامل تصفية Wireshark

عوامل تصفية Wireshark للاتصالات الصريحة

للمرحلة الأولى من الاتصال في التقاط الحزم: سيكون المصدر ip عنوان IP للعميل وعنوان IP للوجهة هو SWA IP (الواجهة الواردة ل SWA، عادة ما تكون واجهة P1).

يمكنك إستخدام هذه المرشحات في Wireshark:

التصفية بواسطة IP للعميل:

ip.addr ==

بالنسبة للمرحلة الثانية من الاتصال، سيكون مصدر IP عنوان IP ل SWA (الواجهة الخارجية، عادة واجهة P2) وعنوان IP للوجهة هو عنوان IP لخادم الويب.

التصفية بواسطة IP للخادم:

ip.addr ==

في النشر الصريح، يرسل العميل طلبه على هيئة HTTP اتصال إلى الوكيل، للتصفية حسب اتصال HTTP:

http.request.method == "CONNECT"

التصفية حسب أسلوب طلب HTTP:

http.request.method==GET

أو

http.request.uri contains ""

في طلب HTTPS لتصفية "Client Hello":

ssl.handshake.type==1

في حالة ما إذا كنت تريد رؤية كلا الجانبين يتواصلان معا، فإن أفضل إجراء هو إستخدام عامل تصفية تدفق TCP.

تلميح: للعثور على رقم تدفق TCP، انقر بزر الماوس الأيمن على أي حزمة في عامل التصفية الحالي لديك أو انقر بزر الماوس الأيمن على الحزمة المطلوبة، حدد متابعة، أختر تدفق TCP. يمكنك رؤية رقم تدفق TCP في شريط التصفية.

لعزل كل من أرقام تدفق TCP للمرحلة الأولى والثانية، أستخدم عامل التصفية:

tcp.stream eq || tcp.stream eq

قم باستبدال <first_phase_stream_number> و<second_phase_stream_number> بأرقام الدفق المناسبة.

تحليل الاتصالات الشفافة باستخدام عوامل تصفية Wireshark

في الطلبات الشفافة التي تتضمن إعادة توجيه بروتوكول إتصالات ذاكرة التخزين المؤقت للويب (WCCP) أو التوجيه القائم على السياسة (PBR)، بينما يتم توجيه حركة مرور العميل إلى SWA، تستجيب SWA مع عنوان IP للخادم الوجهة بدلا من عنوان IP الخاص بها. ونتيجة لذلك، في الطلبات الشفافة، يعرض التقاط الحزمة عنوان IP للخادم الوجهة لكنه يستخدم عنوان MAC ل SWA كعنوان MAC للوجهة (في حركة المرور بين العميل إلى SWA) والحزم الخارجة من SWA إذا لم يتم تمكين انتحال IP، فإن المصدر IP هو عنوان IP للعميل مع عنوان MAC ل SWA.

عوامل تصفية Wireshark للاتصالات الشفافة

كما هو الحال في الطلب الشفاف، يقوم Wireshark بتصفية نفس إتصالات صريحة، ولكنه يحتفظ بملاحظة لا يمكن ل SWA الاتصال بالعميل باستخدام عنوان IP الفعلي الخاص به بل ينتحل نفسه كخادم وجهة فعلي.

التصفية بواسطة IP للعميل:

ip.addr ==

التصفية بواسطة IP للخادم:

ip.addr ==

تحذير: إذا لم يتم تمكين انتحال IP في SWA، فإن عنوان IP المصدر للحزمة من SWA إلى خادم الويب هو عنوان IP للعميل.

التصفية حسب أسلوب طلب HTTP:

http.request.method==GET

أو

http.request.uri contains ""

في طلب HTTPS لتصفية "Client Hello":

ssl.handshake.type==1

في حالة ما إذا كنت تريد رؤية كلا الجانبين يتواصلان معا، فإن أفضل إجراء هو إستخدام عامل تصفية تدفق TCP.

تلميح: للعثور على رقم تدفق TCP، انقر بزر الماوس الأيمن على أي حزمة في عامل التصفية الحالي لديك أو انقر بزر الماوس الأيمن على الحزمة المطلوبة، حدد متابعة، أختر تدفق TCP. يمكنك رؤية رقم تدفق TCP في شريط التصفية

لعزل كل من أرقام تدفق TCP للمرحلة الأولى والثانية، أستخدم عامل التصفية:

tcp.stream eq || tcp.stream eq

قم باستبدال <first_phase_stream_number> و<second_phase_stream_number> بأرقام الدفق المناسبة.

تماثل عوامل تصفية Wireshark الاتصالات الصريحة.

كيفية تأكيد طلب ويب العميل هو اتصال صريح أو شفاف

في الطلبات الصريحة: يقوم العميل بالوصول إلى عنوان URL بينما يكون على دراية بالخادم الوكيل، لذلك يرسل العميل طلب اتصال HTTP إلى عنوان IP للوكيل ومنفذ الوكيل.

SWA افتراضيا، يستمع إلى TCP ميناء 3128 و 80 للوكيل خدمة. في حزم النشر الصريحة، يمكنك رؤية حركة مرور البيانات بين العميل و SWA موجهة إلى أرقام منافذ الوكيل هذه.

في الطلبات الشفافة: يقوم العميل بالوصول إلى عنوان URL بينما لا يعلم العميل بوجود IP للوكيل، ولا تتصل SWA باستخدام عنوان IP الخاص به. بدلا من ذلك، قامت SWA بانتحال عنوان IP الخاص بخادم الوجهة.

في الوضع الشفاف، تظهر حركة مرور بدلا من ذلك كما لو كانت تتدفق بين العميل والخادم الوجهة (على سبيل المثال، موقع Cisco على الويب)، لكن عنوان MAC الخاص بالخادم الوجهة هو عنوان SWA. لتأكيد عنوان SWA MAC، أستخدم أمر CLI: etherConfig > الوسائط.

تعديل طريقة عرض Wireshark

للحصول على نظرة عامة أفضل على الحزم الموجودة في Wireshark أثناء أستكشاف أخطاء الويب وإصلاحها باستخدام وكيل، من الأفضل وجود مؤشر اسم الخادم (SNI) ومعرف تدفق TCP في عرض الحزمة.

إضافة عمود SNI إلى طريقة عرض Wireshark

الخطوة 1. افتح ملف التقاط الحزم باستخدام Wireshark.

الخطوة 2. انقر بزر الماوس الأيمن فوق اسم الأعمدة في Wireshark.

الخطوة 3. أختر تفضيلات العمود.

الخطوة 4. انقر فوق علامة + (إضافة عمود جديد).

يدخل خطوة 5. إسم لذلك عمود (مثلا، SNI).

الخطوة 6. في قسم النوع، أختر مخصص.

يدخل خطوة 7. في قسم الحقل، tls.handshake.extensions_server_name.

الخطوة 8. انقر فوق موافقلحفظ التغييرات.

أو يمكنك إستخدام الخطوات التالية:

الخطوة 1. تطبيق عامل التصفية على Wireshark: ssl.handshake.type==1 لعزل رسائل Client Hello في مصافحة SSL/TLS.

الخطوة 2. توسيع تفاصيل البروتوكول: انقر فوق أمان طبقة النقل> توسيع بروتوكول مصافحة اليد: Client Hello > توسيع الملحق: اسم الخادم > توسيع ملحق إشارة اسم الخادم (SNI).

الخطوة 3. أضف اسم الخادم كعمود. انقر بزر الماوس الأيمن على اسم الخادم (أو اسم الخادم المحدد) وحدد تطبيق كعمود.

إضافة عمود رقم الدفق إلى طريقة عرض Wireshark

الخطوة 1. افتح ملف التقاط الحزم باستخدام Wireshark.

الخطوة 2. انقر بزر الماوس الأيمن فوق اسم الأعمدة في Wireshark.

الخطوة 3. أختر تفضيلات العمود.

الخطوة 4. انقر فوق علامة + (إضافة عمود جديد).

يدخل خطوة 5. إسم لذلك عمود (مثلا، دفق).

الخطوة 6. في قسم النوع، أختر مخصص.

يدخل خطوة 7. في الحقل قسم، tcp.stream.

الخطوة 8. انقر فوق موافقلحفظ التغييرات.

أو يمكنك إستخدام الخطوات التالية:

الخطوة 1. تحديد موقع حزم HTTP/TCP: تأكد من عرض الحزم التي تتضمن بروتوكول HTTP/TCP.

الخطوة 2. حدد أو انقر فوق بروتوكول التحكم في إرسال الحزمة والجزء الأيسر السفلي. قم بالتمرير لأسفل للحصول على (فهرس الدفق:الرقم).

الخطوة 3. انقر بزر الماوس الأيمن فوق فهرس الدفق: الرقم والتطبيق كعمود.

معلومات ذات صلة

التعليقات

التعليقات