تكوين تكامل Cisco RADKit في FMC

خيارات التنزيل

-

ePub (2.6 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند تكامل Cisco RADKit في ميزة FMC التي تمت إضافتها في الإصدار 7.7.

الخلفية

وجه مسؤولي جدار الحماية من المشاكل

- إن مجموعة تطوير الأتمتة عن بعد (RADKit)، التي تم تطويرها من قبل Cisco، هي برنامج تنسيق على مستوى الشبكة مصمم خصيصا لتزويد المستخدمين بإمكانية الوصول بطريقة آمنة واستكشاف أخطاء أجهزة الشبكة وإصلاحها. https://radkit.cisco.com/

- يقوم مركز إدارة جدار الحماية الآمن (FMC) من Cisco بإدارة أجهزة الدفاع عن تهديد جدار الحماية الآمن (FTD) وتشغيلها. يمكن لوحدة التحكم في الإدارة (FMC) واحدة إدارة العديد من الأجهزة في مواقع مختلفة.

- في حين أنه من الممكن للمستخدمين تركيب RADKit بشكل منفصل وإدراج FMC الخاصة بهم و FTDs فيها، فإن بناء خدمة RADKit في FMC والانضمام إلى FMC (FMC) وجميع الأجهزة المدارة (FTDs) بطريقة آلية سيكون تجربة أفضل للمستخدمين النهائيين.

حالة الاستخدام

تشمل بعض القدرات الرئيسية التي يمكن أن يستفيد منها المستخدمون بعد دمج RADKit في FMC ما يلي:

- القدرة على الوصول إلى FMCs/FTDs عن بعد من واجهة سطر الأوامر (CLI) الخاصة بعميل RADKit.

- القدرة على توفير وصول متحكم به إلى FMCs/FTDs لأي شخص يحتاج إليه (على سبيل المثال، مهندس TAC من Cisco).

- اعمل على تحسين إمكانات التشغيل التلقائي لجمع البيانات وتشخيص المشكلات من عميل RADKit (يمكن إنشاء برامج نصية تنفذ الأوامر على أجهزة متعددة واستخدامها من عميل RADKit).

ما الجديد - حل

- بدءا من جدار الحماية الآمن 7.7.0، يتم دمج خدمة مجموعة أدوات تطوير الأتمتة عن بعد (RADKit) في وحدة التحكم في إدارة اللوحة الأساسية (FMC).

- يمكن للمستخدمين تمكين خدمة RADKit أو تعطيلها عند الطلب، وتسجيلها في شبكة RADKit، وإنشاء تراخيص للمستخدمين عن بعد للوصول إلى أجهزة معينة من عميل RADKit لمدة وصول مجدولة.

- يمكن تحرير التراخيص أو إبطالها.

- هناك أيضا خيار لتوفير وصول فائق للأجهزة لاستكشاف الأخطاء وإصلاحها بشكل متقدم.

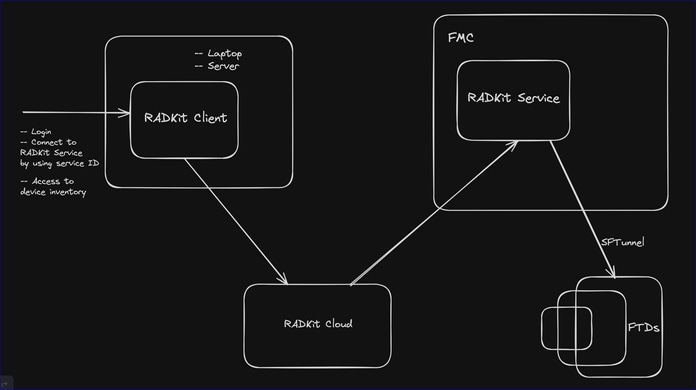

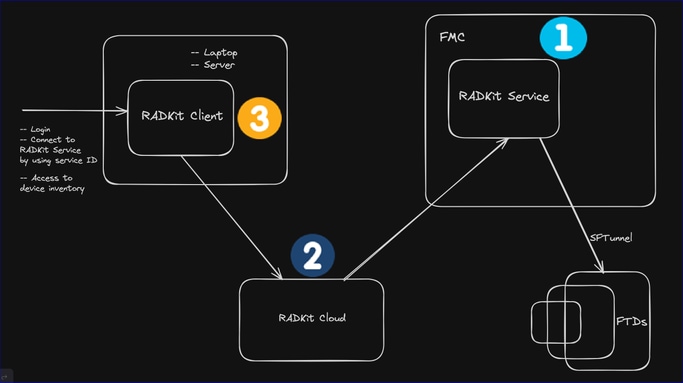

دمج خدمة RADKit في رسم FMC

يوضح هذا المخطط كيف تعمل RADKit على تمكين الاتصال من عميل RADKit الخاص بالمستخدم (مهندس TAC) إلى إنتاج أجهزة FTD:

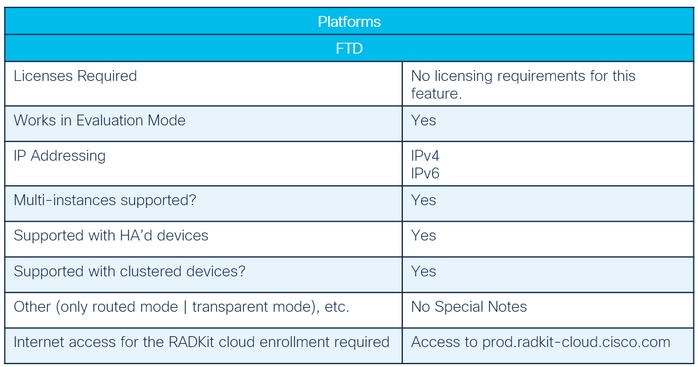

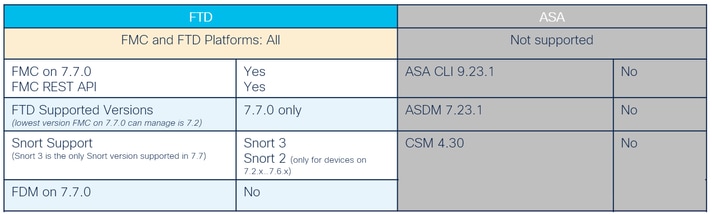

الأساسيات: الأنظمة الأساسية المدعومة، الترخيص

التطبيقات والمدراء

جوانب الدعم الأخرى

تبعيات تشغيل الميزة

- الإصدار الأدنى هو Secure Firewall 7. 7. 0.

- للاتصال بخدمة RADKit المستضافة داخل FMC، يجب تثبيت عميل RADKit من https://radkit.cisco.com/downloads/release/ على كمبيوتر مهندس الدعم.

- الإصدار المفضل لعميل RADKit هو 1.6.10 أو أعلى.

- يمكن إستخدام الإصدارات الأقدم من "عميل RADKit" حيث تتوافق "خدمة RADKit" مع الإصدارات الأقدم من "عميل RADKit".

وصف الميزة والتنقل عبر

نظرة عامة على الميزة

- يسمح دمج خدمة RADKit في FMC لمسؤولي الأجهزة بتوفير الوصول للمستخدمين عن بعد (مهندسو TAC من Cisco) إلى أجهزة FMC و FTD معينة في شبكتهم لأغراض أستكشاف الأخطاء وإصلاحها والتشغيل التلقائي. تعمل تقنية RADKit على أستكشاف المشكلات وحلها أكثر من مشاركة الشاشة، فهي لا تتطلب التحكم في كمبيوتر المستخدم، كما أنها تعد طريقة أكثر أمانا للعمل على شبكة، كما أنها تكمل نظام Webex بشكل رائع.

- وهذا يجعل تجربة أفضل للدعم الفني حيث لا يحتاج مديرو الأجهزة إلى تثبيت خدمة RADKit وتكوينها بشكل منفصل. كما يقلل ذلك من وقت دعم مهندسي Cisco TAC في حل مشاكل الدعم.

خطوات التكوين: نظرة عامة

1. مسؤول الجهاز (مستخدم مسؤول FMC): قم بتمكين خدمة RADKit وتسجيلها وتكوين الأذونات على واجهة المستخدم الرسومية (GUI) ل FMC.

2. دعم Cisco TAC/Cisco: قم بتثبيت "عميل RADKit" على الكمبيوتر الخاص بهم والوصول إلى الأجهزة واستكشاف أخطائها وإصلاحها من عميل RADKit.

مستخدم مسؤول FMC: مركز إدارة جدران الحماية Walkthrough

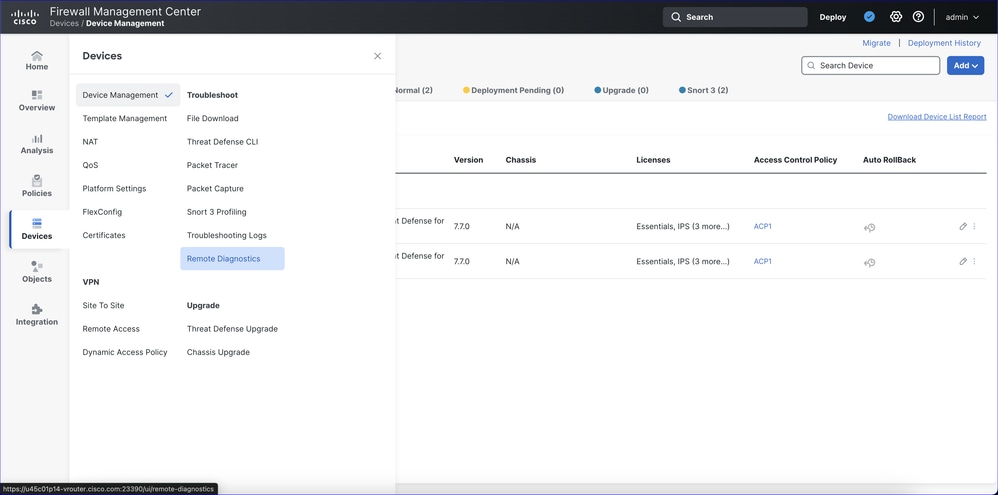

قائمة التشخيص عن بعد

- تمت إضافة عنصر قائمة "التشخيص عن بعد" جديد لهذه الميزة ضمن الأجهزة -> أستكشاف الأخطاء وإصلاحها.

- يملك المسؤول ومسؤول الشبكة ومستخدمو الصيانة أذونات القراءة/الكتابة على الصفحة.

- يملك "محلل الأمان" و"محلل الأمان" (للقراءة فقط) ومستخدمو "اعتماد الأمان" أذونات قراءة للصفحة فقط.

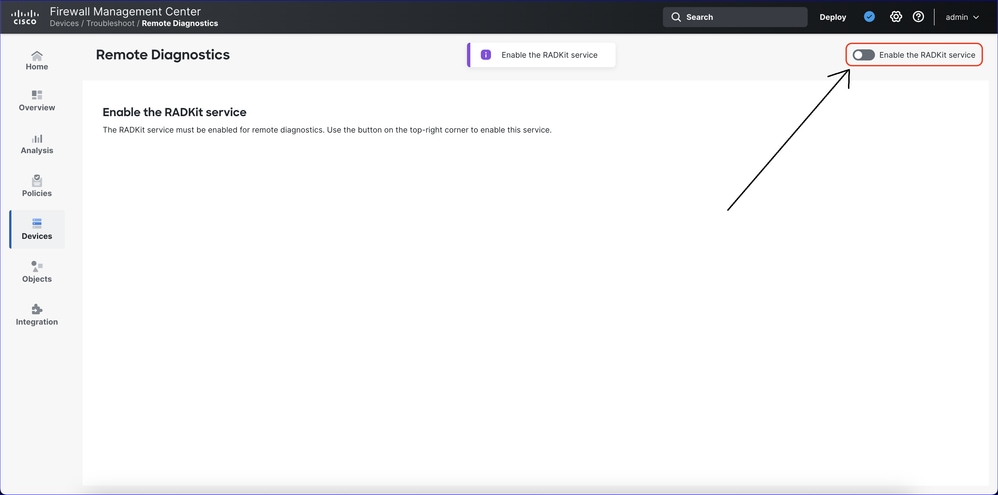

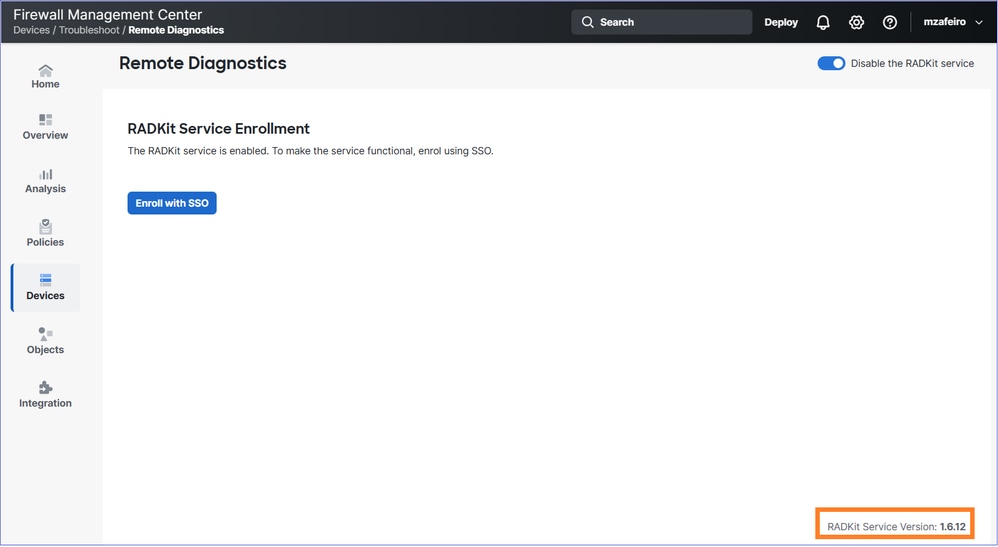

صفحة التشخيص الأولي عن بعد

هذه هي صفحة التشخيص عن بعد الأولية. يمكن تمكين خدمة RADKit من خلال تبديل محول "تمكين خدمة RADKit":

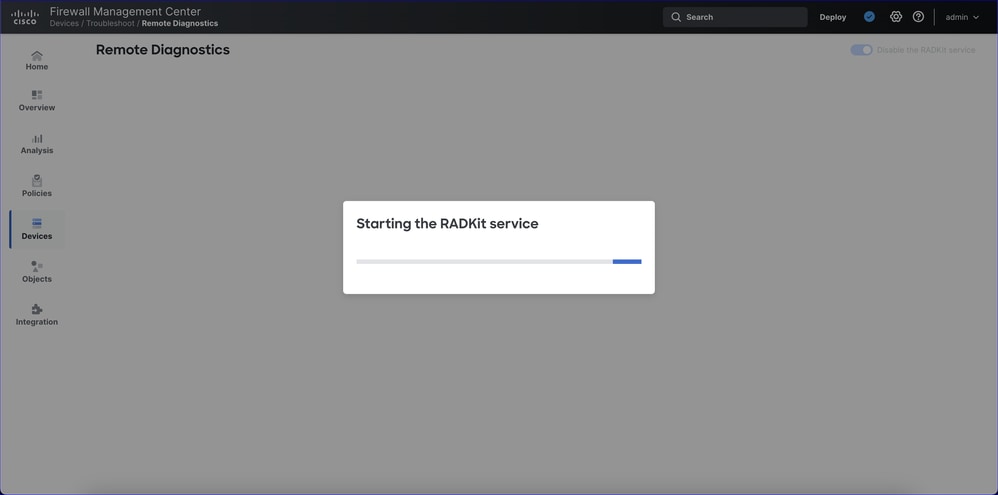

بدء تشغيل خدمة RADKit

بعد تمكين خدمة RADKit، يظهر شريط تقدم حتى يتم بدء تشغيل خدمة RADKit:

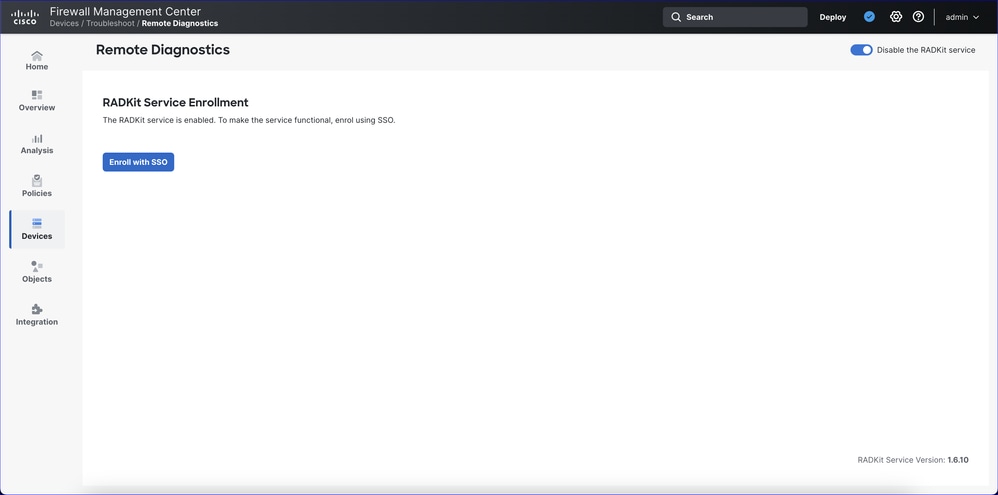

تم تمكين خدمة RADKit

- عند اكتمال عملية تمكين خدمة RADKit، يتم عرض هذه الصفحة:

تتمثل الخطوة التالية في التسجيل في السحابة RADKit من خلال النقر فوق الزر تسجيل باستخدام SSO".

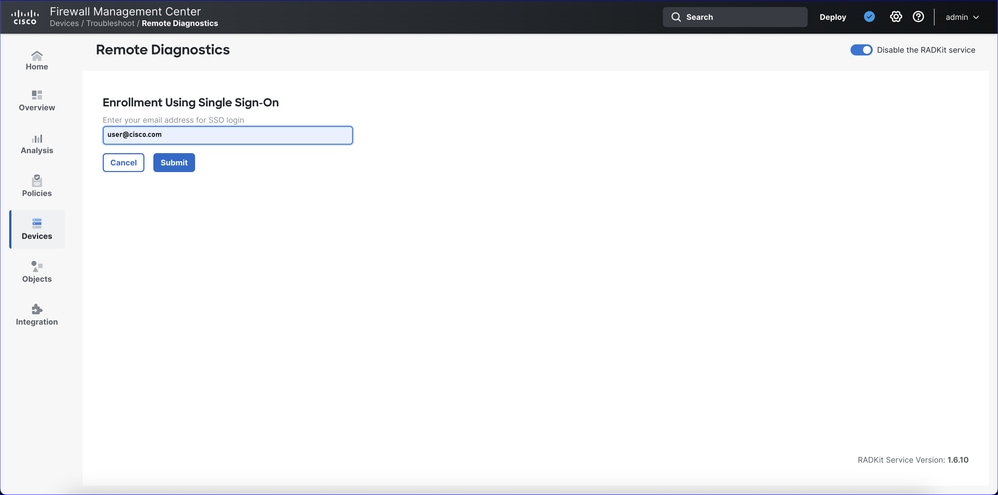

التسجيل مع SSO - أدخل عنوان البريد الإلكتروني

تتكون الخطوة 1 من عملية التسجيل من إدخال عنوان البريد الإلكتروني للمستخدم لتسجيل سحابة RADKit:

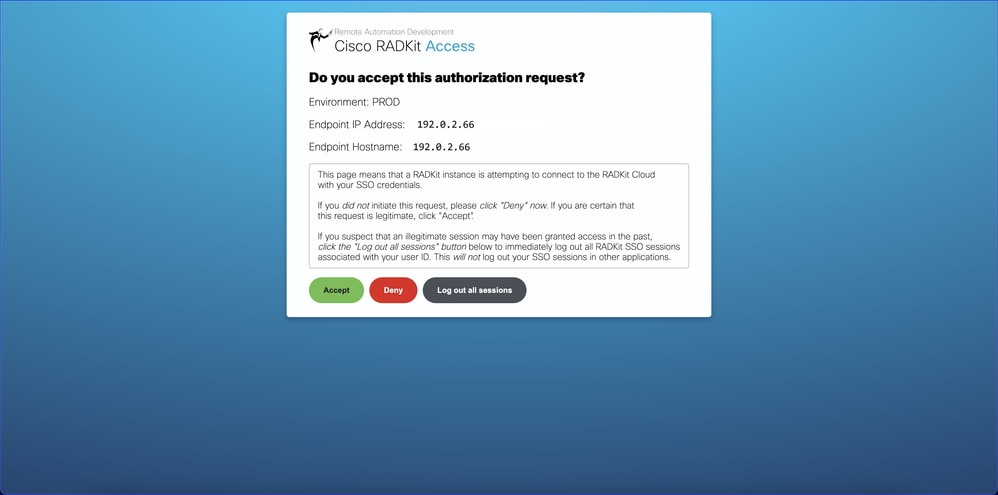

التسجيل في SSO - قبول طلب التخويل

تفتح علامة تبويب مستعرض جديدة (أو نافذة، حسب إعدادات المستعرض). انقر فوق الزر قبول.

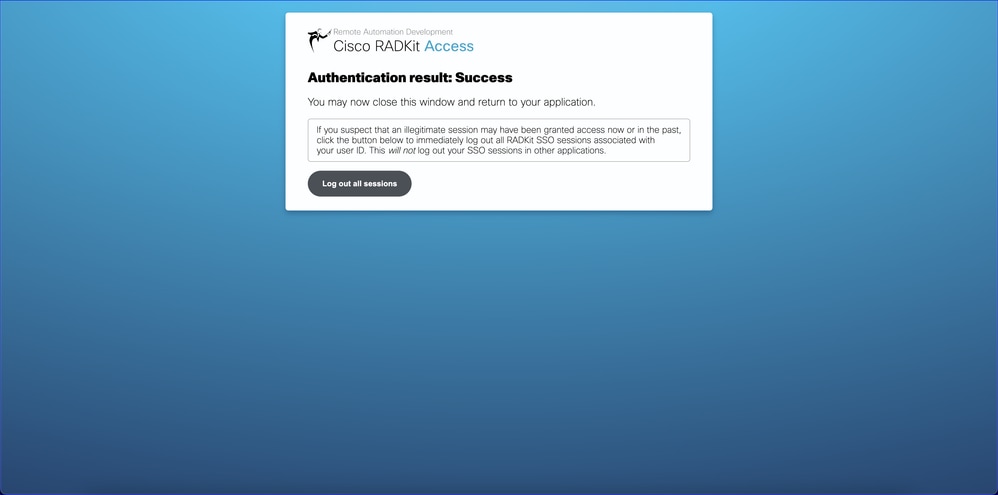

التسجيل مع SSO - المصادقة ناجحة

بعد المصادقة الناجحة، يمكن للمستخدم إغلاق علامة تبويب المستعرض والرجوع إلى صفحة التشخيصات عن بعد ل FMC.

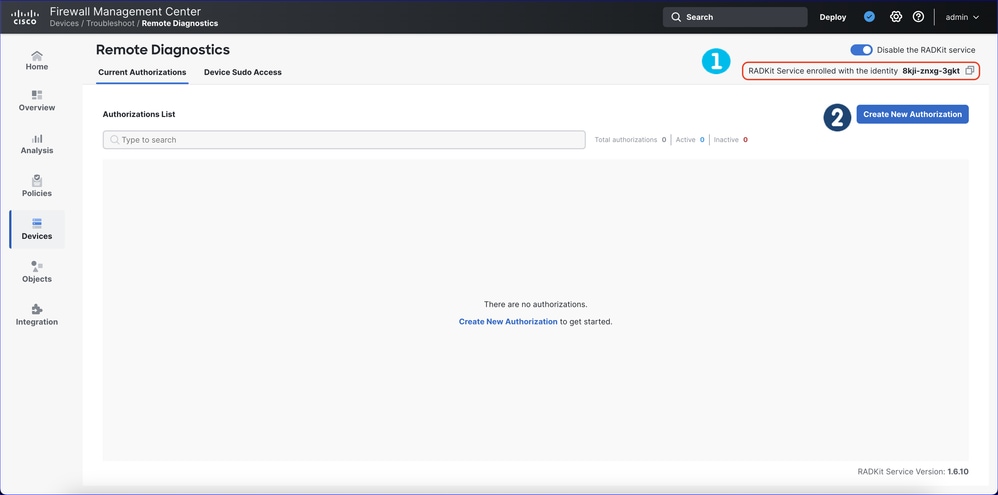

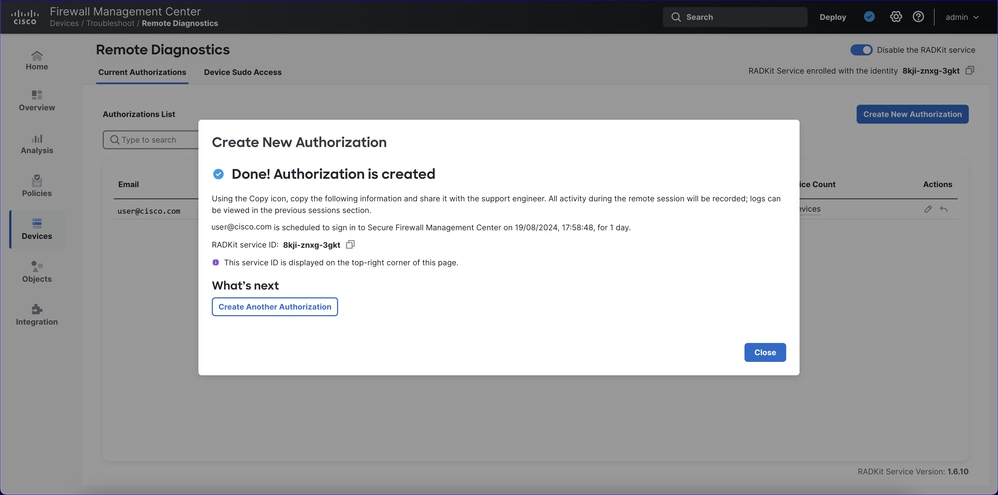

تم تسجيل خدمة RADKit

يتم تسجيل خدمة RADKit بمعرف الخدمة المحدد (في هذا المثال، يكون المعرف 8kji-znxg-3gkt). يمكن نسخ المعرف إلى الحافظة. اعطه لمهندس TAC من Cisco حتى يتمكنوا من الاتصال بخدمة RADKit من عميل RADKit.

تتمثل الخطوة التالية في إنشاء تفويض من خلال النقر فوق الزر إنشاء تفويض جديد":

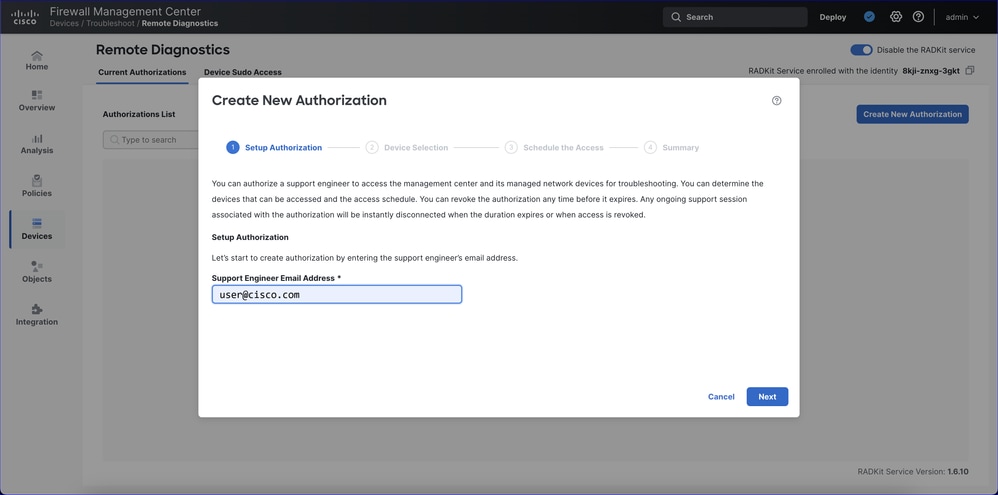

إنشاء تفويض جديد: الخطوة 1

- لإنشاء تفويض جديد، تتمثل الخطوة الأولى في إضافة عنوان البريد الإلكتروني لمهندس الدعم.

- هناك أربع خطوات لإنشاء تفويض جديد. يتم عرض التقدم المحرز على الخطوات في الجزء العلوي.

إنشاء تفويض جديد: الخطوة 2

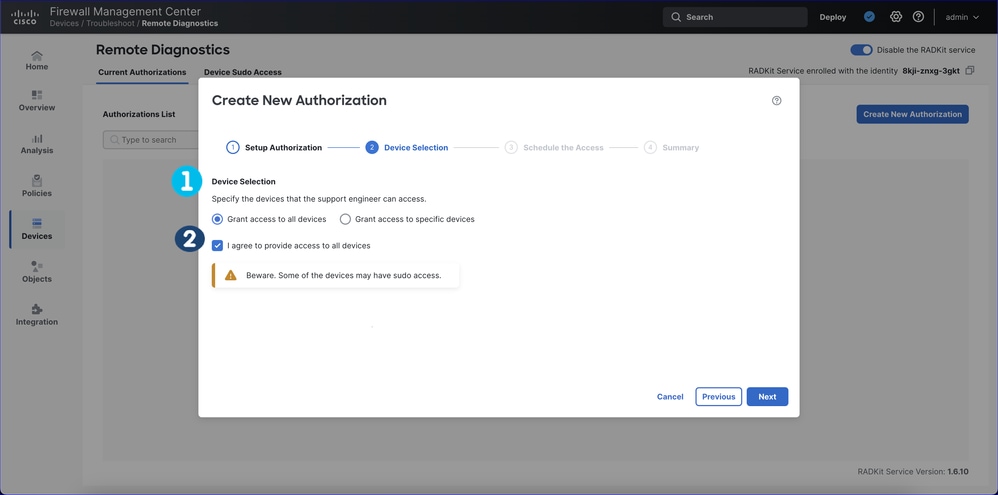

- الخطوة 1: حدد الأجهزة التي يمكن لمهندس الدعم الوصول إليها. أو، كما هو الحال في هذا المثال، منح الوصول إلى جميع الأجهزة.

- الخطوة 2: تحقق من زر الراديو للاطلاع على كل الأجهزة أو بعضها. بالنسبة لأجهزة معينة، يمكن انتقاء FMC و/أو FTD(s). لاحظ التحذير الذي يمكن أن يوفره وصول SUDO لبعض الأجهزة في علامة تبويب وصول DEVICE SUDO. لا يتم تمكين الزر التالي حتى يتم تحديد خانة الاختيار.

- يتم توفير وصول SUDO لكل جهاز في علامة التبويب Device Sudo Access لاحقا (وليس أثناء إنشاء التخويل).

ملاحظات حول أجهزة الانتقاء

- يمكن انتقاء الأجهزة الموجودة في بنية مدعومة فقط (على سبيل المثال، في الإصدار الأولي، 7.7.0 أجهزة فقط).

- الأجهزة المعطلة وغير القابلة للوصول غير قابلة للتحديد. تعتمد RADKit على SFTUNNEL (TCP 8305) للوصول إلى الأجهزة.

- إذا كانت هناك مشكلة في اتصال SFtunnel، فهذا لا يعمل، ولكن ما يزال يتم عرضه في مخزون RADKit.

- في حالة إيقاف تشغيل الجهاز، لا يمكن مشاهدته على الإطلاق.

- إذا كانت هناك FMCs في زوج HA، يمكن إضافة Active/Primary فقط.

- تتم إضافة الأجهزة إلى مخزون RADKit عند إنشاء/تحرير تفويض. عندما يتم إلغاء تسجيل الأجهزة من وحدة التحكم في إدارة الهيكل (FMC)، تتم إزالتها من "جرد" الأجهزة.

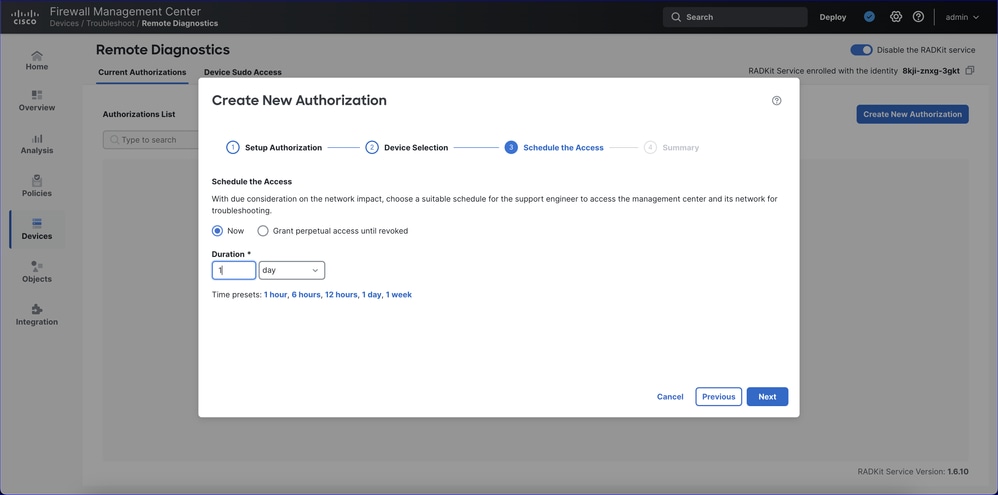

إنشاء تفويض جديد: الخطوة 3

- الخطوة 3: حدد المدة لوصول مهندس الدعم إلى الأجهزة.

- أختر "الآن" وحدد مدة،

- أختر "منح الوصول الدائم حتى يتم إبطاله".

- المدة الافتراضية هي يوم واحد. يمكن تعيين أي مدة؛ هناك أيضا بعض قيم المدة المحددة مسبقا.

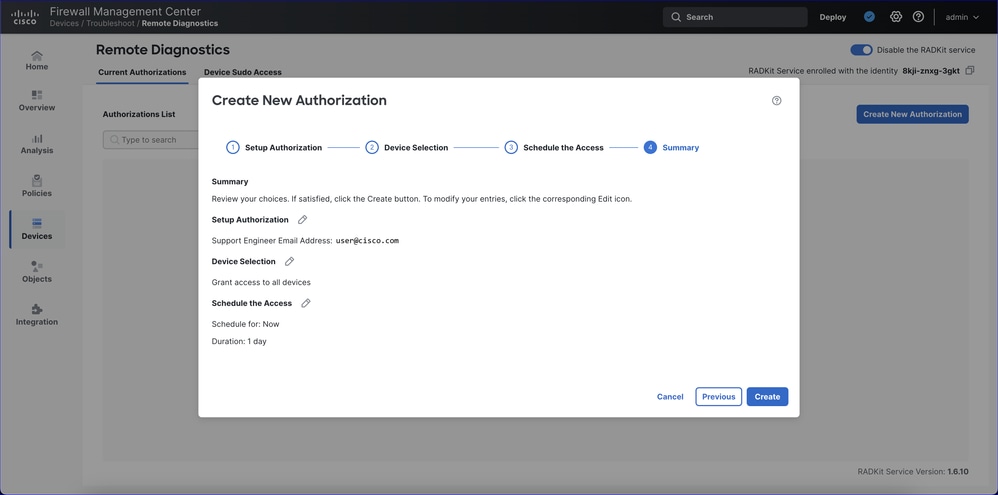

إنشاء ملخص تخويل جديد

الخطوة الأخيرة هي ملخص التفويض. هنا، يمكن للمستخدم مراجعة التكوين وتحريره.

اكتمل إنشاء تفويض جديد

يتم عرض شاشة تأكيد بعد اكتمال إنشاء التخويل:

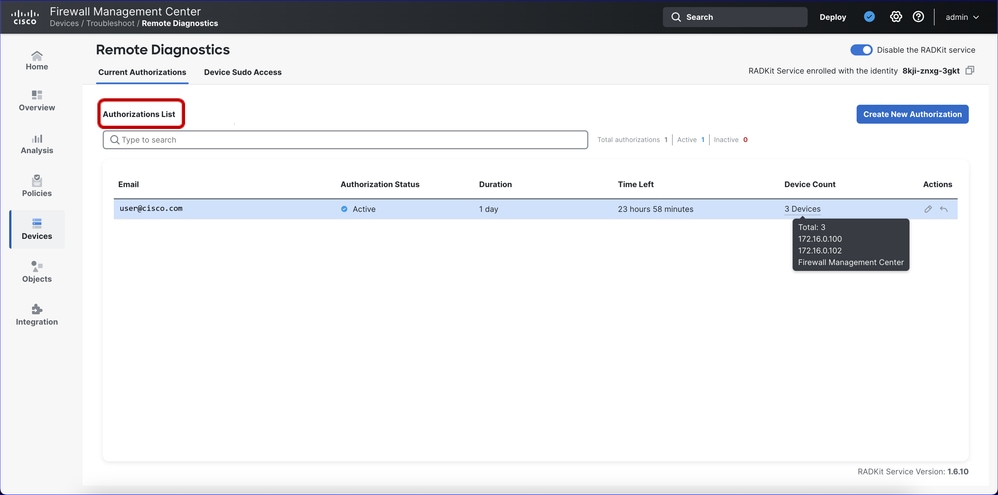

قائمة الأذون الحالية، بما في ذلك إبطال

- يتم عرض قائمة التخويل الحالية في علامة التبويب التخويل الحالية.

- الإجراءات (العمود الأيمن البعيد) هي إبطال الوصول وتحرير التخويل.

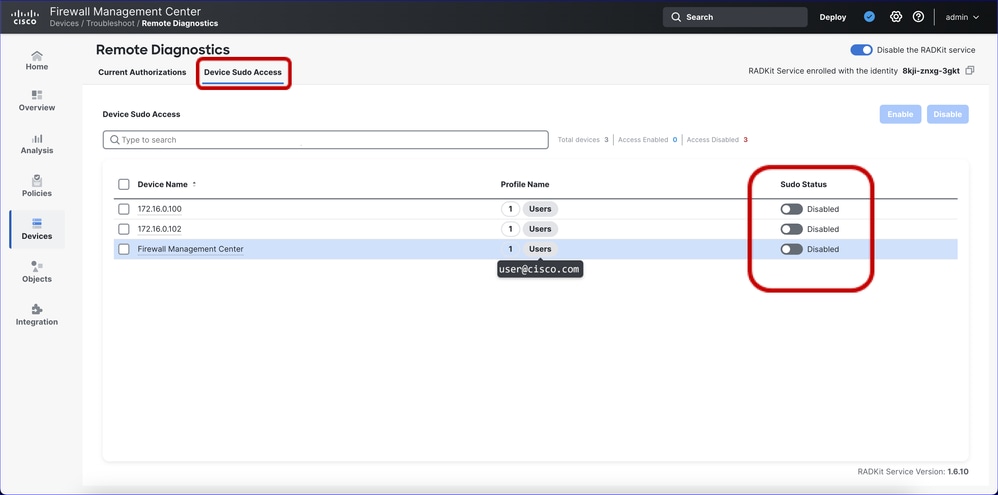

قائمة الوصول إلى خدمة الجهاز

- يتم تقديم قائمة بالأجهزة ذات إعدادات الوصول SUDO في علامة التبويب Device Sudo Access.

- أستخدم التبديل في العمود الأيمن لتبديل تشغيل الوصول التلقائي. تم إيقاف تشغيله بشكل افتراضي.

- كما يتوفر أيضا الوصول المجمع إلى مجموعة enable/disable sudo.

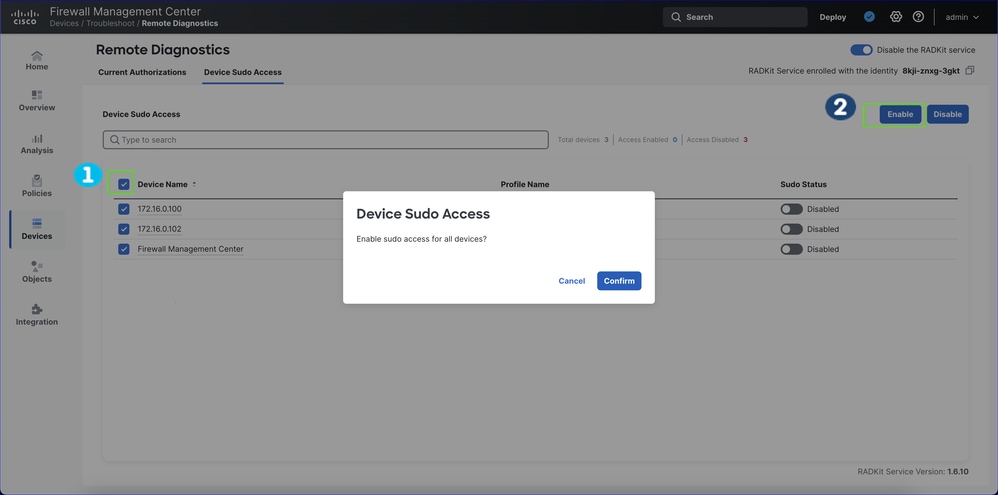

تأكيد تمكين الوصول إلى SUDO للجهاز (الأجهزة)

1. يمكن تمكين الوصول إلى SUDO لكافة الأجهزة أو لبعض الأجهزة المحددة فقط من خلال تحديد الأجهزة ثم النقر فوق الزر تمكين".

2. عند التمكين، يظهر مربع حوار التأكيد ويتم النقر فوق تأكيد.

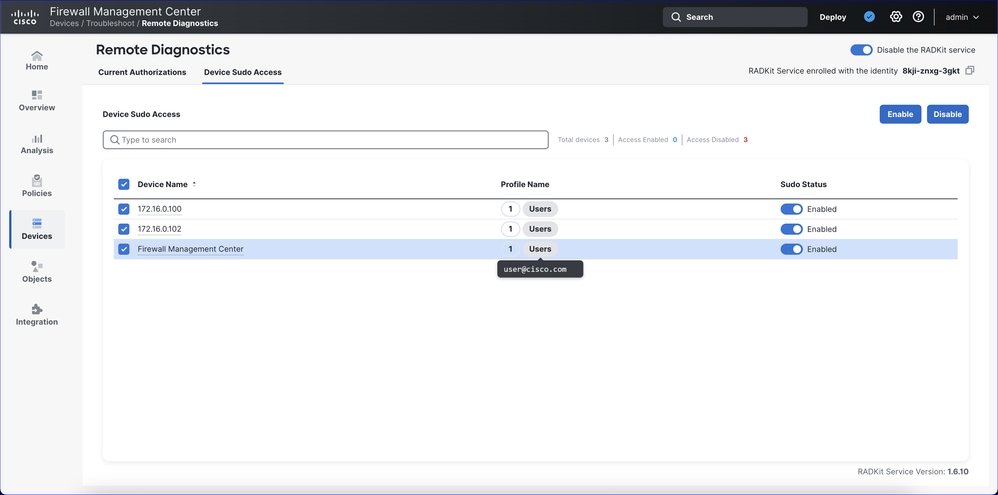

تم تمكين الوصول إلى الأجهزة

- بعد تمكين أو تعطيل وصول SUDO لجهاز ما، يتم تحديث عمود حالة SUDO الموجود على يمين الصفحة.

- مهندس الدعم قادر على تشغيل سودو سو على الجهاز؛ هذا غير صحيح. لا يحتاج مهندس الدعم إلى وجود كلمة مرور الجذر.

ملاحظات أخرى

- لا يمكن رؤية سوى الأجهزة الموجودة في المجال التي يمكن لمستخدم وحدة التحكم في إدارة اللوحة الأساسية (FMC) الوصول إليها، كما يمكن تخويلها للوصول عن بعد.

- إذا كانت وحدات FMCs في HA:

- يمكن تمكين خدمة RADKit فقط على Active/Primary.

- لا يمكن إضافة FMC الثانوية حاليا كجهاز للوصول إليه من عميل RADKit.

- لا يمكن إجراء التفويض إلا لمهندس دعم واحد في كل مرة.

- إذا كنت بحاجة إلى مهندس دعم آخر لتتمكن من الوصول، فقم بإنشاء تفويض آخر للمهندس الإضافي. سيكون معرف الخدمة هو نفسه.

- إذا كنت بحاجة إلى مهندس دعم آخر لتتمكن من الوصول، فقم بإنشاء تفويض آخر للمهندس الإضافي. سيكون معرف الخدمة هو نفسه.

واجهات برمجة التطبيقات FMC REST

واجهات برمجة تطبيقات REST لخدمة RADKit

لدعم عمليات الإنشاء والقراءة على خدمة RADKit، تم تقديم عناوين URL الجديدة هذه:

- الحصول على: /api/fmc_troubleshooting/v1/domain/{domainUUID}/radkit/الخدمات

- يسترجع كل بيانات خدمة RADKit من FMC.

- الحصول على: /api/fmc_troubleshooting/v1/domain/{domainUUID}/radkit/services/{id}

- إحضار/إسترداد بيانات خدمة RADKit من المعرف المحدد.

- مادة النشر: /api/fmc_troubleshooting/v1/domain/{domainUUID}/radkit/services

- ينشئ خدمة RADKit على ال FMC (يمكن/disable الخدمة).

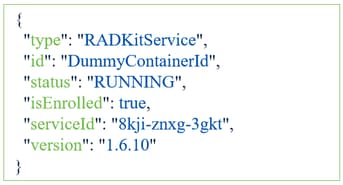

نموذج خدمة RADKit

يتكون نموذج خدمة RADKit من:

- النوع

- معرف

- الحالة

- هو مسجل

- serviceId

- الإصدار

دعم Cisco: إستخدام عميل RADKit

جانب الدعم: تثبيت عميل RADKit

- للوصول إلى FMC/FTD (الأنظمة)، يحتاج الدعم إلى تثبيت عميل RADKit.

- يعمل العميل على أنظمة التشغيل Windows و Mac و Linux.

- يمكن للدعم الوصول إلى أجهزة متعددة من مستخدمين متعددين. ولكل تصريح من تراخيص RADKit جرد خاص به من الأجهزة.

- لكل مخزون جهاز مستخدم يرغب في الوصول إليه، يلزم معرف خدمة RADKit.

- بالنسبة لقائمة جرد واحدة، يمكن الوصول إلى كل من FMC ووحدات FTD المدارة الخاصة بها من عميل RADKit، كما هو محدد من قبل المستخدم عند التصريح بالوصول.

الحصول على عميل RADKit وتثبيته

يمكن تثبيت عميل RADKit محليا من https://radkit.cisco.com/downloads/release/ ثم إطلاقه من المحطة الطرفية باستخدام الأمر: رادكيت-زبون

تتوفر أجهزة التثبيت لأنظمة التشغيل Windows و MacOS و Linux.

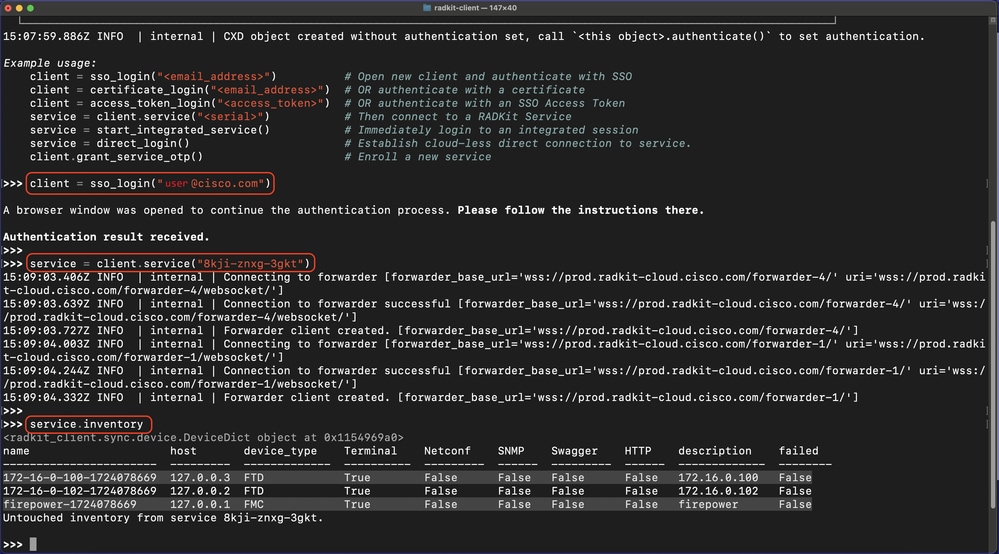

لقطة شاشة عميل RADKit باستخدام أوامر تسجيل الدخول (تفاصيل حول القسم التالي).

أوامر تسجيل الدخول إلى عميل RADKit

- أستخدم عنوان البريد الإلكتروني الذي أدخله المستخدم أثناء التخويل في FMC.

- يقوم عميل RADKit بتسجيل الدخول والاتصال بأوامر معرف الخدمة المحدد. يجب أن يطابق معرف خدمة RADKit، في هذا المثال 8abc-znxg-3abc، ما يراه مسؤول جدار الحماية في FMC.

>>> client = sso_login("user@cisco.com")

A browser window was opened to continue the authentication process. Please follow the instructions there.

Authentication result received.

>>> service = client.service("8abc-znxg-3abc")

15:09:03.639Z INFO | internal | Connection to forwarder successful [forwarder_base_url='wss://prod.radkit-cloud.cisco.com/forwarder-4/' uri='wss://prod.radkit-cloud.cisco.com/forwarder-4/websocket/']

15:09:03.727Z INFO | internal | Forwarder client created. [forwarder_base_url='wss://prod.radkit-cloud.cisco.com/forwarder-4/']

15:09:04.244Z INFO | internal | Connection to forwarder successful [forwarder_base_url='wss://prod.radkit-cloud.cisco.com/forwarder-1/' uri='wss://prod.radkit-cloud.cisco.com/forwarder-1/websocket/']

15:09:04.332Z INFO | internal | Forwarder client created. [forwarder_base_url='wss://prod.radkit-cloud.cisco.com/forwarder-1/']

أمر مخزون خدمة عميل RADKit

أمر لسرد المخزون الذي يتم تخويل المستخدم البعيد (مهندس TAC من Cisco) الوصول إليه:

>>> service.inventory

<radkit_client.sync.device.DeviceDict object at 0x1154969a0>

name host device_type Terminal Netconf SNMP Swagger HTTP description failed

----------------------- --------- ------------- ---------- --------- ------ --------- ------ ------------- --------

172-16-0-100-1724078669 127.0.0.3 FTD True False False False False 172.16.0.100 False

172-16-0-102-1724078669 127.0.0.2 FTD True False False False False 172.16.0.102 False

firepower-1724078669 127.0.0.1 FMC True False False False False firepower False

Untouched inventory from service 8kji-znxg-3gkt.

هناك أمر مرشح للأجهزة في المخزون (القسم التالي). أستخدم الاسم في العمود الأيسر لبدء جلسة عمل تفاعلية باستخدام الجهاز (الأمر على المقطع القادم).

تلميح: إذا كان المخزون قديم، يمكنك تحديثه باستخدام الأمر:

>>> service.update_inventory()

عميل RADKit: أجهزة التصفية

أمر لتصفية الأجهزة في المخزون:

>>> ftds = service.inventory.filter(attr='name',pattern='172-16-0’)

>>> ftds

<radkit_client.sync.device.DeviceDict object at 0x111a93130>

name host device_type Terminal Netconf SNMP Swagger HTTP description failed

----------------------- --------- ------------- ---------- --------- ------ --------- ------ ------------- --------

172-16-0-100-1724078669 127.0.0.3 FTD True False False False False 172.16.0.100 False

172-16-0-102-1724078669 127.0.0.2 FTD True False False False False 172.16.0.102 False

2 device(s) from service 8kji-znxg-3gkt.

أمر الجلسة التفاعلية لجهاز عميل RADKit

بدء جلسة تفاعلية لجهاز (في هذه الحالة وحدة تحكم في الإطارات (FMC) باستخدام اسم "Firepower-1724078669" المأخوذ من الأمر "service.inventory" السابق.:

>>> service.inventory["firepower-1724078669"].interactive()

08:56:10.829Z INFO | internal | Starting interactive session (will be closed when detached)

08:56:11.253Z INFO | internal | Session log initialized [filepath='/Users/use/.radkit/session_logs/client/20240820-115610830612-firepower-1724078669.log']

Attaching to firepower-1724078669 ...

Type: ~. to terminate.

~? for other shortcuts.

When using nested SSH sessions, add an extra ~ per level of nesting.

Warning: all sessions are logged. Never type passwords or other secrets, except at an echo-less password prompt.

Copyright 2004-2024, Cisco and/or its affiliates. All rights reserved.

Cisco is a registered trademark of Cisco Systems, Inc.

All other trademarks are property of their respective owners.

Cisco Firepower Extensible Operating System (FX-OS) v82.17.0 (build 170)

Cisco Secure Firewall Management Center for VMware v7.7.0 (build 1376)

تنفيذ عميل RADKit لأوامر على الأجهزة

تنفيذ الأوامر على الأجهزة!

>>> result = ftds.exec(['show version', 'show interface'])

>>>

>>> result.status

<RequestStatus.SUCCESS: 'SUCCESS'>

>>>

>>> result.result['172-16-0-100-1724078669']['show version'].data | print

> show version

-------------------[ firepower ]--------------------

Model : Cisco Secure Firewall Threat Defense for VMware (75) Version 7.7.0 (Build 1376)

UUID : 989b0f82-5e2c-11ef-838b-b695bab41ffa

LSP version : lsp-rel-20240815-1151

VDB version : 392

----------------------------------------------------

الحصول على تفاصيل إضافية من الأجهزة

مع الأخذ في الاعتبار هذا المخزون:

>>> service.inventory

[READY] <radkit_client.sync.device.DeviceDict object at 0x192cdb77110>

name host device_type Terminal Netconf SNMP Swagger HTTP description failed

----------------------------- --------- ------------- ---------- --------- ------ --------- ------ ------------------ --------

10-62-184-69-1743156301 127.0.0.4 FTD True False None False False 10.62.184.69 False

fmc1700-1-1742391113 127.0.0.1 FMC True False None False False FMC1700-1 False

ftd3120-3-1743154081 127.0.0.2 FTD True False None False False FTD3120-3 False

ftd3120-4-1743152281 127.0.0.3 FTD True False None False False FTD3120-4 False

للحصول على تفاصيل show version" من أجهزة FTD:

>>> command = "show version"

>>> ftds = service.inventory.filter("device_type","FTD").exec(command).wait()

>>>

>>> # Print the results

>>> for key in ftds.result.keys():

... print(key)

... ftds.result.get(key).data | print

... <- Press Enter twice

ftd3120-3-1743154081

> show version

-------------------[ FTD3100-3 ]--------------------

Model : Cisco Secure Firewall 3120 Threat Defense (80) Version 7.7.0 (Build 89)

UUID : 123a456a-cccc-bbbb-aaaa-a123456abcde

LSP version : lsp-rel-20250327-1959

VDB version : 404

----------------------------------------------------

>

10-62-184-69-1743156301

> show version

----------------[ KSEC-FPR1010-10 ]-----------------

Model : Cisco Firepower 1010 Threat Defense (78) Version 7.7.0 (Build 89)

UUID : 123a456a-cccc-bbbb-aaaa-a123456abcde

LSP version : lsp-rel-20250327-1959

VDB version : 404

----------------------------------------------------

>

ftd3120-4-1743152281

> show version

-------------------[ FTD3100-4 ]--------------------

Model : Cisco Secure Firewall 3120 Threat Defense (80) Version 7.7.0 (Build 89)

UUID : 123a456a-cccc-bbbb-aaaa-a123456abcde

LSP version : lsp-rel-20250327-1959

VDB version : 404

----------------------------------------------------

>

الاقتراب البديل:

>>> # Get the FTDs. This returns a DeviceDict object:

... ftds = service.inventory.filter("device_type","FTD")

>>> # Access the dictionary of devices from the _async_object attribute

... devices_obj = ftds.__dict__['_async_object']

>>> # Extract the 'name' from each AsyncDevice object

... names = [device.name() for device in devices_obj.values()]

>>> # Get the 'show version' output from all FTD devices:

... command = "show version"

... show_ver_ftds = []

... for name in names:

... ftd = service.inventory[name]

... req = ftd.exec(command)

... req.wait(30) # depending on the number of devices you might need to increase the timeout value

... show_ver_ftds.append(req.result.data)

>>> # Print the inventory device name + 'show version' output from each device:

... for name, show_version in zip(names, show_ver_ftds):

... print(f"Inventory name: {name}")

... print(show_version[2:-2]) # Remove the leading '> ' and trailing ' \n>'

... print("\n")

Inventory name: ftd3120-3-1743154081

show version

-------------------[ FTD3100-3 ]--------------------

Model : Cisco Secure Firewall 3120 Threat Defense (80) Version 7.7.0 (Build 89)

UUID : 123a456a-cccc-bbbb-aaaa-a123456abcde

LSP version : lsp-rel-20250327-1959

VDB version : 404

----------------------------------------------------

Inventory name: ftd3120-4-1743152281

show version

-------------------[ FTD3100-4 ]--------------------

Model : Cisco Secure Firewall 3120 Threat Defense (80) Version 7.7.0 (Build 89)

UUID : 123a456a-cccc-bbbb-aaaa-a123456abcde

LSP version : lsp-rel-20250327-1959

VDB version : 404

----------------------------------------------------

Inventory name: 10-62-184-69-1743156301

show version

----------------[ KSEC-FPR1010-10 ]-----------------

Model : Cisco Firepower 1010 Threat Defense (78) Version 7.7.0 (Build 89)

UUID : 123a456a-cccc-bbbb-aaaa-a123456abcde

LSP version : lsp-rel-20250327-1959

VDB version : 404

----------------------------------------------------

الحصول على الملفات من الأجهزة

- من خلال عميل RADKit، يمكن لمهندس Cisco TAC بروتوكول SSH للأجهزة وإجراء عمليات مختلفة، بما في ذلك إنشاء ملفات أستكشاف الأخطاء وإصلاحها.

دعم Cisco: وحدة تحكم RADKit

إستخدام وحدة تحكم الشبكة RADKit

- بدلا من إستخدام عميل RADKit، يمكن لمهندس دعم Cisco TAC إستخدام وحدة تحكم الشبكة RADKit. تعد وحدة تحكم الشبكة جزءا من عميل RADKit.

- وحدة تحكم الشبكة RADKit هي ميزة توفر واجهة سطر أوامر بسيطة (CLI) لوظائف عميل RADKit الأساسية. تم تصميمه خصيصا ليتم إستخدامه للاتصال السريع بمثيل خدمة RADKit، مما يعمل على إنشاء جلسات تفاعلية وتنزيل/تحميل الملفات دون أي مشكلات مع أقل تدريب.

- بدء تشغيل وحدة تحكم الشبكة باستخدام سطر الأوامر: وحدة تحكم شبكة رادكيت

- راجع وثائق RADKit للحصول على مزيد من التفاصيل.

الترقيات والتوافق مع الإصدارات السابقة

الترقية إلى 7.7 ومن 7.7 إلى أعلى

- تتم إضافة خدمة RADKit في جدار الحماية الآمن 7. 7. 0.

- تتضمن الأجهزة التي تمت ترقيتها إلى الإصدار 7.7.0+ التكوين المطلوب لخدمة RADKit.

التجربة مع FTDs غير المدعومة

- يجب أن يكون ل FMCs و FTDs الإصدار 7.7.0 الأدنى لكي تعمل هذه الميزة (لا يمكن إضافة FTD ذات الإصدار الأقل من 7.7 إلى تفويض RADKit الخاص ب 7.7 FMC).

- لا تتوفر FTD المسجلة غير الموجودة على 7.7.0 للانتقاء لتمكين التخويل.

استكشاف الأخطاء وإصلاحها

نظرة عامة على التشخيص

نقاط أستكشاف الأخطاء وإصلاحها

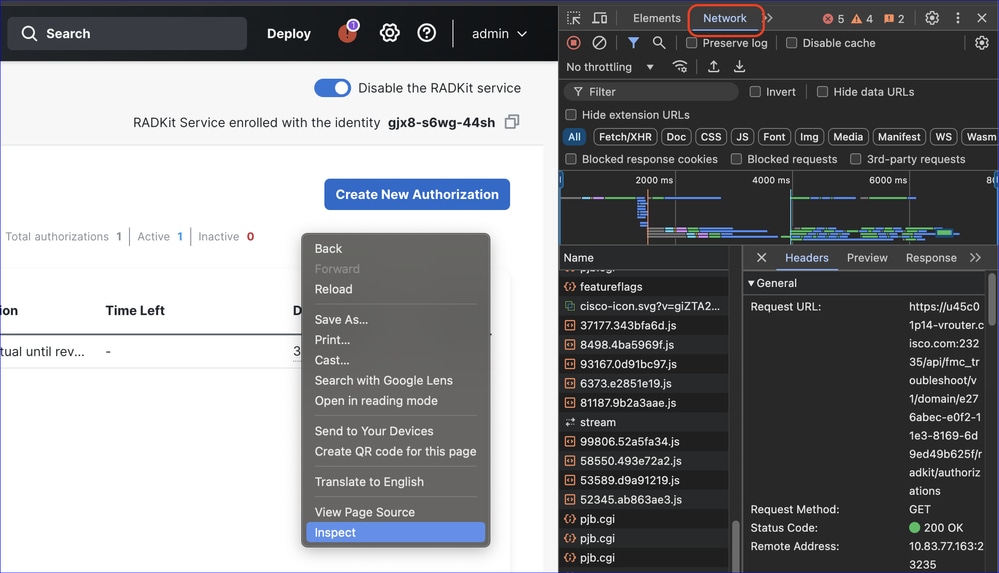

1. أستخدم أدوات تطوير المستعرض وسجلات FMC للاطلاع على ما يحدث في FMC.

2. بالنسبة لمشكلات الاتصال بين خدمة RADKit على FMC، و RADkit Cloud، وعميل RADKit، ابحث في تسجيل عميل RADKit.

3. عميل RADKit.

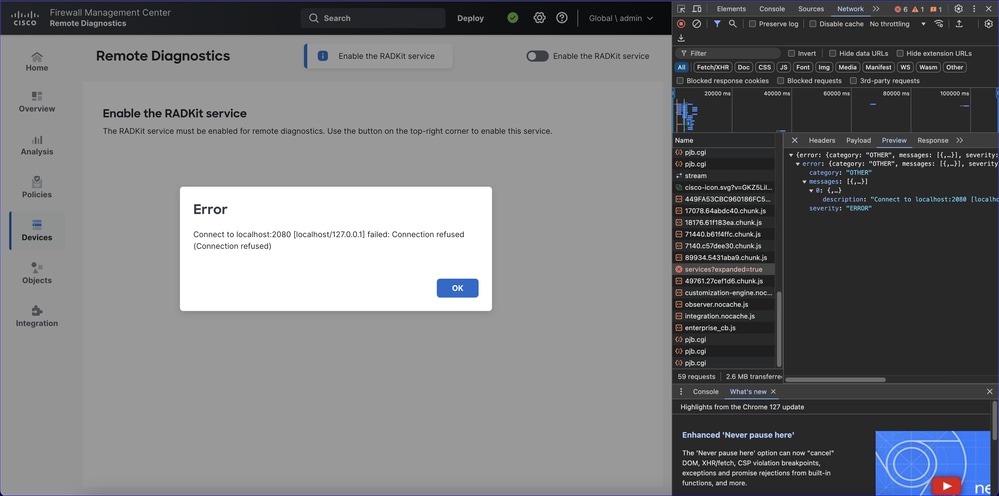

كيفية أستكشاف الأخطاء وإصلاحها: أدوات المطور في المستعرض

- المستعرض Developer Tools، تظهر علامة التبويب Network إستدعاءات API التي تم تشغيلها على الصفحة، ويمكن إستخدام ذلك عند أستكشاف أخطاء FMC وإصلاحها. يمكن تشغيل هذا عن طريق النقر بزر الماوس الأيمن فوق الصفحة ثم النقر فوق "فحص".

- تحقق من رمز حالة إستدعاء API ومعاينة الاستجابة في علامة تبويب الشبكة.

خدمة RADKit Go Middleware APIs

أستخدم Go Middleware for the RADKit Integration مكالمات API غير المتوفرة للجمهور من خلال FMC API Explorer. يتوفر سجل واجهات برمجة التطبيقات (API) لبرنامج Go Middleware في /var/log/auth-daemon.log. يتضمن تنفيذ Functionality Go Middleware ما يلي:

- قم بتسجيل خدمة RADKit في سحابة RADKit باستخدام عملية تسجيل الدخول الأحادي.

- إحضار قائمة بكافة عمليات اعتماد مستخدمي RADKit عن بعد والأجهزة المقترنة.

- إحضار ترخيص مستخدم RADKit عن بعد محدد والأجهزة المرتبطة به باستخدام بريد إلكتروني.

- إنشاء تفويض مستخدم RADKit عن بعد ومنح الأذونات للوصول إلى الأجهزة (جميع الأجهزة أو قائمة بالأجهزة المحددة) في إطار زمني محدد.

- تعديل تفويض مستخدم RADKit عن بعد.

- حذف تفويض مستخدم RADKit عن بعد.

سجلات أستكشاف أخطاء خدمة RADKit وإصلاحها

- سجلات FMC العامة: أمر pigtail من جلسة FMC SSH.

- الانتقال إلى واجهات برمجة التطبيقات (API) للبرامج الوسيطة: /var/log/auth-daemon.log

- السجلات التي تحتوي على بيانات عمليات RADKit و auth-daemon:

/var/log/process_stdout.log

/var/log/process_stderr.log

يتم تضمين جميع هذه السجلات في أدوات أستكشاف أخطاء FMC/FTD وإصلاحها.

- سجلات خدمة RADKit الداخلية: /var/lib/radkit/logs/service/

- سجلات العمليات التي تم تنفيذها من عميل RADKit على الأجهزة (FMCs و FTDs): /var/lib/radkit/session_logs/service

السجلات المطلوب إرسالها إلى Cisco TAC

- لقطات شاشة للأخطاء.

- وصف المشكلة.

- خطوات للتكاثر.

- خلاصات Pigtail و/var/log/auth-daemon.loglog تحتوي على الأخطاء.

مراقبة الوصول

يتم تسجيل من تم منحه حق الوصول لمدة ومن منح الوصول في سجلات تدقيق FMC.

سجلات جلسات RADKit

توجد سجلات جلسات عمل RADKit للعمليات التي تم إجراؤها من عميل RADKit على الأجهزة (FMCs و FTDs) على FMC على /var/lib/radkit/session_log/service:

- السجلات من خدمة RADKit نفسها.

- تضمنت هذا سجل في يتحرى حزمة.

- يمكن الوصول إلى السجلات من واجهة المستخدم أيضا (راجع القسم التالي).

- هناك العديد من ملفات سجل الجلسات؛ واحدة لكل جلسة عمل.

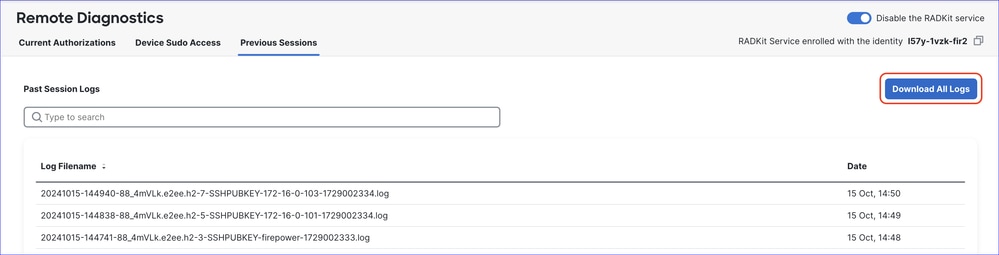

سجلات جلسات عمل RADKit السابقة

تتوفر سجلات جلسات عمل RADKit لعمليات الجهاز التي يتم تنفيذها من عميل RADKit للتنزيل كأرشيف يحتوي على كل السجلات الموجودة في علامة التبويب جلسات العمل السابقة عن طريق النقر فوق الزر تنزيل كافة السجلات".

نموذج مشكلة في أستكشاف المشكلات وإصلاحها أثناء التنقل

مثال أستكشاف الأخطاء وإصلاحها

في حالة فشل خطأ مثل "الاتصال بالإعدادات المحلية:2080 [localhost/127.0.0.1]: تم رفض الاتصال (رفض الاتصال)، حاول إعادة تشغيل برنامج التشغيل التلقائي من جلسة عمل SSH ل FMC:

root@firepower:~$ sudo pmtool restartbyid auth-daemon

تتبع القياس

تمت إضافة إخراج بيانات تتبع الاستخدام لهذه الميزة:

"remoteDiagnostics" : {

"isRemoteDiagnosticsEnabled": 0 // 0 = false , 1 = true

}

الأسئلة الشائعة

الأسئلة المتداولة: تسجيل الدخول والتسجيل

س. هل يعمل التسجيل مع الوكيل إذا لم يكن لدى FMC إمكانية وصول مباشر إلى الإنترنت؟

أ. نعم، إذا كان لدى الوكيل حق الوصول إلى prod.radkit-cloud.cisco.com والذي يتم إستخدامه لعملية التسجيل.

Q. هل يمكن للمستخدم إستخدام المعرف الخاص به لهذه الخدمة؟

أ. لا يتم قبول سوى SSO من Cisco على سحابة RADKit. هناك خيار أن يربط حساب الشركة بحساب Cisco، حتى يمكن تسجيل خدمة RADKit باستخدام بريد إلكتروني غير Cisco.

الأسئلة المتداولة: إصدارات RADKit

س - ما هي نسخة RADkit التي تضمنها FMC في الإصدار 7.7؟ كيف يمكننا معرفة أي إصدار من RADKit مدرج في FMC؟ هل هذا شيء يمكن تحديثه بدون ترقية FMC؟

ج.

- نسخة "RADKit" التي تأتي ب 7.7.0 هي 1.6.12.

- يتم عرض إصدار خدمة RADKit في أسفل صفحة التشخيص عن بعد ل FMC: "إصدار خدمة RADKit: 1.6.12.

- يتم دمج تقنية RADKit مع حزم ترقية FMC/إصلاحات عاجلة. لا يتم دعم ترقية خدمة RADKit في FMC بشكل منفصل.

الأسئلة المتداولة: غير ذلك

س. هل يمكن تضمين الأجهزة الخارجية - التي لا تديرها FMC؟

ألف - لا يمكن إضافة سوى الأجهزة التي تديرها وحدة إدارة الاتصالات الفيدرالية إلى قائمة جرد RADKit، ومن ثم يمكن الوصول إليها عن طريق إذن.

س. هل تم دعم تكوين RADKit كجزء من النسخ الاحتياطي ل FMC؟

ج.

- لم يتم نسخ التكوين إحتياطيا كجزء من النسخ الاحتياطي ل FMC.

- لم يتم نسخه إحتياطيا لأننا نتوقع أن الوصول الدائم لن يتم توفيره بشكل عام؛ يكون الوصول في العادة لفترة محدودة فقط.

المراجع

روابط مفيدة:

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

19-Mar-2025

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Mikis ZafeiroudisCisco TAC Engineer

- Ilkin GasimovCisco TAC Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات