المقدمة

يوضح هذا المستند كيفية إنشاء عامل تصفية محتوى لمراقبة رسائل جهاز أمان البريد الإلكتروني (ESA) التي يمكن أن تفشل مع SPF و DKIM.

المتطلبات الأساسية

- معرفة منتجات أجهزة أمان البريد الإلكتروني Cisco Email Security Appliance

- التعرف على أساسيات طرق مصادقة البريد الإلكتروني ل Sender Policy Framework (SPF) و DomainKeys (DKIM).

المتطلبات

- تم تمكين التحقق من SPF و DKIM في أي من نهج تدفق البريد.

- دور مستخدم مناسب حيث يمكنك إنشاء عوامل تصفية المحتوى وتنفيذها.

- وصول CLI إلى الجهاز الخاص بك إذا كنت تريد إستخدام خيار سطر الأوامر للبحث عن مصادفات التصفية.

معلومات أساسية

عند تنفيذ عامل تصفية محتوى لمراقبة هاتين الآليتين، يكون لديك ميزة توفير إمكانية الرؤية والتتبع بل وحتى القدرة على تصدير الرسائل التي يمكن أن تفشل مع تقنيات مصادقة البريد الإلكتروني هذه للرجوع إليها في المستقبل والاحتياجات بناء على مؤسستك التي يمكن أن تساعدك أيضا في إتخاذ قرارات التنفيذ المستقبلية.

ما هو SPF و DKIM

SPF و DKIM هما آليتان تحافظ على أمان رسائل البريد الإلكتروني. تتمتع هذه البروتوكولات بالقدرة على منع الخوادم غير المصرح بها من إرسال الرسائل كما لو كانت من المجال الخاص بك، كما تمنح المستلمين طريقة للتحقق من رسائل البريد الإلكتروني التي تأتي من مؤسستك.

تحسن سجلات SPF تغطية المصادقة والتسليم وتساعد على تعزيز مستوى الأمان المطلوب لمجالاتك. يتم تطبيق SPF على خادم البريد الإلكتروني الخاص بالمستلم والتحقق من عنوان IP الخاص بالمرسل والمجال الموجود في رأس FROM للبريد الإلكتروني وقائمة المرسلين المسموح بهم في سجل DNS SPF الخاص بهذا المجال. قد يفشل التسليم إذا لم يكن IP الخاص بالمرسل مدرجا في القائمة.

بينما يشير SPF إلى ما إذا كان يمكن للخادم الإرسال كمجال لك، تفحص DKIM رسائل البريد الإلكتروني. إنه شكل من أشكال التوقيع الذي يسمح لخادمات المستلمين بتتبع رسائل البريد الإلكتروني مرة أخرى إلى أصلها.

توفر DKIM طريقة للتحقق من أن البريد الإلكتروني صحيح، وأنه لم يتم تعديله أثناء النقل، وتم إرساله بالفعل بواسطة الخادم. عند فشل DKIM، يمكن للمستلم التعامل مع البريد الإلكتروني على أنه غير موثوق به ويكون الأمر متروكا للمستلم لتحديد ما يجب القيام به مع البريد الإلكتروني. على الأرجح ينتهي به الأمر في مجلد بريد عشوائي للمستلم، ولكن يمكن أيضا التخلص منه تماما.

التكوين

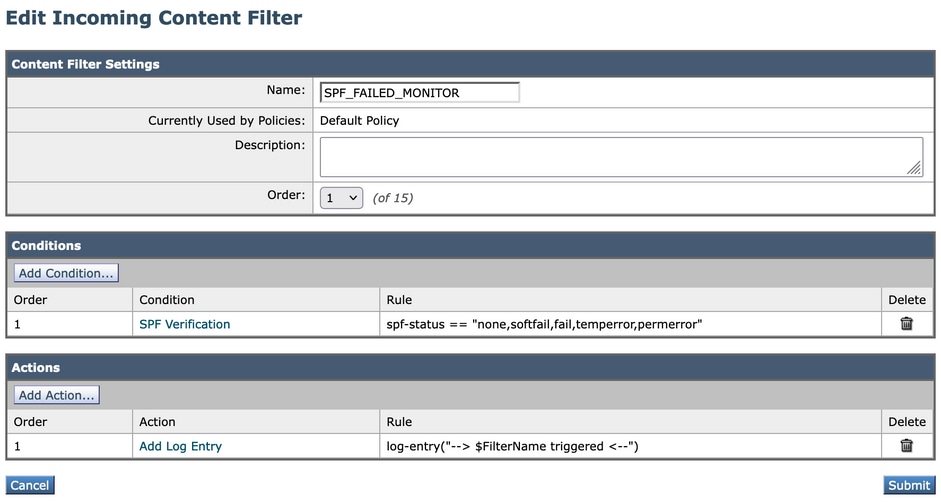

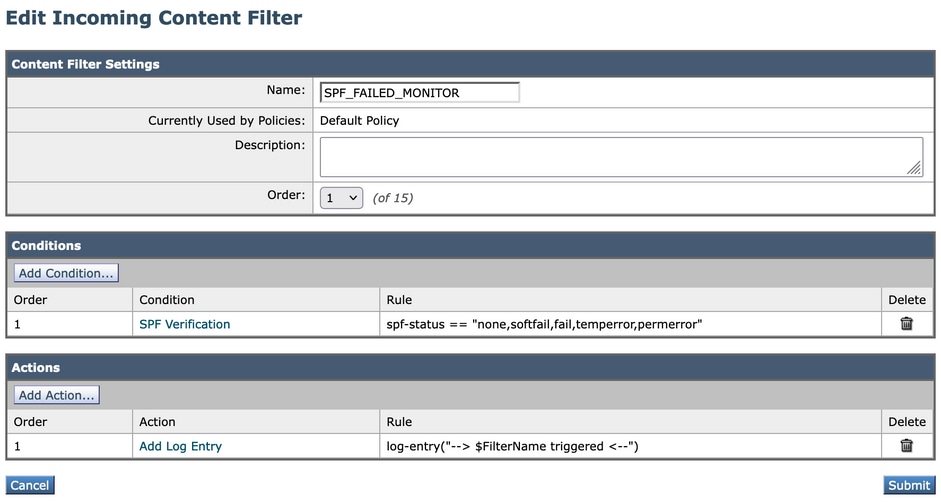

إنشاء عامل تصفية محتوى وارد لشاشة SPF.

- من واجهة المستخدم الرسومية (GUI) ل ESA، انتقل إلى سياسات البريد > عوامل تصفية المحتوى الواردة.

- انقر فوق إضافة عامل تصفية.

- في حقل الاسم، أستخدم اسم مناسب لتعريف المرشح. في هذه الحالة SPF_FAILED_MONITOR.

- طقطقة يضيف شرط.

- على جانبك الأيسر، ابحث عن التحقق من SPF. هنا: none و SoftFail و Failed و TempError و PermError.

- بمجرد أن تقوم بالتدقيق في تلك الخيارات، انقر موافق في أسفل تلك النافذة.

- الآن، انقر فوق إضافة عملية، وعلى الجانب الأيسر، أختر إضافة إدخال سجل.

- في حقل النص يمكنك إضافة النص الذي يناسبك، في هذه الحالة، مثل: —> $FilterName المتسبب <—

ملاحظة: يمكن أن يوفر إدخال السجل المزيد من التحكم وإمكانية الرؤية عندما يتم تشغيل عامل التصفية هذا داخل ESA الخاص بك، وعندما يتم أستكشاف الأخطاء وإصلاحها عبر سطر الأوامر على سبيل المثال، يوفر لك إمكانية رؤية أفضل على عوامل التصفية التي تم تنشيطها.

مثال:

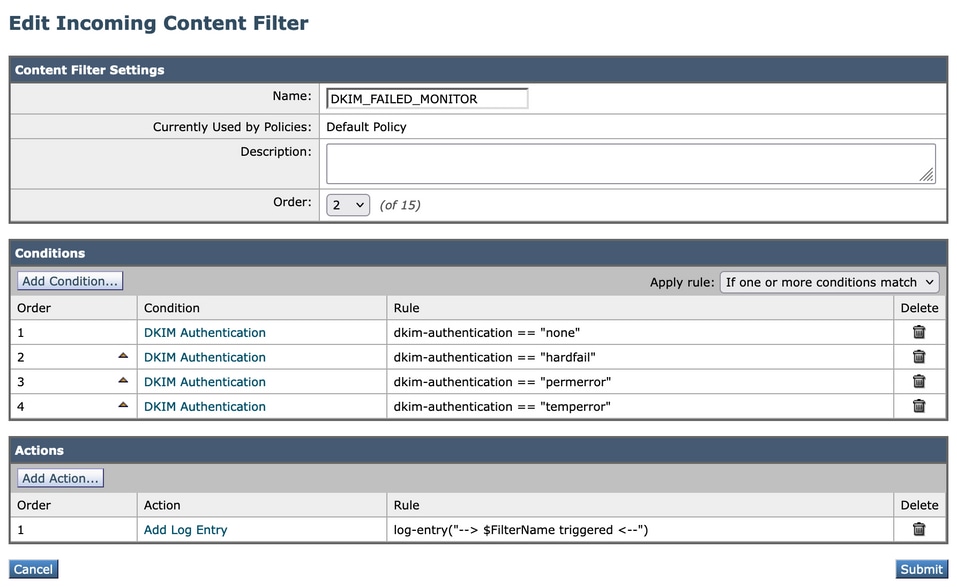

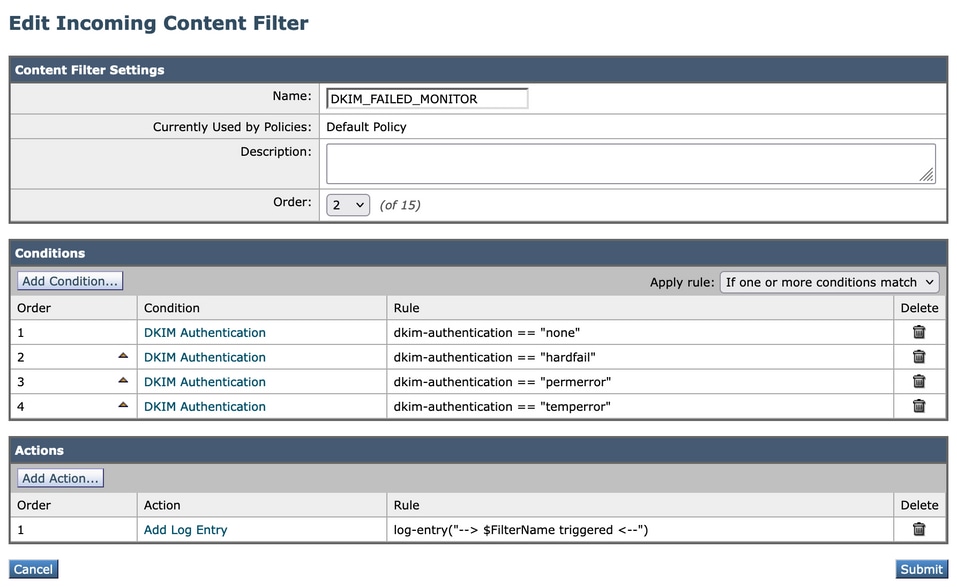

إنشاء عامل تصفية محتوى وارد لجهاز مراقبة DKIM.

- من واجهة المستخدم الرسومية (GUI) ل ESA، انتقل إلى سياسات البريد > مرشحات المحتوى الواردة.

- انقر فوق إضافة عامل تصفية.

- في حقل الاسم، أستخدم اسم مناسب لتعريف المرشح. في هذه الحالة أستخدم dkim_failed_monitor.

- طقطقة يضيف شرط.

- في الجانب الأيسر، ابحث عن مصادقة DKIM. هنا، أستخدم: بلا، فشل شديد، اعتدال ذاتي، اعتدال.

- بمجرد أن تقوم بالتدقيق في تلك الخيارات، انقر موافق في أسفل تلك النافذة.

- بخلاف تكوين SPF، في مرشح محتوى DKIM هذا، يجب إضافة شرط لكل نتيجة مصادقة.

- بمجرد أن تقوم بإضافة الشروط، انقر فوق إضافة عملية وفي الجانب الأيسر أختر إضافة إدخال سجل.

- في حقل النص، يمكنك إضافة النص الذي يناسبك. في هذه الحالة، مثل: —> $FilterName triggered <—

مثال:

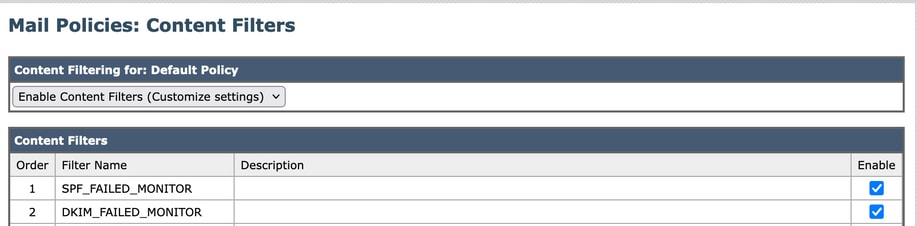

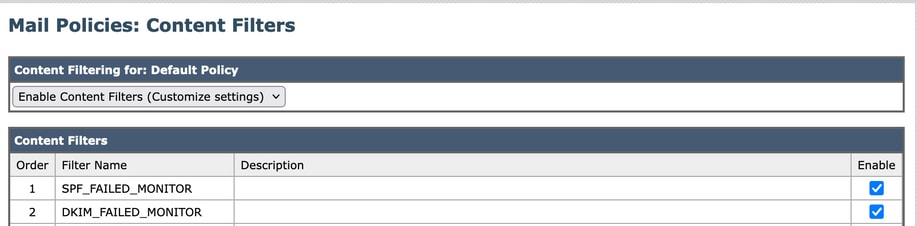

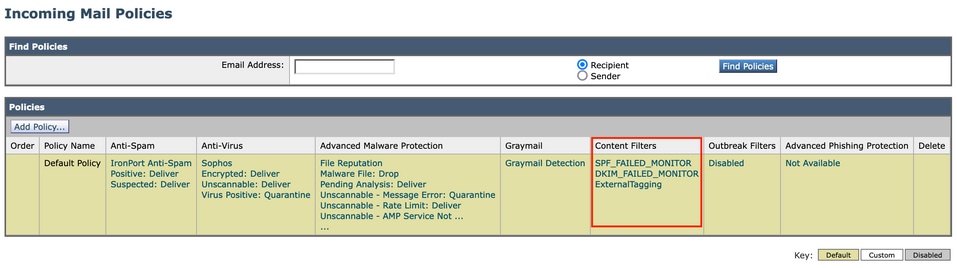

تمكين عوامل تصفية المحتوى الواردة في نهج البريد الوارد.

بمجرد تكوين كلا عوامل تصفية المحتوى بالفعل، يجب تمكينهما في نهج البريد الوارد. ولإنجاز ذلك، يمكنك تنفيذ هذه الخطوات.

- من واجهة المستخدم الرسومية (GUI) ل ESA، انتقل إلى سياسات البريد > سياسات البريد الوارد.

- يجب إختيار النهج الذي تعمل فيه عوامل تصفية المحتوى. في هذه الحالة، أستخدم النهج الافتراضي.

- انتقل إلى العمود 7، وهو العمود المرتبط بعوامل تصفية المحتوى وانقر فوق الحقول التي تظهر في هذا العمود.

-

تقدم لك نافذة تسمى تصفية المحتوى ل: النهج الافتراضي.

-

بمجرد الوصول، أختر خيار إتاحة مرشحات المحتوى (تخصيص الإعدادات). باستخدام هذا الخيار، لديك إمكانية إختيار عوامل تصفية المحتوى التي تريد تمكينها في هذا النهج.

-

بعد ذلك، انقر فوق إرسال.

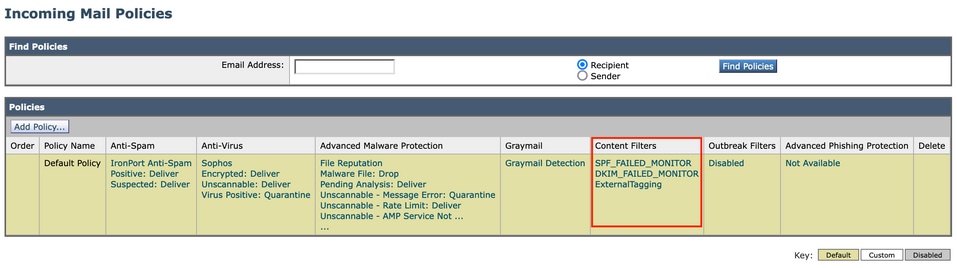

- بعد النقر فوق إرسال، يقوم الإطار بإعادتك إلى نهج البريد الوارد وفي عمود عوامل تصفية المحتوى، سترى أنه قد تمت إضافة عوامل تصفية جديدة.

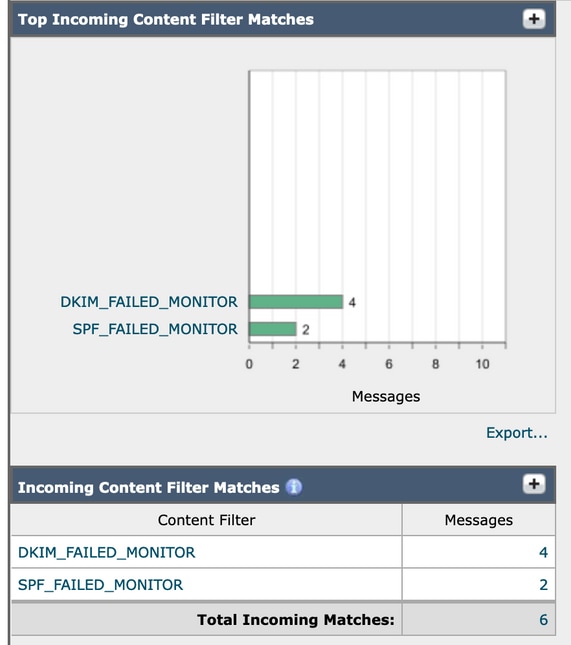

التحقق من النتائج

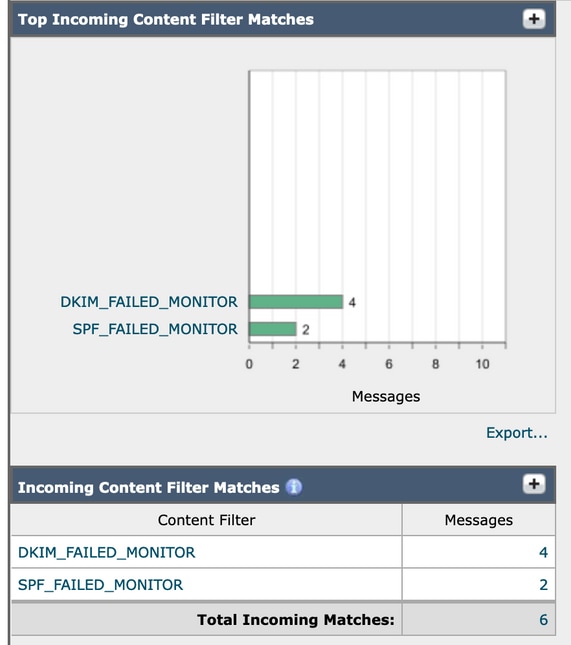

للتحقق من نتائج عوامل تصفية المحتوى هذه، يمكنك دققهم في خيار الشاشة عبر واجهة المستخدم الرسومية (GUI) أو من خلال وصول سطر الأوامر.

إمكانية المراقبة عبر واجهة المستخدم الرسومية (GUI)

- من واجهة المستخدم الرسومية ESA/SMA، انتقل إلى الشاشة > عوامل تصفية المحتوى.

- البحث عن كافة التطابقات الخاصة بعوامل تصفية المحتوى الواردة والرسائل التي تطابق التطابقات التي تمتلكها عوامل التصفية.

- يمكنك النقر فوق كل واحد وهذا يمنحك التطابقات التي قام بها.

-

إذا قمت بالنقر فوق عدد الرسائل، فإنه يرسلك إلى "تعقب الرسائل" لإجراء بحث عمومي للرسائل التي تمت مطابقتها لعامل تصفية المحتوى.

شاشة عبر واجهة سطر الأوامر (CLI)

يمكن أيضا مراقبة عوامل تصفية المحتوى هذه عبر CLI مع خطوات:

- بمجرد تسجيل الدخول إلى ESA الخاص بك عبر واجهة سطر الأوامر، يمكنك كتابة هذا الأمر للبحث عن المصادفات:

grep "SPF_FAILED_MONITOR" mail_logs

- يبدو إخراج هذا الأمر كما يلي:

esa1.cisco.com> grep "SPF_FAILED_MONITOR" mail_logs Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> SPF_FAILED_MONITOR triggered <-- ================================================================================== esa1.cisco.com> grep "DKIM_FAILED_MONITOR" mail_logs Tue Mar 28 08:09:04 2023 Info: MID 3364 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:13:59 2023 Info: MID 3365 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:17:45 2023 Info: MID 3366 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <-- Tue Mar 28 08:22:24 2023 Info: MID 3367 Custom Log Entry: --> DKIM_FAILED_MONITOR triggered <--

معلومات ذات صلة

التعليقات

التعليقات