المقدمة

يصف هذا المستند الخطوات اللازمة لتكوين تكامل Cisco Security Awareness (CSA) مع عبارة البريد الإلكتروني الآمن من Cisco.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- مفاهيم عبارة البريد الإلكتروني الآمنة والتكوين من Cisco

- خدمة سحابة CSA

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى AsyncOS ل SEG 14.0 والإصدارات الأحدث.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

إنشاء وإرسال محاكاة التصيد الاحتيالي من خدمة سحابة CSA

الخطوة 1. تسجيل الدخول إلى خدمة سحابة CSA

ارجع إلى:

1 - https://secat.cisco.com/ لمنطقة الأمريكتين

2. https://secat-eu.cisco.com/ لمنطقة أوروبا

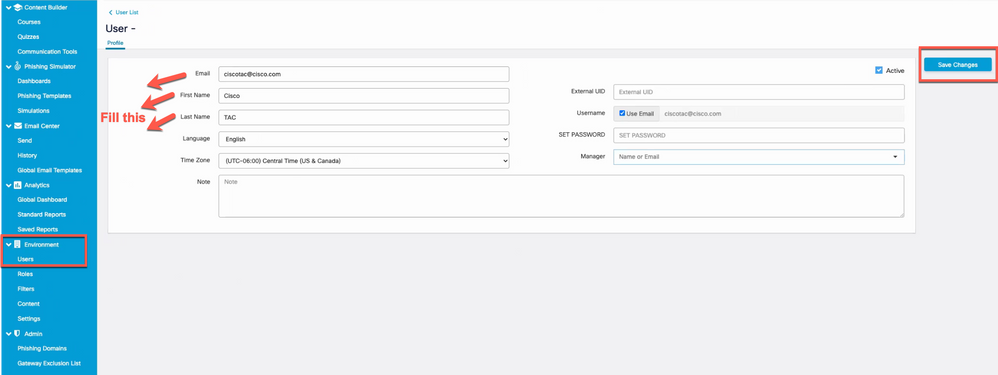

الخطوة 2. إنشاء مستلم بريد إلكتروني خادع

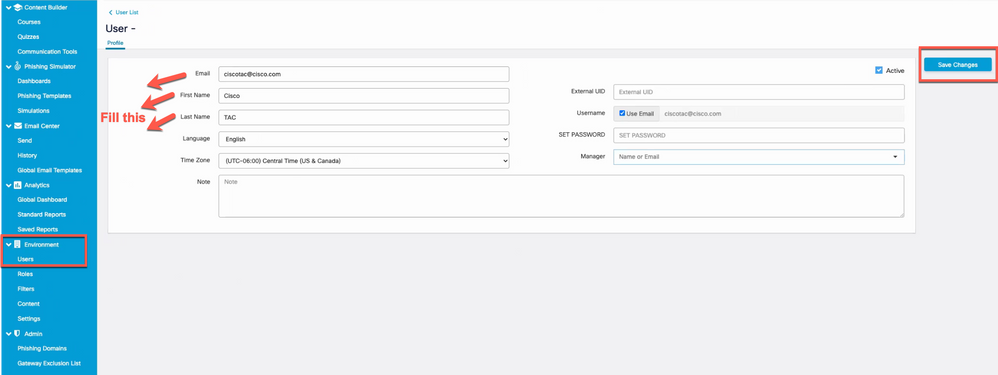

انتقل إلى Environment > Users > Add New User وتعبئة حقول البريد الإلكتروني والاسم الأول واسم العائلة واللغة ثم انقر Save Changesكما هو موضح في الصورة.

لقطة شاشة لصفحة واجهة المستخدم لإضافة مستخدم جديد

لقطة شاشة لصفحة واجهة المستخدم لإضافة مستخدم جديد

ملاحظة: يجب تعيين كلمة المرور فقط لمستخدم مسؤول CSA المخول لإنشاء عمليات محاكاة وتشغيلها.

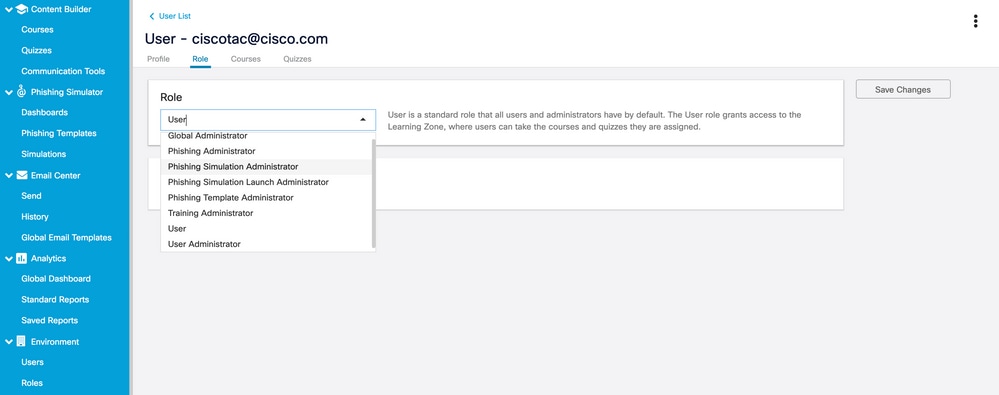

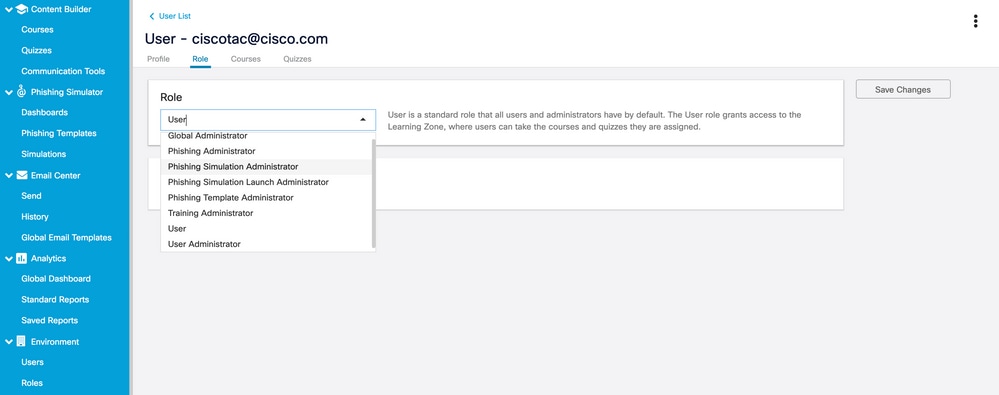

يمكن تحديد دور المستخدم بمجرد إنشاء المستخدم. يمكنك تحديد الدور من القائمة المنسدلة كما هو موضح في هذه الصورة:

عرض خيارات القائمة المنسدلة لدور المستخدم

عرض خيارات القائمة المنسدلة لدور المستخدم

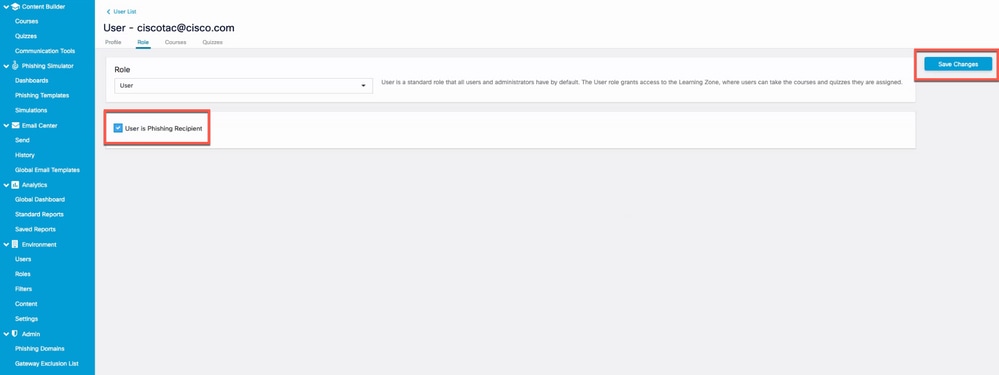

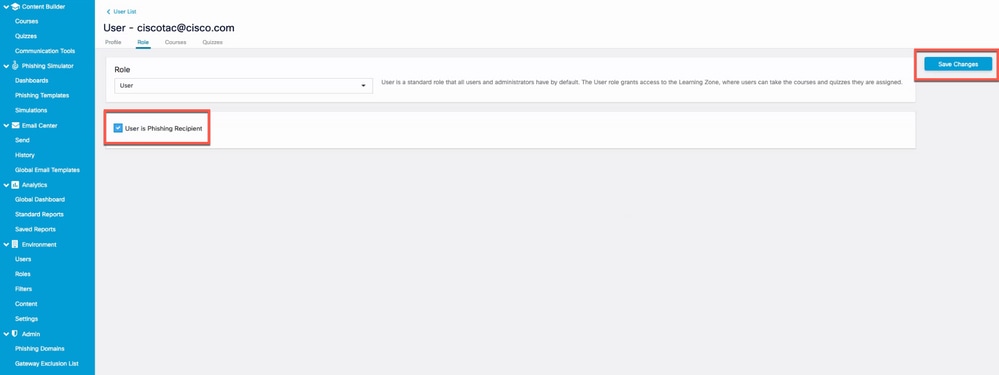

حددUser is Phishing Recipient > Save Changesخانة الاختيار الموضحة في الصورة.

تم تمكين لقطة شاشة تظهر خانة الاختيار "مستلم التصيد الاحتيالي للمستخدم"

تم تمكين لقطة شاشة تظهر خانة الاختيار "مستلم التصيد الاحتيالي للمستخدم"

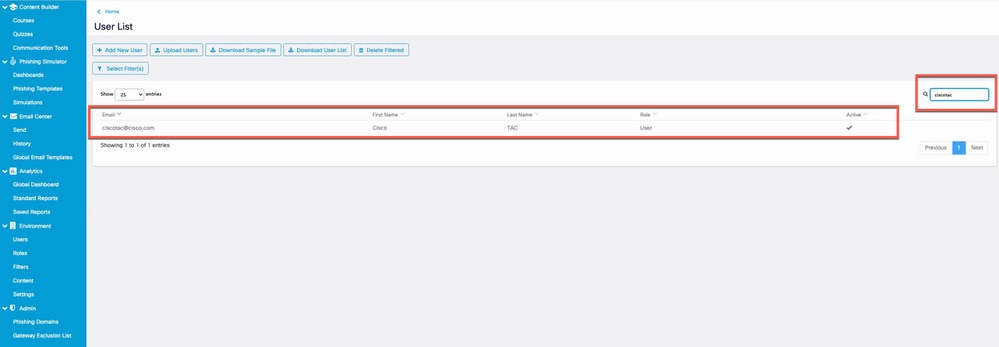

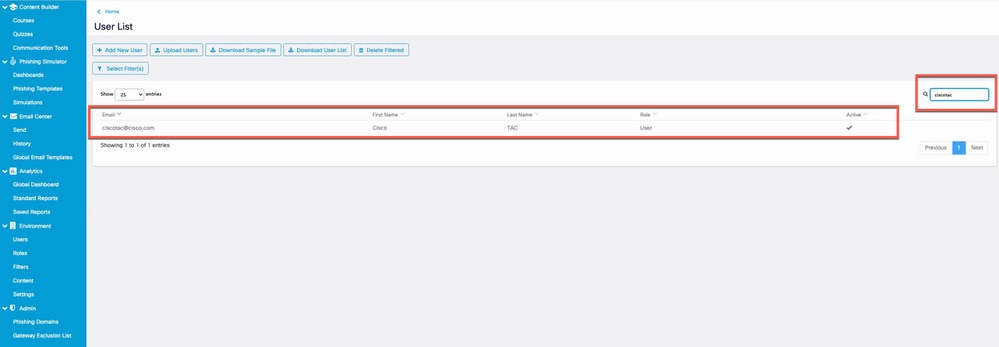

تحقق من إضافة المستخدم بنجاح وإدراجه عند البحث عنه بناء على عنوان البريد الإلكتروني في عامل التصفية كما هو موضح في الصورة.

لقطة شاشة للمستخدم الجديد في قائمة المستخدمين

لقطة شاشة للمستخدم الجديد في قائمة المستخدمين

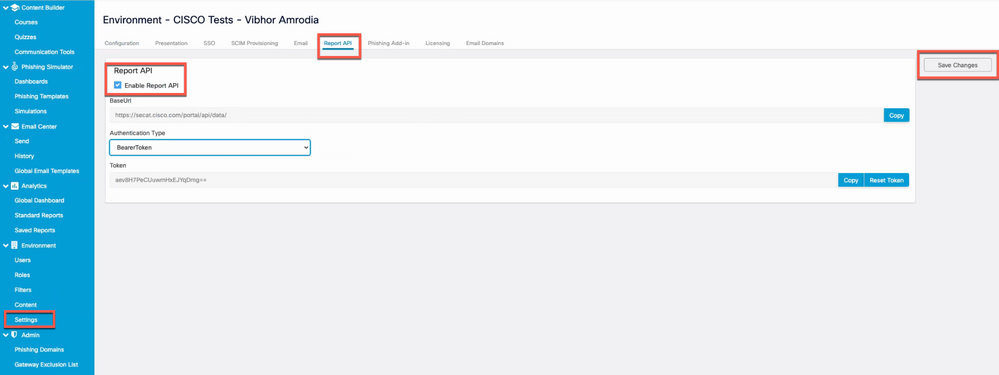

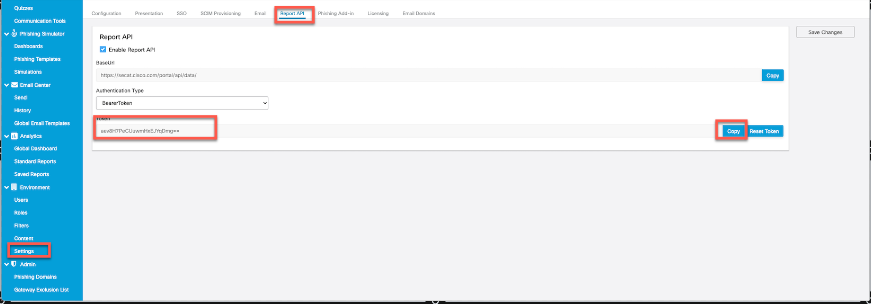

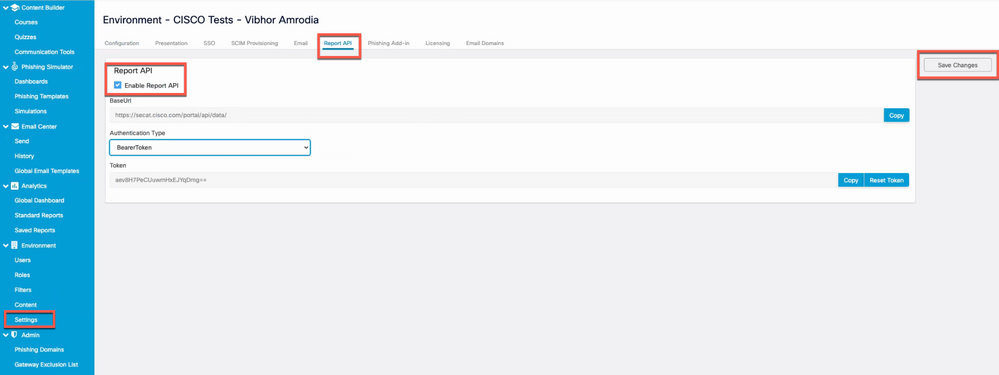

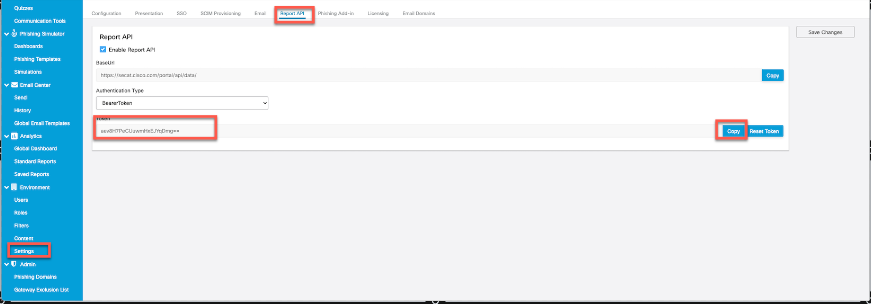

الخطوة 3. تمكين واجهة برمجة تطبيقات التقرير

انتقل إلىEnvironments > Settings > Report API علامة التبويب والتحققEnable Report API > Save Changes .

ملاحظة: دون ملاحظات على الرمز المميز للحامل. أنت تحتاج هذا لدمج SEG مع CSA.

تم تمكين لقطة الشاشة التي تظهر خانة الاختيار "تمكين API للتقرير".

تم تمكين لقطة الشاشة التي تظهر خانة الاختيار "تمكين API للتقرير".

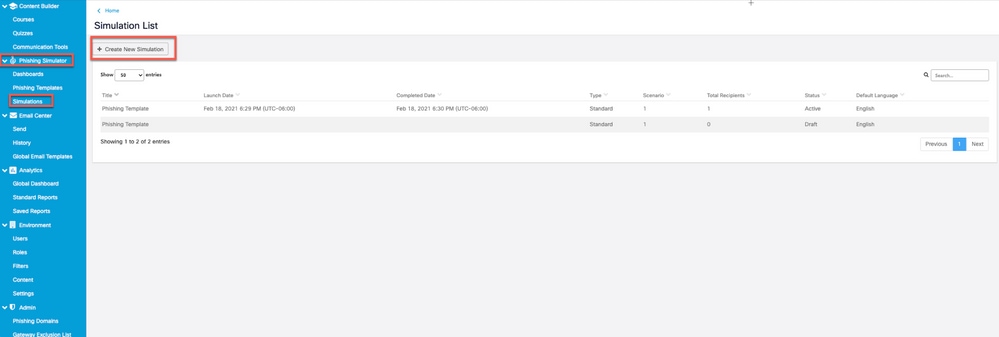

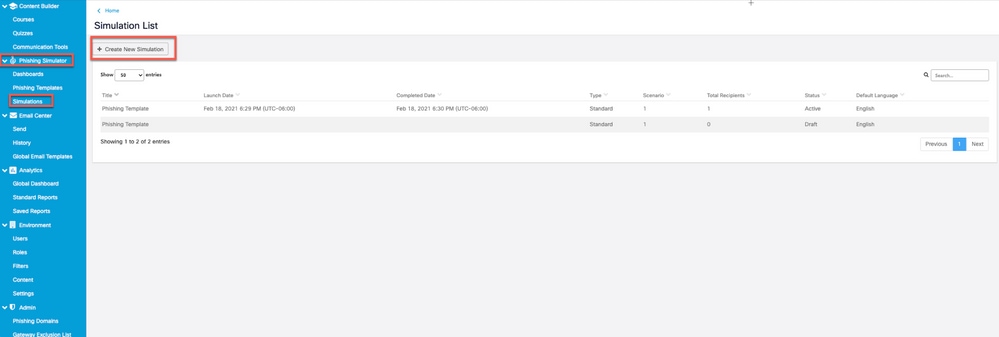

الخطوة 4. إنشاء محاكاة التصيد الاحتيالي

أ. انتقل إلىPhishing Simulator > Simulations > Create New Simulation ثم حددTemplateمن القائمة المتاحة كما هو موضح في الصورة.

لقطة شاشة تبرز زر "إنشاء محاكاة جديدة"

لقطة شاشة تبرز زر "إنشاء محاكاة جديدة"

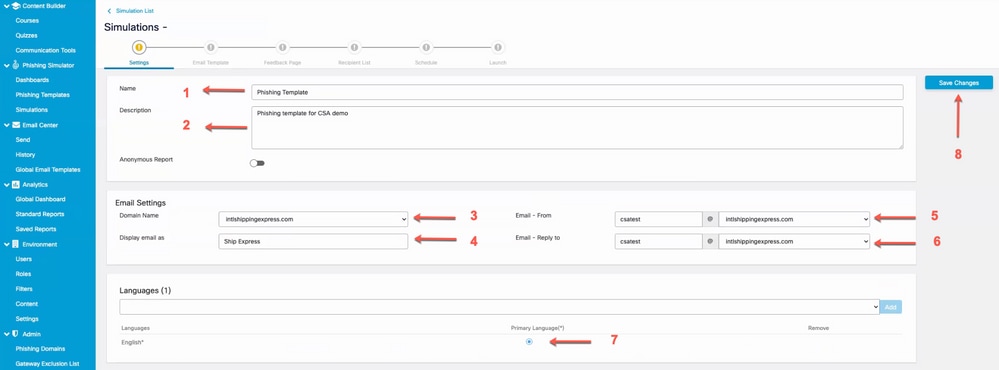

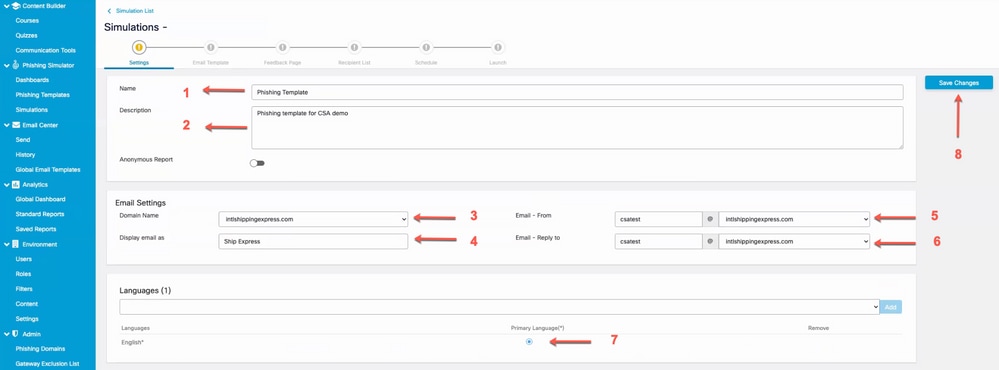

ب. املأ هذه المعلومات:

- حدد اسما للقالب.

- وصف القالب.

- اسم المجال الذي يتم إرسال البريد الإلكتروني التصيد الاحتيالي به.

- اسم العرض للبريد الإلكتروني للتصيد الاحتيالي.

- عنوان البريد الإلكتروني من (تحديد من القائمة المنسدلة).

- عنوان الرد على (تحديد من القائمة المنسدلة).

- حدد اللغة.

- حفظ التغييرات.

تبرز لقطة الشاشة الحقول التي يجب تعبئتها في تكوين محاكاة جديدة

تبرز لقطة الشاشة الحقول التي يجب تعبئتها في تكوين محاكاة جديدة

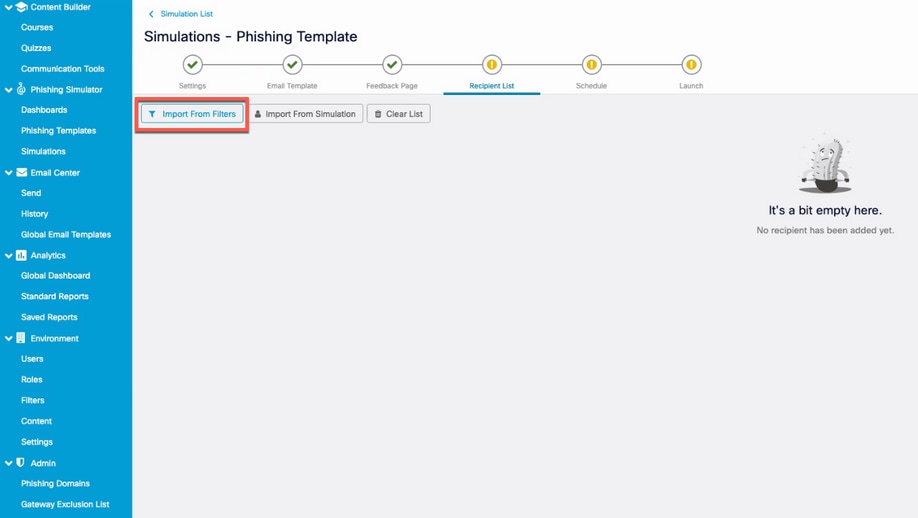

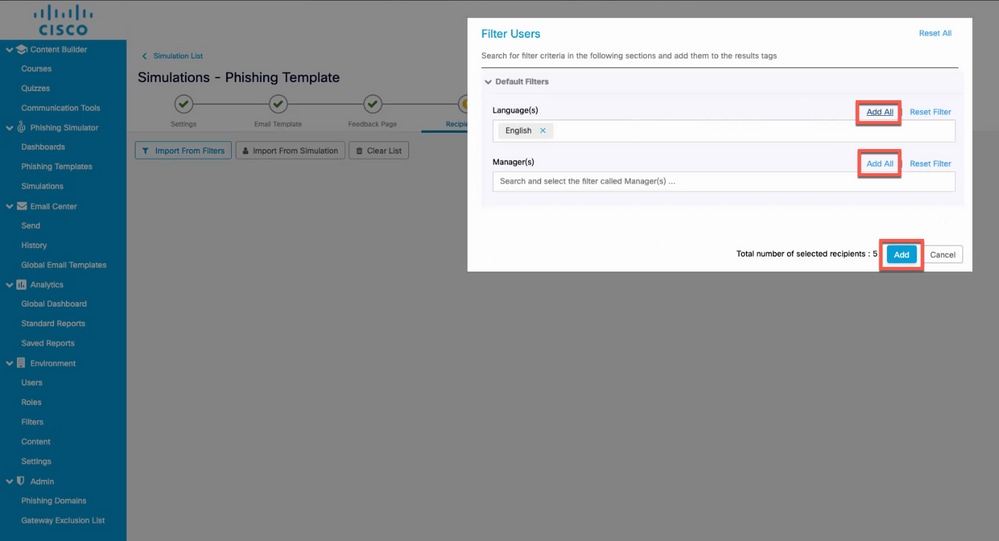

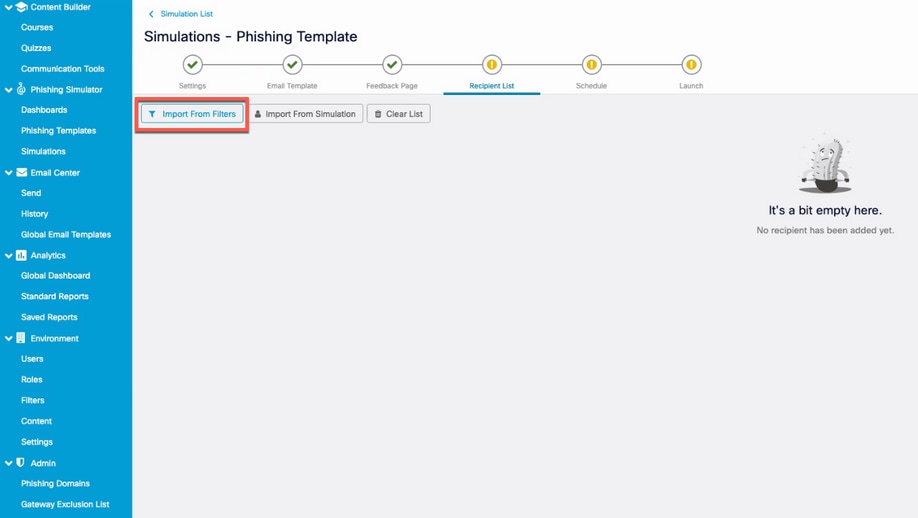

ج. انقر فوقImport from Filters وإضافة مستلمي رسائل البريد الإلكتروني الخادعة إلىRecipient Listكما هو موضح في الصورة .

لقطة شاشة تبرز زر "إستيراد من عوامل التصفية"

لقطة شاشة تبرز زر "إستيراد من عوامل التصفية"

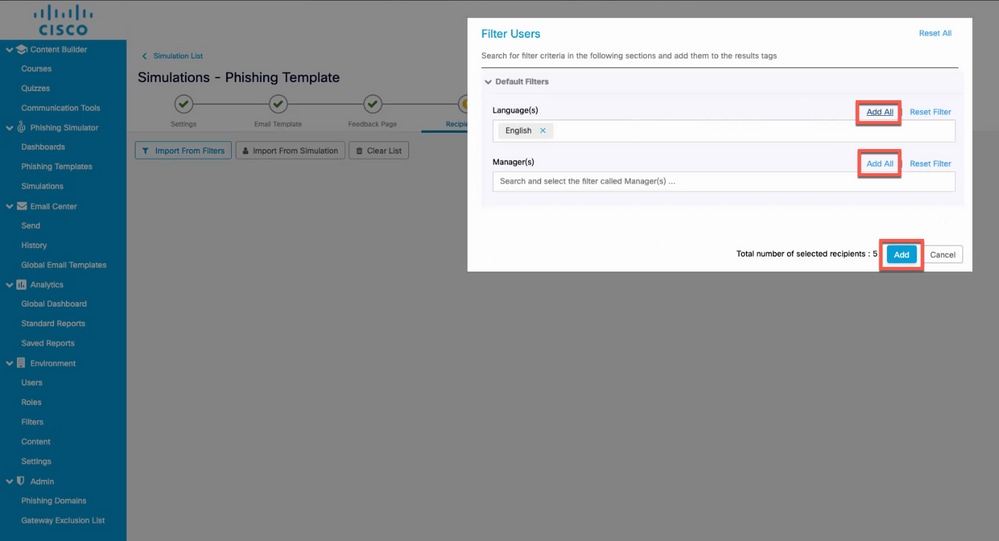

يمكنك تصفية المستخدمين إما حسب اللغة أو المدراء. انقر فوقAdd كما هو موضح في الصورة.

لقطة شاشة لمربع حوار مستخدمي عامل التصفية للتصفية حسب اللغة أو المدير

لقطة شاشة لمربع حوار مستخدمي عامل التصفية للتصفية حسب اللغة أو المدير

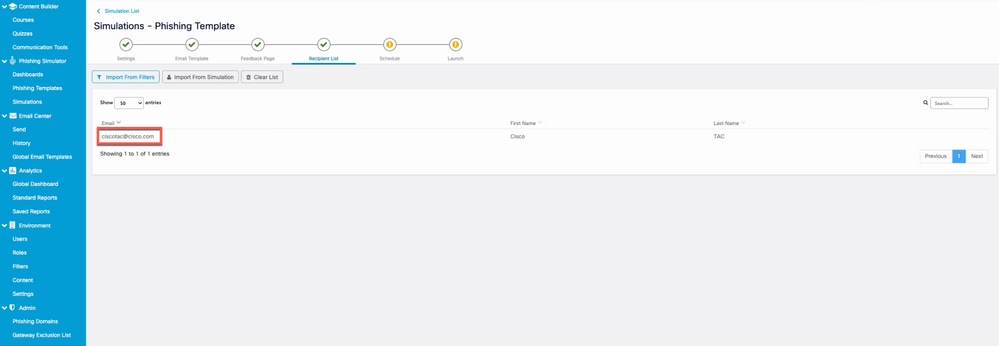

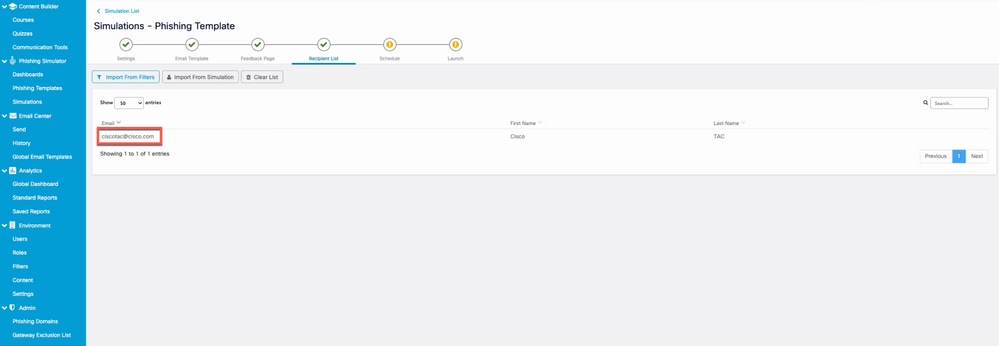

هنا مثال للمستخدم الذي تم إنشاؤه في الخطوة 2، والذي تتم إضافته الآن إلى قائمة المستلمين كما هو موضح في الصورة.

لقطة شاشة للمستخدم الذي تم إنشاؤه سابقا مدرج كمستلم لمحاكاة التصيد الاحتيالي

لقطة شاشة للمستخدم الذي تم إنشاؤه سابقا مدرج كمستلم لمحاكاة التصيد الاحتيالي

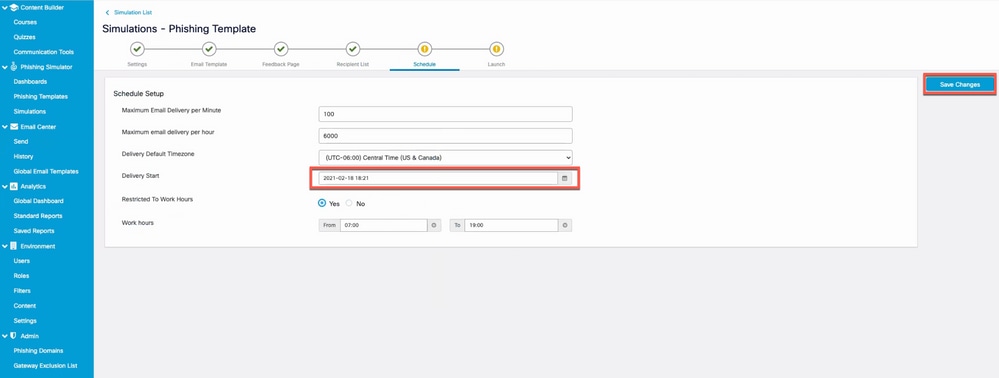

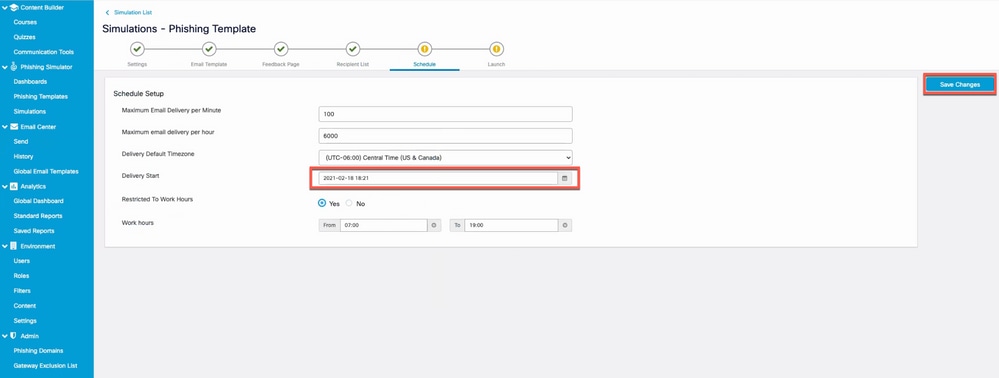

د. تعيينDelivery Startالتاريخ والتغييراتSave لجدولة الحملة كما هو موضح في الصورة.

لقطة شاشة تبرز حقل بدء التسليم

لقطة شاشة تبرز حقل بدء التسليم

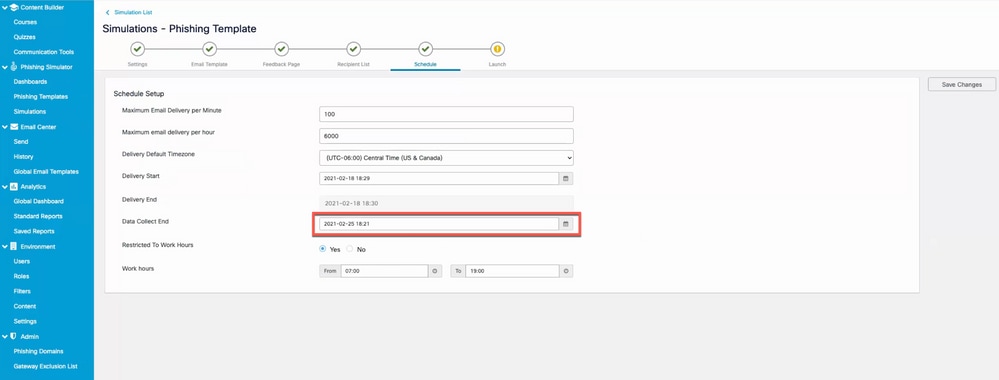

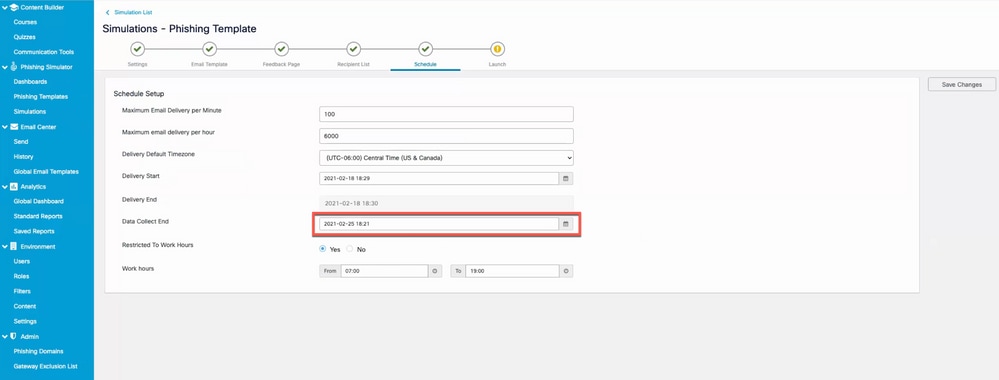

وبمجرد إختيار تاريخ البدء، يتم تمكين خيار تحديد الحملةend date الدعائية كما هو موضح في الصورة.

لقطة شاشة لإبراز حقل نهاية تجميع البيانات الذي يحدد متى يجب أن ينتهي المحاكاة

لقطة شاشة لإبراز حقل نهاية تجميع البيانات الذي يحدد متى يجب أن ينتهي المحاكاة

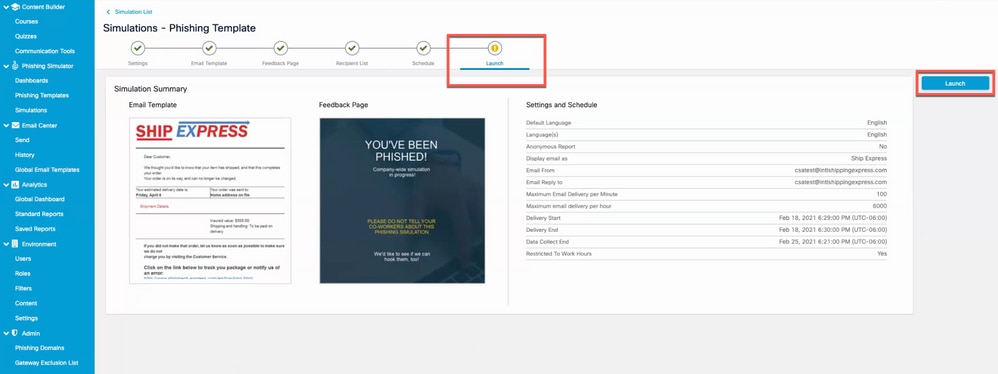

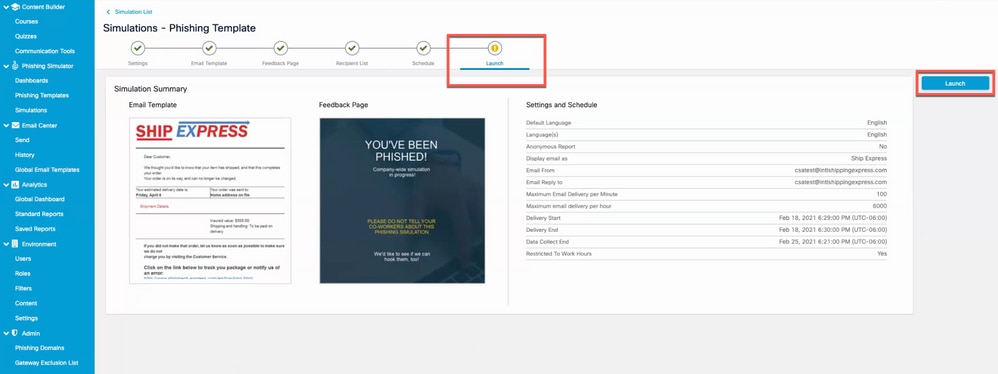

هـ. انقر فوقLaunch لتشغيل الحملة كما هو موضح في الصورة.

لقطة شاشة لعلامة التبويب النهائية لمعالج إنشاء المحاكاة حيث يمكن تشغيل الحملة

لقطة شاشة لعلامة التبويب النهائية لمعالج إنشاء المحاكاة حيث يمكن تشغيل الحملة

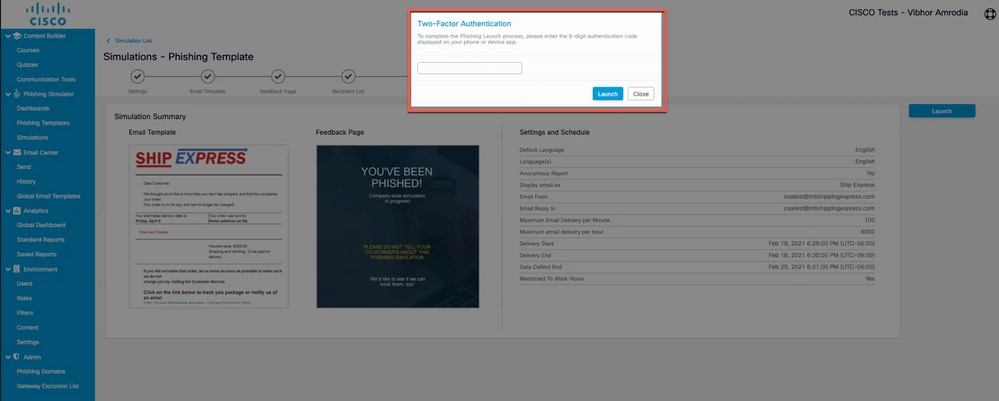

يمكن طلب رمز مصادقة ثنائي المعامل بعد النقر فوق زر التشغيل. أدخل الرمز وانقر فوقLaunchكما هو موضح في الصورة.

لقطة شاشة لمظهر العناصر المنبثقة التي تطلب رمز مصادقة العاملين

لقطة شاشة لمظهر العناصر المنبثقة التي تطلب رمز مصادقة العاملين

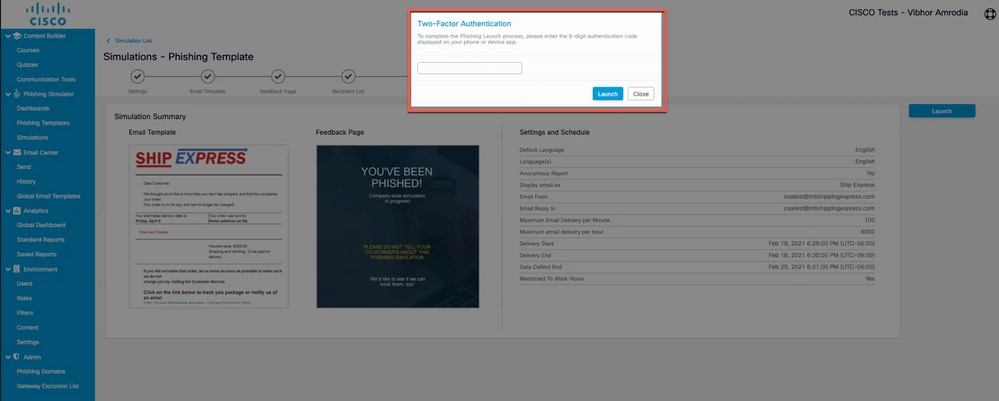

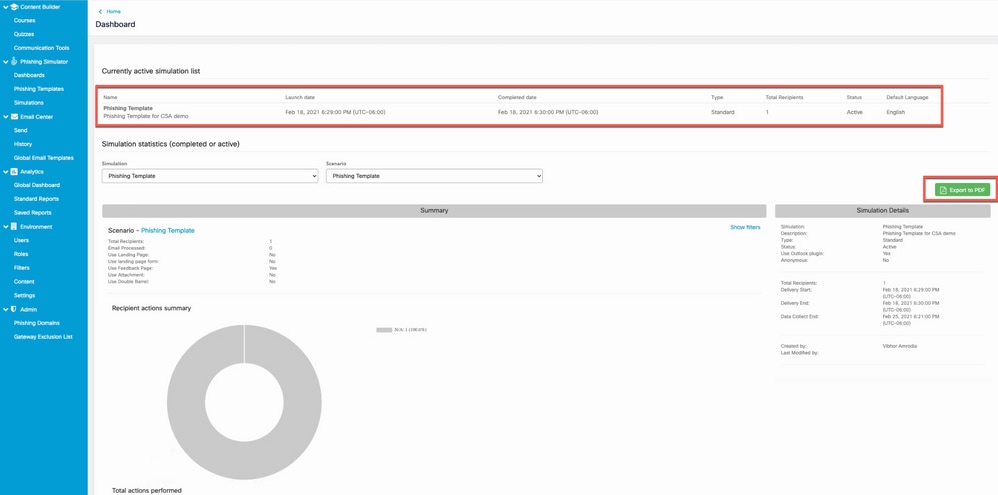

الخطوة 5. التحقق من المحاكاة النشطة

انتقل إلى .Phishing Simulator > Dashboards توفر قائمة المحاكاة النشطة الحالية عمليات محاكاة نشطة. يمكنك أيضا النقر فوق Export as PDFوالحصول على نفس التقرير كما هو موضح في الصورة.

لقطة شاشة لوحة معلومات محاكاة التصيد الاحتيالي

لقطة شاشة لوحة معلومات محاكاة التصيد الاحتيالي

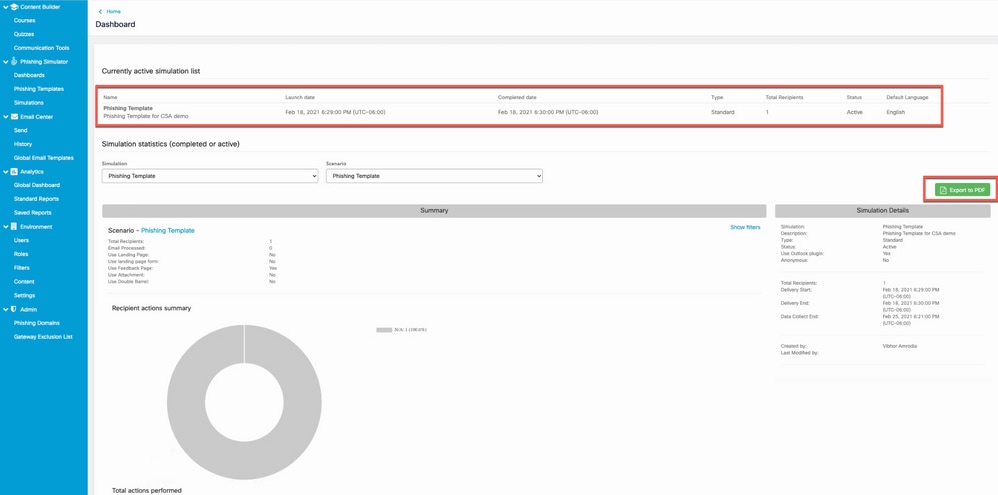

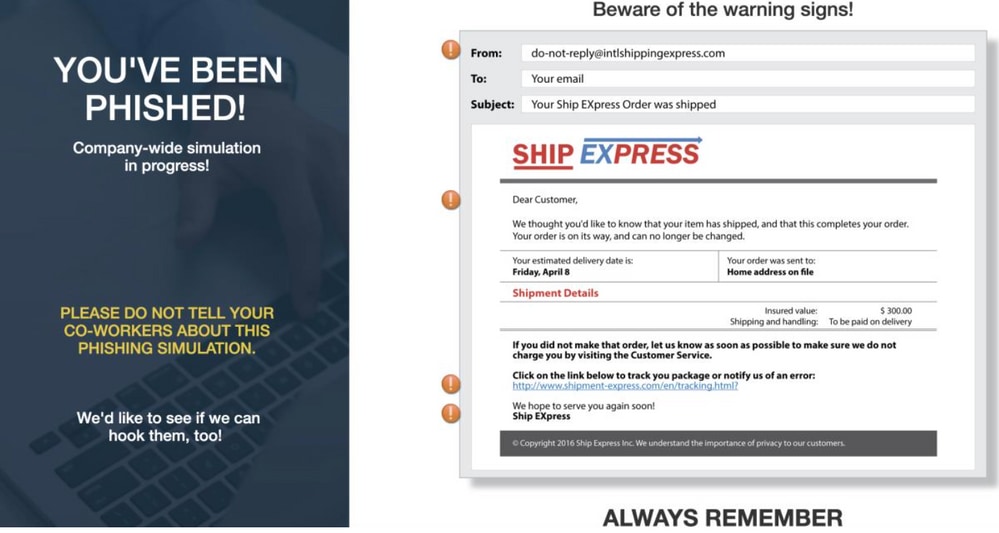

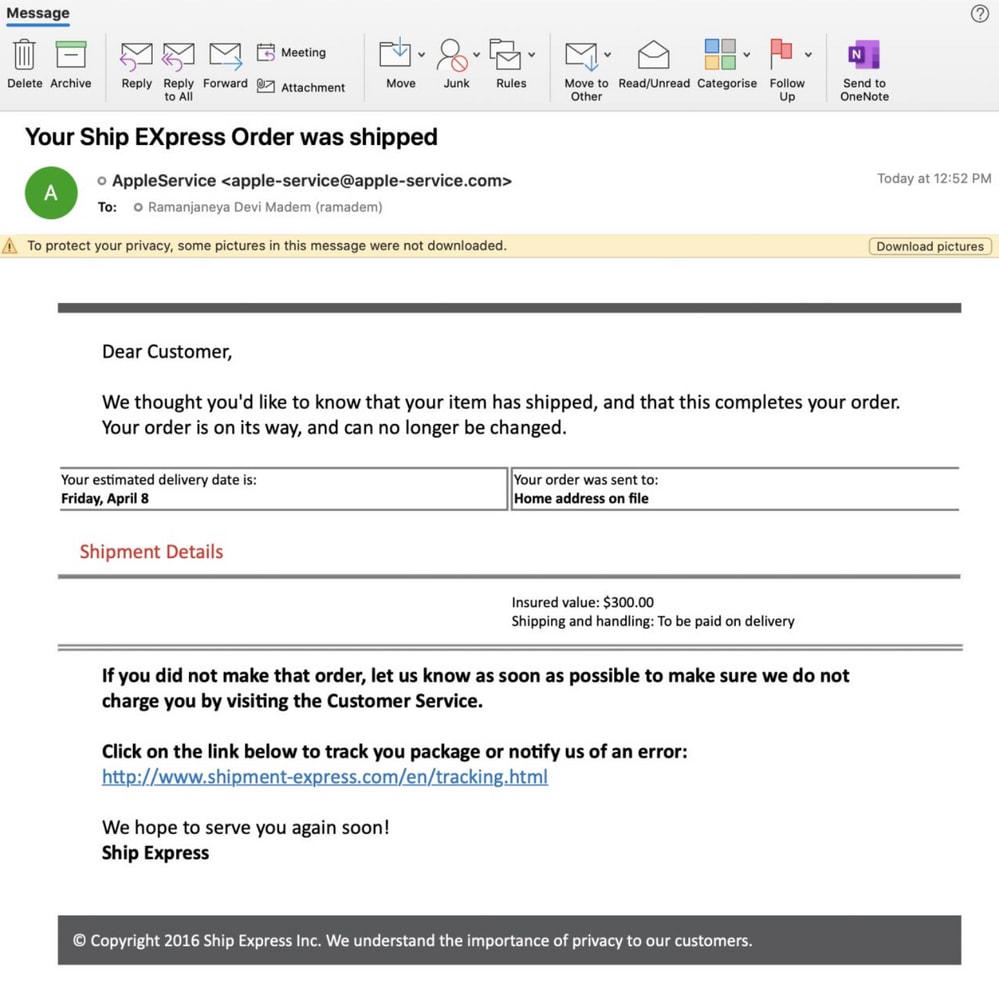

ماذا يرى من جهة المتلقي؟

مثال على بريد إلكتروني لمحاكاة التصيد الاحتيالي في علبة الوارد الخاصة بالمستلم.

مثال على البريد الإلكتروني Phish المحاكي في علبة بريد المستخدم

مثال على البريد الإلكتروني Phish المحاكي في علبة بريد المستخدم

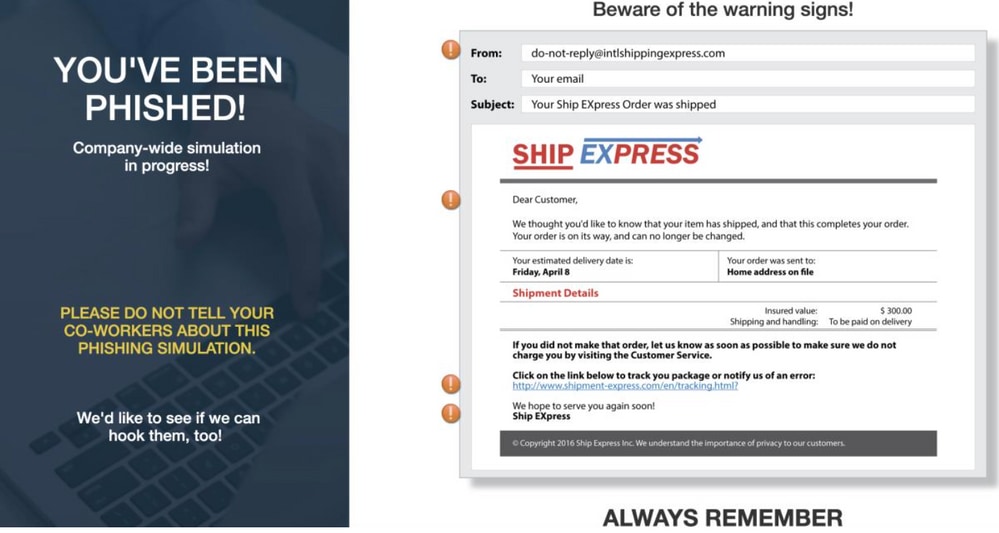

عندما يقوم المستلم بالنقر فوق عنوان URL، يتم عرض صفحة الملاحظات هذه للمستخدم ويظهر هذا المستخدم كجزء من قائمة "تكرار النقر" (الذي قام بالنقر بحرية على عنوان URL PHISH) في CSA.

مثال لصفحة الملاحظات التي سيشاهدها المستخدم بعد النقر فوق عنوان URL في البريد الإلكتروني Phish

مثال لصفحة الملاحظات التي سيشاهدها المستخدم بعد النقر فوق عنوان URL في البريد الإلكتروني Phish

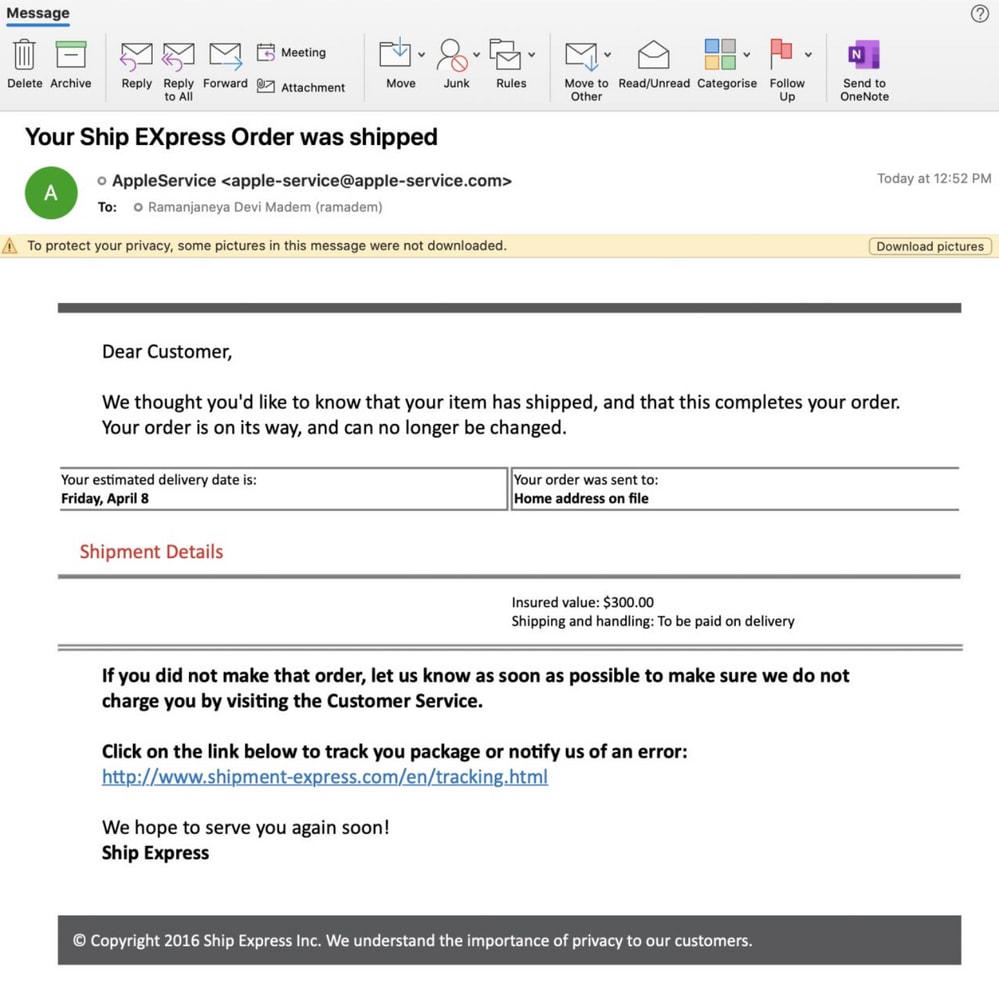

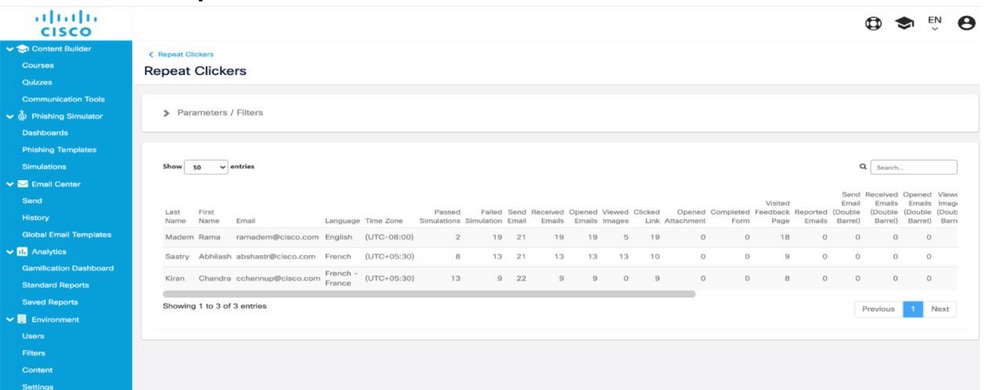

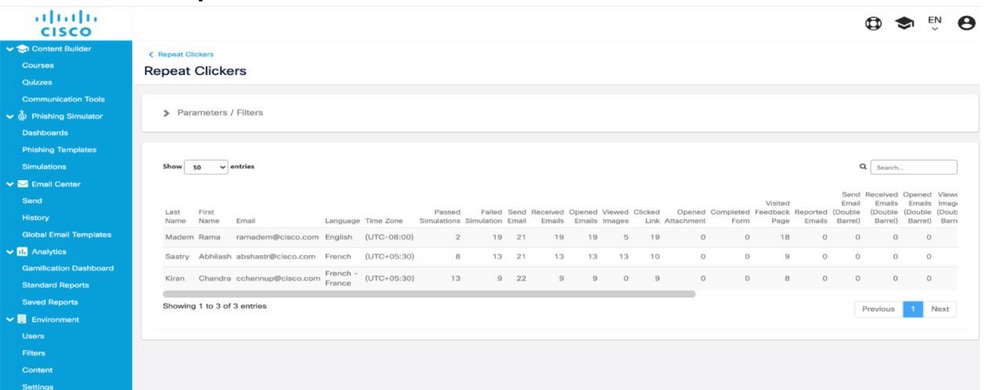

التحقق من الصحة على CSA

يتم عرض قائمة "النقر المتكرر" أدناهAnalytics > Standard Reports > Phishing Simulations > Repeat Clickersas shown in the image.

لقطة شاشة لصفحة تكرار النقر

لقطة شاشة لصفحة تكرار النقر

تكوين بوابة البريد الإلكتروني الآمنة

ملاحظة: تحت القسمCreate and Send Phishing Simulationsمن خدمة سحابة CSA الخطوة 3. عند التمكينReport API، تكون قد لاحظت أسفل الرمز المميز للحامل. أبق هذا في متناول يدك.

لقطة شاشة للصفحة ضمن Report API حيث يمكن للمسؤول العثور على الرمز المميز للحامل

لقطة شاشة للصفحة ضمن Report API حيث يمكن للمسؤول العثور على الرمز المميز للحامل

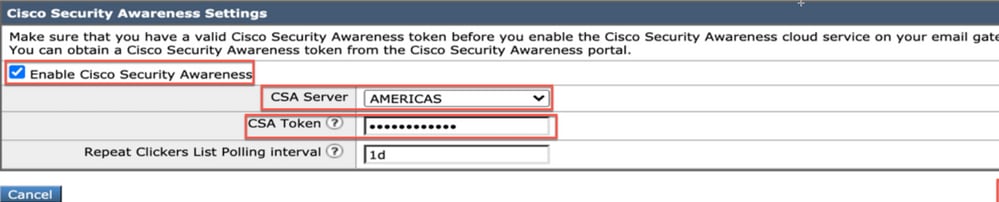

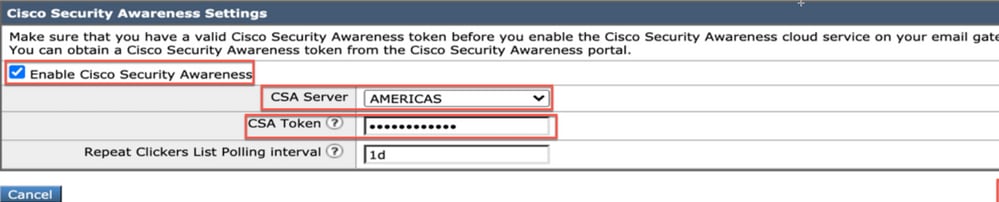

الخطوة 1. قم بتمكين ميزة "التوعية الأمنية من Cisco" في عبارة البريد الإلكتروني الآمنة

في واجهة المستخدم الرسومية (GUI) لعبارة البريد الإلكتروني الآمنة، انتقلSecurity Services > Cisco Security Awareness > Enable . إلى إدخال المنطقة ورمز CSA المميز (الرمز المميز لحاملها الذي تم الحصول عليه من خدمة سحابة CSA كما هو موضح في الملاحظة المذكورة سابقا) وأرسل التغييرات وارتكبها.

لقطة شاشة لصفحة إعدادات الوعي بالأمان من Cisco على بوابة البريد الإلكتروني الآمنة من Cisco

لقطة شاشة لصفحة إعدادات الوعي بالأمان من Cisco على بوابة البريد الإلكتروني الآمنة من Cisco

تكوين واجهة سطر الأوامر (CLI)

اكتبcsaconfig لتكوين CSA عبر CLI.

ESA (SERVICE)> csaconfig

Choose the operation you want to perform:

- EDIT - To edit CSA settings

- DISABLE - To disable CSA service

- UPDATE_LIST - To update the Repeat Clickers list

- SHOW_LIST - To view details of the Repeat Clickers list

[]> edit

Currently used CSA Server is: https://secat.cisco.com

Available list of Servers:

1. AMERICAS

2. EUROPE

Select the CSA region to connect

[1]>

Do you want to set the token? [Y]>

Please enter the CSA token for the region selected :

The CSA token should not:

- Be blank

- Have spaces between characters

- Exceed 256 characters.

Please enter the CSA token for the region selected :

Please specify the Poll Interval

[1d]>

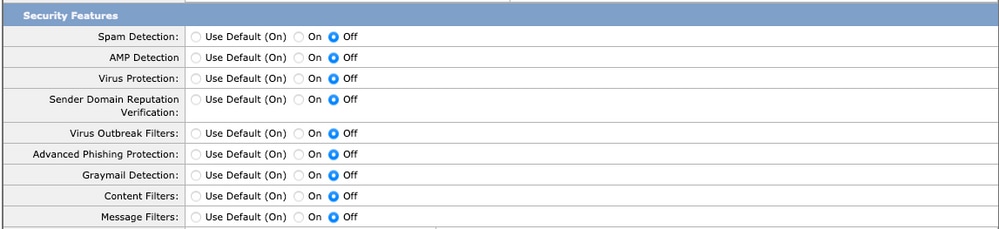

الخطوة 2. السماح برسائل البريد الإلكتروني للتصيد الاحتيالي التي تم محاكاتها من خدمة سحابة CSA

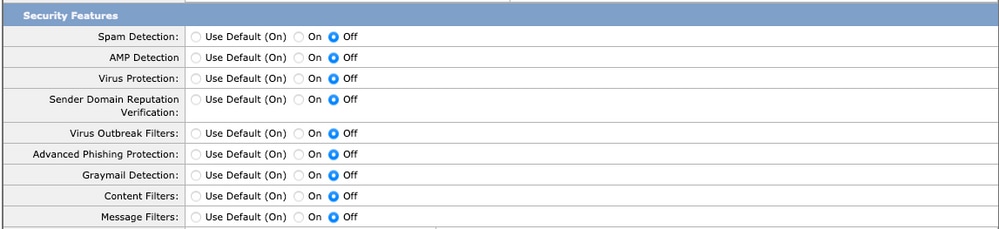

ملاحظة: يتم إنشاءCYBERSEC_AWARENESS_ALLOWEDنهج MailFlow بشكل افتراضي مع تعيين كافة محركات المسح الضوئي على "إيقاف التشغيل" كما هو موضح هنا.

لقطة شاشة لنهج تدفق البريد "cybersec_awareness_allowed" مع تعطيل ميزات الأمان

لقطة شاشة لنهج تدفق البريد "cybersec_awareness_allowed" مع تعطيل ميزات الأمان

للسماح برسائل البريد الإلكتروني الخاصة بحملات التصيد الاحتيالي المحاكاة من خدمة سحابة CSA بتجاوز جميع محركات المسح الضوئي على بوابة البريد الإلكتروني الآمنة:

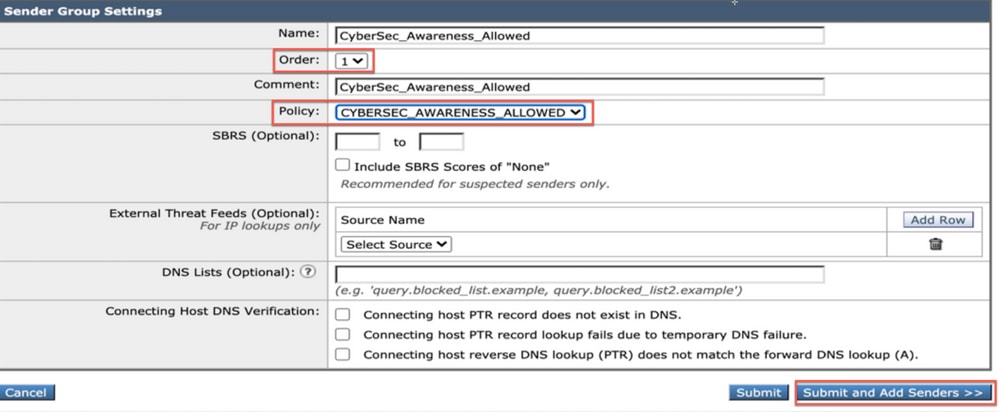

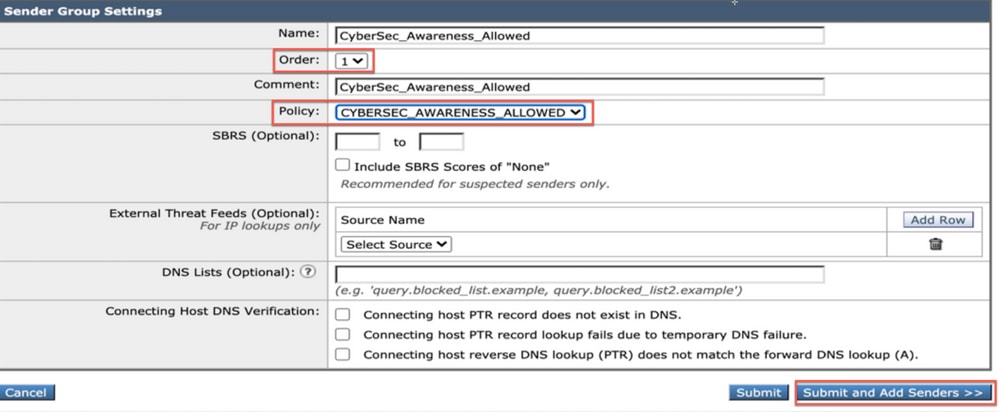

أ. إنشاء مجموعة مرسل جديدة وتعيينCYBERSEC_AWARENESS_ALLOWEDنهج تدفق البريد. انتقل إلىMail Policies > HAT Overview > Add Sender GroupالسياسةCYBERSEC_AWARENESS_ALLOWEDوحددها ثم قم بتعيين الأمر على 1 ثم Submit and Add Senders.

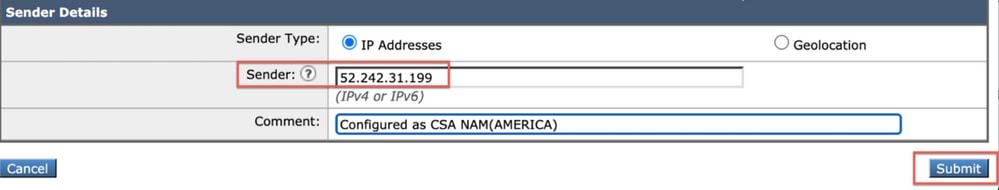

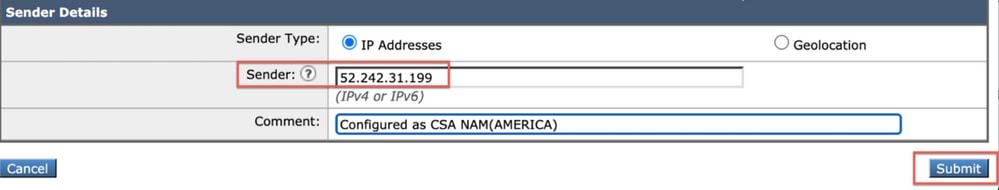

ب. إضافة مرسلIP/domainأوGeo Locationمن حيث يتم بدء رسائل البريد الإلكتروني لحملة التصيد الاحتيالي.

انتقل إلىMail Polices > HAT Overview > Add Sender Group > Submit and Add Senders > Add the sender IP > SubmitالتغييراتCommitكما هو موضح في الصورة.

لقطة شاشة لمجموعة المرسلين CyberSec_Awareness_Allowed مع تحديد نهج تدفق البريد CYBERSEC_AWARENESS_ALLOWED.

لقطة شاشة لمجموعة المرسلين CyberSec_Awareness_Allowed مع تحديد نهج تدفق البريد CYBERSEC_AWARENESS_ALLOWED.

لقطة شاشة لصفحة إعدادات الوعي بالأمان من Cisco على بوابة البريد الإلكتروني الآمنة من Cisco

لقطة شاشة لصفحة إعدادات الوعي بالأمان من Cisco على بوابة البريد الإلكتروني الآمنة من Cisco

CLI تشكيل:

1. انتقل إلى listenerconfig > Edit > Inbound (PublicInterface) > HOSTACCESS > NEW > New Sender Group .

2. إنشاء مجموعة مرسل جديدة بنهجCYBERSEC_AWARENESS_ALLOWEDالبريد وإضافة IP/مجال المرسل من حيث تم بدء رسائل البريد الإلكتروني الخاصة بحملة التصيد الاحتيالي.

3. تعيين ترتيب مجموعة المرسلين الجديدة إلى 1 واستخدامMoveالخيار الوارد أدناه listenerconfig > EDIT > Inbound (PublicInterface) > HOSTACCESS > MOVE .

4. الالتزام.

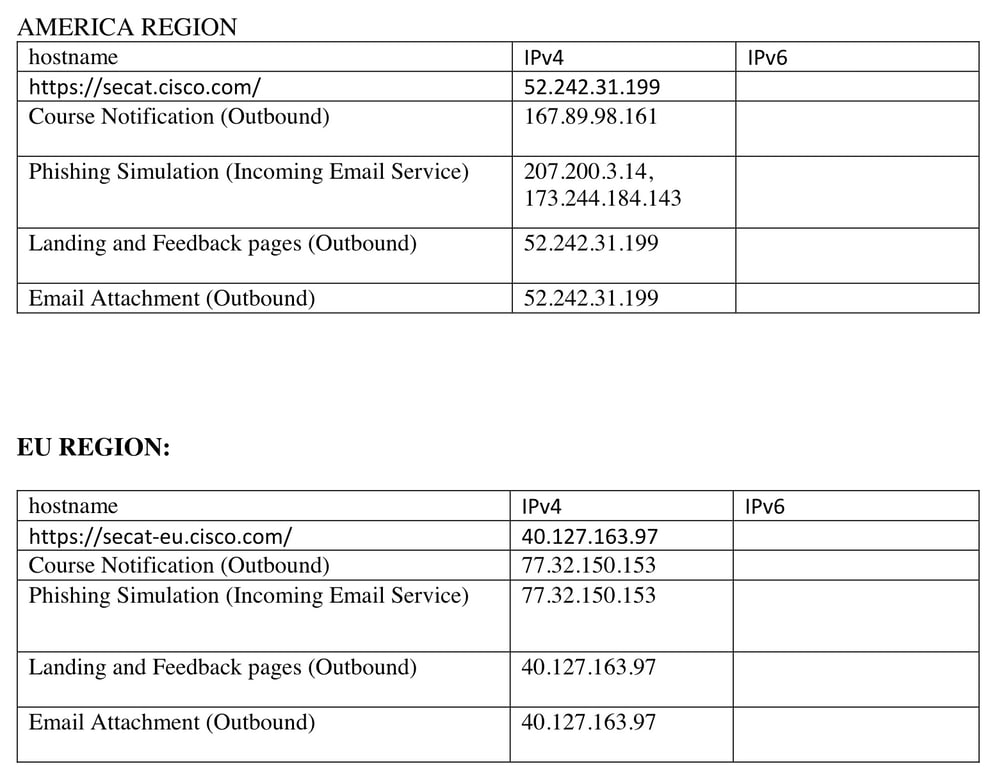

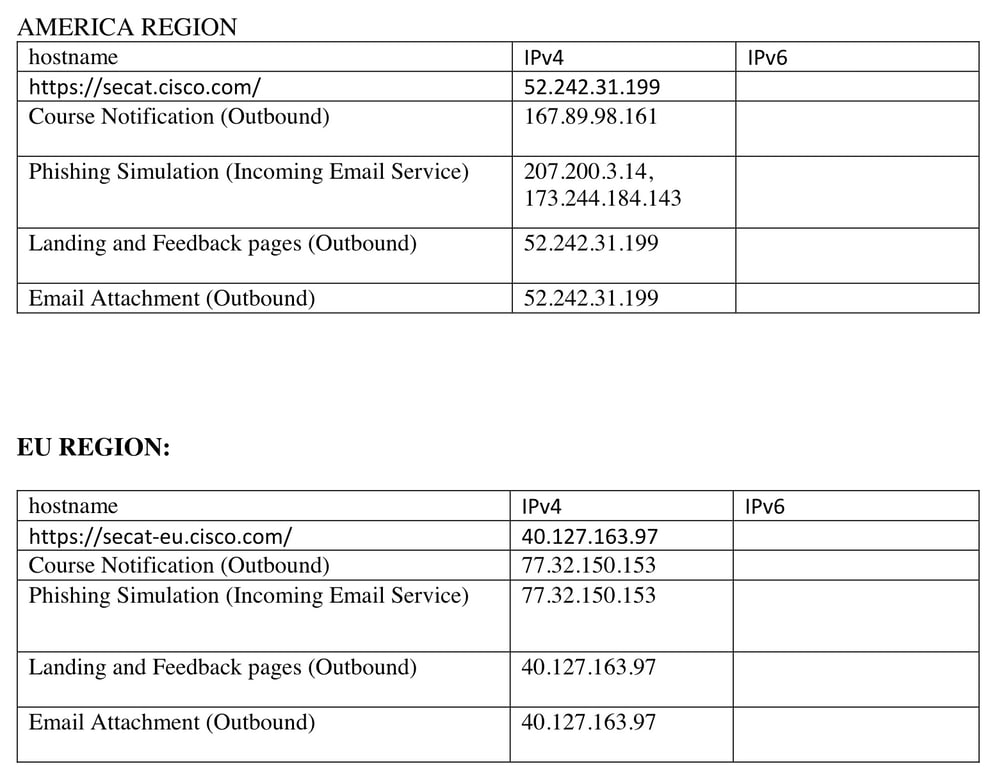

ملاحظة: عنوان IP الخاص بالمرسل هو عنوان IP الخاص ب CSA ويستند إلى المنطقة التي حددتها. ارجع إلى الجدول للحصول على عنوان IP الصحيح الذي سيتم إستخدامه. السماح لعناوين IP/أسماء المضيف هذه في جدار الحماية مع رقم المنفذ 443 ل SEG 14.0.0-xxx بالاتصال بخدمة سحابة CSA.

لقطة شاشة لعناوين IP الخاصة بمناطق CSA Americas و EU وأسماء المضيف

لقطة شاشة لعناوين IP الخاصة بمناطق CSA Americas و EU وأسماء المضيف

الخطوة 3. اتخذ إجراء عند تكرار النقر من SEG

وبمجرد إرسال رسائل البريد الإلكتروني للتصيد الاحتيالي وملء قائمة "النقر المتكرر" في موقع SEG، يمكن إنشاء نهج بريد وارد قوي لاتخاذ إجراء بشأن البريد إلى هؤلاء المستخدمين المحددين.

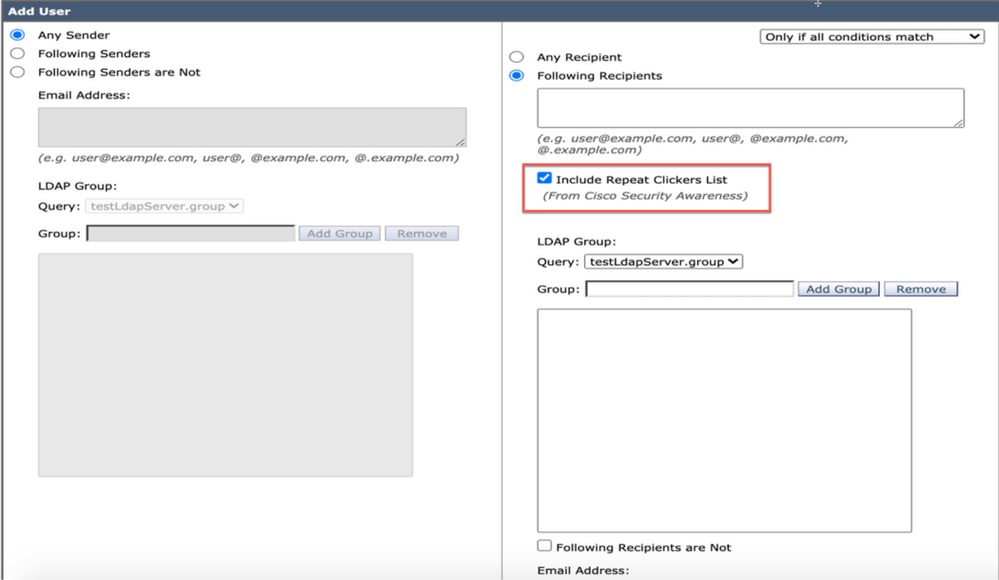

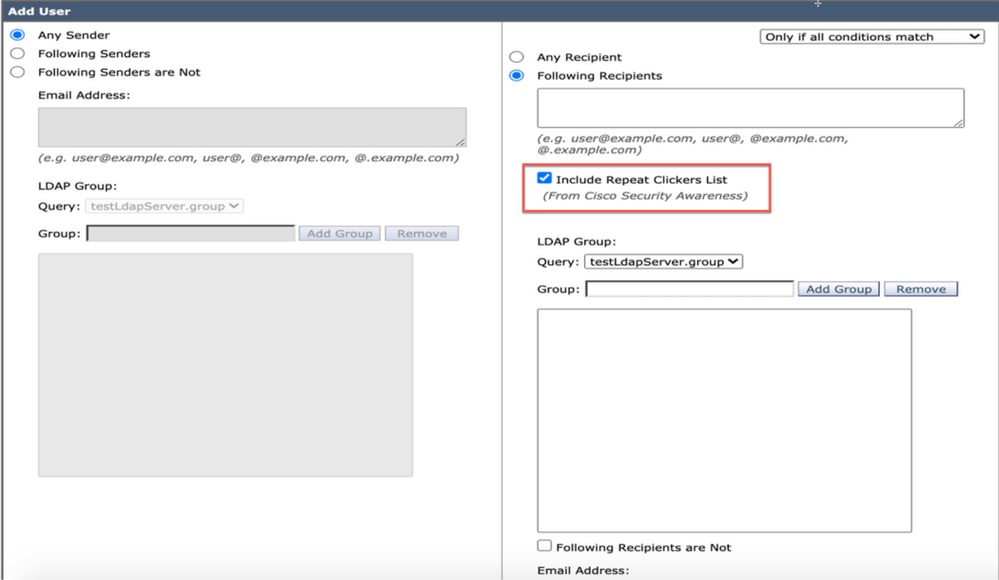

قم بإنشاء نهج بريد مخصص وارد جديد وتمكينInclude Repeat Clickers Listخانة الاختيار في قسم المستلمين.

من واجهة المستخدم الرسومية، انتقل إلىMail Policies > Incoming Mail Policies > Add Policy > Add User > Include Repeat Clickers List > SubmitCommitوالتغييرات.

لقطة شاشة لنهج البريد الوارد المخصص الذي تم تكوينه للتعامل مع البريد الموجه للعلامات المتكررة

لقطة شاشة لنهج البريد الوارد المخصص الذي تم تكوينه للتعامل مع البريد الموجه للعلامات المتكررة

دليل أستكشاف الأخطاء وإصلاحها

1. انتقلcsaconfig > SHOW_LISTلرؤية تفاصيل قائمة المناقر المتكررة.

ESA (SERVICE)> csaconfig

Choose the operation you want to perform:

- EDIT - To edit CSA settings

- DISABLE - To disable CSA service

- UPDATE_LIST - To update the Repeat Clickers list

- SHOW_LIST - To view details of the Repeat Clickers list

[]> show_list

List Name : Repeat Clickers

Report ID : 2020

Last Updated : 2021-02-22 22:19:08

List Status : Active

Repeat Clickers : 4

2. انتقل إلىcsaconfig > UPDATE_LIST إذا كنت ترغب في فرض تحديث قائمة النقر المتكرر.

ESA (SERVICE)> csaconfig

Choose the operation you want to perform:

- EDIT - To edit CSA settings

- DISABLE - To disable CSA service

- UPDATE_LIST - To update the Repeat Clickers list

- SHOW_LIST - To view details of the Repeat Clickers list

[]> update_list

Machine: ESA An update for the Repeat Clickers list was initiated successfully.

3. قم بتتبع سجلات CSA لمعرفة ما إذا كان قد تم تنزيل قائمة النقر المتكرر أو ما إذا كان هناك خطأ. و إليكم بعضا من تلك العروض working setup:

tail csa

Tue Jan 5 13:20:31 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/license/info]

Tue Jan 5 13:20:31 2021 Info: CSA: Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

Tue Jan 5 13:20:31 2021 Info: CSA: Trying to get the license expiry date: loop count 0

Tue Jan 5 13:20:31 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/data/report/2020]

Tue Jan 5 13:20:31 2021 Info: CSA: Trying to download Repeat clickers list: loop count 0

Tue Jan 5 13:20:31 2021 Info: CSA: The update of the Repeat Clickers list was completed at [Tue Jan 5 13:20:29 2021]. Version: 1

Wed Jan 6 13:20:32 2021 Info: CSA: Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

Here is an output when you have entered the incorrect token:

tail csa

Fri Feb 19 12:28:39 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/license/info]

Fri Feb 19 12:28:39 2021 Info: CSA: Trying to get the license expiry date: loop count 0

Fri Feb 19 12:28:39 2021 Info: CSA: Polling the Cisco Security Awareness cloud service to download the latest Repeat Clickers list.

Fri Feb 19 12:28:43 2021 Info: CSA: Connecting to the Cisco Security Awareness cloud service [https://secat.cisco.com/portal/api/data/report/2020]

Fri Feb 19 12:28:43 2021 Info: CSA: Trying to download Repeat clickers list: loop count 0

Fri Feb 19 12:28:44 2021 Warning: CSA: The download of the Repeat Clickers list from the Cisco Security Awareness cloud service failed because of an invalid token.

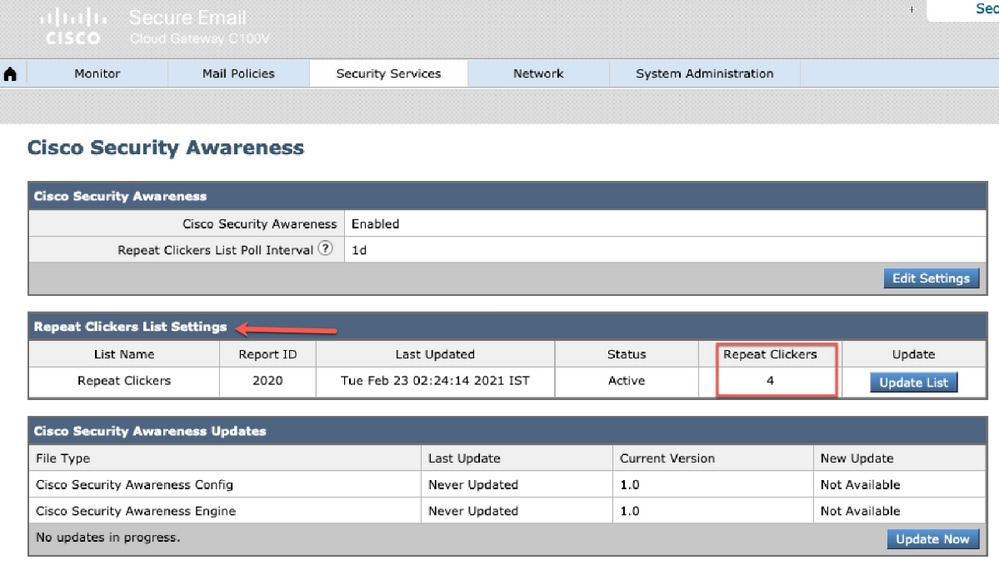

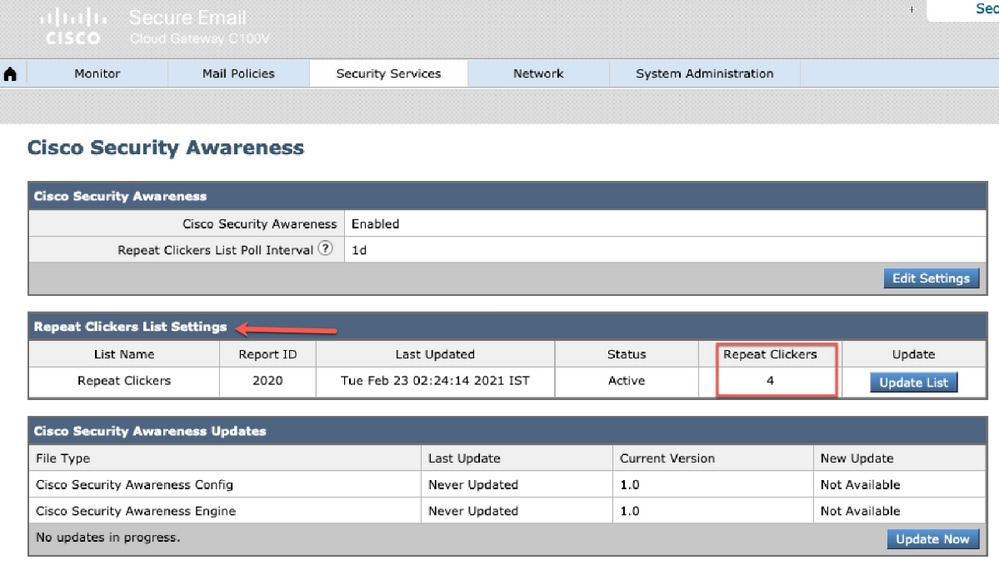

4. يمكن أيضا الاطلاع على قائمة عدد مرات النقر المتكررة من واجهة المستخدم الرسومية (GUI). انتقل إلىSecurity Services > Cisco Security Awarenessكما هو موضح في الصورة.

لقطة شاشة خدمات الأمان > صفحة وعي الأمان من Cisco التي تبرز عدد النقر المتكرر

لقطة شاشة خدمات الأمان > صفحة وعي الأمان من Cisco التي تبرز عدد النقر المتكرر

معلومات ذات صلة

التعليقات

التعليقات