تم رفض تسجيل دخول AnyConnect VPN بسبب ظروف وضع نقطة النهاية بما في ذلك Cortex

المحتويات

مسألة

يتعذر على العديد من المستخدمين الاتصال ب Secure Client Access (RAVPN) واستلام رسالة الخطأ "تم رفض تسجيل دخول AnyConnect VPN. لا تفي بيئتك بمعايير الوصول التي يحددها المسؤول. تؤثر المشكلة على كل من أجهزة MacBooks و Surface Laptop، حيث يحتاج المستخدمون غالبا إلى محاولات توصيل متعددة أو عمليات إعادة تمهيد نظام لإنشاء اتصال ناجح. يبدو أن حالات فشل الاتصال مرتبطة بشروط التحقق من صحة حالة النقطة النهائية، وخاصة متطلبات إصدار MacOS والتحقق من حالة Cortex XDR.

البيئة

نشر الوصول عن بعد إلى العميل الآمن (RAVPN) مع تقييم الوضع

بيئة نقطة نهاية مختلطة تتضمن أجهزة MacBooks وأجهزة الكمبيوتر المحمولة السطحية

متطلبات وضع النقطة الطرفية: MacOS الإصدار 26. 2 أو أعلى و Cortex XDR قيد التشغيل

حل الوصول الآمن باستخدام تطبيق سياسة الوصول إلى الأجهزة (DAP)

قرار

1: تجميع DART.

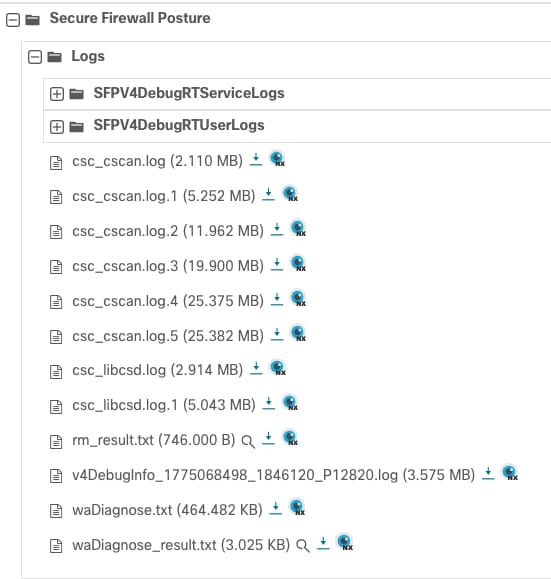

2: انتقل إلى مجلد حالة جدار الحماية الآمن وقم بتنزيل csc_scan.log:

inline_image_0.png

inline_image_0.png

3: ابحث عن هذه السجلات:

[FRI Mar 27 13:53:10.419 2026] تصحيح الأخطاء :: إدخال json ك {"input":{"method":1000،"signature":}}

[FRI Mar 27 13:53:10.420 2026] خطأ: أوبسوات عاد عن الخطأ: -22 وتحويلها إلى: 6

[FRI Mar 27 13:53:10.420 2026] خطأ: فشل في الشرط: opSuccess != الحالة

[FRI Mar 27 13:53:10.420 2026] تصحيح الأخطاء :: تم رفض طلب إعادة توباك

[FRI Mar 27 13:53:10.420 2026] تصحيح الأخطاء :: إستخدام الخدمة للتحقق من حالة RTP للبرامج المضادة.

[FRI Mar 27 13:53:10.420 2026] التتبع :: بروتوكول TCP/IP حالة الإصدار الرابع (1) و IPv6(1)

[FRI Mar 27 13:53:10.420 2026] التتبع :: بروتوكول TCP/IP حالة الإصدار الرابع (1) و IPv6(1)

[FRI Mar 27 13:53:10.420 2026] التتبع :: بروتوكول TCP/IP حالة الإصدار الرابع (1) و IPv6(1)

[FRI Mar 27 13:53:10.420 2026] التتبع :: بروتوكول TCP/IP حالة الإصدار الرابع (1) و IPv6(1)

[FRI Mar 27 13:53:15.060 2026] خطأ: تلقي الاستجابة.

[FRI Mar 27 13:53:15.060 2026] تصحيح الأخطاء :: يعجز أن ينجز am تدقيق rtp.<<<<—

[FRI Mar 27 13:53:15.060 2026] معلومات :: فشلت حالة RTP التي تم إرجاعها

[FRI Mar 27 13:53:15.060 2026] معلومات :: تحديد تاريخ عودة Opswat هو 1

[FRI Mar 27 13:53:15.060 2026] تصحيح الأخطاء :: إستخدام الخدمة للحصول على تاريخ تعريف البرامج المضادة للأخشاب.

[FRI Mar 27 13:53:15.060 2026] التتبع :: بروتوكول TCP/IP حالة الإصدار الرابع (1) و IPv6(1)

[FRI Mar 27 13:53:15.060 2026] التتبع :: بروتوكول TCP/IP حالة الإصدار الرابع (1) و IPv6(1)

[FRI Mar 27 13:53:15.060 2026] التتبع :: بروتوكول TCP/IP حالة الإصدار الرابع (1) و IPv6(1)

[FRI Mar 27 13:53:15.060 2026] التتبع :: بروتوكول TCP/IP حالة الإصدار الرابع (1) و IPv6(1)

[FRI Mar 27 13:53:20.079 2026] خطأ: تلقي الاستجابة.

[FRI Mar 27 13:53:20.079 2026] تصحيح الأخطاء :: يتعذر تنفيذ عملية تاريخ تعريف برنامج الحماية من البرامج الضارة <<<<<<—

[FRI Mar 27 13:53:20.079 2026] تصحيح الأخطاء :: تم العثور على برنامج الحماية من البرامج الضارة ==> () (Cortex XDR (Mac)) (9. 1. 0) () (فشل).

[FRI Mar 27 13:53:20.084 2026] تصحيح الأخطاء :: فشلت المطابقة : أسماء العملية هي 'ciscoD' و'cscan'

[FRI Mar 27 13:53:20.084 2026] تصحيح الأخطاء :: حالة التحقق من اتصال إنترنت edr (1)

ملاحظة: وبناء على ذلك، فإنه يبدو إما تقييدا من طرف كورتكس لعملياتنا أو تقييدا لوصول الإنترنت والأمر الآخر الذي يمكننا التحقق منه ما إذا كان كورتكس لا يتدخل في العملية. قد يقوم بحظر "وضع جدار الحماية الآمن" نظرا لأنه يمكن التعامل مع الفحص كبرنامج ضار.

قائمة الاستبعاد من الحماية من البرامج الضارة

العميل الآمن من Cisco (CSC): جميع الوحدات النمطية - النظام

1. Windows: C:\Program Files (x86)\Cisco\Cisco Secure Client\*

2. نظام التشغيل MacOS: /opt/cisco/secure/*

3. نظام التشغيل Linux: /opt/cisco/secure/*

العميل الآمن من Cisco (CSC): جميع الوحدات النمطية - المستخدم

1. Windows: ٪localappdata٪\\Cisco\Cisco Secure Client\*

2. MacOS: ~/.cisco/secure/*

3. Linux: ~/.cisco/secure/*

السبب

ترجع المشكلة إلى حالات فشل متقطعة في عملية تقييم وضع نقطة النهاية، تتعلق تحديدا بالتحقق من صحة متطلبات إصدار نظام التشغيل MacOS وحالة Cortex XDR. نظام تقييم الوضع يقوم بشكل غير متسق بالكشف عن شروط الأمان المطلوبة أو التحقق من صحتها (حالة تشغيل MacOS 26.2 أو أكبر و Cortex XDR)، مما يؤدي إلى حالات رفض الاتصال حتى عندما تلبي نقاط النهاية المعايير المحددة. وهذا يؤدي إلى حاجة المستخدمين إلى محاولات اتصال متعددة أو عمليات إعادة تمهيد النظام لتحقيق تقييم ناجح للوضع واتصال VPN.

المحتوى ذي الصلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

29-Apr-2026

|

الإصدار الأولي |

التعليقات

التعليقات