تكوين ASR9k TACACS مع خادم Cisco Secure ACS 5.x

خيارات التنزيل

-

ePub (3.1 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند تكوين موجه خدمات التجميع (ASR 9000) من السلسلة ASR للمصادقة والتفويض عبر TACACS+ مع خادم التحكم في الوصول الآمن (ACS) من Cisco 5.x.

هذا مثال على تنفيذ النموذج الإداري للتفويض المستند إلى مهمة المستخدم للتحكم في وصول المستخدم في نظام برنامج Cisco IOS XR. تتضمن المهام الرئيسية المطلوبة لتنفيذ التفويض المستند إلى المهام كيفية تكوين مجموعات المستخدمين ومجموعات المهام. يتم تكوين مجموعات المستخدمين ومجموعات المهام من خلال مجموعة أوامر برنامج Cisco IOS XR المستخدمة لخدمات المصادقة والتفويض والمحاسبة (AAA). يتم إستخدام أوامر المصادقة للتحقق من هوية مستخدم أو أساسي. يتم إستخدام أوامر التخويل للتحقق من منح مستخدم (أو أساسي) مصادق عليه إذنا لتنفيذ مهمة معينة. يتم إستخدام أوامر المحاسبة لتسجيل جلسات العمل وإنشاء سجل تدقيق بتسجيل إجراءات معينة تم إنشاؤها من قبل المستخدم أو النظام.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- نشر ASR 9000 والتهيئة الأساسية

- النشر والتهيئة ل ACS 5.x.

- بروتوكول TACACS+

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- ASR 9000 مع برنامج Cisco IOS XR، الإصدار 4.3.4

- Cisco Secure ACS 5.7

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي تغيير في التكوين.

التكوين

مكونات محددة مسبقا على IOS XR

توجد مجموعات مستخدمين ومجموعات مهام محددة مسبقا في IOS XR. يمكن للمسؤول إستخدام هذه المجموعات المحددة مسبقا أو تحديد مجموعات مخصصة حسب المتطلبات.

مجموعات المستخدمين المحددة مسبقا

يتم تعريف مجموعات المستخدمين هذه مسبقا على IOS XR:

| مجموعة المستخدمين | امتيازات |

|---|---|

| دعم Cisco | ميزات تصحيح الأخطاء واستكشاف الأخطاء وإصلاحها (تستخدم عادة بواسطة موظفي الدعم الفني من Cisco). |

| Netadmin | قم بتكوين بروتوكولات الشبكة مثل فتح أقصر مسار أولا (OSPF) (والذي يتم إستخدامه عادة من قبل مسؤولي الشبكة). |

| مشغل | تنفيذ أنشطة المراقبة اليومية، وبحقوق التكوين المحدودة. |

| جذر-lr | عرض وتنفيذ كل الأوامر ضمن RP واحد. |

| نظام جذري | عرض جميع الأوامر وتنفيذها لجميع RPs في النظام. |

| سيسادين | قم بإجراء مهام إدارة النظام للموجه، مثل صيانة مكان تخزين المكبات الأساسية أو إعداد ساعة بروتوكول وقت الشبكة (NTP). |

| ServiceAdmin | قم بأداء مهام إدارة الخدمة، مثل وحدة التحكم في حد جلسة العمل (SBC). |

ومجموعة مستخدمي النظام الجذري لديها تفويض محدد مسبقا، أي أنها تتحمل المسؤولية الكاملة عن الموارد التي يديرها المستعملون في النظام الجذري ومسؤوليات معينة في خدمات أخرى.

أستخدم هذا أمر للتحقق من مجموعات المستخدمين المحددة مسبقا:

RP/0/RSP1/CPU0:ASR9k#show aaa usergroup ? | Output Modifiers root-lr Name of the usergroup netadmin Name of the usergroup operator Name of the usergroup sysadmin Name of the usergroup root-system Name of the usergroup serviceadmin Name of the usergroup cisco-support Name of the usergroup WORD Name of the usergroup <cr>

مجموعات المهام المحددة مسبقا

تتوفر مجموعات المهام المحددة مسبقا هذه للمسؤولين لاستخدامها، عادة للتكوين الأولي:

- دعم Cisco: مهام موظفي الدعم من Cisco

- Netadmin: مهام مسؤول الشبكة

- المشغل: مهام المشغل اليومية (لأغراض العرض التوضيحي)

- root-lr: مهام مسؤول موجه المجال الآمن

- النظام الجذري: مهام المسؤول على مستوى النظام

- النظام: مهام مسؤول النظام

- ServiceAdmin: مهام إدارة الخدمة، على سبيل المثال، SBC

أستخدم هذا الأمر للتحقق من مجموعات المهام المحددة مسبقا:

RP/0/RSP1/CPU0:ASR9k#show aaa taskgroup ? | Output Modifiers root-lr Name of the taskgroup netadmin Name of the taskgroup operator Name of the taskgroup sysadmin Name of the taskgroup root-system Name of the taskgroup serviceadmin Name of the taskgroup cisco-support Name of the taskgroup WORD Name of the taskgroup <cr>

أستخدم هذا الأمر للتحقق من المهام المدعومة:

RP/0/RSP1/CPU0:ASR9k#show aaa task supported

فيما يلي قائمة بالمهام المدعومة:

| AAA |

ACL |

المسؤول |

إنكب |

ATM |

الخدمات الأساسية |

BCDL |

BFD |

bgp |

| جزمة |

حزمة |

الاتصال بالمنزل |

CDP |

CEF |

CGN |

دعم Cisco |

config-mgmt |

config-services |

| تشفير |

دياغ |

غير مسموح |

برامج التشغيل |

DWDM |

آيم |

EIGRP |

خدمات شبكة إيثرنت |

وصول هاتفي |

| نسيج |

فالق-mgr |

نظام الملفات |

جدار الحماية |

FR |

HDLC |

خدمات المضيف |

HSRP |

الواجهة |

| جرد |

خدمات ال IP |

الإصدار الرابع من بروتوكول الإنترنت (IP) |

IPv6 |

داعش |

L2VPN |

لي |

لثغ |

التسجيل |

| مقاطع |

الشاشة |

MPLS-LDP |

MPLS-ثابت |

MPLS-TE |

البث المتعدد |

Netflow |

الشبكة |

مصادر الشبكة |

| بروتوكول أقصر مسار أولاً (OSPF) |

أوني |

بي بي آر |

pkg-mgmt |

pos-dpt |

PPP |

جودة الخدمة |

آر سي إم دي |

ضلع |

| شق |

جذر-lr |

نظام جذري |

خريطة الطريق |

سياسة المسار |

SBC |

SNMP |

sonet-sdh |

ثابت |

| سيسمغر |

النظام |

النقل |

وصول tty |

نفق |

يونيفرسال |

Vlan |

VPDN |

VRRP |

يمكن منح كل مهمة من المهام المذكورة أعلاه مع أي من هذه الأذونات أو كافة الأذونات الأربع.

| طولعتا |

تحديد تعيين يسمح فقط بعملية قراءة. |

| كتابة |

تحديد تحديد يسمح بعملية تغيير ويسمح ضمنيا بعملية قراءة. |

| تنفيذ |

تحديد تحديد يسمح بعملية وصول، على سبيل المثال، إختبار الاتصال وبرنامج Telnet. |

| تصحيح الأخطاء |

تحديد تسمية تسمح بعملية تصحيح أخطاء. |

المكونات المعرفة من قبل المستخدم على IOS XR

مجموعات مستخدمين معرفة من قبل المستخدم

يمكن للمسؤول تكوين مجموعات المستخدمين الخاصة به لتلبية الاحتياجات الخاصة. هنا مثال التكوين:

RP/0/RSP1/CPU0:ASR9k(config)#usergroup TAC-Defined RP/0/RSP1/CPU0:ASR9k(config-ug)#taskgroup operator RP/0/RSP1/CPU0:ASR9k(config-ug)#commit

مجموعات مهام معرفة من قبل المستخدم

يمكن للمسؤول تكوين مجموعات المهام الخاصة به لتلبية الاحتياجات الخاصة. هنا مثال التكوين:

RP/0/RSP1/CPU0:ASR9k(config)#taskgroup TAC-Defined-TASK RP/0/RSP1/CPU0:ASR9k(config-tg)#task ? debug Specify a debug-type task ID execute Specify a execute-type task ID read Specify a read-type task ID write Specify a read-write-type task ID RP/0/RSP1/CPU0:ASR9k(config-tg)#task read aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task write aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task execute aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task debug aaa RP/0/RSP1/CPU0:ASR9k(config-tg)#task read acl RP/0/RSP1/CPU0:ASR9k(config-tg)#task write acl RP/0/RSP1/CPU0:ASR9k(config-tg)#task execute acl RP/0/RSP1/CPU0:ASR9k(config-tg)#commit RP/0/RSP1/CPU0:ASR9k#show aaa taskgroup TAC-Defined-TASK Task group 'TAC-Defined-TASK' Task IDs included directly by this group: Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE Task group 'TAC-Defined-TASK' has the following combined set of task IDs (including all inherited groups): Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE

إذا لم تكن متأكدا من كيفية العثور على مجموعة المهام والإذن اللازمين لأمر معين، فيمكنك إستخدام أمر الوصف للعثور عليه. فيما يلي مثال:

مثال 1:

RP/0/RSP1/CPU0:ASR9k#describe show aaa usergroup Package: ..... User needs ALL of the following taskids: aaa (READ) RP/0/RSP1/CPU0:ASR9k#

للسماح لمستخدم بتشغيل الأمر show aaa userGroup، تحتاج إلى السماح بهذا السطر في مجموعة المهام:

مهمة قراءة aaa

مثال 2:

RP/0/RSP1/CPU0:ASR9k(config)#describe aaa authentication login default group tacacs+ Package: ..... User needs ALL of the following taskids: aaa (READ WRITE) RP/0/RSP1/CPU0:ASR9k(config)#

للسماح للمستخدم بتشغيل الأمر aaa authentication login مجموعة افتراضية tacacs+ من وضع التكوين، يلزمك السماح بهذا السطر في مجموعة المهام:

مهمة قراءة الكتابة aaa

يمكنك تحديد مجموعة المستخدمين التي يمكنها إستيراد عدة مجموعات مهام. هنا مثال التكوين:

RP/0/RSP1/CPU0:ASR9k#show aaa usergroup TAC-Defined Tue Feb 16 00:50:56.799 UTC User group 'TAC-Defined' Inherits from task group 'operator' User group 'TAC-Defined' has the following combined set of task IDs (including all inherited groups): Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ RP/0/RSP1/CPU0:ASR9k#conf t RP/0/RSP1/CPU0:ASR9k(config)#usergroup TAC-Defined RP/0/RSP1/CPU0:ASR9k(config-ug)#taskgroup TAC-Defined-TASK RP/0/RSP1/CPU0:ASR9k(config-ug)#commit RP/0/RSP1/CPU0:ASR9k#show aaa usergroup TAC-Defined Tue Feb 16 00:51:31.494 UTC User group 'TAC-Defined' Inherits from task group 'operator' Inherits from task group 'TAC-Defined-TASK' User group 'TAC-Defined' has the following combined set of task IDs (including all inherited groups): Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ

تكوين AAA على الموجه

تحديد خادم TACACS على الموجه:

هنا تعرف عنوان IP لخادم ACS على أنه خادم TACACS مع مفتاح Cisco

RP/0/RSP1/CPU0:ASR9k(config)#tacacs-server host 10.106.73.233 port 49 RP/0/RSP1/CPU0:ASR9k(config-tacacs-host)#key 0 cisco RP/0/RSP1/CPU0:ASR9k(config-tacacs-host)#commit ! tacacs-server host 10.106.73.233 port 49 key 7 14141B180F0B !

قم بتوجيه المصادقة والتفويض إلى خادم TACACS الخارجي.

#aaa authentication login default group tacacs+ local #aaa authorization exec default group tacacs+ local

تفويض الأوامر (إختياري):

#aaa authorization commands default group tacacs+

قم بتوجيه عملية المحاسبة إلى الخادم الخارجي (إختياري).

#aaa accounting commands default start-stop group tacacs+ #aaa accounting update newinfo

تكوين خادم ACS

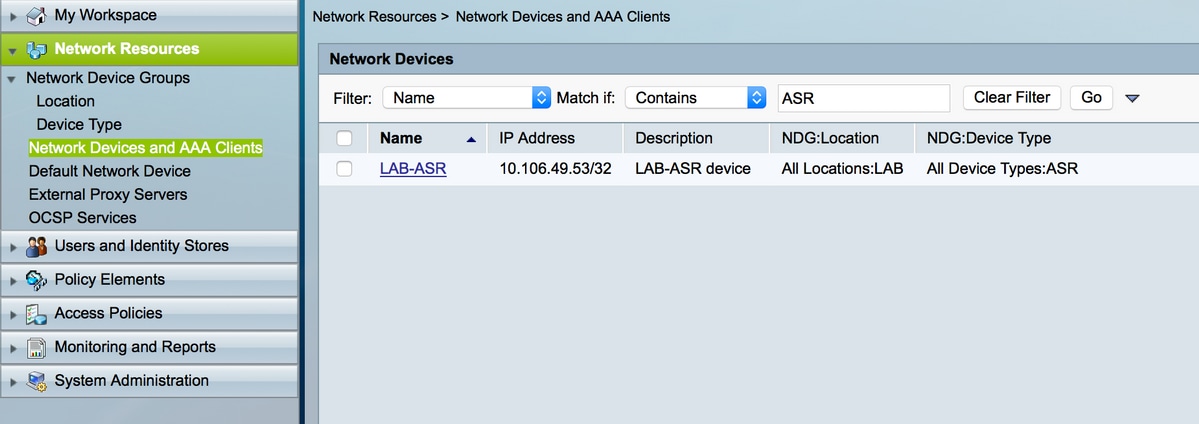

الخطوة 1. لتحديد عنوان IP للموجه في قائمة عملاء AAA على خادم ACS، انتقل إلى موارد الشبكة > أجهزة الشبكة وعملاء AAA، كما هو موضح في الصورة. في هذا المثال، تقوم بتعريف Cisco على أنها سر مشترك كما تم تكوينه في ASR.

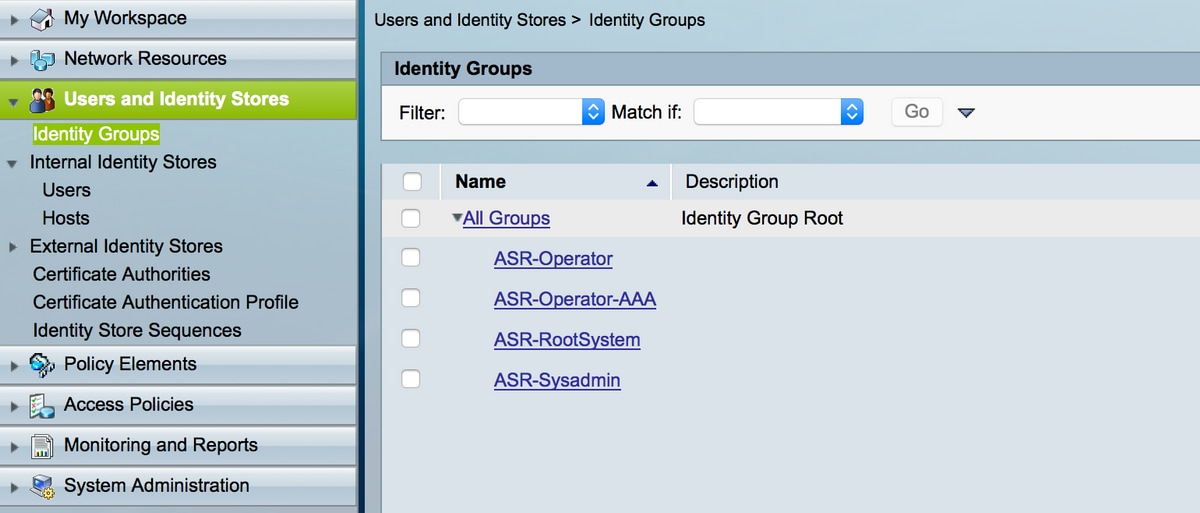

الخطوة 2. قم بتعريف مجموعات المستخدمين وفقا لمتطلباتك، في المثال، كما هو موضح في هذه الصورة، فإنك تستخدم أربع مجموعات.

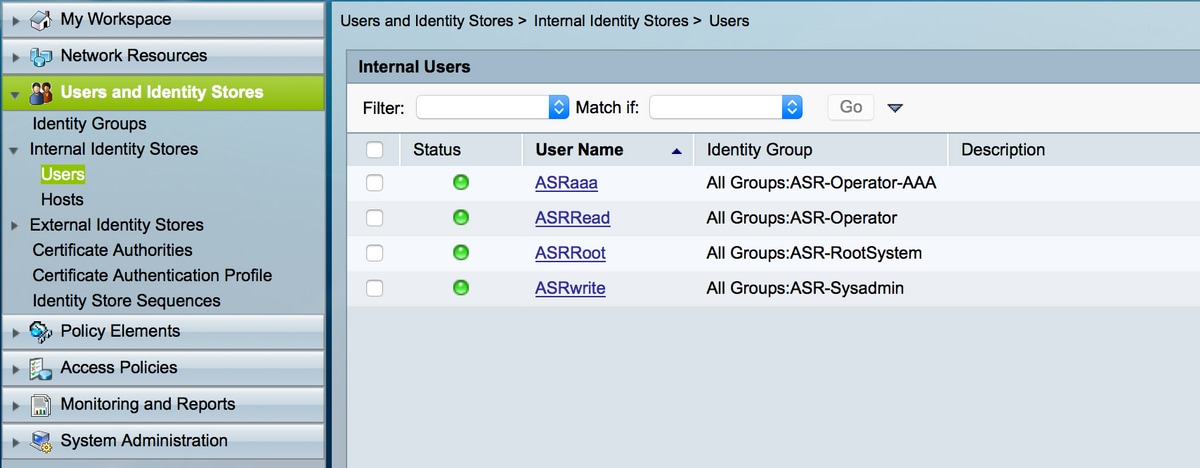

الخطوة 3. كما هو موضح في الصورة، قم بإنشاء المستخدمين وتخطيطهم إلى مجموعة المستخدمين المقابلة التي تم إنشاؤها أعلاه.

ملاحظة: في هذا المثال، يتم إستخدام المستخدمين الداخليين ل ACS للمصادقة، إذا أردت إستخدام المستخدمين الذين تم إنشاؤهم في مخازن الهوية الخارجية، يمكنك إستخدامهم كذلك. في هذا المثال، لا تتم تغطية مستخدمي مصدر الهوية الخارجية. .

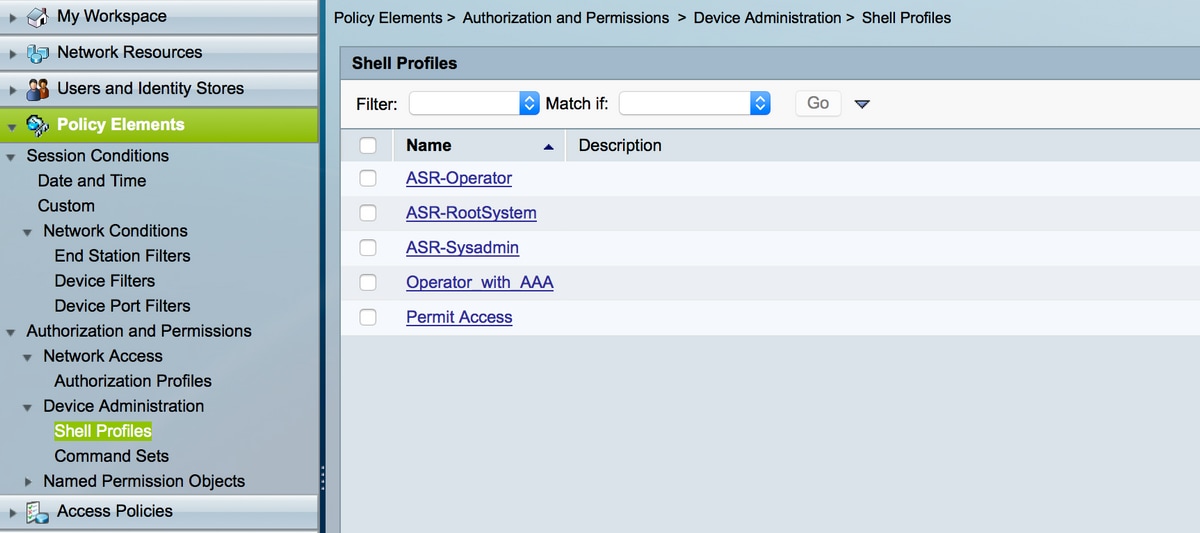

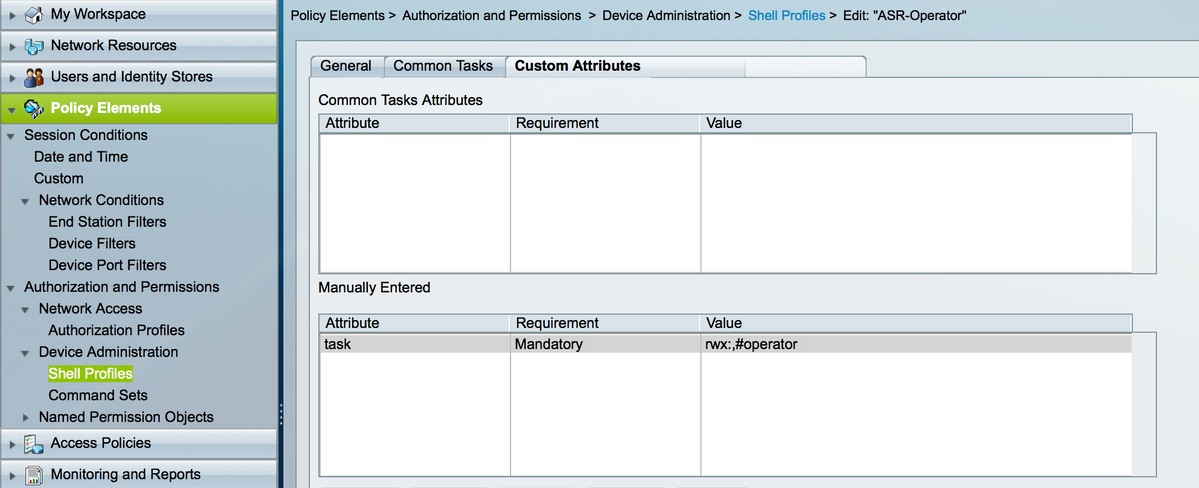

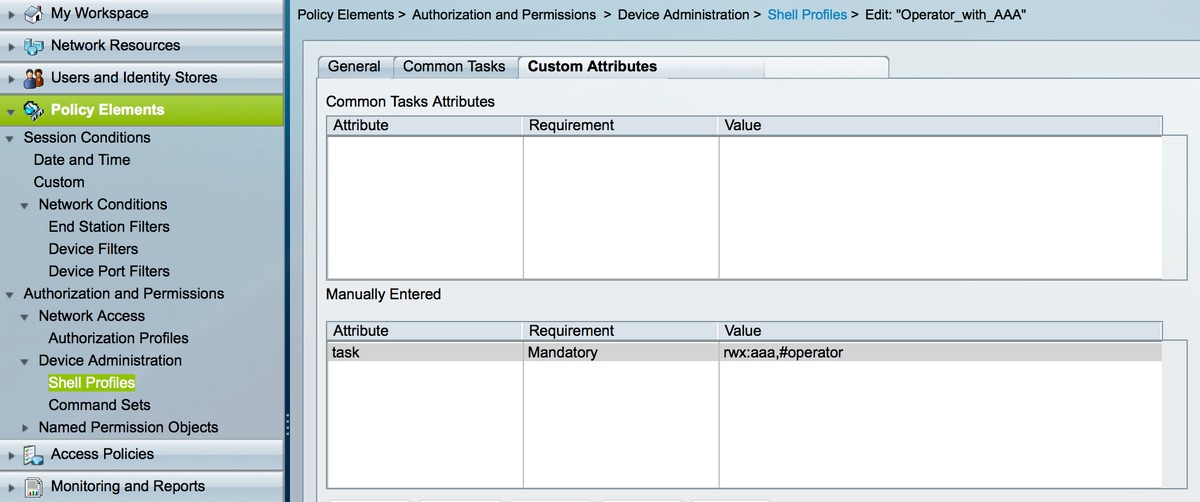

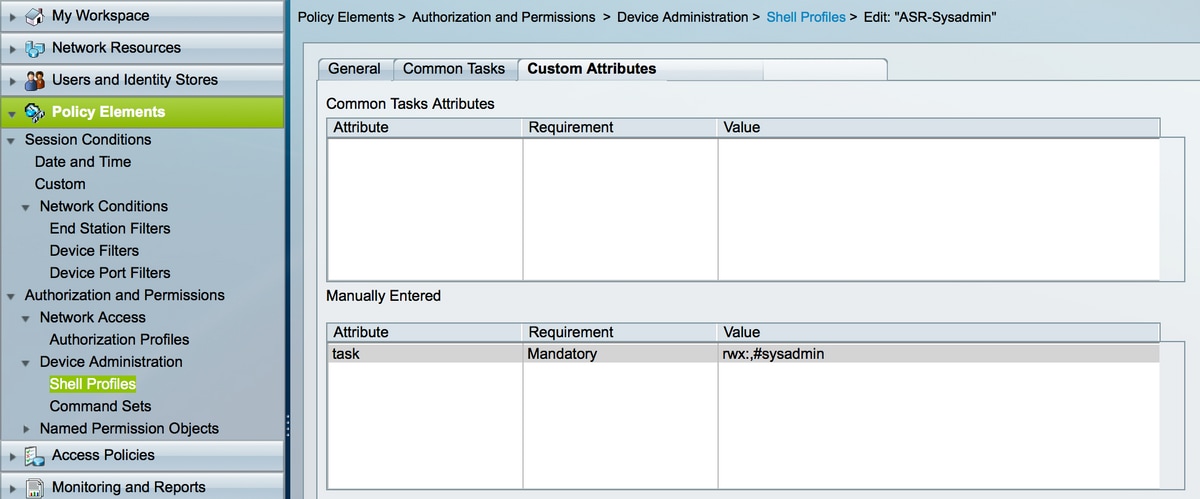

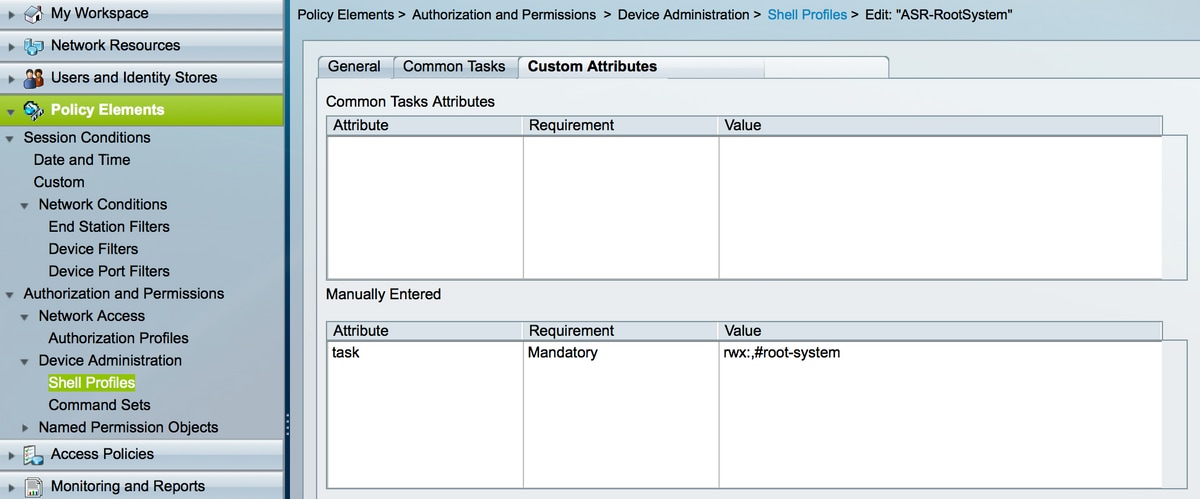

الخطوة 4. قم بتعريف ملف تخصيص Shell الذي تريد الضغط عليه من أجل المستخدمين المتميزين.

في ملف تعريف shell الذي تم إنشاؤه بالفعل، تقوم بالتكوين لدفع مجموعات المهام المعنية كما هو موضح في الصورة.

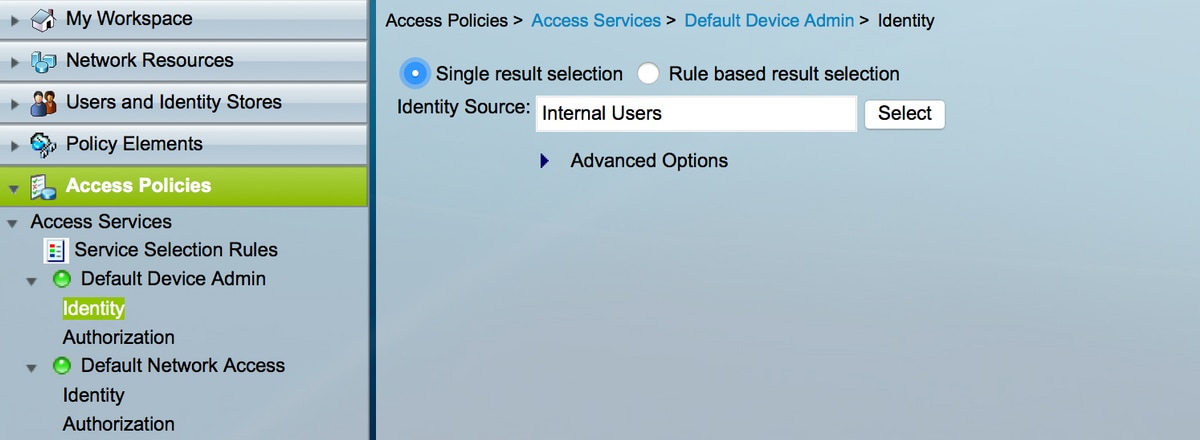

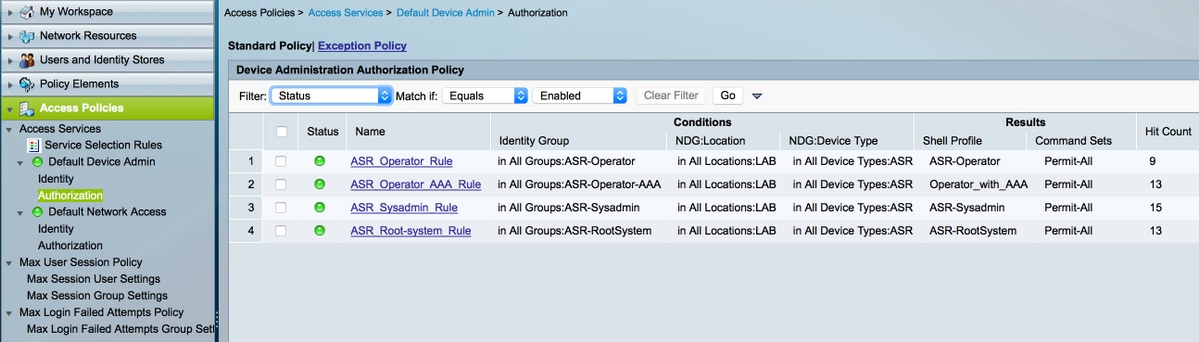

الخطوة 5. تحديد سياسة الوصول. يتم إجراء المصادقة ضد المستخدمين الداخليين.

الخطوة 6. قم بتكوين التفويض استنادا إلى المتطلبات باستخدام مجموعات هوية المستخدم التي تم إنشاؤها مسبقا وتعيين ملفات تعريف shell المقابلة، كما هو موضح في الصورة.

التحقق من الصحة

مشغل

لتسجيل الدخول، يتم إستخدام اسم المستخدم asrread. هذه هي أوامر التحقق من الصحة.

username: ASRread password: RP/0/RSP1/CPU0:ASR9k#show user ASRread RP/0/RSP1/CPU0:ASR9k#show user group operator RP/0/RSP1/CPU0:ASR9k#show user tasks Task: basic-services : READ WRITE EXECUTE DEBUG Task: cdp : READ Task: diag : READ Task: ext-access : READ EXECUTE Task: logging : READ

المشغل باستخدام المصادقة والتفويض والمحاسبة (AAA)

لتسجيل الدخول، يتم إستخدام اسم المستخدم اصراعة. هذه هي أوامر التحقق من الصحة.

ملاحظة: Asraaa هي مهمة المشغل التي تم دفعها من خادم TACACS مع مهمة قراءة أذونات الكتابة والتنفيذ الخاصة ب AAA.

username: asraaa

password:

RP/0/RSP1/CPU0:ASR9k#sh user

asraaa

RP/0/RSP1/CPU0:ASR9k#sh user group

operator

RP/0/RSP1/CPU0:ASR9k#sh user tasks

Task: aaa : READ WRITE EXECUTE

Task: basic-services : READ WRITE EXECUTE DEBUG

Task: cdp : READ

Task: diag : READ

Task: ext-access : READ EXECUTE

Task: logging : READ

سيسادين

لتسجيل الدخول، يتم إستخدام اسم المستخدم asrwrite . هذه هي أوامر التحقق من الصحة.

username: asrwrite password: RP/0/RSP1/CPU0:ASR9k#sh user asrwrite RP/0/RSP1/CPU0:ASR9k#sh user group sysadmin RP/0/RSP1/CPU0:ASR9k#sh user tasks Task: aaa : READ Task: acl : READ WRITE EXECUTE DEBUG Task: admin : READ Task: ancp : READ Task: atm : READ Task: basic-services : READ WRITE EXECUTE DEBUG Task: bcdl : READ Task: bfd : READ Task: bgp : READ Task: boot : READ WRITE EXECUTE DEBUG Task: bundle : READ Task: call-home : READ Task: cdp : READ WRITE EXECUTE DEBUG Task: cef : READ Task: cgn : READ Task: config-mgmt : READ WRITE EXECUTE DEBUG Task: config-services : READ WRITE EXECUTE DEBUG Task: crypto : READ WRITE EXECUTE DEBUG Task: diag : READ WRITE EXECUTE DEBUG Task: drivers : READ Task: dwdm : READ Task: eem : READ WRITE EXECUTE DEBUG Task: eigrp : READ Task: ethernet-services : READ --More-- (output omitted )

نظام جذري

لتسجيل الدخول، يتم إستخدام اسم المستخدم asrroot. هذه هي أوامر التحقق من الصحة.

username: asrroot password: RP/0/RSP1/CPU0:ASR9k#show user asrroot RP/0/RSP1/CPU0:ASR9k#show user group root-system RP/0/RSP1/CPU0:ios#show user tasks Task: aaa : READ WRITE EXECUTE DEBUG Task: acl : READ WRITE EXECUTE DEBUG Task: admin : READ WRITE EXECUTE DEBUG Task: ancp : READ WRITE EXECUTE DEBUG Task: atm : READ WRITE EXECUTE DEBUG Task: basic-services : READ WRITE EXECUTE DEBUG Task: bcdl : READ WRITE EXECUTE DEBUG Task: bfd : READ WRITE EXECUTE DEBUG Task: bgp : READ WRITE EXECUTE DEBUG Task: boot : READ WRITE EXECUTE DEBUG Task: bundle : READ WRITE EXECUTE DEBUG Task: call-home : READ WRITE EXECUTE DEBUG Task: cdp : READ WRITE EXECUTE DEBUG Task: cef : READ WRITE EXECUTE DEBUG Task: cgn : READ WRITE EXECUTE DEBUG Task: config-mgmt : READ WRITE EXECUTE DEBUG Task: config-services : READ WRITE EXECUTE DEBUG Task: crypto : READ WRITE EXECUTE DEBUG Task: diag : READ WRITE EXECUTE DEBUG Task: drivers : READ WRITE EXECUTE DEBUG Task: dwdm : READ WRITE EXECUTE DEBUG Task: eem : READ WRITE EXECUTE DEBUG Task: eigrp : READ WRITE EXECUTE DEBUG --More-- (output omitted )

استكشاف الأخطاء وإصلاحها

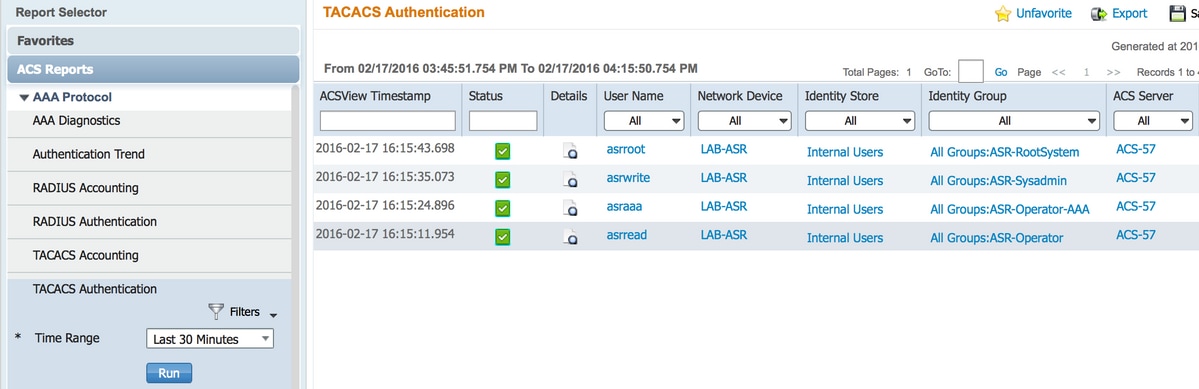

يمكنك التحقق من تقرير ACS من صفحة المراقبة وإعداد التقارير. كما هو موضح في الصورة، يمكنك النقر فوق علامة تكبير الزجاج لمشاهدة التقرير المفصل.

هذه بعض الأوامر المساعدة لاستكشاف أخطاء ASR وإصلاحها:

- إظهار المستخدم

- إظهار مجموعة المستخدمين

- إظهار مهام المستخدم

- إظهار المستخدم الكل

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

07-Nov-2017 |

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Prakash C HegdeCisco TAC Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات