سمات TACACS+ و RADIUS لمختلف مثال تكوين الأجهزة من Cisco وغيرها

المحتويات

المقدمة

يقدم هذا المستند تجميعا للسمات التي تتوقع منتجات Cisco وغيرها من منتجات Cisco تلقيها من خادم المصادقة والتفويض والمحاسبة (AAA)؛ في هذه الحالة، يكون خادم AAA هو خادم التحكم في الوصول (ACS). يمكن أن يرجع ACS هذه السمات مع قبول الوصول كجزء من توصيف قذيفة (TACACS+) أو توصيف التخويل (RADIUS).

يقدم هذا المستند إرشادات خطوة بخطوة حول كيفية إضافة سمات مخصصة إلى ملفات تخصيص الهيكل وملفات تخصيص التخويل. يحتوي هذا المستند أيضا على قائمة بالأجهزة وسمات TACACS+ و RADIUS التي تتوقع الأجهزة رؤيتها مرجعة من خادم AAA. تتضمن جميع الموضوعات أمثلة.

قائمة السمات المقدمة في هذا المستند ليست شاملة أو موثوقة وقد تتغير في أي وقت دون تحديث هذا المستند.

المتطلبات الأساسية

المتطلبات

لا توجد متطلبات خاصة لهذا المستند.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى ACS الإصدار 5.2/5.3.

الاصطلاحات

راجع اصطلاحات تلميحات Cisco التقنية للحصول على مزيد من المعلومات حول اصطلاحات المستندات.

إنشاء ملف تعريف Shell (TACACS+)

يعد ملف تعريف shell حاوية أذون أساسية للوصول المستند إلى TACACS+. يمكنك تحديد سمات وسمات TACACS+ التي يجب إرجاعها مع قبول الوصول، بالإضافة إلى مستوى امتياز Cisco® IOS ومهلة الجلسة والمعلمات الأخرى.

أتمت هذا steps in order to أضفت شعار مخصص إلى ملف تخصيص طبقة جديد:

-

سجل الدخول إلى واجهة ACS.

-

انتقل إلى عناصر السياسة > التفويض والأذونات>إدارة الأجهزة>توصيفات Shell.

-

انقر فوق الزر إنشاء.

-

قم بتسمية ملف تعريف shell.

-

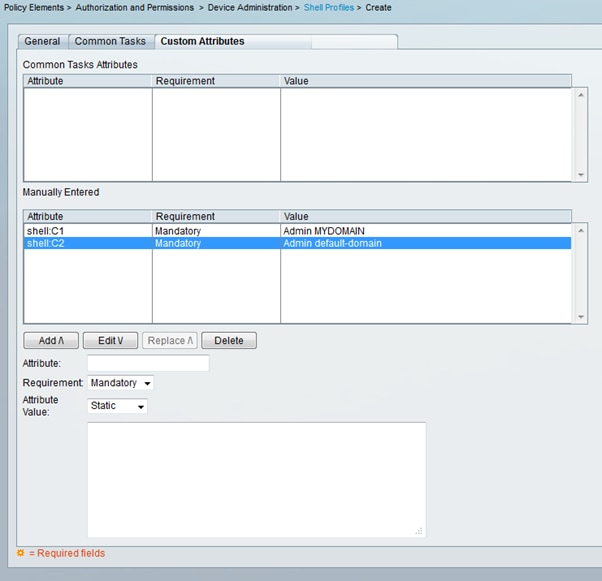

انقر فوق علامة التبويب سمات مخصصة.

-

أدخل اسم السمة في حقل السمة.

-

أختر ما إذا كان المتطلب إلزاميا أو إختياري من القائمة المنسدلة المتطلبات.

-

أترك القائمة المنسدلة لقيمة السمة المعينة إلى ثابت. إذا كانت القيمة ثابتة، يمكنك إدخال القيمة في الحقل التالي. إذا كانت القيمة ديناميكية، لا يمكنك إدخال السمة يدويا؛ بدلا من تعيين السمة المنسوبة إلى سمة في أحد مخازن الهوية.

-

أدخل قيمة السمة في الحقل الأخير.

-

انقر فوق الزر إضافة لإضافة الإدخال إلى الجدول.

-

كرر لتهيئة كل السمات التي تحتاج إليها.

-

انقر فوق الزر إرسال في أسفل الشاشة.

مثال التكوين

الجهاز: Application Control Engine (ACE)

السمة (السمات): shell:<context-name>

القيمة (القيم): <role-name> <domain-name1>

الاستخدام: يتم فصل الدور والمجال بحرف مسافة. يمكنك تكوين مستخدم (على سبيل المثال، USER1) لتخصيص دور (على سبيل المثال، ADMIN) ومجال (على سبيل المثال، MYDOMAIN) عندما يقوم المستخدم بتسجيل الدخول إلى سياق (على سبيل المثال، C1).

إنشاء ملف تخصيص اعتماد (RADIUS)

يعد ملف تعريف التخويل حاوية أذون أساسية للوصول المستند إلى RADIUS. يمكنك تحديد سمات RADIUS وقيم السمات التي يجب إرجاعها مع قبول الوصول، بالإضافة إلى شبكات VLAN وقوائم التحكم في الوصول (ACLs) والمعلمات الأخرى.

أكمل الخطوات التالية لإضافة سمات مخصصة إلى ملف تعريف تخويل جديد:

-

سجل الدخول إلى واجهة ACS.

-

انتقل إلى عناصر السياسة > التفويض والأذونات > الوصول إلى الشبكة>ملفات تعريف التفويض.

-

انقر فوق الزر إنشاء.

-

قم بتسمية ملف تعريف التخويل.

-

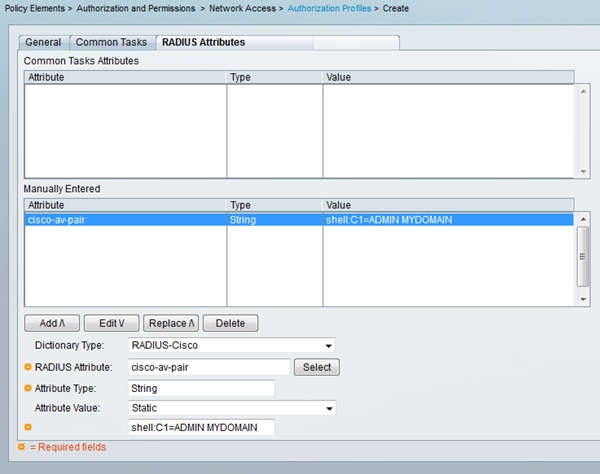

انقر على صفحة خصائص RADIUS.

-

حدد قاموسا من القائمة المنسدلة نوع القاموس.

-

لتعيين تحديد السمة لحقل سمة RADIUS، انقر فوق الزر تحديد. تظهر نافذة جديدة.

-

راجع السمات المتوفرة وقم بالتحديد ثم انقر فوق موافق. يتم تعيين قيمة نوع السمة بشكل افتراضي، استنادا إلى تحديد السمة الذي قمت بإنشائه للتو.

-

أترك القائمة المنسدلة لقيمة السمة المعينة إلى ثابت. إذا كانت القيمة ثابتة، يمكنك إدخال القيمة في الحقل التالي. إذا كانت القيمة ديناميكية، لا يمكنك إدخال السمة يدويا؛ بدلا من تعيين السمة المنسوبة إلى سمة في أحد مخازن الهوية.

-

أدخل قيمة السمة في الحقل الأخير.

-

انقر فوق الزر إضافة لإضافة الإدخال إلى الجدول.

-

كرر لتهيئة كل السمات التي تحتاج إليها.

-

انقر فوق الزر إرسال في أسفل الشاشة.

مثال التكوين

الجهاز: ACE

السمة (السمات): زوج-av من Cisco

القيمة (القيم): shell:<context-name>=<role-name> <domain-name1> <domain-name2>

الاستخدام: يتم فصل كل قيمة بعد علامة المساواة بحرف مسافة. يمكنك تكوين مستخدم (على سبيل المثال، USER1) لتخصيص دور (على سبيل المثال، ADMIN) ومجال (على سبيل المثال، MYDOMAIN) عندما يقوم المستخدم بتسجيل الدخول إلى سياق (على سبيل المثال، C1).

قائمة الأجهزة

موجهات خدمات التجميع (ASR)

RADIUS (ملف تعريف التخويل)

السمة (السمات): زوج-av من Cisco

القيمة (القيم): shell:المهام="#<role-name>،<permission>:<process>"

الاستخدام: قم بتعيين قيم <role-name>إلى اسم دور تم تعريفه محليا على الموجه. يمكن وصف التدرج الهرمي للدور بمصطلحات شجرة، حيث يكون الدور #root في قمة الشجرة، ويقوم #root بإضافة أوامر إضافية. يمكن دمج هذين الدورين وترجميتهما في حالة ما يلي: shell:tasks="#root،#leaf.

يمكن أيضا إعادة تمرير الأذونات على أساس عملية فردية، بحيث يمكن منح المستخدم امتيازات القراءة والكتابة والتنفيذ لعمليات معينة. على سبيل المثال، لمنح مستخدم امتيازات القراءة والكتابة لعملية BGP، قم بتعيين القيمة إلى shell:tasks="#root،rw:bgp". ترتيب السمات غير مهم، النتيجة هي نفسها سواء تم تعيين القيمة على shell:tasks="#root،rw:bgp" أو shell:tasks="rw:bgp،#root".

مثال - إضافة السمة إلى ملف تعريف تخويل| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

السلسلة | shell:tasks="#root,#leaf,rwx:bgp,r:ospf" |

محرك التحكم في التطبيق (ACE)

TACACS+ (ملف تعريف Shell)

السمة (السمات): shell:<context-name>

القيمة (القيم): <role-name> <domain-name1>

الاستخدام: يتم فصل الدور والمجال بحرف مسافة. يمكنك تكوين مستخدم (على سبيل المثال، USER1) لتخصيص دور (على سبيل المثال، ADMIN) ومجال (على سبيل المثال، MYDOMAIN) عندما يقوم المستخدم بتسجيل الدخول إلى سياق (على سبيل المثال، C1).

مثال - إضافة السمة إلى ملف تعريف Shell| السمة | المتطلبات | قيمة السمة |

|---|---|---|

shell:C1 |

إلزامي | Admin MYDOMAIN |

إذا قام المستخدم1 بتسجيل الدخول من خلال سياق C1، يتم تعيين دور المسؤول هذا إلى المستخدم ومجال MYDOMAIN تلقائيا (على أن يتم تكوين قاعدة تخويل حيث يتم تعيين ملف تعريف التخويل هذا إلى المستخدم بمجرد تسجيل الدخول إلى USER1).

إذا سجل USER1 الدخول من خلال سياق مختلف، والذي لم يتم إرجاعه في قيمة السمة التي يرسلها ACS مرة أخرى، يتم تعيين هذا المستخدم تلقائيا للدور الافتراضي (Network-Monitor) والمجال الافتراضي (المجال الافتراضي).

RADIUS (ملف تعريف التخويل)

السمة (السمات): زوج-av من Cisco

القيمة (القيم): shell:<context-name>=<role-name> <domain-name1> <domain-name2>

الاستخدام: يتم فصل كل قيمة بعد علامة المساواة بحرف مسافة. يمكنك تكوين مستخدم (على سبيل المثال، USER1) لتخصيص دور (على سبيل المثال، ADMIN) ومجال (على سبيل المثال، MYDOMAIN) عندما يقوم المستخدم بتسجيل الدخول إلى سياق (على سبيل المثال، C1).

مثال - إضافة السمة إلى ملف تعريف تخويل| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

السلسلة | shell:C1=ADMIN MYDOMAIN |

إذا قام المستخدم1 بتسجيل الدخول من خلال سياق C1، يتم تعيين دور المسؤول هذا ومجال MYDOMAIN تلقائيا (على أن يتم تكوين قاعدة تخويل حيث يتم تعيين ملف تعريف التخويل هذا بمجرد تسجيل دخول USER1).

إذا سجل USER1 الدخول من خلال سياق مختلف، والذي لم يتم إرجاعه في قيمة السمة التي يرسلها ACS مرة أخرى، يتم تعيين هذا المستخدم تلقائيا للدور الافتراضي (Network-Monitor) والمجال الافتراضي (المجال الافتراضي).

مشبك الحزمة الأزرق المعطف

RADIUS (ملف تعريف التخويل)

السمة (السمات): Packeteer-AVPair

القيمة (القيم): access=<level>

الاستخدام: <level> هو مستوى الوصول إلى المنحة. الوصول باللمس مكافئ للقراءة والكتابة، بينما الوصول إلى المظهر مكافئ للقراءة فقط.

ال BlueCoat VSA لا يتواجد في ال ACS قواميس افتراضيا. لاستخدام خاصية BlueCoat في ملف تخصيص تخويل، يجب أن تقوم بإنشاء قاموس BlueCoat وإضافة خصائص BlueCoat إلى ذلك القاموس.

إنشاء القاموس:

-

انتقل إلى إدارة النظام > التكوين > القواميس > البروتوكولات > RADIUS > RADIUS VSA.

-

طقطقة يخلق.

-

أدخل تفاصيل القاموس:

-

الاسم: BlueCoat

-

معرف المورد: 2334

-

بادئة السمة: Packeteer-

-

-

انقر على إرسال.

إنشاء خاصية في القاموس الجديد:

-

انتقل إلى إدارة النظام > التكوين > القواميس > البروتوكولات > RADIUS > RADIUS VSA > BlueCoat.

-

طقطقة يخلق.

-

أدخل تفاصيل السمة:

-

السمة: Packeteer-AVPair

-

الوصف: يستخدم لتحديد مستوى الوصول

-

معرف سمة المورد: 1

-

الإتجاه: الصادر

-

متعدد مسموح به: خطأ

-

تضمين السمة في السجل: محدد

-

نوع السمة: السلسلة

-

-

انقر على إرسال.

| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| Radius-الأزرق المعطف | Packeteer-AVPair |

السلسلة | access=look |

| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| Radius-الأزرق المعطف | Packeteer-AVPair |

السلسلة | access=touch |

محولات Brocade

RADIUS (ملف تعريف التخويل)

السمة (السمات): Tunnel-private-group-id

القيمة (القيم): U:<VLAN1>؛ T:<VLAN2>

الاستخدام: ضبط <VLAN1> إلى قيمة المعطيات VLAN. ثبتت <vlan2>إلى القيمة من الصوت VLAN. في هذا المثال، شبكة VLAN للبيانات هي شبكة VLAN رقم 10، وشبكة VLAN الصوتية هي شبكة VLAN رقم 21.

مثال - إضافة السمة إلى ملف تعريف تخويل| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| RADIUS-IETF | Tunnel-Private-Group-ID |

سلسلة مميزة | U:10;T:21 |

Cisco Unity Express (CUE)

RADIUS (ملف تعريف التخويل)

السمة (السمات): زوج-av من Cisco

القيمة (القيم): fndn:groups=<group-name>

الاستخدام: <group-name>هو اسم المجموعة ذات الامتيازات التي تريد منحها للمستخدم. يجب تكوين هذه المجموعة على Cisco Unity Express (CUE).

مثال - إضافة السمة إلى ملف تعريف تخويل| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

السلسلة | fndn:groups=Administrators |

إنفوبلوكس

RADIUS (ملف تعريف التخويل)

السمة (السمات): معلومات InfoBlox-Group

القيمة (القيم): <group-name>

الاستخدام: <group-name>هو اسم المجموعة ذات الامتيازات التي تريد منحها للمستخدم. يجب تكوين هذه المجموعة على جهاز InfoBlox. في مثال التكوين هذا، اسم المجموعة هو MyGroup.

InfoBlox VSA غير موجود في قواميس ACS بشكل افتراضي. لاستخدام سمة InfoBlox في ملف تخصيص تخويل، يجب عليك إنشاء قاموس InfoBlox وإضافة خصائص InfoBlox إلى هذا القاموس.

إنشاء القاموس:

-

انتقل إلى إدارة النظام > التكوين > القواميس > البروتوكولات > RADIUS > VSA ل RADIUS.

-

طقطقة يخلق.

-

انقر فوق السهم الصغير المجاور لاستخدام خيارات المورد المتقدمة.

-

أدخل تفاصيل القاموس:

-

الاسم: Infoblox

-

معرف المورد: 7779

-

حجم حقل طول المورد: 1

-

حجم حقل نوع المورد: 1

-

-

انقر على إرسال.

إنشاء خاصية في القاموس الجديد:

-

انتقل إلى إدارة النظام > التكوين > القواميس > البروتوكولات > RADIUS > RADIUS VSA > InfoBlox.

-

طقطقة يخلق.

-

أدخل تفاصيل السمة:

-

السمة: معلومات InfoBlox-Group

-

معرف سمة المورد: 009

-

الإتجاه: الصادر

-

متعدد مسموح به: خطأ

-

تضمين السمة في السجل: محدد

-

نوع السمة: السلسلة

-

-

انقر على إرسال.

| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| RADIUS-Infoblox | Infoblox-Group-Info |

السلسلة | MyGroup |

نظام منع التسلل (IPS)

RADIUS (ملف تعريف التخويل)

السمة (السمات): IPS-Role

القيمة (القيم): <اسم الدور>

الاستخدام: يمكن أن تكون قيمة <role name> أي من أدوار المستخدم الأربعة لنظام منع التسلل (IPS): العارض أو المشغل أو المسؤول أو الخدمة. ارجع إلى دليل التكوين لإصدار IPS الخاص بك للحصول على تفاصيل الأذونات الممنوحة لكل نوع دور مستخدم.

مثال - إضافة السمة إلى ملف تعريف تخويل| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

السلسلة | ips-role:administrator |

عرعر

TACACS+ (ملف تعريف Shell)

السمة (السمات): أوامر: allow-configuration؛ local-user-name؛ deny-commands؛ deny-configuration؛ أذون المستخدم

القيمة (القيم): <allow-commands-regex>؛ <allow-configuration-regex>؛ <local-username>؛ <deny-commands-regex><deny-configuration-regex>

الاستخدام: قم بتعيين قيمة <local-username> (أي قيمة سمة اسم المستخدم المحلي) على اسم المستخدم الموجود محليا على جهاز Juniper. على سبيل المثال، يمكنك تكوين مستخدم (على سبيل المثال، USER1) لتخصيص نفس قالب المستخدم كمستخدم (على سبيل المثال، JUSER) موجود محليا على جهاز Juniper عند تعيين قيمة سمة اسم المستخدم المحلي إلى JUSER. يمكن إدخال قيم أوامر allow-commands و allow-configuration و deny-commands وسمات deny-configuration بتنسيق regex. يتم تعيين القيم التي يتم تعيين هذه السمات عليها بالإضافة إلى أوامر وضع التشغيل/التكوين المخولة بواسطة وحدات بت أذونات فئة تسجيل الدخول الخاصة بالمستخدم.

مثال - إضافة سمات إلى ملف تخصيص Shell 1| السمة | المتطلبات | قيمة السمة |

|---|---|---|

allow-commands |

اختياري | "(request system) | (show rip neighbor)" |

allow-configuration |

اختياري | |

local-user-name |

اختياري | sales |

deny-commands |

اختياري | "<^clear" |

deny-configuration |

اختياري |

| السمة | المتطلبات | قيمة السمة |

|---|---|---|

allow-commands |

اختياري | "monitor | help | show | ping | traceroute" |

allow-configuration |

اختياري | |

local-user-name |

اختياري | engineering |

deny-commands |

اختياري | "configure" |

deny-configuration |

اختياري |

المحولات Nexus

RADIUS (ملف تعريف التخويل)

السمة (السمات): زوج-av من Cisco

القيمة (القيم): shell:Roles="<role1> <role2>"

الاستخدام: قم بتعيين قيم <role1> و<role2> إلى أسماء الأدوار المحددة محليا على المحول. عندما تقوم بإضافة أدوار متعددة، افصلهم بحرف مسافة. عندما يتم تمرير أدوار متعددة من خادم AAA إلى محول Nexus، فإن النتيجة هي أن المستخدم لديه حق الوصول إلى الأوامر المعرفة بواسطة إتحاد الأدوار الثلاثة جميعها.

يتم تحديد الأدوار المضمنة في تكوين حسابات المستخدمين و RBAC.

مثال - إضافة السمة إلى ملف تعريف تخويل| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| RADIUS-Cisco | cisco-av-pair |

السلسلة | shell:roles="network-admin vdc-admin vdc-operator" |

مجرى النهر

TACACS+ (ملف تعريف Shell)

السمة (السمات): الخدمة ؛ اسم المستخدم المحلي

القيمة (القيم): rbt-exec ؛ <username>

الاستخدام: لمنح المستخدم حق الوصول للقراءة فقط، يجب تعيين قيمة <username>على المراقبة. لمنح المستخدم حق الوصول للقراءة والكتابة، يجب تعيين قيمة <username> على المسؤول. إذا كان لديك حساب آخر معرف بالإضافة إلى المسؤول والمراقب، فقم بتكوين هذا الاسم لإرجاعه.

مثال - إضافة سمات إلى ملف تخصيص Shell (للوصول للقراءة فقط)| السمة | المتطلبات | قيمة السمة |

|---|---|---|

service |

إلزامي | rbt-exec |

local-user-name |

إلزامي | monitor |

| السمة | المتطلبات | قيمة السمة |

|---|---|---|

service |

إلزامي | rbt-exec |

local-user-name |

إلزامي | admin |

وحدة التحكم في شبكة LAN اللاسلكية (WLC)

RADIUS (ملف تعريف التخويل)

السمة (السمات): نوع الخدمة

القيمة (القيم): Administrative (6) / NAS-Prompt (7)

الاستخدام: لمنح المستخدم حق الوصول للقراءة/الكتابة إلى وحدة التحكم في الشبكة المحلية اللاسلكية (WLC)، يجب أن تكون القيمة إدارية؛ للوصول للقراءة فقط، يجب أن تكون القيمة NAS-Prompt.

لمزيد من التفاصيل، راجع مصادقة خادم RADIUS لمستخدمي الإدارة على مثال تكوين وحدة تحكم الشبكة المحلية اللاسلكية (WLC)

مثال - إضافة السمة إلى ملف تعريف تخويل (للوصول للقراءة فقط)| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

تعداد | NAS-Prompt |

| نوع القاموس | سمة RADIUS | نوع السمة | قيمة السمة |

|---|---|---|---|

| RADIUS-IETF | Service-Type |

تعداد | Administrative |

Data Center Network Manager (DCNM)

يجب إعادة تشغيل DCNM بعد تغيير أسلوب المصادقة. وإلا، فقد تقوم بتعيين امتياز عامل شبكة بدلا من مسؤول شبكة.

| دور DCNM | زوج RADIUS Cisco-AV-PAIR | زوج Tacacs Cisco-AV |

|---|---|---|

| مستعمل | shell:roles = "network-operator" |

cisco-av-pair=shell:roles="network-operator" |

| المدير (Administrator) | shell:roles = "network-admin" |

cisco-av-pair=shell:roles="network-admin" |

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

22-Jan-2013 |

الإصدار الأولي |

التعليقات

التعليقات