قم بإعداد محرك خدمات الهوية لقيود الاستخدام الموسع للمفاتيح في الشهادات التي تم إصدارها من قبل السلطات المصدقة العامة.

المحتويات

المقدمة

يصف هذا وثيقة تأثير الحصر يطبقفي معايير الإصدار للشهادات التي تصدرهامصلحات الاعتماد المحاذاة لبرمجة شهادة جذر كروم في محرك خدمات الهوية (ISE) من Cisco.

معلومات أساسية

الشهادات الرقمية هي وثائق اعتماد إلكترونية تصدرها السلطات المصدقة (CAs) تعمل على تأمين الاتصال بين الخوادم والعملاء من خلال ضمان المصادقة وسلامة البيانات والسرية.

إستخدام المفتاح الموسع (EKU) هي سمات تحدد الغرض من المفتاح العام للشهادة

قيمتان من قيم EKU المتاحة هما:

- مصادقة الخادم EKU (id-kp-serverAuth): يستخدم عندما يقدم الخادم شهادته لإثبات الهوية

- مصادقة العميل EKU (id-kp-clientAuth): يستخدم في إتصالات TLS المتبادلة (mTLS) حيث يقوم كلا الطرفين بمصادقة بعضهما البعض

يمكن أن تحتوي الشهادة المفردة على وحدات EKU الخاصة بمصادقة الخادم والعميل على حد سواء، مما يسمح لها بخدمة أغراض مزدوجة. وهذا مهم بشكل خاص لمنتجات مثل ISE التي تعمل كخادم أو عميل وفقا لحالة الاستخدام.

تعريف المشكلة

تغيير سياسة برنامج جذر الكروم

ويتوقف تنفيذ EKU على توقيع المرجع المصدق على الشهادة. وكان إستخدام كل من مصادقة الخادم ومصادقة العميل EKU ممارسة شائعة.

ومع ذلك، كجزء من قوائم التحكم في الوصول لتغيير نهج برنامج Chrome الجذر المتوافقة مع معايير إصدار الشهادة هذه، توقف التوقيع على شهادات TLS التي تتضمن إستخدام مفتاح مصادقة العميل الموسع (EKU). تتضمن الشهادات الصادرة حديثا مصادقة الخادم EKU فقط.

المتطلبات الرئيسية للسياسات

- يجب أن تؤكد مراجع CA العامة إستخدام المفتاح الموسع (EKU) فقط لمصادقة الخادم (id-KP-serverAuth)

- يجب أن تتضمن الشهادات EKU لمصادقة الخادم فقط.

- يحظر تضمين EKU لمصادقة العميل في هذه الشهادات

- تتم إزالة CAs الجذر التي تستمر في إصدار الشهادات باستخدام EKU لمصادقة العميل في نهاية المطاف من مخزن جذر Chrome مما يتسبب في وضع علامة على مثل هذه الشهادات على أنها "غير موثوق بها" بواسطة مستعرض Chrome

خط زمني

- تشرين الأول/أكتوبر 2025: بدأت الجهات المختصة المكيفة التابعة للبرنامج (مثل DigiCert و Sectigo وما إلى ذلك) في إصدار شهادات الخادم فقط بشكل افتراضي.

- مايو 2026: توقف المراجع المصدقة المتوافقة مع البرنامج عن إصدار شهادات EKU لمصادقة العميل

- مارس 2027: سياسة برنامج كروم روت تصبح فعالة تماما

كيف يؤثر على Cisco ISE

المنتجات المتأثرة

تتأثر جميع إصدارات Cisco ISE:

- ISE 3.1

- ISE 3.2

- ISE 3.3

- ISE 3.4

- ISE 3.5

ملاحظة: إصدارات ChangeImpxAll ISE المذكورة، بما في ذلك إصدارات أقل من 3.x. ومع ذلك، يتم إصدار تغييرات الرمز فقط للإصدارات المذكورة في القسم السابق. توصي Cisco بترقية ISE لمنع أي تأثير.

حالات الاستخدام المتأثرة المحددة

يلخص الجدول 1 الخدمات المتأثرة بتغييرات EKU القادمة الخاصة بمصادقة العميل، بالإضافة إلى التأثير المتوقع لكل خدمة.

| الخدمة |

التأثير |

| pxGrid |

تتطلب خدمة ISE PxGrid الاتصال بين العقد عبر قناة pxGrid. وهذا يعني أن بعض العقد ستعمل كخوادم وأخرى كعملاء.

وبالتالي، يلزم وجود كل من EKU لمصادقة الخادم ومصادقة العميل لتثبيت شهادة pxGrid.

ونتيجة لذلك، تم تقييد تثبيت شهادات CA العامة الصادرة حديثا والتي تحتوي على مصادقة الخادم EKU فقط.

تحذير: تقوم خدمة ISE PxGrid بالتحقق من صحة شهادة EKU. يجب أن تتضمن شهادات عميل PxGrid الخارجية EKU لمصادقة العميل عند الاتصال ب ISE أو رفض الاتصال. توصي Cisco بالتحقق من الشهادات العامة الموقعة من CA المستخدمة في عملاء PXgrid الخارجيين لمنع التأثير على التكامل، لمعرفة المزيد حول هذا الأمر، يرجى مراجعة تأثير جدار الحماية الآمن من مصادقة عميل EKU العامة من Cisco بدءا من مايو 2026 للاتصالات الآمنة |

| خدمة (IMS) مراسلة ISE |

خدمات مراسلة ISE (IMS) هي قناة آمنة تستخدم للاتصال بين العقد. وبالتالي، يلزم وجود وحدة EKU لمصادقة الخادم ومصادقة العميل لتثبيت شهادة IMS.

ونتيجة لذلك، يقيد تثبيت شهادات CA العامة الصادرة حديثا التي لا تحتوي على كل من وحدتي EKU. |

| سي إن إيه سي |

عند تحديد مركز الأمان القابل للاحتفاظ به الخاص ب TC-NAC: VA في الإدارة > NAC المرتكز على التهديدات > إضافة موصل TC-NAC جديد تم إنشاؤه.

بعد أن يكون الموصل جاهزا للتكوين، من الممكن تحديد "المصادقة المستندة إلى الشهادة" كطريقة مصادقة لموصل TC-NAC ثم تحديد "شهادة مسؤول ISE".

في حالة تمكين mTLS المقيد على Tenable، يلزم توفر EKU لمصادقة العميل. عدم وجودقد تتسبب مصادقة العميل EKU في رفض شهادة عميل ISE TC-NAC بواسطة الخادم. |

| LDAPs، Secure Syslog، RADIUS DTLs ل CoA |

توفر هذه الخدمات الثلاث إمكانية إستخدام شهادات محددة ك "شهادات العميل" لمصادقة TLS. لا يقوم ISE بأي تحقق من صحة EKU. وبالتالي، يعتمد التأثير على هذه الخدمة تماما على جانب الخادم. إذا تم فرض التحقق من صحة EKU للشهادة على الخادم، فإن الشهادة المحددة التي يستخدمها ISE تتطلب فشل مصادقة العميل EKU أو مصادقة TLS. |

الجدول 1: الخدمات المتأثرة

أعراض المشكلة

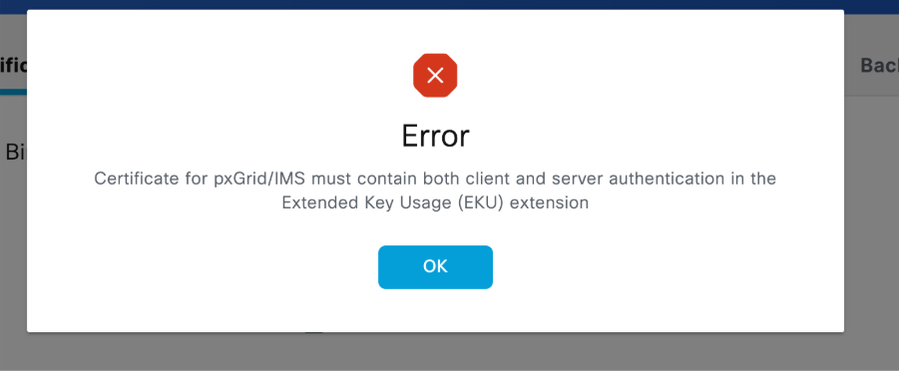

تؤدي محاولة تثبيت شهادة باستخدام EKU لمصادقة الخادم فقط للخدمات ذات متطلبات EKU المحددة إلى ظهور الخطأ الموضح في الصورة 1.

PxGrid وISE Messaging Service (IMS) هي خدمات لها متطلبات EKU هذه.

الصورة 1: حدث خطأ أثناء محاولة تثبيت عنصر لا يتبع متطلبات EKU

توصيات

شهادات مراجعة الحسابات التي يمكن أن يكون لها أثر واتباع التوصيات

- أستخدم الجدول 1 للعثور على خدمات ISE التي قد يكون لها تأثير. تحقق من أي من الخدمات المذكورة يعتمد على الشهادات العامة الموقعة من قبل مرجع مصدق أو مصدقة متوافقة مع برنامج جذر الكروم.

- توثيق سلسلة المرجع المصدق لكل شهادة والتحقق مما إذا كانت المرجع المصدق تقوم بتنفيذ التغييرات في معايير الإصدار.

- فحص تواريخ انتهاء الصلاحية: قم بالتخطيط لعمليات التجديد بشكل إستراتيجي قبل تطبيق السياسة. ضع في الاعتبار إمكانية تقييد مصادقة العميل EKU وفقا لسياسة CA.

- أستخدم الجدول 2 للحصول على توصيات محددة بشأن الخدمات التي تأثرت بالتغيير في معايير الإصدار

- لا يعرض ISE معلومات EKU على الشهادات. إذا كان يلزم التحقق من هذا الإجراء، فيجب تصدير شهادة ISE المحددة وقراءتها باستخدام أدوات خارجية.

- لتصدير شهادات نظام ISE، انتقل إلى الإدارة > النظام > الشهادات > شهادات النظام > حدد العقدة المحددة التي تريد تصديرها > انقر في تصدير > حدد تصدير الشهادة فقط > انقر زر التصدير.

يمكنك أخذ الأمر التالي كمرجع للتحقق من معلومات ملف شهادة باسم الملف "certnew.cer" والتنبيه إلى كل من مصادقة الخادم ومصادقة العميل EKU باستخدام OpenSSL.

mymachine% openssl x509 -noout -text -in "certnew.cer"

Certificate:

Data:

Version: 3 (0x2)

Serial Number:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

Signature Algorithm: sha256WithRSAEncryption

Issuer: DC=com, DC=mydc, CN=mycert-MYDC-DC-CA

Validity

Not Before: Mar 10 22:01:51 2026 GMT

Not After : Mar 10 22:11:51 2027 GMT

Subject: L=XX, O=XX, OU=XXX, CN=XXXX

Subject Public Key Info:

Public Key Algorithm: rsaEncryption

RSA Public-Key: (4096 bit)

Modulus:

Exponent: XXXXX (0xXXXX)

X509v3 extensions:

X509v3 Key Usage:

Digital Signature, Non Repudiation, Key Encipherment

X509v3 Subject Key Identifier:

XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

X509v3 Extended Key Usage:

TLS Web Server Authentication, TLS Web Client Authentication

X509v3 Subject Alternative Name:

IP Address:x.x.x.x

X509v3 Authority Key Identifier:

keyid:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX:XX

.

.

.

| الخدمة |

الإجراءات الموصى بها |

| pxGrid |

إذا تم إصدار شهادة pxGrid على ISE بواسطة مرجع مصدق عام وتم التخطيط للتجديد أو الترحيل إلى مرجع مصدق عام، نوصي بما يلي: 1. تحقق مما إذا كان كل من EKU لمصادقة الخادم ومصادقة العميل موجودين في الوحدة الحالية وما إذا كان من الممكن الاحتفاظ بكلا الوثيقتين وفقا لسياسة CA لديك 2. إذا كانت سياسة CA لا تسمح بوجود كل من وحدات EKU، فإننا نوصي بترحيل الشهادة ليتم توقيعها من قبل ISE Internal CA. للقيام بالترحيل إلى: الإدارة > النظام > الشهادات > شهادات النظام > تحديد الشهادة الصادرة عن المرجع المصدق الداخلي ISE للعقدة المحددة التي تريد تعديلها > تحرير > حدد المربع pxGrid ضمن قسم الاستخدام > انقر فوق حفظ.

إذا لم توجد شهادة صادرة عن المرجع المصدق الداخلي ISE، ستحتاج إلى إنشاء شهادة. أستخدم الفيديو التالي كإرشادات لإنشاء الشهادة. |

| شهادة (IMS) مراسلة ISE |

إذا كانت شهادة خدمة ISE Messaging موقعة حاليا بواسطة مرجع مصدق عام ويتم التخطيط للتجديد أو الترحيل إلى مرجع مصدق عام، نوصي بالتالي:

1.- تحقق مما إذا كان المرجع المصدق العام الذي تنتقل إليه أو تستخدمه للتجديد يقبل إستخدام كل من مصادقة الخادم ومصادقة العميل EKU. 2.- إذا لم يسمح المرجع المصدق العام بذلك، قم بترحيل شهادة مراسلة ISE لاستخدام المرجع المصدق الداخلي ISE. يمكنك القيام بذلك من خلال الانتقال إلى الإدارة > النظام > الشهادات > طلب توقيع الشهادة > إنشاء طلب توقيع الشهادة (CSR) > تحديد "خدمة مراسلة ISE" في "الشهادة (الشهادات) سيتم إستخدامها ل" القائمة المنسدلة > حدد المربع "إعادة إنشاء شهادة خدمة مراسلة ISE" > الضغط على الزر "إنشاء شهادة خدمة ISE للمراسلة" في الجانب الأيمن من الشاشة

لا توجد حاجة لإعادة تشغيل الخدمة.

يرجى التأكد من أن جميع عقد ISE قيد التشغيل ويمكن الوصول إليها من منظور PAN على المنافذ 12001 و 443، لذلك يتم نشر تغيير الشهادة بشكل صحيح إلى جميع العقد. |

| سي إن إيه سي |

تعتمد خدمة TC-NAC على شهادة مسؤول ISE للعقدة المحددة لمصادقة mTLS.

إذا كانت الشهادة صادرة عن مرجع مصدق عام وتم التخطيط لتجديد الشهادة أو ترحيلها إلى مرجع مصدق عام، نوصي بما يلي: 1. تحقق مما إذا كان كل من EKU لمصادقة الخادم ومصادقة العميل موجودين في الوحدة الحالية وما إذا كان من الممكن الاحتفاظ بكلا الوثيقتين وفقا لسياسة CA لديك 2. تحقق ما إذا تم تمكين mTLS المقيد على Tenable. يسمح تعطيل mTLS المقيد باستخدام شهادة باستخدام EKU لمصادقة الخادم فقط. |

| LDAPs، Secure Syslog، RADIUS DTLs ل CoA |

لا يقوم ISE بالتحقق من EKU لشهادات العملاء الخاصة بهذه الخدمات. إذا تم التخطيط لإجراء تجديد أو ترحيل إلى مرجع مصدق عام، نوصي بالتحقق من صحة ما إذا كان سيتم تغيير شهادة EKU بعد التجديد/الترحيل وإذا كان هذا يتعارض مع نهج TLS على جانب الخادم. |

الجدول 2: الإجراءات الموصى بها لمنع التأثير على الخدمات المحددة.

حلول قصيرة الأجل (قبل يونيو 2026)

يمكن للمسؤولين الاختيار من أحد خيارات الحل التالية:

الخيار 1: التبديل إلى CAs الجذر العام لتوفير شهادات EKU المجمعة

تصدر بعض تراخيص الجذر العام (مثل DigiCert و IdenTrust) شهادات تحتوي على EKU مجمعة من جذر بديل، ولا يمكن تضمينه في مخزن ائتمان مستعرض Chrome.

أمثلة لأنواع CAs الجذر العام و EKU:

| مورد CA |

نوع EKU |

المرجع المصدق الجذر |

الإصدار/المرجع المصدق الفرعي |

| IdenTrust |

ClientAuth + ServerAuth |

IdenTrust Public Root CA 1 |

CA 1 لخادم القطاع العام من IdenTrust |

| ديجي سيرت |

ClientAuth + ServerAuth |

جذر معرف G2 المؤكد ل DigiCert |

معرف DigiCert المضمون CA G2 |

المتطلبات الأساسية لهذا النهج:

- نسق مع مزود المرجع المصدق للتحقق من توفر هذه الشهادات.

- قبل نشر الشهادات، تأكد من أن كل من الخادم الذي يقدم الشهادة وكل العملاء الذين يستهلكونها يثقون في المرجع المصدق الجذر المطابق.

- في حالة عدم تثبيت سلسلة المرجع المصدق مسبقا، قم بتثبيت سلسلة المرجع المصدق عند الحاجة.

- ويتجنب هذا النهج الحاجة الفورية إلى ترقيات البرامج.

مراجع إدارة الشهادات:

الخيار 2: تجديد الشهادات الحالية لتمديد صلاحيتها

يستمر إحترام الشهادات التي تم إصدارها من قبل CAs الجذر العام قبل مايو 2026 والتي تحتوي على EKU لكل من مصادقة الخادم والعميل حتى انتهاء مدة صلاحيتها.

إستراتيجية التجديد

إرشادات عامة:

- تجديد شهادات EKU المجمعة قبل حدوث إعداد النهج

- بعد 15 مارس 2026، تسري الشهادات العامة للترخيص المصرح بها فقط لمدة 200 يوم.

- يمكن أن تختلف سياسة المرجع المصدق العام وتواريخ تنفيذه.

- توقفت بعض مراكز المراقبة العامة عن إصدار شهادات EKU المشتركة.

الخيار 3: تقييم موفري CA البديل والترحيل إليهم

إرشادات عامة:

- الترحيل إلى مرجع مصدق بديل يسمح بوجود EKU لكل من مصادقة الخادم والعميل

- توفير تحكم طويل المدى في نهج الشهادات

- عند إصدار شهادة موقعة من مرجع مصدق خاص، تحتاج لمشاركة معلومات الشهادة الجذر مع النظير.

- قبل إصدار أو نشر شهادة، تأكد من أن كل من الخادم الذي يقدم الشهادة وكل العملاء الذين يستهلكونها يثقون في سلسلة CA المقابلة

حل طويل الأجل (يلزم ترقية البرامج)

يمكن للعملاء ترقية ISE إلى إصدار تصحيح يقدم معالجة الشهادات المحدثة لدعم الشهادات التي تم إصدارها بموجب نهج CA الجديدة.

تتضمن إصدارات التصحيح التالية تغييرات السلوك لمحاذاة ISE مع القيود الجديدة. تاريخ الإصدار المخطط هو أبريل 2026:

| ISE إصدار Cisco |

إصدار التصحيح |

| ISE 3.1 |

الرقعة 11 |

| ISE 3.2 |

الرقعة 10 |

| ISE 3.3 |

الرقعة 11 |

| ISE 3.4 |

الرقعة 6 |

| ISE 3.5 |

الرقعة 3 |

تغيير السلوك بعد تثبيت التصحيح

تحذير: يقدم هذا التصحيح تغييرات السلوك في منطق إدارة الشهادات.

الرجاء أخذ نسخة إحتياطية من ISEشهادات PXgridand IMS بالإضافة إلى لوحة المفاتيح الخاصة الخاصة قبل إستبدالها بشهادات جديدة.

إزالة تثبيت هذا التصحيح بعد تثبيت الشهادات باستخدام EKU لمصادقة الخادم فقطيتسبب في التأثير في اتصال TLS لكلا الخدمتين

شهادة pxGrid

بعد تثبيت إصدار التصحيح:

- إستيراد شهادات pxGrid التي تحتوي على EKU لمصادقة الخادم فقط، أو وحدات EKU لمصادقة الخادم والعميل، أو غير مسموح بامتداد EKU.

- يتم رفض الشهادات التي تحتوي على EKU لمصادقة العميل فقط.

شهادة خدمة مراسلة ISE (IMS)

ISE 3.1 و 3.2 و 3.3

لا يوجد تغيير سلوك تم تقديمه بعد تثبيت التصحيح. تتطلب خدمة ISE Messaging Service شهادة تتضمن EKU الخاص بالعميل والخادم. يجب على العملاء التخطيط للترحيل إلى شهادة ISE داخلية موقعة من CA بمجرد انتهاء صلاحية الشهادة الحالية.

ISE 3.4 و 3.5

بعد تثبيت برنامج تصحيح، يتم تقليل قيود EKU على ISE. إستخدام شهادات موقعة من CA تحتوي على مصادقة الخادم EKU فقط أو وحدات EKU لمصادقة الخادم والعميل أو غير مسموح ب EKU.

يتم رفض الشهادات التي تحتوي على EKU لمصادقة العميل فقط.

يتم إستخدام شهادة IMS لكل من مصادقة الخادم والعميل في اتصال ISE بين العقد.

ملاحظة: على الرغم من أن إستخدام ترخيص توقيع CA عام مدعوم لنظام IMS. توصي Cisco باستخدام شهادة ISE الداخلية CA حيث إن هذا الاتصال خاص بالحركات الداخلية فقط.

الأسئلة المتداولة (FAQ)

أسئلة عامة

س: هل يجب أن أقلق بشأن هذا إذا أستخدمت PKI خاص؟

ألف: تقوم كل منظمة بتحديد السياسة التي تنفذها الوكالات المتخصصة الخاصة. إذا كان المرجع المصدق الخاص الخاص يتبع نفس معايير الإصدار، فيمكن إستخدام الإرشادات الواردة في هذا المستند.

س: هل يمكنني الاستمرار في إستخدام الشهادات الموجودة؟

ج: نعم، يمكن إستخدام الشهادات الصالحة ذات EKUs المجمعة حتى وقت انتهاء مدة الصلاحية.

س: كيف لي أن أعرف ما إذا كنت أستخدم mTLS أو TLS القياسية؟

ج: راجع قسم حالات الاستخدام المتأثرة المحددة.

موارد إضافية

- معرف تصحيح الأخطاء من Cisco CSCws83036- تقييم التأثير لتنفيذ ClientAuth EKU في ISE

- تأثير جدار الحماية الآمن لتغييرات EKU لمصادقة عميل CA العامة التي تبدأ في مايو 2026 لتأمين الاتصالات

المراجع الخارجية

موارد المرجع المصدق

القرار

يمثل غروب مصادقة العميل EKU في شهادات CA العامة تحولا هاما في سياسة الأمان يؤثر على عمليات نشر Cisco ISE باستخدام إتصالات mTLS. وفي حين أن هذا يمثل تغييرا على مستوى الصناعة بالكامل، فإن تقييم التأثير يعد أمرا بالغ الأهمية، ويتطلب الأمر إتخاذ إجراءات فورية لمنع انقطاع الخدمة.

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

2.0 |

19-Mar-2026

|

قسم سج المصحح |

1.0 |

12-Mar-2026

|

الإصدار الأولي |

التعليقات

التعليقات