المقدمة

يوضح هذا المستند تكوين بروتوكول أمان طبقة النقل (DTLS) عبر RADIUS عبر مخطط البيانات واستكشاف أخطاء هذا البروتوكول وإصلاحها. توفر DTLS خدمات تشفير ل RADIUS، والذي يتم نقله عبر نفق آمن.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- محرك خدمات الهوية من Cisco (ISE)

- بروتوكول RADIUS

- IOS من Cisco

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Cisco Identity Services Engine، الإصدار 2.2

- Catalyst 3650 مع IOS 16.6.1

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين

التكوينات

1. إضافة جهاز شبكة على ISE وتمكين بروتوكول DTLS.

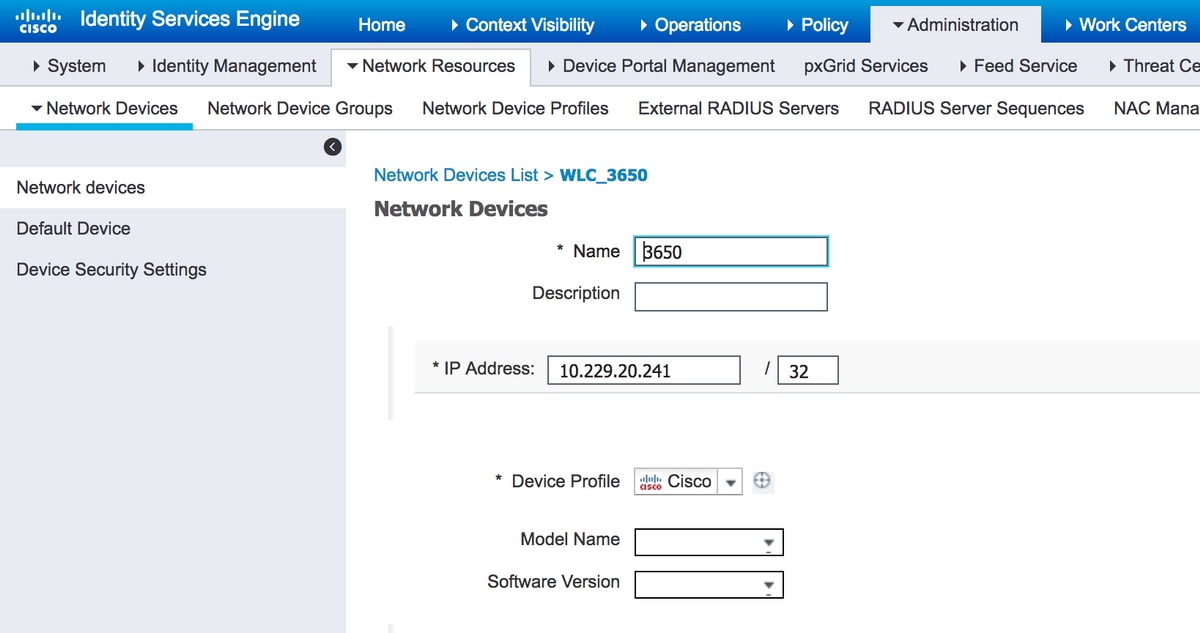

انتقل إلى إدارة > موارد الشبكة > أجهزة الشبكة. انقر فوق إضافة وأوفر حقولا إلزامية على الأقل:

- الاسم - تتم إضافة اسم مألوف للجهاز.

- عنوان IP - عنوان IP، الذي يستخدمه المصدق للاتصال ب ISE. من الممكن تكوين مجموعة من الأجهزة. لعمل ذلك، قم بتعيين القناع المناسب (أصغر من 32).

- توصيف الجهاز - إعدادات عامة للجهاز. وهو يسمح بتحديد البروتوكولات التي تتم معالجتها وتغيير مفصل لإعدادات التخويل (CoA) وتكوين سمات RADIUS. لمزيد من التفاصيل، انتقل إلى إدارة > موارد الشبكة > توصيفات أجهزة الشبكة.

- مجموعة أجهزة الشبكة - تعيين نوع الجهاز، و IPSec القدرات وموقع الجهاز. هذا الإعداد غير إلزامي. إذا لم تحدد قيم مخصصة، يفترض أن تكون الإعدادات الافتراضية.

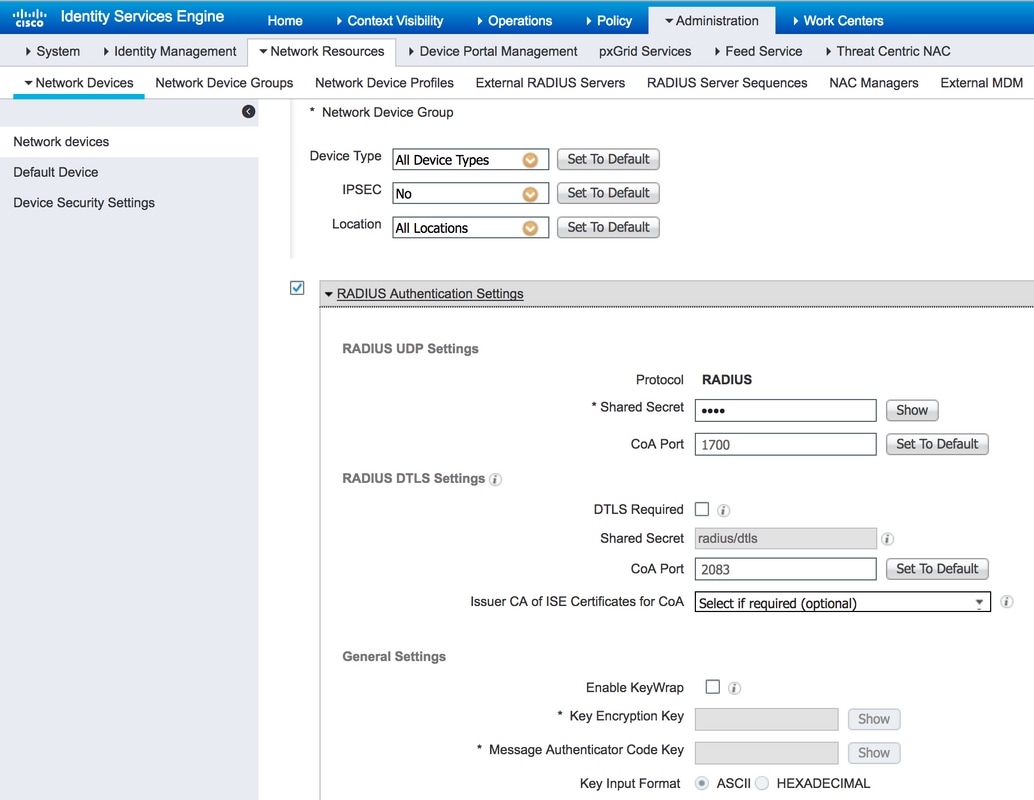

حدد خانة الاختيار إعدادات مصادقة RADIUS وتحت إعدادات RADIUS DTLS حدد خانة الاختيار DTLS مطلوبة. وهذا يسمح باتصال RADIUS مع المصدق فقط عبر نفق DTLS الآمن. لاحظ أن مربع النص السري المشترك مرتب. تكون هذه القيمة في حالة RADIUS DTLS ثابتة ويتم تكوين نفس السلسلة على جانب المصدق.

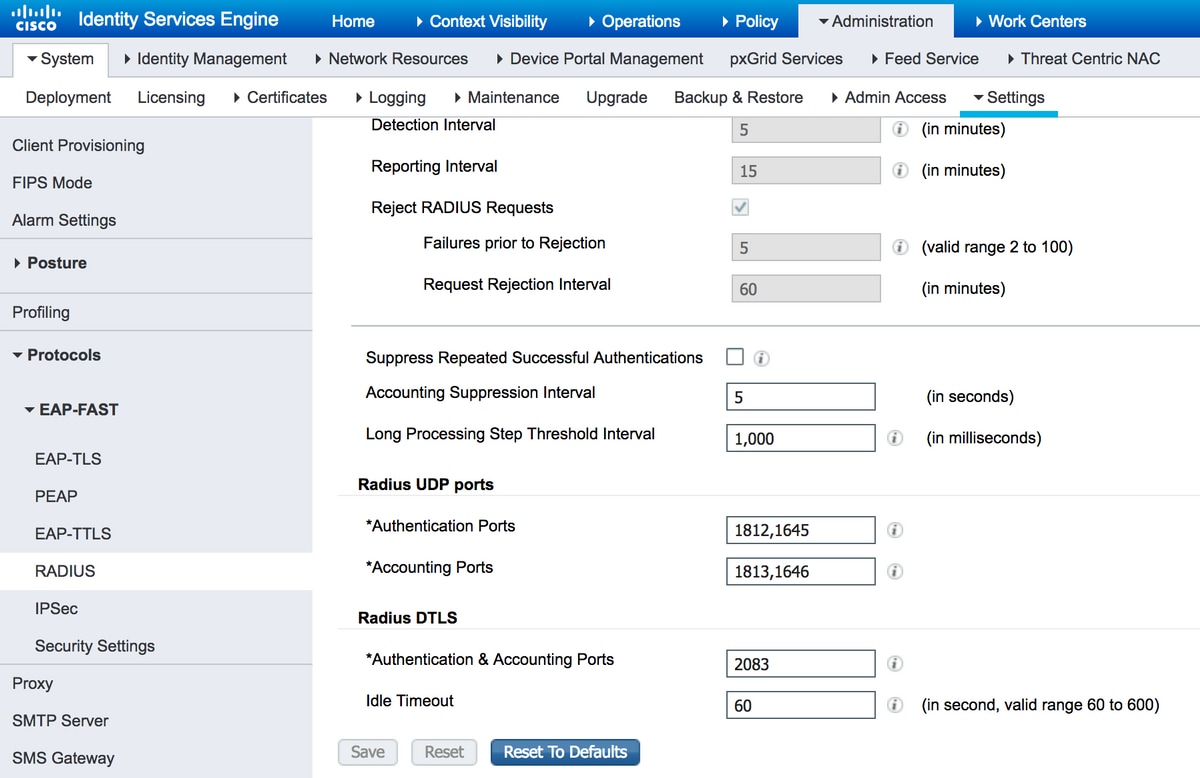

2. تكوين منفذ DTLS ومهلة الخمول.

أنت يستطيع شكلت الميناء أن يكون استعملت ل DTLS إتصال وخامل مهلة في إدارة>نظام>عملية إعداد > بروتوكولات > RADIUS > RADIUS DTLS.

لاحظ أن منفذ DTLS مختلف عن منافذ RADIUS. وبشكل افتراضي، يستخدم RADIUS أزواجا من 1645 و 1646 و 1812 و 1813. يستخدم DTLS بشكل افتراضي للمصادقة والتخويل والمحاسبة و CoA المنفذ 2083. تحدد مهلة الخمول المدة التي يحافظ فيها ISE والمصادق على النفق بدون أي اتصال فعلي يمر من خلاله. يتم قياس هذه المهلة بالثواني والنطاقات من 60 إلى 600 ثانية.

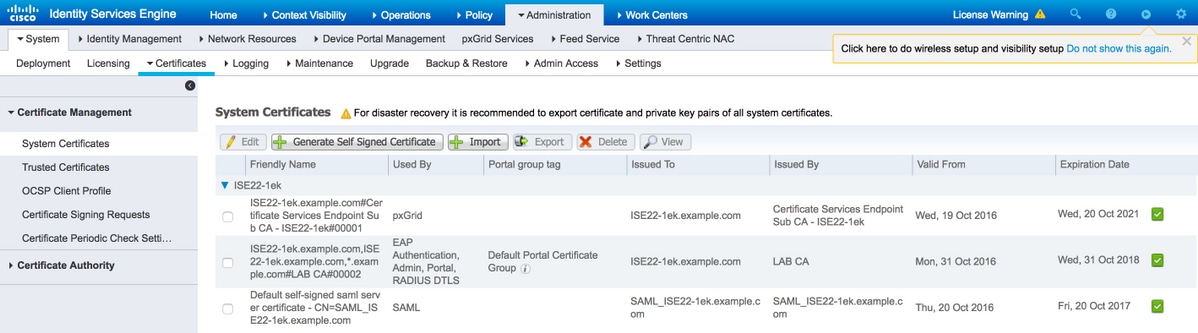

3. تصدير مصدر شهادة DTLS RADIUS من مخزن ISE للثقة.

لإنشاء النفق بين ISE والمصادقة، يحتاج كلا الكيانين إلى تبادل الشهادات والتحقق منها. يجب أن يثق المصدق في شهادة ISE RADIUS DTLS، مما يعني أن مصدره يجب أن يكون موجودا في مخزن ثقة المصدق. لتصدير موقع شهادة ISE، انتقل إلى إدارة > نظام > شهادات، كما هو موضح في الصورة:

حدد مكان الشهادة التي لها دور RADIUS DTLS المعين وتحقق من إصدار حسب الحقل لهذه الشهادة. هذا هو الاسم الشائع للشهادة التي يجب تصديرها من مخزن ISE للثقة. للقيام بذلك، انتقل إلى إدارة > نظام > شهادات شهادات شهادات موثوق بها. حدد خانة إختيار بجوار الشهادة المناسبة وانقر فوق تصدير.

4. تكوين نقطة الثقة واستيراد الشهادة إلى المصدق.

لتكوين TrustPoint، قم بتسجيل الدخول إلى المحول وتنفيذ الأوامر:

configure terminal

crypto pki trustpoint isetp

enrollment terminal

revocation-check none

exit

إستيراد شهادة باستخدام الأمر crypto pki authentication isetp. عندما يطلب منك قبول الشهادة، اكتب نعم.

Switch3650(config)#crypto pki authenticate isetp

Enter the base 64 encoded CA certificate.

End with a blank line or the word "quit" on a line by itself

-----BEGIN CERTIFICATE-----

MIIDWTCCAkGgAwIBAgIQL9s4RrhtWLpJjBYB5v0dtTANBgkqhkiG9w0BAQUFADA/

MRMwEQYKCZImiZPyLGQBGRYDY29tMRcwFQYKCZImiZPyLGQBGRYHZXhhbXBsZTEP

MA0GA1UEAxMGTEFCIENBMB4XDTE1MDIxMjA3MzgxM1oXDTI1MDIxMjA3NDgxMlow

PzETMBEGCgmSJomT8ixkARkWA2NvbTEXMBUGCgmSJomT8ixkARkWB2V4YW1wbGUx

DzANBgNVBAMTBkxBQiBDQTCCASIwDQYJKoZIhvcNAQEBBQADggEPADCCAQoCggEB

AMDSfJwvbJLHHJf4vDTalGjKrDI73c/y269IMZV48xpCruNhglcU8CW/T9Ysj6xk

Oogtx2vpG4XJt7KebDZ/ac1Ymjg7sPBPcnyDZCd2a1b39XakD2puE8lVi4RVkjBH

pss2fTWeuor9dzgb/kWb0YqIsgw1sRKQ2Veh1IXmuhX+wDqELHPIzgXn/DOBF0qN

vWlevrAlmBTxC04t1aPwyRk6b6ptjMeaIv2nqy8tOrldMVYKsPDj8aOrFEQ2d/wg

HDvd6C6LKRBpmAvtrqyDtinEl/CRaEFH7dZpvUSJBNuh7st3JIG8gVFstweoMmTE

zxUONQw8QrZmXDGTKgqvisECAwEAAaNRME8wCwYDVR0PBAQDAgGGMA8GA1UdEwEB

/wQFMAMBAf8wHQYDVR0OBBYEFO0TzYQ4kQ3fN6x6JzCit3/l0qoHMBAGCSsGAQQB

gjcVAQQDAgEAMA0GCSqGSIb3DQEBBQUAA4IBAQAWbWGBeqE2u6IGdKEPhv+t/rVi

xhn7KrEyWxLkWaLsbU2ixsfTeJDCM8pxQItsj6B0Ey6A05c3YNcvW1iNpupGgc7v

9lMt4/TB6aRLVLijBPB9/p2/3SJadCe/YBaOn/vpmfBPPhxUQVPiBM9fy/Al+zsh

t66bcO3WcD8ZaKaER0oT8Pt/4GHZA0Unx+UxpcNuRRz4COArINXE0ULRfBxpIkkF

pWNjH0rlV55edOga0/r60Cg1/J9VAHh3qK2/3zXJE53N+A0h9whpG4LYgIFLB9ep

ZDim7KGsf+P3zk7SsKioGB4kqidHnm34XjlkWFnrCMQH4HC1oEymakV3Kq24

-----END CERTIFICATE-----

Certificate has the following attributes:

Fingerprint MD5: B33EAD49 87F18924 590616B9 C8880D9D

Fingerprint SHA1: FD729A3B B533726F F8450358 A2F7EB27 EC8A1178

% Do you accept this certificate? [yes/no]: yes

Trustpoint CA certificate accepted.

% Certificate successfully imported

5. تصدير شهادة المحول.

حدد TrustPoint والشهادة المطلوب إستخدامها ل DTLS على المحول وتصديره:

Switch3650(config)#crypto pki export TP-self-signed-721943660 pem terminal

% Self-signed CA certificate:

-----BEGIN CERTIFICATE-----

MIICKTCCAZKgAwIBAgIBATANBgkqhkiG9w0BAQUFADAwMS4wLAYDVQQDEyVJT1Mt

U2VsZi1TaWduZWQtQ2VydGlmaWNhdGUtNzIxOTQzNjYwMB4XDTE2MDQyNzExNDYw

NloXDTIwMDEwMTAwMDAwMFowMDEuMCwGA1UEAxMlSU9TLVNlbGYtU2lnbmVkLUNl

cnRpZmljYXRlLTcyMTk0MzY2MDCBnzANBgkqhkiG9w0BAQEFAAOBjQAwgYkCgYEA

xRybTGD526rPYuD2puMJu8ANcDqQnwunIERgvIWoLwBovuAu7WcRmzw1IDTDryOH

PXt1n5GcQSAOgn+9QdvKl1Z43ZkRWK5E7EGmjM/aL1287mg4/NlrWr4KMSwDQBJI

noJ52CABXUoApuiiJ8Ya4gOYeP0TmsZtxP1N+s+wqjMCAwEAAaNTMFEwDwYDVR0T

AQH/BAUwAwEB/zAfBgNVHSMEGDAWgBSEOKlAPAHBPedwichXL+qUM+1riTAdBgNV

HQ4EFgQUhDipQDwBwT3ncInIVy/qlDPta4kwDQYJKoZIhvcNAQEFBQADgYEAlBNN

wKSS8yBuOH0/jUV7sy3Y9/oV7Z9bW8WFV9QiTQ1lZelvWMTbewozwX2LJvxobGcj

Pi+n99RIH8dBhWwoYl9GTN2LVI22GIPX12jNLqps+Mq/u2qxVm0964Sajs5OlKjQ

69XFfCVot1NA6z2eEP/69oL9x0uaJDZa+6ileh0=

-----END CERTIFICATE-----

من أجل سرد جميع نقاط الثقة التي تم تكوينها، قم بتنفيذ الأمر show crypto pki trustPoints. بمجرد طباعة الشهادة إلى وحدة التحكم، انسخها إلى ملف وحفظها على الكمبيوتر.

6. إستيراد شهادة المحول إلى مخزن ISE Trust Store.

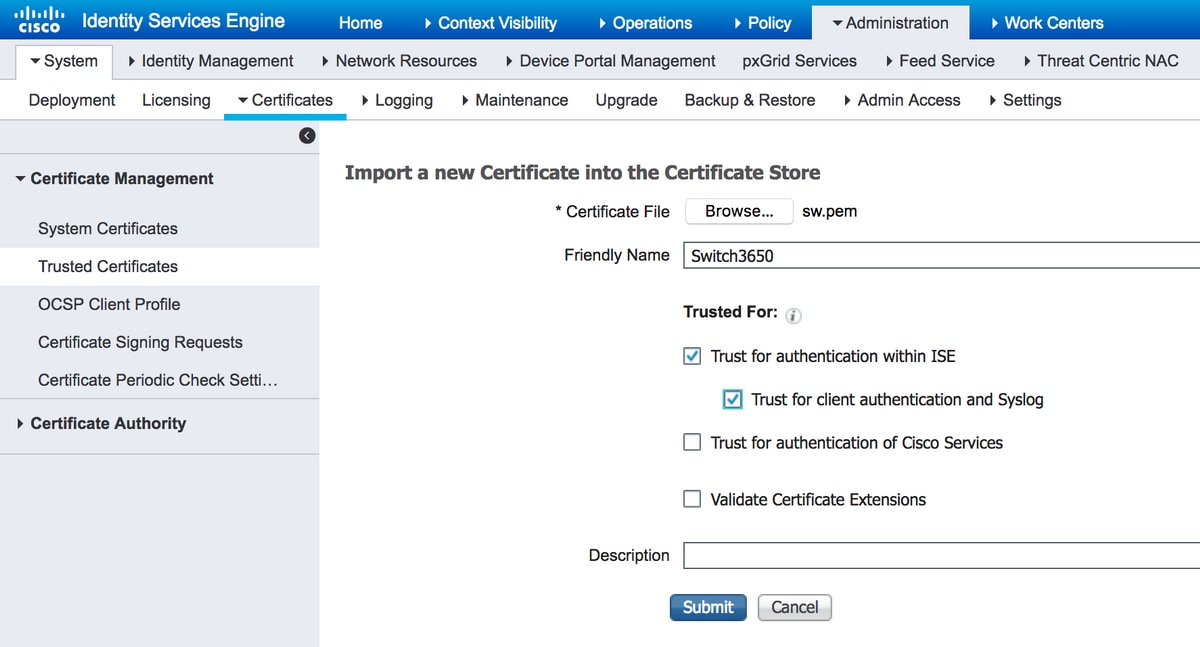

على ISE، انتقل إلى إدارة > شهادات > شهادات موثوق بها وانقر إدراج.

انقر الآن على إستعراض وحدد شهادة من المحول. توفير (إختياري) اسم مألوف وتحديد خانات الاختيار الثقة للمصادقة داخل ISE والثقة لمصادقة العميل و Syslog. ثم انقر فوق إرسال، كما هو موضح في الصورة:

7. قم بتكوين RADIUS على المحول.

إضافة تكوين RADIUS على المحول. استعملت in order to شكلت المفتاح أن يتصل مع ISE عبر DTLS، أمر:

radius server ISE22

address ipv4 10.48.23.86

key radius/dtls

dtls port 2083

dtls trustpoint client TP-self-signed-721943660

dtls trustpoint server isetp

تعتمد بقية التهيئة الخاصة المصادقة والتفويض والمحاسبة (AAA) على متطلباتك وتصميمك. تعامل مع هذا التكوين كمثال:

aaa group server radius ISE

server name ISE22

radius-server attribute 6 on-for-login-auth

radius-server attribute 8 include-in-access-req

radius-server attribute 25 access-request include

aaa authentication dot1x default group ISE

aaa authorization network default group ISE

8. تكوين السياسات على ISE.

قم بتكوين سياسات المصادقة والتفويض على ISE. تعتمد هذه الخطوة على تصميمك ومتطلباتك أيضا.

التحقق من الصحة

للتحقق من إمكانية مصادقة المستخدمين، أستخدم الأمر test aaa على المحول:

Switch3650#test aaa group ISE alice Krakow123 new-code

User successfully authenticated

USER ATTRIBUTES

username 0 "alice"

Switch3650#

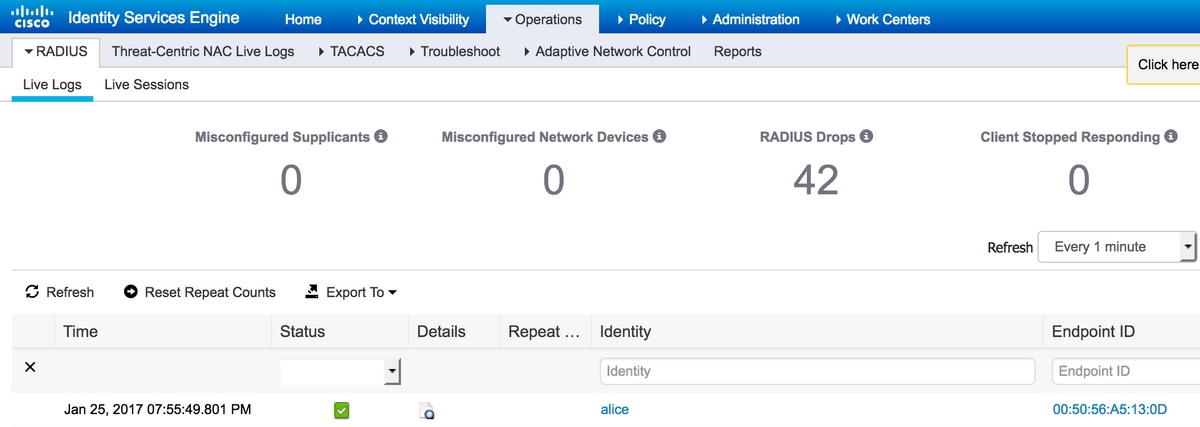

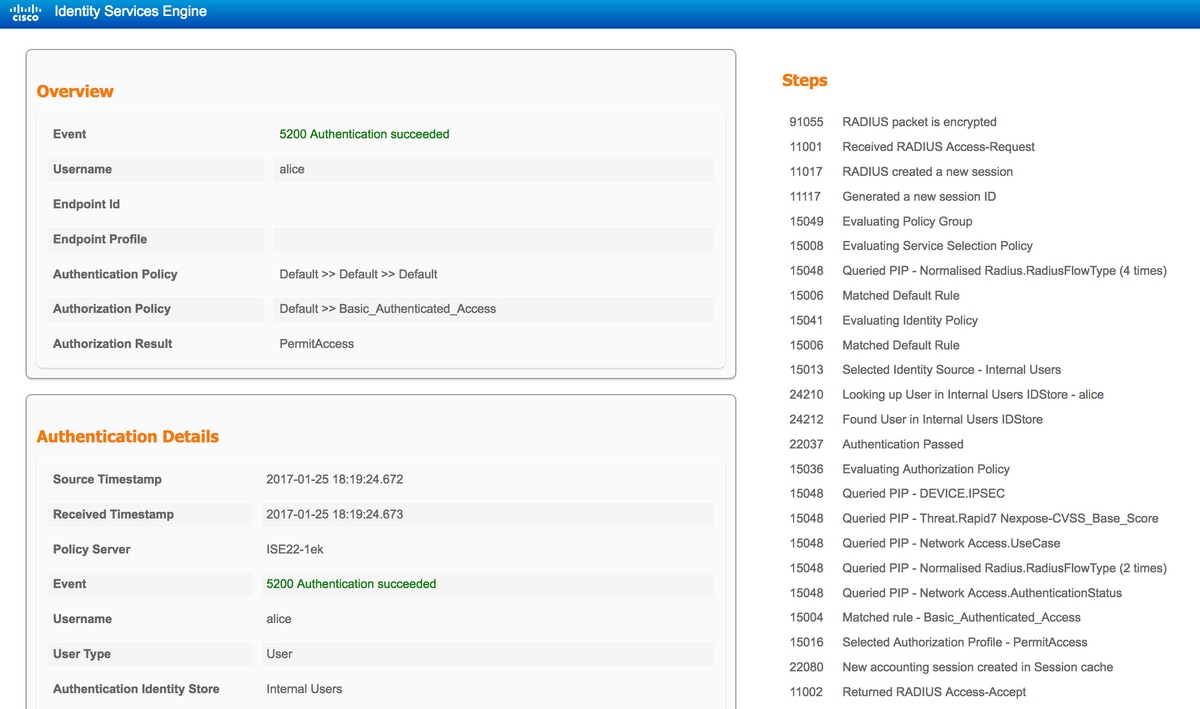

يجب أن ترى مصادقة مستخدم الرسالة بنجاح. انتقل إلى عمليات ISE > RADIUS > LiveLog وحدد التفاصيل للسجل المناسب (انقر على عدسة مكبرة):

وعلى الجانب الأيمن من التقرير، توجد قائمة بالخطوات. تحقق من أن الخطوة الأولى في القائمة هي تشفير حزمة RADIUS.

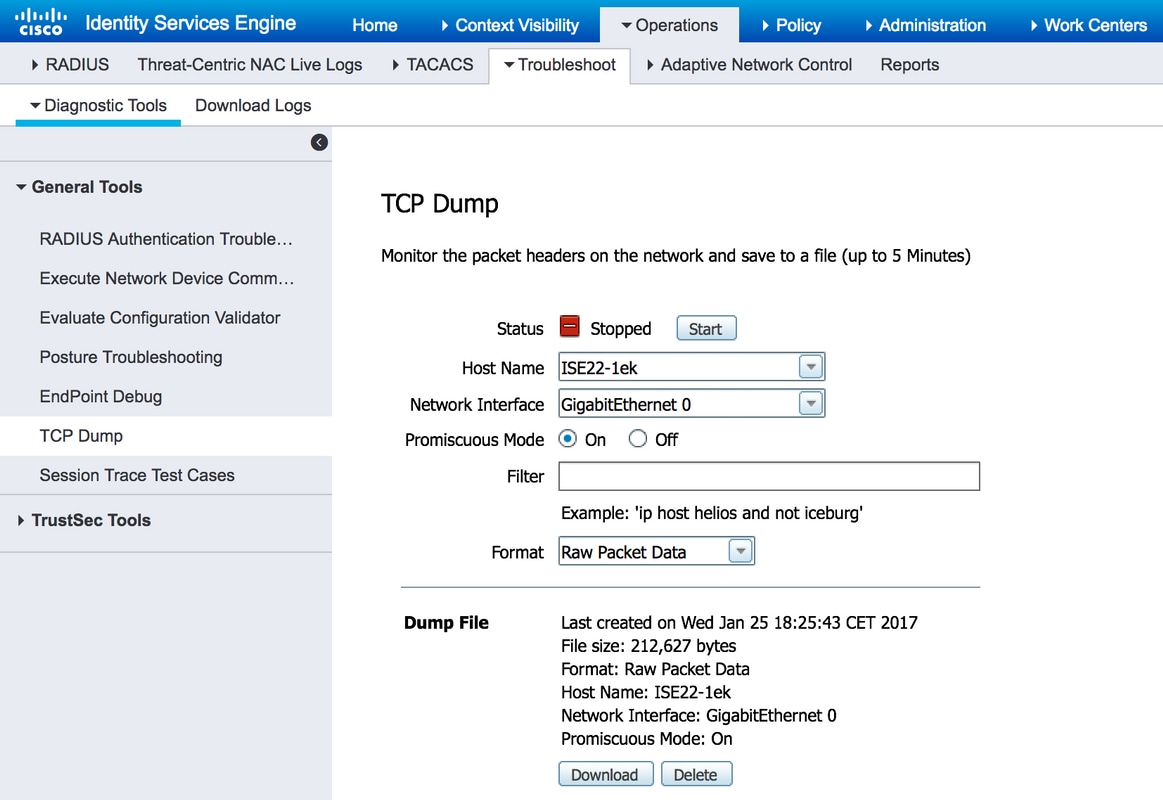

وبالإضافة إلى ذلك، يمكنك بدء التقاط الحزمة على ISE وتنفيذ أمر الاختبار aaa مرة أخرى. لبدء الالتقاط، انتقل إلى العمليات > أستكشاف الأخطاء وإصلاحها > أدوات التشخيص > أدوات عامة > تفريغ TCP. حدد عقدة خدمة النهج المستخدمة للمصادقة وانقر فوق بدء:

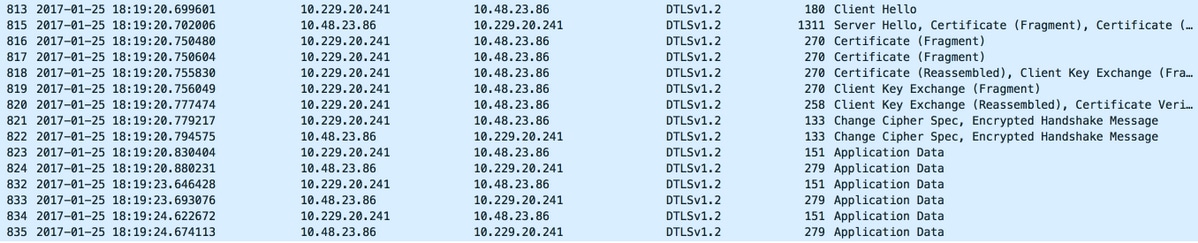

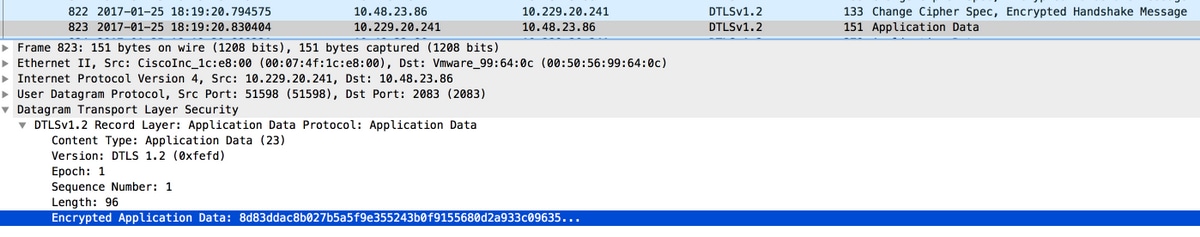

عند انتهاء المصادقة، انقر على إيقاف وتنزيل. عند فتح التقاط الحزمة، يجب أن تكون قادرا على رؤية حركة المرور مشفرة باستخدام DTLS:

الحزم #813 - رقم 822 هي جزء من تأكيد اتصال DTLS. عندما يتم التفاوض حول المصافحة بنجاح، يتم نقل بيانات التطبيق. لاحظ أن عدد الحزم قد يختلف ويتوقف على سبيل المثال على طريقة المصادقة المستخدمة (PAP، EAP-PEAP، EAP-TLS، إلخ). يتم تشفير محتويات كل حزمة:

وعندما تنقل كل البيانات، لا ينقطع النفق فورا. تحدد IdleTimeout التي تم تكوينها على ISE المدة التي يمكن خلالها إنشاء نفق دون اتصال يمر خلاله. إذا انتهت صلاحية المؤقت وتعين إرسال طلب الوصول الجديد إلى ISE، يتم إجراء مصافحة DTLS وإعادة إنشاء النفق.

استكشاف الأخطاء وإصلاحها

1. لا يتلقى ISE أي طلبات.

لاحظ أن منفذ DTLS الافتراضي هو 2083. منافذ RADIUS الافتراضية هي 1645،1646 و 1812،1813. تأكد من أن جدار الحماية لا يمنع حركة مرور UDP/2083.

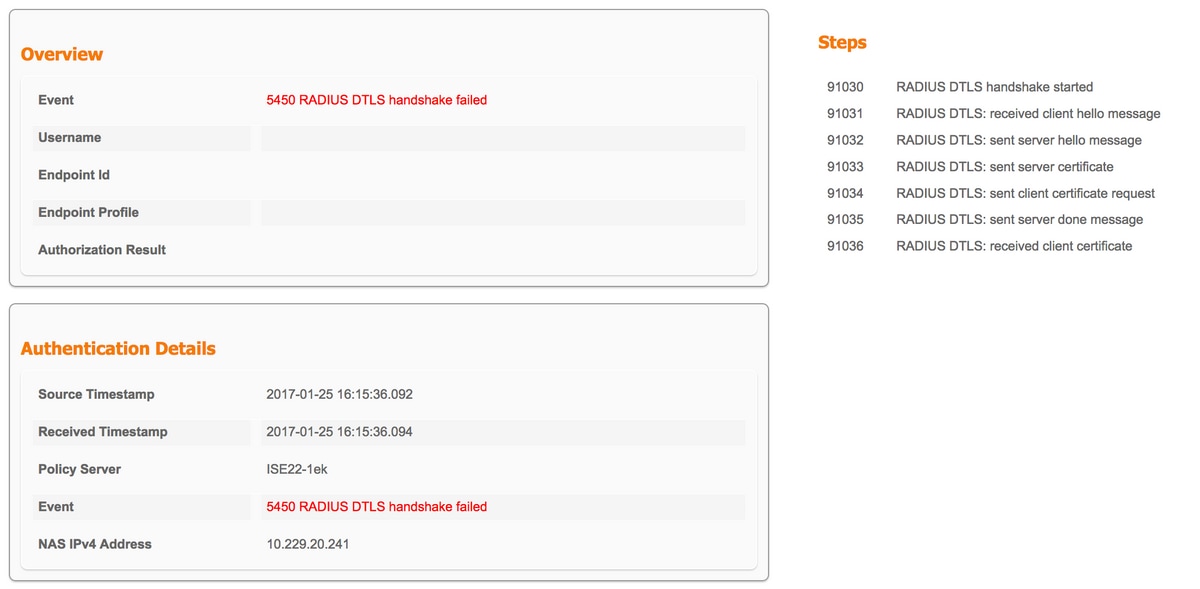

2. فشل تأكيد اتصال DTLS.

في التقرير التفصيلي عن ISE قد ترى أن مصافحة DTLS فشلت:

السبب المحتمل هو أن المحول أو ISE لا يثق في الشهادة المرسلة أثناء المصافحة. تحقق من تكوين الشهادة. تحقق من تعيين الشهادة المناسبة لدور RADIUS DTLS على ISE ونقاط الثقة على المحول.