المقدمة

يوضح هذا المستند كيفية تكوين خدمة الإدارة المضمنة في المربع "إدارة أجهزة جدار الحماية الآمن (FDM)" لسلسلة "جدار الحماية الآمن 2100" مع تثبيت FTD.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- تثبيت برامج Cisco Secure Firewall 2100 و FTD

- التكوين الأساسي للدفاع عن تهديد جدار الحماية الآمن (FTD) واستكشاف الأخطاء وإصلاحها من Cisco

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Cisco Secure Firewall 2100 Series

- Cisco FTD، الإصدار 6.2.3

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

تتمثل النية الرئيسية لهذا المستند في توجيهك عبر الخطوات المطلوبة لتمكين إدارة إدارة إدارة FDM في المربع لسلسلة جدار الحماية الآمن 2100.

لديك خياران لإدارة برنامج الدفاع ضد تهديدات جدار الحماية الآمن (FTD) المثبت على سلسلة جدار حماية آمن طراز 2100:

- الإدارة المضمنة لجهاز جدار الحماية الآمن (FDM)

- مركز إدارة جدار الحماية الآمن (FMC) من Cisco

ملاحظة: لا يمكن إدارة برنامج FTD المثبت على جدار حماية آمن طراز 2100 في آن واحد بواسطة كل من FDM و FMC. يمنع تمكين إدارة FDM في المربع على جدار الحماية الآمن 2100 FTD الإدارة عبر FMC، ما لم يتم تعطيل الإدارة المحلية وإعادة تكوينها ل FMC. على العكس، يؤدي تسجيل FTD في وحدة تحكم في الإدارة (FMC) تلقائيا إلى تعطيل خدمة إدارة FDM على الجهاز.

أستخدم أداة الترحيل عبر جدار الحماية الآمن (FMT) لترحيل التكوين بسلاسة من جهاز مدار محليا باستخدام FDM إلى أن تتم إدارته بواسطة FMC، كما هو موضح في ترحيل جهاز مدار بواسطة FDM إلى Cisco Secure Firewall Threat Defense باستخدام أداة الترحيل

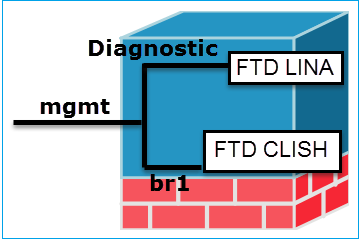

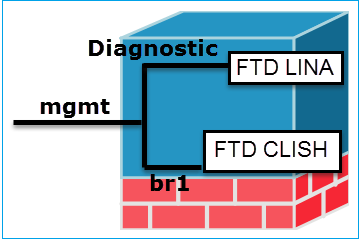

يتم تقسيم واجهة الإدارة إلى واجهتين منطقيتين، br1 (management0 على الأجهزة 2100/4100/9300) والتشخيص:

| |

الإدارة - br1/management0 |

الإدارة - التشخيصية |

| الغرض |

- يتم استخدام هذه الواجهة لتعيين عنوان IP الخاص ببرنامج FTD والمُستخدم من أجل اتصالات FTD/FMC.

- تقوم بإنهاء sftunnel بين FMC/FTD.

- يتم استخدامها كمصدر لعمليات الدخول إلى النظام (syslogs) المستندة إلى القواعد.

- توفر وصول SSH وHTTPS إلى برنامج FTD الداخلي.

|

- توفر وصولاً عن بُعد (على سبيل المثال، SNMP) إلى محرك ASA.

- يستخدم كمصدر للوحات syslog على مستوى LINA و AAA و SNMP وما إلى ذلك من الرسائل.

|

| إلزامي |

نعم، نظرا لأنه يستخدم لاتصال FTD/FMC (ينتهي SFTUNNEL عليه).

|

لا، ولا يوصى بتكوينه. والتوصية هي إستخدام واجهة بيانات بدلا من ذلك (راجع الملاحظة أدناه).

|

ملاحظة: تتمثل فائدة ترك عنوان IP قيد الإيقاف لواجهة التشخيص في أنه يمكنك وضع واجهة الإدارة على الشبكة نفسها مثل أي واجهة بيانات أخرى. إذا قمت بتكوين الواجهة التشخيصية، فيجب أن يكون عنوان IP الخاص بها على نفس الشبكة مثل عنوان IP الخاص بالإدارة، ويتم حسابه كواجهة عادية لا يمكن أن تكون على الشبكة نفسها مثل أي واجهات بيانات أخرى. نظرا لأن واجهة الإدارة تتطلب الوصول إلى الإنترنت للحصول على التحديثات، فإن وضع واجهة الإدارة على الشبكة نفسها الخاصة بواجهة FTD الداخلية يعني أنه يمكنك نشر FTD باستخدام محول فقط على الشبكة المحلية (LAN) وتوجيه الواجهة الداخلية كبوابة افتراضية لواجهة الإدارة (ينطبق هذا فقط عندما يتم نشر FTD في الوضع الموجه).

يمكن تثبيت برنامج FTD في جهاز جدار حماية آمن طراز 2100. يقوم الهيكل بتشغيل نظام التشغيل الخاص به الذي يدعى نظام التشغيل القابل للتشغيل الآمن (FXOS) Secure Firewall للتحكم في عمليات الجهاز الأساسية، بينما يتم تثبيت الجهاز المنطقي FTD على وحدة نمطية/خادم نصلي.

ملاحظة: يمكنك إستخدام واجهة المستخدم الرسومية (GUI) لنظام التشغيل FXOS التي تسمى Secure Firewall Chassis Manager (FCM) أو واجهة سطر الأوامر (CLI) لنظام التشغيل FXOS لتكوين وظائف الهيكل؛ ومع ذلك، لا تتوفر واجهة سطر الأوامر (FTD) الخاصة بواجهة المستخدم الرسومية (GUI FTD) عند تثبيتها على السلسلة 2100، فقط واجهة سطر الأوامر (CLI) الخاصة ب FXOS.

جهاز جدار الحماية الآمن طراز 21xx:

ملاحظة: على سلسلة جدار الحماية الآمن 2100، تتم مشاركة واجهة الإدارة بين الهيكل FXOS والجهاز المنطقي FTD.

التكوين

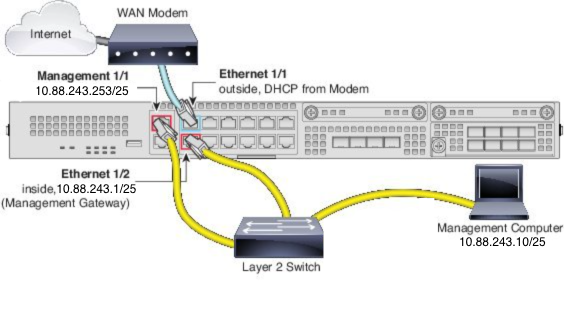

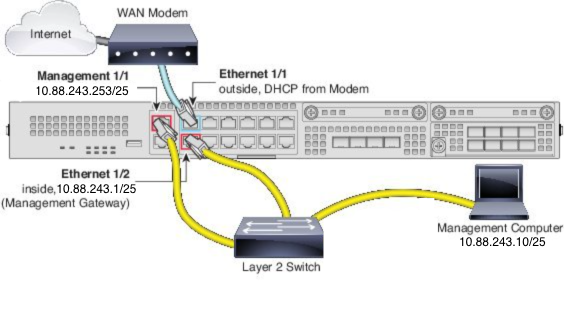

الرسم التخطيطي للشبكة

يفترض التكوين الافتراضي إستخدام بعض واجهات جدار الحماية الآمن 2100 للشبكات الداخلية والخارجية. يكون التكوين الأولي أكثر سهولة إذا قمت بتوصيل كبلات الشبكة بالواجهات استنادا إلى هذه التوقعات. لكبل جدار الحماية الآمن من السلسلة 2100، راجع الصورة التالية.

ملاحظة: تعرض الصورة طوبولوجيا بسيطة تستخدم محول الطبقة 2. يمكن إستخدام مخططات أخرى وقد يختلف النشر وفقا لاحتياجاتك من إمكانات الاتصال بالشبكة المنطقية الأساسية والمنافذ والعنونة والتكوين.

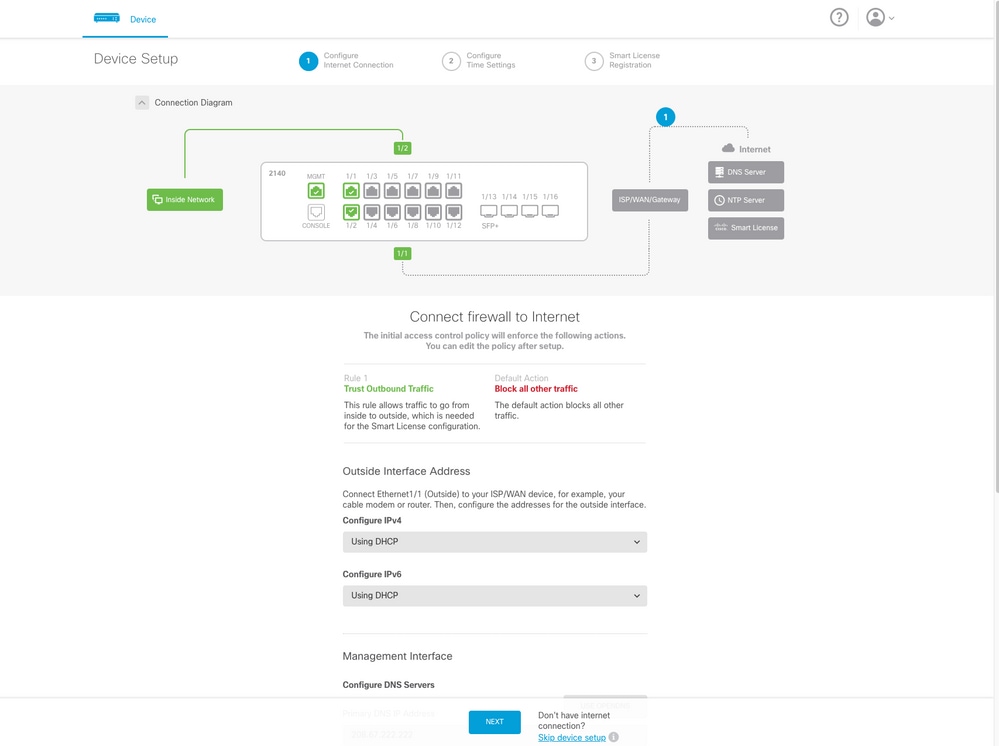

التكوينات

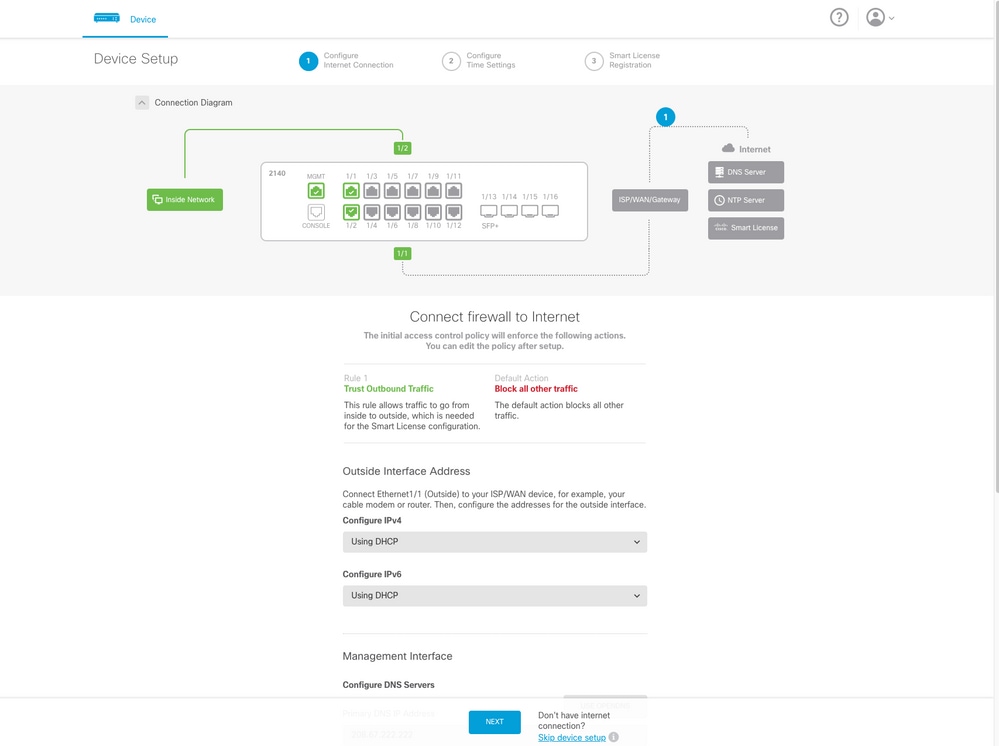

لتمكين إدارة FDM في المربع على سلسلة جدار الحماية الآمن 2100، يتم المتابعة كما يلي.

1. وصول وحدة التحكم إلى هيكل الطراز 2100 وتوصيلها بتطبيق برنامج الإرسال فائق السرعة (FTD).

firepower# connect ftd

>

2. تكوين عنوان IP الخاص بإدارة FTD.

>configure network ipv4 manual 10.88.243.253 255.255.255.128 10.88.243.1

3. قم بتكوين نوع الإدارة كنوع محلي.

>configure manager local

4. قم بتكوين عناوين/شبكات IP الفرعية التي يمكن السماح بوصول الإدارة في المربع إلى FTD.

>configure https-access-list 0.0.0.0/0

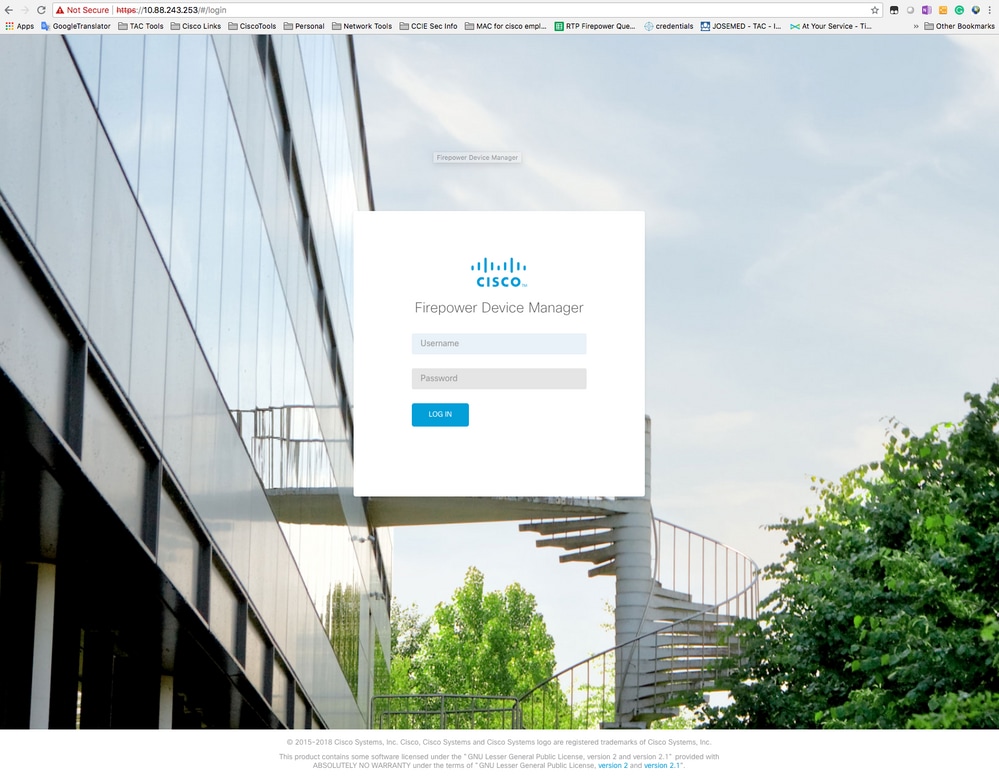

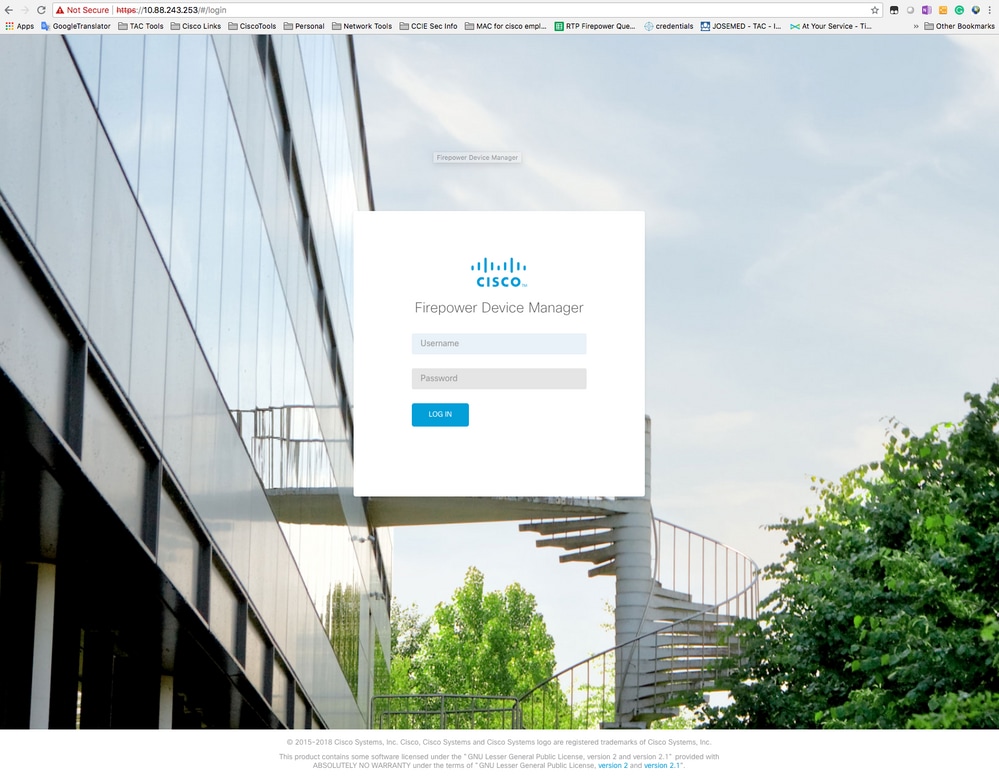

5. افتح مستعرض و https في عنوان IP الذي قمت بتكوينه لإدارة FTD. يمكن أن يؤدي ذلك إلى فتح مدير FDM (في المربع).

6. سجل الدخول واستخدم بيانات اعتماد جدار الحماية الآمن الافتراضية، و username admin، وكلمة المرور admin123.

التحقق من الصحة

1. تحقق من إعدادات الشبكة التي قمت بتكوينها ل FTD باستخدام الأمر التالي.

> show network

===============[ System Information ]===============

Hostname : firepower

DNS Servers : 10.67.222.222

10.67.220.220

Management port : 8305

IPv4 Default route

Gateway : 10.88.243.129

==================[ management0 ]===================

State : Enabled

Channels : Management & Events

Mode : Non-Autonegotiation

MDI/MDIX : Auto/MDIX

MTU : 1500

MAC Address : 00:2C:C8:41:09:80

----------------------[ IPv4 ]----------------------

Configuration : Manual

Address : 10.88.243.253

Netmask : 255.255.255.128

Broadcast : 10.88.243.255

----------------------[ IPv6 ]----------------------

Configuration : Disabled

===============[ Proxy Information ]================

State : Disabled

Authentication : Disabled2. تحقق من نوع الإدارة الذي قمت بتكوينه ل FTD باستخدام الأمر التالي.

> show managers

Managed locally.

معلومات ذات صلة

التعليقات

التعليقات