المقدمة

يوضح هذا المستند كيفية طلب الوصول إلى واجهة سطر الأوامر (CLI) لأمان البريد الإلكتروني للسحابة الخاص بهم (CES).

معلومات أساسية

يحق لعملاء Cisco CES الوصول إلى واجهة سطر الأوامر الخاصة ب ESA و SMA الخاصة بهم التي يتم توفيرها من خلال وكيل SSH باستخدام مصادقة المفتاح. يجب أن يقتصر وصول واجهة سطر الأوامر (CLI) إلى الأجهزة المستضافة لديك على الأفراد الرئيسيين داخل مؤسستك.

مستخدمو Linux و Mac

لعملاء Cisco CES:

إرشادات لبرنامج نصي shell باستخدام SSH لتمكين وصول CLI عبر وكيل CES.

المتطلبات الأساسية

كعميل CES، يجب أن تكون قد استعانت ب CES أثناء الإيداع/العمليات، أو Cisco TAC من أجل تبادل مفاتيح SSH ووضعها:

- قم بإنشاء مفاتيح RSA الخاصة/العامة.

- قم بتزويد Cisco بمفتاح PublicRSA الخاص بك.

- انتظر حتى تقوم Cisco بحفظ المفتاح (المفاتيح) لديك وإعلامك بأنه قد تم حفظها في حساب عميل CES الخاص بك.

- انسخ البرنامج النصي connect2ces.sh وتعديله.

كيف يمكنني إنشاء مفاتيح RSA الخاصة/العامة؟

توصي Cisco باستخدام "ssh-keygen" على المحطة الطرفية/CLI ل Unix/Linux/OS X. أستخدم الأمر ssh-keygen -b 2048 -t rsa -f ~/.ssh/<name>.

ملاحظة: لمزيد من المعلومات، تفضل بزيارة موقع https://www.ssh.com/academy/ssh/keygen.

تأكد من حماية الوصول إلى مفاتيح RSA الخاصة في جميع الأوقات.

لا ترسل مفتاحك الخاص إلى Cisco، فقط المفتاح العام (.pub).

عند إرسال مفتاحك العام إلى Cisco، حدد عنوان البريد الإلكتروني/الاسم الأول/اسم العائلة الذي يكون المفتاح له.

كيف يمكنني فتح طلب دعم Cisco لتوفير المفتاح العام الخاص بي؟

التكوين

لبدء التشغيل، افتح البرنامج النصي المزود واستخدم أحد مضيفي الوكيل هؤلاء لاسم المضيف.

تأكد من إختيار الوكيل الصحيح لمنطقتك (أي إذا كنت أحد عملاء CES في US، للوصول إلى مركز بيانات F4 والأجهزة، أستخدم f4-ssh.iphmx.com. إذا كنت عميلا ل EU CES مزودا بجهاز في DC الألماني، فاستخدم f17-ssh.eu.iphmx.com.).

AP (ap.iphmx.com)

f15-ssh.ap.iphmx.com

f16-ssh.ap.iphmx.com

CA (ca.iphmx.com)

f13-ssh.ca.iphmx.com

f14-ssh.ca.iphmx.com

الاتحاد الأوروبي (c3s2.iphmx.com)

f10-ssh.c3s2.iphmx.com

f11-ssh.c3s2.iphmx.com

الاتحاد الأوروبي (eu.iphmx.com) (German dc)

f17-ssh.eu.iphmx.com

f18-ssh.eu.iphmx.com

الولايات المتحدة (iphmx.com)

f4-ssh.iphmx.com

f5-ssh.iphmx.com

ماذا لو أردت الاتصال بأكثر من جهاز أمان بريد إلكتروني (ESA) أو جهاز إدارة الأمان (SMA)؟

انسخ نسخة ثانية من connect2ces.sh وحفظها، مثل connect2ces_2.sh.

ملاحظة: ستحتاج إلى تحرير 'cloud_host' ليكون الجهاز الإضافي الذي ترغب في الوصول إليه.

ستحتاج إلى تحرير 'local_port' ليكون شيئا آخر غير 2222. وإذا لم تكن هناك مساحة، فستتلقى خطأ، تحذير: تم تغيير تعريف المضيف البعيد!

كيف يمكنني تكوين ESA أو SMA الخاص بي لتسجيل الدخول دون مطالبة بكلمة مرور؟

ما الذي يمكن أن يبدو عليه هذا عندما يتم إكمال المتطلبات الأساسية؟

joe.user@my_local > ~ ./connect2ces

[-] يتم الآن الاتصال بالخادم الوكيل (f4-ssh.iphmx.com)...

[-] نجح اتصال الوكيل. الآن متصل ب f4-ssh.iphmx.com.

[-] وكيل يعمل على PID: 31253

[-] يتم الآن الاتصال بجهاز CES لديك (esa1.rs1234-01.iphmx.com)...

آخر تسجيل دخول: من 22 أبريل، 11:33:45 2019 من 10.123.123.123

AsyncOS 12.1.0 للبناء Cisco C100V Build 071

مرحبا بك في الجهاز الظاهري لأمان البريد الإلكتروني Cisco C100V

ملاحظة: ستنتهي صلاحية جلسة العمل هذه إذا تركت خاملة لمدة 1440 دقيقة. سيتم فقد أي تغييرات غير مرتبطة بالتكوين. قم بإلزام تغييرات التكوين بمجرد إجراؤها.

(الجهاز esa1.rs1234-01.iphmx.com)>

(الجهاز esa1.rs1234-01.iphmx.com)> خروج

تم إغلاق الاتصال ب 127.0.0.1.

[-] إغلاق اتصال الوكيل...

[-] تم.

connect2ces.sh

ملاحظة: تأكد من إختيار الوكيل الصحيح لمنطقتك (أي، إذا كنت عميل CES بالولايات المتحدة، من أجل الوصول إلى مركز بيانات وأجهزة F4، أستخدم f4-ssh.iphmx.com. إذا كنت عميلا ل EU CES مزودا بجهاز في DC الألماني، فاستخدم f17-ssh.eu.iphmx.com.).

مستخدمو Windows

إرشادات لاستخدام PuTTY واستخدام SSH من أجل تمكين وصول CLI عبر وكيل CES.

المتطلبات الأساسية

كعميل CES، يجب أن تكون قد قمت بإشراك CES في عمليات الإيواء في المكتب/العمليات، أو Cisco TAC لتبادل مفاتيح SSH ووضعها:

- قم بإنشاء مفاتيح RSA الخاصة/العامة.

- قم بتزويد Cisco بمفتاح RSA العام الخاص بك.

- انتظر Cisco لحفظ المفتاح (المفاتيح) وإخطارك أنه قد تم حفظه في حساب عميل CES الخاص بك.

- قم بإعداد PuTTY كما هو مفصل هنا في هذه التعليمات.

كيف يمكنني إنشاء مفاتيح RSA الخاصة/العامة؟

توصي Cisco باستخدام PuTTYgen (https://www.puttygen.com/) ل Windows.

لمزيد من المعلومات:https://www.ssh.com/ssh/putty/windows/puttygen.

ملاحظة: تأكد من حماية الوصول إلى مفاتيح RSA الخاصة في جميع الأوقات.

لا ترسل مفتاحك الخاص إلى Cisco، فقط المفتاح العام (.pub).

عند إرسال مفتاحك العام إلى Cisco، حدد عنوان البريد الإلكتروني/الاسم الأول/اسم العائلة الذي يكون المفتاح له.

كيف يمكنني فتح طلب دعم Cisco لتوفير المفتاح العام الخاص بي؟

كيف يمكنني تكوين ESA أو SMA الخاص بي لتسجيل الدخول دون مطالبة بكلمة مرور؟

تكوين PuTTy

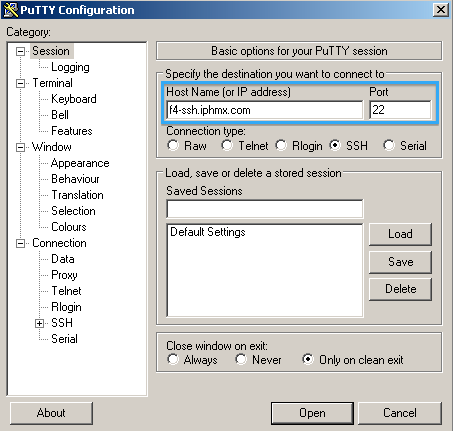

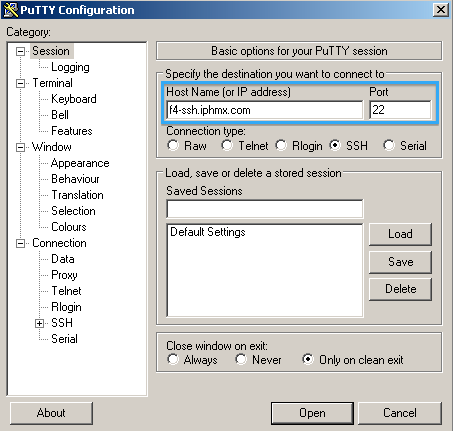

للبدء، افتح PuTTY واستخدم أحد مضيفي الوكيل هؤلاء لأسماء الأجهزة المضيفة:

تأكد من إختيار الوكيل الصحيح لمنطقتك (أي إذا كنت أحد عملاء CES في US، للوصول إلى مركز بيانات F4 والأجهزة، أستخدم f4-ssh.iphmx.com. إذا كنت عميلا ل EU CES مزودا بجهاز في DC الألماني، فاستخدم f17-ssh.eu.iphmx.com.).

AP (ap.iphmx.com)

f15-ssh.ap.iphmx.com

f16-ssh.ap.iphmx.com

CA (ca.iphmx.com)

f13-ssh.ca.iphmx.com

f14-ssh.ca.iphmx.com

الاتحاد الأوروبي (c3s2.iphmx.com)

f10-ssh.c3s2.iphmx.com

f11-ssh.c3s2.iphmx.com

الاتحاد الأوروبي (eu.iphmx.com) (German dc)

f17-ssh.eu.iphmx.com

f18-ssh.eu.iphmx.com

الولايات المتحدة (iphmx.com)

f4-ssh.iphmx.com

f5-ssh.iphmx.com

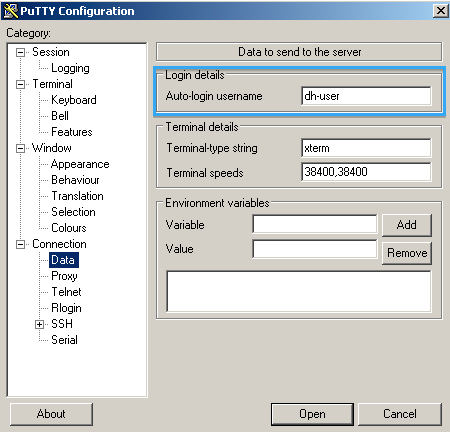

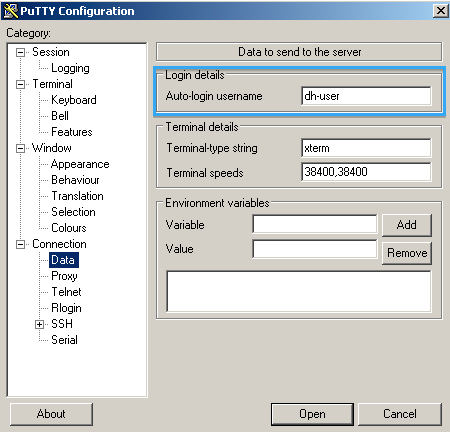

انقر فوق DataAnd للحصول على تفاصيل تسجيل الدخول، أستخدم اسم مستخدم تسجيل الدخول التلقائي وأدخل مستخدم dh.

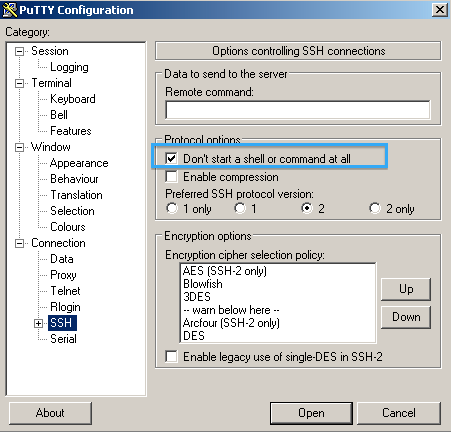

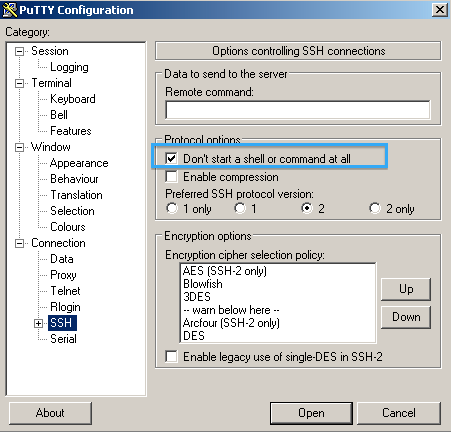

أختر ssh وحدد عدم بدء تشغيل طبقة أو أمر على الإطلاق.

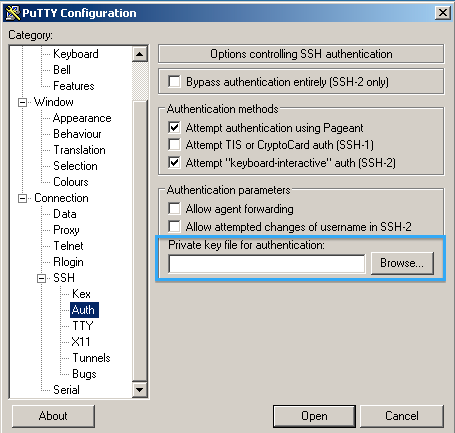

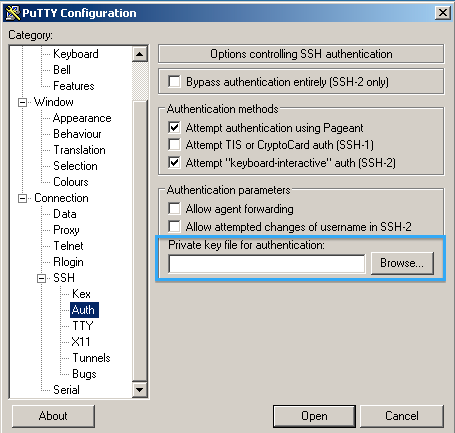

انقر فوق Authand for Private key file للمصادقة، ثم استعرض المفتاح الخاص واختر.

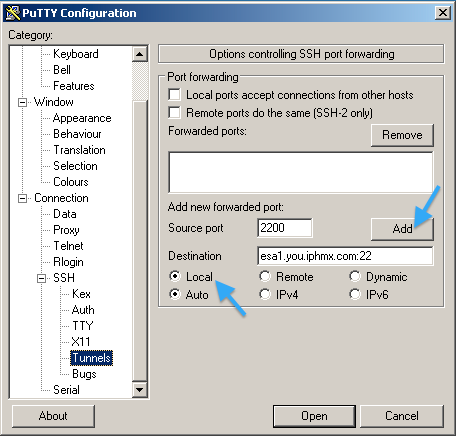

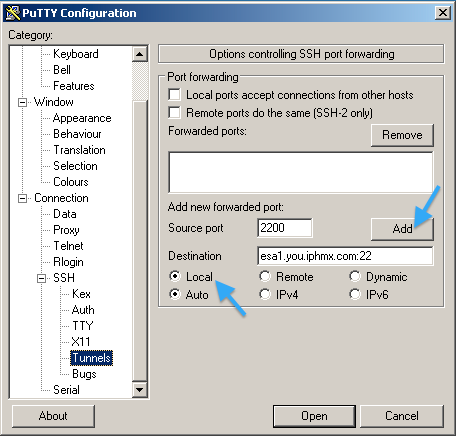

طقطقة نفق.

دخلت في مصدر ميناء؛ هذا هو أي منفذ اعتباطي من إختيارك (على سبيل المثال يستخدم 2200).

دخلت في غاية؛ هذا هو ESA أو SMA + 22 (تحديد اتصال SSH) لديك.

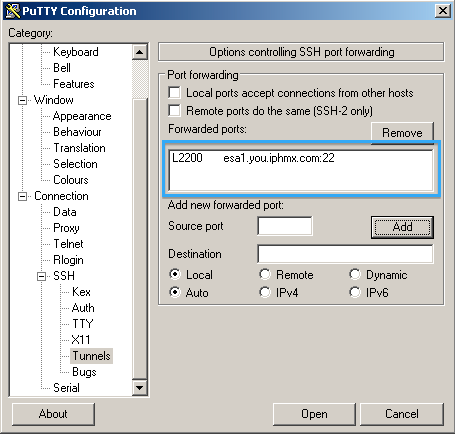

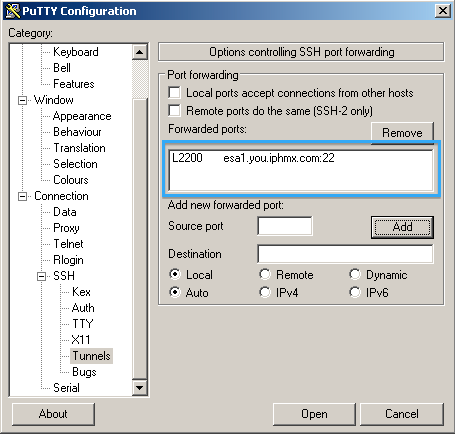

بعد النقر فوق إضافة يجب أن يبدو هكذا.

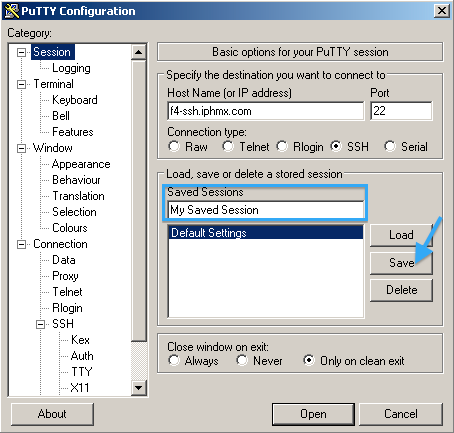

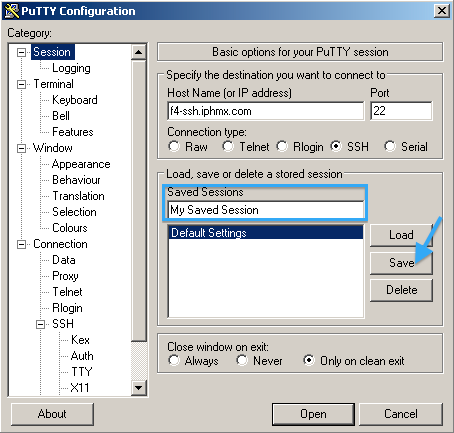

طقطقت in order to أنقذت الجلسة للاستخدام المستقبلي، جلسة.

أدخل اسما ل 'جلسة العمل المحفوظة'، وانقر فوق حفظ.

في هذا الوقت، يمكنك النقر فوق فتح وبدء جلسة عمل الوكيل.

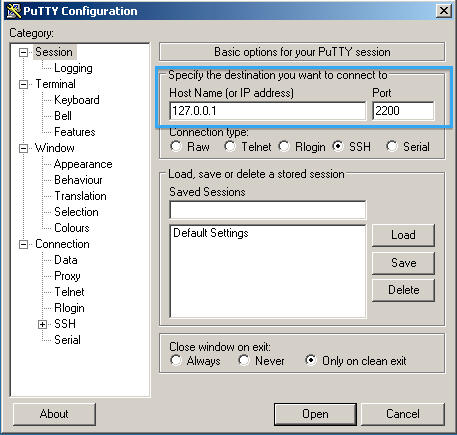

لن يكون هناك أي تسجيل دخول أو موجه أوامر. ستحتاج الآن إلى فتح جلسة عمل PuTTY ثانية إلى ESA أو SMA.

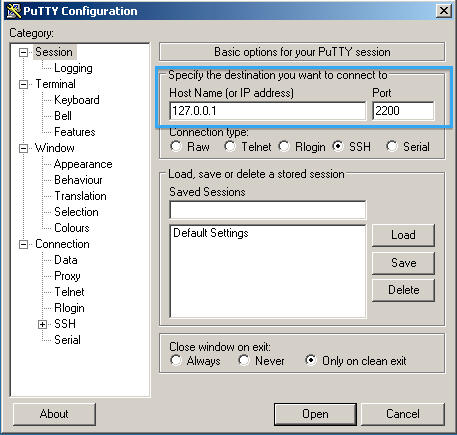

أستخدم hostname 127.0.0.1 واستخدم رقم منفذ المصدر في تكوين النفق الذي تم عرضه سابقا.

في هذا المثال، يتم استخدام 2200.

انقر فوق Openin للاتصال بالجهاز لديك.

عند مطالبتك باستخدام اسم مستخدم الجهاز وكلمة المرور الخاصة بك، سيكون نفس الاسم الذي تستخدمه مع الوصول إلى واجهة المستخدم.

استكشاف الأخطاء وإصلاحها

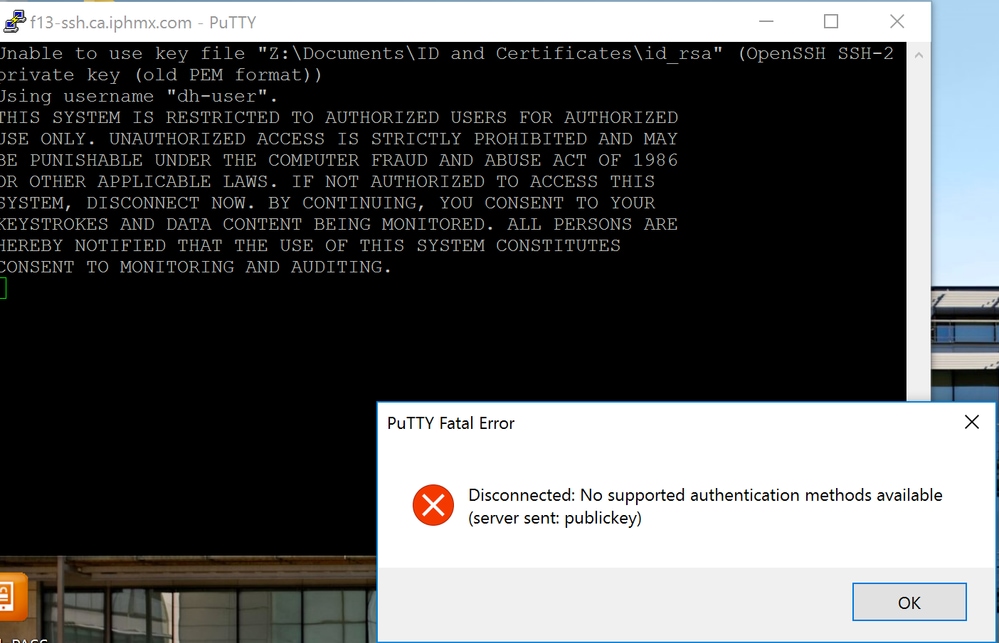

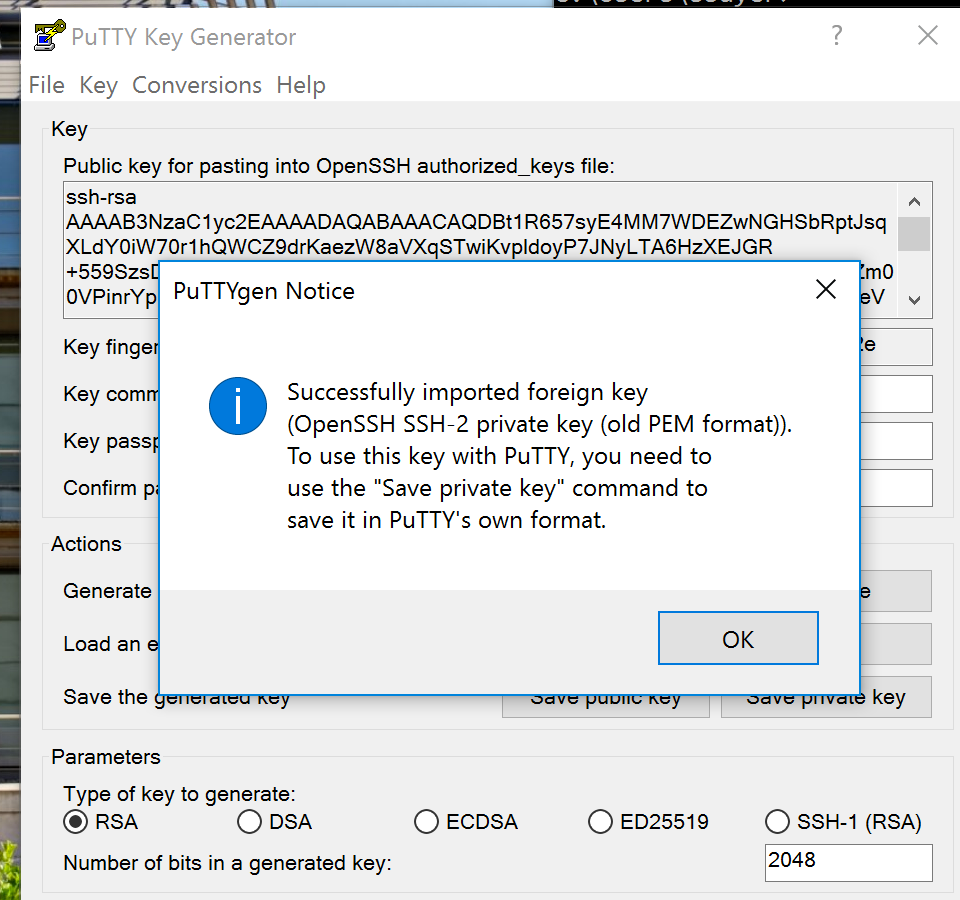

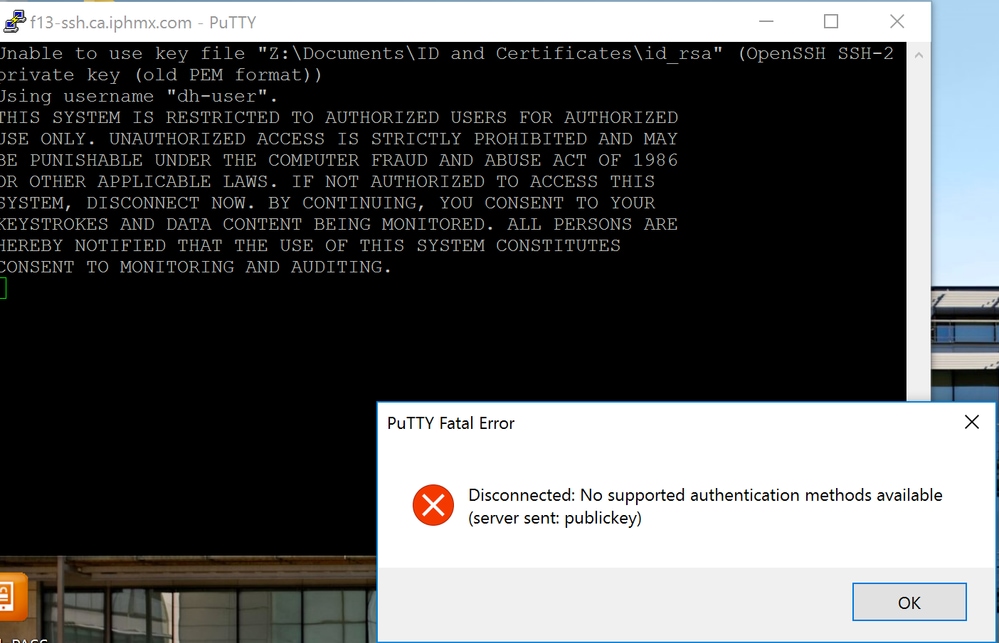

إذا تم إنشاء زوج مفاتيح SSH باستخدام OpenSSH (ليس PuTTy)، فلن تتمكن من الاتصال وسيتم عرضه مع خطأ "تنسيق PEM القديم".

يمكن تحويل المفتاح الخاص باستخدام منشئ مفتاح PuTTY.

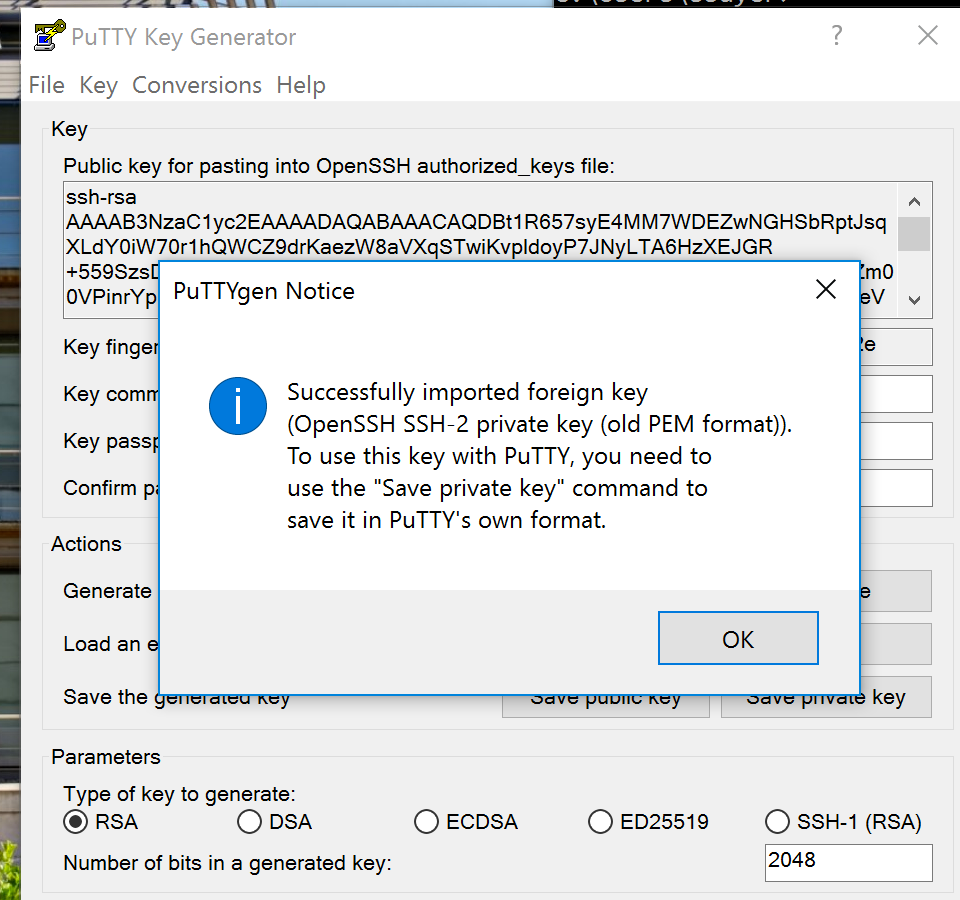

- فتح منشئ مفتاح PuTtY.

- انقر فوق Loadin لعرض مفتاحك الخاص الموجود وتحميله.

- ستحتاج إلى النقر فوق القائمة المنسدلة واختيارجميع الملفات (.) حتى يمكنك تحديد موقع المفتاح الخاص.

- انقر فوق OpenOnce بمجرد تحديد موقع مفتاحك الخاص.

- يوفر Puttygen إشعار مثل في هذه الصورة.

- مفتاح ClickSave الخاص.

- من جلسة عمل PuTTY، أستخدم هذا المفتاح الخاص المحول واحفظ الجلسة.

- حاول إعادة الاتصال بالمفتاح الخاص المحول.

تأكد من قدرتك على الوصول إلى الأجهزة عبر سطر الأوامر.

التعليقات

التعليقات