أستكشاف أخطاء أحداث تحليل الملفات الموجبة في نقطة النهاية الآمنة وإصلاحها

المحتويات

المقدمة

يوضح هذا المستند كيفية تجميع تحليل ملف موجب زائف في نقطة نهاية Cisco الآمنة.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بلوحة معلومات وحدة تحكم النقطة الطرفية الآمنة.

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى الإصدار 8.x.x من نقطة النهاية الآمنة والإصدارات الأحدث.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

معلومات أساسية

يمكن أن تقوم نقاط النهاية الآمنة بإنشاء تنبيهات مفرطة على خوارزمية تجزئة (SHA) 256 خاصة بالملف/العملية/البرنامج النصي/الأمان. إذا كنت تشك في وجود أي اكتشافات إيجابية خاطئة في شبكتك، فيمكنك الاتصال ب Cisco TAC، ويشرع فريق التشخيص في إجراء تحليل ملف أعمق. عند الاتصال ب Cisco TAC، يجب توفير هذه المعلومات:

· تجزئة الملف SHA 256

· نسخ نموذج الملف

· التقاط حدث التنبيه من وحدة تحكم نقطة النهاية الآمنة

· تفاصيل حدث JSON الملتقطة من وحدة تحكم نقطة النهاية الآمنة

· معلومات حول الملف (من أين جاء ولماذا يجب أن يكون في البيئة)

· شرح سبب اعتقادك بأن الملف/العملية قد تكون إيجابية خاطئة

تسعى Cisco دائما إلى تحسين ذكاء التهديد وتوسيعه لتقنية نقطة النهاية الآمنة، ومع ذلك، إذا قام حل نقطة النهاية الآمنة لديك بتشغيل تنبيه بشكل غير صحيح، فيمكنك إتخاذ بعض الإجراءات لمنع أي تأثير إضافي على بيئتك. يقدم هذا وثيقة guidelines أن يحصل على كل التفاصيل المطلوبة in order to فتحت حالة مع cisco TAC فيما يخص مشكلة إيجابية خاطئة. استنادا إلى تحليل ملف "فريق التشخيص"، يمكن تغيير مصير الملف لإيقاف أحداث التنبيه التي تم تشغيلها على وحدة تحكم نقطة النهاية الآمنة أو يمكن أن يوفر Cisco TAC الإصلاح المناسب للسماح بتشغيل الملف/العملية دون حدوث مشاكل في بيئتك.

أستكشاف أخطاء تحليل الملفات الموجبة الخطأ وإصلاحها في نقطة النهاية الآمنة

يزود هذا قسم المعلومة أن أنت يستطيع استعملت أن يحصل كل التفاصيل يحتاج أن يفتح خطأ صحة هوية مع cisco TAC.

تجزئة الملف SHA 256

الخطوة 1. للحصول على تجزئة SHA 256، انتقل إلى وحدة تحكم نقطة النهاية الآمنة > لوحة المعلومات > الأحداث.

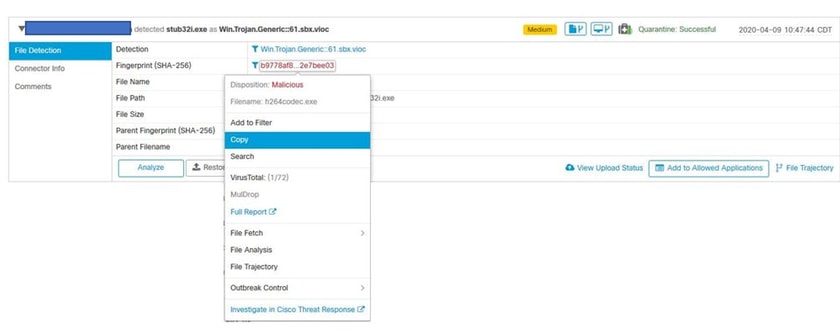

الخطوة 2. أختر andحدث التنبيه انقر فوق SHA256 واختر نسخ كما هو موضح في الصورة.

نسخ نموذج الملف

الخطوة 1. يمكنك الحصول على نموذج الملف من وحدة تحكم نقطة النهاية الآمنة، انتقل إلى وحدة تحكم نقطة النهاية الآمنة > لوحة المعلومات > الأحداث.

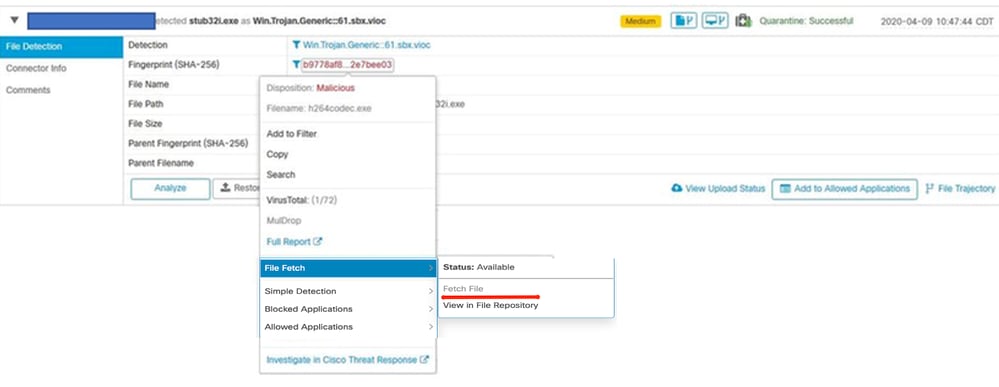

الخطوة 2. أختر حدث التنبيه، انقر فوق SHA256 وانتقل إلى إحضار الملف > إحضار الملف كما هو موضح في الصورة.

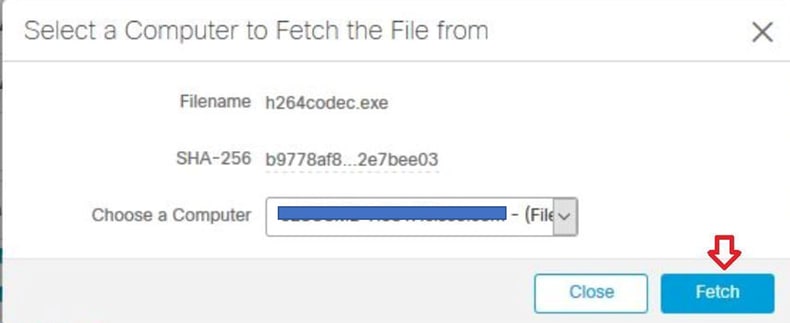

الخطوة 3. أختر الجهاز الذي تم الكشف عن الملف فيه وانقر فوق إحضار كما هو موضح في الصورة.

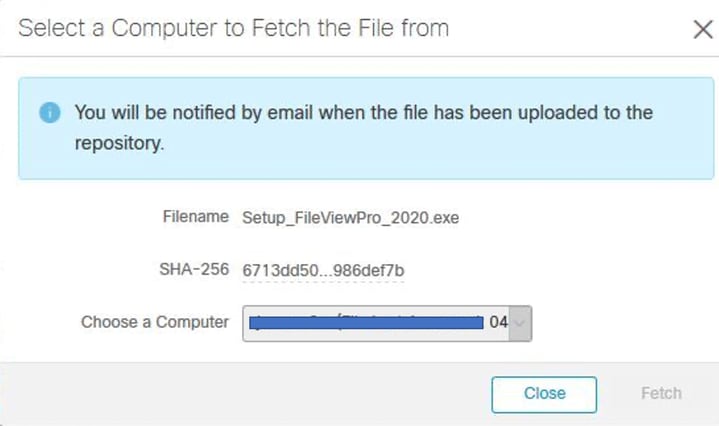

الخطوة 4. تتلقى الإعلامات الموضحة في الصورة.

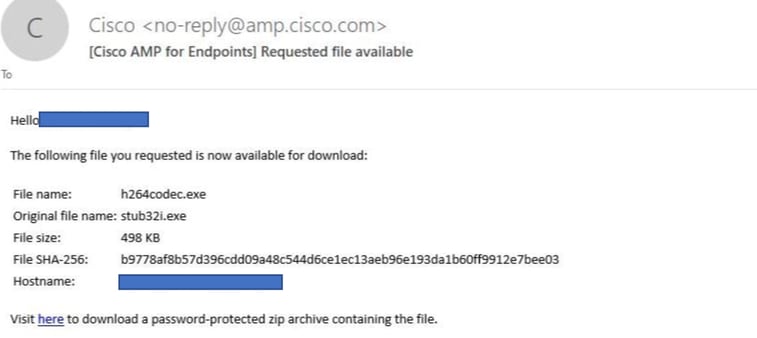

بعد بضع دقائق، تتلقى إخطارا بالبريد الإلكتروني عندما يكون الملف متاحا للتنزيل كما هو موضح في الصورة.

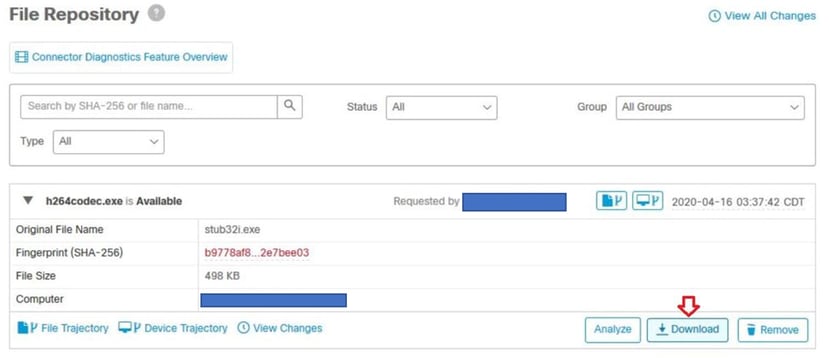

الخطوة 5. انتقل إلى وحدة تحكم نقطة النهاية الآمنة > تحليل > مستودع الملفات واختر تنزيل كما هو موضح في الصورة.

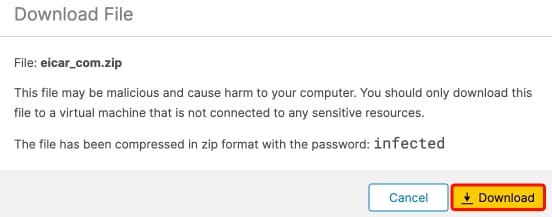

الخطوة 6. يظهر مربع إعلام، انقر فوق تنزيل، كما هو موضح في الصورة، ويتم تنزيل الملف كملف ZIP.

التقاط حدث التنبيه من وحدة تحكم نقطة النهاية الآمنة

الخطوة 1. انتقل إلى وحدة تحكم نقطة النهاية الآمنة > لوحة المعلومات > الأحداث.

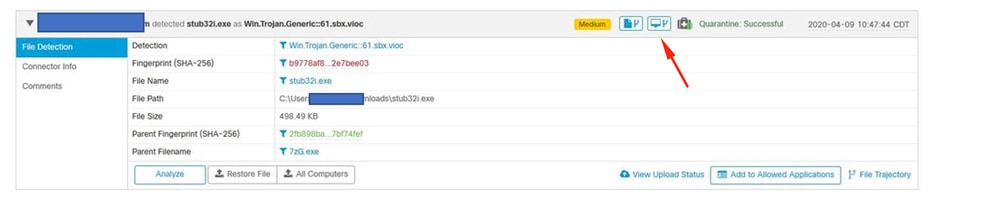

الخطوة 2. أختر حدث التنبيه والتقاط الالتقاط كما هو موضح في الصورة.

تفاصيل حدث JSON من وحدة تحكم نقطة النهاية الآمنة

الخطوة 1. انتقل إلى وحدة تحكم نقطة النهاية الآمنة > لوحة المعلومات > الأحداث.

الخطوة 2. أختر حدث التنبيه وانقر فوق عرض، بجوار خيار JSON كما هو موضح في الصورة.

يفتح تفاصيل JSON كما هو موضح في الصورة. انقر فوق تنزيل لحفظ المحتوى.

معلومات حول الملف

- معلومات حول مصدر الملف.

- إذا جاء الملف من موقع ويب، فقم بمشاركة عنوان URL للويب.

- شارك وصفا صغيرا للملف وقم بشرح وظيفة الملف.

الشرح

- لماذا تعتقد أن عملية الملف يمكن أن تكون إيجابية خاطئة؟

- قم بمشاركة الأسباب التي تثق بها في الملف.

توفير المعلومات

- بمجرد تجميع جميع التفاصيل، قم بتسجيل الدخول وتحميل جميع المعلومات المطلوبة إلى حالة Cisco.

- تأكد من الإشارة إلى رقم طلب الخدمة (SR).

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

4.0 |

24-Apr-2026

|

إعادة اعتماد وإعادة تنسيق الرؤوس والروابط. |

3.0 |

26-Mar-2026

|

الإصدار 8.x.x |

1.0 |

02-Sep-2020

|

الإصدار الأولي |

التعليقات

التعليقات