تكوين نفق IPSec IKEv1 بين ASA وموجه XE من Cisco IOS

خيارات التنزيل

-

ePub (143.4 KB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند كيفية تكوين نفق IKEv1 من موقع إلى موقع عبر واجهة سطر الأوامر بين Cisco ASA وموجه يعمل ببرنامج Cisco IOS® XE.

المتطلبات الأساسية

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- IOS® XE من Cisco

- Cisco Adaptive Security Appliance (ASA)

- مفاهيم IPSec العامة

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى إصدارات البرامج والمكونات المادية التالية:

- Cisco ASAv الذي يشغل برنامج Cisco، الإصدار 9.20(2)2

- Cisco CSRv الذي يشغل برنامج Cisco IOS® XE، الإصدار 17.03.03

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين

يوضح هذا القسم كيفية إكمال تكوينات ASA و Cisco IOS® XE Router CLI.

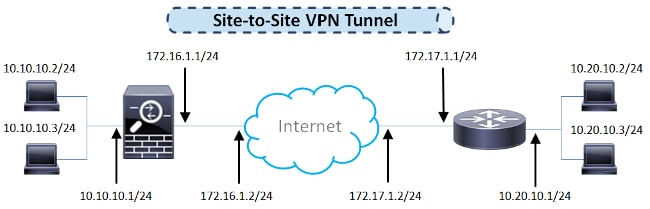

الرسم التخطيطي للشبكة

تستخدم المعلومات الواردة في هذا المستند إعداد الشبكة التالي:

تكوين ASA

تكوين واجهات ASA

إذا لم يتم تكوين واجهات ASA، فتأكد من تكوين عناوين IP وأسماء الواجهة ومستويات الأمان على الأقل:

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 172.16.1.1 255.255.255.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 10.10.10.1 255.255.255.0

ملاحظة: تأكد من وجود اتصال بالشبكات الداخلية والخارجية على حد سواء، وخاصة بالشبكات النظيرة البعيدة التي يتم إستخدامها لإنشاء نفق شبكة VPN من موقع إلى موقع. يمكنك استخدام الأمر ping للتحقق من الاتصال الأساسي.

تكوين نهج IKEv1 وتمكين IKEv1 على الواجهة الخارجية

لتكوين سياسات اقتران أمان الإنترنت وبروتوكول إدارة المفاتيح (ISAKMP) لاتصالات الإصدار 1 (IKEv1) من مفتاح الإنترنت IPSec، أدخلcrypto ikev1 policy الأمر:

crypto ikev1 policy 10

authentication pre-share

encryption aes-256

hash sha

group 14

lifetime 86400

ملاحظة: توجد مطابقة سياسة IKEv1 عندما تحتوي كلتا السياستين من النظيرين على القيم نفسها لمعلمة المصادقة والتشفير والتجزئة وDiffie-Hellman. بالنسبة إلى IKEv1، يجب أن يحدد نهج النظير البعيد أيضًا عمرًا افتراضيًا أقل من أو يساوي العمر الافتراضي في السياسة التي يرسلها المنشئ. وإذا كانت فترات الحياة غير متطابقة، يستخدم ASA فترة الحياة الأقصر.

ملاحظة: إذا لم تحدد قيمة لمعلمة نهج معينة، يتم تطبيق القيمة الافتراضية.

أنت ينبغي مكنت IKEv1 على القارن أن ينهي ال VPN نفق. بشكل نموذجي، هذه هي الواجهة الخارجية (أو العامة). دخلت in order to مكنت IKEv1،crypto ikev1 enable الأمر في شامل تشكيل أسلوب:

crypto ikev1 enable outside

تكوين مجموعة النفق (ملف تعريف اتصال شبكة LAN إلى شبكة LAN)

بالنسبة لنفق من شبكة LAN إلى شبكة LAN، يكون نوع ملف تعريف الاتصالipsec-l2l. دخلت in order to شكلت ال IKEv1 مبرد مفتاح،tunnel-group ipsec-attributesالتشكيل أسلوب:

tunnel-group 172.17.1.1 type ipsec-l2l

tunnel-group 172.17.1.1 ipsec-attributes

ikev1 pre-shared-key cisco123

تكوين قائمة التحكم في الوصول لحركة مرور VPN ذات الاهتمام

يستخدم ASA قوائم التحكم في الوصول (ACLs) للتمييز بين حركة المرور التي يجب حمايتها باستخدام تشفير IPSec وحركة المرور التي لا تتطلب الحماية. وهو يحمي الحزم الصادرة التي تطابق محرك التحكم في التطبيق (ACE) المسموح به ويضمن أن الحزم الواردة التي تطابق إدخال التحكم في الوصول (ACE) المسموح به تحتوي على حماية.

object-group network local-network

network-object 10.10.10.0 255.255.255.0

object-group network remote-network

network-object 10.20.10.0 255.255.255.0

access-list asa-router-vpn extended permit ip object-group local-network

object-group remote-network

ملاحظة: تستخدم قائمة التحكم في الوصول (ACL) لحركة مرور شبكة VPN عناوين IP للمصدر والوجهة بعد ترجمة عنوان الشبكة (NAT).

ملاحظة: يجب نسخ قائمة التحكم في الوصول لحركة مرور VPN على كل من نظاري VPN.

ملاحظة: إذا كانت هناك حاجة إلى إضافة شبكة فرعية جديدة إلى حركة المرور المحمية، فما عليك سوى إضافة شبكة فرعية/مضيف إلى مجموعة الكائنات المعنية وإكمال تغيير معكوس على نظير VPN البعيد.

تكوين إستثناء NAT

ملاحظة: التكوين الموضح في هذا القسم إختياري.

عادةً، يجب ألا يتم تنفيذ NAT على حركة مرور شبكة VPN. ولاستثناء حركة المرور تلك، يجب عليك إنشاء قاعدة NAT الخاصة بالهوية. تُترجم قاعدة NAT الخاصة بالهوية ببساطة العنوان إلى العنوان نفسه.

nat (inside,outside) source static local-network local-network destination static

remote-network remote-network no-proxy-arp route-lookup

تكوين مجموعة تحويل IKEv1

مجموعة تحويل IKEv1 هي مجموعة من بروتوكولات الأمان والخوارزميات التي تحدد الطريقة التي تحمي بها البيانات من خلال ASA. أثناء مفاوضات "اقتران أمان IPSec (SA)"، يجب على النظراء تحديد مجموعة تحويل أو اقتراح مماثل لكل من النظراء. ثم يطبق ASA مجموعة التحويل أو الاقتراح المتطابق لإنشاء SA الذي يحمي تدفقات البيانات في قائمة الوصول لخريطة التشفير تلك.

دخلت in order to شكلت ال IKEv1 تحويل مجموعة،crypto ipsec ikev1 transform-setالأمر:

crypto ipsec ikev1 transform-set ESP-AES256-SHA esp-aes-256 esp-sha-hmac

تكوين خريطة تشفير وتطبيقها على واجهة

تحدد خريطة التشفير سياسة IPSec التي سيتم التفاوض عليها في IPSec SA وتتضمن:

- قائمة وصول لتحديد الحزم التي يسمح بها اتصال IPSec ويحميها

- تعريف النظير

- عنوان محلي لحركة مرور IPSec

- مجموعات تحويل IKEv1

- سرية إعادة التوجيه المثالية (إختيارية)

فيما يلي مثال:

crypto map outside_map 10 match address asa-router-vpn

crypto map outside_map 10 set peer 172.17.1.1

crypto map outside_map 10 set ikev1 transform-set ESP-AES256-SHA

يمكنك بعد ذلك تطبيق خريطة التشفير على الواجهة:

crypto map outside_map interface outside

التكوين النهائي ASA

فيما يلي التكوين النهائي للملحق التقني المتقدم (ASA:

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 172.16.1.1 255.255.255.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 10.10.10.1 255.255.255.0

!

object-group network local-network

network-object 10.10.10.0 255.255.255.0

object-group network remote-network

network-object 10.20.10.0 255.255.255.0

!

access-list asa-router-vpn extended permit ip object-group local-network

object-group remote-network

!

nat (inside,outside) source static local-network local-network destination

static remote-network remote-network no-proxy-arp route-lookup

!

crypto ikev1 policy 10

authentication pre-share

encryption aes-256

hash sha

group 14

lifetime 86400

!

crypto ikev1 enable outside

!

crypto ipsec ikev1 transform-set ESP-AES256-SHA esp-aes-256 esp-sha-hmac

!

crypto map outside_map 10 match address asa-router-vpn

crypto map outside_map 10 set peer 172.17.1.1

crypto map outside_map 10 set ikev1 transform-set ESP-AES256-SHA

crypto map outside_map interface outside

!

tunnel-group 172.17.1.1 type ipsec-l2l

tunnel-group 172.17.1.1 ipsec-attributes

ikev1 pre-shared-key cisco123

!

تكوين واجهة سطر الأوامر لموجه IOS XE من Cisco

تكوين الواجهات

إذا لم يتم تكوين واجهات موجه Cisco IOS XE بعد، فيجب تكوين واجهات LAN و WAN على الأقل. فيما يلي مثال:

interface GigabitEthernet0/0

ip address 172.17.1.1 255.255.255.0

no shutdown

!

interface GigabitEthernet0/1

ip address 10.20.10.1 255.255.255.0

no shutdown

تأكد من وجود اتصال بالشبكات الداخلية والخارجية على حد سواء، وخاصة بالشبكات النظيرة البعيدة التي يتم إستخدامها لإنشاء نفق شبكة VPN من موقع إلى موقع. يمكنك استخدام الأمر ping للتحقق من الاتصال الأساسي.

تكوين سياسة ISAKMP (IKEv1)

لتكوين سياسات ISAKMP لاتصالات IKEv1، أدخلcrypto isakmp policy الأمر في وضع التكوين العام. هنا مثال:

crypto isakmp policy 10

encryption aes 256

hash sha

authentication pre-share

group 14

ملاحظة: يمكنك تكوين سياسات IKE متعددة على كل نظير يشارك في IPSec. عند بدء تفاوض IKE، فإنه يحاول العثور على سياسة مشتركة تم تكوينها على كل من النظراء، وتبدأ بسياسات الأولوية العليا التي تم تحديدها على النظير البعيد.

تكوين مفتاح ISAKMP تشفير

دخلت in order to شكلت مبرد صحة هوية مفتاح،crypto isakmp keyالأمر في شامل تشكيل أسلوب:

crypto isakmp key cisco123 address 172.16.1.1

تكوين قائمة تحكم في الوصول (ACL) لحركة مرور VPN ذات الأهمية

أستخدم قائمة الوصول الموسعة أو المسماة لتحديد حركة المرور التي يجب حمايتها بالتشفير. فيما يلي مثال:

access-list 110 remark Interesting traffic access-list

access-list 110 permit ip 10.20.10.0 0.0.0.255 10.10.10.0 0.0.0.255

ملاحظة: تستخدم قائمة التحكم في الوصول لحركة مرور VPN عناوين IP للمصدر والوجهة بعد NAT.

ملاحظة: يجب نسخ قائمة التحكم في الوصول لحركة مرور VPN على كل من نظاري VPN.

تكوين إستثناء NAT

ملاحظة: التكوين الموضح في هذا القسم إختياري.

عادةً، يجب ألا يتم تنفيذ NAT على حركة مرور شبكة VPN. إن استعملت ال nat حمل زائد، بعد ذلك مسار خريطة ينبغي كنت استعملت in order to أعفيت ال VPN حركة مرور من مصلحة من ترجمة. لاحظ أنه في قائمة الوصول التي يتم إستخدامها في خريطة المسار، يجب رفض حركة مرور بيانات شبكة VPN ذات الأهمية.

access-list 111 remark NAT exemption access-list

access-list 111 deny ip 10.20.10.0 0.0.0.255 10.10.10.0 0.0.0.255

access-list 111 permit ip 10.20.10.0 0.0.0.255 any

route-map nonat permit 10

match ip address 111

ip nat inside source route-map nonat interface GigabitEthernet0/0 overload

تكوين مجموعة تحويل

لتحديد مجموعة تحويل IPSec (مجموعة مقبولة من بروتوكولات الأمان والخوارزميات)، أدخل الأمرcrypto ipsec transform-setفي وضع التكوين العام. فيما يلي مثال:

crypto ipsec transform-set ESP-AES256-SHA esp-aes 256 esp-sha-hmac

mode tunnel

تكوين خريطة تشفير وتطبيقها على واجهة

دخلت in order to خلقت أو عدلت تشفير خريطة مدخل وأدخلت ال crypto خريطة تشكيل أسلوب، ال crypto map تشكيل أمر عام. حتى يكتمل إدخال خريطة التشفير، هناك بعض الجوانب التي يجب تعريفها كحد أدنى:

- يجب تحديد نظائر IPsec التي يمكن إعادة توجيه حركة المرور المحمية إليها. هؤلاء هم الأقران الذين يمكن معهم إنشاء مساعد خدمة. لتحديد نظير IPSec في إدخال خريطة تشفير، أدخل

set peerالأمر. - يجب تحديد مجموعات التحويل المقبولة للاستخدام مع حركة المرور المحمية. لتحديد مجموعات التحويل التي يمكن إستخدامها مع إدخال خريطة التشفير، أدخل الأمر

set transform-set. - يجب تحديد حركة المرور التي يجب حمايتها. لتحديد قائمة الوصول الموسعة لإدخال خريطة التشفير، أدخل الأمر

match address.

فيما يلي مثال:

crypto map outside_map 10 ipsec-isakmp

set peer 172.16.1.1

set transform-set ESP-AES256-SHA

match address 110

تتمثل الخطوة الأخيرة في تطبيق مجموعة خريطة التشفير المحددة مسبقا على واجهة. دخلت in order to طبقت هذا،crypto mapالقارن تشكيل أمر:

interface GigabitEthernet0/0

crypto map outside_map

التكوين النهائي IOS XE من Cisco

وفيما يلي تكوين CLI للموجه النهائي من Cisco IOS XE:

crypto isakmp policy 10

encryption aes 256

authentication pre-share

group 14

crypto isakmp key cisco123 address 172.16.1.1

!

crypto ipsec transform-set ESP-AES256-SHA esp-aes 256 esp-sha-hmac

mode tunnel

!

crypto map outside_map 10 ipsec-isakmp

set peer 172.16.1.1

set transform-set ESP-AES256-SHA

match address 110

!

interface GigabitEthernet0/0

ip address 172.17.1.1 255.255.255.0

ip nat outside

ip virtual-reassembly in

duplex auto

speed auto

crypto map outside_map

!

interface GigabitEthernet0/1

ip address 10.20.10.1 255.255.255.0

ip nat inside

ip virtual-reassembly in

duplex auto

speed auto

!

ip nat inside source route-map nonat interface GigabitEthernet0/0 overload

!

route-map nonat permit 10

match ip address 111

!

access-list 110 remark Interesting traffic access-list

access-list 110 permit ip 10.20.10.0 0.0.0.255 10.10.10.0 0.0.0.255

access-list 111 remark NAT exemption access-list

access-list 111 deny ip 10.20.10.0 0.0.0.255 10.10.10.0 0.0.0.255

access-list 111 permit ip 10.20.10.0 0.0.0.255 any

التحقق من الصحة

قبل التحقق مما إذا كان النفق قيد التشغيل ومن أنه يمر بحركة المرور، يجب التأكد من إرسال حركة مرور المصلحة إما إلى موجه ASA أو Cisco IOS XE.

ملاحظة: في ASA، يمكن إستخدام أداة أداة تتبع الحزم التي تطابق حركة مرور الاهتمام لبدء نفق IPSec (مثلpacket-tracer input inside tcp 10.10.10.10 12345 10.20.10.10 80 detailedعلى سبيل المثال).

المرحلة الأولى التحقق

دخلت in order to دققت ما إذا IKEv1 مرحلة 1 يكون فوق ال ASA، العرض crypto isakmp sa أمر. الناتج المتوقع هو أن يرىMM_ACTIVEالحالة:

ciscoasa# show crypto isakmp sa

IKEv1 SAs:

Active SA: 1

Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey)

Total IKE SA: 1

1 IKE Peer: 172.17.1.1

Type : L2L Role : responder

Rekey : no State : MM_ACTIVE

There are no IKEv2 SAs

ciscoasa#

دخلت in order to دققت إن ال IKEv1 مرحلة يكون فوق ال cisco ios XE،show crypto isakmp saالأمر. الناتج المتوقع هو أن يرىACTIVEالحالة:

Router#show crypto isakmp sa

IPv4 Crypto ISAKMP SA

dst src state conn-id status

172.16.1.1 172.17.1.1 QM_IDLE 2003 ACTIVE

IPv6 Crypto ISAKMP SA

Router#

المرحلة الثانية التحقق

دخلت in order to دققت ما إذا IKEv1 مرحلة 2 يكون فوق ال ASA،show crypto ipsec saالأمر. يتمثل الإخراج المتوقع في رؤية فهرس معلمة الأمان (SPI) الوارد والصادر. إذا مرّت حركة المرور عبر قناة الاتصال، يجب أن ترى زيادة عدادات encaps/decaps.

ملاحظة: لكل إدخال من إدخالات قائمة التحكم في الوصول (ACL)، يتم إنشاء نقطة وصول منفصلة واردة/صادرة، مما يمكن أن ينتج عنه إخراج أمر طويلshow crypto ipsec sa(يعتمد على عدد إدخالات ACE في قائمة التحكم في الوصول (ACL) المشفرة).

فيما يلي مثال:

ciscoasa# show crypto ipsec sa peer 172.17.1.1

peer address: 172.17.1.1

Crypto map tag: outside_map, seq num: 10, local addr: 172.16.1.1

access-list asa-router-vpn extended permit ip 10.10.10.0 255.255.255.0

10.20.10.0 255.255.255.0

local ident (addr/mask/prot/port): (10.10.10.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (10.20.10.0/255.255.255.0/0/0)

current_peer: 172.17.1.1

#pkts encaps: 989, #pkts encrypt: 989, #pkts digest: 989

#pkts decaps: 989, #pkts decrypt: 989, #pkts verify: 989

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 989, #pkts comp failed: 0, #pkts decomp failed: 0

#pre-frag successes: 0, #pre-frag failures: 0, #fragments created: 0

#PMTUs sent: 0, #PMTUs rcvd: 0, #decapsulated frgs needing reassembly: 0

#TFC rcvd: 0, #TFC sent: 0

#Valid ICMP Errors rcvd: 0, #Invalid ICMP Errors rcvd: 0

#send errors: 0, #recv errors: 0

local crypto endpt.: 172.16.1.1/0, remote crypto endpt.: 172.17.1.1/0

path mtu 1500, ipsec overhead 74(44), media mtu 1500

PMTU time remaining (sec): 0, DF policy: copy-df

ICMP error validation: disabled, TFC packets: disabled

current outbound spi: 5397114D

current inbound spi : 9B592959

inbound esp sas:

spi: 0x9B592959 (2606311769)

SA State: active

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 2, crypto-map: outside_map

sa timing: remaining key lifetime (kB/sec): (4373903/3357)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0xFFFFFFFF 0xFFFFD7FF

outbound esp sas:

spi: 0x5397114D (1402409293)

SA State: active

transform: esp-aes-256 esp-sha-hmac no compression

in use settings ={L2L, Tunnel, IKEv1, }

slot: 0, conn_id: 2, crypto-map: outside_map

sa timing: remaining key lifetime (kB/sec): (4373903/3357)

IV size: 16 bytes

replay detection support: Y

Anti replay bitmap:

0x00000000 0x00000001

ciscoasa#

دخلت in order to دققت ما إذا IKEv1 مرحلة 2 يكون فوق ال cisco ios XE،show crypto ipsec saالأمر. الناتج المتوقع هو رؤية كل من SPI الوارد والصادر. إذا مرّت حركة المرور عبر قناة الاتصال، يجب أن ترى زيادة عدادات encaps/decaps.

فيما يلي مثال:

Router#show crypto ipsec sa peer 172.16.1.1

interface: GigabitEthernet0/0

Crypto map tag: outside_map, local addr 172.17.1.1

protected vrf: (none)

local ident (addr/mask/prot/port): (10.20.10.0/255.255.255.0/0/0)

remote ident (addr/mask/prot/port): (10.10.10.0/255.255.255.0/0/0)

current_peer 172.16.1.1 port 500

PERMIT, flags={origin_is_acl,}

#pkts encaps: 989, #pkts encrypt: 989, #pkts digest: 989

#pkts decaps: 989, #pkts decrypt: 989, #pkts verify: 989

#pkts compressed: 0, #pkts decompressed: 0

#pkts not compressed: 0, #pkts compr. failed: 0

#pkts not decompressed: 0, #pkts decompress failed: 0

#send errors 0, #recv errors 0

local crypto endpt.: 172.17.1.1, remote crypto endpt.: 172.16.1.1

plaintext mtu 1438, path mtu 1500, ip mtu 1500, ip mtu idb GigabitEthernet3

current outbound spi: 0x9B592959(2606311769)

PFS (Y/N): N, DH group: none

inbound esp sas:

spi: 0x5397114D(1402409293)

transform: esp-256-aes esp-sha-hmac ,

in use settings ={Tunnel, }

conn id: 2003, flow_id: CSR:3, sibling_flags FFFFFFFF80004048, crypto map: outside_map

sa timing: remaining key lifetime (k/sec): (4607857/3385)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

inbound ah sas:

inbound pcp sas:

outbound esp sas:

spi: 0x9B592959(2606311769)

transform: esp-256-aes esp-sha-hmac ,

in use settings ={Tunnel, }

conn id: 2004, flow_id: CSR:4, sibling_flags FFFFFFFF80004048, crypto map: outside_map

sa timing: remaining key lifetime (k/sec): (4607901/3385)

IV size: 16 bytes

replay detection support: Y

Status: ACTIVE(ACTIVE)

outbound ah sas:

outbound pcp sas:

Router#

المرحلة 1 و 2 من التحقق

يصف هذا قسم الأمر أن أنت يستطيع استعملت على ال ASA أو cisco ios XE in order to دققت التفاصيل لكل من المرحلتين 1 و 2.

دخلت الأمرshow vpn-sessiondbعلى ال ASA للتحقق:

ciscoasa# show vpn-sessiondb detail l2l filter ipaddress 172.17.1.1

Session Type: LAN-to-LAN Detailed

Connection : 172.17.1.1

Index : 2 IP Addr : 172.17.1.1

Protocol : IKEv1 IPsec

Encryption : IKEv1: (1)AES256 IPsec: (1)AES256

Hashing : IKEv1: (1)SHA1 IPsec: (1)SHA1

Bytes Tx : 98900 Bytes Rx : 134504

Login Time : 06:15:52 UTC Fri Sep 6 2024

Duration : 0h:15m:07s

IKEv1 Tunnels: 1

IPsec Tunnels: 1

IKEv1:

Tunnel ID : 2.1

UDP Src Port : 500 UDP Dst Port : 500

IKE Neg Mode : Main Auth Mode : preSharedKeys

Encryption : AES256 Hashing : SHA1

Rekey Int (T): 86400 Seconds Rekey Left(T): 84093 Seconds

D/H Group : 14

Filter Name :

IPsec:

Tunnel ID : 2.2

Local Addr : 10.10.10.0/255.255.255.0/0/0

Remote Addr : 10.20.10.0/255.255.255.0/0/0

Encryption : AES256 Hashing : SHA1

Encapsulation: Tunnel

Rekey Int (T): 3600 Seconds Rekey Left(T): 3293 Seconds

Rekey Int (D): 4608000 K-Bytes Rekey Left(D): 4607901 K-Bytes

Idle Time Out: 30 Minutes Idle TO Left : 26 Minutes

Bytes Tx : 98900 Bytes Rx : 134504

Pkts Tx : 989 Pkts Rx : 989

NAC:

Reval Int (T): 0 Seconds Reval Left(T): 0 Seconds

SQ Int (T) : 0 Seconds EoU Age(T) : 309 Seconds

Hold Left (T): 0 Seconds Posture Token:

Redirect URL :

ciscoasa#

أدخلshow crypto sessionالأمر على Cisco IOS XE للتحقق:

Router#show crypto session remote 172.16.1.1 detail

Crypto session current status

Code: C - IKE Configuration mode, D - Dead Peer Detection

K - Keepalives, N - NAT-traversal, T - cTCP encapsulation

X - IKE Extended Authentication, F - IKE Fragmentation

Interface: GigabitEthernet0/0

Uptime: 00:03:36

Session status: UP-ACTIVE

Peer: 172.16.1.1 port 500 fvrf: (none) ivrf: (none)

Phase1_id: 172.16.1.1

Desc: (none)

IKE SA: local 172.17.1.1/500 remote 172.16.1.1/500 Active

Capabilities:(none) connid:1005 lifetime:23:56:23

IPSEC FLOW: permit ip 10.20.10.0/255.255.255.0 10.10.10.0/255.255.255.0

Active SAs: 2, origin: crypto map

Inbound: #pkts dec'ed 989 drop 0 life (KB/Sec) 4449870/3383

Outbound: #pkts enc'ed 989 drop 0 life (KB/Sec) 4449868/3383

Router#

استكشاف الأخطاء وإصلاحها

يوفر هذا القسم معلومات يمكنك إستخدامها لاستكشاف أخطاء التكوين وإصلاحها.

ملاحظة: راجع المعلومات المهمة حول أوامر تصحيح الأخطاء وأستكشاف أخطاء أمان IP وإصلاحها - فهم أوامر تصحيح الأخطاء واستخدامها مستندات Cisco قبل إستخدامdebugالأوامر.

أداة المدقق من شبكة LAN إلى شبكة IPSec

in order to دققت تلقائيا ما إذا كان ال IPSec lan-to-LAN تشكيل بين ال ASA و cisco ios XE صحيح، أنت يستطيع استعملت ال IPSec lan-to-LANChecker أداة. يتم تصميم الأداة بحيث تقبلshow techأمر أوshow running-configأمر من موجه ASA أو Cisco IOS XE. وهو يفحص التكوين ويحاول اكتشاف ما إذا تم تكوين نفق IPSec مستند إلى خريطة الشبكة المحلية (LAN) إلى الشبكة المحلية (LAN). إذا تم تكوينها، فإنها تقوم بفحص متعدد النقاط للتكوين وتبرز أي أخطاء تكوين وإعدادات للنفق الذي سيتم التفاوض بشأنه.

تصحيح أخطاء ASA

لاستكشاف أخطاء تفاوض نفق IPSec IKEv1 وإصلاحها على جدار حماية ASA، يمكنك إستخدام الأوامر التاليةdebug:

debug crypto ipsec 127

debug crypto isakmp 127

debug ike-common 10

ملاحظة: إذا كان عدد أنفاق VPN على ASA كبيرا، فيجب إستخدامdebug crypto condition peer A.B.C.Dالأمر قبل تمكين تصحيح الأخطاء لتحديد مخرجات تصحيح الأخطاء لتضمين النظير المحدد فقط.

تصحيح أخطاء موجه Cisco IOS XE

لاستكشاف أخطاء تفاوض نفق IPSec IKEv1 وإصلاحها على موجه Cisco IOS XE، يمكنك إستخدام أوامر تصحيح الأخطاء التالية:

debug crypto ipsec

debug crypto isakmp

ملاحظة: إذا كان عدد أنفاق VPN على Cisco IOS XE كبيرا،debug crypto condition peer ipv4 A.B.C.Dفيجب إستخدام هذا قبل تمكين تصحيح الأخطاء لتحديد مخرجات تصحيح الأخطاء لتضمين النظير المحدد فقط.

تلميح: راجع حلول أستكشاف أخطاء الشبكة الخاصة الظاهرية (VPN) الخاصة ب IPSec وإصلاحها الأكثر شيوعا في L2L والوصول عن بعد من Cisco مستند للحصول على مزيد من المعلومات حول كيفية أستكشاف أخطاء الشبكة الخاصة الظاهرية (VPN) وإصلاحها من موقع إلى موقع.

المراجع

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

17-Feb-2023

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Pawel CecotCisco TAC Engineer

- Mateusz TrojczakCisco TAC Engineer

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات