تكوين FlexVPN الذي تم التحدث إليه عبر EIGRP واستكشاف أخطائه وإصلاحها

خيارات التنزيل

-

ePub (1.5 MB)

العرض في تطبيقات مختلفة على iPhone أو iPad أو نظام تشغيل Android أو قارئ Sony أو نظام التشغيل Windows Phone

لغة خالية من التحيز

تسعى مجموعة الوثائق لهذا المنتج جاهدة لاستخدام لغة خالية من التحيز. لأغراض مجموعة الوثائق هذه، يتم تعريف "خالية من التحيز" على أنها لغة لا تعني التمييز على أساس العمر، والإعاقة، والجنس، والهوية العرقية، والهوية الإثنية، والتوجه الجنسي، والحالة الاجتماعية والاقتصادية، والتمييز متعدد الجوانب. قد تكون الاستثناءات موجودة في الوثائق بسبب اللغة التي يتم تشفيرها بشكل ثابت في واجهات المستخدم الخاصة ببرنامج المنتج، أو اللغة المستخدمة بناءً على وثائق RFP، أو اللغة التي يستخدمها منتج الجهة الخارجية المُشار إليه. تعرّف على المزيد حول كيفية استخدام Cisco للغة الشاملة.

حول هذه الترجمة

ترجمت Cisco هذا المستند باستخدام مجموعة من التقنيات الآلية والبشرية لتقديم محتوى دعم للمستخدمين في جميع أنحاء العالم بلغتهم الخاصة. يُرجى ملاحظة أن أفضل ترجمة آلية لن تكون دقيقة كما هو الحال مع الترجمة الاحترافية التي يقدمها مترجم محترف. تخلي Cisco Systems مسئوليتها عن دقة هذه الترجمات وتُوصي بالرجوع دائمًا إلى المستند الإنجليزي الأصلي (الرابط متوفر).

المحتويات

المقدمة

يصف هذا المستند نشر شبكة FlexVPN التي يتم التحدث إليها باستخدام IKEv2 و NHRP واستكشاف أخطائها وإصلاحها لأنفاق تشفير العميل المباشر.

المتطلبات الأساسية

- Flex VPN صرة و Flex VPN زبون تشكيل

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

- IKEv2

- شبكة VPN تستند إلى المسار

- واجهات الأنفاق الظاهرية (VTI)

- NHRP

- IPsec

- EIGRP

- VRF-Lite

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى:

- Cisco IOS XE 17.9.4a

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

قابلية التطوير

يمكن توسعة شبكة FlexVPN بسهولة تامة من المكاتب الصغيرة إلى شبكات الشركات الكبيرة. كما يمكنه إدارة العديد من إتصالات الشبكات الخاصة الظاهرية (VPN) دون الحاجة إلى الكثير من العمل الإضافي، وهو أمر رائع للمؤسسات الآخذة في النمو أو التي لديها العديد من المستخدمين عن بعد.

الميزات الرئيسية

- التكوين الديناميكي والأنفاق حسب الطلب:

- واجهات الأنفاق الظاهرية (VTI): يستخدم FlexVPN شبكات VTI التي يمكن إنشاؤها وإزالتها حسب الحاجة. وهذا يعني أنه لا يتم إعداد أنفاق الشبكة الخاصة الظاهرية (VPN) إلا عندما تكون هناك حركة مرور وإزالتها عند عدم الحاجة إليها، مما يوفر الموارد ويحسن إمكانية التطوير.

- بروتوكولات التوجيه الديناميكية: وهو يعمل مع بروتوكولات التوجيه مثل OSPF و EIGRP و BGP عبر أنفاق شبكة VPN. يؤدي ذلك إلى إستمرار تحديث معلومات التوجيه تلقائيا، وهو أمر مهم للشبكات الكبيرة والدينامية.

- المرونة أثناء النشر:

- نموذج المحور والكلام: يتصل المحور المركزي بالعديد من المكاتب الفرعية. تعمل شبكة FlexVPN على تبسيط عملية إعداد هذه الاتصالات من خلال إطار عمل واحد، مما يجعلها مثالية للشبكات الكبيرة.

- طبولوجيا الشبكة الكاملة والشبكة الجزئية: يمكن لجميع المواقع التواصل مباشرة دون المرور عبر مركز مركزي، مما يقلل من التأخير ويحسن الأداء.

- توفر عال وتكرار:

- لوحات التوزيع المكررة: يدعم مراكز متعددة للنسخ الاحتياطي. في حالة فشل أحد المحاور، يمكن أن تتصل الفروع بموزع آخر، مما يضمن اتصال مستمر.

- موازنة التحميل: توزيع إتصالات VPN عبر أجهزة متعددة لتجنب تحميل أي جهاز واحد بشكل زائد، وهو ما يعد أمرا حيويا للحفاظ على الأداء في عمليات النشر الكبيرة.

- مصادقة وتفويض قابلان للتطوير:

- دمج المصادقة والتفويض والمحاسبة (AAA): يعمل مع خوادم AAA مثل Cisco ISE أو RADIUS للإدارة المركزية لمسوغات وسياسات المستخدم الضرورية للاستخدام على نطاق واسع.

- وحدات PKI والشهادات: يدعم البنية الأساسية للمفتاح العام (PKI) والشهادات الرقمية للمصادقة الآمنة، والتي تكون أكثر قابلية للتوسع من إستخدام المفاتيح المشتركة مسبقا، خاصة في البيئات الكبيرة.

معلومات أساسية

FlexVPN و NHRP

يوفر خادم FlexVPN الوظائف الخاصة بشبكة FlexVPN من جانب الخادم. يقوم عميل FlexVPN بإنشاء نفق IPsec VPN آمن بين عميل FlexVPN وخادم FlexVPN آخر.

NHRP هو بروتوكول مشابه لبروتوكول تحليل العنوان (ARP) يعمل على تخفيف مشاكل شبكة الوصول المتعدد غير للبث (NBMA). باستخدام NHRP، تتعرف كيانات NHRP المتصلة بشبكة NBMA بشكل ديناميكي على عنوان NBMA للكيانات الأخرى التي هي جزء من تلك الشبكة، مما يسمح لهذه الكيانات بالاتصال المباشر دون طلب حركة مرور البيانات لاستخدام خطوة متوسطة.

تدمج ميزة FlexVPN التي يتم الحديث عنها مع NHRP وعميل FlexVPN (تحدث) لإنشاء قناة تشفير مباشرة مع عميل آخر في شبكة FlexVPN موجودة. يتم إنشاء الاتصالات باستخدام واجهات النفق الظاهرية (VTI) و IKEv2 و NHRP، حيث يتم إستخدام NHRP لحل عملاء FlexVPN في الشبكة.

توصي Cisco بضمان ما يلي:

-

لا يتم تبادل إدخالات التوجيه بين الفروع. يوجد إعتبار رئيسي، يشرح لاحقا أثناء تقدمنا في أستكشاف أخطاء المخطط القائم على EIGRP وإصلاحها.

- يتم إستخدام ملفات التخصيص المختلفة للمعلمات ولا يتم تكوين الأمر config-exchange للمعلمات.

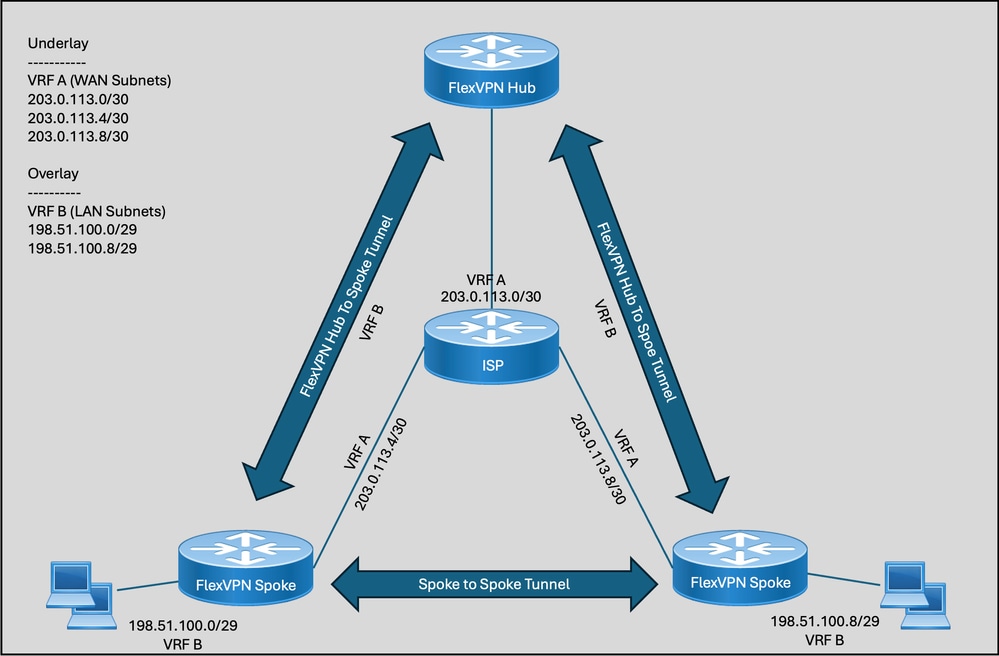

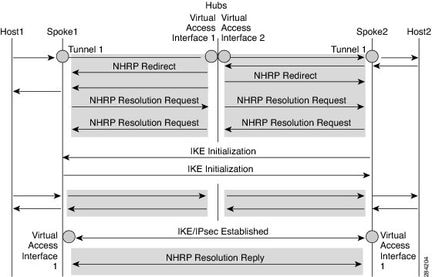

عملية NHRP

يوضح الرسم التوضيحي تدفق حركة المرور بين Talk 1 و Talk 2، مع الشبكات 198.51.100.0/29/24 و198.51.100.8/29، ويتم الإعلان عن كل منهما من خلال EIGRP الذي يقوم بتقشير الكابلات مباشرة عبر المحور. فيما يلي كيف يبدو تدفق حركة المرور عند تأسيس الاتصال بين Talk 1(198.51.100.0/29/24) و Talk 2 (198.51.100.8/29).

- المضيف1 يرسل حركة مرور معد ل إلى المضيف 2. ينتج عن البحث عن المسار في المضيف 1 إعادة توجيهها إلى واجهة نفق صرة لأن الصرة تقوم بإعلان أن الشبكة عبر EIGRP.

- عندما تصل حركة المرور إلى الموزع، يؤكد بحث المسار في نهاية الموزع أن تحدث 2 شبكة 198.51.100.8/29 يتم التعرف عليها عبر Talk 2 Virtual-Access.

- يقوم الموزع بإعادة توجيه NHRP لأن كلا من واجهات الوصول الظاهري (تحدث 1 وتكلم 2) هي جزء من شبكة NHRP نفسها التي لها نفس معرف شبكة NHRP.

- عند تلقي إعادة التوجيه، يقوم Talk1 بالبدء في طلب تحليل للشبكة Talk 2 عبر واجهة النفق (نفس الواجهة التي تلقت إعادة التوجيه عليها). تكرار العملية نفسها لطلب الحل الخاص بالشبكة Talk 1.

- TALK2 يستلم طلب الحل على واجهة النفق ويسترجع رقم القالب الظاهري كما هو محدد في التكوين. يتم إستخدام رقم القالب الظاهري لإنشاء واجهة الوصول الظاهري لإنشاء جلسة تشفير بين موضعين. بمجرد تشغيل معرفات أمان التشفير بين الخادمين، يقوم كلا الخادمين بتثبيت مسارات عنوان IP للخطوة التالية التي تم التعرف عليها عبر إنشاء واجهات الوصول الظاهرية (IPSec).

- ثم يقوم كلا الخادمين بالمتابعة للتحقق من إمكانية الوصول إلى الخطوة التالية قبل إرسال الرد على الحل عبر الوصول الظاهري للواجهة التي تم إنشاؤها حديثا للاتصال عبر المحادثة.

- وبمجرد الوصول إلى الخطوة التالية، يرسل كلا الخادمين ردا على الحل إلى بعضهما البعض.

- يمكن أن يتجاوز كلا الخادمين الآن كل عنوان IP للخطوة التالية للشبكة الخاصة بهم للوصول الظاهري عبر NHO.

- يقوم TALK1 بتثبيت إدخالات ذاكرة التخزين المؤقت اللازمة ل IP للخطوة التالية ل Talk2 وشبكته. يمحو أيضا 1 المؤقت ذاكرة تخزين مؤقت مدخل يشير إلى الصرة أن يحل الشبكة تحت نفق قارن 1.

- يتم تكرار الخطوة نفسها بواسطة Talk 2، كما تقوم بتثبيت إدخالات ذاكرة التخزين المؤقت ل IP للخطوة التالية التي يتم التحدث بها والشبكة الخاصة بها تنتقل إلى الأمام في حذف إدخال لوحة الوصل القديم عبر النفق.

- يضيف NHRP مسارات إختصار كمسار تجاوز الخطوة التالية (NHO) أو مسار H (NHRP).

تكوين FlexVPN الذي تم التحدث إليه باستخدام EIGRP

مخطط الطوبولوجيا

الاعتبارات الرئيسية للمخطط المستند إلى EIGRP

قبل أن نمضي نحو التشكيل، هناك بعض المفاهيم الرئيسية التي يجب أن نفهمها:

- في أي نشر ل EIGRP، إذا كانت الخوادم الفرعية تتلقى جدول توجيه كامل للمعلمات الأخرى أو لمسارات الملخص فقط، يلزم تثبيت قائمة البادئات على جانب الموزع لتحديثات التوجيه الصادرة لتصفية عناوين IP الخاصة بالنفق المراد الإعلان عنها في بعضها البعض.

-

يعمل الأفق المنقسم في EIGRP بشكل مختلف عن عمله في IBGP. يقوم EIGRP بإيقاف شبكات الإعلان فقط خارج الواجهة التي تم التعرف عليها منها. على سبيل المثال، يحتوي الموزع على قطعتين متصلتين إحداهما عبر Virtual-Access 1 والأخرى عبر واجهات Virtual-Access 2. أما الطرق التي تستخدمها المحورية عن طريق VA 1 من TALK 1 فيعلن عنها مرة أخرى إلى TALK 2 عن طريق VA 2 والعكس بالعكس، حيث أن VA 1 و VA 2 هي واجهات مختلفة. في حالة IBGP، فإنها لا تعلن عن أي شبكات تم التعرف عليها من النظير الخاص بها إلى نظير آخر. في مثال مماثل، لا يعلن صرة يشكل مع IBGP شبكات خلفية تعلمها من VA 1 إلى VA 2 والعكس.

-

يخلق هذا سلوك في EIGRP تعارض في تجاور CEF لعنوان IP الخطوة التالية (عنوان IP لواجهة الوصول الظاهري لنفق يتحدث إلى) بما أن هو أول من تم تعلمه عبر EIGRP باستخدام واجهة نفق صرة ثم عبر IPsec باستخدام واجهة الوصول الظاهري. وهذا يتسبب في التوجيه غير المتماثل لحركة مرور NHRP وينتج أيضا إدخال NHRP مكرر في جدول NHRP وإدخالات NHO المكررة في جدول التوجيه أيضا لكل من واجهات الخطوة التالية (نفق عبر محور) و(الوصول الظاهري عبر مكبر الصوت).

-

يحتاج القالب الظاهري من جانب الموزع إلى وجود IP من تجمع مختلف عن واجهات النفق الفرعية نظرا لأننا نريد تصفية تحديثات EIGRP الصادرة للتأكد من عدم تأثر تجانب الموزع وتمثيل EIGRP المتكلم.

هنا مثالان يظهران كيفية تكوين FlexVPN الذي تم التحدث إليه باستخدام EIGRP على خادم FlexVPN وعميل FlexVPN. لقد اتبعنا أفضل الممارسات لفصل حركة المرور الأساسية والمترابطة عن طريق وضعهم معا في شبكات محلية ظاهرية (VRF) معينة. يكون VRF A للأساس بينما يتم إستخدام B للتغشية.

مثال 1 - إستخدام NHO (تخطي الخطوة التالية) للاتصال المتكلم

خادم FlexVPN

ip local pool FLEXPOOL 192.0.2.129 192.0.2.254

crypto ikev2 authorization policy CISCO_FLEX

pool FLEXPOOL

def-domain cisco.com

route set interface

crypto ikev2 proposal CISCO_PROP

encryption aes-gcm-256

prf sha256

group 21

crypto ikev2 policy CISCO_POL

match fvrf A

proposal CISCO_PROP

crypto ikev2 profile CISCO_IKEV2

match fvrf A

match identity remote fqdn domain cisco.com

identity local fqdn hub.cisco.com

authentication remote pre-share key cisco

authentication local pre-share key cisco

aaa authorization group psk list default CISCO_FLEX

virtual-template 1

crypto ipsec transform-set CISCO_TRANSFORM esp-aes 256 esp-sha256-hmac

mode transport

crypto ipsec profile CISCO_PROF

set transform-set CISCO_TRANSFORM

set pfs group19

set ikev2-profile CISCO_IKEV2

interface Loopback0

ip vrf forwarding B

ip address 192.0.2.1 255.255.255.255

interface GigabitEthernet1

ip vrf forwarding A

ip address 203.0.113.2 255.255.255.252

interface Virtual-Template1 type tunnel

ip vrf forwarding B

ip unnumbered Loopback0

ip nhrp network-id 1

ip nhrp redirect

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

ip prefix-list CISCO_PREFIX seq 5 deny 192.0.2.128/25 le 32

ip prefix-list CISCO_PREFIX seq 6 permit 0.0.0.0/0 le 32

router eigrp B

!

address-family ipv4 unicast vrf B autonomous-system 1

!

af-interface default

hello-interval 2

hold-time 10

exit-af-interface

!

topology base

distribute-list prefix CISCO_PREFIX out

exit-af-topology

network 192.0.2.128 0.0.0.127

network 192.0.2.1 0.0.0.0

exit-address-family

FlexVPN Client 1

ip host vrf A hub.cisco.com 203.0.113.2

crypto ikev2 authorization policy CISCO_FLEX

route set interface

crypto ikev2 proposal CISCO_PROP

encryption aes-gcm-256

prf sha256

group 21

crypto ikev2 policy CISCO_POL

match fvrf A

proposal CISCO_PROP

crypto ikev2 client flexvpn CISCO_CLIENT

peer 1 fqdn hub.cisco.com dynamic

client connect Tunnel1

crypto ikev2 profile CISCO_IKEV2

match fvrf A

match identity remote fqdn domain cisco.com

identity local fqdn spoke1.cisco.com

authentication remote pre-share key cisco

authentication local pre-share key cisco

aaa authorization group psk list default CISCO_FLEX

virtual-template 1

crypto ipsec transform-set CISCO_TRANSFORM esp-aes 256 esp-sha256-hmac

mode transport

crypto ipsec profile CISCO_PROF

set transform-set CISCO_TRANSFORM

set pfs group19

set ikev2-profile CISCO_IKEV2

interface Tunnel1

ip vrf forwarding B

ip address negotiated

ip nhrp network-id 1

ip nhrp shortcut virtual-template 1

tunnel source GigabitEthernet1

tunnel destination dynamic

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

end

interface GigabitEthernet1

ip vrf forwarding A

ip address 203.0.113.6 255.255.255.252

interface Loopback1

ip vrf forwarding B

ip address 198.51.100.1 255.255.255.248

interface Virtual-Template1 type tunnel

ip vrf forwarding B

ip unnumbered Tunnel1

ip nhrp network-id 1

ip nhrp shortcut virtual-template 1

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

router eigrp B

address-family ipv4 unicast vrf B autonomous-system 1

af-interface default

hello-interval 2

hold-time 10

passive-interface

exit-af-interface

af-interface Tunnel1

no passive-interface

exit-af-interface

topology base

exit-af-topology

network 198.51.100.0 0.0.0.7

network 192.0.2.128 0.0.0.127

exit-address-family

عميل FlexVPN 2

ip host vrf A hub.cisco.com 203.0.113.2

crypto ikev2 authorization policy CISCO_FLEX

route set interface

crypto ikev2 proposal CISCO_PROP

encryption aes-gcm-256

prf sha256

group 21

crypto ikev2 policy CISCO_POL

match fvrf A

proposal CISCO_PROP

crypto ikev2 client flexvpn CISCO_CLIENT

peer 1 fqdn hub.cisco.com dynamic

client connect Tunnel1

crypto ikev2 profile CISCO_IKEV2

match fvrf A

match identity remote fqdn domain cisco.com

identity local fqdn spoke2.cisco.com

authentication remote pre-share key cisco

authentication local pre-share key cisco

aaa authorization group psk list default CISCO_FLEX

virtual-template 1

crypto ipsec transform-set CISCO_TRANSFORM esp-aes 256 esp-sha256-hmac

mode transport

crypto ipsec profile CISCO_PROF

set transform-set CISCO_TRANSFORM

set pfs group19

set ikev2-profile CISCO_IKEV2

interface Tunnel1

ip vrf forwarding B

ip address negotiated

ip nhrp network-id 1

ip nhrp shortcut virtual-template 1

tunnel source GigabitEthernet1

tunnel destination dynamic

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

end

interface GigabitEthernet1

ip vrf forwarding A

ip address 203.0.113.10 255.255.255.252

interface Loopback1

ip vrf forwarding B

ip address 198.51.100.9 255.255.255.248

interface Virtual-Template1 type tunnel

ip vrf forwarding B

ip unnumbered Tunnel1

ip nhrp network-id 1

ip nhrp shortcut virtual-template 1

tunnel vrf A

tunnel protection ipsec profile CISCO_PROF

router eigrp B

address-family ipv4 unicast vrf B autonomous-system 1

af-interface default

hello-interval 2

hold-time 10

passive-interface

exit-af-interface

af-interface Tunnel1

no passive-interface

exit-af-interface

topology base

exit-af-topology

network 198.51.100.8 0.0.0.7

network 192.0.2.128 0.0.0.127

exit-address-family

المثال 2 - إستخدام المسارات المثبتة من قبل NHRP للاتصالات التي يتم التحدث إليها

خادم FlexVPN

التغيير الوحيد في تكوين EIGRP هو تقديم مسارات ملخص بدلا من جدول التوجيه الكامل على الفروع. الرجاء التأكد من تنزيل القالب الظاهري للأسفل لدفع تكوين الملخص إلى مخطط EIGRP. يرجى الرجوع إلى معرف تصحيح الأخطاء من Cisco CSCwn84303.

router eigrp B

!

address-family ipv4 unicast vrf B autonomous-system 1

!

af-interface default

hello-interval 2

hold-time 10

exit-af-interface

!

af-interface Virtual-Template1

summary-address 198.51.100.0 255.255.255.0 <<<<<<<<<<< Summary address

exit-af-interface

!

topology base

distribute-list prefix CISCO_PREFIX out

exit-af-topology

network 192.0.2.128 0.0.0.127

network 192.0.2.1 0.0.0.0

exit-address-family

التحقق واستكشاف الأخطاء وإصلاحها

مثال 1 - إستخدام NHO (تخطي الخطوة التالية) للاتصال المتكلم

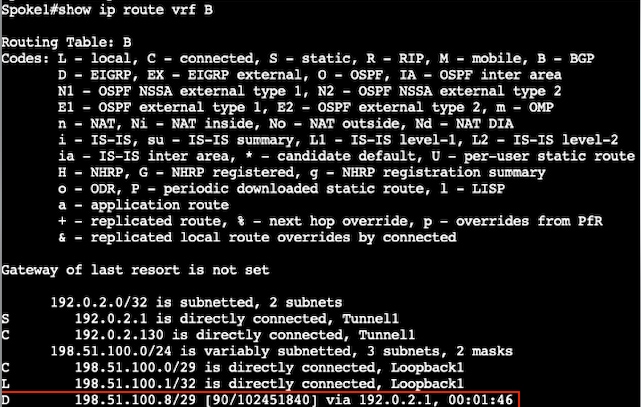

تحدث 1 (قبل التحدث إلى قرار اللجنة الوطنية لحقوق الإنسان وإنشاء النفق)

تحدث 2 (قبل التحدث إلى قرار اللجنة القومية لحقوق الإنسان وإنشاء النفق)

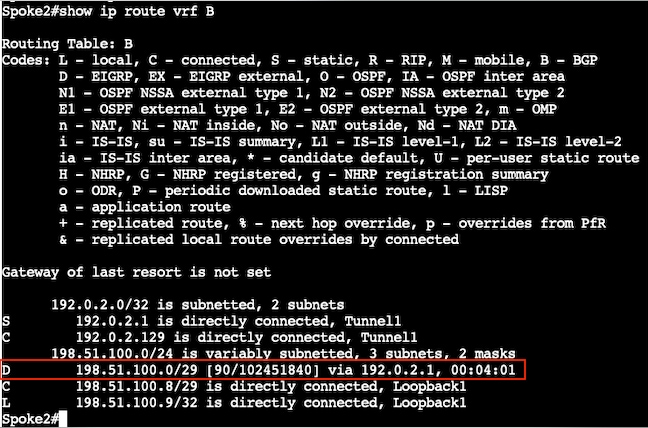

تحدث 1 (بعد التحدث إلى قرار NHRP وإنشاء النفق)

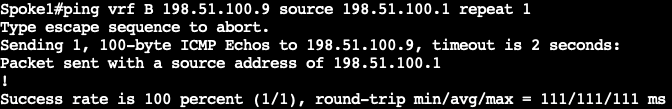

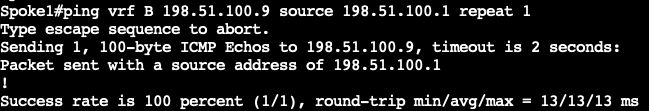

ابدأ بروتوكول ICMP لتشغيل النفق الذي يتم التحدث إليه:

التحقق من إختصار NHRP:

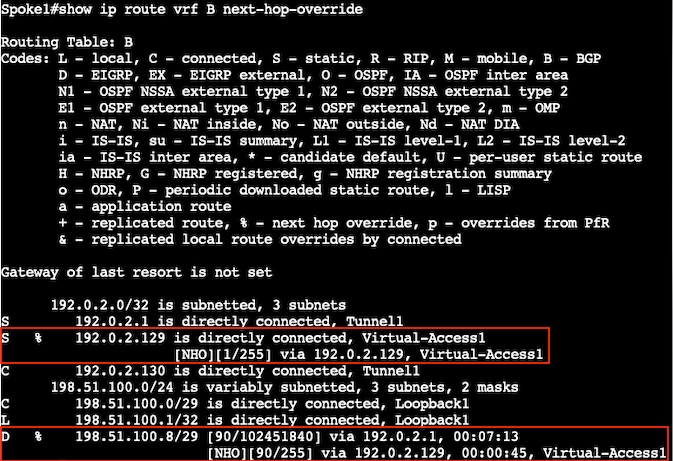

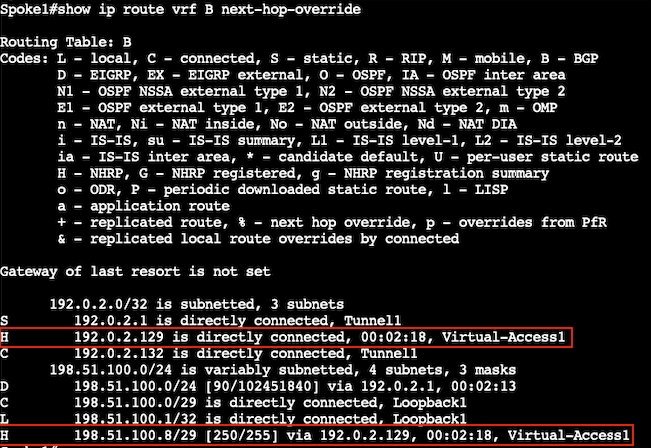

التحقق من إنشاء إختصار مادة نشر مسارات NHO:

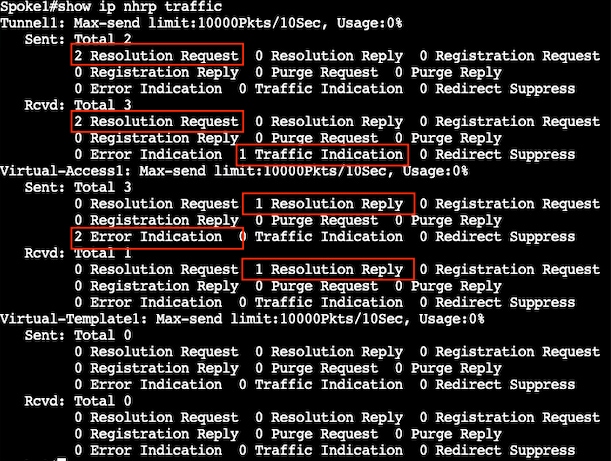

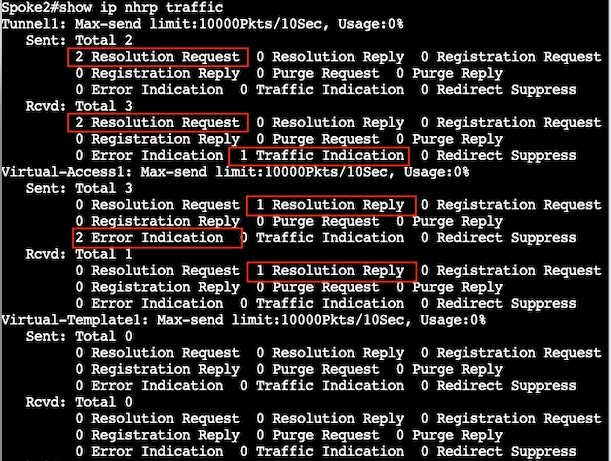

التحقق من عدادات NHRP:

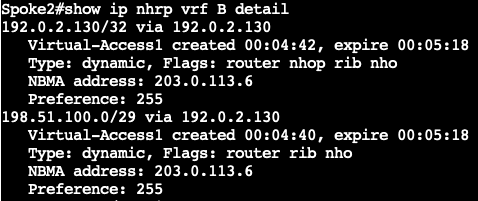

تحدث 2 (بعد التحدث إلى قرار اللجنة القومية لحقوق الإنسان وإنشاء النفق)

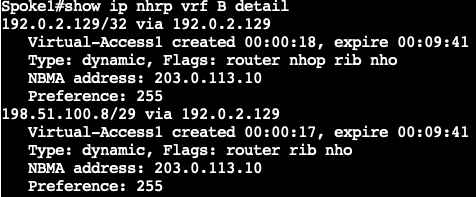

التحقق من إختصار NHRP:

التحقق من إنشاء إختصار مادة نشر مسارات NHO:

التحقق من عدادات NHRP:

هنا شرح مفصل خطوة بخطوة لكيفية تأسيس نفق يجري التكلم معه مباشرة بمساعدة تصحيح أخطاء احد الفروع.

- تم التحدث عن بروتوكول رسائل التحكم في الإنترنت (ICMP) المستهل:

Spoke1#ping vrf B 198.51.100.9 source 198.51.100.1 repeat 1

Type escape sequence to abort.

Sending 1, 100-byte ICMP Echos to 198.51.100.9, timeout is 2 seconds:

Packet sent with a source address of 198.51.100.1

!

Success rate is 100 percent (1/1), round-trip min/avg/max = 111/111/111 ms

- تلقى الموزع ICMP وبدأ إعادة التوجيه (إشارة حركة المرور) إلى كلا البابين:

*Feb 3 16:15:35.280: NHRP: Receive Traffic Indication via Tunnel1 vrf: B(0x4), packet size: 104

.

*Feb 3 16:15:35.280: (M) traffic code: redirect(0)

*Feb 3 16:15:35.280: src NBMA: 203.0.113.2

*Feb 3 16:15:35.280: src protocol: 192.0.2.1, dst protocol: 198.51.100.1

.

*Feb 3 16:15:35.281: NHRP-DETAIL: NHRP traffic indication for afn 1 received on interface Tunnel1 , for vrf: B(0x4) label: 0

- أطلق كلا البابين طلب حل عبر النفق 1:

*Feb 3 16:15:35.295: NHRP: Sending NHRP Resolution Request for dest: 198.51.100.9 to nexthop: 198.51.100.9 using our src: 192.0.2.130 vrf: B(0x4)

*Feb 3 16:15:35.295: NHRP: Attempting to send packet through interface Tunnel1 via DEST dst 198.51.100.9

*Feb 3 16:15:35.295: NHRP-DETAIL: First hop route lookup for 198.51.100.9 yielded 192.0.2.1, Tunnel1

*Feb 3 16:15:35.295: NHRP: Send Resolution Request via Tunnel1 vrf: B(0x4), packet size: 72

*Feb 3 16:15:35.295: src: 192.0.2.130, dst: 198.51.100.9

.

*Feb 3 16:15:35.296: src NBMA: 203.0.113.6

*Feb 3 16:15:35.296: src protocol: 192.0.2.130, dst protocol: 198.51.100.9

- تلقى كلا الطرفين طلب حل عبر Tunnel1:

*Feb 3 16:15:35.392: NHRP: Receive Resolution Request via Tunnel1 vrf: B(0x4), packet size: 92

.

*Feb 3 16:15:35.392: src NBMA: 203.0.113.10

*Feb 3 16:15:35.392: src protocol: 192.0.2.129, dst protocol: 198.51.100.1

*Feb 3 16:15:35.392: (C-1) code: no error(0), flags: none

.

*Feb 3 16:15:35.392: NHRP-DETAIL: Resolution request for afn 1 received on interface Tunnel1 , for vrf: B(0x4) label: 0

- أجرى كلا البابين بحث المسار لشبكاتهما المحلية 198.51.100.0/29/24 و 198.51.100.8/29:

*Feb 3 16:15:35.392: NHRP-DETAIL: Multipath IP route lookup for 198.51.100.1 in vrf: B(0x4) yielded Loopback1, pfx:198.51.100.0/29 (netid_in:1 if_in:Tunnel1)

*Feb 3 16:15:35.392: NHRP: Route lookup for destination 198.51.100.1 in vrf: B(0x4) yielded interface Loopback1, prefixlen 29

.

*Feb 3 16:15:35.392: NHRP: We are egress router. Process the NHRP Resolution Request.

.

*Feb 3 16:15:35.393: NHRP-DETAIL: Multipath IP route lookup for 198.51.100.1 in vrf: B(0x4) yielded Loopback1, pfx:198.51.100.0/29 (netid_in:1 if_in:Tunnel1)

*Feb 3 16:15:35.393: NHRP: nhrp_rtlookup for 198.51.100.1 in vrf: B(0x4) yielded interface Loopback1, prefixlen 29, label none(0)

*Feb 3 16:15:35.393: NHRP-DETAIL: netid_out 0, netid_in 1

*Feb 3 16:15:35.393: NHRP: We are egress router for target 198.51.100.1, recevied via Tunnel1 vrf: B(0x4)

- تم وضع الرد على الحل في قائمة الانتظار وبدء إنشاء IPsec نظرا لأن كلا الخادمين على حد سواء على دراية بعناوين NBMA الأخرى:

*Feb 3 16:15:35.393: NHRP: Checking for delayed event 192.0.2.129/198.51.100.1 on list (Tunnel1 vrf: B(0x4))

*Feb 3 16:15:35.393: NHRP: No delayed event node found.

*Feb 3 16:15:35.394: NHRP-DETAIL: Updated delayed event with ep src:203.0.113.6 dst:203.0.113.10 ivrf:B

*Feb 3 16:15:35.394: NHRP: Enqueued Delaying resolution request nbma src:203.0.113.6 nbma dst:203.0.113.10 reason:IPSEC-IFC: need to wait for IPsec SAs.

*Feb 3 16:15:35.394: NHRP: Interface: Tunnel1 configured with FlexVPN. Deferring cache creation for nhop 192.0.2.129

*Feb 3 16:15:35.406: %LINEPROTO-5-UPDOWN: Line protocol on Interface Virtual-Access1, changed state to down

*Feb 3 16:15:35.456: NHRP: Virtual-Access1: Tunnel mode changed from

'Uninitialized tunnel mode' to 'GRE over point to point IPV4 tunnel mode'

*Feb 3 16:15:35.456: NHRP: Virtual-Access1: NHRP not enabled in delay_if_up

*Feb 3 16:15:35.511: NHRP: Registration with Tunnels Decap Module succeeded

*Feb 3 16:15:35.511: NHRP: Rejecting addr type 1

*Feb 3 16:15:35.511: NHRP: Adding all static maps to cache

*Feb 3 16:15:35.511: NHRP-DETAIL: Adding summary-prefix entry: nhrp router block not configured

*Feb 3 16:15:35.512: NHRP:

*Feb 3 16:15:35.512: Instructing NHRP to create Virtual-Access from Virtual template 1 for interface Virtual-Access1

*Feb 3 16:15:35.537: %SYS-5-CONFIG_P: Configured programmatically by process Crypto INT from console as console

*Feb 3 16:15:35.539: NHRP-CACHE: Virtual-Access1: Cache add for target 192.0.2.130/32 vrf: B(0x4) label none next-hop 192.0.2.130

*Feb 3 16:15:35.540: 203.0.113.6 (flags:0x20)

.

*Feb 3 16:15:35.548: NHRP: Updating delayed event with destination 203.0.113.10 on interfaceTunnel1 with the new interface Virtual-Access1

*Feb 3 16:15:35.788: NHRP:

*Feb 3 16:15:35.788: Fetched address from underlying IKEv2 for interfaceVirtual-Access1. Pre-NATed = 203.0.113.6, Post-NATed = UNKNOWN

*Feb 3 16:15:35.788: %DMVPN-5-CRYPTO_SS: Virtual-Access1: local address : 203.0.113.6 remote address : 203.0.113.10 socket is UP

- أثناء إنشاء IPSec وعملية إنشاء إختصار NHRP، تعلم كل من الخادمين عناوين IP للنفق الخاص بكل منهما وقام بتثبيتها في جدول التوجيه الخاص بهما كمسار IPSec وتأكد من إمكانية الوصول إلى الخطوة التالية:

*Feb 3 16:15:35.788: NHRP: Processing delayed event on interface Tunnel1 with NBMA 203.0.113.10

.

*Feb 3 16:15:35.789: NHRP-CACHE: Virtual-Access1: Cache add for target 192.0.2.129/32 vrf: B(0x4) label none next-hop 192.0.2.129

*Feb 3 16:15:35.789: 203.0.113.10 (flags:0x2080)

*Feb 3 16:15:35.789: NHRP-RT: Adding route entry for 192.0.2.129/32 via 192.0.2.129, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:15:35.791: NHRP-RT: Route addition to RIB Successful

*Feb 3 16:15:35.791: NHRP-EVE: NHP-UP: 192.0.2.129, NBMA: 203.0.113.10

*Feb 3 16:15:35.791: %DMVPN-5-NHRP_NHP_UP: Virtual-Access1: Next Hop NHP : (Tunnel: 192.0.2.129 NBMA: 203.0.113.10) for (Tunnel: 192.0.2.130 NBMA: 203.0.113.6) is UP

*Feb 3 16:15:35.791: NHRP-CACHE:

*Feb 3 16:15:35.791: Next-hop not reachable for 192.0.2.129

*Feb 3 16:15:35.791: %NHRP-5-NHOP_UNREACHABLE: Nexthop address 192.0.2.129 for 192.0.2.129/32 is not routable

- إلى أن تم إكمال التثبيت المختصر و NHO، تم إجراء بحث الخطوة التالية لعناوين IP للوصول الظاهري الخاصة بالمتكلم B والعكس بالعكس، لكن تم إرجاع بحث الأمل التالي "تم إرجاع N/A" بسبب ما تحدث عنه A أرسل إشارة خطأ إلى المتكلم B لتأكيد عدم إمكانية الوصول إلى المرحلة التالية. يمكن الإشارة إلى البحث المحدد باسم بحث متعدد المسارات:

*Feb 3 16:15:35.791: NHRP-DETAIL: Multipath recursive nexthop lookup(if_in:, netid:1) for 192.0.2.129 in vrf: B(0x4) yielded N/A, Virtual-Access1

*Feb 3 16:15:35.791: NHRP: Sending error indication. Reason: 'Cache pak failure' LINE: 13798

*Feb 3 16:15:35.791: NHRP: Attempting to send packet through interface Virtual-Access1 via DEST dst 192.0.2.129

*Feb 3 16:15:35.791: NHRP-DETAIL: Multipath recursive nexthop lookup(if_in:, netid:1) for 192.0.2.129 in vrf: B(0x4) yielded 192.0.2.129, Virtual-Access1

*Feb 3 16:15:35.791: NHRP: Send Error Indication via Virtual-Access1 vrf: B(0x4), packet size: 132

*Feb 3 16:15:35.791: src: 192.0.2.130, dst: 192.0.2.129

.

*Feb 3 16:15:35.791: (M) error code: protocol address unreachable(6), offset: 0

*Feb 3 16:15:35.791: src NBMA: 203.0.113.6

*Feb 3 16:15:35.791: src protocol: 192.0.2.130, dst protocol: 192.0.2.129

- بمجرد أن بدأ NHO العمل للخطوة التالية وتم إنشاء الاختصار، قام كلا الطرفين بإرسال طلبات الحل لكل شبكة من شبكاتهم مرة أخرى:

*Feb 3 16:15:35.813: NHRP: No need to delay processing of resolution event nbma src:203.0.113.6 nbma dst:203.0.113.10

*Feb 3 16:15:35.813: NHRP-CACHE: Virtual-Access1: Cache update for target 192.0.2.129/32 vrf: B(0x4) label none next-hop 192.0.2.129

*Feb 3 16:15:35.813: 203.0.113.10 (flags:0x2280)

*Feb 3 16:15:35.813: NHRP-RT: Adding route entry for 192.0.2.129/32 via 192.0.2.129, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:15:35.814: NHRP-RT: Route addition to RIB Successful

.

*Feb 3 16:15:35.841: NHRP-RT: Route entry 192.0.2.129/32 via 192.0.2.129 (Vi1) clobbered by distance

*Feb 3 16:15:35.847: NHRP-RT: Unable to stop route watch for 192.0.2.129/32 interface Virtual-Access1 . No handle

*Feb 3 16:15:35.847: NHRP-RT: Adding route entry for 192.0.2.129/32 via 192.0.2.129, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:15:35.847: NHRP-RT: Route addition failed (admin-distance)

*Feb 3 16:15:35.847: NHRP-RT: nexthop-override added to RIB

.

*Feb 3 16:15:37.167: NHRP: Sending NHRP Resolution Request for dest: 198.51.100.9 to nexthop: 198.51.100.9 using our src: 192.0.2.130 vrf: B(0x4)

*Feb 3 16:15:37.167: NHRP: Attempting to send packet through interface Tunnel1 via DEST dst 198.51.100.9

*Feb 3 16:15:37.167: NHRP-DETAIL: First hop route lookup for 198.51.100.9 yielded 192.0.2.1, Tunnel1

*Feb 3 16:15:37.167: NHRP: Send Resolution Request via Tunnel1 vrf: B(0x4), packet size: 72

*Feb 3 16:15:37.167: src: 192.0.2.130, dst: 198.51.100.9

.

*Feb 3 16:15:37.167: src NBMA: 203.0.113.6

*Feb 3 16:15:37.167: src protocol: 192.0.2.130, dst protocol: 198.51.100.9

- بمجرد تلقي كلا الخادمين طلبات الحل لكل من شبكاتهما، استبدلت NHO مسار EIGRP عبر النفق (HUB) بالوصول الظاهري:

*Feb 3 16:30:57.768: NHRP-CACHE: Virtual-Access1: Cache add for target 198.51.100.8/29 vrf: B(0x4) label none next-hop 192.0.2.129

*Feb 3 16:30:57.768: 203.0.113.10 (flags:0x1000)

*Feb 3 16:30:57.768: NHRP-RT: Adding route entry for 198.51.100.8/29 via 192.0.2.129, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:30:57.769: NHRP-RT: Route addition failed (admin-distance)

*Feb 3 16:30:57.769: NHRP-RT: nexthop-override added to RIB

*Feb 3 16:30:57.769: NHRP-EVE: NHP-UP: 192.0.2.129, NBMA: 203.0.113.10

*Feb 3 16:30:57.769: %DMVPN-5-NHRP_NHP_UP: Virtual-Access1: Next Hop NHP : (Tunnel: 192.0.2.129 NBMA: 203.0.113.10) for (Tunnel: 192.0.2.130 NBMA: 203.0.113.6) is UP

*Feb 3 16:30:57.769: NHRP-CACHE: Deleting incomplete entry for 198.51.100.9/32 interface Tunnel1 vrf: B(0x4)

*Feb 3 16:30:57.769: NHRP-EVE: NHP-DOWN: 198.51.100.9, NBMA: 198.51.100.9

- وبعد ذلك، يرسل كلا الطرفين ردا على الحل عبر واجهة الوصول الظاهري:

*Feb 3 16:30:57.436: NHRP-CACHE: Virtual-Access1: Internal Cache add for target 198.51.100.0/29 vrf: B(0x4) label none next-hop 192.0.2.130

*Feb 3 16:30:57.436: 203.0.113.6 (flags:0x20)

*Feb 3 16:30:57.436: NHRP: Attempting to send packet through interface Virtual-Access1 via DEST dst 192.0.2.129

*Feb 3 16:30:57.436: NHRP-DETAIL: Multipath recursive nexthop lookup(if_in:, netid:1) for 192.0.2.129 in vrf: B(0x4) yielded 192.0.2.129, Virtual-Access1

*Feb 3 16:30:57.436: NHRP: Send Resolution Reply via Virtual-Access1 vrf: B(0x4), packet size: 120

*Feb 3 16:30:57.436: src: 192.0.2.130, dst: 192.0.2.129

.

*Feb 3 16:30:57.437: src NBMA: 203.0.113.10

*Feb 3 16:30:57.437: src protocol: 192.0.2.129, dst protocol: 198.51.100.1

.

*Feb 3 16:30:57.437: client NBMA: 203.0.113.6

*Feb 3 16:30:57.437: client protocol: 192.0.2.130

*Feb 3 16:30:57.437: NHRP: 144 bytes out Virtual-Access1

المثال 2 - إستخدام المسارات المثبتة من قبل NHRP للاتصالات التي يتم التحدث إليها

خادم FlexVPN

التحقق من مخطط EIGRP للمسار الملخص الذي تم تقديمه:

الوحدات العميلة FlexVPN

التحقق من وجود المسار الموجز:

حاولوا إنشاء نفق بالتحدث إلى الآخرين بواسطة فتح حركة المرور:

دققت مرة أخرى:

هناك تغيير طفيف جدا في إخراج تصحيح الأخطاء لتركيب الشبكة حيث يظهر أن تثبيت المسار ناجح بدلا من فشل RIB وإضافة NHO:

*Feb 3 16:43:38.957: NHRP-CACHE: Virtual-Access1: Cache add for target 198.51.100.8/29 vrf: B(0x4) label none next-hop 192.0.2.131

*Feb 3 16:43:38.957: 203.0.113.10 (flags:0x1000)

*Feb 3 16:43:38.957: NHRP-RT: Adding route entry for 198.51.100.8/29 via 192.0.2.131, Virtual-Access1 vrf: B(0x4)) to RIB

*Feb 3 16:43:38.957: NHRP-RT: Route addition to RIB Successful

*Feb 3 16:43:38.957: NHRP-EVE: NHP-UP: 192.0.2.131, NBMA: 203.0.113.10

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

2.0 |

06-May-2025

|

الإصدار الأولي، التنسيق. |

1.0 |

25-Feb-2025

|

الإصدار الأولي |

تمت المساهمة بواسطة مهندسو Cisco

- Syed Muhammad Daniyal AkhtarTAC

اتصل بنا

- فتح حالة دعم

- (تتطلب عقد خدمة Cisco)

التعليقات

التعليقات