يفشل عامل تصفية عنوان URL ل CSC-SSM مع مصادقة وكيل التوصيل التي تم تكوينها على ASA الخطي

المحتويات

المقدمة

يصف هذا المستند المشكلة عند فشل عامل تصفية URL على الوحدة النمطية Content Security and Control Security Services Module (CSC-SSM) عند تكوين مصادقة الوكيل القابلة للتمرير على جهاز الأمان القابل للتكيف (ASA) أو جهاز بين منفذ إدارة CSC-SSM والإنترنت.

المتطلبات الأساسية

المتطلبات

لا توجد متطلبات خاصة لهذا المستند.

المكونات المستخدمة

لا يقتصر هذا المستند على إصدارات برامج ومكونات مادية معينة.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك مباشرة، فتأكد من فهمك للتأثير المحتمل لأي أمر.

الاصطلاحات

راجع اصطلاحات تلميحات Cisco التقنية للحصول على مزيد من المعلومات حول اصطلاحات المستندات.

الظروف/البيئة

يتم تكوين المصادقة والتفويض والمحاسبة (AAA) لمصادقة وكيل المرور على ASA الموجود في المسار بين منفذ إدارة وحدة CSC النمطية والإنترنت.

المشكلة

لا تتم تصفية مواقع الويب بعنوان URL من خلال CSC-SSM و CSC-SSM HTTP. تظهر السجلات الرسائل المماثلة لما يلي:

2011/04/28 14:55:04 GMT+01:00 <6939-1376041904> Get URL Category returned [-1],

with category 0 = [0] and rating = [0]

2011/04/28 14:55:04 GMT+01:00 <6939-1376041904> URLFilteringScanTask:PerformPreScanTask

- URL rating failed, has to let it go

2011/04/28 14:55:04 GMT+01:00 <6939-1376041904> add result=1 server=

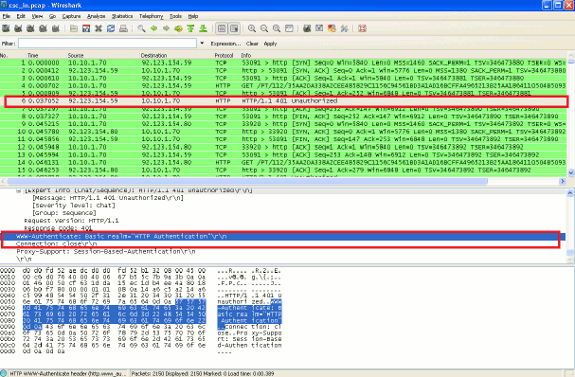

يتم تحديد المشكلة بسهولة بعد تجميع عمليات التقاط الحزم من وإلى منفذ إدارة CSC-SSM على واجهة ASA الداخلية. في المثال التالي، عنوان IP للشبكة الداخلي هو 10.10.1.0/24 وعنوان IP لوحدة CSC هو 10.10.1.70. عنوان IP 92.123.154.59 هو عنوان IP لأحد خوادم تصنيف Trend Micro.

عندما تبحث الوحدة النمطية CSC عن تحديد الفئة التي يقع فيها عنوان URL معين، يجب أن تطلب الوحدة النمطية CSC من خوادم تصنيف Trend Micro معلومات حول عنوان URL المحدد. يستمد CSC-SSM هذا الاتصال من عنوان IP الخاص بإدارته ويستخدم TCP/80 للاتصالات. في الشاشة المعروضة أعلاه، يتم بنجاح إكمال تأكيد الاتصال ثلاثي الإتجاه بين خادم تصنيف Trend Micro و CSC-SSM. يرسل CSC-SSM الآن طلب GET إلى الخادم ويستلم رسالة "HTTP/1.1 401 غير مصرح بها" التي تم إنشاؤها بواسطة ASA (أو جهاز شبكة خطي آخر) التي تقوم بالإصدار عبر وكيل.

على هذا المثال ASA، يتم تكوين مصادقة وكيل AAA القابلة للتمرير باستخدام الأوامر التالية:

aaa authentication match inside_authentication inside AUTH_SERV access-list inside_authentication extended permit tcp any any

تتطلب هذه الأوامر أن يقوم ASA بمطالبة جميع المستخدمين الموجودين بالداخل (بسبب "TCP any" في قائمة التحكم في الوصول (ACL) للمصادقة بالانتقال إلى أي موقع ويب. عنوان IP الخاص بإدارة CSC-SSM هو 10.10.1.70، والذي ينتمي إلى الشبكة الفرعية نفسها الخاصة بالشبكة الداخلية يخضع الآن لهذا النهج. ونتيجة لذلك، يعتبر ASA أن CSC-SSM هو مجرد مضيف آخر في الشبكة الداخلية ويطعنه في اسم المستخدم وكلمة المرور. لسوء الحظ، لم يتم تصميم CSC-SSM لتوفير المصادقة عند محاولة الوصول إلى خوادم تصنيف Trend Micro لتصنيف عناوين URL. بما أن CSC-SSM يفشل مصادقة، يرسل ال ASA رسالة "HTTP/1.1 401 غير مصرح به" إلى الوحدة النمطية. يتم إغلاق الاتصال ولا يتم تصنيف عنوان URL المعني بنجاح بواسطة وحدة CSC النمطية.

الحل (الحلول)

أستخدم هذا الحل لحل المشكلة.

أدخل هذه الأوامر لإعفاء عنوان IP الخاص بإدارة CSC-SSM من المصادقة:

access-list inside_authentication extended deny tcp host 10.10.1.70 any access-list inside_authentication extended permit tcp any any

يجب أن يكون لمنفذ إدارة CSC-SSM وصول غير معوق بالكامل إلى الإنترنت. يجب ألا يتم من خلال عوامل التصفية أو عمليات فحص الأمان التي قد تمنع الوصول إلى الإنترنت. وينبغي أيضا ألا تكون بحاجة إلى التصديق، بأي شكل من الأشكال، على إمكانية الوصول إلى الإنترنت.

معلومات ذات صلة

محفوظات المراجعة

| المراجعة | تاريخ النشر | التعليقات |

|---|---|---|

1.0 |

24-Jan-2013 |

الإصدار الأولي |

التعليقات

التعليقات