المقدمة

يوضح هذا المستند كيفية تأمين تدفق المكالمات الشامل لبروتوكول بدء جلسة عمل (SIP) في Contact Center Enterprise (CCE).

المتطلبات الأساسية

وخارج نطاق إنشاء الشهادات واستيرادها من هذا المستند، لذلك يجب إنشاء شهادات مدير الاتصالات الموحدة (CUCM) من Cisco وخادم المكالمات الخاص ب Customer Voice Portal (CVP) والمستعرض الصوتي الظاهري (CVB) من Cisco وعنصر الحدود الموحدة (CUBE) من Cisco واستيرادها إلى المكونات المعنية. إذا كنت تستخدم شهادات موقعة ذاتيا، فإن تبادل الشهادات يجب أن يتم بين مكونات مختلفة.

المتطلبات

توصي Cisco بأن تكون لديك معرفة بالمواضيع التالية:

المكونات المستخدمة

تستند المعلومات الواردة في هذا المستند إلى الإصدار 12.6 من Package Contact Center Enterprise (PCCE) و CVP و CVB و CVB، ولكنها تنطبق أيضا على الإصدارات السابقة.

تم إنشاء المعلومات الواردة في هذا المستند من الأجهزة الموجودة في بيئة معملية خاصة. بدأت جميع الأجهزة المُستخدمة في هذا المستند بتكوين ممسوح (افتراضي). إذا كانت شبكتك قيد التشغيل، فتأكد من فهمك للتأثير المحتمل لأي أمر.

التكوين

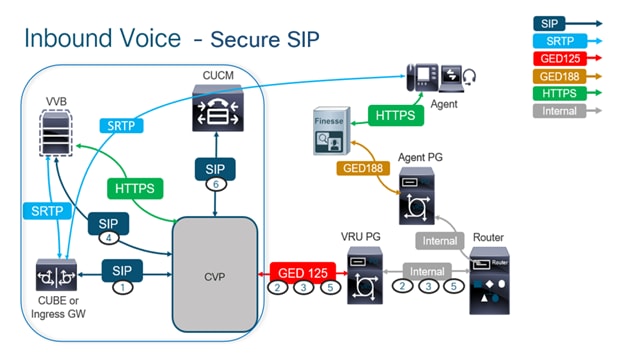

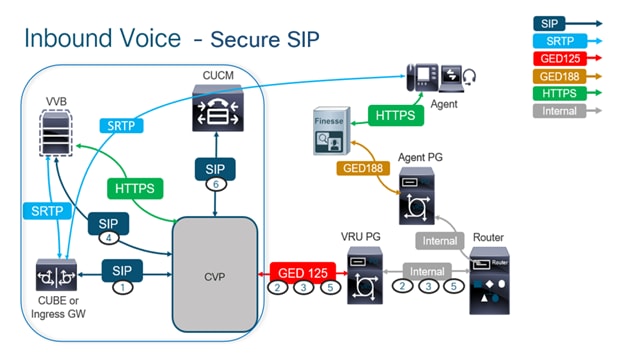

يعرض المخطط التالي المكونات المشاركة في إرسال إشارات SIP في تدفق المكالمات الشامل لمركز الاتصال. عندما تصل مكالمة صوتية إلى النظام، تأتي أولا من خلال بوابة الدخول أو المكعب، لذلك قم بتشغيل تكوينات SIP الآمنة على CUBE. بعد ذلك، قم بتكوين CVP و CVB و CUCM.

المهمة 1. التكوين الآمن للمكعب

في هذه المهمة، قم بتكوين CUBE لتأمين رسائل بروتوكول SIP.

التكوينات المطلوبة:

- تكوين TrustPoint افتراضي لوكيل مستخدم SIP (UA)

- تعديل أقران الطلب لاستخدام أمان طبقة النقل (TLS)

الخطوات:

- فتح جلسة عمل Secure Shell (SSH) إلى المكعب.

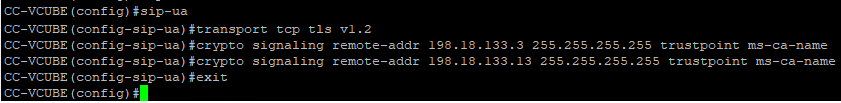

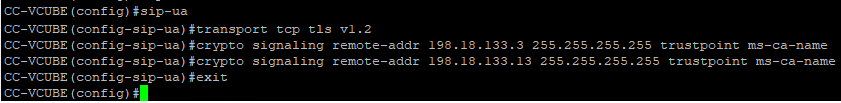

- قم بتشغيل هذه الأوامر لجعل مكدس SIP يستخدم شهادة المرجع المصدق (CA) الخاصة بالمكعب. ينشئ المكعب اتصال SIP TLS من/إلى CUCM (198.18.133.3) و CVP (198.18.133.13).

conf t

sip-ua

transport tcp tls v1.2

crypto signaling remote-addr 198.18.133.3 255.255.255.255 trustpoint ms-ca-name

crypto signaling remote-addr 198.18.133.13 255.255.255.255 trustpoint ms-ca-name

exit

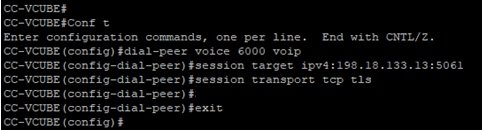

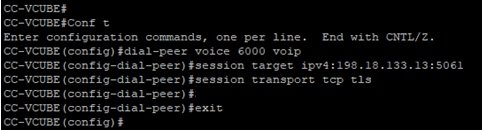

- قم بتشغيل هذه الأوامر لتمكين TLS على نظير الطلب الصادر إلى CVP. في هذا المثال، يتم إستخدام علامة نظير الطلب 6000 لتوجيه المكالمات إلى CVP.

Conf t

dial-peer voice 6000 voip

session target ipv4:198.18.133.13:5061

session transport tcp tls

exit

المهمة 2. التكوين الآمن ل CVP

في هذه المهمة، قم بتكوين خادم مكالمات CVP لتأمين رسائل بروتوكول SIP (SIP TLS).

الخطوات:

- سجل الدخول إلى

UCCE Web Administration.

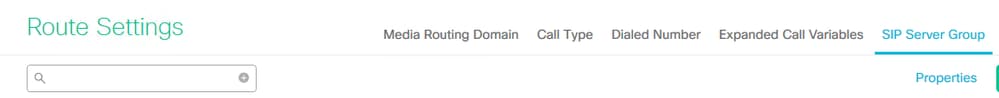

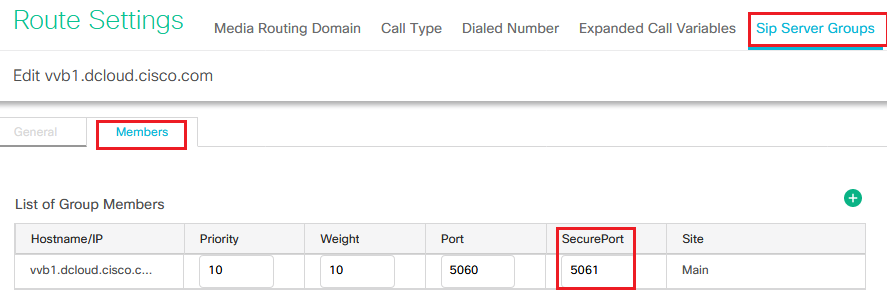

- انتقل إلى

Call Settings > Route Settings > SIP Server Group.

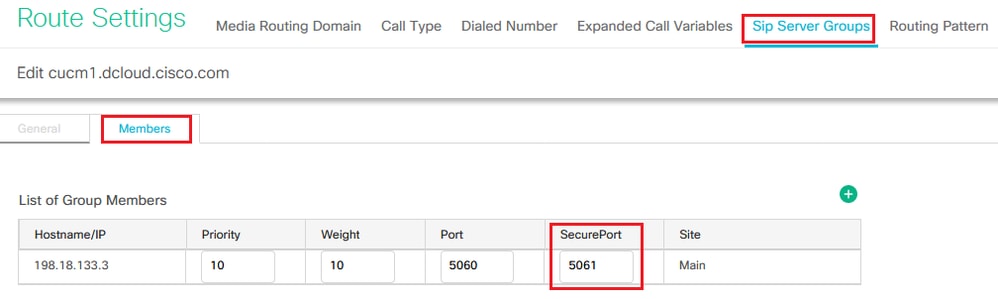

استنادا إلى التكوينات الخاصة بك، لديك مجموعات خوادم SIP تم تكوينها ل CUCM و CVB و CUBE. أنت تحتاج أن يثبت يأمن SIP ميناء إلى 5061 لكل منهم. في هذا المثال، يتم إستخدام مجموعات خوادم SIP التالية:

cucm1.dcloud.cisco.com ل CUCMvvb1.dcloud.cisco.com ل CVBcube1.dcloud.cisco.com ل CUBE

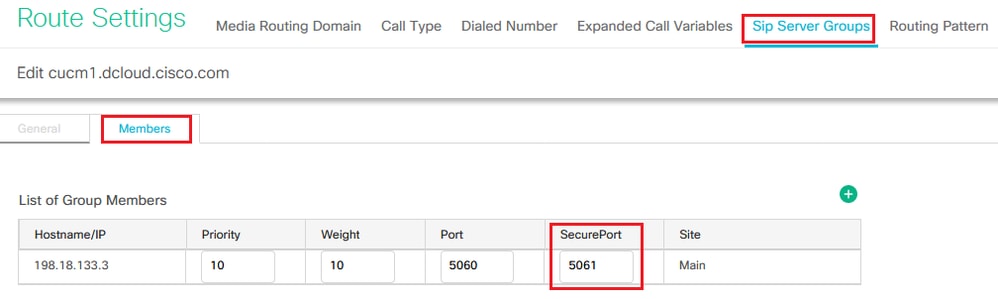

- انقر

cucm1.dcloud.cisco.comثم فيMembersعلامة التبويب، التي تظهر تفاصيل تكوين مجموعة خوادم SIP. ضبطSecurePortإلى5061وانقر Save .

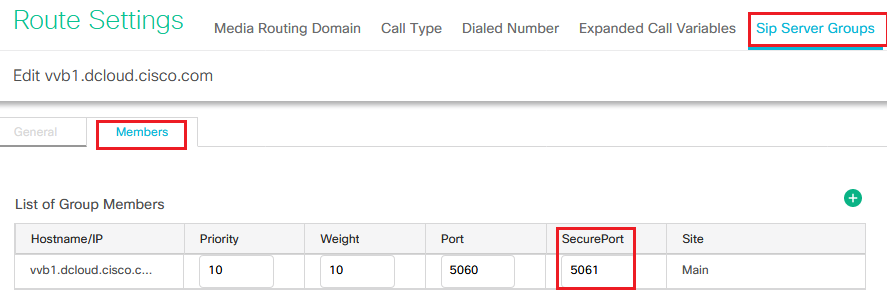

- انقر

vvb1.dcloud.cisco.comثم فيMembersعلامة التبويب. اضبط SecurePort على5061وانقرSave.

المهمة 3. التكوين الآمن ل CVB

في هذه المهمة، قم بتكوين CVB لتأمين رسائل بروتوكول SIP (SIP TLS).

الخطوات:

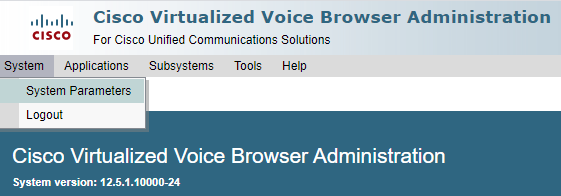

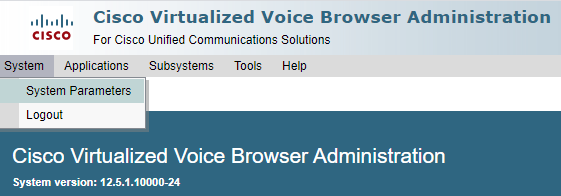

- سجل الدخول إلى

Cisco VVB Administration الطبق.

- انتقل إلى

System > System Parameters.

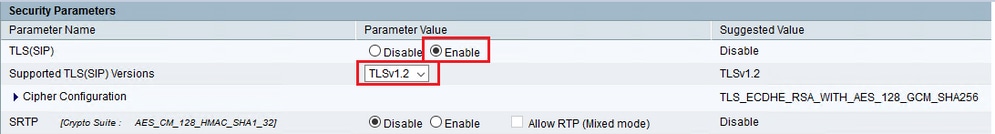

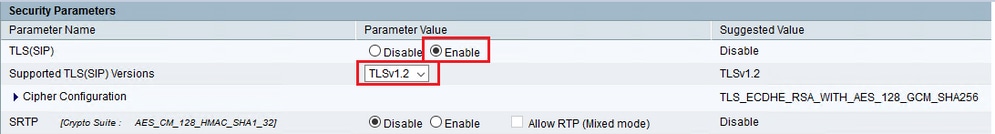

- في

Security Parametersالقسم، أختر EnableTLS(SIP). احتفظSupported TLS(SIP) versionبTLSv1.2.

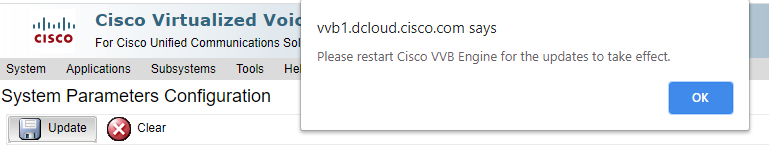

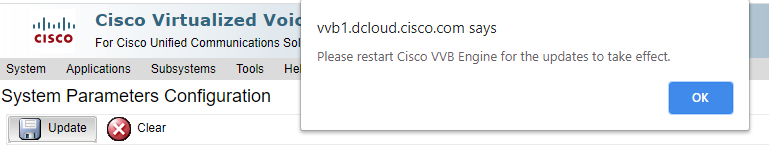

- طقطقة تحديث. انقر

Okعندما يطلب منك إعادة تشغيل محرك CVB.

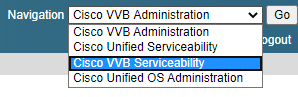

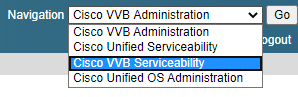

- تتطلب هذه التغييرات إعادة تشغيل محرك Cisco VVB. لإعادة تشغيل محرك VVB، انتقل إلى

Cisco VVB Serviceabilityثم انقرGo.

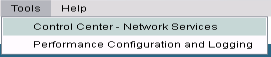

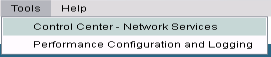

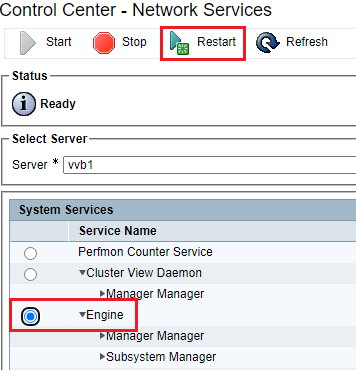

- انتقل إلى

Tools > Control Center – Network Services.

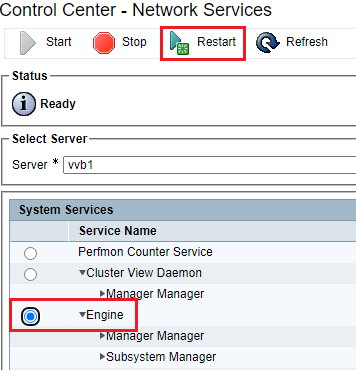

- أختر

Engineوانقر فوقRestart.

المهمة 4. التكوين الآمن ل CUCM

لتأمين رسائل SIP على CUCM، قم بإجراء التكوينات التالية:

- تعيين وضع أمان CUCM على الوضع المختلط

- تكوين ملفات تعريف أمان خط اتصال SIP ل CUBE و CVP

- إقران ملفات تعريف أمان خط اتصال SIP بشبكات SIP المقابلة

- اتصال جهاز "الوكلاء الأمنين" ب CUCM

تعيين وضع أمان CUCM على الوضع المختلط

يدعم CUCM وضعي أمان:

- الوضع غير الآمن (الوضع الافتراضي)

- الوضع المختلط (الوضع الآمن)

الخطوات:

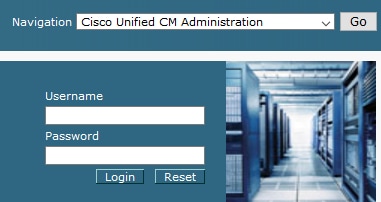

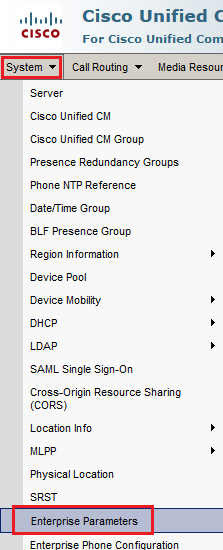

- لتعيين وضع الأمان على الوضع المختلط، قم بتسجيل الدخول إلى

Cisco Unified CM Administrationالواجهة.

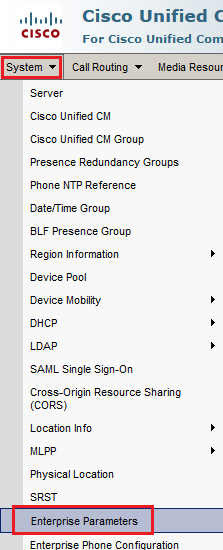

- بعد تسجيل الدخول بنجاح إلى CUCM، انتقل إلى

System > Enterprise Parameters.

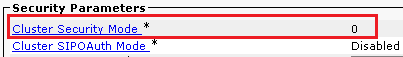

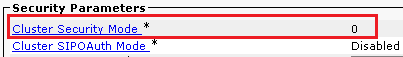

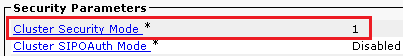

- تحت

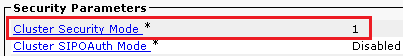

Security ParametersCluster Security Modeمضبوطا على0.

- في حالة تعيين "وضع أمان نظام المجموعة" على أنه 0، فهذا يعني تعيين وضع أمان نظام المجموعة على وضع غير آمن. تحتاج إلى تمكين الوضع المختلط من CLI.

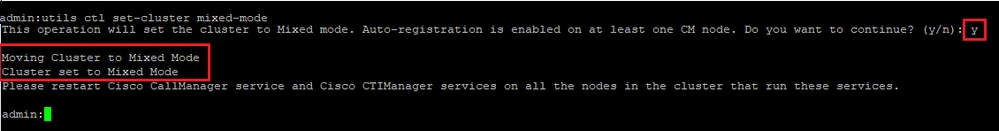

- افتح جلسة SSH إلى CUCM.

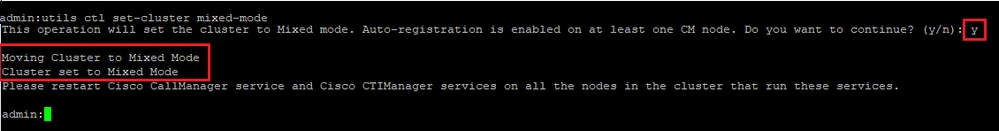

- بعد تسجيل الدخول بنجاح إلى CUCM عبر SSH، قم بتشغيل هذا الأمر:

utils ctl set-cluster mixed-mode

- اكتب

yوانقر فوق إدخال عند طلبها. يقوم هذا الأمر بتعيين وضع أمان نظام المجموعة إلى الوضع المختلط.

- لكي تصبح التغييرات نافذة المفعول، قم بإعادة التشغيل

Cisco CallManagerوالخدماتCisco CTIManager.

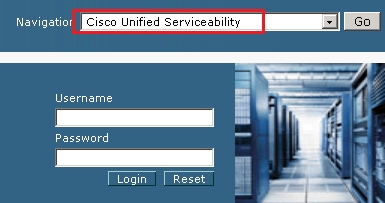

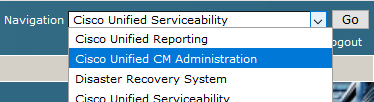

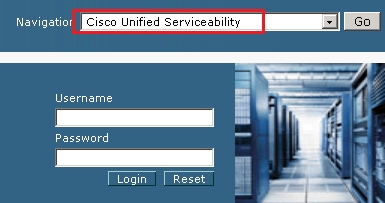

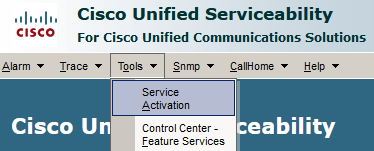

- لإعادة تشغيل الخدمات، قم بالتنقل وتسجيل الدخول إلى

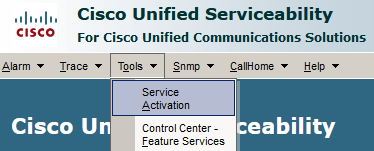

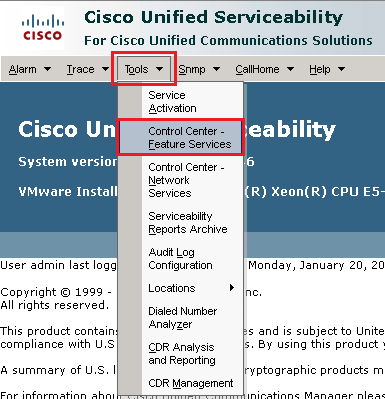

Cisco Unified Serviceability

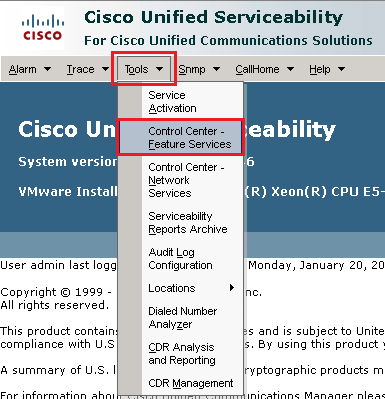

- بعد تسجيل الدخول بنجاح، انتقل إلى

Tools > Control Center – Feature Services.

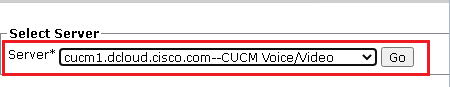

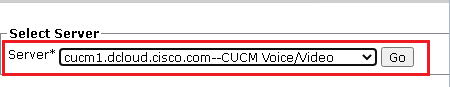

- أختر الخادم ثم انقر

Go.

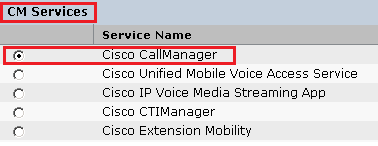

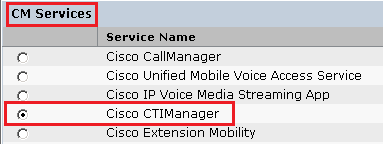

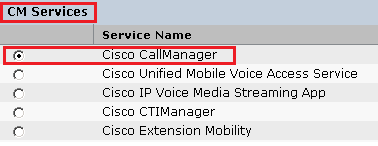

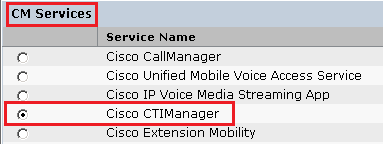

- تحت خدمات CM، أختر

Cisco CallManager Restartفوق الزر الموجود أعلى الصفحة.

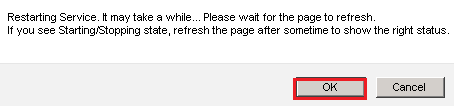

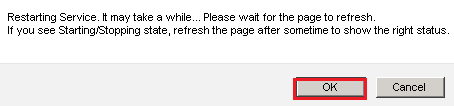

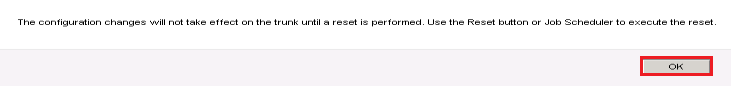

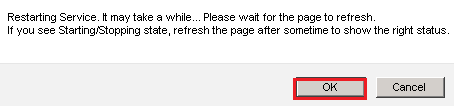

- قم بتأكيد الرسالة المنبثقة وانقر

OK. انتظر حتى يتم إعادة تشغيل الخدمة بنجاح.

- بعد إعادة التشغيل الناجحة ل

Cisco CallManager، أختر CiscoCTIManagerثم انقرRestartفوق الزر لإعادة تشغيلCisco CTIManagerالخدمة.

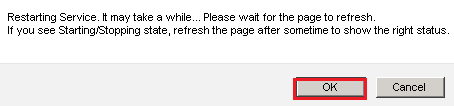

- قم بتأكيد الرسالة المنبثقة وانقر

OK. انتظر حتى يتم إعادة تشغيل الخدمة بنجاح.

- بعد إعادة تشغيل الخدمات بنجاح، تحقق من تعيين وضع أمان نظام المجموعة على الوضع المختلط، انتقل إلى إدارة CUCM كما هو موضح في الخطوة 5. ثم تحقق من

Cluster Security Mode. والآن يجب تعيينها على1.

تكوين ملفات تعريف أمان خط اتصال SIP ل CUBE و CVP

الخطوات:

- سجل الدخول إلى

CUCM administrationالواجهة.

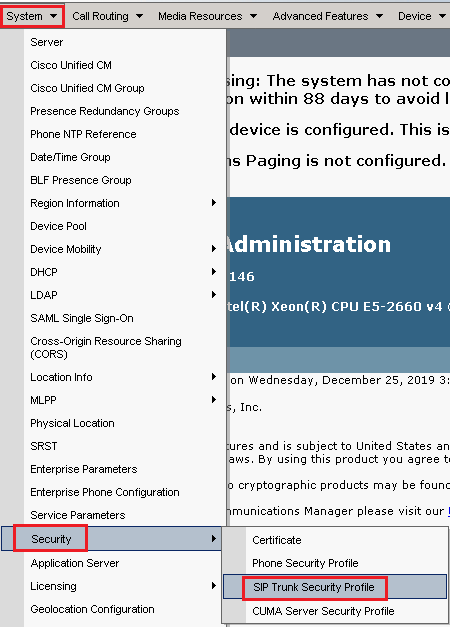

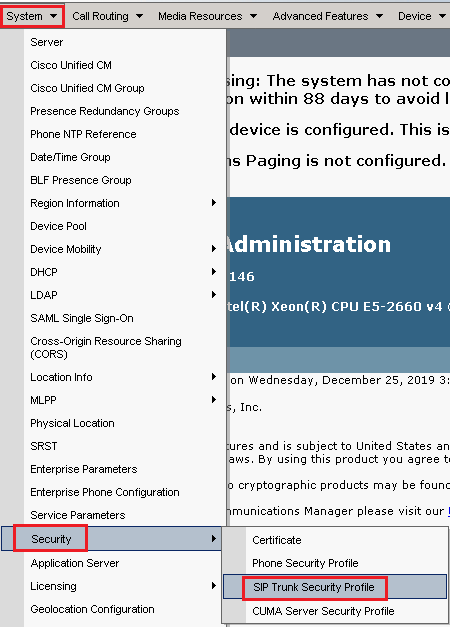

- بعد تسجيل الدخول الناجح إلى CUCM، انتقل إلى

System > Security > SIP Trunk Security Profile

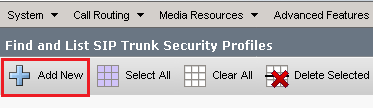

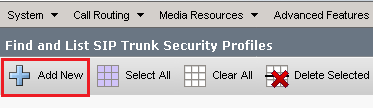

- في أعلى اليسار، انقر

Add Newلإضافة توصيف جديد.

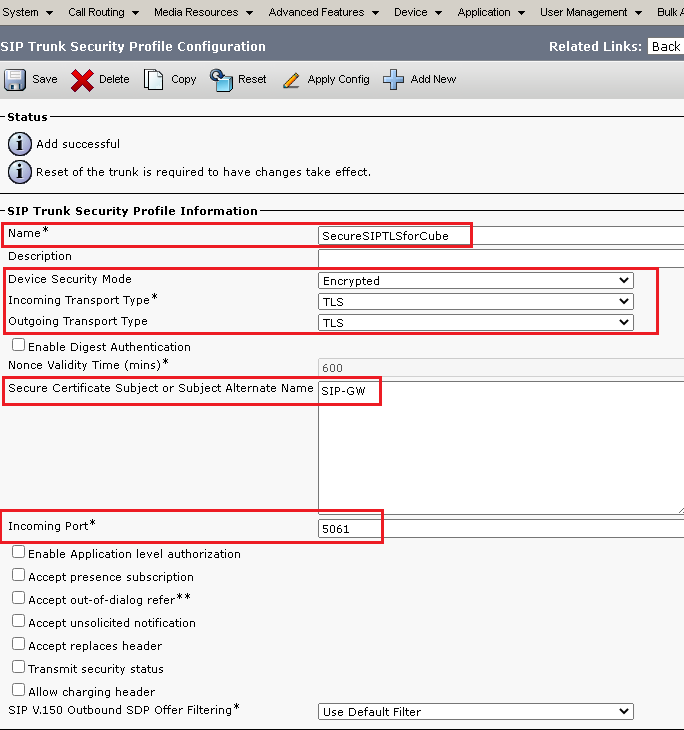

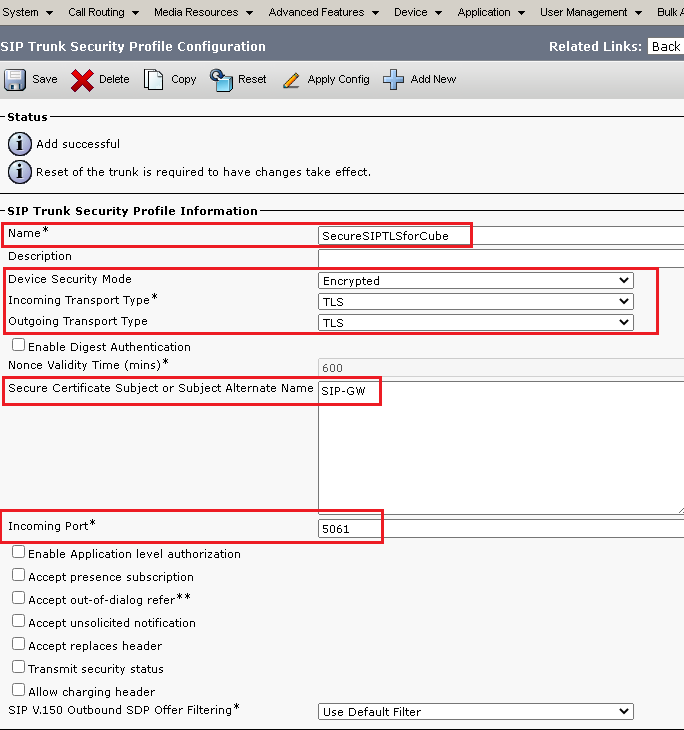

- قم بتكوين

SIP Trunk Security Profileكما هو موضح في هذه الصورة ثم انقرSaveأسفل يسار الصفحةSaveعليه .

5. تأكد من تعيينSecure Certificate Subject or Subject Alternate Nameالاسم الشائع (CN) لشهادة CUBE كما يجب أن تكون مطابقة.

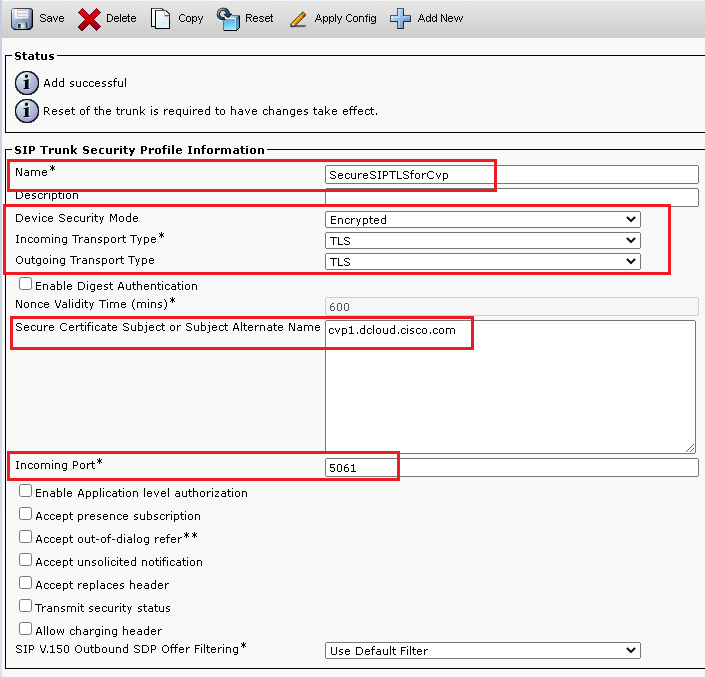

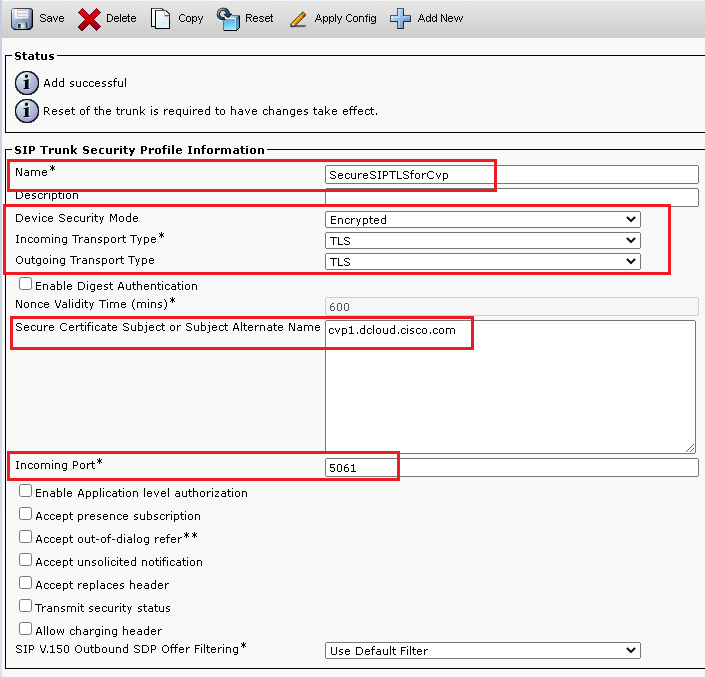

6. انقر فوقCopyالزر وقم بتغييرNameإلىSecureSipTLSforCVP والشهادة Secure Certificate Subject إلى CN الخاصة بشهادة خادم الاتصال ل CVP كما يجب أن تتطابق. انقر فوقSave

إقران ملفات تعريف أمان خط اتصال SIP بشبكات SIP المقابلة

الخطوات:

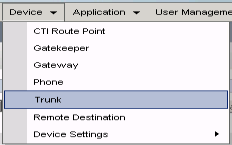

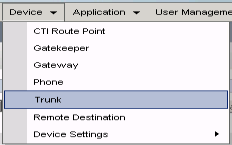

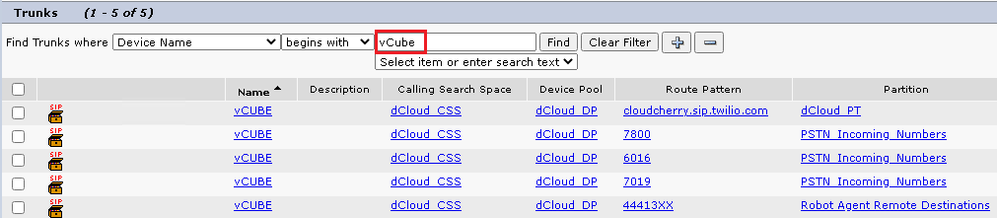

- في صفحة إدارة CUCM، انتقل إلى

Device > Trunk.

- البحث عن خط اتصال المكعب. في هذا المثال، يكون اسم خط اتصال المكعب هو

vCube. انقرFind.

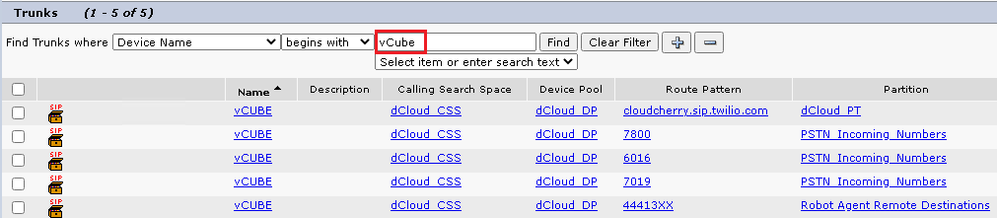

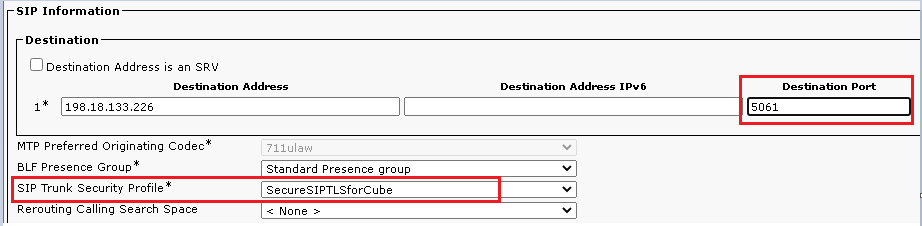

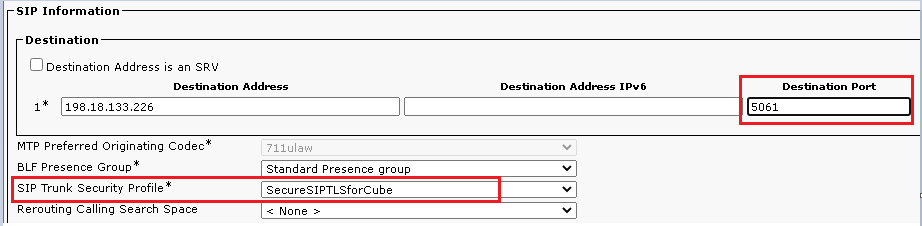

- انقر فوق vCUBE لفتح صفحة تكوين خط اتصال vCUBE.

- قم بالتمرير إلى

SIP Informationالقسم، وقم بتغييرDestination Portإلى 5061.

- تغيير

SIP Trunk Security ProfileإلىSecureSIPTLSForCube.

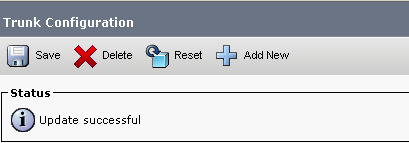

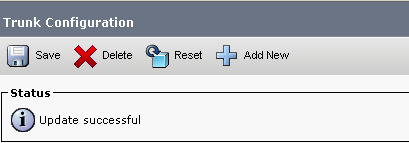

- طقطقت

SaveRestin order toSaveوطبقت تغير.

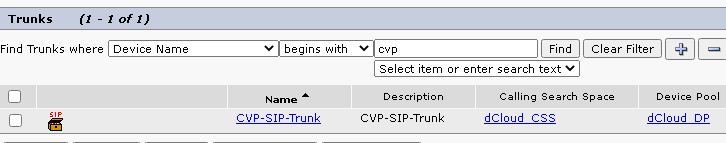

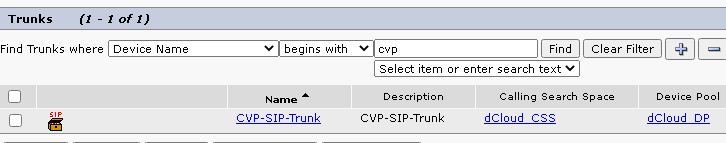

- انتقل إلى

Device > Trunkخط اتصال CVP، وابحث عنه. في هذا المثال، يكون اسم خط اتصال CVP هو cvp-SIP-Trunk.انقرFind.

- انقر

CVP-SIP-Trunkلفتح صفحة تكوين خط اتصال CVP.

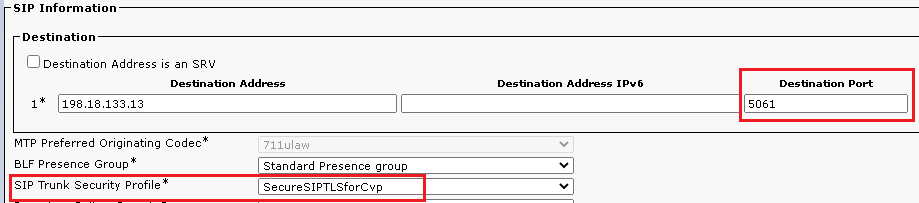

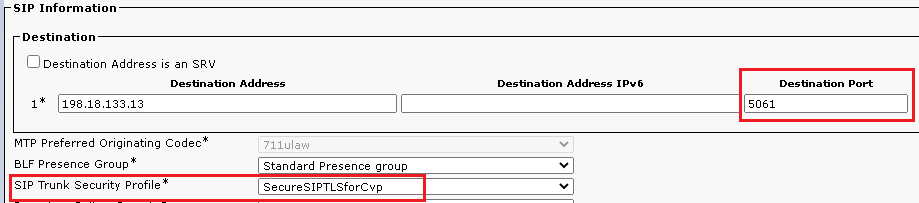

- قم بالتمرير إلى

SIP Informationالقسم، وقم بالتغييرDestination Portإلى 5061.

- تغيير

SIP Trunk Security ProfileإلىSecureSIPTLSForCvp.

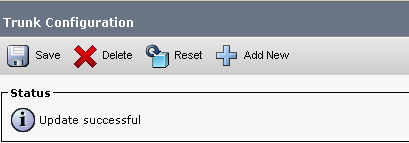

- طقطقت

Saveبعد ذلكRestin order to save وطبقت تغير.

اتصال جهاز "الوكلاء الأمنين" ب CUCM

لتمكين ميزات الأمان للجهاز، يجب تثبيت شهادة ذات أهمية محلية (LSC) وتعيين ملف تعريف أمان لذلك الجهاز. يحتوي LSC على المفتاح العام لنقطة النهاية، والذي تم توقيعه من قبل المفتاح الخاص لوظيفة وكيل المرجع المصدق (CAPF). وهو غير مثبت على الهواتف بشكل افتراضي.

الخطوات:

- سجل الدخول إلى

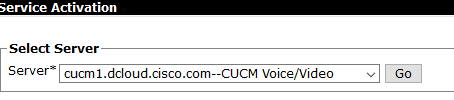

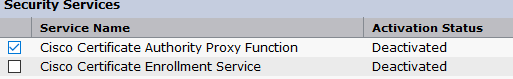

Cisco Unified Serviceability Interface.

- انتقل إلى

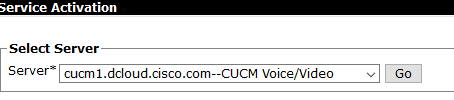

Tools > Service Activation.

- أختر خادم CUCM وانقر

Go .

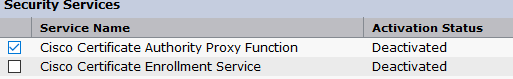

- تحقق

Cisco Certificate Authority Proxy Functionوانقر فوقSaveلتنشيط الخدمة. انقرOkللتأكيد.

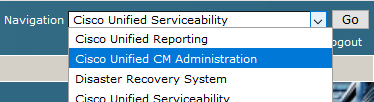

- تأكد من تنشيط الخدمة ثم انتقل إلى

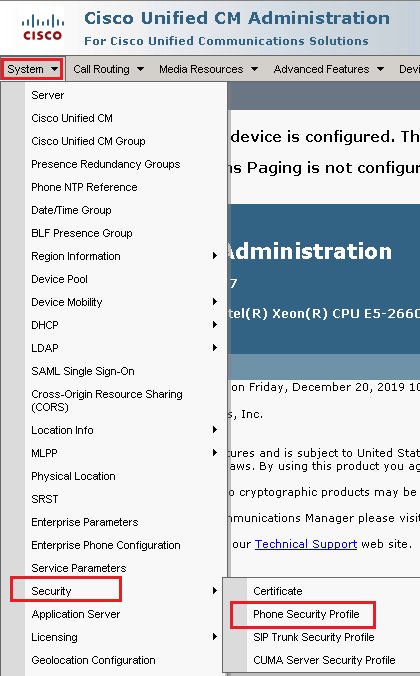

Cisco Unified CM Administration.

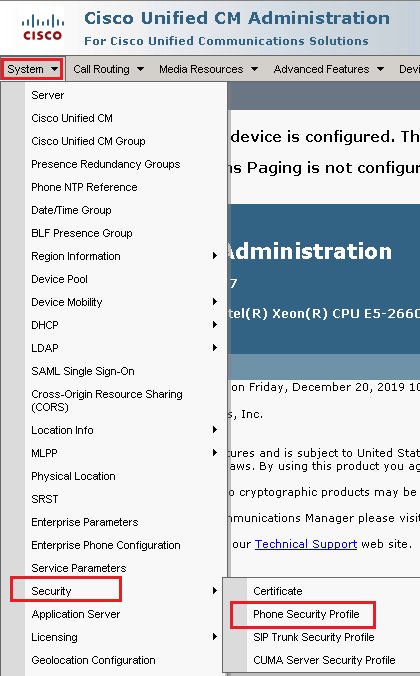

- بعد تسجيل دخولك إلى إدارة CUCM بنجاح، انتقل إلى

System > Security > Phone Security Profileلإنشاء ملف تعريف أمان جهاز لجهاز العميل.

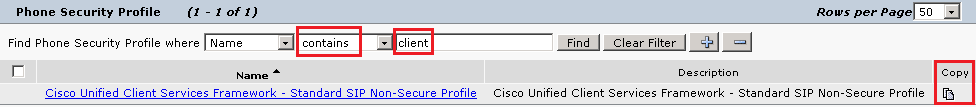

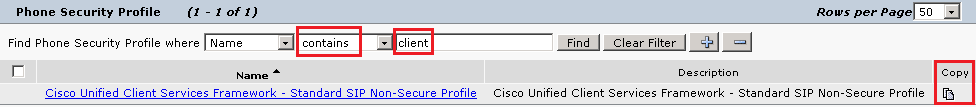

- اعثر على توصيفات التأمين المتعلقة بنوع جهاز الوكيل. في هذا المثال، يتم إستخدام هاتف لين، لذا أختر

Cisco Unified Client Services Framework - Standard SIP Non-Secure Profile. انقر Copy لنسخ ملف التعريف هذا.

لنسخ ملف التعريف هذا.

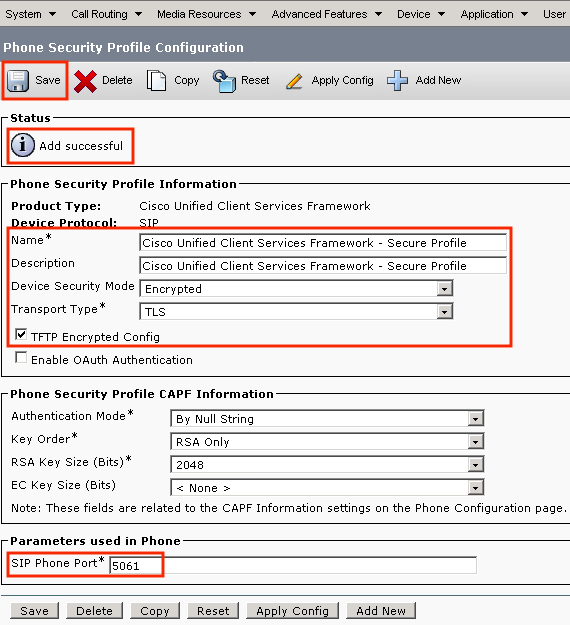

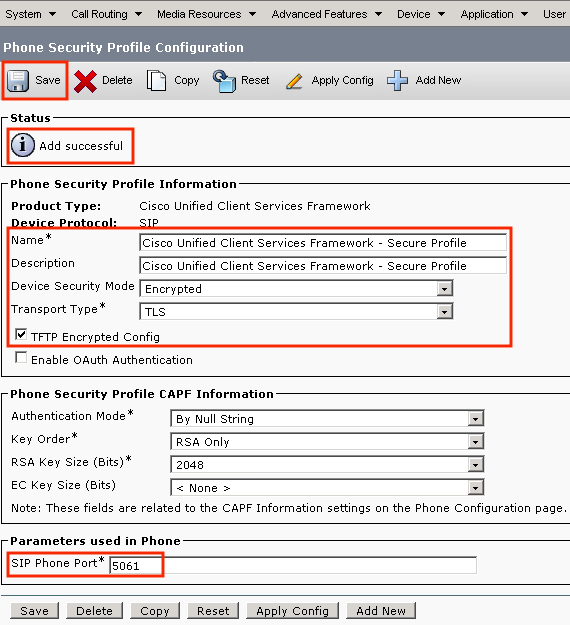

- قم بإعادة تسمية ملف التخصيص إلى

Cisco Unified Client Services Framework - Secure Profile، قم بتغيير المعلمات كما هو موضح في هذه الصورة، ثم انقرSaveفي أعلى يسار الصفحة.

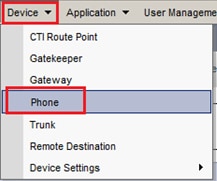

- بعد الإنشاء الناجح لملف تعريف جهاز الهاتف، انتقل إلى

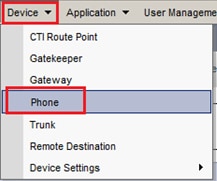

Device > Phone.

- انقر فوق

Findلسرد جميع الهواتف المتوفرة، ثم انقر فوق هاتف الوكيل.

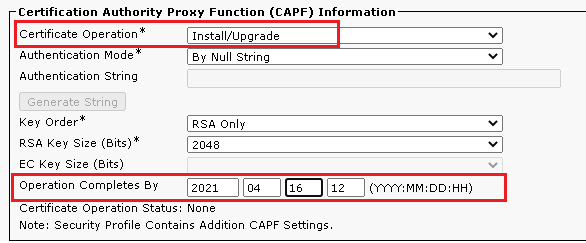

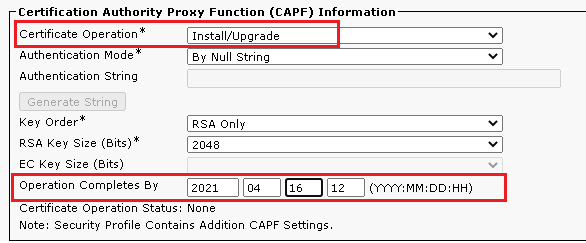

- يتم فتح صفحة تكوين هاتف الوكيل. بحث عن

Certification Authority Proxy Function (CAPF) Informationقسم. من أجل تثبيت LSC، قمCertificate OperationبالتعيينInstall/UpgradeOperation Completes byإلى أي تاريخ مستقبلي.

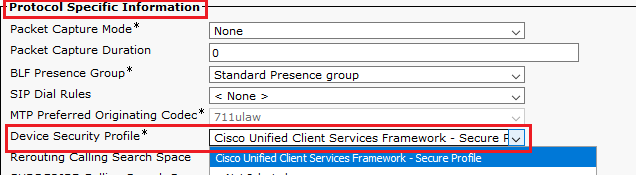

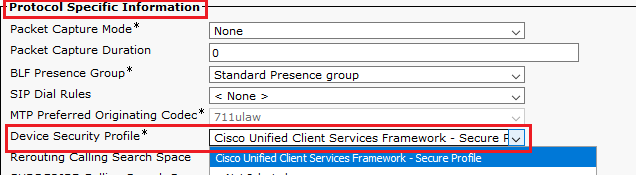

- بحث عن

Protocol Specific Informationقسم. تغييرDevice Security ProfileإلىCisco Unified Client Services Framework – Secure Profile.

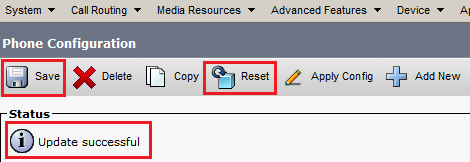

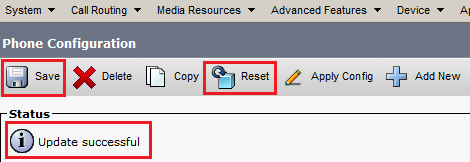

- انقر

Saveفي أعلى يسار الصفحة. تأكد من حفظ التغييرات بنجاح وانقر فوقReset.

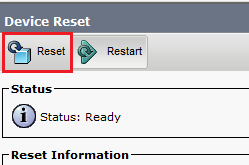

- تفتح نافذة منبثقة، انقر

Resetلتأكيد العملية.

- بعد تسجيل جهاز الوكيل مرة أخرى باستخدام CUCM، قم بتحديث الصفحة الحالية وتحقق من تثبيت LSC بنجاح. تدقيق

Certification Authority Proxy Function (CAPF) Informationقسم،Certificate Operationينبغي أن يكون ثبتت إلىNo Pending Operation،Certificate Operation Statusثبتت إلىUpgrade Success.

- أحلت steps. 7-13 لتأمين أجهزة العملاء الأخرى التي تريد إستخدامها لتأمين SIP باستخدام CUCM.

التحقق من الصحة

للتحقق من صحة إرسال إشارات SIP مؤمن بشكل صحيح، قم بتنفيذ الخطوات التالية:

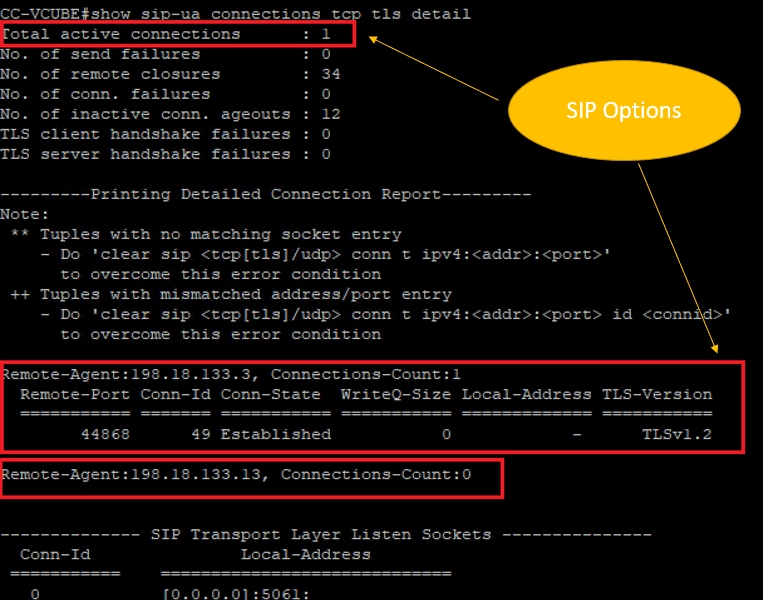

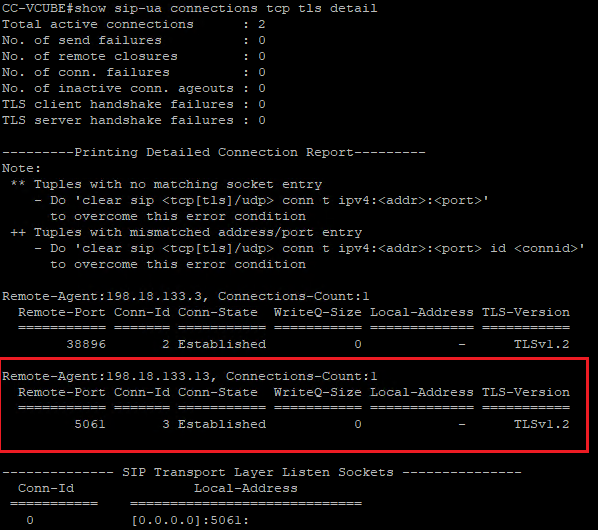

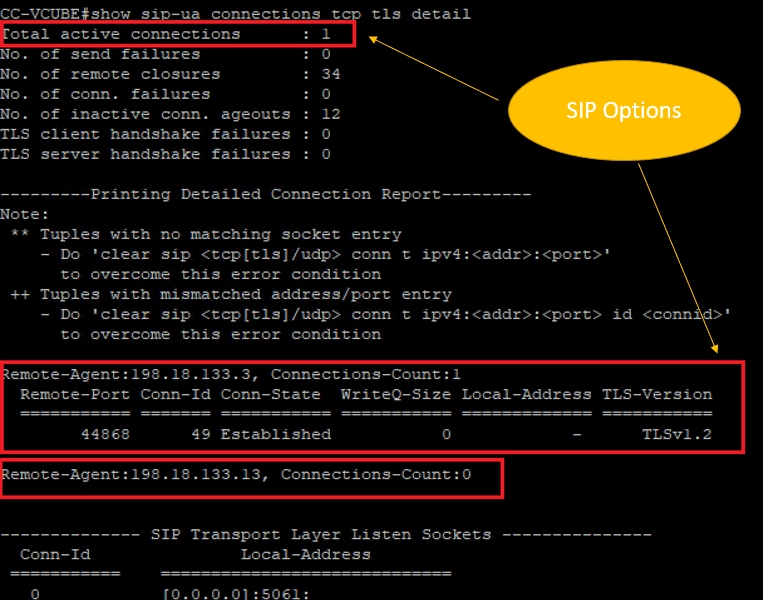

- افتح جلسة SSH إلى vCUBE، وقم بتشغيل الأمر

show sip-ua connections tcp tls detail، وتأكد من عدم وجود اتصال TLS تم إنشاؤه في هذه اللحظة مع CVP (198.18.133.13).

ملاحظة: في هذه اللحظة، يتم تمكين جلسة TLS نشطة واحدة فقط مع CUCM، لخيارات SIP على CUCM (198.18.133.3). في حالة عدم تمكين خيارات SIP، لا يوجد اتصال SIP TLS.

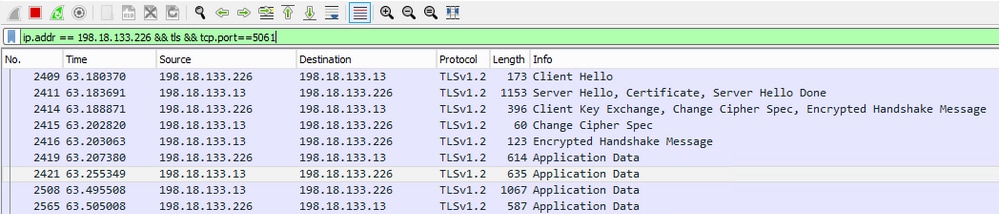

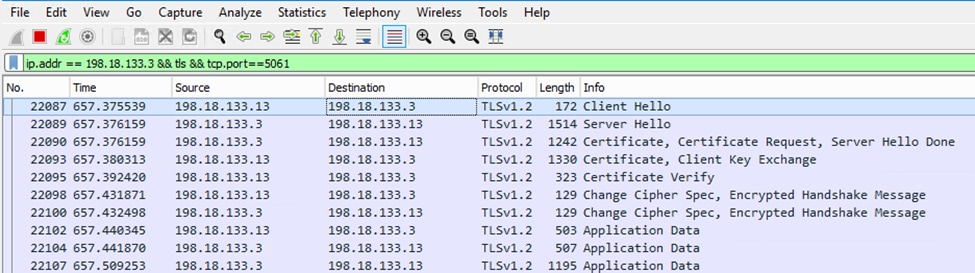

- سجل الدخول إلى CVP وابدأ Wireshark.

- إجراء مكالمة إختبار لرقم مركز الاتصال.

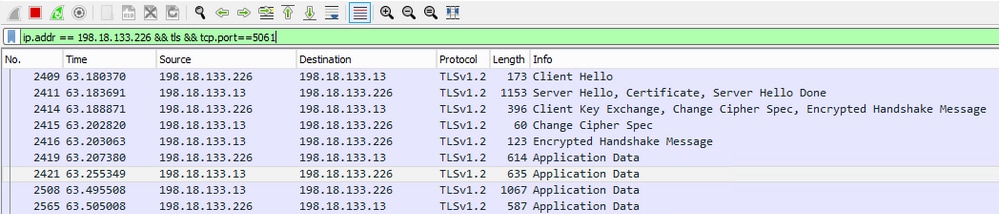

- انتقل إلى جلسة عمل CVP؛ على Wireshark، قم بتشغيل هذا المرشح للتحقق من إرسال إشارات SIP باستخدام CUBE:

ip.addr == 198.18.133.226 && tls && tcp.port==5061

تحقق: هل تم إنشاء اتصال SIP عبر TLS؟ إذا كانت الإجابة بنعم، فإن الإخراج يؤكد تأمين إشارات SIP بين CVP و CUBE.

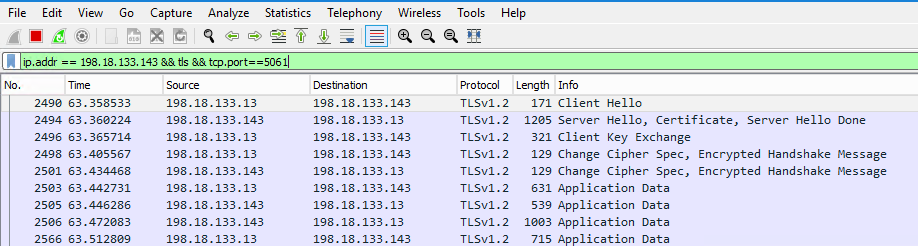

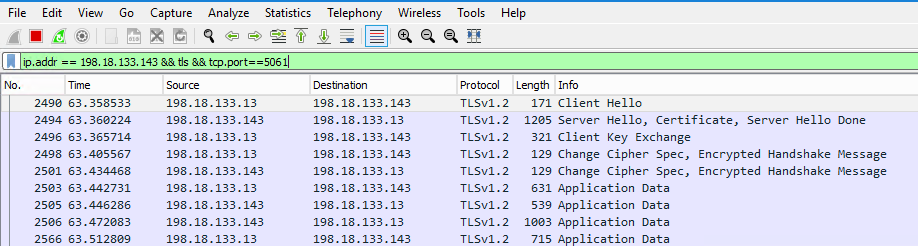

5. تحقق من اتصال SIP TLS بين CVP و CVB. في نفس جلسة Wireshark، قم بتشغيل عامل التصفية هذا:

ip.addr == 198.18.133.143 && tls && tcp.port==5061

تحقق: هل تم إنشاء اتصال SIP عبر TLS؟ إذا كانت الإجابة بنعم، فإن الإخراج يؤكد تأمين إشارات SIP بين CVP و CVB.

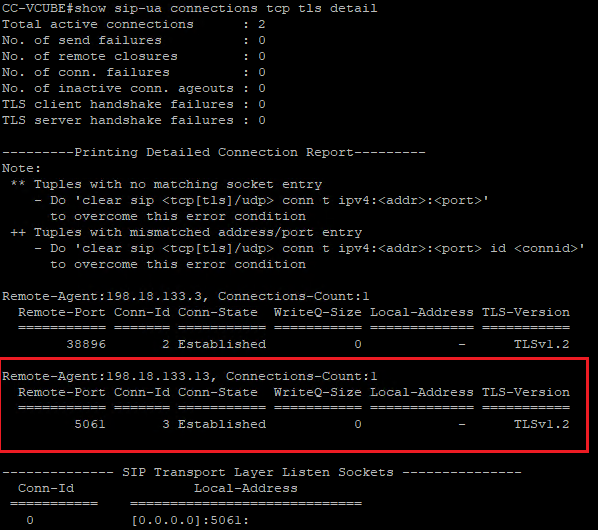

6. يمكنك أيضا التحقق من اتصال SIP TLS ب CVP من CUBE. انتقل إلى جلسة SSH الخاصة ب vCUBE، وشغل هذا الأمر للتحقق من إشارات SIP الآمنة:

show sip-ua connections tcp tls detail

تحقق: هل تم إنشاء اتصال SIP عبر TLS مع CVP؟ إذا كانت الإجابة بنعم، فإن الإخراج يؤكد تأمين إشارات SIP بين CVP و CUBE.

7. في هذه اللحظة، يتم الاتصال بشكل نشط وتسمع الموسيقى قيد الانتظار (MoH) نظرا لعدم توفر وكيل للرد على المكالمة.

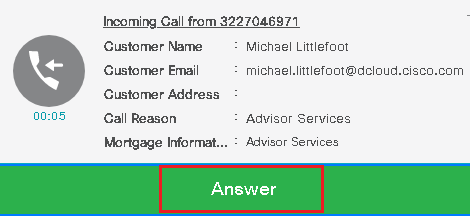

8. أجعل الوكيل متوفرا للرد على المكالمة.

.

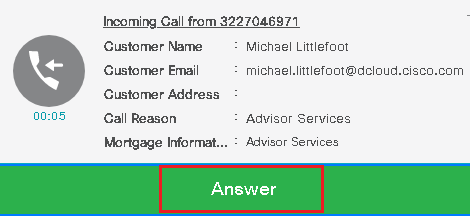

9. يتم حجز العميل ويتم توجيه المكالمة إليه. انقرAnswerللرد على المكالمة.

10. يتصل الاتصال بالوكيل.

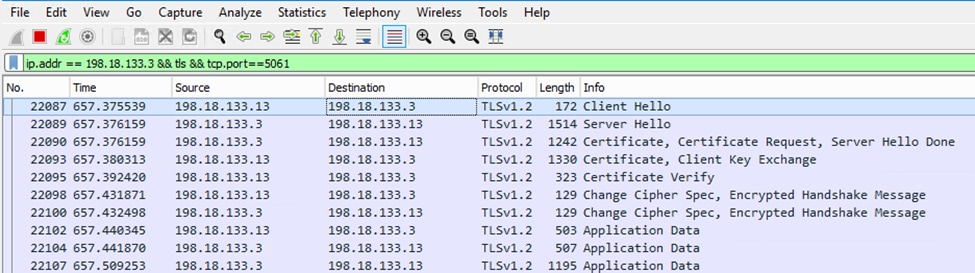

11. للتحقق من إشارات SIP بين CVP و CUCM، انتقل إلى جلسة CVP، وشغل هذا المرشح في Wireshark:

ip.addr == 198.18.133.3 && tls && tcp.port==5061

تحقق: هل جميع إتصالات SIP مع CUCM (198.18.133.3) عبر TLS؟ إذا كانت الإجابة بنعم، فإن المخرجات تؤكد أن إشارات SIP بين CVP و CUCM مؤمنة.

استكشاف الأخطاء وإصلاحها

إذا لم يتم إنشاء TLS، فقم بتشغيل هذه الأوامر على CUBE لتمكين تصحيح أخطاء TLS لاستكشاف الأخطاء وإصلاحها:

Debug ssl openssl errorsDebug ssl openssl msgDebug ssl openssl states

التعليقات

التعليقات