简介

本文档介绍将cdFMC管理的虚拟FTD配置为使用冗余管理器访问数据接口功能的步骤。

先决条件

要求

Cisco 建议您了解以下主题:

使用的组件

本文档中的信息基于以下软件和硬件版本:

- 云交付的防火墙管理中心

- 在Azure云中托管的虚拟安全防火墙威胁防御7.3.1版。

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

相关产品

本文档也可用于以下硬件和软件版本:

- 任何能够运行Firepower威胁防御7.3.0或更高版本的物理设备。

背景信息

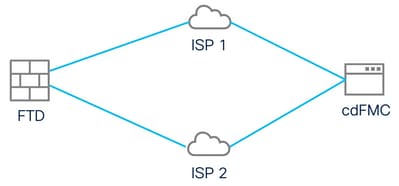

本文档介绍配置和验证cdFMC托管vFTD的步骤,以便使用两个数据接口进行管理。当客户需要使用第二个ISP通过互联网管理其FTD时,此功能通常非常有用。默认情况下,FTD对两个接口之间的管理流量执行轮询负载均衡;可以按本文档所述修改为活动/备份部署。

安全防火墙威胁防御7.3.0版中引入了冗余数据接口管理功能。假设vFTD可以访问能够解析CDO访问的URL的名称服务器。

配置

网络图

网络图

网络图

配置用于管理访问的数据接口

通过控制台登录设备,并使用命令configure network management-data-interface配置其中一个用于管理访问的数据接口:

> configure network management-data-interface

Note: The Management default route will be changed to route through the data interfaces. If you are connected to the Management

interface with SSH, your connection may drop. You must reconnect using the console port.

Data interface to use for management: GigabitEthernet0/0

Specify a name for the interface [outside]: outside-1

IP address (manual / dhcp) [dhcp]: manual

IPv4/IPv6 address: 10.6.2.4

Netmask/IPv6 Prefix: 255.255.255.0

Default Gateway: 10.6.2.1

请记住,无法将原始管理接口配置为使用DHCP。您可以使用命令show network进行验证。

通过CDO加入FTD

此流程在带有CDO的Azure FTD上进行,因此可以由云交付的FMC管理。此过程使用CLI注册密钥,如果您的设备通过DHCP分配了IP地址,则此过程会很有用。只有Firepower 1000、Firepower 2100或Secure Firewall 3100平台支持其他自注册方法,如日志触摸调配和序列号。

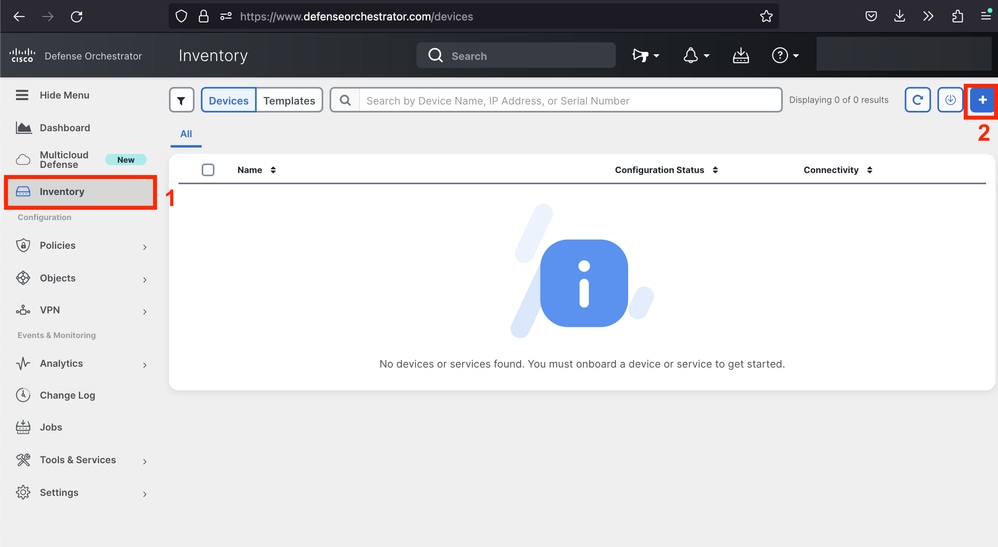

步骤1:在CDO门户中,导航到Inventory,然后单击Onboard选项:

资产页面

资产页面

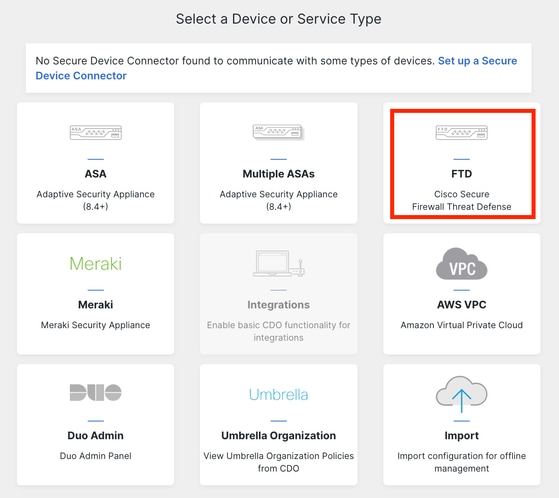

步骤2.点击FTD磁贴:

注册FTD

注册FTD

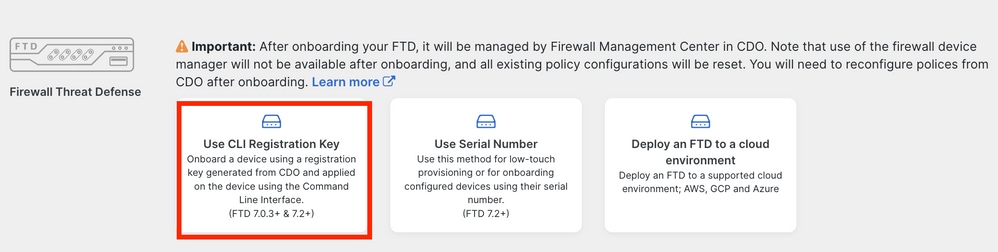

步骤3.选择选项Use CLI Registration key:

使用CLI注册密钥

使用CLI注册密钥

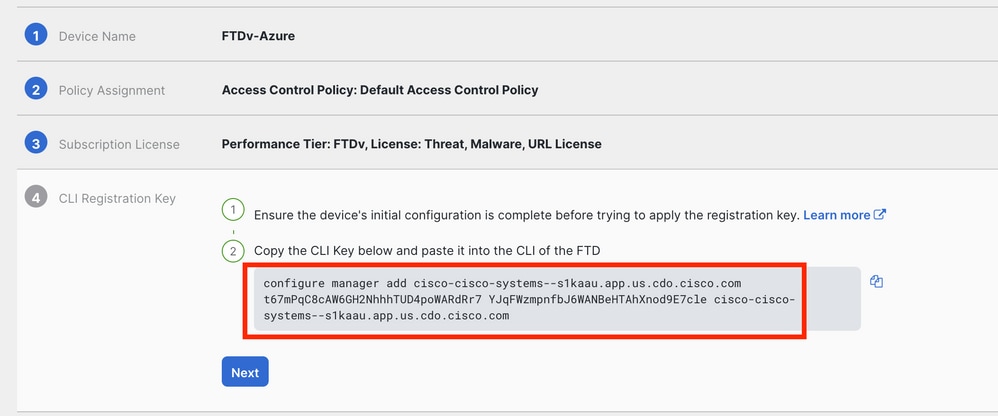

第四步:从configure manager命令开始复制CLI密钥:

Copy Configure Manager命令

Copy Configure Manager命令

注:CLI密钥与使用本地FMC注册FTD时使用的格式匹配,您可以在其中配置NAT-ID,以便在受管设备位于NAT设备后面时允许注册:configure manager add <fmc-hostname-or-ipv4> <registration-key> <nat-id> <display-name>

第五步:在FTD CLI中粘贴命令。如果通信成功,您必须收到此消息:

Manager cisco-cisco-systems--s1kaau.app.us.cdo.cisco.com successfully configured.

Please make note of reg_key as this will be required while adding Device in FMC.

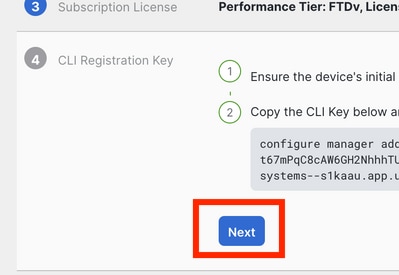

第六步:返回CDO,然后点击下一步:

单击“下一步”

单击“下一步”

CDO继续登记过程,并显示一条消息,提示需要很长时间才能完成。您可以通过点击服务页面中的设备链接来检查注册过程的状态。

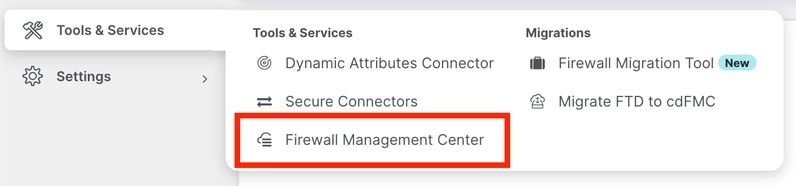

步骤 7.通过Tools & Services页访问您的FMC。

访问cdFMC

访问cdFMC

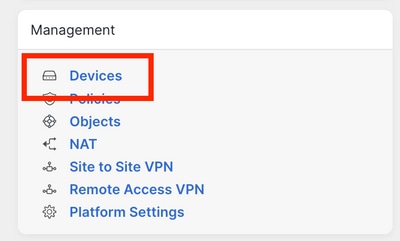

单击Devices链接。

点击Devices

点击Devices

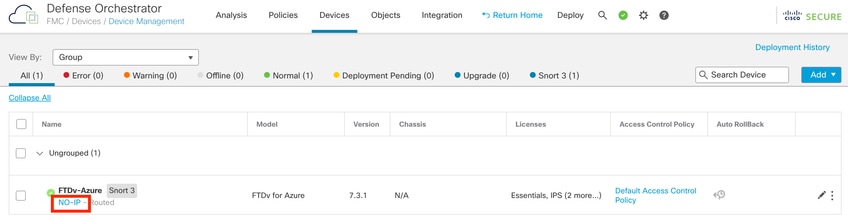

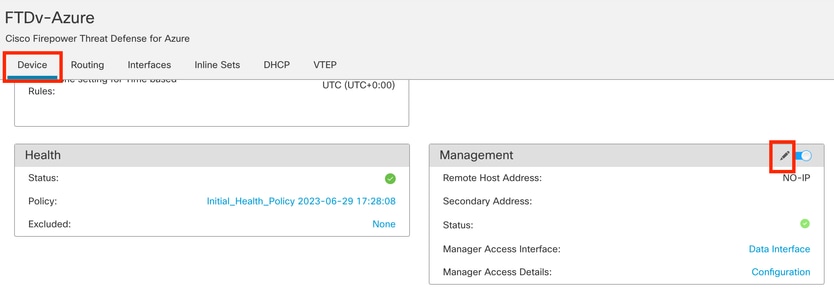

您的FTD现在已登录CDO,并可由云交付的FMC管理。请注意,在下一个映像中,设备名称下列出NO-IP。这是使用CLI注册密钥的自行激活过程中预期的结果。

托管FTD

托管FTD

为Manager访问配置冗余数据接口

此过程为管理访问分配第二个数据接口。

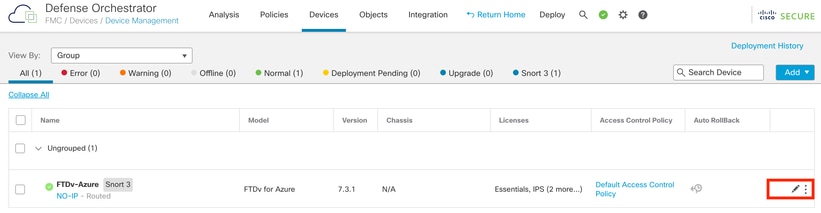

步骤1:在设备选项卡中,点击铅笔图标以访问FTD编辑模式:

编辑FTD

编辑FTD

第二步:在Interface选项卡中,编辑要分配为冗余管理接口的接口。如果之前没有这样做,请配置接口名称和IP地址。

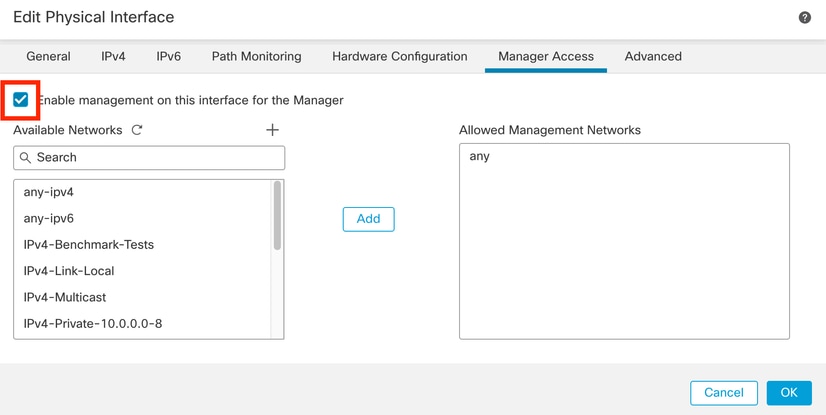

第三步:在Manager Access选项卡中,启用Enable management on this interface on the manager复选框:

启用管理器访问

启用管理器访问

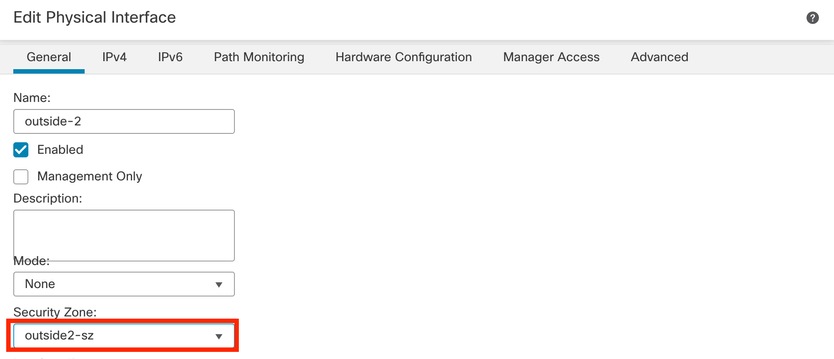

第四步:在General选项卡中,确保将接口分配给安全区域,然后单击OK:

冗余数据接口的安全区域

冗余数据接口的安全区域

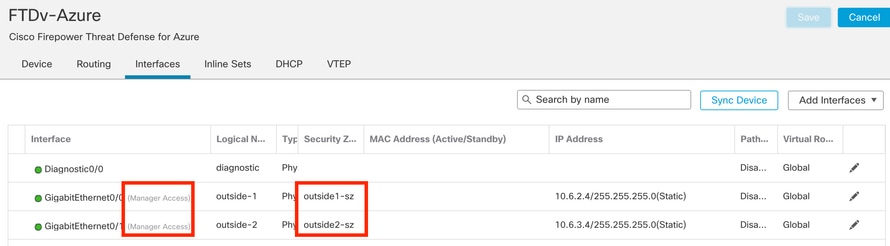

第五步:请注意,现在两个接口都具有Manager Access标记。此外,请确保已将主数据接口分配到不同的安全区域:

接口配置审核

接口配置审核

在下一节中,步骤6到10用于配置到达CDO的两条等价默认路由,每条路由都由独立的SLA跟踪进程监控。SLA跟踪可确保存在使用受监控接口与cdFMC进行通信的功能路径。

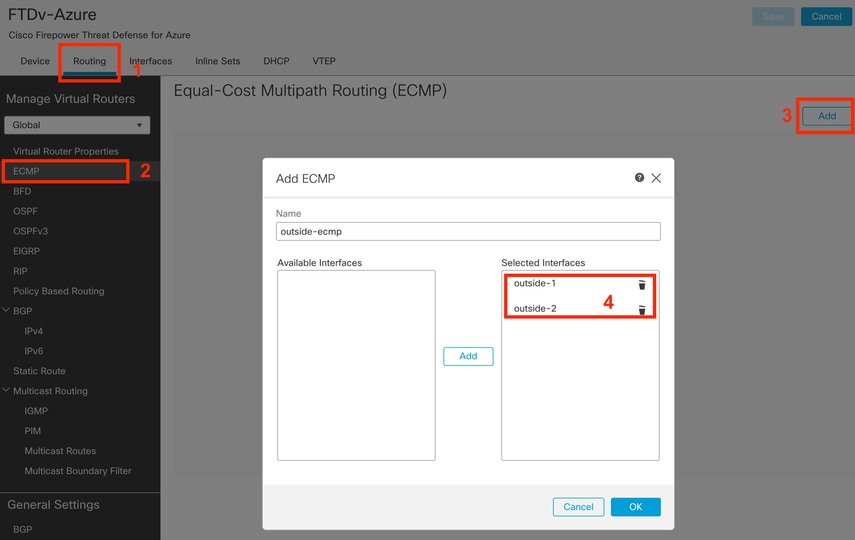

第六步:导航到Routing选项卡,并在ECMP菜单下创建包含两个接口的新ECMP区域:

配置ECMP区域

配置ECMP区域

单击OK和Save。

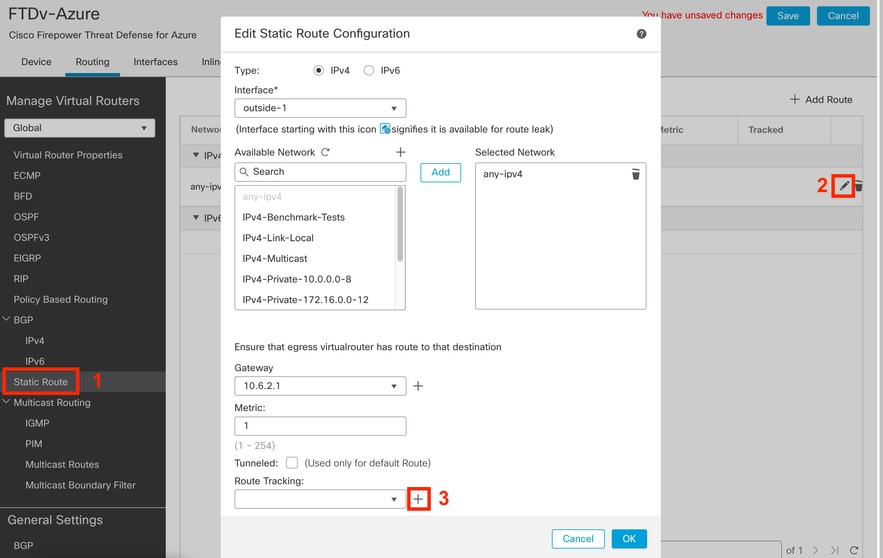

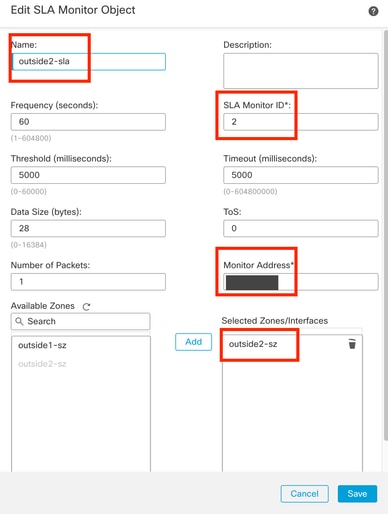

步骤 7.从Routing选项卡导航到Static Routes。

点击铅笔图标编辑您的主要路由。然后点击加号添加新的SLA跟踪对象:

编辑主要路由以添加SLA跟踪

编辑主要路由以添加SLA跟踪

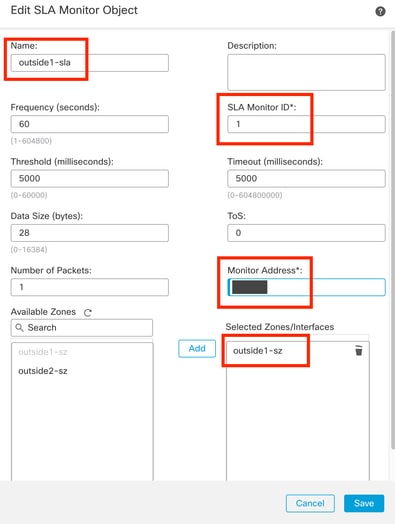

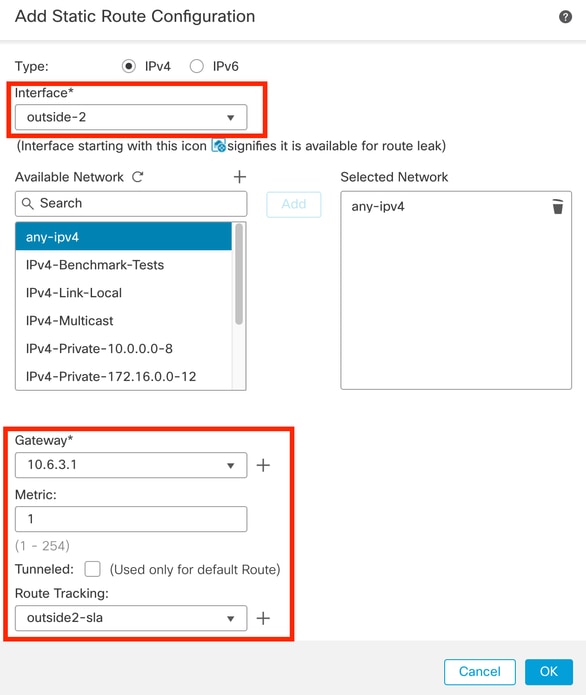

步骤 8功能性SLA跟踪所需的参数在下一个图像中突出显示。或者,可以调整其他设置,如数据包数(Number of Packets)、超时(Timeout)和频率(Frequency)。

配置ISP 1的SLA跟踪

配置ISP 1的SLA跟踪

在本示例中,Google DNS IP用于监控FTD功能,以通过outside1接口访问Internet(和CDO)。准备就绪后,单击ok。

注:确保您正在跟踪已验证可从您的FTD外部接口访问的IP。使用不可达IP配置跟踪可能会使此FTD中的默认路由断开,然后阻止其与CDO进行通信。

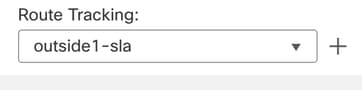

步骤 9单击Save,并确保将新的SLA跟踪分配给指向主接口的路由:

外部1 SLA跟踪

外部1 SLA跟踪

单击OK后,将显示一个弹出窗口,并显示下一条WARNING消息:

配置警告

配置警告

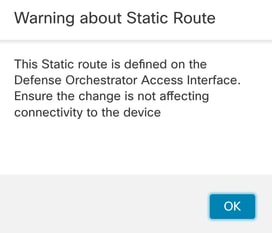

步骤 10单击Add Route选项为冗余数据接口添加新路由。请注意,从下一张图片中,路由的Metric值相同;此外,SLA跟踪具有不同的ID:

配置冗余静态路由

配置冗余静态路由

配置冗余数据接口的跟踪

配置冗余数据接口的跟踪

Click Save.

步骤 11或者,可以在Device > Management下指定辅助数据接口IP。 即使如此,由于当前的自注册方法使用了CLI注册密钥流程,因此不需要这样做:

(可选)在管理字段中为冗余数据接口指定IP

(可选)在管理字段中为冗余数据接口指定IP

步骤 12部署更改。

(可选)设置活动/备份接口模式的接口成本:

默认情况下,数据接口上的冗余管理使用轮询在两个接口之间分配管理流量。或者,如果一个WAN链路的带宽比另一个WAN链路高,并且您希望该链路作为主管理链路,而另一个作为备用链路,则您可以将该主链路的开销设置为1,而将该备用链路的开销设置为2。在下一个示例中,接口GigabitEthernet0/0保留为主广域网链路,而GigabiEthernet0/1用作备份管理链路:

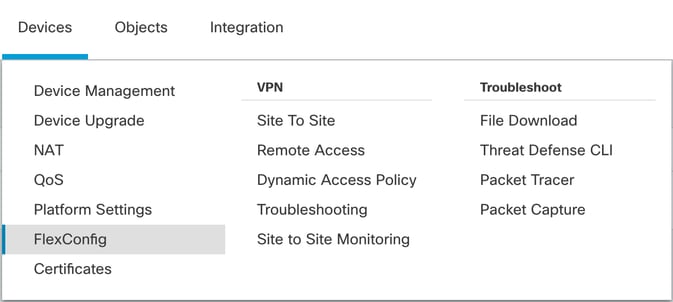

1.导航到设备> FlexConfig链接并创建flexConfig策略。如果已配置了flexConfig策略并将其分配到FTD,请对其进行编辑:

访问FlexConfig菜单

访问FlexConfig菜单

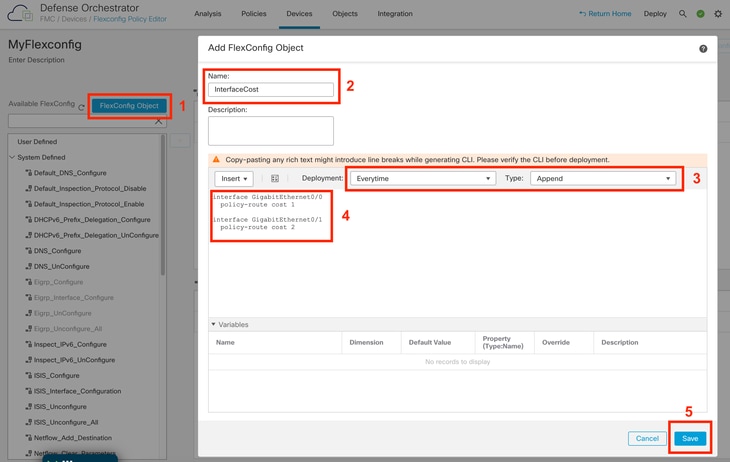

2.创建新的FlexConfig对象:

- 为FlexConfig对象指定名称。

- 分别在部署和类型部分中选择Everytime和Append。

- 使用图22中所示的下一命令设置接口的开销。

- Click Save.

interface GigabitEthernet0/0

policy-route cost 1 <=== A cost of 1 means this will be the primary interface for management communication with CDO tenant.

interface GigabitEthernet0/1

policy-route cost 2 <=== Cost 2 sets this interface as a backup interface.

添加Flexconfig对象

添加Flexconfig对象

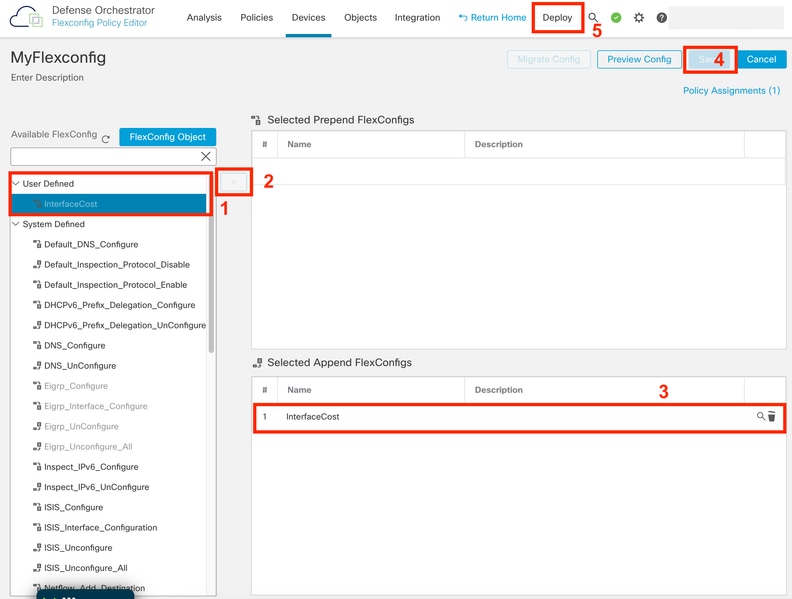

3.选择最近创建的对象,然后将其添加到“选定的附加弹性配置”部分,如图所示。保存更改并部署配置。

将对象分配到Flexconfig策略

将对象分配到Flexconfig策略

4.部署更改。

验证

1.要验证,请使用show network命令。形成冗余管理接口的新实例:

> show network

<<---------- output omitted for brevity ---------->>

======================[ eth0 ]======================

State : Enabled

Link : Up

Channels : Management & Events

Mode : Non-Autonegotiation

MDI/MDIX : Auto/MDIX

MTU : 1500

MAC Address : 60:45:BD:D8:62:D7

----------------------[ IPv4 ]----------------------

Configuration : Manual

Address : 10.6.0.4

Netmask : 255.255.255.0

----------------------[ IPv6 ]----------------------

Configuration : Disabled

===============[ Proxy Information ]================

State : Disabled

Authentication : Disabled

. . .

===============[ GigabitEthernet0/0 ]===============

State : Enabled

Link : Up

Name : outside-1

MTU : 1500

MAC Address : 60:45:BD:D8:6F:5C

----------------------[ IPv4 ]----------------------

Configuration : Manual

Address : 10.6.2.4

Netmask : 255.255.255.0

Gateway : 10.6.3.1

----------------------[ IPv6 ]----------------------

Configuration : Disabled

===============[ GigabitEthernet0/1 ]===============

State : Enabled

Link : Up

Name : outside-2

MTU : 1500

MAC Address : 60:45:BD:D8:67:CA

----------------------[ IPv4 ]----------------------

Configuration : Manual

Address : 10.6.3.4

Netmask : 255.255.255.0

Gateway : 10.6.3.1

----------------------[ IPv6 ]----------------------

Configuration : Disabled

2.接口现在是sftunnel域的一部分。您可以使用show sftunnel interfaces和show running-config sftunnel命令确认这一点:

> show sftunnel interfaces

Physical Interface Name of the Interface

GigabitEthernet0/0 outside-1

GigabitEthernet0/1 outside-2

> show running-config sftunnel

sftunnel interface outside-2

sftunnel interface outside-1

sftunnel port 8305

sftunnel route-map FMC_GEN_19283746_RBD_DUAL_WAN_RMAP_91827346

3.自动拼写出基于策略的路由。如果未指定接口开销,adaptive-interface选项将设置轮询处理以平衡两个接口之间的管理流量:

> show running-config route-map

!

route-map FMC_GEN_19283746_RBD_DUAL_WAN_RMAP_91827346 permit 5

match ip address FMC_GEN_056473829_RBD_DUAL_WAN_ACL_165748392

set adaptive-interface cost outside-1 outside-2

> show access-list FMC_GEN_056473829_RBD_DUAL_WAN_ACL_165748392

access-list FMC_GEN_056473829_RBD_DUAL_WAN_ACL_165748392; 1 elements; name hash: 0x8e8cb508

access-list FMC_GEN_056473829_RBD_DUAL_WAN_ACL_165748392 line 1 extended permit tcp any any eq 8305 (hitcnt=26) 0x9e36863c

4.使用show running-config interface <interface> 命令检查接口设置:

> show running-config interface GigabitEthernet 0/0

!

interface GigabitEthernet0/0

nameif outside-1

security-level 0

zone-member outside-ecmp

ip address 10.6.2.4 255.255.255.0

policy-route cost 1

> show running-config interface GigabitEthernet 0/1

!

interface GigabitEthernet0/1

nameif outside-2

security-level 0

zone-member outside-ecmp

ip address 10.6.3.4 255.255.255.0

policy-route cost 2

其他一些命令可用于检查已配置路由的跟踪:

> show track

Track 1

Response Time Reporter 2 reachability

Reachability is Up <============= Ensure reachability is up for the monitored interfaces.

2 changes, last change 09:45:00

Latest operation return code: OK

Latest RTT (millisecs) 10

Tracked by:

STATIC-IP-ROUTING 0

Track 2

Response Time Reporter 1 reachability

Reachability is Up <============= Ensure reachability is up for the monitored interfaces.

2 changes, last change 09:45:00

Latest operation return code: OK

Latest RTT (millisecs) 1

Tracked by:

STATIC-IP-ROUTING 0

> show route

Codes: L - local, C - connected, S - static, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, V - VPN

i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS level-2

ia - IS-IS inter area, * - candidate default, U - per-user static route

o - ODR, P - periodic downloaded static route, + - replicated route

SI - Static InterVRF, BI - BGP InterVRF

Gateway of last resort is 10.6.3.1 to network 0.0.0.0

S* 0.0.0.0 0.0.0.0 [1/0] via 10.6.3.1, outside-2

[1/0] via 10.6.2.1, outside-1

C 10.6.2.0 255.255.255.0 is directly connected, outside-1

L 10.6.2.4 255.255.255.255 is directly connected, outside-1

C 10.6.3.0 255.255.255.0 is directly connected, outside-2

L 10.6.3.4 255.255.255.255 is directly connected, outside-2

相关信息