简介

本文档介绍在Firepower威胁防御(FTD)上配置远程访问VPN的过程,该威胁防御(FTD)由Firepower管理中心(FMC)通过证书身份验证进行管理。

作者:Dolly Jain和Rishabh Aggarwal,思科TAC工程师。

先决条件

要求

Cisco 建议您了解以下主题:

·手动证书注册和SSL基础知识

· FMC

·远程访问VPN的基本身份验证知识

·第三方证书颁发机构(CA),如Entrust、Geotrust、GoDaddy、Thawte和VeriSign。

使用的组件

本文档中的信息基于以下软件版本:

·安全Firepower威胁防御版本7.4.1

· Firepower管理中心(FMC)版本7.4.1

·安全客户端5.0.05040版

·作为CA服务器的Hydrant/IdentTrust

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

配置

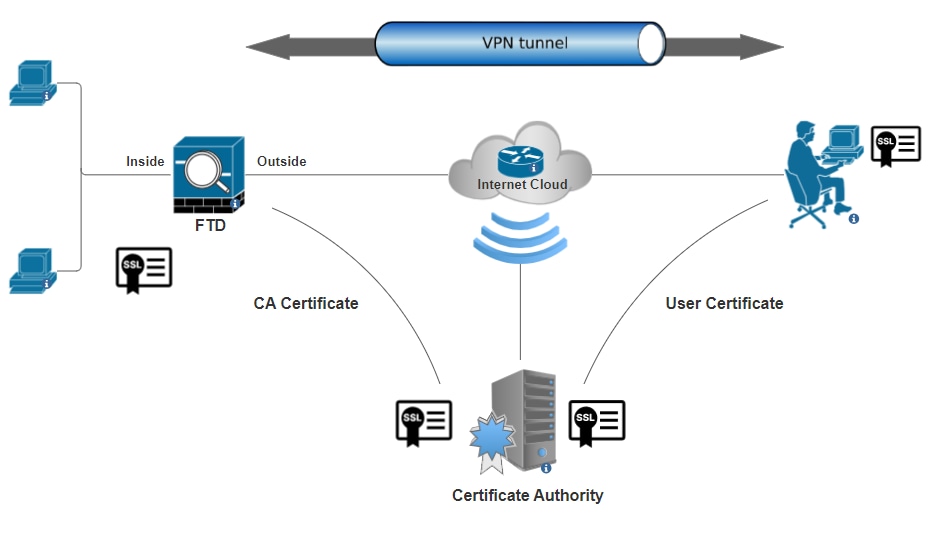

网络图

网络图

网络图

配置

要在FMC中使用证书身份验证配置远程访问VPN,您需要:

·创建用于服务器身份验证的证书。

·通过FMC在FTD上添加受信任或内部CA证书,以对用户证书进行身份验证。

·为VPN用户创建地址池。

·上传不同平台的安全客户端映像。

·创建和上传XML配置文件。

1.导入用于服务器身份验证的证书

注:在FMC上,在生成CSR之前需要CA证书。如果从外部源(openssl或第三方)生成CSR,手动方法将失败,必须使用PKCS12证书格式。

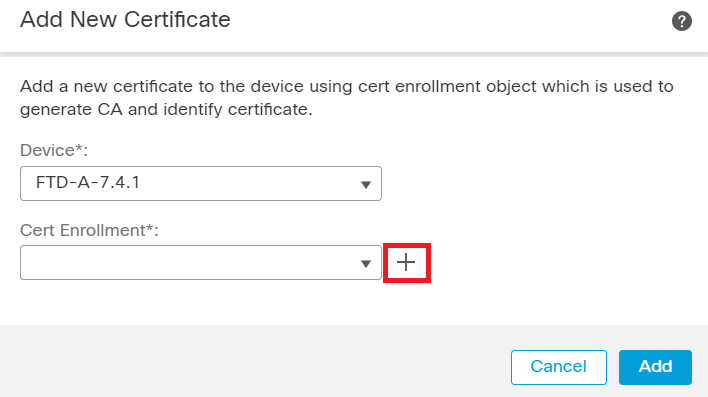

步骤1:导航到Devices > Certificates并单击Add Cert Enrollment。选择Device,然后点击Cert Enrollment下的加号(+)。

添加证书注册

添加证书注册

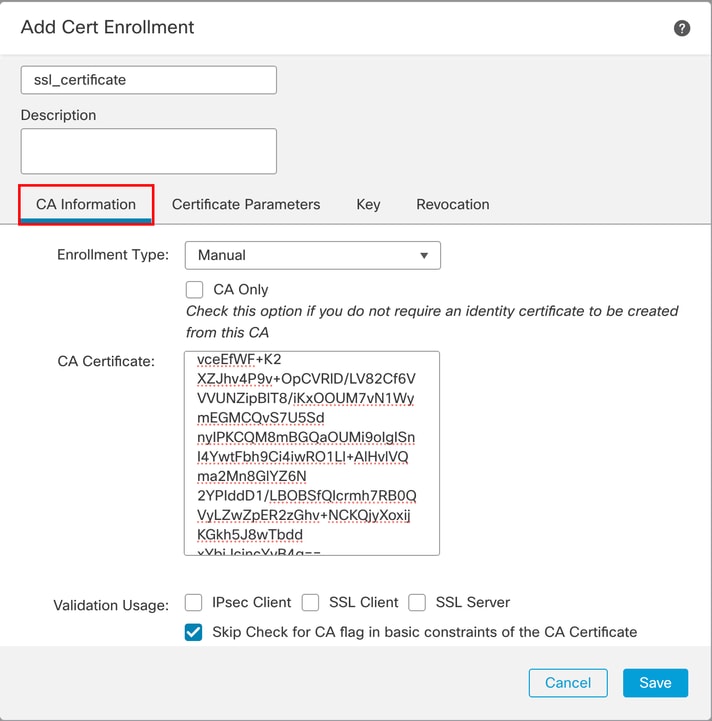

第二步: 在下CA Information,选择Enrollment TypeManual,然后粘贴用于签署CSR的证书颁发机构(CA)证书。

添加CA信息

添加CA信息

第三步:对于Validation Usage,选择IPsec Client, SSL Client和Skip Check for CA flag in basic constraints of the CA Certificate。

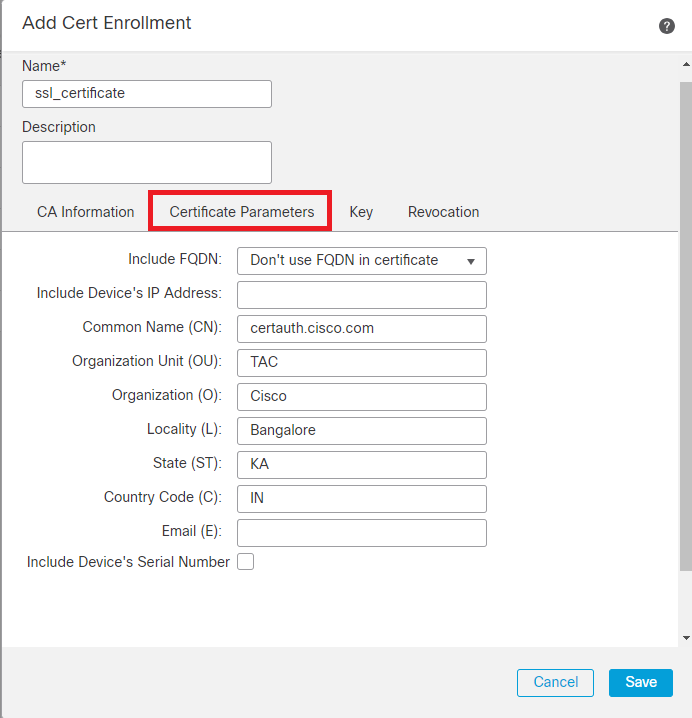

第四步:在Certificate Parameters下,填写主题名称详细信息。

添加证书参数

添加证书参数

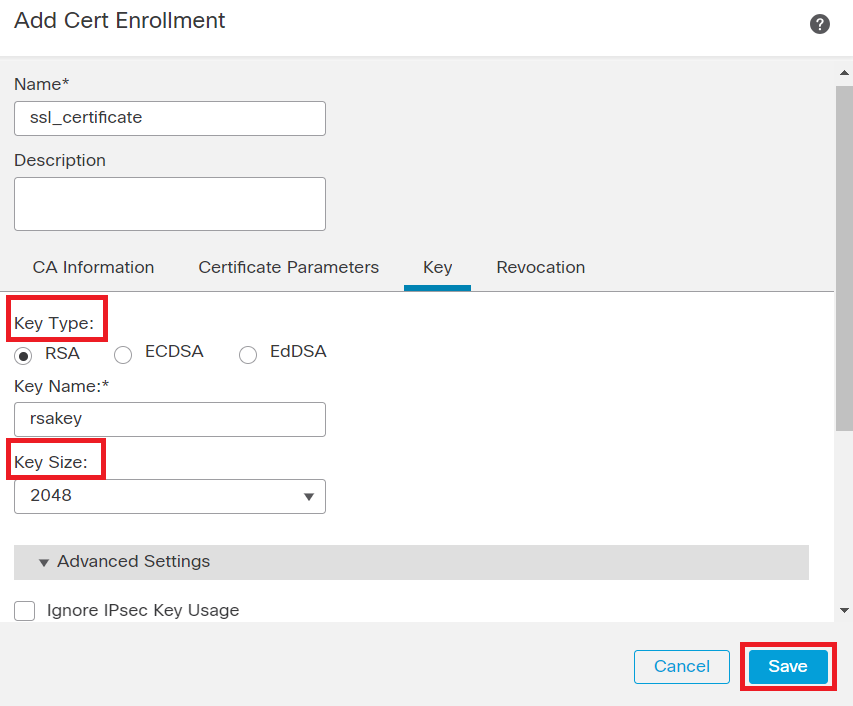

第五步:在Key下,选择密钥类型为RSA和密钥名称和大小。 点击Save。

注意:对于RSA密钥类型,最小密钥大小为2048位。

添加RSA密钥

添加RSA密钥

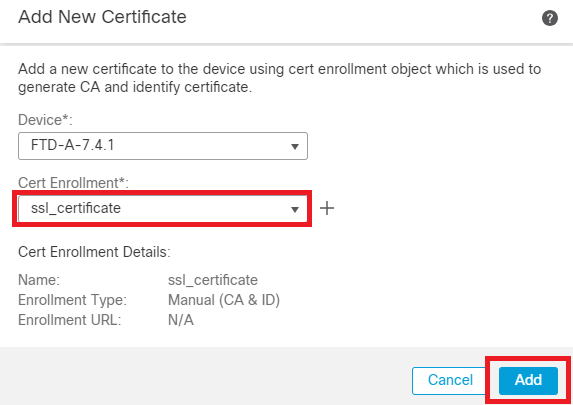

第六步:在Cert Enrollment下,从刚创建的下拉列表中选择信任点,然后点击Add。

添加新证书

添加新证书

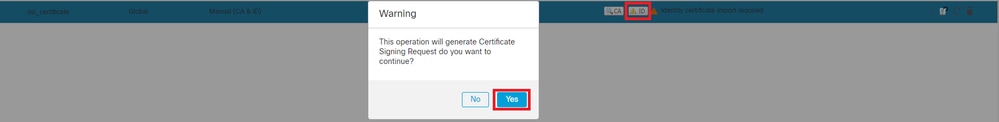

步骤 7.点击ID,然后点击Yes“进一步”提示以生成CSR。

生成 CSR

生成 CSR

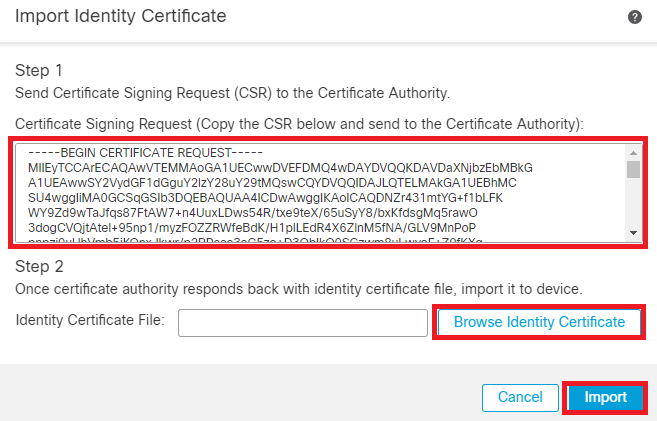

步骤 8复制CSR并由证书颁发机构签名。一旦身份证书由CA颁发,通过点击并点击Browse Identity Certificate导入身份证书Import。

导入ID证书

导入ID证书

2.添加受信任/内部CA证书

注意:如果步骤(a)中使用的受信任/内部证书颁发机构也向用户颁发证书,则跳过步骤(b)。无需再次添加相同的CA证书,也必须避免这种情况。如果再次添加相同的CA证书,则信任点配置为“validation-usage none”,这可能影响RAVPN的证书身份验证。

步骤1:导航至Devices > Certificates,然后点击Add Cert Enrollment。

选择Device,然后点击Cert Enrollment下的加号(+)。

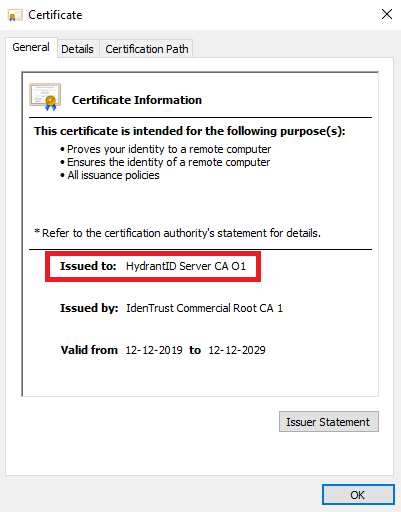

此处,HydrantID Server CA 01用于颁发身份/用户证书。

HydrantID服务器CA 01

HydrantID服务器CA 01

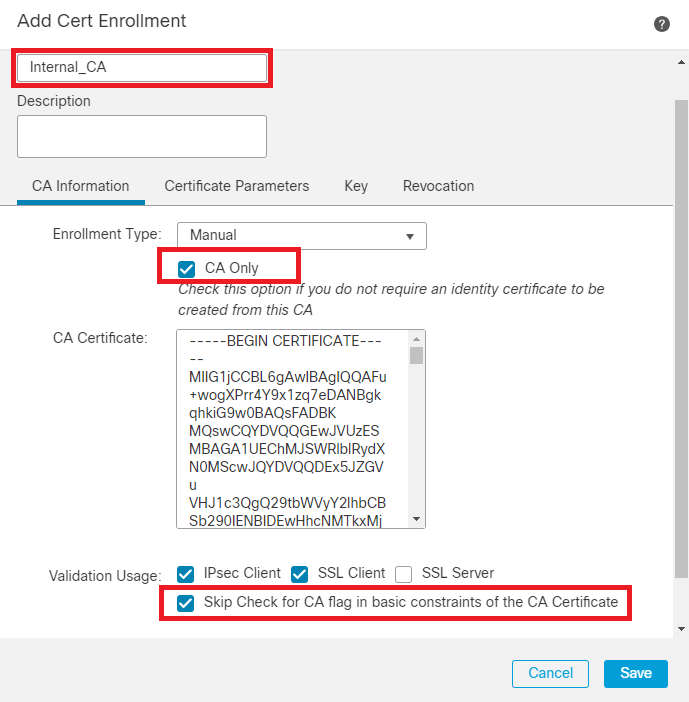

第二步:输入信任点名称,然后Manual选择作为注册类型CA information。

第三步:检查并CA Only以pem格式粘贴受信任/内部CA证书。

第四步:选中Skip Check for CA flag in basic constraints of the CA Certificate并单击Save。

添加信任点

添加信任点

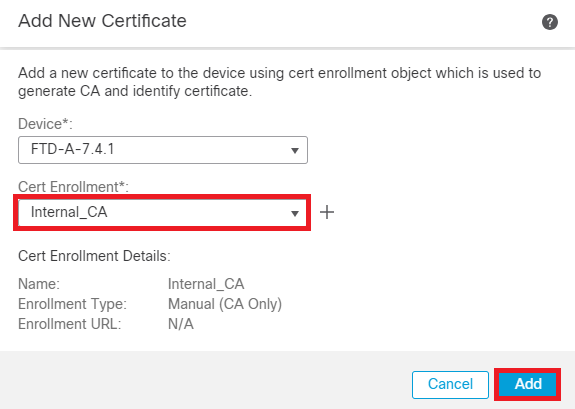

第五步: 在Cert Enrollment下,从刚创建的下拉列表中选择信任点,然后点击Add。

添加内部CA

添加内部CA

第六步:之前添加的证书显示为:

已添加证书

已添加证书

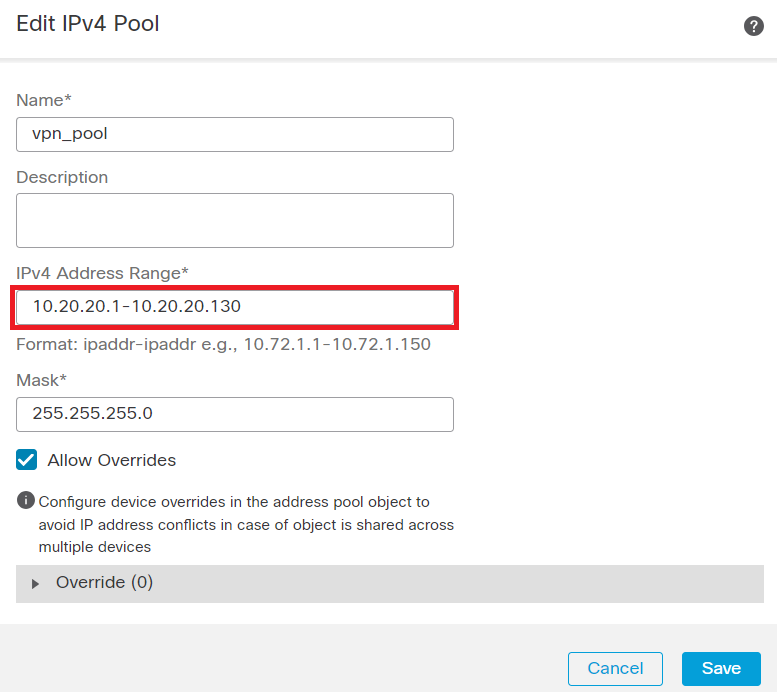

3.配置VPN用户的地址池

步骤1:导航至Objects > Object Management > Address Pools > IPv4 Pools。

第二步:输入名称和带有掩码的IPv4地址范围。

添加IPv4池

添加IPv4池

4.上传安全客户端映像

步骤1:从思科软件站点按操作系统下载webdeploy安全客户端映像。

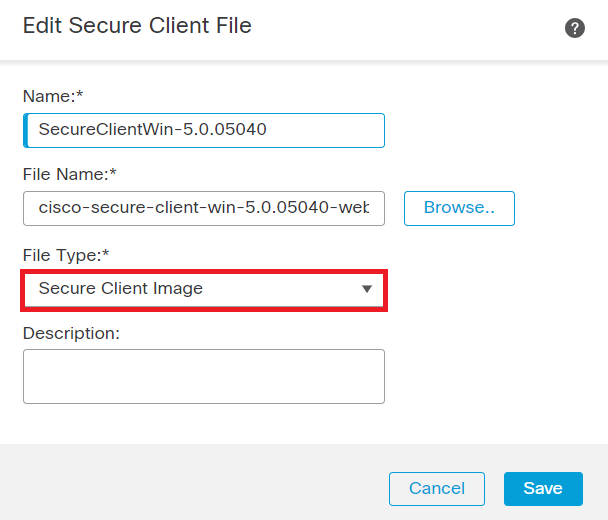

第二步:导航至Objects > Object Management > VPN > Secure Client File > Add Secure Client File。

第三步:输入名称,然后从磁盘中选择Secure Client文件。

第四步:将文件类型选择为Secure Client Image,然后单击Save。

添加安全客户端映像

添加安全客户端映像

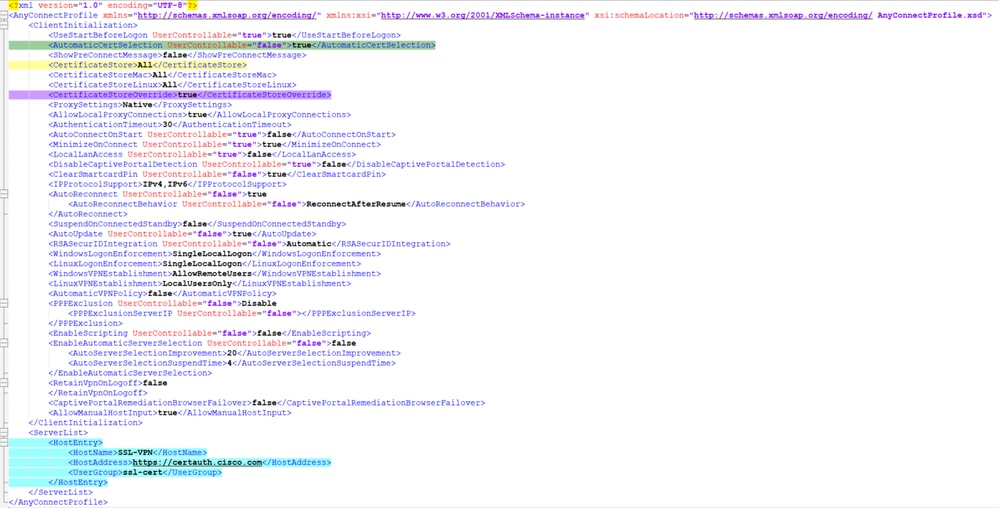

5.创建和上传XML配置文件

步骤1:从思科软件站点下载Profile Editor并安装安全客户端。

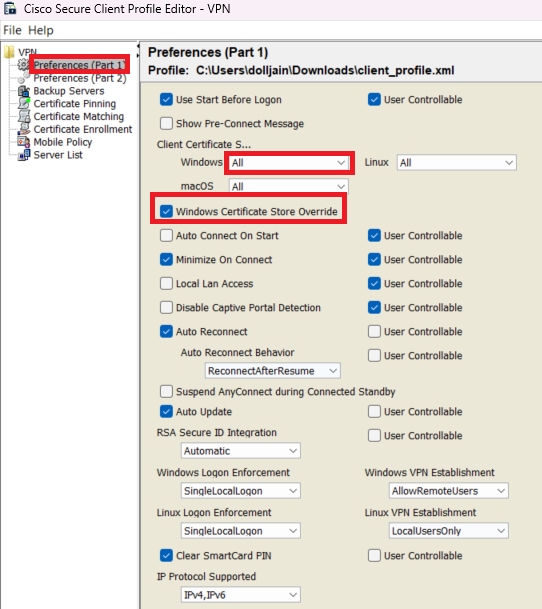

第二步:创建新配置文件并从AllClient Certificate Selection下拉列表中选择。它主要控制Secure Client可以使用哪些证书存储区来存储和读取证书。

另外两个可用选项是:

- 计算机 — 安全客户端仅限于Windows本地计算机证书存储区上的证书查找。

- 用户 — 安全客户端仅限于在本地Windows用户证书存储区中进行证书查找。

将Certificate Store Override设置为True。

这允许管理员指示安全客户端使用Windows计算机(本地系统)证书存储中的证书进行客户端证书身份验证。证书存储区覆盖仅适用于SSL,默认情况下,连接由UI进程发起。使用IPSec/IKEv2时,安全客户端配置文件中的此功能不适用。

添加首选项(第1部分)

添加首选项(第1部分)

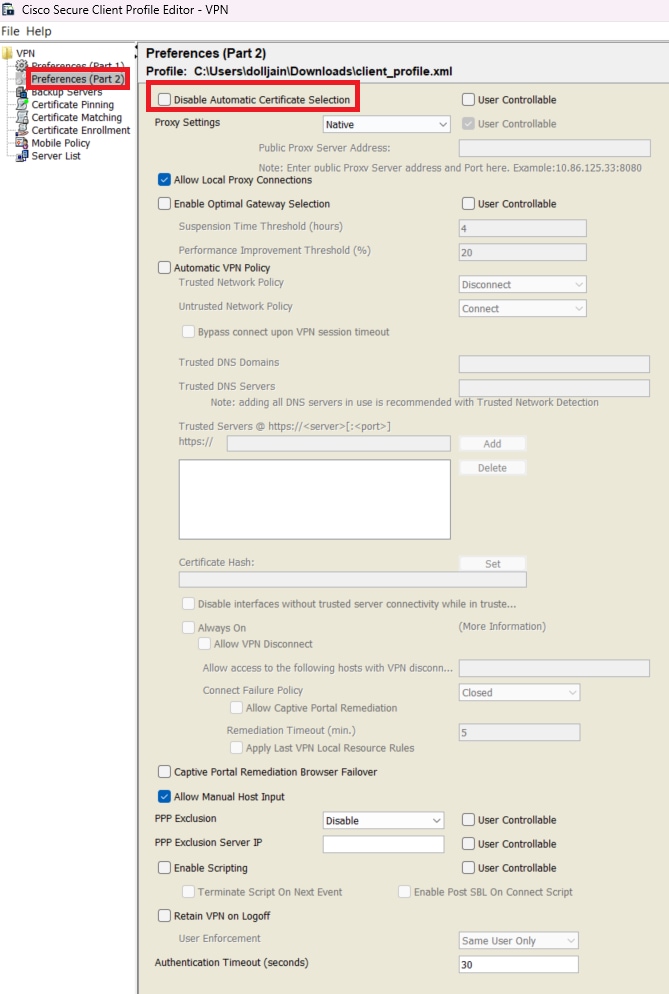

第三步: 取消选中Disable Automatic Certificate Selection,因为它会避免提示用户选择身份验证证书。

添加首选项(第2部分)

添加首选项(第2部分)

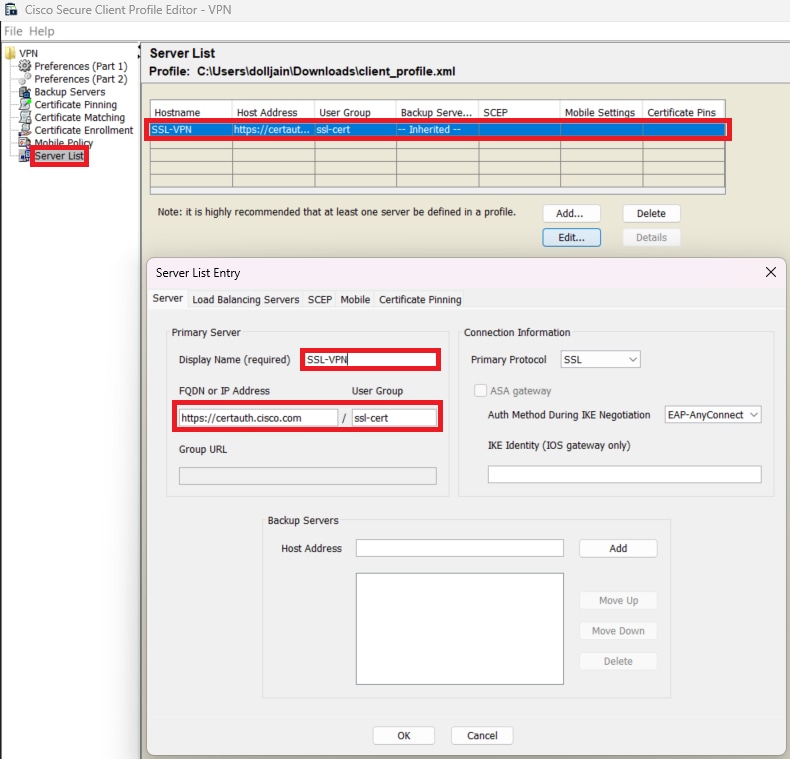

第四步: 通过在Server List下提供group-alias和group-url创建用于在安全客户端VPN中设置配置文件,并保存XML配置文件Server List Entry。

添加服务器列表

添加服务器列表

第五步:最后,XML配置文件可供使用。

XML配置文件

XML配置文件

各种操作系统的XML配置文件的位置:

- Windows - C:\ProgramData\Cisco\Cisco安全客户端\VPN\配置文件

- MacOS - /opt/cisco/anyconnect/profile

- Linux - /opt/cisco/anyconnect/profile

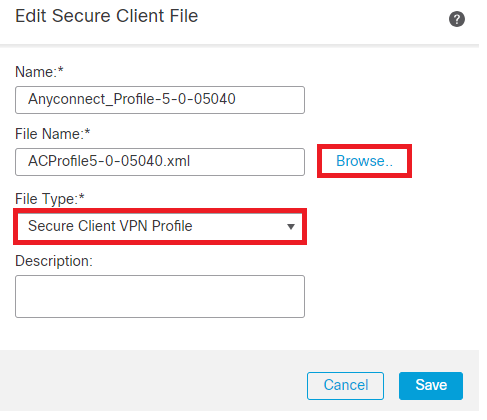

第六步: 导航至Objects > Object Management > VPN > Secure Client File > Add Secure Client Profile。

输入文件的名称,然后点击Browse,选择XML配置文件。单击。Save

添加安全客户端VPN配置文件

添加安全客户端VPN配置文件

远程访问VPN配置

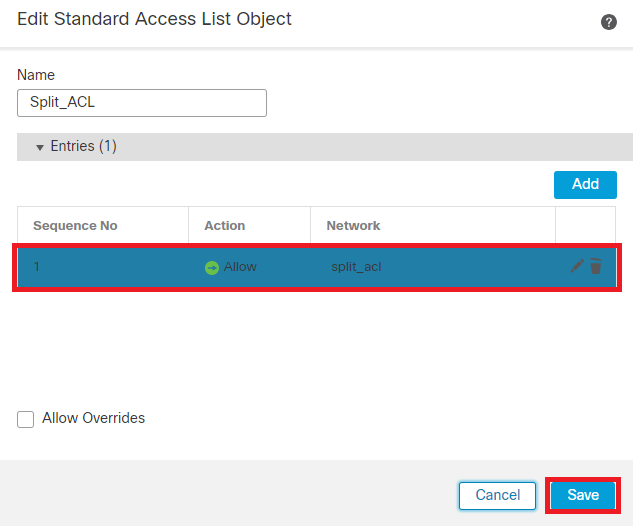

步骤1: 根据需要创建ACL以允许访问内部资源。

导航至Objects > Object Management > Access List > Standard,然后点Add Standard Access List击。

添加标准ACL

添加标准ACL

注意:安全客户端使用此ACL向内部资源添加安全路由。

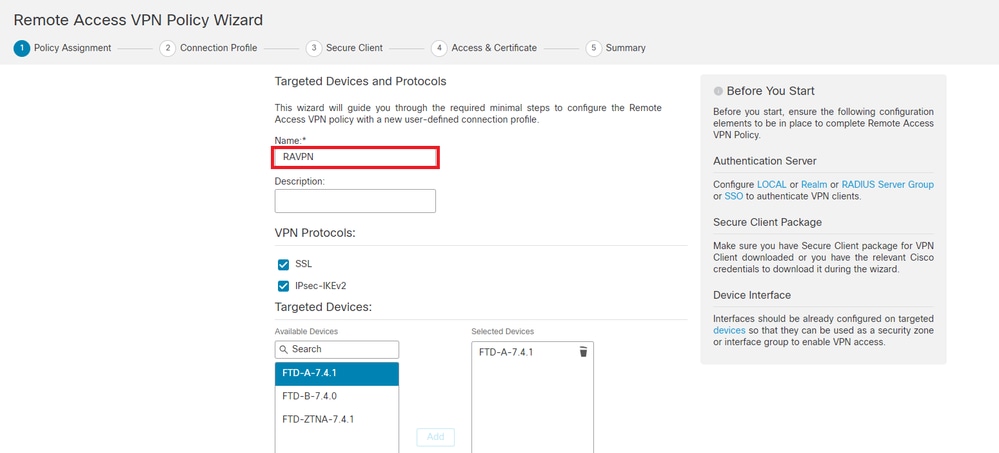

第二步:导航至Devices > VPN > Remote Access,然后点Add击。

第三步:输入配置文件的名称,然后选择FTD设备并点击Next。

添加配置文件名称

添加配置文件名称

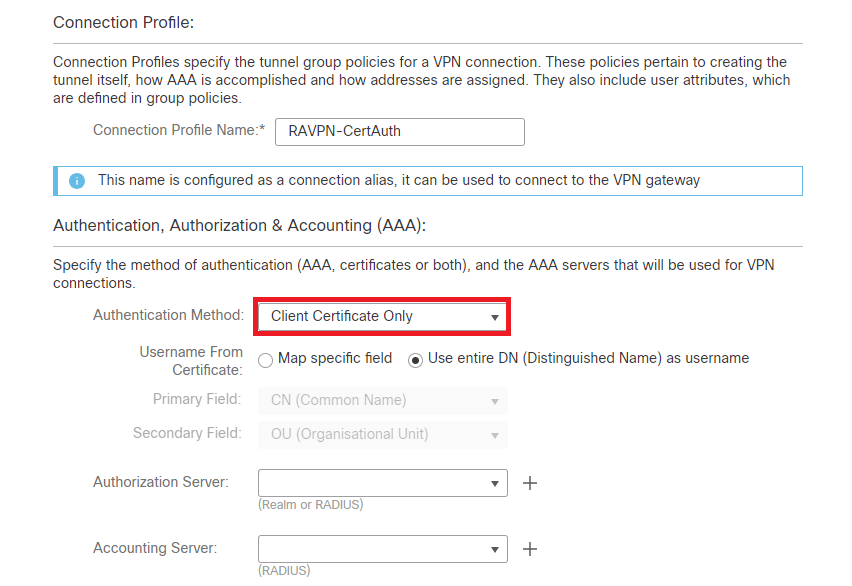

第四步:输入并Connection Profile Name在Authentication、Authorization and Accounting(AAAClient Certificate Only)下选择Authentication Method。

选择身份验证方法

选择身份验证方法

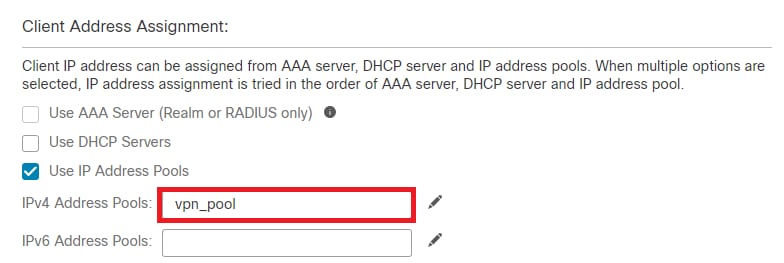

第五步:点击Use IP Address Pools Client Address Assignment下方,并选择之前创建的IPv4地址池。

选择客户端地址分配

选择客户端地址分配

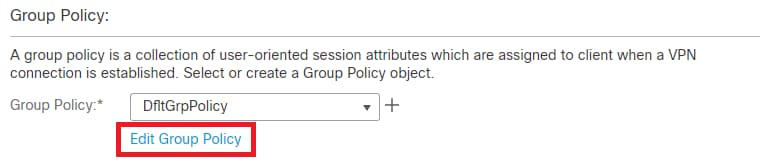

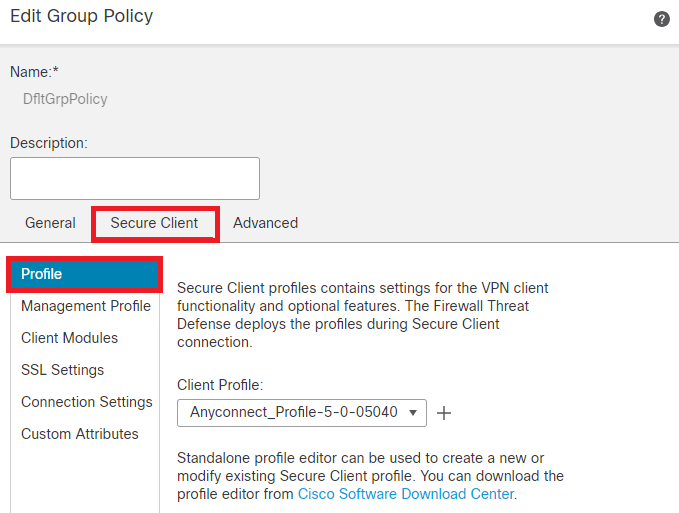

第六步:编辑组策略。

编辑组策略

编辑组策略

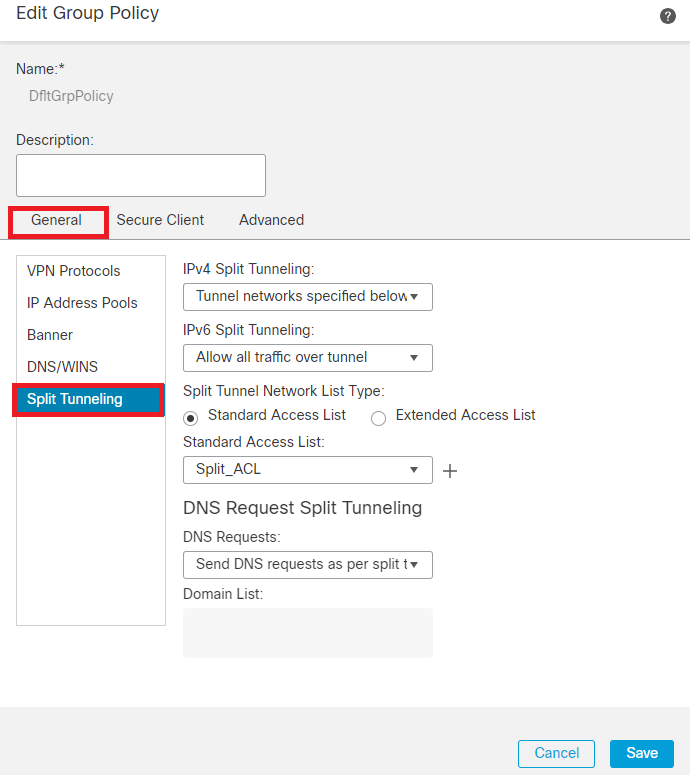

步骤 7.导航到General > Split Tunneling,选择Tunnel networks specified below,然后在Split Tunnel Network List Type下选择Standard Access List。

选择之前创建的ACL。

添加拆分隧道

添加拆分隧道

步骤 8导航至Secure Client > Profile,选择并Client Profile 点击Save。

添加安全客户端配置文件

添加安全客户端配置文件

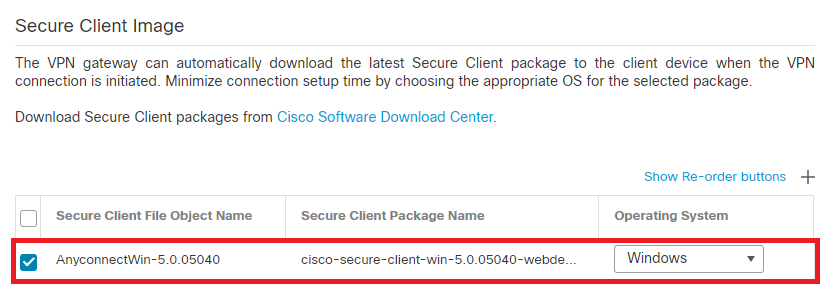

步骤 9点击Next,然后选择并Secure Client Image点击Next。

添加安全客户端映像

添加安全客户端映像

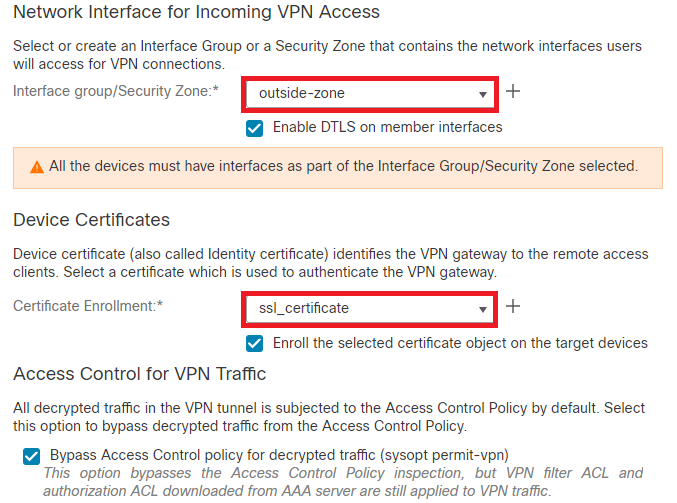

步骤 10选择Network Interface for VPN Access,选择并选中Device Certificates sysopt permit-vpn,然后单击Next。

为VPN流量添加访问控制

为VPN流量添加访问控制

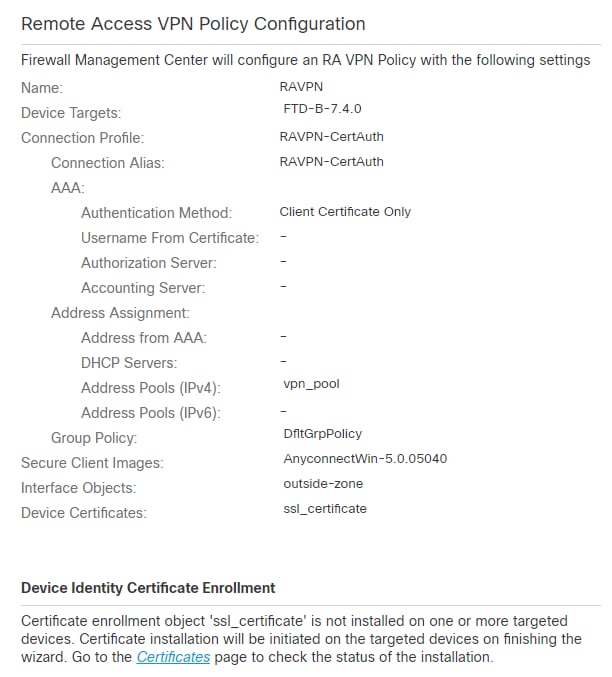

步骤 11最后,检查所有配置,然后单击Finish。

远程访问VPN策略配置

远程访问VPN策略配置

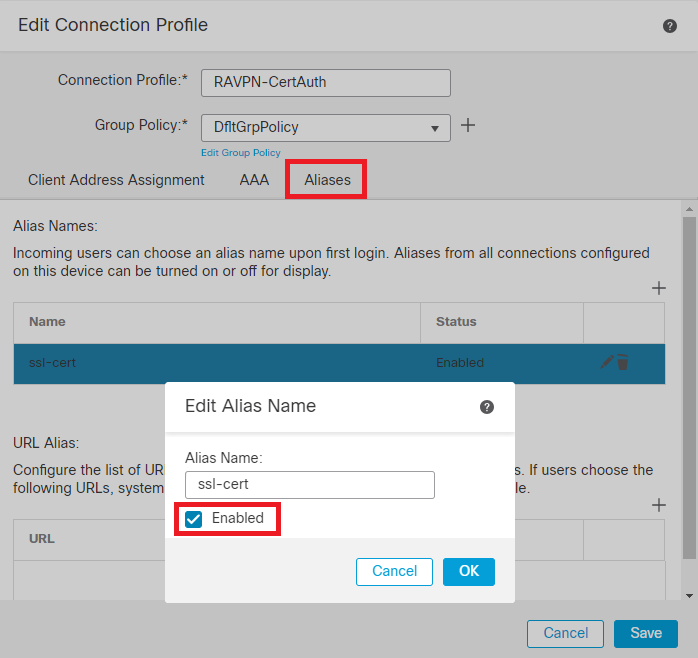

步骤 12完成远程访问VPN的初始设置后,编辑已创建的连接配置文件,然后转至Aliases。

步骤 13单击加号图标(+)进行配置group-alias。

编辑组别名

编辑组别名

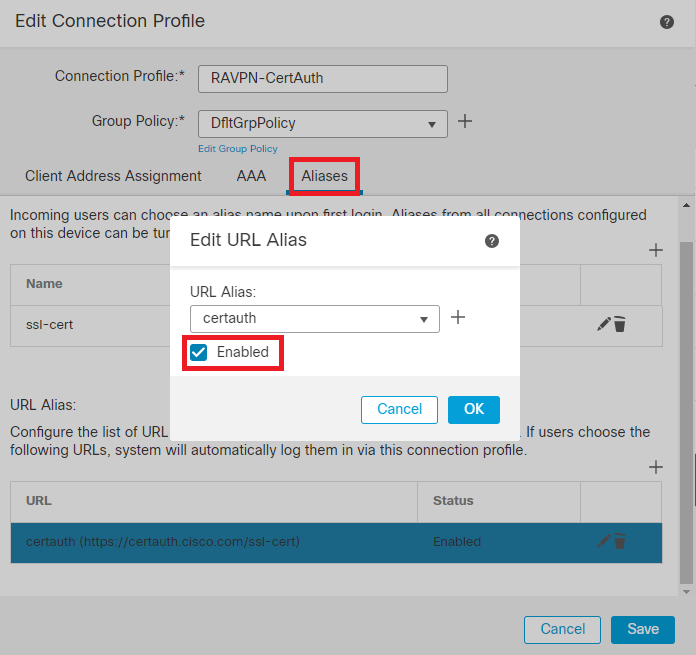

步骤 14单击加号图标(+)进行配置group-url。使用之前在客户端配置文件中配置的相同组URL。

编辑组URL

编辑组URL

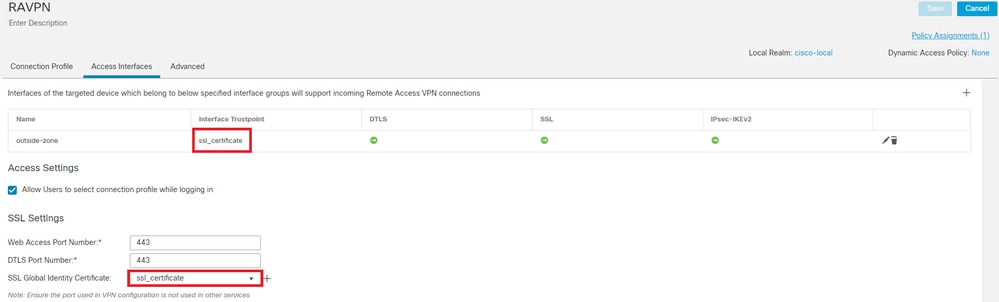

步骤 15导航至Access Interfaces。在SSLInterface Truspoint settings下SSL Global Identity Certificate,选择和。

编辑访问接口

编辑访问接口

步骤 16点击Save,部署这些更改。

验证

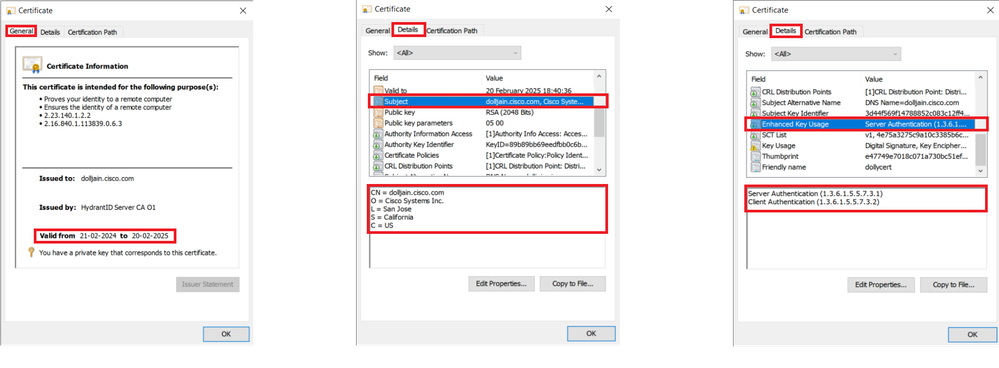

1.安全客户端PC必须在用户PC上安装包含有效日期、主题和EKU的证书。此证书必须由其证书安装在FTD上的CA颁发,如前所述。此处,身份或用户证书由“HydrontID Server CA 01”颁发。

证书亮点

证书亮点

注意:客户端证书必须具有“客户端身份验证”增强型密钥使用(EKU)。

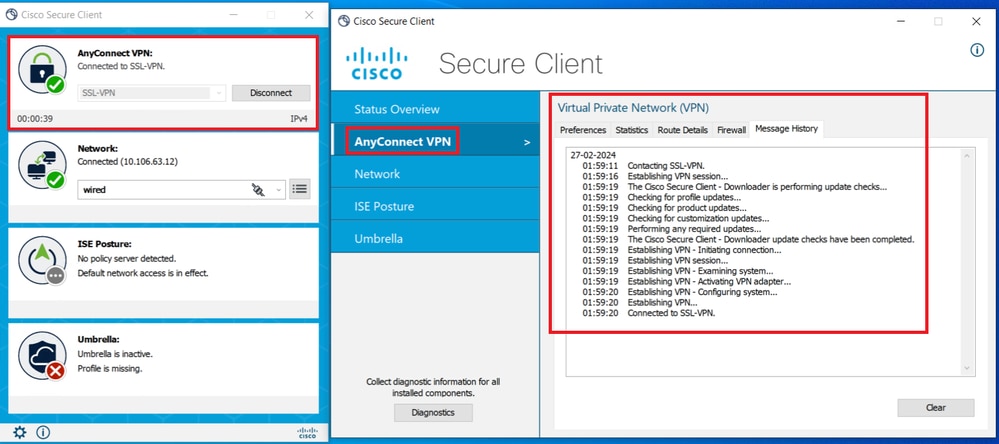

2.安全客户端必须建立连接。

成功的安全客户端连接

成功的安全客户端连接

3.运行show vpn-sessiondb anyconnect,确认已使用的隧道组下活动用户的连接详细信息。

firepower# show vpn-sessiondb anyconnect Session Type: AnyConnect Username : dolljain.cisco.com Index : 8 Assigned IP : 10.20.20.1 Public IP : 72.163.X.X Protocol : AnyConnect-Parent SSL-Tunnel License : AnyConnect Premium Encryption : AnyConnect-Parent: (1)none SSL-Tunnel: (1)AES-GCM-128 Hashing : AnyConnect-Parent: (1)none SSL-Tunnel: (1)SHA256 Bytes Tx : 14402 Bytes Rx : 9652 Group Policy : DfltGrpPolicy Tunnel Group : RAVPN-CertAuth Login Time : 08:32:22 UTC Mon Mar 18 2024 Duration : 0h:03m:59s Inactivity : 0h:00m:00s VLAN Mapping : N/A VLAN : none Audt Sess ID : 0ac5de050000800065f7fc16 Security Grp : none Tunnel Zone : 0

故障排除

1.可以从FTD的诊断CLI运行调试:

debug crypto ca 14

debug webvpn anyconnect 255

debug crypto ike-common 255

2.有关常见问题,请参阅本指南。