Exemplo de configuração do Cisco Secure Services Client com PEAP/GTC WPA

Contents

Introduction

Este documento descreve como configurar o Protected Extensible Authentication Protocol (PEAP)/Generic Token Card (GTC) Wi-Fi Protected Access (WPA) no Cisco Secure Services Client.

Prerequisites

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

-

Cisco Secure Services Client versão 4.0

O Cisco Secure Services Client está disponível para download no Cisco.com Software Center (somente clientes registrados) .

-

Windows XP SP2 ou 2000 SP 4 mínimo

Conventions

Para obter mais informações sobre convenções de documentos, consulte as Convenções de Dicas Técnicas da Cisco.

Configurar o Cisco Secure Services Client com PEAP/GTC WPA

Para configurar o Cisco Secure Services Client com PEAP/GTC WPA, faça o seguinte:

-

Clique com o botão direito do mouse no ícone da bandeja de sistema do Cisco Secure Services Client e escolha Abrir.

Observação: se você não estiver conectado a uma rede, o ícone da bandeja do sistema estará escuro.

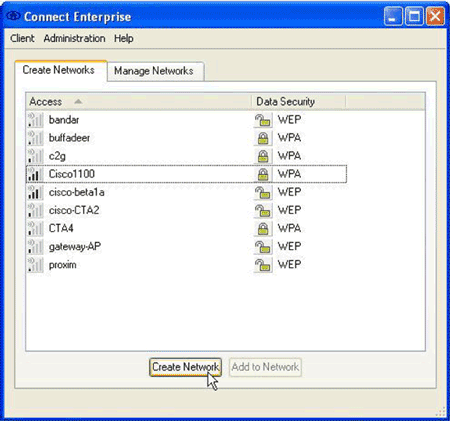

A caixa de diálogo Conectar empresa é exibida.

-

Clique na guia Create Networks.

A área Criar redes exibe as redes que transmitem o SSID (Service Set Identifier, identificador do conjunto de serviços).

-

Clique no botão Criar rede.

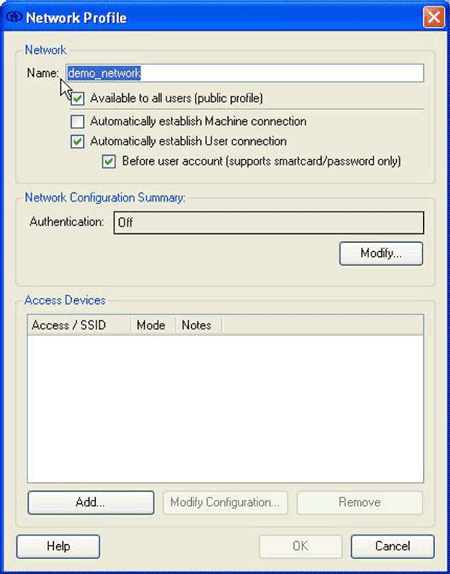

A caixa de diálogo Perfil de rede é exibida.

-

Na área Rede, configure estas opções:

-

No campo Nome, insira um nome para sua rede.

Esse nome é exibido como SSID para esta rede. Para este exemplo, o nome é demo_network.

-

Marque a caixa de seleção Disponível para todos os usuários (perfil público).

-

Marque a caixa de seleção Automatically set User connection e verifique se a caixa de seleção Automatically set Machine connection não está marcada.

-

Marque a caixa de seleção Antes da conta de usuário (suporta somente smartcard/senha).

Nota: Quando a caixa de verificação Antes da conta de utilizador (suporta apenas smartcard/password) está marcada, a autenticação prossegue imediatamente após a introdução das credenciais, mas antes do início de sessão do domínio. Se você usa certificados de usuário, não marque a caixa de seleção Antes da conta de usuário (suporta apenas smartcard/senha). Como eles não estão disponíveis antes do login do Windows, você não pode usar certificados de usuário com logon de domínio.

-

-

Na área Network Configuration Summary (Resumo da configuração da rede), clique no botão Modify (Modificar).

A caixa de diálogo Autenticação de rede é exibida.

-

Na caixa de diálogo Autenticação de rede, configure estas opções:

-

Na área Credenciais, clique no botão de opção Usar credenciais de login único.

-

Na área Authentication Methods, clique no botão de opção Turn On e, em seguida, clique em Use 'Anonymous' como Identity.

O botão de opção Ligar preenche a lista de protocolos exibida na área Métodos de autenticação. O botão de opção Usar 'Anônimo' como Identidade limita a lista somente a protocolos de autenticação em túnel.

-

Marque a caixa de seleção PEAP e clique em Configurar.

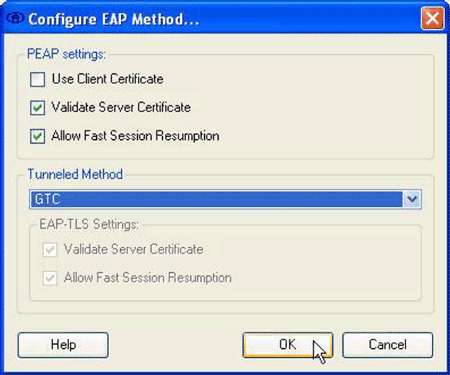

A caixa de diálogo Configurar método EAP é exibida.

-

Desmarque a caixa de seleção Usar certificado do cliente.

-

Marque as caixas de seleção Validate Server Certificate e Allow Fast Session Resumption.

-

No menu suspenso Método em túnel, escolha GTC.

-

Clique em OK para retornar à caixa de diálogo Autenticação de rede e clique em OK para retornar à caixa de diálogo Perfil de rede.

-

-

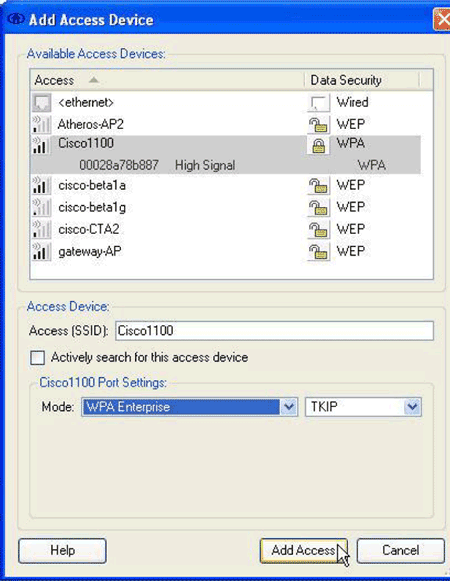

Na área Dispositivos de acesso da caixa de diálogo Perfil de rede, clique em Adicionar.

A caixa de diálogo Adicionar dispositivo de acesso é exibida.

-

Na caixa de diálogo Adicionar dispositivos de acesso, escolha o dispositivo que deseja configurar e clique em Adicionar acesso.

Observação: se o dispositivo que você deseja configurar estiver dentro do intervalo, o SSID desse dispositivo deve aparecer na lista Dispositivos de acesso disponíveis. Se o dispositivo não for exibido, insira o SSID do dispositivo no campo Acesso (SSID), insira as configurações de porta na área Configurações de porta do Cisco 1100 e clique em Adicionar acesso.

-

Na caixa de diálogo Perfil de rede, clique em OK para retornar à caixa de diálogo Conectar empresa.

-

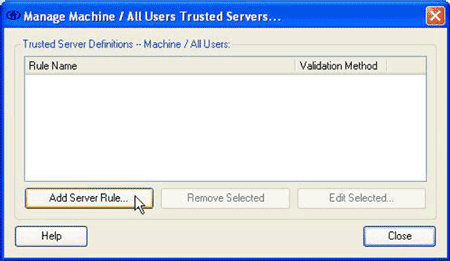

Na caixa de diálogo Conectar empresa, escolha Servidores confiáveis > Gerenciar máquina / Todos os usuários servidores confiáveis no menu Cliente.

A caixa de diálogo Gerenciar máquina / Todos os usuários de servidores confiáveis é exibida.

-

Clique em Adicionar regra de servidor.

A caixa de diálogo Servidor confiável é exibida.

-

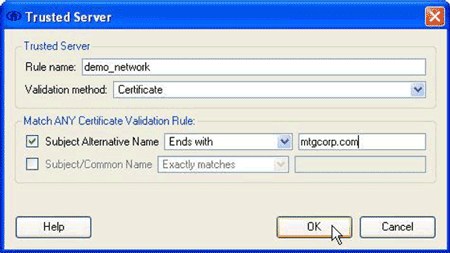

Na caixa de diálogo Servidor confiável, configure estas opções:

-

No campo Nome da regra, digite um nome para a regra.

-

No menu suspenso Método de validação, escolha Certificado.

-

Na área Match ANY Certificate Validation Rule, configure opções para a regra.

Para construir uma regra, você deve saber o conteúdo do certificado do servidor e inserir esses valores na área Match ANY Certificate Validation Rule. Por exemplo, se o nome alternativo do assunto contiver o nome de domínio de um servidor, mtgcorpserver.mtgcorp.com, escolha Termina com no menu suspenso Nome alternativo do assunto e digite mtgcorp.com no campo de texto.

-

Clique em OK para retornar à caixa de diálogo Gerenciar máquina / Todos os usuários de servidores confiáveis.

-

-

Na caixa de diálogo Gerenciar máquina / Todos os usuários de servidores confiáveis, clique em Fechar para retornar à caixa de diálogo Conectar empresa.

A configuração está concluída e você pode se conectar à rede.

Conectar-se à rede

Para se conectar à nova rede, faça o seguinte:

-

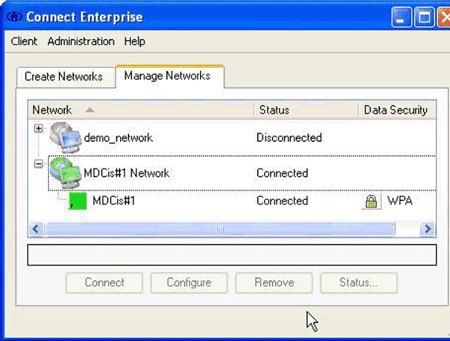

Na caixa de diálogo Conectar empresa, clique na guia Gerenciar redes.

-

Desconecte de qualquer rede conectada ao adaptador usado pela sua nova rede.

-

Na lista Rede, selecione o novo perfil de rede e clique em Conectar.

Após a configuração e a conexão bem-sucedidas, o ícone da bandeja de sistema do Cisco Secure Services Client é exibido em verde.

Observação: se o software de proteção antivírus estiver instalado no computador e configurado para analisar o diretório de log do Cisco Secure Services Client, você poderá experimentar ciclos de CPU elevados com a autenticação do Cisco Secure Services Client. Para melhorar o desempenho, configure o software de proteção contra vírus para excluir o diretório de registro do Cisco Secure Services Client.

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

14-Sep-2006 |

Versão inicial |

Feedback

Feedback