CSM 3.x - Adicionar sensores e módulos IDS ao inventário

Contents

Introduction

Este documento fornece informações sobre como adicionar sensores e módulos do Sistema de Detecção de Invasão (IDS - Intrusion Detection System) (inclui IDSM em switches Catalyst 6500, NM-CIDS em roteadores e AIP-SSM em ASA) no Cisco Security Manager (CSM).

Observação: o CSM 3.2 não suporta IPS 6.2. Ele é suportado no CSM 3.3.

Prerequisites

Requirements

Este documento pressupõe que os dispositivos CSM e IDS estejam instalados e funcionem corretamente.

Componentes Utilizados

As informações neste documento são baseadas no CSM 3.0.1.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Adicione dispositivos ao inventário do Security Manager

Ao adicionar um dispositivo ao Gerenciador de segurança, você traz uma variedade de informações de identificação para o dispositivo, como seu nome DNS e endereço IP. Depois de adicionar o dispositivo, ele aparece no inventário do dispositivo do Gerenciador de segurança. Você pode gerenciar um dispositivo no Gerenciador de segurança somente depois de adicioná-lo ao inventário.

Você pode adicionar dispositivos ao inventário do Security Manager com estes métodos:

-

Adicione um dispositivo da rede.

-

Adicionar um novo dispositivo que ainda não está na rede

-

Adicione um ou mais dispositivos do Repositório de dispositivos e credenciais (DCR).

-

Adicione um ou mais dispositivos de um arquivo de configuração.

Nota: Este documento enfoca o método: Adicione um novo dispositivo que ainda não está na rede.

Etapas para adicionar o sensor e os módulos IDS

Use a opção Adicionar novo dispositivo para adicionar um único dispositivo ao inventário do Security Manager. Você pode usar essa opção para o pré-provisionamento. Você pode criar o dispositivo no sistema, atribuir políticas ao dispositivo e gerar arquivos de configuração antes de receber o hardware do dispositivo.

Ao receber o hardware do dispositivo, você deve preparar os dispositivos a serem gerenciados pelo Security Manager. Consulte Preparação dos Dispositivos para o Gerenciador de Segurança para Gerenciar para obter mais informações.

Este procedimento mostra como adicionar um novo sensor e módulos IDS:

-

Clique no botão Device View na barra de ferramentas.

A página Dispositivos é exibida.

-

Clique no botão Adicionar no seletor de dispositivo.

A página Novo dispositivo - Escolher método é exibida com quatro opções.

-

Escolha Adicionar novo dispositivo e clique em Avançar.

A página Novo dispositivo - Informações do dispositivo é exibida.

-

Insira as informações do dispositivo nos campos apropriados.

Consulte a seção Informações do dispositivo—Novo dispositivo para obter mais informações.

-

Clique em Finish.

O sistema executa tarefas de validação do dispositivo:

-

Se os dados estiverem incorretos, o sistema gera mensagens de erro e exibe a página na qual o erro ocorre com um ícone de erro vermelho correspondente a ele.

-

Se os dados estiverem corretos, o dispositivo será adicionado ao inventário e aparecerá no seletor de dispositivos.

-

Fornecimento de informações do dispositivo—Novo dispositivo

Conclua estes passos:

-

Selecione o tipo de dispositivo para o novo dispositivo:

-

Selecione a pasta de tipo de dispositivo de nível superior para exibir as famílias de dispositivos suportadas.

-

Selecione a pasta da família de dispositivos para exibir os tipos de dispositivos suportados.

-

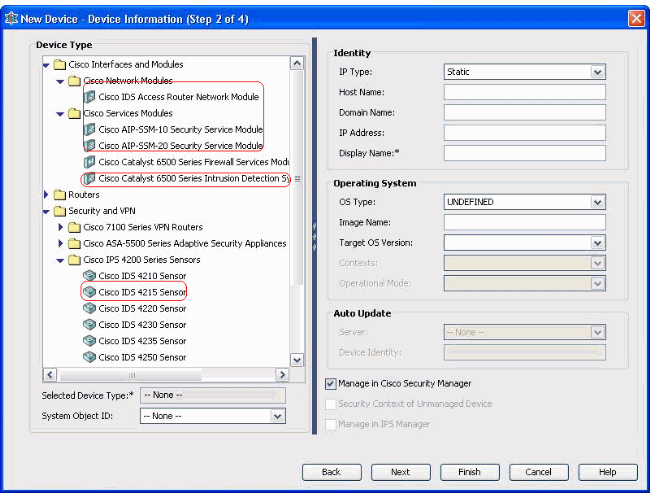

Selecione Cisco Interfaces and Modules > Cisco Network Modules para adicionar o Cisco IDS Access Router Network Module. Da mesma forma, selecione Cisco Interfaces and Modules > Cisco Services Modules para adicionar os módulos AIP-SSM e IDSM mostrados.

-

Selecione Security and VPN > Cisco IPS 4200 Series Sensors para adicionar o Cisco IDS 4210 Sensor ao inventário do CSM.

-

-

Selecione o tipo de dispositivo.

Observação: depois de adicionar um dispositivo, você não pode alterar o tipo de dispositivo.

As IDs de objeto do sistema para esse tipo de dispositivo são exibidas no campo SysObjectId. A primeira ID de objeto do sistema é selecionada por padrão. Você pode selecionar outro, se necessário.

-

-

Insira as informações de identidade do dispositivo, como o tipo IP (estático ou dinâmico), o nome do host, o nome do domínio, o endereço IP e o nome de exibição.

-

Insira as informações do sistema operacional do dispositivo, como tipo de SO, nome da imagem, versão do SO de destino, contextos e modo operacional.

-

O campo Auto Update (Atualização automática) ou CNS-Configuration Engine (Mecanismo de configuração do CNS) é exibido, dependendo do tipo de dispositivo selecionado:

-

Atualização automática — Exibido para dispositivos PIX Firewall e ASA.

-

Mecanismo de configuração do CNS—Exibido para roteadores Cisco IOS®.

Observação: este campo não está ativo para dispositivos Catalyst 6500/7600 e FWSM.

-

-

Conclua estes passos:

-

Atualização automática — Clique na seta para exibir uma lista de servidores. Selecione o servidor que está gerenciando o dispositivo. Se o servidor não for exibido na lista, faça o seguinte:

-

Clique na seta e selecione + Adicionar servidor... A caixa de diálogo Propriedades do servidor é exibida.

-

Insira as informações nos campos obrigatórios.

-

Click OK. O novo servidor é adicionado à lista de servidores disponíveis.

-

-

Mecanismo de configuração do CNS—Informações diferentes são exibidas, dependendo se você seleciona o tipo de IP estático ou dinâmico:

Estático — Clique na seta para exibir uma lista de mecanismos de configuração. Selecione o Mecanismo de configuração que está gerenciando o dispositivo. Se o Configuration Engine não for exibido na lista, faça o seguinte:

-

Clique na seta e selecione + Add Configuration Engine... A caixa de diálogo Propriedades do mecanismo de configuração é exibida.

-

Insira as informações nos campos obrigatórios.

-

Click OK. O novo mecanismo de configuração é adicionado à lista de mecanismos de configuração disponíveis.

-

-

Dinâmico — Clique na seta para exibir uma lista de servidores. Selecione o servidor que está gerenciando o dispositivo. Se o servidor não for exibido na lista, faça o seguinte:

-

Clique na seta e selecione + Adicionar servidor... A caixa de diálogo Propriedades do servidor é exibida.

-

Insira as informações no campo obrigatório.

-

Click OK. O novo servidor é adicionado à lista de servidores disponíveis.

-

-

-

Conclua estes passos:

-

Para gerenciar o dispositivo no Gerenciador de segurança, marque a caixa de seleção Gerenciar no Cisco Security Manager. Esse é o padrão.

-

Se a única função do dispositivo que você está adicionando é servir como um ponto final de VPN, desmarque a caixa de seleção Gerenciar no Cisco Security Manager.

O Gerenciador de segurança não gerenciará configurações nem carregará ou baixará configurações neste dispositivo.

-

-

Marque a caixa de seleção Security Context of Unmanaged Device para gerenciar um contexto de segurança, cujo dispositivo pai (PIX Firewall, ASA ou FWSM) não é gerenciado pelo Security Manager.

Você pode particionar um PIX Firewall, ASA ou FWSM em vários firewalls de segurança, também conhecidos como contextos de segurança. Cada contexto é um sistema independente, com sua própria configuração e políticas. Você pode gerenciar esses contextos autônomos no Security Manager, mesmo que o pai (PIX Firewall, ASA ou FWSM) não seja gerenciado pelo Security Manager.

Observação: esse campo estará ativo somente se o dispositivo selecionado no seletor de dispositivo for um dispositivo de firewall, como PIX Firewall, ASA ou FWSM, que suporte o contexto de segurança.

-

Marque a caixa de seleção Gerenciar no IPS Manager para gerenciar um roteador Cisco IOS no IPS Manager.

Esse campo ficará ativo apenas se você tiver selecionado um roteador Cisco IOS no seletor de dispositivos.

Observação: o IPS Manager pode gerenciar os recursos de IPS somente em um roteador Cisco IOS que tenha recursos de IPS. Para obter mais informações, consulte a documentação do IPS.

Se você marcar a caixa de seleção Gerenciar no IPS Manager, marque também a caixa de seleção Gerenciar no Cisco Security Manager.

Se o dispositivo selecionado for IDS, esse campo não estará ativo. No entanto, a caixa de seleção é marcada porque o IPS Manager gerencia sensores IDS.

Se o dispositivo selecionado for PIX Firewall, ASA ou FWSM, esse campo não estará ativo porque o IPS Manager não gerencia esses tipos de dispositivo.

-

Clique em Finish.

O sistema executa tarefas de validação do dispositivo:

-

Se os dados inseridos estiverem incorretos, o sistema gera mensagens de erro e exibe a página onde o erro ocorre.

-

Se os dados inseridos estiverem corretos, o dispositivo será adicionado ao inventário e aparecerá no seletor de dispositivos.

-

Troubleshoot

Use esta seção para resolver problemas de configuração.

Mensagens de erro

Quando você adiciona IPS ao CSM, o dispositivo inválido: Não foi possível deduzir que a mensagem de erro SysObjId para o tipo de plataforma é exibida.

Solução

Conclua estes passos para resolver esta mensagem de erro.

-

Pare o serviço CSM Daemon no Windows e escolha Arquivos de programas > CSCOpx > MDC > athena > config > Diretory, onde você pode encontrar VMS-SysObjID.xml.

-

No sistema CSM, substitua o arquivo VMS-SysObjID.xml original localizado por padrão em C:\Program Files\CSCOpx\MDC\athena\config\directory pelo arquivo VMS-SysObjID.xml mais recente.

-

Reinicie o serviço CSM Daemon Manager (CRMDmgtd) e tente adicionar ou descobrir novamente os dispositivos afetados.

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

21-May-2007 |

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback