IPS 5.x e posterior: ajustando a assinatura com o filtro de ação de evento usando CLI e IDM

Contents

Introdução

Este documento descreve como ajustar a assinatura com o Filtro de ação de evento no Cisco Intrusion Prevention System (IPS) com a Interface de linha de comando (CLI) e o IDS Device Manager (IDM).

Pré-requisitos

Requisitos

Este documento pressupõe que o Cisco IPS está instalado e funciona corretamente.

Componentes Utilizados

As informações neste documento são baseadas no dispositivo Cisco 4200 Series IDS/IPS que executa o software versão 5.0 e posterior.

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a sua rede estiver ativa, certifique-se de que entende o impacto potencial de qualquer comando.

Conventions

Consulte as Convenções de Dicas Técnicas da Cisco para obter mais informações sobre convenções de documentos.

Filtros de Ação de Evento

Noções básicas sobre filtros de ação de evento

Os filtros de ação de evento são processados como uma lista ordenada e você pode mover os filtros para cima ou para baixo na lista.

Os filtros permitem que o sensor execute determinadas ações em resposta ao evento sem exigir que o sensor execute todas as ações ou remova o evento inteiro. Os filtros funcionam pela remoção de ações de um evento. Um filtro que remove todas as ações de um evento efetivamente consome o evento.

Observação: ao filtrar assinaturas de varredura, a Cisco recomenda que você não filtre os endereços de destino. Se houver vários endereços de destino, somente o último endereço será usado para corresponder ao filtro.

Você pode configurar filtros de ação de evento para remover ações específicas de um evento ou para descartar um evento inteiro e impedir processamento posterior pelo sensor. Você pode usar variáveis de ação de evento definidas para agrupar endereços para os filtros. Para obter informações sobre como configurar variáveis de ação de evento, consulte a seção Adição, Edição e Exclusão de Variáveis de Ação de Evento.

Observação: você deve prefaciar a variável com um cifrão ($) para indicar que você usa uma variável em vez de uma string. Caso contrário, você receberá os erros Bad source e destination.

Configuração de filtros de ação de evento usando CLI

Conclua estas etapas para configurar filtros de ação de evento:

-

Faça login na CLI com uma conta que tenha privilégios de administrador.

-

Entrar no submodo de regras de ação de evento:

sensor#configure terminal sensor(config)#service event-action-rules rules1 sensor(config-eve)#

-

Crie o nome do filtro:

sensor(config-eve)#filters insert name1 begin

Use name1, name2 e assim por diante para nomear seus filtros de ação de evento. Use o comando begin | fim | inativo | antes | após palavras-chave para especificar onde você deseja inserir o filtro.

-

Especifique os valores para este filtro:

-

Especifique o intervalo de IDs de assinatura:

sensor(config-eve-fil)#signature-id-range 1000-1005

O padrão é 900 a 65535.

-

Especifique o intervalo de ID de subassinatura:

sensor(config-eve-fil)#subsignature-id-range 1-5

O padrão é de 0 a 255.

-

Especifique o intervalo de endereços do invasor:

sensor(config-eve-fil)#attacker-address-range 10.89.10.10-10.89.10.23

O padrão é de 0.0.0.0 a 255.255.255.255.

-

Especifique o intervalo de endereços da vítima:

sensor(config-eve-fil)#victim-address-range 192.56.10.1-192.56.10.255

O padrão é de 0.0.0.0 a 255.255.255.255.

-

Especifique o intervalo de portas da vítima:

sensor(config-eve-fil)#victim-port-range 0-434

O padrão é de 0 a 65535.

-

Especifique a relevância do sistema operacional:

sensor(config-eve-fil)#os-relevance relevant

O padrão é de 0 a 100.

-

Especifique o intervalo de classificação de risco.

sensor(config-eve-fil)#risk-rating-range 85-100

O padrão é de 0 a 100.

-

Especifique as ações a serem removidas:

sensor(config-eve-fil)#actions-to-remove reset-tcp-connection

-

Se você filtrar uma ação de negação, defina o percentual de ações de negação desejado:

sensor(config-eve-fil)#deny-attacker-percentage 90

O padrão é 100.

-

Especifique o status do filtro a ser desativado ou ativado.

sensor(config-eve-fil)#filter-item-status {enabled | disabled}O padrão é habilitado.

-

Especifique o parâmetro stop on match.

sensor(config-eve-fil)#stop-on-match {true | false}True diz ao sensor para parar de processar filtros se este item for correspondente. False diz ao sensor para continuar a processar filtros mesmo se este item for correspondente.

-

Adicione os comentários que deseja usar para explicar este filtro:

sensor(config-eve-fil)#user-comment NEW FILTER

-

-

Verifique as configurações do filtro:

sensor(config-eve-fil)#show settings NAME: name1 ----------------------------------------------- signature-id-range: 1000-10005 default: 900-65535 subsignature-id-range: 1-5 default: 0-255 attacker-address-range: 10.89.10.10-10.89.10.23 default: 0.0.0.0-255.255.255.255 victim-address-range: 192.56.10.1-192.56.10.255 default: 0.0.0.0-255.255.255.255 attacker-port-range: 0-65535 <defaulted> victim-port-range: 1-343 default: 0-65535 risk-rating-range: 85-100 default: 0-100 actions-to-remove: reset-tcp-connection default: deny-attacker-percentage: 90 default: 100 filter-item-status: Enabled default: Enabled stop-on-match: True default: False user-comment: NEW FILTER default: os-relevance: relevant default: relevant|not-relevant|unknown ------------------------------------------------ senor(config-eve-fil)# -

Para editar um filtro existente:

sensor(config-eve)#filters edit name1

-

Edite os parâmetros e consulte as Etapas 4a a 4l para obter mais informações.

-

Para mover um filtro para cima ou para baixo na lista de filtros:

sensor(config-eve-fil)#exit sensor(config-eve)#filters move name5 before name1

-

Verifique se você moveu os filtros:

sensor(config-eve-fil)#exit sensor(config-eve)#show settings ----------------------------------------------- filters (min: 0, max: 4096, current: 5 - 4 active, 1 inactive) ----------------------------------------------- ACTIVE list-contents ----------------------------------------------- NAME: name5 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- NAME: name1 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- NAME: name2 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- ----------------------------------------------- INACTIVE list-contents ----------------------------------------------- ----------------------------------------------- sensor(config-eve)# -

Para mover um filtro para a lista inativa:

sensor(config-eve)#filters move name1 inactive

-

Verifique se o filtro foi movido para a lista inativa:

sensor(config-eve-fil)#exit sensor(config-eve)#show settings ----------------------------------------------- INACTIVE list-contents ----------------------------------------------- ----------------------------------------------- NAME: name1 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- sensor(config-eve)# -

Sair do submodo de regras de ação de evento:

sensor(config-eve)#exit Apply Changes:?[yes]:

-

Pressione Enter para aplicar suas alterações ou insira no para descartá-las.

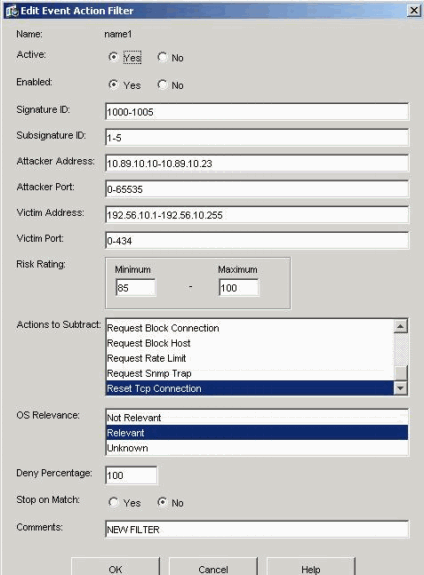

Configuração de filtros de ação de evento usando o IDM

Conclua estas etapas para adicionar, editar, excluir, habilitar, desabilitar e mover filtros de ação de evento:

-

Faça login no IDM com uma conta que tenha privilégios de administrador ou operador.

-

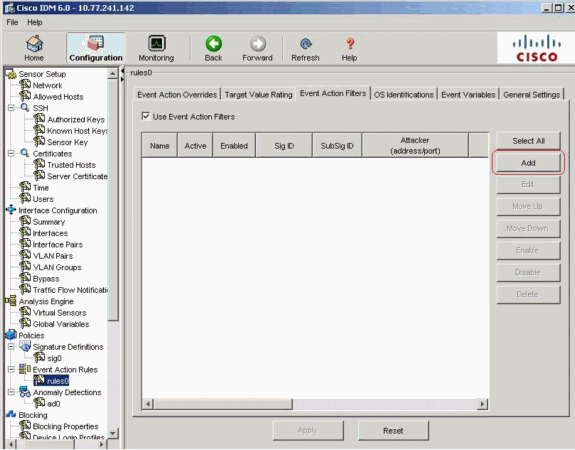

Escolha Configuration > Policies > Event Action Rules > rules0 > Event Action Filters se a versão do software for 6.x. Para a versão 5.x do software, escolha Configuration > Event Action Rules > Event Action Filters.

A guia Event Action Filters (Filtros de ação de evento) é exibida como mostrado.

-

Clique em Add para adicionar um filtro de ação de evento.

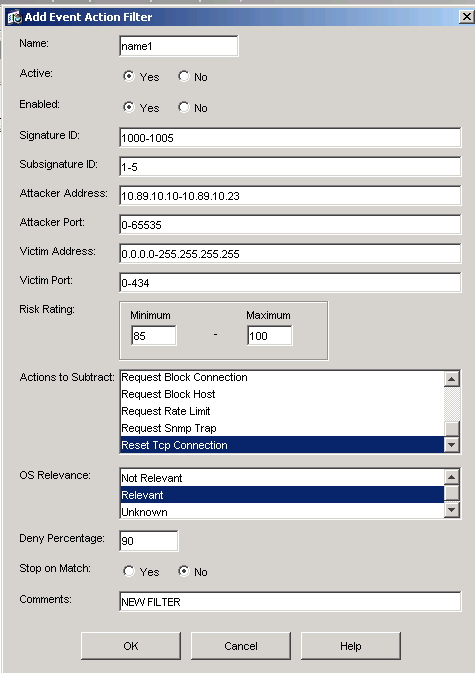

A caixa de diálogo Adicionar filtro de ação de evento é exibida.

-

No campo Nome, insira um nome como name1 para o filtro de ação de evento.

Um nome padrão é fornecido, mas você pode alterá-lo para um nome mais significativo.

-

No campo Ativo, clique no botão de opção Sim para adicionar esse filtro à lista para que ele tenha efeito na filtragem de eventos.

-

No campo Enabled (Habilitado), clique no botão de opção Yes para habilitar o filtro.

Observação: Você também deve marcar a caixa de seleção Usar filtros de ação de evento na guia Filtros de ação de evento ou nenhum dos filtros de ação de evento se tornará ativado, independentemente de você marcar a caixa de seleção Sim na caixa de diálogo Adicionar filtro de ação de evento.

-

No campo ID de assinatura, insira os IDs de assinatura de todas as assinaturas às quais esse filtro deve ser aplicado.

Você pode usar uma lista, por exemplo, 1000, 1005, ou um intervalo, por exemplo, 1000-1005, ou uma das variáveis SIG, se você as definiu na guia Variáveis de evento. Prefácio da variável com $.

-

No campo ID da subassinatura, insira os IDs de subassinatura das subassinaturas às quais esse filtro deve ser aplicado. Por exemplo, 1-5.

-

No campo Endereço do invasor, insira o endereço IP do host de origem.

Você pode usar uma das variáveis se defini-las na guia Variáveis de evento. Prefácio da variável com $. Você também pode inserir um intervalo de endereços, por exemplo, 10.89.10.10-10.89.10.23. O padrão é 0.0.0.0-255.255.255.255.

-

No campo Porta do invasor, insira o número da porta usada pelo invasor para enviar o pacote ofensivo.

-

No campo Endereço da vítima, insira o endereço IP do host destinatário.

Você pode usar uma das variáveis se defini-las na guia Variáveis de evento. Prefácio da variável com $. Você também pode inserir um intervalo de endereços, por exemplo, 192.56.10.1-192.56.10.255. O padrão é 0.0.0.0-255.255.255.255.

-

No campo Porta da vítima, insira o número da porta usada pelo host da vítima para receber o pacote ofensivo. Por exemplo, 0-434.

-

No campo Classificação de risco, insira um intervalo de RR para esse filtro. Por exemplo, 85-100.

Se o RR de um evento estiver dentro do intervalo especificado, o evento será processado de acordo com os critérios desse filtro.

-

Na lista suspensa Ações a Subtrair, escolha as ações que você deseja que este filtro remova do evento. Por exemplo, escolha Redefinir conexão TCP.

Dica: mantenha pressionada a tecla Ctrl para escolher mais de uma ação de evento na lista.

-

Na lista suspensa Relevância do SO, escolha se deseja saber se o alerta é relevante para o SO que foi identificado para a vítima. Por exemplo, escolha Relevante.

-

No campo Deny Percentage (Percentual de negação), insira o percentual de pacotes para negar recursos do invasor. Por exemplo, 90.

O padrão é 100 por cento.

-

No campo Parar na Correspondência, escolha um destes botões de opção:

-

Sim — Se desejar que o componente Filtros de ação de evento pare de processar após as ações deste filtro específico serem removidas

Quaisquer filtros restantes não são processados; portanto, nenhuma ação adicional pode ser removida do evento.

-

Não — Se desejar continuar a processar filtros adicionais

-

-

No campo Comentários, insira os comentários que deseja armazenar com esse filtro, como a finalidade desse filtro ou por que você configurou esse filtro de uma determinada maneira. Por exemplo, NOVO FILTRO.

Dica: clique em Cancelar para desfazer suas alterações e fechar a caixa de diálogo Adicionar filtro de ação de evento.

-

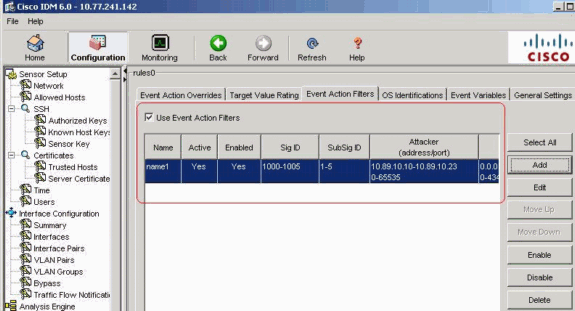

Click OK.

O novo filtro de ação de evento agora aparece na lista na guia Event Action Filters, conforme mostrado.

-

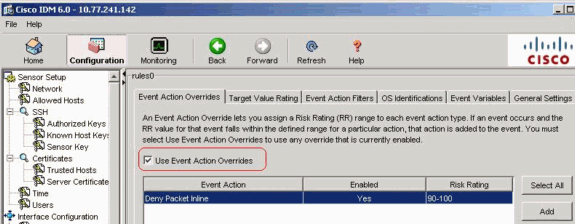

Marque a caixa de seleção Usar Substituições de Ação de Evento como mostrado.

Observação: Você deve marcar a caixa de seleção Usar Sobreposições de Ação de Evento na guia Sobreposições de Ação de Evento ou nenhuma das sobreposições de ação de evento se torna ativada, independentemente do valor definido na caixa de diálogo Adicionar Filtro de Ação de Evento.

-

Escolha um filtro de ação de evento existente na lista para editá-lo e clique em Editar.

A caixa de diálogo Editar filtro de ação de evento é exibida.

-

Altere quaisquer valores nos campos que você precisa alterar.

Consulte as etapas 4 a 18 para obter informações sobre como preencher os campos.

Dica: clique em Cancelar para desfazer suas alterações e fechar a caixa de diálogo Editar filtro de ação de evento.

-

Click OK.

O filtro editado da ação de evento agora aparece na lista na guia Filtros de ação de evento.

-

Marque a caixa de seleção Usar Substituições de Ação de Evento.

Observação: Você deve marcar a caixa de seleção Usar Sobreposições de Ação de Evento na guia Sobreposições de Ação de Evento ou nenhuma das sobreposições de ação de evento será ativada, independentemente do valor definido na caixa de diálogo Editar Filtro de Ação de Evento.

-

Escolha um filtro de ação de evento na lista para excluí-lo e clique em Excluir.

O filtro de ação de evento não aparece mais na lista da guia Filtros de ação de evento.

-

Filtre para cima ou para baixo na lista para mover uma ação de evento, escolha-a e clique em Mover para Cima ou Mover para Baixo.

Dica: clique em Reset para remover suas alterações.

-

Clique em Apply para aplicar suas alterações e salvar a configuração revisada.

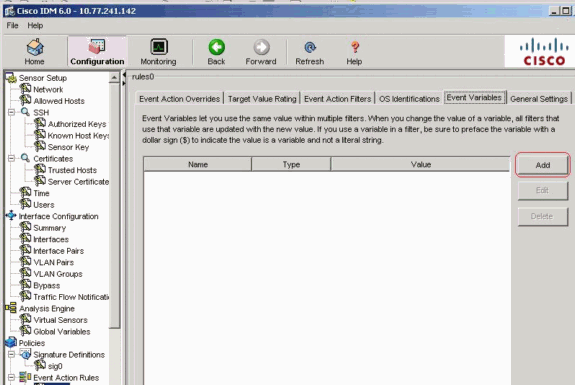

Configuração de variável de evento

Conclua estas etapas para adicionar, editar e excluir variáveis de evento:

-

Login. Por exemplo, use uma conta com privilégios de administrador ou operador.

-

Escolha Configuration > Policies > Event Action Rules > rules0 > Event Variables se a versão do software for 6.x. Para a versão 5.x do software, escolha Configuration > Event Action Rules > Event Variables.

A guia Variáveis de Evento é exibida.

-

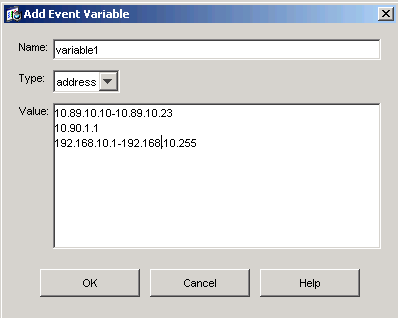

Clique em Add para criar uma variável.

A caixa de diálogo Adicionar variável é exibida.

-

No campo Nome, insira um nome para esta variável.

Observação: o nome válido pode conter apenas números ou letras. Você também pode usar um hífen (-) ou um sublinhado (_).

-

No campo Valor, insira os valores para esta variável.

Especifique o endereço IP completo ou os intervalos ou conjunto de intervalos. Por exemplo:

-

10.89.10.10-10.89.10.23

-

10.90.1.1

-

192.168.10.1-192.168.10.255

Observação: você pode usar vírgulas como delimitadores. Certifique-se de que não haja espaços à direita após a vírgula. Caso contrário, você receberá uma mensagem de erro Validation failed.

Dica: clique em Cancelar para desfazer as alterações e fechar a caixa de diálogo Adicionar variável de evento.

-

-

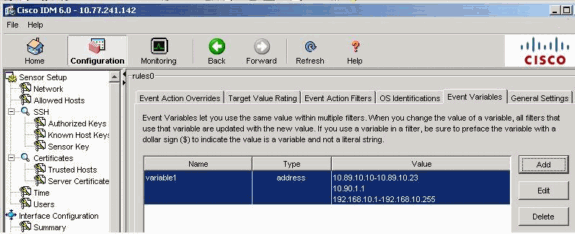

Click OK.

A nova variável aparece na lista na guia Variáveis de evento.

-

Escolha a variável existente na lista para editá-la e clique em Editar.

A caixa de diálogo Editar variável de evento é exibida.

-

No campo Valor, insira suas alterações no valor.

-

Click OK.

A variável de evento editada agora aparece na lista da guia Variáveis de evento.

Dica: Escolha Reset para remover suas alterações.

-

Clique em Apply para aplicar suas alterações e salvar a configuração revisada.

Informações Relacionadas

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

1.0 |

16-May-2007 |

Versão inicial |

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback