Configurar a alta disponibilidade do FTD em dispositivos Firepower

Linguagem imparcial

O conjunto de documentação deste produto faz o possível para usar uma linguagem imparcial. Para os fins deste conjunto de documentação, a imparcialidade é definida como uma linguagem que não implica em discriminação baseada em idade, deficiência, gênero, identidade racial, identidade étnica, orientação sexual, status socioeconômico e interseccionalidade. Pode haver exceções na documentação devido à linguagem codificada nas interfaces de usuário do software do produto, linguagem usada com base na documentação de RFP ou linguagem usada por um produto de terceiros referenciado. Saiba mais sobre como a Cisco está usando a linguagem inclusiva.

Sobre esta tradução

A Cisco traduziu este documento com a ajuda de tecnologias de tradução automática e humana para oferecer conteúdo de suporte aos seus usuários no seu próprio idioma, independentemente da localização. Observe que mesmo a melhor tradução automática não será tão precisa quanto as realizadas por um tradutor profissional. A Cisco Systems, Inc. não se responsabiliza pela precisão destas traduções e recomenda que o documento original em inglês (link fornecido) seja sempre consultado.

Contents

Introdução

Este documento descreve como configurar e verificar a alta disponibilidade (HA) do Firepower Threat Defense (FTD) (failover ativo/standby) no FPR9300.

Pré-requisitos

Requisitos

Não existem requisitos específicos para este documento.

Componentes Utilizados

As informações neste documento são baseadas nestas versões de software e hardware:

- 2x dispositivo de segurança Cisco Firepower 9300 – FXOS SW 2.0(1.23)

- FTD versão 10.10.1.1 (build 1023)

- Firepower Management Center (FMC) – SW 10.10.1.1 (build 1023)

As informações neste documento foram criadas a partir de dispositivos em um ambiente de laboratório específico. Todos os dispositivos utilizados neste documento foram iniciados com uma configuração (padrão) inicial. Se a rede estiver ativa, certifique-se de que você entenda o impacto potencial de qualquer comando.

Observação: em um dispositivo FPR9300 com FTD, você pode configurar somente HA entre chassis. As duas unidades em uma configuração de HA devem atender às condições mencionadas neste documento.

Tarefa 1. Verificar condições

Requisito da tarefa:

Verifique se ambos os dispositivos FTD atendem aos requisitos da nota e podem ser configurados como unidades HA.

Solução:

Etapa 1. Conecte-se ao IP de gerenciamento do FPR9300 e verifique o hardware do módulo.

Verifique o hardware do FPR9300-1.

KSEC-FPR9K-1-A# show server inventory Server Equipped PID Equipped VID Equipped Serial (SN) Slot Status Ackd Memory (MB) Ackd Cores ------- ------------ ------------ -------------------- ---------------- ---------------- ---------- 1/1 FPR9K-SM-36 V01 FLM19216KK6 Equipped 262144 36 1/2 FPR9K-SM-36 V01 FLM19206H71 Equipped 262144 36 1/3 FPR9K-SM-36 V01 FLM19206H7T Equipped 262144 36 KSEC-FPR9K-1-A#

Verifique o hardware do FPR9300-2.

KSEC-FPR9K-2-A# show server inventory Server Equipped PID Equipped VID Equipped Serial (SN) Slot Status Ackd Memory (MB) Ackd Cores ------- ------------ ------------ -------------------- ---------------- ---------------- ---------- 1/1 FPR9K-SM-36 V01 FLM19206H9T Equipped 262144 36 1/2 FPR9K-SM-36 V01 FLM19216KAX Equipped 262144 36 1/3 FPR9K-SM-36 V01 FLM19267A63 Equipped 262144 36 KSEC-FPR9K-2-A#

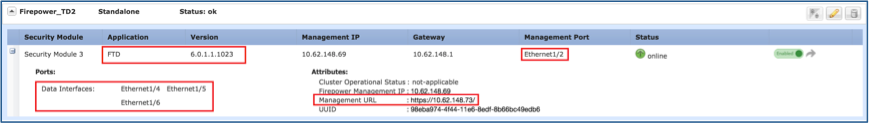

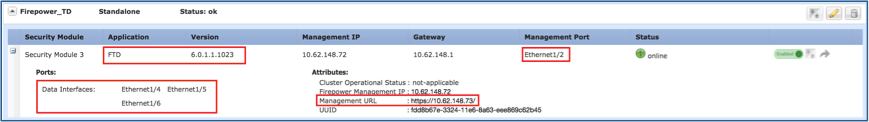

Etapa 2. Faça login no gerenciador de chassi do FPR9300-1 e navegue até os dispositivos lógicos.

Verifique a versão do software, o número e o tipo de interfaces conforme mostrado nas imagens.

FPR9300-1

FPR9300-2

Tarefa 2. Configurar HA do FTD no FPR9300

Requisito da tarefa:

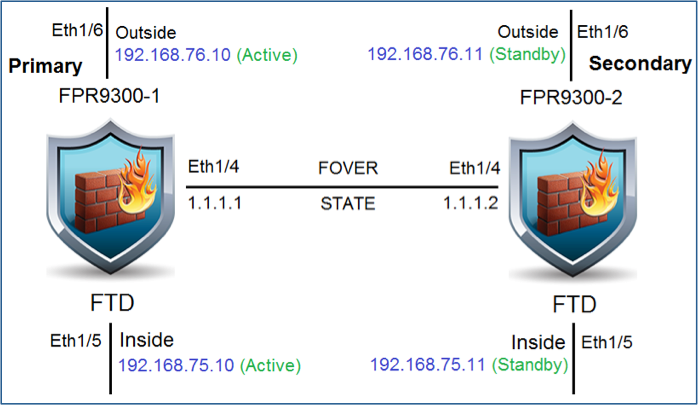

Configure failover ativo/standby (HA) de acordo com este diagrama.

Solução:

Ambos os dispositivos do FTD já estão registrados no FMC, conforme mostrado na imagem.

Etapa 1. Para configurar o failover de FTD, navegue para Devices > Device Management e escolha Add High Availability como mostrado na imagem.

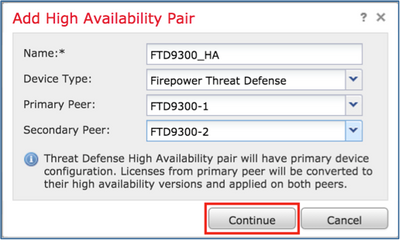

Etapa 2. Insira o Par primário e o Par secundário e escolha Continuar como mostrado na imagem.

Aviso: Selecione a unidade correta como a unidade primária. Todas as configurações na unidade primária selecionada são replicadas na unidade FTD secundária selecionada. Como resultado da replicação, a configuração atual na unidade secundária pode ser substituída.

Condições

Para criar uma HA entre os dois dispositivos do FTD, estas condições devem ser atendidas:

- O mesmo modelo

- Mesma versão - aplica-se ao FXOS e ao FTD - principal (primeiro número), secundário (segundo número) e manutenção (terceiro número) devem ser iguais.

- O mesmo número de interfaces

- O mesmo tipo de interfaces

- Ambos os dispositivos fazem parte do mesmo grupo/domínio no FMC.

- Ter uma configuração Network Time Protocol (NTP) idêntica.

- Ser plenamente instalado no CVP sem alterações não confirmadas.

- Estar no mesmo modo de firewall: roteado ou transparente.

Nota: Esta verificação deve ser feita nos dispositivos do FTD e na GUI do FMC, uma vez que houve casos em que os FTDs tinham o mesmo modo, mas o FMC não reflete isso.

- Não tem DHCP/Point-to-Point Protocol over Ethernet (PPPoE) configurado em nenhuma das interfaces.

- Nome de host diferente [Fully Qualified Domain Name (FQDN)] para ambos os chassis. Para verificar o nome de host do chassi, navegue até FTD CLI e execute este comando:

firepower# show chassis-management-url https://KSEC-FPR9K-1.cisco.com:443//

Observação: no FTD pós-6.3, use o comando show chassis detail.

firepower# show chassis detail Chassis URL : https://KSEC-FPR4100-1:443// Chassis IP : 192.0.2.1 Chassis Serial Number : JMX12345678 Security Module : 1

Se os dois chassis tiverem o mesmo nome, altere o nome em um deles usando estes comandos:

KSEC-FPR9K-1-A# scope system KSEC-FPR9K-1-A /system # set name FPR9K-1new Warning: System name modification changes FC zone name and redeploys them non-disruptively KSEC-FPR9K-1-A /system* # commit-buffer FPR9K-1-A /system # exit FPR9K-1new-A#

Depois de alterar o nome do chassi, cancele o registro do FTD no FMC e registre-o novamente. Em seguida, continue a criação do par de HA.

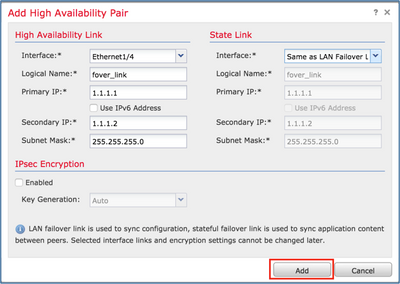

Etapa 3. Configure a HA e indique as configurações de links.

No seu caso, o link de estado tem as mesmas configurações do link de alta disponibilidade.

Escolha Add e aguarde alguns minutos para que o par HA seja implantado, como mostrado na imagem.

Etapa 4. Configurar as interfaces de dados (endereços IP primário e standby)

Na GUI do FMC, escolha o HA Edit como mostrado na imagem.

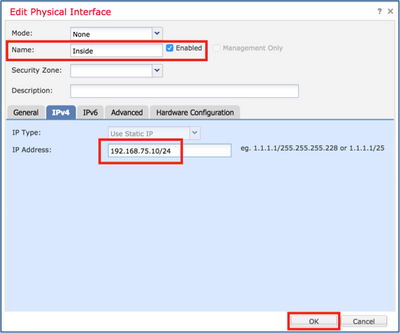

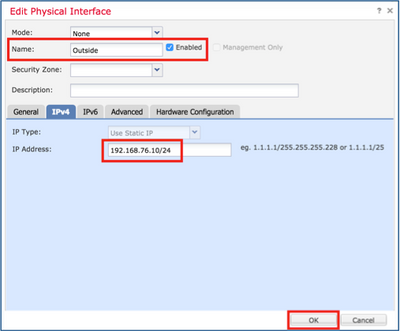

Etapa 5. Defina as configurações de interface, conforme aparece nas imagens.

Interface Ethernet 1/5.

Interface Ethernet 1/6.

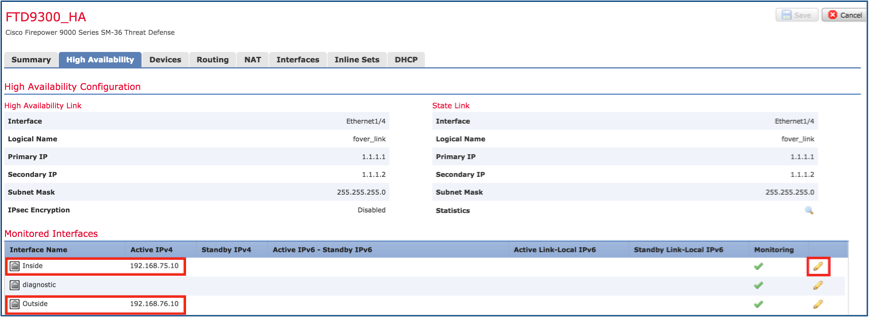

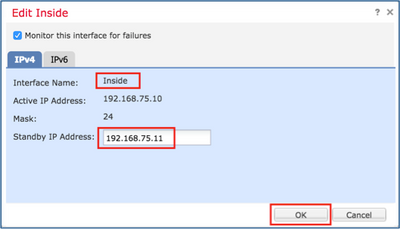

Etapa 6. Navegue até High Availability e escolha o nome da interface Edit para adicionar os endereços IP de standby como mostrado na imagem.

Passo 7. Para a interface interna, conforme mostrado na imagem.

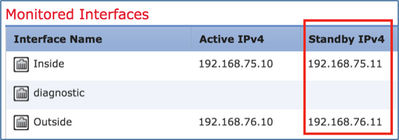

Etapa 8. Faça o mesmo na interface externa.

Etapa 9. Verifique o resultado conforme mostrado na imagem.

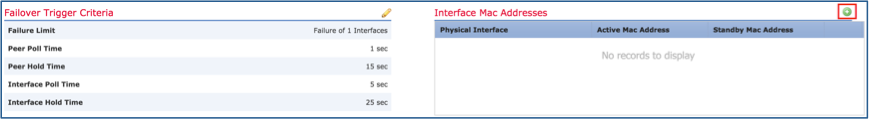

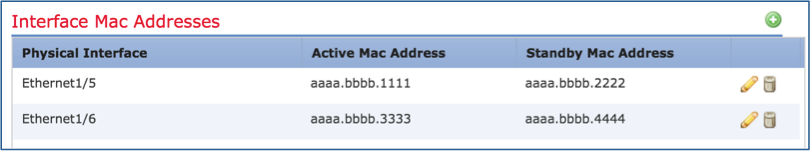

Etapa 10. Fique na guia Alta disponibilidade e configure endereços MAC virtuais conforme mostrado na imagem.

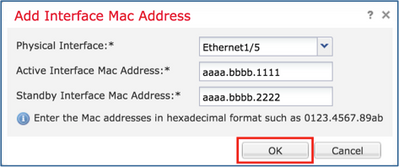

Etapa 11. Para a Interface interna é conforme mostrado na imagem.

Etapa 12. Faça o mesmo na interface externa.

Etapa 13. Verifique o resultado conforme mostrado na imagem.

Etapa 14. Depois de configurar as alterações, escolha Salvar e Implantar.

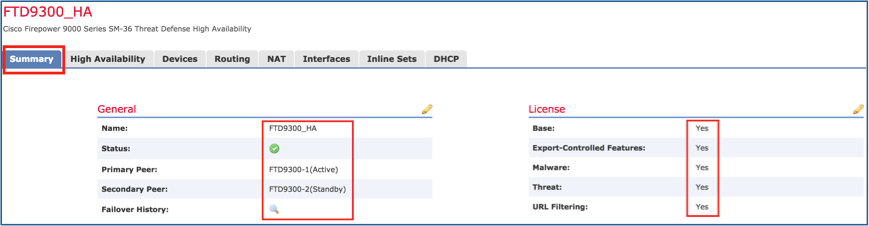

Tarefa 3. Verificar HA do FTD e licença

Requisito da tarefa:

Verifique as configurações de HA do FTD e licenças ativadas na GUI do FMC e na CLI do FTD.

Solução:

Etapa 1. Navegue até Resumo e verifique as configurações de HA e licenças ativadas, conforme mostrado na imagem.

Etapa 2. Na CLI do CLISH do FTD, execute estes comandos:

> show high-availability config Failover On Failover unit Primary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http Version: Ours 9.6(1), Mate 9.6(1) Serial Number: Ours FLM19267A63, Mate FLM19206H7T Last Failover at: 18:32:38 EEST Jul 21 2016 This host: Primary - Active Active time: 3505 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.6(1)) status (Up Sys) Interface diagnostic (0.0.0.0): Normal (Waiting) slot 1: snort rev (1.0) status (up) slot 2: diskstatus rev (1.0) status (up) Other host: Secondary - Standby Ready Active time: 172 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.6(1)) status (Up Sys) Interface diagnostic (0.0.0.0): Normal (Waiting) slot 1: snort rev (1.0) status (up) slot 2: diskstatus rev (1.0) status (up) Stateful Failover Logical Update Statistics Link : fover_link Ethernet1/4 (up) Stateful Obj xmit xerr rcv rerr General 417 0 416 0 sys cmd 416 0 416 0 up time 0 0 0 0 RPC services 0 0 0 0 TCP conn 0 0 0 0 UDP conn 0 0 0 0 ARP tbl 0 0 0 0 Xlate_Timeout 0 0 0 0 IPv6 ND tbl 0 0 0 0 VPN IKEv1 SA 0 0 0 0 VPN IKEv1 P2 0 0 0 0 VPN IKEv2 SA 0 0 0 0 VPN IKEv2 P2 0 0 0 0 VPN CTCP upd 0 0 0 0 VPN SDI upd 0 0 0 0 VPN DHCP upd 0 0 0 0 SIP Session 0 0 0 0 SIP Tx 0 0 0 0 SIP Pinhole 0 0 0 0 Route Session 0 0 0 0 Router ID 0 0 0 0 User-Identity 1 0 0 0 CTS SGTNAME 0 0 0 0 CTS PAC 0 0 0 0 TrustSec-SXP 0 0 0 0 IPv6 Route 0 0 0 0 STS Table 0 0 0 0 Logical Update Queue Information Cur Max Total Recv Q: 0 10 416 Xmit Q: 0 11 2118 >

Etapa 3. Faça o mesmo no dispositivo secundário.

Etapa 4. Execute o comando show failover state na CLI do LINA:

firepower# show failover state

State Last Failure Reason Date/Time

This host - Primary

Active None

Other host - Secondary

Standby Ready Comm Failure 18:32:56 EEST Jul 21 2016

====Configuration State===

Sync Done

====Communication State===

Mac set

firepower#

Etapa 5. Verifique a configuração na unidade primária (CLI do LINA):

firepower# show running-config failover failover failover lan unit primary failover lan interface fover_link Ethernet1/4 failover replication http failover mac address Ethernet1/5 aaaa.bbbb.1111 aaaa.bbbb.2222 failover mac address Ethernet1/6 aaaa.bbbb.3333 aaaa.bbbb.4444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 firepower# firepower# show running-config interface ! interface Ethernet1/2 management-only nameif diagnostic security-level 0 no ip address ! interface Ethernet1/4 description LAN/STATE Failover Interface ! interface Ethernet1/5 nameif Inside security-level 0 ip address 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Outside security-level 0 ip address 192.168.76.10 255.255.255.0 standby 192.168.76.11 firepower#

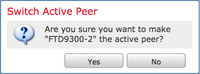

Tarefa 4. Alternar entre as funções de failover

Requisito da tarefa:

No FMC, alterne as funções de failover de primária/ativa, secundária/standby para primária/standby, secundária/ativa

Solução:

Etapa 1. Selecione o ícone conforme mostrado na imagem.

Etapa 2. Confirme a ação na janela pop-up conforme mostrado na imagem.

Etapa 3. Verifique o resultado conforme mostrado na imagem.

Na CLI do LINA, você pode ver que o comando no failover active foi executado na unidade primária/ativa:

Jul 22 2016 10:39:26: %ASA-5-111008: User 'enable_15' executed the 'no failover active' command. Jul 22 2016 10:39:26: %ASA-5-111010: User 'enable_15', running 'N/A' from IP 0.0.0.0, executed 'no failover active'

Você também pode verificar isso na saída do comando show failover history:

firepower# show failover history ========================================================================== From State To State Reason 10:39:26 EEST Jul 22 2016 Active Standby Ready Set by the config command

Etapa 4. Após a verificação, ative a unidade primária novamente.

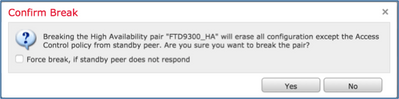

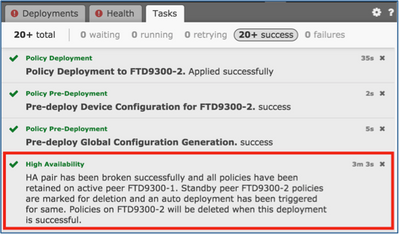

Tarefa 5. Interromper o par de HA

Requisito da tarefa:

No FMC, interrompa o par de failover.

Solução:

Etapa 1. Selecione o ícone conforme mostrado na imagem.

Etapa 2. Verifique a notificação conforme mostrado na imagem.

Etapa 3. Observe a mensagem conforme mostrado na imagem.

Etapa 4. Verifique o resultado na GUI do FMC, conforme mostrado na imagem.

show running-config na unidade primária antes e depois da interrupção da HA:

| Antes da interrupção da HA |

Depois da interrupção da HA |

| firepower# sh run : Salvo : : Número de série: FLM19267A63 : Hardware: FPR9K-SM-36, 135839 MB de RAM, CPU Xeon série E5 de 2.294 MHz, 2 CPUs (72 núcleos) : NGFW versão 10.10.1.1 ! hostname firepower enable password 8Ry2YjIyt7RXU24 encrypted nomes ! interface Ethernet1/2 somente gerenciamento diagnóstico de nameif nível de segurança 0 no ip address ! interface Ethernet1/4 description LAN/STATE Failover Interface ! interface Ethernet1/5 nameif Interno nível de segurança 0 ip address 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Externo nível de segurança 0 ip address 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744: ACCESS POLICY: FTD9300 - Obrigatório/1 access-list CSM_FW_ACL_ remark rule-id 268447744: L4 RULE: Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600: L4 RULE: DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow permissão de flag urgente ! sem pager logging enable logging timestamp logging standby logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 mtu diagnostic 1500 mtu Inside 1500 mtu Outside 1500 failover failover lan unit primary failover lan interface fover_link Ethernet1/4 failover replication http failover mac address Ethernet1/5 aaaa.bbb.1111 aaaa.bbbb.2222 failover mac address Ethernet1/6 aaaa.bbb.3333 aaaa.bbb.4444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 icmp unreachable rate-limit 1 burst-size 1 no asdm history enable arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-interim-media 0:02:00 uauth 0:05:00 absolute timeout tcp-proxy-reassembly 0:00:30 timeout floating-conn 0:00:00 aaa proxy-limit disable no snmp-server location no snmp-server contact no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinito crypto ca trustpool policy telnet timeout 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 console timeout 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parâmetros message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP parâmetros permissão de ação de eool nop action allow permissão de ação de alerta de roteador policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspecionar skinny inspect sunrpc inspect xdmcp inspecionar sip inspecionar netbios inspect tftp inspect icmp erro de ICMP de inspeção inspect dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call-home perfil CiscoTAC-1 no ative endereço de destino http https://tools.cisco.com/its/service/oddce/services/DDCEService endereço de destino e-mail callhome@cisco.com destination transport-method http diagnóstico de grupo de alerta de inscrição subscribe-to-alert-group environment subscribe-to-alert-group inventory periodic monthly configuração periódica mensal de inscrição em grupo de alerta assinatura diária periódica de telemetria de grupo de alertas Cryptochecksum:933c594fc0264082edc0f24bad358031 :fim firepower# |

firepower# sh run : Salvo : : Número de série: FLM19267A63 : Hardware: FPR9K-SM-36, 135839 MB de RAM, CPU Xeon série E5 de 2.294 MHz, 2 CPUs (72 núcleos) : NGFW versão 10.10.1.1 ! hostname firepower enable password 8Ry2YjIyt7RXU24 encrypted nomes ! interface Ethernet1/2 somente gerenciamento diagnóstico de nameif nível de segurança 0 no ip address ! interface Ethernet1/4 no nameif sem nível de segurança no ip address ! interface Ethernet1/5 nameif Interno nível de segurança 0 ip address 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Externo nível de segurança 0 ip address 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744: ACCESS POLICY: FTD9300 - Obrigatório/1 access-list CSM_FW_ACL_ remark rule-id 268447744: L4 RULE: Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600: L4 RULE: DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow permissão de flag urgente ! sem pager logging enable logging timestamp logging standby logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 mtu diagnostic 1500 mtu Inside 1500 mtu Outside 1500 no failover no monitor-interface service-module icmp unreachable rate-limit 1 burst-size 1 no asdm history enable arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-interim-media 0:02:00 uauth 0:05:00 absolute timeout tcp-proxy-reassembly 0:00:30 timeout floating-conn 0:00:00 aaa proxy-limit disable no snmp-server location no snmp-server contact no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinito crypto ca trustpool policy telnet timeout 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 console timeout 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parâmetros message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP parâmetros permissão de ação de eool nop action allow permissão de ação de alerta de roteador policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspecionar skinny inspect sunrpc inspect xdmcp inspecionar sip inspecionar netbios inspect tftp inspect icmp erro de ICMP de inspeção inspect dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call-home perfil CiscoTAC-1 no ative endereço de destino http https://tools.cisco.com/its/service/oddce/services/DDCEService endereço de destino e-mail callhome@cisco.com destination transport-method http diagnóstico de grupo de alerta de inscrição subscribe-to-alert-group environment subscribe-to-alert-group inventory periodic monthly configuração periódica mensal de inscrição em grupo de alerta assinatura diária periódica de telemetria de grupo de alertas Soma de verificação de criptografia:fb6f5c369dee730b9125650517dbb059 :fim firepower# |

show running-config na unidade Secundária antes e depois da quebra do HA, como mostrado na tabela aqui.

| Antes da interrupção da HA |

Depois da interrupção da HA |

| firepower# sh run : Salvo : : Número de série: FLM19206H7T : Hardware: FPR9K-SM-36, 135841 MB de RAM, CPU Xeon série E5 de 2.294 MHz, 2 CPUs (72 núcleos) : NGFW versão 10.10.1.1 ! hostname firepower enable password 8Ry2YjIyt7RXU24 encrypted nomes ! interface Ethernet1/2 somente gerenciamento diagnóstico de nameif nível de segurança 0 no ip address ! interface Ethernet1/4 description LAN/STATE Failover Interface ! interface Ethernet1/5 nameif Interno nível de segurança 0 ip address 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Externo nível de segurança 0 ip address 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744: ACCESS POLICY: FTD9300 - Obrigatório/1 access-list CSM_FW_ACL_ remark rule-id 268447744: L4 RULE: Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600: L4 RULE: DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow permissão de flag urgente ! sem pager logging enable logging timestamp logging standby logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 mtu diagnostic 1500 mtu Inside 1500 mtu Outside 1500 failover failover lan unit secondary failover lan interface fover_link Ethernet1/4 failover replication http failover mac address Ethernet1/5 aaaa.bbb.1111 aaaa.bbbb.2222 failover mac address Ethernet1/6 aaaa.bbb.3333 aaaa.bbb.4444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 icmp unreachable rate-limit 1 burst-size 1 no asdm history enable arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-interim-media 0:02:00 uauth 0:05:00 absolute timeout tcp-proxy-reassembly 0:00:30 timeout floating-conn 0:00:00 user-identity default-domain LOCAL aaa proxy-limit disable no snmp-server location no snmp-server contact no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinito crypto ca trustpool policy telnet timeout 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 console timeout 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parâmetros message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP parâmetros permissão de ação de eool nop action allow permissão de ação de alerta de roteador policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspecionar skinny inspect sunrpc inspect xdmcp inspecionar sip inspecionar netbios inspect tftp inspect icmp erro de ICMP de inspeção inspect dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call-home perfil CiscoTAC-1 no ative endereço de destino http https://tools.cisco.com/its/service/oddce/services/DDCEService endereço de destino e-mail callhome@cisco.com destination transport-method http diagnóstico de grupo de alerta de inscrição subscribe-to-alert-group environment subscribe-to-alert-group inventory periodic monthly configuração periódica mensal de inscrição em grupo de alerta assinatura diária periódica de telemetria de grupo de alertas Soma de verificação de criptografia:e648f92dd7ef47ee611f2aaa5c6cbd84 :fim firepower# |

firepower# sh run : Salvo : : Número de série: FLM19206H7T : Hardware: FPR9K-SM-36, 135841 MB de RAM, CPU Xeon série E5 de 2.294 MHz, 2 CPUs (72 núcleos) : NGFW versão 10.10.1.1 ! hostname firepower enable password 8Ry2YjIyt7RXU24 encrypted nomes ! interface Ethernet1/2 somente gerenciamento diagnóstico de nameif nível de segurança 0 no ip address ! interface Ethernet1/4 fechamento no nameif sem nível de segurança no ip address ! interface Ethernet1/5 fechamento no nameif sem nível de segurança no ip address ! interface Ethernet1/6 fechamento no nameif sem nível de segurança no ip address ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744: ACCESS POLICY: FTD9300 - Obrigatório/1 access-list CSM_FW_ACL_ remark rule-id 268447744: L4 RULE: Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600: L4 RULE: DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow permissão de flag urgente ! sem pager sem mensagem de log 106015 sem mensagem de log 313001 sem mensagem de log 313008 sem mensagem de log 106023 sem mensagem de log 710003 sem mensagem de log 106100 sem mensagem de log 302015 sem mensagem de log 302014 sem mensagem de log 302013 sem mensagem de log 302018 sem mensagem de log 302017 sem mensagem de log 302016 sem mensagem de log 302021 sem mensagem de log 302020 mtu diagnostic 1500 no failover no monitor-interface service-module icmp unreachable rate-limit 1 burst-size 1 no asdm history enable arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-interim-media 0:02:00 uauth 0:05:00 absolute timeout tcp-proxy-reassembly 0:00:30 timeout floating-conn 0:00:00 aaa proxy-limit disable no snmp-server location no snmp-server contact no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinito crypto ca trustpool policy telnet timeout 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 console timeout 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parâmetros message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP parâmetros permissão de ação de eool nop action allow permissão de ação de alerta de roteador policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspecionar skinny inspect sunrpc inspect xdmcp inspecionar sip inspecionar netbios inspect tftp inspect icmp erro de ICMP de inspeção inspect dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call-home perfil CiscoTAC-1 no ative endereço de destino http https://tools.cisco.com/its/service/oddce/services/DDCEService endereço de destino e-mail callhome@cisco.com destination transport-method http diagnóstico de grupo de alerta de inscrição subscribe-to-alert-group environment subscribe-to-alert-group inventory periodic monthly configuração periódica mensal de inscrição em grupo de alerta assinatura diária periódica de telemetria de grupo de alertas Cryptochecksum:08ed87194e9f5cd9149fab3c0e9cefc3 :fim firepower# |

Os principais pontos a serem observados na interrupção da HA:

| Unidade primária |

Unidade secundária |

| Todas as configurações de failover foram removidas. Os endereços IP em standby permanecem. |

Todas as configurações foram removidas. |

Etapa 5. Depois de concluir essa tarefa, recrie o par de HA.

Tarefa 6. Desativar par de HA

Requisito da tarefa:

No FMC, desative o par de failover.

Solução:

Etapa 1. Escolha o ícone conforme mostrado na imagem.

Etapa 2. Verifique e confirme a notificação conforme mostrado na imagem.

Etapa 3. Depois que você excluir a HA, o registro dos dois dispositivos será cancelado (removido) do FMC.

O resultado do show running-config na CLI do LINA, conforme mostrado na tabela aqui:

| Unidade primária |

Unidade secundária |

| firepower# sh run : Salvo : : Número de série: FLM19267A63 : Hardware: FPR9K-SM-36, 135839 MB de RAM, CPU Xeon série E5 de 2.294 MHz, 2 CPUs (72 núcleos) : NGFW versão 10.10.1.1 ! hostname firepower enable password 8Ry2YjIyt7RXU24 encrypted nomes ! interface Ethernet1/2 somente gerenciamento diagnóstico de nameif nível de segurança 0 no ip address ! interface Ethernet1/4 description LAN/STATE Failover Interface ! interface Ethernet1/5 nameif Interno nível de segurança 0 ip address 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Externo nível de segurança 0 ip address 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744: ACCESS POLICY: FTD9300 - Obrigatório/1 access-list CSM_FW_ACL_ remark rule-id 268447744: L4 RULE: Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600: L4 RULE: DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow permissão de flag urgente ! sem pager logging enable logging timestamp logging standby logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 mtu diagnostic 1500 mtu Inside 1500 mtu Outside 1500 failover failover lan unit primary failover lan interface fover_link Ethernet1/4 failover replication http failover mac address Ethernet1/5 aaaa.bbb.1111 aaaa.bbbb.2222 failover mac address Ethernet1/6 aaaa.bbb.3333 aaaa.bbb.4444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 icmp unreachable rate-limit 1 burst-size 1 no asdm history enable arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-interim-media 0:02:00 uauth 0:05:00 absolute timeout tcp-proxy-reassembly 0:00:30 timeout floating-conn 0:00:00 aaa proxy-limit disable no snmp-server location no snmp-server contact no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinito crypto ca trustpool policy telnet timeout 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 console timeout 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parâmetros message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP parâmetros permissão de ação de eool nop action allow permissão de ação de alerta de roteador policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspecionar skinny inspect sunrpc inspect xdmcp inspecionar sip inspecionar netbios inspect tftp inspect icmp erro de ICMP de inspeção inspect dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call-home perfil CiscoTAC-1 no ative endereço de destino http https://tools.cisco.com/its/service/oddce/services/DDCEService endereço de destino e-mail callhome@cisco.com destination transport-method http diagnóstico de grupo de alerta de inscrição subscribe-to-alert-group environment subscribe-to-alert-group inventory periodic monthly configuração periódica mensal de inscrição em grupo de alerta assinatura diária periódica de telemetria de grupo de alertas Cryptochecksum:933c594fc0264082edc0f24bad358031 :fim firepower# |

firepower# sh run : Salvo : : Número de série: FLM19206H7T : Hardware: FPR9K-SM-36, 135841 MB de RAM, CPU Xeon série E5 de 2.294 MHz, 2 CPUs (72 núcleos) : NGFW versão 10.10.1.1 ! hostname firepower enable password 8Ry2YjIyt7RXU24 encrypted nomes ! interface Ethernet1/2 somente gerenciamento diagnóstico de nameif nível de segurança 0 no ip address ! interface Ethernet1/4 description LAN/STATE Failover Interface ! interface Ethernet1/5 nameif Interno nível de segurança 0 ip address 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Externo nível de segurança 0 ip address 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744: ACCESS POLICY: FTD9300 - Obrigatório/1 access-list CSM_FW_ACL_ remark rule-id 268447744: L4 RULE: Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600: L4 RULE: DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow permissão de flag urgente ! sem pager logging enable logging timestamp logging standby logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 mtu diagnostic 1500 mtu Inside 1500 mtu Outside 1500 failover failover lan unit secondary failover lan interface fover_link Ethernet1/4 failover replication http failover mac address Ethernet1/5 aaaa.bbb.1111 aaaa.bbbb.2222 failover mac address Ethernet1/6 aaaa.bbb.3333 aaaa.bbb.4444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 icmp unreachable rate-limit 1 -size 1 no asdm history enable arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-interim-media 0:02:00 uauth 0:05:00 absolute timeout tcp-proxy-reassembly 0:00:30 timeout floating-conn 0:00:00 user-identity default-domain LOCAL aaa proxy-limit disable no snmp-server location no snmp-server contact no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinito crypto ca trustpool policy telnet timeout 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 console timeout 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parâmetros message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP parâmetros permissão de ação de eool nop action allow permissão de ação de alerta de roteador policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspecionar skinny inspect sunrpc inspect xdmcp inspecionar sip inspecionar netbios inspect tftp inspect icmp erro de ICMP de inspeção inspect dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call-home perfil CiscoTAC-1 no ative endereço de destino http https://tools.cisco.com/its/service/oddce/services/DDCEService endereço de destino e-mail callhome@cisco.com destination transport-method http diagnóstico de grupo de alerta de inscrição subscribe-to-alert-group environment subscribe-to-alert-group inventory periodic monthly configuração periódica mensal de inscrição em grupo de alerta assinatura diária periódica de telemetria de grupo de alertas Soma de verificação de criptografia:e648f92dd7ef47ee611f2aaa5c6cbd84 :fim firepower# |

Etapa 4. O registro de ambos os dispositivos do FTD foi cancelado no FMC:

> show managers No managers configured.

Os principais pontos a serem observados para a opção Desativar HA no FMC:

| Unidade primária |

Unidade secundária |

| O dispositivo foi removido do FMC. Nenhuma configuração foi removida do dispositivo do FTD. |

O dispositivo foi removido do FMC. Nenhuma configuração foi removida do dispositivo do FTD. |

Etapa 5. Execute este comando para remover a configuração de failover dos dispositivos do FTD:

> configure high-availability disable High-availability will be disabled. Do you really want to continue? Please enter 'YES' or 'NO': yes Successfully disabled high-availability.

Observação: você deve executar o comando em ambas as unidades

O resultado:

| Unidade primária |

Unidade secundária |

|

> show failover Failover Off |

> show failover > |

| Preliminar |

Secundário |

| firepower#show run ! hostname firepower enable password 8Ry2YjIyt7RXU24 encrypted nomes arp timeout 14400 no arp permit-nonconnected arp rate-limit 16384 ! interface GigabitEthernet1/1 nameif externo manual cts propagate sgt preserve-untag policy static sgt disabled trusted nível de segurança 0 ip address 10.1.1.1 255.255.255.0 <— standby IP was removed ! interface GigabitEthernet1/2 nameif inside manual cts propagate sgt preserve-untag policy static sgt disabled trusted nível de segurança 0 endereço ip 192.168.1.1 255.255.255.0 <— o IP em standby foi removido ! interface GigabitEthernet1/3 description LAN Failover Interface ! interface GigabitEthernet1/4 description STATE Interface de Failover ! interface GigabitEthernet1/5 fechamento no nameif sem nível de segurança no ip address ! interface GigabitEthernet1/6 fechamento no nameif sem nível de segurança no ip address ! interface GigabitEthernet1/7 fechamento no nameif sem nível de segurança no ip address ! interface GigabitEthernet1/8 fechamento no nameif sem nível de segurança no ip address ! gerenciamento de interface1/1 somente gerenciamento diagnóstico de nameif manual cts propagate sgt preserve-untag policy static sgt disabled trusted nível de segurança 0 no ip address ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 9998: PREFILTER POLICY: Default Tunnel and Priority Policy access-list CSM_FW_ACL_ remark rule-id 9998: RULE: DEFAULT TUNNEL ACTION RULE access-list CSM_FW_ACL_ advanced permit ipinip any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit 41 any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit gre any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit udp any any eq 3544 rule-id 9998 access-list CSM_FW_ACL_ remark rule-id 268435456: ACCESS POLICY: FTD_HA - Default/1 access-list CSM_FW_ACL_ remark rule-id 268435456: L4 RULE: DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any any rule-id 268435456 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 18 allow tcp-options range 20 255 allow (o intervalo de opções tcp 20 255 permite) tcp-options md5 clear permissão de flag urgente ! sem pager logging enable logging timestamp logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 sem mensagem de log 106015 sem mensagem de log 313001 sem mensagem de log 313008 sem mensagem de log 106023 sem mensagem de log 710005 sem mensagem de log 710003 sem mensagem de log 106100 sem mensagem de log 302015 sem mensagem de log 302014 sem mensagem de log 302013 sem mensagem de log 302018 sem mensagem de log 302017 sem mensagem de log 302016 sem mensagem de log 302021 sem mensagem de log 302020 mtu outside 1500 mtu inside 1500 mtu diagnostic 1500 no failover icmp unreachable rate-limit 1 burst-size 1 no asdm history enable access-group CSM_FW_ACL_ global 00 community ***** versão 2c no snmp-server location no snmp-server contact snmp-server community ***** service sw-reset-button crypto ipsec security-association pmtu-aging infinito crypto ca trustpool policy telnet timeout 5 console timeout 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parâmetros message-length maximum client auto message-length maximum 512 no tcp-inspection policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP parâmetros permissão de ação de eool nop action allow permissão de ação de alerta de roteador policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect esmtp inspect sqlnet inspecionar skinny inspect sunrpc inspect xdmcp inspecionar sip inspecionar netbios inspect tftp inspect icmp erro de ICMP de inspeção inspect dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call-home perfil CiscoTAC-1 no ative endereço de destino http https://tools.cisco.com/its/service/oddce/services/DDCEService endereço de destino e-mail callhome@cisco.com destination transport-method http diagnóstico de grupo de alerta de inscrição subscribe-to-alert-group environment subscribe-to-alert-group inventory periodic monthly configuração periódica mensal de inscrição em grupo de alerta assinatura diária periódica de telemetria de grupo de alertas Soma de verificação criptografada:768a03e90b9d3539773b9d7af66b3452 |

firepower#show run ! hostname firepower enable password 8Ry2YjIyt7RXU24 encrypted nomes arp timeout 14400 no arp permit-nonconnected arp rate-limit 16384 ! interface GigabitEthernet1/1 fechamento no nameif sem nível de segurança no ip address ! interface GigabitEthernet1/2 fechamento no nameif sem nível de segurança no ip address ! interface GigabitEthernet1/3 description LAN Failover Interface ! interface GigabitEthernet1/4 description STATE Interface de Failover ! interface GigabitEthernet1/5 fechamento no nameif sem nível de segurança no ip address ! interface GigabitEthernet1/6 fechamento no nameif sem nível de segurança no ip address ! interface GigabitEthernet1/7 fechamento no nameif sem nível de segurança no ip address ! interface GigabitEthernet1/8 fechamento no nameif sem nível de segurança no ip address ! gerenciamento de interface1/1 somente gerenciamento diagnóstico de nameif manual cts propagate sgt preserve-untag policy static sgt disabled trusted nível de segurança 0 no ip address ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 9998: PREFILTER POLICY: Default Tunnel and Priority Policy access-list CSM_FW_ACL_ remark rule-id 9998: RULE: DEFAULT TUNNEL ACTION RULE access-list CSM_FW_ACL_ advanced permit ipinip any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit 41 any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit gre any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit udp any any eq 3544 rule-id 9998 access-list CSM_FW_ACL_ remark rule-id 268435456: ACCESS POLICY: FTD_HA - Default/1 access-list CSM_FW_ACL_ remark rule-id 268435456: L4 RULE: DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any any rule-id 268435456 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 18 allow tcp-options range 20 255 allow (o intervalo de opções tcp 20 255 permite) tcp-options md5 clear permissão de flag urgente ! sem pager logging enable logging timestamp logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 sem mensagem de log 106015 sem mensagem de log 313001 sem mensagem de log 313008 sem mensagem de log 106023 sem mensagem de log 710005 sem mensagem de log 710003 sem mensagem de log 106100 sem mensagem de log 302015 sem mensagem de log 302014 sem mensagem de log 302013 sem mensagem de log 302018 sem mensagem de log 302017 sem mensagem de log 302016 sem mensagem de log 302021 sem mensagem de log 302020 mtu outside 1500 mtu inside 1500 mtu diagnostic 1500 no failover failover lan unit secondary failover lan interface FOVER GigabitEthernet1/3 failover replication http link de failover STATE GigabitEthernet1/4 failover interface ip FOVER 10.10.1.1 255.255.255.0 standby 10.10.1.2 failover interface ip STATE 10.10.2.1 255.255.255.0 standby 10.10.2.2 icmp unreachable rate-limit 1 burst-size 1 no asdm history enable access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-interim-media 0:02:00 uauth 0:05:00 absolute timeout tcp-proxy-reassembly 0:00:30 timeout floating-conn 0:00:00 timeout conn-holddown 0:00:15 user-identity default-domain LOCAL aaa proxy-limit disable snmp-server host outside 192.168.1.100 community ***** version 2c no snmp-server location no snmp-server contact snmp-server community ***** service sw-reset-button crypto ipsec security-association pmtu-aging infinito crypto ca trustpool policy telnet timeout 5 console timeout 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map parâmetros message-length maximum client auto message-length maximum 512 no tcp-inspection policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP parâmetros permissão de ação de eool nop action allow permissão de ação de alerta de roteador policy-map global_policy class inspection_default inspect dns preset_dns_map inspect ftp inspect h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect esmtp inspect sqlnet inspecionar skinny inspect sunrpc inspect xdmcp inspecionar sip inspecionar netbios inspect tftp inspect icmp erro de ICMP de inspeção inspect dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call-home perfil CiscoTAC-1 no ative endereço de destino http https://tools.cisco.com/its/service/oddce/services/DDCEService endereço de destino e-mail callhome@cisco.com destination transport-method http diagnóstico de grupo de alerta de inscrição subscribe-to-alert-group environment subscribe-to-alert-group inventory periodic monthly configuração periódica mensal de inscrição em grupo de alerta assinatura diária periódica de telemetria de grupo de alertas Soma de verificação de criptografia:ac9b8f401e18491fee653f4cfe0ce18f |

Os principais pontos a serem observados para a opção Desativar HA na CLI do FTD:

| Unidade primária |

Unidade secundária |

| A configuração de failover e os IPs em standby estão no intervalo xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-interim-media 0:02:00 uauth 0:05:00 absolute timeout tcp-proxy-reassembly 0:00:30 timeout floating-conn 0:00:00 timeout conn-holddown 0:00:15 aaa proxy-limit disable snmp-server host outside 192.168.1.1 removed (host de servidor snmp fora de 192.168.1.1 removido). |

|

Etapa 6. Depois de concluir a tarefa, registre os dispositivos no FMC e ative o par de HA.

Tarefa 7. Suspender HA

Requisito da tarefa:

Suspender a HA na CLI CLISH do FTD

Solução:

Etapa 1. No FTD primário, execute o comando e confirme (digite SIM).

> configure high-availability suspend Please ensure that no deployment operation is in progress before suspending high-availability. Please enter 'YES' to continue if there is no deployment operation in progress and 'NO' if you wish to abort: YES Successfully suspended high-availability.

Etapa 2. Verifique as alterações na unidade primária:

> show high-availability config Failover Off Failover unit Primary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http

Etapa 3. O resultado na unidade secundária:

> show high-availability config Failover Off (pseudo-Standby) Failover unit Secondary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http

Etapa 4. Retome a HA na unidade primária:

> configure high-availability resume Successfully resumed high-availablity. > . No Active mate detected !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! Beginning configuration replication: Sending to mate. End Configuration Replication to mate >

> show high-availability config Failover On Failover unit Primary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http

Etapa 5. O resultado na unidade secundária após a retomada da HA:

> .. Detected an Active mate Beginning configuration replication from mate. WARNING: Failover is enabled but standby IP address is not configured for this interface. WARNING: Failover is enabled but standby IP address is not configured for this interface. End configuration replication from mate. >

> show high-availability config Failover On Failover unit Secondary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http >

Perguntas frequentes

Quando a configuração é replicada, ela é salva imediatamente (linha por linha) ou no final da replicação?

Ao final da replicação. A comprovação está no final da saída do comando debug fover sync, que mostra a replicação de configuração/comando:

cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1506 remark rule-id 268442578: L7 RULE: ACP_Rule_500 cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1507 advanced permit tcp object-group group_10 eq 48894 object-group group_10 eq 23470 vlan eq 1392 rule-id 268442578 cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1508 remark rule-id 268442078: ACCESS POLICY: mzafeiro_500 - Default cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1509 remark rule-id 268442078: L4 RULE: DEFAULT ACTION RULE ... cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ advanced permit tcp object-group group_2 eq 32881 object-group group_433 eq 39084 vlan eq 1693 rule-id 268442076 cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268442077: ACCESS POLICY: mzafeiro_ACP1500 - Mandatory cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268442077: L7 RULE: ACP_Rule_1500 cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ advanced permit tcp object-group group_6 eq 8988 object-group group_311 eq 32433 vlan eq 619 rule-id 268442077 cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268440577: ACCESS POLICY: mzafeiro_ACP1500 - Default cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268440577: L4 RULE: DEFAULT ACTION RULE cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ advanced deny ip any any rule-id 268442078 event-log flow-start cli_xml_server: frep_write_cmd: Cmd: crypto isakmp nat-traversal cli_xml_server: frep_write_cmd: Cmd: no object-group network group_311 cli_xml_server: frep_write_cmd: Cmd: no object-group network group_433 cli_xml_server: frep_write_cmd: Cmd: no object-group network group_6 cli_xml_server: frep_write_cmd: Cmd: no object-group network group_2 cli_xml_server: frep_write_cmd: Cmd: write memory <--

O que acontece se uma unidade estiver em um estado pseudo-Standby (failover desabilitado) e você recarregá-la enquanto a outra unidade estiver com o failover habilitado e Ativo?

Você acaba em um cenário Ativo/Ativo (embora tecnicamente seja um Ativo/Failover-desativado). Especificamente, quando a unidade se torna ATIVA, o failover é desativado, mas a unidade usa os mesmos IPs que a unidade ativa. Então, de fato, você tem:

- Unidade-1: Ativa

- Unidade 2: failover desativado. A unidade usa os mesmos IPs de dados que a Unidade-1, mas endereços MAC diferentes.

O que acontece com a configuração de failover se você desabilitar manualmente o failover (configurar suspensão de alta disponibilidade) e recarregar o dispositivo?

Quando você desabilita o failover, ele não é uma alteração permanente (não salva na configuração de inicialização, a menos que você decida fazer isso explicitamente). Você pode reinicializar/recarregar a unidade de duas maneiras diferentes e, com a segunda, você deve ter cuidado:

Caso 1. Reiniciar no CLISH

A reinicialização no CLISH não solicita confirmação. Assim, a alteração de configuração não é salva em startup-config:

> configure high-availability suspend Please ensure that no deployment operation is in progress before suspending high-availability. Please enter 'YES' to continue if there is no deployment operation in progress and 'NO' if you wish to abort: YES Successfully suspended high-availability.

A configuração atual tem o failover desabilitado. Nesse caso, a unidade estava em Standby e entrou no estado pseudo-Standby como esperado para evitar um cenário Ativo/Ativo:

firepower# show failover | include Failover Failover Off (pseudo-Standby) Failover unit Secondary Failover LAN Interface: FOVER Ethernet1/1 (up)

A configuração de inicialização ainda tem o failover habilitado:

firepower# show startup | include failover failover failover lan unit secondary failover lan interface FOVER Ethernet1/1 failover replication http failover link FOVER Ethernet1/1 failover interface ip FOVER 192.0.2.1 255.255.255.0 standby 192.0.2.2 failover ipsec pre-shared-key *****

Reinicialize o dispositivo no CLISH (comando reboot):

> reboot This command will reboot the system. Continue? Please enter 'YES' or 'NO': YES Broadcast message from root@ Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.6.2.2.81__ftd_001_JMX2119L05CYRIBVX1, FLAG='' Cisco FTD stopping ...

Quando a unidade está em ATIVA e o failover está ativado, o dispositivo entra na fase de negociação de failover e tenta detectar o par remoto:

User enable_1 logged in to firepower

Logins over the last 1 days: 1.

Failed logins since the last login: 0.

Type help or '?' for a list of available commands.

firepower> .

Detected an Active mate

Caso 2. Reinicialização na CLI do LINA

A reinicialização no LINA (comando reload) solicita a confirmação. Assim, caso você selecione Y (Yes), a alteração de configuração é salva em startup-config:

firepower# reload System config has been modified. Save? [Y]es/[N]o: Y <-- Be careful. This will disable the failover in the startup-config Cryptochecksum: 31857237 8658f618 3234be7c 854d583a 8781 bytes copied in 0.940 secs Proceed with reload? [confirm] firepower# show startup | include failover no failover failover lan unit secondary failover lan interface FOVER Ethernet1/1 failover replication http failover link FOVER Ethernet1/1 failover interface ip FOVER 192.0.2.1 255.255.255.0 standby 192.0.2.2 failover ipsec pre-shared-key *****

Depois que a unidade estiver ATIVA, o failover será desativado:

firepower# show failover | include Fail Failover Off Failover unit Secondary Failover LAN Interface: FOVER Ethernet1/1 (up)

Observação: para evitar esse cenário, certifique-se de não salvar as alterações na configuração de inicialização quando for solicitado.

Informações Relacionadas

- Todas as versões do guia de configuração do Cisco Firepower Management Center podem ser encontradas aqui

Navegação na documentação do Cisco Secure Firewall Threat Defense

- Todas as versões do gerenciador de chassi do FXOS e dos guias de configuração da CLI podem ser encontradas aqui

Navegação na documentação FXOS do Cisco Firepower 4100/9300

- O Cisco Global Technical Assistance Center (TAC) recomenda enfaticamente este guia visual para conhecimento prático aprofundado sobre as tecnologias de segurança de próxima geração Cisco Firepower:

- Para todas as Notas técnicas de configuração e solução de problemas que pertencem às tecnologias Firepower

Histórico de revisões

| Revisão | Data de publicação | Comentários |

|---|---|---|

3.0 |

07-Aug-2023 |

SEO atualizado, requisitos de estilo e formatação. |

2.0 |

04-Aug-2022 |

Artigo atualizado para formatação, requisitos de estilo, tradução automática, fundamentos e gramática. |

1.0 |

29-Sep-2021 |

Versão inicial |

Colaborado por engenheiros da Cisco

- Olha YakovenkoEngenheiro do Cisco TAC

- Mikis ZafeiroudisEngenheiro do Cisco TAC

- John LongEngenheiro do Cisco TAC

Contate a Cisco

- Abrir um caso de suporte

- (É necessário um Contrato de Serviço da Cisco)

Feedback

Feedback