Configureer externe webverificatie met WLC’s

Inhoud

Inleiding

In dit document wordt uitgelegd hoe u een externe webserver kunt gebruiken om een draadloze LAN-controller (WLC) voor webverificatie in te stellen.

Voorwaarden

Vereisten

Voordat u deze configuratie uitvoert, moet aan de volgende vereisten worden voldaan:

-

Basiskennis van de configuratie van Lichtgewicht access points (LAP’s) en Cisco WLC’s

-

Basiskennis van Lichtgewicht access point protocol (LWAP) en controle en provisioning van draadloze access points (CAPWAP)

-

Kennis over het instellen en configureren van een externe webserver

-

Kennis over het instellen en configureren van DHCP- en DNS-servers

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

-

Cisco 4400 WLC met firmwarerelease 7.0.116.0

-

Cisco 1131AG Series netwerkmodule

-

Cisco 802.11a/b/g draadloze clientadapter waarop firmware-release 3.6 wordt uitgevoerd

-

Externe webserver waarop de inlogpagina voor webverificatie wordt gehost

-

DNS- en DHCP-servers voor adresresolutie en IP-adrestoewijzing aan draadloze clients

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u de potentiële impact van elke opdracht begrijpen.

Conventies

Achtergrondinformatie

Web authenticatie is een Layer 3-beveiligingsfunctie die ervoor zorgt dat de controller geen IP-verkeer (behalve DHCP- en DNS-gerelateerde pakketten) van een bepaalde client toestaat totdat die client op de juiste manier een geldige gebruikersnaam en wachtwoord heeft ingevoerd. Web Verificatie is een eenvoudige verificatiemethode zonder dat er een applicatie of client hulpprogramma nodig is.

Web authenticatie kan worden uitgevoerd met:

-

Standaard inlogvenster op de WLC

-

Gewijzigde versie van het standaardinlogvenster op de WLC

-

Een aangepast inlogvenster dat u configureert op een externe webserver (externe webverificatie)

-

Een aangepast inlogvenster dat u naar de controller downloadt

Dit document biedt een configuratievoorbeeld om uit te leggen hoe de WLC moet worden geconfigureerd om een inlogscript te gebruiken van een externe webserver.

Externe webverificatieprocedure

Met externe webverificatie wordt de inlogpagina die voor webverificatie wordt gebruikt, opgeslagen op een externe webserver. Dit is de volgorde van gebeurtenissen wanneer een draadloze client probeert toegang te krijgen tot een WLAN-netwerk waarvoor externe webverificatie is ingeschakeld:

-

De client (eindgebruiker) maakt verbinding met het WLAN en opent een webbrowser en voert een URL in, zoals www.cisco.com.

-

De client stuurt een DNS-verzoek naar een DNS-server om www.cisco.com naar IP-adres op te lossen.

-

De WLC stuurt het verzoek door naar de DNS server die op zijn beurt www.cisco.com naar IP adres oplost en een DNS antwoord verstuurt. De controller stuurt het antwoord door naar de klant.

-

De client probeert een TCP-verbinding met het www.cisco.com IP-adres te initiëren door het TCP/SYN-pakket naar het www.cisco.com IP-adres te verzenden.

-

De WLC heeft regels geconfigureerd voor de client en kan daarom fungeren als een proxy voor www.cisco.com. Het stuurt een TCP SYN-ACK pakket terug naar de client met bron als IP-adres van www.cisco.com. De client stuurt een TCP-ACK-pakket terug om de drieweg-TCP-handdruk te voltooien en de TCP-verbinding is volledig tot stand gebracht.

-

De client verzendt een HTTP GET pakket naar www.google.com. De WLC onderschept dit pakket, verstuurt het voor omleidingsbehandeling. De HTTP applicatie gateway bereidt een HTML body voor en verstuurt het terug als het antwoord op de HTTP GET gevraagd door de client. Deze HTML maakt de client naar de standaard webpagina URL van de WLC, bijvoorbeeld http://<Virtual-Server-IP>/login.html.

-

De client start vervolgens de HTTPS-verbinding naar de doorgestuurde URL die het doorstuurt naar 1.1.1.1. Dit is het virtuele IP-adres van de controller. De client moet het servercertificaat valideren of negeren om de SSL-tunnel te kunnen openen.

-

Omdat externe webverificatie is ingeschakeld, wordt de client door de WLC omgeleid naar de externe webserver.

-

De externe web auth login URL wordt toegevoegd met parameters zoals de AP_Mac_Address, de client_url (www.cisco.com) en de action_URL die de client nodig heeft om contact op te nemen met de controller webserver.

Opmerking: De action_URL vertelt de webserver dat de gebruikersnaam en het wachtwoord zijn opgeslagen op de controller. De referenties moeten naar de controller worden teruggestuurd om te worden geverifieerd.

-

De externe webserver URL leidt de gebruiker naar een inlogpagina.

-

De login pagina neemt gebruikersreferenties input, en verzendt het verzoek terug naar action_URL, voorbeeld http://1.1.1.1/login.html, van de WLC webserver.

-

De WLC webserver dient de gebruikersnaam en het wachtwoord in voor verificatie.

-

De WLC initieert het RADIUS-serververzoek of gebruikt de lokale database op de WLC en verifieert de gebruiker.

-

Als de authentificatie succesvol is, door:sturen de WLC webserver of de gebruiker aan de gevormde omleiden URL of aan URL de cliënt waarmee, zoals www.cisco.com is begonnen.

-

Als de authenticatie mislukt, dan zal de WLC-webserver de gebruiker terugleiden naar de inlogpagina van de klant.

Opmerking: geef deze opdracht op om externe webverificatie te configureren voor gebruik van andere poorten dan HTTP en HTTPS:

(Cisco Controller) >config network web-auth-port <port> Configures an additional port to be redirected for web authentication.

Netwerkinstelling

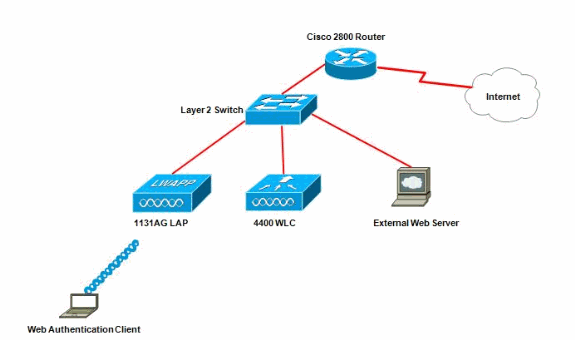

Het configuratievoorbeeld gebruikt deze instelling. Een LAP is geregistreerd bij de WLC. U moet een WLAN-gast configureren voor de gastgebruikers en webverificatie voor de gebruikers inschakelen. U moet er ook voor zorgen dat de controller de gebruiker omleidt naar de externe webserver URL (voor externe webverificatie). De externe webserver host de web login pagina die wordt gebruikt voor authenticatie.

De gebruikersreferenties moeten worden gevalideerd tegen de lokale database op de controller. Na succesvolle verificatie moeten de gebruikers toegang tot de WLAN-gast krijgen. De controller en andere apparaten moeten voor deze installatie worden geconfigureerd.

Opmerking: U kunt een aangepaste versie van het inlogscript gebruiken, die voor webverificatie wordt gebruikt. U kunt een voorbeeldscript voor webverificatie downloaden vanaf de pagina Cisco-softwaredownloads. Voor de 4400 controllers bijvoorbeeld, navigeer naar Producten > Draadloos > Draadloze LAN-controller > Standalone controllers > Cisco 4400 Series draadloze LAN-controllers > Cisco 4404 draadloze LAN-controller > Software op chassis > Wireless LAN Controller Web Authenticatiebundel-1.0.1 en download het bestand webauth_bundle.zip.

Opmerking: de aangepaste webauth bundel heeft een limiet van maximaal 30 tekens voor bestandsnamen. Zorg ervoor dat geen bestandsnamen binnen de bundel groter zijn dan 30 tekens.

Opmerking: in dit document wordt ervan uitgegaan dat de DHCP-, DNS- en externe webservers zijn geconfigureerd. Raadpleeg de relevante documentatie van derden voor informatie over het configureren van de DHCP-, DNS- en externe webserver.

Configureren

Alvorens u WLC voor externe webverificatie vormt, moet u WLC voor basisverrichting vormen en de LAPs registreren aan WLC. Dit document veronderstelt dat WLC voor basisverrichting wordt gevormd en dat de LAPs aan WLC worden geregistreerd. Raadpleeg Lichtgewicht AP (LAP)-registratie voor een draadloze LAN-controller (WLC) als u een nieuwe gebruiker bent die de WLC probeert in te stellen voor basisgebruik met LAP's.

Voltooi deze stappen om de LAP's en WLC voor deze installatie te configureren:

Een dynamische interface voor de gastgebruikers maken

Voltooi deze stappen om een dynamische interface voor de gastgebruikers te creëren:

-

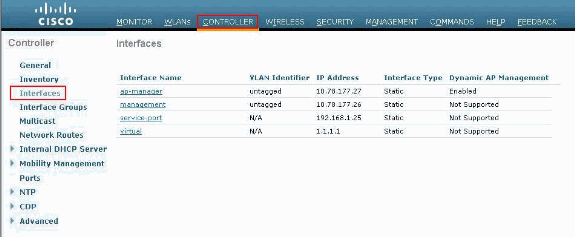

Kies in de WLC GUI de optie Controllers > Interfaces.

Het venster Interfaces verschijnt. Dit venster toont de interfaces die op de controller zijn geconfigureerd. Hieronder vallen de standaardinterfaces, te weten de beheerinterface, de ap-manager interface, de virtuele interface en de service-poortinterface en de door de gebruiker gedefinieerde dynamische interfaces.

-

Klik op Nieuw om een nieuwe dynamische interface te maken.

-

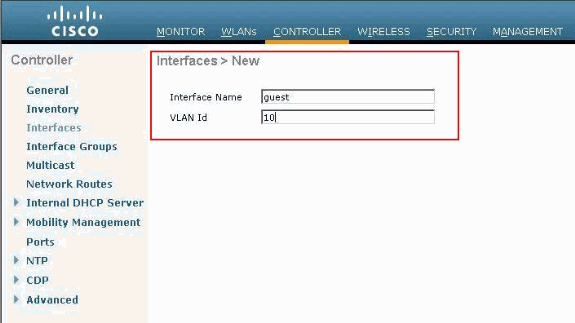

Voer in het venster Interfaces > Nieuw de interfacenaam en VLAN-id in. Klik vervolgens op Toepassen.

In dit voorbeeld wordt de dynamische interface guest genoemd en wordt de VLAN-id toegewezen aan 10.

-

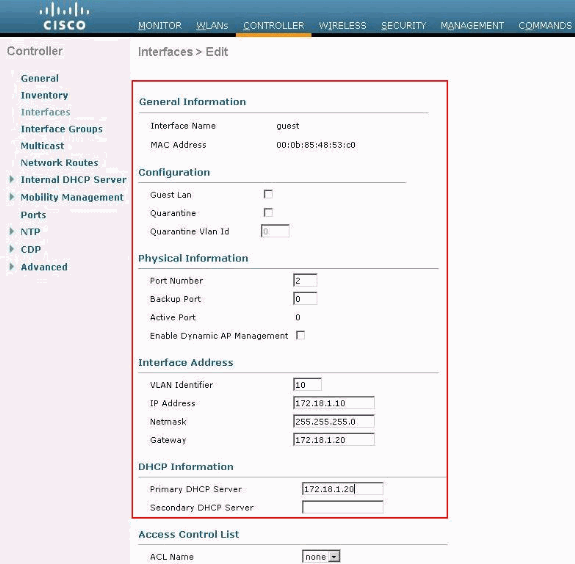

In het venster Interfaces > Edit, voor de dynamische interface, ga het IP adres, het subnetmasker, en de standaardgateway in. Wijs het toe aan een fysieke poort op de WLC en voer het IP-adres van de DHCP-server in. Klik vervolgens op Toepassen.

Een verificatie vooraf maken

Wanneer u een externe webserver voor webverificatie gebruikt, hebben sommige WLC-platforms een pre-authenticatie ACL nodig voor de externe webserver (de Cisco 5500 Series controller, een Cisco 2100 Series controller, Cisco 2000 Series en de controller-netwerkmodule). Voor de andere WLC-platforms is pre-authenticatie ACL niet verplicht.

Het is echter een goede praktijk om een pre-authenticatie ACL voor de externe webserver te configureren wanneer externe webverificatie wordt gebruikt.

Voltooi de volgende stappen om de ACL voor voorverificatie van het WLAN te configureren:

-

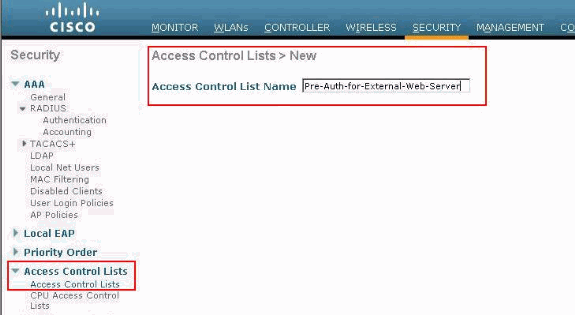

Kies in de WLC GUI Security > Access Control Lists.

In dit venster kunt u huidige ACL’s bekijken die vergelijkbaar zijn met standaardfirewall-ACL’s.

-

Klik op Nieuw om een nieuwe ACL te maken.

-

Voer de naam van de ACL in en klik op Toepassen.

In dit voorbeeld wordt de ACL Pre-Auth-for-External-Web-Server genoemd.

-

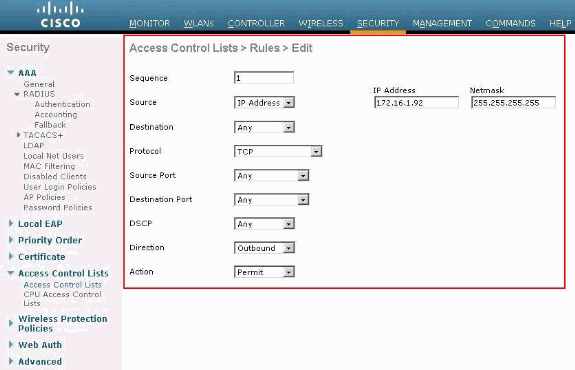

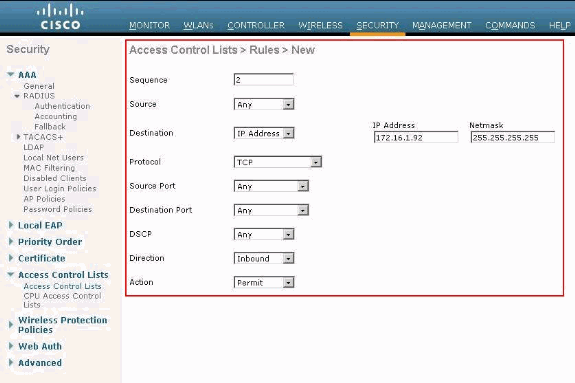

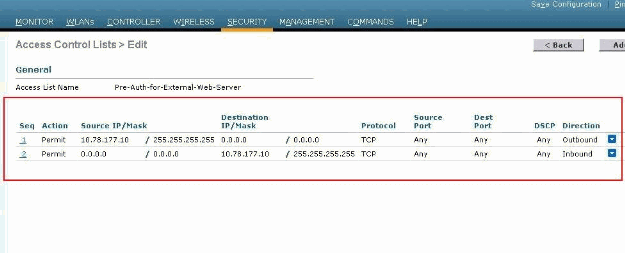

Klik voor de nieuwe ACL die is gemaakt op Bewerken.

Het venster ACL > Bewerken verschijnt. Dit venster laat de gebruiker nieuwe regels bepalen of regels van ACL wijzigen die bestaan.

-

Klik op Nieuwe regel toevoegen.

-

Definieer een ACL-regel die toegang geeft voor de clients tot de externe webserver.

In dit voorbeeld is 172.16.1.92 het IP-adres van de externe webserver.

-

Klik op Toepassen om de wijzigingen vast te leggen.

Maak een lokale database op de WLC voor de Gastgebruikers

De gebruikersdatabase voor de gastgebruikers kan worden opgeslagen op de lokale database van de draadloze LAN-controller of kan buiten de controller worden opgeslagen.

In dit document wordt de lokale database op de controller gebruikt om gebruikers te verifiëren. U moet een lokale Net-gebruiker aanmaken en een wachtwoord definiëren voor de aanmelding van de webverificatieclient. Voltooi deze stappen om het gebruikersgegevensbestand op WLC te creëren:

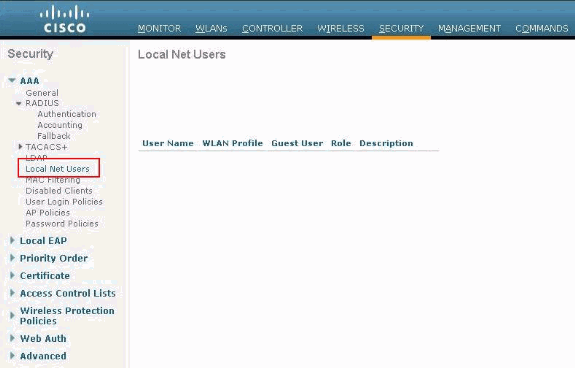

-

Kies Beveiliging in de WLC GUI.

-

Klik links op Local Net Gebruikers in het menu AAA.

-

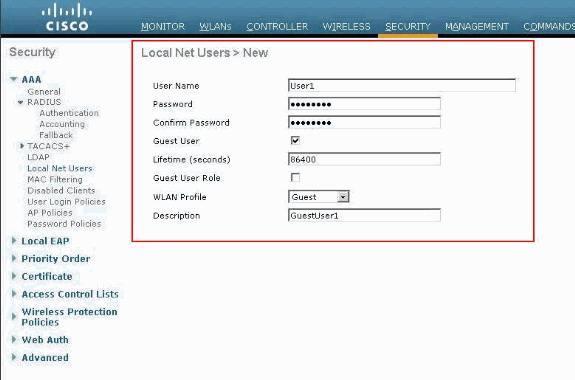

Klik op Nieuw om een nieuwe gebruiker te maken.

Een nieuw venster toont dat vraagt om gebruikersnaam en wachtwoordinformatie.

-

Voer een gebruikersnaam en wachtwoord in om een nieuwe gebruiker te maken en bevestig vervolgens het wachtwoord dat u wilt gebruiken.

In dit voorbeeld wordt de gebruiker Gebruiker1 genoemd.

-

Voeg desgewenst een beschrijving toe.

In dit voorbeeld wordt gastgebruiker1 gebruikt.

-

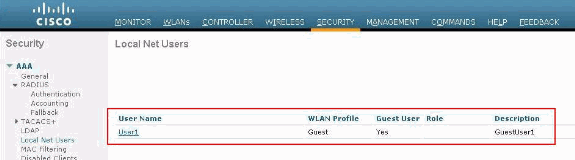

Klik op Toepassen om de nieuwe gebruikersconfiguratie op te slaan.

-

Herhaal stap 3-6 om meer gebruikers aan de database toe te voegen.

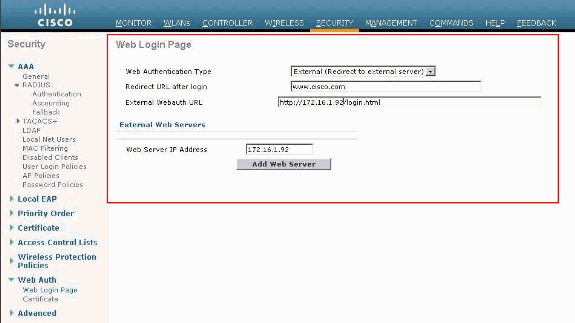

Configureer de WLC voor externe webverificatie

De volgende stap is om WLC voor de externe webverificatie te configureren. Voer de volgende stappen uit:

-

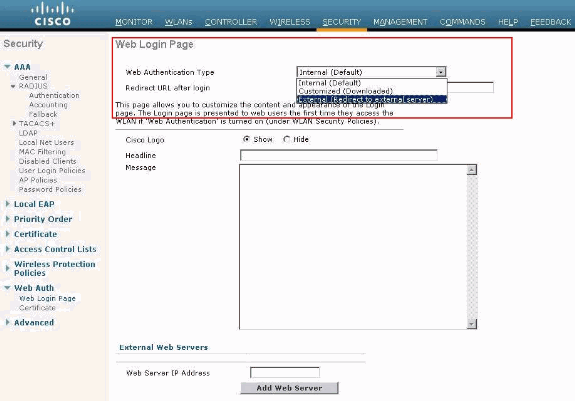

Kies Security > Web Auth > Web Login Page in de GUI van de controller om toegang te krijgen tot de Web Login Pagina.

-

Kies Extern in de vervolgkeuzelijst Web Verification Type (omleiden naar externe server).

-

In de Externe sectie van de Webserver, voeg de nieuwe externe webserver toe.

-

Voer in het veld URL na aanmelding de URL in van de pagina waarnaar de eindgebruiker bij succesvolle verificatie zal worden doorgestuurd. Voer in het veld Externe URL voor webautorisatie de URL in waar de inlogpagina is opgeslagen op de externe webserver.

Opmerking: In WLC versies 5.0 en hoger kan de logout pagina voor web-authenticatie ook worden aangepast. Raadpleeg de sectie Toewijzen aan aanmelding, inlogfout en uitlogpagina's per WLAN-sectie van de configuratiehandleiding voor draadloze LAN-controllers, 5.2 voor meer informatie over het configureren ervan.

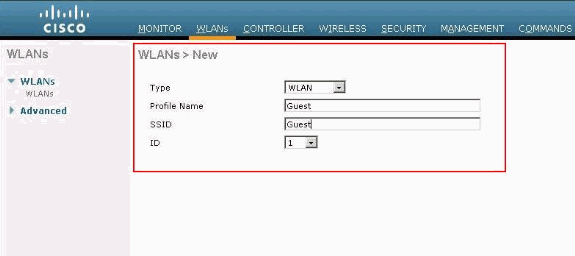

WLAN’s voor gastgebruikers configureren

De laatste stap is het maken van WLAN’s voor de gastgebruikers. Voer de volgende stappen uit:

-

Klik op WLAN’s vanuit de controller-GUI om een WLAN te maken.

Het WLAN-venster verschijnt. Dit venster toont de WLAN’s die op de controller zijn geconfigureerd.

-

Klik op Nieuw om een nieuw WLAN te configureren.

In dit voorbeeld wordt het WLAN Guest genoemd en is de WLAN-id 1.

-

Klik op Apply (Toepassen).

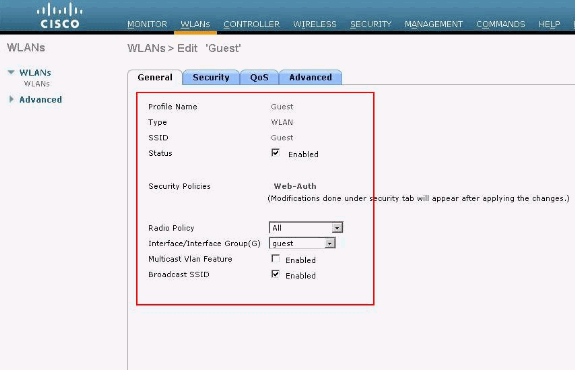

-

Definieer in het venster WLAN > Bewerken de parameters die specifiek zijn voor het WLAN.

-

Voor de gast WLAN, op het tabblad Algemeen, kiest u de juiste interface uit het veld Interfacenaam.

Dit voorbeeld brengt de dynamische interfacegast in kaart die eerder aan de WLAN-gast is gemaakt.

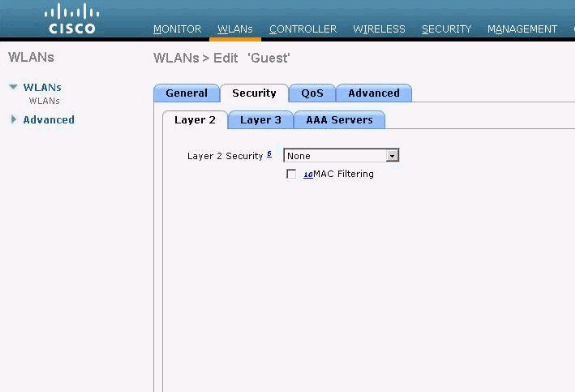

-

Ga naar het tabblad Beveiliging. Onder Layer 2 Security is Geen geselecteerd in dit voorbeeld.

Opmerking: webverificatie wordt niet ondersteund met 802.1x-verificatie. Dit betekent dat u geen 802.1x of een WPA/WPA2 met 802.1x kunt kiezen als Layer 2-beveiliging wanneer u webverificatie.Web-verificatie gebruikt wordt ondersteund door alle andere Layer 2-beveiligingsparameters.

-

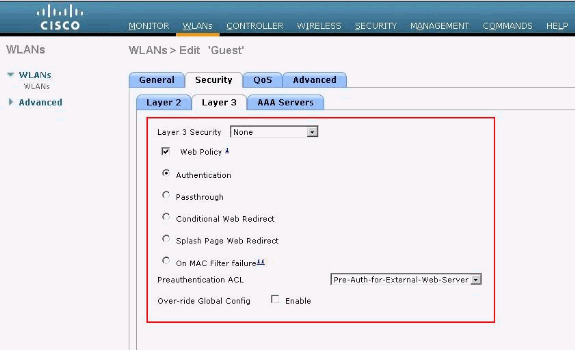

Selecteer in het veld Layer 3 Security het aankruisvakje Web Policy en kies de optie Verificatie.

Deze optie is gekozen omdat web authenticatie wordt gebruikt om de draadloze gast clients te authenticeren.

-

Kies de juiste ACL-verificatie voor aanmelding in het vervolgkeuzemenu.

In dit voorbeeld wordt de voorverificatie ACL die eerder is gemaakt, gebruikt.

-

Klik op Apply (Toepassen).

-

Verifiëren

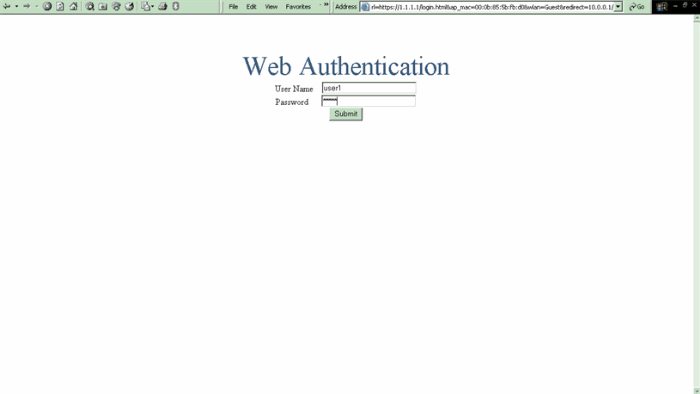

De draadloze client komt omhoog en de gebruiker voert de URL, zoals www.cisco.com, in de webbrowser in. Omdat de gebruiker niet is geverifieerd, wordt de gebruiker door de WLC omgeleid naar de externe web login URL.

De gebruiker wordt gevraagd om de gebruikersreferenties. Nadat de gebruiker de gebruikersnaam en het wachtwoord heeft ingevoerd, neemt de inlogpagina de inloggegevens van de gebruiker in en stuurt de aanvraag bij het indienen terug naar het action_URL-voorbeeld http://1.1.1.1/login.html van de WLC-webserver. Dit wordt geleverd als een invoerparameter voor de klant om URL om te leiden, waarbij 1.1.1.1 het Virtual Interface Address op de switch is.

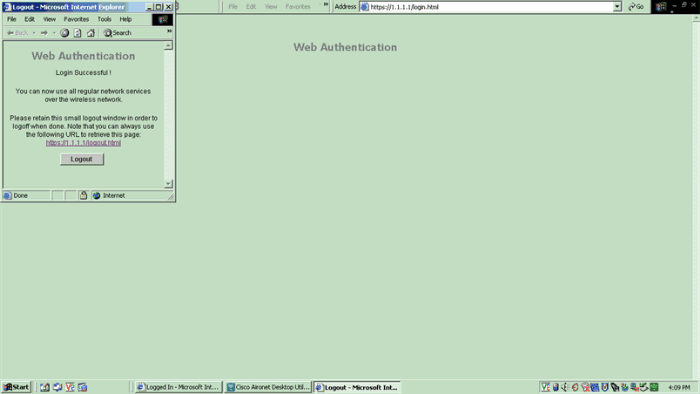

De WLC authenticeert de gebruiker tegen de lokale database die op de WLC is geconfigureerd. Na succesvolle verificatie stuurt de WLC-webserver de gebruiker door naar de geconfigureerde doorverwijzing-URL of naar de URL waarmee de client is gestart, zoals www.cisco.com.

Problemen oplossen

Gebruik deze debug commando's om problemen op te lossen uw configuratie.

-

debug mac addr <client-MAC-adres xx:xx:xx:xx:xx:xx>

-

debug aaa all enable

-

debug pem state enable

-

debug pem gebeurtenissen activeren

-

debug DHCP bericht activeren

-

debug DHCP-pakket inschakelen

-

debug pm sh-appgw inschakelen

-

debug pm sh-tcp inschakelen

Deze sectie bevat informatie om uw configuratie te troubleshooten.

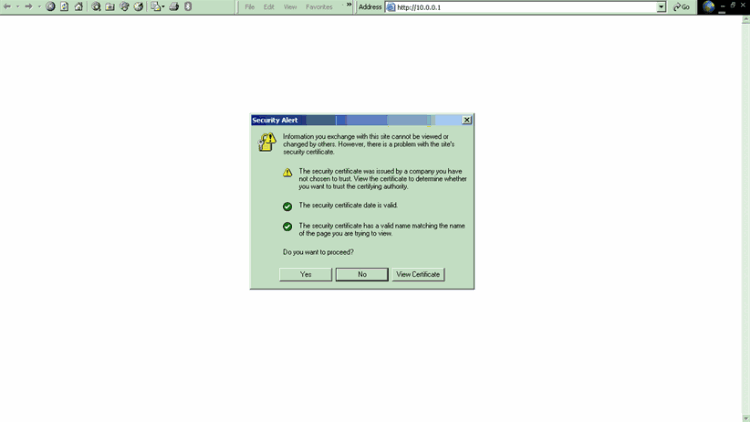

Clients die worden omgeleid naar externe webverificatieserver ontvangen een certificaatwaarschuwing

Probleem: wanneer clients worden omgeleid naar de externe webverificatieserver van Cisco, ontvangen deze een certificaatwaarschuwing. Er is een geldig certificaat op de server, en als u rechtstreeks verbinding maakt met de externe webverificatieserver, wordt de certificaatwaarschuwing niet ontvangen. Is dit omdat het virtuele IP-adres (1.1.1.1) van de WLC aan de client wordt getoond in plaats van het feitelijke IP-adres van de externe webverificatieserver die aan het certificaat is gekoppeld?

Oplossing: Ja. Of u nu wel of niet lokale of externe webverificatie uitvoert, u raakt nog steeds de interne webserver op de controller. Wanneer u doorverwijst naar een externe webserver, ontvangt u nog steeds de certificaatwaarschuwing van de controller tenzij u een geldig certificaat op de controller zelf hebt. Als de redirect wordt verzonden naar https, ontvangt u de certificaatwaarschuwing van de controller en van de externe webserver, tenzij beiden een geldig certificaat hebben.

Om zich te ontdoen van de certificaatwaarschuwingen allemaal samen, moet u een basisniveau certificaat afgegeven en gedownload hebben op uw controller. Het certificaat wordt afgegeven voor een hostnaam en u zet die hostnaam in het veld DNS-hostnaam onder de virtuele interface op de controller. U moet ook de hostnaam toevoegen aan uw lokale DNS-server en deze naar het virtuele IP-adres (1.1.1.1) van de WLC richten.

Raadpleeg de Generatie van het verzoek om certificaatondertekening (CSR) voor een certificaat van derden inzake een WLAN-controller (WLC) voor meer informatie.

Fout: "Pagina kan niet worden weergegeven"

Probleem: Nadat de controller is geüpgraded naar 4.2.61.0, wordt de foutmelding "pagina kan niet worden weergegeven" weergegeven wanneer u een gedownloade webpagina voor webverificatie gebruikt. Dit werkte goed voor de upgrade. De standaard interne webpagina laadt zonder enig probleem.

Oplossing: Vanaf WLC versie 4.2 en later wordt een nieuwe functie geïntroduceerd waar u meerdere aangepaste login pagina's kunt hebben voor Web authenticatie.

Om de webpagina goed te laten laden, is het niet voldoende om het web-authenticatie type zoals globaal aangepast in de Security > Web Auth > Web login pagina instellen. Het moet ook worden geconfigureerd op een bepaalde WLAN. Voltooi de volgende stappen om dit te doen:

-

Log in op de GUI van de WLC.

-

Klik op het tabblad WLAN’s en toegang tot het profiel van het WLAN dat is geconfigureerd voor webverificatie.

-

Klik op de pagina WLAN > Bewerken op het tabblad Beveiliging. Kies vervolgens Layer 3.

-

Kies op deze pagina Geen als Layer 3 Security.

-

Controleer het vakje Web Policy en kies de optie Verificatie.

-

Controleer het vakje Over-ride Global Config Enable, kies Aangepast (gedownload) als het Web Auth Type en selecteer de gewenste inlogpagina in het keuzemenu Login Page. Klik op Apply (Toepassen).

Gerelateerde informatie

- Configuratie van draadloze LAN-controller en webverificatie - voorbeeld

- Video: webverificatie op Cisco draadloze LAN-controllers (WLC’s)

- Configuratievoorbeeld van VLAN’s op wireless LAN-controllers

- Basisconfiguratievoorbeeld van draadloze LAN-controller en lichtgewicht access point

- Technische ondersteuning en documentatie – Cisco Systems

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

19-Jul-2011 |

Eerste vrijgave |

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback