Hoge beschikbaarheid van FTD op Firepower-applicaties configureren

Inclusief taalgebruik

De documentatie van dit product is waar mogelijk geschreven met inclusief taalgebruik. Inclusief taalgebruik wordt in deze documentatie gedefinieerd als taal die geen discriminatie op basis van leeftijd, handicap, gender, etniciteit, seksuele oriëntatie, sociaaleconomische status of combinaties hiervan weerspiegelt. In deze documentatie kunnen uitzonderingen voorkomen vanwege bewoordingen die in de gebruikersinterfaces van de productsoftware zijn gecodeerd, die op het taalgebruik in de RFP-documentatie zijn gebaseerd of die worden gebruikt in een product van een externe partij waarnaar wordt verwezen. Lees meer over hoe Cisco gebruikmaakt van inclusief taalgebruik.

Over deze vertaling

Cisco heeft dit document vertaald via een combinatie van machine- en menselijke technologie om onze gebruikers wereldwijd ondersteuningscontent te bieden in hun eigen taal. Houd er rekening mee dat zelfs de beste machinevertaling niet net zo nauwkeurig is als die van een professionele vertaler. Cisco Systems, Inc. is niet aansprakelijk voor de nauwkeurigheid van deze vertalingen en raadt aan altijd het oorspronkelijke Engelstalige document (link) te raadplegen.

Inhoud

Inleiding

In dit document wordt beschreven hoe u hoge beschikbaarheid (HA) van Firepower Threat Defense (FTD) (Active/Standby failover) configureert en verifieert op de FPR9300.

Voorwaarden

Vereisten

Er zijn geen specifieke vereisten van toepassing op dit document.

Gebruikte componenten

De informatie in dit document is gebaseerd op de volgende software- en hardware-versies:

- 2x Cisco Firepower 9300 security applicatie - FXOS-software 2.0(1.23)

- FTD versie 10.10.1.1 (build 1023)

- Firepower Management Center (FMC) - SW 10.10.1.1 (build 1023)

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Opmerking: op een FPR9300 apparaat met FTD kunt u alleen interchassis HA configureren. De twee eenheden in een HA-configuratie moeten voldoen aan de hier genoemde voorwaarden.

Taak 1. Controleer de voorwaarden

Taakvereiste:

Controleer of beide FTD-apparaten voldoen aan de notitievereisten en kunnen worden geconfigureerd als HA-eenheden.

Oplossing:

Stap 1. Maak verbinding met de FPR9300 Management IP en controleer de module hardware.

Controleer de FPR9300-1 hardware.

KSEC-FPR9K-1-A# show server inventory Server Equipped PID Equipped VID Equipped Serial (SN) Slot Status Ackd Memory (MB) Ackd Cores ------- ------------ ------------ -------------------- ---------------- ---------------- ---------- 1/1 FPR9K-SM-36 V01 FLM19216KK6 Equipped 262144 36 1/2 FPR9K-SM-36 V01 FLM19206H71 Equipped 262144 36 1/3 FPR9K-SM-36 V01 FLM19206H7T Equipped 262144 36 KSEC-FPR9K-1-A#

Controleer de FPR9300-2 hardware.

KSEC-FPR9K-2-A# show server inventory Server Equipped PID Equipped VID Equipped Serial (SN) Slot Status Ackd Memory (MB) Ackd Cores ------- ------------ ------------ -------------------- ---------------- ---------------- ---------- 1/1 FPR9K-SM-36 V01 FLM19206H9T Equipped 262144 36 1/2 FPR9K-SM-36 V01 FLM19216KAX Equipped 262144 36 1/3 FPR9K-SM-36 V01 FLM19267A63 Equipped 262144 36 KSEC-FPR9K-2-A#

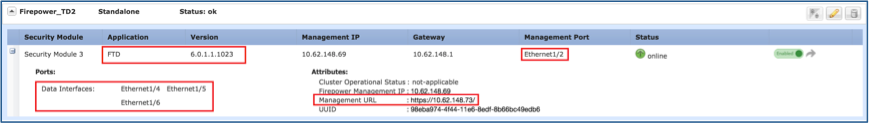

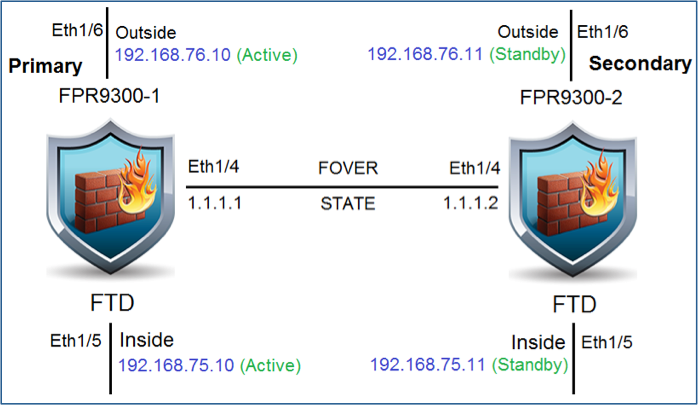

Stap 2. Log in de FPR9300-1 Chassis Manager en navigeer naar logische apparaten.

Controleer de softwareversie, het aantal en het type interfaces zoals in de afbeeldingen wordt weergegeven.

FPR9300-1

FPR9300-2

Taak 2. FTD HA configureren op FPR9300

Taakvereiste:

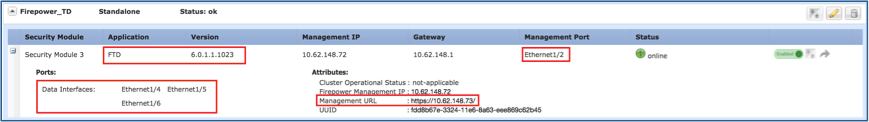

Configureer Active/Standby failover (HA) aan de hand van dit diagram.

Oplossing:

Beide FTD-apparaten zijn al geregistreerd op het FMC, zoals in de afbeelding is weergegeven.

Stap 1. Om FTD failover te configureren, navigeer naar Apparaten > Apparaatbeheer en kies Hoge beschikbaarheid toevoegen zoals in de afbeelding.

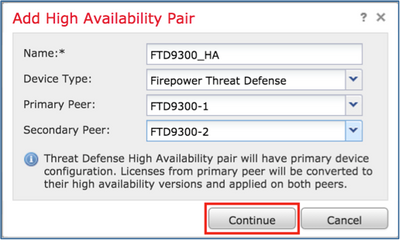

Stap 2. Voer de primaire peer en de secundaire peer in en kies Doorgaan zoals in de afbeelding.

Waarschuwing: Zorg ervoor dat u de juiste eenheid als primaire eenheid selecteert. Alle configuraties op de geselecteerde primaire eenheid worden gerepliceerd naar de geselecteerde secundaire FTD-eenheid. Als gevolg van replicatie kan de huidige configuratie op de secundaire eenheid worden vervangen.

Voorwaarden

Om een HA tussen 2 FTD-apparaten te creëren, moet aan deze voorwaarden worden voldaan:

- Hetzelfde model

- Dezelfde versie - dit is van toepassing op FXOS en op FTD - groot (eerste nummer), klein (tweede nummer), en onderhoud (derde nummer) moeten gelijk zijn.

- Hetzelfde aantal interfaces

- Hetzelfde type interfaces

- Beide apparaten maken deel uit van dezelfde groep/hetzelfde domein in het VCC.

- Zorg voor een identieke Network Time Protocol (NTP)-configuratie.

- volledig worden ingezet in het VCC zonder onnodige wijzigingen.

- Vermeld u in dezelfde firewallmodus: routed of transparant.

Opmerking: Dit moet worden gecontroleerd zowel op FTD-apparatuur als op de FMC GUI, aangezien er gevallen zijn geweest waarin de FTD's dezelfde modus hadden, maar het FMC dit niet weergeeft.

- Heeft geen DHCP/Point-to-Point Protocol over Ethernet (PPPoE) geconfigureerd in een van de interfaces.

- Verschillende hostname [Fully Qualified Domain Name (FQDN)] voor beide chassis. Om de hostnaam van het chassis te controleren, navigeer je naar FTD CLI en voer je deze opdracht uit:

firepower# show chassis-management-url https://KSEC-FPR9K-1.cisco.com:443//

Opmerking: In post-6.3 FTD gebruik de opdracht toon chassisdetails.

firepower# show chassis detail Chassis URL : https://KSEC-FPR4100-1:443// Chassis IP : 192.0.2.1 Chassis Serial Number : JMX12345678 Security Module : 1

Als beide chassis dezelfde naam hebben, verander dan de naam van één chassis met behulp van deze opdrachten:

KSEC-FPR9K-1-A# scope system KSEC-FPR9K-1-A /system # set name FPR9K-1new Warning: System name modification changes FC zone name and redeploys them non-disruptively KSEC-FPR9K-1-A /system* # commit-buffer FPR9K-1-A /system # exit FPR9K-1new-A#

Nadat u de chassisnaam heeft gewijzigd, verwijdert u de registratie van FTD van het FMC en voert u de registratie opnieuw uit. Ga daarna door met het maken van het HA-paar.

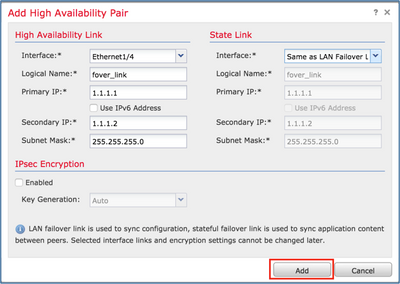

Stap 3. Configureer de HA en geef de linkinstellingen op.

In uw geval heeft de State Link dezelfde instellingen als de High Availability Link.

Kies Add en wacht een paar minuten om het HA-paar te implementeren zoals in de afbeelding.

Stap 4. Configureer de gegevensinterfaces (primaire en standby IP-adressen)

Kies in de FMC GUI de HA Edit zoals in de afbeelding.

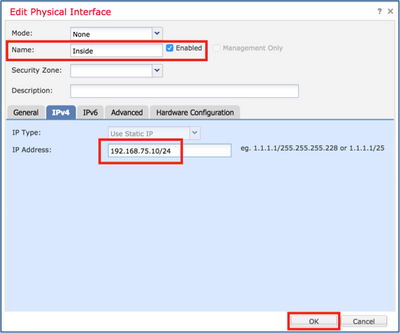

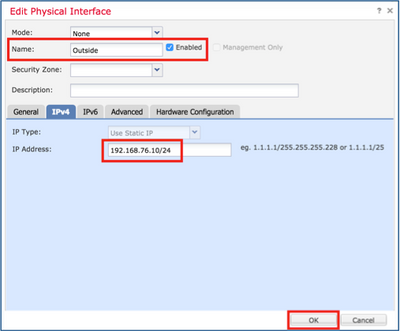

Stap 5. Configureer de interfaceinstellingen zoals in de afbeeldingen.

Ethernet 1/5 interface.

Ethernet 1/6 interface.

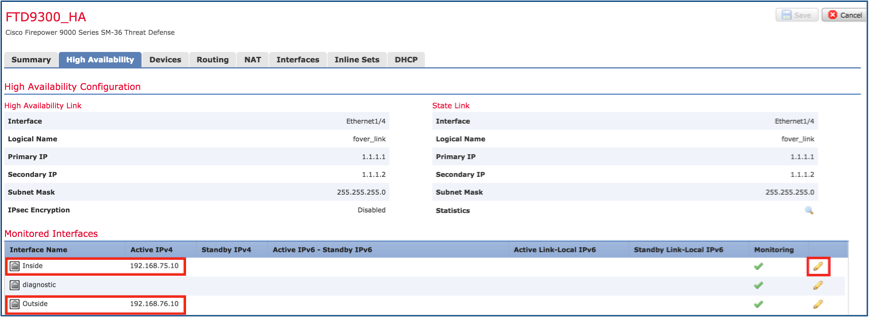

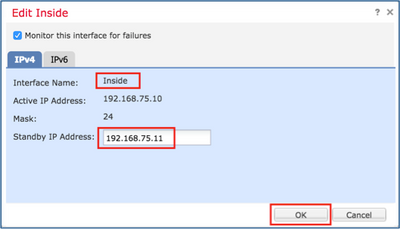

Stap 6. Navigeer naar Hoge beschikbaarheid en kies de interfacenaam Bewerken om de standby IP-adressen toe te voegen zoals in de afbeelding.

Stap 7. Voor de Inside interface zoals in de afbeelding.

Stap 8. Doe het zelfde voor de Buiteninterface.

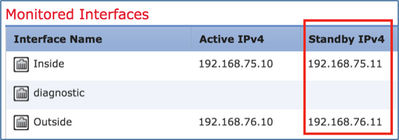

Stap 9. Controleer het resultaat zoals in de afbeelding.

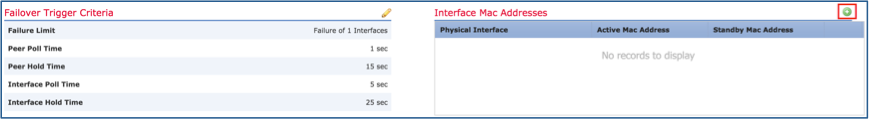

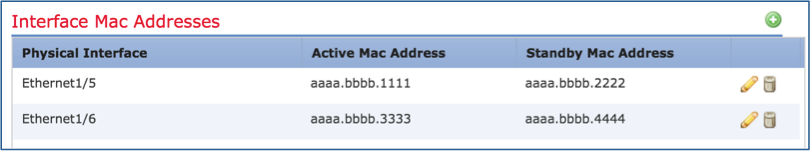

Stap 10. Blijf op het tabblad Hoge beschikbaarheid en configureer de virtuele MAC-adressen zoals in de afbeelding.

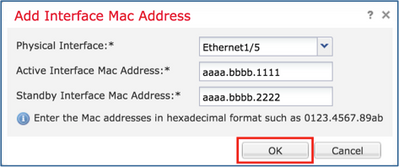

Stap 11. Voor de Inside Interface wordt verwezen naar de afbeelding.

Stap 12. Doe het zelfde voor de Buiteninterface.

Stap 13. Controleer het resultaat zoals in de afbeelding.

Stap 14. Nadat u de wijzigingen hebt geconfigureerd, kiest u Opslaan en implementeren.

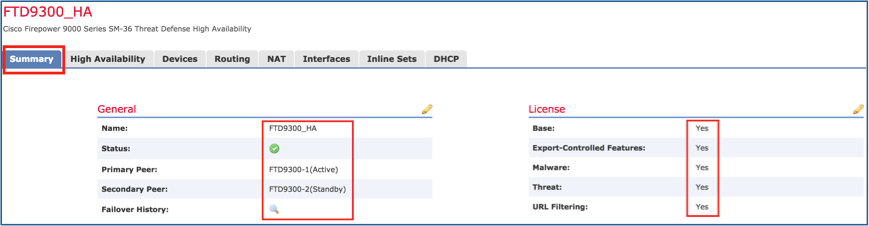

Taak 3. Controleer de FTD HA en de licentie

Taakvereiste:

Controleer de FTD HA-instellingen en actieve licenties van de FMC GUI en van de FTD CLI.

Oplossing:

Stap 1. Navigeer naar Samenvatting en controleer de HA-instellingen en ingeschakelde licenties zoals in de afbeelding.

Stap 2. Voer vanuit de FTD CLISH CLI de volgende opdrachten uit:

> show high-availability config Failover On Failover unit Primary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http Version: Ours 9.6(1), Mate 9.6(1) Serial Number: Ours FLM19267A63, Mate FLM19206H7T Last Failover at: 18:32:38 EEST Jul 21 2016 This host: Primary - Active Active time: 3505 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.6(1)) status (Up Sys) Interface diagnostic (0.0.0.0): Normal (Waiting) slot 1: snort rev (1.0) status (up) slot 2: diskstatus rev (1.0) status (up) Other host: Secondary - Standby Ready Active time: 172 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.6(1)) status (Up Sys) Interface diagnostic (0.0.0.0): Normal (Waiting) slot 1: snort rev (1.0) status (up) slot 2: diskstatus rev (1.0) status (up) Stateful Failover Logical Update Statistics Link : fover_link Ethernet1/4 (up) Stateful Obj xmit xerr rcv rerr General 417 0 416 0 sys cmd 416 0 416 0 up time 0 0 0 0 RPC services 0 0 0 0 TCP conn 0 0 0 0 UDP conn 0 0 0 0 ARP tbl 0 0 0 0 Xlate_Timeout 0 0 0 0 IPv6 ND tbl 0 0 0 0 VPN IKEv1 SA 0 0 0 0 VPN IKEv1 P2 0 0 0 0 VPN IKEv2 SA 0 0 0 0 VPN IKEv2 P2 0 0 0 0 VPN CTCP upd 0 0 0 0 VPN SDI upd 0 0 0 0 VPN DHCP upd 0 0 0 0 SIP Session 0 0 0 0 SIP Tx 0 0 0 0 SIP Pinhole 0 0 0 0 Route Session 0 0 0 0 Router ID 0 0 0 0 User-Identity 1 0 0 0 CTS SGTNAME 0 0 0 0 CTS PAC 0 0 0 0 TrustSec-SXP 0 0 0 0 IPv6 Route 0 0 0 0 STS Table 0 0 0 0 Logical Update Queue Information Cur Max Total Recv Q: 0 10 416 Xmit Q: 0 11 2118 >

Stap 3. Doe dit ook met het Secundaire apparaat.

Stap 4. Voer de opdracht failover van de show uit vanuit de LINA CLI:

firepower# show failover state

State Last Failure Reason Date/Time

This host - Primary

Active None

Other host - Secondary

Standby Ready Comm Failure 18:32:56 EEST Jul 21 2016

====Configuration State===

Sync Done

====Communication State===

Mac set

firepower#

Stap 5. Controleer de configuratie vanuit de primaire eenheid (LINA CLI):

firepower# show running-config failover failover failover lan unit primary failover lan interface fover_link Ethernet1/4 failover replication http failover mac address Ethernet1/5 aaaa.bbbb.1111 aaaa.bbbb.2222 failover mac address Ethernet1/6 aaaa.bbbb.3333 aaaa.bbbb.4444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 firepower# firepower# show running-config interface ! interface Ethernet1/2 management-only nameif diagnostic security-level 0 no ip address ! interface Ethernet1/4 description LAN/STATE Failover Interface ! interface Ethernet1/5 nameif Inside security-level 0 ip address 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Outside security-level 0 ip address 192.168.76.10 255.255.255.0 standby 192.168.76.11 firepower#

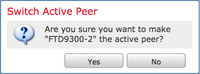

Taak 4. De failover-rollen switches

Taakvereiste:

Vanuit het FMC wisselt u de failover-rollen van Primary/Active, Secondary/Standby in Primary/Standby, Secondary/Active

Oplossing:

Stap 1. Selecteer het pictogram zoals in het beeld.

Stap 2. Bevestig de actie in het pop-upvenster zoals in de afbeelding.

Stap 3. Controleer het resultaat zoals in de afbeelding.

Vanaf de LINA CLI kunt u zien dat de opdracht no failover active is uitgevoerd op de Primary/Active (primaire/actieve) eenheid:

Jul 22 2016 10:39:26: %ASA-5-111008: User 'enable_15' executed the 'no failover active' command. Jul 22 2016 10:39:26: %ASA-5-111010: User 'enable_15', running 'N/A' from IP 0.0.0.0, executed 'no failover active'

U kunt dit ook verifiëren in de output van de opdracht show failover history:

firepower# show failover history ========================================================================== From State To State Reason 10:39:26 EEST Jul 22 2016 Active Standby Ready Set by the config command

Stap 4. Voer na de verificatie de primaire eenheid opnieuw in.

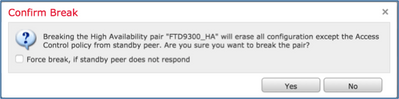

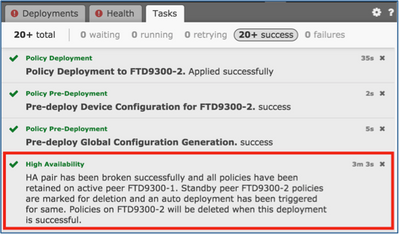

Taak 5. Breek het HA paar

Taakvereiste:

Verbreek het failover-paar vanaf het FMC.

Oplossing:

Stap 1. Selecteer het pictogram zoals in het beeld.

Stap 2. Controleer de melding zoals die in de afbeelding wordt weergegeven.

Stap 3. Let op het bericht zoals in de afbeelding.

Stap 4. Controleer het resultaat van de GUI van het VCC zoals aangegeven in de afbeelding.

show running-config op de primaire eenheid vóór en na het verbreken van HA:

| Voorafgaand aan verbreken van HA |

Na verbreken van HA |

| FirePOWER# starten : opgeslagen : : Serienummer: FLM19267A63 : Hardware: FPR9K-SM-36, 135839 MB RAM, CPU Xeon E5-serie 294 MHz, 2 CPU’s (72 kernen) : NGFW versie 10.10.1.1 ! hostname vuurkracht 8 RY2YJiyt7RXU24 versleuteld wachtwoord inschakelen namen ! interface Ethernet1/2 uitsluitend voor beheer bestemd naamloos diagnostisch veiligheidsniveau 0 geen ip-adres ! interface Ethernet1/4 Beschrijving LAN/STATE failover-interface ! interface Ethernet1/E5 Naameif Inside veiligheidsniveau 0 IP-adres 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 Naam buiten veiligheidsniveau 0 IP-adres 192.168.76.10 255.255.255.0 stand-by 192.168.76.11 ! ftp-modus passief ngips conn-match VLAN-id toegangslijst CSM_FW_ACL_ remark regel-id 268447744: TOEGANGSBELEID: FTD9300 - Verplicht/1 access-list CSM_FW_ACL_ remark regel-id 268447744: L4 REGEL: Allow_ICMP access-list CSM_FW_ACL_ geavanceerde vergunningspicmp om het even welke regel-id 268447744 gebeurtenislogboek beide access-list CSM_FW_ACL_ remark regel-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark regel-id 268441600: L4 REGEL: DEFAULT ACTION REGEL access-list CSM_FW_ACL_ geavanceerde licentie ip elke regel-id 268441600 ! TCP-map UM_STATIC_TCP_MAP TCP-opties bereik 6 7 TCP-opties bereik 9 255 toestemming voor gebruik onder dringende vlag ! geen semafoon logboekregistratie inschakelen logboektijdstempel logboekstand 100000 van de logboekbuffer registreren gebufferde debugging flash-minimum-vrij van houtkap 1024 flash-maximum-toewijzing voor vastlegging 3076 Mtu diagnostische applicatie 1500 Mtu Inside 1500 Mtu buiten 1500 failover primaire failover LAN-eenheid failover LAN-interface fover_link Ethernet1/4 failover-replicatie http failover MAC-adres Ethernet1/5 aaaa.bbbb.1111 aaaa.bbbb.222 failover MAC-adres Ethernet1/6 aaaa.bbbb.333 aaaa.bbbb.444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 stand-by 10.10.1.2 ICMP onbereikbare snelheidslimiet 1 burst-size 1 geen asdm-geschiedenis inschakelen arp-14400 geen arp-vergunning-niet verbonden access-group CSM_FW_ACL_global tijdelijke versie 3:00:00 time-out patchvenster 0:00:30 time-out 1:00:00 half-gesloten 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 time-out sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 time-out sip 0:30:00 sip_media 0:02:00 sip-uitnodiging 0:03:00 sip-disconnect 0:02:00 time-out sip-voorlopige media 0:02:00 Uauth 0:05:00 absoluut time-out TCP-proxy-herassemblage 0:00:30 tijd-out floating-conn 0:00:00 aaa proxy-limiet uitschakelen geen locatie voor SNMP-server geen contact met SNMP-server geen snmp-server inschakelen traps snmp authenticatie koppeling linkdown coldstart warmtestart crypto ipsec security-association pmtu-aging oneindig crypto ca trustpool beleid telnet timeout 5 strikte toetscontrole voor ssh time-out voor ssh 5 SSH-sleuteluitwisselingsgroep dh-groep1-sha1 console-tijdelijke versie 0 Dynamic-access-policy-record DFTTaccess-beleid ! class-map inspection_default verkeer met standaardinspectie vergelijken ! ! policy-map type inspectie dns preset_dns_map parameters client voor maximale berichtlengte maximum berichtlengte 512 beleid-kaart type inspecteren ip-opties UM_STATIC_IP_OPTIONS_MAP parameters Trommelactie toestaan nop-actie toestaan de router-waakzame actie staat toe policy-map global_policy class inspection_default inspecteer dns preset_dns_map inspecteer ftp inspecteer h323 h225 inspecteer h323 ras rsh controleren inspecteer rtsp inspecteer SQL inspecteer mager inspecteer sunrpc inspecteer xdmcp inspecteer slokje inspecteer netbios inspecteren op ftp ICMP inspecteren ICMP-fout inspecteren dcerpc inspecteren inspecteer ip-opties UM_STATIC_IP_OPTIONS_MAP class class-default geavanceerde opties voor verbinding instellen UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call home profiel Cisco TAC-1 geen actief bestemmingsadres http https://tools.cisco.com/its/service/oddce/services/DDCEService bestemmings adres e-mail callhome@cisco.com bestemming transport-methode http subscribe-to-alert-groepsdiagnostiek subscribe-to-alert-groepsomgeving periodieke maandelijkse inventarisatie van abonnee-op-alarmgroep configuratie van abonnee-op-alarmgroep periodiek, maandelijks abonneren-op-alarmgroep telemetrie periodiek dagelijks Cryptochecksum:933c594fc0264082edc0f24bad358031 : einde vuurkracht# |

FirePOWER# starten : opgeslagen : : Serienummer: FLM19267A63 : Hardware: FPR9K-SM-36, 135839 MB RAM, CPU Xeon E5-serie 294 MHz, 2 CPU’s (72 kernen) : NGFW versie 10.10.1.1 ! hostname vuurkracht 8 RY2YJiyt7RXU24 versleuteld wachtwoord inschakelen namen ! interface Ethernet1/2 uitsluitend voor beheer bestemd naamloos diagnostisch veiligheidsniveau 0 geen ip-adres ! interface Ethernet1/4 geen naam geen veiligheidsniveau geen ip-adres ! interface Ethernet1/E5 Naameif Inside veiligheidsniveau 0 IP-adres 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 Naam buiten veiligheidsniveau 0 IP-adres 192.168.76.10 255.255.255.0 stand-by 192.168.76.11 ! ftp-modus passief ngips conn-match VLAN-id toegangslijst CSM_FW_ACL_ remark regel-id 268447744: TOEGANGSBELEID: FTD9300 - Verplicht/1 access-list CSM_FW_ACL_ remark regel-id 268447744: L4 REGEL: Allow_ICMP access-list CSM_FW_ACL_ geavanceerde vergunningspicmp om het even welke regel-id 268447744 gebeurtenislogboek beide access-list CSM_FW_ACL_ remark regel-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark regel-id 268441600: L4 REGEL: DEFAULT ACTION REGEL access-list CSM_FW_ACL_ geavanceerde licentie ip elke regel-id 268441600 ! TCP-map UM_STATIC_TCP_MAP TCP-opties bereik 6 7 TCP-opties bereik 9 255 toestemming voor gebruik onder dringende vlag ! geen semafoon logboekregistratie inschakelen logboektijdstempel logboekstand 100000 van de logboekbuffer registreren gebufferde debugging flash-minimum-vrij van houtkap 1024 flash-maximum-toewijzing voor vastlegging 3076 Mtu diagnostische applicatie 1500 Mtu Inside 1500 Mtu buiten 1500 geen failover geen monitor-interface-servicemodule ICMP onbereikbare snelheidslimiet 1 burst-size 1 geen asdm-geschiedenis inschakelen arp-14400 geen arp-vergunning-niet verbonden access-group CSM_FW_ACL_global tijdelijke versie 3:00:00 time-out patchvenster 0:00:30 time-out 1:00:00 half-gesloten 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 time-out sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 time-out sip 0:30:00 sip_media 0:02:00 sip-uitnodiging 0:03:00 sip-disconnect 0:02:00 time-out sip-voorlopige media 0:02:00 Uauth 0:05:00 absoluut time-out TCP-proxy-herassemblage 0:00:30 tijd-out floating-conn 0:00:00 aaa proxy-limiet uitschakelen geen locatie voor SNMP-server geen contact met SNMP-server geen snmp-server inschakelen traps snmp authenticatie koppeling linkdown coldstart warmtestart crypto ipsec security-association pmtu-aging oneindig crypto ca trustpool beleid telnet timeout 5 strikte toetscontrole voor ssh time-out voor ssh 5 SSH-sleuteluitwisselingsgroep dh-groep1-sha1 console-tijdelijke versie 0 Dynamic-access-policy-record DFTTaccess-beleid ! class-map inspection_default verkeer met standaardinspectie vergelijken ! ! policy-map type inspectie dns preset_dns_map parameters client voor maximale berichtlengte maximum berichtlengte 512 beleid-kaart type inspecteren ip-opties UM_STATIC_IP_OPTIONS_MAP parameters Trommelactie toestaan nop-actie toestaan de router-waakzame actie staat toe policy-map global_policy class inspection_default inspecteer dns preset_dns_map inspecteer ftp inspecteer h323 h225 inspecteer h323 ras rsh controleren inspecteer rtsp inspecteer SQL inspecteer mager inspecteer sunrpc inspecteer xdmcp inspecteer slokje inspecteer netbios inspecteren op ftp ICMP inspecteren ICMP-fout inspecteren dcerpc inspecteren inspecteer ip-opties UM_STATIC_IP_OPTIONS_MAP class class-default geavanceerde opties voor verbinding instellen UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call home profiel Cisco TAC-1 geen actief bestemmingsadres http https://tools.cisco.com/its/service/oddce/services/DDCEService bestemmings adres e-mail callhome@cisco.com bestemming transport-methode http subscribe-to-alert-groepsdiagnostiek subscribe-to-alert-groepsomgeving periodieke maandelijkse inventarisatie van abonnee-op-alarmgroep configuratie van abonnee-op-alarmgroep periodiek, maandelijks abonneren-op-alarmgroep telemetrie periodiek dagelijks Cryptochecksum:fb6f5c369de730b9125650517dbb059 : einde vuurkracht# |

toon het in werking stellen-config op de Secundaire eenheid vóór en na de onderbreking van HA zoals hier getoond in de lijst.

| Voorafgaand aan verbreken van HA |

Na verbreken van HA |

| FirePOWER# starten : opgeslagen : : Serienummer: FLM19206H7T : Hardware: FPR9K-SM-36, 135841 MB RAM, CPU Xeon E5-serie 294 MHz, 2 CPU’s (72 kernen) : NGFW versie 10.10.1.1 ! hostname vuurkracht 8 RY2YJiyt7RXU24 versleuteld wachtwoord inschakelen namen ! interface Ethernet1/2 uitsluitend voor beheer bestemd naamloos diagnostisch veiligheidsniveau 0 geen ip-adres ! interface Ethernet1/4 Beschrijving LAN/STATE failover-interface ! interface Ethernet1/E5 Naameif Inside veiligheidsniveau 0 IP-adres 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 Naam buiten veiligheidsniveau 0 IP-adres 192.168.76.10 255.255.255.0 stand-by 192.168.76.11 ! ftp-modus passief ngips conn-match VLAN-id toegangslijst CSM_FW_ACL_ remark regel-id 268447744: TOEGANGSBELEID: FTD9300 - Verplicht/1 access-list CSM_FW_ACL_ remark regel-id 268447744: L4 REGEL: Allow_ICMP access-list CSM_FW_ACL_ geavanceerde vergunningspicmp om het even welke regel-id 268447744 gebeurtenislogboek beide access-list CSM_FW_ACL_ remark regel-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark regel-id 268441600: L4 REGEL: DEFAULT ACTION REGEL access-list CSM_FW_ACL_ geavanceerde licentie ip elke regel-id 268441600 ! TCP-map UM_STATIC_TCP_MAP TCP-opties bereik 6 7 TCP-opties bereik 9 255 toestemming voor gebruik onder dringende vlag ! geen semafoon logboekregistratie inschakelen logboektijdstempel logboekstand 100000 van de logboekbuffer registreren gebufferde debugging flash-minimum-vrij van houtkap 1024 flash-maximum-toewijzing voor vastlegging 3076 Mtu diagnostische applicatie 1500 Mtu Inside 1500 Mtu buiten 1500 failover secundair failover-LAN-unit failover LAN-interface fover_link Ethernet1/4 failover-replicatie http failover MAC-adres Ethernet1/5 aaaa.bbbb.1111 aaaa.bbbb.222 failover MAC-adres Ethernet1/6 aaaa.bbbb.333 aaaa.bbbb.444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 stand-by 10.10.1.2 ICMP onbereikbare snelheidslimiet 1 burst-size 1 geen asdm-geschiedenis inschakelen arp-14400 geen arp-vergunning-niet verbonden access-group CSM_FW_ACL_global tijdelijke versie 3:00:00 time-out patchvenster 0:00:30 time-out 1:00:00 half-gesloten 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 time-out sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 time-out sip 0:30:00 sip_media 0:02:00 sip-uitnodiging 0:03:00 sip-disconnect 0:02:00 time-out sip-voorlopige media 0:02:00 Uauth 0:05:00 absoluut time-out TCP-proxy-herassemblage 0:00:30 tijd-out floating-conn 0:00:00 gebruikers-identiteit standaarddomein LOKAAL aaa proxy-limiet uitschakelen geen locatie voor SNMP-server geen contact met SNMP-server geen snmp-server inschakelen traps snmp authenticatie koppeling linkdown coldstart warmtestart crypto ipsec security-association pmtu-aging oneindig crypto ca trustpool beleid telnet timeout 5 strikte toetscontrole voor ssh time-out voor ssh 5 SSH-sleuteluitwisselingsgroep dh-groep1-sha1 console-tijdelijke versie 0 Dynamic-access-policy-record DFTTaccess-beleid ! class-map inspection_default verkeer met standaardinspectie vergelijken ! ! policy-map type inspectie dns preset_dns_map parameters client voor maximale berichtlengte maximum berichtlengte 512 beleid-kaart type inspecteren ip-opties UM_STATIC_IP_OPTIONS_MAP parameters Trommelactie toestaan nop-actie toestaan de router-waakzame actie staat toe policy-map global_policy class inspection_default inspecteer dns preset_dns_map inspecteer ftp inspecteer h323 h225 inspecteer h323 ras rsh controleren inspecteer rtsp inspecteer SQL inspecteer mager inspecteer sunrpc inspecteer xdmcp inspecteer slokje inspecteer netbios inspecteren op ftp ICMP inspecteren ICMP-fout inspecteren dcerpc inspecteren inspecteer ip-opties UM_STATIC_IP_OPTIONS_MAP class class-default geavanceerde opties voor verbinding instellen UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call home profiel Cisco TAC-1 geen actief bestemmingsadres http https://tools.cisco.com/its/service/oddce/services/DDCEService bestemmings adres e-mail callhome@cisco.com bestemming transport-methode http subscribe-to-alert-groepsdiagnostiek subscribe-to-alert-groepsomgeving periodieke maandelijkse inventarisatie van abonnee-op-alarmgroep configuratie van abonnee-op-alarmgroep periodiek, maandelijks abonneren-op-alarmgroep telemetrie periodiek dagelijks Cryptochecksum:e648f92dd7ef47e611f2aaa5c6cbd84 : einde vuurkracht# |

FirePOWER# starten : opgeslagen : : Serienummer: FLM19206H7T : Hardware: FPR9K-SM-36, 135841 MB RAM, CPU Xeon E5-serie 294 MHz, 2 CPU’s (72 kernen) : NGFW versie 10.10.1.1 ! hostname vuurkracht 8 RY2YJiyt7RXU24 versleuteld wachtwoord inschakelen namen ! interface Ethernet1/2 uitsluitend voor beheer bestemd naamloos diagnostisch veiligheidsniveau 0 geen ip-adres ! interface Ethernet1/4 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Ethernet1/E5 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Ethernet1/6 shutdown geen naam geen veiligheidsniveau geen ip-adres ! ftp-modus passief ngips conn-match VLAN-id toegangslijst CSM_FW_ACL_ remark regel-id 268447744: TOEGANGSBELEID: FTD9300 - Verplicht/1 access-list CSM_FW_ACL_ remark regel-id 268447744: L4 REGEL: Allow_ICMP access-list CSM_FW_ACL_ geavanceerde vergunningspicmp om het even welke regel-id 268447744 gebeurtenislogboek beide access-list CSM_FW_ACL_ remark regel-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark regel-id 268441600: L4 REGEL: DEFAULT ACTION REGEL access-list CSM_FW_ACL_ geavanceerde licentie ip elke regel-id 268441600 ! TCP-map UM_STATIC_TCP_MAP TCP-opties bereik 6 7 TCP-opties bereik 9 255 toestemming voor gebruik onder dringende vlag ! geen semafoon geen 106015 geen 313001 geen 313008 geen 106023 geen 710003 geen 106100 geen 302015 geen 302014 geen 302013 geen 302018 geen 302017 geen 302016 geen 302021 geen 302020 Mtu diagnostische applicatie 1500 geen failover geen monitor-interface-servicemodule ICMP onbereikbare snelheidslimiet 1 burst-size 1 geen asdm-geschiedenis inschakelen arp-14400 geen arp-vergunning-niet verbonden access-group CSM_FW_ACL_global tijdelijke versie 3:00:00 time-out patchvenster 0:00:30 time-out 1:00:00 half-gesloten 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 time-out sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 time-out sip 0:30:00 sip_media 0:02:00 sip-uitnodiging 0:03:00 sip-disconnect 0:02:00 time-out sip-voorlopige media 0:02:00 Uauth 0:05:00 absoluut time-out TCP-proxy-herassemblage 0:00:30 tijd-out floating-conn 0:00:00 aaa proxy-limiet uitschakelen geen locatie voor SNMP-server geen contact met SNMP-server geen snmp-server inschakelen traps snmp authenticatie koppeling linkdown coldstart warmtestart crypto ipsec security-association pmtu-aging oneindig crypto ca trustpool beleid telnet timeout 5 strikte toetscontrole voor ssh time-out voor ssh 5 SSH-sleuteluitwisselingsgroep dh-groep1-sha1 console-tijdelijke versie 0 Dynamic-access-policy-record DFTTaccess-beleid ! class-map inspection_default verkeer met standaardinspectie vergelijken ! ! policy-map type inspectie dns preset_dns_map parameters client voor maximale berichtlengte maximum berichtlengte 512 beleid-kaart type inspecteren ip-opties UM_STATIC_IP_OPTIONS_MAP parameters Trommelactie toestaan nop-actie toestaan de router-waakzame actie staat toe policy-map global_policy class inspection_default inspecteer dns preset_dns_map inspecteer ftp inspecteer h323 h225 inspecteer h323 ras rsh controleren inspecteer rtsp inspecteer SQL inspecteer mager inspecteer sunrpc inspecteer xdmcp inspecteer slokje inspecteer netbios inspecteren op ftp ICMP inspecteren ICMP-fout inspecteren dcerpc inspecteren inspecteer ip-opties UM_STATIC_IP_OPTIONS_MAP class class-default geavanceerde opties voor verbinding instellen UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call home profiel Cisco TAC-1 geen actief bestemmingsadres http https://tools.cisco.com/its/service/oddce/services/DDCEService bestemmings adres e-mail callhome@cisco.com bestemming transport-methode http subscribe-to-alert-groepsdiagnostiek subscribe-to-alert-groepsomgeving periodieke maandelijkse inventarisatie van abonnee-op-alarmgroep configuratie van abonnee-op-alarmgroep periodiek, maandelijks abonneren-op-alarmgroep telemetrie periodiek dagelijks Cryptochecksum:08ed87194e9f5cd9149fab3c0e9cefc3 : einde vuurkracht# |

Belangrijkste punten voor het verbreken van HA:

| Primaire eenheid |

Secundaire eenheid |

| Alle failover-configuraties worden verwijderd. IP-adressen blijven beschikbaar. |

Alle configuraties worden verwijderd. |

Stap 5. Nadat u deze taak hebt voltooid, herschik het HA-paar.

Taak 6. HA-paar uitschakelen

Taakvereiste:

Schakel het failover-paar vanaf het FMC.

Oplossing:

Stap 1. Kies het pictogram zoals in de afbeelding.

Stap 2. Controleer de melding en bevestig zoals in de afbeelding.

Stap 3. Nadat u de HA hebt verwijderd, worden beide apparaten niet geregistreerd (verwijderd) bij het VCC.

show running-config resultaat van de LINA CLI is zoals weergegeven in deze tabel:

| Primaire eenheid |

Secundaire eenheid |

| FirePOWER# starten : opgeslagen : : Serienummer: FLM19267A63 : Hardware: FPR9K-SM-36, 135839 MB RAM, CPU Xeon E5-serie 294 MHz, 2 CPU’s (72 kernen) : NGFW versie 10.10.1.1 ! hostname vuurkracht 8 RY2YJiyt7RXU24 versleuteld wachtwoord inschakelen namen ! interface Ethernet1/2 uitsluitend voor beheer bestemd naamloos diagnostisch veiligheidsniveau 0 geen ip-adres ! interface Ethernet1/4 Beschrijving LAN/STATE failover-interface ! interface Ethernet1/E5 Naameif Inside veiligheidsniveau 0 IP-adres 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 Naam buiten veiligheidsniveau 0 IP-adres 192.168.76.10 255.255.255.0 stand-by 192.168.76.11 ! ftp-modus passief ngips conn-match VLAN-id toegangslijst CSM_FW_ACL_ remark regel-id 268447744: TOEGANGSBELEID: FTD9300 - Verplicht/1 access-list CSM_FW_ACL_ remark regel-id 268447744: L4 REGEL: Allow_ICMP access-list CSM_FW_ACL_ geavanceerde vergunningspicmp om het even welke regel-id 268447744 gebeurtenislogboek beide access-list CSM_FW_ACL_ remark regel-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark regel-id 268441600: L4 REGEL: DEFAULT ACTION REGEL access-list CSM_FW_ACL_ geavanceerde licentie ip elke regel-id 268441600 ! TCP-map UM_STATIC_TCP_MAP TCP-opties bereik 6 7 TCP-opties bereik 9 255 toestemming voor gebruik onder dringende vlag ! geen semafoon logboekregistratie inschakelen logboektijdstempel logboekstand 100000 van de logboekbuffer registreren gebufferde debugging flash-minimum-vrij van houtkap 1024 flash-maximum-toewijzing voor vastlegging 3076 Mtu diagnostische applicatie 1500 Mtu Inside 1500 Mtu buiten 1500 failover primaire failover LAN-eenheid failover LAN-interface fover_link Ethernet1/4 failover-replicatie http failover MAC-adres Ethernet1/5 aaaa.bbbb.1111 aaaa.bbbb.222 failover MAC-adres Ethernet1/6 aaaa.bbbb.333 aaaa.bbbb.444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 stand-by 10.10.1.2 ICMP onbereikbare snelheidslimiet 1 burst-size 1 geen asdm-geschiedenis inschakelen arp-14400 geen arp-vergunning-niet verbonden access-group CSM_FW_ACL_global tijdelijke versie 3:00:00 time-out patchvenster 0:00:30 time-out 1:00:00 half-gesloten 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 time-out sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 time-out sip 0:30:00 sip_media 0:02:00 sip-uitnodiging 0:03:00 sip-disconnect 0:02:00 time-out sip-voorlopige media 0:02:00 Uauth 0:05:00 absoluut time-out TCP-proxy-herassemblage 0:00:30 tijd-out floating-conn 0:00:00 aaa proxy-limiet uitschakelen geen locatie voor SNMP-server geen contact met SNMP-server geen snmp-server inschakelen traps snmp authenticatie koppeling linkdown coldstart warmtestart crypto ipsec security-association pmtu-aging oneindig crypto ca trustpool beleid telnet timeout 5 strikte toetscontrole voor ssh time-out voor ssh 5 SSH-sleuteluitwisselingsgroep dh-groep1-sha1 console-tijdelijke versie 0 Dynamic-access-policy-record DFTTaccess-beleid ! class-map inspection_default verkeer met standaardinspectie vergelijken ! ! policy-map type inspectie dns preset_dns_map parameters client voor maximale berichtlengte maximum berichtlengte 512 beleid-kaart type inspecteren ip-opties UM_STATIC_IP_OPTIONS_MAP parameters Trommelactie toestaan nop-actie toestaan de router-waakzame actie staat toe policy-map global_policy class inspection_default inspecteer dns preset_dns_map inspecteer ftp inspecteer h323 h225 inspecteer h323 ras rsh controleren inspecteer rtsp inspecteer SQL inspecteer mager inspecteer sunrpc inspecteer xdmcp inspecteer slokje inspecteer netbios inspecteren op ftp ICMP inspecteren ICMP-fout inspecteren dcerpc inspecteren inspecteer ip-opties UM_STATIC_IP_OPTIONS_MAP class class-default geavanceerde opties voor verbinding instellen UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call home profiel Cisco TAC-1 geen actief bestemmingsadres http https://tools.cisco.com/its/service/oddce/services/DDCEService bestemmings adres e-mail callhome@cisco.com bestemming transport-methode http subscribe-to-alert-groepsdiagnostiek subscribe-to-alert-groepsomgeving periodieke maandelijkse inventarisatie van abonnee-op-alarmgroep configuratie van abonnee-op-alarmgroep periodiek, maandelijks abonneren-op-alarmgroep telemetrie periodiek dagelijks Cryptochecksum:933c594fc0264082edc0f24bad358031 : einde vuurkracht# |

FirePOWER# starten : opgeslagen : : Serienummer: FLM19206H7T : Hardware: FPR9K-SM-36, 135841 MB RAM, CPU Xeon E5-serie 294 MHz, 2 CPU’s (72 kernen) : NGFW versie 10.10.1.1 ! hostname vuurkracht 8 RY2YJiyt7RXU24 versleuteld wachtwoord inschakelen namen ! interface Ethernet1/2 uitsluitend voor beheer bestemd naamloos diagnostisch veiligheidsniveau 0 geen ip-adres ! interface Ethernet1/4 Beschrijving LAN/STATE failover-interface ! interface Ethernet1/E5 Naameif Inside veiligheidsniveau 0 IP-adres 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 Naam buiten veiligheidsniveau 0 IP-adres 192.168.76.10 255.255.255.0 stand-by 192.168.76.11 ! ftp-modus passief ngips conn-match VLAN-id toegangslijst CSM_FW_ACL_ remark regel-id 268447744: TOEGANGSBELEID: FTD9300 - Verplicht/1 access-list CSM_FW_ACL_ remark regel-id 268447744: L4 REGEL: Allow_ICMP access-list CSM_FW_ACL_ geavanceerde vergunningspicmp om het even welke regel-id 268447744 gebeurtenislogboek beide access-list CSM_FW_ACL_ remark regel-id 268441600: ACCESS POLICY: FTD9300 - Default/1 access-list CSM_FW_ACL_ remark regel-id 268441600: L4 REGEL: DEFAULT ACTION REGEL access-list CSM_FW_ACL_ geavanceerde licentie ip elke regel-id 268441600 ! TCP-map UM_STATIC_TCP_MAP TCP-opties bereik 6 7 TCP-opties bereik 9 255 toestemming voor gebruik onder dringende vlag ! geen semafoon logboekregistratie inschakelen logboektijdstempel logboekstand 100000 van de logboekbuffer registreren gebufferde debugging flash-minimum-vrij van houtkap 1024 flash-maximum-toewijzing voor vastlegging 3076 Mtu diagnostische applicatie 1500 Mtu Inside 1500 Mtu buiten 1500 failover secundair failover-LAN-unit failover LAN-interface fover_link Ethernet1/4 failover-replicatie http failover MAC-adres Ethernet1/5 aaaa.bbbb.1111 aaaa.bbbb.222 failover MAC-adres Ethernet1/6 aaaa.bbbb.333 aaaa.bbbb.444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 stand-by 10.10.1.2 icmp onbereikbaar tarief-limiet 1 -size 1 geen asdm-geschiedenis inschakelen arp-14400 geen arp-vergunning-niet verbonden access-group CSM_FW_ACL_global tijdelijke versie 3:00:00 time-out patchvenster 0:00:30 time-out 1:00:00 half-gesloten 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 time-out sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 time-out sip 0:30:00 sip_media 0:02:00 sip-uitnodiging 0:03:00 sip-disconnect 0:02:00 time-out sip-voorlopige media 0:02:00 Uauth 0:05:00 absoluut time-out TCP-proxy-herassemblage 0:00:30 tijd-out floating-conn 0:00:00 gebruikers-identiteit standaarddomein LOKAAL aaa proxy-limiet uitschakelen geen locatie voor SNMP-server geen contact met SNMP-server geen snmp-server inschakelen traps snmp authenticatie koppeling linkdown coldstart warmtestart crypto ipsec security-association pmtu-aging oneindig crypto ca trustpool beleid telnet timeout 5 strikte toetscontrole voor ssh time-out voor ssh 5 SSH-sleuteluitwisselingsgroep dh-groep1-sha1 console-tijdelijke versie 0 Dynamic-access-policy-record DFTTaccess-beleid ! class-map inspection_default verkeer met standaardinspectie vergelijken ! ! policy-map type inspectie dns preset_dns_map parameters client voor maximale berichtlengte maximum berichtlengte 512 beleid-kaart type inspecteren ip-opties UM_STATIC_IP_OPTIONS_MAP parameters Trommelactie toestaan nop-actie toestaan de router-waakzame actie staat toe policy-map global_policy class inspection_default inspecteer dns preset_dns_map inspecteer ftp inspecteer h323 h225 inspecteer h323 ras rsh controleren inspecteer rtsp inspecteer SQL inspecteer mager inspecteer sunrpc inspecteer xdmcp inspecteer slokje inspecteer netbios inspecteren op ftp ICMP inspecteren ICMP-fout inspecteren dcerpc inspecteren inspecteer ip-opties UM_STATIC_IP_OPTIONS_MAP class class-default geavanceerde opties voor verbinding instellen UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call home profiel Cisco TAC-1 geen actief bestemmingsadres http https://tools.cisco.com/its/service/oddce/services/DDCEService bestemmings adres e-mail callhome@cisco.com bestemming transport-methode http subscribe-to-alert-groepsdiagnostiek subscribe-to-alert-groepsomgeving periodieke maandelijkse inventarisatie van abonnee-op-alarmgroep configuratie van abonnee-op-alarmgroep periodiek, maandelijks abonneren-op-alarmgroep telemetrie periodiek dagelijks Cryptochecksum:e648f92dd7ef47e611f2aaa5c6cbd84 : einde vuurkracht# |

Stap 4. Beide FTD-apparaten waren niet geregistreerd bij het VCC:

> show managers No managers configured.

Belangrijkste punten om rekening mee te houden voor de optie HA uitschakelen in het FMC:

| Primaire eenheid |

Secundaire eenheid |

| Het apparaat wordt uit het FMC verwijderd. Er wordt geen configuratie verwijderd van het FTD-apparaat. |

Het apparaat wordt uit het FMC verwijderd. Er wordt geen configuratie verwijderd van het FTD-apparaat. |

Stap 5. Voer deze opdracht uit om de failover-configuratie van de FTD-apparaten te verwijderen:

> configure high-availability disable High-availability will be disabled. Do you really want to continue? Please enter 'YES' or 'NO': yes Successfully disabled high-availability.

Opmerking: de opdracht moet op beide eenheden worden uitgevoerd

Het resultaat:

| Primaire eenheid |

Secundaire eenheid |

|

> show failover Failover Off |

> show failover > |

| Primair |

Secundair |

| FirePOWER# show run ! hostname vuurkracht 8 RY2YJiyt7RXU24 versleuteld wachtwoord inschakelen namen arp-14400 geen arp-vergunning-niet verbonden ARP-16384 ! interface Gigabit Ethernet1/1 nameif buiten cts-handleiding propagate sgt-conservatie-untag beleid statisch zicht uitgeschakeld vertrouwd veiligheidsniveau 0 IP-adres 10.1.1.1 255.255.255.0 <— standby-IP verwijderd ! interface Gigabit Ethernet1/2 nameif inside cts-handleiding propagate sgt-conservatie-untag beleid statisch zicht uitgeschakeld vertrouwd veiligheidsniveau 0 IP-adres 192.168.1.1 255.255.255.0 <— standby-IP verwijderd ! interface Gigabit Ethernet1/3G Beschrijving LAN-failover-interface ! interface Gigabit Ethernet1/4 beschrijving van STATE failover-interface ! interface Gigabit Ethernet1/E5 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Gigabit Ethernet1/6 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Gigabit Ethernet1/7 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Gigabit Ethernet1/8 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interfacebeheer1/1 uitsluitend voor beheer bestemd naamloos diagnostisch cts-handleiding propagate sgt-conservatie-untag beleid statisch zicht uitgeschakeld vertrouwd veiligheidsniveau 0 geen ip-adres ! ftp-modus passief ngips conn-match VLAN-id access-list CSM_FW_ACL_ remark regel-id 9998: PREFILTER BELEID: Default Tunnel and Priority Policy access-list CSM_FW_ACL_ remark regel-id 9998: REGEL: DEFAULT TUNNELACTIE REGEL access-list CSM_FW_ACL_ geavanceerde licentie ipinip elke regel-id 9998 access-list CSM_FW_ACL_ geavanceerde licentie 41 elke regel-id 9998 access-list CSM_FW_ACL_ geavanceerde licentie voor elke regel-id 9998 access-list CSM_FW_ACL_ geavanceerde licentie udp elke willekeurige eq 3544 regel-id 9998 access-list CSM_FW_ACL_ remark regel-id 268435456: ACCESS POLICY: FTD_HA - Default/1 access-list CSM_FW_ACL_ remark regel-id 268435456: L4 REGEL: DEFAULT ACTION REGEL access-list CSM_FW_ACL_ geavanceerde licentie ip elke regel-id 268435456 ! TCP-map UM_STATIC_TCP_MAP TCP-opties bereik 6 7 TCP-opties bereik 9 18 TCP-opties bereik 20 255 TCP-opties md5 wissen toestemming voor gebruik onder dringende vlag ! geen semafoon logboekregistratie inschakelen logboektijdstempel registreren gebufferde debugging flash-minimum-vrij van houtkap 1024 flash-maximum-toewijzing voor vastlegging 3076 geen 106015 geen 313001 geen 313008 geen 106023 geen 710005 geen 710003 geen 106100 geen 302015 geen 302014 geen 302013 geen 302018 geen 302017 geen 302016 geen 302021 geen 302020 Mtu buiten 1500 Mtu binnen 1500 Mtu diagnostische applicatie 1500 geen failover ICMP onbereikbare snelheidslimiet 1 burst-size 1 geen asdm-geschiedenis inschakelen access-group CSM_FW_ACL_global 00 Community-***** versie 2c geen locatie voor SNMP-server geen contact met SNMP-server SNMP-server ***** Service SW-reset-knop crypto ipsec security-association pmtu-aging oneindig crypto ca trustpool beleid telnet timeout 5 console-tijdelijke versie 0 Dynamic-access-policy-record DFTTaccess-beleid ! class-map inspection_default verkeer met standaardinspectie vergelijken ! ! policy-map type inspectie dns preset_dns_map parameters client voor maximale berichtlengte maximum berichtlengte 512 geen TCP-inspectie beleid-kaart type inspecteren ip-opties UM_STATIC_IP_OPTIONS_MAP parameters Trommelactie toestaan nop-actie toestaan de router-waakzame actie staat toe policy-map global_policy class inspection_default inspecteer dns preset_dns_map inspecteer ftp inspecteer h323 h225 inspecteer h323 ras rsh controleren inspecteer rtsp ESMTP inspecteren inspecteer SQL inspecteer mager inspecteer sunrpc inspecteer xdmcp inspecteer slokje inspecteer netbios inspecteren op ftp ICMP inspecteren ICMP-fout inspecteren dcerpc inspecteren inspecteer ip-opties UM_STATIC_IP_OPTIONS_MAP class class-default geavanceerde opties voor verbinding instellen UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call home profiel Cisco TAC-1 geen actief bestemmingsadres http https://tools.cisco.com/its/service/oddce/services/DDCEService bestemmings adres e-mail callhome@cisco.com bestemming transport-methode http subscribe-to-alert-groepsdiagnostiek subscribe-to-alert-groepsomgeving periodieke maandelijkse inventarisatie van abonnee-op-alarmgroep configuratie van abonnee-op-alarmgroep periodiek, maandelijks abonneren-op-alarmgroep telemetrie periodiek dagelijks Cryptochecksum:768a03e90b9d3539773b9d7af66b3452 |

FirePOWER# show run ! hostname vuurkracht 8 RY2YJiyt7RXU24 versleuteld wachtwoord inschakelen namen arp-14400 geen arp-vergunning-niet verbonden ARP-16384 ! interface Gigabit Ethernet1/1 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Gigabit Ethernet1/2 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Gigabit Ethernet1/3G Beschrijving LAN-failover-interface ! interface Gigabit Ethernet1/4 beschrijving van STATE failover-interface ! interface Gigabit Ethernet1/E5 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Gigabit Ethernet1/6 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Gigabit Ethernet1/7 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interface Gigabit Ethernet1/8 shutdown geen naam geen veiligheidsniveau geen ip-adres ! interfacebeheer1/1 uitsluitend voor beheer bestemd naamloos diagnostisch cts-handleiding propagate sgt-conservatie-untag beleid statisch zicht uitgeschakeld vertrouwd veiligheidsniveau 0 geen ip-adres ! ftp-modus passief ngips conn-match VLAN-id access-list CSM_FW_ACL_ remark regel-id 9998: PREFILTER BELEID: Default Tunnel and Priority Policy access-list CSM_FW_ACL_ remark regel-id 9998: REGEL: DEFAULT TUNNELACTIE REGEL access-list CSM_FW_ACL_ geavanceerde licentie ipinip elke regel-id 9998 access-list CSM_FW_ACL_ geavanceerde licentie 41 elke regel-id 9998 access-list CSM_FW_ACL_ geavanceerde licentie voor elke regel-id 9998 access-list CSM_FW_ACL_ geavanceerde licentie udp elke willekeurige eq 3544 regel-id 9998 access-list CSM_FW_ACL_ remark regel-id 268435456: ACCESS POLICY: FTD_HA - Default/1 access-list CSM_FW_ACL_ remark regel-id 268435456: L4 REGEL: DEFAULT ACTION REGEL access-list CSM_FW_ACL_ geavanceerde licentie ip elke regel-id 268435456 ! TCP-map UM_STATIC_TCP_MAP TCP-opties bereik 6 7 TCP-opties bereik 9 18 TCP-opties bereik 20 255 TCP-opties md5 wissen toestemming voor gebruik onder dringende vlag ! geen semafoon logboekregistratie inschakelen logboektijdstempel registreren gebufferde debugging flash-minimum-vrij van houtkap 1024 flash-maximum-toewijzing voor vastlegging 3076 geen 106015 geen 313001 geen 313008 geen 106023 geen 710005 geen 710003 geen 106100 geen 302015 geen 302014 geen 302013 geen 302018 geen 302017 geen 302016 geen 302021 geen 302020 Mtu buiten 1500 Mtu binnen 1500 Mtu diagnostische applicatie 1500 geen failover secundair failover-LAN-unit failover LAN-interface FOVER Gigabit Ethernet1/E3 failover-replicatie http failover link STATE Gigabit Ethernet1/4 failover interface ip fover 10.10.1.1 255.255.255.0 standby 10.10.1.2 failover interface ip STATE 10.10.2.1 255.255.255.0 stand-by 10.10.2.2 ICMP onbereikbare snelheidslimiet 1 burst-size 1 geen asdm-geschiedenis inschakelen access-group CSM_FW_ACL_global tijdelijke versie 3:00:00 time-out patchvenster 0:00:30 time-out 1:00:00 half-gesloten 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 time-out sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 time-out sip 0:30:00 sip_media 0:02:00 sip-uitnodiging 0:03:00 sip-disconnect 0:02:00 time-out sip-voorlopige media 0:02:00 Uauth 0:05:00 absoluut time-out TCP-proxy-herassemblage 0:00:30 tijd-out floating-conn 0:00:00 time-out conn-holddown 0:00:15 gebruikers-identiteit standaarddomein LOKAAL aaa proxy-limiet uitschakelen SNMP-server host buiten 192.168.1.100 community ***** versie 2c geen locatie voor SNMP-server geen contact met SNMP-server SNMP-server ***** Service SW-reset-knop crypto ipsec security-association pmtu-aging oneindig crypto ca trustpool beleid telnet timeout 5 console-tijdelijke versie 0 Dynamic-access-policy-record DFTTaccess-beleid ! class-map inspection_default verkeer met standaardinspectie vergelijken ! ! policy-map type inspectie dns preset_dns_map parameters client voor maximale berichtlengte maximum berichtlengte 512 geen TCP-inspectie beleid-kaart type inspecteren ip-opties UM_STATIC_IP_OPTIONS_MAP parameters Trommelactie toestaan nop-actie toestaan de router-waakzame actie staat toe policy-map global_policy class inspection_default inspecteer dns preset_dns_map inspecteer ftp inspecteer h323 h225 inspecteer h323 ras rsh controleren inspecteer rtsp ESMTP inspecteren inspecteer SQL inspecteer mager inspecteer sunrpc inspecteer xdmcp inspecteer slokje inspecteer netbios inspecteren op ftp ICMP inspecteren ICMP-fout inspecteren dcerpc inspecteren inspecteer ip-opties UM_STATIC_IP_OPTIONS_MAP class class-default geavanceerde opties voor verbinding instellen UM_STATIC_TCP_MAP ! service-policy global_policy global prompt hostname context call home profiel Cisco TAC-1 geen actief bestemmingsadres http https://tools.cisco.com/its/service/oddce/services/DDCEService bestemmings adres e-mail callhome@cisco.com bestemming transport-methode http subscribe-to-alert-groepsdiagnostiek subscribe-to-alert-groepsomgeving periodieke maandelijkse inventarisatie van abonnee-op-alarmgroep configuratie van abonnee-op-alarmgroep periodiek, maandelijks abonneren-op-alarmgroep telemetrie periodiek dagelijks Cryptochecksum:ac9b8f401e18491fee653f4cfe0ce18f |

Belangrijkste punten om rekening mee te houden voor de optie HA uitschakelen vanaf de FTD CLI:

| Primaire eenheid |

Secundaire eenheid |

| Uitbreidingsmodule voor failover-configuratie en stand-by IP's 3:00:00 time-out patchvenster 0:00:30 time-out 1:00:00 half-gesloten 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 time-out sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 time-out sip 0:30:00 sip_media 0:02:00 sip-uitnodiging 0:03:00 sip-disconnect 0:02:00 time-out sip-voorlopige media 0:02:00 Uauth 0:05:00 absoluut time-out TCP-proxy-herassemblage 0:00:30 tijd-out floating-conn 0:00:00 time-out conn-holddown 0:00:15 aaa proxy-limiet uitschakelen SNMP-server host buiten 192.168.1.1 verwijderd. |

|

Stap 6. Nadat u de taak hebt voltooid, registreert u de apparaten bij het VCC en schakelt u het HA-paar in.

Taak 7. Suspend HA

Taakvereiste:

Schort de HA op vanaf de FTD CLISH CLI

Oplossing:

Stap 1. Voer op het primaire FTD de opdracht uit en bevestig (type JA).

> configure high-availability suspend Please ensure that no deployment operation is in progress before suspending high-availability. Please enter 'YES' to continue if there is no deployment operation in progress and 'NO' if you wish to abort: YES Successfully suspended high-availability.

Stap 2. Controleer de wijzigingen op de primaire eenheid:

> show high-availability config Failover Off Failover unit Primary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http

Stap 3. Resultaat van de secundaire eenheid:

> show high-availability config Failover Off (pseudo-Standby) Failover unit Secondary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http

Stap 4. Hervat HA op primaire eenheid:

> configure high-availability resume Successfully resumed high-availablity. > . No Active mate detected !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! Beginning configuration replication: Sending to mate. End Configuration Replication to mate >

> show high-availability config Failover On Failover unit Primary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http

Stap 5. Het resultaat op de Secundaire eenheid nadat u HA hervat:

> .. Detected an Active mate Beginning configuration replication from mate. WARNING: Failover is enabled but standby IP address is not configured for this interface. WARNING: Failover is enabled but standby IP address is not configured for this interface. End configuration replication from mate. >

> show high-availability config Failover On Failover unit Secondary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http >

Veelgestelde vragen (FAQ)

Wanneer de configuratie wordt gerepliceerd, wordt deze onmiddellijk opgeslagen (regel-voor-regel) of aan het eind van de replicatie?

Aan het einde van de replicatie. Het bewijs bevindt zich aan het einde van de output van de opdracht debug fover sync, waar de config/command-replicatie wordt getoond:

cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1506 remark rule-id 268442578: L7 RULE: ACP_Rule_500 cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1507 advanced permit tcp object-group group_10 eq 48894 object-group group_10 eq 23470 vlan eq 1392 rule-id 268442578 cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1508 remark rule-id 268442078: ACCESS POLICY: mzafeiro_500 - Default cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1509 remark rule-id 268442078: L4 RULE: DEFAULT ACTION RULE ... cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ advanced permit tcp object-group group_2 eq 32881 object-group group_433 eq 39084 vlan eq 1693 rule-id 268442076 cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268442077: ACCESS POLICY: mzafeiro_ACP1500 - Mandatory cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268442077: L7 RULE: ACP_Rule_1500 cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ advanced permit tcp object-group group_6 eq 8988 object-group group_311 eq 32433 vlan eq 619 rule-id 268442077 cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268440577: ACCESS POLICY: mzafeiro_ACP1500 - Default cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268440577: L4 RULE: DEFAULT ACTION RULE cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ advanced deny ip any any rule-id 268442078 event-log flow-start cli_xml_server: frep_write_cmd: Cmd: crypto isakmp nat-traversal cli_xml_server: frep_write_cmd: Cmd: no object-group network group_311 cli_xml_server: frep_write_cmd: Cmd: no object-group network group_433 cli_xml_server: frep_write_cmd: Cmd: no object-group network group_6 cli_xml_server: frep_write_cmd: Cmd: no object-group network group_2 cli_xml_server: frep_write_cmd: Cmd: write memory <--

Wat gebeurt er als een eenheid zich in een pseudo-Standby-staat bevindt (failover uitgeschakeld) en u het opnieuw laadt terwijl de andere eenheid failover ingeschakeld is en actief is?

U eindigt in een actief/actief scenario (hoewel het technisch een actief/failover-off is). Zodra de eenheid is geactiveerd, wordt de failover uitgeschakeld, maar de eenheid gebruikt dezelfde IP-adressen als de actieve eenheid. Er is dus effectief sprake van de volgende toestand:

- Eenheid-1: actief

- Unit-2: failover is uit. De unit gebruikt dezelfde gegevens-IP's als unit-1, maar verschillende MAC-adressen.

Wat gebeurt er met de failover-configuratie als u de failover handmatig uitschakelt (stel een hoge beschikbaarheid in) en u het apparaat opnieuw laadt?

Wanneer u de failover uitschakelt, is het geen permanente wijziging (niet opgeslagen in het opstartconfiguratie-configuratie, tenzij u beslist dit expliciet te doen). U kunt het apparaat op 2 verschillende manieren opnieuw opstarten/laden en met de tweede manier moet u voorzichtig zijn:

Situatie 1. Opnieuw opstarten vanaf CLISH

Bij opnieuw opstarten vanaf CLISH wordt er niet om een bevestiging gevraagd. De configuratiewijziging wordt dus niet opgeslagen in startup-config:

> configure high-availability suspend Please ensure that no deployment operation is in progress before suspending high-availability. Please enter 'YES' to continue if there is no deployment operation in progress and 'NO' if you wish to abort: YES Successfully suspended high-availability.

Het in bedrijf stellen-configureren heeft de failover uitgeschakeld. In dit geval was de unit stand-by en kwam in de pseudo-stand-by-stand zoals verwacht om een actief/actief scenario te voorkomen:

firepower# show failover | include Failover Failover Off (pseudo-Standby) Failover unit Secondary Failover LAN Interface: FOVER Ethernet1/1 (up)

Het opstarten-config heeft de failover nog toegelaten:

firepower# show startup | include failover failover failover lan unit secondary failover lan interface FOVER Ethernet1/1 failover replication http failover link FOVER Ethernet1/1 failover interface ip FOVER 192.0.2.1 255.255.255.0 standby 192.0.2.2 failover ipsec pre-shared-key *****

Start het apparaat opnieuw op vanaf CLISH (opdracht reboot):

> reboot This command will reboot the system. Continue? Please enter 'YES' or 'NO': YES Broadcast message from root@ Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.6.2.2.81__ftd_001_JMX2119L05CYRIBVX1, FLAG='' Cisco FTD stopping ...

Aangezien failover is ingeschakeld, zal zodra de eenheid actief is, het apparaat naar de onderhandelingsfase voor de failover gaan om te proberen de externe peer te detecteren:

User enable_1 logged in to firepower

Logins over the last 1 days: 1.

Failed logins since the last login: 0.

Type help or '?' for a list of available commands.

firepower> .

Detected an Active mate

Situatie 2. Reboot van LINA CLI

Bij opnieuw opstarten vanuit LINA (opdracht reload) wordt om een bevestiging gevraagd. Aldus, voor het geval dat u Y selecteert (Ja), wordt de configuratieverandering opgeslagen in opstarten -opstarten-configuratie:

firepower# reload System config has been modified. Save? [Y]es/[N]o: Y <-- Be careful. This will disable the failover in the startup-config Cryptochecksum: 31857237 8658f618 3234be7c 854d583a 8781 bytes copied in 0.940 secs Proceed with reload? [confirm] firepower# show startup | include failover no failover failover lan unit secondary failover lan interface FOVER Ethernet1/1 failover replication http failover link FOVER Ethernet1/1 failover interface ip FOVER 192.0.2.1 255.255.255.0 standby 192.0.2.2 failover ipsec pre-shared-key *****

Zodra de eenheid actief is, wordt de failover uitgeschakeld:

firepower# show failover | include Fail Failover Off Failover unit Secondary Failover LAN Interface: FOVER Ethernet1/1 (up)

Opmerking: om dit scenario te voorkomen, zorg ervoor dat wanneer u wordt gevraagd, u niet de wijzigingen in het opstartconfiguratie opslaan.

Gerelateerde informatie

- Alle versies van de Cisco Firepower Management Center-configuratiehandleiding vindt u hier

Navigatie in de documentatie voor Cisco Secure Firewall Threat Defence

- Alle versies van de FXOS Chassis Manager- en CLI-configuratiehandleidingen vindt u hier

Navigatie in Cisco Firepower 4100/9300 FXOS-documentatie

- Cisco Global Technical Assistance Center (TAC) raadt deze visuele handleiding ten zeerste aan voor diepgaande praktische kennis over Cisco Firepower Security Technologies van de volgende generatie:

- TechNotes voor alle configuratie en probleemoplossing die betrekking hebben op de FirePOWER-technologieën

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

3.0 |

07-Aug-2023 |

Bijgewerkte SEO, stijlvereisten en opmaak. |

2.0 |

04-Aug-2022 |

Artikel bijgewerkt voor opmaak, stijlvereisten, machinevertaling, gerunds en grammatica. |

1.0 |

29-Sep-2021 |

Eerste vrijgave |

Bijgedragen door Cisco-engineers

- Olha YakovenkoCisco TAC Engineer

- Mikis ZafeiroudisCisco TAC Engineer

- John LongCisco TAC Engineer

Contact Cisco

- Een ondersteuningscase openen

- (Vereist een Cisco-servicecontract)

Feedback

Feedback