Cisco Aironet 802.11a/b/g ワイヤレス LAN クライアント アダプタ (CB21AG and PI21AG) Installation and Configuration Guide for Windows Vista Release 1.0

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月28日

章のタイトル: EAP タイプの設定

EAP タイプの設定

EAP-FAST の概要

(注) EAP-FAST の詳細は、RFC4851 を参照してください。

EAP-FAST は、Transport Layer Security(TLS)によりクライアントと認証サーバ間でセキュリティ保護された通信を可能にし、相互認証されたトンネルを確立する EAP(拡張認証プロトコル)方式です。トンネル内では、クライアントと認証サーバ間でさらなる認証関連データを送信するために、Type-Length-Value(TLV; タイプ、長さ、値)形式のデータが使用されます。

EAP-FAST は RFC 4507 で定義されている TLS 拡張をサポートしているため、サーバ上でセッションごとの状態を保持しなくても、セキュリティ保護されたトンネルをすばやく再確立することができます。EAP-FAST ベースのメカニズムは、TLS 拡張のクレデンシャルをプロビジョニングするように定義されています。これらのクレデンシャルは Protected Access Credential(PAC)と呼ばれます。

EAP サーバ側でクライアントの ID と信頼性を検証でき、クライアント側で EAP サーバの信頼性を検証できる必要があります。

多くの認証プロトコルでは、パスワードが要求され、そのパスワードはクライアントによって EAP サーバに(クリアテキストまたはハッシュ値として)明示的に提供されます。通信において、パスワードなどの脆弱なクレデンシャルは傍受されないようにする必要があります。

相互認証済みの保護されたトンネルを確立する際に、攻撃者がクライアントと EAP サーバ間の通信に割り込んで情報を差し替えるのをプロトコルによって回避する必要があります。

•![]() ほとんどのパスワード認証インターフェイスに対応できる柔軟性

ほとんどのパスワード認証インターフェイスに対応できる柔軟性

クライアントを認証するためのパスワード インターフェイスには、マイクロソフト チャレンジ ハンドシェイク認証プロトコル(MS-CHAP)、Lightweight Directory Access Protocol(LDAP)、One-Time Password(OTP)など、さまざまなものがあります。EAP-FAST では、これらの多様なパスワード タイプをサポートしています。

特にワイヤレス メディアを使用している場合は、クライアントが使用できるコンピュータ リソースおよび電力は限られています。EAP-FAST により、より効率的な方法でネットワークにアクセスすることが可能になります。

ネットワーク インフラストラクチャの複雑化に伴って、認証、許可、アカウンティングも、ますます複雑になってきています。たとえば、相互認証を行うために複数の既存の認証プロトコルが必要な場合があります。また、クライアントの認証成功時に、適切な許可を行うために、タイプの異なる保護されたカンバセーションが必要となる場合もあります。

•![]() ユーザごとの認証における認証サーバの要件を最小限に抑える

ユーザごとの認証における認証サーバの要件を最小限に抑える

大規模な導入では、通常、複数のクライアントの認証サーバとして機能する複数のサーバが存在します。クライアントは、ユーザ名とパスワードを使用してネットワークにアクセスするのと同じような方法で、共有秘密キーを使用してトンネルをセキュリティ保護します。EAP-FAST により、クライアントによる単一の強固な共有秘密キーの使用が促進されると同時に、認証サーバによるユーザごとのデバイス状態のキャッシュおよび管理を最小限に抑えることが可能になります。

EAP-FAST の機能

•![]() 「Protected Access Credential」

「Protected Access Credential」

2 つのフェーズから成るトンネルされた認証

EAP-FAST では、2 つのフェーズから成るトンネルされた認証プロセスが使用されます。

認証の第 1 フェーズでは、TLS ハンドシェイクを使用して、認証キーの交換を行い、クライアントと認証サーバ間の保護されたトンネルを確立します。トンネルでは、クライアント ID 情報がトンネル外に開示されないように保護されます。このフェーズでは、クライアントとサーバは、確実に互換性のあるバージョンのプロトコルを使用するようにするために、EAP-FAST バージョンのネゴシエーションを実行します。

トンネルが確立されると、認証の第 2 フェーズが始まります。必要な認証および許可ポリシーを確立するために、クライアントとサーバ間でさらに通信が行われます。このフェーズでは、TLV オブジェクトにカプセル化された状態で一連の要求と応答がやり取りされます。この TLV 交換では、保護されたトンネル内で EAP 方式が使用されます。TLV オブジェクトおよび TLV の形式の詳細は、RFC 4851 の 4.2 項を参照してください。

EAP-FAST モジュールには、トンネルを確立するために自動と手動のどちらの PAC プロビジョニングを使用するか、トンネルを確立するためにサーバ証明書を使用するかどうか、認証とプロビジョニングにどのタイプのユーザ クレデンシャルを使用するか、確立されたトンネルでどのタイプの認証方式を使用するか、など、さまざまな EAP-FAST 設定オプションが用意されています。

Protected Access Credential

Protected Access Credential(PAC)は、最適なネットワーク認証を実現するためにクライアントに配布されるクレデンシャルです。PAC を使用することで、クライアントと認証サーバ間で認証トンネルを確立することができます(「2 つのフェーズから成るトンネルされた認証」で説明されている、認証の第 1 フェーズ)。PAC は、共有秘密キー、不透明要素、その他の情報という、最大 3 つのコンポーネントで構成されます。

共有秘密キー コンポーネントには、クライアントと認証サーバ間の事前共有キーが含まれます。PAC-Key と呼ばれる、この事前共有キーにより、認証の第 1 フェーズでトンネルが確立されます。

クライアントがネットワーク リソースへのアクセスを要求した場合には、不透明コンポーネントがクライアントとサーバに提供されます。PAC-Opaque と呼ばれる、このコンポーネントは可変長フィールドで、トンネル確立時に認証サーバに送信されます。EAP サーバは、PAC-Opaque を解釈して必要な情報を取得し、クライアントの ID および認証を検証します。PAC-Opaque には、PAC-Key が含まれており、PAC のクライアント ID が含まれる場合もあります。

PAC には、その他の情報も含まれる場合があります。PAC-Info と呼ばれる、このコンポーネントは可変長フィールドで、少なくとも PAC 発行元(PAC を作成したサーバ)の機関 ID を提供するために使用されます。その他の、有用であるが必須ではない情報(PAC-Key の有効期限など)も、PAC のプロビジョニングまたは更新時に、PAC 発行元サーバからクライアントに伝えることができます。

PAC は、Cisco Secure ACS などの PAC 認証機関によって作成および発行され、ID で識別されます。ユーザはサーバから自分の PAC のコピーを取得し、その ID で PAC とプロファイルがリンクされます。

マシン PAC などの永続 PAC は、EAP-FAST レジストリに保存され、暗号化されます。これらの PAC は、アクセス コントロール リスト(ACL)でも保護されているため、アクセスできるのは、指定されたユーザ(PAC の所有者)と特権ユーザ グループ(管理者など)だけです。マシン PAC は、そのマシンのすべてのユーザが使用できるように、グローバルに保存されます。

すべての PAC は、Microsoft Crypto API(CryptoProtectData)で暗号化され、ホスト マシンに関連付けられます。PAC は、他のマシンにコピーしたり、他のマシンで使用したりできません。

ユーザ認証 PAC など、すべての非永続 PAC は、揮発性メモリに保存されるため、リブート後やユーザがログオフした後に削除されます。

サーバの証明書評価

EAP-FAST 認証の第 1 フェーズの TLS ネゴシエーションでは、認証サーバがクライアントに証明書を付与します。クライアントは、EAP サーバ証明書の有効性を検証し、また、与えられた EAP サーバ名を確認して、そのサーバを信頼できるかどうかを判断する必要があります。

EAP-FAST の設定

ここでは、接続設定、ユーザ クレデンシャル、認証方式など、EAP-FAST モジュールの設定を行う方法について説明します。次の項目について説明します。

•![]() 「Connection タブの EAP-FAST 設定」

「Connection タブの EAP-FAST 設定」

•![]() 「User Credentials タブの EAP-FAST 設定」

「User Credentials タブの EAP-FAST 設定」

•![]() 「Authentication タブの EAP-FAST 設定」

「Authentication タブの EAP-FAST 設定」

EAP-FAST のプロパティの設定

EAP-FAST Properties ウィンドウにアクセスするには、次の手順を実行します。

ステップ 1![]() デスクトップの左下にある Start ボタンをクリックします。

デスクトップの左下にある Start ボタンをクリックします。

ステップ 2![]() 右側のペインで Network を右クリックします。

右側のペインで Network を右クリックします。

ステップ 4![]() 左側のペインで Manage wireless networks を選択します。

左側のペインで Manage wireless networks を選択します。

ステップ 5![]() 対象のワイヤレス ネットワークをダブルクリックします。

対象のワイヤレス ネットワークをダブルクリックします。

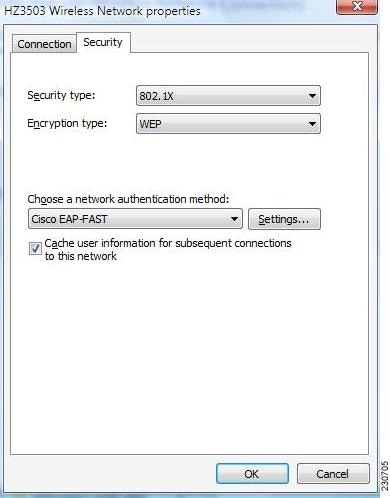

ステップ 6![]() Wireless Network properties ウィンドウで、 Security を選択します(図3-1 を参照)。

Wireless Network properties ウィンドウで、 Security を選択します(図3-1 を参照)。

図3-1 Wireless Network Properties ウィンドウ

ステップ 7![]() Choose a network authentication method ドロップダウン リストから Cisco EAP-FAST を選択します。

Choose a network authentication method ドロップダウン リストから Cisco EAP-FAST を選択します。

ステップ 9![]() Connection タブ、 User Credentials タブ、 Authentication タブ、または About タブをクリックします。これらのタブの設定方法については、「Connection タブの EAP-FAST 設定」、「User Credentials タブの EAP-FAST 設定」、および「Authentication タブの EAP-FAST 設定」を参照してください。デバイスでモジュールのバージョンを確認する方法については、「EAP-FAST モジュールのバージョンの確認」を参照してください。

Connection タブ、 User Credentials タブ、 Authentication タブ、または About タブをクリックします。これらのタブの設定方法については、「Connection タブの EAP-FAST 設定」、「User Credentials タブの EAP-FAST 設定」、および「Authentication タブの EAP-FAST 設定」を参照してください。デバイスでモジュールのバージョンを確認する方法については、「EAP-FAST モジュールのバージョンの確認」を参照してください。

(注) EAP-FAST プロファイルを使用し、認証方法として EAP-GTC を選択したときに、シングル サインオン機能を有効にするには、Cache user information for subsequent connections to this network チェック ボックスをオンにする必要があります。第 1 認証では、クレデンシャルのポップアップ ダイアログ ボックスが表示されます。

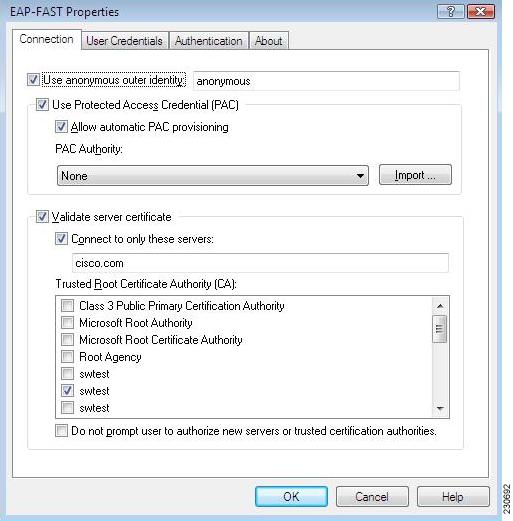

Connection タブの EAP-FAST 設定

EAP-FAST の Connection タブには、外部 Transport Layer Security(TLS)トンネルを確立するための設定が表示されます。設定には、ID の保護、Protected Access Credential(PAC)の使用方法、PAC のプロビジョニング、認証されたサーバ証明書をトンネルの確立に使用する方法、信頼済みルート CA(認証局)証明書のリストにある信頼済みルート CA の使用方法が含まれます。

Connection タブで接続設定を行うことができます(図3-2 を参照)。

図3-2 EAP-FAST Properties ウィンドウの Connection タブ

表3-1 に、すべての接続設定とその説明を示します。

User Credentials タブの概要

EAP-FAST モジュールでは、認証およびプロビジョニングで、クライアント証明書とユーザ名/パスワードの両方をユーザ クレデンシャルとして使用できます。

クライアント証明書

クライアント証明書が使用される場合、EAP-FAST モジュールは自動的に、現在のユーザの Windows 証明書ストアからクライアント証明書を取得します。また、EAP-FAST モジュールは、ログオンしているユーザのユーザ名と一致するユーザ証明書を検出します。この証明書が期限切れになることはありません。

複数のユーザ証明書がある場合、EAP-FAST モジュールは、いずれかを選択するようユーザに求め、その選択がプロファイルに保存されます。デフォルトでは、ユーザ証明書は、保護された TLS トンネル内で EAP-TLS 内部方式または TLS 再ネゴシエーションにより、セキュリティ保護された状態で送信されます。トンネルが確立された後に、EAP-FAST サーバが、クライアント証明書を要求するための TLS 再ネゴシエーションを開始しなかった場合は、EAP-FAST モジュールが EAP-TLS 内部方式により証明書を送信します。

EAP-FAST モジュールの管理者は、これらのセキュリティ対策を講じなくても、ユーザ証明書を送信できるように、EAP-FAST モジュールの XML スキーマを設定することができます。

ユーザ名とパスワード

ユーザ名とパスワードが使用される場合、ユーザは次のいずれかのタイプのユーザ名とパスワードを指定します。

•![]() Windows のユーザ名とパスワード -- ネットワーク アクセス クレデンシャルとして Windows のユーザ名とパスワードが使用されます。パスワードが無効な場合や、パスワードの変更が必要な場合以外、ユーザにユーザ名とパスワードの入力を求められることはありません。

Windows のユーザ名とパスワード -- ネットワーク アクセス クレデンシャルとして Windows のユーザ名とパスワードが使用されます。パスワードが無効な場合や、パスワードの変更が必要な場合以外、ユーザにユーザ名とパスワードの入力を求められることはありません。

•![]() 求められたユーザ クレデンシャル -- ユーザは認証時にクレデンシャルを指定するよう求められます。このクレデンシャルは、Lightweight Directory Access Protocol(LDAP)クレデンシャルなど、Windows のユーザ名とパスワードとは別のクレデンシャルです。

求められたユーザ クレデンシャル -- ユーザは認証時にクレデンシャルを指定するよう求められます。このクレデンシャルは、Lightweight Directory Access Protocol(LDAP)クレデンシャルなど、Windows のユーザ名とパスワードとは別のクレデンシャルです。

•![]() 保存済みユーザ クレデンシャル -- EAP-FAST 設定で入力されたユーザ クレデンシャルです。保存済みクレデンシャルが失敗した場合や期限切れになった場合以外、ユーザに認証時にクレデンシャルが求められることはありません。認証成功後にユーザが入力した新しいクレデンシャルは、設定に自動的に保存されます。古い保存済みクレデンシャルを変更するために設定画面に戻る必要はありません。

保存済みユーザ クレデンシャル -- EAP-FAST 設定で入力されたユーザ クレデンシャルです。保存済みクレデンシャルが失敗した場合や期限切れになった場合以外、ユーザに認証時にクレデンシャルが求められることはありません。認証成功後にユーザが入力した新しいクレデンシャルは、設定に自動的に保存されます。古い保存済みクレデンシャルを変更するために設定画面に戻る必要はありません。

•![]() 1 回限りのパスワード(OTP)-- ユーザは OTP を手動で入力する必要があります。OTP の新規 PIN モードおよびネクスト トークン モードがサポートされています。

1 回限りのパスワード(OTP)-- ユーザは OTP を手動で入力する必要があります。OTP の新規 PIN モードおよびネクスト トークン モードがサポートされています。

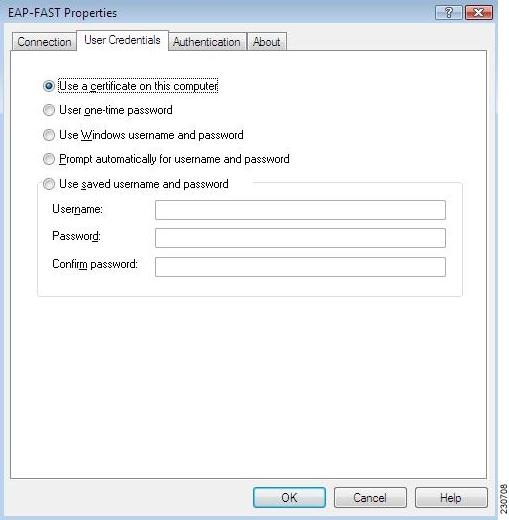

User Credentials タブの EAP-FAST 設定

User Credentials タブでユーザ クレデンシャルを設定できます(図3-3 を参照)。

図3-3 EAP-FAST Properties ウィンドウの User Credentials タブ

表3-2 に、ユーザ クレデンシャルのすべてのオプションとその説明を示します。

|

|

|

|---|---|

現在のユーザの Windows 証明書ストアからクライアント証明書を自動的に取得するには、このラジオ ボタンをクリックします。 |

|

1 回限りのパスワード(OTP)を使用するには、このラジオ ボタンをクリックします。OTP の詳細は、「OTP に関する PIN モードとトークン モードの概要」を参照してください。 |

|

ネットワーク認証で、Windows のユーザ名とパスワードを EAP-FAST のユーザ名とパスワードとして使用するには、このラジオ ボタンをクリックします。 |

|

認証を試行するたびに、Windows のユーザ名とパスワードに加えて、EAP-FAST のユーザ名とパスワードを入力するようユーザに求めるには、このラジオ ボタンをクリックします。このオプションは、LDAP など、Windows 以外のパスワードをサポートしています。 |

|

ユーザが EAP-FAST のユーザ名とパスワードを毎回入力する必要がないようにするには、このラジオ ボタンをクリックします。認証は、必要に応じて、保存されているユーザ名とパスワードを使用して自動的に行われます。ユーザ名とパスワードはバックエンド サーバに登録されています。 このオプションを選択した場合、ユーザは次の情報を入力する必要があります。 • – • •

(注) ユーザ名とパスワードに入力できる最大文字数は 256 文字です。 |

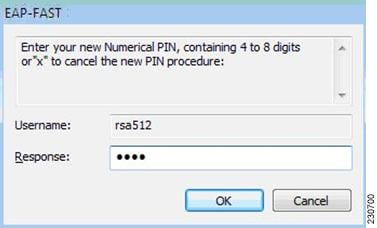

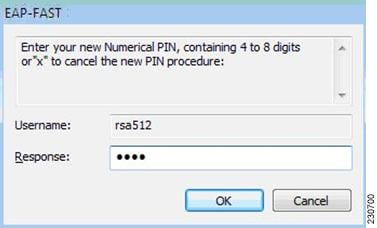

OTP に関する PIN モードとトークン モードの概要

OTP の新規 PIN モードがサポートされています。新規 PIN が必要な場合、バックエンド サーバは、新規 PIN が必要であることを示すために、テキスト メッセージ(「新規 PIN を入力してください」など)を送信します。その後、EAP-FAST モジュールは、サーバからのテキスト メッセージを含むプロンプト ウィンドウを表示します(図3-4 を参照)。バックエンド サーバは、ユーザが入力した新規 PIN を確認するために、PIN を 2 回入力するようユーザに求める場合があります。

図3-4 新規 PIN の入力を求めるプロンプト ウィンドウ

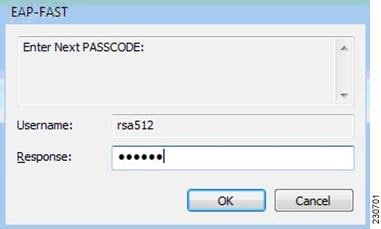

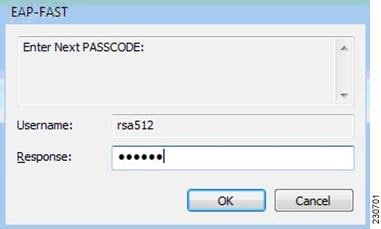

OTP のネクスト トークン モードもサポートされています。ネクスト トークンが必要な場合、バックエンド サーバは、ネクスト トークンが必要であることを示すために、テキスト メッセージ(「次のパスコードを入力してください」など)を送信します。その後、EAP-FAST モジュールは、サーバから送信されたテキスト メッセージを含むプロンプト ウィンドウを表示します(図3-5 を参照)。ユーザは、OTP デバイスまたはソフトウェアからネクスト トークンを取得し、そのトークンをプロンプト フィールドに入力する必要があります。

図3-5 ネクスト トークンの入力を求めるプロンプト ウィンドウ

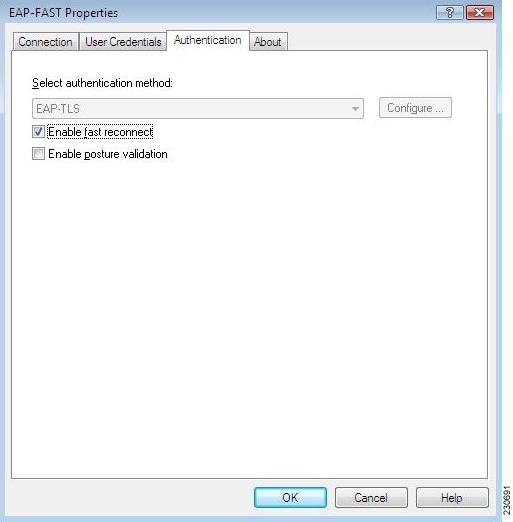

Authentication タブの EAP-FAST 設定

EAP-FAST モジュールは、EAP-GTC、EAP-MSCHAPv2、EAP-TLS の 3 つの認証方式をサポートしています。

この 3 つの認証方式では、次のタイプのクレデンシャルが使用されます。

•![]() EAP-GTC -- Active Directory のパスワード、OTP、トークン、LDAP

EAP-GTC -- Active Directory のパスワード、OTP、トークン、LDAP

•![]() EAP-MSCHAPv2 -- Active Directory のパスワード

EAP-MSCHAPv2 -- Active Directory のパスワード

EAP-GTC モジュールは EAP-FAST モジュールにバンドルされています。EAP-GTC モジュールは EAPHost フレームワークに登録されておらず、他のアプリケーションでは使用できません。

EAP-MSCHAPv2 モジュールの変更バージョンも EAP-FAST モジュールにバンドルされています。この変更バージョンは、EAP-MSCHAPv2 チャレンジの変更に対応するために、匿名 TLS プロビジョニング モードで使用されます。このモジュールは、変更のない認証モードのユーザ認証もサポートしています。

EAP-FAST モジュールは、Windows Vista に付属する標準の EAP-TLS モジュールを使用します。

ユーザ インターフェイスで、この 3 つの内部認証方式のいずれか 1 つのみを選択できます。他のサードパーティの EAP 方式も、EAPHost フレームワークに登録されており、管理者インターフェイスで選択できますが、まだ正式にテストされていません。

Authentication タブで認証の設定を選択できます(図3-6 を参照)。

図3-6 EAP-FAST Properties ウィンドウの Authentication タブ

表3-3 に、認証のオプションとその説明を示します。

|

|

|

|---|---|

ドロップダウン リストから内部トンネルの EAP 方式を選択します。EAP-GTC、EAP-MSCHAPv2、EAP-TLS、Any Method の中から選択できます。 Any Method オプションを選択した場合、EAP-FAST モジュールは、EAP サーバが要求するサポート対象方式をどれでも選択できるようになります。また、この方式は、使用するユーザ クレデンシャルに適したものである必要があります。

(注) User Credentials タブで Use one-time password ラジオ ボタンを選択した場合、選択可能なオプションは EAP-GTC のみになります。

(注) User Credentials タブで Use a certificate on this computer ラジオ ボタンを選択した場合、選択可能なオプションは EAP-TLS のみになります。

(注) Any Method を選択してすべての方式を許可することは、Cisco または Microsoft によってサポートされておらず、またお勧めできません。この設定は「現状のまま」使用することになります。Cisco は、サポートされていない方式が使用された場合に生じたシステムの不具合について、一切保証しません。実稼働環境では、サポートされていない方式を使用しないでください。

(注) EAP-FAST プロファイルを使用し、認証方法として |

|

EAP-TLS オプションを設定するには、 Configure ボタンをクリックします。このオプションは、認証方式として EAP-TLS を選択した場合のみ、有効になります。このボタンをクリックすると、Windows Vista 標準の EAP-TLS のプロパティ画面が表示されます。 |

|

セッションの再開を許可するには、このチェックボックスをオンにします。 EAP-FAST モジュールでは、ユーザ認証 PAC を使用することで、再接続(セッションの再開とも呼ばれる)が迅速に行われます。Enable fast reconnect をオンにすると、クレデンシャルを再入力することなく、ローミングしたり、サスペンド モードから復帰したりすることができます。この機能は、複数のネットワーク アクセス サーバにわたって使用できます。

(注) プロファイルを切り替えた場合、ログオフした場合、またはリブートした場合、再接続は迅速に試行されません。再認証が必要です。 |

|

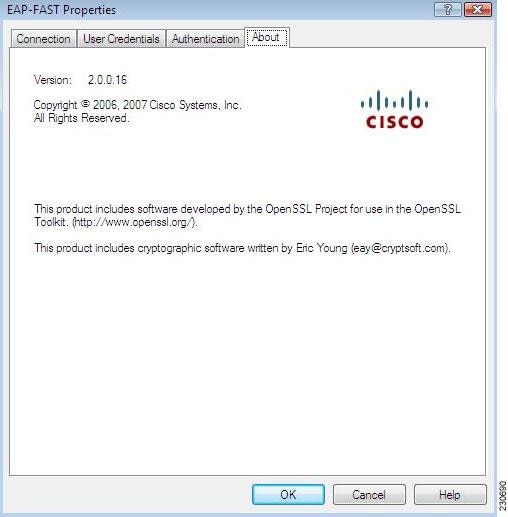

EAP-FAST モジュールのバージョンの確認

デバイスで EAP-FAST モジュールの現在のバージョンを確認するには、次の手順を実行します。

ステップ 1![]() EAP-FAST Properties ウィンドウにアクセスします。このウィンドウにアクセスする手順の詳細は、「EAP-FAST のプロパティの設定」で説明されています。

EAP-FAST Properties ウィンドウにアクセスします。このウィンドウにアクセスする手順の詳細は、「EAP-FAST のプロパティの設定」で説明されています。

ステップ 2![]() About タブをクリックします(図3-7 を参照)。このタブで、バージョン番号、著作権情報、オープン ソース ソフトウェア情報を確認できます。

About タブをクリックします(図3-7 を参照)。このタブで、バージョン番号、著作権情報、オープン ソース ソフトウェア情報を確認できます。

図3-7 EAP-FAST Properties ウィンドウの About タブ

LEAP の概要

Cisco LEAP は、IEEE 802.11 無線ローカル エリア ネットワーク(WLAN)で使用するように設計された認証プロトコルです。LEAP には、次のような重要な機能があります。

•![]() ランダムなユーザ固有の暗号化セッション キーの安全な派生

ランダムなユーザ固有の暗号化セッション キーの安全な派生

•![]() 広く使用されている既存のネットワーク認証メカニズム(RADIUS など)との互換性

広く使用されている既存のネットワーク認証メカニズム(RADIUS など)との互換性

Cisco LEAP はシスコ専用のプロトコルですが、既存の IETF および IEEE 規格をベースとしています。Cisco LEAP がベースとしている規格は、次のとおりです。

•![]() Extensible Authentication Protocol(EAP; 拡張認証プロトコル)

Extensible Authentication Protocol(EAP; 拡張認証プロトコル)

EAP は、当初、新しい認証方法を Point-to-Point Protocol(PPP; ポイントツーポイント プロトコル)に取り込むためのフレームワークとして開発されました。EAP が存在する前は、新しい認証方式を作成するために、まったく新しい PPP 認証プロトコルを定義する必要がありました。しかし、EAP の登場により、新しい EAP タイプを定義するだけで、新しい認証タイプを導入できるようになりました。新しい EAP タイプは、EAP 要求および応答メッセージのセットと、それに関連するセマンティックで構成されます。

•![]() Extensible Authentication Protocol over LAN(EAPOL; LAN 経由の拡張認証プロトコル)

Extensible Authentication Protocol over LAN(EAPOL; LAN 経由の拡張認証プロトコル)

EAP は、もともと PPP の一部として機能するように開発されましたが、フレーム化されたほとんどのタイプのリンク レイヤにマッピングできる柔軟性も備えています。無線アクセス ポイントでは、このリンク レイヤは PPP ではなく無線 LAN として機能します。IEEE 802.1X EAP over LAN(EAPOL; LAN 経由の拡張認証プロトコル)は、イーサネット パケット内の EAP パケットを LAN 経由で転送できるように暗号化する方式を指定します。

802.11 仕様を使用すると、クライアントとアクセス ポイント間のデータ トラフィックを暗号キーで暗号化することができます。クライアントとネットワーク アクセス デバイスは、WPA、WPA2、CCKM、または WEP 経由でキーを交換することで、同じキー ペアを取得します。キー ペアの一方は、ネットワーク アクセス デバイスからのブロードキャストおよびマルチキャスト トラフィック用で、もう一方のキーは他のすべてのパケット用です。

•![]() Remote Authentication Dial-In User Service(RADIUS)サーバ

Remote Authentication Dial-In User Service(RADIUS)サーバ

ネットワーク アクセス サーバ(WLAN アクセス ポイントなど)は、多くの場合、クライアント認証の実行を中央集約型の AAA サーバに依存しています。最も一般的な AAA サーバ タイプの 1 つが RADIUS サーバです。RADIUS プロトコルに対する拡張機能は、認証サーバとネットワーク アクセス サーバ間で EAP パケットを転送できるように定義されています。この場合、ネットワーク アクセス サーバはリレー エージェントになり、認証のカンバセーションがクライアントと RADIUS サーバ間で行われます。RADIUS サーバは、アクセス ポイントに、認証の結果と、クライアントにネットワークへのアクセスを許可するかどうかを通知します。クライアントとアクセス ポイント間で使用するセッション キーなど、その他のパラメータが返される場合もあります。

LEAP の機能

ほとんどの RADIUS サーバは MS チャレンジ ハンドシェーク認証プロトコル(MS-CHAP)をサポートしているため、MS-CHAP は LEAP の基盤となっています。このプロトコルは、ランダム チャレンジをクライアントに送信するオーセンティケータで構成されます。クライアントのデータ暗号化規格(DES)は、パスワードの MD4 ハッシュを使用することで、チャレンジを暗号化します。その後、オーセンティケータは、クライアントのユーザ名とパスワードの情報を使用して応答を検証します。

認証中に、アクセス ポイントは、クライアントと RADIUS サーバ間のカンバセーションで透過リレーとして機能します。EAPOL ヘッダーは、クライアントから送信される EAPOL パケットから削除されます。EAPOL パケットの内容は、EAP 属性として RADIUS 要求パケットに追加され、RADIUS サーバに送信されます。サーバからの RADIUS パケットには、EAPOL パケットに追加され、クライアントに送信される EAP 属性の内容が含まれます。アクセス ポイントは、EAP データの内容を検証しません。

クライアントがアクセス ポイントとのアソシエーションを確立すると、アクセス ポイントは EAP ID 要求をクライアントに送信します。クライアントはユーザ名で応答します。その後、RADIUS サーバは、LEAP チャレンジに EAP 属性をフォーマットします。クライアントは LEAP チャレンジの応答を RADIUS サーバに返します。

ユーザが無効な場合、RADIUS サーバは、EAP 失敗属性を含む RADIUS アクセス拒否メッセージを送信します。ユーザが有効な場合、サーバは、EAP 成功属性とともに RADIUS アクセスチャレンジ パケットを送信します。クライアントは LEAP チャレンジで応答します。サーバは、LEAP チャレンジ応答を含む EAP 属性を格納した RADIUS アクセス許可パケットで応答します。このパケットには、アクセス ポイントに暗号キーの値を通知するシスコ ベンダー固有属性も格納されます。クライアントは、チャレンジ応答を検証します。応答が無効な場合、クライアントはアソシエーションを解除し、別のアクセス ポイントの検索を試みます。

802.11 は、クライアントとアクセス ポイント間のトラフィックで最大 4 個の暗号キーの使用をサポートします。アクセス ポイントは、このいずれかのキー インデックスをセッション キーに使用します。このキーは、クライアントとアクセス ポイント間で接続を確立するたびに、異なる値になります。

セッション キーは、ユーザ パスワード、LEAP チャレンジの内容、クライアントとやり取りした応答から生成されます。802.11 暗号化では、40 ビット キーまたは 128 ビット キーがベースになります。キー派生ルーチンは、必要な長さより長いキーを提供します。

LEAP の設定

ここでは、LEAP モジュールの設定方法について説明します。次の項目について説明します。

•![]() 「Network Credentials タブの LEAP 設定」

「Network Credentials タブの LEAP 設定」

LEAP のプロパティの設定

LEAP Properties ウィンドウにアクセスするには、次の手順を実行します。

ステップ 1![]() デスクトップの左下にある Start ボタンをクリックします。

デスクトップの左下にある Start ボタンをクリックします。

ステップ 2![]() 右側のペインで Network を右クリックします。

右側のペインで Network を右クリックします。

ステップ 4![]() 左側のペインで Manage Wireless Networks を選択します。

左側のペインで Manage Wireless Networks を選択します。

ステップ 5![]() 対象のワイヤレス ネットワークをダブルクリックします。

対象のワイヤレス ネットワークをダブルクリックします。

ステップ 6![]() Wireless Network properties ウィンドウで、 Security を選択します(図3-8 を参照)。

Wireless Network properties ウィンドウで、 Security を選択します(図3-8 を参照)。

図3-8 Wireless Network Properties ウィンドウ

ステップ 7![]() Choose a network authentication method ドロップダウン リストから、LEAP を選択します。

Choose a network authentication method ドロップダウン リストから、LEAP を選択します。

ステップ 8![]() Settings ボタンをクリックします。この画面で LEAP を設定できます。

Settings ボタンをクリックします。この画面で LEAP を設定できます。

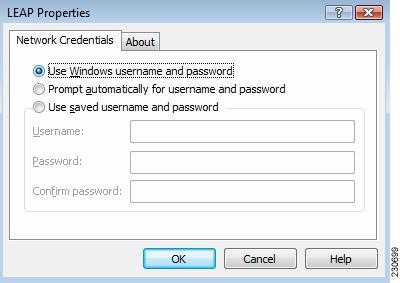

Network Credentials タブの LEAP 設定

ユーザは、以下のいずれかのタイプのネットワーク クレデンシャルを提供します。

•![]() Windows のユーザ名とパスワード -- ネットワーク アクセス クレデンシャルとして Windows のユーザ名とパスワードが使用されます。このオプションを選択した場合、ユーザ名とパスワードの入力を求めるメッセージは表示されません。

Windows のユーザ名とパスワード -- ネットワーク アクセス クレデンシャルとして Windows のユーザ名とパスワードが使用されます。このオプションを選択した場合、ユーザ名とパスワードの入力を求めるメッセージは表示されません。

•![]() 求められたユーザ クレデンシャル -- ユーザは認証時にクレデンシャルを指定するよう求められます。このクレデンシャルは、Lightweight Directory Access Protocol(LDAP)クレデンシャルなど、Windows のユーザ名とパスワードとは別のクレデンシャルです。

求められたユーザ クレデンシャル -- ユーザは認証時にクレデンシャルを指定するよう求められます。このクレデンシャルは、Lightweight Directory Access Protocol(LDAP)クレデンシャルなど、Windows のユーザ名とパスワードとは別のクレデンシャルです。

•![]() 保存済みユーザ クレデンシャル -- LEAP 設定で入力されたユーザ クレデンシャルです。保存済みクレデンシャルが失敗した場合や期限切れになった場合以外、ユーザに認証時にクレデンシャルが求められることはありません。認証成功後にユーザが入力した新しいクレデンシャルは、設定に自動的に保存されます。古い保存済みクレデンシャルを変更するために設定画面に戻る必要はありません。

保存済みユーザ クレデンシャル -- LEAP 設定で入力されたユーザ クレデンシャルです。保存済みクレデンシャルが失敗した場合や期限切れになった場合以外、ユーザに認証時にクレデンシャルが求められることはありません。認証成功後にユーザが入力した新しいクレデンシャルは、設定に自動的に保存されます。古い保存済みクレデンシャルを変更するために設定画面に戻る必要はありません。

Network Credentials タブで LEAP ネットワーク クレデンシャルを設定できます(図3-9 を参照)。

図3-9 LEAP Properties ウィンドウの Network Credentials タブ

表3-4 は、LEAP ネットワーク クレデンシャルの設定とその説明を示しています。

LEAP モジュールは、次の 3 つの時点で、クレデンシャルを求める場合があります。

•![]() 起動時 -- ユーザがログオンしていない状態です。LEAP モジュールは、マシン クレデンシャルを使用してネットワーク認証を行います。LEAP モジュールは、ユーザに情報の入力を求めずに、Microsoft のローカル セキュリティ機関(LSA)API を使用してマシン クレデンシャルを取得します。

起動時 -- ユーザがログオンしていない状態です。LEAP モジュールは、マシン クレデンシャルを使用してネットワーク認証を行います。LEAP モジュールは、ユーザに情報の入力を求めずに、Microsoft のローカル セキュリティ機関(LSA)API を使用してマシン クレデンシャルを取得します。

•![]() ログイン前 -- この場合、Microsoft の レイヤ 2 クレデンシャル プロバイダ(L2NA)は、必要なタイプのクレデンシャルに対応する Microsoft の EAPHost API を介して LEAP モジュールにクエリを送信します。LEAP モジュールは、適切なタイプ(Windows、ネットワーク、なし、のいずれか)を通知します。ユーザは Microsoft L2NA プロンプトに適切なクレデンシャルを入力します。

ログイン前 -- この場合、Microsoft の レイヤ 2 クレデンシャル プロバイダ(L2NA)は、必要なタイプのクレデンシャルに対応する Microsoft の EAPHost API を介して LEAP モジュールにクエリを送信します。LEAP モジュールは、適切なタイプ(Windows、ネットワーク、なし、のいずれか)を通知します。ユーザは Microsoft L2NA プロンプトに適切なクレデンシャルを入力します。

•![]() ログイン後 -- ユーザはすでにログオンしていますが、カードが挿入された、ネットワーク認証が失敗したなどの理由で、LEAP モジュールがユーザにネットワーク クレデンシャルの入力を求める場合があります。LEAP モジュールは、Microsoft EAPHost API である

ログイン後 -- ユーザはすでにログオンしていますが、カードが挿入された、ネットワーク認証が失敗したなどの理由で、LEAP モジュールがユーザにネットワーク クレデンシャルの入力を求める場合があります。LEAP モジュールは、Microsoft EAPHost API である

EapInvokeInteractiveUI API を呼び出します。ユーザは、表示される LEAP クレデンシャル プロンプトでユーザ名とパスワードを入力する必要があります。

LEAP モジュールのバージョンの確認

About タブでは、LEAP モジュールのバージョン番号、著作権情報、オープンソース ソフトウェア情報を確認できます(図3-9 を参照)。

PEAP-GTC の概要

拡張認証プロトコル(EAP)は、複数の認証方式をサポートします。EAP は、もともと PPP 用に作成されたものですが、ネットワーク ポート認証の IEEE 802.1X でも使用されています。EAP については、当初からいくつかの弱点が指摘されています。たとえば、ユーザ ID、通知メッセージ、EAP ネゴシエーションが保護されないこと、キー交換用に標準化されたメカニズムがないこと、分割と再結合のビルトイン サポートがないこと、成功または失敗インジケータの確認がサポートされないこと、迅速な再接続がサポートされないことなどがあります。

Protected Extensible Authentication Protocol(PEAP; 保護された拡張認証プロトコル)は、EAP プロトコルを TLS チャネル内にラッピングすることで、これらの弱点を補強しています。PEAP 内で実行される EAP 方式は、次の機能を提供します。

•![]() ID の保護 -- ID 交換が暗号化され、TLS チャネルのネゴシエーション後にクライアント証明書が提供されます。

ID の保護 -- ID 交換が暗号化され、TLS チャネルのネゴシエーション後にクライアント証明書が提供されます。

•![]() ヘッダーの保護 -- EAP 方式のカンバセーションは TLS チャネル内で行われるため、EAP ヘッダーが変更されるのを防ぐことができます。

ヘッダーの保護 -- EAP 方式のカンバセーションは TLS チャネル内で行われるため、EAP ヘッダーが変更されるのを防ぐことができます。

•![]() ネゴシエーションの保護 -- PEAP 内では、EAP カンバセーションが認証されます。また、整合性と再生はパケット単位で保護され、PEAP 内で行われる EAP 方式のネゴシエーションは、TLS チャネル内で送信されるエラー メッセージと同じように保護されます。

ネゴシエーションの保護 -- PEAP 内では、EAP カンバセーションが認証されます。また、整合性と再生はパケット単位で保護され、PEAP 内で行われる EAP 方式のネゴシエーションは、TLS チャネル内で送信されるエラー メッセージと同じように保護されます。

•![]() キー交換のサポート -- さまざまなリンクレイヤ暗号化セット用のキー関連情報を提供するために、EAP 方式では、認証および暗号キーとともに初期ベクトルを生成するためのキー階層を提供する必要があります。TLS キー派生方法を使用することで、PEAP は、内部で実行される任意の EAP 方式で必要なキー関連情報を提供します。

キー交換のサポート -- さまざまなリンクレイヤ暗号化セット用のキー関連情報を提供するために、EAP 方式では、認証および暗号キーとともに初期ベクトルを生成するためのキー階層を提供する必要があります。TLS キー派生方法を使用することで、PEAP は、内部で実行される任意の EAP 方式で必要なキー関連情報を提供します。

•![]() パケットの分割と再結合 -- EAP には分割および再結合のサポートが含まれていないため、各 EAP 方式でこの機能を補う必要があります。PEAP 内に分割および再結合のサポートを含めることで、PEAP を使用する方式が分割および再結合を独自にサポートする必要がなくなります。

パケットの分割と再結合 -- EAP には分割および再結合のサポートが含まれていないため、各 EAP 方式でこの機能を補う必要があります。PEAP 内に分割および再結合のサポートを含めることで、PEAP を使用する方式が分割および再結合を独自にサポートする必要がなくなります。

•![]() 成功または失敗インジケータの確認 -- TLS チャネル内で成功または失敗インジケータを送信することで、PEAP は EAP カンバセーションの保護された停止をサポートします。確認インジケータを使用すると、攻撃者が EAP 失敗メッセージを偽造したり、EAP 成功メッセージを偽造して EAP ピアに不正な NAS を受け入れさせたりするサービス拒否(DOS)攻撃を防ぐことができます。

成功または失敗インジケータの確認 -- TLS チャネル内で成功または失敗インジケータを送信することで、PEAP は EAP カンバセーションの保護された停止をサポートします。確認インジケータを使用すると、攻撃者が EAP 失敗メッセージを偽造したり、EAP 成功メッセージを偽造して EAP ピアに不正な NAS を受け入れさせたりするサービス拒否(DOS)攻撃を防ぐことができます。

•![]() 迅速な再接続 -- 無線ネットワークの認証に EAP を使用する場合は、クライアントがアクセス ポイント間をローミングする際に EAP 方式ですばやく再認証できることが重要です。PEAP は、TLS セッションの再開ファシリティを活用することで、すばやい再接続をサポートしています。PEAP内で実行される EAP 方式では、迅速な再接続が可能です。

迅速な再接続 -- 無線ネットワークの認証に EAP を使用する場合は、クライアントがアクセス ポイント間をローミングする際に EAP 方式ですばやく再認証できることが重要です。PEAP は、TLS セッションの再開ファシリティを活用することで、すばやい再接続をサポートしています。PEAP内で実行される EAP 方式では、迅速な再接続が可能です。

•![]() 辞書攻撃に対する耐性 -- PEAP は、TLS チャネル内で EAP カンバセーションを行うことで、EAP カンバセーションを無防備な状態で行ったときにオフライン辞書攻撃にさらされる可能性のある EAP 方式を保護します。

辞書攻撃に対する耐性 -- PEAP は、TLS チャネル内で EAP カンバセーションを行うことで、EAP カンバセーションを無防備な状態で行ったときにオフライン辞書攻撃にさらされる可能性のある EAP 方式を保護します。

PEAP-GTC の機能

フェーズ 1 では、認証サーバが TLS 認証を実行して暗号化されたトンネルを作成し、Secure Sockets Layer(SSL; セキュア ソケット レイヤ)を使用する Web サーバ認証と同様の手法でサーバ側の認証を行います。PEAP のフェーズ 1 が正常に完了すると、保護対象となるすべてのユーザ情報を含む全データが暗号化されます。

PEAP-GTC の設定

ここでは、PEAP-GTC モジュールの設定方法について説明します。次の項目について説明します。

•![]() 「Connection タブの PEAP-GTC 設定」

「Connection タブの PEAP-GTC 設定」

•![]() 「User Credentials タブの PEAP-GTC 設定」

「User Credentials タブの PEAP-GTC 設定」

PEAP-GTC のプロパティの設定

PEAP-GTC Properties ウィンドウにアクセスするには、次の手順を実行します。

ステップ 1![]() デスクトップの左下にある Start ボタンをクリックします。

デスクトップの左下にある Start ボタンをクリックします。

ステップ 2![]() 右側のペインで Network を右クリックします。

右側のペインで Network を右クリックします。

ステップ 4![]() 左側のペインで Manage Wireless Networks を選択します。

左側のペインで Manage Wireless Networks を選択します。

ステップ 5![]() 対象のワイヤレス ネットワークをダブルクリックします。

対象のワイヤレス ネットワークをダブルクリックします。

ステップ 6![]() Wireless Network properties ウィンドウで、 Security を選択します(図3-10 を参照)。

Wireless Network properties ウィンドウで、 Security を選択します(図3-10 を参照)。

図3-10 Wireless Network Properties ウィンドウ

ステップ 7![]() Choose a network authentication method ドロップダウン リストから、PEAP-GTC または LEAP を選択します。

Choose a network authentication method ドロップダウン リストから、PEAP-GTC または LEAP を選択します。

ステップ 8![]() Settings ボタンをクリックします。この画面で PEAP-GTC を設定できます。

Settings ボタンをクリックします。この画面で PEAP-GTC を設定できます。

Connection タブの PEAP-GTC 設定

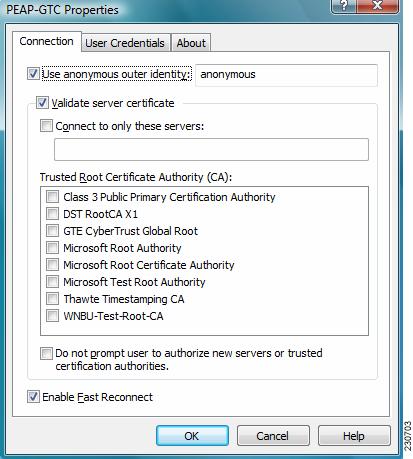

Connection タブで PEAP-GTC の接続設定を行うことができます(図3-11 を参照)。

図3-11 PEAP-GTC Properties ウィンドウの Connection タブ

表3-5 は、PEAP-GTC の接続設定とその説明を示しています。

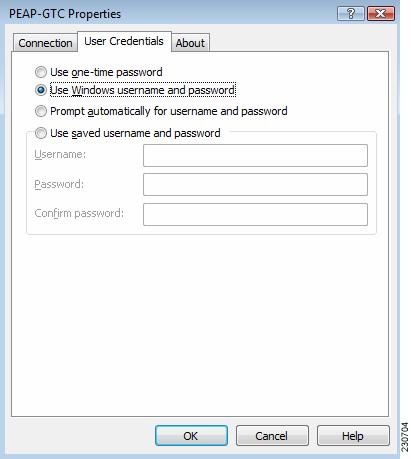

User Credentials タブの PEAP-GTC 設定

PEAP-GTC モジュールでは、OTP とユーザ名/パスワードを認証用のユーザ クレデンシャルとして使用できます。

ユーザは、以下のいずれかのタイプのユーザ名とパスワードを入力します。

•![]() 1 回限りのパスワード(OTP)-- ユーザは OTP を手動で入力する必要があります。OTP の新規 PIN モードおよびネクスト トークン モードがサポートされています。

1 回限りのパスワード(OTP)-- ユーザは OTP を手動で入力する必要があります。OTP の新規 PIN モードおよびネクスト トークン モードがサポートされています。

•![]() Windows のユーザ名とパスワード -- ネットワーク アクセス クレデンシャルとして Windows のユーザ名とパスワードが使用されます。ユーザは、パスワードを毎回入力するように求められます。ただし、PEAP-GTC でシングル サインオン(SSO)を使用するように設定するか、パスワードのキャッシュを指定した場合は、毎回入力する必要はありません。

Windows のユーザ名とパスワード -- ネットワーク アクセス クレデンシャルとして Windows のユーザ名とパスワードが使用されます。ユーザは、パスワードを毎回入力するように求められます。ただし、PEAP-GTC でシングル サインオン(SSO)を使用するように設定するか、パスワードのキャッシュを指定した場合は、毎回入力する必要はありません。

•![]() 求められたユーザ クレデンシャル -- ユーザは認証時にクレデンシャルを指定するよう求められます。このクレデンシャルは、Lightweight Directory Access Protocol(LDAP)クレデンシャルなど、Windows のユーザ名とパスワードとは別のクレデンシャルです。

求められたユーザ クレデンシャル -- ユーザは認証時にクレデンシャルを指定するよう求められます。このクレデンシャルは、Lightweight Directory Access Protocol(LDAP)クレデンシャルなど、Windows のユーザ名とパスワードとは別のクレデンシャルです。

•![]() 保存済みユーザ クレデンシャル -- PEAP-GTC 設定で入力されたユーザ クレデンシャルです。保存済みクレデンシャルが失敗した場合や期限切れになった場合以外、ユーザに認証時にクレデンシャルが求められることはありません。認証成功後にユーザが入力した新しいクレデンシャルは、設定に自動的に保存されます。古い保存済みクレデンシャルを変更するために設定画面に戻る必要はありません。

保存済みユーザ クレデンシャル -- PEAP-GTC 設定で入力されたユーザ クレデンシャルです。保存済みクレデンシャルが失敗した場合や期限切れになった場合以外、ユーザに認証時にクレデンシャルが求められることはありません。認証成功後にユーザが入力した新しいクレデンシャルは、設定に自動的に保存されます。古い保存済みクレデンシャルを変更するために設定画面に戻る必要はありません。

User Credentials タブで PEAP-GTC のユーザ クレデンシャルを設定できます(図3-12 を参照)。

図3-12 PEAP-GTC Properties ウィンドウの User Credentials タブ

表3-6 は、PEAP-GTC のユーザ クレデンシャル オプションとその説明を示しています。

|

|

|

|---|---|

1 回限りのパスワード(OTP)を使用するには、このラジオ ボタンをクリックします。このモードでは、クレデンシャルはキャッシュされません。サーバがクレデンシャルを要求するたびに、クレデンシャルの入力が求められます。 OTP の詳細は、「OTP に関する PIN モードとトークン モードの概要」を参照してください。 |

|

ネットワーク認証で、Windows のユーザ名とパスワードを PEAP-GTC のユーザ名とパスワードとして使用するには、このラジオ ボタンをクリックします。このモードは、ログイン画面にクレデンシャルが 2 セットではなく 1 セットしかない場合、つまり、 Prompt automatically for username and password オプションをオンにしたときのシングル サインオン認証にのみ影響します。 |

|

認証を試行するたびに、Windows のユーザ名とパスワードに加えて、RADIUS サーバに登録されている PEAP-GTC のユーザ名とパスワードを入力するようユーザに求めるには、このラジオ ボタンをクリックします。このオプションは、LDAP など、Windows 以外のパスワードをサポートしています。 |

|

ユーザが Windows にログインするたびに PEAP-GTC のユーザ名とパスワードを毎回入力する必要がないようにするには、このラジオ ボタンをクリックします。認証は、必要に応じて、保存されているユーザ名とパスワードを使用して自動的に行われます。ユーザ名とパスワードはバックエンド サーバに登録されています。 このオプションを選択した場合、ユーザは次の情報を入力する必要があります。 • • •

(注) ユーザ名とパスワードに入力できる最大文字数は 256 文字です。 |

OTP に関する PIN モードとトークン モードの概要

OTP の新規 PIN モードがサポートされています。新規 PIN が必要な場合、バックエンド サーバは、新規 PIN が必要であることを示すために、テキスト メッセージ(「新規 PIN を入力してください」など)を送信します。その後、PEAP-GTC モジュールは、サーバからのテキスト メッセージを含むプロンプト ウィンドウを表示します(図3-13 を参照)。バックエンド サーバは、ユーザが入力した新規 PIN を確認するために、PIN を 2 回入力するようユーザに求める場合があります。

図3-13 新規 PIN の入力を求めるプロンプト ウィンドウ

OTP のネクスト トークン モードもサポートされています。ネクスト トークンが必要な場合、バックエンド サーバは、ネクスト トークンが必要であることを示すために、テキスト メッセージ(「次のパスコードを入力してください」など)を送信します。その後、PEAP-GTC モジュールは、サーバから送信されたテキスト メッセージを含むプロンプト ウィンドウを表示します(図3-14 を参照)。ユーザは、OTP デバイスまたはソフトウェアからネクスト トークンを取得し、そのトークンをプロンプト フィールドに入力する必要があります。

図3-14 ネクスト トークンの入力を求めるプロンプト ウィンドウ

PEAP-GTC 認証の概要

PEAP-GTC モジュールは、Windows のログイン時、またはユーザに認証エラーや認証の失敗が通知された後で、サプリカントがクレデンシャルを要求するように設定されている場合、ユーザ名とパスワード(または OTP の PIN)を入力するようにユーザに求めます。

ユーザ パスワードが期限切れの場合、PEAP-GTC モジュールは、ユーザに、新しいパスワードを入力し、確認のためのにもう一度新しいパスワードを入力するように求めます。

PEAP-GTC モジュールのバージョンの確認

About タブでは、PEAP-GTC モジュールのバージョン番号、著作権情報、オープンソース ソフトウェア情報を確認できます(図3-12 を参照)。

フィードバック

フィードバック