- Cisco MDS 9000 ファミリ NX-OS ストレージ メディア暗号化コンフィギュレーション ガイド

- Index

- 新機能および変更された機能に関する情報

- はじめに

- ストレージ メディア暗号化の概要

- SME の設定

- SME インターフェイスの設定

- SME クラスタ管理の設定

- SME テープの設定

- SME ディスクの設定

- SME キー管理の設定

- 証明書のプロビジョニング

- RSA キー マネージャと SME

- SME ベスト プラクティス

- SME のトラブルシューティング

- SME CLI コマンド

- SME のディザスタ リカバリ

- SME のオフライン データ リカバリ

- データベースのバックアップと復元

- ME インストールの計画

- SME データベース テーブルの移行

Cisco MDS 9000 ファミリ NX-OS ストレージ メディア暗号化コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月27日

章のタイトル: ストレージ メディア暗号化の概要

ストレージ メディア暗号化の概要

データセンターのストレージ メディアを暗号化することは、重大な問題となっています。テープおよびディスク デバイスの紛失や盗難という世間の注目を集める事件が多数発生していますが、これは機密情報が悪者の手に渡ったときに企業はリスクや暴露に直面するという事実を強く示しています。厳しさを増す要件を満たすため、Cisco MDS 9000 ファミリ スイッチ向けの Cisco MDS 9000 ファミリ ストレージ メディア暗号化(SME)は、ファイバ チャネル SAN のファブリック サービスとして暗号化を透過的に統合できるスケーラブルで信頼性の高い柔軟なソリューションを提供します。

この章では、SME の概要、および SME のハードウェアとソフトウェアの要件について説明します。ここで説明する内容は、次のとおりです。

SME について

SME ソリューションは、既存および新しい SAN と透過的に連携するエンタープライズクラスのキー管理を利用した包括的なネットワーク統合型暗号化サービスです。シスコの革新的なネットワーク統合型ソリューションには、今日利用可能な競合ソリューションに比べて多くの利点があります。

- SME のインストールとプロビジョニングは、シンプルで、運用が中断されることはありません。その他のソリューションとは異なり、SME は再配線や SAN の再設定が不要です。

- 暗号化エンジンは Cisco MDS 9000 18/4-Port Multiservice Module(MSM-18/4)、Cisco MDS 9222i マルチサービス モジュラ スイッチ、および 16 ポート ギガビット イーサネット ストレージ サービス ノード(SSN-16)に統合されているため、余分なスイッチ ポート、ケーブル、アプライアンスを購入および管理する必要がありません。

- 仮想 SAN(VSAN)からのトラフィックは、SME を使用して暗号化できるため、複数の SAN に渡るネットワーク トラフィック管理を利用した柔軟で自動化されたロード バランシングを実現します。

- プロビジョニング、キー、およびユーザ ロール管理に追加のソフトウェアは必要はありません。SME は Cisco DCNM for SAN(DCNM-SAN)に統合されているため、運用コストを削減できます。

(注![]() ) SME を使用するときは、SSI イメージを 18+4 カードや SSN-16 にロードおよびインストールしないでください。また、イメージをロードするように bootvar を設定しないでください。

) SME を使用するときは、SSI イメージを 18+4 カードや SSN-16 にロードおよびインストールしないでください。また、イメージをロードするように bootvar を設定しないでください。

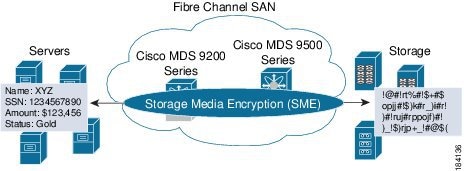

図 1-1 に、データ暗号化をシームレスに管理するための SME と SAN ファブリックの統合を示します。

SME の機能

インテリジェントなディレクタでファブリック スイッチである Cisco MDS 9000 ファミリでは、インテリジェントなファブリック アプリケーションおよびサービスをホストするためのオープンで各種の標準規格に準拠したプラットフォームを提供します。プラットフォームとしての Cisco MDS 9000 ファミリ スイッチは、安全で可用性の高いエンタープライズクラスのファイバ チャネル ストレージ エリア ネットワーク(SAN)ファブリック サービスを提供するために必要となる不可欠な機能をすべて提供します。シスコは、このプラットフォームを最大限に活用できるように、保管中のデータの暗号化を透過的なファブリック サービスとして統合しました。

SME は、異種のディスク、テープ ライブラリ、および仮想テープ ライブラリのための、各種の標準規格に準拠した暗号化ソリューションです。SME は、Cisco DCNM-SAN およびコマンドライン インターフェイス(CLI)を使用して管理され、SAN 管理およびセキュリティ プロビジョニングを統合します。SME は、次の包括的な組み込みキー管理機能を備えています。

透過的なファブリック サービス

シスコはファイバ チャネル リダイレクト スキームを採用しています。これは、ファブリック内の任意の場所にある MSM-18/4 モジュール、MDS 9222i スイッチ、または SSN-16 モジュールへトラフィック フローを自動的にリダイレクトします。データ パス内にインラインのアプライアンスはなく、SAN の再配線や再設定はありません。

暗号化

SME は強力な IEEE 準拠の AES 256 暗号化アルゴリズムを使用して、保管中のデータを保護します。セキュア シェル(SSH)、セキュア ソケット レイヤ(SSL)、RADIUS、ファイバ チャネル セキュリティ プロトコル(FC-SP)など、Cisco MDS 9000 SAN-OS および NX-OS ソフトウェアの高度なセキュリティ機能は、安全なアーキテクチャに必要な基礎を提供します。

暗号化アルゴリズム

ディスク ドライブの暗号化用の IEEE 承認取得済み標準規格は、IEEE 1619(暗号化された共有ストレージ メディア向け標準アーキテクチャ)です(1619.1 はテープ ドライブ用)。これはディスクの暗号化で一般に使用される XTS 暗号化モードを指定します。IEEE Security in Storage Working Group(SISWG)は、FIPS 140-2 認定を受けるために Approved Mode of Operation として検討するよう XTS モードを NIST に提出する可能性を調査していました。ナロー ブロック暗号化アルゴリズムを使用していますが、ワイド ブロック アルゴリズムの標準化プロセスは 1619.2 として現在進行中です。検討すべきその他の暗号化アルゴリズムは、LRW-AES と AES-CBS です。IEEE 1619 標準規格のドラフト版では、XTS-AES に取って代わった LRW-AES を使用していました。

SME のロール

SME サービスには次の 4 つの設定およびセキュリティ ロールが含まれています。

- SME Administrator

- SME Storage Administrator

- SME Key Management Center(KMC)Administrator

- SME Recovery Officer

SME Administrator は、SME を設定および管理します。このロールは、複数のストレージ ネットワーク管理者に設定できます。SME Storage Administrator は SME のプロビジョニング操作を担当し、SME KMC Administrator は SME KMC 管理操作を担当します。一部のシナリオでは、セキュリティ担当者に SME KMC Administrator ロールが割り当てられることがあります。

(注![]() ) SME Administrator ロールには、SME Storage Administrator と SME KMC Administrator というロールが含まれます。

) SME Administrator ロールには、SME Storage Administrator と SME KMC Administrator というロールが含まれます。

SME リカバリ責任者はキー リカバリ操作を担当します。SME の設定中に、さらにリカバリ責任者を追加できます。SME リカバリ責任者は、非アクティブ化されたクラスタのキー データベースを回復する際に重要な役割を果たしており、マスター キーを保護する責任を負います。SME リカバリ責任者のロールは、マスター キーの管理と SME の管理および操作とを分離します。組織によっては、セキュリティ担当者がこのロールに割り当てられることがあります。

Advanced セキュリティ レベルでは、リカバリ手順を実行するために SME リカバリ責任者のクォーラムが必要です。デフォルトは 5 人中 2 人です。この場合、マスター キーをロック解除するために 5 人のリカバリ責任者のうち 2 人が必要です。

SME Administrator および SME Recovery Officer ロールの詳細については、“SME のロールと SME ユーザの作成および割り当て” sectionを参照してください。

キーの管理

Cisco Key Management Center(KMC)は、キーのアーカイブ、安全なエクスポートとインポート、およびキーの分割などの重要な機能を提供します。

–![]() クラスタ セキュリティ モードが Basic に設定されている場合、マスター キーはパスワード保護されたファイル内に存在します。

クラスタ セキュリティ モードが Basic に設定されている場合、マスター キーはパスワード保護されたファイル内に存在します。

–![]() クラスタ セキュリティ モードが Standard に設定されている場合、マスター キーはスマート カード 1 つのみに存在します。マスター キーを回復するには、同じスマート カードが必要です。

クラスタ セキュリティ モードが Standard に設定されている場合、マスター キーはスマート カード 1 つのみに存在します。マスター キーを回復するには、同じスマート カードが必要です。

–![]() クラスタ セキュリティ モードが Advanced に設定されている場合、マスター キーは複数のスマート カードに存在します。マスター キーを回復するには、ユーザ選択に基づきスマート カードのクォーラム(3 のうち 2、5 のうち 2、または 5 のうち 3)が必要です。

クラスタ セキュリティ モードが Advanced に設定されている場合、マスター キーは複数のスマート カードに存在します。マスター キーを回復するには、ユーザ選択に基づきスマート カードのクォーラム(3 のうち 2、5 のうち 2、または 5 のうち 3)が必要です。

- SME テープ クラスタに対してテープごとに一意のキー。

- SME ディスク クラスタに対して LUN ごとに一意のキー。

- キーは、FIPS 境界内でクリア テキストとしてのみ存在します。

- テープ キーと中間キーは、マスター キーでラップされ、CKMC で非アクティブ化されています。

- ディスク キーは、マスター キーでラップされ、CKMC で非アクティブ化されています。

- テープ メディアにテープ キーを保存するオプションがあります。

Cisco KMC は SME に専用のキー管理を提供し、単一導入およびマルチサイト導入をサポートします。Cisco KMC は、キー管理操作を実行します。

Cisco KMC は導入要件に従って DCNM-SAN に統合または分離されます。

単一サイト操作は、DCNM-SAN に Cisco KMC を統合することで管理できます。マルチサイト導入では、一元的な Cisco KMC をファブリック管理に使用されるローカル DCNM-SAN サーバと連携して使用できます。このような分離によって、KMC の堅牢性を実現し、同じ Cisco KMC を共有する別の場所における SME の導入をサポートします。

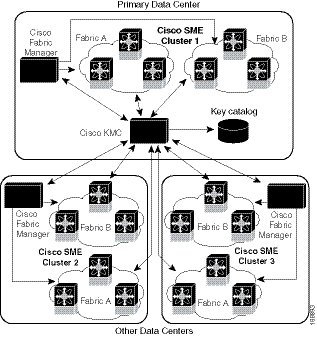

図 1-2 に、マルチサイト導入で Cisco KMC を DCNM-SAN から分離する方法を示します。

Cisco KMC はプライマリ データセンターでのみ設定し、DCNM-SAN サーバはすべてのデータセンターに設置して、ローカル ファブリックの管理と SME のプロビジョニングを実行します。SME のプロビジョニングはデータセンターごとに実行し、各データセンターのテープ デバイスとバックアップ グループは個別に管理します。

図 1-2 Cisco KMC のマルチサイト セットアップ

マルチサイト導入で Cisco KMC が DCNM-SAN から分離されると、Cisco KMC のインストール時にファブリック検出が必要ありません。Cisco KMC に接続しているクラスタはオンラインになり、接続されていないものの非アクティブではないクラスタはオフラインとして認識されます。ファブリックから削除された SME クラスタは、非アクティブとして認識されます。

ハイ アベイラビリティ Cisco KMC サーバは、プライマリ サーバとセカンダリ サーバで構成されます。プライマリ サーバが使用できないとき、クラスタはセカンダリ サーバに接続し、プライマリ サーバが使用可能になるとプライマリ サーバにフェールオーバーします。ハイ アベイラビリティ KMC は、DCNM-SAN Web クライアントで高可用性設定を設定すると使用できるようになります。

クラスタリング

クラスタ技術は、信頼性、可用性、自動ロード バランシング、フェールオーバー機能、およびシングルポイント管理を提供します。

FC-Redirect

Cisco MDS 9000 ファミリ スイッチまたはモジュールを追加するだけで SME のパフォーマンスを簡単に拡張できます。Cisco MDS 9000 NX-OS の革新的なファイバ チャネル リダイレクト機能は、SAN の再設定や再配線を行わなくても、すべてのスイッチ ポートからのトラフィックを暗号化できます。

ディスクおよびテープをプロビジョニングするためのサーバ ベースの検出

ターゲット ベースのロード バランシング

SME クラスタは、SME アプリケーションを実行する一連のスイッチ(デュアル ファブリック環境の場合)で構成されています。クラスタリングによって、SME アプリケーション サービスをターゲット ベースでロード バランシングできます。クラスタ インフラストラクチャを使用することで、SME アプリケーションは一貫性および高可用性を維持するための通信および調整が可能になります。

ロード バランシングは、クラスタ全体でさまざまなメタデータ オブジェクトの所有権を分散することにより実現されます。SME は次のアルゴリズムを使用して、使用可能な SME インターフェイスにホストを割り当てます。

- 特定のターゲット ポートに対するすべてのホストは、常に同じ SME インターフェイスに割り当てられます。

- ターゲット ポートが SME スイッチの 1 つに接続されている場合は、ターゲットが接続しているスイッチからの負荷に基づいてインターフェイスが選択されます。つまり、ターゲットの SME インターフェイスを選択するときは、ターゲットの場所が考慮されます。

- ターゲットが SME インターフェイスのないスイッチに接続されている場合、ターゲットは SME クラスタで負荷が最も小さい利用可能なインターフェイスに割り当てられます。

ターゲット ベースのロード バランシングにおいて、インターフェイスの負荷とはそのインターフェイスに割り当てられているターゲットの数を意味します。

SME の用語

- SME インターフェイス:MSM-18/4 モジュール、または Cisco MDS 9222i ファブリック スイッチの固定スロットにおけるセキュリティ エンジン。各 MSM-18/4 モジュールおよび MDS 9222i スイッチは、セキュリティ エンジンを 1 つ搭載しています。

- SME クラスタ:SME 機能を提供するように設定された MDS スイッチのネットワーク。各スイッチは、1 つ以上の MSM-18/4 モジュールを搭載し、各モジュールはセキュリティ エンジンを搭載します。高可用性(HA)とロード バランシングのために、1 つ以上のノードまたはスイッチを含みます。

- ファブリック:DCNM-SAN で認識される、SAN 内の物理ファブリック トポロジ。物理ファブリック内には複数の VSAN(論理ファブリック)が存在することがあります。

- テープ グループ:SAN のバックアップ環境。すべてのテープ バックアップ サーバ、およびテープ バックアップ サーバがアクセスするテープ ライブラリで構成されています。

- テープ デバイス:暗号化用に設定されているテープ ドライブ。

- テープ ボリューム:特定用途のために、バーコードで識別される物理テープ カートリッジ。

- テープ ボリューム グループ:特定用途のために設定されたテープ ボリュームの論理セット。たとえば、データベースをバックアップするために使用されるテープ ボリュームのグループ。

- ディスク グループ:ディスク グループを形成するために機能でグループ化されたディスク。

- ディスク:ディスクは LUN です。LUN とは、ストレージ コントローラによってホストにエクスポートされた論理ユニットです。

- IT-Nexus:ホストからターゲットへの接続を定義するイニシエータまたはターゲット pWWN。

- SME ノード:クラスタ内の各スイッチは SME ノードと呼ばれ、クラスタにクォーラムがあるかどうかを判断する役割を担います。

- Cisco Key Management Center(CKMC):暗号化キーが保存されている DCNM-SAN のコンポーネント。

- マスター キー:SME クラスタの作成時に生成される暗号化キー。マスター キーはテープ ボリューム キーおよびテープ キーを暗号化します。暗号化されたデータを取得する際にこれらのキーを復号するために必要です。

- メディア キー:特定のテープ上にあるデータの暗号化と認証に使用されるキー。

- ディスク キー:特定のディスク上にあるデータの暗号化と認証に使用されるキー。

- スマート カード:認証に使用する組み込みマイクロプロセッサとメモリが搭載されたカード(ほぼクレジット カード サイズ)。

- SME Administrator:SME を設定する管理者。このロールには、SME 操作を管理するための Cisco Storage Administrator、および SME キー管理操作を担当するための SME KMC Administrator ロールが含まれます。

- Storage Administrator:SME 操作を管理する管理者。

- SME KMC Administrator:SME キー管理操作を担当する管理者。

- SME リカバリ責任者:スマート カードおよび関連付けされた PIN を保持するデータ セキュリティ担当者。各スマート カードにクラスタ マスター キーの共有が保存されます。リカバリ責任者は、非アクティブ化されたクラスタのキー データベースを回復するために、カードと PIN を提示する必要があります。この操作を実行するには、リカバリ責任者のクォーラムが必要です。

サポートされるトポロジー

SME は、単一およびデュアル ファブリック トポロジをサポートします。Cisco MSM-18/4 モジュール、MDS 9222i スイッチ、および SSN-16 は、保管中のデータを暗号化および圧縮するために SME が使用する SME エンジンを提供します。複数のモジュールは、簡単にパフォーマンスを高め、単純化されたロード バランシングを有効にし、可用性を高めるため、ファイバ チャネル ファブリックで展開できます。通常の設定では、1 つの MSM-18/4 モジュールが各 SME クラスタで必要です。

SME クラスタには、指定のバックアップ サーバ、テープ ライブラリ、また Cisco SAN-OS リリース 3.2(2c)以降または NX-OS 4.x 以降が稼働する 1 つ以上の MDS スイッチが組み込まれています。1 つのクラスタ スイッチに MSM-18/4 モジュールが含まれている必要があります。使いやすいプロビジョニングでは、任意のホストとファブリックのテープ間のトラフィックは SME サービスを利用できます。

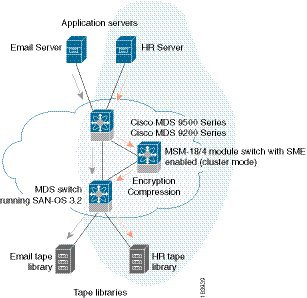

テープの場合の単一ファブリック トポロジ

図 1-3 は、HR サーバからのデータが Cisco MSM-18/4 モジュールに転送される単一ファブリック トポロジを示しています。Cisco MSM-18/4 モジュールはファブリックの任意の場所にあります。SME は、ホストからターゲットに情報を 1 対 1 にマッピングし、暗号化データを専用 HR テープに転送します。また SME は各暗号化テープのバーコードを追跡し、バーコードをホスト サーバに関連付けます。

図 1-3 は、HR サーバからの暗号化されたデータが圧縮されて HR テープ ライブラリに保存される様子を示しています。電子メール サーバからのデータは、専用の電子メール テープ ライブラリにバックアップされるときは暗号化されません。

(注![]() ) テープ デバイスは、Cisco SAN-OS リリース 3.2(2c) 以降または Cisco NX-OS リリース 4.x 以降が稼働する MDS 9500 シリーズ スイッチや MDS 9222i スイッチなどのコア スイッチに接続してください。また、Cisco NX-OS 6.2(3) 以降が稼働している MDS 9710 シリーズ スイッチに接続することができ、またそのようにする必要があります。

) テープ デバイスは、Cisco SAN-OS リリース 3.2(2c) 以降または Cisco NX-OS リリース 4.x 以降が稼働する MDS 9500 シリーズ スイッチや MDS 9222i スイッチなどのコア スイッチに接続してください。また、Cisco NX-OS 6.2(3) 以降が稼働している MDS 9710 シリーズ スイッチに接続することができ、またそのようにする必要があります。

暗号化サービスと圧縮サービスはホストとストレージ デバイスに対して透過的です。これらのサービスは、物理ファブリック内の仮想 SAN(VSAN)のデバイスに使用でき、再分割せずに使用できます。

ディスクの場合の単一ファブリック トポロジ

HR サーバからのデータが Cisco MSM-18/4 モジュール、Cisco MDS 9222i スイッチ、または SSN-16 モジュールに転送される単一ファブリック トポロジ。Cisco MSM-18/4 モジュール、Cisco MDS 9222i スイッチ、または SSN-16 モジュールは、ファブリック内のどこにでも配置できます。SME は、ホストからターゲットに情報を 1 対 1 にマッピングし、暗号化データを専用 HR ディスクに転送します。

(注![]() ) SME ディスクは、データをすべてのパスで暗号化できるデュアル ファブリック トポロジもサポートします。ディスク デバイスは、Cisco NX-OS リリース 5.2(1) 以降が稼働する MDS 9500 シリーズ スイッチや MDS 9222i スイッチなどのコア スイッチに接続してください。

) SME ディスクは、データをすべてのパスで暗号化できるデュアル ファブリック トポロジもサポートします。ディスク デバイスは、Cisco NX-OS リリース 5.2(1) 以降が稼働する MDS 9500 シリーズ スイッチや MDS 9222i スイッチなどのコア スイッチに接続してください。

暗号化はホストとストレージ デバイスに対して透過的です。これらのサービスは、物理ファブリック内の仮想 SAN(VSAN)のデバイスに使用でき、再分割せずに使用できます。

SME の In-Service Software Upgrade

In-Service Software Upgrade(ISSU)は、トラフィックを中断せずに、新機能やサービスを追加する包括的で透過的なソフトウェア アップグレード機能です。

MDS 9222i スイッチをノードとして構成しているクラスタでは、ノードが通信できないと、最も低いノード ID(ノード ID)を持つノードがクラスタ内に残り、他のクラスタ ノードはクラスタから退出します。ただし、ISSU が最も低いノード ID を持つノードで実行されると、両方のノードがクラスタから退出するためにクラスタが完全に失われます。

この望ましくない状況は 2 ノード クラスタで次のように対処しています。

- アップグレード ノードがクラスタから退出しようとしている他のノードにメッセージを送信します。アップグレード ノードはマスター ノードまたはスレーブ ノードのいずれかです。

- 残りのノードはクラスタに残り、スレーブ ノードだった場合はマスター ノードの役割を果たします。このノードは、そのままの状態でクォーラムを備えたクラスタ内に残ります。

- ISSU が完了し、スイッチがブートすると、アップグレード済みのノードはスレーブ ノードとしてクラスタに再接続します。

SME ディスクには、ディスク固有の ISSU の制約事項と制限事項があります。この制約事項の詳細については、Chapter6, “SME ディスクの設定”を参照してください。

(注![]() ) この機能は ISSU のロジックの内部に結び付けられているため、このために追加コマンドを実行する必要はありません。

) この機能は ISSU のロジックの内部に結び付けられているため、このために追加コマンドを実行する必要はありません。

MIB について

MIB モジュールは SME サービスを管理します。SME は、ストレージ デバイスのライン カード上に存在する暗号化ノードが提供する暗号化サービスです。これはホストからクリア テキストのデータを受信して暗号化し、テープまたはディスクに書き込まれるように送信します。逆方向に実行すると反転されるため、サービスはホストに対して完全に透過的です。このサービスは、テープまたはディスクの紛失時や盗難時のデータ セキュリティを高めることが目的です。

重要な他のサービスと同様に、ある程度の耐障害性を正常な方法で提供することをユーザは必要としています。SME は、暗号化ノードをクラスタへとグループ化できるようにすることで耐障害性を提供します。同じクラスタ内のノードは、障害が発生したノードの処理をただちに引き継ぐため、ユーザはサービスの中断を意識しません。

ソフトウェアおよびハードウェアの要件

ソフトウェア要件

SME クラスタ内のすべての MDS スイッチは、Cisco SAN-OS リリース 3.2(2c) 以降の現在のリリース、または SME テープの場合は Cisco NX-OS 4.x 以降のソフトウェアを実行している必要があります。SME ディスクの場合は Cisco NX-OS リリース 5.2(1) 以降のソフトウェアが必要です。ソフトウェア要件には次の内容が含まれます。

- DCNM-SAN は、Cisco SAN-OS リリース 3.2(2c) 以降、または SME テープの場合は Cisco NX-OS 4.x 以降を実行している必要があります。

- テープ デバイスに接続されている Cisco MDS スイッチは、Cisco SAN-OS リリース 3.2(2c) 以降または Cisco NX-OS リリース 4.x 以降を実行している必要があります。また、Cisco NX-OS 6.2(3) 以降が稼働している MDS 9710 シリーズ スイッチに接続されている必要があります。

- MSM-18/4 モジュールを搭載するすべてのスイッチは、Cisco SAN-OS リリース 3.2(2c) 以降、または SME テープの場合は Cisco NX-OS 4.x 以降のソフトウェアを実行している必要があります。

- SME ディスクの場合、DCNM-SAN は Cisco NX-OS リリース 5.2(1) を実行している必要があります。

- ディスクに対してイネーブルになっている SME クラスタ内のすべての Cisco MDS スイッチは、Cisco NX-OS リリース 5.2(1) を実行している必要があります。

- SME ディスクの場合、MSM-18/4 モジュール、MDS 9222i スイッチ、または SSN-16 モジュールを搭載するすべてのスイッチは、Cisco NX-OS リリース 5.2(1) を実行している必要があります。

ハードウェア要件

SME は、各クラスタに少なくとも 1 つの暗号化サービス エンジンが必要です。必須モジュール上の SME エンジンは、ホストとストレージ デバイスに対して透過的な暗号化および圧縮サービスを提供します。Standard および Advanced セキュリティ レベルを最大限に活用するには、スマート カード リーダーが必要です。

必須ハードウェアの詳細と必須ハードウェアをインストールする方法については、それぞれのインストール ガイドを参照してください。ハードウェアの発注については、http://www.cisco.com/en/US/ordering/index.shtml を参照してください。

MDS 9000 ファミリの 18/4 ポート マルチサービス モジュール

Cisco MDS 9000 ファミリの 18/4 ポート マルチサービス モジュール(MSM-18/4)は、18 個自動検知 1、2、および 4 Gbps ファイバ チャネル ポートと、4 つのギガビット イーサネット IP サービス ポートを提供します。MSM-18/4 モジュールは、ファイバ チャネル、Fibre Channel over IP(FCIP)、Small Computer System Interface over IP(iSCSI)、IBM Fiber Connectivity(FICON)、FICON Control Unit Port(CUP)などのマルチプロトコル機能を提供します。

MSM-18/4 モジュールは、高性能な SAN およびメインフレーム接続用に 18 個の 4 Gbps ファイバ チャネル インターフェイス、および FCIP および iSCSI ストレージ サービス用に 4 つのギガビット イーサネット ポートを提供します。個々のポートは、ホットスワップ可能な短波長、長波長、超長距離、低密度波長分割多重(CWDM)、または高密度波長分割多重(DWDM)小型フォーム ファクタ(SFP)を使用して設定でき、最大 125 マイル(200 km)の接続に対応します。

MSM-18/4 モジュールは、FCIP 書き込みアクセラレーションおよび FCIP テープ読み書きアクセラレーションによって、ディスクおよびテープの遅延を最小限に抑えることができます。MSM-18/4 モジュールは、トンネリングすることで、4 つの 1 ギガビット イーサネット ポートで最大 16 の仮想 Inter-Switch Link(ISL)を実現し、1 つのファイバ チャネル ポートに割り当てることができる最大 4095 個のバッファツーバッファ クレジットを提供します。

MSM-18/4 は統合された Call Home 機能によって、インテリジェントな診断、プロトコル復号化、およびネットワーク分析のツールを提供します。

(注![]() ) Cisco SAN-OS リリース 3.2(2c) 以降または Cisco NX-OS リリース 4.x 以降を実行する Cisco MDS 9000 シリーズ スイッチは、SME テープ用に MSM-18/4 モジュールをサポートしています。

) Cisco SAN-OS リリース 3.2(2c) 以降または Cisco NX-OS リリース 4.x 以降を実行する Cisco MDS 9000 シリーズ スイッチは、SME テープ用に MSM-18/4 モジュールをサポートしています。

Cisco NX-OS リリース 5.2(1) を実行する Cisco MDS 9000 シリーズ スイッチは、SME ディスク用に MSM-18/4 および SSN-16 モジュールをサポートしています。

詳細については、『 Cisco MDS 9500 Series Hardware Installation Guide 』を参照してください。

Cisco MDS 9222i マルチサービス モジュラ スイッチ

Cisco MDS 9222i マルチサービス モジュラ スイッチは、Cisco MDS 9222i スイッチの制御および管理機能を提供する統合スーパーバイザ モジュール(スロット 1)が含まれています。また、18 ポート ファイバ チャネル スイッチングおよび 4 ポート ギガビット イーサネット IP サービス モジュールを提供します。Cisco MDS 9222i の組み込みスーパーバイザ モジュールは、シングル ポイント障害を回避するために、複数の通信および制御パスを提供します。Cisco MDS 9222i スーパーバイザ モジュールは PowerPC PowerQUICC III クラス プロセッサ、1 GB の DRAM、およびソフトウェア イメージ用に 1 GB を提供する内蔵 CompactFlash カードが搭載されています。

Cisco MDS 9222i スイッチは、Cisco MDS 9000 ファミリ スイッチングおよびサービス モジュールをホストするためのモジュラ拡張スロットを備えています。詳細については、『 Cisco MDS 9200 Series Hardware Installation Guide 』を参照してください。

(注![]() ) Cisco MDS 9222i スイッチは、Cisco SAN-OS リリース 3.2(2c) 以降、または SME テープの場合は Cisco NX-OS 4.x 以降を実行している必要があります。

) Cisco MDS 9222i スイッチは、Cisco SAN-OS リリース 3.2(2c) 以降、または SME テープの場合は Cisco NX-OS 4.x 以降を実行している必要があります。

Cisco MDS 9222i スイッチは、SME ディスク用に Cisco NX-OS リリース 5.2(1) が必要です。

Cisco MDS 16 ポート ストレージ サービス ノード

Cisco MDS 9000 ファミリ 16 ポート ストレージ サービス ノード(SSN-16)は、4 つの独立したサービス エンジンがあります。これらは個別に段階的にイネーブルにできるため、ビジネス ニーズの拡大に応じて拡張できます。SSN-16 設定は、Cisco MDS 9000 ファミリ 18/4 ポート マルチサービス モジュールの単一サービス エンジンに基づいており、4 対 1 の統合によって、ハードウェアを節約し、MDS 9500 シリーズ シャーシ内のスロットを解放します。

SSN-16 は Cisco MDS 9500 シリーズ マルチレイヤ ディレクタおよび Cisco MDS 9222i マルチサービス モジュラ スイッチをシームレスに統合します。4 つのサービス エンジンは、それぞれが 4 つのギガビット イーサネット IP ストレージ サービス ポートをサポートするため、Fibre Channel over IP(FCIP)接続のポートは合計で 16 個になります。トラフィックは、Cisco MDS 9000 ファミリ スイッチの IP ポートと任意のファイバ チャネル ポートの間で切り替えることができます。

SSN-16 は、その他の Cisco MDS 9000 ファミリ モジュールで利用可能なサービス(VSAN、セキュリティ、トラフィック管理など)をすべてサポートします。I/O アクセラレータ(IOA)、SME ディスク、SME テープ、FCIP などの機能は、単一 SSN-16 モジュール内の異なる octeon で設定できます。

4 つのアプリケーションを 1 つのモジュールで同時に実行することで、SSN-16 は次の機能を提供します。

- ミッションクリティカルなアプリケーションに、より優れたディザスタ リカバリおよび継続性のソリューションを提供します。

- 必要なデバイス数を最小化して、信頼性を向上します。

- 単一のモジュールを使用して管理を統合することで、エンドツーエンド ネットワークの可視性を提供します。

- ソリューション レベルでパフォーマンスの最適化を実現します。

SSN-16 モジュールはファブリック内の任意のポートに透過的なサービスを提供し、SAN の再設定や再配線を行う必要はありません。モジュールにはホストまたはターゲットが直接接続される必要はなく、マルチモジュールのクラスタリングおよびロード バランシングで利用できます。

SSN-16 モジュールは、モジュールあたり最大で 4 つの SME インターフェイスをサポートし、MSM-18/4 モジュールおよび 9222i スイッチと比べて高い拡張性と最大 20 パーセントのパフォーマンス向上を実現します。

(注![]() ) Cisco NX-OS リリース 4.2(1) 以降を実行している Cisco MDS 9500 シリーズ スイッチは、SSN-16 をサポートしています。

) Cisco NX-OS リリース 4.2(1) 以降を実行している Cisco MDS 9500 シリーズ スイッチは、SSN-16 をサポートしています。

詳細については、『 Cisco MDS 9500 Series Hardware Installation Guide 』を参照してください。

FC-Redirect 対応スイッチ

(注![]() ) Cisco MDS NX-OS Release 5.2(x) では、DMM、SME、または IOA を実行しているスイッチに FCoE モジュールをインストールできません。

) Cisco MDS NX-OS Release 5.2(x) では、DMM、SME、または IOA を実行しているスイッチに FCoE モジュールをインストールできません。

Cisco MDS NX-OS Release 5.2(x) では、DMM、SME、または IOA を実行しているスイッチに FCoE モジュールをインストールできません。

SME では、各ターゲット スイッチが FC-Redirect に対応している必要があります。FC-Redirect は次のスイッチではサポートされていません。

(注![]() ) Cisco MDS NX-OS リリース 6.2(1) では、Cisco MDS 9710 スイッチで FC-Redirect がサポートされていません。ファイバ チャネル リダイレクト(FCR)のサポートは、Cisco NX-OS 6.2(3) 以降が稼働している Cisco MDS 9710 シリーズ スイッチで導入されました。

) Cisco MDS NX-OS リリース 6.2(1) では、Cisco MDS 9710 スイッチで FC-Redirect がサポートされていません。ファイバ チャネル リダイレクト(FCR)のサポートは、Cisco NX-OS 6.2(3) 以降が稼働している Cisco MDS 9710 シリーズ スイッチで導入されました。

(注![]() ) SME は、MDS FCoE ラインカード(DS-X9708-K9)で接続されたデバイスなど、FCoE 接続のデバイスをサポートしていません。

) SME は、MDS FCoE ラインカード(DS-X9708-K9)で接続されたデバイスなど、FCoE 接続のデバイスをサポートしていません。

(注![]() ) ディスク デバイス、テープ デバイス、およびテープ ライブラリは、これらのエッジ スイッチではサポートされていません。ディスクとテープはこれらのスイッチに接続できません。

) ディスク デバイス、テープ デバイス、およびテープ ライブラリは、これらのエッジ スイッチではサポートされていません。ディスクとテープはこれらのスイッチに接続できません。

スマート カード リーダー

Standard および Advanced セキュリティ レベルを採用するには、SME に次のものが必要です。

スマート カード リーダーは、管理ワークステーションに接続される USB デバイスです。管理ワークステーションは SME クラスタを設定するために使用されます。スマート カード リーダーにはインストール CD に含まれるスマート カード ドライバが必要です。リーダーが接続されている管理ワークステーションにインストールする必要があります。

(注![]() ) スマート カード リーダーは Windows プラットフォームのみでサポートされています。このサポートには、Windows 4 64 ビットおよび Windows XP 32 ビット プラットフォームのみが含まれます。

) スマート カード リーダーは Windows プラットフォームのみでサポートされています。このサポートには、Windows 4 64 ビットおよび Windows XP 32 ビット プラットフォームのみが含まれます。

新しくインストールしたスマート カード ドライバがスマート カード リーダーと効率的に連携するには、Microsoft のすべてのスマート カード サービスを停止する必要があります。

SME の前提条件

Java Cryptography Extension の要件

SME では、Java Cryptography Extension(JCE)Unlimited Strength Jurisdiction Policy Files 5C0(JRE 1.5 用)が必要です。local_policy.jar および US_export_policy.jar ファイルを抽出して <DCNM install path>\dcm\java\jre1.6\lib\security\ にコピーする必要があります。これらのファイルは DCNM-SAN のインストール CD から取得できます。

(注![]() ) DCNM のアップグレードを実行するたびにこれらの JCE ポリシー ファイルを手動でコピーする必要があります。DCNM のアップグレードでこれらのファイルは保持されません。

) DCNM のアップグレードを実行するたびにこれらの JCE ポリシー ファイルを手動でコピーする必要があります。DCNM のアップグレードでこれらのファイルは保持されません。

ゾーン分割の要件

ゾーン分割には、デフォルト ゾーン内の SME によって作成される内部の仮想 N ポートが必要です。デフォルト ゾーンは deny に設定する必要があります。また、これらの仮想 N ポートはその他のホストやターゲットでゾーン分割されていないようにする必要があります。

ゾーン分割の詳細については、『Fabric Configuration Guide, Cisco DCNM for SAN』および『Cisco MDS 9000 Family NX-OS Fabric Configuration Guide』を参照してください。

FC-Redirect の要件

- MSM-18/4 モジュールを搭載する MDS スイッチ、または MDS 9222i スイッチは、Cisco MDS SAN-OS リリース 3.2(2c) 以降、または Cisco NX-OS リリース 4.x 以降を実行している必要があります。

- ターゲットは、Cisco SAN-OS リリース 3.2(2c) 以降または Cisco NX-OS リリース 4.x 以降が稼働する MDS 95XX、9216、または 9222i スイッチに接続されている必要があります。また、Cisco NX-OS 6.2(3) 以降が稼働している MDS 9710 シリーズ スイッチに接続する必要があります。

- MSM-18/4 モジュールあたり 32 のターゲットを FC リダイレクトできます。

- FC-Redirect された各ターゲットは、16 以下のホストにゾーン分割できます。

- CFS は FC-redirect のすべての必須スイッチで有効にしてください。

- SME サーバ、ディスク ターゲット、およびテープ デバイスは、IVR ゾーン セットの一部であってはなりません。

- Quality of Service(QoS)、論理ユニット番号(LUN)ゾーニング、および読み取り専用 LUN などの高度なゾーン分割機能は、FC-Redirect のホストおよびターゲットには使用できません。

SME のセキュリティの概要

SME は、ストレージ環境内のデータを透過的に暗号化および復号化します。ビジネス クリティカルなアプリケーションの速度低下や中断はありません。

SME テープでは、SME はマスター キー、テープ ボリューム キー、テープ キーを生成します。キーは階層に従って暗号化されます。つまり、マスター キーはテープ ボリューム キーとテープ キーを暗号化します。

SME ディスクでは、SME はマスター キーとディスク キーを生成します。キーは階層に従って暗号化されます。つまり、マスター キーはディスク キーを暗号化します。

キーは、バックアップとアーカイブのために Cisco KMC サーバのキー カタログにもコピーされます。最終的に非アクティブ キーはファブリックから削除されますが、Cisco KMC カタログ内には保持されます。そのキーが再度必要になった場合は、ファブリックの SME サービスによって Cisco KMC から自動的に取得できます。

必要に応じて、単一の Cisco KMC を複数ファブリック用に一元化されたキー リポジトリとして SME サービスで使用できます。複数の Cisco KMC サーバを備えた環境で異なるファブリックにテープ メディアを移動できるように、キー カタログのインポートおよびエクスポート機能も用意されています。保護を高めるために、バックアップ アプリケーションを使用してキー カタログをアーカイブできます。

(注![]() ) SME クラスタは、SME ディスク用または SME テープ用に設定できます。同じクラスタでテープ設定とディスク設定の両方は設定できません。1 つのクラスタは、いずれか一方の専用として設定できます。

) SME クラスタは、SME ディスク用または SME テープ用に設定できます。同じクラスタでテープ設定とディスク設定の両方は設定できません。1 つのクラスタは、いずれか一方の専用として設定できます。

追加のセキュリティ機能

Cisco NX-OS で提供される追加のセキュリティ機能によって、SME のソリューションは完成します。たとえば、RADIUS および TACACS+ サーバを使用して、SME 管理者に認証、認可、アカウンティング(AAA)を提供します。ロール ベースのアクセス制御(RBAC)を使用して、SME の管理を承認済み管理者に制限できます。DCNM-SAN からクラスタ ノードへの通信が発生すると、セキュア シェル(SSHv2)プロトコルによってメッセージの整合性とプライバシーが提供されます。トラストポイント(SSL で保護された転送)を有効にするために、PKI 証明書を CKMC およびクラスタ ノードで設定できます。

フィードバック

フィードバック