IPSec VPN SPA モジュール搭載 Catalyst 6500 シリーズ スイッチおよび Cisco 7600 シリーズ ルータ セキュリティ ポリシー Version 1.2

目次

Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータ

Catalyst 6500 シリーズ、Cisco 7606、および Cisco 7609 暗号モジュール

Catalyst 6500 シリーズ スイッチへの不透明シールドの取り付け

Cisco 7600 シリーズ ルータへの不透明シールドの取り付け

IPSec VPN SPA モジュール(暗号アクセラレータ)セルフテスト

Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータのセキュアな動作

Cisco Product Alerts および Cisco Field Notices

IPSec VPN SPA モジュール搭載

Catalyst 6500 シリーズ スイッチおよび

Cisco 7600 シリーズ ルータ

セキュリティ ポリシー Version 1.2

このセキュリティ ポリシーは、IPSec VPN SPA モジュールを搭載した Catalyst 6506、Catalyst 6506-E、Catalyst 6509、Catalyst 6509-E スイッチ、および Cisco 7606/Cisco 7609 ルータに対応した一般的な暗号モジュール セキュリティ ポリシーです。

–![]() 1.0(Catalyst 6506-E スイッチ、Cisco 7606 ルータ、Cisco 7609 ルータ)

1.0(Catalyst 6506-E スイッチ、Cisco 7606 ルータ、Cisco 7609 ルータ)

–![]() 3.0(Catalyst 6506 スイッチ、Catalyst 6509 スイッチ)

3.0(Catalyst 6506 スイッチ、Catalyst 6509 スイッチ)

•![]() IPSec VPN SPA モジュール ハードウェア バージョン 1.0

IPSec VPN SPA モジュール ハードウェア バージョン 1.0

•![]() ファームウェア バージョン -- Cisco IOS 12.2(18)SXE2、イメージ ファイル名 s72033-adventerprisek9_wan-mz.122-18.SXE2

ファームウェア バージョン -- Cisco IOS 12.2(18)SXE2、イメージ ファイル名 s72033-adventerprisek9_wan-mz.122-18.SXE2

このセキュリティ ポリシーは、IPSec VPN SPA モジュール搭載の Catalyst 6500 シリーズ スイッチ、および Cisco 7606/Cisco 7609 ルータが FIPS 140-2 のセキュリティ要件を満たす仕組み、およびセキュア FIPS 140-2 モードでのハードウェア デバイスの動作方法について説明します。このポリシーは、IPSec VPN SPA モジュール搭載の Catalyst 6500 シリーズ スイッチ、および Cisco 7606/Cisco 7609 ルータに関する Level 2 FIPS 140-2 検証の一部として作成されました。このマニュアルは自由に配布できます。

FIPS 140-2( Federal Information Processing Standards Publication 140-2--Security Requirements for Cryptographic Modules )には、米国政府が規定した暗号モジュールに関する要件が記載されています。FIPS 140-2 標準および検証プログラムの詳細については、NIST Web サイト( http://csrc.nist.gov/cryptval/ )を参照してください。

マニュアルの内容

•![]() 「関連資料」

「関連資料」

•![]() 「Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータ」

「Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータ」

•![]() 「Catalyst 6500 シリーズ、Cisco 7606、および Cisco 7609 暗号モジュール」

「Catalyst 6500 シリーズ、Cisco 7606、および Cisco 7609 暗号モジュール」

•![]() 「Catalyst 6500 シリーズ スイッチへの不透明シールドの取り付け」

「Catalyst 6500 シリーズ スイッチへの不透明シールドの取り付け」

•![]() 「Cisco 7600 シリーズ ルータへの不透明シールドの取り付け」

「Cisco 7600 シリーズ ルータへの不透明シールドの取り付け」

•![]() 「暗号鍵の管理」

「暗号鍵の管理」

•![]() 「セルフテスト」

「セルフテスト」

•![]() 「Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータのセキュアな動作」

「Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータのセキュアな動作」

関連資料

このマニュアルでは、リストされた Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータの動作および機能のみについて、FIPS 140-2 暗号モジュール セキュリティ ポリシーの技術用語を使って説明しています。Catalyst 6509 スイッチと Cisco 7606/Cisco 7609 ルータ、および Catalyst 6500 シリーズ スイッチと Cisco 7600 シリーズ ルータ全体の詳細については、次の資料を参照してください。

•![]() Catalyst 6500 シリーズ スイッチ製品の説明については、次の URL を参照してください。

Catalyst 6500 シリーズ スイッチ製品の説明については、次の URL を参照してください。

•![]() http://www.cisco.com/en/US/products/hw/switches/ps708/index.html

http://www.cisco.com/en/US/products/hw/switches/ps708/index.html

•![]() Cisco 7600 シリーズ ルータ製品の説明については、次の URL を参照してください。

Cisco 7600 シリーズ ルータ製品の説明については、次の URL を参照してください。

•![]() http://www.cisco.com/en/US/products/hw/routers/ps368/index.html

http://www.cisco.com/en/US/products/hw/routers/ps368/index.html

•![]() 技術または販売に関連する質問については、シスコシステムズの Web サイト( www.cisco.com )に記載されている連絡先にお問い合わせください。

技術または販売に関連する質問については、シスコシステムズの Web サイト( www.cisco.com )に記載されている連絡先にお問い合わせください。

•![]() モジュールの技術または販売に関連する質問については、NIST Validated Modules Web サイト( http://csrc.nist.gov/cryptval )を参照してください。

モジュールの技術または販売に関連する質問については、NIST Validated Modules Web サイト( http://csrc.nist.gov/cryptval )を参照してください。

マニュアルの構成

セキュリティ ポリシーに関するこのマニュアルは、FIPS 140-2 Submission Package に含まれています。Submission Package には、次のマニュアルも付属しています。

このマニュアルでは、Catalyst 6506、Catalyst 6506-E、Catalyst 6509、Catalyst 6509-E スイッチ、および Cisco 7606/Cisco 7609 ルータの概要、およびモジュールのセキュアな設定方法と操作方法を記載しています。このあとの「 Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータ 」では、使用可能な Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータの一般的な機能について詳しく説明します。「 Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータのセキュアな動作 」では、主に FIPS 承認の動作モードを開始するために必要な設定について説明します。

この一般的なセキュリティ ポリシーを除く FIPS 140-2 Validation Submission のマニュアルはシスコが所有権を保持しており、適切な機密保持契約下においてのみリリースすることが可能です。これらのマニュアルの入手方法については、シスコシステムズにお問い合わせください。

Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータ

ブランチ オフィス ネットワーキングの要件は飛躍的に進化しています。Web および e- コマース アプリケーションによって生産性が向上し、音声とデータのインフラストラクチャの統合によってコストが削減されています。IPSec VPN SPA モジュール搭載の Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータは、ブランチ オフィスに汎用性、統合、セキュリティを提供します。シスコ製ルータのモジュラ アーキテクチャでは多数のネットワーク モジュールおよびサービス モジュールを使用することができ、インターフェイスをアップグレードしてネットワークを拡張する作業を簡易化します。Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータを使用すると、FIPS 140-2 Level 2 要件を満たす、スケーラブルでセキュアな管理可能リモート アクセス サーバを、マルチチップ スタンドアロン モジュールとして使用することができます。

各シャーシは、暗号処理を実行するための IPSec VPN SPA モジュール、およびシャーシ全体の設定を管理するためのスーパーバイザ エンジンが搭載された、マルチチップのスタンドアロン暗号システムを構成します。

IPSec VPN SPA モジュールには、466 MHz で動作する RM7065C プロセッサが搭載されています。スーパーバイザ エンジンには、250 MHz で動作する RM7000 プロセッサも搭載されています。AES と Triple-DES 暗号化、SHA-1 ハッシュ、HMAC-SHA-1 メッセージ認証、および乱数生成などのすべての暗号処理は、IPSec VPN SPA モジュールで実行されます。

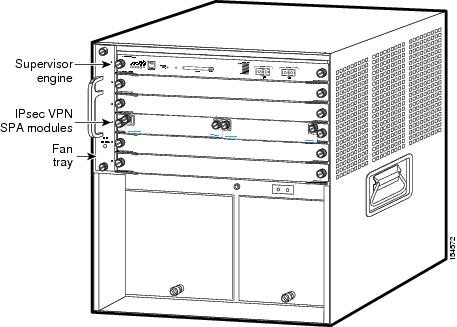

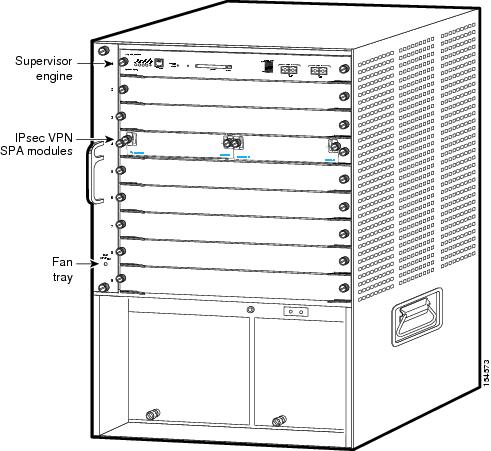

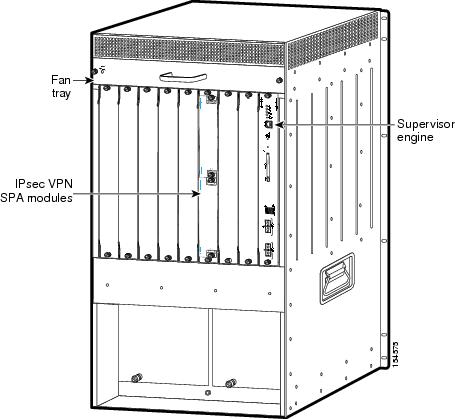

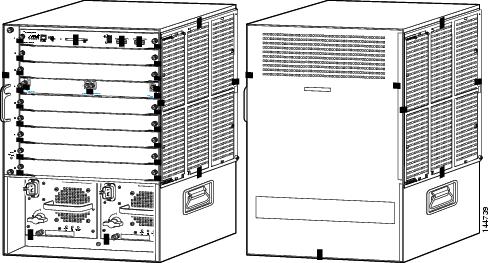

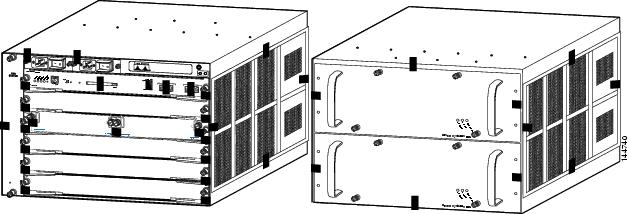

ここでは、Catalyst 6506 と Catalyst 6506-E スイッチ(図1 を参照)、Catalyst 6509 と Catalyst 6509-E スイッチ(図2 を参照)、Cisco 7606 ルータ(図3 を参照)、および Cisco 7609 ルータ(図4 を参照)の一般的な機能について説明します。

図1 Catalyst 6506 および Catalyst 6506-E スイッチ

図2 Catalyst 6509 および Catalyst 6509-E スイッチ

Catalyst 6500 シリーズ、Cisco 7606、および Cisco 7609 暗号モジュール

•![]() ネットワーク モジュールやサービス モジュールを搭載しない設計になっている、シャーシ バックプレーンの各部

ネットワーク モジュールやサービス モジュールを搭載しない設計になっている、シャーシ バックプレーンの各部

•![]() 承認された暗号機能を実行しないネットワーク モジュールやサービス モジュール、または電源モジュールによって占有される、シャーシ内の三次元スペースのインバース

承認された暗号機能を実行しないネットワーク モジュールやサービス モジュール、または電源モジュールによって占有される、シャーシ内の三次元スペースのインバース

•![]() ネットワーク モジュールまたはサービス モジュールと、これらのモジュールを装着するマザーボードおよびドータボードの接続装置

ネットワーク モジュールまたはサービス モジュールと、これらのモジュールを装着するマザーボードおよびドータボードの接続装置

図1 ~ 4 では、暗号境界はシャーシの周りの黒い境界線で示されています。

承認された暗号機能を実行しないネットワーク モジュールやサービス モジュール自体は、暗号境界に含まれません。つまり、暗号境界には、搭載されている非承認の暗号ネットワーク モジュールやサービス モジュール、および電源サブモジュールを除く、シャーシ内のすべてのハードウェア コンポーネントが含まれます。現在利用できるサービス モジュールには、Network Access Module(NAM)、ファイアウォール サービス モジュール、および IPSec VPN SPA モジュールなどがあります。このマニュアルに記載されているすべての機能は、この暗号境界内のコンポーネントによって提供されます。

サービス モジュールを FIPS 承認モードで動作させるには、専用の不透明シールドを吸気口の上に取り付ける必要があります。このシールドを装着すると、吸気口の表面積が小さくなり、FIPS 承認の仕様に適合する範囲内で暗号境界内部の可視性が低くなります。シールドの詳細な取り付け手順については、このマニュアルで説明します。

Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータには、IPSec VPN SPA モジュール暗号アクセラレータ カードが 1 枚以上、およびスーパーバイザ エンジン モジュールが 1 つ以上搭載されます。IPSec VPN SPA モジュールは SPA キャリアに装着して、シャーシ モジュール スロットに取り付けます。

IPSec VPN SPA モジュール搭載の Catalyst 6500 シリーズおよび Cisco 7606/Cisco 7609 ルータは、IPSec、レイヤ 2 転送、レイヤ 2 トンネリング プロトコルを使用したトンネリング、データ暗号化、およびリモート アクセス WAN の終端などの Cisco IOS 機能が装備されているため、Virtual Private Network(VPN; バーチャル プライベート ネットワーク)やアウトソーシング ダイヤル ソリューションを構築するための最適なプラットフォームになります。RISC ベース プロセッサは、リモート ブランチ オフィスの動的な要件を満たすために必要な機能を提供します。

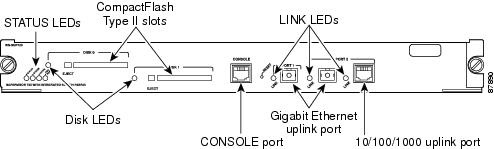

モジュール インターフェイス

スイッチおよびルータ シャーシの物理インターフェイスは、Supervisor Engine 720 の前面パネルに装備されています(図5 を参照)。Supervisor Engine 720 にはコンソール ポートが 1 つ、RJ-45 10/100/1000 イーサネット ポートが 1 つ(および複数のリンク LED)、SFP トランシーバ モジュールを利用するギガビット イーサネット ポートが 2 つ、コンパクト フラッシュ メモリ デバイスを装着する PCMCIA スロットが 2 つ、およびステータス LED が装備されています。

図5 Supervisor Engine 720 の物理インターフェイス

Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータには、コンソール ポート、固定イーサネット インターフェイスが装備されています。Catalyst 6506/Catalyst 6506-E スイッチ シャーシおよび Cisco 7606 ルータ シャーシには、ネットワークおよびサービス モジュール スロットが 6 つ、Catalyst 6509/Catalyst 6509-E スイッチ シャーシおよび Cisco 7609 ルータ シャーシには 9 つ装備されています。ネットワーク モジュールはイーサネット、ATM(非同期転送モード)、シリアル、ISDN BRI(基本インターフェイス)、および統合 CSU/DSU(チャネル サービス ユニット/データ サービス ユニット)など、さまざまな LAN および WAN 接続インターフェイスをサポートし、プライマリおよびバックアップ WAN 接続に使用できます。

ネットワーク モジュールまたはサービス モジュールは、シャーシの前面パネル上にあるシャーシ スロットの 1 つに取り付けます。これらのモジュールはインターフェイスによってスーパーバイザ エンジンと直接連結し、暗号機能を実行することはできません。これらはデータ入出力物理インターフェイスとしてのみ機能します。

スーパーバイザ エンジンにはイーサネット アップリンク ポートが 3 つ装備されています。同時にアクティブになるのは、2 つのポートのみです(ギガビット イーサネット SFP ベース ポートが 2つ、またはギガビット イーサネット SFPベース ポートと 10/100/1000 RJ-45 ポートが 1 つずつ)。スーパーバイザ エンジンには、ローカル システム アクセスに使用可能な、コンソール端末用 RJ-45 コネクタも 1 つ装備されています。イーサネット ポートには LINK LED があります。電力は電源モジュールからバックプレーンを介してモジュールに供給されます。図5 に、スーパーバイザ エンジンの前面パネルの LED の位置、 表1 に LED の説明を示します。

SYSTEM 1 |

||

| 1 つの VTT 2 モジュールに障害があるか、または VTT モジュール温度マイナーしきい値を超過しました。 |

||

2 つの VTT モジュールに障害があるか、または VTT モジュール温度メジャーしきい値を超過しました。 スーパーバイザ エンジンの温度メジャーしきい値を超過しました。 3 |

||

スロットにフラッシュ PC カードが搭載されていない場合、PCMCIA LED が点灯します。フラッシュ PC カードを搭載すると、消灯します。 |

||

すべての 非 FIPS 関連診断テストに合格しました。モジュールは動作可能です。 4 |

||

これらの物理インターフェイスがすべて FIPS 140-2 から分離されて、論理インターフェイスになります( 表2 を参照)。

ロールおよびサービス

認証はロールベースです。ルータには、オペレータが担当できるメイン ロールが 2 つあります(暗号オフィサー ロールおよびユーザ ロール)。ルータの管理者が暗号オフィサー サービスを使用してルータを設定およびメンテナンスする場合は、暗号オフィサー ロールを使用します。一方、ユーザは基本的なユーザ サービスのみを使用します。いずれのロールも、有効なユーザ名およびパスワードの入力によって認証されます。暗号機能および解読機能の設定は、暗号オフィサー ロールの認証を受けた暗号オフィサーのみが行います。暗号オフィサー ロールの認証を受けるには、ユーザ名とパスワードを入力します。暗号オフィサーが暗号機能および解読機能を設定したあと、ユーザは有効なユーザ名とパスワードを入力してユーザ ロールの認証に成功すれば、この機能を使用できます。暗号オフィサーも、暗号オフィサー ロールの認証を受けたあとに、暗号機能および解読機能を使用できます。

ユーザおよび暗号オフィサーのパスワードには、文字と数字の両方を含む 8 文字以上の文字列を指定する必要があります。この方式では、約 5,595 兆のパスワード空間が実現します。攻撃者が 100,000 回に 1 回の確率で 1 分間にランダムにパスワードを推測するには、1 秒間に 930 億のパスワードを入力する必要があります。これは、モジュールまたはインターフェイスの処理機能をはるかに超えています。

モジュールでは認証用に RADIUS および TACACS+ をサポートしており、これらを FIPS モードで使用できます。Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータのすべての管理機能および設定機能の詳細については、『 Performing Basic System Management 』およびスイッチまたはルータのオンライン ヘルプを参照してください。

暗号オフィサー ロール

ルータの初期設定中に、暗号オフィサー パスワード(「イネーブル」パスワード)が定義されます。暗号オフィサーは別のアカウントに暗号オフィサー ロールへのアクセス権を割り当てて、別の暗号オフィサーを作成することができます。

暗号オフィサー ロールは、ルータの設定や管理を行います。暗号オフィサー サービスの内容は次のとおりです。

•![]() ルータの設定 -- ネットワーク インターフェイスおよび設定の定義、コマンド エイリアスの作成、スイッチまたはルータがサポートするプロトコルの設定、インターフェイスおよびネットワーク サービスのイネーブル化、システム日時の設定、認証情報のロードを行います。

ルータの設定 -- ネットワーク インターフェイスおよび設定の定義、コマンド エイリアスの作成、スイッチまたはルータがサポートするプロトコルの設定、インターフェイスおよびネットワーク サービスのイネーブル化、システム日時の設定、認証情報のロードを行います。

•![]() 規則およびフィルタの定義 -- ユーザ データ ストリームに適用されるパケット フィルタをインターフェイスごとに作成します。各フィルタは一連の規則で構成されます。これらの規則は、プロトコル ID、アドレス、ポート、TCP 接続確立、パケット転送など、許可ベースまたは拒否ベース特性を持つ一連のパケットを定義します。

規則およびフィルタの定義 -- ユーザ データ ストリームに適用されるパケット フィルタをインターフェイスごとに作成します。各フィルタは一連の規則で構成されます。これらの規則は、プロトコル ID、アドレス、ポート、TCP 接続確立、パケット転送など、許可ベースまたは拒否ベース特性を持つ一連のパケットを定義します。

•![]() ステータス機能 -- ルータ設定、ルーティング テーブル、およびアクティブ セッションを表示します。また、 Get コマンドを使用して SNMP(簡易ネットワーク管理プロトコル)MIB(管理情報ベース)II 統計情報、状態、温度、メモリ ステータス、電圧、パケット統計情報の表示、アカウンティング ログの確認、および物理インターフェイス ステータスの表示を実行します。

ステータス機能 -- ルータ設定、ルーティング テーブル、およびアクティブ セッションを表示します。また、 Get コマンドを使用して SNMP(簡易ネットワーク管理プロトコル)MIB(管理情報ベース)II 統計情報、状態、温度、メモリ ステータス、電圧、パケット統計情報の表示、アカウンティング ログの確認、および物理インターフェイス ステータスの表示を実行します。

•![]() スイッチまたはルータの管理 -- ユーザのログオフ、スイッチまたはルータのシャットダウンまたはリロード、スイッチまたはルータの設定の手動バックアップ、設定全体の表示、ユーザ権限の管理、スイッチまたはルータの設定の復元を行います。

スイッチまたはルータの管理 -- ユーザのログオフ、スイッチまたはルータのシャットダウンまたはリロード、スイッチまたはルータの設定の手動バックアップ、設定全体の表示、ユーザ権限の管理、スイッチまたはルータの設定の復元を行います。

•![]() 設定の暗号化およびバイパス -- IP トンネリングのコンフィギュレーション テーブルを設定します。各 IP 範囲で使用される鍵およびアルゴリズムを設定したり、指定された IP アドレスからプレーンテキスト パケットを設定したりすることができます。

設定の暗号化およびバイパス -- IP トンネリングのコンフィギュレーション テーブルを設定します。各 IP 範囲で使用される鍵およびアルゴリズムを設定したり、指定された IP アドレスからプレーンテキスト パケットを設定したりすることができます。

ユーザ サービス

ユーザがシステムに入るには、端末プログラムを使用するか、または IPSec で保護された Telnet セッションまたは LAN ポートへの SSH(セキュア シェル)セッションを介して、コンソール ポートにアクセスします。Cisco IOS によって、パスワードの入力が求められます。パスワードが正しければ、Cisco IOS 実行プログラムの開始が許可されます。ユーザ サービスの内容は次のとおりです。

•![]() ステータス機能 -- インターフェイスの状態、レイヤ 2 プロトコルの状態、現在実行中の Cisco IOS のバージョンを表示します。

ステータス機能 -- インターフェイスの状態、レイヤ 2 プロトコルの状態、現在実行中の Cisco IOS のバージョンを表示します。

•![]() ネットワーク機能 -- 他のネットワーク デバイスに接続し(発信 Telnet または PPP を使用)、診断ネットワーク サービス(ping、mtrace)を開始します。

ネットワーク機能 -- 他のネットワーク デバイスに接続し(発信 Telnet または PPP を使用)、診断ネットワーク サービス(ping、mtrace)を開始します。

Catalyst 6500 シリーズ スイッチへの不透明シールドの取り付け

Catalyst 6500 シリーズの不透明シールドは、システムの動作中に取り付けても、システムに電気的な事故や破損が生じないように設計されています。ここに記載された手順を実行するには、隣のラックとの間に、ある程度の隙間を設けることが必要です。この手順は、次の Catalyst 6500 シリーズ スイッチで使用します。

(注) 不透明シールドの製品番号は、保護パッケージの外側に記載されています。

Catalyst 6500 シールド スイッチに不透明シールドを取り付ける手順は、次のとおりです。

ステップ 1![]() 不透明シールドは、ラックに搭載済みの Catalyst 6500 シリーズ スイッチに取り付けるように設計されています。Catalyst 6500 シリーズ スイッチ シャーシがラックに搭載されていない場合は、『 Catalyst 6500 Series Switches Installation Guide 』に記載された手順に従って、シャーシをラックに搭載してください。Catalyst 6500 シリーズ スイッチ シャーシがラックに搭載されている場合は、ステップ 2

不透明シールドは、ラックに搭載済みの Catalyst 6500 シリーズ スイッチに取り付けるように設計されています。Catalyst 6500 シリーズ スイッチ シャーシがラックに搭載されていない場合は、『 Catalyst 6500 Series Switches Installation Guide 』に記載された手順に従って、シャーシをラックに搭載してください。Catalyst 6500 シリーズ スイッチ シャーシがラックに搭載されている場合は、ステップ 2![]() に進んでください。

に進んでください。

ステップ 2![]() FIPS キット パッケージを開きます(製品番号 CVPN6500FIPS/KIT=)。キットの内容は次のとおりです。

FIPS キット パッケージを開きます(製品番号 CVPN6500FIPS/KIT=)。キットの内容は次のとおりです。

•![]() Catalyst 6506 および Catalyst 6506-E スイッチ シャーシ用のインストレーション ハードウェアを含む、パッケージ化された不透明シールド アセンブリ(製品番号 800-27009)

Catalyst 6506 および Catalyst 6506-E スイッチ シャーシ用のインストレーション ハードウェアを含む、パッケージ化された不透明シールド アセンブリ(製品番号 800-27009)

•![]() Catalyst 6509 および Catalyst 6509-E スイッチ シャーシ用のインストレーション ハードウェアを含む、パッケージ化された不透明シールド アセンブリ(製品番号 800-26335)

Catalyst 6509 および Catalyst 6509-E スイッチ シャーシ用のインストレーション ハードウェアを含む、パッケージ化された不透明シールド アセンブリ(製品番号 800-26335)

•![]() 60 枚の FIPS 変更証明ラベルが含まれたエンベロープ

60 枚の FIPS 変更証明ラベルが含まれたエンベロープ

•![]() 使い捨て静電気防止用リスト ストラップが含まれたエンベロープ

使い捨て静電気防止用リスト ストラップが含まれたエンベロープ

ステップ 3![]() システムに適した不透明シールド キットを選択します。もう一方の不透明シールドは脇に置きます。

システムに適した不透明シールド キットを選択します。もう一方の不透明シールドは脇に置きます。

ステップ 4![]() 保護パッケージを開き、不透明シールドおよびインストレーション ハードウェアが含まれた 2 つの袋を取り出します。製品番号 69-1482 の袋には E 以外のシャーシのインストレーション ハードウェア、もう 1 つの袋(製品番号 69-1497)には E シャーシのインストレーション ハードウェアが含まれています。インストレーションに適したインストレーション ハードウェアの袋を選んでください。もう 1 つのファスナ袋は、このインストレーション手順では使用しないので、脇に置いてください。

保護パッケージを開き、不透明シールドおよびインストレーション ハードウェアが含まれた 2 つの袋を取り出します。製品番号 69-1482 の袋には E 以外のシャーシのインストレーション ハードウェア、もう 1 つの袋(製品番号 69-1497)には E シャーシのインストレーション ハードウェアが含まれています。インストレーションに適したインストレーション ハードウェアの袋を選んでください。もう 1 つのファスナ袋は、このインストレーション手順では使用しないので、脇に置いてください。

ステップ 5![]() インストレーション ハードウェアの袋を開けて、次の部品を取り出します。

インストレーション ハードウェアの袋を開けて、次の部品を取り出します。

•![]() (製品番号 69-1482 の袋) -- M3 取り付けネジ× 2、M3 スナップ リベット ファスナ× 4。スナップ リベット ファスナは結合した状態で出荷されています。不透明シールドに取り付ける前に、スナップ リベット スリーブからスナップ リベット ピンを取り外して、スナップ リベット ファスナを 2 つに分解する必要があります。

(製品番号 69-1482 の袋) -- M3 取り付けネジ× 2、M3 スナップ リベット ファスナ× 4。スナップ リベット ファスナは結合した状態で出荷されています。不透明シールドに取り付ける前に、スナップ リベット スリーブからスナップ リベット ピンを取り外して、スナップ リベット ファスナを 2 つに分解する必要があります。

•![]() (製品番号 69-1497 の袋) -- M4 取り付けネジ× 2、M4 スナップ リベット ファスナ スリーブ× 4、および M4 スナップ リベット ピン× 4

(製品番号 69-1497 の袋) -- M4 取り付けネジ× 2、M4 スナップ リベット ファスナ スリーブ× 4、および M4 スナップ リベット ピン× 4

(注) 紛失または破損した場合に備えて、インストレーション ハードウェアの袋には予備のスナップ ファスナが含まれています。

(注) 一方の袋のインストレーション ハードウェアを、別の袋のインストレーション ハードウェアで代用することはできません。

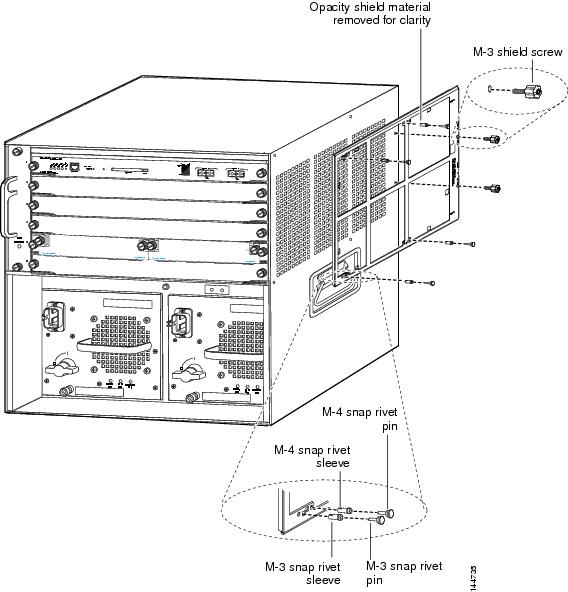

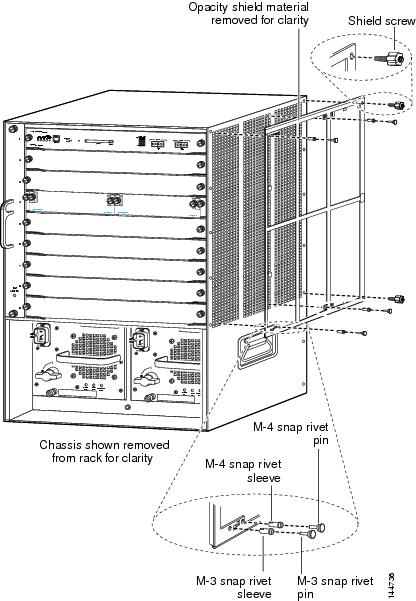

ステップ 6![]() 不透明シールドの対応する細長い穴に取り付けネジを差し込んで、2、3 回だけ回します。ネジを不透明シールドに差し込みすぎないようにしてください(Catalyst 6506 および Catalyst 6506-E スイッチの場合は図6、Catalyst 6509 および Catalyst 6509-E スイッチの場合は図7 を参照)。Catalyst 6509 または Catalyst 6509-E シャーシの不透明シールドには、細長い穴の横に、シルクスクリーンで 6509-E と記してあります。Catalyst 6506 または Catalyst 6506-E シャーシの不透明シールドには、細長い穴の横に、シルクスクリーンで 6506-E と記してあります。

不透明シールドの対応する細長い穴に取り付けネジを差し込んで、2、3 回だけ回します。ネジを不透明シールドに差し込みすぎないようにしてください(Catalyst 6506 および Catalyst 6506-E スイッチの場合は図6、Catalyst 6509 および Catalyst 6509-E スイッチの場合は図7 を参照)。Catalyst 6509 または Catalyst 6509-E シャーシの不透明シールドには、細長い穴の横に、シルクスクリーンで 6509-E と記してあります。Catalyst 6506 または Catalyst 6506-E シャーシの不透明シールドには、細長い穴の横に、シルクスクリーンで 6506-E と記してあります。

ステップ 7![]() 使い捨て静電気防止用リスト ストラップが入ったエンベロープを開きます。使い捨て静電気防止用リスト ストラップをリストに取り付けます。リスト ストラップの他端を、シャーシの金属露出部分に取り付けます。

使い捨て静電気防止用リスト ストラップが入ったエンベロープを開きます。使い捨て静電気防止用リスト ストラップをリストに取り付けます。リスト ストラップの他端を、シャーシの金属露出部分に取り付けます。

ステップ 8![]() 不透明シールドをシャーシの吸気口にかぶせて、不透明シールドの 2 本の取り付けネジをシャーシの未使用の L 字型ブラケット ネジ穴に合わせます。

不透明シールドをシャーシの吸気口にかぶせて、不透明シールドの 2 本の取り付けネジをシャーシの未使用の L 字型ブラケット ネジ穴に合わせます。

ステップ 9![]() 不透明シールドをシャーシの吸気口にしっかり押し当てて、手で 2 本の取り付けネジを締め、不透明シールドをシャーシに固定します。

不透明シールドをシャーシの吸気口にしっかり押し当てて、手で 2 本の取り付けネジを締め、不透明シールドをシャーシに固定します。

ステップ 10![]() リベット スリーブを不透明シールドの正方形の穴の 1 つ(E 以外のシャーシ)、または丸い穴の 1 つ(E シャーシ)に合わせます。スナップ リベット ファスナの配置については、図6 または図7 を参照してください。リベット スリーブを穴に差し込み、不透明シールド、およびシャーシ換気口に通して、押し込みます。

リベット スリーブを不透明シールドの正方形の穴の 1 つ(E 以外のシャーシ)、または丸い穴の 1 つ(E シャーシ)に合わせます。スナップ リベット ファスナの配置については、図6 または図7 を参照してください。リベット スリーブを穴に差し込み、不透明シールド、およびシャーシ換気口に通して、押し込みます。

(注) 場合によっては、シャーシ換気口と位置が正しく合う別の穴がないかどうかを試してみる必要があります。

ステップ 11![]() リベット ピンを取り出し、カチッという音がするまで、リベット スリーブに差し込みます。

リベット ピンを取り出し、カチッという音がするまで、リベット スリーブに差し込みます。

(注) カチッという音が聞こえない場合は、スナップ リベット ファスナを取り外して、調べてください。リベット スリーブが膨らんでいるか、または破損している場合は、スナップ リベット ファスナを廃棄して、インストレーション ハードウェアの袋に入っている予備のファスナを新規に使用します。

ステップ 12![]() 残りの 3 つのスナップ リベット ファスナに対しても、ステップ 10 およびステップ 11 の手順を行います。スナップ リベット ファスナの配置については、図6(Catalyst 6506 および Catalyst 6506-E)または図7(Catalyst 6509 および Catalyst 6509-E)を参照してください。

残りの 3 つのスナップ リベット ファスナに対しても、ステップ 10 およびステップ 11 の手順を行います。スナップ リベット ファスナの配置については、図6(Catalyst 6506 および Catalyst 6506-E)または図7(Catalyst 6509 および Catalyst 6509-E)を参照してください。

(注) ラックからシャーシを取り外す場合は、最初に不透明シールドを取り外す必要があります。不透明シールドが取り付けられたままだと、シャーシの幅が長くなりすぎて、ラックから取り外せなくなります。

図6 Catalyst 6506 または Catalyst 6506-E スイッチへの不透明シールドの取り付け

図7 Catalyst 6509 または Catalyst 6509-E スイッチへの不透明シールドの取り付け

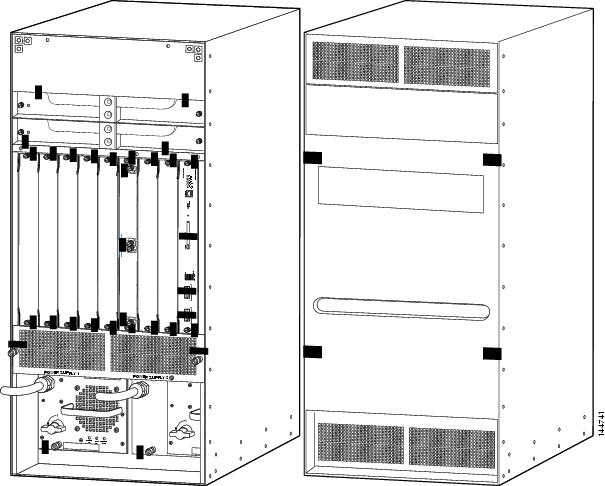

Cisco 7600 シリーズ ルータへの不透明シールドの取り付け

ここでは、Cisco 7606 ルータに不透明シールドを取り付ける手順について説明します。不透明シールド、対応するインストレーション ハードウェア、および変更証明ラベルは、Cisco 7600 FIPS キット(製品番号 CVPN7600FIPS/KIT=)に含まれています。Cisco 7606 ルータの不透明シールドは、システムの動作中に取り付けても、システムに電気的な事故や破損が生じないように設計されています。ここに記載された手順を実行するには、隣のラックとの間に、ある程度の隙間を設けることが必要です。

Cisco 7609 ルータ シャーシに不透明シールドは不要です。Cisco 7609 ルータ シャーシは、外部シールドを取り付けなくても FIPS の不透明要件を満たします。

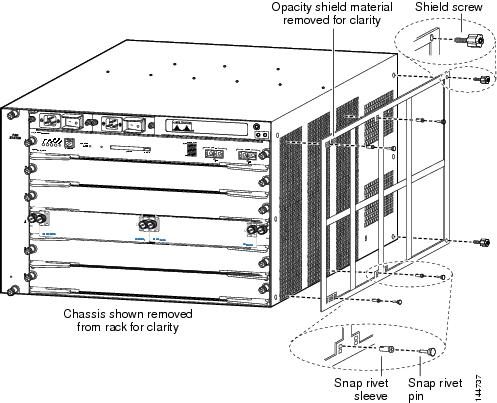

Cisco 7606 ルータ シャーシ(図8 を参照)に不透明シールドを取り付ける手順は、次のとおりです。

ステップ 1![]() 不透明シールドは、ラックに搭載済みの Cisco 7606 シャーシに取り付けるように設計されています。Cisco 7606 シャーシをラックに搭載していない場合は、『 Cisco 7600 Series Router Installation Guide 』の手順に従って、シャーシをラックに搭載してください。Cisco 7606 シャーシをラックに搭載してある場合は、ステップ 2

不透明シールドは、ラックに搭載済みの Cisco 7606 シャーシに取り付けるように設計されています。Cisco 7606 シャーシをラックに搭載していない場合は、『 Cisco 7600 Series Router Installation Guide 』の手順に従って、シャーシをラックに搭載してください。Cisco 7606 シャーシをラックに搭載してある場合は、ステップ 2![]() に進んでください。

に進んでください。

ステップ 2![]() FIPS キット パッケージを開きます(製品番号 CVPN7600FIPS/KIT=)。キットの内容は次のとおりです。

FIPS キット パッケージを開きます(製品番号 CVPN7600FIPS/KIT=)。キットの内容は次のとおりです。

•![]() Cisco 7606 ルータ用の不透明シールド アセンブリ(製品番号 800-26211)。不透明シールドの製品番号は、保護パッケージの外側に記載されています。

Cisco 7606 ルータ用の不透明シールド アセンブリ(製品番号 800-26211)。不透明シールドの製品番号は、保護パッケージの外側に記載されています。

•![]() インストレーション ハードウェアが入っている袋(キットによっては、袋がない場合があります。この場合、インストレーション ハードウェアは不透明シールドに取り付けられています)

インストレーション ハードウェアが入っている袋(キットによっては、袋がない場合があります。この場合、インストレーション ハードウェアは不透明シールドに取り付けられています)

•![]() 30 枚の FIPS 変更証明ラベルが含まれたエンベロープ、および使い捨て静電気防止用リスト ストラップ

30 枚の FIPS 変更証明ラベルが含まれたエンベロープ、および使い捨て静電気防止用リスト ストラップ

ステップ 3![]() 保護パッケージから不透明シールドを取り出します。

保護パッケージから不透明シールドを取り出します。

a.![]() 取り付けネジおよびスナップ リベット ファスナがすでに不透明シールドに取り付けられている場合は、不透明シールドから 4 つのスナップ リベット ファスナを取り外します。取り付けネジは、取り付けたままにしておきます。ステップ 5 に進んでください。

取り付けネジおよびスナップ リベット ファスナがすでに不透明シールドに取り付けられている場合は、不透明シールドから 4 つのスナップ リベット ファスナを取り外します。取り付けネジは、取り付けたままにしておきます。ステップ 5 に進んでください。

(注) 取り付けネジが不透明シールドに差し込まれ、2、3 回だけ回転されていることを確認します。

b.![]() 不透明シールドにインストレーション ハードウェアの袋(69-1483)が付属している場合は、袋を開けて、2 本の取り付けネジおよび 4 つのスナップ リベット ファスナを取り出します。スナップ リベット ファスナは結合した状態で出荷されています。取り付ける前に、スナップ リベット スリーブからスナップ リベット ピンを取り外して、スナップ リベット ファスナを 2 つに分解する必要があります。ステップ 4 に進んでください。

不透明シールドにインストレーション ハードウェアの袋(69-1483)が付属している場合は、袋を開けて、2 本の取り付けネジおよび 4 つのスナップ リベット ファスナを取り出します。スナップ リベット ファスナは結合した状態で出荷されています。取り付ける前に、スナップ リベット スリーブからスナップ リベット ピンを取り外して、スナップ リベット ファスナを 2 つに分解する必要があります。ステップ 4 に進んでください。

(注) 紛失または破損した場合に備えて、インストレーション ハードウェアの袋には予備のスナップ リベット ファスナが入っています。

ステップ 4![]() 不透明シールドの細長い穴に取り付けネジを差し込んで(図8 を参照)、2、3 回だけ回します。取り付けネジを不透明シールドに差し込みすぎないようにしてください。

不透明シールドの細長い穴に取り付けネジを差し込んで(図8 を参照)、2、3 回だけ回します。取り付けネジを不透明シールドに差し込みすぎないようにしてください。

ステップ 5![]() 使い捨て静電気防止用リスト ストラップが入ったエンベロープを開きます。使い捨て静電気防止用リスト ストラップをリストに取り付けます。リスト ストラップの一方の端を、シャーシの金属露出部分に取り付けます。

使い捨て静電気防止用リスト ストラップが入ったエンベロープを開きます。使い捨て静電気防止用リスト ストラップをリストに取り付けます。リスト ストラップの一方の端を、シャーシの金属露出部分に取り付けます。

ステップ 6![]() 不透明シールドをシャーシの吸気口にかぶせて、不透明シールドの 2 本の取り付けネジをシャーシの未使用の L 字型ブラケット ネジ穴に合わせます。

不透明シールドをシャーシの吸気口にかぶせて、不透明シールドの 2 本の取り付けネジをシャーシの未使用の L 字型ブラケット ネジ穴に合わせます。

ステップ 7![]() 不透明シールドをシャーシの側面にしっかり押し当てて、2 本の取り付けネジを締め、シャーシに固定します。

不透明シールドをシャーシの側面にしっかり押し当てて、2 本の取り付けネジを締め、シャーシに固定します。

ステップ 8![]() リベット スリーブを不透明シールドの正方形の穴の 1 つに合わせます。スナップ リベット ファスナの配置については、図8 を参照してください。リベット スリーブを穴に差し込み、不透明シールド、およびシャーシ換気口に通して押し込みます。

リベット スリーブを不透明シールドの正方形の穴の 1 つに合わせます。スナップ リベット ファスナの配置については、図8 を参照してください。リベット スリーブを穴に差し込み、不透明シールド、およびシャーシ換気口に通して押し込みます。

(注) 場合によっては、シャーシ換気口と位置が正しく合う別の穴がないかどうかを試してみる必要があります。

ステップ 9![]() リベット ピンを、カチッという音がするまで、リベット スリーブに差し込みます。

リベット ピンを、カチッという音がするまで、リベット スリーブに差し込みます。

(注) カチッという音が聞こえない場合は、スナップ リベット ファスナを取り外して、調べてください。リベット スリーブが膨らんでいるか、または破損している場合は、スナップ リベット ファスナを廃棄して、ファスナ袋に含まれている予備のファスナを新規に使用します。

ステップ 10![]() 残りの 3 つのスナップ リベット ファスナに対しても、ステップ 8 およびステップ 9 の手順を行います。

残りの 3 つのスナップ リベット ファスナに対しても、ステップ 8 およびステップ 9 の手順を行います。

(注) ラックから Catalyst 6509 シャーシを取り外す場合は、最初に不透明シールドを取り外す必要があります。不透明シールドが取り付けられたままだと、シャーシの幅が長くなりすぎて、ラックから取り外せなくなります。

図8 Cisco 7606 ルータへの不透明シールドの取り付け

物理的なセキュリティ

ルータは厚いスチール製シャーシに全体が格納されています。Catalyst 6509 スイッチ、Catalyst 6509-E スイッチ、および Cisco 7609 ルータにはモジュール スロットが 9 つ、Catalyst 6506 スイッチ、Catalyst 6506-E スイッチ、および Cisco 7606 ルータには 6 つ装備されています。スーパーバイザ エンジンにはオンボード LAN コネクタおよびコンソール コネクタが、両方のモデルの電源モジュールには電源コード接続部および電源スイッチが装備されています。各モジュールの内部コンポーネントを扱うには、スイッチまたはルータを構成する各モジュールを取り外します。

FIPS 互換モードで動作させるには、モジュールが搭載されていないシャーシ スロットにスロット カバーを取り付ける必要があります。スロット カバーは各シャーシに付属しています。シスコに追加スロット カバーを発注することもできます。ここに記載された手順に従って、ネットワーク モジュールおよびサービス モジュールに変更証明ラベルを貼付します。

(注) スロット カバーに変更証明ラベルを貼付する場合も、同じ手順を使用します。

FIPS 140-2 レベル 2 要件に適合するように設定されたルータまたはスイッチを扱うには、変更の形跡を示す仕組みが必要です。シリアル化された変更証明ラベルをシステムに貼付する手順は、次のとおりです。

ステップ 1![]() 清掃用のアルコール パッドを使用して、カバーからグリース、埃、オイルを除去してから、変更証明ラベルを貼付します。シャーシの温度は、10°C(50°F)以上である必要があります。

清掃用のアルコール パッドを使用して、カバーからグリース、埃、オイルを除去してから、変更証明ラベルを貼付します。シャーシの温度は、10°C(50°F)以上である必要があります。

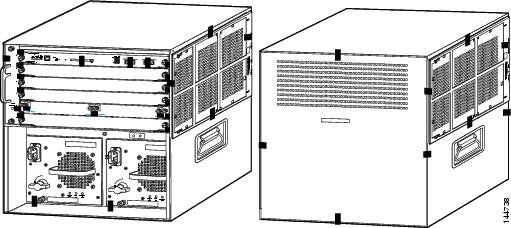

ステップ 2![]() 図9(Catalyst 6506 スイッチ)、図10(Catalyst 6509 スイッチ)、図11(Cisco 7606 ルータ)、または 図12(Cisco 7609 ルータ)のように、シャーシにラベルを貼付します。

図9(Catalyst 6506 スイッチ)、図10(Catalyst 6509 スイッチ)、図11(Cisco 7606 ルータ)、または 図12(Cisco 7609 ルータ)のように、シャーシにラベルを貼付します。

a.![]() ファントレイ -- 変更証明ラベルは、ラベルの半分がファン トレイの前面に、もう半分がシャーシの左側にくるように、貼付します。ファン トレイを取り外そうとすると、変更シールが破損して、変更の形跡が残ります。

ファントレイ -- 変更証明ラベルは、ラベルの半分がファン トレイの前面に、もう半分がシャーシの左側にくるように、貼付します。ファン トレイを取り外そうとすると、変更シールが破損して、変更の形跡が残ります。

b.![]() モジュール -- シャーシに取り付けられた Supervisor Engine 720、IPSec VPN SPA モジュール、またはブランク モジュール カバーごとに、ラベルの半分がモジュールの右側に、もう半分がシャーシの右側にくるように、変更証明ラベルを貼付します。ファン トレイを取り外そうとすると、変更シールが破損して、変更の形跡が残ります。

モジュール -- シャーシに取り付けられた Supervisor Engine 720、IPSec VPN SPA モジュール、またはブランク モジュール カバーごとに、ラベルの半分がモジュールの右側に、もう半分がシャーシの右側にくるように、変更証明ラベルを貼付します。ファン トレイを取り外そうとすると、変更シールが破損して、変更の形跡が残ります。

c.![]() 不透明シールド -- 不透明シールド(シャーシの右側に取り付け)には、次のように 4 つのラベルを貼付する必要があります。

不透明シールド -- 不透明シールド(シャーシの右側に取り付け)には、次のように 4 つのラベルを貼付する必要があります。

•![]() ラベルの半分が不透明シールドの上部に、もう半分がシャーシ上にくるように、1 枚のラベルを貼付します。

ラベルの半分が不透明シールドの上部に、もう半分がシャーシ上にくるように、1 枚のラベルを貼付します。

•![]() ラベルの半分が不透明シールドの左側に、もう半分がシャーシ上にくるように、1 枚のラベルを貼付します。

ラベルの半分が不透明シールドの左側に、もう半分がシャーシ上にくるように、1 枚のラベルを貼付します。

•![]() ラベルの半分が不透明シールドの右側に、もう半分がシャーシ上にくるように、1 枚のラベルを貼付します。

ラベルの半分が不透明シールドの右側に、もう半分がシャーシ上にくるように、1 枚のラベルを貼付します。

•![]() Catalyst 6509 スイッチ シャーシの場合のみ、ラベルの半分が不透明シールドの底部に、もう半分がシャーシの右側にくるように、1 枚のラベルを貼付します。

Catalyst 6509 スイッチ シャーシの場合のみ、ラベルの半分が不透明シールドの底部に、もう半分がシャーシの右側にくるように、1 枚のラベルを貼付します。

•![]() Cisco 7606 ルータ シャーシの場合のみ、ラベルの半分が不透明シールドの底部に、もう半分がシャーシの底部にくるように、1 枚のラベルを貼付します。

Cisco 7606 ルータ シャーシの場合のみ、ラベルの半分が不透明シールドの底部に、もう半分がシャーシの底部にくるように、1 枚のラベルを貼付します。

(注) Cisco 7609 ルータには不透明シールドがありません。

ステップ 3![]() 図9(Catalyst 6506 および Catalyst 6506-E スイッチ)、図10(Catalyst 6509 および Catalyst 6509-E スイッチ)、図11(Cisco 7606 ルータ)、または 図12(Cisco 7609 ルータ)のように、シャーシに取り付けられた各スーパーバイザ エンジンにラベルを貼付します。

図9(Catalyst 6506 および Catalyst 6506-E スイッチ)、図10(Catalyst 6509 および Catalyst 6509-E スイッチ)、図11(Cisco 7606 ルータ)、または 図12(Cisco 7609 ルータ)のように、シャーシに取り付けられた各スーパーバイザ エンジンにラベルを貼付します。

a.![]() ラベルの半分が PCMCIA スロット上に、もう半分が Supervisor Engine 2 前面プレート上にくるように、変更証明ラベルを貼付します。フラッシュ PC カードを取り付けたり、取り外したりしようとすると、変更シールが破損して、変更の形跡が残ります。

ラベルの半分が PCMCIA スロット上に、もう半分が Supervisor Engine 2 前面プレート上にくるように、変更証明ラベルを貼付します。フラッシュ PC カードを取り付けたり、取り外したりしようとすると、変更シールが破損して、変更の形跡が残ります。

b.![]() ラベルの半分が、Supervisor Engine 2 ネットワーク インターフェイス アップリンク ポートに取り付けられた GBIC(ギガビット インターフェイス コンバータ)トランシーバ上に、もう半分が Supervisor Engine 2 前面プレート上にくるように、変更証明ラベルを貼付します。GBIC トランシーバを取り外そうとすると、変更シールが破損して、変更の形跡が残ります。

ラベルの半分が、Supervisor Engine 2 ネットワーク インターフェイス アップリンク ポートに取り付けられた GBIC(ギガビット インターフェイス コンバータ)トランシーバ上に、もう半分が Supervisor Engine 2 前面プレート上にくるように、変更証明ラベルを貼付します。GBIC トランシーバを取り外そうとすると、変更シールが破損して、変更の形跡が残ります。

c.![]() 何も取り付けられていないネットワーク インターフェイス アップリンク ポートを完全に覆うように、変更証明ラベルを貼付します。ネットワーク インターフェイス アップリンク ポートに GBIC トランシーバを取り付けようとすると、変更シールが破損して、変更の形跡が残ります。

何も取り付けられていないネットワーク インターフェイス アップリンク ポートを完全に覆うように、変更証明ラベルを貼付します。ネットワーク インターフェイス アップリンク ポートに GBIC トランシーバを取り付けようとすると、変更シールが破損して、変更の形跡が残ります。

(注) 変更証明ラベルの接着剤は 5 分以内に完全に固まります。

図9 Catalyst 6506 および Catalyst 6506-E スイッチ シャーシの変更証明ラベルの配置

図10 Catalyst 6509 および Catalyst 6509-E スイッチ シャーシの変更証明ラベルの配置

図11 Cisco 7606 ルータ シャーシの変更証明ラベルの配置

図12 Cisco 7609 ルータ シャーシの変更証明ラベルの配置

変更証明シールは、特殊な薄型ビニールの裏側に接着剤が塗布されています。シャーシを開けたり、モジュールや電源モジュール取り外したり、不透明シールドを取り外したりしようとすると、証明変更シール、またはシャーシの塗布面や金属部が破損します。変更証明シールには重複しないシリアル番号が記載されているので、シールの状態を調べ、対応するシリアル番号を比較することにより、モジュールが変更されていないかどうかを確認することができます。変更証明シールのコーナーがめくれている場合や、気泡、しわ、裂け目、破れ、剥離などがある場合も、変更されている可能性があります。ラベルが剥がれると、「OPEN」という字が見えるようになります。

暗号鍵の管理

スイッチまたはルータでは、暗号鍵や、パスワードなどの重要なセキュリティ パラメータが安全に管理されます。変更証明シールを使用すると、すべての鍵を物理的に保護できます。鍵はパスワードでも保護され、暗号オフィサーは鍵をゼロ化することもできます。鍵は手動で交換し、手動鍵交換または IKE(インターネット キー エクスチェンジ)を使用して電子的に入力します。

モジュールは、FIPS 140-2 で承認されているAES と Triple-DES 暗号化、IKE と IPSec の SHA-1 ハッシュ、HMAC-SHA-1、および ANSI X9.31 Random Number Generation のアルゴリズムをサポートします。ルータまたはスイッチが承認された動作モードになるのは、FIPS 140-2 承認のアルゴリズムが使用されている場合のみです。アルゴリズムDES(非準拠)、MD5、HMAC-MD5、および Diffie-Hellman(DH)は FIPS 140-2 によって承認されていません。ただし、鍵を確立する場合に DH を使用すると、80 ビットまたは 96 ビットの暗号強度を達成できます。FIPS 動作モードでは、AES、Triple-DES、および SHA-1 の IOS 実装を使用しないでください。

モジュールでは 2 つのタイプの鍵管理方式がサポートされます。

•![]() 電子鍵エントリによる事前共有鍵交換。AES および Triple-DES 鍵は手動で交換し、電子的に入力します。この鍵管理方式は Cisco IOS リリース 12.2(18)SXF でのみサポートされています。

電子鍵エントリによる事前共有鍵交換。AES および Triple-DES 鍵は手動で交換し、電子的に入力します。この鍵管理方式は Cisco IOS リリース 12.2(18)SXF でのみサポートされています。

•![]() 事前共有鍵の手動交換および電子入力のサポートを含む IKE 方式

事前共有鍵の手動交換および電子入力のサポートを含む IKE 方式

–![]() AES または Triple-DES 鍵を生成するには、事前共有鍵と DH 鍵承認技術を組み合わせて使用します。

AES または Triple-DES 鍵を生成するには、事前共有鍵と DH 鍵承認技術を組み合わせて使用します。

システムでは DH や IKE など、商用の鍵確立方式がサポートされています。詳細については、『 Cisco IOS Reference Guide 』を参照してください。

すべての事前共有鍵は、鍵を作成した CO(暗号オフィサー)ロールに関連付けられ、CO ロールはパスワードによって保護されます。したがって、CO パスワードはすべての事前共有鍵に関連付けられます。暗号オフィサーが鍵を保存する場合は、承認を受ける必要があります。トンネルごとに承認されたすべての DH 鍵は、IKE プロトコルのみを通じて、この特定のトンネルに直接関連付けられます。

モジュールでは、 表3 に記載された CSP(重要セキュリティ パラメータ)がサポートされています。

(注) すべての RSA 動作はポリシーによって禁止されています。暗号オフィサーが実行できるコマンドは、ゼロ化方式列にコマンドとして記載されています。

表4 に、CSP にアクセスするサービス、アクセス タイプ、および CSP にアクセスするロールを示します。R、W、および D はそれぞれ読み取り、書き込み、削除アクセスを表します。

鍵のゼロ化

モジュールのすべての鍵および CSP はゼロ化できます。鍵および CSP をそれぞれゼロ化する方式については、 表3 を参照してください。

セルフテスト

セキュア データが公開されないようにするには、セキュリティ モジュールの暗号コンポーネントをテストして、すべてのコンポーネントが正常に機能していることを確認する必要があります。ルータまたはスイッチには、起動中に実行されたり、動作中に定期的に実行されたりする一連のセルフテストが組み込まれています。セルフテストには、FIPS 140-2 承認の各暗号アルゴリズムおよび DH アルゴリズムに関する Cryptographic Known Answer Test(KAT)などがあります。電源投入時には、ソフトウェア整合性テストも実行されます。いずれかのセルフテストに失敗した場合、ルータはエラー ステートに移行します。エラー ステートでは、すべてのセキュア データの送信が中断され、障害を示すステータス情報がルータによって、出力されます。

Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータのセキュアな動作

IPSec VPN SPA モジュール搭載の Catalyst 6500 シリーズ スイッチおよび Cisco 7606/Cisco 7609 ルータは、FIPS 140-2 に関するレイヤ 2 要件をすべて満たします。ここに記載されている設定時の注意事項に従って、モジュールを FIPS 承認の動作モードにしてください。次に示す設定を行わないまま、このルータまたはスイッチを稼働させた場合、モジュールは FIPS 承認の動作モードを開始しません。

初期設定

ルータまたはスイッチを設定する前に、次の要件について検討してください。

•![]() 暗号オフィサーは IP Sec VPN SPA モジュールの有無を目視で確認して、IPSec VPN SPA モジュール暗号アクセラレータ カードがシャーシに取り付けられていることを確認してください。

暗号オフィサーは IP Sec VPN SPA モジュールの有無を目視で確認して、IPSec VPN SPA モジュール暗号アクセラレータ カードがシャーシに取り付けられていることを確認してください。

•![]() 暗号オフィサーは変更証明ラベルを貼付してください(物理的なセキュリティを参照)。

暗号オフィサーは変更証明ラベルを貼付してください(物理的なセキュリティを参照)。

•![]() ネットワーク モジュールの追加または取り外しを実行できるのは、暗号オフィサーのみです。変更証明ラベルをはがす場合、暗号オフィサーはシャーシからラベル全体をはがし、清掃用のアルコール パッドでグリース、埃、またはオイルを除去する必要があります。その後、ルータに変更証明ラベルを貼付し直します(物理的なセキュリティを参照)。

ネットワーク モジュールの追加または取り外しを実行できるのは、暗号オフィサーのみです。変更証明ラベルをはがす場合、暗号オフィサーはシャーシからラベル全体をはがし、清掃用のアルコール パッドでグリース、埃、またはオイルを除去する必要があります。その後、ルータに変更証明ラベルを貼付し直します(物理的なセキュリティを参照)。

•![]() 暗号オフィサーは不透明シールドを取り付けてください(物理的なセキュリティを参照)。

暗号オフィサーは不透明シールドを取り付けてください(物理的なセキュリティを参照)。

システムの初期化および設定

システムを初期化して設定する場合、暗号オフィサーは次の処理を実行する必要があります。

•![]() 暗号オフィサーは初期設定を実行する必要があります。使用できるイメージは、Cisco IOS

暗号オフィサーは初期設定を実行する必要があります。使用できるイメージは、Cisco IOS

Release 12.2(18)SXE、アドバンス セキュリティ ビルド(advsecurity)のみです。その他のイメージはロードできません。

•![]() boot フィールドの値は 0x0102(出荷時の設定)になっている必要があります。この設定の場合、コンソールから ROM モニタへのブレーク送信がディセーブルになり、Cisco IOS イメージが自動的に起動します。暗号オフィサーは、 configure terminal コマンド ラインで次の構文を入力します。

boot フィールドの値は 0x0102(出荷時の設定)になっている必要があります。この設定の場合、コンソールから ROM モニタへのブレーク送信がディセーブルになり、Cisco IOS イメージが自動的に起動します。暗号オフィサーは、 configure terminal コマンド ラインで次の構文を入力します。

•![]() 暗号オフィサーは暗号オフィサー ロールに対応するイネーブル パスワードを作成する必要があります。パスワードには 8 文字以上を指定します(すべての数字、すべての小文字および大文字、「?」を除くすべての特殊文字を使用可)。暗号オフィサーは、 enable コマンドを最初に入力するときに、パスワードを入力する必要があります。「#」プロンプトに、次の構文を入力します。

暗号オフィサーは暗号オフィサー ロールに対応するイネーブル パスワードを作成する必要があります。パスワードには 8 文字以上を指定します(すべての数字、すべての小文字および大文字、「?」を除くすべての特殊文字を使用可)。暗号オフィサーは、 enable コマンドを最初に入力するときに、パスワードを入力する必要があります。「#」プロンプトに、次の構文を入力します。

•![]() 暗号オフィサーは必ず、ユーザにパスワード(8 文字以上)を割り当てる必要があります。

暗号オフィサーは必ず、ユーザにパスワード(8 文字以上)を割り当てる必要があります。

•![]() ユーザに対しては、コンソール ポートでの識別および認証が必須です。暗号オフィサーは、 configure terminal コマンド ラインで次の構文を入力します。

ユーザに対しては、コンソール ポートでの識別および認証が必須です。暗号オフィサーは、 configure terminal コマンド ラインで次の構文を入力します。

•![]() 暗号オフィサーはユーザに権限レベル 1(デフォルト)のみを割り当てます。

暗号オフィサーはユーザに権限レベル 1(デフォルト)のみを割り当てます。

•![]() 暗号オフィサーはコマンドにデフォルト以外の権限レベルを割り当てないでください。

暗号オフィサーはコマンドにデフォルト以外の権限レベルを割り当てないでください。

•![]() 暗号オフィサーは次のコマンドを使用して、モジュールをイネーブルにします。

暗号オフィサーは次のコマンドを使用して、モジュールをイネーブルにします。

•![]() 暗号オフィサーは次のコマンドを使用して、VPN サービス モジュールがイネーブルであることを確認します。

暗号オフィサーは次のコマンドを使用して、VPN サービス モジュールがイネーブルであることを確認します。

•![]() 暗号オフィサーは認証に RADIUS または TACACS+ を使用するように、モジュールを設定できます。認証に RADIUS または TACACS+ を使用する設定は任意です。RADIUS または TACACS+ を使用するようにモジュールが設定されている場合、暗号オフィサーは 8 文字以上の RADIUS または TACACS+ 共有秘密鍵を定義する必要があります。

暗号オフィサーは認証に RADIUS または TACACS+ を使用するように、モジュールを設定できます。認証に RADIUS または TACACS+ を使用する設定は任意です。RADIUS または TACACS+ を使用するようにモジュールが設定されている場合、暗号オフィサーは 8 文字以上の RADIUS または TACACS+ 共有秘密鍵を定義する必要があります。

•![]() 暗号オフィサーがスイッチまたはルータに Cisco IOS イメージをロードすると、スイッチまたはルータは FIPS 以外の動作モードになります。

暗号オフィサーがスイッチまたはルータに Cisco IOS イメージをロードすると、スイッチまたはルータは FIPS 以外の動作モードになります。

IPSec 要件および暗号アルゴリズム

FIPS モードで許可されている鍵管理方式タイプは、IKE のみです。

Cisco IOS に実装されている IKE では複数のアルゴリズムを使用できますが、FIPS 140-2 構成で許可されるのは次のアルゴリズムのみです。

次のアルゴリズムは FIPS で承認されていません(あるいは準拠していません)。FIPS 承認モード中は使用しないでください。

プロトコル

セキュアな IPSec トンネルを介した SNMP v3 を採用して、認証されたセキュアな SNMP gets および sets 処理を行うことができます。SNMP v2C では認証にコミュニティ ストリングが使用されるため、gets のみが許可されます。モジュール間のハイアベイラビリティ関係をサポートするために SSP プロトコルが使用されている場合は、認証および暗号化された IPSec トンネルを介して動作するように SSP 接続を設定する必要があります。

リモート アクセス

システムへの telnet アクセスは、リモート システムとモジュールをセキュアな IPSec トンネルで接続している場合のみ許可されます。暗号オフィサーは、Telnet によるリモート接続が FIPS 承認アルゴリズムで IPSec を介して保護されるように、モジュールを設定する必要があります。

システムへの SSH アクセスが許可されるのは、FIPS 承認アルゴリズムを使用するように SSH が設定されている場合のみです。暗号オフィサーは SSH が FIPS 承認アルゴリズムのみを使用するように、モジュールを設定する必要があります。

(注) すべてのユーザは、リモート アクセスが許可されたあとに、認証を受ける必要があります。

マニュアルの入手方法

シスコ製品のマニュアルおよびその他の資料は、Cisco.comで入手することができます。ここでは、シスコが提供する製品マニュアルのリソースを示します。

Cisco.com

シスコの最新のマニュアルは、次の URL からアクセスしてください。

http://www.cisco.com/techsupport

シスコの Web サイトには、次の URL からアクセスしてください。

Product Documentation DVD

Product Documentation DVD は、ポータブル メディアに収容された、技術的な製品マニュアルのライブラリです。この DVD を使用すると、シスコ製品のインストレーション、設定、およびコマンドに関するガイドにアクセスできます。また、次の URL にある Cisco Web サイトで公開されている HTML マニュアルおよび PDF ファイルの一部にアクセスできます。

http://www.cisco.com/univercd/home/home.htm

Product Documentation DVD は、定期的に作成およびリリースされます。DVD は単独または年間契約で入手することができます。Cisco.com に登録されている場合、次の URL にある Product Documentation Store の Cisco Marketplace から Product Documentation DVD(Customer Order Number DOC-DOCDVD= または DOC-DOCDVD=SUB)を発注できます。

マニュアルの発注方法

Cisco Marketplace にアクセスするには、Cisco.com へ登録する必要があります。Cisco.com に登録されている場合、次の URL にある Product Documentation Store でシスコ製品のマニュアルを発注できます。

http://www.cisco.com/go/marketplace/docstore

シスコ製品のセキュリティ

シスコでは、無償の Security Vulnerability Policy ポータルを次の URL で提供しています。

http://www.cisco.com/en/US/products/products_security_vulnerability_policy.html

•![]() シスコからのセキュリティ情報を入手するために登録を行う。

シスコからのセキュリティ情報を入手するために登録を行う。

シスコ製品に関するセキュリティ勧告、セキュリティの注意、およびセキュリティ対応のリストを、次の URL で確認できます。

Product Security Incident Response Team Really Simple Syndication(PSIRT RSS)フィードをご利用いただくと、セキュリティに関する勧告、注意、対応の更新をリアルタイムで確認できます。PSIRT RSS の定期購読方法については、次の URL を参照してください。

http://www.cisco.com/en/US/products/products_psirt_rss_feed.html

シスコ製品のセキュリティ問題の報告

シスコでは、安全な製品を提供することを目指しています。製品のリリース前に社内でテストを実施し、すべての脆弱性を迅速に修正するように努めております。お客様がシスコ製品の脆弱性を発見したと思われる場合は、次の PSIRT にご連絡ください。

•![]() 緊急度の高い問題 -- security-alert@cisco.com

緊急度の高い問題 -- security-alert@cisco.com

緊急度の高い問題とは、システムが激しい攻撃を受けている状態、または急を要する深刻なセキュリティの脆弱性を報告する必要がある状態を指します。それ以外の状態はすべて、緊急度の低い問題とみなされます。

•![]() 緊急度の低い問題 -- psirt@cisco.com

緊急度の低い問題 -- psirt@cisco.com

緊急度の高い問題の場合、次の電話番号で PSIRT に問い合わせることができます。

ヒント お客様が第三者に知られたくない情報をシスコに送信する場合、Pretty Good Privacy(PGP)または PGP と互換性のある製品(GnuPG など)を使用して情報を暗号化することを推奨します。PSIRT は、PGP バージョン 2.x ~ 9.x と互換性のある暗号化情報を取り扱うことができます。

無効な暗号鍵または失効した暗号鍵は使用しないでください。PSIRT と通信する際は、次の URL にある Security Vulnerability Policy ページの Contact Summary にリンクされている有効な公開鍵を使用してください。

http://www.cisco.com/en/US/products/products_security_vulnerability_policy.html

このページのリンクに、現在使用されている PGP 鍵の ID があります。

PGP を所有、または使用していない場合には、重要な情報を送信する前に PSIRT に連絡し、その他のデータ暗号化方式についてお問い合わせください。

Cisco Product Alerts および Cisco Field Notices

シスコ製品に関する変更および更新の内容は、Cisco Product Alerts および Cisco Field Notices に記載されています。Cisco Product Alerts および Cisco Field Notices を入手するには、Cisco.com の Product Alert Tool を使用します。このツールを使用すると、プロファイルを作成したり、情報を入手する製品を選択することができます。

Product Alert Tool にアクセスするには、Cisco.com に登録する必要があります。登録ユーザは、次の URL からこのツールにアクセスできます。

http://tools.cisco.com/Support/PAT/do/ViewMyProfiles.do?local=en

テクニカル サポート

Cisco Technical Support では、評価の高い 24 時間体制のテクニカル サポートを提供しています。Cisco.com の Cisco Support Web サイトでは、広範囲にわたるオンラインでのサポート リソースを提供しています。さらに、シスコシステムズとサービス契約を結んでいるお客様には、Technical Assistance Center(TAC)のエンジニアによる電話サポートも提供されます。シスコシステムズとサービス契約を結んでいない場合は、リセラーにお問い合わせください。

Cisco Support Web サイト

Cisco Support Web サイトでは、オンラインで資料やツールを利用して、トラブルシューティングやシスコ製品およびテクノロジーに関する技術上の問題の解決に役立てることができます。この Web サイトは 24 時間ご利用いただけます。次の URL にアクセスしてください。

http://www.cisco.com/en/US/support/index.html

Cisco Support Web サイト上のツールにアクセスする際は、いずれも Cisco.com のログイン ID およびパスワードが必要です。サービス契約が有効で、ログイン ID またはパスワードを取得していない場合は、次の URL で登録手続きを行ってください。

http://tools.cisco.com/RPF/register/register.do

(注) テクニカル サポートにお問い合わせいただく前に、Cisco Product Identification Tool を使用して、製品のシリアル番号をご確認ください。このツールには、Cisco Web サイトからアクセスできます。Get Tools & Resources リンクをクリックし、All Tools (A-Z) タブの順にクリックしてから、アルファベット順のリストからCisco Product Identification Tool を選択してください。このツールは、製品 ID またはモデル名、ツリー表示、または特定の製品に対する show コマンド出力のコピー&ペーストによる 3 つの検索オプションを提供します。検索結果には、シリアル番号のラベルの場所がハイライトされた製品の説明図が表示されます。テクニカル サポートにお問い合わせいただく前に、製品のシリアル番号のラベルを確認し、メモなどに控えておいてください。

ヒント Cisco.com の表示と検索

ブラウザに表示される Web ページがリフレッシュされない場合は、Ctrl キーを押しながら F5 キーを押して、Web ページを強制的に更新します。

技術情報を検索する場合は、検索対象を Cisco.com Web サイト全体でなく、技術マニュアルに絞り込みます。Cisco.com のホーム ページで、Search ボックスの下にある Advanced Search リンクをクリックしてから、Technical Support & Documentation オプション ボタンをクリックします。

Japan TAC Web サイト

Japan TAC Web サイトでは、利用頻度の高い TAC Web サイト( http://www.cisco.com/tac )のドキュメントを日本語で提供しています。Japan TAC Web サイトには、次の URL からアクセスしてください。

http://www.cisco.com/jp/go/tac

サポート契約を結んでいない方は、「ゲスト」としてご登録いただくだけで、Japan TAC Web サイトのドキュメントにアクセスできます。

Japan TAC Web サイトにアクセスするには、Cisco.com のログイン ID とパスワードが必要です。ログイン ID とパスワードを取得していない場合は、次の URL にアクセスして登録手続きを行ってください。

Service Request ツールの使用

オンラインの TAC Service Request ツールを使えば、S3 および S4 の問題について最も迅速にテクニカル サポートを受けられます(ネットワークの障害が軽微である場合、あるいは製品情報が必要な場合)。状況をご説明いただくと、TAC Service Request ツールが推奨される解決方法を提供します。これらの推奨リソースを使用しても問題が解決しない場合は、シスコの技術者が対応します。TAC Service Request ツールは次の URL からアクセスできます。

http://www.cisco.com/techsupport/servicerequest

問題が S1 または S2 であるか、インターネットにアクセスできない場合は、電話で TAC にご連絡ください(運用中のネットワークがダウンした場合、あるいは重大な障害が発生した場合)。S1 および S2 の問題にはシスコの技術者がただちに対応し、業務を円滑に運営できるよう支援します。

電話でテクニカル サポートを受ける際は、次の番号のいずれかをご使用ください。

アジア太平洋:+61 2 8446 7411

オーストラリア:1 800 805 227

EMEA:+32 2 704 55 55

米国:1 800 553 2447

問題の重大度の定義

すべての問題を標準形式で報告するために、問題の重大度を定義しました。

重大度 1(S1) -- 既存ネットワークが「ダウン」し、業務に致命的な損害が発生する場合。24 時間体制であらゆる手段を使用して問題の解決にあたります。

重大度 2(S2) -- ネットワークのパフォーマンスが著しく低下、またはシスコ製品のパフォーマンス低下により業務に重大な影響がある場合。通常の業務時間内にフルタイムで問題の解決にあたります。

重大度 3(S3) -- ネットワークのパフォーマンスが低下しているが、ほとんどの業務運用が機能している場合。通常の業務時間内にサービスの復旧を行います。

重大度 4(S4) -- シスコ製品の機能、インストレーション、基本的なコンフィギュレーションについて、情報または支援が必要で、業務への影響がほとんどまたはまったくない場合。

その他の資料および情報の入手方法

シスコの製品、テクノロジー、およびネットワーク ソリューションに関する情報について、さまざまな資料をオンラインおよび印刷物で入手することができます。

•![]() Cisco Online Subscription Center は、シスコの電子メールによるニュースレターおよびさまざまな通信手段への申し込みが可能な Web サイトです。プロファイルを作成してから、受信したい購読物を選択します。Cisco Online Subscription Center には、次の URL からアクセスしてください。

Cisco Online Subscription Center は、シスコの電子メールによるニュースレターおよびさまざまな通信手段への申し込みが可能な Web サイトです。プロファイルを作成してから、受信したい購読物を選択します。Cisco Online Subscription Center には、次の URL からアクセスしてください。

http://www.cisco.com/offer/subscribe

•![]() 『 Cisco Product Quick Reference Guide 』は、チャネル パートナーを通して販売される各種シスコ製品の概要、主な機能、サンプル部品番号、および技術仕様の要約を掲載した小冊子です。年に 2 回更新され、シスコ チャネル製品の最新情報を提供します。『 Cisco Product Quick Reference Guide 』の詳細と発注方法については、次の URL にアクセスしてください。

『 Cisco Product Quick Reference Guide 』は、チャネル パートナーを通して販売される各種シスコ製品の概要、主な機能、サンプル部品番号、および技術仕様の要約を掲載した小冊子です。年に 2 回更新され、シスコ チャネル製品の最新情報を提供します。『 Cisco Product Quick Reference Guide 』の詳細と発注方法については、次の URL にアクセスしてください。

•![]() Cisco Marketplaceでは、では、さまざまなシスコの書籍、参考資料、マニュアル、およびロゴ入り商品を提供しています。Cisco Marketplace には、次の URL からアクセスしてください。

Cisco Marketplaceでは、では、さまざまなシスコの書籍、参考資料、マニュアル、およびロゴ入り商品を提供しています。Cisco Marketplace には、次の URL からアクセスしてください。

http://www.cisco.com/go/marketplace/

•![]() Cisco Press では、ネットワーク、トレーニング、認定関連の出版物を幅広く発行しています。初心者から上級者まで、さまざまな読者向けの出版物があります。Cisco Press の最新の出版情報などについては、次の URL からアクセスしてください。

Cisco Press では、ネットワーク、トレーニング、認定関連の出版物を幅広く発行しています。初心者から上級者まで、さまざまな読者向けの出版物があります。Cisco Press の最新の出版情報などについては、次の URL からアクセスしてください。

•![]() 『 Internet Protocol Journal 』は、インターネットおよびイントラネットの設計、開発、運用を担当するエンジニア向けに、シスコシステムズが発行する季刊誌です。『 Internet Protocol Journal 』には、次の URL からアクセスしてください。

『 Internet Protocol Journal 』は、インターネットおよびイントラネットの設計、開発、運用を担当するエンジニア向けに、シスコシステムズが発行する季刊誌です。『 Internet Protocol Journal 』には、次の URL からアクセスしてください。

•![]() シスコシステムズが提供するネットワーク製品およびカスタマー サポート サービスについては、次の URL にアクセスしてください。

シスコシステムズが提供するネットワーク製品およびカスタマー サポート サービスについては、次の URL にアクセスしてください。

http://www.cisco.com/en/US/products/index.html

•![]() Networking Professionals Connection は、ネットワーキング専門家がネットワーキング製品やネットワーキング技術に関する質問、提案、情報をシスコの専門家および他のネットワーキング専門家と共有するためのインタラクティブな Web サイトです。ディスカッションに参加するには、次の URL にアクセスしてください。

Networking Professionals Connection は、ネットワーキング専門家がネットワーキング製品やネットワーキング技術に関する質問、提案、情報をシスコの専門家および他のネットワーキング専門家と共有するためのインタラクティブな Web サイトです。ディスカッションに参加するには、次の URL にアクセスしてください。

http://www.cisco.com/discuss/networking

•![]() 『 What's New in Cisco Documentation 』は、シスコ製品の最新マニュアルのリリース情報が記載されたオンライン マニュアルです。このオンライン マニュアルは毎月更新されます。製品カテゴリ別に構成されているため、お使いの製品のマニュアルをすばやく検索できます。『 What's New in Cisco Documentation 』の最新のリリースについては、次の URL にアクセスしてください。

『 What's New in Cisco Documentation 』は、シスコ製品の最新マニュアルのリリース情報が記載されたオンライン マニュアルです。このオンライン マニュアルは毎月更新されます。製品カテゴリ別に構成されているため、お使いの製品のマニュアルをすばやく検索できます。『 What's New in Cisco Documentation 』の最新のリリースについては、次の URL にアクセスしてください。

http://www.cisco.com/univercd/cc/td/doc/abtunicd/136957.htm

•![]() シスコシステムズは最高水準のネットワーク関連のトレーニングを実施しています。トレーニングの最新情報については、次の URL からアクセスしてください。

シスコシステムズは最高水準のネットワーク関連のトレーニングを実施しています。トレーニングの最新情報については、次の URL からアクセスしてください。

フィードバック

フィードバック