Firepower 8000 シリーズ ハードウェア設置ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2019年3月22日

章のタイトル: Firepower 8000 シリーズデバイスの設置

Firepower 8000 シリーズデバイスの設置

Firepower システムアプライアンスは、大規模な Firepower システム展開の一部としてネットワーク上に容易に設置できます。デバイスはネットワーク セグメントに設置され、それに適用された侵入ポリシーに基づいてトラフィックを検査し、侵入イベントを生成します。このデータは Firepower Management Center に送信されます。そこでは、データを展開全体で相互に関連付け、セキュリティに対する脅威を調整または処理するように 1 つ以上のデバイスが管理されます。

ヒント![]() 複数の管理インターフェイスを使用することで、パフォーマンスを向上させたり、2 つの異なるネットワークのトラフィックを分離して管理することができます。初期設置中に、デフォルト管理インターフェイス(

複数の管理インターフェイスを使用することで、パフォーマンスを向上させたり、2 つの異なるネットワークのトラフィックを分離して管理することができます。初期設置中に、デフォルト管理インターフェイス(eth0)を設定します。設置した後、ユーザ インタフェースを介して追加の管理インターフェイスを設定できます。詳細については、Firepower Management Center Configuration Guide を参照してください。

複数のアプライアンスを別々の展開場所で使用するように 1 か所で事前設定できます。事前設定に関するガイダンスについては、『 FirePower 8000 シリーズ スタートアップ ガイド 』を参照してください。

アプライアンスの開梱と点検

ヒント![]() サーバの輸送が必要となる場合に備えて、輸送用の箱は保管しておいてください。

サーバの輸送が必要となる場合に備えて、輸送用の箱は保管しておいてください。

コメント シャーシは厳密に検査したうえで出荷されています。輸送中の破損や内容品の不足がある場合には、ただちにカスタマー サービス担当者に連絡してください。

ステップ 1 段ボール箱からシャーシを取り出します。梱包材はすべて保管しておいてください。

ステップ 2 次の Firepower 8000 シリーズデバイスに付属のコンポーネントのリストと梱包品を照合してください。システムと関連アクセサリを開梱するときに、次のようにパッケージの中身が完全であることを確認してください。

- アプライアンス × 1

- 電源コード(2 本の電源コードが冗長電源を含むアプライアンスに付属しています)

- カテゴリ 5e イーサネット ストレート ケーブル:Firepower デバイス用に 2 本

- 1 台のラックマウント キット

ステップ 3 破損の有無を調べ、内容品の間違いや破損がある場合には、カスタマー サービス担当者に連絡してください。次の情報を用意しておきます。

セキュリティの考慮事項

Cisco では、アプライアンスを設置する前に、次の点を考慮することを推奨しています。

- 無許可ユーザによるアクセスから保護された安全な場所にあるロック付きラックにアプライアンスを配置します。

- アプライアンスの設置、交換、管理、または修理は、訓練を受け、資格要件を満たしている人物にのみ許可します。

- 管理インターフェイスは、必ず、不正アクセスから保護されたセキュアな内部管理ネットワークに接続します。

- アプライアンスへのアクセスを許可可能な特定のワークステーションの IP アドレスを特定します。アプライアンスのシステム ポリシー内のアクセス リストを使用している特定のホストにアプライアンスへのアクセスを限定します。詳細については、 Firepower Management Center Configuration Guide を参照してください。

管理インターフェイスの識別

管理インターフェイスを使用して展開内の各アプライアンスをネットワークに接続します。これにより、Firepower Management Center は管理対象デバイスと通信して管理することができます。設置手順に従って作業する際、アプライアンスの正しい図を参照してください。

Firepower 8000 シリーズ

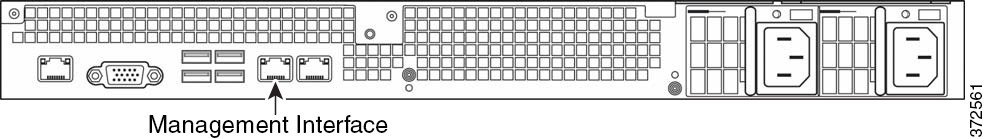

Firepower 8120、8130、8140、および AMP8150 は 1U アプライアンスとして提供されます。次のシャーシ背面図は、デフォルトの管理インターフェイスの位置を示しています。

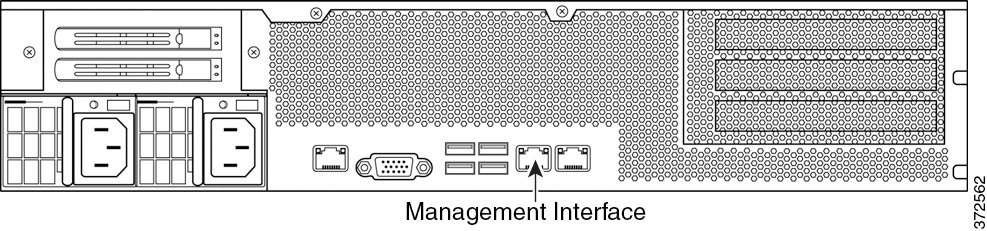

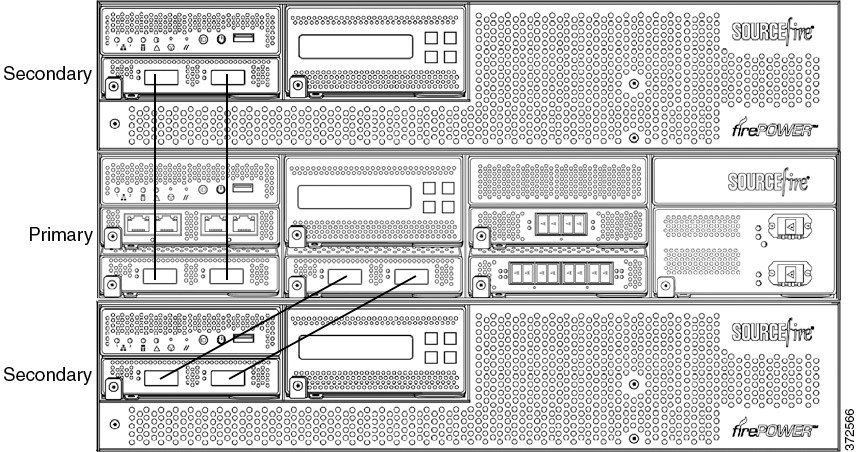

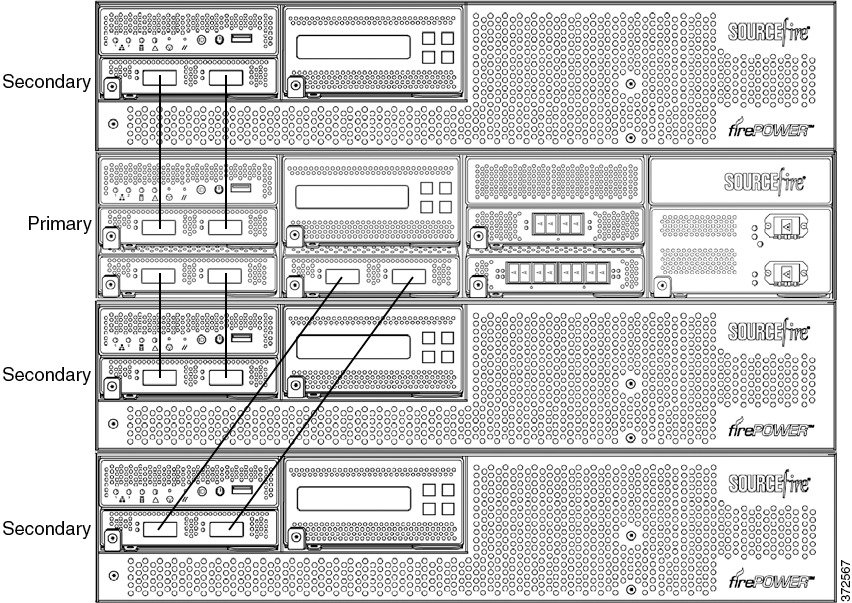

Firepower 8250 は 2U アプライアンスとして提供されます。Firepower 8260、8270、および 8290 は 1 つ、2 つ、または 3 つのセカンダリ 2U アプライアンスが付属する 2U アプライアンスとして提供されます。次のシャーシ背面図は、各 2U アプライアンスのデフォルトの管理インターフェイスの位置を示しています。

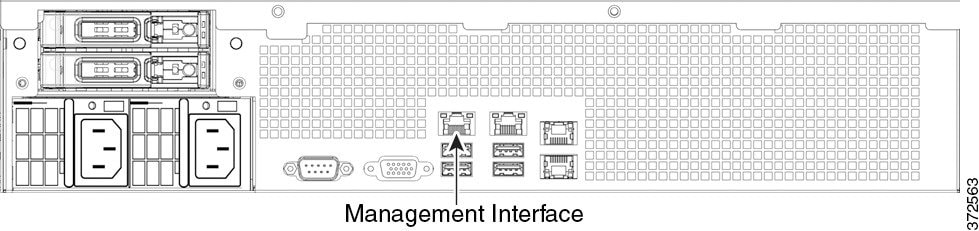

Firepower および AMP 8350 は 2U アプライアンスとして提供されます。Firepower および AMP 8360、8370、8390 は 1 つ、2 つ、または 3 つのセカンダリ 2U アプライアンスが付属する 2U アプライアンスとして提供されます。次のシャーシ背面図は、各 2U アプライアンスのデフォルトの管理インターフェイスの位置を示しています。

センシング インターフェイスの識別

Firepower デバイスは、センシング インターフェイスを使用してネットワーク セグメントに接続します。1 つのデバイスで監視可能なセグメントの数は、デバイス上のセンシング インターフェイスの数とネットワーク セグメント上で使用する接続タイプ(パッシブ、インライン、ルーテッド、またはスイッチド)によって異なります。

以下の項では、各 Firepower デバイスのセンシング インターフェイスについて説明します。

- 8000 シリーズ上のセンシング インターフェイスを特定するには、Firepower 8000 シリーズを参照してください。

- 8000 シリーズ上のモジュール スロットを特定するには、Firepower 8000 シリーズを参照してください。

- 8000 シリーズ NetMod 上のセンシング インターフェイスを特定するには、Firepower 8000 シリーズモジュールを参照してください。

接続タイプについては、センシング インターフェイスについてを参照してください。

Firepower 8000 シリーズ

8000 シリーズは、10G ネットワーク スイッチを備えた 1 U デバイス、または 10G と 40G のどちらかのネットワーク スイッチを備えた 2 U デバイスとして使用可能です。このデバイスは、完全に組み立てた状態で出荷することも、センシング インターフェイスを含むネットワーク モジュール(NetMod)を取り付けることもできます。

コメント デバイス上の互換性のないスロットに NetMod を取り付けた場合(Firepower 8250 または Firepower または AMP 8350 のスロット 1 と 4 に 40G NetMod を挿入した場合など)または NetMod がシステムと互換性がない場合は、NetMod を設定しようとすると、管理元の Firepower Management Center の Web インターフェイスにエラーまたは警告メッセージが表示されます。支援が必要な場合は、サポートに連絡してください。

次のモジュールには、設定可能バイパス センシング インターフェイスが含まれています。

- バイパス機能を設定可能なクアッドポート 1000BASE-T 銅線インターフェイス

- バイパス機能を設定可能なクアッドポート 1000BASE-SX ファイバ インターフェイス

- バイパス機能を設定可能なデュアルポート 10GBASE(MMSR または SMLR)ファイバ インターフェイス

- バイパス機能を設定可能なデュアルポート 40GBASE-SR4 ファイバ インターフェイス(2U デバイスのみ)

次のモジュールには、非バイパス センシング インターフェイスが含まれています。

- バイパス機能のないクアッドポート 1000BASE-T 銅線インターフェイス

- バイパス機能のないクアッドポート 1000BASE-SX ファイバ インターフェイス

- バイパス機能のないデュアルポート 10GBASE(MMSR または SMLR)ファイバ インターフェイス

加えて、スタッキング モジュールは、同じ設定を持つ複数のアプライアンスのリソースを統合したものです。スタック モジュールは、Firepower 8140、8250、および 8350 上ではオプションであり、Firepower 8260、8270、8290 と Firepower および AMP 8360、8370、8390 のスタック構成では標準搭載です。

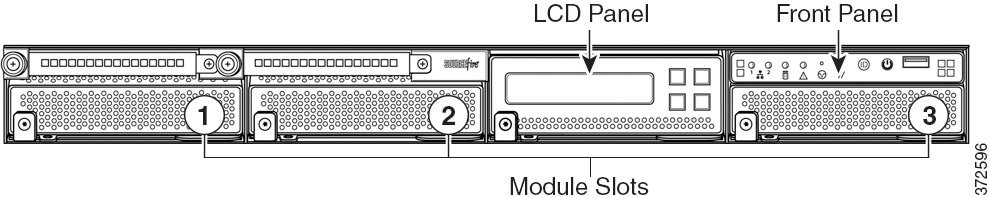

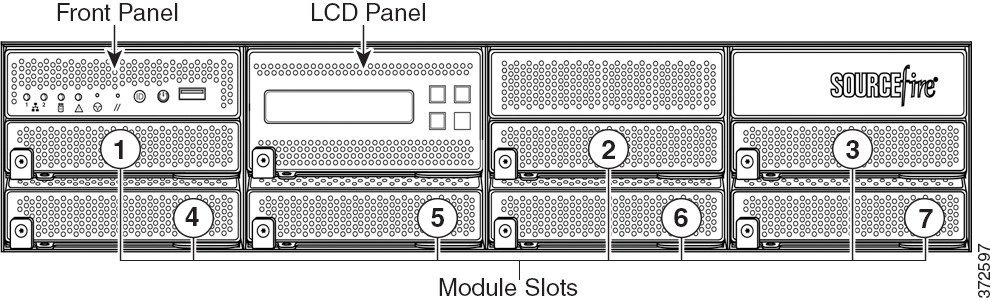

次のシャーシ前面図に、センシング インターフェイスを含むモジュール スロットの位置を示します。

図 3-1 Firepower 81xx ファミリのシャーシ前面図

図 3-2 Firepower 82xx ファミリと Firepower および AMP 83xx ファミリシャーシの正面図

Firepower 8000 シリーズモジュール

Firepower 8000 シリーズは、バイパス機能が設定可能な次のモジュール付属で提供できます。

- バイパス機能を設定可能なクアッドポート 1000BASE-T 銅線インターフェイス。詳細については、クアッドポート 1000BASE-T 銅線設定可能バイパス NetModを参照してください。

- バイパス機能を設定可能なクアッドポート 1000BASE-SX ファイバ インターフェイス。詳細については、クアッドポート 1000BASE-SX ファイバ設定可能バイパス NetModを参照してください。

- バイパス機能を設定可能なデュアルポート 10GBASE(MMSR または SMLR)ファイバ インターフェイス。詳細については、デュアルポート 10GBASE(MMSR または SMLR)ファイバ設定可能バイパス NetModを参照してください。

- バイパス機能を設定可能なデュアルポート 40GBASE-SR4 ファイバ インターフェイス。詳細については、「デュアルポート 40GBASE-SR4 ファイバ設定可能バイパス NetMod」を参照してください。

Firepower 8000 シリーズは、バイパス機能が設定できない次のモジュール付属で提供できます。

- バイパス機能のないクアッドポート 1000BASE-T 銅線インターフェイス。詳細については、クアッドポート 1000BASE-T 銅線非バイパス NetModを参照してください。

- バイパス機能のないクアッドポート 1000BASE-SX ファイバ インターフェイス。詳細については、クアッドポート 1000BASE-SX ファイバ非バイパス NetModを参照してください。

- バイパス機能のないクアッドポート 10GBASE(MMSR または SMLR)ファイバ インターフェイス。詳細については、「クアッドポート 10GBASE(MMSR または SMLR)ファイバ非バイパス NetMod」を参照してください。

スタック モジュールは、Firepower 8140、8250、および 8350 上ではオプションであり、Firepower 8260、8270、8290 と Firepower 8360、8370、8390 のスタック構成では標準搭載です。詳細については、「Firepower 8000 シリーズスタック モジュール」を参照してください。

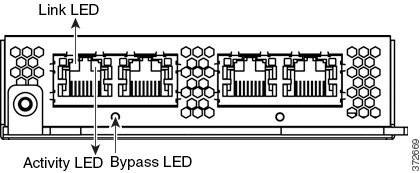

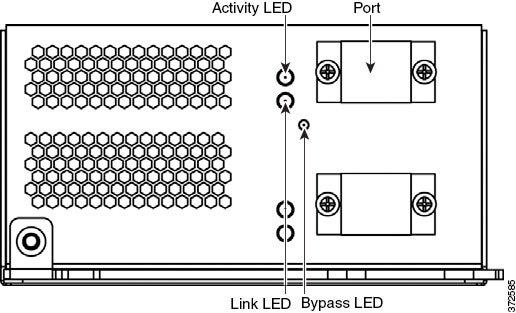

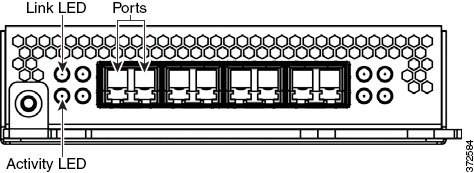

図 3-3 クアッドポート 1000BASE-T 銅線設定可能バイパス NetMod

これらの接続を使用して、最大 4 つの異なるネットワーク セグメントを受動的に監視できます。また、インラインでまたはバイパス モードのインラインでペア化されたインターフェイスを使用して、デバイスを最大 2 つのネットワーク上に侵入防御システムとして展開することもできます。

デバイスの自動バイパス機能を利用する場合は、ネットワーク セグメントの左側にある 2 つのインターフェイスまたはネットワーク セグメントの右側にある 2 つのインターフェイスを接続する必要があります。これにより、デバイスで障害が発生した場合や電源を消失した場合でもトラフィックを伝送することができます。また、Web インターフェイスを使用して、インターフェイスのペアをインライン セットとして設定し、そのインライン セット上でパイパス モードを有効にすることもできます。

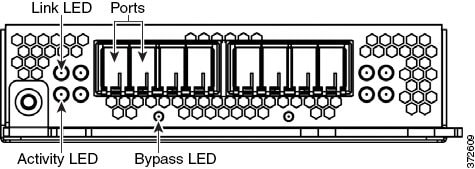

図 3-4 クアッドポート 1000BASE-SX ファイバ設定可能バイパス NetMod

クアッドポート 1000BASE-SX ファイバ設定可能バイパス設定では、LC タイプ(ローカル コネクタ)光トランシーバが使用されます。

この設定を使用して、最大 4 つの異なるネットワーク セグメントを受動的に監視できます。また、インラインでまたはバイパス モードのインラインでペア化されたインターフェイスを使用して、管理対象デバイスを最大 2 つのネットワーク上に侵入防御システムとして展開することもできます。

ヒント![]() 最高のパフォーマンスを得るために、インターフェイス セットを連続的に使用します。インターフェイスをスキップすると、パフォーマンスが低下する可能性があります。

最高のパフォーマンスを得るために、インターフェイス セットを連続的に使用します。インターフェイスをスキップすると、パフォーマンスが低下する可能性があります。

デバイスの自動バイパス機能を利用する場合は、ネットワーク セグメントの左側にある 2 つのインターフェイスまたはネットワーク セグメントの右側にある 2 つのインターフェイスを接続する必要があります。これにより、デバイスで障害が発生した場合や電源を消失した場合でもトラフィックを伝送することができます。また、Web インターフェイスを使用して、インターフェイスのペアをインライン セットとして設定し、そのインライン セット上でパイパス モードを有効にすることもできます。

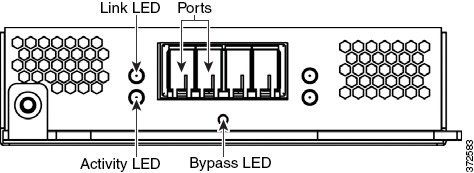

図 3-5 デュアルポート 10GBASE(MMSR または SMLR)ファイバ設定可能バイパス NetMod

デュアルポート 10GBASE ファイバ設定可能バイパス設定では、LC タイプ(ローカル コネクタ)光トランシーバが使用されます。これらは MMSR インターフェイスまたは SMLR インターフェイスのいずれかであることに注意してください。

この設定を使用して、最大 2 つの異なるネットワーク セグメントを受動的に監視できます。また、インラインでまたはバイパス モードのインラインでペア化されたインターフェイスを使用して、管理対象デバイスを単一のネットワーク上に侵入防御システムとして展開することもできます。

ヒント![]() 最高のパフォーマンスを得るために、インターフェイス セットを連続的に使用します。インターフェイスをスキップすると、パフォーマンスが低下する可能性があります。

最高のパフォーマンスを得るために、インターフェイス セットを連続的に使用します。インターフェイスをスキップすると、パフォーマンスが低下する可能性があります。

デバイスの自動バイパス機能を利用する場合は、2 つのインターフェイスをネットワーク セグメントに接続する必要があります。これにより、デバイスで障害が発生した場合や電源を消失した場合でもトラフィックを伝送することができます。また、Web インターフェイスを使用して、インターフェイスのペアをインライン セットとして設定し、そのインライン セット上でパイパス モードを有効にすることもできます。

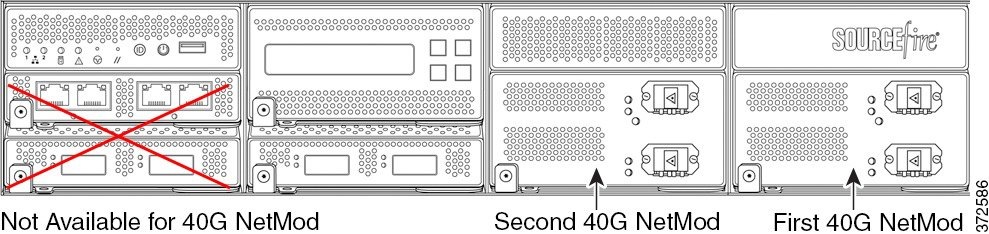

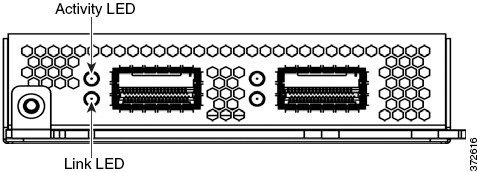

図 3-6 デュアルポート 40GBASE-SR4 ファイバ設定可能バイパス NetMod

デュアルポート 40GBASE-SR4 ファイバ設定可能バイパス設定では、MPO(マルチファイバ プッシュ オン)コネク光トランシーバが使用されます。

次の 8000 シリーズモデルでのみ 40G NetMod を使用できます。

- Firepower 8270 および 8290

- Firepower および AMP 8360、8370、および 8390

- Firepower 8250 および 8260(40G 対応である必要があります)

- Firepower および AMP 8350(40G 対応である必要があります)

この設定を使用して、最大 2 つの異なるネットワーク セグメントを受動的に監視できます。また、インラインでまたはバイパス モードのインラインでペア化されたインターフェイスを使用して、デバイスを単一のネットワーク上に侵入防御システムとして展開することもできます。

最大 2 つの 40G NetMod を使用できます。1 つ目の NetMod 40G をスロット 3 と 7 に、2 つ目の NetMod 40G をスロット 2 と 6 に取り付けます。スロット 1 と 4 で 40G NetMod を使用することはできません。

デバイスの自動バイパス機能を利用する場合は、Web インターフェイスを使用して、インターフェイスのペアをインライン セットとして設定し、そのインライン セット上でパイパス モードを有効にする必要があります。

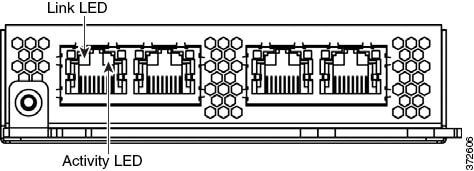

図 3-8 クアッドポート 1000BASE-T 銅線非バイパス NetMod

これらの接続を使用して、最大 4 つの異なるネットワーク セグメントを受動的に監視できます。また、最大 2 つのネットワーク セグメントのインライン設定でペア化されたインターフェイスを使用することもできます。

図 3-9 クアッドポート 1000BASE-SX ファイバ非バイパス NetMod

クアッドポート 1000BASE-SX ファイバ非バイパス設定では、LC タイプ(ローカル コネクタ)光トランシーバが使用されます。

これらの接続を使用して、最大 4 つの異なるネットワーク セグメントを受動的に監視できます。また、最大 2 つのネットワーク セグメントのインライン設定でペア化されたインターフェイスを使用することもできます。

ヒント![]() 最高のパフォーマンスを得るために、インターフェイス セットを連続的に使用します。インターフェイスをスキップすると、パフォーマンスが低下する可能性があります。

最高のパフォーマンスを得るために、インターフェイス セットを連続的に使用します。インターフェイスをスキップすると、パフォーマンスが低下する可能性があります。

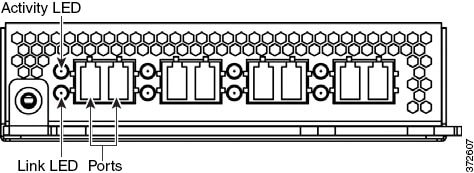

図 3-10 クアッドポート 10GBASE(MMSR または SMLR)ファイバ非バイパス NetMod

クアッドポート 10GBASE ファイバ非バイパス設定では、MMSR インターフェイスまたは SMLR インターフェイスを備えた LC タイプ(ローカル コネクタ)光トランシーバが使用されます。

これらの接続を使用して、最大 4 つの異なるネットワーク セグメントを受動的に監視できます。また、最大 2 つのネットワーク セグメントのインライン設定でペア化されたインターフェイスを使用することもできます。

ヒント![]() 最高のパフォーマンスを得るために、インターフェイス セットを連続的に使用します。インターフェイスをスキップすると、パフォーマンスが低下する可能性があります。

最高のパフォーマンスを得るために、インターフェイス セットを連続的に使用します。インターフェイスをスキップすると、パフォーマンスが低下する可能性があります。

Firepower 8000 シリーズスタック モジュール

スタッキング モジュールは、同じ設定を持つ複数のアプライアンスのリソースを統合したものです。スタック モジュールは次の 8000 シリーズモデルでオプションです。

スタック モジュールは次の 8000 シリーズスタック構成に含まれます。

スタッキング モジュールを使用すれば、2 つのデバイスのリソースをそれぞれプライマリ デバイスとセカンダリ デバイスとして統合することができます。プライマリ デバイスにのみセンシング インターフェイスがあります。次のデバイスでスタッキング モジュールを使用できます。

- Firepower 8140、8250、および 8350 はスタック モジュール付属で提供できます。

- Firepower 8260 のスタック構成には、プライマリ デバイスに 1 つのスタック モジュールが、セカンダリ デバイスに 1 つのスタック モジュールが付属しています。

- Firepower および AMP 8360 のスタック構成には、プライマリ デバイスに 1 つのスタック モジュールが、セカンダリ デバイスに 1 つのスタック モジュールが付属しています。

- Firepower 8270 のスタック構成には、プライマリ デバイスに 2 つのスタック モジュールが、2 台のセカンダリ デバイスそれぞれに 1 つのスタック モジュールが付属しています。

- Firepower および AMP 8370 のスタック構成には、プライマリ デバイスに 2 つのスタック モジュールが、2 台のセカンダリ デバイスそれぞれに 1 つのスタック モジュールが付属しています。

- Firepower 8290 のスタック構成には、プライマリ デバイスに 3 つのスタック モジュールが、3 台のセカンダリ デバイスそれぞれに 1 つのスタック モジュールが付属しています。

- Firepower および AMP 8390 のスタック構成には、プライマリ デバイスに 3 つのスタック モジュールが、3 台のセカンダリ デバイスそれぞれに 1 つのスタック モジュールが付属しています。

スタック構成デバイスの使用方法については、スタック構成でのデバイスの使用を参照してください。

スタック構成でのデバイスの使用

スタック構成内で同じ設定を持つデバイスのリソースを統合することによって、ネットワーク セグメントで検査するトラフィックの量を増やすことができます。1 つのデバイスが、プライマリ デバイスとして指定され、ネットワーク セグメントに接続されます。その他のすべてのデバイスは、セカンダリ デバイスとして指定され、プライマリ デバイスに追加のリソースを提供するために使用されます。Firepower Management Center がスタック構成を作成、編集、および管理します。

プライマリ デバイスには、センシング インターフェイスと、接続されているセカンダリ デバイスごとに 1 セットずつのスタッキング インターフェイスがあります。プライマリ デバイス上のセンシング インターフェイスを、非スタック構成デバイスと同じ方法で監視するネットワーク セグメントに接続します。スタッキング ケーブルを使用して、プライマリ デバイス上のスタッキング インターフェイスをセカンダリ デバイス上のスタッキング インターフェイスに接続します。それぞれのセカンダリ デバイスは、スタッキング インターフェイスを使用してプライマリ デバイスに直接接続されます。セカンダリ デバイスにセンシング インターフェイスがある場合、それらは使用されません。

- 2 台の Firepower 8140

- 最大 4 台の Firepower 8250

- 1 つの Firepower 8260(1 つの 10G 対応プライマリ デバイスと 1 つのセカンダリ デバイス)

- 1 つの Firepower 8270(1 つの 40G 対応プライマリ デバイスと 2 つのセカンダリ デバイス)

- 1 つの Firepower 8290(1 つの 40G 対応プライマリ デバイスと 3 つのセカンダリ デバイス)

- 最大 4 台の Firepower または AMP 8350

- 1 つの Firepower または AMP 8360(1 つの 40G 対応プライマリ デバイスと 1 つのセカンダリ デバイス)

- 1 つの Firepower または AMP 8370(1 つの 40G 対応プライマリ デバイスと 2 つのセカンダリ デバイス)

- 1 つの Firepower または AMP 8390(1 つの 40G 対応プライマリ デバイスと 3 つのセカンダリ デバイス)

Firepower 8260 および 8270 デバイスと Firepower または AMP 8360 および 8370 デバイスの場合、デバイスを追加して合計 4 台までデバイスをスタックできます。

1 つのデバイスがプライマリ デバイスとして指定され、プライマリ ロールを持つ Firepower Management Center の Web インターフェイスに表示されます。スタック構成でのその他のすべてのデバイスはセカンダリであり、Web インターフェイスでセカンダリ ロールとして表示されます。スタック構成の個々のデバイスからの情報を表示する場合を除いて、組み合わせたリソースは 1 つのエンティティとして使用します。

単一の Firepower 8140、Firepower 8250、および Firepower または AMP 8350 を接続する場合と同様の方法で、プライマリ デバイスを分析対象のネットワーク セグメントに接続します。スタック配線図に示すように、セカンダリ デバイスをプライマリ デバイスに接続します。

デバイスがネットワーク セグメントと他のデバイスに物理的に接続されたら、Firepower Management Center を使用してスタックを設定して管理します。

ここでは、スタック構成デバイスを接続して管理する方法について詳しく説明します。

- Firepower 8140 の接続

- Firepower 82xx ファミリと Firepower および AMP 83xx ファミリの接続

- 8000 シリーズスタッキング ケーブルの使用

- スタック構成デバイスの管理

Firepower 8140 の接続

2 つの Firepower 8140 をスタック構成で接続できます。1 本の 8000 シリーズスタッキング ケーブルを使用して、プライマリ デバイスとセカンダリ デバイスの間の物理接続を確立する必要があります。スタッキング ケーブルの使用方法については、8000 シリーズスタッキング ケーブルの使用を参照してください。

デバイスをラック内に設置して、スタッキング モジュール間をケーブルで容易に接続できるようにします。プライマリ デバイスの上または下にセカンダリ デバイスを設置できます。

単一の Firepower 8140 を接続する場合と同様の方法で、プライマリ デバイスを分析対象のネットワーク セグメントに接続します。セカンダリ デバイスを直接プライマリ デバイスに接続します。

下の図に、プライマリ デバイスの下にセカンダリ デバイスを設置した状態を示します。

Firepower 8140 セカンダリ デバイスを接続するには:

ステップ 1 8000 シリーズスタッキング ケーブルを使用して、プライマリ デバイス上の左側のスタッキング インターフェイスをセカンダリ デバイス上の左側のスタッキング インターフェイスに接続してから、デバイスを管理する Firepower Management Center を使用して、システム内のスタック構成デバイスの関係を構築します。右側のスタッキング インターフェイスが接続されていないことに注意してください。スタック構成デバイスの管理を参照してください。

Firepower 82xx ファミリと Firepower および AMP 83xx ファミリの接続

- 最大 4 台の 8250

- 最大 4 つの Firepower 8350 または AMP8350

- 1 つの Firepower 8260(1 つの 10G 対応プライマリ デバイスと 1 つのセカンダリ デバイス)

- 1 つの Firepower または AMP 8360(1 つの 40G 対応プライマリ デバイスと 1 つのセカンダリ デバイス)

- 1 つの Firepower 8270(1 つの 40G 対応プライマリ デバイスと 2 つのセカンダリ デバイス)

- 1 つの Firepower または AMP 8370(1 つの 40G 対応プライマリ デバイスと 2 つのセカンダリ デバイス)

- 1 つの Firepower 8290(1 つの 40G 対応プライマリ デバイスと 3 つのセカンダリ デバイス)

- 1 つの Firepower または AMP 8390(1 つの 40G 対応プライマリ デバイスと 3 つのセカンダリ デバイス)

次の構成では、デバイスを追加して合計 4 台までデバイスをスタックできます。

プライマリ デバイスに接続するセカンダリ デバイスごとに 2 本ずつの 8000 シリーズスタッキング ケーブルを使用する必要があります。スタッキング ケーブルの使用方法については、8000 シリーズスタッキング ケーブルの使用を参照してください。

デバイスをラック内に設置して、スタッキング モジュール間をケーブルで容易に接続できるようにします。プライマリ デバイスの上または下にセカンダリ デバイスを設置できます。

単一の Firepower 8250 または 8350(Firepower または AMP)を接続する場合と同様の方法で、プライマリ デバイスを分析対象のネットワーク セグメントに接続します。設定内のセカンダリ デバイスの数に必要な分だけ、各セカンダリ デバイスをプライマリ デバイスに直接接続します。

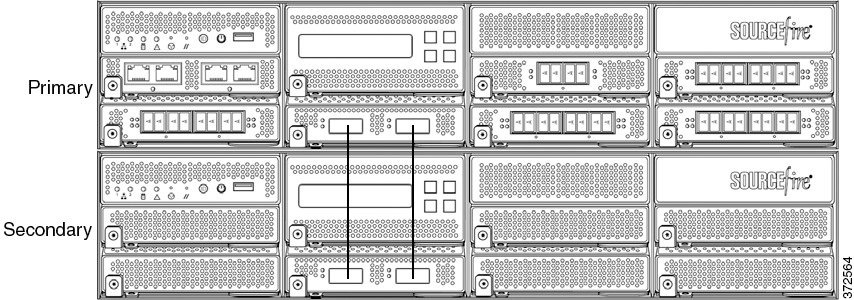

8250 または 8350 プライマリ デバイスと 1 つのセカンダリ デバイス

次に、Firepower 8250 または 8350(Firepower または AMP)プライマリ デバイスと 1 つのセカンダリ デバイスの例を示します。セカンダリ デバイスがプライマリ デバイスの下に設置されています。セカンダリ デバイスにはセンシング インターフェイスがないことに注意してください。

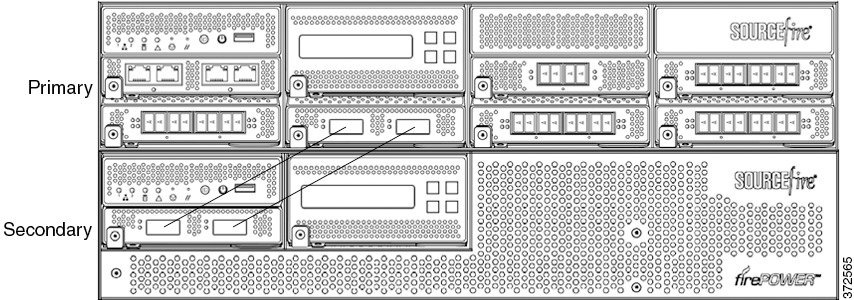

8260 または 8360 プライマリ デバイスと 1 つのセカンダリ デバイス

次に、Firepower 8260 または 8360(Firepower または AMP)の設定例を示します。Firepower 8260 には 10G 対応 8250 プライマリ デバイスと 1 つの専用セカンダリ デバイスが含まれています。Firepower または AMP 8360 には 40G 対応 8350 プライマリ デバイスと 1 つの専用セカンダリ デバイスが含まれています。各設定(8260 または 8360)で、セカンダリ デバイスがプライマリ デバイスの下に設置されます。

8270 または 8370 プライマリ デバイス(40G)と 2 つのセカンダリ デバイス

次に、Firepower 8270 または 8370(Firepower または AMP)の設定例を示します。Firepower 8270 には 40G 対応 8250 プライマリ デバイスと 2 つの専用セカンダリ デバイスが含まれています。Firepower または AMP 8370 には 40G 対応 8350 プライマリ デバイスと 2 つの専用セカンダリ デバイスが含まれています。各設定(8270 または 8370)で、1 つのセカンダリ デバイスがプライマリ デバイスの上に設置され、もう 1 つのセカンダリ デバイスがプライマリ デバイスの下に設置されます。

8290 または 8390 プライマリ デバイス(40G)と 3 つのセカンダリ デバイス

次に、Firepower 8290 または 8390(Firepower または AMP)の設定例を示します。Firepower 8290 には 40G 対応 8250 プライマリ デバイスと 3 つの専用セカンダリ デバイスが含まれています。Firepower または AMP 8370 には 40G 対応 8350 プライマリ デバイスと 2 つの専用セカンダリ デバイスが含まれています。各設定(8290 または 8390)で、1 つのセカンダリ デバイスがプライマリ デバイスの上に設置され、2 つのセカンダリ デバイスがプライマリ デバイスの下に設置されます。

8250 または 8350 セカンダリ デバイスを接続するには:

ステップ 1 8000 シリーズスタッキング ケーブルを使用して、プライマリ デバイス上のスタッキング モジュールの左側のインターフェイスをセカンダリ デバイス上のスタッキング モジュールの左側のインターフェイスに接続します。

ステップ 2 2 本目の 8000 シリーズスタッキング ケーブルを使用して、プライマリ デバイス上のスタッキング モジュールの右側のインターフェイスをセカンダリ デバイス上のスタッキング モジュールの右側のインターフェイスに接続します。

ステップ 3 接続するセカンダリ デバイスごとにステップ 1 と 2 を繰り返します。

ステップ 4 デバイスを管理する Firepower Management Center を使用して、スタック構成デバイスの関係を構築し、共有リソースを管理します。スタック構成デバイスの管理を参照してください。

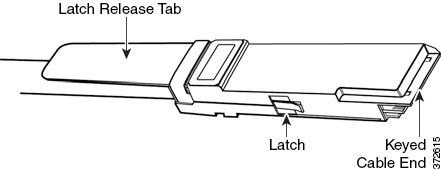

8000 シリーズスタッキング ケーブルの使用

8000 シリーズスタッキング ケーブルは先端が同様の鍵型になっており、デバイスにケーブルを固定するためのラッチとラッチ解放つまみが付いています。

8000 シリーズスタッキング ケーブルを使用して、デバイス設定ごとに必要なプライマリ デバイスと各セカンダリ デバイス間の物理接続を構築します。

- Firepower 8250、8260、8270、および 8290 には接続ごとに 2 本ずつのケーブルが必要

- Firepower または AMP 8350、8360、8370、および 8390 には接続ごとに 2 本ずつのケーブルが必要

- Firepower 8140 には 1 本のケーブルが必要

スタッキング ケーブルの取り付けまたは取り外し時にデバイスの電源をオフにする必要はありません。

デバイスを物理的に接続したら、Firepower Management Center を使用して、スタック構成デバイスを管理します。

ステップ 1 ケーブルを挿入するには、ケーブルの先端を解放つまみを上にして持ち、鍵型の先端部分をスタッキング モジュールのポートに差し込んで、ラッチがカチッと鳴るまで押し込みます。

ステップ 1 ケーブルを取り外すには、ラッチを解放するための解放つまみを引っ張ってから、ケーブルの先端を引き抜きます。

スタック構成デバイスの管理

Firepower Management Center は、デバイス同士のスタック関係を構築し、プライマリ デバイスのインターフェイス セットを制御し、スタック内の統合リソースを管理します。スタック構成デバイスのローカル Web インターフェイス上でインターフェイス セットを管理することはできません。

スタック構成関係が構築されると、すべてのデバイスで単一の共有検出設定を使用してトラフィックが個別に検査されます。プライマリ デバイスで障害が発生した場合は、プライマリ デバイスの設定に基づいてトラフィックが処理されます(つまり、スタック構成関係が存在しない場合と同様)。セカンダリ デバイスで障害が発生した場合は、プライマリ デバイスがトラフィックを検査して、アラートを生成し、トラフィックが破棄された故障中のセカンダリ デバイスにトラフィックを送信し続けます。

スタック構成デバイスを構築および管理する方法については、『 Firepower Management Center Configuration Guide 』の「Managing Stacked Devices」を参照してください。

ラックへの Firepower デバイスの設置

すべての Firepower デバイスをラックマウントできます。アプライアンスを設置するときに、アプライアンスのコンソールにアクセスできることを確認する必要もあります。初期設定でコンソールにアクセスするには、次のいずれかの方法で 1 つのアプライアンスに接続します。

USB キーボードと VGA モニタを 1 つの Firepower デバイスに接続できます。これは、キーボード、ビデオ、およびマウス(KVM)スイッチに接続される、ラックマウント アプライアンスで便利です。

次のネットワーク設定を使用して、インターネットに接続してはならないローカル コンピュータを設定します。

イーサネット ケーブルを使用して、ローカル コンピュータ上のネットワーク インターフェイスをアプライアンス上の管理インターフェイスに接続します。管理インターフェイスは、デフォルト IPv4 アドレスで事前に設定されていることに注意してください。ただし、設定プロセスの一部として、管理インターフェイスを IPv6 アドレスで再設定できます。

初期設定後に、次の追加の方法でコンソールにアクセスできます。

物理シリアル ポートを使用して、コンピュータを任意の Firepower デバイスに接続できます。適切なロールオーバー シリアル ケーブル(ヌル モデム ケーブルまたはシスコ コンソール ケーブルとも呼ばれる)を常に接続した状態で、デフォルト VGA 出力をシリアル ポートにリダイレクトするようリモート管理コンソールを設定してください。アプライアンスと通信するには、HyperTerminal や Xmodem などの端末エミュレーション ソフトウェアを使用します。このソフトウェアの設定は、9600 ボー、8 データ ビット、パリティ チェックなし、1 ストップ ビット、およびフロー制御なしです。

Firepower 8000 シリーズデバイスのシリアル ポートは RJ-45 接続を使用します。

適切なロールオーバー ケーブルをデバイスに接続した後、 FirePower 8000 シリーズ スタートアップ ガイド に記載されているようにコンソール出力をリダイレクトします。各アプライアンスのシリアル ポートを特定するには、ハードウェア仕様の図を使用してください。

Serial over LAN を使用した Lights-Out Management

LOM 機能を使用すると、SOL 接続を通して Firepower Management Center または Firepower デバイスに対して限定的なアクション セットを実行できます。LOM 対応アプライアンスを工場出荷時設定に復元する必要があるが、このアプライアンスに物理的にアクセスできない場合は、LOM を使用して復元プロセスを実行できます。LOM を使用してアプライアンスに接続した後で、物理シリアル接続を使用する場合と同様の方法で、復元ユーティリティに対してコマンドを発行します。詳細については、 FirePower 8000 シリーズ スタートアップ ガイド を参照してください。

コメント Lights-Out Management は、デフォルト(eth0)管理インターフェイス上でのみ使用可能です。

LOM を使用してアプライアンスを工場出荷時設定に復元するには、ネットワーク設定を削除 しないでください 。ネットワーク設定を削除すると、LOM 接続もドロップされます。詳細については、 FirePower 8000 シリーズ スタートアップ ガイド を参照してください。

ステップ 1 取り付けキットと付属の手順を使用して、アプライアンスをラックに取り付けます。

ステップ 2 キーボードとモニタまたはイーサネット接続を使用してアプライアンスに接続します。

ステップ 3 キーボードとモニタを使用してアプライアンスを設定している場合は、ここでイーサネット ケーブルを使用して管理インターフェイスを保護されたネットワーク セグメントに接続します。

コンピュータを直接アプライアンスの管理インターフェイスに接続することによって初期設定プロセスを実行する予定の場合は、設定の完了時に、管理インターフェイスを保護されたネットワークに接続します。

ステップ 4 Firepower デバイスの場合は、インターフェイスに対して適切なケーブルを使用して、センシング インターフェイスを分析対象のネットワーク セグメントに接続します。

- 銅線センシング インターフェイス:デバイスに銅線センシング インターフェイスがある場合は、適切なケーブルを使用してデバイスがネットワークに接続されていることを確認します。銅線インターフェイスでのインライン展開のケーブル配線を参照してください。

- ファイバ アダプタ カード:ファイバ アダプタ カードを備えたデバイスの場合は、オプションのマルチモード ファイバ ケーブルの LC コネクタを、任意の順序でアダプタ カード上の 2 つのポートに接続します。SC プラグを分析対象のネットワーク セグメントに接続します。

- ファイバ タップ:オプションの光ファイバ タップを備えたデバイスを展開している場合は、オプションのマルチモード ファイバ ケーブルの SC プラグをタップ上の「アナライザ」ポートに接続します。タップを分析対象のネットワーク セグメントに接続します。

- 銅線タップ:オプションの銅線タップを備えたデバイスを展開している場合は、タップの左側にある A ポートと B ポートを分析対象のネットワーク セグメントに接続します。タップの右側にある A ポートと B ポート(「アナライザ」ポート)をアダプタ カード上の 2 つの銅線ポートに接続します。

管理対象デバイスを展開するためのオプションについては、Firepower 管理対象デバイスの展開を参照してください。

バイパス インターフェイスを備えたデバイスを展開している場合は、デバイスで障害が発生してもネットワーク接続を維持できるデバイスの能力を活用できることに注意してください。設置と遅延のテストについては、インライン バイパス インターフェイスの設置のテストを参照してください。

ステップ 5 電源コードをアプライアンスに接続し、電力源に差し込みます。

アプライアンスに冗長電源がある場合は、電源コードを両方の電源に接続し、別々の電源に差し込みます。

直接イーサネット接続を使用してアプライアンスを設定する場合は、ローカル コンピュータ上のネットワーク インターフェイスとアプライアンス上の管理インターフェイスの両方のリンク LED が点灯していることを確認してください。管理インターフェイスとネットワーク インターフェイスの LED が点灯していない場合は、クロス ケーブルを使用してみてください。詳細については、銅線インターフェイスでのインライン展開のケーブル配線を参照してください。

- 新しいアプライアンスが信頼された管理ネットワークで通信できるようにするセットアップ プロセスを実行します。 FirePower 8000 シリーズ スタートアップ ガイド を参照してください。

- バイパス インターフェイスを使用してデバイスを展開している場合は、それらのデバイスが正しく設置されているかどうかをテストします。インライン バイパス インターフェイスの設置のテストを参照してください。

インライン バイパス インターフェイスの設置のテスト

バイパス インターフェイスを備えた管理対象デバイスは、デバイスの電源がオフになっていても、デバイスが動作不能でもネットワーク接続を維持することができます。このようなデバイスが適切に設置され、それによる遅延が定量化されていることを確認することが重要です。

コメント スイッチのスパニング ツリー ディスカバリ プロトコルは 30 秒のトラフィック遅延を引き起こす可能性があります。Cisco では、次の手順でスパニング ツリーを無効にすることを推奨しています。

銅線インターフェイスにのみ適用可能な次の手順では、インライン バイパス インターフェイスの設置と ping の遅延をテストする方法について説明します。ping テストを実行するネットワークに接続し、管理対象デバイスのコンソールに接続する必要があります。

- Firepower デバイスのインターフェイス セット タイプがインライン バイパス モード用に設定されていることを確認します。

インターフェイス セットをインライン バイパス モード用に設定する手順については、『 Firepower Management Center Configuration Guide 』の「Configuring Inline Sets」を参照してください。

インライン バイパス インターフェイスが設置されたデバイスをテストするには:

ステップ 1 スイッチ上のすべてのインターフェイス、ファイアウォール、およびデバイスのセンシング インターフェイスを自動ネゴシエーションに設定します。

コメント Firepower システムデバイスでは、自動 MDIX を使用する場合に自動ネゴシエーションが必要です。

ステップ 2 デバイスの電源をオフにして、すべてのネットワーク ケーブルを外します。

デバイスを再接続して、適切なネットワーク接続が存在することを確認します。デバイスからスイッチおよびファイアウォールへのクロス ケーブルとストレート ケーブルの配線手順を確認します。銅線インターフェイスでのインライン展開のケーブル配線を参照してください。

ステップ 3 デバイスの電源をオフにして、デバイス経由でファイアウォールからスイッチに ping できることを確認します。

ステップ 4 ステップ 9 が完了するまで継続的に ping を実行します。

ステップ 6 キーボード/モニタまたはシリアル接続を使用し、管理者特権を持つアカウントでデバイスにログインします。パスワードは、デバイスの Web インターフェイスのパスワードと同じです。

ステップ 7 「 system shutdown 」と入力して、デバイスをシャットダウンします。

また、Web インターフェイスを使用してデバイスをシャットダウンすることもできます。『 Firepower Management Center Configuration Guide 』の「Managing Devices」の章を参照してください。ほとんどのデバイスで電源をオフにすると、カチッという音がします。この音は、リレーが切り替わって、デバイスがハードウェア バイパスに移行した音です。

ステップ 9 デバイスの電源をオンにして、ping トラフィックが継続的に通過していることを確認します。

ステップ 10 タップ モードをサポートする Firepower デバイスの場合は、次の条件下で ping 遅延結果をテストして記録できます。

設置の遅延期間が容認できる範囲であることを確認します。過剰な遅延の問題の解決方法については、『 Firepower Management Center Configuration Guide 』の「Configuring Packet Latency Thresholding and Understanding Rule Latency Thresholding」を参照してください。

フィードバック

フィードバック