ファイアウォールの概要

ファイアウォールは、ネットワークの 2 つの部分(たとえば、インターネットとイントラネット)の間で物理的障壁を形成します。ファイアウォールは、一方の側(インターネット)からパケットを受け取ると、そのパケットをもう一方の側(イントラネット)へ転送します。ファイアウォールでは、パケットを修正してから転送したり、そのまま転送したりできます。ファイアウォールは、パケットを拒否すると、通常、そのパケットを廃棄し、廃棄されたパケットをイベントとしてロギングします。

セッションが確立され、パケットのフローが開始されたら、ファイアウォールでは、設定されたポリシーに応じて、フロー内の各パケットを監視したり、フローを監視せずに転送したりできます。

ここでは、次の内容について説明します。

• ファイアウォールのタイプ

ファイアウォールのタイプ

• ACE によるファイアウォールへのトラフィック分散方法

ACE によるファイアウォールへのトラフィック分散方法

• サポート対象のファイアウォール設定

サポート対象のファイアウォール設定

ファイアウォールのタイプ

ファイアウォールには、次のような 2 つの基本タイプがあります。

• スタンダード ファイアウォール

スタンダード ファイアウォール

• ステルス ファイアウォール

ステルス ファイアウォール

スタンダード ファイアウォールは、ネットワーク上にプレゼンスを持ちます。IP アドレスが割り当てられるため、ネットワーク上の他のデバイスによって認識され、デバイスとして扱われます。各ファイアウォールは、ファイアウォールの両側に設定された VLAN 上の IP アドレスを持ちます。

ステルス ファイアウォールは、ネットワーク上にプレゼンスを持ちません。IP アドレスが割り当てられないため、ネットワーク上の他のデバイスによって認識されることもアドレス指定されることもありません。その代わり、ファイアウォールの両側の VLAN でエイリアス IP アドレスを設定します。ネットワークから見ると、ステルス ファイアウォールは接続ケーブルの一部のようなものです。

両方のファイアウォール タイプは、次の作業を行います。

• ネットワークの保護されている側と保護されていない側の間を流れる両方向のトラフィックを検査します。

ネットワークの保護されている側と保護されていない側の間を流れる両方向のトラフィックを検査します。

• ユーザ定義のポリシーに基づいてパケットを承認または拒否します。

ユーザ定義のポリシーに基づいてパケットを承認または拒否します。

ACE によるファイアウォールへのトラフィック分散方法

ACE は、サーバ ファーム内の設定されたデバイスへのトラフィックをロード バランシングします。これらのデバイスは、ファイアウォール、キャッシュ、サーバなど、IP アドレス指定可能なあらゆるオブジェクトです。エイリアス IP アドレスもこのようなデバイスと見なされます。サーバ ファームの詳細については、 「実サーバおよびサーバ ファームの設定」 の「サーバ ファームの設定」を参照してください。ACE がファイアウォールへのトラフィックをロード バランシングするときに実行する機能は、サーバ ファームにある実サーバへのレイヤ 3 トラフィックをロード バランシングするときに実行する機能と同じです。

ACE は、ロード バランシング アルゴリズムまたはプレディクタを使用して、デバイスのタイプにかかわらず、サーバ ファーム内の設定されたデバイス間でのトラフィック分散方法を決定します。FWLB では、ハッシュ アドレス送信元およびハッシュ アドレス宛先プレディクタだけを使用することを推奨します。FWLB で、特に制御チャネルとデータ チャネルが分離しているアプリケーション(FTP など)に対して他のプレディクタを使用すると、障害が発生してトラフィックがブロックされる場合があります。

ロード バランシングのプレディクタ方式の詳細については、 「実サーバおよびサーバ ファームの設定」 の「サーバ ファーム プレディクタ方式の設定」を参照してください。

サポート対象のファイアウォール設定

ACE は、スタンダード ファイアウォールとステルス ファイアウォールのどちらへのトラフィックでもロード バランシングできます。

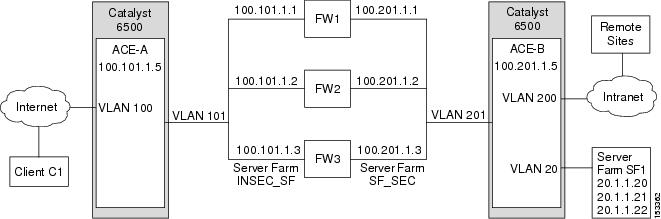

スタンダード ファイアウォールの場合、単一の ACE またはそれぞれ 2 つの異なった Catalyst 6500 シリーズ スイッチまたは 2 つの異なった Cisco 7600 シリーズ ルータにある一組の ACE が、サーバ ファーム内のサーバ間のトラフィックを ACE でロード バランシングするときと同様に、一意の IP アドレスを持つファイアウォール間でトラフィックをロード バランシングします(図 6-1を参照)。

図 6-1 では、トラフィックがファイアウォールを通過し、ファイアウォールは両方向でトラフィックをフィルタリングします。インターネットからのトラフィックについては、サーバ ファーム SF_INSEC のファイアウォールへのトラフィックを ACE A がロード バランシングします。イントラネットからのトラフィックについては、サーバ ファーム SF_SEC のファイアウォールへのトラフィックを ACE B がロード バランシングします。元のトラフィックが通過したファイアウォールと同じファイアウォールをリターン トラフィックが通過するようにファイアウォールを設定します。

図 6-1 スタンダード ファイアウォールの設定

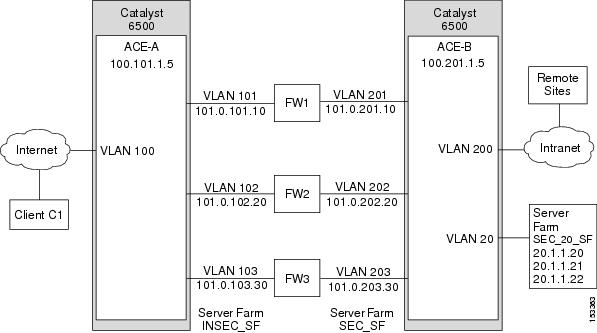

ステルス ファイアウォールの場合は、ファイアウォールを通過するパスを提供する複数の ACE で一意のエイリアス IP アドレスを持つインターフェイス間で、ACE がトラフィックをロード バランシングします(図 6-2を参照)。ステルス ファイアウォールは、特定の VLAN 上を流れる両方向のトラフィックがすべて同じファイアウォールを通過するように設定します。

図 6-2 ステルス ファイアウォールの設定(デュアル ACE だけ)

図 6-2 では、トラフィックがファイアウォールを通過し、ファイアウォールは両方向でトラフィックをフィルタリングします。イントラネットへのパスでは、VLAN 101、VLAN 102、および VLAN 103 の間で ACE A がトラフィックをロード バランシングし、ファイアウォールを経由して ACE B に送ります。インターネットへのパスでは、VLAN 201、VLAN 202、および VLAN 203 の間で ACE B がトラフィックをロード バランシングし、ファイアウォールを経由して ACE A に送ります。それぞれの ACE は、もう一方の ACE に設定したエイリアス IP アドレスをロード バランシング プロセスのターゲットとして使用します。

スタンダード ファイアウォールのロード バランシングの設定

この項では、スタンダード ファイアウォールのファイアウォール負荷分散の設定方法を説明します。具体的な内容は次のとおりです。

• スタンダード FWLB 設定の概要

スタンダード FWLB 設定の概要

• スタンダード FWLB 設定のクイック スタート

スタンダード FWLB 設定のクイック スタート

(注) ネットワーク内のファイアウォール デバイスの設定の詳細については、ご使用のファイアウォール製品に付属のマニュアルを参照してください。

スタンダード FWLB 設定の概要

このスタンダード FWLB の設定例では(図 6-1を参照)、2 台の ACE(ACE A、ACE B)間で 3 つのファイアウォール(FW1、FW2、FW3)を設定します (1 台の ACE だけでもスタンダード FWLB を設定できます)。トラフィックは、ファイアウォールの両側にある共有 VLAN を経由してファイアウォールに出入りします(低セキュリティ側は VLAN 101、高セキュリティ側は VLAN 201)。各共有 VLAN 上のサーバ ファーム内で実サーバとして設定された各ファイアウォールに一意の IP アドレスを割り当てます。

他の VLAN は、次のロケーションへの接続を提供します。

• インターネット(VLAN 100)

インターネット(VLAN 100)

• 内部ネットワーク(VLAN 200)

内部ネットワーク(VLAN 200)

• 内部サーバ ファーム(VLAN 20)

内部サーバ ファーム(VLAN 20)

ACE A のスタンダード FWLB 設定のクイック スタート

表 6-1 は、ACE A でスタンダード FWLB を設定するために必要な手順の概要を示しています(図 6-1を参照)。各ステップには、作業の完了に必要な CLI コマンドが示されています。

表 6-1 ACE A のスタンダード FWLB 設定のクイック スタート

|

|

1. 複数のコンテキストを使用している場合は、CLI プロンプトに注意し、目的のコンテキスト内で作業を実行していることを確認します。必要な場合は、正しいコンテキストに変更するか、または正しいコンテキストに直接ログインしてください。 複数のコンテキストを使用している場合は、CLI プロンプトに注意し、目的のコンテキスト内で作業を実行していることを確認します。必要な場合は、正しいコンテキストに変更するか、または正しいコンテキストに直接ログインしてください。

この表の以降の例では、特に記載がない限り、Admin コンテキストが使用されています。コンテキストの作成に関する詳細は、『 Cisco Application Control Engine Module Administration Guide 』を参照してください。 |

2. コンフィギュレーション モードを開始します。 コンフィギュレーション モードを開始します。

Enter configuration commands, one per line. End with CNTL/Z

|

3. Access Control List(ACL; アクセス コントロール リスト)を設定してトラフィックを許可します。ACL は、アプリケーションのニーズに合わせて修正できます。ACL の設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。 Access Control List(ACL; アクセス コントロール リスト)を設定してトラフィックを許可します。ACL は、アプリケーションのニーズに合わせて修正できます。ACL の設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。

host1/Admin(config)#

access-list ACL1 line 10 extended permit ip any any

host1/Admin(config-acl)#

exit

|

4. 3 台の実サーバで、VLAN 101 に属するファイアウォールの低セキュリティ側を設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 3 台の実サーバで、VLAN 101 に属するファイアウォールの低セキュリティ側を設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

rserver FW_INSEC_1

host1/Admin(config-rserver-host)#

ip address 100.101.1.1

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver FW_INSEC_2

host1/Admin(config-rserver-host)#

ip address 100.101.1.2

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver FW_INSEC_3

host1/Admin(config-rserver-host)#

ip address 100.101.1.3

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

|

5. ファイアウォールの低セキュリティ側(インターネット)からの接続を処理するようにサーバ ファームを設定します。ACE は、ハッシュ アドレス送信元プレディクタを使用して、送信元 IP アドレスに基づいてファイアウォールを選択します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 ファイアウォールの低セキュリティ側(インターネット)からの接続を処理するようにサーバ ファームを設定します。ACE は、ハッシュ アドレス送信元プレディクタを使用して、送信元 IP アドレスに基づいてファイアウォールを選択します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

serverfarm SF_INSEC

host1/Admin

(config-sfarm-host)#

transparent

host1/Admin

(config-sfarm-host)#

predictor hash address source 255.255.255.255

host1/Admin

(config-sfarm-host)#

rserver FW_INSEC_1

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver FW_INSEC_2

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver FW_INSEC_3

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

exit

|

6. サーバ ファーム SF-INSEC への要求がロード バランシングされるように、レイヤ 7 ロード バランシング ポリシー マップを設定します。そのポリシー マップとデフォルト クラス マップおよびサーバ ファーム SF-INSEC を関連付けます。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 サーバ ファーム SF-INSEC への要求がロード バランシングされるように、レイヤ 7 ロード バランシング ポリシー マップを設定します。そのポリシー マップとデフォルト クラス マップおよびサーバ ファーム SF-INSEC を関連付けます。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

policy-map type loadbalance first-match LB_FW_INSEC

host1/Admin(config-pmap-lb)#

class class-default

host1/Admin(config-pmap-lb-c)#

serverfarm SF_INSEC

host1/Admin(config-pmap-lb-c)#

exit

host1/Admin(config-pmap-lb)#

exit

|

7. ファイアウォールの低セキュリティ側の VLAN 100 で VIP アドレス 255.1.1.1 にマッチするインターネットからのトラフィックを分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 ファイアウォールの低セキュリティ側の VLAN 100 で VIP アドレス 255.1.1.1 にマッチするインターネットからのトラフィックを分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

class-map match-any FW_VIP

host1/Admin(config-cmap)#

match virtual-address 200.1.1.1 255.255.0.0 any

host1/Admin(config-cmap)#

exit

|

8. レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 クラス マップおよびレイヤ 7 ポリシー マップを関連付けて、トラフィック ポリシー設定を完了します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 クラス マップおよびレイヤ 7 ポリシー マップを関連付けて、トラフィック ポリシー設定を完了します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

policy-map multi-match POL_INSEC

host1/Admin(config-pmap)#

class FW_VIP

host1/Admin(config-pmap-c)#

loadbalance vip inservice

host1/Admin(config-pmap-c)#

loadbalance policy LB_FW_INSEC

host1/Admin(config-pmap-c)#

exit

host1/Admin(config-pmap)#

exit

|

9. インターネットからのトラフィックを受信し、イントラネットからのトラフィックをインターネットに送信するために ACE で使用するインターフェイスを設定します。ACL(ACL1)とレイヤ 3 ポリシー(POL_INSEC)を、そのインターフェイスに適用します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 インターネットからのトラフィックを受信し、イントラネットからのトラフィックをインターネットに送信するために ACE で使用するインターフェイスを設定します。ACL(ACL1)とレイヤ 3 ポリシー(POL_INSEC)を、そのインターフェイスに適用します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 100

host1/Admin(config-if)#

ip address 100.100.1.100 255.255.0.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

service-policy input POL_INSEC

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

10. ファイアウォールの低セキュリティ側のインターフェイスを設定します。ACE は、このインターフェイスを使用してファイアウォールへのトラフィックをロード バランシングし、イントラネットからのトラフィックを受信します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 ファイアウォールの低セキュリティ側のインターフェイスを設定します。ACE は、このインターフェイスを使用してファイアウォールへのトラフィックをロード バランシングし、イントラネットからのトラフィックを受信します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 101

host1/Admin(config-if)#

ip address 100.101.1.101 255.255.0.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

mac-sticky enable

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

Ctrl-z

|

11. 次の show コマンドを使用して、FWLB の設定を確認します。 次の show コマンドを使用して、FWLB の設定を確認します。

host1/Admin#

show running-config access-list

host1/Admin#

show running-config class-map

host1/Admin#

show running-config interface

host1/Admin#

show running-config policy-map

host1/Admin#

show running-config rserver

host1/Admin#

show running-config serverfarm

|

12. (任意)設定変更をフラッシュ メモリに保存します。 (任意)設定変更をフラッシュ メモリに保存します。

host1/Admin# copy running-config startup-config

|

ACE B のスタンダード FWLB 設定のクイック スタート

表 6-2 は、ACE B でスタンダード FWLB を設定するために必要な手順の概要を示しています(図 6-1を参照)。ステップごとに、CLI コマンドおよび作業に必要な手順の参照を示します。

表 6-2 ACE B のスタンダード FWLB 設定のクイック スタート

|

|

1. 複数のコンテキストを使用している場合は、CLI プロンプトに注意し、目的のコンテキスト内で作業を実行していることを確認します。必要な場合は、正しいコンテキストに変更するか、または正しいコンテキストに直接ログインしてください。 複数のコンテキストを使用している場合は、CLI プロンプトに注意し、目的のコンテキスト内で作業を実行していることを確認します。必要な場合は、正しいコンテキストに変更するか、または正しいコンテキストに直接ログインしてください。

この表の以降の例では、特に記載がない限り、Admin コンテキストが使用されています。コンテキストの作成に関する詳細は、『 Cisco Application Control Engine Module Administration Guide 』を参照してください。 |

2. コンフィギュレーション モードを開始します。 コンフィギュレーション モードを開始します。

Enter configuration commands, one per line. End with CNTL/Z

|

3. ACL を設定してトラフィックを許可します。ACL は、アプリケーションのニーズに合わせて修正できます。ACL の設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。 ACL を設定してトラフィックを許可します。ACL は、アプリケーションのニーズに合わせて修正できます。ACL の設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。

host1/Admin(config)#

access-list ACL1 line 10 extended permit ip any any

host1/Admin(config-acl)#

exit

|

4. 3 台の実サーバで、VLAN 201 に属するファイアウォールの高セキュリティ側を設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 3 台の実サーバで、VLAN 201 に属するファイアウォールの高セキュリティ側を設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

rserver FW_SEC_1

host1/Admin(config-rserver-host)#

ip address 100.201.1.1

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver FW_SEC_2

host1/Admin(config-rserver-host)#

ip address 100.201.1.2

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver FW_SEC_3

host1/Admin(config-rserver-host)#

ip address 100.201.1.3

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

|

5. ファイアウォールの高セキュリティ側(イントラネット)からの接続を処理するようにサーバ ファームを設定します。この場合、ACE は、ハッシュ アドレス宛先プレディクタを使用して、宛先 IP アドレスに基づいてファイアウォールを選択します。このプレディクタによって、ACE は、リターン フローおよび関連する接続に対して同じファイアウォールを選択できます。たとえば、FTP の場合、制御チャネルとデータ チャネルがいずれも同じファイアウォールを通過できます。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 ファイアウォールの高セキュリティ側(イントラネット)からの接続を処理するようにサーバ ファームを設定します。この場合、ACE は、ハッシュ アドレス宛先プレディクタを使用して、宛先 IP アドレスに基づいてファイアウォールを選択します。このプレディクタによって、ACE は、リターン フローおよび関連する接続に対して同じファイアウォールを選択できます。たとえば、FTP の場合、制御チャネルとデータ チャネルがいずれも同じファイアウォールを通過できます。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

serverfarm SF_SEC

host1/Admin

(config-sfarm-host)#

transparent

host1/Admin

(config-sfarm-host)#

predictor hash address destination 255.255.255.255

host1/Admin

(config-sfarm-host)#

rserver FW_SEC_1

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver FW_SEC_2

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver FW_SEC_3

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host)#

exit

|

6. ファイアウォールの高セキュリティ側の VLAN 20 でコンテンツをロード バランシングするように 2 台の実サーバを設定します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 ファイアウォールの高セキュリティ側の VLAN 20 でコンテンツをロード バランシングするように 2 台の実サーバを設定します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

rserver REAL1

host1/Admin(config-rserver-host)#

ip address 20.1.1.1

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver REAL2

host1/Admin(config-rserver-host)#

ip address 20.1.1.2

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver REAL3

host1/Admin(config-rserver-host)#

ip address 20.1.1.3

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

|

| 7. HTTP サーバの標準的なサーバ ファームを設定します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 HTTP サーバの標準的なサーバ ファームを設定します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

serverfarm SEC_20_SF

host1/Admin

(config-sfarm-host)#

rserver REAL1

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver REAL2

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver REAL3

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

exit

|

8. デフォルト クラス マップを使用して、VLAN 20 の HTTP サーバ ファームへのトラフィックをロード バランシングするレイヤ 7 ポリシー マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 デフォルト クラス マップを使用して、VLAN 20 の HTTP サーバ ファームへのトラフィックをロード バランシングするレイヤ 7 ポリシー マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

policy-map

type loadbalance first-match SEC_20_LB

host1/Admin(config-pmap-lb)#

class class-default

host1/Admin(config-pmap-lb-c)#

serverfarm SEC_20_SF

host1/Admin(config-pmap-lb-c)#

exit

host1/Admin(config-pmap-lb)#

exit

|

9. VLAN 201 で設定された仮想 IP アドレス 200.1.1.1 に向かうトラフィックを分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 VLAN 201 で設定された仮想 IP アドレス 200.1.1.1 に向かうトラフィックを分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

class-map match-any SEC_20_VS

host1/Admin(config-cmap)#

match virtual-address 200.1.1.1 255.255.0.0 any

host1/Admin(config-cmap)#

exit

|

10. レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 クラス マップ(SEC_20_VS)およびレイヤ 7 ポリシー マップ(SEC_20_LB)を関連付けます。このステップによって、VLAN 20 の HTTP サーバへのトラフィックをロード バランシングするポリシーが完成します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 クラス マップ(SEC_20_VS)およびレイヤ 7 ポリシー マップ(SEC_20_LB)を関連付けます。このステップによって、VLAN 20 の HTTP サーバへのトラフィックをロード バランシングするポリシーが完成します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

policy-map multi-match POL_SEC_20

host1/Admin(config-pmap)#

class SEC_20_VS

host1/Admin(config-pmap-c)#

loadbalance vip inservice

host1/Admin(config-pmap-c)#

loadbalance policy SEC_20_LB

|

| 11. インターネットに向けて VLAN 200 または VLAN 20 から VLAN 201 のファイアウォールの高セキュリティ側に送られるトラフィックをロード バランシングするように、レイヤ 7 ポリシー マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 インターネットに向けて VLAN 200 または VLAN 20 から VLAN 201 のファイアウォールの高セキュリティ側に送られるトラフィックをロード バランシングするように、レイヤ 7 ポリシー マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin

(config)# policy-map type loadbalance first-match LB_FW_SEC

host1/Admin

(config-pmap-lb)# class class-default

host1/Admin

(config-pmap-lb-c)# serverfarm SF_SEC

host1/Admin

(config-pmap-lb-c)# exit

host1/Admin

(config-pmap-lb)# exit

|

12. ファイアウォールの高セキュリティ側からインターネットに向かうすべてのトラフィックを分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 ファイアウォールの高セキュリティ側からインターネットに向かうすべてのトラフィックを分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

class-map match-any FW_SEC_VIP

host1/Admin(config-cmap)#

match virtual-address 0.0.0.0 0.0.0.0 any

host1/Admin(config-cmap)#

exit

|

13. レイヤ 3 ポリシー マップを設定し、それとレイヤ 7 ポリシー マップ(LB_FW_SEC)およびレイヤ 3 クラス マップ(FW_SEC_VIP)を関連付けます。VIP でロード バランシングを有効にします。このステップによって、ファイアウォールの高セキュリティ側からインターネットに向かうすべての要求をロード バランシングするポリシーが完成します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 レイヤ 3 ポリシー マップを設定し、それとレイヤ 7 ポリシー マップ(LB_FW_SEC)およびレイヤ 3 クラス マップ(FW_SEC_VIP)を関連付けます。VIP でロード バランシングを有効にします。このステップによって、ファイアウォールの高セキュリティ側からインターネットに向かうすべての要求をロード バランシングするポリシーが完成します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

policy-map multi-match POL_SEC

host1/Admin(config-pmap)#

class FW_SEC_VIP

host1/Admin(config-pmap-c)#

loadbalance vip inservice

host1/Admin(config-pmap-c)#

loadbalance LB_FW_SEC

host1/Admin(config-pmap-c)#

exit

host1/Admin(config-pmap)#

exit

|

14. ファイアウォールの高セキュリティ側のインターフェイスを、インターネットから発信されてそのファイアウォールを通過するトラフィック用に設定します。ACE は、このインターフェイスを使用してファイアウォールからのトラフィックを捕捉し、HTTP サーバ ファームへのそのトラフィックをロード バランシングして、リモート ホストにルーティングします。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 ファイアウォールの高セキュリティ側のインターフェイスを、インターネットから発信されてそのファイアウォールを通過するトラフィック用に設定します。ACE は、このインターフェイスを使用してファイアウォールからのトラフィックを捕捉し、HTTP サーバ ファームへのそのトラフィックをロード バランシングして、リモート ホストにルーティングします。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 201

host1/Admin(config-if)#

ip address 100.201.1.201 255.255.0.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

mac-sticky enable

host1/Admin(config-if)#

service-policy input POL_SEC_20

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

15. VLAN 20 の HTTP サーバ ファームからのトラフィック用に、ファイアウォールの高セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 VLAN 20 の HTTP サーバ ファームからのトラフィック用に、ファイアウォールの高セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 20

host1/Admin(config-if)#

ip address 20.1.1.20 255.255.255.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

service-policy input POL_SEC

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

16. VLAN 200 のリモート ホストからのトラフィック用に、ファイアウォールの高セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 VLAN 200 のリモート ホストからのトラフィック用に、ファイアウォールの高セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 200

host1/Admin(config-if)#

ip address 200.1.1.200 255.255.255.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

service-policy input POL_SEC

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

Ctrl-z

|

17. 次の show コマンドを使用して、FWLB の設定を確認します。 次の show コマンドを使用して、FWLB の設定を確認します。

host1/Admin#

show running-config access-list

host1/Admin#

show running-config class-map

host1/Admin#

show running-config interface

host1/Admin#

show running-config policy-map

host1/Admin#

show running-config rserver

host1/Admin#

show running-config serverfarm

|

18. (任意)設定変更をフラッシュ メモリに保存します。 (任意)設定変更をフラッシュ メモリに保存します。

host1/Admin# copy running-config startup-config

|

ステルス ファイアウォール負荷分散の設定

この項では、ステルス FWLB の設定方法を説明します。具体的な内容は次のとおりです。

• ステルス ファイアウォール負荷分散設定の概要

ステルス ファイアウォール負荷分散設定の概要

• ステルス ファイアウォール負荷分散設定のクイック スタート

ステルス ファイアウォール負荷分散設定のクイック スタート

(注) ネットワーク内のファイアウォール デバイスの設定の詳細については、ご使用のファイアウォール製品に付属のマニュアルを参照してください。

ステルス ファイアウォール負荷分散設定の概要

(注) ステルス FWLB の設定では、それぞれが別個の Catalyst 6500 シリーズ スイッチまたは Cisco 7600 シリーズ ルータに配置された 2 台の ACEを設定する必要があります。

このステルス FWLB の設定例では(図 6-2 を参照)、ACE A と ACE B が、3 つのファイアウォールを通過するトラフィックをロード バランシングします。サーバ ファーム内で実サーバとして設定された各ファイアウォールは、2 つの異なる VLAN に接続します。その 1 つはファイアウォールの低セキュリティ側、もう 1 つは高セキュリティ側にあります。ステルス ファイアウォールは、VLAN 上で IP アドレスを持ちません。その代わり、ファイアウォールが接続する ACE のインターフェイスごとにエイリアス IP アドレスを設定します。ACE は、エイリアス IP アドレスを使用して、トラフィックを正しいファイアウォールへ送信します。

インターネットからイントラネットへのパスでは、トラフィックは、異なる VLAN(VLAN 101、VLAN 102、VLAN 103)からファイアウォールの低セキュリティ側に入り、それらの高セキュリティ側から別々の VLAN(VLAN 201、VLAN 202、VLAN 203)へ出て行きます。イントラネットからインターネットへのパスでは、フローは逆になります。他の VLAN は、次のロケーションへの接続を提供します。

• インターネット(VLAN 100)

インターネット(VLAN 100)

• リモート ホスト(VLAN 200)

リモート ホスト(VLAN 200)

• イントラネット サーバ ファーム(VLAN 20)

イントラネット サーバ ファーム(VLAN 20)

ACE A のステルス FWLB 設定のクイック スタート

表 6-3 は、ACE A(低セキュリティ側)でステルス FWLB を設定するために必要な手順の概要を示しています。各ステップには、作業の完了に必要な CLI コマンドが示されています。

表 6-3 ACE A のステルス FWLB 設定のクイック スタート

|

|

1. 複数のコンテキストを使用している場合は、CLI プロンプトに注意し、目的のコンテキスト内で作業を実行していることを確認します。必要な場合は、正しいコンテキストに変更するか、または正しいコンテキストに直接ログインしてください。 複数のコンテキストを使用している場合は、CLI プロンプトに注意し、目的のコンテキスト内で作業を実行していることを確認します。必要な場合は、正しいコンテキストに変更するか、または正しいコンテキストに直接ログインしてください。

この表の以降の例では、特に記載がない限り、Admin コンテキストが使用されています。コンテキストの作成に関する詳細は、『 Cisco Application Control Engine Module Administration Guide 』を参照してください。 |

2. コンフィギュレーション モードを開始します。 コンフィギュレーション モードを開始します。

Enter configuration commands, one per line. End with CNTL/Z

|

3. ACE へのトラフィックを許可するように、ACL を設定します。ACL は、アプリケーションのニーズに合わせて修正できます。ACL の設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。 ACE へのトラフィックを許可するように、ACL を設定します。ACL は、アプリケーションのニーズに合わせて修正できます。ACL の設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。

host1/Admin(config)#

access-list ACL1 line 10 extended permit ip any any

host1/Admin(config-acl)#

exit

|

4. 3 台の実サーバで、VLAN 101、102、および 103 に属するファイアウォールの低セキュリティ側を設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 3 台の実サーバで、VLAN 101、102、および 103 に属するファイアウォールの低セキュリティ側を設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

rserver FW_INSEC_1

host1/Admin(config-rserver-host)#

ip address 101.0.201.100

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver FW_INSEC_2

host1/Admin(config-rserver-host)#

ip address 101.0.202.100

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver FW_INSEC_3

host1/Admin(config-rserver-host)#

ip address 101.0.203.100

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

|

5. ファイアウォールの低セキュリティ側(インターネット)からの接続を処理するようにサーバ ファームを設定します。ACE は、ハッシュ アドレス送信元プレディクタを使用して、送信元 IP アドレスに基づいてファイアウォールを選択します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 ファイアウォールの低セキュリティ側(インターネット)からの接続を処理するようにサーバ ファームを設定します。ACE は、ハッシュ アドレス送信元プレディクタを使用して、送信元 IP アドレスに基づいてファイアウォールを選択します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

serverfarm SF_INSEC

host1/Admin

(config-sfarm-host)#

transparent

host1/Admin

(config-sfarm-host)#

predictor hash address source 255.255.255.255

host1/Admin

(config-sfarm-host)#

rserver FW_INSEC_1

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver FW_INSEC_2

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver FW_INSEC_3

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

exit

|

6. ファイアウォールから受信したパケットをインターネットに転送するように、レイヤ 7 ロード バランシング ポリシー マップを設定します。そのポリシー マップとデフォルト クラス マップを関連付けます。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 ファイアウォールから受信したパケットをインターネットに転送するように、レイヤ 7 ロード バランシング ポリシー マップを設定します。そのポリシー マップとデフォルト クラス マップを関連付けます。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

policy-map type loadbalance first-match FORWARD_FW_INSEC

host1/Admin(config-pmap-lb)#

class class-default

host1/Admin(config-pmap-lb-c)#

forward

host1/Admin(config-pmap-lb-c)#

exit

host1/Admin(config-pmap-lb)#

exit

|

7. ファイアウォールの低セキュリティ側の VLAN 101、102、および 103 ですべての VIP アドレス、ネットマスク、およびプロトコルにマッチするファイアウォールからのトラフィックを分類するように、レイヤ 3 クラス マップを設定します。 ファイアウォールの低セキュリティ側の VLAN 101、102、および 103 ですべての VIP アドレス、ネットマスク、およびプロトコルにマッチするファイアウォールからのトラフィックを分類するように、レイヤ 3 クラス マップを設定します。

host1/Admin(config)#

class-map match-any FORWARD_VIP

host1/Admin(config-cmap)#

match virtual-address 0.0.0.0 0.0.0.0 any

host1/Admin(config-cmap)#

exit

|

8. レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 フォワーディング クラス マップ(FORWARD_VIP)およびレイヤ 7 フォワーディング ポリシー マップ(FORWARD_FW_INSEC)を関連付けて、フォワーディング ポリシー設定を完了します。 レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 フォワーディング クラス マップ(FORWARD_VIP)およびレイヤ 7 フォワーディング ポリシー マップ(FORWARD_FW_INSEC)を関連付けて、フォワーディング ポリシー設定を完了します。

host1/Admin(config)#

policy-map multi-match FORWARD_INSEC

host1/Admin(config-pmap)#

class FORWARD_VIP

host1/Admin(config-pmap-c)#

loadbalance vip inservice

host1/Admin(config-pmap-c)#

loadbalance policy FORWARD_FW_INSEC

host1/Admin(config-pmap-c)#

exit

host1/Admin(config-pmap)#

exit

|

9. インターネットからサーバ ファーム SF-INSEC への要求をロード バランシングするように、レイヤ 7 ロード バランシング ポリシー マップを設定します。そのポリシー マップとデフォルト クラス マップおよびサーバ ファーム SF-INSEC を関連付けます。 インターネットからサーバ ファーム SF-INSEC への要求をロード バランシングするように、レイヤ 7 ロード バランシング ポリシー マップを設定します。そのポリシー マップとデフォルト クラス マップおよびサーバ ファーム SF-INSEC を関連付けます。

host1/Admin(config)#

policy-map type loadbalance first-match LB-FW-INSEC

host1/Admin(config-pmap-lb)#

class class-default

host1/Admin(config-pmap-lb-c)#

serverfarm SF_INSEC

host1/Admin(config-pmap-lb-c)#

exit

host1/Admin(config-pmap-lb)#

exit

|

10. ファイアウォールの低セキュリティ側の VLAN 100 で VIP アドレス 200.1.1.1、ネットマスク 255.255.0.0、およびすべてのプロトコルにマッチするインターネットからのトラフィックを分類するように、レイヤ 3 クラス マップを設定します。 ファイアウォールの低セキュリティ側の VLAN 100 で VIP アドレス 200.1.1.1、ネットマスク 255.255.0.0、およびすべてのプロトコルにマッチするインターネットからのトラフィックを分類するように、レイヤ 3 クラス マップを設定します。

host1/Admin(config)#

class-map match-any FW_VIP

host1/Admin(config-cmap)#

match virtual-address 200.1.1.1 255.255.0.0 any

host1/Admin(config-cmap)#

exit

|

11. レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 クラス マップ(FW-VIP)およびレイヤ 7 ポリシー マップ(LB_FW_INSEC)を関連付けて、ロード バランシング ポリシー設定を完了します。 レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 クラス マップ(FW-VIP)およびレイヤ 7 ポリシー マップ(LB_FW_INSEC)を関連付けて、ロード バランシング ポリシー設定を完了します。

host1/Admin(config)#

policy-map multi-match POL_INSEC

host1/Admin(config-pmap)#

class FW_VIP

host1/Admin(config-pmap-c)#

loadbalance vip inservice

host1/Admin(config-pmap-c)#

loadbalance policy LB_FW_INSEC

host1/Admin(config-pmap-c)#

exit

host1/Admin(config-pmap)#

exit

|

12. インターネットからのトラフィックを受信し、ファイアウォールの低セキュリティ側へのそのトラフィックをロード バランシングするために ACE で使用するインターフェイスを設定します。ACL(ACL1)とレイヤ 3 ポリシー(POL_INSEC)を、そのインターフェイスに適用します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 インターネットからのトラフィックを受信し、ファイアウォールの低セキュリティ側へのそのトラフィックをロード バランシングするために ACE で使用するインターフェイスを設定します。ACL(ACL1)とレイヤ 3 ポリシー(POL_INSEC)を、そのインターフェイスに適用します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 100

host1/Admin(config-if)#

ip address 100.100.1.100 255.255.0.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

service-policy input POL_INSEC

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

13. FW1 へのトラフィックをロード バランシングし、イントラネットからのトラフィックを受信するために ACE A で使用するファイアウォールの低セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 FW1 へのトラフィックをロード バランシングし、イントラネットからのトラフィックを受信するために ACE A で使用するファイアウォールの低セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 101

host1/Admin(config-if)#

ip address 101.0.101.10 255.255.255.0

host1/Admin(config-if)#

alias 101.0.101.100 255.255.255.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

mac-sticky enable

host1/Admin(config-if)#

service-policy input FORWARD_INSEC

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

14. FW2 へのトラフィックをロード バランシングし、イントラネットからのトラフィックを受信するために ACE A で使用するファイアウォールの低セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 FW2 へのトラフィックをロード バランシングし、イントラネットからのトラフィックを受信するために ACE A で使用するファイアウォールの低セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 102

host1/Admin(config-if)#

ip address 101.0.102.20 255.255.255.0

host1/Admin(config-if)#

alias 101.0.102.100 255.255.255.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

mac-sticky enable

host1/Admin(config-if)#

service-policy input FORWARD_INSEC

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

15. FW3 へのトラフィックをロード バランシングし、イントラネットからのトラフィックを受信するために ACE A で使用するファイアウォールの低セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 FW3 へのトラフィックをロード バランシングし、イントラネットからのトラフィックを受信するために ACE A で使用するファイアウォールの低セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 103

host1/Admin(config-if)#

ip address 101.0.103.30 255.255.255.0

host1/Admin(config-if)#

alias 101.0.103.100 255.255.255.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

mac-sticky enable

host1/Admin(config-if)#

service-policy input FORWARD_INSEC

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

Ctrl-z

|

16. 次の show コマンドを使用して、FWLB の設定を確認します。 次の show コマンドを使用して、FWLB の設定を確認します。

host1/Admin#

show running-config access-list

host1/Admin#

show running-config class-map

host1/Admin#

show running-config interface

host1/Admin#

show running-config policy-map

host1/Admin#

show running-config rserver

host1/Admin#

show running-config serverfarm

|

17. (任意)設定変更をフラッシュ メモリに保存します。 (任意)設定変更をフラッシュ メモリに保存します。

host1/Admin# copy running-config startup-config

|

ACE B のステルス FWLB 設定のクイック スタート

表 6-4 は、ACE B(高セキュリティ側)でステルス FWLB を設定するために必要な手順の概要を示しています。各ステップには、作業の完了に必要な CLI コマンドが示されています。

表 6-4 ACE B のステルス FWLB 設定のクイック スタート

|

|

1. 複数のコンテキストを使用している場合は、CLI プロンプトに注意し、目的のコンテキスト内で作業を実行していることを確認します。必要な場合は、正しいコンテキストに変更するか、または正しいコンテキストに直接ログインしてください。 複数のコンテキストを使用している場合は、CLI プロンプトに注意し、目的のコンテキスト内で作業を実行していることを確認します。必要な場合は、正しいコンテキストに変更するか、または正しいコンテキストに直接ログインしてください。

この表の以降の例では、特に記載がない限り、Admin コンテキストが使用されています。コンテキストの作成に関する詳細は、『 Cisco Application Control Engine Module Administration Guide 』を参照してください。 |

2. コンフィギュレーション モードを開始します。 コンフィギュレーション モードを開始します。

Enter configuration commands, one per line. End with CNTL/Z

|

3. ACE へのトラフィックを許可するように、ACL を設定します。ACL は、アプリケーションのニーズに合わせて修正できます。ACL の設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。 ACE へのトラフィックを許可するように、ACL を設定します。ACL は、アプリケーションのニーズに合わせて修正できます。ACL の設定の詳細については、『 Cisco Application Control Engine Module Security Configuration Guide 』を参照してください。

host1/Admin(config)#

access-list ACL1 line 10 extended permit ip any any

host1/Admin(config-acl)#

exit

|

4. 3 台の実サーバで、VLAN 201、202、および 203 に属するファイアウォールの高セキュリティ側を設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 3 台の実サーバで、VLAN 201、202、および 203 に属するファイアウォールの高セキュリティ側を設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

rserver FW_SEC_1

host1/Admin(config-rserver-host)#

ip address 101.0.101.100

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver FW_SEC_2

host1/Admin(config-rserver-host)#

ip address 101.0.102.100

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver FW_SEC_3

host1/Admin(config-rserver-host)#

ip address 101.0.103.100

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

|

5. ファイアウォールの高セキュリティ側(イントラネット)からの接続を処理するようにサーバ ファームを設定します。この場合、ACE は、ハッシュ アドレス宛先プレディクタを使用して、宛先 IP アドレスに基づいてファイアウォールを選択します。このプレディクタによって、ACE は、リターン フローおよび関連する接続に対して同じファイアウォールを選択できます。たとえば、FTP の場合、制御チャネルとデータ チャネルがいずれも同じファイアウォールを通過できます。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 ファイアウォールの高セキュリティ側(イントラネット)からの接続を処理するようにサーバ ファームを設定します。この場合、ACE は、ハッシュ アドレス宛先プレディクタを使用して、宛先 IP アドレスに基づいてファイアウォールを選択します。このプレディクタによって、ACE は、リターン フローおよび関連する接続に対して同じファイアウォールを選択できます。たとえば、FTP の場合、制御チャネルとデータ チャネルがいずれも同じファイアウォールを通過できます。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

serverfarm SF_SEC

host1/Admin

(config-sfarm-host)#

transparent

host1/Admin

(config-sfarm-host)#

predictor hash address destination 255.255.255.255

host1/Admin

(config-sfarm-host)#

rserver FW_SEC_1

host1/Admin

(config-sfarm-host)#

inservice

host1/Admin

(config-sfarm-host)#

rserver FW_SEC_2

host1/Admin

(config-sfarm-host)#

inservice

host1/Admin

(config-sfarm-host)#

rserver FW_SEC_3

host1/Admin

(config-sfarm-host)#

inservice

host1/Admin

(config-sfarm-host)#

exit

|

6. ファイアウォールの高セキュリティ側の VLAN 20 でコンテンツをロード バランシングするように 3 台の実サーバを設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 ファイアウォールの高セキュリティ側の VLAN 20 でコンテンツをロード バランシングするように 3 台の実サーバを設定します。実サーバの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

rserver REAL1

host1/Admin(config-rserver-host)#

ip address 20.1.1.1

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver REAL2

host1/Admin(config-rserver-host)#

ip address 20.1.1.2

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

host1/Admin(config)#

rserver REAL3

host1/Admin(config-rserver-host)#

ip address 20.1.1.3

host1/Admin(config-rserver-host)#

inservice

host1/Admin(config-rserver-host)#

exit

|

| 7. VLAN 20 の HTTP サーバへの要求をロード バランシングするように、その HTTP サーバの標準的なサーバ ファームを設定します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。 VLAN 20 の HTTP サーバへの要求をロード バランシングするように、その HTTP サーバの標準的なサーバ ファームを設定します。サーバ ファームの設定の詳細については、 「実サーバおよびサーバ ファームの設定」 を参照してください。

host1/Admin(config)#

serverfarm SEC_20_SF

host1/Admin

(config-sfarm-host)#

rserver REAL1

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver REAL2

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

rserver REAL3

host1/Admin

(config-sfarm-host-rs)#

inservice

host1/Admin

(config-sfarm-host-rs)#

exit

host1/Admin

(config-sfarm-host)#

exit

|

8. デフォルト クラス マップを使用して、VLAN 20 の HTTP サーバ ファームへのトラフィックをロード バランシングするレイヤ 7 ポリシー マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 デフォルト クラス マップを使用して、VLAN 20 の HTTP サーバ ファームへのトラフィックをロード バランシングするレイヤ 7 ポリシー マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

policy-map

type loadbalance first-match SEC_20_LB

host1/Admin(config-pmap-lb)#

class class-default

host1/Admin(config-pmap-lb-c)#

serverfarm SEC_20_SF

host1/Admin(config-pmap-lb-c)#

exit

host1/Admin(config-pmap-lb)#

exit

|

9. VLAN 201、202、および 203 上の仮想 IP アドレス 200.1.1.1 に向かうトラフィックを分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 VLAN 201、202、および 203 上の仮想 IP アドレス 200.1.1.1 に向かうトラフィックを分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

class-map match-any SEC_20_VS

host1/Admin(config-cmap)#

match virtual-address 200.1.1.1 255.255.0.0 any

host1/Admin(config-cmap)#

exit

|

10. レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 クラス マップ(SEC_20_VS)およびレイヤ 7 ポリシー マップ(SEC_20_LB)を関連付けます。このステップによって、VLAN 20 の HTTP サーバへのトラフィックをロード バランシングするポリシーが完成します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 レイヤ 3 ポリシー マップを設定し、それとレイヤ 3 クラス マップ(SEC_20_VS)およびレイヤ 7 ポリシー マップ(SEC_20_LB)を関連付けます。このステップによって、VLAN 20 の HTTP サーバへのトラフィックをロード バランシングするポリシーが完成します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

policy-map multi-match POL_SEC_20

host1/Admin(config-pmap)#

class SEC_20_VS

host1/Admin(config-pmap-c)#

loadbalance vip inservice

host1/Admin(config-pmap-c)#

loadbalance policy SEC_20_LB

host1/Admin(config-pmap-c)#

exit

host1/Admin(config-pmap)#

exit

|

| 11. インターネットに向けて VLAN 200 または VLAN 20 から VLAN 201 のファイアウォールの高セキュリティ側に送られる要求をロード バランシングするように、レイヤ 7 ポリシー マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 インターネットに向けて VLAN 200 または VLAN 20 から VLAN 201 のファイアウォールの高セキュリティ側に送られる要求をロード バランシングするように、レイヤ 7 ポリシー マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin

(config)# policy-map type loadbalance first-match LB_FW_SEC

host1/Admin

(config-pmap-lb)# class class-default

host1/Admin

(config-pmap-lb-c)# serverfarm SF_SEC

host1/Admin

(config-pmap-lb-c)# exit

host1/Admin

(config-pmap-lb)# exit

|

12. ファイアウォールの高セキュリティ側からのすべてのトラフィック(あらゆる IP アドレス、ネットマスク、およびプロトコル)を分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 ファイアウォールの高セキュリティ側からのすべてのトラフィック(あらゆる IP アドレス、ネットマスク、およびプロトコル)を分類するように、レイヤ 3 クラス マップを設定します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

class-map match-any FW_SEC_VIP

host1/Admin(config-cmap)#

match virtual-address 0.0.0.0 0.0.0.0 any

host1/Admin(config-cmap)#

exit

|

13. レイヤ 3 ポリシー マップを設定し、それとレイヤ 7 ポリシー マップ(LB_FW_SEC)およびレイヤ 3 クラス マップ(FW_SEC_VIP)を関連付けます。VIP でロード バランシングを有効にします。このステップによって、ファイアウォールの高セキュリティ側からインターネットに向かうすべての要求をロード バランシングするポリシーが完成します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。 レイヤ 3 ポリシー マップを設定し、それとレイヤ 7 ポリシー マップ(LB_FW_SEC)およびレイヤ 3 クラス マップ(FW_SEC_VIP)を関連付けます。VIP でロード バランシングを有効にします。このステップによって、ファイアウォールの高セキュリティ側からインターネットに向かうすべての要求をロード バランシングするポリシーが完成します。SLB のトラフィック ポリシー設定の詳細については、 「サーバ ロード バランシングに関するトラフィック ポリシーの設定」 を参照してください。

host1/Admin(config)#

policy-map multi-match POL_SEC

host1/Admin(config-pmap)#

class FW_SEC_VIP

host1/Admin(config-pmap-c)#

loadbalance vip inservice

host1/Admin(config-pmap-c)#

loadbalance policy LB_FW_SEC

host1/Admin(config-pmap-c)#

exit

host1/Admin(config-pmap)#

exit

|

14. トラフィックをイントラネットから FW1 に送信するため、そしてインターネットから発信されてファイアウォールを通過するトラフィックを受信するために ACE で使用するファイアウォールの高セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 トラフィックをイントラネットから FW1 に送信するため、そしてインターネットから発信されてファイアウォールを通過するトラフィックを受信するために ACE で使用するファイアウォールの高セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 201

host1/Admin(config-if)#

ip address 101.0.201.10 255.255.255.0

host1/Admin(config-if)#

alias 101.0.201.100 255.255.255.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

mac-sticky enable

host1/Admin(config-if)#

service-policy input POL_SEC_20

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

15. トラフィックをイントラネットから FW2 に送信するため、およびインターネットから発信されてファイアウォールを通過するトラフィックを受信するために ACE で使用するファイアウォールの高セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 トラフィックをイントラネットから FW2 に送信するため、およびインターネットから発信されてファイアウォールを通過するトラフィックを受信するために ACE で使用するファイアウォールの高セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 202

host1/Admin(config-if)#

ip address 101.0.202.20 255.255.255.0

host1/Admin(config-if)#

alias 101.0.202.100 255.255.255.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

mac-sticky enable

host1/Admin(config-if)#

service-policy input POL_SEC_20

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

16. トラフィックをイントラネットから FW3 に送信するため、およびインターネットから発信されてファイアウォールを通過するトラフィックを受信するために ACE で使用するファイアウォールの低セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 トラフィックをイントラネットから FW3 に送信するため、およびインターネットから発信されてファイアウォールを通過するトラフィックを受信するために ACE で使用するファイアウォールの低セキュリティ側のインターフェイスを設定します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 203

host1/Admin(config-if)#

ip address 101.0.203.30 255.255.255.0

host1/Admin(config-if)#

alias 101.0.203.100 255.255.255.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

mac-sticky enable

host1/Admin(config-if)#

service-policy input POL_SEC_20

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

17. VLAN 200 のリモート ホストからインターネットに向かうトラフィックを受信するために ACE で使用するインターフェイスを設定します。ACL(ACL1)とレイヤ 3 ポリシー マップ(POL_SEC)を、そのインターフェイスに適用します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 VLAN 200 のリモート ホストからインターネットに向かうトラフィックを受信するために ACE で使用するインターフェイスを設定します。ACL(ACL1)とレイヤ 3 ポリシー マップ(POL_SEC)を、そのインターフェイスに適用します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 200

host1/Admin(config-if)#

ip address 200.1.1.200 255.255.255.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

service-policy input POL_SEC

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

exit

|

18. VLAN 20 の HTTP サーバ ファームからインターネットに向かうトラフィックを受信するために ACE で使用するインターフェイスを設定します。ACL(ACL1)とレイヤ 3 ポリシー マップ(POL_SEC)を、そのインターフェイスに適用します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。 VLAN 20 の HTTP サーバ ファームからインターネットに向かうトラフィックを受信するために ACE で使用するインターフェイスを設定します。ACL(ACL1)とレイヤ 3 ポリシー マップ(POL_SEC)を、そのインターフェイスに適用します。インターフェイスの設定の詳細については、『 Cisco Application Control Engine Module Routing and Bridging Configuration Guide 』を参照してください。

host1/Admin(config)#

interface vlan 20

host1/Admin(config-if)#

ip address 20.100.1.100 255.255.0.0

host1/Admin(config-if)#

access-group input ACL1

host1/Admin(config-if)#

service-policy input POL_SEC

host1/Admin(config-if)#

no shutdown

host1/Admin(config-if)#

Ctrl-z

|

19. 次の show コマンドを使用して、FWLB の設定を確認します。 次の show コマンドを使用して、FWLB の設定を確認します。

host1/Admin#

show running-config access-list

host1/Admin#

show running-config class-map

host1/Admin#

show running-config interface

host1/Admin#

show running-config policy-map

host1/Admin#

show running-config rserver

host1/Admin#

show running-config serverfarm

|

20. (任意)設定変更をフラッシュ メモリに保存します。 (任意)設定変更をフラッシュ メモリに保存します。

host1/Admin# copy running-config startup-config

|

FWLB 設定の表示

EXEC モードで show running-config コマンドを使用することによって、実行コンフィギュレーション全体を表示できます。このコマンドの構文は次のとおりです。

show running-config

実行コンフィギュレーションの FWLB に関連したセクションを表示するには、EXEC モードで次のコマンドを使用します。

• show running-config access-list

show running-config access-list

• show running-config class-map

show running-config class-map

• show running-config interface

show running-config interface

• show running-config policy-map

show running-config policy-map

• show running-config rserver

show running-config rserver

• show running-config serverfarm

show running-config serverfarm

• show running-config service-policy

show running-config service-policy

ファイアウォール負荷分散の設定例

この項では、スタンダードおよびステルス FWLB の設定例を示します。具体的な内容は次のとおりです。

• スタンダード ファイアウォール負荷分散の設定例

スタンダード ファイアウォール負荷分散の設定例

• ステルス ファイアウォールの構成例

ステルス ファイアウォールの構成例

スタンダード ファイアウォール負荷分散の設定例

次の例は、実行コンフィギュレーションのスタンダード FWLB に関連した部分を示しています。この設定は、ファイアウォールをはさんで配置された Catalyst 6500 シリーズ スイッチ内にそれぞれ配置された 2 台の ACE モジュールに基づいています(図 6-1を参照)。スタンダード FWLB は、ACEが 1 台だけでも設定できます。

ACE A のコンフィギュレーション - スタンダード ファイアウォール負荷分散

access-list ACL1 line 10 extended permit ip any any

predictor hash address source 255.255.255.255

class-map match-any FW_VIP

10 match virtual-address 200.1.1.1 255.255.0.0 any

policy-map type loadbalance first-match LB_FW_INSEC

policy-map multi-match POL_INSEC

loadbalance vip inservice

loadbalance policy LB_FW_INSEC

ip addr 100.100.1.100 255.255.0.0

service-policy input POL_INSEC

ip addr 100.101.1.101 255.255.0.0

ACE B のコンフィギュレーション - スタンダード ファイアウォール負荷分散

access-list ACL1 line 10 extended permit ip any any

predictor hash address destination 255.255.255.255

class-map match-any SEC_20_VS

10 match virtual-address 200.1.1.1 255.255.0.0 any

class-map match any FW_SEC_VIP

10 match virtual-address 0.0.0.0 0.0.0.0 any

policy-map type loadbalance first-match SEC_20_LB

policy-map multi-match POL_SEC_20

loadbalance vip inservice

loadbalance policy SEC_20_LB

policy-map type loadbalance first-match LB_FW_SEC

policy-map multi-match POL_SEC

loadbalance vip inservice

loadbalance policy LB_FW_SEC

ip address 100.201.1.201 255.255.0.0

service-policy input POL_SEC_20

ip address 20.1.1.20 255.255.255.0

service-policy input POL_SEC

ip address 200.1.1.200 255.255.255.0

service-policy input POL_SEC

ステルス ファイアウォールの構成例

次の例は、実行コンフィギュレーションのステルス FWLB に関連した部分を示しています。この設定では、別個の Catalyst 6500 シリーズ スイッチ内にそれぞれ配置された 2 台の ACE モジュール が必要です。

ACE A のコンフィギュレーション - ステルス ファイアウォール負荷分散

access-list ACL1 line 10 extended permit ip any any

predictor hash address source 255.255.255.255

class-map match-any FORWARD-VIP

10 match virtual-address 0.0.0.0 0.0.0.0 any

class-map match-any FW_VIP

10 match virtual-address 200.1.1.1 255.255.0.0 any

policy-map type loadbalance first-match FORWARD_FW_INSEC

policy-map type loadbalance first-match LB_FW_INSEC

policy-map multi-match FORWARD_INSEC

loadbalance vip inservice

loadbalance policy FORWARD_FW_INSEC

policy-map multi-match POL_INSEC

loadbalance vip inservice

loadbalance policy LB_FW_INSEC

ip address 100.100.1.10 255.255.0.0

service-policy input POL_INSEC

ip address 101.0.101.10 255.255.255.0

alias 101.0.101.100 255.255.255.0

service-policy input FORWARD_INSEC

ip address 101.0.102.20 255.255.255.0

alias 101.0.102.100 255.255.255.0

service-policy input FORWARD_INSEC

ip address 101.0.103.30 255.255.0.0

alias 101.0.103.100 255.255.255.0

service-policy input FORWARD_INSEC

ACE B のコンフィギュレーション - ステルス ファイアウォール負荷分散

access-list ACL1 line 10 extended permit ip any any

predictor hash address destination 255.255.255.255

class-map match-any SEC_20_VS

10 match virtual-address 200.1.1.1 255.255.0.0 any

class-map match-any FW_SEC_VIP

10 match virtual-address 0.0.0.0 0.0.0.0 any

policy-map type loadbalance first-match SEC_20_LB

policy-map type loadbalance first-match LB_FW_SEC

policy-map multi-match POL_SEC_20

loadbalance vip inservice

loadbalance policy SEC_20_LB

policy-map multi-match POL_SEC

loadbalance vip inservice

loadbalance policy LB_FW_SEC

ip address 101.0.201.10 255.255.255.0

alias 101.0.201.100 255.255.255.0

service-policy input POL_SEC_20

ip address 101.0.202.20 255.255.255.0

alias 101.0.202.100 255.255.255.0

service-policy input POL_SEC_20

ip address 101.0.203.30 255.255.0.0

alias 101.0.203.100 255.255.255.0

service-policy input POL_SEC_20

ip address 20.100.1.100 255.255.0.0

service-policy input POL_SEC

ip address 200.1.1.200 255.255.255.0

service-policy input POL_SEC

![]() スタンダード ファイアウォールのロード バランシングの設定

スタンダード ファイアウォールのロード バランシングの設定 ![]() 次の作業

次の作業

![]() ステルス ファイアウォール負荷分散設定のクイック スタート

ステルス ファイアウォール負荷分散設定のクイック スタート

![]() show running-config access-list

show running-config access-list ![]() show running-config class-map

show running-config class-map ![]() show running-config interface

show running-config interface ![]() show running-config policy-map

show running-config policy-map  フィードバック

フィードバック