C7200 VSA (VPN Services Adapter) インストレーション コンフィギュレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月2日

章のタイトル: VSA の設定

VSA の設定

この章では、C7200-VSA(VPN Services Adapter)を設定する際に必要な情報および手順を示します。この章で説明する内容は、次のとおりです。

•![]() 「概要」

「概要」

•![]() 「設定作業」

「設定作業」

•![]() 「設定例」

「設定例」

概要

I/O コントローラ スロットの VSA は、NPE-G2 プロセッサを搭載した Cisco 7204VXR または Cisco 7206VXR ルータの I/O コントローラ ポートに暗号化サービスを提供します。IP Security Protocol(IPSec)が設定済みのルータに VSA を搭載すると、VSA は暗号化サービスを自動的に実行します。

(注) Cisco 7204VXR および 7206VXR ルータは 1 つの VSA のみをサポートします。

VSA 上で設定するためのインターフェイスはありません。

ここでは、暗号化および IPSec トンネリング サービスを実施するための基本的な設定に限定して説明します。IPSec、Internet Key Exchange(IKE)、および Certification Authority(CA; 認証局)の設定の詳細については、『Security Configuration Guide』の「IP Security and Encryption」の章、および『Security Command Reference』を参照してください。

設定作業

VSA は起動した時点で動作可能な状態であり、コンフィギュレーション コマンドは不要です。ただし、VSA で暗号化サービスを提供する場合には、ここで説明する手順を行う必要があります。

•![]() 「EXEC コマンド インタープリタの使用」(必須)

「EXEC コマンド インタープリタの使用」(必須)

•![]() 「IKE ポリシーの設定」(必須)

「IKE ポリシーの設定」(必須)

•![]() 「トランスフォーム セットの設定」(必須)

「トランスフォーム セットの設定」(必須)

•![]() 「IPSec の設定」(必須)

「IPSec の設定」(必須)

•![]() 「VSA のディセーブル化(任意)」(任意)

「VSA のディセーブル化(任意)」(任意)

•![]() 「IKE および IPSec の設定の確認」(任意)

「IKE および IPSec の設定の確認」(任意)

•![]() 「IPSec の設定例」(任意)

「IPSec の設定例」(任意)

(注) スタティック クリプト マップの設定、ダイナミック クリプト マップの作成、ダイナミック クリプト マップのスタティック クリプト マップへの追加ができます。次の URL にあるオンライン マニュアルで設定例およびテクニカル ノートを参照してください。

http://www.cisco.com/en/US/products/sw/secursw/ps2308/prod_configuration_examples_list.html

任意で、CA インターオペラビリティを設定できます(『Security Configuration Guide』の「Configuring Certification Authority Interoperability」の章を参照)。

EXEC コマンド インタープリタの使用

EXEC(別名イネーブル モード)というソフトウェア コマンド インタープリタを使用して、ルータのコンフィギュレーションを変更します。configure コマンドを使用して新しいインターフェイスを設定する、またはインターフェイスの従来の設定を変更するには、その前に enable コマンドで EXEC コマンド インタープリタのイネーブル レベルを開始する必要があります。パスワードが設定されている場合は、パスワードを要求するプロンプトが表示されます。

イネーブル レベルのシステム プロンプトは、かぎカッコ(>)ではなくポンド記号(#)で終わります。コンソール端末から、次の手順でイネーブル レベルを開始します。

ステップ 1![]() ユーザ レベルの EXEC プロンプトから、 enable コマンドを入力します。次のように、イネーブル パスワードが要求されます。

ユーザ レベルの EXEC プロンプトから、 enable コマンドを入力します。次のように、イネーブル パスワードが要求されます。

ステップ 2![]() パスワードを入力します。パスワードでは大文字と小文字が区別されます。機密保護のために、パスワードは表示されません。

パスワードを入力します。パスワードでは大文字と小文字が区別されます。機密保護のために、パスワードは表示されません。

有効なパスワードを入力すると、イネーブル レベルのシステム プロンプト(#)が表示されます。

IKE ポリシーの設定

パラメータ値を指定しない場合は、デフォルト値が使用されます。デフォルト値については、『Security Command Reference』の「IP Security and Encryption」の章を参照してください。

IKE ポリシーを設定するには、グローバル コンフィギュレーション モードから始めて次のコマンドを使用します。

IKE ポリシー作成の詳細については、『Security Configuration Guide』の「Configuring Internet Key Exchange Security Protocol」の章を参照してください。

VSA のディセーブル化(任意)

VSA をディセーブルにするには、グローバル コンフィギュレーション モードから始めて次のコマンドを使用します。

|

|

|

|

|---|---|---|

no crypto engine [slot | accelerator] 0

|

||

これで、VSA をディセーブルにして、次回のシステム リブートで VSA をイネーブルにするように準備する手順は完了です。

トランスフォーム セットの設定

トランスフォーム セット設定の詳細については、『 Advanced Encryption Standard (AES) 』フィーチャ モジュールを参照してください。

•![]() クリプト トランスフォーム コンフィギュレーション モード

クリプト トランスフォーム コンフィギュレーション モード

トランスフォーム セットは、IPSec で保護するトラフィックに対して適用する設定(セキュリティ プロトコル、アルゴリズムなど)の適切な組み合わせです。IPSec SA のネゴシエーションを行うとき、特定のデータ フローを保護するために特定のトランスフォーム セットを使用することがピア間で合意されます。

トランスフォーム セットの定義

トランスフォーム セットは、セキュリティ プロトコルとアルゴリズムの組み合わせです。IPSec SA のネゴシエーションを行うとき、特定のデータ フローを保護するために特定のトランスフォーム セットを使用することがピア間で合意されます。

トランスフォーム セットを定義するには、グローバル コンフィギュレーション モードから始めて次のコマンドを使用します。

(注) 下記ステップ 4 の clear コマンドは、EXEC(イネーブル)モードで実行されます(詳細についてはEXEC コマンド インタープリタの使用を参照してください)。

|

|

|

|

|---|---|---|

Router(config)# crypto ipsec transform-set transform-set-name transform1 [ transform2 [ transform3 ]] |

トランスフォーム セットを定義し、クリプト トランスフォーム コンフィギュレーション モードを開始します。 • • |

|

(任意)トランスフォーム セットに関連付けるモードを変更します。このモード設定は、送信元/宛先アドレスが IPSec ピア アドレスであるトラフィックだけに適用され、その他のトラフィックについては無視されます(他のトラフィックはすべて、トンネル モードのみです)。 |

||

| Router# clear crypto sa peer { ip-address | peer-name } Router# clear crypto sa map map-name Router# clear crypto sa spi destination-address protocol spi |

既存の IPSec SA を解消し、今後確立される SA でトランスフォーム セットの変更が有効になるようにします(手動で設定した SA は、ただちに再確立されます)。 パラメータを指定せずに clear crypto sa コマンドを実行すると、SA データベースの全内容が消去されるので、アクティブなセキュリティ セッションも消去されます。SA データベースのサブセットだけを消去するには、 peer 、 map 、または spi キーワードを指定します。 |

表4-1 に、Authentication Header(AH; 認証ヘッダー)および Encapsulating Security Protocol(ESP)の有効なトランスフォームの組み合わせを示します。

•![]() ah-sha-hmac 、 esp-des 、および esp-sha-hmac

ah-sha-hmac 、 esp-des 、および esp-sha-hmac

無効な組み合わせを入力すると、解析プログラムによって拒否されます。たとえば、特定の AH トランスフォームを指定した場合、現在のトランスフォーム セットに別の AH トランスフォーム を指定することはできません。

IPSec プロトコル:AH および ESP

AH プロトコルおよび ESP プロトコルは、IPSec にセキュリティ サービスを実装します。

AH は、データ認証およびアンチ リプレイ サービスを提供します。

ESP は、パケットの暗号化のほかに、任意選択でデータ認証およびアンチ リプレイ サービスを提供します。

ESP は保護対象のデータ(完全な IP データグラムまたはペイロードのみ)を、ESP ヘッダーおよび ESP トレーラーでカプセル化します。AH は保護対象のデータに埋め込まれる形になり、外側の IP ヘッダーの直後、および内側の IP データグラムまたはペイロードの直前に AH ヘッダーを挿入します。IPSec ピア間で送受信されるトラフィックは、トンネル モードまたはトランスポート モードのいずれかで送信できます。その他のトラフィックはすべてトンネル モードで送信されます。トンネル モードは IP データグラム全体をカプセル化して保護するのに対し、トランスポート モードは IP データグラムのペイロードをカプセル化して保護します。モードについての詳細は、 mode(IPSec) コマンドの説明を参照してください。

適切なトランスフォームの選択

状況に適したトランスフォームを選択するには、次のヒントを参考にしてください。

•![]() データの機密保護を提供するには、ESP 暗号化トランスフォームを使用します。

データの機密保護を提供するには、ESP 暗号化トランスフォームを使用します。

•![]() データのほかに外側の IP ヘッダーについてもデータ認証が必要な場合は、AH トランスフォームを含めます(IP ヘッダー データの完全性には、あまり利点がないとする見方もあります)。

データのほかに外側の IP ヘッダーについてもデータ認証が必要な場合は、AH トランスフォームを含めます(IP ヘッダー データの完全性には、あまり利点がないとする見方もあります)。

•![]() ESP 暗号化トランスフォームを使用する場合は、トランスフォーム セットに認証サービスを提供するために、ESP 認証トランスフォームまたは AH トランスフォームを使用することも検討してください。

ESP 暗号化トランスフォームを使用する場合は、トランスフォーム セットに認証サービスを提供するために、ESP 認証トランスフォームまたは AH トランスフォームを使用することも検討してください。

•![]() (ESP または AH による)データ認証を希望する場合、MD5 または SHA(HMAC キー ハッシュ バリアント)認証アルゴリズムのいずれかを選択できます。SHA アルゴリズムは一般に MD5 よりも強力と考えられますが、やや低速になります。

(ESP または AH による)データ認証を希望する場合、MD5 または SHA(HMAC キー ハッシュ バリアント)認証アルゴリズムのいずれかを選択できます。SHA アルゴリズムは一般に MD5 よりも強力と考えられますが、やや低速になります。

•![]() IPSec ピアによっては、一部のトランスフォームがサポートされない場合があります。

IPSec ピアによっては、一部のトランスフォームがサポートされない場合があります。

(注) ハードウェア(IPSec ピア)がサポートしていない IPSec トランスフォームを入力すると、crypto ipsec transform-set コマンドを入力した直後に警告メッセージが表示されます。

•![]() 暗号化トランスフォームを指定する必要があっても、実際にはパケットを暗号化しない場合、 esp-null トランスフォームを使用できます。

暗号化トランスフォームを指定する必要があっても、実際にはパケットを暗号化しない場合、 esp-null トランスフォームを使用できます。

クリプト トランスフォーム コンフィギュレーション モード

crypto ipsec transform-set コマンドを入力すると、クリプト トランスフォーム コンフィギュレーション モードが開始されます。このモードでは、モードをトンネルまたはトランスポートに変更できます(これらの変更は任意選択です)。これらの変更を行ったあと、グローバル コンフィギュレーション モードに戻るには exit を使用します。これらの任意選択の変更についての詳細は、 match address (IPSec) および mode (IPSec)コマンドの説明を参照してください。

既存のトランスフォームの変更

既存のトランスフォーム セットに関して crypto ipsec transform-set コマンドで 1 つまたは複数のトランスフォームを指定すると、そのトランスフォーム セットの既存のトランスフォームが、指定したトランスフォームに置き換えられます。

トランスフォーム セットの定義を変更した場合、そのトランスフォーム セットを参照するクリプト マップ エントリに対してのみ変更が適用されます。変更は既存の SA には適用されませんが、新しい SA を確立する今後のネゴシエーションで使用されます。新しい設定をすぐに有効にするには、 clear crypto sa コマンドを使用して SA データベースの全体または一部を消去します。

トランスフォームの例

次の例では、2 つのトランスフォーム セットを定義しています。最初のトランスフォーム セットは、新しい ESP プロトコルおよび AH プロトコルをサポートする IPSec ピアで使用されます。2 番めのトランスフォーム セットは、従来のトランスフォームだけをサポートする IPSec ピアで使用されます。

IPSec の設定

•![]() アクセス リストと IPSec の互換性の確保(必須)

アクセス リストと IPSec の互換性の確保(必須)

•![]() IPSec SA のグローバル ライフタイムの設定(必須)

IPSec SA のグローバル ライフタイムの設定(必須)

•![]() クリプト アクセス リストの作成(必須)

クリプト アクセス リストの作成(必須)

•![]() クリプト マップ エントリの作成(必須)

クリプト マップ エントリの作成(必須)

•![]() ダイナミック クリプト マップの作成(必須)

ダイナミック クリプト マップの作成(必須)

•![]() クリプト マップ セットのインターフェイスへの適用(必須)

クリプト マップ セットのインターフェイスへの適用(必須)

•![]() 設定の確認(任意)

設定の確認(任意)

IPSec の設定例は、「IPSec の設定例」を参照してください。

IPSec の設定の詳細については、『 Cisco IOS Security Configuration Guide 』の「Configuring IPSec Network Security」の章を参照してください。

アクセス リストと IPSec の互換性の確保

IKE は、UDP ポート 500 を使用します。IPSec の ESP および AH プロトコルは、プロトコル番号 50 および 51 を使用します。プロトコル番号 50、51、および UDP ポート 500 のトラフィックが、IPSec を適用するインターフェイス上で阻止されないように、インターフェイスのアクセス リストを設定してください。状況によっては、これらのトラフィックを明示的に許可するステートメントを、アクセス リストに追加する必要があります。

IPSec SA のグローバル ライフタイムの設定

新しい IPSec SA をネゴシエートするときに使用されるグローバル ライフタイム値を変更できます(特定のクリプト マップ エントリについて、これらのグローバル ライフタイム値を上書きできます)。

これらのライフタイムが適用されるのは、IKE で確立する SA だけです。手動で確立する SA には、期限がありません。

IPSec SA のグローバル ライフタイムを変更するには、次のコマンドを 1 つまたは複数使用します。

(注) 下記ステップ 5 の clear コマンドは、EXEC(イネーブル)モードで実行されます(詳細についてはEXEC コマンド インタープリタの使用を参照してください)。

クリプト アクセス リストの作成

クリプト アクセス リストでは、暗号化によって保護する IP トラフィックを定義します(これらのアクセス リストは、インターフェイスで転送またはブロックすべきトラフィックを指定する通常のアクセス リストとは 異なります )。たとえば、サブネット A とサブネット Y の間の IP トラフィックをすべて保護するアクセス リストや、ホスト A とホスト B の間の Telnet トラフィックをすべて保護するアクセス リストを作成できます。

クリプト アクセス リストを作成するには、グローバル コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|

|---|---|---|

Router(config)# access-list access-list-number { deny | permit } protocol source source-wildcard destination destination-wildcard [ log ] |

保護する IP パケットを判別するための条件を指定します 1 (これらの条件に適合するトラフィックに対して、暗号化をイネーブルまたはディセーブルにします)。 IPSec には「ミラー イメージ」のクリプト アクセス リストを設定し、 any キーワードは使用しないことを推奨します。 |

|

| 1.条件を設定するには、対応する IP アクセス リストの番号または名前を指定します。access-list コマンドには、拡張アクセス リストの番号を指定します。ip access-list extended コマンドには、アクセス リストの名前を指定します。 |

アクセス リストの設定の詳細については、『 Security Configuration Guide 』の「Configuring IPSec Network Security」の章を参照してください。

クリプト マップ エントリの作成

クリプト マップ セットは、1 つのインターフェイスに対して 1 つのみ適用できます。クリプト マップ セットには、IPSec/IKE エントリおよび IPSec/手動エントリの組み合わせを含めることができます。複数のインターフェイスで同じクリプト マップ セットを共有させ、複数のインターフェイスに同じポリシーを適用できます。

IKE を使用せずに SA を確立するクリプト マップ エントリを作成するには、グローバル コンフィギュレーション モードから始めて次のコマンドを使用します。

IKE を使用して SA を確立するクリプト マップ エントリを作成するには、グローバル コンフィギュレーション モードから始めて次のコマンドを使用します。

ダイナミック クリプト マップの作成

ダイナミック クリプト マップ エントリは、一部のパラメータが設定されていないクリプト マップ エントリです。設定されていないパラメータは(IPSec ネゴシエーションの結果)動的に設定されます。ダイナミック クリプト マップは IKE でのみ使用可能です。

ダイナミック クリプト マップ エントリは、セットにまとめられます。セットとは、 dynamic-map-name が同じで、 dynamic-seq-num がそれぞれ異なるダイナミック クリプト マップ エントリのグループです。

ダイナミック クリプト マップ エントリを設定するには、グローバル コンフィギュレーション モードから始めて次のコマンドを使用します。

クリプト マップ セットにダイナミック クリプト マップ セットを追加するには、グローバル コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|---|---|

Router(config)# crypto map map-name seq-num ipsec-isakmp dynamic dynamic-map-name |

クリプト マップ セットのインターフェイスへの適用

IPSec トラフィックが流れるインターフェイスごとに、クリプト マップ セットを適用します。接続または SA ネゴシエーションが行われるとき、ルータはインターフェイス トラフィックをクリプト マップ セットに照らし合わせて評価し、保護対象のトラフィックに指定されたポリシーを使用します。

クリプト マップ セットをインターフェイスに適用するには、インターフェイス コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|---|---|

冗長インターフェイスを指定し、識別するインターフェイスに名前を付けるには、グローバル コンフィギュレーション モードで次のコマンドを使用します。

|

|

|

|---|---|

Router(config)# crypto map map-name local-address interface-id |

IPSec のモニタリングおよびメンテナンス

IPSec SA を消去(および再初期化)するには、EXEC(イネーブル)モードで次のいずれかのコマンドを使用します(詳細についてはEXEC コマンド インタープリタの使用を参照)。

IPSec の設定に関する情報を表示するには、EXEC モードで次のいずれかのコマンドを使用します。

|

|

|

|---|---|

Router# show crypto map [ interface interface | tag map-name ] |

|

Router# show crypto ipsec sa [ map map-name | address | identity ] [ detail ] |

|

IKE および IPSec の設定の確認

IPSec の設定に関する情報を表示するには、 show crypto ipsec transform-set EXEC コマンドを使用します。

(注) ハードウェア(IPSec ピア)がサポートしていない IPSec トランスフォームを入力すると、show crypto ipsec transform-set コマンドの出力に警告メッセージが表示されます。

次に示す show crypto ipsec transform-set コマンドの出力例では、ハードウェアがサポートしていない IPSec トランスフォームを設定しようとしたので、警告メッセージが表示されています。

IKE の設定に関する情報を表示するには、 show crypto isakmp policy EXEC コマンドを使用します。

(注) ハードウェアがサポートしていない IKE 暗号化方式を入力すると、show crypto isakmp policy の出力に警告メッセージが表示されます。

次に示す show crypto isakmp policy コマンドの出力例では、ハードウェアがサポートしていない IKE 暗号化方式を設定しようとしたので、警告メッセージが表示されています。

設定の確認

設定変更によっては、SA のネゴシエーション後に初めて有効になります。新しい設定値がただちに有効になるようにするには、既存の SA を消去します。

IPSec SA を消去(および再初期化)するには、 表4-2 のいずれかのコマンドをEXEC(イネーブル)モードで使用します(詳細についてはEXEC コマンド インタープリタの使用を参照)。

ステップ 1![]() show crypto ipsec transform-set コマンドを入力し、トランスフォーム セットの設定を表示します。

show crypto ipsec transform-set コマンドを入力し、トランスフォーム セットの設定を表示します。

ステップ 2![]() show crypto map [interface interface | tag map-name] コマンドを入力し、クリプト マップの設定を表示します。

show crypto map [interface interface | tag map-name] コマンドを入力し、クリプト マップの設定を表示します。

ステップ 3![]() show crypto ipsec sa [map map-name | address | identity | detail | interface] コマンドを入力し、IPSec SA 情報を表示します。

show crypto ipsec sa [map map-name | address | identity | detail | interface] コマンドを入力し、IPSec SA 情報を表示します。

show コマンドによって表示される情報の詳細については、『Security Command Reference』の「IP Security and Encryption」の章を参照してください。

設定例

IKE ポリシーの設定例

次の例では、2 つの IKE ポリシーを作成し、ポリシー 15 に最高のプライオリティ、ポリシー 20 にその次に高いプライオリティを与え、既存のデフォルト プライオリティを最下位のプライオリティにします。さらに、IP アドレス 192.168.224.33 のリモート ピアに対して、ポリシー 20 で使用する事前共有鍵を作成します。

IPSec の設定例

次に、IKE によって SA が確立される最小限の IPSec の設定例を示します。

IPSec アクセス リストで、保護するトラフィックを定義します。

トランスフォーム セットで、トラフィックの保護方法を定義します。この例では、トランスフォーム セット [myset1] で DES 暗号化および SHA を使用して、データ パケットを認証します。

次のトランスフォーム セットの例 [myset2] では、3DES 暗号化および MD5(HMAC バリアント)を使用して、データ パケットを認証します。

クリプト マップは IPSec アクセス リストとトランスフォーム セットを結合し、保護するトラフィックの送信先(リモート IPSec ピア)を指定します。

(注) この例では、IKE をイネーブルにする必要があります。

IPSec の基本的な設定例

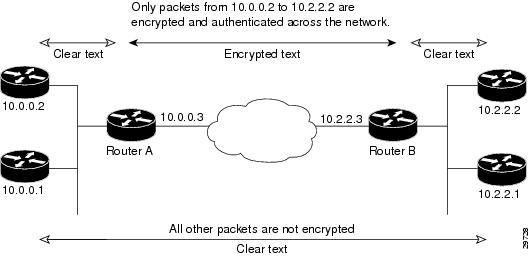

次に、IKE によって SA が確立される、IPSec の設定例を示します。この例では、アクセス リストを使用して、暗号化/復号化するパケットを制限します。この例では、IP アドレス 10.0.0.2 から IP アドレス 10.2.2.2 へのすべてのパケットが暗号化/復号化され、さらに IP アドレス 10.2.2.2 から IP アドレス 10.0.0.2 へのすべてのパケットが暗号化/復号化されます。IKE ポリシーも 1 つ作成します。

ルータ A の設定

(注) 上記の例では、ポリシー 15 の暗号化 DES は、書き込まれるコンフィギュレーションに含まれません。暗号化アルゴリズム パラメータのデフォルト値だからです。

トランスフォーム セットで、トラフィックの保護方法を定義します。

(注) 上記の例では、mode tunnel は書き込まれるコンフィギュレーションには含まれません。transform-set のデフォルト値だからです。

クリプト マップはトランスフォーム セットと結合し、保護するトラフィックの送信先(リモート IPSec ピア)を指定します。

IPSec アクセス リストで、保護するトラフィックを定義します。

ルータ B の設定

トランスフォーム セットで、トラフィックの保護方法を定義します。

(注) 上記の例では、パラメータ「mode tunnel」は書き込まれるコンフィギュレーションには含まれません。この設定のデフォルト値だからです。

クリプト マップはトランスフォーム セットと結合し、保護するトラフィックの送信先(リモート IPSec ピア)を指定します。

IPSec アクセス リストで、保護するトラフィックを定義します。

トラブルシューティングのヒント

Cisco IOS ソフトウェアが VSA を認識しているかどうかを確認するには、show diag コマンドを入力し、出力を調べます。次の例では、IOS ソフトウェアはルータのスロット 0 に搭載されている C7200-VSA を認識しています。

VSA が現在、暗号化パケットを処理しているかどうかを確認するには、show crypto engine accelerator statistic 0 コマンドを入力します。次に、出力例を示します。

VSA がパケットを処理すると、「packets in」および「packets out」カウンタが変化します。「packets out」カウンタは、VSA に送られたパケット数を示します。「packets in」カウンタは、VSA から受信したパケット数を示します。

IKE/IPSec パケットが VSA に転送されて IKE ネゴシエーションおよび IPSec 暗号化/復号化が行われているかどうかを調べるには、 show crypto eli コマンドを入力します。次に、Cisco IOS ソフトウェアが VSA にパケットを転送している場合の出力例を示します。

ソフトウェア暗号化エンジンがアクティブな場合、 show crypto eli コマンドを入力しても出力は得られません。

Cisco IOS ソフトウェアが VSA に暗号トラフィックを転送することに合意した場合、次のようなメッセージが出力されます。

VSA をディセーブルにするには、次のように、コンフィギュレーション モードで no crypto engine accelerator <slot> コマンドを使用します。

VSA のモニタリングおよびメンテナンス

アクセス リストでの拒否ポリシーの使用

アクセス リストに拒否アドレスの範囲を指定すると、「ジャンプ」動作が発生します。拒否されているアドレス範囲にヒットした時点で、クリプト マップの次のシーケンスに対応付けられたアクセス リストの先頭に「ジャンプ」し、そこから検索が続けられます。これらのアドレスにクリア トラフィックを送信するには、クリプト マップのシーケンスごとに拒否アドレスの範囲を挿入しなければなりません。アドレスの許可リストはそれぞれ、アクセス リストで指定されたすべての拒否アドレスの範囲を継承します。拒否アドレスの範囲を指定することで、ソフトウェアは許可リストから拒否アドレスの範囲を差し引き、ハードウェアにプログラムする必要のある複数の許可アドレスの範囲を作成します。この動作によって、拒否アドレスの範囲 1 つのために、ハードウェアへのアドレス範囲のプログラミングが繰り返される場合があるため、1 つのアクセス リストに複数の許可アドレスの範囲が存在する結果になります。

この問題を回避するには、 crypto ipsec ipv4 deny-policy {jump | clear | drop} コマンドが役立ちます。clear キーワードを使用すると、拒否アドレスの範囲がハードウェアにプログラムされたあと、その拒否アドレスは暗号化/復号化の対象外になります。拒否アドレスにヒットすると、検索が停止し、トラフィックがクリアな(暗号化されていない)状態で通過できるようになります。drop キーワードを使用すると、拒否アドレスにヒットした時点でトラフィックが廃棄されます。これら 2 つの新しいキーワードを使用して、アドレス範囲がハードウェアに繰り返しプログラムされるのを防ぎ、スペース利用を効率化することができます。

設定時の注意事項と制約事項

•![]() crypto ipsec ipv4 deny-policy {jump | clear | drop} コマンドは、VSA モジュールに適用できるグローバル コマンドです。指定したキーワード(jump、clear、または drop)は VSA モジュールの ACE ソフトウェアに伝播されます。デフォルトの動作は jump です。

crypto ipsec ipv4 deny-policy {jump | clear | drop} コマンドは、VSA モジュールに適用できるグローバル コマンドです。指定したキーワード(jump、clear、または drop)は VSA モジュールの ACE ソフトウェアに伝播されます。デフォルトの動作は jump です。

•![]() VSA モジュールにクリプト マップがすでに設定されている場合に特定のキーワード(jump、clear、または drop)を適用すると、既存の IPSec セッションがすべて一時的に削除されてから再開され、ネットワークのトラフィックに影響します。

VSA モジュールにクリプト マップがすでに設定されている場合に特定のキーワード(jump、clear、または drop)を適用すると、既存の IPSec セッションがすべて一時的に削除されてから再開され、ネットワークのトラフィックに影響します。

•![]() アクセス リストに指定できる拒否エントリの数は、指定するキーワードによって異なります。

アクセス リストに指定できる拒否エントリの数は、指定するキーワードによって異なります。

–![]() jump ― アクセス リストごとに最大 8 つの拒否エントリを使用できます。

jump ― アクセス リストごとに最大 8 つの拒否エントリを使用できます。

モニタリングおよびメンテナンス用のコマンド

VSA のモニタおよびメンテナンスには、次のコマンドを使用します。

|

|

|

|---|---|

フィードバック

フィードバック