はじめに

このドキュメントでは、Cisco Secure Emailを使用する際に電子メールのスプーフィングを検出して防止する方法について説明します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

使用するコンポーネント

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

このドキュメントについて

このドキュメントは、Cisco Secure Emailを導入しているお客様、シスコチャネルパートナー、およびシスコエンジニアを対象としています。このドキュメントの内容は次のとおりです。

- 電子メールのスプーフィングとは

- Eメールスプーフィング防御ワークフロー

- スプーフィング防止でこれ以上の処理は可能ですか。

電子メールスプーフィングとは

電子メールのスプーフィングは、メッセージが実際の送信元とは別の誰かまたは別の場所から発信されたと思われる電子メールヘッダーの偽造です。電子メールのスプーフィングは、フィッシングやスパムキャンペーンで使用されます。これは、正当で信頼できる送信元が電子メールを送信したと考えられる場合に、その電子メールを開く可能性が高いためです。スプーフィングの詳細については、「電子メールスプーフィングとは」および「スプーフィングの検出方法」を参照してください。

電子メールのスプーフィングは次のカテゴリに分類されます。

| [Category] |

説明 |

メインターゲット |

| ダイレクトドメインスプーフィング |

エンベロープの送信元に受信者のドメインと同様のドメインを設定します。 |

従業員 |

| 表示名の偽装 |

Fromヘッダーには、組織の経営幹部名を持つ正当な送信者が表示されます。ビジネスメール侵害(BEC)とも呼ばれます。 |

従業員 |

| ブランド名のなりすまし |

Fromヘッダーには、既知の組織のブランド名を持つ正当な送信者が表示されます。 |

お客様/パートナー |

| フィッシングURLベースの攻撃 |

機密データの盗難や被害者情報のログインを試みるURLが記載された電子メール。リンクをクリックしてアカウントの詳細を確認するように求める銀行からの偽の電子メールは、フィッシングURLベースの攻撃の例です。 |

従業員/パートナー |

| 従兄弟または似たようなドメイン攻撃 |

エンベロープのfromまたはfromヘッダーの値は、実際のアドレスになりすましてSender Policy Framework(SPF)、DomainKeys Identified Mail(DKIM)、およびDomain-based Message Authentication, Reporting and Conformance(DMARC)インスペクションをバイパスする類似の送信者アドレスを示します。 |

従業員/パートナー |

| アカウントの乗っ取り/侵害されたアカウント |

誰かに属する実際の電子メールアカウントへの不正アクセスを取得し、正当な電子メールアカウントの所有者として他の犠牲者に電子メールを送信します。 |

Everyone |

1つ目のカテゴリは、電子メールのインターネットヘッダーのエンベロープの差出人の値に含まれる所有者のドメイン名の悪用に関連しています。Cisco Secure Emailでは、正当な送信者だけを許可するように送信者のドメインネームサーバ(DNS)検証を使用して、この攻撃を修復できます。同じ結果は、DMARC、DKIM、およびSPF検証を使用してグローバルに実現できます。

ただし、その他のカテゴリは、送信者の電子メールアドレスのドメイン部分に部分的にしか違反しません。したがって、DNSテキストレコードまたは送信者検証のみを使用する場合は、抑止することは簡単ではありません。理想的には、Cisco Secure Emailの機能とCisco Secure Email Threat Defense(ETD)を組み合わせて、このような高度な脅威に対抗するのが最善です。ご存知のように、Cisco Secure Emailの管理と機能の設定は組織によって異なり、不適切な適用によって誤検出の発生率が高くなる可能性があります。したがって、組織のビジネスニーズを理解し、機能を調整することが不可欠です。

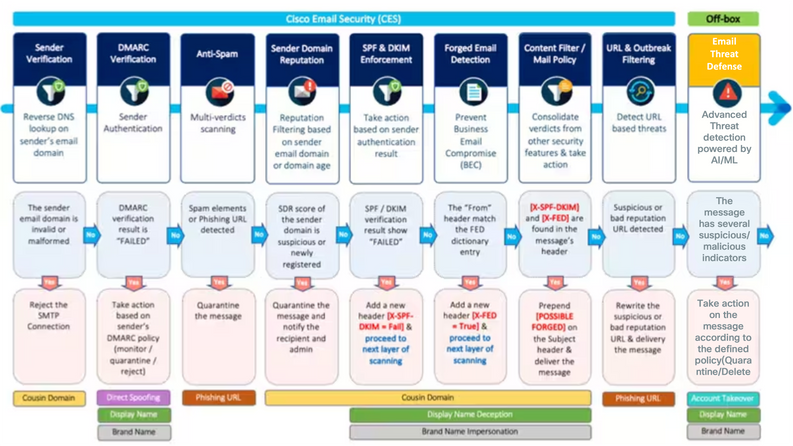

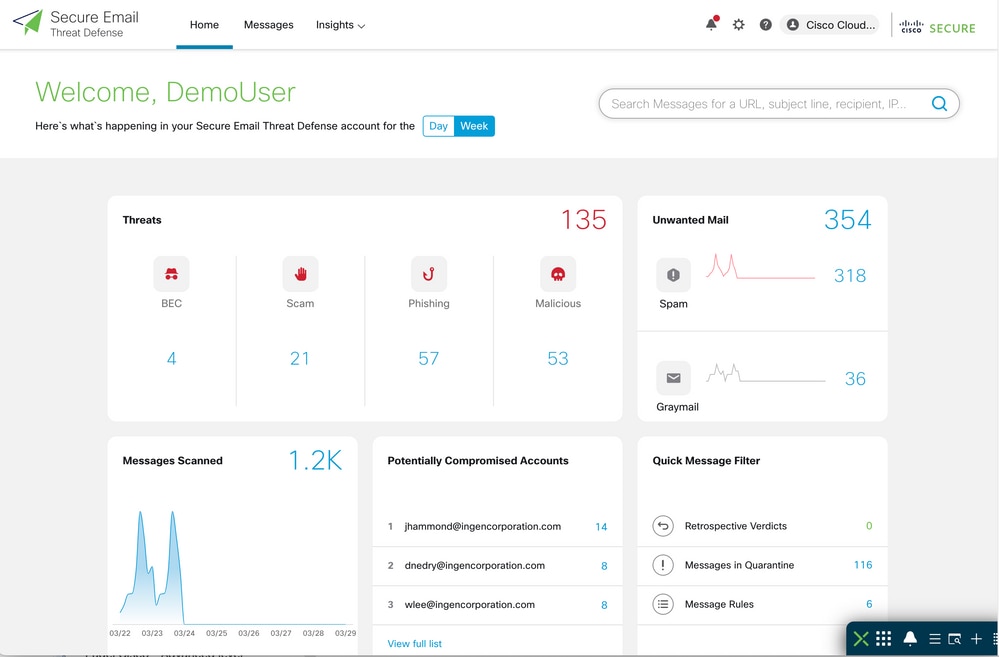

Eメールスプーフィング防御ワークフロー

スプーフィング攻撃を監視、警告、および強制するベストプラクティスに対応するセキュリティ機能を図(図1)に示します。各機能の詳細は、このドキュメントに記載されています。ベストプラクティスは、電子メールのスプーフィングを検出するための詳細な防御アプローチです。攻撃者は時間の経過とともに組織に対する方法を変更できるため、管理者は変更を監視し、適切な警告と適用をフォローアップする必要があります。

画像 1.Cisco Secure Emailスプーフィング防御パイプライン

レイヤ1:送信側のドメインの有効性チェック

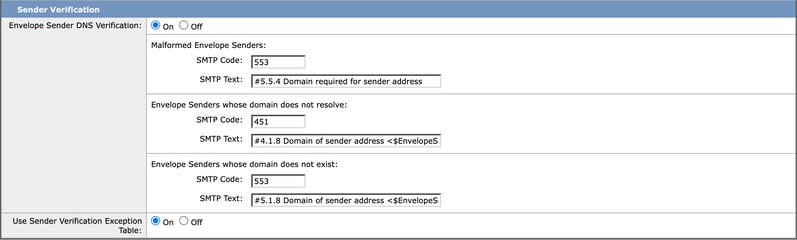

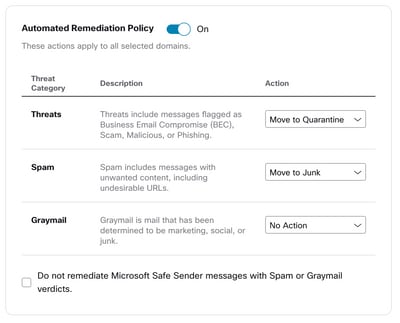

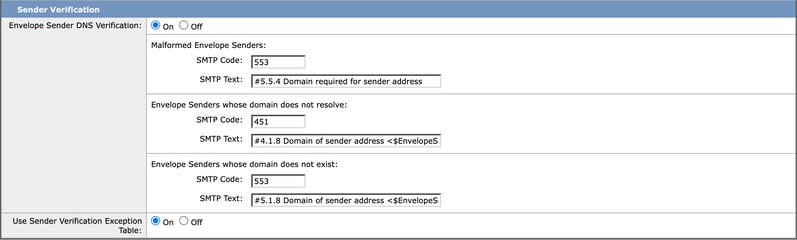

送信者の検証は、従兄弟ドメインのスプーフィングなど、偽の電子メールドメインから送信された電子メールを防ぐためのより簡単な方法です(たとえば、c1sc0.comはcisco.comの詐欺者です)。Cisco Secure Emailは、送信者の電子メールアドレスのドメインに対してMXレコードクエリを実行し、SMTPカンバセーション中にMXレコードのAレコード検索を実行します。DNSクエリがNXDOMAINを返す場合、そのドメインは存在しないものとして扱われます。これは、攻撃者がエンベロープ送信者の情報を偽造して、未確認の送信者からの電子メールを受け入れてさらに処理する一般的な手法です。Cisco Secure Emailでは、送信者のドメインまたはIPアドレスが例外テーブルに事前に追加されていない限り、この機能を使用する検証チェックに失敗したすべての着信メッセージを拒否できます。

ベストプラクティス:エンベロープ送信者フィールドの電子メールドメインが無効な場合にSMTPカンバセーションを拒否するようにCisco Secure Emailを設定します。メールフローポリシー、送信者検証、および例外テーブル(オプション)を設定して、正当な送信者だけを許可します。詳細については、「送信者検証を使用したスプーフィング保護」を参照してください。

画像 2.デフォルトのメールフローポリシーの送信者検証セクション

レイヤ2:DMARCを使用したFromヘッダーの確認

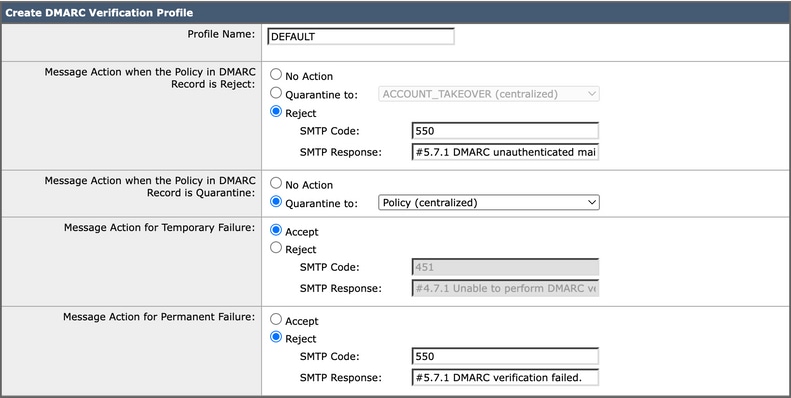

DMARC検証は、ダイレクトドメインスプーフィングに対抗するためのさらに強力な機能であり、表示名およびブランドなりすまし攻撃も含まれます。DMARCは、SPFまたはDKIM(送信側ドメインのソースまたはシグニチャ)で認証された情報を、Fromヘッダーのエンド受信者に提示されるものと結び付け、SPFおよびDKIMの識別子がFromヘッダーの識別子と一致していることを確認します。

DMARCの検証に合格するには、着信Eメールがこれらの認証メカニズムの少なくとも1つに合格する必要があります。さらに、Cisco Secure Emailでは、管理者がDMARC検証プロファイルを定義してドメイン所有者のDMARCポリシーを上書きし、集約(RUA)レポートと障害/調査(RUF)レポートをドメイン所有者に送信することもできます。これは、代わりに認証導入を強化するのに役立ちます。

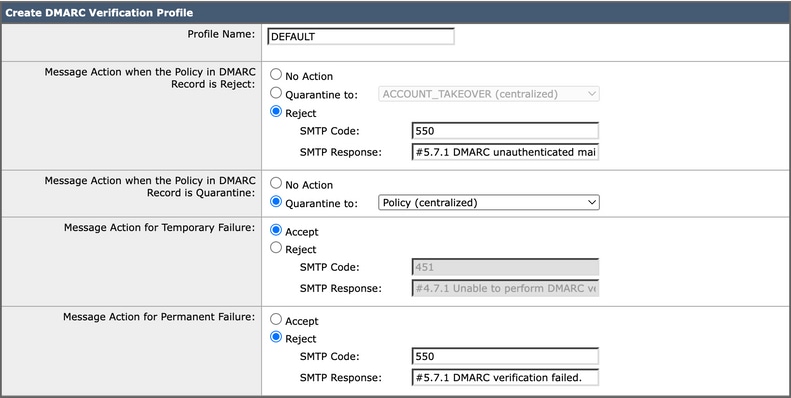

ベストプラクティス:送信者が推奨するDMARCポリシーアクションを使用するデフォルトのDMARCプロファイルを編集します。また、DMARC検証のグローバル設定を編集して、正しいレポートを生成できるようにする必要があります。プロファイルが適切に設定されたら、メールフローポリシーのデフォルトポリシーでDMARC検証サービスを有効にする必要があります。

画像 3.DMARC検証プロファイル

注:DMARCは、Cisco Domain Protectionなどのドメイン監視ツールとともにドメインの所有者を送信することによって実装する必要があります。Cisco Secure EmailにDMARCを適切に適用すると、不正な送信者やドメインから従業員に送信されるフィッシングメールを防止できます。Cisco Domain Protectionの詳細については、Cisco Secure Email Domain Protection At-A-Glanceを参照してください。

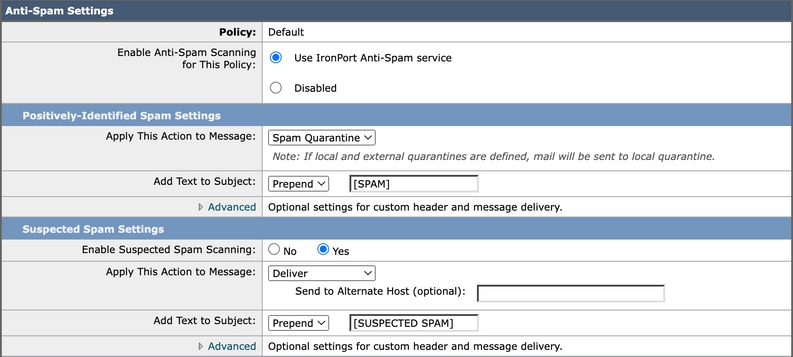

第3層:スパマーによる偽装メールの送信の防止

スプーフィング攻撃は、スパムキャンペーンのもう1つの一般的な形態です。したがって、スパム/フィッシング要素を含む不正な電子メールを効果的に特定し、確実にブロックするには、スパム対策保護を有効にすることが不可欠です。スパム対策は、このドキュメントで詳細に説明されている他のベストプラクティスのアクションと組み合わせることで、正当な電子メールを失うことなく最良の結果を得ることができます。

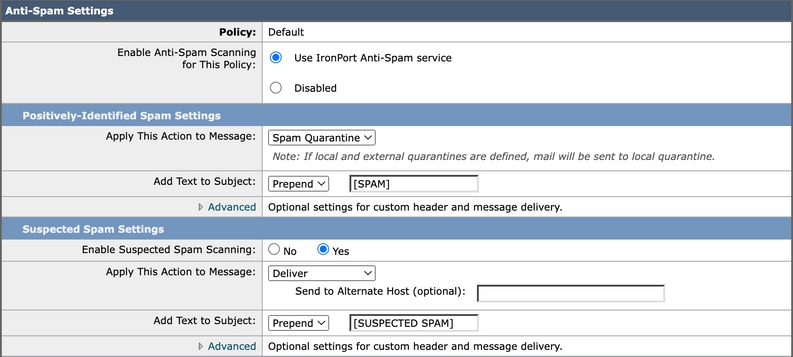

ベストプラクティス:デフォルトのメールポリシーでスパム対策スキャンを有効にし、スパム設定を明確に識別するための検疫アクションを設定します。スパムメッセージの最小スキャンサイズをグローバルで200万以上に増やします。

図 4.デフォルトのメールポリシーのスパム対策設定

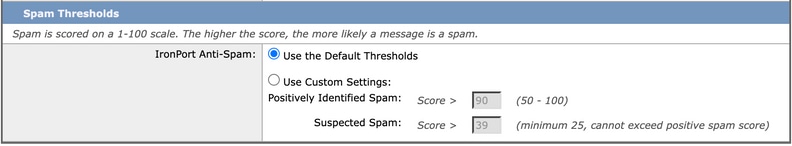

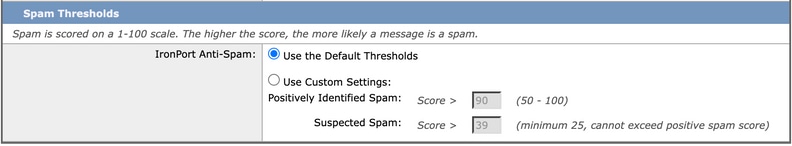

スパムのしきい値は、スパムの疑いがある場合とスパムの場合で、感度を増減するように調整できます(図5)。ただし、シスコでは、特に指示がない限り、管理者がこの調整を行ったり、デフォルトのしきい値をベースラインとして使用したりすることは推奨していません。

図 5.デフォルトのメールポリシーのスパム対策しきい値の設定

注:Cisco Secure Emailには、スパム検出率(最も攻撃性の高い検出率)を高めるために、アンチスパムエンジンとは異なる組み合わせを提供するアドオンのIntelligent Multi-Scan(IMS)エンジンが用意されています。

レイヤ4:電子メールドメインによる悪意のある送信者の特定

Cisco Talos Sender Domain Reputation(SDR)は、電子メールエンベロープおよびヘッダーのドメインに基づいて電子メールメッセージのレピュテーション判定を行うクラウドサービスです。ドメインベースのレピュテーション分析では、共有IPアドレス、ホスティング、またはインフラストラクチャプロバイダーのレピュテーションを超えて調査することで、スパム検出率を高めることができます。代わりに、完全修飾ドメイン名(FQDN)に関連付けられた機能と、Simple Mail Transfer Protocol(SMTP)メッセージ交換およびメッセージヘッダー内のその他の送信者情報に基づいて判定が行われます。

送信者の成熟度は、送信者のレピュテーションを確立するために不可欠な機能です。送信者の成熟度は、複数の情報源に基づいてスパムの分類のために自動的に生成され、Whoisベースのドメイン年齢とは異なる可能性があります。送信者の成熟度は30日間の制限に設定されており、この制限を超えると、ドメインは電子メール送信者として成熟したと見なされ、詳細は提供されません。

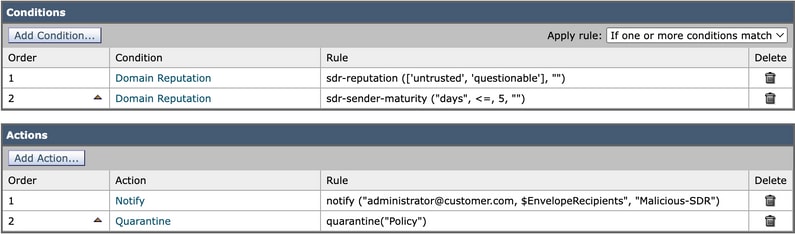

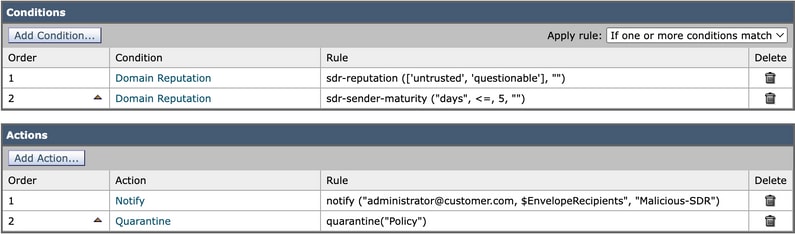

ベストプラクティス:SDRレピュテーション判定が信頼されていない/問題ありと判定された、または送信者の成熟度が5日以下である送信ドメインをキャプチャする受信コンテンツフィルタを作成します。推奨処置は、メッセージを隔離し、Eメールセキュリティ管理者と元の受信者に通知することです。SDRの設定方法の詳細については、『Cisco Eメールセキュリティアップデート(バージョン12.0):送信者ドメインレピュテーション(SDR)』のシスコのビデオをご覧ください。

図 6.SDRレピュテーションとドメイン経過時間のコンテンツフィルタと通知および検疫アクション

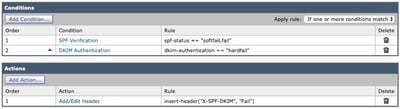

レイヤ5:SPFまたはDKIM検証結果による誤検出の削減

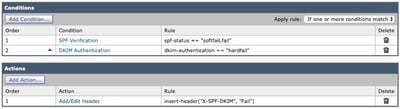

ほとんどの攻撃タイプに対してスプーフィングEメール検出のマルチレイヤを構築するには、SPFまたはDKIM検証(両方またはいずれか)を適用することが不可欠です。シスコでは、最終的なアクション(廃棄や検疫など)を実行する代わりに、SPFまたはDKIMの検証に失敗したメッセージに[X-SPF-DKIM]などの新しいヘッダーを追加し、スプーフィング電子メールの捕捉率を向上させるために、その結果を後で説明するForged Email Detection(FED)機能と連携させることを推奨しています。

ベストプラクティス:以前のインスペクションを通過した各着信メッセージのSPFまたはDKIM検証結果を検査するコンテンツフィルタを作成します。SPFまたはDKIM検証に失敗し、次のスキャニングレイヤであるForged Email Detection(FED)に配信するメッセージに新しいXヘッダー(X-SPF-DKIM=Failなど)を追加します。

図 7.失敗したSPFまたはDKIMの結果を含むメッセージを検査するコンテンツフィルタ

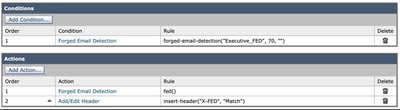

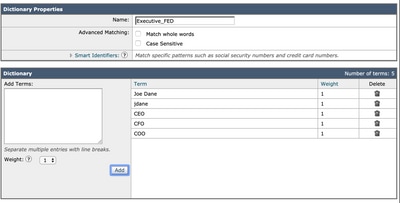

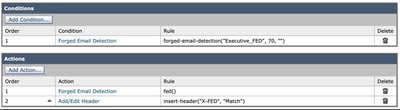

レイヤ6:偽造された可能性がある送信者名を含むメッセージの検出

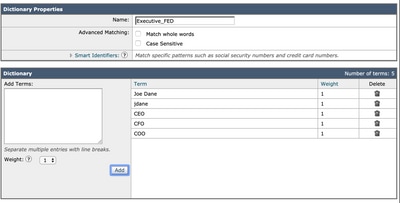

SPF、DKIM、およびDMARCの検証を補完するForged Email Detection(FED)も、電子メールのスプーフィングに対する重要な防衛線です。FEDは、メッセージ本文のFrom値を悪用するスプーフィング攻撃の修復に最適です。組織内の経営幹部の名前を既に知っている場合は、これらの名前のディクショナリを作成し、コンテンツフィルタでそのディクショナリをFED条件で参照できます。さらに、経営幹部の名前とは別に、DNSTWIST(DNSTWIT)を使用して、類似したドメインのスプーフィングと照合することにより、ドメインに基づいて類似したドメインまたは類似したドメインのディクショナリを作成できます。

ベストプラクティス:メッセージが偽造されている可能性がある組織内のユーザを特定します。経営幹部を対象としたカスタム辞書を作成します。すべての経営幹部の名前に対して、辞書にはユーザ名とすべての可能なユーザ名が用語として含まれている必要があります(図8)。ディクショナリが完成したら、コンテンツフィルタでForged Email Detection(FED)を使用して、着信メッセージのFrom値をこれらのディクショナリエントリと照合します。

図 8.偽造Eメール検出用のカスタムディレクトリ

オプションで、エンベロープ送信に電子メールドメインの例外条件を追加して、FEDインスペクションをバイパスできます。または、カスタムアドレスリスト(図9)を作成して、FED検査をバイパスし、Fromheaderに表示される電子メールアドレスのリストを作成することもできます。

図 9.FEDインスペクションをバイパスするアドレスリストの作成

Forged Email Detection独自のアクションを適用してFromの値を削除し、メッセージの受信トレイで実際のエンベロープ送信者の電子メールアドレスを確認します。次に、最終的なアクションを適用するのではなく、条件に一致するメッセージに新しいXヘッダー(たとえば、X-FED=Match)を追加し、そのメッセージを次の検査レイヤ(図10)に引き続き配信します。

図 10.FEDの推奨コンテンツフィルタ設定

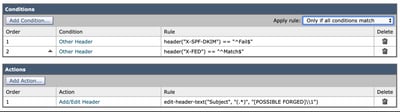

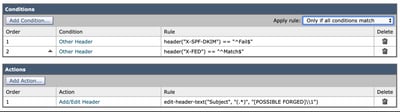

レイヤ7:確実に識別されたスプーフィング電子メール

実際のスプーフィングキャンペーンを特定することは、SPF/DKIMの強制やFEによって生成されたXヘッダー情報など、パイプライン内のさまざまなセキュリティ機能からの他の判定を参照することでより効果的です。たとえば、管理者は、SPF / DKIM検証結果の失敗(X-SPF-DKIM=Fail)のために新しいXヘッダーで追加されたメッセージと、FEDディクショナリエントリに一致するFromヘッダー(X-FED=Match)の両方を識別するコンテンツフィルタを作成できます。

推奨されるアクションは、メッセージを隔離して受信者に通知するか、元のメッセージの配信を続行し、図に示すように[POSSIBLE FORGED]単語を受信者への警告として件名に追加することです(図11)。

図 11.すべてのXヘッダーを1つの(最終)ルールに結合する

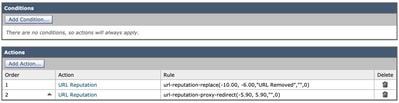

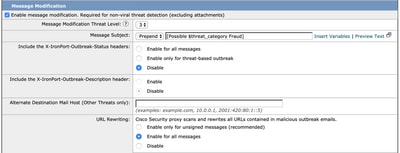

レイヤ8:フィッシングURLからの保護

フィッシングリンクに対する保護は、Cisco Secure EmailのURLおよびアウトブレイクフィルタリングに組み込まれています。混合型脅威は、スプーフィングとフィッシングメッセージを組み合わせて、ターゲットに対してより正当に見えます。アウトブレイクフィルタリングを有効にすることは、このような脅威をリアルタイムで検出、分析、および阻止するために重要です。URLレピュテーションはアンチスパムエンジンの内部で評価され、スパム検出の決定の一部として使用できることを知っておくことは価値があります。アンチスパムエンジンがURLをスパムとして含むメッセージを停止しない場合、セキュリティパイプラインの後半でURLおよびアウトブレイクフィルタリングによって評価されます。

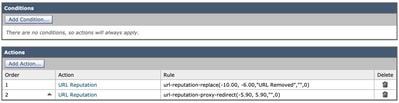

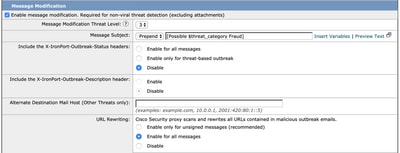

推奨事項:悪意のあるレピュテーションスコアを含むURLをブロックし、ニュートラルレピュテーションスコアを含むURLをCisco Security Proxyにリダイレクトするコンテンツフィルタルールを作成します(図12)。メッセージの変更を有効にして、脅威アウトブレイクフィルタを有効にします。URL書き換えにより、疑わしいURLをCisco Security Proxyで分析できます(図13)。詳細については、「セキュアEメールゲートウェイおよびクラウドゲートウェイのURLフィルタリングの設定」を参照してください。

図 12.URLレピュテーションのコンテンツフィルタ

図 13.アウトブレイクフィルタリングでのURL書き換えの有効化

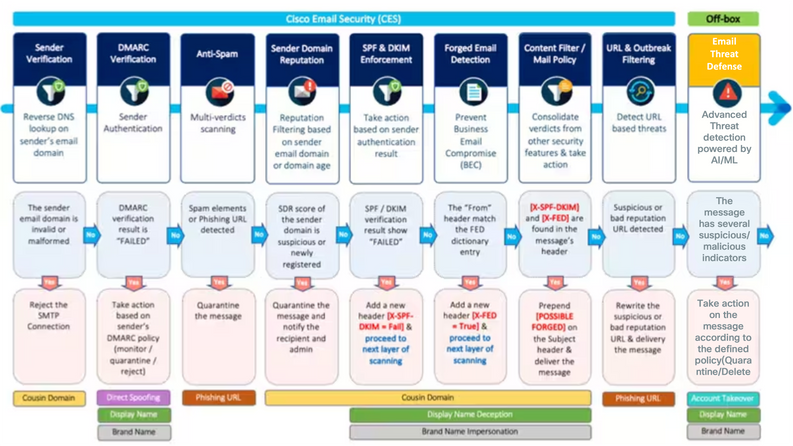

レイヤ9:Cisco Secure Email Threat Defense(ETD)によるスプーフィング検出機能の強化

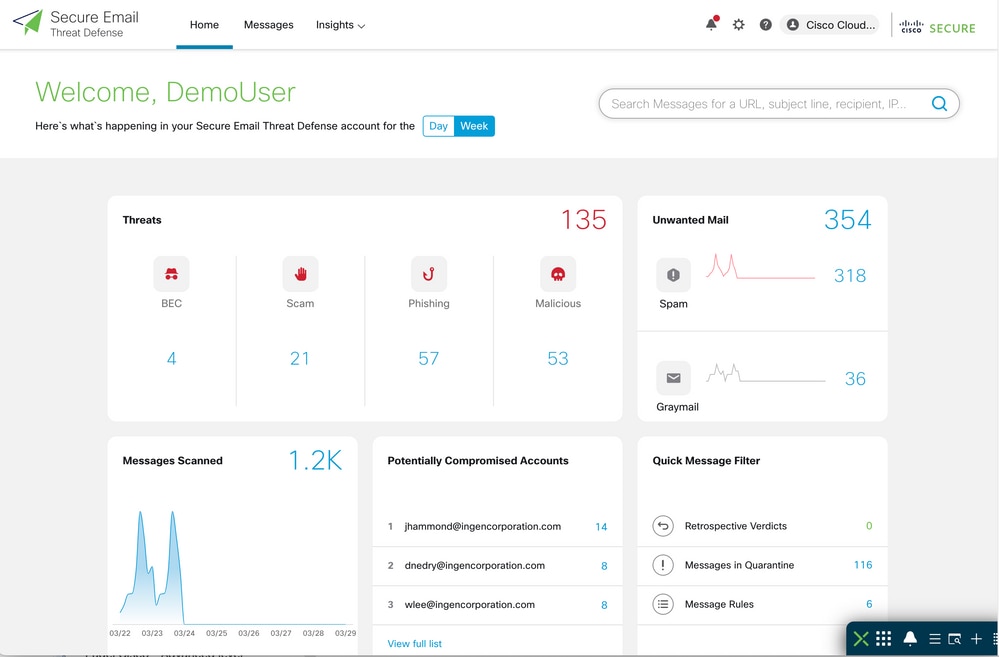

シスコは、Cisco Talosの優れた脅威インテリジェンスを活用するクラウドネイティブソリューションであるEメール脅威対策を提供しています。API対応アーキテクチャにより、応答時間の短縮、社内電子メールを含む電子メール全体の可視性、より状況に応じた情報を提供するカンバセーションビュー、Microsoft 365メールボックスに潜む脅威の自動または手動による修復ツールを実現します。詳細については、Cisco Secure Email Threat Defenseデータシートを参照してください。

Cisco Secure Email Threat Defenseは、送信者認証とBEC検出機能を使用してフィッシングと闘います。機械学習と人工知能エンジンを統合し、ローカルのIDと関係モデリングをリアルタイムの行動分析と組み合わせて、ID詐欺ベースの脅威から保護します。組織内および個人間の信頼できるEメールの動作をモデル化します。Eメール脅威に対する防御は、他の主要な機能の中でも次のような利点を提供します。

- 高度な脅威検出機能を使用して、既知の脅威、新しい脅威、およびターゲットを絞った脅威を検出します。

- 悪意のある手法を特定し、特定のビジネスリスクに関するコンテキストを取得します。

- 危険な脅威をすばやく検索し、リアルタイムで修復します。

- 検索可能な脅威テレメトリを利用して脅威を分類し、組織のどの部分が攻撃に対して最も脆弱であるかを把握します。

図 14.Cisco Secure Email Threat Defenseは、組織の目標の達成状況に関する情報を提供します。

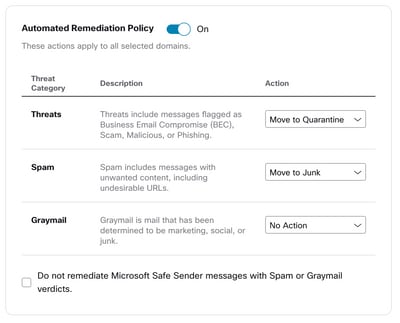

図 15.Cisco Eメール脅威に対する防御ポリシー設定により、メッセージが選択された脅威カテゴリに一致するかどうかが自動的に判断されます

スプーフィング防止でできること

多くのスプーフィングは、次のような簡単な予防策を講じることで修復できます(ただし、これに限定されるわけではありません)。

- ホストアクセステーブル(HAT)にリストされているドメインの数を、ごく少数のコアビジネスパートナーに制限する。

- SPOOF_ALLOW送信者グループを作成し、ベストプラクティスリンクに示されている指示を使用している場合は、送信者グループのメンバーを継続的に追跡および更新します。

- グレイメールの検出を有効にし、スパム検疫にも配置します。

しかし、最も重要なことは、SPF、DKIM、およびDMARCを有効にして、適切に実装することです。ただし、SPF、DKIM、およびDMARCレコードの公開に関するガイダンスは、このドキュメントの範囲外です。詳細については、このホワイトペーパー『Eメール認証のベストプラクティス:SPF、DKIM、およびDMARCを導入する最適な方法』を参照してください。

ここで説明したスプーフィングキャンペーンのようなEメール攻撃を修復する際の課題を理解します。これらのベストプラクティスの実装に関して質問がある場合は、シスコテクニカルサポートに連絡してサービスリクエストをオープンしてください。または、シスコアカウントチームに連絡して、ソリューションと設計ガイダンスを入手してください。Cisco Secure Emailの詳細については、Cisco Secure Email Webサイトを参照してください。

フィードバック

フィードバック