ガイドを使用したASAファイアウォールの保護

偏向のない言語

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

内容

はじめに

このドキュメントでは、ネットワークの全体的なセキュリティを強化するCisco ASAデバイスの保護に役立つ情報について説明します。

前提条件

要件

このドキュメントに関する固有の要件はありません。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

-

Cisco Active Security Appliance(ASA)9.16(1)以降

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

このドキュメントは 4 つのセクションで構成されています.

- 管理プレーンの強化:ASAに関連するすべての管理、およびSNMP、SSHなどのボックスへのトラフィックに適用されます。

- Securing config:実行コンフィギュレーションなどに対するパスワードの入力を停止できるコマンド。

- ロギングおよびモニタリング:ASA のログインに関連する設定に適用されます。

- 通過トラフィック:ASA を通過するトラフィックに適用されます。

このドキュメントで扱うセキュリティ機能に関しては、多くの場合、その機能を設定するために十分な情報を提供しています。しかし、このドキュメントだけでは不十分な場合、それ以上の注意が必要かどうかを判断できるように説明しています。このドキュメントには、実装すればネットワークの保護に役立つ推奨事項が必要に応じて記載されています。

関連製品

この設定は、Cisco ASAソフトウェアバージョン9.1xでも使用できます。

表記法

ドキュメント表記の詳細については、『シスコ テクニカル ティップスの表記法』を参照してください。

セキュアな運用

セキュアなネットワーク動作は、重要な課題です。このドキュメントの大半は、Cisco ASA デバイスの安全なコンフィギュレーションについて説明していますが、ネットワークを完全に保護するためにはコンフィギュレーションのみでは不十分です。基本となるデバイスのコンフィギュレーション同様に、ネットワークで使用される操作手順も、セキュリティにとって大きな役割を果たします。

下記のトピックに含まれる操作上の推奨事項を実装することを推奨いたします。下記のトピックでは、ネットワーク動作の重要領域に個別に焦点を当てていますが、すべてを網羅しているわけではありません。

Cisco セキュリティ アドバイザリおよびレスポンスの監視

Cisco Product Security Incident Response Team(PSIRT)は、Cisco 製品のセキュリティ関連問題に関して、PSIRT アドバイザリと呼ばれる通知を作成し、維持しています。あまり重大ではない問題の通知には、Cisco Security Response が使用されます。セキュリティ アドバイザリとレスポンスは、PSIRT から入手できます。

通知方法についての詳細は、『Cisco セキュリティ脆弱性ポリシー』を参照してください。

セキュアなネットワークを維持するために、リリース済みの Cisco セキュリティ アドバイザリおよびレスポンスに注意する必要があります。ネットワークを危険にさらしかねない脅威を評価できるように、脆弱性に関して知っておく必要があります。この評価プロセスについては、『セキュリティ脆弱性のリスクトリアージに関するアナウンス』を参照してください。

認証、認可、アカウンティングの活用

ネットワーク デバイスをセキュリティで保護するには認証、認可、およびアカウンティング(AAA)フレームワークが重要です。AAA フレームワークでは、管理セッションの認証が行われると同時に、特定の管理者定義コマンドに対してユーザが制限され、すべてのユーザが入力したすべてのコマンドが記録されます。AAA の利用については、このドキュメントの「認証、認可、アカウンティングの使用」の項を参照してください。

ログ収集とモニタリングの一元化

セキュリティ事象に関連する既存、新出、過去のイベントを理解するために、イベント ロギングと関連付けを行うための統一的な戦略を持つ必要があります。この戦略では、すべてのネットワーク デバイスからのロギングを活用し、事前パッケージングされカスタマイズ可能な相関機能を使用する必要があります。

ロギングの一元化を実装した後は、ログの分析と事象のトラッキングを行うための構造的なアプローチを開発する必要があります。組織のニーズに応じて、ログ データを入念に見直すというシンプルなものから、高度なルールベースの分析までさまざまな方法をとることができます。

セキュアなプロトコルの使用(可能な場合)

ネットワーク管理に関する機密データの伝送には、多くのプロトコルが使用されます。可能な場合は、常にセキュアなプロトコルを使用する必要があります。セキュアなプロトコルを選択するというのは、Telnet の代わりに SSH を使用して、認証データと管理情報の両方を暗号化することが含まれます。さらに、コンフィギュレーション データをコピーする場合は、セキュアなファイル転送プロトコルを使用する必要があります。たとえば、FTP や TFTP の代わりに、Secure Copy Protocol(SCP)を使用します。

NetFlow によるトラフィック情報の取得

NetFlow をイネーブルにすると、ネットワークのトラフィック フローを監視できます。NetFlow の本来の目的は、ネットワーク管理アプリケーションにトラフィック情報をエクスポートすることですが、ルータ上のフロー情報の表示にも使用できます。この機能によって、ネットワークをどのようなトラフィックが通過しているかをリアルタイムで表示できます。フロー情報がリモート コレクタにエクスポートされているかどうかにかかわらず、NetFlow を必要に応じてリアクティブに使用できるようにネットワーク デバイスを設定するように推奨いたします。

構成管理

コンフィギュレーション管理は、コンフィギュレーションの変更を提案、検討、承認、および展開するプロセスです。Cisco ASAデバイスの設定では、コンフィギュレーション管理の2つの側面(設定のアーカイブとセキュリティ)が重要です。

コンフィギュレーション アーカイブを使用すると、ネットワーク デバイスの変更を元に戻すことができます。セキュリティに関しても、コンフィギュレーション アーカイブを使用して、セキュリティの変更点やその時期を特定できます。この情報を AAA のログ データと組み合わせて使用すると、ネットワーク デバイスのセキュリティ監査に役立ちます。

Cisco ASA デバイスのコンフィギュレーションには、詳細な機密情報が多数含まれます。たとえば、ユーザ名、パスワード、アクセス コントロール リストの内容が、この種の情報に相当します。Cisco ASA デバイス コンフィギュレーションのアーカイブに使用するリポジトリをセキュリティで保護する必要があります。この情報へのアクセスがセキュリティで保護されていない場合、ネットワーク全体のセキュリティが損なわれる可能性があります。

管理 平面

管理プレーンは、ネットワークの管理目標を実現する機能で構成されます。SSH を使用するインタラクティブ管理セッションや、SNMP または NetFlow による統計情報収集がこれに含まれます。ネットワーク デバイスのセキュリティを検討する場合、管理プレーンを保護することが不可欠です。セキュリティ上の事象によって管理プレーンの機能が弱体化した場合、ネットワークの回復や安定化ができなくなる可能性があります。

管理プレーンの強化

管理プレーンは、デバイスのアクセス、コンフィギュレーション、および管理や、デバイス動作の監視とデバイスが展開されているネットワークの監視に使用されます。管理プレーンは、このような機能の動作によるトラフィックを送受信するプレーンです。次に、管理プレーンで使用されるプロトコルを示します。

- Simple Network Management Protocol

- Secure Shell Protocol(SSH)

- File Transfer Protocol(ファイル転送プロトコル)の略。

- トリビアル ファイル転送プロトコル(TFTP)(Trivial File Transfer Protocol)#とりびあるふぁいるてんそうぷろとこるTFTP#

- Secure Copy (SCP)プロトコル

- TACACS+

- RADIUS

- NetFlow

- ネットワーク タイム プロトコル

- Syslog

- ICMP

- SMB

注:TELNETはプレーンテキストであるため、有効にしないことをお勧めします。

パスワード管理

パスワードにより、リソースやデバイスへのアクセスが制御されます。これは、要求を認証するために使用されるパスワードまたはシークレットを定義することで実現されます。リソースまたはデバイスへのアクセス要求が受信されると、その要求に対してパスワードと ID の検証が行われ、その結果でアクセスが許可、拒否、または制限されます。セキュリティのベスト プラクティスとして、パスワードの管理には TACACS+ または RADIUS 認証サーバを使用する必要があります。しかし、TACACS+ または RADIUS サービスに障害が発生した場合に備えて、特権アクセス用にローカル設定されたパスワードが依然として必要です。また、デバイスのコンフィギュレーション内には、NTP キー、SNMP コミュニティ ストリング、ルーティング プロトコル キーなど、他のパスワード情報が存在することもあります。

ASA 9.7(1)では、ローカルパスワード用にPBKDF2ハッシュが導入されました。すべての長さのローカルユーザ名とイネーブルパスワードは、Password-Based Key Derivation Function 2(PBKDF2)ハッシュを使用して設定に保存されます。以前は、32文字以下のパスワードでMD5ベースのハッシュ方式が使用されていました。新しいパスワードを入力しない限り、既存のパスワードはMD5ベースのハッシュを使用し続けます。ダウングレードのガイドラインについては、『General Operations Configuration Guide』の「Software and Configurations」の章を参照してください。

HTTP サービスの有効化

ASDM を使用するには、HTTPS サーバを有効化し、ASA への HTTPS 接続を許可する必要があります。セキュリティ アプライアンスでは、コンテキストごとに最大 5 つの同時 ASDM インスタンスを使用でき、可能であれば最大 32 の ASDM インスタンスをすべてのコンテキストの間で使用できます。ASDM アクセスを設定するには、次を使用します。

http server enable <port>

ACL リストに必要な IP のみを許可します。広範なアクセスを許可することは適切な方法ではありません。

http 0.0.0.0 0.0.0.0 <interface>

ASDM アクセス制御の設定:

http <remote_ip_address> <remote_subnet_mask> <interface_name>

// Set server version ASA(config)# ssl server-version tlsv1 tlsv1.1 tlsv.1.2

// Set client version ASA(config) # ssl client-version tlsv1 tlsv1.1 tlsv.1.2

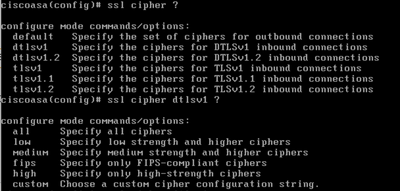

ASAでは、デフォルトで表示されている順序でこれらの暗号が有効になっています。

デフォルトはhighです。

-

allキーワードはすべての暗号の使用を指定します。hmac-sha1 hmac-sha1-96 hmac-sha2-256 hmac-md5 hmac-md5-96

-

customキーワードは、コロンで区切られたカスタム暗号の暗号化設定文字列を指定します。

-

fipsキーワードは、FIPS準拠暗号のみを指定します:hmac-sha1 hmac-sha2-256

-

highキーワードは、高強度の暗号だけを指定します(デフォルト):hmac-sha2-256

-

lowキーワードは、強度が低、中、高の暗号を指定します。hmac-sha1 hmac-sha1-96 hmac-md5 hmac-md5-96 hmac-sha2-256

-

mediumキーワードは、中および高強度暗号を指定します。hmac-sha1 hmac-sha1-96hmac-sha2-256

ASA はデフォルトで、再起動するたびに変更される一時的な自己署名証明書を使用します。単一の証明書を探している場合は、このリンクを使用して永続的な自己署名証明書を生成できます。

ASAは、ASDM、クライアントレスSSVPN、およびAnyConnect VPNのセキュアメッセージ送信用にTLSバージョン1.2をサポートしています。 これらのコマンドは、ssl client-version、ssl server-version、ssl cipher、ssl trust-point、ssl dh-group、show ssl、show ssl cipher、show vpn-sessiondbが導入または変更されています。

ASA-1/act(config)# ssl server-version ?

configure mode commands/options:

tlsv1 Enter this keyword to accept SSLv2 ClientHellos and negotiate TLSv1

(or greater)

tlsv1.1 Enter this keyword to accept SSLv2 ClientHellos and negotiate

TLSv1.1 (or greater)

tlsv1.2 Enter this keyword to accept SSLv2 ClientHellos and negotiate

TLSv1.2 (or greater)

ASA-1/act(config)# ssl cipher ? configure mode commands/options: default Specify the set of ciphers for outbound connections dtlsv1 Specify the ciphers for DTLSv1 inbound connections tlsv1 Specify the ciphers for TLSv1 inbound connections tlsv1.1 Specify the ciphers for TLSv1.1 inbound connections tlsv1.2 Specify the ciphers for TLSv1.2 inbound connections

SSH の有効化

ASA では、管理目的のために ASA に SSH を使用して接続できます。ASA は、コンテキストごとに最大 5 つの同時 SSH 接続を許可し、可能な場合は、すべてのコンテキストの間で分割した形で最大 100 の接続を許可します。

hostname <device_hostname> domain-name <domain-name> crypto key generate rsa modulus 2048

デフォルトのキー ペア タイプは general key です。デフォルトのモジュラス サイズは 1024 です。キー ペアを格納するための NVRAM 領域の量は、ASA プラットフォームによって変わります。30を超えるキーペアを生成すると、制限に達する可能性があります。

指定されたタイプ(rsaまたはdsa)のキーペアを削除するには、

crypto key zeroize { rsa | eddsa | ecdsa } [ label key-pair-label ] [ default ] [ noconfirm ]

リモート デバイス アクセスの SSH の設定:

ssh <remote_ip_address> <remote_subnet_mask> <interface_name>

Diffie-Hellman(DH)グループ1、DHグループ14、またはCurve25519キー交換方式を使用してキーを交換するには、ssh key-exchangeコマンドをグローバルコンフィギュレーションモードで使用します。9.1(2) ASAはSSHに対してdh-group14-sha1をサポートします。

ASA(config)#ssh key-exchange group dh-group14-sha256

ログイン セッションのタイムアウトの設定

// Configure Console timeout

ASA(config)#console timeout 10

// Configure Console timeout

ASA(config)#ssh timeout 10

パスワード管理

パスワードにより、リソースやデバイスへのアクセスが制御されます。これは、要求を認証するために使用されるパスワードまたはシークレットを定義することで実現されます。リソースまたはデバイスへのアクセス要求が受信されると、その要求に対してパスワードと ID の検証が行われ、その結果でアクセスが許可、拒否、または制限されます。セキュリティのベスト プラクティスとして、パスワードの管理には TACACS+ または RADIUS 認証サーバを使用する必要があります。しかし、TACACS+ または RADIUS サービスに障害が発生した場合に備えて、特権アクセス用にローカル設定されたパスワードが依然として必要です。また、デバイスのコンフィギュレーション内には、NTP キー、SNMP コミュニティ ストリング、ルーティング プロトコル キーなど、他のパスワード情報が存在することもあります。

ローカル ユーザと暗号化されたパスワードの設定

username <local_username> password <local_password> encrypted

イネーブル パスワードの設定

enable password <enable_password> encrypted

イネーブル モードの AAA 認証の設定

ASA(config)#aaa authentication enable console LOCAL

認証、許可、およびアカウンティング

ネットワーク デバイスへのインタラクティブ アクセスをセキュリティ保護するには認証、認可、アカウンティング(AAA)フレームワークが重要です。AAA フレームワークでは、ネットワークのニーズに基づいて詳細に設定できる環境が提供されます。

TACACS+ 認証

TACACS+ は、リモート AAA サーバに対して管理ユーザの認証を行う場合に AAA で使用できる認証プロトコルです。このような管理ユーザは、SSH、HTTPS、Telnet、または HTTP を介して AAA デバイスにアクセスできます。

TACACS+ 認証、またはより一般的に AAA 認証では、各ネットワーク管理者が個々のユーザ アカウントを使用できます。単一の共有パスワードに依存しない場合、ネットワークのセキュリティが向上すると同時に、アカウンタビリティも強化されます。

RADIUSは目的がTACACS+に似たプロトコルですが、ネットワーク経由で送信されるパスワードのみを暗号化します。一方、TACACS+ では、ユーザ名とパスワードを含む TCP ペイロード全体が暗号化されます。このため、AAAサーバでTACACS+がサポートされている場合、RADIUSよりもTACACS+を使用できます。これら 2 つのプロトコルの詳細な比較は、『TACACS+ と RADIUS の比較』を参照してください。

Cisco ASA デバイスに対して TACACS+ 認証をイネーブルにするには、次の例のように設定します。

aaa authentication serial console Tacacs aaa authentication ssh console Tacacs aaa authentication http console Tacacs aaa authentication telnet console Tacacs

ASA イメージの署名および検証

ソフトウェアバージョン9.3.1以降、ASAイメージはデジタル署名を使用して署名されるようになりました。デジタル署名は、ASA がブートした後に検証されます。

ASA-1/act(config)# verify flash:/asa941-smp-k8.bin

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!Done! Embedded Hash SHA-512: 0e707a0e45b1c7c5afa9ef4e802a273677a5e46f7e1d186292abe1154 c948a63c625463b74119194da029655487659490c2873506974cab78b66d6d9742ed73e Computed Hash SHA-512: 0e707a0e45b1c7c5afa9ef4e802a273677a5e46f7e1d186292abe1154 c948a63c625463b74119194da029655487659490c2873506974cab78b66d6d9742ed73e CCO Hash SHA-512: 1b6d41e893868aab9e06e78a9902b925227c82d8e31978ff2c412c18a c99f49f70354715441385e0b96e4bd3e861d18fb30433d52e12b15b501fa790f36d0ea0 Signature Verified

ASA(config)# verify /signature running Requesting verify signature of the running image... Starting image verification Hash Computation: 100% Done! Computed Hash SHA2: 2fbb0f62b5fbc61b081acfca76bddbb2 26ce7a5fb4b424e5e21636c6c8a7d665 1e688834203dfb7ffa6eaefc7fdf9d3d 1d0a063a20539baba72c2526ca37771c Get key records from key storage: PrimaryASA, key_store_type: 6 Embedded Hash SHA2: 2fbb0f62b5fbc61b081acfca76bddbb2 26ce7a5fb4b424e5e21636c6c8a7d665 1e688834203dfb7ffa6eaefc7fdf9d3d 1d0a063a20539baba72c2526ca37771c Returned. rc: 0, status: 1 The digital signature of the running image verified successfully

ASA-1/act(config)# show software authenticity running

Image type : Release

Signer Information

Common Name : abraxas

Organization Unit : ASAv

Organization Name : CiscoSystems

Certificate Serial Number : 550DBBD5

Hash Algorithm : SHA2 512

Signature Algorithm : 2048-bit RSA

Key Version : A

クロック タイム ゾーンの設定

clock timezone GMT <hours offset>

NTP の設定

Network Time Protocol(NTP; ネットワーク タイム プロトコル)は特に危険というわけではありませんが、不要なサービスはどれでも、攻撃を媒介する可能性があります。NTP が使用されている場合は、信頼できるタイミング ソースを明示的に設定して、適切な認証を使用することが重要です。攻撃の犯罪捜査に syslog を利用したり、VPN 接続のフェーズ 1 認証で証明書に依存する場合は、正確で信頼できる時間が必要です。

- NTP のタイム ゾーン:NTP を設定する場合、タイムスタンプが正確に関連付けられるように、タイム ゾーンを設定する必要があります。国際的に展開されるネットワーク内のデバイスに対してタイム ゾーンを設定するには、通常、2 つの方法があります。一つは、すべてのネットワーク デバイスを Coordinated Universal Time(UTC; 世界標準時)(以前の Greenwich Mean Time(GMT; グリニッジ標準時))に設定する方法です。もう1つのアプローチは、ローカルタイムゾーンでネットワークデバイスを設定することです。 ntp server ip_address [ key key_id ] [ source interface_name ] [ prefer ]

- NTP の認証:NTP の認証を設定すると、信頼できる NTP ピア間で確実に NTP メッセージを交換できます。ntp authenticate コマンドを使用して認証をイネーブルにし、このサーバの信頼できるキー ID を設定します。認証をイネーブルにした場合、ASA は、パケット内で適切な信頼できるキーを使用している場合にだけ、NTP サーバと通信します。NTP サーバによる認証を有効にするには、グローバル コンフィギュレーション モードで ntp authenticate コマンドを使用します。

ASA(config)#ntp authenticate

DHCP サーバ サービス(使用されていない場合)

clear configure dhcpd no dhcpd enable <interface_name>

注:ASAはCDPをサポートしていません。

コントロール プレーンのアクセス リスト

to-the-box 管理トラフィック用のアクセス コントロール ルール(http、ssh、telnet などのコマンドで定義)は、control-plane オプションで適用されるアクセス リストよりも優先されます。したがって、このような許可された管理トラフィックは、to-the-boxアクセスリストによって明示的に拒否された場合でも、着信を許可できます。

access-list <name> in interface <Interface_name> control-plane

ASA から

ASA にファイルをコピー/転送するために使用できるプロトコルを次に示します。

クリア テキスト:

- FTP

- HTTP

- TFTP

- SMB

セキュア:

- HTTPS

- Secure Copy Client(SCP)ASAは、SCPサーバとの間でファイルを転送するSCPクライアントをサポートします。

通過トラフィック

TCP シーケンス番号のランダム化

各TCP接続には2つのISNがあります。1つはクライアントによって生成され、もう1つはサーバによって生成されます。ASA は、着信と発信の両方向で TCP SNY の ISN をランダム化して渡します。

保護されたホストの ISN をランダム化することにより、攻撃者が新しい接続で次の ISN を予測できないようにして、新規セッションが乗っ取られるのを防ぎます。

TCP 初期シーケンス番号のランダム化は、必要に応じてディセーブルにすることができます。例:

- 別のインライン ファイアウォールでも初期シーケンス番号のランダム化が行われている場合、この処理によるトラフィックへの影響がなくても、両方のファイアウォールによってこの処理が実行される必要はありません。

- ASA で eBGP マルチホップを使用していて、eBGP ピアで MD5 を使用している場合。ランダム化により、MD5 チェックサムは分解されます。

- ASA で接続のシーケンス番号をランダム化しないようにする必要がある WAAS デバイスを使用する場合。

TTL のデクリメント

デフォルトでは IP ヘッダーの TTL はデクリメントしないため、traceroute を実行したときに ASA はルータ ホップとして表示されません。

dnsguard

1 つのクエリに対して 1 つの DNS 応答を許可します。これはグローバル コンフィギュレーション モードでコマンドを使用して有効にできます。

ASA(config)#dns-guard

フラグメント チェーン フラグメンテーション チェックの設定

パケット フラグメンテーションの付加的な管理を提供して、NFS との互換性を向上させるには、グローバル コンフィギュレーション モードで fragment コマンドを使用します。

fragment reassembly { full | virtual } { size | chain | timeout limit } [ interface ]

プロトコル インスペクションの設定

インスペクションエンジンは、ユーザデータパケットにIPアドレッシング情報を埋め込むサービス、または動的に割り当てられたポートでセカンダリチャネルを開くサービスに必要です。これらのプロトコルでは、高速パスでパケットを渡すのではなく、ASA でディープ パケット インスペクションを行う必要があります。そのため、インスペクション エンジンがスループット全体に影響を与えることがあります。アプリケーション層プロトコルインスペクションの詳細については、『ASA 9.4設定ガイド』を参照してください。

ASAでのインスペクションは、次のコマンドを使用して有効にできます。

policy-map <Policy-map_name> class inspection_default inspect <Protocol> service-policy <Policy-map_name> interface <Interface_name> (Per Interface) service-policy <Policy-map_name> global (Globally)

デフォルトでは、ASAのglobal_policyはグローバルに有効になっています。

Unicast Reverse Path Forwarding の設定

ip verify reverse-path interface <interface_name>

RPFチェックのためにトラフィックがドロップされると、ASAのasp dropカウンタが増加します。

ASA(config)# show asp drop

Frame drop:

Invalid TCP Length (invalid-tcp-hdr-length) 21

Reverse-path verify failed (rpf-violated) 90

// Check Reverse path statistics

ASA(config)# sh ip verify statistics

interface inside: 11 unicast rpf drops

interface outside: 79 unicast rpf drops

脅威の検知

脅威検出機能を使用することで、ファイアウォール管理者は、攻撃が内部ネットワーク インフラストラクチャに到達する前に攻撃を特定、認識および停止できます。そのため、この機能では、さまざまな多くのトリガおよび統計情報が使用されます。これらについては、このセクションの後半で詳しく説明します。

ASAでの脅威検出の詳細については、『ASAの脅威検出機能および設定』を参照してください。

ボットネット フィルタ

ボットネット トラフィック フィルタは、内部 DNS クライアントと外部 DNS サーバとの間で行われるドメイン ネーム サーバ(DNS)のリクエストと応答をモニタします。DNS 応答が処理されると、その応答に関連するドメインが、既知の悪意のあるドメインのデータベースと照合されます。一致が見つかると、その DNS 応答の IP アドレスへのトラフィックは、それ以降ブロックされます。

マルウェアとは、知らないうちにホストにインストールされている悪意のあるソフトウェアです。個人情報(パスワード、クレジット カード番号、キー ストローク、または独自データ)の送信などのネットワーク アクティビティを試みるマルウェアは、マルウェアが既知の不正な IP アドレスへの接続を開始したときにボットネット トラフィック フィルタによって検出できます。ボットネットトラフィックフィルタは、着信および発信の接続を、既知の不正なドメイン名とIPアドレス(ブロックされたリスト)で構成される動的データベースと照合してチェックし、疑わしいアクティビティがあればログに記録し、ブロックします。

また、ユーザが選択したブロックされたリストアドレスを静的なブロックされたリストに追加することで、Ciscoダイナミックデータベースを補完することもできます。ダイナミックデータベースに、リストでブロックできないと思われるブロックされたリストアドレスが含まれている場合は、それらのアドレスを手動で静的な許可リストに入力できます。許可リストのアドレスでもsyslogメッセージが生成されますが、対象はブロックされたリストのsyslogメッセージだけなので、情報メッセージです。詳細については、『ボットネットトラフィックフィルタの設定』を参照してください。

間接接続されたサブネットの ARP キャッシュの追加

デフォルトで、ASA は直接接続されていないサブネットの IP アドレスに対しては ARP に応答しません。ASAインターフェイスの同じサブネットIPに属さないASA上にNAT IPがある場合は、NAT対象IPのプロキシARPに対して、ASA上でarp permit-nonconnectedを有効にする必要があります。

arp permit-nonconnected

前のコマンドを有効にせずにNATを機能させるには、アップストリームデバイスとダウンストリームデバイスに正しいルーティングを設定することが常に推奨されます。

ロギングとモニタリング

SNMP の設定

このセクションでは、ASA デバイス内の SNMP の展開の保護に使用できる複数の方法を説明しています。ネットワーク データと、このデータを送信するネットワーク デバイスの両方の機密性、整合性、およびアベイラビリティを保護するには、SNMP を適切に保護することが重要です。SNMP からは、ネットワーク デバイスの状態に関する豊富な情報が提供されます。この情報は、このデータを利用してネットワークに対する攻撃を実行しようとする悪意のあるユーザから保護できます。

SNMP コミュニティ ストリング

コミュニティ ストリングは、ASA デバイス上の SNMP データへの読み取り専用アクセスと読み書きアクセスの両方を制限するためにデバイスに適用されるパスワードです。これらのコミュニティストリングは、すべてのパスワードと同様に、単純なものではないように慎重に選択できます。コミュニティストリングは、ネットワークセキュリティポリシーに従って定期的に変更できます。たとえば、ネットワーク管理者がロールを変更したり、会社を退職したりすると、文字列を変更できます。

SNMP読み取りアクセスの有効化

snmp-server host <interface_name> <remote_ip_address>

SNMP トラップの有効化

snmp-server enable traps all

Syslog の設定

ロギング情報をリモートsyslogサーバに送信することを推奨します。こうすることで、複数のネットワーク デバイスが関係するネットワーク イベントとセキュリティ イベントの関連付けや監査をより効果的に実行できるようになります。

注:Syslogメッセージは、UDPによってクリアテキストで信頼性の低い方法で送信されます。

このため、ネットワークが管理トラフィックに提供する保護(暗号化やアウトオブバンドアクセスなど)を拡張して、syslogトラフィックを含めることができます。ログは、ASAからこの宛先に送信されるように設定できます。

- ASDM

- バッファ

- フラッシュ

- FTP サーバ

- SNMP サーバ(トラップ)

- syslog サーバ

コンソール ログ重大度レベルの設定

logging console critical

TCP ベースの syslog も使用できます。TCP の場合は、すべての syslog を、プレーンテキストで syslog サーバに送信することも、暗号化して送信することもできます。

プレーンテキスト

logging host interface_name syslog_ip [ tcp/ port

[Encrypted]

logging host interface_name syslog_ip [ tcp/ port | [ secure ]

syslogサーバとのTCP接続を確立できない場合は、すべての新しい接続を拒否できます。このデフォルトの動作は、logging permit-hostdownコマンドを入力して変更できます。

ログ メッセージのタイムスタンプの設定

ロギングのタイムスタンプを設定すると、複数のネットワーク デバイスが関係するイベントの関連付けに役立ちます。ロギング データを関連付けられるように、正確で一貫したロギング タイムスタンプが設定されていることが重要です。

logging timestamp

syslogに関する詳細については、『ASA Syslogの設定例』を参照してください。

NetFlow の設定

時には、ネットワーク トラフィックを迅速に識別してトレースバックする必要があることもあります。とりわけ、問題への対応時やネットワーク パフォーマンスが悪いときです。NetFlow を使用すると、ネットワーク上のすべてのトラフィックを把握できます。さらに、NetFlow には長期的なトレンディングと自動分析を実行するコレクタを実装できます。

Cisco ASA は NetFlow バージョン 9 サービスをサポートしています。ASA および ASASM の NSEL の実装は、フロー内の重要なイベントを示すレコードだけをエクスポートするステートフルな IP フロー トラッキング方法を提供します。ステートフル フロー トラッキングでは、追跡されるフローは一連のステートの変更を通過します。NSEL イベントはフロー ステータスについてのデータをエクスポートするために使用され、ステートの変更を引き起こしたイベントによってトリガーされます。

ASAでのNetFlowの詳細については、『Cisco ASA NetFlow実装ガイド』を参照してください。

セキュリティ保護設定

構成内のパスワード

すべてのパスワードとキーは、暗号化または難読化されます。show running-configでは、実際のパスワードは表示されません。

このようなバックアップは、ASA でのバックアップや復元には使用できません。復元の目的で作成されたバックアップは、more system:running-configコマンドを使用して実行されます。 ASA設定パスワードは、プライマリパスフレーズを使用して暗号化できます。詳細については、「パスワードの暗号化」を参照してください。

サービス パスワードのリカバリ

これを無効にすると、パスワード回復メカニズムが無効になり、ROMMONへのアクセスが無効になる可能性があります。パスワードを忘れてしまった場合に回復する唯一の方法は、ROMMONでコンフィギュレーションファイルやイメージを含むすべてのファイルシステムを消去することです。設定のバックアップを作成し、ROMMONコマンドラインからイメージを復元するメカニズムを使用できます。

トラブルシュート

トラブルシューティングに関する情報はありません。

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

2.0 |

02-Aug-2023 |

代替テキストが追加されました。

タイトル、概要、SEO、機械翻訳、スタイル要件、文法、スペル、およびフォーマットが更新されました。 |

1.0 |

17-Sep-2015 |

初版 |

シスコ エンジニア提供

- スリニヴァサ・ムナガラCisco TACエンジニア

- ディンカーシャルマCisco TACエンジニア

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック