概要

このドキュメントでは、Secure Firewall Management Center(FMC)とファイアウォール脅威対策の外部認証設定の例について説明します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- Cisco Secure Firewall Management Centerの初期設定(GUIまたはシェルを使用)

- ISE 上での認証ポリシーおよび認可ポリシーの設定.

- RADIUS の基礎知識.

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- vFMC 7.2.5

- vFTD 7.2.5

- ISE 3.2.

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

Secure Firewallシステムの管理ユーザおよび管理ユーザに対して外部認証を有効にすると、デバイスは、外部認証オブジェクトで指定されているとおりに、Lightweight Directory Access Protocol(LDAP)またはRADIUSサーバを使用してユーザクレデンシャルを確認します。

外部認証オブジェクトは、FMCおよびFTDデバイスで使用できます。異なるアプライアンス/デバイスタイプ間で同じオブジェクトを共有したり、別々のオブジェクトを作成したりできます。

FMCの外部認証

Webインターフェイスアクセス用に複数の外部認証オブジェクトを設定できます。CLIまたはシェルアクセスに使用できる外部認証オブジェクトは1つだけです。

FTDの外部認証

FTDでは、1つの外部認証オブジェクトだけをアクティブにできます。

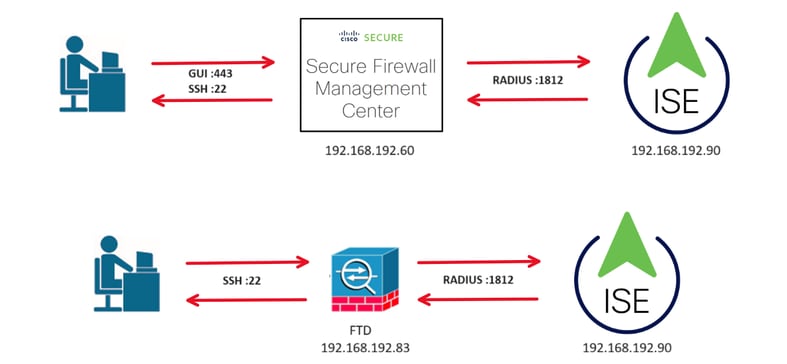

Network Topology

設定

ISE 設定

注:FMCなどのネットワークアクセスデバイス(NAD)のISE認証および許可ポリシーを設定するには、複数の方法があります。このドキュメントで説明する例は、2つのプロファイル(1つは管理者権限を持ち、もう1つは読み取り専用)を作成する参照点であり、ネットワークにアクセスするためのベースラインを満たすように適合させることができます。RADIUS属性値をFMCに返して、FMCシステムポリシー設定で定義されたローカルユーザグループにマッピングすることで、1つ以上の認可ポリシーをISEで定義できます。

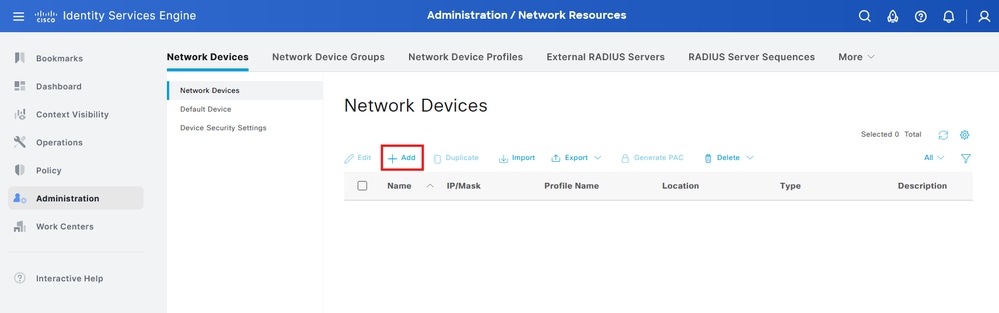

ステップ 1:新しいネットワークデバイスを追加します。バーガーアイコンに移動します  は、左上の>Administration > Network Resources > Network Devices > +Addにあります。

は、左上の>Administration > Network Resources > Network Devices > +Addにあります。

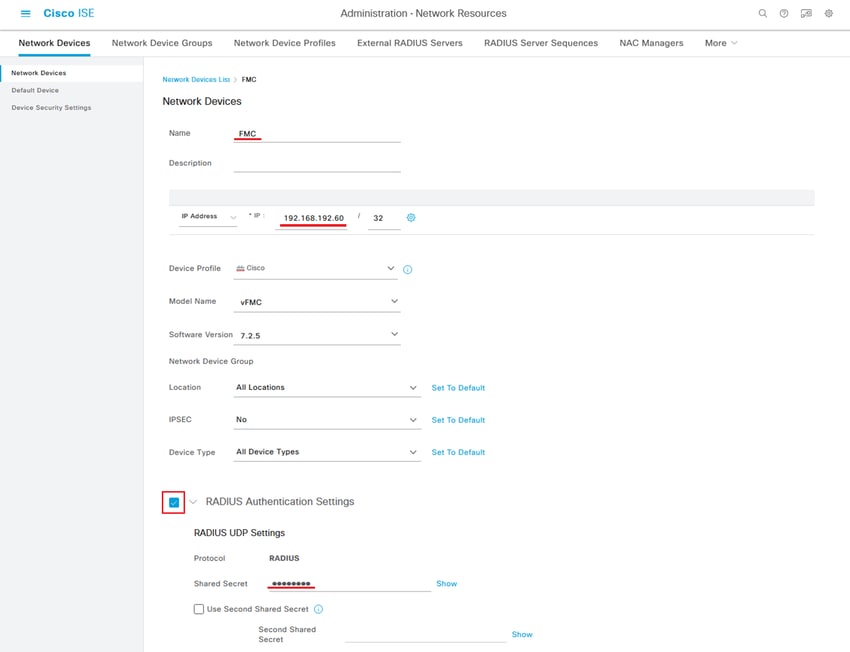

ステップ 2:ネットワークデバイスオブジェクトにNameを割り当て、FMCのIPアドレスを挿入します。

RADIUSのチェックボックスをオンにして、共有秘密を定義します。

後でFMCを設定するときに同じキーを使用する必要があります。

完了したら、Saveをクリックします。

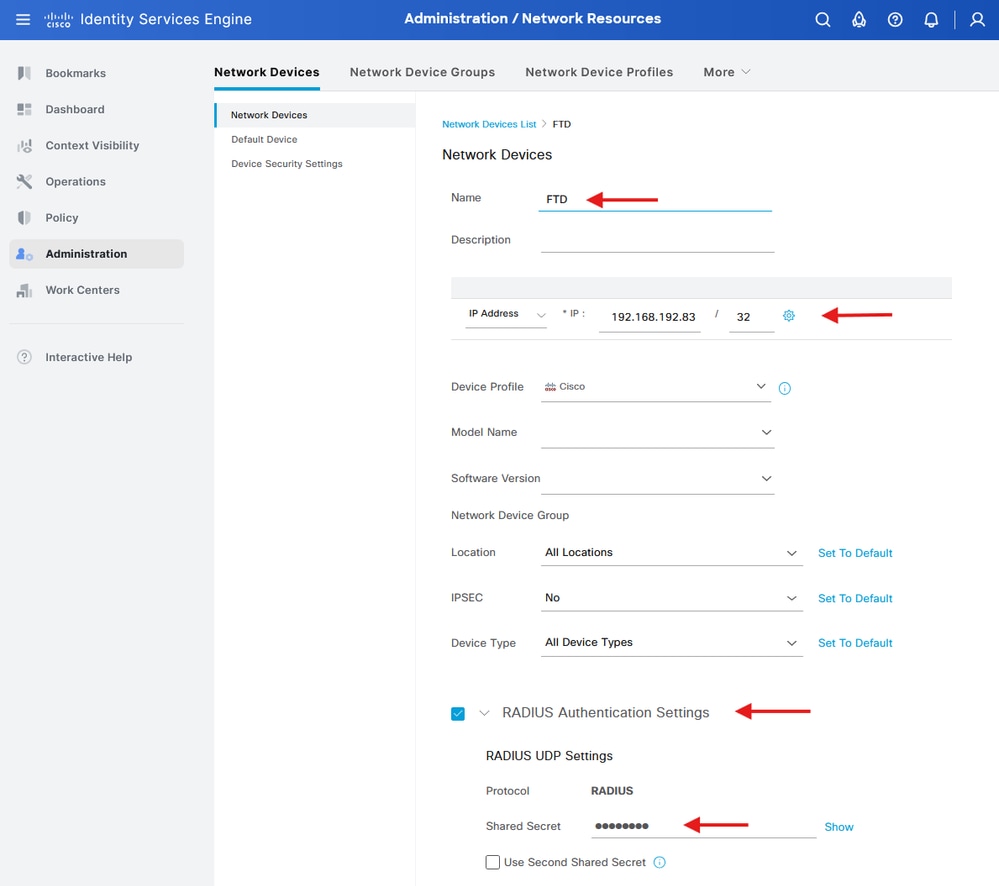

ステップ 2.1:同じことを繰り返してFTDを追加します。

ネットワークデバイスオブジェクトにNameを割り当て、FTDのIPアドレスを挿入します。

RADIUSのチェックボックスをオンにして、共有秘密を定義します。

完了したら、Saveをクリックします。

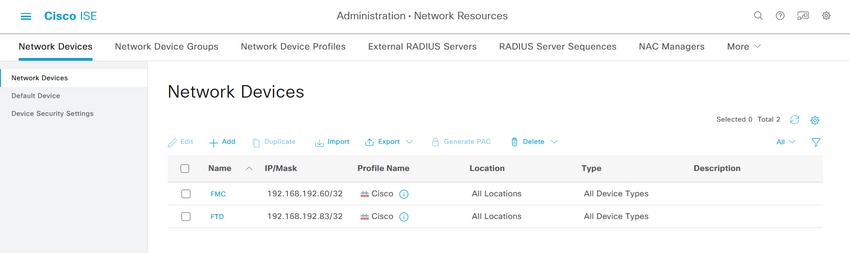

ステップ 2.3:両方のデバイスが[Network Devices] (ネットワークデバイス)に表示されていることを確認します。

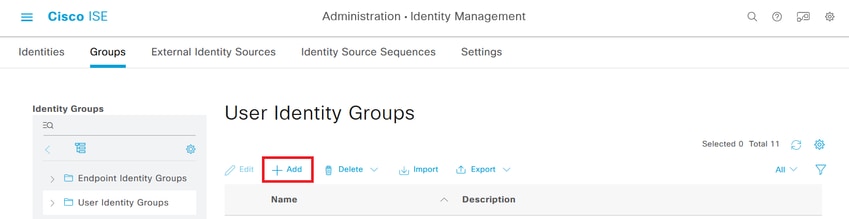

ステップ 3: 必要なユーザIDグループを作成します。バーガーアイコンに移動します  左上隅にある> Administration > Identity Management > Groups > User Identity Groups > + Add

左上隅にある> Administration > Identity Management > Groups > User Identity Groups > + Add

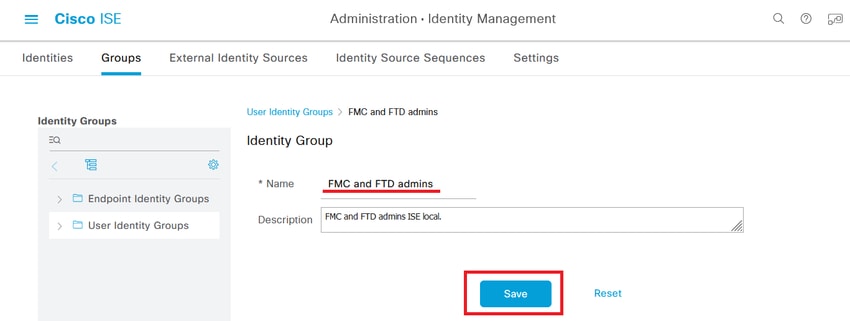

ステップ 4:各グループに名前を付け、個別に保存します。この例では、管理者ユーザ用のグループと読み取り専用ユーザ用のグループを作成します。最初に、管理者権限を持つユーザのグループを作成します。

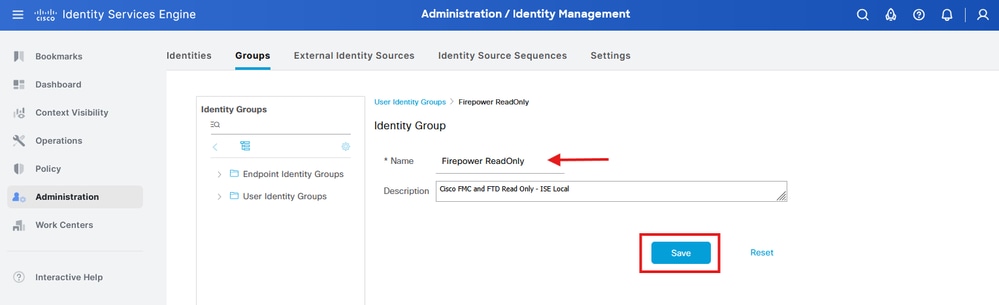

ステップ 4.1:ReadOnlyユーザの2番目のグループを作成します。

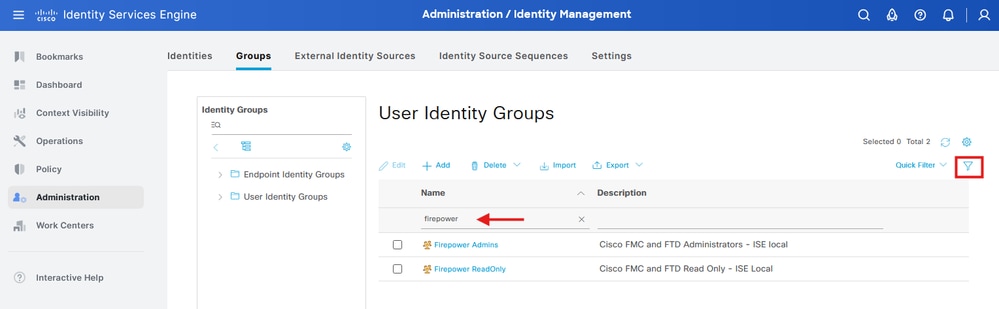

ステップ 4.2:両方のグループがUser Identity Groups Listの下に表示されることを確認します。フィルタを使用すると、簡単に見つけることができます。

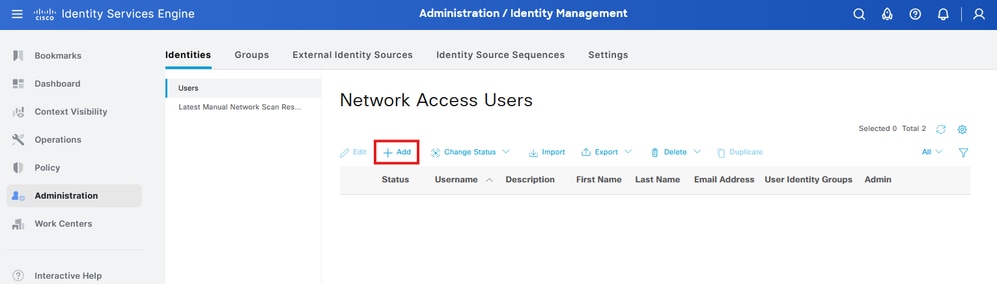

ステップ 5: ローカルユーザを作成し、対応するグループに追加します。移動先  > Administration > Identity Management > Identities > + Addの順に選択します。

> Administration > Identity Management > Identities > + Addの順に選択します。

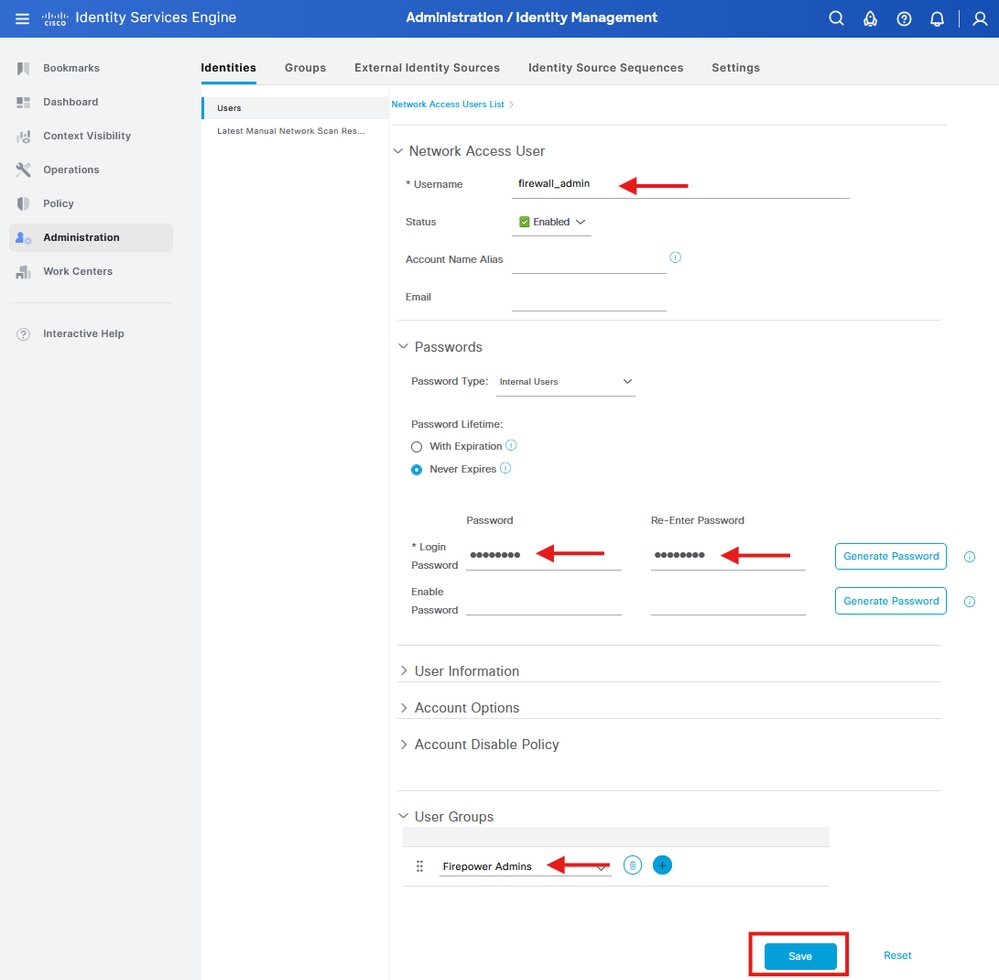

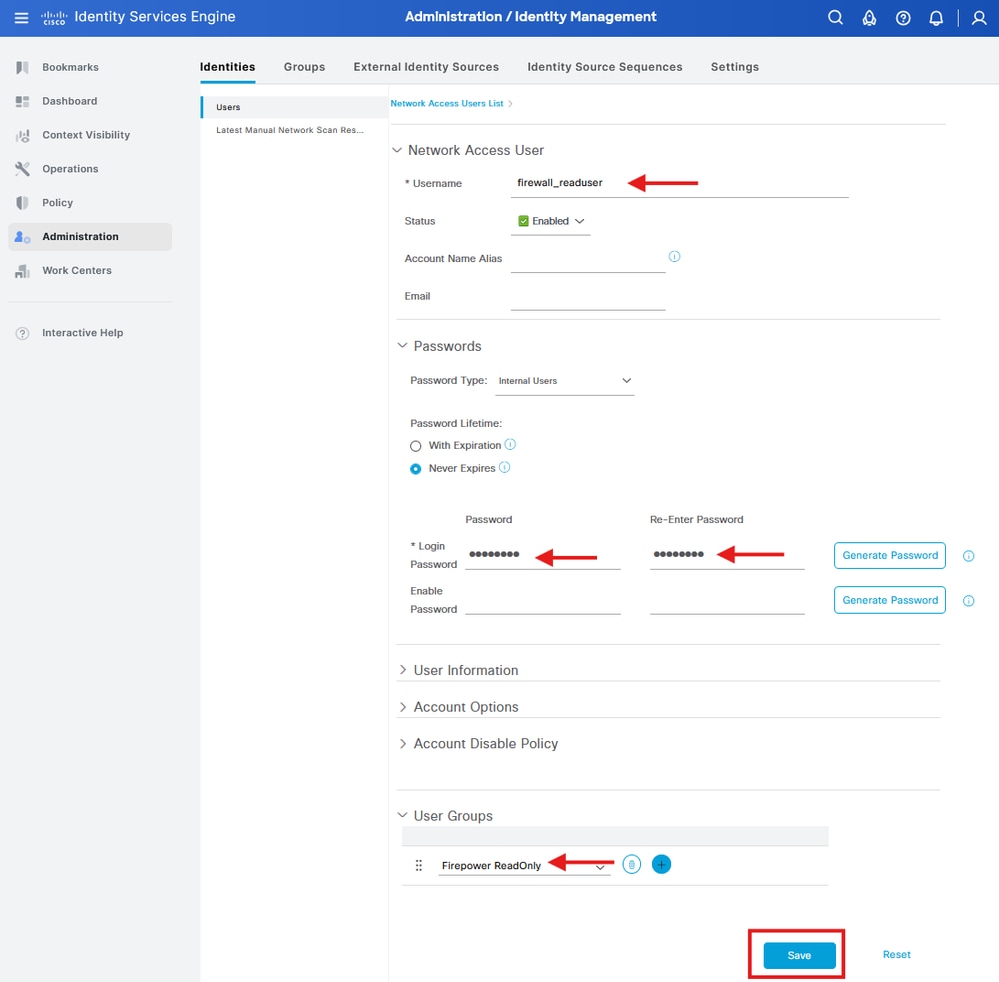

ステップ 5.1:まず、管理者権限を持つユーザを作成します。名前、パスワード、およびFMCとFTDの管理者グループを割り当てます。

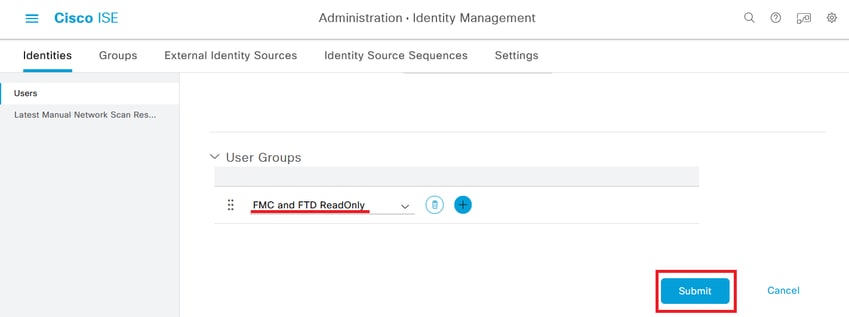

ステップ 5.2:読み取り専用権限を持つユーザを追加します。名前、パスワード、およびグループFMCとFTD ReadOnlyを割り当てます。

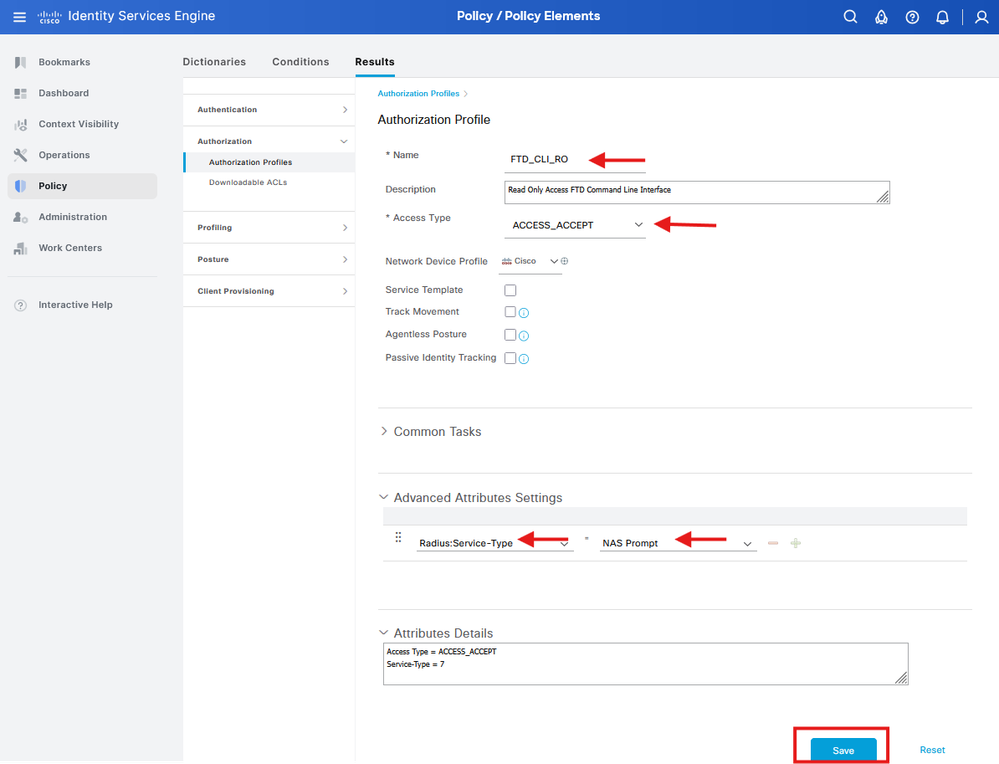

手順 6:Adminユーザの許可プロファイルを作成します。

移動先  > Policy > Policy Elements > Results > Authorization > Authorization Profiles > +Addの順に選択します。

> Policy > Policy Elements > Results > Authorization > Authorization Profiles > +Addの順に選択します。

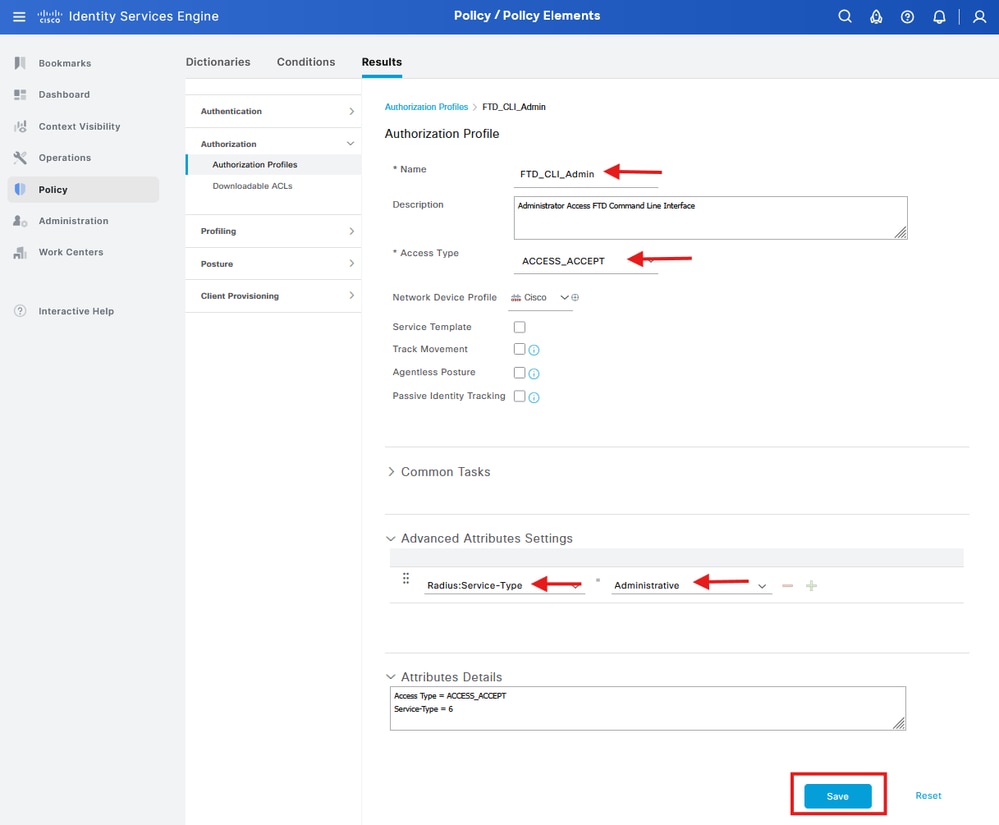

許可プロファイルの名前を定義し、アクセスタイプをACCESS_ACCEPTのままにして、Advanced Attributes Settingsで値Administratorを指定してRadius > Class—[25]を追加し、Submitをクリックします。

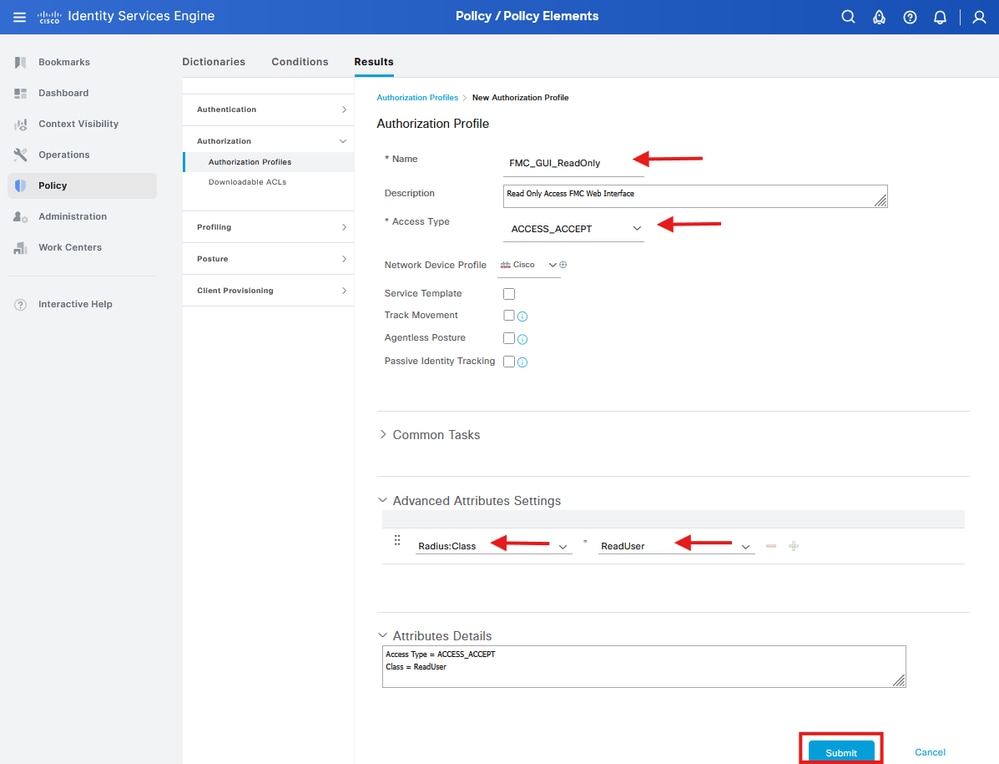

手順 7:前の手順を繰り返して、ReadOnlyユーザの許可プロファイルを作成します。今回はAdministratorではなくReadUserの値でRadiusクラスを作成します。

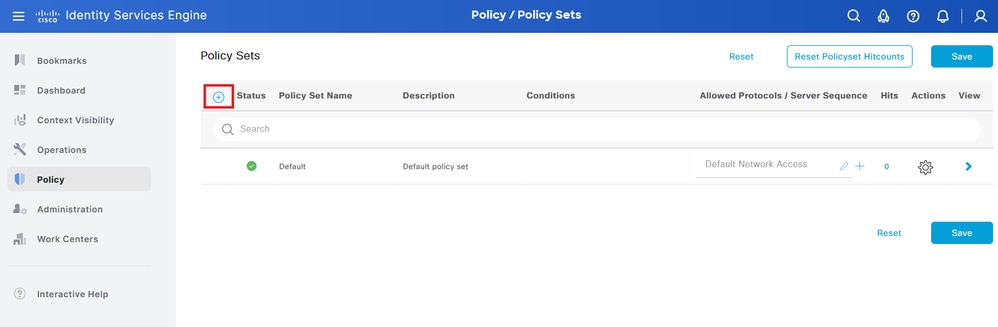

ステップ 8:FMCのIPアドレスに一致するポリシーセットを作成します。これは、他のデバイスがユーザにアクセス権を付与するのを防ぐためです。

移動先  > Policy > Policy Sets >

> Policy > Policy Sets >  アイコンが左上隅に配置されます。

アイコンが左上隅に配置されます。

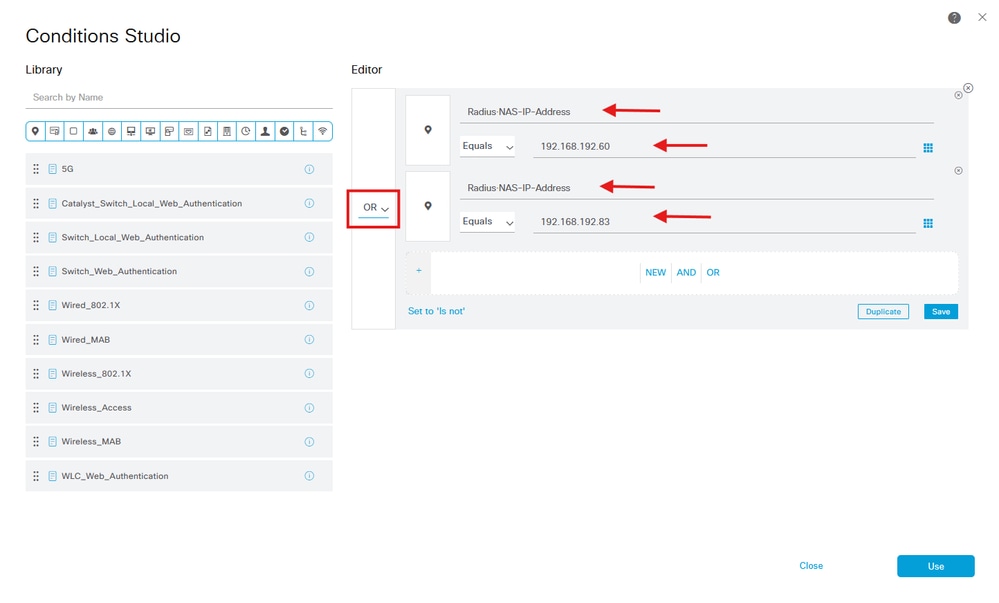

ステップ 8.1:新しい品目がポリシーセットの一番上に配置されます。

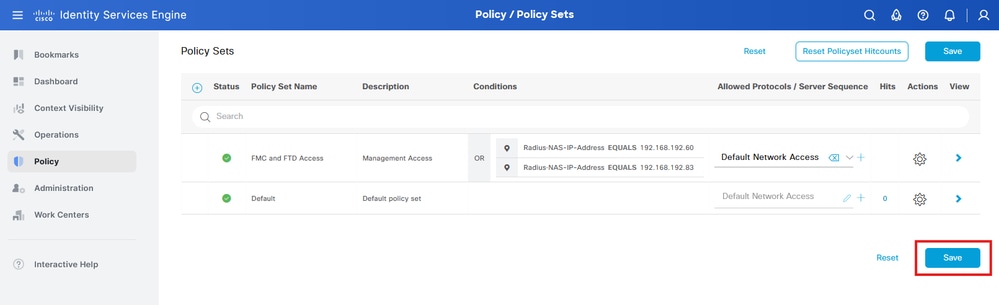

新しいポリシーに名前を付け、FMC IPアドレスに一致するRADIUS NAS-IP-Address属性の上位条件を追加します。

FTDのIPアドレスを含めるために、ORを組み合わせた2番目の条件を追加します。

Useをクリックして変更を保持し、エディタを終了します。

ステップ 8.2:完了したら、Saveを押します。

ヒント:この演習では、Default Network Access Protocolsリストを許可しました。新しいリストを作成し、必要に応じて絞り込むことができます。

ステップ 9:新しいポリシーセットを表示するには、  アイコンを行の最後に配置します。

アイコンを行の最後に配置します。

Authorization Policyメニューを展開し、  アイコンをクリックして、管理者権限を持つユーザへのアクセスを許可する新しいルールを追加します。

アイコンをクリックして、管理者権限を持つユーザへのアクセスを許可する新しいルールを追加します。

名前を指定します。

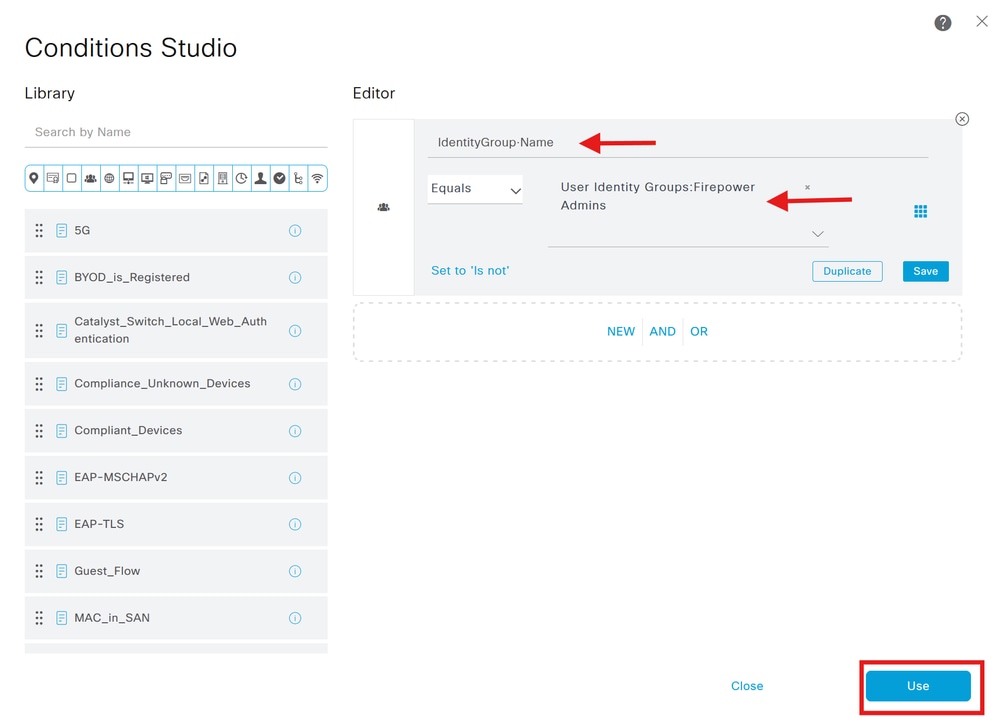

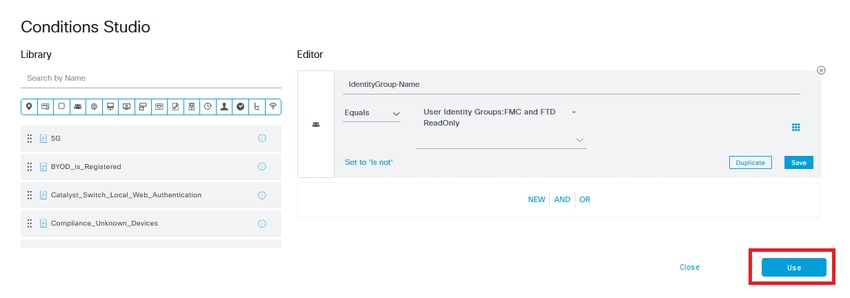

条件を設定して、Dictionary Identity Groupの属性Name Equals User Identity Groups: FMC and FTD admins(ステップ4で作成したグループ名)に一致させ、Useをクリックします。

ステップ 10:ポリシーの横の [レポート(Report)]  アイコンをクリックして、読み取り専用権限を持つユーザへのアクセスを許可する2番目のルールを追加します。

アイコンをクリックして、読み取り専用権限を持つユーザへのアクセスを許可する2番目のルールを追加します。

名前を指定します。

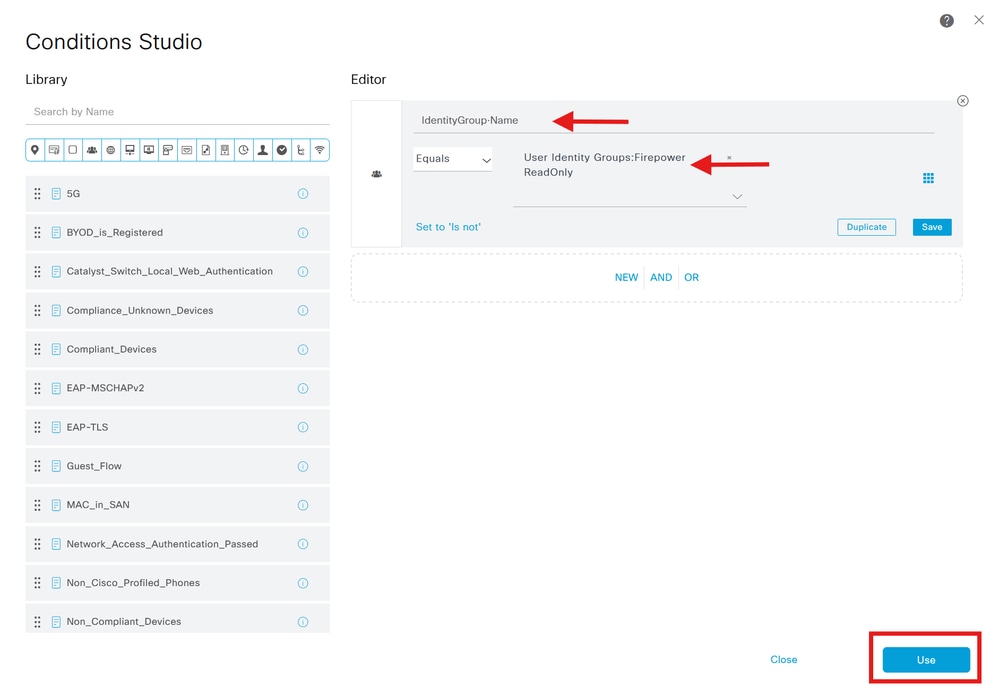

条件を設定して、Dictionary Identity GroupにAttribute Name Equals User Identity Groups: FMCおよびFTD ReadOnly(ステップ4で作成したグループ名)を設定し、Useをクリックします。

ステップ 11各ルールにそれぞれ許可プロファイルを設定し、Saveをクリックします。

FMCの設定

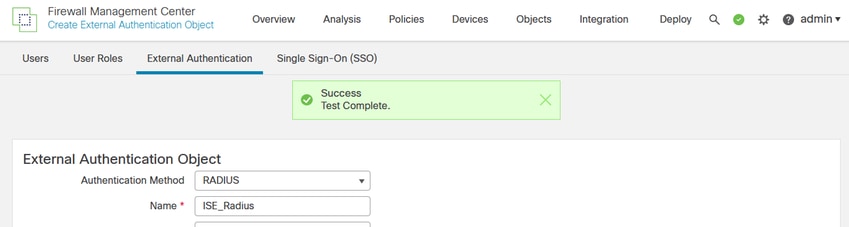

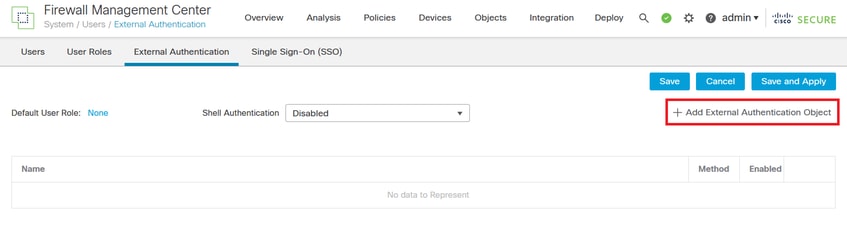

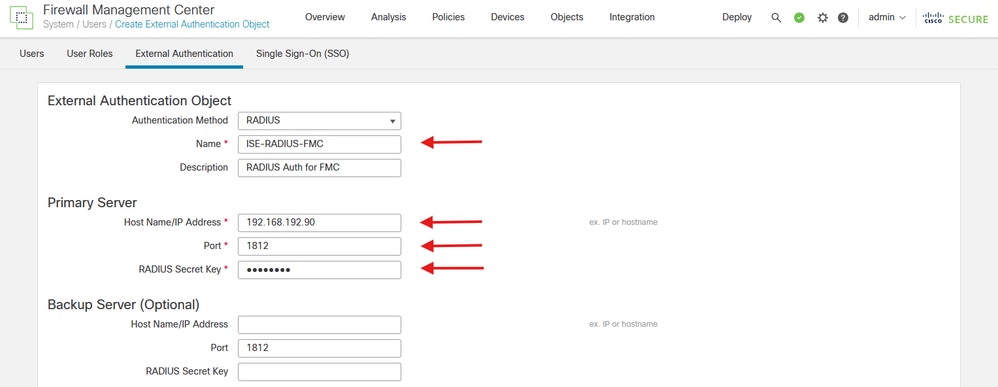

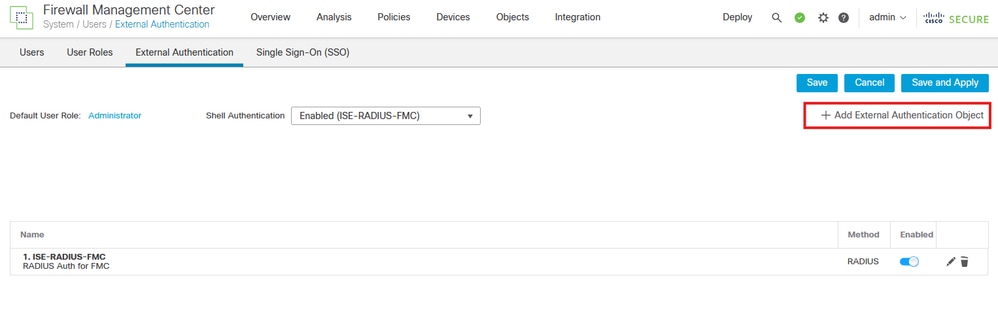

ステップ 1:System > Users > External Authentication > + Add External Authentication Objectで外部認証オブジェクトを作成します。

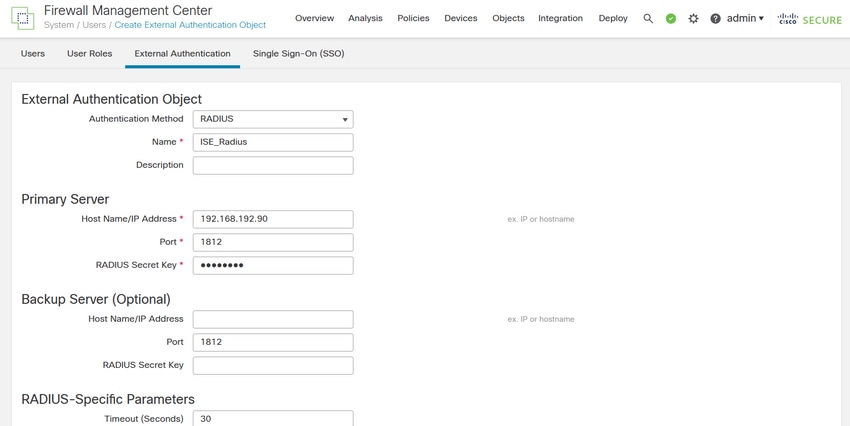

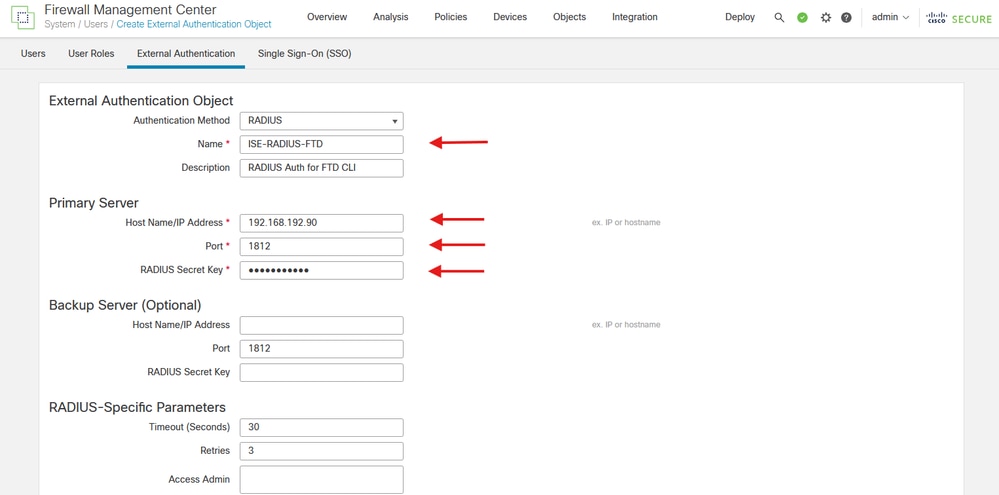

ステップ 2:認証方式としてRADIUSを選択します。

External Authentication Objectで、新しいオブジェクトにNameを指定します。

次に、プライマリサーバ設定で、ISE IPアドレスと、ISE設定のステップ2で使用したものと同じRADIUS秘密キーを挿入します。

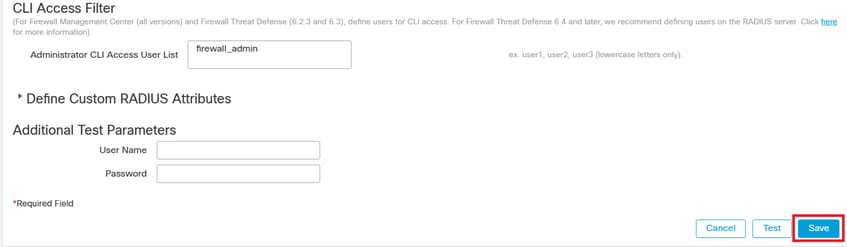

ステップ 3:ISE設定のステップ6と7で設定したRADIUS Class属性値(それぞれfirewall_adminとfirewall_readuserのAdministratorとReadUser)を挿入します。

注:タイムアウトの範囲はFTDとFMCで異なります。そのため、オブジェクトを共有し、デフォルト値の30秒を変更する場合は、FTDデバイスのタイムアウトの範囲を小さく(1 ~ 300秒)超えないようにしてください。タイムアウトを大きい値に設定すると、脅威対策のRADIUS設定が機能しません。

ステップ 4:CLIアクセスフィルタの下にあるAdministrator CLI Access User Listに、CLIアクセスを許可されるユーザ名を入力します。

完了したら、Saveをクリックします。

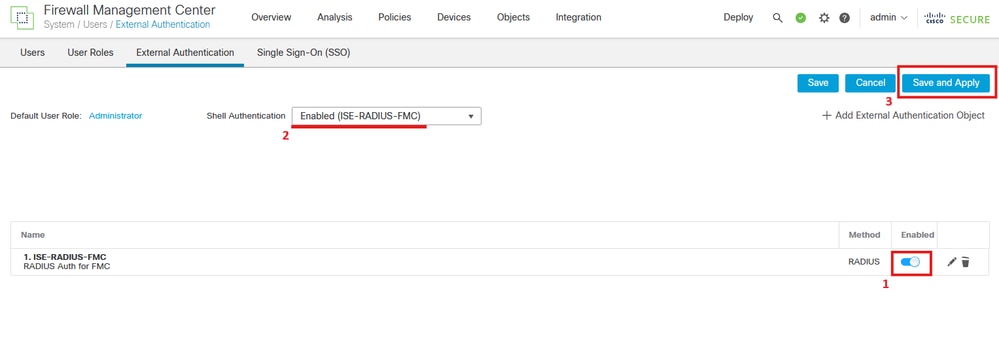

ステップ 5:新しいオブジェクトを有効にします。これをFMCのシェル認証方式として設定し、Save and Applyをクリックします。

FTD の設定

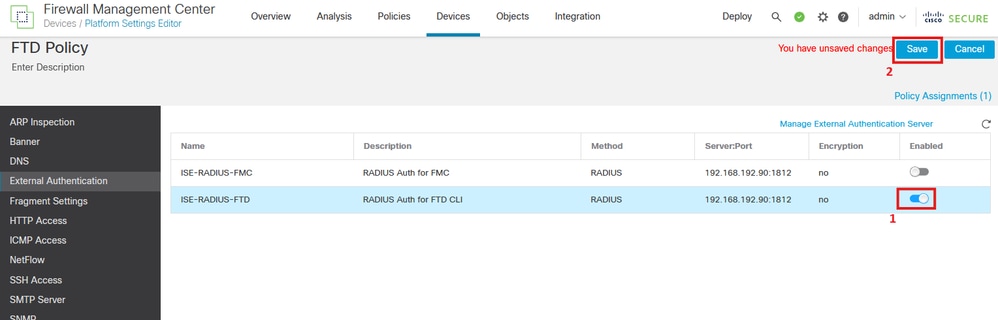

ステップ 1:FMC GUIで、Devices > Platform Settingsの順に移動します。アクセスが必要なFTDに割り当てられていない場合は、現在のポリシーを編集するか、新しいポリシーを作成します。External AuthenticationでRADIUSサーバを有効にし、Saveをクリックします。

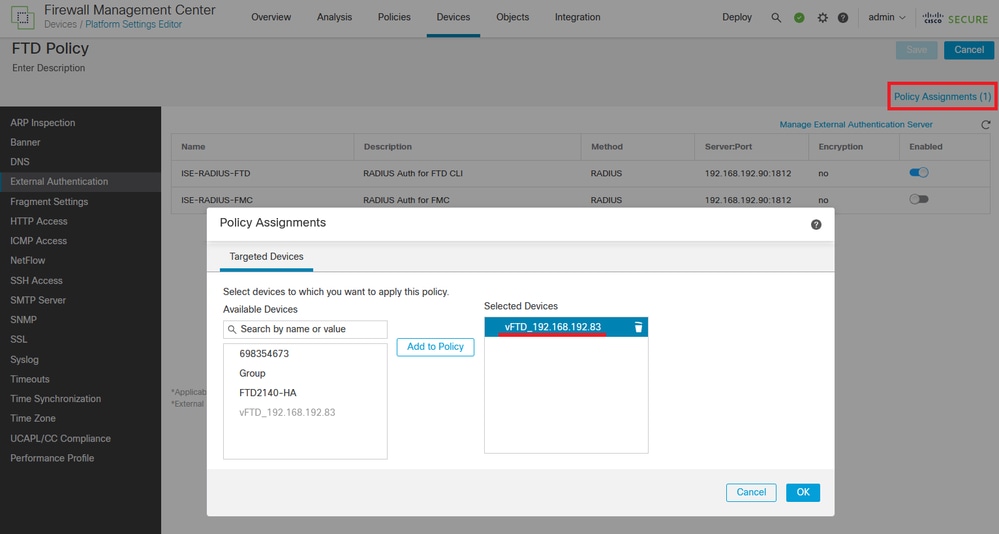

ステップ 2:アクセスする必要があるFTDがPolicy Assignments as a Selected Deviceの下に表示されていることを確認します。

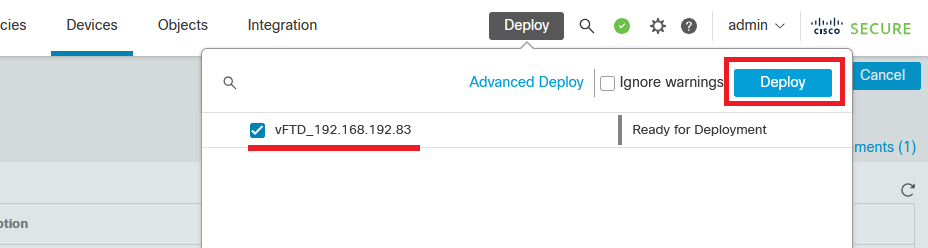

ステップ 3:変更を展開します。

確認

- 新しい導入が正常に動作していることをテストします。

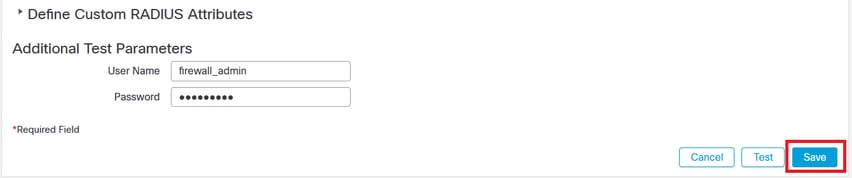

- FMCのGUIで、RADIUSサーバの設定に移動し、Additional Test Parametersセクションまでスクロールします。

- ISEユーザのユーザ名とパスワードを入力し、Testをクリックします。

- テストに成功すると、ブラウザウィンドウの上部に「Success Test Complete」というメッセージが緑色で表示されます。

- 詳細については、テスト出力の下の詳細を展開してください。