Firepower Device ManagerでのリモートアクセスVPNログインによるパッシブ認証の設定

ダウンロード オプション

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

シスコは世界中のユーザにそれぞれの言語でサポート コンテンツを提供するために、機械と人による翻訳を組み合わせて、本ドキュメントを翻訳しています。ただし、最高度の機械翻訳であっても、専門家による翻訳のような正確性は確保されません。シスコは、これら翻訳の正確性について法的責任を負いません。原典である英語版(リンクからアクセス可能)もあわせて参照することを推奨します。

概要

このドキュメントでは、AnyConnectを使用したリモートアクセスVPNログイン(RA VPN)を使用して、Firepower Device Manager(FDM)を介してFirepower Threat Defense(FTD)でパッシブ認証を設定する方法について説明します。

前提条件

要件

次の項目に関する知識があることが推奨されます。

- Firepower Device Manager。

- リモート アクセス VPN.

- アイデンティティポリシー。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- Firepower Threat Defense(FTD)バージョン7.0

- Cisco AnyConnectセキュアモビリティクライアントバージョン4.10

- Active Directory(AD)

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、初期(デフォルト)設定の状態から起動しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

アイデンティティポリシーは、接続に関連付けられているユーザを検出できます。ユーザIDは他の認証サービス(LDAP)から取得されるため、使用される方式はパッシブ認証です。

FDMでは、パッシブ認証は次の2つの異なるオプションで動作できます:

- リモートアクセスVPNログイン

- Cisco Identity Services Engine(ISE)

コンフィギュレーション

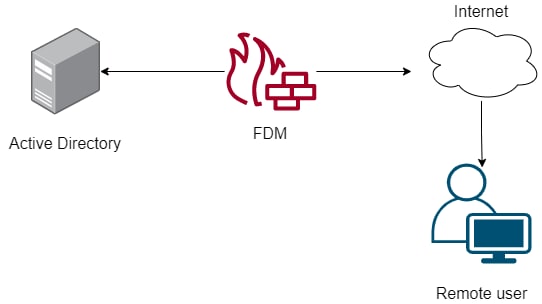

ネットワーク図

この項では、FDMでのパッシブ認証の設定方法について説明します。

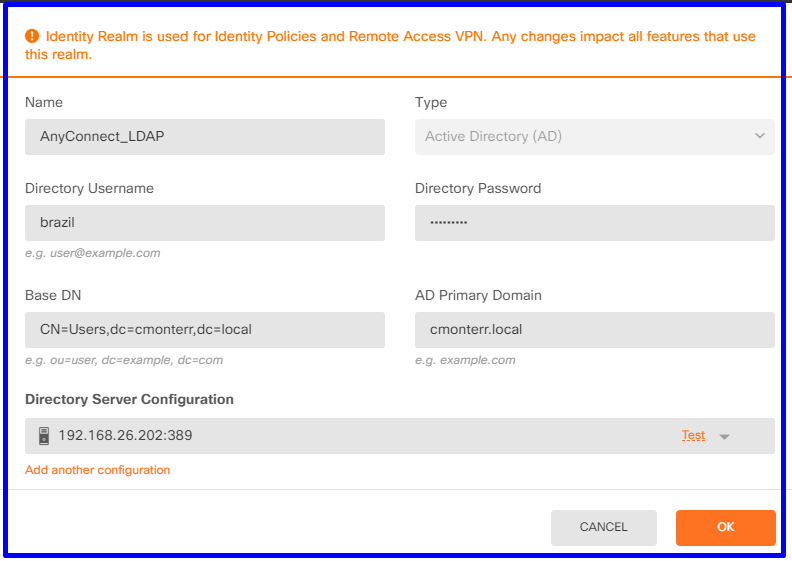

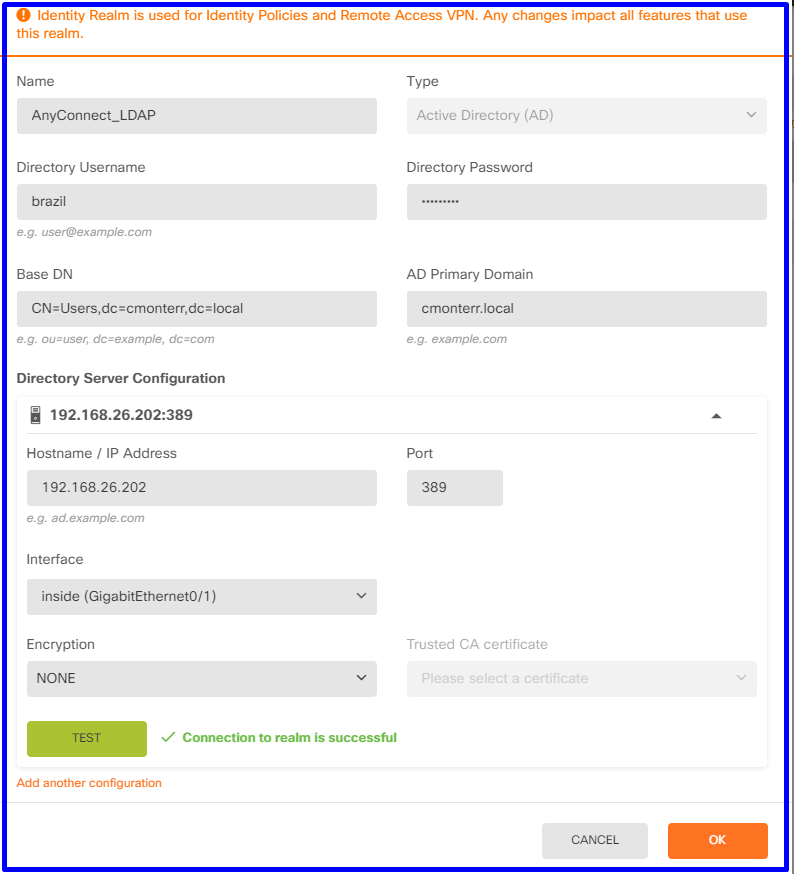

ステップ1:IDソースの設定

ユーザIDをアクティブに(ユーザ認証のプロンプトで)収集するか、パッシブに収集するかにかかわらず、ユーザID情報を持つActive Directory(AD)サーバを設定する必要があります。

[Objects] > [Identity Services] に移動し、オプション[AD]を選択してActive Directoryを追加します。

Active Directory設定を追加します。

ステップ2: RA VPNの設定

リモートアクセスVPNの設定は、このリンクで確認できます

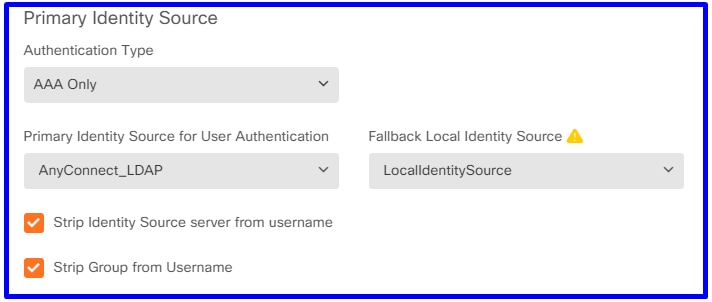

ステップ3:RA VPNユーザの認証方式の設定

RA VPN設定で、認証方式を選択します。ユーザ認証のプライマリインデックスソースはADである必要があります。

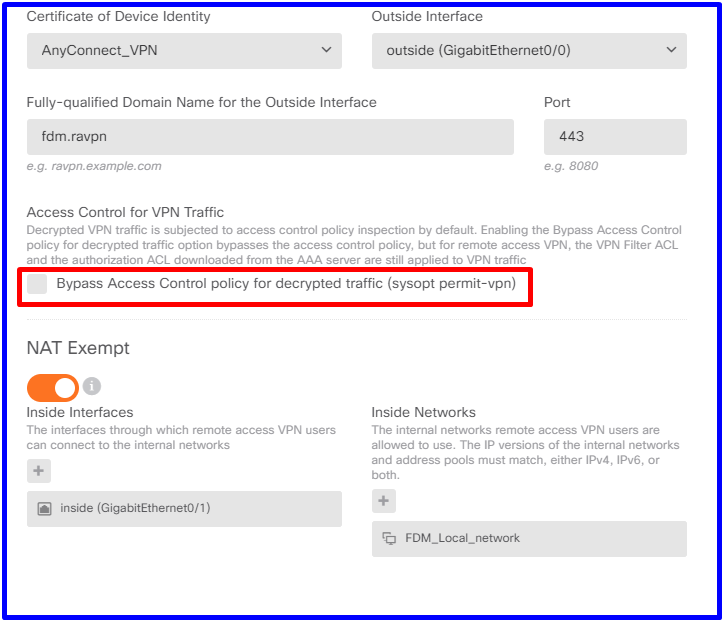

注:RA VPNの[Global Settings]で、[Bypass Access Control Policy for decrypted traffic (sysopt permit-vpn)]オプションのチェックマークを外し、AnyConnectユーザからのトラフィックを検査するためにアクセスコントロールポリシーを使用できるようにします。

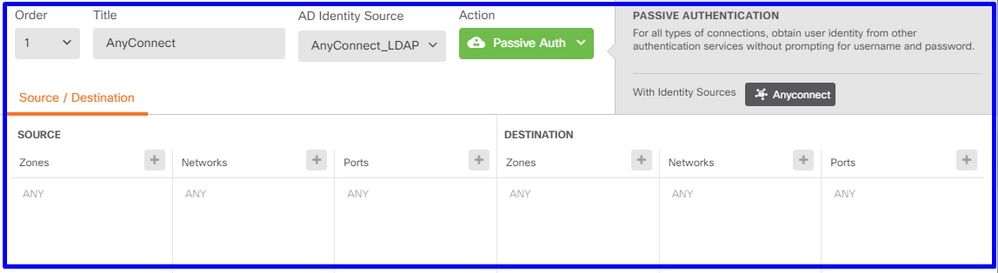

ステップ4:パッシブ認証のためのアイデンティティポリシーの設定

パッシブ認証を設定するには、アイデンティティポリシーを作成する必要があります。ポリシーには次の要素が必要です。

- AD IDソース:手順1で追加したものと同じ

- Action:パッシブ認証

アイデンティティルールを設定するには、[Policies] > [Identity] > [select [+] ボタンに移動し、新しいアイデンティティルールを追加します。

- パッシブ認証が適用される送信元サブネットと宛先サブネットを定義します。

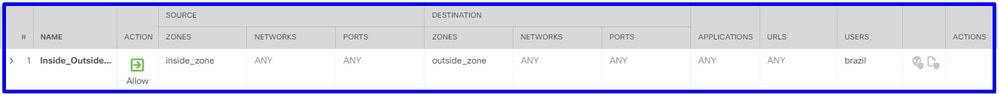

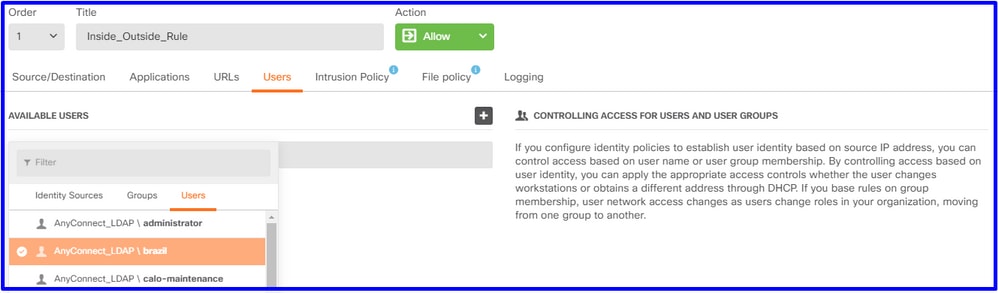

ステップ5:アクセスコントロールポリシーへのアクセスコントロールルールの作成

ユーザに基づいてトラフィックを許可またはブロックするように、アクセスコントロールルールを設定します。

パッシブ認証を使用するようにユーザまたはユーザグループを設定するには、[Users]タブを選択します。ユーザグループまたは個々のユーザを追加できます。

変更を導入します。

確認

ADとのテスト接続が成功したことを確認します

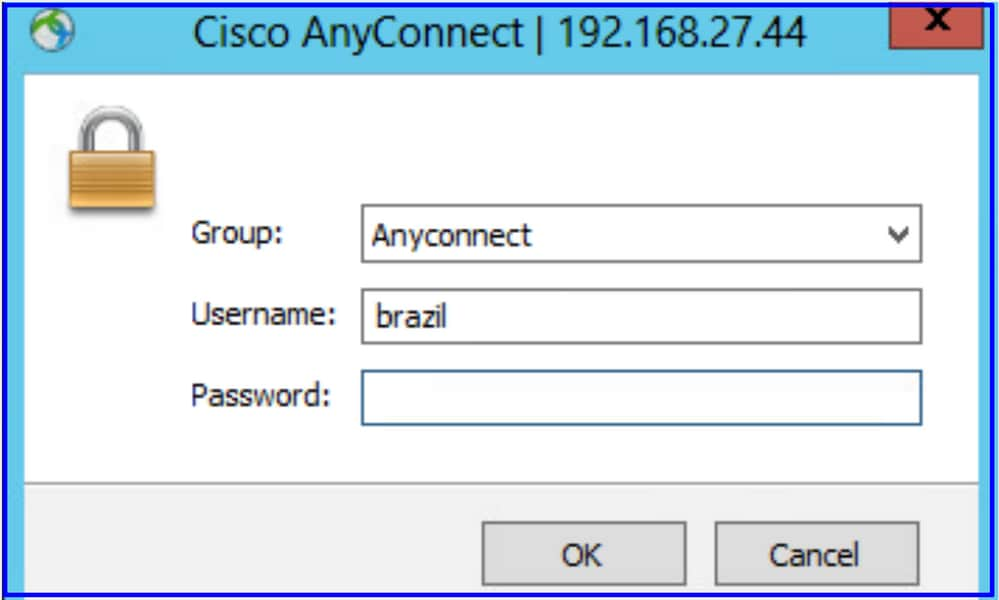

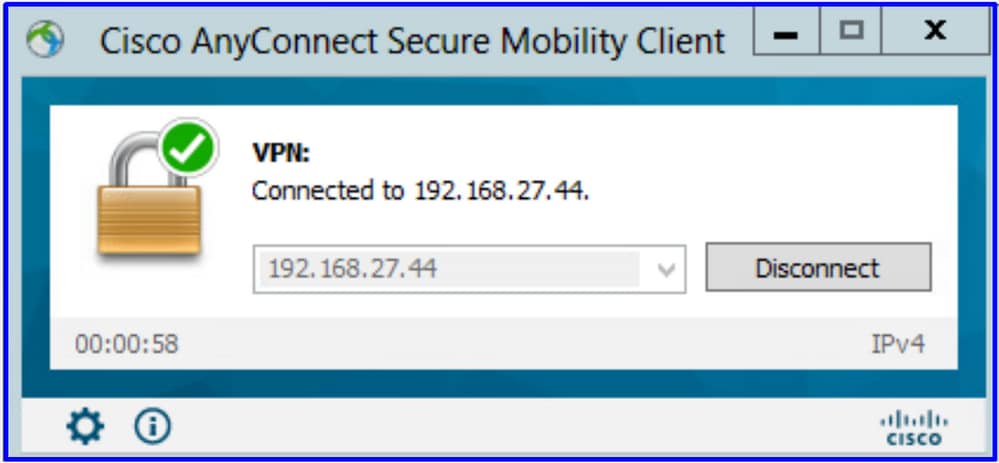

リモートユーザがADクレデンシャルでAnyConnectクライアントにログインできることを確認します。

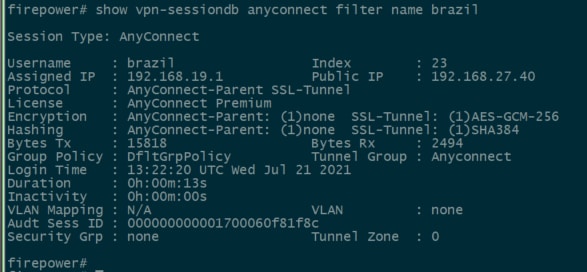

ユーザがVPNプールのIPアドレスを取得していることを確認します

トラブルシュート

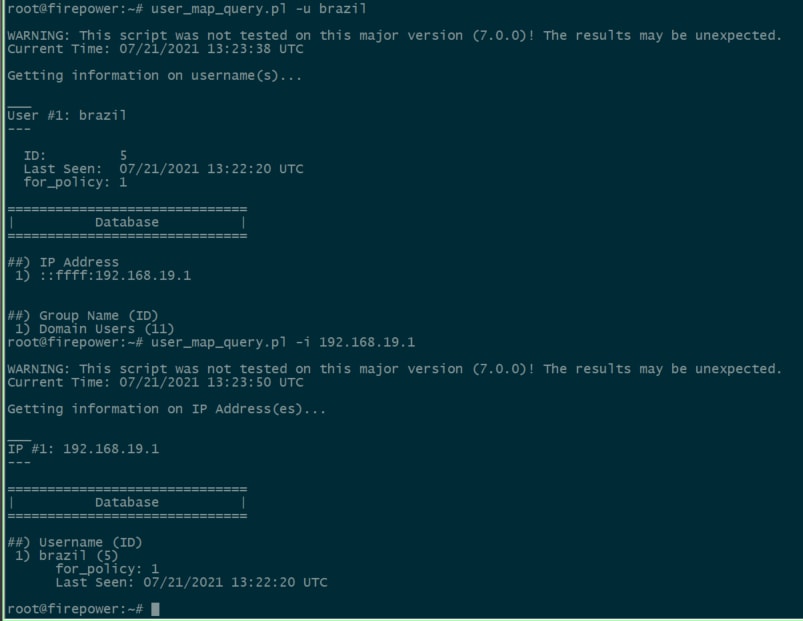

user_map_query.plscriptを使用して、FDMにユーザーIPマッピングがあることを確認できます

clishモードでは、次のように設定できます。

system support identity-debuggtoリダイレクトが成功したかどうかを確認します。

> system support identity-debug

Enable firewall-engine-debug too? [n]: y

Please specify an IP protocol:

Please specify a client IP address: 192.168.19.1

Please specify a client port:

Please specify a server IP address:

Please specify a server port:

Monitoring identity and firewall debug messages

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 62757 -> 53, geo 14467064 -> 14467082

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 abp src

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 abp dst

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-62757 > 72.163.47.11-53 17 AS 1-1 I 0 allow action

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 62757 -> 53, geo 14467064 -> 14467082

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 Retrieved ABP info:

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 abp src

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 abp dst

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 new firewall session

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 HitCount data sent for rule id: 268435458,

192.168.19.1-62757 > 8.8.8.8-53 17 AS 1-1 I 1 allow action

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 53015 -> 443, geo 14467064 -> 14467082

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 abp src

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 abp dst

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 new firewall session

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-53015 > 20.42.0.16-443 6 AS 1-1 I 0 allow action

192.168.19.1-52166 > 20.42.0.16-443 6 AS 1-1 I 1 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 65207 -> 53, geo 14467064 -> 14467082

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 Retrieved ABP info:

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 abp src

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 abp dst

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 new firewall session

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 HitCount data sent for rule id: 268435458,

192.168.19.1-65207 > 72.163.47.11-53 17 AS 1-1 I 1 allow action

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 65207 -> 53, geo 14467064 -> 14467082

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 abp src

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 abp dst

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-65207 > 8.8.8.8-53 17 AS 1-1 I 0 allow action

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 65209 -> 53, geo 14467064 -> 14467082

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 abp src

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 abp dst

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-65209 > 8.8.8.8-53 17 AS 1-1 I 0 allow action

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 65211 -> 53, geo 14467064 -> 14467082

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 Retrieved ABP info:

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 abp src

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 abp dst

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 new firewall session

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 HitCount data sent for rule id: 268435458,

192.168.19.1-65211 > 72.163.47.11-53 17 AS 1-1 I 1 allow action

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 61823 -> 53, geo 14467064 -> 14467082

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 Retrieved ABP info:

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 abp src

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 abp dst

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 new firewall session

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 HitCount data sent for rule id: 268435458,

192.168.19.1-61823 > 72.163.47.11-53 17 AS 1-1 I 1 allow action

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 61823 -> 53, geo 14467064 -> 14467082

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 abp src

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 abp dst

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-61823 > 8.8.8.8-53 17 AS 1-1 I 0 allow action

192.168.19.1-57747 > 72.163.47.11-53 17 AS 1-1 I 1 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-57747 > 72.163.47.11-53 17 AS 1-1 I 1 Logging EOF as part of session delete with rule_id = 268435458 ruleAction = 2 ruleReason = 0

192.168.19.1-57747 > 8.8.8.8-53 17 AS 1-1 I 0 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-57747 > 8.8.8.8-53 17 AS 1-1 I 0 Logging EOF as part of session delete with rule_id = 268435458 ruleAction = 2 ruleReason = 0

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 53038 -> 443, geo 14467064 -> 14467082

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 abp src

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 abp dst

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 new firewall session

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-53038 > 20.42.0.16-443 6 AS 1-1 I 0 allow action

192.168.19.1-57841 > 72.163.47.11-53 17 AS 1-1 I 1 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-57841 > 72.163.47.11-53 17 AS 1-1 I 1 Logging EOF as part of session delete with rule_id = 268435458 ruleAction = 2 ruleReason = 0

192.168.19.1-57841 > 8.8.8.8-53 17 AS 1-1 I 0 deleting firewall session flags = 0x10001, fwFlags = 0x102, session->logFlags = 010001

192.168.19.1-57841 > 8.8.8.8-53 17 AS 1-1 I 0 Logging EOF as part of session delete with rule_id = 268435458 ruleAction = 2 ruleReason = 0

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 Starting authentication (sfAuthCheckRules params) with zones 2 -> 2, port 64773 -> 53, geo 14467064 -> 14467082

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 Retrieved ABP info:

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 abp src

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 abp dst

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 matched auth rule id = 130027046 user_id = 5 realm_id = 3

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 new firewall session

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 using HW or preset rule order 2, 'Inside_Outside_Rule', action Allow and prefilter rule 0

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 HitCount data sent for rule id: 268435458,

192.168.19.1-64773 > 8.8.8.8-53 17 AS 1-1 I 0 allow action

関連情報

FDMによって管理されるFTDでのリモートアクセスVPNの設定

https://www.cisco.com/c/en/us/support/docs/security/anyconnect-secure-mobility-client/215532-configure-remote-access-vpn-on-ftd-manag.html

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

1.0 |

10-Aug-2021 |

初版 |

シスコ エンジニア提供

- Oscar Montoya TorresCisco TAC Engineer

- Juan Enrique RuizCisco TAC Engineer

シスコに問い合わせ

- サポート ケースをオープン

- (シスコ サービス契約が必要です。)

フィードバック

フィードバック