Exemple de configuration des modes d'opération des points d'accès H-REAP

Contenu

Introduction

Ce document présente le concept du point d'accès Hybrid Remote Edge Access Point (H-REAP) et explique ses différents modes de fonctionnement avec un exemple de configuration.

Conditions préalables

Conditions requises

Assurez-vous que vous répondez à ces exigences avant d'essayer cette configuration :

-

Connaissance des contrôleurs de réseau local sans fil (WLC) et configuration des paramètres de base du WLC

-

Connaissance du REAP

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

WLC de la gamme Cisco 4400 qui exécute la version 7.0.116.0 du micrologiciel

-

Point d'accès léger (LAP) Cisco 1131AG

-

Routeurs de la gamme Cisco 2800 qui exécutent la version 12.4(11)T.

-

Adaptateur client Cisco Aironet 802.11a/b/g qui exécute la version 4.0 du micrologiciel

-

Utilitaire de bureau Cisco Aironet version 4.0

-

Cisco Secure ACS exécutant la version 4.0

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Informations générales

H-REAP est une solution sans fil pour les déploiements de filiales et de bureaux distants. Le protocole H-REAP permet aux clients de configurer et de contrôler les points d'accès (AP) d'une succursale ou d'un bureau distant depuis le bureau de l'entreprise via une liaison WAN sans déployer de contrôleur dans chaque bureau.

Le H-REAP peut commuter le trafic de données de clients localement et exécuter l'authentification de clients localement lorsque la connexion au contrôleur est perdue. Une fois connecté au contrôleur, le H-REAP peut également effectuer une transmission tunnel du trafic de retour au contrôleur. En mode connecté, le point d'accès REAP hybride peut également effectuer une authentification locale.

H-REAP est pris en charge uniquement sur :

-

AP 1130AG, 1140, 1240, 1250, 1260, AP801, AP 802, 1040 et AP3550

-

Contrôleurs des gammes Cisco 5500, 4400, 2100, 2500 et Flex 7500

-

Commutateur contrôleur intégré Catalyst 3750G

-

Module de services sans fil (WiSM) de la gamme Catalyst 6500

-

WLCM (Wireless LAN Controller Module) pour routeurs à services intégrés (ISR)

Le trafic client sur les points d'accès H-REAP peut être commuté localement au point d'accès ou réacheminé par tunnel vers un contrôleur. Cela dépend de la configuration par réseau local sans fil. En outre, le trafic client commuté localement sur le H-REAP peut être étiqueté 802.1Q pour permettre une séparation du côté câblé. En cas de panne du WAN, le service sur tous les WLAN commutés localement et authentifiés localement persiste.

Remarque : si les AP sont en mode H-REAP et commutés localement sur le site distant, l'affectation dynamique des utilisateurs à un VLAN spécifique basé sur la configuration du serveur RADIUS n'est pas prise en charge. Cependant, vous devriez être en mesure d'affecter des utilisateurs à des VLAN spécifiques en fonction du mappage VLAN statique à SSID (Service Set Identifier) effectué localement sur le point d'accès. Par conséquent, un utilisateur qui appartient à un SSID particulier peut être affecté à un VLAN spécifique auquel le SSID est mappé localement au niveau de l'AP.

Remarque : si la voix sur WLAN est importante, les points d'accès doivent être exécutés en mode local afin d'obtenir la prise en charge de CCKM et de Connection Admission Control (CAC), qui ne sont pas pris en charge en mode H-REAP.

H-REAP sur REAP

Référez-vous à Exemple de configuration d'un point d'accès de périphérie distante (REAP) avec des points d'accès légers et des contrôleurs de réseau local sans fil (WLC) pour plus d'informations afin de comprendre le protocole REAP.

H-REAP a été introduit à la suite de ces lacunes :

-

Le protocole REAP ne comporte pas de séparation côté câblé. Ceci est dû à l'absence de prise en charge de la norme 802.1Q. Les données des réseaux locaux sans fil se trouvent sur le même sous-réseau câblé.

-

En cas de défaillance d'un WAN, un point d'accès REAP cesse d'offrir le service sur tous les WLAN, sauf le premier spécifié dans le contrôleur.

C'est ainsi que H-REAP surmonte ces deux défauts :

-

Fournit la prise en charge dot1Q et le mappage VLAN vers SSID. Ce mappage VLAN/SSID doit être effectué au niveau de H-REAP. Lors de cette opération, assurez-vous que les VLAN configurés sont correctement autorisés via les ports des commutateurs et des routeurs intermédiaires.

-

Fournit un service continu à tous les WLAN configurés pour la commutation locale.

Configuration

Cette section vous fournit des informations pour configurer les fonctionnalités décrites dans ce document.

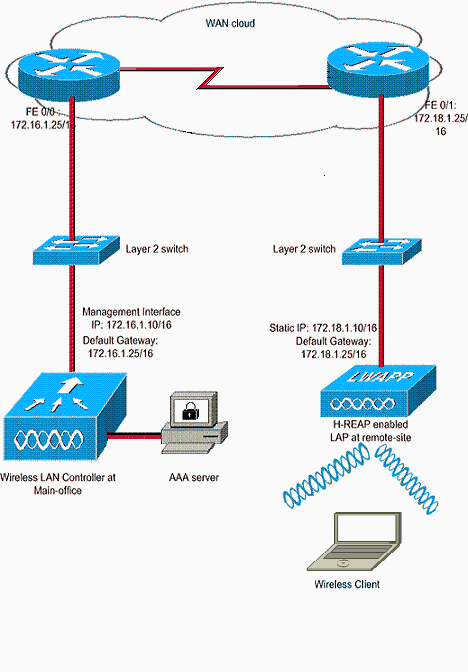

Diagramme du réseau

Ce document utilise la configuration réseau suivante :

Configuration

Cet exemple suppose que le contrôleur est déjà configuré avec des configurations de base. Le contrôleur utilise les configurations suivantes :

-

Adresse IP de l'interface de gestion : 172.16.1.10/16

-

Adresse IP de l'interface AP-Manager—172.16.1.11/16

-

Adresse IP du routeur de passerelle par défaut : 172.16.1.25/16

-

Adresse IP de la passerelle virtuelle : 1.1.1.1

Remarque : Ce document n'affiche pas les configurations WAN et la configuration des routeurs et des commutateurs disponibles entre le H-REAP et le contrôleur. Ceci suppose que vous connaissez l’encapsulation WAN et les protocoles de routage utilisés. De plus, ce document suppose que vous comprenez comment les configurer afin de maintenir la connectivité entre le H-REAP et le contrôleur via la liaison WAN. Dans cet exemple, l’encapsulation HDLC est utilisée sur la liaison WAN.

Fixation de l'AP avec un contrôleur et configuration de H-REAP

Si vous voulez que le point d'accès découvre un contrôleur à partir d'un réseau distant où les mécanismes de détection CAPWAP ne sont pas disponibles, vous pouvez utiliser l'amorçage. Cette méthode vous permet de spécifier le contrôleur auquel le point d'accès doit se connecter.

Afin de créer un point d'accès compatible H-REAP, connectez le point d'accès au réseau câblé du bureau central. Au cours de son démarrage, le point d'accès compatible H-REAP recherche d'abord une adresse IP pour lui-même. Une fois qu'il a obtenu une adresse IP via un serveur DHCP, il démarre et recherche un contrôleur pour effectuer le processus d'enregistrement.

Un point d'accès H-REAP peut apprendre l'adresse IP du contrôleur de n'importe quelle manière expliquée dans l'enregistrement du point d'accès léger (LAP) à un contrôleur de réseau local sans fil (WLC).

Remarque : Vous pouvez également configurer le LAP pour détecter le contrôleur à l'aide des commandes CLI au niveau de l'AP. Référez-vous à Découverte du contrôleur H-REAP à l'aide des commandes CLI pour plus d'informations.

L'exemple de ce document utilise la procédure DHCP option 43 pour que H-REAP apprenne l'adresse IP du contrôleur. Ensuite, il rejoint le contrôleur, télécharge la dernière image et configuration du logiciel à partir du contrôleur et initialise la liaison radio. Il enregistre la configuration téléchargée dans la mémoire non volatile pour une utilisation en mode autonome.

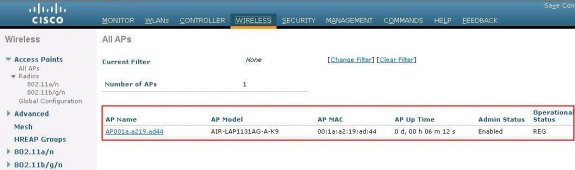

Une fois le LAP enregistré auprès du contrôleur, procédez comme suit :

-

Dans l'interface graphique du contrôleur, sélectionnez Wireless>Access Points.

Ceci affiche le LAP enregistré avec ce contrôleur.

-

Cliquez sur le point d'accès à configurer.

-

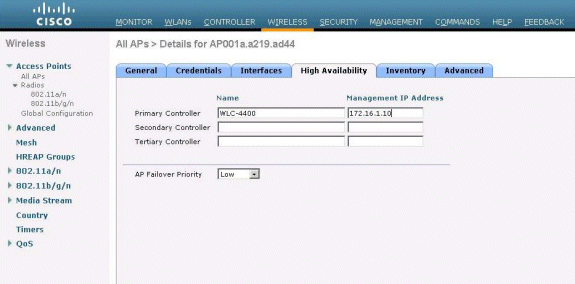

Dans la fenêtre APs>Details, cliquez sur l'onglet High Availability, puis définissez les noms de contrôleur que les AP utiliseront pour s'enregistrer, puis cliquez sur Apply.

Vous pouvez définir jusqu'à trois noms de contrôleur (principal, secondaire et tertiaire). Les AP recherchent le contrôleur dans le même ordre que celui que vous fournissez dans cette fenêtre. Comme cet exemple n'utilise qu'un seul contrôleur, il définit le contrôleur comme contrôleur principal.

-

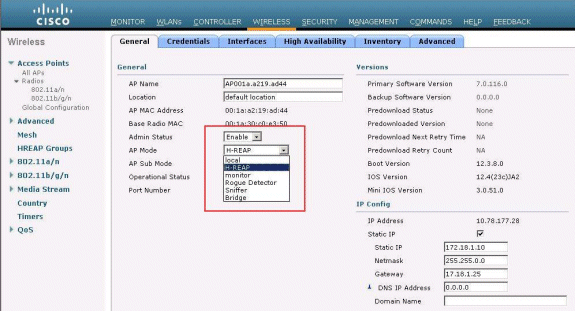

Configurez LAP pour H-REAP.

Afin de configurer le LAP pour fonctionner en mode H-REAP, dans la fenêtre APs>Détails, sous l'onglet Général, choisissez le mode AP en tant que H-REAP dans le menu déroulant correspondant.

Ceci configure le LAP pour fonctionner en mode H-REAP.

Remarque : Dans cet exemple, vous pouvez voir que l'adresse IP du point d'accès est changée en mode statique et que l'adresse IP statique 172.18.1.10 a été attribuée. Cette affectation se produit car il s'agit du sous-réseau à utiliser au bureau distant. Par conséquent, vous utilisez l'adresse IP du serveur DHCP, mais uniquement pendant la première étape de l'enregistrement. Une fois l'AP enregistré sur le contrôleur, vous modifiez l'adresse en adresse IP statique.

Maintenant que votre LAP est amorcé avec le contrôleur et configuré pour le mode H-REAP, l'étape suivante consiste à configurer H-REAP côté contrôleur et à discuter des états de commutation H-REAP.

Théorie des opérations H-REAP

Le LAP compatible H-REAP fonctionne dans les deux modes suivants :

-

Mode connecté :

Un H-REAP est dit être en mode connecté lorsque sa liaison de plan de contrôle CAPWAP au WLC est active et opérationnelle. Cela signifie que la liaison WAN entre le LAP et le WLC n'est pas arrêtée.

-

Mode autonome :

On dit qu'un H-REAP est en mode autonome lorsque sa liaison WAN au WLC est arrêtée. Par exemple, lorsque ce H-REAP n'a plus de connectivité au WLC connecté via la liaison WAN.

Le mécanisme d'authentification utilisé pour authentifier un client peut être défini comme Central ou Local.

-

Authentification centrale : fait référence au type d'authentification qui implique le processus du WLC à partir du site distant.

-

Authentification locale : fait référence aux types d'authentification qui n'impliquent aucun traitement à partir du WLC pour l'authentification.

Remarque : Tout le traitement d'authentification et d'association 802.11 se produit au niveau du protocole H-REAP, quel que soit le mode dans lequel se trouve le LAP. En mode connecté, H-REAP proxie ensuite ces associations et authentifications au WLC. En mode autonome, le LAP ne peut pas informer le WLC de tels événements.

Lorsqu'un client se connecte à un AP H-REAP, le point d'accès transfère tous les messages d'authentification au contrôleur. Après une authentification réussie, ses paquets de données sont ensuite commutés localement ou tunnellisés vers le contrôleur. Ceci est conforme à la configuration du WLAN auquel il est connecté.

Avec H-REAP, les WLAN configurés sur un contrôleur peuvent être exploités en deux modes différents :

-

Commutation centrale :

Un WLAN sur H-REAP fonctionne en mode de commutation centrale si le trafic de données de ce WLAN est configuré pour être tunnelisé au WLC.

-

Commutation locale :

Un WLAN sur H-REAP est supposé fonctionner en mode de commutation local si le trafic de données de ce WLAN se termine localement sur l'interface filaire du LAP lui-même, sans être tunnelisé vers le WLC.

Remarque : Seuls les WLAN 1 à 8 peuvent être configurés pour la commutation locale H-REAP, car seuls ces WLAN peuvent être appliqués aux AP des gammes 1130, 1240 et 1250 qui prennent en charge la fonctionnalité H-REAP.

États de commutation H-REAP

Combiné aux modes d'authentification et de commutation mentionnés dans la section précédente, un protocole H-REAP peut fonctionner dans l'un de ces états :

Authentification centralisée, Commutation centralisée

Dans cet état, pour le WLAN donné, le point d'accès transfère toutes les demandes d'authentification client au contrôleur et transmet toutes les données client au WLC. Cet état n'est valide que lorsque le H-REAP est en mode connecté. Tout réseau local sans fil configuré pour fonctionner dans ce mode est perdu pendant une panne de réseau étendu, quelle que soit la méthode d'authentification.

Cet exemple utilise les paramètres de configuration suivants :

-

Nom WLAN/SSID : Centrale

-

Sécurité de couche 2 : WPA2

-

Commutation locale H-REAP : désactivé

Complétez ces étapes afin de configurer le WLC pour l'authentification centrale, la commutation centrale à l'aide de l'interface utilisateur graphique :

-

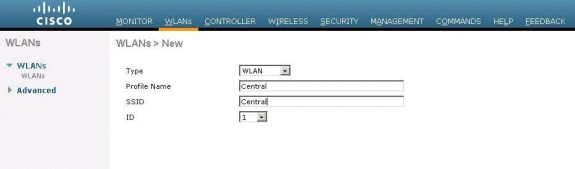

Cliquez sur WLAN afin de créer un nouveau WLAN nommé Central, puis cliquez sur Apply.

-

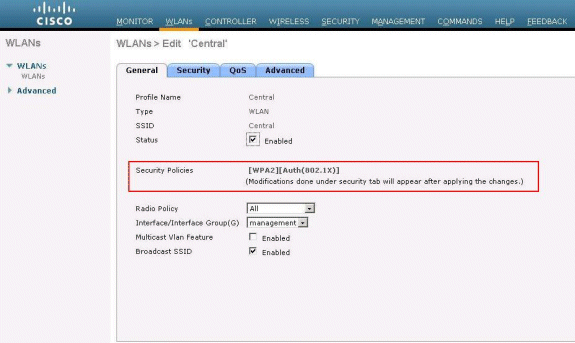

Puisque ce WLAN utilise l'authentification centralisée, nous utilisons l'authentification WPA2 dans le champ de sécurité de couche 2. WPA2 est la sécurité de couche 2 par défaut pour un WLAN.

-

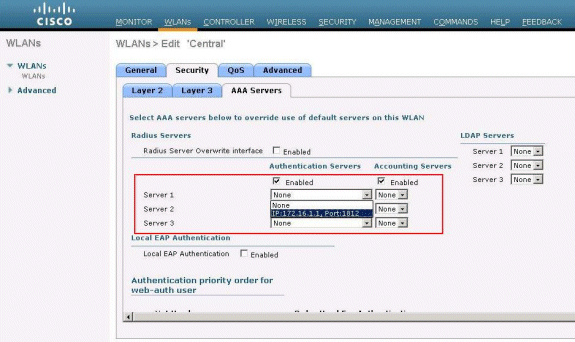

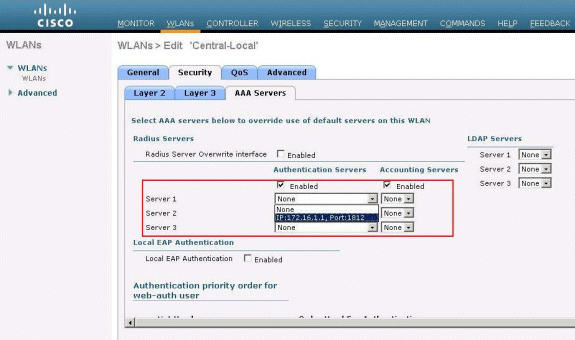

Sélectionnez l'onglet Serveurs AAA, puis choisissez le serveur approprié configuré pour l'authentification.

-

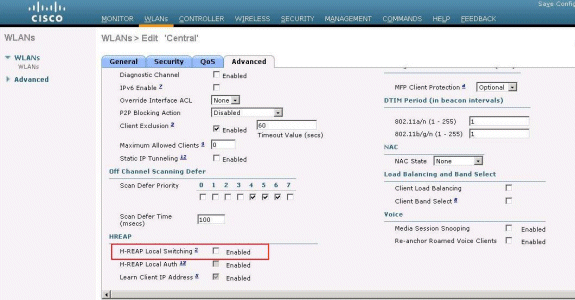

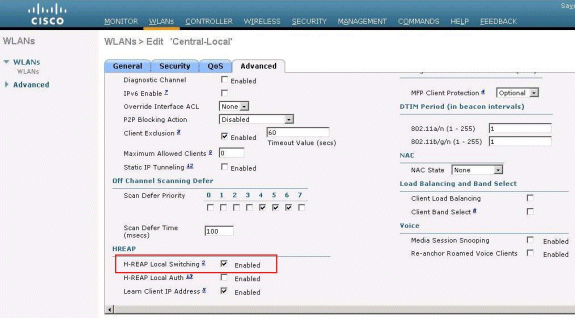

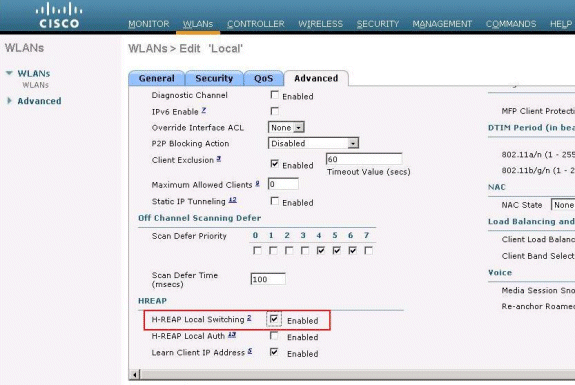

Étant donné que ce WLAN utilise la commutation centralisée, vous devez vous assurer que la case à cocher H-REAP Local Switching est désactivée (par exemple, la case à cocher Local Switching n'est pas activée). Cliquez ensuite sur Apply.

Vérification de l'authentification centrale, commutation centrale

Procédez comme suit :

-

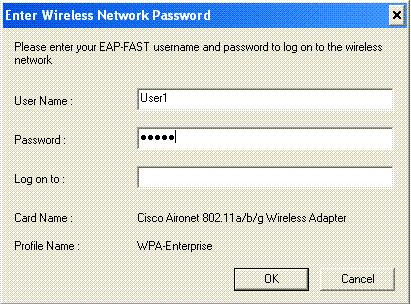

Configurez le client sans fil avec le même SSID et les mêmes configurations de sécurité.

Dans cet exemple, le SSID est Central et la méthode de sécurité est WPA2.

-

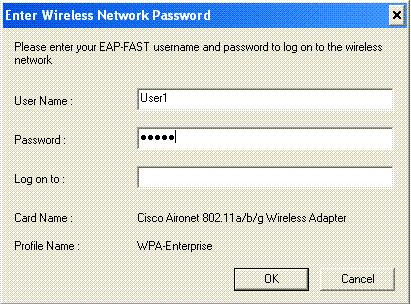

Entrez le nom d'utilisateur et le mot de passe configurés dans le serveur RADIUS>User Setup afin d'activer le SSID central dans le client.

Cet exemple utilise User1 comme nom d'utilisateur et mot de passe.

Le client est authentifié de manière centralisée par le serveur RADIUS et est associé au point d'accès H-REAP. Le protocole H-REAP est maintenant en authentification centralisée, commutation centralisée.

Authentification arrêtée, commutation désactivée

Avec la même configuration expliquée dans la section Authentification centrale, Commutation centrale, désactivez la liaison WAN qui connecte le contrôleur. Maintenant, le contrôleur attend une réponse de pulsation du point d'accès. Une réponse de pulsation est similaire aux messages keepalive. Le contrôleur essaie cinq pulsations consécutives, toutes les deux secondes.

Comme il n'est pas reçu avec une réponse de pulsation de H-REAP, le WLC désinscrit le LAP.

Émettez la commande debug capwap events enable à partir de l'interface de ligne de commande du WLC afin de vérifier le processus de désinscription. Voici l'exemple de sortie de cette commande debug :

Thu Jan 18 03:19:32 2007: 00:15:c7:ab:55:90 Did not receive heartbeat reply from AP 00:15:c7:ab:55:90 Thu Jan 18 03:19:32 2007: 00:15:c7:ab:55:90 apfSpamProcessStateChangeInSpamConte xt: Down capwap event for AP 00:15:c7:ab:55:90 slot 0 Thu Jan 18 03:19:32 2007: 00:15:c7:ab:55:90 apfSpamProcessStateChangeInSpamConte xt: Deregister capwap event for AP 00:15:c7:ab:55:90 slot 0 Thu Jan 18 03:19:32 2007: 00:15:c7:ab:55:90 apfSpamProcessStateChangeInSpamConte xt: Down capwap event for AP 00:15:c7:ab:55:90 slot 1 Thu Jan 18 03:19:32 2007: 00:15:c7:ab:55:90 apfSpamProcessStateChangeInSpamConte xt: Deregister capwap event for AP 00:15:c7:ab:55:90 slot 1 Thu Jan 18 03:19:32 2007: 00:15:c7:ab:55:90 Received capwap Down event for AP 00: 15:c7:ab:55:90 slot 0! Thu Jan 18 03:19:32 2007: 00:15:c7:ab:55:90 Deregister capwap event for AP 00:15: c7:ab:55:90 slot 0 Thu Jan 18 03:19:32 2007: 00:15:c7:ab:55:90 Received capwap Down event for AP 00: 15:c7:ab:55:90 slot 1! Thu Jan 18 03:19:32 2007: 00:15:c7:ab:55:90 Deregister capwap event for AP 00:15: c7:ab:55:90 slot 1

Le H-REAP passe en mode autonome.

Comme ce WLAN était précédemment authentifié de manière centralisée et commuté de manière centralisée, le trafic de contrôle et de données ont été réacheminés par tunnel vers le contrôleur. Par conséquent, sans le contrôleur, le client ne peut pas maintenir l'association avec le H-REAP et il est déconnecté. Cet état de H-REAP avec l'association du client et l'authentification en cours de désactivation est appelé Authentication Down, Switching Down.

Authentification centrale, commutation locale

Dans cet état, pour le WLAN donné, le WLC gère l'authentification de tous les clients et le LAP H-REAP commute localement les paquets de données. Une fois que le client s'est authentifié correctement, le contrôleur envoie des commandes de contrôle capwap à H-REAP et demande au LAP de commuter localement les paquets de données de ce client donné. Ce message est envoyé par client après une authentification réussie. Cet état est applicable uniquement en mode connecté.

Cet exemple utilise les paramètres de configuration suivants :

-

Nom WLAN/SSID : Central-Local

-

Sécurité de couche 2 : WPA2.

-

Commutation locale H-REAP : Activée

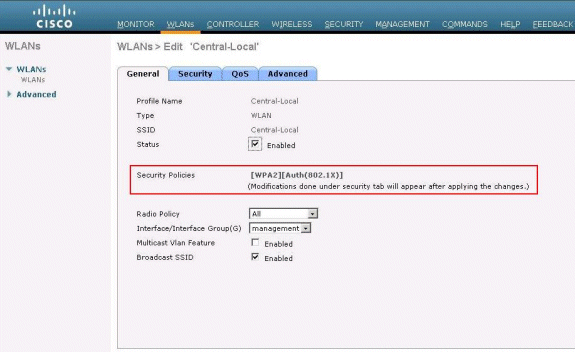

À partir de l'interface graphique du contrôleur, procédez comme suit :

-

Cliquez sur WLAN afin de créer un nouveau WLAN nommé Central-Local, puis cliquez sur Apply.

-

Comme ce WLAN utilise l'authentification centralisée, choisissez WPA2 authentication dans le champ Layer 2 Security.

-

Dans la section Serveurs Radius, sélectionnez le serveur approprié configuré pour l'authentification.

-

Cochez la case Commutation locale H-REAP afin de commuter le trafic client qui appartient à ce WLAN localement au niveau du H-REAP.

Vérification de l'authentification centrale, commutation locale

Procédez comme suit :

-

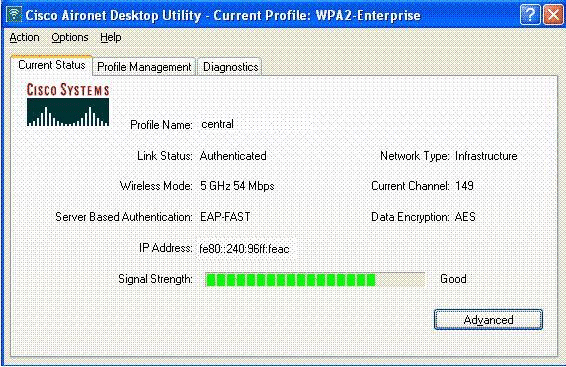

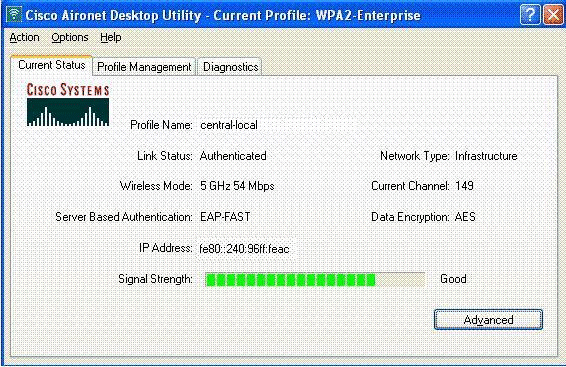

Configurez le client sans fil avec le même SSID et les mêmes configurations de sécurité.

Dans cet exemple, le SSID est Central-Local et la méthode de sécurité est WPA2.

-

Entrez le nom d'utilisateur et le mot de passe configurés dans le serveur RADIUS>User Setup afin d'activer le SSID local central dans le client.

Cet exemple utilise User1 comme nom d'utilisateur et mot de passe.

-

Click OK.

Le client est authentifié de manière centralisée par le serveur RADIUS et est associé au point d'accès H-REAP. Le protocole H-REAP est maintenant en authentification centralisée, commutation locale.

Authentification inactive, commutation locale

Si un WLAN commuté localement est configuré pour tout type d'authentification qui doit être traité sur le WLC (tel que l'authentification EAP [WEP/WPA/WPA2/802.11i], WebAuth ou NAC), en cas de défaillance du WAN, il entre l'état d'authentification désactivé, commutation locale. Dans cet état, pour le WLAN donné, le H-REAP rejette tout nouveau client qui tente de s'authentifier. Cependant, il continue d'envoyer des balises et des réponses d'analyse pour maintenir les clients existants correctement connectés. Cet état est valide uniquement en mode autonome.

Afin de vérifier cet état, utilisez la même configuration expliquée dans la section Authentification centrale, Commutation locale.

Si la liaison WAN qui connecte le WLC est arrêtée, le WLC passe par le processus de désinscription du H-REAP.

Une fois désinscrit, H-REAP passe en mode autonome.

Le client associé via ce WLAN maintient toujours sa connectivité. Cependant, comme le contrôleur, l'authentificateur n'est pas disponible, H-REAP n'autorise aucune nouvelle connexion à partir de ce WLAN.

Ceci peut être vérifié par l'activation d'un autre client sans fil dans le même WLAN. Vous pouvez constater que l'authentification de ce client échoue et que ce client n'est pas autorisé à s'associer.

Remarque : lorsqu'un nombre de clients WLAN est égal à zéro, le protocole H-REAP cesse toutes les fonctions 802.11 associées et ne comporte plus de balises pour le SSID donné. Ceci déplace le WLAN à l'état H-REAP suivant, l'authentification est arrêtée, la commutation est désactivée.

Authentification locale, commutation locale

Dans cet état, le LAP H-REAP gère les authentifications des clients et commute les paquets de données des clients localement. Cet état est valide uniquement en mode autonome et uniquement pour les types d'authentification qui peuvent être gérés localement au niveau de l'AP et qui n'impliquent pas le traitement du contrôleur

Le H-REAP qui était auparavant dans l'état d'authentification centrale, commutation locale, passe dans cet état, à condition que le type d'authentification configuré puisse être géré localement au niveau de l'AP. Si l'authentification configurée ne peut pas être gérée localement, comme l'authentification 802.1x, alors en mode autonome, le H-REAP passe à l'authentification désactivée, en mode de commutation local.

Voici quelques-uns des mécanismes d'authentification populaires qui peuvent être gérés localement au niveau du point d'accès en mode autonome :

-

Open (ouvert)

-

Partagé

-

WPA-PSK

-

WPA2-PSK

Remarque : Tous les processus d'authentification sont gérés par le WLC lorsque le point d'accès est en mode connecté. Pendant que le protocole H-REAP est en mode autonome, les authentifications WPA/WPA2-PSK ouvertes, partagées et WPA/WPA2 sont transférées aux LAP où se produit l'authentification de tous les clients.

Remarque : L'authentification Web externe n'est pas prise en charge lors de l'utilisation du protocole REAP hybride avec commutation locale activée sur le WLAN.

Cet exemple utilise les paramètres de configuration suivants :

-

Nom WLAN/SSID : Municipal

-

Sécurité de couche 2 : WPA-PSK

-

Commutation locale H-REAP : activée

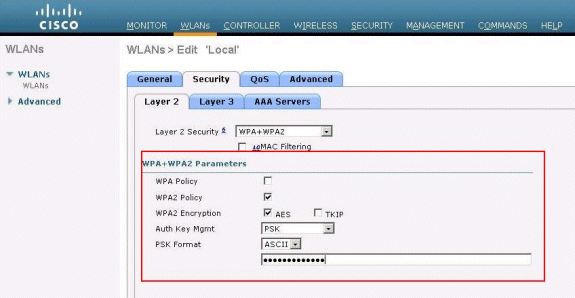

À partir de l'interface graphique du contrôleur, procédez comme suit :

-

Cliquez sur WLAN afin de créer un nouveau WLAN nommé Local, puis cliquez sur Apply.

-

Comme ce WLAN utilise l'authentification locale, choisissez WPA-PSK ou l'un des mécanismes de sécurité mentionnés qui peut être géré localement dans le champ de sécurité de couche 2.

Cet exemple utilise WPA-PSK.

-

Une fois choisi, vous devez configurer la phrase clé/passe prépartagée à utiliser.

Pour que l'authentification réussisse, elle doit être identique du côté client.

-

Cochez la case Commutation locale H-REAP afin de commuter le trafic client qui appartient à ce WLAN localement au niveau du H-REAP.

Vérification de l'authentification locale, commutation locale

Procédez comme suit :

-

Configurez le client avec le même SSID et les mêmes configurations de sécurité.

Ici, le SSID est Local et la méthode de sécurité est WPA-PSK.

-

Activez le SSID local dans le client.

Le client est authentifié centralement au niveau du contrôleur et s'associe au H-REAP. Le trafic client est configuré pour basculer localement. Maintenant, le H-REAP est dans l'état Authentification centrale, Commutation locale.

-

Désactivez la liaison WAN qui se connecte au contrôleur.

Comme d'habitude, le contrôleur passe par le processus de désinscription. H-REAP est désinscrit du contrôleur.

Une fois désinscrit, H-REAP passe en mode autonome.

Cependant, le client qui appartient à ce WLAN reste associé à H-REAP.

En outre, comme le type d'authentification ici peut être géré localement au niveau de l'AP sans contrôleur, H-REAP autorise les associations de tout nouveau client sans fil via ce WLAN.

-

Afin de vérifier cela, activez tout autre client sans fil sur le même WLAN.

Vous pouvez voir que le client est authentifié et associé avec succès.

Dépannage

-

Afin de dépanner plus avant les problèmes de connectivité client au port de console de H-REAP, entrez cette commande :

AP_CLI#show capwap reap association

-

Afin de dépanner davantage les problèmes de connectivité des clients au niveau du contrôleur et de limiter la sortie du débogage supplémentaire, utilisez cette commande :

AP_CLI#debug mac addr -

Afin de déboguer les problèmes de connectivité 802.11 d'un client, utilisez cette commande :

AP_CLI#debug dot11 state enable

-

Déboguer le processus d'authentification 802.1X d'un client et les échecs avec cette commande :

AP_CLI#debug dot1x events enable

-

Les messages RADIUS/contrôleur principal peuvent être débogués à l'aide de cette commande :

AP_CLI#debug aaa events enable

-

Sinon, pour activer une combinaison complète de commandes debug client, utilisez cette commande :

AP_CLI#debug client

Informations connexes

- Exemple de configuration de base d'un contrôleur LAN sans fil et d'un point d'accès léger

- Exemple de configuration de réseaux VLAN sur des contrôleurs de réseau local sans fil

- Guide de configuration du contrôleur de réseau local sans fil Cisco, version 7.0

- Guide de conception et de déploiement du protocole REAP hybride

- Dépannage de base d'un point d'accès de périphérie distant hybride (H-REAP)

- Exemple de configuration du basculement du contrôleur de réseau local sans fil pour les points d'accès légers

- Assistance produit sans fil

- Support et documentation techniques - Cisco Systems

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires