Configuration du capteur de périphérique pour le profilage ISE

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Ce document décrit comment configurer le capteur de périphérique afin qu'il puisse être utilisé à des fins de profilage sur ISE.

Conditions préalables

Exigences

Cisco vous recommande de prendre connaissance des rubriques suivantes :

- protocole Radius

- CDP (Cisco Discovery Protocol), LLDP (Link Layer Discovery Protocol) et DHCP (Dynamic Host Configuration Protocol)

- Cisco Identity Service Engine (ISE)

- Commutateur Cisco Catalyst 2960

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- Correctif 3 de Cisco ISE version 1.3

- Commutateur Cisco Catalyst 2960s version 15.2(2a)E1

- Téléphone IP Cisco 8941 version SCCP 9-3-4-17

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Informations générales

Un capteur de périphérique est une fonctionnalité des périphériques d'accès. Il permet de collecter des informations sur les terminaux connectés. En général, les informations collectées par le capteur de périphérique peuvent provenir des protocoles suivants :

- CDP

- protocole LLDP

- DHCP

Remarque : sur certaines plates-formes, il est également possible d'utiliser les protocoles H323, SIP (Session Initiation Protocol), MDNS (Multicast Domain Resolution) ou HTTP. Les possibilités de configuration des capacités des capteurs de périphériques peuvent varier d'un protocole à l'autre. Un exemple est disponible sur Cisco Catalyst 3850 avec le logiciel 03.07.02.E.

Une fois les informations collectées, elles peuvent être encapsulées dans la comptabilité radius et envoyées à un serveur de profilage. Dans cet article, ISE est utilisé comme serveur de profilage.

Configurer

Étape 1. Configuration AAA standard

Afin de configurer l'authentification, l'autorisation et la comptabilité (AAA), référez-vous à ces étapes :

1. Activez AAA en utilisant aaa new-model et activez 802.1X globalement sur le commutateur.

2. Configurez le serveur Radius et activez l'autorisation dynamique (Modification de l'autorisation - CoA).

3. Activez les protocoles CDP et LLDP.

4. Ajouter la configuration d’authentification switchport

!

aaa new-model ! aaa authentication dot1x default group radius aaa authorization network default group radius aaa accounting update newinfo aaa accounting dot1x default start-stop group radius !

aaa server radius dynamic-author

client 1.1.1.1 server-key xyz

!

dot1x system-auth-control

! lldp run

cdp run ! interface GigabitEthernet1/0/13 description IP_Phone_8941_connected switchport mode access switchport voice vlan 101 authentication event fail action next-method authentication host-mode multi-domain authentication order dot1x mab authentication priority dot1x mab authentication port-control auto mab dot1x pae authenticator dot1x timeout tx-period 2 spanning-tree portfast end ! radius-server host 1.1.1.1 auth-port 1812 acct-port 1813 key xyz

!

Remarque : dans la nouvelle version du logiciel, la commande radius-server vsa send accounting est activé par défaut. Si vous ne voyez pas les attributs envoyés dans la comptabilité, vérifiez si la commande est activée.

Étape 2. Configuration du capteur de périphérique

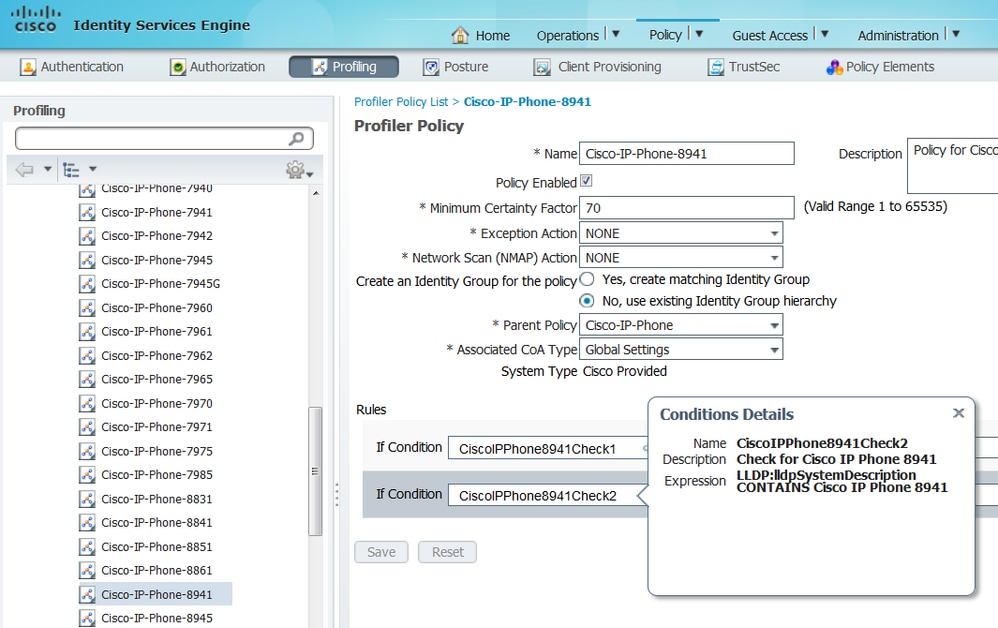

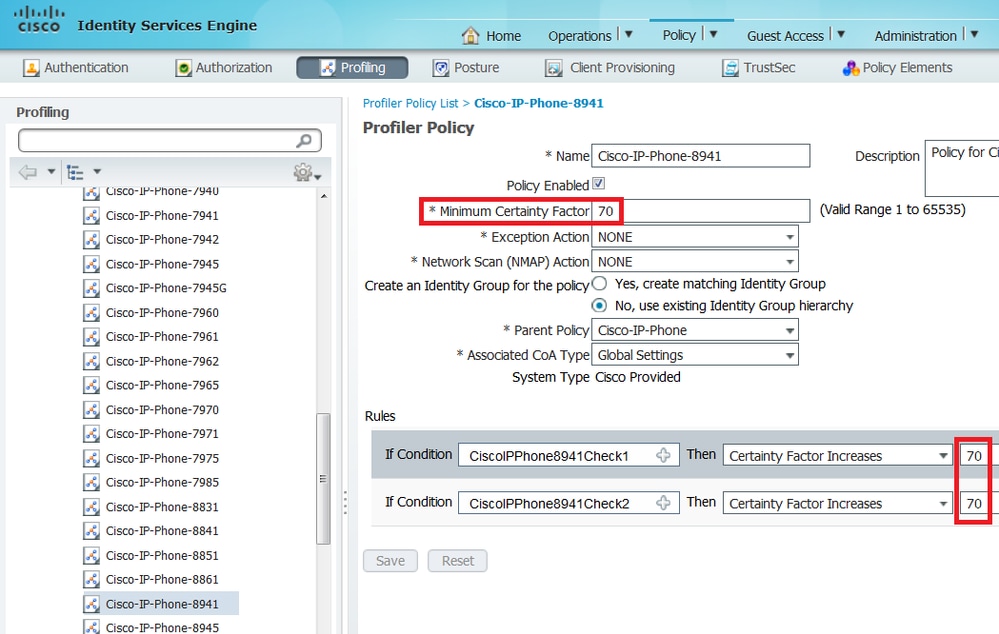

1. Déterminez quels attributs du protocole CDP/LLDP sont nécessaires pour profiler le périphérique. Dans le cas du téléphone IP Cisco 8941, vous pouvez utiliser les éléments suivants :

- Attribut LLDP SystemDescription

- Attribut CDP CachePlatform

Pour nos besoins, il suffit d'en obtenir un seul, car les deux offrent une augmentation de 70 % de la Certainty Factory, et la Minimum Certainty Factory requise pour être profilée comme Cisco-IP-Phone-8941 est de 70 :

Remarque : pour être profilé en tant que téléphone IP Cisco spécifique, vous devez remplir des conditions minimales pour tous les profils parents. Cela signifie que le profileur doit correspondre à Cisco-Device (facteur de sécurité minimum 10) et à Cisco-IP-Phone (facteur de sécurité minimum 20). Bien que le profileur corresponde à ces deux profils, il doit toujours être profilé comme un téléphone IP Cisco spécifique puisque chaque modèle de téléphone IP a un facteur de sécurité minimum de 70. Le périphérique est attribué au profil pour lequel il a le facteur de certitude le plus élevé.

2. Configurez deux listes de filtres, l’une pour le protocole CDP et l’autre pour le protocole LLDP. Ceux-ci indiquent les attributs qui doivent être inclus dans les messages de comptabilité Radius. Cette étape est facultative.

3. Créez deux spécifications de filtre pour CDP et LLDP. Dans filter-spec, vous pouvez indiquer la liste des attributs qui doivent être inclus ou exclus des messages de comptabilité. Dans l'exemple, ces attributs sont inclus :

- device-name du protocole CDP

- system-description from LLDP

Vous pouvez configurer des attributs supplémentaires à transmettre via Radius à ISE si nécessaire. Cette étape est également facultative.

4. Ajoutez la commande device-sensor notify all-changes. Il déclenche des mises à jour chaque fois que des TLV sont ajoutés, modifiés ou supprimés pour la session en cours.

5. Afin d’envoyer réellement les informations collectées via la fonctionnalité Device Sensor, vous devez indiquer explicitement au commutateur de le faire avec la commande device-sensor accounting.

! device-sensor filter-list cdp list cdp-list tlv name device-name

tlv name platform-type ! device-sensor filter-list lldp list lldp-list tlv name system-description ! device-sensor filter-spec lldp include list lldp-list device-sensor filter-spec cdp include list cdp-list ! device-sensor accounting device-sensor notify all-changes !

Étape 3. Configuration du profilage sur ISE

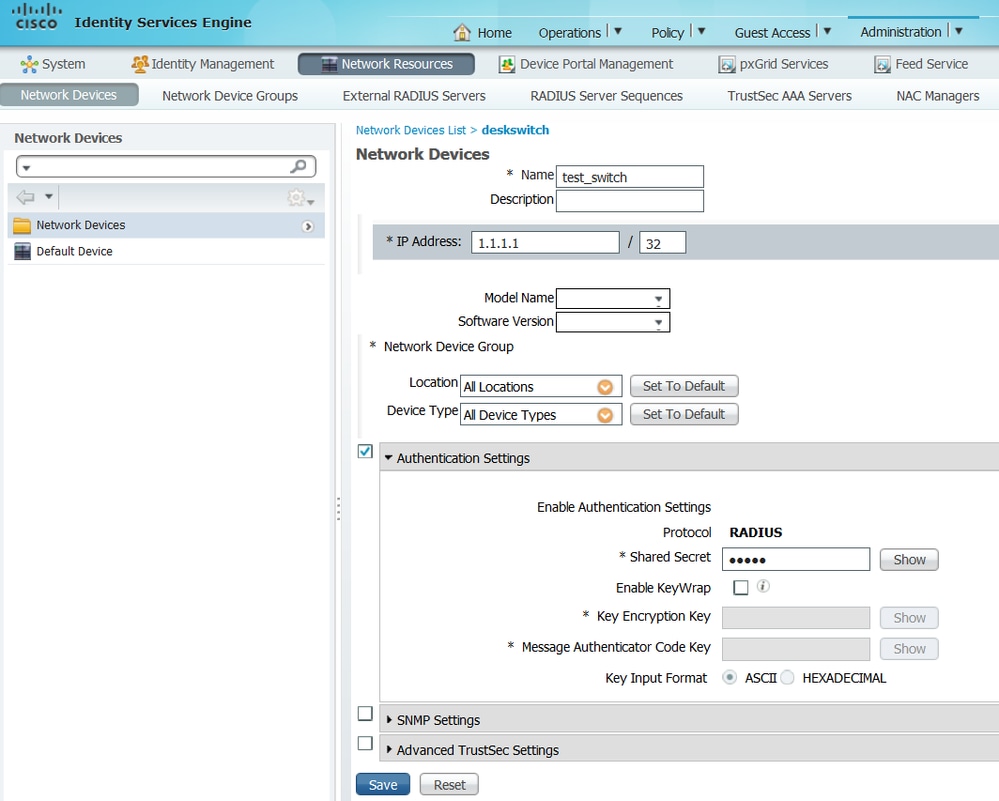

1. Ajoutez le commutateur en tant que périphérique réseau dans Administration > Network Resources > Network Devices. Utilisez la clé de serveur radius du commutateur comme secret partagé dans les paramètres d'authentification :

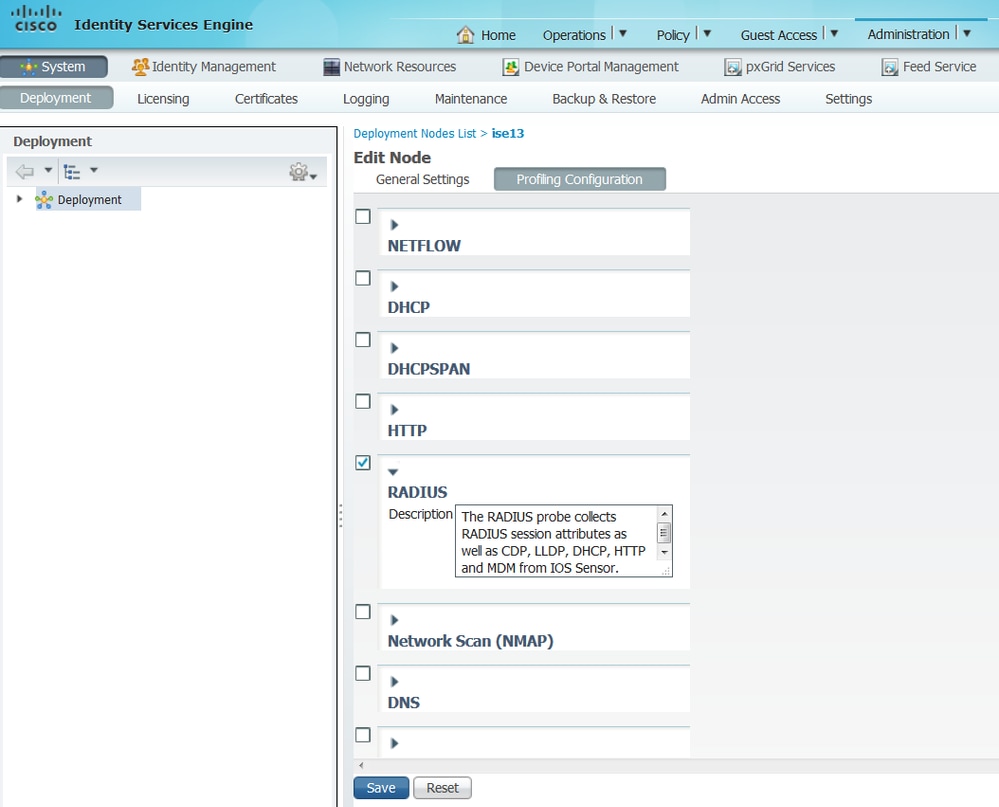

2. Activez la sonde Radius sur le noeud de profilage dans Administration > System > Deployment > ISE node > Profiling Configuration. Si tous les noeuds PSN doivent être utilisés pour le profilage, activez la sonde sur chacun d'eux :

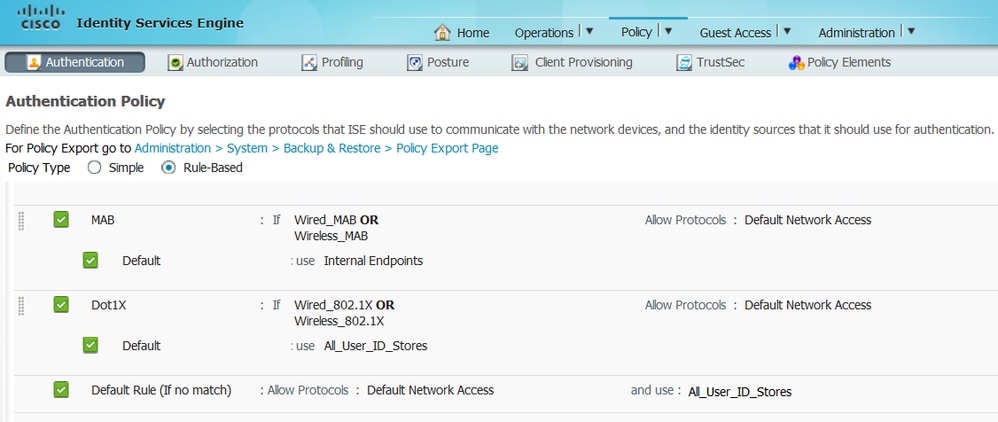

3. Configurez les règles d'authentification ISE. Dans l'exemple, les règles d'authentification par défaut préconfigurées sur ISE sont utilisées :

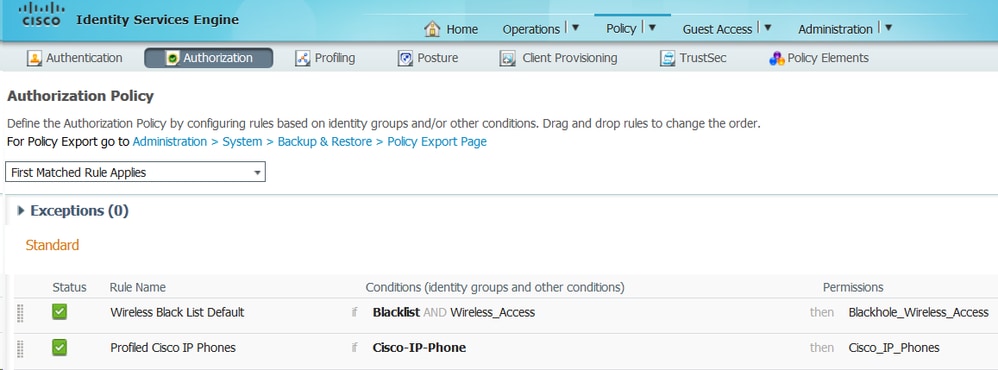

4. Configurez les règles d'autorisation ISE. La règle « Téléphones IP Cisco avec profil » est utilisée, qui est préconfigurée sur ISE :

Vérifier

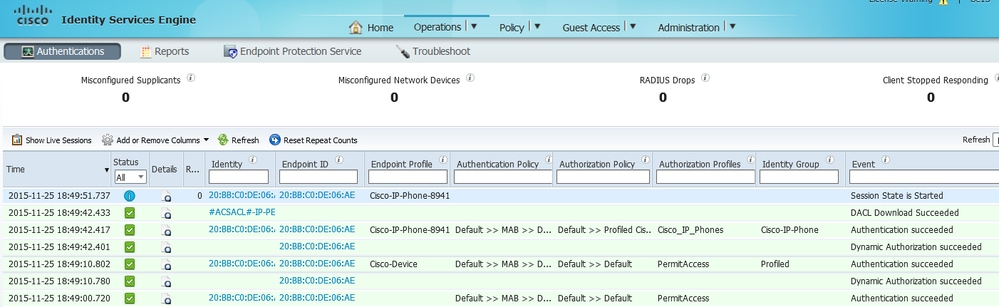

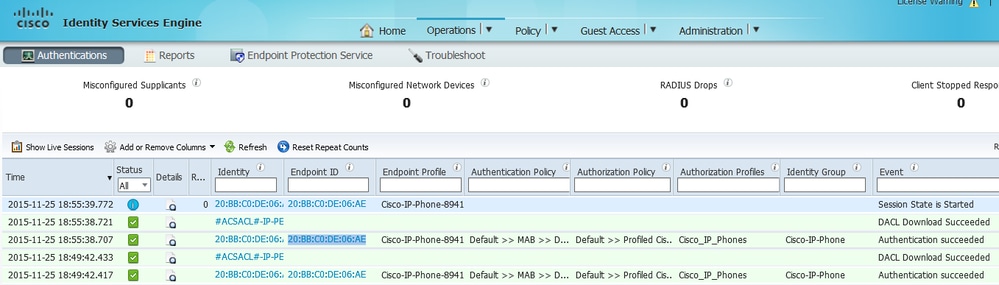

Afin de vérifier si le profilage fonctionne correctement, reportez-vous à Operations > Authentications sur ISE :

Tout d'abord, le périphérique a été authentifié à l'aide de MAB (18:49:00). Dix secondes plus tard (18:49:10), il a été reprofilé en tant que Cisco-Device, et finalement 42 secondes après les premières authentifications (18:49:42), il a reçu le profil Cisco-IP-Phone-8941. Par conséquent, ISE renvoie le profil d'autorisation spécifique aux téléphones IP (Cisco_IP_Phones) et la liste de contrôle d'accès téléchargeable qui autorise tout le trafic (permit ip any). Notez que dans ce scénario, le périphérique inconnu a un accès de base au réseau. Pour ce faire, il suffit d'ajouter une adresse Mac à la base de données de terminaux internes ISE ou d'autoriser un accès réseau de base pour des périphériques inconnus auparavant.

Remarque : le profilage initial a pris environ 40 secondes dans cet exemple. Lors de la prochaine authentification, ISE connaît déjà le profil et les attributs corrects (autorisation de joindre le domaine vocal et la liste DACL) sont appliqués instantanément, sauf si ISE reçoit des attributs nouveaux/mis à jour et doit reprofiler le périphérique à nouveau.

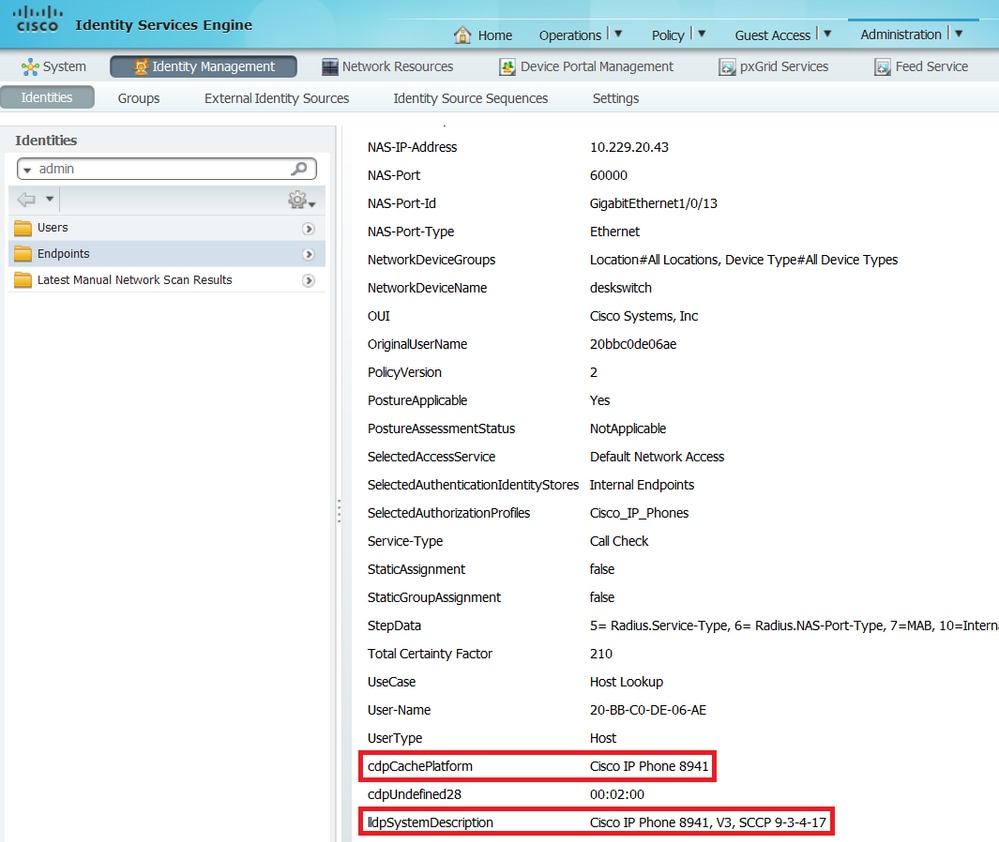

Dans Administration > Identity Management > Identities > Endpoints > tested endpoint vous pouvez voir quels types d'attributs ont été collectés par la sonde Radius et quelles sont leurs valeurs :

Comme vous pouvez l'observer, le facteur de certitude total calculé est de 210 dans ce scénario. Cela vient du fait que le terminal correspondait également au profil Cisco-Device (avec un facteur de certitude total de 30) et au profil Cisco-IP-Phone (avec un facteur de certitude total de 40). Comme le profileur correspondait aux deux conditions du profil Cisco-IP-Phone-8941, le facteur de certitude pour ce profil est de 140 (70 pour chaque attribut conformément à la politique de profilage). En résumé : 30+40+70+70=210.

Dépannage

Étape 1. Vérifier les informations collectées par CDP/LLDP

switch#sh cdp neighbors g1/0/13 detail ------------------------- Device ID: SEP20BBC0DE06AE Entry address(es): Platform: Cisco IP Phone 8941 , Capabilities: Host Phone Two-port Mac Relay Interface: GigabitEthernet1/0/13, Port ID (outgoing port): Port 1 Holdtime : 178 sec Second Port Status: Down Version : SCCP 9-3-4-17 advertisement version: 2 Duplex: full Power drawn: 3.840 Watts Power request id: 57010, Power management id: 3 Power request levels are:3840 0 0 0 0 Total cdp entries displayed : 1

switch#

switch#sh lldp neighbors g1/0/13 detail

------------------------------------------------

Chassis id: 0.0.0.0

Port id: 20BBC0DE06AE:P1

Port Description: SW Port

System Name: SEP20BBC0DE06AE.

System Description:

Cisco IP Phone 8941, V3, SCCP 9-3-4-17

Time remaining: 164 seconds

System Capabilities: B,T

Enabled Capabilities: B,T

Management Addresses - not advertised

Auto Negotiation - supported, enabled

Physical media capabilities:

1000baseT(FD)

100base-TX(FD)

100base-TX(HD)

10base-T(FD)

10base-T(HD)

Media Attachment Unit type: 16

Vlan ID: - not advertised

MED Information:

MED Codes:

(NP) Network Policy, (LI) Location Identification

(PS) Power Source Entity, (PD) Power Device

(IN) Inventory

H/W revision: 3

F/W revision: 0.0.1.0

S/W revision: SCCP 9-3-4-17

Serial number: PUC17140FBO

Manufacturer: Cisco Systems , Inc.

Model: CP-8941

Capabilities: NP, PD, IN

Device type: Endpoint Class III

Network Policy(Voice): VLAN 101, tagged, Layer-2 priority: 0, DSCP: 0

Network Policy(Voice Signal): VLAN 101, tagged, Layer-2 priority: 3, DSCP: 24

PD device, Power source: Unknown, Power Priority: Unknown, Wattage: 3.8

Location - not advertised

Total entries displayed: 1

Si vous ne voyez aucune donnée collectée, vérifiez ceci :

- Vérifiez l'état de la session d'authentification sur le commutateur (elle doit aboutir) :

piborowi#show authentication sessions int g1/0/13 details

Interface: GigabitEthernet1/0/13

MAC Address: 20bb.c0de.06ae

IPv6 Address: Unknown

IPv4 Address: Unknown

User-Name: 20-BB-C0-DE-06-AE

Status: Authorized

Domain: VOICE

Oper host mode: multi-domain

Oper control dir: both

Session timeout: N/A

Common Session ID: 0AE51820000002040099C216

Acct Session ID: 0x00000016

Handle: 0xAC0001F6

Current Policy: POLICY_Gi1/0/13

Local Policies:

Service Template: DEFAULT_LINKSEC_POLICY_SHOULD_SECURE (priority 150)

Server Policies:

Method status list:

Method State

dot1x Stopped

mab Authc Success

- Vérifiez si les protocoles CDP et LLDP sont activés. Vérifiez s'il existe des commandes autres que celles par défaut concernant CDP/LLDP/etc. et comment elles peuvent affecter la récupération des attributs à partir du point d'extrémité

switch#sh running-config all | in cdp run cdp run switch#sh running-config all | in lldp run lldp run

- Vérifiez dans le guide de configuration de votre terminal s'il prend en charge CDP/LLDP/et ainsi de suite.

Étape 2. Vérification du cache du capteur de périphérique

switch#show device-sensor cache interface g1/0/13

Device: 20bb.c0de.06ae on port GigabitEthernet1/0/13

--------------------------------------------------

Proto Type:Name Len Value

LLDP 6:system-description 40 0C 26 43 69 73 63 6F 20 49 50 20 50 68 6F 6E 65

20 38 39 34 31 2C 20 56 33 2C 20 53 43 43 50 20

39 2D 33 2D 34 2D 31 37

CDP 6:platform-type 24 00 06 00 18 43 69 73 63 6F 20 49 50 20 50 68 6F

6E 65 20 38 39 34 31 20

CDP 28:secondport-status-type 7 00 1C 00 07 00 02 00

Si vous ne voyez aucune donnée dans ce champ ou si les informations ne sont pas complètes, vérifiez les commandes « device-sensor », en particulier les listes de filtres et les spécifications de filtres.

Étape 3. Vérifier si les attributs sont présents dans Radius Accounting

Vous pouvez vérifier cela à l'aide de debug radius sur le commutateur ou effectuer une capture de paquets entre le commutateur et ISE.

Débogage Radius :

Mar 30 05:34:58.716: RADIUS(00000000): Send Accounting-Request to 1.1.1.1:1813 id 1646/85, len 378 Mar 30 05:34:58.716: RADIUS: authenticator 17 DA 12 8B 17 96 E2 0F - 5D 3D EC 79 3C ED 69 20 Mar 30 05:34:58.716: RADIUS: Vendor, Cisco [26] 40 Mar 30 05:34:58.716: RADIUS: Cisco AVpair [1] 34 "cdp-tlv= " Mar 30 05:34:58.716: RADIUS: Vendor, Cisco [26] 23 Mar 30 05:34:58.716: RADIUS: Cisco AVpair [1] 17 "cdp-tlv= " Mar 30 05:34:58.721: RADIUS: Vendor, Cisco [26] 59 Mar 30 05:34:58.721: RADIUS: Cisco AVpair [1] 53 "lldp-tlv= " Mar 30 05:34:58.721: RADIUS: User-Name [1] 19 "20-BB-C0-DE-06-AE" Mar 30 05:34:58.721: RADIUS: Vendor, Cisco [26] 49 Mar 30 05:34:58.721: RADIUS: Cisco AVpair [1] 43 "audit-session-id=0AE518200000022800E2481C" Mar 30 05:34:58.721: RADIUS: Vendor, Cisco [26] 19 Mar 30 05:34:58.721: RADIUS: Cisco AVpair [1] 13 "vlan-id=101" Mar 30 05:34:58.721: RADIUS: Vendor, Cisco [26] 18 Mar 30 05:34:58.721: RADIUS: Cisco AVpair [1] 12 "method=mab" Mar 30 05:34:58.721: RADIUS: Called-Station-Id [30] 19 "F0-29-29-49-67-0D" Mar 30 05:34:58.721: RADIUS: Calling-Station-Id [31] 19 "20-BB-C0-DE-06-AE" Mar 30 05:34:58.721: RADIUS: NAS-IP-Address [4] 6 10.229.20.43 Mar 30 05:34:58.721: RADIUS: NAS-Port [5] 6 60000 Mar 30 05:34:58.721: RADIUS: NAS-Port-Id [87] 23 "GigabitEthernet1/0/13" Mar 30 05:34:58.721: RADIUS: NAS-Port-Type [61] 6 Ethernet [15] Mar 30 05:34:58.721: RADIUS: Acct-Session-Id [44] 10 "00000018" Mar 30 05:34:58.721: RADIUS: Acct-Status-Type [40] 6 Watchdog [3] Mar 30 05:34:58.721: RADIUS: Event-Timestamp [55] 6 1301463298 Mar 30 05:34:58.721: RADIUS: Acct-Input-Octets [42] 6 538044 Mar 30 05:34:58.721: RADIUS: Acct-Output-Octets [43] 6 3201914 Mar 30 05:34:58.721: RADIUS: Acct-Input-Packets [47] 6 1686 Mar 30 05:34:58.721: RADIUS: Acct-Output-Packets [48] 6 35354 Mar 30 05:34:58.721: RADIUS: Acct-Delay-Time [41] 6 0 Mar 30 05:34:58.721: RADIUS(00000000): Sending a IPv4 Radius Packet Mar 30 05:34:58.721: RADIUS(00000000): Started 5 sec timeout Mar 30 05:34:58.737: RADIUS: Received from id 1646/85 10.62.145.51:1813, Accounting-response, len 20

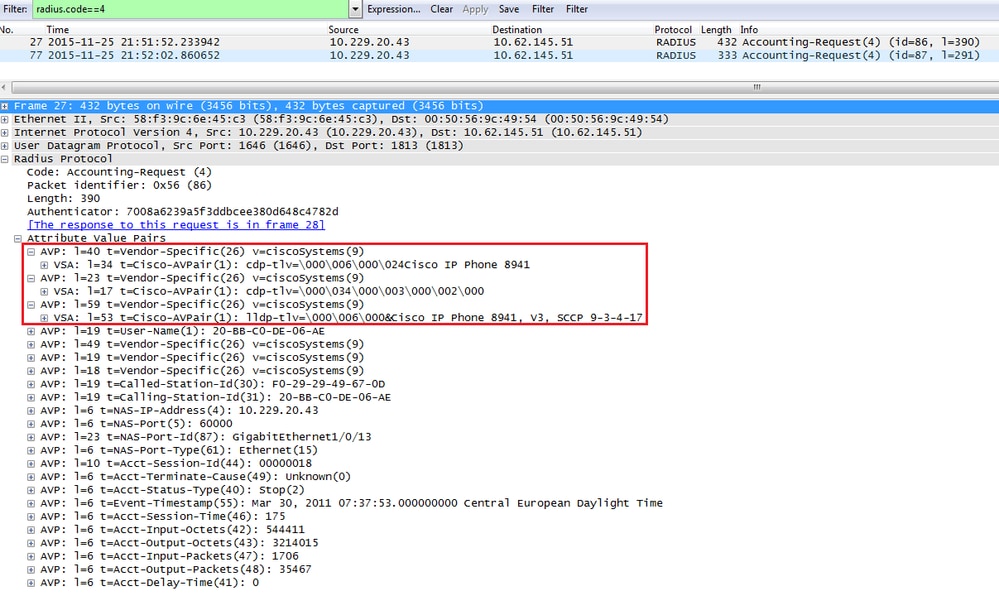

Capture de paquets:

Étape 4. Vérification des débogages du profileur sur ISE

Si les attributs ont été envoyés à partir du commutateur, il est possible de vérifier s'ils ont été reçus sur ISE. Afin de vérifier ceci, activez les débogages du profileur pour le noeud PSN correct (Administration > System > Logging > Debug Log Configuration > PSN > profiler > debug) et d'authentifier une fois de plus le terminal.

Recherchez les informations suivantes :

- Débogage indiquant que la sonde radius a reçu des attributs :

2015-11-25 19:29:53,641 DEBUG [RADIUSParser-1-thread-1][]

cisco.profiler.probes.radius.RadiusParser -:::-

MSG_CODE=[3002], VALID=[true], PRRT_TIMESTAMP=[2015-11-25 19:29:53.637 +00:00],

ATTRS=[Device IP Address=10.229.20.43, RequestLatency=7,

NetworkDeviceName=deskswitch, User-Name=20-BB-C0-DE-06-AE,

NAS-IP-Address=10.229.20.43, NAS-Port=60000, Called-Station-ID=F0-29-29-49-67-0D,

Calling-Station-ID=20-BB-C0-DE-06-AE, Acct-Status-Type=Interim-Update,

Acct-Delay-Time=0, Acct-Input-Octets=362529, Acct-Output-Octets=2871426,

Acct-Session-Id=00000016, Acct-Input-Packets=1138, Acct-Output-Packets=32272,

Event-Timestamp=1301458555, NAS-Port-Type=Ethernet, NAS-Port-Id=GigabitEthernet1/0/13,

cisco-av-pair=cdp-tlv=cdpCachePlatform=Cisco IP Phone 8941 ,

cisco-av-pair=cdp-tlv=cdpUndefined28=00:02:00,

cisco-av-pair=lldp-tlv=lldpSystemDescription=Cisco IP Phone 8941\, V3\, SCCP 9-3-4-17,

cisco-av-pair=audit-session-id=0AE51820000002040099C216, cisco-av-pair=vlan-id=101,

cisco-av-pair=method=mab, AcsSessionID=ise13/235487054/2511, SelectedAccessService=Default Network Access,

Step=11004, Step=11017, Step=15049, Step=15008, Step=15004, Step=11005, NetworkDeviceGroups=Location#All Locations,

NetworkDeviceGroups=Device Type#All Device Types, Service-Type=Call Check, CPMSessionID=0AE51820000002040099C216,

AllowedProtocolMatchedRule=MAB, Location=Location#All Locations, Device Type=Device Type#All Device Types, ]

- Débogage indiquant que les attributs ont été analysés avec succès :

2015-11-25 19:29:53,642 DEBUG [RADIUSParser-1-thread-1][] cisco.profiler.probes.radius.RadiusParser -:::- Parsed IOS Sensor 1: cdpCachePlatform=[Cisco IP Phone 8941] 2015-11-25 19:29:53,642 DEBUG [RADIUSParser-1-thread-1][] cisco.profiler.probes.radius.RadiusParser -:::- Parsed IOS Sensor 2: cdpUndefined28=[00:02:00] 2015-11-25 19:29:53,642 DEBUG [RADIUSParser-1-thread-1][] cisco.profiler.probes.radius.RadiusParser -:::- Parsed IOS Sensor 3: lldpSystemDescription=[Cisco IP Phone 8941, V3, SCCP

- Débogage indiquant que les attributs sont traités par le redirecteur :

2015-11-25 19:29:53,643 DEBUG [forwarder-6][] cisco.profiler.infrastructure.probemgr.Forwarder -:20:BB:C0:DE:06:AE:ProfilerCollection:- Endpoint Attributes:

ID:null

Name:null

MAC: 20:BB:C0:DE:06:AE

Attribute:AAA-Server value:ise13

(... more attributes ...)

Attribute:User-Name value:20-BB-C0-DE-06-AE

Attribute:cdpCachePlatform value:Cisco IP Phone 8941

Attribute:cdpUndefined28 value:00:02:00

Attribute:lldpSystemDescription value:Cisco IP Phone 8941, V3, SCCP 9-3-4-17

Attribute:SkipProfiling value:false

Remarque : un redirecteur stocke les terminaux dans la base de données Cisco ISE avec leurs attributs, puis informe l'analyseur des nouveaux terminaux détectés sur votre réseau. L'analyseur classe les points d'extrémité en groupes d'identité de points d'extrémité et stocke les points d'extrémité avec les profils correspondants dans la base de données.

Étape 5. Profilage de nouveaux attributs et affectation de périphériques

Généralement, après l'ajout de nouveaux attributs à la collection existante pour un périphérique spécifique, ce périphérique/point de terminaison est ajouté à la file d'attente de profilage afin de vérifier s'il doit être affecté à un profil différent basé sur de nouveaux attributs :

2015-11-25 19:29:53,646 DEBUG [EndpointHandlerWorker-6-31-thread-1][]

cisco.profiler.infrastructure.profiling.ProfilerManager -:20:BB:C0:DE:06:AE:Profiling:-

Classify hierarchy 20:BB:C0:DE:06:AE

2015-11-25 19:29:53,656 DEBUG [EndpointHandlerWorker-6-31-thread-1][]

cisco.profiler.infrastructure.profiling.ProfilerManager -:20:BB:C0:DE:06:AE:Profiling:-

Policy Cisco-Device matched 20:BB:C0:DE:06:AE (certainty 30)

2015-11-25 19:29:53,659 DEBUG [EndpointHandlerWorker-6-31-thread-1][]

cisco.profiler.infrastructure.profiling.ProfilerManager -:20:BB:C0:DE:06:AE:Profiling:-

Policy Cisco-IP-Phone matched 20:BB:C0:DE:06:AE (certainty 40)

2015-11-25 19:29:53,663 DEBUG [EndpointHandlerWorker-6-31-thread-1][]

cisco.profiler.infrastructure.profiling.ProfilerManager -:20:BB:C0:DE:06:AE:Profiling:-

Policy Cisco-IP-Phone-8941 matched 20:BB:C0:DE:06:AE (certainty 140)

2015-11-25 19:29:53,663 DEBUG [EndpointHandlerWorker-6-31-thread-1][]

cisco.profiler.infrastructure.profiling.ProfilerManager -:20:BB:C0:DE:06:AE:Profiling:-

After analyzing policy hierarchy: Endpoint: 20:BB:C0:DE:06:AE EndpointPolicy:Cisco-IP-Phone-8941 for:210 ExceptionRuleMatched:false

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

14-Dec-2015 |

Première publication |

Contribution d’experts de Cisco

- Piotr BorowiecIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires