Différencier les types d'authentification sur les plates-formes ASA pour les décisions de politique sur ISE

Contenu

Introduction

Ce document décrit comment configurer Cisco Identity Services Engine (ISE) pour utiliser l'attribut spécifique du fournisseur RADIUS de type client (VSA) afin de différencier plusieurs types d'authentification utilisés sur l'appliance de sécurité adaptative (ASA) de Cisco. Les entreprises ont souvent besoin de décisions de stratégie en fonction de la manière dont l'utilisateur est authentifié auprès de l'ASA. Cela vous permet également d'appliquer une stratégie aux connexions de gestion reçues sur l'ASA, ce qui nous permet d'utiliser RADIUS à la place de TACACS+, lorsque c'est prudent.

Conditions préalables

Conditions requises

Cisco vous recommande de prendre connaissance des rubriques suivantes :

-

Authentification et autorisation ISE.

-

Méthodes d'authentification ASA et configuration RADIUS.

Components Used

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

-

Appareil de sécurité adaptatif Cisco version 8.4.3.

-

Cisco Identity Services Engine version 1.1.

Conventions

Pour plus d'informations sur les conventions utilisées dans ce document, reportez-vous à Conventions relatives aux conseils techniques Cisco.

Attribut de type client RADIUS VSA 3076/150

L'attribut Client-Type a été ajouté dans ASA version 8.4.3, ce qui permet à l'ASA d'envoyer le type de client qui s'authentifie auprès de l'ISE dans les paquets de demande d'accès (et de demande de comptabilité), et permet à ISE de prendre des décisions de stratégie en fonction de cet attribut. Cet attribut ne nécessite aucune configuration sur l'ASA et est envoyé automatiquement.

L'attribut Client-Type est actuellement défini avec les valeurs suivantes :

-

Client VPN Cisco (version Internet Key Exchange (IKEv1))

-

VPN SSL client AnyConnect

-

VPN SSL sans client

-

Proxy Cut-Through

-

VPN SSL L2TP/IPsec

-

VPN IPsec AnyConnect Client (IKEv2)

Configuration

Dans cette section, vous recevrez les informations dont vous avez besoin pour configurer ISE afin d'utiliser l'attribut Client-Type décrit dans ce document.

Étape 1

Créer un attribut personnalisé

Pour ajouter les valeurs d'attribut Client-Type à ISE, créez l'attribut et remplissez ses valeurs en tant que dictionnaire personnalisé.

-

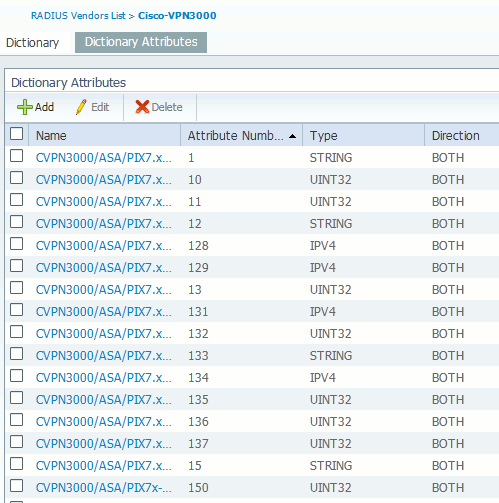

Sur ISE, accédez à Policy > Policy Elements > Dictionaries > System.

-

Dans les dictionnaires système, accédez à RADIUS > RADIUS Vendors > Cisco-VPN3000.

-

L'ID de fournisseur à l'écran doit être 3076. Cliquez sur l'onglet Attributs du dictionnaire.

-

Cliquez sur Ajouter (voir Figure 1).

Figure 1 : Attributs du dictionnaire

-

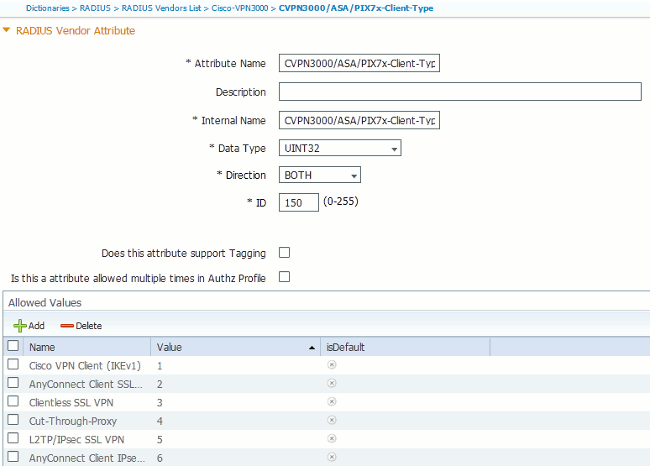

Renseignez les champs du formulaire Attribut de fournisseur RADIUS personnalisé, comme illustré à la Figure 2.

Figure 2 : Attribut fournisseur RADIUS

-

Cliquez sur le bouton Enregistrer en bas de l'écran.

-

Étape 2

Ajouter un attribut de type client

Afin d'utiliser le nouvel attribut pour les décisions de stratégie, ajoutez l'attribut à une règle d'autorisation dans la section conditions.

-

Dans ISE, accédez à Policy > Authorization.

-

Créez une nouvelle règle ou modifiez une stratégie existante.

-

Dans la section Conditions de la règle, développez le volet Conditions et sélectionnez Créer une nouvelle condition (pour une nouvelle règle) ou Ajouter attribut/valeur (pour une règle préexistante).

-

Dans le champ Sélectionner un attribut, accédez à Cisco-VPN3000 > Cisco-VPN3000:CVPN3000/ASA/PIX7x-Client-Type.

-

Choisissez l'opérateur approprié (égal ou non égal) pour votre environnement.

-

Choisissez le type d'authentification que vous souhaitez faire correspondre.

-

Affectez un résultat d'autorisation approprié à votre stratégie.

-

Cliquez sur Done.

-

Click Save.

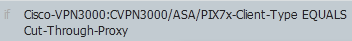

Une fois la règle créée, la condition d'autorisation doit être similaire à l'exemple de la figure 3.

Figure 3 : Exemple de condition d'autorisation

Vérification

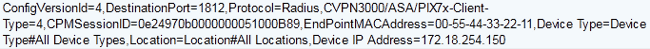

Afin de vérifier que l'attribut Client-Type est utilisé, examinez les authentifications de l'ASA dans ISE.

-

Accédez à Opérations > Authentifications

-

Cliquez sur le bouton Détails pour l'authentification à partir de l'ASA.

-

Faites défiler jusqu'à Autres attributs et recherchez CVPN3000/ASA/PIX7x-Client-Type= (voir Figure 4)

Figure 4 : Détails des autres attributs

-

Le champ Autres attributs doit indiquer la valeur reçue pour l'authentification. La règle doit correspondre à la stratégie définie à l'étape 2 de la section de configuration.

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

03-Mar-2013 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires