Configurer la haute disponibilité FTD sur les appareils Firepower

Langage exempt de préjugés

Dans le cadre de la documentation associée à ce produit, nous nous efforçons d’utiliser un langage exempt de préjugés. Dans cet ensemble de documents, le langage exempt de discrimination renvoie à une langue qui exclut la discrimination en fonction de l’âge, des handicaps, du genre, de l’appartenance raciale de l’identité ethnique, de l’orientation sexuelle, de la situation socio-économique et de l’intersectionnalité. Des exceptions peuvent s’appliquer dans les documents si le langage est codé en dur dans les interfaces utilisateurs du produit logiciel, si le langage utilisé est basé sur la documentation RFP ou si le langage utilisé provient d’un produit tiers référencé. Découvrez comment Cisco utilise le langage inclusif.

À propos de cette traduction

Cisco a traduit ce document en traduction automatisée vérifiée par une personne dans le cadre d’un service mondial permettant à nos utilisateurs d’obtenir le contenu d’assistance dans leur propre langue. Il convient cependant de noter que même la meilleure traduction automatisée ne sera pas aussi précise que celle fournie par un traducteur professionnel.

Table des matières

Introduction

Le présent document décrit comment configurer et vérifier le pare-feu Firepower Threat Defense (FTD) à haute disponibilité (basculement entre les modes actif/de secours) sur le FPR9300.

Conditions préalables

Exigences

Aucune exigence spécifique n'est associée à ce document.

Composants utilisés

Les informations contenues dans ce document sont basées sur les versions de matériel et de logiciel suivantes :

- 2 appareils de sécurité Cisco Firepower 9300 - FXOS SW 2.0 (1.23)

- FTD version 10.10.1.1 (build 1023)

- Cisco Firepower Management Center (FMC) - SW 10.10.1.1 (version 1023)

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. Si votre réseau est en ligne, assurez-vous de bien comprendre l’incidence possible des commandes.

Remarque : sur un appareil FPR9300 avec FTD, vous pouvez configurer uniquement la haute disponibilité inter-châssis. Les deux unités d’une configuration à haute disponibilité doivent satisfaire aux conditions mentionnées dans le présent document.

Tâche 1. Vérifier les conditions

Exigence de la tâche :

Vérifiez que les deux appareils FTD répondent aux exigences des notes et peuvent être configurés en tant qu'unités haute disponibilité.

Solution :

Étape 1. Connectez-vous à l’adresse IP de gestion du FPR9300 et vérifiez le matériel du module.

Vérifiez le matériel du FPR9300-1.

KSEC-FPR9K-1-A# show server inventory Server Equipped PID Equipped VID Equipped Serial (SN) Slot Status Ackd Memory (MB) Ackd Cores ------- ------------ ------------ -------------------- ---------------- ---------------- ---------- 1/1 FPR9K-SM-36 V01 FLM19216KK6 Equipped 262144 36 1/2 FPR9K-SM-36 V01 FLM19206H71 Equipped 262144 36 1/3 FPR9K-SM-36 V01 FLM19206H7T Equipped 262144 36 KSEC-FPR9K-1-A#

Vérifiez le matériel du FPR9300-2.

KSEC-FPR9K-2-A# show server inventory Server Equipped PID Equipped VID Equipped Serial (SN) Slot Status Ackd Memory (MB) Ackd Cores ------- ------------ ------------ -------------------- ---------------- ---------------- ---------- 1/1 FPR9K-SM-36 V01 FLM19206H9T Equipped 262144 36 1/2 FPR9K-SM-36 V01 FLM19216KAX Equipped 262144 36 1/3 FPR9K-SM-36 V01 FLM19267A63 Equipped 262144 36 KSEC-FPR9K-2-A#

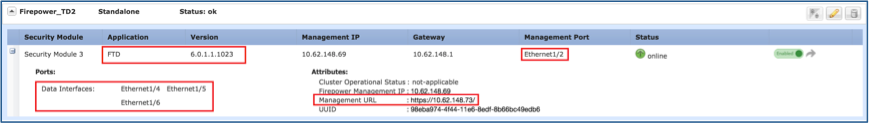

Étape 2. Connectez-vous au gestionnaire de châssis du FPR9300-1 et accédez aux périphériques logiques (Logical Devices).

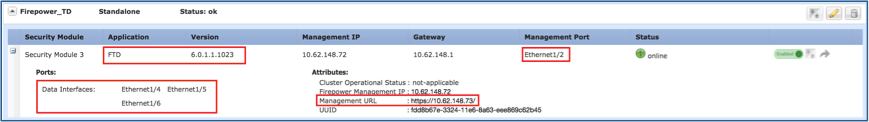

Vérifiez la version du logiciel, le nombre et le type d'interfaces, comme indiqué dans les images.

FPR9300-1

FPR9300-2

Tâche 2. Configurer le FTD à haute disponibilité sur FPR9300

Exigence de la tâche :

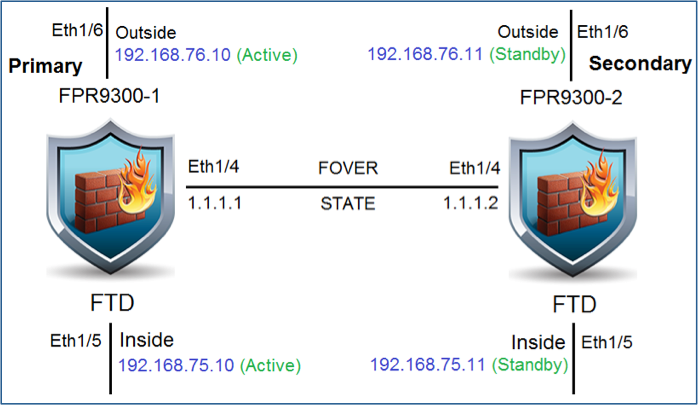

Configurez le basculement entre les modes actif/de secours (haute disponibilité) conformément à ce schéma.

Solution :

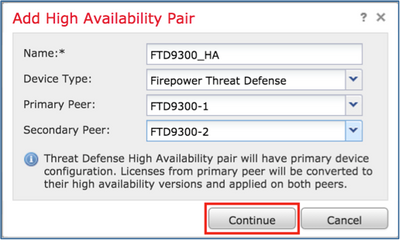

Les deux périphériques FTD sont déjà enregistrés sur le FMC, tel qu’il est illustré ci-dessous.

Étape 1. Afin de configurer le basculement FTD, naviguez vers Devices > Device Management et choisissez Add High Availability comme indiqué dans l'image.

Étape 2. Entrez le Pair principal et le Pair secondaire et choisissez Continue comme indiqué dans l'image.

Avertissement : assurez-vous de sélectionner l'unité correcte comme unité principale. Toutes les configurations de l'unité principale sélectionnée sont répliquées sur l'unité FTD secondaire sélectionnée. Suite à la réplication, la configuration actuelle de l'unité secondaire peut être remplacée.

Conditions

Afin de créer une haute disponibilité entre 2 périphériques FTD, les conditions suivantes doivent être remplies :

- Même modèle

- Même version - ceci s'applique à FXOS et à FTD - majeur (premier numéro), mineur (deuxième numéro) et maintenance (troisième numéro) doivent être égaux.

- Même nombre d’interfaces

- Même type d’interfaces

- Les deux périphériques font partie du même groupe/domaine dans FMC.

- Disposent d'une configuration NTP (Network Time Protocol) identique.

- Être entièrement déployé sur le FMC sans modifications non validées.

- Être dans le même mode de pare-feu : routé ou transparent.

Remarque : cette option doit être vérifiée sur les périphériques FTD et sur l'interface utilisateur graphique FMC, car il est arrivé que les FTD aient le même mode, mais FMC ne le reflète pas.

- Aucune interface n'est configurée avec DHCP/Point-to-Point Protocol over Ethernet (PPPoE).

- Nom d'hôte différent [nom de domaine complet (FQDN)] pour les deux châssis. Afin de vérifier le nom d'hôte du châssis, accédez à FTD CLI et exécutez cette commande :

firepower# show chassis-management-url https://KSEC-FPR9K-1.cisco.com:443//

Remarque : dans le FTD post-6.3, utilisez la commande show chassis detail.

firepower# show chassis detail Chassis URL : https://KSEC-FPR4100-1:443// Chassis IP : 192.0.2.1 Chassis Serial Number : JMX12345678 Security Module : 1

Si les deux châssis portent le même nom, modifiez le nom de l’un d’eux en exécutant les commandes ci-dessous :

KSEC-FPR9K-1-A# scope system KSEC-FPR9K-1-A /system # set name FPR9K-1new Warning: System name modification changes FC zone name and redeploys them non-disruptively KSEC-FPR9K-1-A /system* # commit-buffer FPR9K-1-A /system # exit FPR9K-1new-A#

Après avoir modifié le nom du châssis, annulez l’enregistrement du FTD sur le FMC, puis enregistrez-le de nouveau. Procédez ensuite à la création de la paire à haute disponibilité.

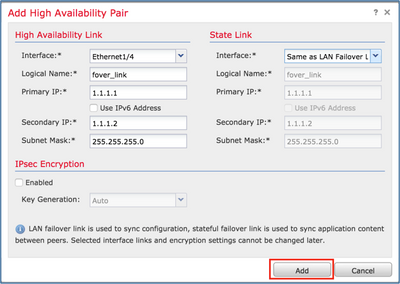

Étape 3. Configurez la haute disponibilité et indiquez les paramètres des liens.

Dans votre cas, les paramètres du lien de l’état sont les mêmes que ceux du lien à haute disponibilité.

Choisissez Add et attendez quelques minutes que la paire haute disponibilité soit déployée, comme illustré dans l'image.

Étape 4. Configurez les interfaces de données (adresses IP principale et de secours).

Dans l'interface utilisateur graphique de FMC, choisissez HA Edit comme illustré dans l'image.

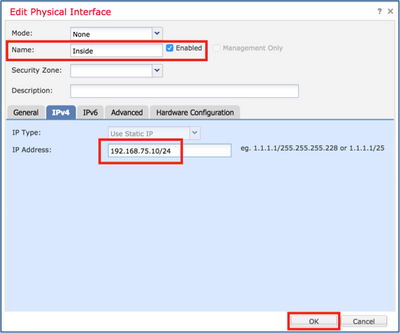

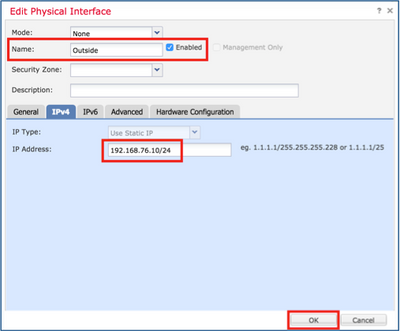

Étape 5. Configurez les paramètres de l’interface en vous fiant aux images.

Interface Ethernet 1/5.

Interface Ethernet 1/6.

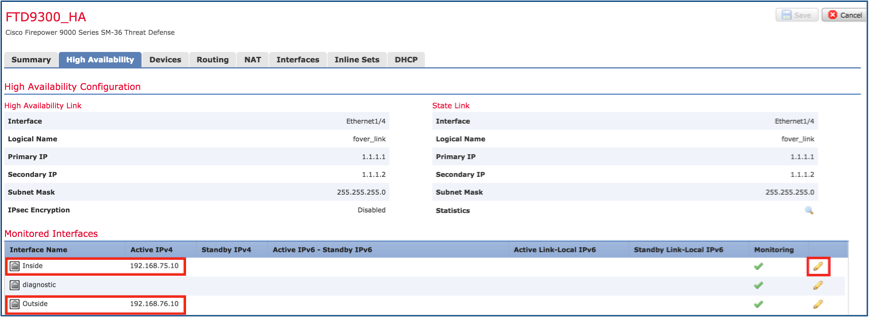

Étape 6. Accédez à High Availability et choisissez l'option Interface Name Edit pour ajouter les adresses IP de secours comme indiqué dans l'image.

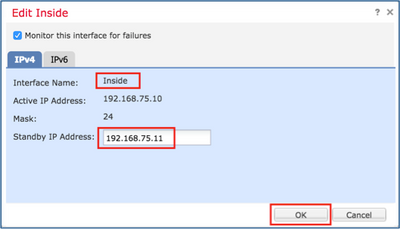

Étape 7. Pour l’interface interne (Inside), fiez-vous à l’image.

Étape 8. Faites de même pour l’interface externe (Outside).

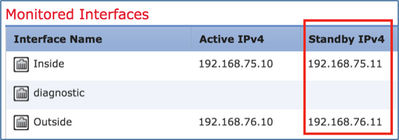

Étape 9. Vérifiez que le résultat est le même que celui sur l’image.

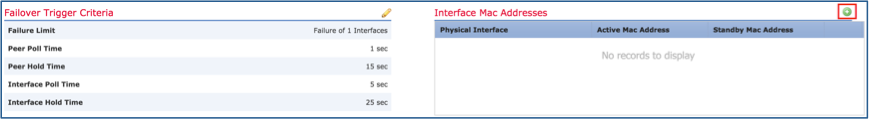

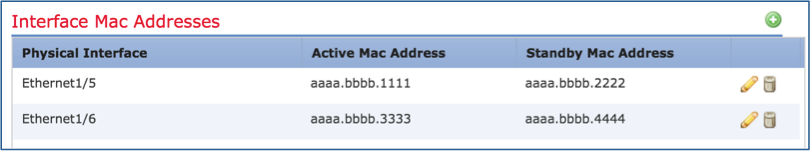

Étape 10. Restez dans l'onglet Haute disponibilité et configurez les adresses MAC virtuelles comme indiqué dans l'image.

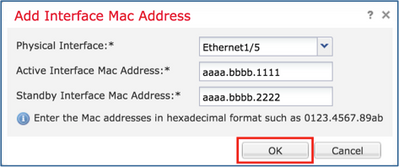

Étape 11. Pour l’interface interne (Inside), fiez-vous à l’image.

Étape 12. Faites de même pour l’interface externe (Outside).

Étape 13. Vérifiez que le résultat est le même que celui sur l’image.

Étape 14. Après avoir configuré les modifications, choisissez Save and Deploy.

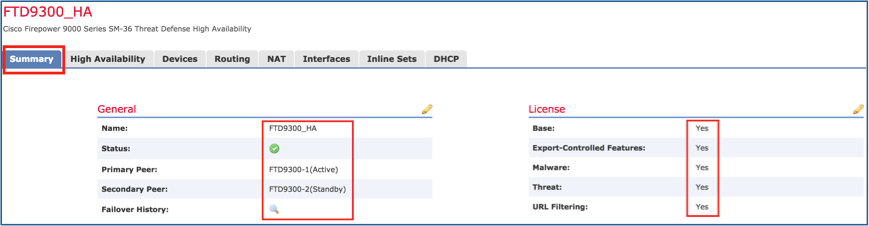

Tâche 3. Vérifier le FTD à haute disponibilité et la licence

Exigence de la tâche :

Vérifiez les paramètres du FTD à haute disponibilité et les licences activées à partir de la GUI du FMC et de la CLI du FTD.

Solution :

Étape 1. Rendez-vous au récapitulatif (Summary) et vérifiez les paramètres de haute disponibilité et les licences activées en vous fiant à l’image.

Étape 2. À partir de la CLI CLISH du FTD, exécutez les commandes suivantes :

> show high-availability config Failover On Failover unit Primary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http Version: Ours 9.6(1), Mate 9.6(1) Serial Number: Ours FLM19267A63, Mate FLM19206H7T Last Failover at: 18:32:38 EEST Jul 21 2016 This host: Primary - Active Active time: 3505 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.6(1)) status (Up Sys) Interface diagnostic (0.0.0.0): Normal (Waiting) slot 1: snort rev (1.0) status (up) slot 2: diskstatus rev (1.0) status (up) Other host: Secondary - Standby Ready Active time: 172 (sec) slot 0: UCSB-B200-M3-U hw/sw rev (0.0/9.6(1)) status (Up Sys) Interface diagnostic (0.0.0.0): Normal (Waiting) slot 1: snort rev (1.0) status (up) slot 2: diskstatus rev (1.0) status (up) Stateful Failover Logical Update Statistics Link : fover_link Ethernet1/4 (up) Stateful Obj xmit xerr rcv rerr General 417 0 416 0 sys cmd 416 0 416 0 up time 0 0 0 0 RPC services 0 0 0 0 TCP conn 0 0 0 0 UDP conn 0 0 0 0 ARP tbl 0 0 0 0 Xlate_Timeout 0 0 0 0 IPv6 ND tbl 0 0 0 0 VPN IKEv1 SA 0 0 0 0 VPN IKEv1 P2 0 0 0 0 VPN IKEv2 SA 0 0 0 0 VPN IKEv2 P2 0 0 0 0 VPN CTCP upd 0 0 0 0 VPN SDI upd 0 0 0 0 VPN DHCP upd 0 0 0 0 SIP Session 0 0 0 0 SIP Tx 0 0 0 0 SIP Pinhole 0 0 0 0 Route Session 0 0 0 0 Router ID 0 0 0 0 User-Identity 1 0 0 0 CTS SGTNAME 0 0 0 0 CTS PAC 0 0 0 0 TrustSec-SXP 0 0 0 0 IPv6 Route 0 0 0 0 STS Table 0 0 0 0 Logical Update Queue Information Cur Max Total Recv Q: 0 10 416 Xmit Q: 0 11 2118 >

Étape 3. Faites de même sur le périphérique secondaire.

Étape 4. Exécutez la commande show failover state à partir de la CLI LINA :

firepower# show failover state

State Last Failure Reason Date/Time

This host - Primary

Active None

Other host - Secondary

Standby Ready Comm Failure 18:32:56 EEST Jul 21 2016

====Configuration State===

Sync Done

====Communication State===

Mac set

firepower#

Étape 5. Vérifiez la configuration de l’unité principale (CLI LINA) :

firepower# show running-config failover failover failover lan unit primary failover lan interface fover_link Ethernet1/4 failover replication http failover mac address Ethernet1/5 aaaa.bbbb.1111 aaaa.bbbb.2222 failover mac address Ethernet1/6 aaaa.bbbb.3333 aaaa.bbbb.4444 failover link fover_link Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 firepower# firepower# show running-config interface ! interface Ethernet1/2 management-only nameif diagnostic security-level 0 no ip address ! interface Ethernet1/4 description LAN/STATE Failover Interface ! interface Ethernet1/5 nameif Inside security-level 0 ip address 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Outside security-level 0 ip address 192.168.76.10 255.255.255.0 standby 192.168.76.11 firepower#

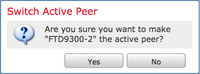

Tâche 4. Modifier les rôles de basculement

Exigence de la tâche :

À partir du FMC, basculez les rôles de basculement de Primary/Active (principal/actif), Secondary/Standby (secondaire/de secours) à Primary/Standby (principal/de secours), Secondary/Active (secondaire/actif).

Solution :

Étape 1. Sélectionnez l’icône illustrée ci-dessous.

Étape 2. Confirmez l’action dans la fenêtre contextuelle en vous fiant à l’image.

Étape 3. Vérifiez que le résultat est le même que celui sur l’image.

Dans la CLI LINA, vous pouvez voir que la commande no failover active a été exécutée sur l’unité principale/active :

Jul 22 2016 10:39:26: %ASA-5-111008: User 'enable_15' executed the 'no failover active' command. Jul 22 2016 10:39:26: %ASA-5-111010: User 'enable_15', running 'N/A' from IP 0.0.0.0, executed 'no failover active'

Vous pouvez également le vérifier dans le résultat de la commande show failover history :

firepower# show failover history ========================================================================== From State To State Reason 10:39:26 EEST Jul 22 2016 Active Standby Ready Set by the config command

Étape 4. Après la vérification, réactivez l’unité principale.

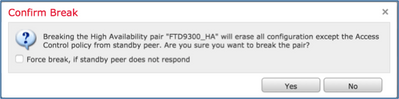

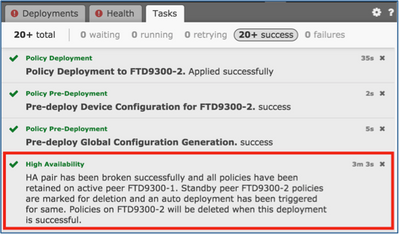

Tâche 5. Rompre la paire à haute disponibilité

Exigence de la tâche :

À partir du FMC, rompez la paire de basculement.

Solution :

Étape 1. Sélectionnez l’icône illustrée ci-dessous.

Étape 2. Vérifiez la notification illustrée ci-dessous.

Étape 3. Prenez note du message illustré ci-dessous.

Étape 4. Vérifiez le résultat de la GUI du FMC en vous fiant à l’image.

Commande show running-config sur l’unité principale avant et après la rupture de la haute disponibilité :

| Avant la rupture de la haute disponibilité |

Après la rupture de la haute disponibilité |

| firepower# sh run : enregistré : : Numéro de série : FLM19267A63 Matériel : FPR9K-SM-36, 135839 Mo de RAM, processeur Xeon série E5 294 MHz, 2 processeurs (72 coeurs) : NGFW version 10.10.1.1 ! hostname puissance_feu enable password 8Ry2YjIyt7RRXU24 crypté noms ! interface Ethernet1/2 de gestion seulement diagnostic de nameif niveau de sécurité 0 pas d'adresse ip ! interface Ethernet1/4 description Interface de basculement LAN/STATE ! interface Ethernet1/5 nameif Inside niveau de sécurité 0 adresse ip 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Extérieur niveau de sécurité 0 adresse ip 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744 : POLITIQUE D'ACCÈS : FTD9300 - Obligatoire/1 access-list CSM_FW_ACL_ remark rule-id 268447744 : L4 RULE : Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600 : POLITIQUE D'ACCÈS : FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600 : L4 RULE : DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow autorisation d'indicateur d'urgence ! pas de pager logging enable horodatage de journalisation attente de journalisation logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 diagnostic mtu 1500 mtu Inside 1500 mtu externe 1500 basculement failover lan unit primary basculement de l’interface de réseau local pour liaison Ethernet1/4 réplication de basculement http basculement adresse mac Ethernet1/5 aaaa.bbbb.111 aaaa.bbb.222 basculement adresse mac Ethernet1/6 aaaa.bbbb.333 aaaa.bbb.4444 liaison de basculement pour liaison Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 icmp unreachable rate-limit 1 burst-size 1 aucun historique asdm activé arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 semi-fermé 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-temporary-media 0:02:00 uauth 0:05:00 absolu timeout tcp-proxy-reassembly 0:00:30 timeout flottante-conn 0:00:00 aaa proxy-limit disable aucun emplacement snmp-server aucun contact snmp-server no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinite crypto ca trustpool policy délai d’attente telnet 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 temporisation de la console 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map paramètres message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP paramètres eool action allow nop action allow router-alert action allow policy-map global_policy class inspection_default inspect dns preset_dns_map inspecter ftp contrôle h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspect skinny inspect sunrpc inspectez le xdmcp inspect sip inspect netbios inspect tftp inspecter icmp inspecter l'erreur icmp inspecter le dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global contexte de nom d'hôte invite call-home profil CiscoTAC-1 aucune activité adresse de destination http https://tools.cisco.com/its/service/oddce/services/DDCEService adresse de destination email callhome@cisco.com destination transport-method http subscribe-to-alert-group diagnostic environnement subscribe-to-alert-group subscribe-to-alert-group inventaire mensuel subscribe-to-alert-group configuration (abonnement mensuel à un groupe d'alertes) subscribe-to-alert-group telemetry transmission quotidienne Cryptochecksum : 933c594fc0264082edc0f24bad358031 :tranche firepower# |

firepower# sh run : enregistré : : Numéro de série : FLM19267A63 Matériel : FPR9K-SM-36, 135839 Mo de RAM, processeur Xeon série E5 294 MHz, 2 processeurs (72 coeurs) : NGFW version 10.10.1.1 ! hostname puissance_feu enable password 8Ry2YjIyt7RRXU24 crypté noms ! interface Ethernet1/2 de gestion seulement diagnostic de nameif niveau de sécurité 0 pas d'adresse ip ! interface Ethernet1/4 sans nom pas de niveau de sécurité pas d'adresse ip ! interface Ethernet1/5 nameif Inside niveau de sécurité 0 adresse ip 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Extérieur niveau de sécurité 0 adresse ip 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744 : POLITIQUE D'ACCÈS : FTD9300 - Obligatoire/1 access-list CSM_FW_ACL_ remark rule-id 268447744 : L4 RULE : Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600 : POLITIQUE D'ACCÈS : FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600 : L4 RULE : DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow autorisation d'indicateur d'urgence ! pas de pager logging enable horodatage de journalisation attente de journalisation logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 diagnostic mtu 1500 mtu Inside 1500 mtu externe 1500 pas de basculement no monitor-interface service-module icmp unreachable rate-limit 1 burst-size 1 aucun historique asdm activé arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 semi-fermé 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-temporary-media 0:02:00 uauth 0:05:00 absolu timeout tcp-proxy-reassembly 0:00:30 timeout flottante-conn 0:00:00 aaa proxy-limit disable aucun emplacement snmp-server aucun contact snmp-server no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinite crypto ca trustpool policy délai d’attente telnet 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 temporisation de la console 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map paramètres message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP paramètres eool action allow nop action allow router-alert action allow policy-map global_policy class inspection_default inspect dns preset_dns_map inspecter ftp contrôle h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspect skinny inspect sunrpc inspectez le xdmcp inspect sip inspect netbios inspect tftp inspecter icmp inspecter l'erreur icmp inspecter le dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global contexte de nom d'hôte invite call-home profil CiscoTAC-1 aucune activité adresse de destination http https://tools.cisco.com/its/service/oddce/services/DDCEService adresse de destination email callhome@cisco.com destination transport-method http subscribe-to-alert-group diagnostic environnement subscribe-to-alert-group subscribe-to-alert-group inventaire mensuel subscribe-to-alert-group configuration (abonnement mensuel à un groupe d'alertes) subscribe-to-alert-group telemetry transmission quotidienne Somme de contrôle de chiffrement : fb6f5c369dee730b9125650517dbb059 :tranche firepower# |

show running-config sur l'unité secondaire avant et après la coupure de haute disponibilité, comme indiqué dans le tableau ci-dessous.

| Avant la rupture de la haute disponibilité |

Après la rupture de la haute disponibilité |

| firepower# sh run : enregistré : : Numéro de série : FLM19206H7T Matériel : FPR9K-SM-36, 135841 Mo de RAM, processeur Xeon série E5 294 MHz, 2 processeurs (72 coeurs) : NGFW version 10.10.1.1 ! hostname puissance_feu enable password 8Ry2YjIyt7RRXU24 crypté noms ! interface Ethernet1/2 de gestion seulement diagnostic de nameif niveau de sécurité 0 pas d'adresse ip ! interface Ethernet1/4 description Interface de basculement LAN/STATE ! interface Ethernet1/5 nameif Inside niveau de sécurité 0 adresse ip 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Extérieur niveau de sécurité 0 adresse ip 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744 : POLITIQUE D'ACCÈS : FTD9300 - Obligatoire/1 access-list CSM_FW_ACL_ remark rule-id 268447744 : L4 RULE : Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600 : POLITIQUE D'ACCÈS : FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600 : L4 RULE : DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow autorisation d'indicateur d'urgence ! pas de pager logging enable horodatage de journalisation attente de journalisation logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 diagnostic mtu 1500 mtu Inside 1500 mtu externe 1500 basculement failover lan unit secondary basculement de l’interface de réseau local pour liaison Ethernet1/4 réplication de basculement http basculement adresse mac Ethernet1/5 aaaa.bbbb.111 aaaa.bbb.222 basculement adresse mac Ethernet1/6 aaaa.bbbb.333 aaaa.bbb.4444 liaison de basculement pour liaison Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 icmp unreachable rate-limit 1 burst-size 1 aucun historique asdm activé arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 semi-fermé 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-temporary-media 0:02:00 uauth 0:05:00 absolu timeout tcp-proxy-reassembly 0:00:30 timeout flottante-conn 0:00:00 user-identity default-domain LOCAL aaa proxy-limit disable aucun emplacement snmp-server aucun contact snmp-server no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinite crypto ca trustpool policy délai d’attente telnet 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 temporisation de la console 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map paramètres message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP paramètres eool action allow nop action allow router-alert action allow policy-map global_policy class inspection_default inspect dns preset_dns_map inspecter ftp contrôle h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspect skinny inspect sunrpc inspectez le xdmcp inspect sip inspect netbios inspect tftp inspecter icmp inspecter l'erreur icmp inspecter le dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global contexte de nom d'hôte invite call-home profil CiscoTAC-1 aucune activité adresse de destination http https://tools.cisco.com/its/service/oddce/services/DDCEService adresse de destination email callhome@cisco.com destination transport-method http subscribe-to-alert-group diagnostic environnement subscribe-to-alert-group subscribe-to-alert-group inventaire mensuel subscribe-to-alert-group configuration (abonnement mensuel à un groupe d'alertes) subscribe-to-alert-group telemetry transmission quotidienne Somme de contrôle de chiffrement : e648f92dd7ef47ee611f2aaa5c6cbd84 :tranche firepower# |

firepower# sh run : enregistré : : Numéro de série : FLM19206H7T Matériel : FPR9K-SM-36, 135841 Mo de RAM, processeur Xeon série E5 294 MHz, 2 processeurs (72 coeurs) : NGFW version 10.10.1.1 ! hostname puissance_feu enable password 8Ry2YjIyt7RRXU24 crypté noms ! interface Ethernet1/2 de gestion seulement diagnostic de nameif niveau de sécurité 0 pas d'adresse ip ! interface Ethernet1/4 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface Ethernet1/5 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface Ethernet1/6 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744 : POLITIQUE D'ACCÈS : FTD9300 - Obligatoire/1 access-list CSM_FW_ACL_ remark rule-id 268447744 : L4 RULE : Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600 : POLITIQUE D'ACCÈS : FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600 : L4 RULE : DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow autorisation d'indicateur d'urgence ! pas de pager no logging message 106015 no logging message 313001 no logging message 313008 no logging message 106023 no logging message 710003 no logging message 106100 no logging message 302015 no logging message 302014 no logging message 302013 no logging message 302018 no logging message 302017 no logging message 302016 no logging message 302021 no logging message 302020 diagnostic mtu 1500 pas de basculement no monitor-interface service-module icmp unreachable rate-limit 1 burst-size 1 aucun historique asdm activé arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 semi-fermé 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-temporary-media 0:02:00 uauth 0:05:00 absolu timeout tcp-proxy-reassembly 0:00:30 timeout flottante-conn 0:00:00 aaa proxy-limit disable aucun emplacement snmp-server aucun contact snmp-server no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinite crypto ca trustpool policy délai d’attente telnet 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 temporisation de la console 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map paramètres message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP paramètres eool action allow nop action allow router-alert action allow policy-map global_policy class inspection_default inspect dns preset_dns_map inspecter ftp contrôle h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspect skinny inspect sunrpc inspectez le xdmcp inspect sip inspect netbios inspect tftp inspecter icmp inspecter l'erreur icmp inspecter le dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global contexte de nom d'hôte invite call-home profil CiscoTAC-1 aucune activité adresse de destination http https://tools.cisco.com/its/service/oddce/services/DDCEService adresse de destination email callhome@cisco.com destination transport-method http subscribe-to-alert-group diagnostic environnement subscribe-to-alert-group subscribe-to-alert-group inventaire mensuel subscribe-to-alert-group configuration (abonnement mensuel à un groupe d'alertes) subscribe-to-alert-group telemetry transmission quotidienne Cryptochecksum : 08ed87194e9f5cd9149fab3c0e9cefc3 :tranche firepower# |

Principaux points à noter pour la rupture de la haute disponibilité :

| Unité principale |

Unité secondaire |

| Toute la configuration de basculement est supprimée. Les adresses IP de secours restent. |

Toute la configuration est supprimée. |

Étape 5. Une fois cette tâche terminée, recréez la paire à haute disponibilité.

Tâche 6. Désactiver la paire à haute disponibilité

Exigence de la tâche :

À partir du FMC, désactivez la paire de basculement.

Solution :

Étape 1. Sélectionnez l'icône comme illustré dans l'image.

Étape 2. Vérifiez la notification illustrée ci-dessous et confirmez-la.

Étape 3. Une fois que vous avez supprimé la haute disponibilité, l’enregistrement des deux périphériques sur le FMC est annulé (ils sont supprimés).

Le résultat de la commande show running-config de la CLI LINA est conforme au tableau ci-dessous :

| Unité principale |

Unité secondaire |

| firepower# sh run : enregistré : : Numéro de série : FLM19267A63 Matériel : FPR9K-SM-36, 135839 Mo de RAM, processeur Xeon série E5 294 MHz, 2 processeurs (72 coeurs) : NGFW version 10.10.1.1 ! hostname puissance_feu enable password 8Ry2YjIyt7RRXU24 crypté noms ! interface Ethernet1/2 de gestion seulement diagnostic de nameif niveau de sécurité 0 pas d'adresse ip ! interface Ethernet1/4 description Interface de basculement LAN/STATE ! interface Ethernet1/5 nameif Inside niveau de sécurité 0 adresse ip 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Extérieur niveau de sécurité 0 adresse ip 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744 : POLITIQUE D'ACCÈS : FTD9300 - Obligatoire/1 access-list CSM_FW_ACL_ remark rule-id 268447744 : L4 RULE : Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600 : POLITIQUE D'ACCÈS : FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600 : L4 RULE : DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow autorisation d'indicateur d'urgence ! pas de pager logging enable horodatage de journalisation attente de journalisation logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 diagnostic mtu 1500 mtu Inside 1500 mtu externe 1500 basculement failover lan unit primary basculement de l’interface de réseau local pour liaison Ethernet1/4 réplication de basculement http basculement adresse mac Ethernet1/5 aaaa.bbbb.111 aaaa.bbb.222 basculement adresse mac Ethernet1/6 aaaa.bbbb.333 aaaa.bbb.4444 liaison de basculement pour liaison Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 icmp unreachable rate-limit 1 burst-size 1 aucun historique asdm activé arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 semi-fermé 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-temporary-media 0:02:00 uauth 0:05:00 absolu timeout tcp-proxy-reassembly 0:00:30 timeout flottante-conn 0:00:00 aaa proxy-limit disable aucun emplacement snmp-server aucun contact snmp-server no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinite crypto ca trustpool policy délai d’attente telnet 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 temporisation de la console 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map paramètres message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP paramètres eool action allow nop action allow router-alert action allow policy-map global_policy class inspection_default inspect dns preset_dns_map inspecter ftp contrôle h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspect skinny inspect sunrpc inspectez le xdmcp inspect sip inspect netbios inspect tftp inspecter icmp inspecter l'erreur icmp inspecter le dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global contexte de nom d'hôte invite call-home profil CiscoTAC-1 aucune activité adresse de destination http https://tools.cisco.com/its/service/oddce/services/DDCEService adresse de destination email callhome@cisco.com destination transport-method http subscribe-to-alert-group diagnostic environnement subscribe-to-alert-group subscribe-to-alert-group inventaire mensuel subscribe-to-alert-group configuration (abonnement mensuel à un groupe d'alertes) subscribe-to-alert-group telemetry transmission quotidienne Cryptochecksum : 933c594fc0264082edc0f24bad358031 :tranche firepower# |

firepower# sh run : enregistré : : Numéro de série : FLM19206H7T Matériel : FPR9K-SM-36, 135841 Mo de RAM, processeur Xeon série E5 294 MHz, 2 processeurs (72 coeurs) : NGFW version 10.10.1.1 ! hostname puissance_feu enable password 8Ry2YjIyt7RRXU24 crypté noms ! interface Ethernet1/2 de gestion seulement diagnostic de nameif niveau de sécurité 0 pas d'adresse ip ! interface Ethernet1/4 description Interface de basculement LAN/STATE ! interface Ethernet1/5 nameif Inside niveau de sécurité 0 adresse ip 192.168.75.10 255.255.255.0 standby 192.168.75.11 ! interface Ethernet1/6 nameif Extérieur niveau de sécurité 0 adresse ip 192.168.76.10 255.255.255.0 standby 192.168.76.11 ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 268447744 : POLITIQUE D'ACCÈS : FTD9300 - Obligatoire/1 access-list CSM_FW_ACL_ remark rule-id 268447744 : L4 RULE : Allow_ICMP access-list CSM_FW_ACL_ advanced permit icmp any any rule-id 268447744 event-log both access-list CSM_FW_ACL_ remark rule-id 268441600 : POLITIQUE D'ACCÈS : FTD9300 - Default/1 access-list CSM_FW_ACL_ remark rule-id 268441600 : L4 RULE : DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 268441600 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 255 allow autorisation d'indicateur d'urgence ! pas de pager logging enable horodatage de journalisation attente de journalisation logging buffer-size 100000 logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 diagnostic mtu 1500 mtu Inside 1500 mtu externe 1500 basculement failover lan unit secondary basculement de l’interface de réseau local pour liaison Ethernet1/4 réplication de basculement http basculement adresse mac Ethernet1/5 aaaa.bbbb.111 aaaa.bbb.222 basculement adresse mac Ethernet1/6 aaaa.bbbb.333 aaaa.bbb.4444 liaison de basculement pour liaison Ethernet1/4 failover interface ip fover_link 10.10.1.1 255.255.255.0 standby 10.10.1.2 icmp unreachable rate-limit 1 -size 1 aucun historique asdm activé arp timeout 14400 no arp permit-nonconnected access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 semi-fermé 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-temporary-media 0:02:00 uauth 0:05:00 absolu timeout tcp-proxy-reassembly 0:00:30 timeout flottante-conn 0:00:00 user-identity default-domain LOCAL aaa proxy-limit disable aucun emplacement snmp-server aucun contact snmp-server no snmp-server enable traps snmp authentication linkup linkdown coldstart warm start crypto ipsec security-association pmtu-aging infinite crypto ca trustpool policy délai d’attente telnet 5 ssh stricthostkeycheck ssh timeout 5 ssh key-exchange group dh-group1-sha1 temporisation de la console 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map paramètres message-length maximum client auto message-length maximum 512 policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP paramètres eool action allow nop action allow router-alert action allow policy-map global_policy class inspection_default inspect dns preset_dns_map inspecter ftp contrôle h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect sqlnet inspect skinny inspect sunrpc inspectez le xdmcp inspect sip inspect netbios inspect tftp inspecter icmp inspecter l'erreur icmp inspecter le dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global contexte de nom d'hôte invite call-home profil CiscoTAC-1 aucune activité adresse de destination http https://tools.cisco.com/its/service/oddce/services/DDCEService adresse de destination email callhome@cisco.com destination transport-method http subscribe-to-alert-group diagnostic environnement subscribe-to-alert-group subscribe-to-alert-group inventaire mensuel subscribe-to-alert-group configuration (abonnement mensuel à un groupe d'alertes) subscribe-to-alert-group telemetry transmission quotidienne Somme de contrôle de chiffrement : e648f92dd7ef47ee611f2aaa5c6cbd84 :tranche firepower# |

Étape 4. L’enregistrement des deux périphériques FTD sur le FMC a été annulé :

> show managers No managers configured.

Principaux points à noter pour l’option Disable HA (désactiver la haute disponibilité) dans le FMC :

| Unité principale |

Unité secondaire |

| Le périphérique est retiré du FMC. Aucune configuration n'est supprimée du périphérique FTD. |

Le périphérique est retiré du FMC. Aucune configuration n'est supprimée du périphérique FTD. |

Étape 5. Exécutez cette commande pour supprimer la configuration de basculement des périphériques FTD :

> configure high-availability disable High-availability will be disabled. Do you really want to continue? Please enter 'YES' or 'NO': yes Successfully disabled high-availability.

Remarque : vous devez exécuter la commande sur les deux unités

Le résultat :

| Unité principale |

Unité secondaire |

|

> show failover Failover Off |

> show failover > |

| Principal |

Secondaire |

| firepower# show run ! hostname puissance_feu enable password 8Ry2YjIyt7RRXU24 crypté noms arp timeout 14400 no arp permit-nonconnected arp rate-limit 16384 ! interface GigabitEthernet1/1 nameif outside manuel de l'organisme de contrôle des transports aériens propagate sgt preserve-untag stratégie statique sgt désactivée approuvée niveau de sécurité 0 ip address 10.1.1.1 255.255.255.0 <— l'adresse IP de secours a été supprimée ! interface GigabitEthernet1/2 name if inside manuel de l'organisme de contrôle des transports aériens propagate sgt preserve-untag stratégie statique sgt désactivée approuvée niveau de sécurité 0 ip address 192.168.1.1 255.255.255.0 <— l'adresse IP de secours a été supprimée ! interface GigabitEthernet1/3 description Interface de basculement LAN ! interface GigabitEthernet1/4 description Interface de basculement STATE ! interface GigabitEthernet1/5 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface GigabitEthernet1/6 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface GigabitEthernet1/7 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface GigabitEthernet1/8 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface Management1/1 de gestion seulement diagnostic de nameif manuel de l'organisme de contrôle des transports aériens propagate sgt preserve-untag stratégie statique sgt désactivée approuvée niveau de sécurité 0 pas d'adresse ip ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 9998 : PREFILTER POLICY : politique de priorité et de tunnel par défaut access-list CSM_FW_ACL_ remark rule-id 9998 : RULE : DEFAULT TUNNEL ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 9998 access-list CSM_FW_ACL_ advanced permit 41 any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit gre any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit udp any any eq 3544 rule-id 9998 access-list CSM_FW_ACL_ remark rule-id 268435456 : POLITIQUE D'ACCÈS : FTD_HA - Default/1 access-list CSM_FW_ACL_ remark rule-id 268435456 : L4 RULE : DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 268435456 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 18 allow tcp-options range 20 255 allow tcp-options md5 clear autorisation d'indicateur d'urgence ! pas de pager logging enable horodatage de journalisation logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 no logging message 106015 no logging message 313001 no logging message 313008 no logging message 106023 no logging message 710005 no logging message 710003 no logging message 106100 no logging message 302015 no logging message 302014 no logging message 302013 no logging message 302018 no logging message 302017 no logging message 302016 no logging message 302021 no logging message 302020 mtu externe 1500 mtu interne 1500 diagnostic mtu 1500 pas de basculement icmp unreachable rate-limit 1 burst-size 1 aucun historique asdm activé access-group CSM_FW_ACL_ global 00 communauté ***** version 2c aucun emplacement snmp-server aucun contact snmp-server snmp-server community ***** service sw-reset-button crypto ipsec security-association pmtu-aging infinite crypto ca trustpool policy délai d’attente telnet 5 temporisation de la console 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map paramètres message-length maximum client auto message-length maximum 512 no tcp-inspection policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP paramètres eool action allow nop action allow router-alert action allow policy-map global_policy class inspection_default inspect dns preset_dns_map inspecter ftp contrôle h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect esmtp inspect sqlnet inspect skinny inspect sunrpc inspectez le xdmcp inspect sip inspect netbios inspect tftp inspecter icmp inspecter l'erreur icmp inspecter le dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global contexte de nom d'hôte invite call-home profil CiscoTAC-1 aucune activité adresse de destination http https://tools.cisco.com/its/service/oddce/services/DDCEService adresse de destination email callhome@cisco.com destination transport-method http subscribe-to-alert-group diagnostic environnement subscribe-to-alert-group subscribe-to-alert-group inventaire mensuel subscribe-to-alert-group configuration (abonnement mensuel à un groupe d'alertes) subscribe-to-alert-group telemetry transmission quotidienne Cryptochecksum : 768a03e90b9d3539773b9d7af66b3452 |

firepower# show run ! hostname puissance_feu enable password 8Ry2YjIyt7RRXU24 crypté noms arp timeout 14400 no arp permit-nonconnected arp rate-limit 16384 ! interface GigabitEthernet1/1 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface GigabitEthernet1/2 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface GigabitEthernet1/3 description Interface de basculement LAN ! interface GigabitEthernet1/4 description Interface de basculement STATE ! interface GigabitEthernet1/5 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface GigabitEthernet1/6 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface GigabitEthernet1/7 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface GigabitEthernet1/8 shutdown sans nom pas de niveau de sécurité pas d'adresse ip ! interface Management1/1 de gestion seulement diagnostic de nameif manuel de l'organisme de contrôle des transports aériens propagate sgt preserve-untag stratégie statique sgt désactivée approuvée niveau de sécurité 0 pas d'adresse ip ! ftp mode passive ngips conn-match vlan-id access-list CSM_FW_ACL_ remark rule-id 9998 : PREFILTER POLICY : politique de priorité et de tunnel par défaut access-list CSM_FW_ACL_ remark rule-id 9998 : RULE : DEFAULT TUNNEL ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 9998 access-list CSM_FW_ACL_ advanced permit 41 any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit gre any any rule-id 9998 access-list CSM_FW_ACL_ advanced permit udp any any eq 3544 rule-id 9998 access-list CSM_FW_ACL_ remark rule-id 268435456 : POLITIQUE D'ACCÈS : FTD_HA - Default/1 access-list CSM_FW_ACL_ remark rule-id 268435456 : L4 RULE : DEFAULT ACTION RULE access-list CSM_FW_ACL_ advanced permit ip any rule-id 268435456 ! tcp-map UM_STATIC_TCP_MAP tcp-options range 6 7 allow tcp-options range 9 18 allow tcp-options range 20 255 allow tcp-options md5 clear autorisation d'indicateur d'urgence ! pas de pager logging enable horodatage de journalisation logging buffered debugging logging flash-minimum-free 1024 logging flash-maximum-allocation 3076 no logging message 106015 no logging message 313001 no logging message 313008 no logging message 106023 no logging message 710005 no logging message 710003 no logging message 106100 no logging message 302015 no logging message 302014 no logging message 302013 no logging message 302018 no logging message 302017 no logging message 302016 no logging message 302021 no logging message 302020 mtu externe 1500 mtu interne 1500 diagnostic mtu 1500 pas de basculement failover lan unit secondary interface LAN de basculement FOVER GigabitEthernet1/3 réplication de basculement http liaison de basculement ÉTAT GigabitEthernet1/4 failover interface ip FOVER 10.10.1.1 255.255.255.0 standby 10.10.1.2 failover interface ip STATE 10.10.2.1 255.255.255.0 standby 10.10.2.2 icmp unreachable rate-limit 1 burst-size 1 aucun historique asdm activé access-group CSM_FW_ACL_ global timeout xlate 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 semi-fermé 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-temporary-media 0:02:00 uauth 0:05:00 absolu timeout tcp-proxy-reassembly 0:00:30 timeout flottante-conn 0:00:00 timeout conn-holddown 0:00:15 user-identity default-domain LOCAL aaa proxy-limit disable snmp-server host outside 192.168.1.100 community ***** version 2c aucun emplacement snmp-server aucun contact snmp-server snmp-server community ***** service sw-reset-button crypto ipsec security-association pmtu-aging infinite crypto ca trustpool policy délai d’attente telnet 5 temporisation de la console 0 dynamic-access-policy-record DfltAccessPolicy ! class-map inspection_default match default-inspection-traffic ! ! policy-map type inspect dns preset_dns_map paramètres message-length maximum client auto message-length maximum 512 no tcp-inspection policy-map type inspect ip-options UM_STATIC_IP_OPTIONS_MAP paramètres eool action allow nop action allow router-alert action allow policy-map global_policy class inspection_default inspect dns preset_dns_map inspecter ftp contrôle h323 h225 inspect h323 ras inspect rsh inspect rtsp inspect esmtp inspect sqlnet inspect skinny inspect sunrpc inspectez le xdmcp inspect sip inspect netbios inspect tftp inspecter icmp inspecter l'erreur icmp inspecter le dcerpc inspect ip-options UM_STATIC_IP_OPTIONS_MAP class class-default set connection advanced-options UM_STATIC_TCP_MAP ! service-policy global_policy global contexte de nom d'hôte invite call-home profil CiscoTAC-1 aucune activité adresse de destination http https://tools.cisco.com/its/service/oddce/services/DDCEService adresse de destination email callhome@cisco.com destination transport-method http subscribe-to-alert-group diagnostic environnement subscribe-to-alert-group subscribe-to-alert-group inventaire mensuel subscribe-to-alert-group configuration (abonnement mensuel à un groupe d'alertes) subscribe-to-alert-group telemetry transmission quotidienne Somme de contrôle de chiffrement:ac9b8f401e18491fee653f4cfe0ce18f |

Principaux points à noter pour la désactivation de la haute disponibilité à partir de la CLI du FTD :

| Unité principale |

Unité secondaire |

| La configuration du basculement et les adresses IP de secours expirent à 3:00:00 timeout pat-xlate 0:00:30 timeout conn 1:00:00 semi-fermé 0:10:00 udp 0:02:00 sctp 0:02:00 icmp 0:00:02 timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00 timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00 timeout sip-temporary-media 0:02:00 uauth 0:05:00 absolu timeout tcp-proxy-reassembly 0:00:30 timeout flottante-conn 0:00:00 timeout conn-holddown 0:00:15 aaa proxy-limit disable snmp-server host outside 192.168.1.1 supprimé. |

|

Étape 6. Une fois la tâche terminée, enregistrez les périphériques sur le FMC et activez la paire à haute disponibilité.

Tâche 7. Suspendre la haute disponibilité

Exigence de la tâche :

Suspendez la haute disponibilité la CLI CLISH du FTD.

Solution :

Étape 1. Sur le périphérique FTD principal, exécutez la commande et confirmez (tapez YES [oui]).

> configure high-availability suspend Please ensure that no deployment operation is in progress before suspending high-availability. Please enter 'YES' to continue if there is no deployment operation in progress and 'NO' if you wish to abort: YES Successfully suspended high-availability.

Étape 2. Vérifiez les modifications sur l’unité principale :

> show high-availability config Failover Off Failover unit Primary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http

Étape 3. Le résultat sur l’unité secondaire :

> show high-availability config Failover Off (pseudo-Standby) Failover unit Secondary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http

Étape 4. Réactivez la haute disponibilité sur l’unité principale :

> configure high-availability resume Successfully resumed high-availablity. > . No Active mate detected !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! Beginning configuration replication: Sending to mate. End Configuration Replication to mate >

> show high-availability config Failover On Failover unit Primary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http

Étape 5. Résultat sur l’unité secondaire après la réactivation de la haute disponibilité :

> .. Detected an Active mate Beginning configuration replication from mate. WARNING: Failover is enabled but standby IP address is not configured for this interface. WARNING: Failover is enabled but standby IP address is not configured for this interface. End configuration replication from mate. >

> show high-availability config Failover On Failover unit Secondary Failover LAN Interface: fover_link Ethernet1/4 (up) Reconnect timeout 0:00:00 Unit Poll frequency 1 seconds, holdtime 15 seconds Interface Poll frequency 5 seconds, holdtime 25 seconds Interface Policy 1 Monitored Interfaces 1 of 1041 maximum MAC Address Move Notification Interval not set failover replication http >

Foire aux questions (FAQ)

Lorsque la configuration est répliquée, est-elle enregistrée immédiatement (ligne par ligne) ou à la fin de la réplication ?

À la fin de la duplication. La preuve se trouve à la fin du résultat de la commande debug fover sync, qui affiche la duplication de la configuration ou de la commande :

cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1506 remark rule-id 268442578: L7 RULE: ACP_Rule_500 cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1507 advanced permit tcp object-group group_10 eq 48894 object-group group_10 eq 23470 vlan eq 1392 rule-id 268442578 cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1508 remark rule-id 268442078: ACCESS POLICY: mzafeiro_500 - Default cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ line 1509 remark rule-id 268442078: L4 RULE: DEFAULT ACTION RULE ... cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ advanced permit tcp object-group group_2 eq 32881 object-group group_433 eq 39084 vlan eq 1693 rule-id 268442076 cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268442077: ACCESS POLICY: mzafeiro_ACP1500 - Mandatory cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268442077: L7 RULE: ACP_Rule_1500 cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ advanced permit tcp object-group group_6 eq 8988 object-group group_311 eq 32433 vlan eq 619 rule-id 268442077 cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268440577: ACCESS POLICY: mzafeiro_ACP1500 - Default cli_xml_server: frep_write_cmd: Cmd: no access-list CSM_FW_ACL_ line 1510 remark rule-id 268440577: L4 RULE: DEFAULT ACTION RULE cli_xml_server: frep_write_cmd: Cmd: access-list CSM_FW_ACL_ advanced deny ip any any rule-id 268442078 event-log flow-start cli_xml_server: frep_write_cmd: Cmd: crypto isakmp nat-traversal cli_xml_server: frep_write_cmd: Cmd: no object-group network group_311 cli_xml_server: frep_write_cmd: Cmd: no object-group network group_433 cli_xml_server: frep_write_cmd: Cmd: no object-group network group_6 cli_xml_server: frep_write_cmd: Cmd: no object-group network group_2 cli_xml_server: frep_write_cmd: Cmd: write memory <--

Que se passe-t-il si une unité est dans un état pseudo-veille (basculement désactivé) et que vous la rechargez alors que l'autre unité est activée et active ?

Vous vous retrouvez dans un scénario Actif/Actif (bien que techniquement il s'agisse d'un scénario Actif/Basculement désactivé). Plus précisément, une fois l’unité sous tension, le basculement est désactivé, mais l’unité utilise les mêmes adresses IP que l’unité active. Donc, dans les faits, vous avez :

- Unité-1 : active

- Unit-2 : le basculement est désactivé. L'unité utilise les mêmes adresses IP de données que l'unité 1, mais des adresses MAC différentes.

Qu'arrive-t-il à la configuration du basculement si vous désactivez manuellement le basculement (configurez la suspension haute disponibilité), puis rechargez le périphérique ?

Lorsque vous désactivez le basculement, il ne s'agit pas d'une modification permanente (qui n'est pas enregistrée dans la configuration initiale, sauf si vous décidez de le faire explicitement). Vous pouvez redémarrer/recharger l'unité de 2 façons différentes et avec la deuxième façon, vous devez être prudent :

Cas 1 . Redémarrer à partir de CLISH

Le redémarrage à partir de CLISH ne demande pas de confirmation. Ainsi, la modification de la configuration n’est pas enregistrée dans la configuration de démarrage :

> configure high-availability suspend Please ensure that no deployment operation is in progress before suspending high-availability. Please enter 'YES' to continue if there is no deployment operation in progress and 'NO' if you wish to abort: YES Successfully suspended high-availability.

La configuration en cours a désactivé le basculement. Dans ce cas, l'unité était en veille et est passée à l'état pseudo-veille comme prévu afin d'éviter un scénario actif/actif :

firepower# show failover | include Failover Failover Off (pseudo-Standby) Failover unit Secondary Failover LAN Interface: FOVER Ethernet1/1 (up)

La configuration de démarrage a toujours le basculement activé :

firepower# show startup | include failover failover failover lan unit secondary failover lan interface FOVER Ethernet1/1 failover replication http failover link FOVER Ethernet1/1 failover interface ip FOVER 192.0.2.1 255.255.255.0 standby 192.0.2.2 failover ipsec pre-shared-key *****

Redémarrez l’appareil à partir de la CLISH (commande reboot) :

> reboot This command will reboot the system. Continue? Please enter 'YES' or 'NO': YES Broadcast message from root@ Threat Defense System: CMD=-stop, CSP-ID=cisco-ftd.6.2.2.81__ftd_001_JMX2119L05CYRIBVX1, FLAG='' Cisco FTD stopping ...

Une fois l’unité sous tension, puisque le basculement est activé, l’appareil entre dans la phase de négociation de basculement et tente de détecter le pair distant :

User enable_1 logged in to firepower

Logins over the last 1 days: 1.

Failed logins since the last login: 0.

Type help or '?' for a list of available commands.

firepower> .

Detected an Active mate

Cas 2 . Redémarrer à partir de la CLI LINA

Le redémarrage à partir de LINA (commande reload) demande une confirmation. Par conséquent, si vous sélectionnez Y (Yes), la modification de configuration est enregistrée dans startup-config :

firepower# reload System config has been modified. Save? [Y]es/[N]o: Y <-- Be careful. This will disable the failover in the startup-config Cryptochecksum: 31857237 8658f618 3234be7c 854d583a 8781 bytes copied in 0.940 secs Proceed with reload? [confirm] firepower# show startup | include failover no failover failover lan unit secondary failover lan interface FOVER Ethernet1/1 failover replication http failover link FOVER Ethernet1/1 failover interface ip FOVER 192.0.2.1 255.255.255.0 standby 192.0.2.2 failover ipsec pre-shared-key *****

Une fois que l’unité est sous tension, le basculement est désactivé :

firepower# show failover | include Fail Failover Off Failover unit Secondary Failover LAN Interface: FOVER Ethernet1/1 (up)

Remarque : pour éviter ce scénario, assurez-vous que lorsque vous y êtes invité, vous n'enregistrez pas les modifications apportées à la configuration de démarrage.

Informations connexes

- Vous trouverez ici toutes les versions du guide de configuration de Cisco Firepower Management Center.

Navigation dans la documentation de Cisco Secure Firewall Threat Defense

- Vous trouverez ici toutes les versions des guides de configuration du gestionnaire de châssis FXOS et de la CLI.

Navigation dans la documentation FXOS de Cisco Firepower 4100/9300

- Le centre d'assistance technique international (TAC) de Cisco recommande vivement ce guide visuel pour des connaissances pratiques approfondies sur les technologies de sécurité nouvelle génération Cisco Firepower :

- Pour toutes les notes techniques de configuration et de dépannage relatives aux technologies Firepower

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

3.0 |

07-Aug-2023 |

Mise à jour du référencement, des exigences de style et du formatage. |

2.0 |

04-Aug-2022 |

Article mis à jour pour le formatage, les exigences de style, la traduction automatique, les géronds et la grammaire. |

1.0 |

29-Sep-2021 |

Première publication |

Contribution d’experts de Cisco

- Olha YakovenkoIngénieur TAC Cisco

- Mikis ZafeiroudisIngénieur TAC Cisco

- John LongIngénieur TAC Cisco

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires