Exemple de configuration IPSec entre deux routeurs IOS avec chevauchement des réseaux privés

Table des matières

Introduction

Ce document explique comment configurer le routeur Cisco IOS dans un VPN IPsec site à site dont les adresses de réseau privé se chevauchent derrière les passerelles VPN.

Conditions préalables

Exigences

Aucune exigence spécifique n'est associée à ce document.

Composants utilisés

Les informations contenues dans ce document sont basées sur les routeurs Cisco IOS 3640 qui exécutent la version 12.4 du logiciel.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Conventions

Pour plus d’informations sur les conventions utilisées dans ce document, reportez-vous aux Conventions relatives aux conseils techniques Cisco.

Configurer

Cette section vous fournit des informations pour configurer les fonctionnalités décrites dans ce document.

Remarque : utilisez l'outil de recherche de commandes (clients enregistrés uniquement) pour obtenir plus d'informations sur les commandes utilisées dans cette section.

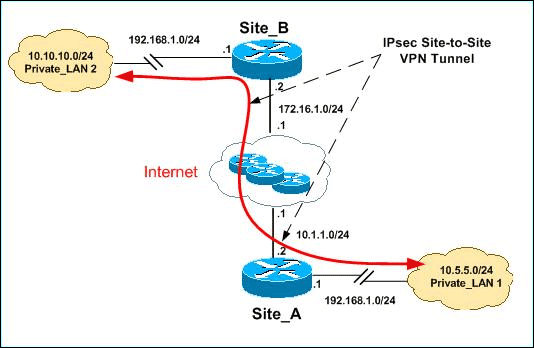

Diagramme du réseau

Ce document utilise la configuration réseau suivante :

Remarque : les schémas d'adressage IP utilisés dans cette configuration ne sont pas légalement routables sur Internet. Ce sont des adresses RFC 1918 qui ont été utilisés dans un environnement de laboratoire.

Private_LAN1 et Private_LAN2 ont tous deux un sous-réseau IP 192.168.1.0/24. Ceci simule le chevauchement de l'espace d'adressage derrière chaque côté du tunnel IPsec.

Dans cet exemple, le routeur Site_A effectue une traduction bidirectionnelle afin que les deux réseaux locaux privés puissent communiquer via le tunnel IPsec. La traduction signifie que Private_LAN1 « voit » Private_LAN2 comme 10.10.10.0/24 via le tunnel IPsec, et Private_LAN2 « voit » Private_LAN1 comme 10.5.5.0/24 via le tunnel IPSec.

Configurations

Ce document utilise les configurations suivantes :

Configuration SDM du routeur Site_A

Remarque : ce document suppose que le routeur est configuré avec des paramètres de base tels que la configuration d'interface, etc. Référez-vous à Configuration de routeur de base à l'aide de SDM pour plus d'informations.

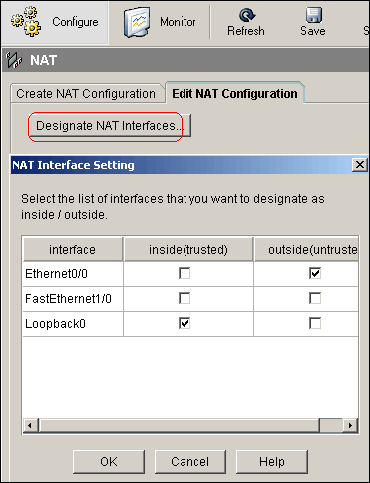

Configuration NAT

Complétez ces étapes afin d'utiliser NAT pour configurer SDM sur le routeur Site_A :

-

Choisissez Configure > NAT > Edit NAT Configuration, et cliquez sur Designate NAT Interfaces afin de définir des interfaces approuvées et non approuvées comme indiqué.

-

Click OK.

-

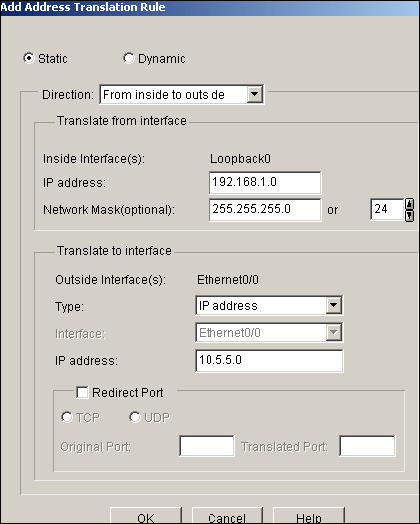

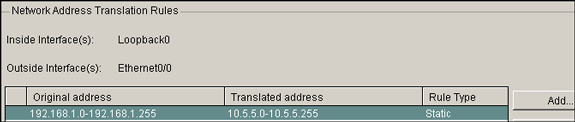

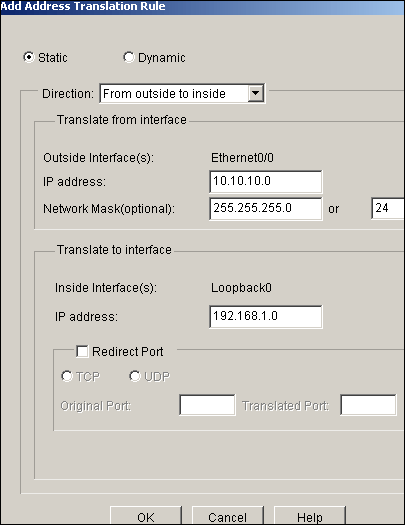

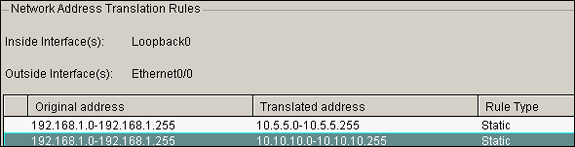

Cliquez sur Add afin de configurer la traduction NAT de l'intérieur vers l'extérieur comme indiqué.

-

Click OK.

-

Une fois de plus, cliquez sur Add afin de configurer la traduction NAT de l'extérieur vers l'intérieur comme indiqué.

-

Click OK.

Remarque : voici la configuration CLI équivalente :

Configuration CLI équivalente interface Loopback0 ip nat inside interface Ethernet0/0 ip nat inside ip nat inside source static network 192.168.1.0 10.5.5.0 /24 ip nat outside source static network 192.168.1.0 10.10.10.0 /24

Configuration VPN

Complétez ces étapes afin d'utiliser le VPN pour configurer SDM sur le routeur Site_A :

-

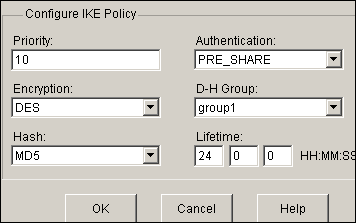

Choisissez Configure > VPN > VPN Components > IKE > IKE Policies > Add afin de définir les politiques IKE comme montré dans cette image.

-

Click OK.

Remarque : voici la configuration CLI équivalente :

Configuration CLI équivalente crypto isakmp policy 10 encr des hash md5 authentication pre-share group1

-

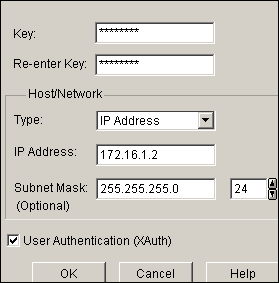

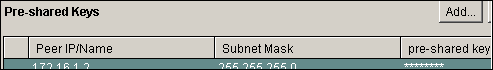

Choisissez Configure > VPN > VPN Components > IKE > Pre-shared Keys > Add afin de définir la valeur de clé pré-partagée avec l'adresse IP homologue.

-

Click OK.

Remarque : voici la configuration CLI équivalente :

Configuration CLI équivalente crypto isakmp key 6 L2L12345 address 172.16.1.2 255.255.255.0

-

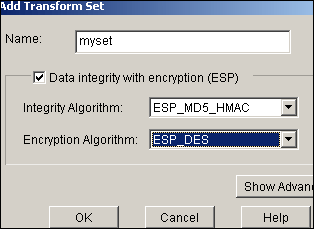

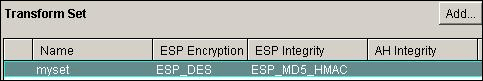

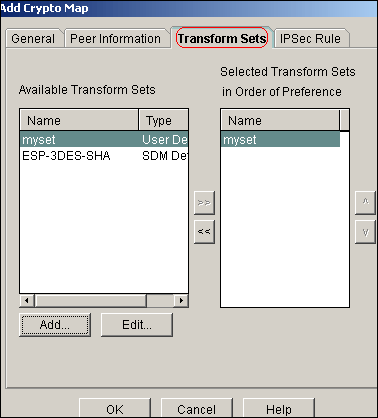

Choisissez Configure > VPN > VPN Components > IPSec > Transform Sets > Add afin de créer un jeu de transformation myset comme illustré dans cette image.

-

Click OK.

Remarque : voici la configuration CLI équivalente :

Configuration CLI équivalente crypto ipsec transform-set myset esp-des esp-md5-hmac

-

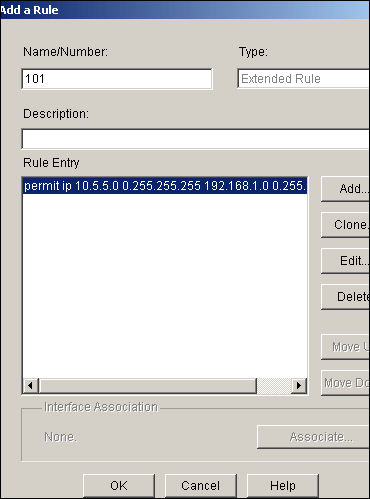

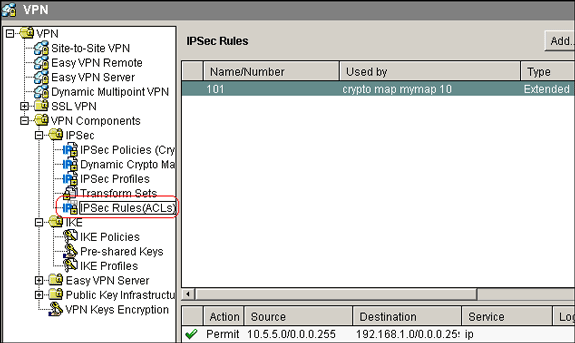

Choisissez Configure > VPN > VPN Components > IPSec > IPSec Rules(ACLs) > Add afin de créer une liste de contrôle d'accès (ACL) crypto 101.

-

Click OK.

Remarque : voici la configuration CLI équivalente :

Configuration CLI équivalente access-list 101 permit ip 10.5.5.0 0.0.0.255 192.168.1.0 0.0.0.255

-

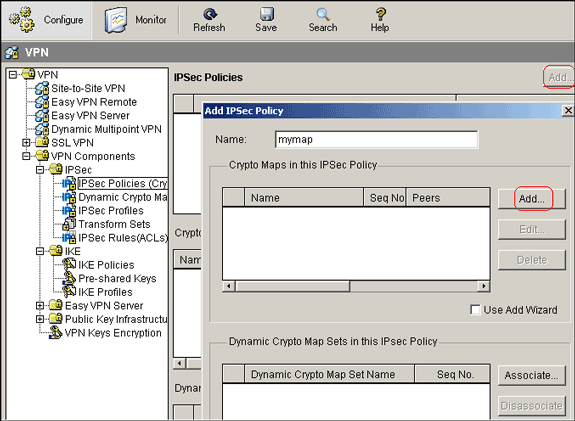

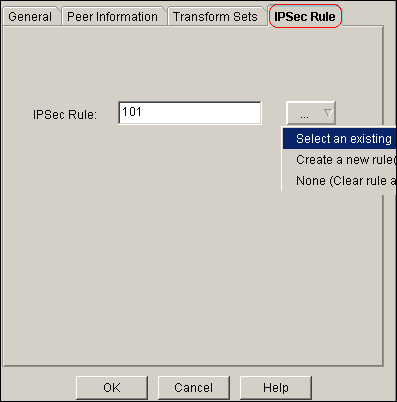

Choisissez Configure > VPN > VPN Components > IPSec > IPSec Policies > Add afin de créer la carte de chiffrement mymap comme illustré dans cette image.

-

Cliquez sur Add.

-

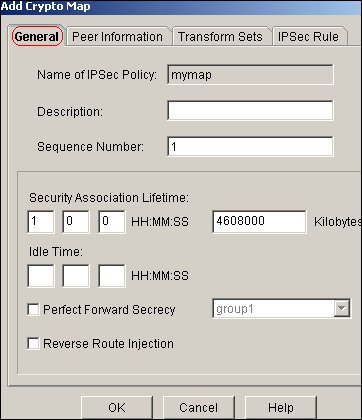

Cliquez sur l'onglet General et conservez les paramètres par défaut.

-

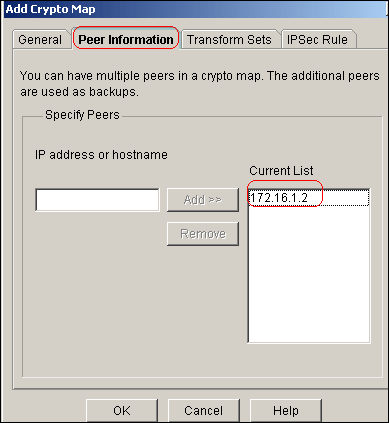

Cliquez sur l'onglet Peer Information afin d'ajouter l'adresse IP homologue 172.16.1.2.

-

Cliquez sur l'onglet Transform Sets afin de sélectionner le jeu de transformation souhaité myset.

-

Cliquez sur l'onglet IPSec Rule afin de sélectionner l'ACL de chiffrement existant 101.

-

Click OK.

Remarque : voici la configuration CLI équivalente :

Configuration CLI équivalente crypto map mymap 10 ipsec-isakmp set peer 172.16.1.2 set transform-set myset match address 101

-

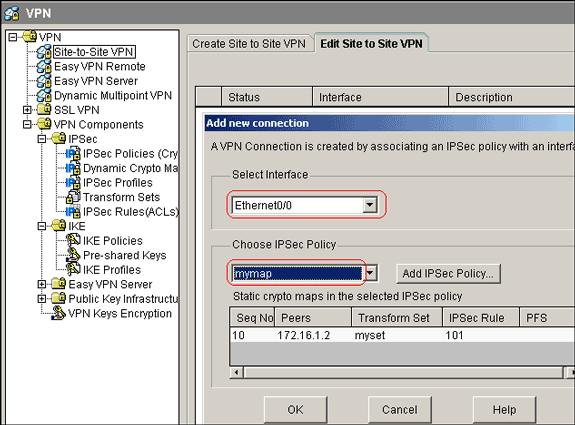

-

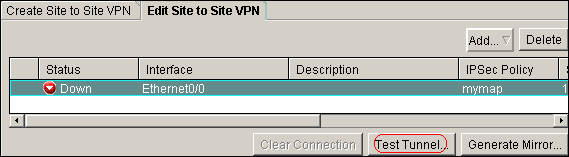

Choisissez Configure > VPN > Site-to-Site VPN > Edit Site-to-Site VPN > Add afin d'appliquer la crypto-carte mymap à l'interface Ethernet0/0.

-

Click OK.

Remarque : voici la configuration CLI équivalente :

Configuration CLI équivalente interface Ethernet0/0 crypto map mymap

Configuration CLI du routeur Site_A

| Routeur du site_A |

|---|

Site_A#show running-config *Sep 25 21:15:58.954: %SYS-5-CONFIG_I: Configured from console by console Building configuration... Current configuration : 1545 bytes ! version 12.4 service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname Site_A ! boot-start-marker boot-end-marker ! ! no aaa new-model ! resource policy ! ! ! ip cef ! ! crypto isakmp policy 10 hash md5 authentication pre-share !--- Defines ISAKMP policy. crypto isakmp key 6 L2L12345 address 172.16.1.2 255.255.255.0 !--- Defines pre-shared secret used for IKE authentication ! ! crypto ipsec transform-set myset esp-des esp-md5-hmac !--- Defines IPSec encryption and authentication algorithms. ! crypto map mymap 10 ipsec-isakmp set peer 172.16.1.2 set transform-set myset match address 101 !--- Defines crypto map. ! ! ! ! interface Loopback0 ip address 192.168.1.1 255.255.255.0 ip nat inside ip virtual-reassembly ! interface Ethernet0/0 ip address 10.1.1.2 255.255.255.0 ip nat outside ip virtual-reassembly half-duplex crypto map mymap !--- Apply crypto map on the outside interface. ! ! !--- Output Suppressed ! ip http server no ip http secure-server ! ip route 0.0.0.0 0.0.0.0 10.1.1.1 ! ip nat inside source static network 192.168.1.0 10.5.5.0 /24 !--- Static translation defined to translate Private_LAN1 !--- from 192.168.1.0/24 to 10.5.5.0/24. !--- Note that this translation is used for both !--- VPN and Internet traffic from Private_LAN1. !--- A routable global IP address range, or an extra NAT !--- at the ISP router (in front of Site_A router), is !--- required if Private_LAN1 also needs internal access. ip nat outside source static network 192.168.1.0 10.10.10.0 /24 !--- Static translation defined to translate Private_LAN2 !--- from 192.168.1.0/24 to 10.10.10.0/24. ! access-list 101 permit ip 10.5.5.0 0.0.0.255 192.168.1.0 0.0.0.255 !--- Defines IPSec interesting traffic. !--- Note that the host behind Site_A router communicates !--- to Private_LAN2 using 10.10.10.0/24. !--- When the packets arrive at the Site_A router, they are first !--- translated to 192.168.1.0/24 and then encrypted by IPSec. ! ! control-plane ! ! line con 0 line aux 0 line vty 0 4 ! ! end Site_A# |

Configuration CLI du routeur Site_B

| Routeur Site_B |

|---|

Site_B#show running_config Building configuration... Current configuration : 939 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname Site_B ! ! ip subnet-zero ! ! crypto isakmp policy 10 hash md5 authentication pre-share crypto isakmp key L2L12345 address 10.1.1.2 255.255.255.0 ! ! crypto ipsec transform-set myset esp-des esp-md5-hmac ! crypto map mymap 10 ipsec-isakmp set peer 10.1.1.2 set transform-set myset match address 101 ! ! ! ! interface Ethernet0 ip address 192.168.1.1 255.255.255.0 ! interface Ethernet1 ip address 172.16.1.2 255.255.255.0 crypto map mymap ! !--- Output Suppressed ! ip classless ip route 0.0.0.0 0.0.0.0 172.16.1.1 ip http server ! access-list 101 permit ip 192.168.1.0 0.0.0.255 10.5.5.0 0.0.0.255 ! line con 0 line aux 0 line vty 0 4 ! end Site_B# |

Vérifier

Cette section présente des informations que vous pouvez utiliser pour vous assurer que votre configuration fonctionne correctement.

L'Outil Interpréteur de sortie (clients enregistrés uniquement) (OIT) prend en charge certaines commandes show. Utilisez l'OIT pour afficher une analyse de la sortie de la commande show .

-

show crypto isakmp sa : affiche toutes les associations de sécurité (SA) IKE (Internet Key Exchange) actuelles au niveau d'un homologue.

Site_A#show crypto isakmp sa dst src state conn-id slot status 172.16.1.2 10.1.1.2 QM_IDLE 1 0 ACTIVE

-

show crypto isakmp sa detail : affiche les détails de toutes les associations de sécurité IKE actuelles au niveau d'un homologue.

Site_A#show cryto isakmp sa detail Codes: C - IKE configuration mode, D - Dead Peer Detection K - Keepalives, N - NAT-traversal X - IKE Extended Authentication psk - Preshared key, rsig - RSA signature renc - RSA encryption C-id Local Remote I-VRF Status Encr Hash Auth DH Lifetime Cap. 1 10.1.1.2 172.16.1.2 ACTIVE des md5 psk 1 23:59:42 Connection-id:Engine-id = 1:1(software) -

show crypto ipsec sa — Affiche les paramètres utilisés par les SA.

Site_A#show crypto ipsec sa interface: Ethernet0/0 Crypto map tag: mymap, local addr 10.1.1.2 protected vrf: (none) local ident (addr/mask/prot/port): (10.5.5.0/255.255.255.0/0/0) remote ident (addr/mask/prot/port): (192.168.1.0/255.255.255.0/0/0) current_peer 172.16.1.2 port 500 PERMIT, flags={origin_is_acl,} #pkts encaps: 2, #pkts encrypt: 2, #pkts digest: 2 #pkts decaps: 2, #pkts decrypt: 2, #pkts verify: 2 #pkts compressed: 0, #pkts decompressed: 0 #pkts not compressed: 0, #pkts compr. failed: 0 #pkts not decompressed: 0, #pkts decompress failed: 0 #send errors 3, #recv errors 0 local crypto endpt.: 10.1.1.2, remote crypto endpt.: 172.16.1.2 path mtu 1500, ip mtu 1500, ip mtu idb Ethernet0/0 current outbound spi: 0x1A9CDC0A(446487562) inbound esp sas: spi: 0x99C7BA58(2580003416) transform: esp-des esp-md5-hmac , in use settings ={Tunnel, } conn id: 2002, flow_id: SW:2, crypto map: mymap sa timing: remaining key lifetime (k/sec): (4478520/3336) IV size: 8 bytes replay detection support: Y Status: ACTIVE inbound ah sas: inbound pcp sas: outbound esp sas: spi: 0x1A9CDC0A(446487562) transform: esp-des esp-md5-hmac , in use settings ={Tunnel, } conn id: 2001, flow_id: SW:1, crypto map: mymap sa timing: remaining key lifetime (k/sec): (4478520/3335) IV size: 8 bytes replay detection support: Y Status: ACTIVE outbound ah sas: outbound pcp sas: Site_A# -

show ip nat translations : affiche les informations relatives aux logements de traduction.

Site_A#show ip nat translations Pro Inside global Inside local Outside local Outside global --- --- --- 10.10.10.1 192.168.1.1 --- --- --- 10.10.10.0 192.168.1.0 --- 10.5.5.1 192.168.1.1 --- --- --- 10.5.5.0 192.168.1.0 --- ---

-

show ip nat statistics : affiche des informations statistiques sur la traduction.

Site_A#show ip nat statistics Total active translations: 4 (2 static, 2 dynamic; 0 extended) Outside interfaces: Ethernet0/0 Inside interfaces: Loopback0 Hits: 42 Misses: 2 CEF Translated packets: 13, CEF Punted packets: 0 Expired translations: 7 Dynamic mappings: Queued Packets: 0 Site_A#

-

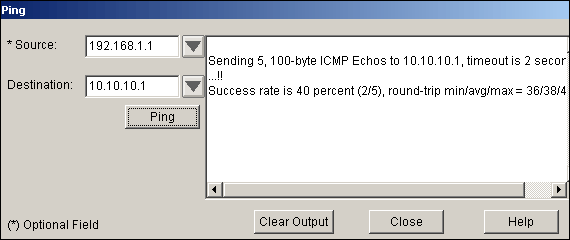

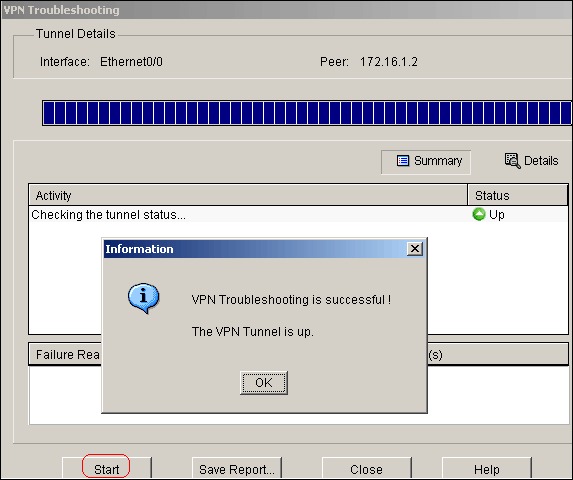

Complétez ces étapes afin de vérifier la connexion :

-

Dans SDM, choisissez Tools > Ping afin d'établir le tunnel VPN IPsec avec IP source comme 192.168.1.1 et IP de destination comme 10.10.10.1.

-

Cliquez sur Test Tunnel afin de vérifier que le tunnel VPN IPsec est établi comme indiqué dans cette image.

-

Cliquez sur Démarrer.

-

Dépannage

Cette section fournit des informations que vous pouvez utiliser pour dépanner votre configuration.

Site_A#debug ip packet IP packet debugging is on Site_A#ping Protocol [ip]: Target IP address: 10.10.10.1 Repeat count [5]: Datagram size [100]: Timeout in seconds [2]: Extended commands [n]: y Source address or interface: 192.168.1.1 Type of service [0]: Set DF bit in IP header? [no]: Validate reply data? [no]: Data pattern [0xABCD]: Loose, Strict, Record, Timestamp, Verbose[none]: Sweep range of sizes [n]: Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.10.10.1, timeout is 2 seconds: Packet sent with a source address of 192.168.1.1 !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 40/45/52 ms Site_A# *Sep 30 18:08:10.601: IP: tableid=0, s=192.168.1.1 (local), d=10.10.10.1 (Ethern et0/0), routed via FIB *Sep 30 18:08:10.601: IP: s=192.168.1.1 (local), d=10.10.10.1 (Ethernet0/0), len 100, sending *Sep 30 18:08:10.641: IP: tableid=0, s=10.10.10.1 (Ethernet0/0), d=192.168.1.1 ( Loopback0), routed via RIB *Sep 30 18:08:10.641: IP: s=10.10.10.1 (Ethernet0/0), d=192.168.1.1, len 100, rc vd 4 *Sep 30 18:08:10.645: IP: tableid=0, s=192.168.1.1 (local), d=10.10.10.1 (Ethern et0/0), routed via FIB *Sep 30 18:08:10.645: IP: s=192.168.1.1 (local), d=10.10.10.1 (Ethernet0/0), len 100, sending *Sep 30 18:08:10.685: IP: tableid=0, s=10.10.10.1 (Ethernet0/0), d=192.168.1.1 ( Loopback0), routed via RIB *Sep 30 18:08:10.685: IP: s=10.10.10.1 (Ethernet0/0), d=192.168.1.1, len 100, rc vd 4 *Sep 30 18:08:10.685: IP: tableid=0, s=192.168.1.1 (local), d=10.10.10.1 (Ethern et0/0), routed via FIB *Sep 30 18:08:10.689: IP: s=192.168.1.1 (local), d=10.10.10.1 (Ethernet0/0), len 100, sending *Sep 30 18:08:10.729: IP: tableid=0, s=10.10.10.1 (Ethernet0/0), d=192.168.1.1 ( Loopback0), routed via RIB *Sep 30 18:08:10.729: IP: s=10.10.10.1 (Ethernet0/0), d=192.168.1.1, len 100, rc vd 4 *Sep 30 18:08:10.729: IP: tableid=0, s=192.168.1.1 (local), d=10.10.10.1 (Ethern et0/0), routed via FIB *Sep 30 18:08:10.729: IP: s=192.168.1.1 (local), d=10.10.10.1 (Ethernet0/0), len 100, sending *Sep 30 18:08:10.769: IP: tableid=0, s=10.10.10.1 (Ethernet0/0), d=192.168.1.1 ( Loopback0), routed via RIB *Sep 30 18:08:10.769: IP: s=10.10.10.1 (Ethernet0/0), d=192.168.1.1, len 100, rc vd 4 *Sep 30 18:08:10.773: IP: tableid=0, s=192.168.1.1 (local), d=10.10.10.1 (Ethern et0/0), routed via FIB *Sep 30 18:08:10.773: IP: s=192.168.1.1 (local), d=10.10.10.1 (Ethernet0/0), len 100, sending *Sep 30 18:08:10.813: IP: tableid=0, s=10.10.10.1 (Ethernet0/0), d=192.168.1.1 ( Loopback0), routed via RIB *Sep 30 18:08:10.813: IP: s=10.10.10.1 (Ethernet0/0), d=192.168.1.1, len 100, rc vd 4

Informations connexes

Historique de révision

| Révision | Date de publication | Commentaires |

|---|---|---|

1.0 |

24-Sep-2008 |

Première publication |

Contacter Cisco

- Ouvrir un dossier d’assistance

- (Un contrat de service de Cisco est requis)

Commentaires

Commentaires