Ejemplo de Configuración de Protección de Tramas de Administración de Infraestructura (MFP) con WLC y LAP

Contenido

Introducción

Este documento presenta una nueva función de seguridad inalámbrica llamada Management Frame Protection (MFP). Este documento también describe cómo configurar MFP en dispositivos de infraestructura como Lightweight Access Points (LAP) y Controladores de LAN inalámbricos (WLC).

Prerequisites

Requirements

-

Conocimiento de cómo configurar el WLC y el LAP para el funcionamiento básico

-

Conocimiento básico de tramas de administración IEEE 802.11

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

WLC de la serie 2000 de Cisco que ejecuta firmware versión 4.1

-

LAP de Cisco 1131AG

-

Adaptador de cliente Cisco Aironet 802.11a/b/g que ejecuta firmware versión 3.6

-

Cisco Aironet Desktop Utility versión 3.6

Nota: MFP es soportado desde la versión 4.0.155.5 y posteriores del WLC, aunque la versión 4.0.206.0 proporciona el rendimiento óptimo con MFP. El cliente MFP es compatible con la versión 4.1.171.0 y posteriores.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Convenciones

Antecedentes

En 802.11, las tramas de administración como (de)autenticación, (dis)asociación, balizas y sondas siempre no se autentican y no se cifran. En otras palabras, las tramas de administración 802.11 siempre se envían de manera no segura, a diferencia del tráfico de datos, que se cifran con protocolos como WPA, WPA2 o, al menos, WEP, etc.

Esto permite que un atacante falsifique una trama de administración del AP para atacar a un cliente asociado a un AP. Con las tramas de administración simuladas, un atacante puede realizar estas acciones:

-

Ejecutar una denegación de servicio (DOS) en la WLAN

-

Intentar un hombre en el ataque central contra el cliente cuando se vuelva a conectar

-

Ejecutar un ataque de diccionario fuera de línea

La MFP supera estos riesgos cuando autentica las tramas de administración 802.11 intercambiadas en la infraestructura de red inalámbrica.

Nota: Este documento se centra en la infraestructura y la MFP del cliente.

Nota: Hay ciertas restricciones para que algunos clientes inalámbricos se comuniquen con dispositivos de infraestructura habilitados para MFP. MFP agrega un largo conjunto de elementos de información a cada solicitud de sonda o baliza SSID. Algunos clientes inalámbricos, como los PDA, los smartphones, los escáneres de código de barras, etc., tienen memoria y CPU limitadas. Por lo tanto, no puede procesar estas solicitudes o balizas. Como resultado, no puede ver el SSID en su totalidad o no puede asociarse a estos dispositivos de infraestructura debido a un malentendido en las capacidades de SSID. Este problema no es específico de MFP. Esto también ocurre con cualquier SSID que tenga varios elementos de información (IE). Siempre es recomendable probar SSID habilitados para MFP en el entorno con todos los tipos de cliente disponibles antes de implementarlos en tiempo real.

Nota:

Estos son los componentes de la MFP de infraestructura:

-

Protección de tramas de administración: cuando se habilita la protección de tramas de administración, AP agrega el elemento de información de verificación de integridad del mensaje (MIC IE) a cada trama de administración que transmite. Cualquier intento de copiar, alterar o reproducir la trama invalida el MIC. Un AP, que se configura para validar las tramas MFP recibe una trama con MIC inválida, lo informa al WLC.

-

Validación de tramas de administración: cuando se habilita la validación de tramas de administración, el AP valida cada trama de administración que recibe de otros AP en la red. Se asegura de que el IE MIC esté presente (cuando el originador está configurado para transmitir tramas MFP) y coincida con el contenido de la trama de administración. Si recibe cualquier trama que no contiene un IE MIC válido de un BSSID que pertenece a un AP, que se configura para transmitir tramas MFP, informa la discrepancia al sistema de administración de red.

Nota: Para que las marcas de tiempo funcionen correctamente, todos los WLC deben estar sincronizados con el protocolo de tiempo de red (NTP).

-

Informes de eventos: el punto de acceso notifica al WLC cuando detecta una anomalía. El WLC agrega los eventos anómalos y los informa a través de las trampas SNMP al administrador de red.

Funcionalidad de MFP de Infraestructura

Con MFP, todas las tramas de administración se hash criptográficamente para crear un Message Integrity Check (MIC). El MIC se agrega al final de la trama (antes de la secuencia de verificación de tramas (FCS)).

-

En una arquitectura inalámbrica centralizada, la infraestructura MFP está habilitada/inhabilitada en el WLC (configuración global). La protección se puede inhabilitar selectivamente por WLAN y la validación se puede inhabilitar selectivamente por AP.

-

La protección se puede inhabilitar en las WLAN que utilizan los dispositivos que no pueden hacer frente a los IE adicionales.

-

La validación se debe inhabilitar en los AP que están sobrecargados o sobrecargados.

Cuando se habilita MFP en una o más WLAN configuradas en el WLC, el WLC envía una clave única a cada radio en cada AP registrado. Las tramas de administración son enviadas por el AP a través de las WLAN habilitadas para MFP. Estos AP se etiquetan con un MIC IE de protección de tramas. Cualquier intento de alterar la trama invalida el mensaje, lo que hace que el AP receptor configurado para detectar tramas MFP informe la discrepancia al controlador WLAN.

Este es un proceso paso a paso de MFP implementado en un entorno de roaming:

-

Con MFP habilitado globalmente, el WLC genera una clave única para cada AP / WLAN que se configura para MFP. Los WLC se comunican dentro de sí mismos para que todos los WLC conozcan las claves para todos los AP/BSS en un dominio de movilidad.

Nota: Todos los controladores de un grupo de movilidad/RF deben tener la MFP configurada de forma idéntica.

-

Cuando un AP recibe una trama protegida MFP para un BSS que no conoce, almacena una copia de la trama y consulta al WLC para obtener la clave.

-

Si el BSSID no se conoce en el WLC, devuelve el mensaje "Unknown BSSID" al AP, y el AP descarta las tramas de administración recibidas de ese BSSID.

-

Si el BSSID se conoce en el WLC, pero el MFP se inhabilita en ese BSSID, el WLC devuelve un "BSSID desactivado". El AP luego asume que todas las tramas de administración recibidas de ese BSSID no tienen un MFP MIC.

-

Si se conoce el BSSID y tiene habilitado MFP, el WLC devuelve la clave MFP al AP solicitante (a través del túnel de administración LWAPP cifrado AES).

-

El AP almacena en caché las claves recibidas de esta manera. Esta clave se utiliza para validar o agregar MIC IE.

Funcionalidad de MFP del cliente

La MFP del cliente protege a los clientes autenticados de tramas simuladas, lo que evita la efectividad de muchos de los ataques comunes contra las LAN inalámbricas. La mayoría de los ataques, como los ataques de desautenticación, vuelven a mermar el rendimiento cuando se enfrentan a clientes válidos.

Específicamente, la MFP del cliente cifra las tramas de administración enviadas entre los puntos de acceso y los clientes CCXv5 de modo que tanto los puntos de acceso como los clientes puedan tomar medidas preventivas y descartar tramas de administración de clase 3 simuladas (es decir, tramas de administración pasadas entre un punto de acceso y un cliente que se autentica y asocia). La MFP del cliente aprovecha los mecanismos de seguridad definidos por IEEE 802.11i para proteger estos tipos de tramas de administración unicast de clase 3: acción de desasociación, desautenticación y QoS (WMM). La MFP del cliente puede proteger una sesión de punto de acceso del cliente del tipo de ataque de denegación de servicio más común. Protege las tramas de administración de clase 3 con el mismo método de cifrado utilizado para las tramas de datos de la sesión. Si una trama recibida por el punto de acceso o el cliente falla en el descifrado, se descarta y el evento se informa al controlador.

Para utilizar la MFP del cliente, los clientes deben soportar CCXv5 MFP y negociar WPA2 con TKIP o AES-CCMP. EAP o PSK se pueden utilizar para obtener PMK. CCKM y la gestión de movilidad del controlador se utilizan para distribuir las claves de sesión entre los puntos de acceso o el roaming rápido de Capa 2 y Capa 3.

Para evitar ataques contra tramas de difusión, los puntos de acceso que admiten CCXv5 no emiten ninguna trama de administración de clase 3 de difusión (como desasociación, desautenticación o acción). Los clientes CCXv5 y los puntos de acceso deben descartar las tramas de administración de clase 3 de difusión.

La MFP del cliente complementa la MFP de la infraestructura en lugar de reemplazarla porque la MFP de la infraestructura continúa detectando e informando las tramas de unidifusión no válidas enviadas a clientes que no son compatibles con MFP del cliente, así como las tramas de administración de clase 1 y 2 no válidas. La MFP de infraestructura se aplica solamente a las tramas de administración que no están protegidas por la MFP del cliente.

Componentes MFP del cliente

La MFP del cliente consta de los siguientes componentes:

-

Generación y distribución de claves

-

Protección y validación de tramas de administración

-

Informes de errores

Generación y distribución de claves

La MFP del cliente no utiliza los mecanismos de generación y distribución de claves que se derivaron para la MFP de infraestructura. En su lugar, la MFP del cliente aprovecha los mecanismos de seguridad definidos por IEEE 802.11i para proteger también las tramas de administración de unidifusión de clase 3. Las estaciones deben admitir CCXv5 y negociar TKIP o AES-CCMP para utilizar MFP de cliente. EAP o PSK se pueden utilizar para obtener PMK.

Protección de tramas de administración

Las tramas de administración de clase 3 unidifusión están protegidas con la aplicación de AES-CCMP o TKIP de una manera similar a la que ya se utiliza para las tramas de datos. Las partes del encabezado de trama se copian en el componente de carga útil cifrada de cada trama para mayor protección, como se describe en las siguientes secciones.

Estos tipos de trama están protegidos:

-

Desasociación

-

Deauthentication

-

Tramas de acción de QoS (WMM)

Las tramas de datos protegidas por AES-CCMP- y TKIP incluyen un contador de secuencia en los campos IV, que se utiliza para evitar la detección de repetición. El contador de transmisión actual se utiliza tanto para tramas de datos como de administración, pero se utiliza un nuevo contador de recepción para tramas de administración. Los contadores de recepción se prueban para asegurarse de que cada trama tiene un número mayor que la última trama recibida (para asegurarse de que las tramas son únicas y no se han reproducido), por lo que no importa que este esquema haga que los valores recibidos no sean secuenciales.

Informes de errores

Los mecanismos de informes MFP-1 se utilizan para informar de errores de desencapsulación de tramas de administración detectados por los puntos de acceso. Es decir, el WLC recopila estadísticas de error de validación de MFP y reenvía periódicamente información recopilada al WCS.

Los errores de violación de MFP detectados por las estaciones cliente son manejados por la función de roaming y diagnóstico en tiempo real de CCXv5 y no están en el alcance de este documento.

Protección de tramas de administración de difusión

Para evitar los ataques que utilizan tramas de broadcast, los AP que soportan CCXv5 no transmiten ninguna trama de administración de clase de broadcast 3 (es decir, disassoc, deauth o action) excepto para tramas de desautenticación/desasociación de contención no autorizada. Las estaciones cliente compatibles con CCXv5 deben descartar las tramas de administración de clase de broadcast 3. Se supone que las sesiones MFP se encuentran en una red protegida correctamente (autenticación fuerte más TKIP o CCMP), por lo que el desprecio por las transmisiones de contención no autorizada no es un problema.

De manera similar, los AP descartan las tramas de administración de broadcast entrante. Actualmente no se admiten tramas de administración de broadcast entrante, por lo que no se requieren cambios de código para esto.

Plataformas Soportadas

Estas plataformas son compatibles:

-

Controladores WLAN

-

2006

-

2106

-

4400

-

WiSM

-

3750 con controlador integrado 440x

-

Routers 26/28/37/38xx

-

-

Puntos de acceso LWAPP

-

AP 1000

-

AP 1100, 1130

-

AP 1200, 1240, 1250

-

AP 1310

-

-

Software cliente

-

ADU 3.6.4 y superiores

-

-

Sistemas de administración de la red

-

WCS

-

El AP 1500 Mesh LWAPP no se soporta en esta versión.

Modos admitidos

Los puntos de acceso basados en LWAPP que funcionan en estos modos sí admiten MFP de cliente:

| Modos de punto de acceso admitidos | |

|---|---|

| Modo | Compatibilidad con MFP de cliente |

| Local | Yes |

| Monitor | No |

| Sniffer | No |

| Detector no autorizado | No |

| REAP híbrido | Yes |

| REAP | No |

| Bridge Root | Yes |

| WGB | No |

Compatibilidad con celda mixta

Las estaciones cliente que no son compatibles con CCXv5 pueden asociarse a una WLAN MFP-2. Los puntos de acceso realizan un seguimiento de qué clientes son capaces de MFP-2 y cuáles no para determinar si las medidas de seguridad de MFP-2 se aplican a las tramas de administración de unidifusión salientes y se esperan en las tramas de administración de unidifusión entrantes.

Configurar

Configuración de MFP en un controlador

Puede configurar MFP globalmente en un controlador. Cuando lo hace, la protección y validación de tramas de administración se habilitan de forma predeterminada para cada punto de acceso unido, y la autenticación de puntos de acceso se inhabilita automáticamente.

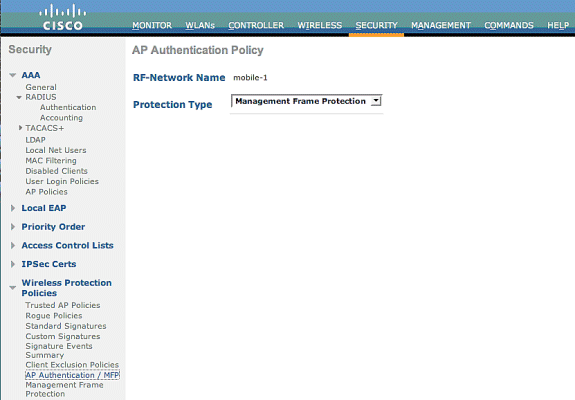

Realice estos pasos para configurar MFP globalmente en un controlador.

-

Desde la GUI del controlador, haga clic en Seguridad. En la pantalla resultante, haga clic en Autenticación AP/MFP en Políticas de Protección Inalámbrica.

-

En la política de autenticación de AP, elija Management Frame Protection en el menú desplegable Protection Type y haga clic en Apply.

Configuración de MFP en WLAN

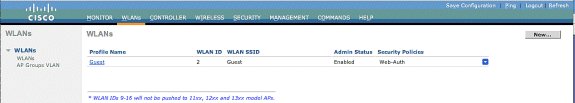

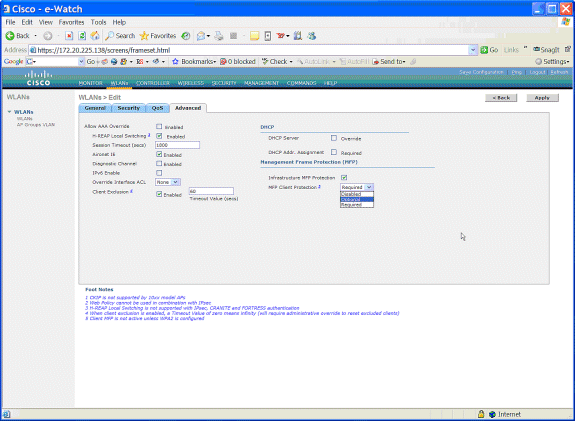

También puede habilitar/inhabilitar la protección MFP de la infraestructura y MFP del cliente en cada WLAN configurada en el WLC. Ambas se habilitan de forma predeterminada a través de la protección MFP de la infraestructura, que sólo está activa si está habilitada globalmente, y MFP del cliente sólo está activa si la WLAN está configurada con seguridad WPA2. Siga estos pasos para habilitar MFP en una WLAN:

-

Desde la GUI del WLC, haga clic en WLANs y haga clic en New para crear una nueva WLAN.

-

En la página de edición de WLANs, vaya a la pestaña Advanced y marque la casilla de verificación Infrastructure MFP Protection para habilitar la MFP de infraestructura en esta WLAN. Para inhabilitar la protección MFP de infraestructura para esta WLAN, desmarque esta casilla de verificación. Para habilitar MFP de cliente, elija la opción requerida u opcional del menú desplegable. Si elige Cliente MFP= Obligatorio, asegúrese de que todos sus clientes tengan soporte para MFP-2 o no puedan conectarse. Si elige opcional, los clientes habilitados para MFP y no MFP pueden conectarse en la misma WLAN.

Verificación

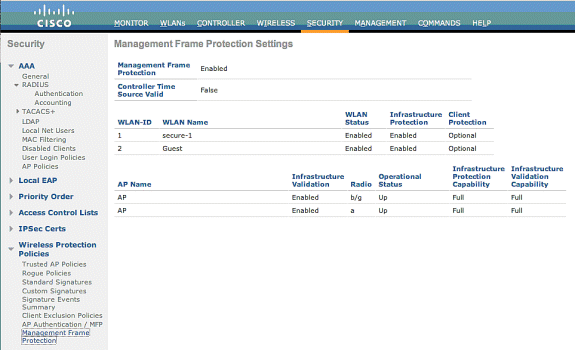

Para verificar las configuraciones de MFP desde la GUI, haga clic en Management Frame Protection en Wireless Protection Policies desde la página Security. Esto le lleva a la página Configuración de MFP.

En la página Configuración de MFP, puede ver la configuración de MFP en el WLC, el LAP y la WLAN. Esto es un ejemplo.

-

El campo Management Frame Protection muestra si MFP está habilitado globalmente para el WLC.

-

El campo Válido de fuente de tiempo del controlador indica si la hora del WLC se configura localmente (mediante la entrada manual del tiempo) o a través de una fuente externa (como un servidor NTP). Si una fuente externa establece la hora, el valor de este campo es "True". Si la hora se establece localmente, el valor es "False". El origen de tiempo se utiliza para validar tramas de administración entre puntos de acceso de diferentes WLC que también tienen la movilidad configurada.

Nota: Si MFP está habilitado en todos los WLC en un grupo de movilidad/RF, siempre se recomienda que use un servidor NTP para establecer la hora WLC en un grupo de movilidad.

-

El campo MFP Protection muestra si MFP está habilitado para WLAN individuales.

-

El campo Validación de MFP muestra si MFP está habilitado para puntos de acceso individuales.

Estos comandos show pueden ser útiles:

-

show wps summary —Use este comando para ver un resumen de las políticas de protección inalámbrica actuales (que incluye MFP) del WLC.

-

show wps mfp summary: para ver la configuración MFP global actual del WLC, ingrese este comando.

-

show ap config general AP_name —Para ver el estado actual de MFP para un punto de acceso determinado, ingrese este comando.

Este es un ejemplo del resultado del comando show ap config general AP_name:

(Cisco Controller) >show ap config general AP Cisco AP Identifier.............................. 4 Cisco AP Name.................................... AP Country code..................................... US - United States Regulatory Domain allowed by Country............. 802.11bg:-AB 802.11a:-AB AP Country code.................................. US - United States AP Regulatory Domain............................. 802.11bg:-A 802.11a:-A Switch Port Number .............................. 29 MAC Address...................................... 00:19:2f:7e:3a:30 IP Address Configuration......................... DHCP IP Address....................................... 172.20.225.142 IP NetMask....................................... 255.255.255.248 Gateway IP Addr.................................. 172.20.225.137 Cisco AP Location................................ default location Cisco AP Group Name.............................. default-group Primary Cisco Switch............................. Secondary Cisco Switch........................... Tertiary Cisco Switch............................ Administrative State ............................ ADMIN_ENABLED Operation State ................................. REGISTERED Mirroring Mode .................................. Disabled AP Mode ......................................... H-Reap Public Safety ................................... Global: Disabled, Local: Disabled Remote AP Debug ................................. Disabled S/W Version .................................... 4.1.169.24 Boot Version ................................... 12.3.7.1 Mini IOS Version ................................ 3.0.51.0 Stats Reporting Period .......................... 180 LED State........................................ Enabled PoE Pre-Standard Switch.......................... Disabled PoE Power Injector MAC Addr...................... Disabled Number Of Slots.................................. 2 AP Model......................................... AIR-LAP1242AG-A-K9 IOS Version...................................... 12.4(20070414:021809) Reset Button..................................... Enabled AP Serial Number................................. FTX1035B3QX AP Certificate Type.............................. Manufacture Installed H-REAP Vlan mode :............................... Disabled Management Frame Protection Validation........... Enabled Console Login Name............................... Console Login State.............................. Unknown Ethernet Port Duplex............................. Auto Ethernet Port Speed.............................. Auto

Este es un ejemplo del resultado del comando show wps mfp summary:

(Cisco Controller) >show wps mfp summary

Global MFP state................................. enabled

Controller Time Source Valid..................... false

WLAN Infra. Client

WLAN ID WLAN Name Status Protection Protection

------- ------------------------- --------- ---------- ----------

1 secure-1 Enabled Enabled Optional

2 Guest Enabled Enabled Optional but inactive (WPA2 not configured)

Infra. Operational --Infra. Capability--

AP Name Validation Radio State Protection Validation

-------------------- ---------- ----- -------------- ---------- ----------

AP Enabled b/g Up Full Full

Estos comandos debug pueden ser útiles;

-

debug wps mfp lwapp: muestra información de depuración para los mensajes MFP.

-

debug wps mfp detail: muestra información detallada de depuración para los mensajes MFP.

-

debug wps mfp report: muestra información de depuración para informes MFP.

-

debug wps mfp mm: muestra información de depuración para los mensajes de movilidad MFP (intercontrolador).

Nota: También hay varios rastreadores de paquetes inalámbricos gratuitos disponibles en Internet, que se pueden utilizar para capturar y analizar las tramas de administración 802.11. Algunos ejemplos de rastreadores de paquetes son Omnipeek y Wireshark.

Información Relacionada

- Configuración de soluciones de seguridad: Guía de Configuración de WLC

- Configuración de soluciones de seguridad en WCS

- Ejemplo de Configuración de Autenticación de EAP con Controladores de WLAN (WLC)

- Ejemplo de Configuración de ACL en el Controlador de LAN Inalámbrica

- Ejemplo de configuración de autenticación web externa con controladores de LAN inalámbrica

- Ejemplo de Configuración de Asignación de VLAN Dinámica con Servidor RADIUS y Controlador de LAN Inalámbrico

- Cisco Secure Services Client con autenticación EAP-FAST

- Preguntas frecuentes sobre WLC

- Página de Soporte de Red Inalámbrica

- Soporte Técnico y Documentación - Cisco Systems

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

01-Dec-2013 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios