Configuración del Bloqueo IDS Usando el IDS MC de VMS

Contenido

Introducción

Este documento proporciona un ejemplo para la configuración del Cisco Intrusion Detection System (IDS) a través de la solución de administración de seguridad/VPN (VMS), la consola de gestión IDS (IDS MC). En este caso, se configura el bloqueo del sensor IDS a un router Cisco.

Prerequisites

Requirements

Antes de configurar el bloqueo, asegúrese de que cumple estas condiciones.

-

El sensor está instalado y configurado para detectar el tráfico necesario.

-

La interfaz de rastreo se extiende a la interfaz exterior del router.

Componentes Utilizados

La información que contiene este documento se basa en estas versiones de software y hardware.

-

VMS 2.2 con IDS MC y Security Monitor 1.2.3

-

Sensor IDS de Cisco 4.1.3S(63)

-

Router de Cisco que ejecuta la versión 12.3.5 del software del IOS® de Cisco

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

Convenciones

Para obtener más información sobre las convenciones del documento, consulte Convenciones de Consejos Técnicos de Cisco.

Configurar

En esta sección encontrará la información para configurar las funciones descritas en este documento.

Nota: Para encontrar información adicional sobre los comandos usados en este documento, utilice la Command Lookup Tool (sólo clientes registrados) .

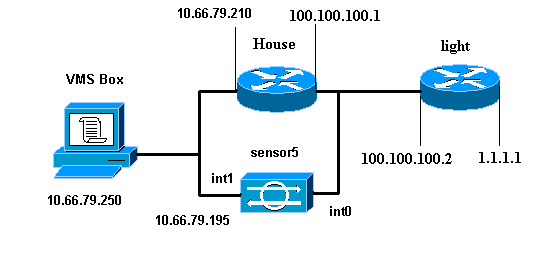

Diagrama de la red

Este documento utiliza la configuración de red que se muestra en el siguiente diagrama.

Configuraciones

Este documento usa las configuraciones detalladas aquí.

| Luz del router |

|---|

Current configuration : 906 bytes ! version 12.3 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! interface BRI4/0 no ip address shutdown ! interface BRI4/1 no ip address shutdown ! interface BRI4/2 no ip address shutdown ! interface BRI4/3 no ip address shutdown ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Base del router |

|---|

Building configuration... Current configuration : 797 bytes ! version 12.3 no service pad service timestamps debug datetime msec service timestamps log datetime msec no service password-encryption ! hostname House ! logging queue-limit 100 enable password cisco ! ip subnet-zero no ip domain lookup ! ! interface Ethernet0 ip address 10.66.79.210 255.255.255.224 hold-queue 100 out ! interface Ethernet1 ip address 100.100.100.1 255.255.255.0 !--- After Blocking is configured, the IDS Sensor !--- adds this access-group ip access-group. IDS_Ethernet1_in_0 in ip classless ip route 0.0.0.0 0.0.0.0 10.66.79.193 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server no ip http secure-server ! !--- After Blocking is configured, the IDS Sensor !--- adds this access list. ip access-list extended IDS_Ethernet1_in_0. permit ip host 10.66.79.195 any permit ip any any ! line con 0 stopbits 1 line vty 0 4 password cisco login ! scheduler max-task-time 5000 end |

Configuración inicial del sensor

Complete estos pasos para configurar inicialmente el Sensor.

Nota: Si ha realizado la configuración inicial del sensor, vaya a la sección Importación del sensor en IDS MC.

-

Conéctese al sensor.

Se le solicita un nombre de usuario y una contraseña. Si es la primera vez que se consuele en el Sensor, debe iniciar sesión con el nombre de usuario cisco y la contraseña cisco.

-

Se le solicita que cambie la contraseña y que vuelva a escribir la nueva contraseña para confirmarla.

-

Escriba setup e introduzca la información adecuada en cada indicación para configurar los parámetros básicos del sensor, según este ejemplo:

sensor5#setup --- System Configuration Dialog --- At any point you may enter a question mark '?' for help. User ctrl-c to abort configuration dialog at any prompt. Default settings are in square brackets '[]'. Current Configuration: networkParams ipAddress 10.66.79.195 netmask 255.255.255.224 defaultGateway 10.66.79.193 hostname sensor5 telnetOption enabled accessList ipAddress 10.66.79.0 netmask 255.255.255.0 exit timeParams summerTimeParams active-selection none exit exit service webServer general ports 443 exit exit -

Presione 2 para guardar su configuración.

Importar el sensor a IDS MC

Complete estos pasos para importar el Sensor al IDS MC.

-

Vaya al sensor.

En este caso, busque http://10.66.79.250:1741 o https://10.66.79.250:1742.

-

Inicie sesión con el nombre de usuario y la contraseña adecuados.

En este ejemplo, el nombre de usuario admin y la contraseña cisco fueron utilizados.

-

Seleccione VPN/Security Management Solution > Management Center y elija IDS Sensors.

-

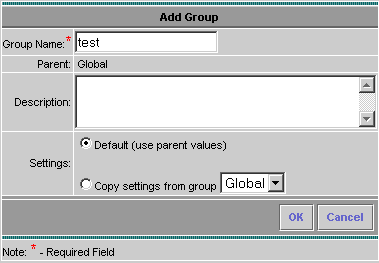

Haga clic en la ficha Devices (Dispositivos), seleccione Sensor Group, resalte Global y haga clic en Create Subgroup.

-

Ingrese el nombre de grupo y asegúrese de que esté seleccionado el botón de opción Predeterminado y, a continuación, haga clic en Aceptar para agregar el subgrupo al IDS MC.

-

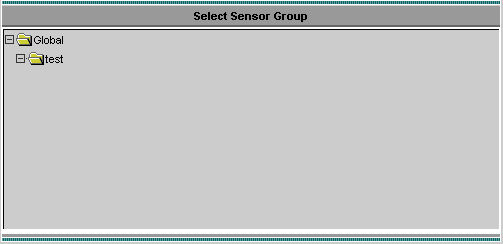

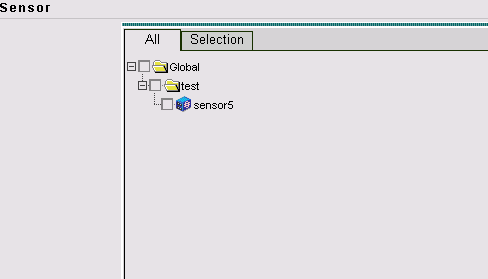

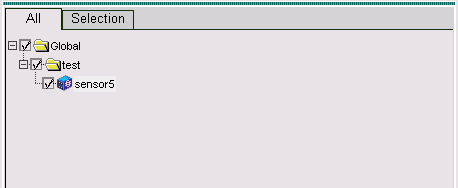

Seleccione Devices > Sensor, resalte el subgrupo creado en el paso anterior (en este caso, test) y haga clic en Add.

-

Resalte el subgrupo y haga clic en Siguiente.

-

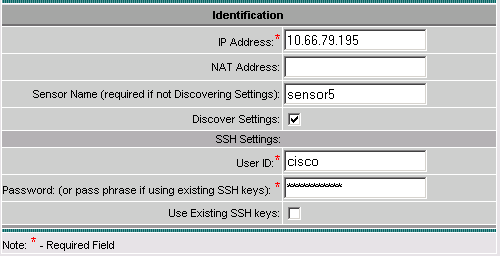

Introduzca los detalles según este ejemplo y, a continuación, haga clic en Siguiente para continuar.

-

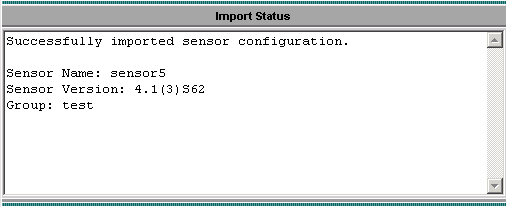

Después de que aparezca un mensaje que indica correcta configuración del sensor importada, haga clic en Finalizar para continuar.

-

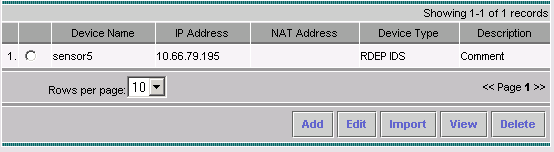

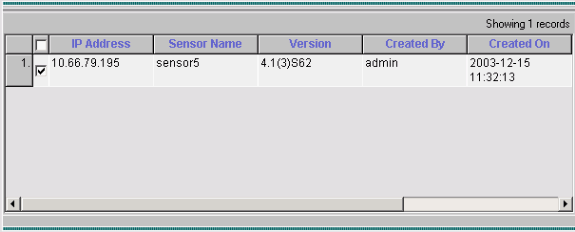

El sensor se importa en el IDS MC. En este caso, se importa el sensor 5.

Importar el sensor al monitor de seguridad

Complete este procedimiento para importar el Sensor al monitor de seguridad.

-

En el menú VMS Server , seleccione VPN/Security Management Solution > Monitoring Center > Security Monitor.

-

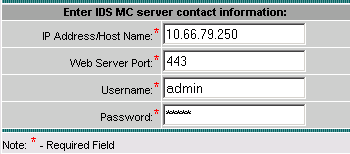

Seleccione la ficha Devices (Dispositivos) y, a continuación, haga clic en Import e introduzca la información del servidor IDS MC, según este ejemplo.

-

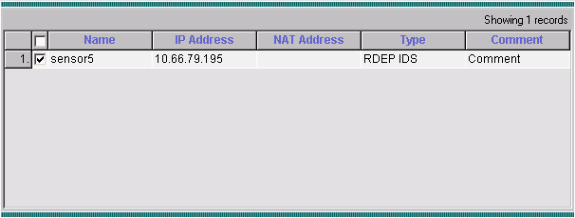

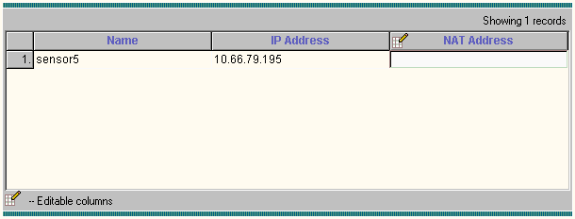

Seleccione su sensor (en este caso, sensor5) y haga clic en Next para continuar.

-

Si es necesario, actualice la dirección de traducción de direcciones de red (NAT) del sensor y, a continuación, haga clic en Finalizar para continuar.

-

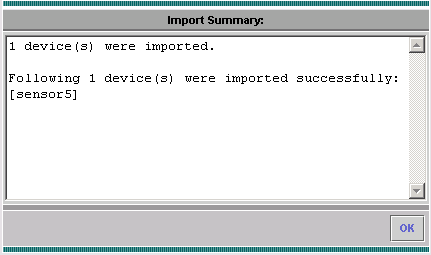

Haga clic en Aceptar para finalizar la importación del sensor desde IDS MC al monitor de seguridad.

-

El sensor se ha importado correctamente.

Utilizar IDS MC para actualizaciones de firmas

Complete este procedimiento para utilizar el IDS MC para las actualizaciones de firma.

-

Descargue las actualizaciones de la firma IDS de red (sólo clientes registrados) de las descargas y guárdelas en C:\PROGRA~1\CSCOpx\MDC\etc\ids\updates\ directory on your VMS server.

-

En la consola del servidor VMS, seleccione VPN/Solución de administración de seguridad > Management Center > Sensores.

-

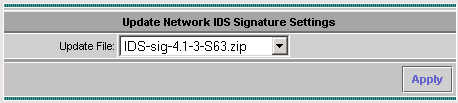

Haga clic en la ficha Configuration , seleccione Updates y haga clic en Update Network IDS Signations.

-

Seleccione la firma que desea actualizar en el menú desplegable y haga clic en Aplicar para continuar.

-

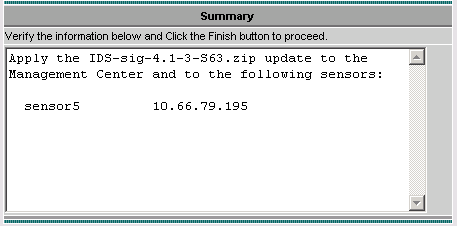

Seleccione los sensores que desea actualizar y haga clic en Siguiente para continuar.

-

Después de que se le pida que aplique la actualización al Management Center, así como al Sensor, haga clic en Finalizar para continuar.

-

Telnet o consola en la interfaz de línea de comandos Sensor. Aparece información similar a esta:

sensor5# Broadcast message from root (Mon Dec 15 11:42:05 2003): Applying update IDS-sig-4.1-3-S63. This may take several minutes. Please do not reboot the sensor during this update. Broadcast message from root (Mon Dec 15 11:42:34 2003): Update complete. sensorApp is restarting This may take several minutes.

-

Espere unos minutos para permitir que se complete la actualización y luego ingrese show version para verificar.

sensor5#show version Application Partition: Cisco Systems Intrusion Detection Sensor, Version 4.1(3)S63 Upgrade History: * IDS-sig-4.1-3-S62 07:03:04 UTC Thu Dec 04 2003 IDS-sig-4.1-3-S63.rpm.pkg 11:42:01 UTC Mon Dec 15 2003

Configuración del Bloqueo para el Router IOS

Complete este procedimiento para configurar el bloqueo para el router IOS.

-

En la consola del servidor VMS, seleccione VPN/Solución de administración de seguridad > Centro de administración > Sensores IDS.

-

Seleccione la ficha Configuration (Configuración), seleccione su sensor en Object Selector (Selector de objetos) y haga clic en Settings (Parámetros).

-

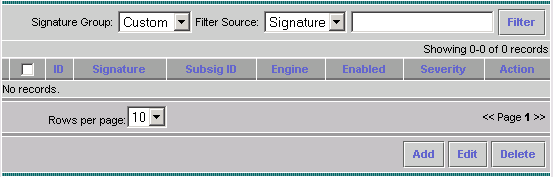

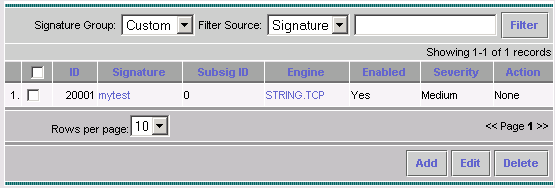

Seleccione Firmas, haga clic en Personalizado y, a continuación, haga clic en Agregar para agregar una nueva firma.

-

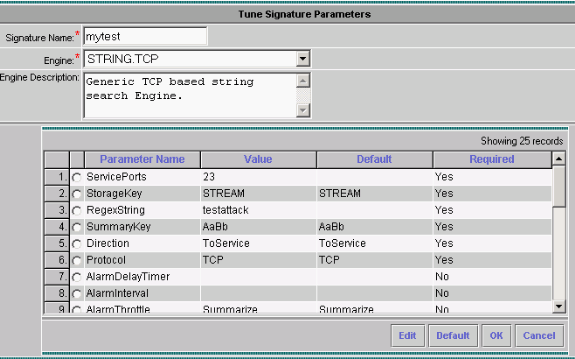

Introduzca el nuevo nombre de firma y, a continuación, seleccione el motor (en este caso, STRING.TCP).

-

Para personalizar los parámetros disponibles, marque el botón de opción correspondiente y haga clic en Editar.

En este ejemplo, el parámetro ServicePorts se edita para cambiar su valor a 23 (para el puerto 23). El parámetro RegexString también se edita para agregar el valor testattack. Cuando haya terminado, haga clic en Aceptar para continuar.

-

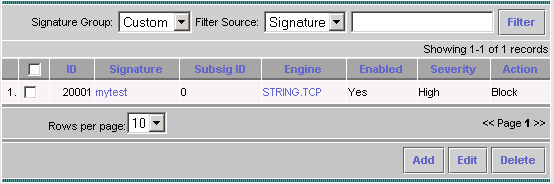

Para editar la gravedad y las acciones de la firma o para Habilitar/Desactivar la firma, haga clic en el nombre de la firma.

-

En este caso, la gravedad se cambia a Alta y se selecciona la acción Bloquear host. Para continuar, haga clic en OK (Aceptar).

-

Block Host (Bloquear host) bloquea el ataque a los hosts IP o a las subredes IP.

-

Block Connection (Bloquear conexión) bloquea los puertos TCP o UDP (según el ataque a conexiones TCP o UDP).

-

-

La firma completa es similar a esta:

-

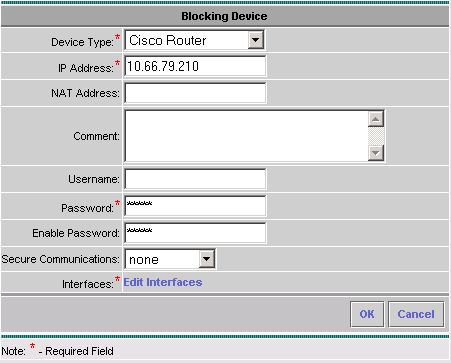

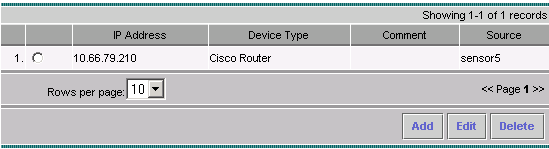

Para configurar el dispositivo de bloqueo, seleccione Bloqueo > Bloqueo de dispositivos en el Selector de objetos (el menú de la izquierda de la pantalla) y haga clic en Agregar para introducir la siguiente información:

-

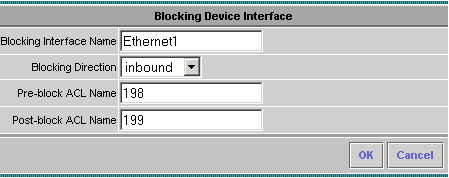

Haga clic en Editar interfaces (consulte la captura de pantalla anterior), haga clic en Agregar, introduzca esta información y, a continuación, haga clic en Aceptar para continuar.

-

Haga clic en Aceptar dos veces para completar la configuración del dispositivo de bloqueo.

-

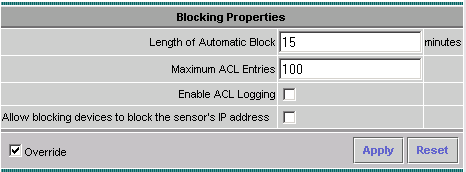

Para configurar las propiedades de bloqueo, seleccione Bloqueo > Propiedades de bloqueo.

Se puede modificar la longitud del bloque automático. En este caso, se cambia a 15 minutos. Haga clic en Aplicar para continuar.

-

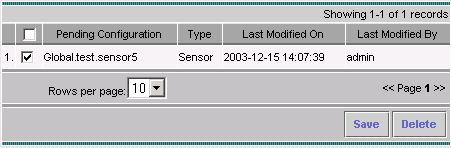

Seleccione Configuration en el menú principal, luego seleccione Pendiente, verifique la configuración pendiente para asegurarse de que es correcta y haga clic en Save.

-

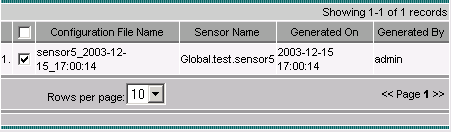

Para enviar los cambios de configuración al Sensor, genere y luego implemente los cambios seleccionando Implementación > Generar y haga clic en Aplicar.

-

Seleccione Deployment > Deploy y luego haga clic en Submit.

-

Marque la casilla de verificación situada junto a su sensor y, a continuación, haga clic en Implementar.

-

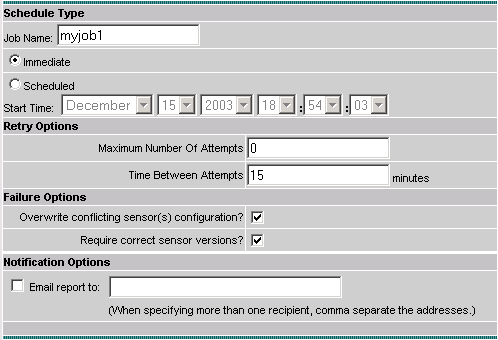

Marque la casilla de verificación del trabajo en la cola y, a continuación, haga clic en Siguiente para continuar.

-

Introduzca el nombre del trabajo y programe el trabajo como Inmediato y, a continuación, haga clic en Finalizar.

-

Seleccione Implementación > Implementar > Pendiente.

Espere unos minutos hasta que se hayan completado todos los trabajos pendientes. La cola está vacía.

-

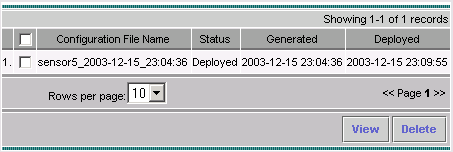

Para confirmar la implementación, seleccione Configuration > History.

Asegúrese de que el estado de la configuración se muestre como Implementado. Esto significa que la configuración del sensor se ha actualizado correctamente.

Verificación

En esta sección encontrará información que puede utilizar para confirmar que su configuración esté funcionando correctamente.

La herramienta Output Interpreter (sólo para clientes registrados) permite utilizar algunos comandos “show” y ver un análisis del resultado de estos comandos.

Iniciar el ataque y el bloqueo

Para verificar que el proceso de bloqueo funciona correctamente, inicie un ataque de prueba y verifique los resultados.

-

Antes de iniciar el ataque, seleccione VPN/Security Management Solution > Monitoring Center > Security Monitor.

-

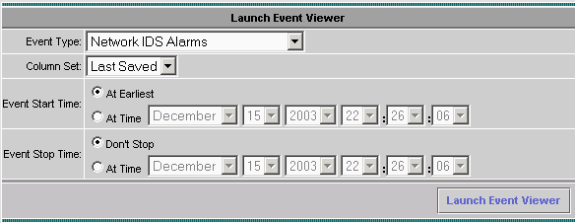

Elija Monitor en el menú principal, haga clic en Eventos y luego haga clic en Iniciar Visor de eventos.

-

Telnet al router (en este caso, Telnet al router doméstico) para verificar la comunicación del sensor.

house#show user Line User Host(s) Idle Location * 0 con 0 idle 00:00:00 226 vty 0 idle 00:00:17 10.66.79.195 house#show access-list Extended IP access list IDS_Ethernet1_in_0 10 permit ip host 10.66.79.195 any 20 permit ip any any (20 matches) House# -

Para iniciar el ataque, Telnet de un router a otro y escriba testattack.

En este caso, utilizamos Telnet para conectar desde el router Light al router House. Tan pronto como presione <space> o <enter>, después de escribir testattack, su sesión Telnet debe ser restablecida.

light#telnet 100.100.100.1 Trying 100.100.100.1 ... Open User Access Verification Password: house>en Password: house#testattack !--- Host 100.100.100.2 has been blocked due to the !--- signature "testattack" being triggered. [Connection to 100.100.100.1 lost]

-

Telnet al router (House) e ingrese el comando show access-list.

house#show access-list Extended IP access list IDS_Ethernet1_in_1 10 permit ip host 10.66.79.195 any !--- You will see a temporary entry has been added to !--- the access list to block the router from which you connected via Telnet previously. 20 deny ip host 100.100.100.2 any (37 matches) 30 permit ip any any

-

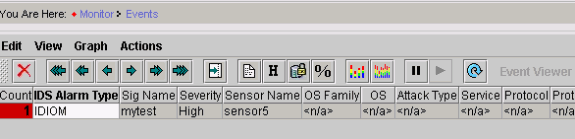

Desde el Visor de eventos, haga clic en Consultar base de datos para ver los nuevos eventos ahora para ver la alerta del ataque iniciado anteriormente.

-

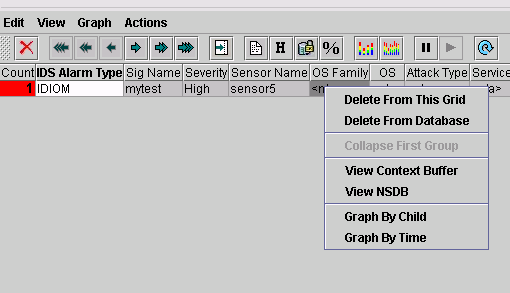

En el Visor de eventos, resalte y haga clic con el botón derecho del ratón en la alarma y, a continuación, seleccione Ver búfer de contexto o Ver NSDB para ver información más detallada sobre la alarma.

Nota: El NSDB también está disponible en línea en la Enciclopedia Segura de Cisco (sólo clientes registrados).

Troubleshoot

Procedimiento de Troubleshooting

Utilice el siguiente procedimiento para solucionar problemas.

-

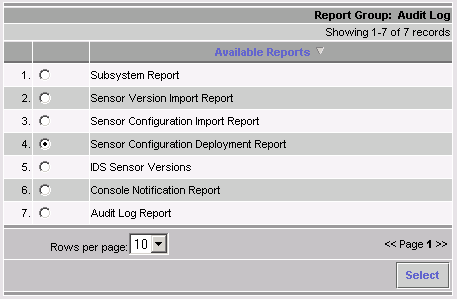

En IDS MC, seleccione Reports > Generate.

En función del tipo de problema, se deben encontrar más detalles en uno de los siete informes disponibles.

-

En la consola Sensor, ingrese el comando show statistics networkaccess y verifique el resultado para asegurarse de que el "estado" esté activo.

sensor5#show statistics networkAccess Current Configuration AllowSensorShun = false ShunMaxEntries = 100 NetDevice Type = Cisco IP = 10.66.79.210 NATAddr = 0.0.0.0 Communications = telnet ShunInterface InterfaceName = FastEthernet0/1 InterfaceDirection = in State ShunEnable = true NetDevice IP = 10.66.79.210 AclSupport = uses Named ACLs State = Active ShunnedAddr Host IP = 100.100.100.2 ShunMinutes = 15 MinutesRemaining = 12 sensor5# -

Asegúrese de que el parámetro de comunicación muestre que se está utilizando el protocolo correcto, como Telnet o Secure Shell (SSH) con 3DES.

Puede probar un SSH o Telnet manual desde un cliente SSH/Telnet en un PC para verificar que las credenciales de nombre de usuario y contraseña son correctas. A continuación, puede probar Telnet o SSH desde el propio Sensor hasta el router para asegurarse de que puede iniciar sesión correctamente.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

16-Jun-2008 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios