IPS 5.x y versiones posteriores: ajuste de la firma con el filtro de acción de evento mediante CLI e IDM

Contenido

Introducción

En este documento se describe cómo ajustar la firma con el filtro de acción de evento de Cisco Intrusion Prevention System (IPS) con la interfaz de línea de comandos (CLI) y el administrador de dispositivos IDS (IDM).

Prerequisites

Requirements

Este documento asume que Cisco IPS está instalado y funciona correctamente.

Componentes Utilizados

La información de este documento se basa en el dispositivo IDS/IPS de la serie Cisco 4200 que ejecuta la versión 5.0 y posteriores del software.

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). If your network is live, make sure that you understand the potential impact of any command.

Convenciones

Filtros de acción de evento

Filtros de acción de evento

Los filtros de acción de evento se procesan como una lista ordenada y puede mover los filtros hacia arriba o hacia abajo en la lista.

Los filtros permiten al sensor realizar determinadas acciones en respuesta al evento sin que sea necesario que realice todas las acciones o que elimine todo el evento. Los filtros funcionan mediante la eliminación de acciones de un evento. Un filtro que elimina todas las acciones de un evento consume el evento de forma eficaz.

Nota: Al filtrar las firmas de barrido, Cisco recomienda no filtrar las direcciones de destino. Si hay varias direcciones de destino, sólo se utilizará la última dirección para coincidir con el filtro.

Puede configurar filtros de acción de evento para quitar acciones específicas de un evento o para descartar un evento completo e impedir que el sensor siga procesándolo. Puede utilizar variables de acción de evento que haya definido para agrupar direcciones para los filtros. Para obtener información sobre cómo configurar variables de acción de evento, vea la sección Adición, Edición y Supresión de Variables de Acción de Evento.

Nota: Debe anteponer a la variable un signo de dólar ($) para indicar que utiliza una variable en lugar de una cadena. De lo contrario, recibirá el error Origen y destino erróneos.

Configuración de filtros de acción de evento mediante CLI

Complete estos pasos para configurar los filtros de acción de evento:

-

Inicie sesión en la CLI con una cuenta que tenga privilegios de administrador.

-

Submodo Introducir reglas de acción de evento:

sensor#configure terminal sensor(config)#service event-action-rules rules1 sensor(config-eve)#

-

Cree el nombre del filtro:

sensor(config-eve)#filters insert name1 begin

Utilice name1, name2, etc. para asignar un nombre a los filtros de acción de evento. Utilice el botón begin | Finalizar | desactivado | antes | después de las palabras clave para especificar dónde desea insertar el filtro.

-

Especifique los valores para este filtro:

-

Especifique el intervalo de ID de firma:

sensor(config-eve-fil)#signature-id-range 1000-1005

El valor predeterminado es de 900 a 65535.

-

Especifique el intervalo de ID de subfirma:

sensor(config-eve-fil)#subsignature-id-range 1-5

El valor predeterminado es de 0 a 255.

-

Especifique el intervalo de direcciones del atacante:

sensor(config-eve-fil)#attacker-address-range 10.89.10.10-10.89.10.23

El valor predeterminado es de 0.0.0.0 a 255.255.255.255.

-

Especifique el intervalo de direcciones de la víctima:

sensor(config-eve-fil)#victim-address-range 192.56.10.1-192.56.10.255

El valor predeterminado es de 0.0.0.0 a 255.255.255.255.

-

Especifique el intervalo de puertos afectados:

sensor(config-eve-fil)#victim-port-range 0-434

El valor predeterminado es de 0 a 65535.

-

Especifique la relevancia del SO:

sensor(config-eve-fil)#os-relevance relevant

El valor predeterminado es de 0 a 100.

-

Especifique el intervalo de clasificación de riesgos.

sensor(config-eve-fil)#risk-rating-range 85-100

El valor predeterminado es de 0 a 100.

-

Especifique las acciones que desea eliminar:

sensor(config-eve-fil)#actions-to-remove reset-tcp-connection

-

Si filtra una acción de denegación, defina el porcentaje de acciones de denegación que desea:

sensor(config-eve-fil)#deny-attacker-percentage 90

El valor predeterminado es 100.

-

Especifique el estado del filtro para desactivarlo o activarlo.

sensor(config-eve-fil)#filter-item-status {enabled | disabled}El valor predeterminado es enabled (activado).

-

Especifique el parámetro stop on match.

sensor(config-eve-fil)#stop-on-match {true | false}True indica al sensor que detenga el procesamiento de los filtros si este elemento coincide. False indica al sensor que continúe procesando los filtros aunque este elemento coincida.

-

Agregue cualquier comentario que desee utilizar para explicar este filtro:

sensor(config-eve-fil)#user-comment NEW FILTER

-

-

Compruebe la configuración del filtro:

sensor(config-eve-fil)#show settings NAME: name1 ----------------------------------------------- signature-id-range: 1000-10005 default: 900-65535 subsignature-id-range: 1-5 default: 0-255 attacker-address-range: 10.89.10.10-10.89.10.23 default: 0.0.0.0-255.255.255.255 victim-address-range: 192.56.10.1-192.56.10.255 default: 0.0.0.0-255.255.255.255 attacker-port-range: 0-65535 <defaulted> victim-port-range: 1-343 default: 0-65535 risk-rating-range: 85-100 default: 0-100 actions-to-remove: reset-tcp-connection default: deny-attacker-percentage: 90 default: 100 filter-item-status: Enabled default: Enabled stop-on-match: True default: False user-comment: NEW FILTER default: os-relevance: relevant default: relevant|not-relevant|unknown ------------------------------------------------ senor(config-eve-fil)# -

Para editar un filtro existente:

sensor(config-eve)#filters edit name1

-

Edite los parámetros y consulte los pasos 4a a 4l para obtener más información.

-

Para mover un filtro hacia arriba o hacia abajo en la lista de filtros:

sensor(config-eve-fil)#exit sensor(config-eve)#filters move name5 before name1

-

Compruebe que ha movido los filtros:

sensor(config-eve-fil)#exit sensor(config-eve)#show settings ----------------------------------------------- filters (min: 0, max: 4096, current: 5 - 4 active, 1 inactive) ----------------------------------------------- ACTIVE list-contents ----------------------------------------------- NAME: name5 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- NAME: name1 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- NAME: name2 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- ----------------------------------------------- INACTIVE list-contents ----------------------------------------------- ----------------------------------------------- sensor(config-eve)# -

Para mover un filtro a la lista inactiva:

sensor(config-eve)#filters move name1 inactive

-

Verifique que el filtro se haya movido a la lista inactiva:

sensor(config-eve-fil)#exit sensor(config-eve)#show settings ----------------------------------------------- INACTIVE list-contents ----------------------------------------------- ----------------------------------------------- NAME: name1 ----------------------------------------------- signature-id-range: 900-65535 <defaulted> subsignature-id-range: 0-255 <defaulted> attacker-address-range: 0.0.0.0-255.255.255.255 <defaulted> victim-address-range: 0.0.0.0-255.255.255.255 <defaulted> attacker-port-range: 0-65535 <defaulted> victim-port-range: 0-65535 <defaulted> risk-rating-range: 0-100 <defaulted> actions-to-remove: <defaulted> filter-item-status: Enabled <defaulted> stop-on-match: False <defaulted> user-comment: <defaulted> ----------------------------------------------- ----------------------------------------------- sensor(config-eve)# -

Submodo de reglas de acción de evento de salida:

sensor(config-eve)#exit Apply Changes:?[yes]:

-

Presione Enter para aplicar los cambios o ingrese no para descartarlos.

Configuración de filtros de acción de evento mediante IDM

Complete estos pasos para agregar, editar, eliminar, habilitar, deshabilitar y mover filtros de acción de evento:

-

Inicie sesión en IDM con una cuenta que tenga privilegios de administrador u operador.

-

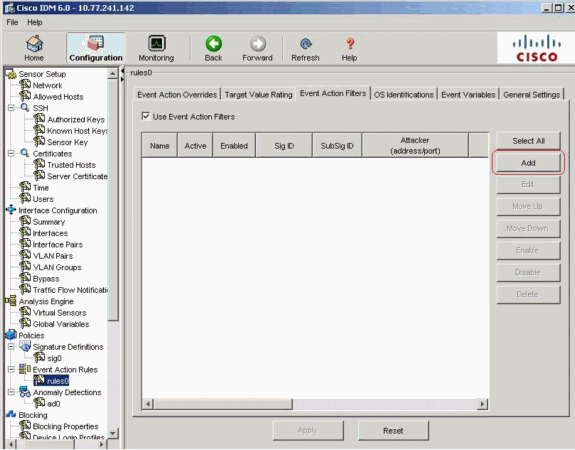

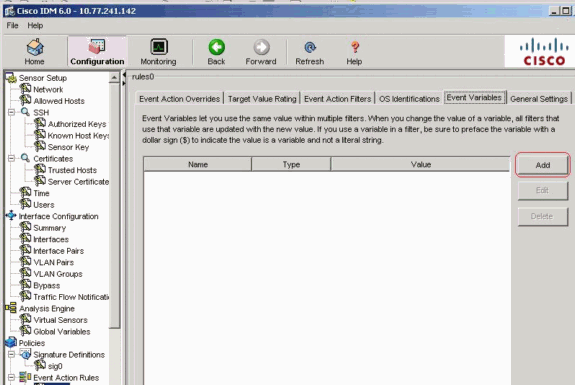

Elija Configuration > Policies > Event Action Rules > rules0 > Event Action Filters si la versión del software es 6.x. Para la versión de software 5.x, elija Configuration > Event Action Rules > Event Action Filters.

La ficha Filtros de acción de evento aparece como se muestra.

-

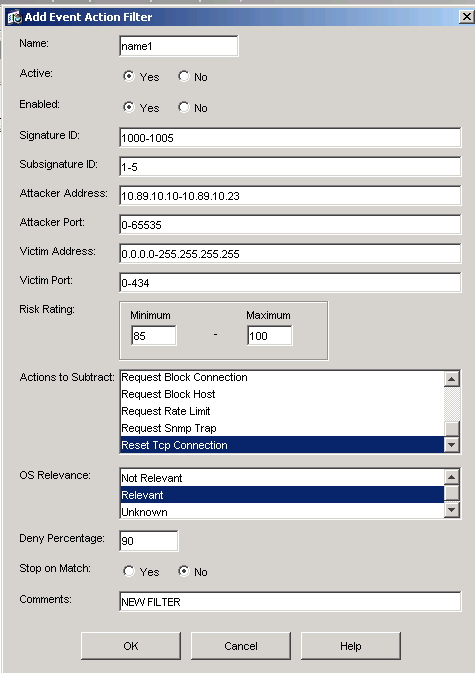

Haga clic en Agregar para agregar un filtro de acción de evento.

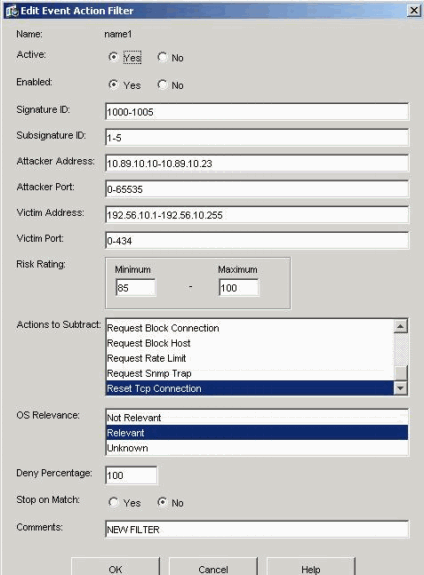

Aparecerá el cuadro de diálogo Agregar filtro de acción de evento.

-

En el campo Nombre, introduzca un nombre como nombre1 para el filtro de acción de evento.

Se proporciona un nombre predeterminado, pero puede cambiarlo por un nombre más significativo.

-

En el campo Activo, haga clic en el botón de opción Sí para agregar este filtro a la lista de modo que tenga efecto en el filtrado de eventos.

-

En el campo Habilitado, haga clic en el botón de opción Sí para habilitar el filtro.

Nota: También debe marcar la casilla de verificación Usar filtros de acción de evento en la ficha Filtros de acción de evento o ninguno de los filtros de acción de evento se activará independientemente de si marca la casilla de verificación Sí en el cuadro de diálogo Agregar filtro de acción de evento.

-

En el campo ID de firma, introduzca las ID de firma de todas las firmas a las que se debe aplicar este filtro.

Puede utilizar una lista, por ejemplo, 1000, 1005 o un rango, por ejemplo, 1000-1005 o una de las variables SIG si las ha definido en la ficha Variables de evento. Pase el prefijo de la variable por $.

-

En el campo ID de subfirma, introduzca las ID de subfirma de las subfirmas a las que se debe aplicar este filtro. Por ejemplo, 1-5.

-

En el campo Dirección del atacante, introduzca la dirección IP del host de origen.

Puede utilizar una de las variables si las ha definido en la ficha Variables de evento. Pase el prefijo de la variable por $. También puede introducir un intervalo de direcciones, por ejemplo, 10.89.10.10-10.89.10.23. Default es 0.0.0.0-255.255.255.255.

-

En el campo Puerto del atacante, ingrese el número de puerto utilizado por el atacante para enviar el paquete infractor.

-

En el campo Dirección de la víctima, introduzca la dirección IP del host receptor.

Puede utilizar una de las variables si las ha definido en la ficha Variables de evento. Pase el prefijo de la variable por $. También puede introducir un intervalo de direcciones, por ejemplo, 192.56.10.1-192.56.10.255. Default es 0.0.0.0-255.255.255.255.

-

En el campo Puerto de víctima, ingrese el número de puerto utilizado por el host de víctima para recibir el paquete ofensivo. Por ejemplo, 0-434.

-

En el campo Clasificación de riesgo, introduzca un rango de RR para este filtro. Por ejemplo, 85-100.

Si el RR de un evento se encuentra dentro del intervalo especificado, el evento se procesa según los criterios de este filtro.

-

En la lista desplegable Acciones que se van a restar, elija las acciones que desea que este filtro elimine del evento. Por ejemplo, elija Restablecer conexión TCP.

Sugerencia: Mantenga presionada la tecla Ctrl para elegir más de una acción de evento en la lista.

-

En la lista desplegable Relevancia del sistema operativo, elija si desea saber si la alerta es relevante para el sistema operativo que se ha identificado para la víctima. Por ejemplo, elija Relevante.

-

En el campo Denegar porcentaje, ingrese el porcentaje de paquetes para denegar las funciones de negar atacante. Por ejemplo, 90.

El valor predeterminado es 100%.

-

En el campo Detener al coincidir, elija uno de estos botones de opción:

-

Sí: si desea que el componente Filtros de acción de evento detenga el procesamiento después de quitar las acciones de este filtro concreto

Los filtros restantes no se procesan; por lo tanto, no se pueden quitar acciones adicionales del evento.

-

No: si desea continuar procesando filtros adicionales.

-

-

En el campo Comentarios, escriba los comentarios que desee almacenar con este filtro, como el propósito de este filtro o el motivo por el que ha configurado este filtro de una forma determinada. Por ejemplo, NEW FILTER.

Sugerencia: Haga clic en Cancelar para deshacer los cambios y cerrar el cuadro de diálogo Agregar filtro de acción de evento.

-

Click OK.

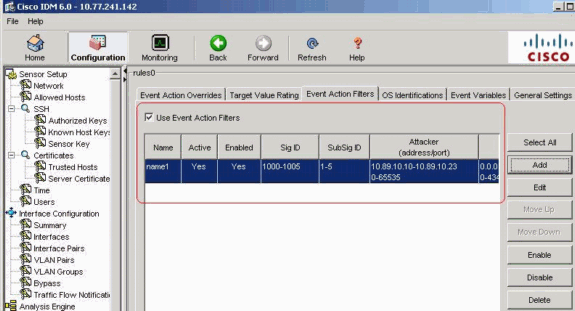

El nuevo filtro de acción de evento aparece ahora en la lista de la ficha Filtros de acción de evento, como se muestra.

-

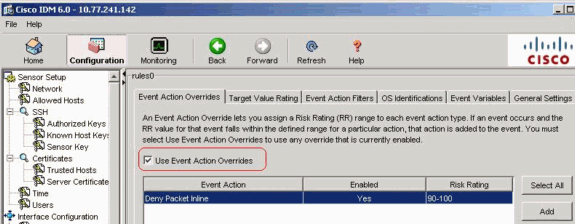

Marque la casilla de verificación Use Event Action Overrides como se muestra.

Nota: Debe activar la casilla de verificación Utilizar anulaciones de acción de evento en la ficha Anulaciones de acción de evento o ninguna de las anulaciones de acción de evento se activará independientemente del valor que haya definido en el cuadro de diálogo Agregar filtro de acción de evento.

-

Elija un filtro de acción de evento existente en la lista para editarlo y, a continuación, haga clic en Editar.

Aparecerá el cuadro de diálogo Editar filtro de acciones de evento.

-

Cambie los valores de los campos que necesite modificar.

Consulte los pasos del 4 al 18 para obtener información sobre cómo completar los campos.

Sugerencia: Haga clic en Cancelar para deshacer los cambios y cerrar el cuadro de diálogo Editar filtro de acción de evento.

-

Click OK.

El filtro de acción de evento editado aparece ahora en la lista de la ficha Filtros de acción de evento.

-

Marque la casilla de verificación Utilizar anulaciones de acción de evento.

Nota: Debe activar la casilla de verificación Utilizar anulaciones de acción de evento en la ficha Anulaciones de acción de evento o no se activará ninguna de las anulaciones de acción de evento, independientemente del valor definido en el cuadro de diálogo Editar filtro de acción de evento.

-

Elija un filtro de acción de evento en la lista para eliminarlo, y luego haga clic en Eliminar.

El filtro de acción de evento ya no aparece en la lista de la ficha Filtros de acción de evento.

-

Filtre hacia arriba o hacia abajo en la lista para mover una acción de evento, selecciónela y, a continuación, haga clic en Subir o Bajar.

Sugerencia: Haga clic en Restablecer para eliminar los cambios.

-

Haga clic en Apply para aplicar los cambios y guardar la configuración revisada.

Configuración de variable de evento

Complete estos pasos para agregar, editar y eliminar variables de eventos:

-

Inicie sesión. Por ejemplo, utilice una cuenta con privilegios de administrador u operador.

-

Elija Configuration > Policies > Event Action Rules > rules0 > Event Variables si la versión del software es 6.x. Para la versión de software 5.x, elija Configuration > Event Action Rules > Event Variables.

Aparecerá la ficha Variables de evento.

-

Haga clic en Agregar para crear una variable.

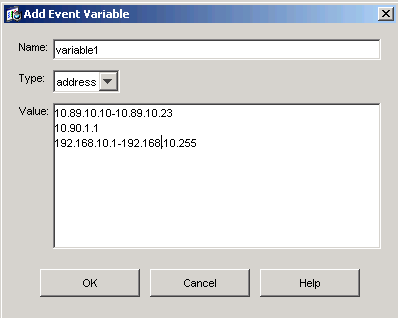

Aparecerá el cuadro de diálogo Agregar variable.

-

En el campo Nombre, introduzca un nombre para esta variable.

Nota: El nombre válido sólo puede contener números o letras. También puede utilizar un guión (-) o un guión bajo (_).

-

En el campo Valor, introduzca los valores de esta variable.

Especifique la dirección IP completa o los intervalos o el conjunto de intervalos. Por ejemplo:

-

10.89.10.10-10.89.10.23

-

10.90.1.1

-

192.168.10.1-192.168.10.255

Nota: Puede utilizar comas como delimitadores. Asegúrese de que no quedan espacios al final de la coma. De lo contrario, recibirá un mensaje de error de validación fallida.

Sugerencia: Haga clic en Cancelar para deshacer los cambios y cerrar el cuadro de diálogo Agregar variable de evento.

-

-

Click OK.

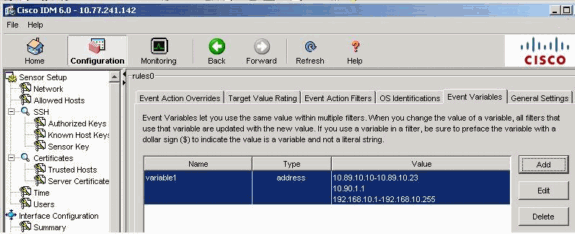

La nueva variable aparece en la lista de la ficha Variables de evento.

-

Elija la variable existente en la lista para editarla, y luego haga clic en Editar.

Aparecerá el cuadro de diálogo Editar variable de evento.

-

En el campo Valor, introduzca los cambios realizados en el valor.

-

Click OK.

La variable de evento editada aparece ahora en la lista de la ficha Variables de evento.

Sugerencia: Elija Reset para eliminar los cambios.

-

Haga clic en Apply para aplicar los cambios y guardar la configuración revisada.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

16-May-2007 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios