Configuración de Shunning en UNIX Director

Contenido

Introducción

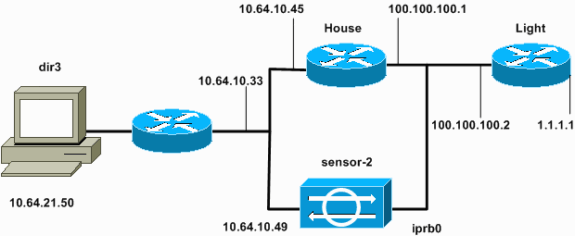

El Director y el Sensor del Sistema de detección de intrusiones (IDS) de Cisco se pueden utilizar para gestionar un router de Cisco para evitar intrusiones. En este documento, se configura un Sensor (sensor-2) para detectar ataques en el router "House" y para comunicar esta información al Director "dir3". Una vez configurado, se inicia un ataque (ping de más de 1024 bytes, que es la firma 2151, y una inundación del Protocolo de mensajes de control de Internet [ICMP], que es la firma 2152) desde el router "Light". El sensor detecta el ataque y lo comunica al director. Se descarga una lista de control de acceso (ACL) al router para evitar el tráfico del atacante. En el host atacante se muestra inalcanzable, y en la víctima se muestra la ACL descargada.

Prerequisites

Requirements

Antes de utilizar esta configuración, asegúrese de que cumple con los siguientes requisitos:

-

Monte el sensor y asegúrese de que funciona correctamente.

-

Asegúrese de que la interfaz de rastreo se expanda a la interfaz externa del router.

Componentes Utilizados

La información que contiene este documento se basa en las siguientes versiones de software y hardware.

-

Cisco IDS Director 2.2.3

-

Sensor IDS 3.0.5 de Cisco

-

Cisco IOS® Router con 12.2.6

La información que contiene este documento se creó a partir de los dispositivos en un ambiente de laboratorio específico. Todos los dispositivos que se utilizan en este documento se pusieron en funcionamiento con una configuración verificada (predeterminada). If your network is live, make sure that you understand the potential impact of any command.

Convenciones

For more information on document conventions, refer to the Cisco Technical Tips Conventions.

Configurar

En esta sección encontrará la información para configurar las funciones descritas en este documento.

Nota: Para encontrar información adicional sobre los comandos utilizados en este documento, utilice la Command Lookup Tool (sólo para clientes registrados) .

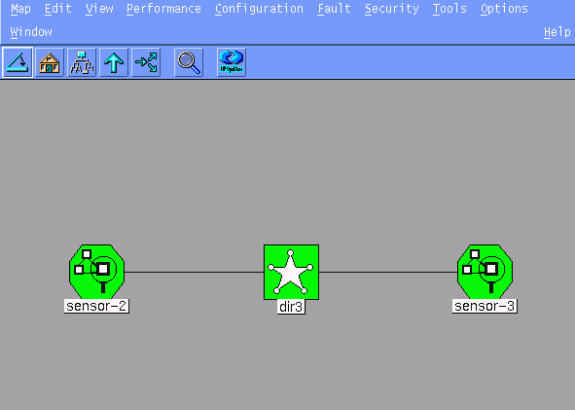

Diagrama de la red

Este documento utiliza la configuración de red que se muestra en el siguiente diagrama.

Configuraciones

Este documento usa estas configuraciones.

| Luz del router |

|---|

Current configuration : 906 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname light ! enable password cisco ! username cisco password 0 cisco ip subnet-zero ! ! ! ip ssh time-out 120 ip ssh authentication-retries 3 ! call rsvp-sync ! ! ! fax interface-type modem mta receive maximum-recipients 0 ! controller E1 2/0 ! ! ! interface FastEthernet0/0 ip address 100.100.100.2 255.255.255.0 duplex auto speed auto ! interface FastEthernet0/1 ip address 1.1.1.1 255.255.255.0 duplex auto speed auto ! ip classless ip route 0.0.0.0 0.0.0.0 100.100.100.1 ip http server ip pim bidir-enable ! ! dial-peer cor custom ! ! line con 0 line 97 108 line aux 0 line vty 0 4 login ! end |

| Base del router |

|---|

Current configuration : 2187 bytes ! version 12.2 service timestamps debug uptime service timestamps log uptime no service password-encryption ! hostname house ! enable password cisco ! ! ! ip subnet-zero ! ! fax interface-type modem mta receive maximum-recipients 0 ! ! ! ! interface FastEthernet0/0 ip address 100.100.100.1 255.255.255.0 !--- After you configure shunning, IDS Sensor puts this line in. ip access-group IDS_FastEthernet0/0_in_1 in duplex auto speed auto ! interface FastEthernet0/1 ip address 10.64.10.45 255.255.255.224 duplex auto speed auto ! ! ! interface FastEthernet4/0 no ip address shutdown duplex auto speed auto ! ip classless ip route 0.0.0.0 0.0.0.0 10.64.10.33 ip route 1.1.1.0 255.255.255.0 100.100.100.2 ip http server ip pim bidir-enable ! ! !--- After you configure shunning, IDS Sensor puts these lines in. ip access-list extended IDS_FastEthernet0/0_in deny ip host 100.100.100.2 any permit ip host 10.64.10.49 any permit ip any any ! snmp-server manager ! call RSVP-sync ! ! mgcp profile default ! dial-peer cor custom ! ! ! ! line con 0 line aux 0 line vty 0 4 password cisco login ! ! end house# |

Configure el sensor

Complete estos pasos para configurar el sensor.

-

Telnet a 10.64.10.49 con el ataque de nombre de usuario root y contraseña.

-

Ingrese sysconfig-sensor.

-

Cuando se le solicite, introduzca la información de configuración, como se muestra en este ejemplo.

1 - IP Address: 10.64.10.49 2 - IP Netmask: 255.255.255.224 3 - IP Host Name: sensor-2 4 - Default Route 10.64.10.33 5 - Network Access Control 64. 10. 6 - Communications Infrastructure Sensor Host ID: 49 Sensor Organization ID: 900 Sensor Host Name: sensor-2 Sensor Organization Name: cisco Sensor IP Address: 10.64.10.49 IDS Manager Host ID: 50 IDS Manager Organization ID: 900 IDS Manager Host Name: dir3 IDS Manager Organization Name: cisco IDS Manager IP Address: 10.64.21.50 -

Cuando se le solicite, guarde la configuración y permita que el sensor se reinicie.

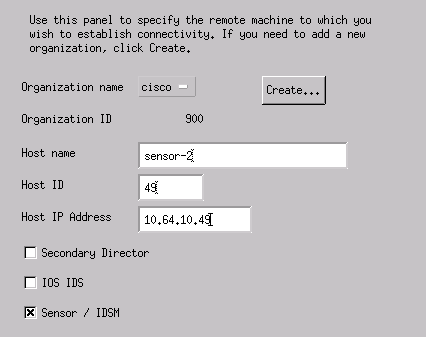

Agregar el sensor al Director

Complete estos pasos para agregar el sensor al Director.

-

Telnet a 10.64.21.50 con netrangr de nombre de usuario y ataque de contraseña.

-

Introduzca ovw& para iniciar HP OpenView.

-

En el menú principal, seleccione Security > Configure.

-

En la Utilidad de administración de archivos de configuración, seleccione Archivo > Agregar host y haga clic en Siguiente.

-

Este es un ejemplo de cómo llenar la información solicitada.

-

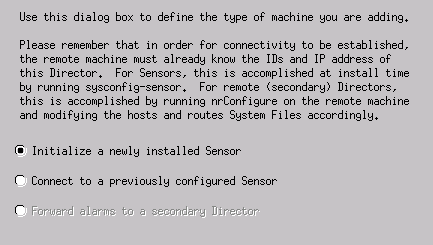

Acepte la configuración predeterminada para el tipo de máquina y haga clic en Next, como se muestra en este ejemplo.

-

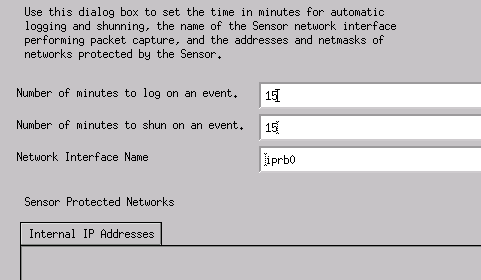

Cambie los minutos de registro y de rechazo, o déjelos como predeterminados si los valores son aceptables. Cambie el nombre de la interfaz de red por el nombre de la interfaz de rastreo.

En este ejemplo es "iprb0". Puede ser "spwr0" o cualquier otra cosa dependiendo del tipo de sensor y cómo conecte el sensor.

-

Haga clic en Next hasta que haya una opción para hacer clic en Finish.

Ha agregado correctamente el sensor al Director. Desde el menú principal, debería ver sensor-2, como en este ejemplo.

Configuración del rechazo para el router Cisco IOS

Complete estos pasos para configurar el rechazo para el router Cisco IOS.

-

En el menú principal, seleccione Security > Configure.

-

En la Utilidad de administración de archivos de configuración, resalte sensor-2 y haga doble clic en él.

-

Abra Device Management.

-

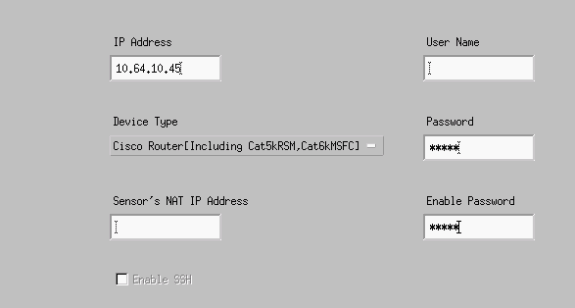

Haga clic en Devices > Add, e ingrese la información como se muestra en este ejemplo. Para continuar, haga clic en OK (Aceptar).

Las contraseñas Telnet y enable coinciden con lo que hay en la "Casa" del router.

-

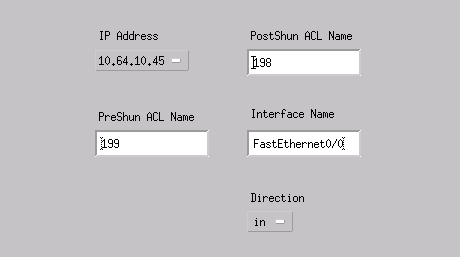

Haga clic en Interfaces > Add, ingrese esta información y haga clic en OK para continuar.

-

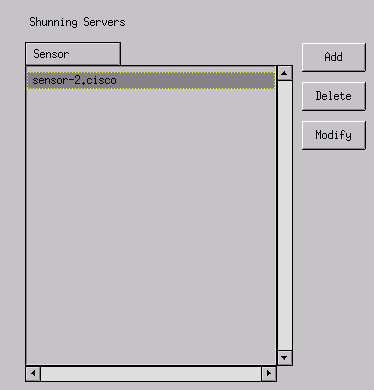

Haga clic en Shunning > Add y seleccione sensor-2.cisco como el servidor de shunning. Cierre la ventana Device Management cuando haya terminado.

-

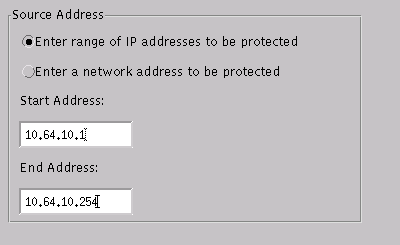

Abra la ventana Intrusion Detection y haga clic en Protected Networks. Agregue el rango 10.64.10.1 a 10.64.10.254 en la red protegida, como se muestra en este ejemplo.

-

Haga clic en Profile > Manual Configuration.

-

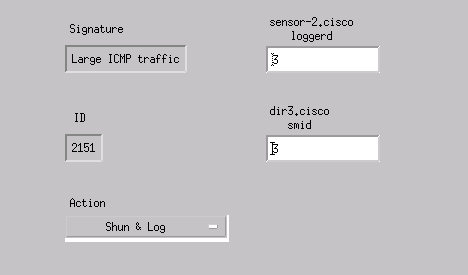

Seleccione Modify Signatures > Large ICMP Traffic con un ID de 2151.

-

Haga clic en Modify, cambie la Action de None a Shun & Log y haga clic en OK para continuar.

-

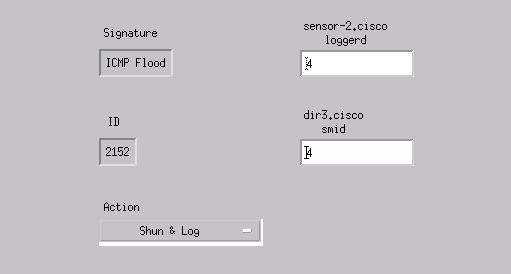

Elija ICMP Flood con un ID de 2152, y haga clic en Modify. Cambie la Acción de Ninguno a Shun & Log y haga clic en Aceptar para continuar.

-

Haga clic en Aceptar para cerrar la ventana Detección de intrusiones.

-

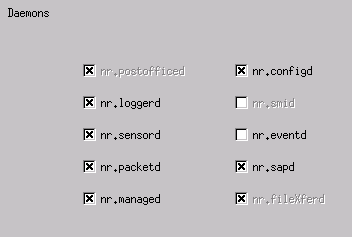

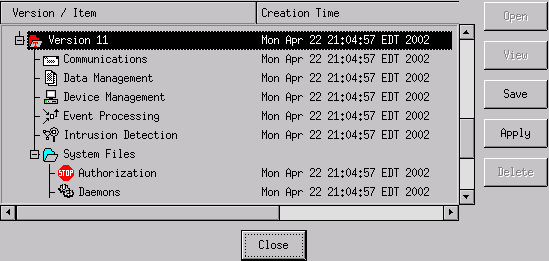

Abra la carpeta Archivos del sistema y abra la ventana Daemons.

Asegúrese de que ha activado estos demonios:

-

Haga clic en Aceptar para continuar, elija la versión que acaba de modificar, haga clic en Guardar y, a continuación, en Aplicar.

Espere a que el sistema le indique que el sensor ha terminado de reiniciar los servicios y, a continuación, cierre todas las ventanas de la configuración de Director.

Verificación

En esta sección encontrará información que puede utilizar para confirmar que su configuración esté funcionando correctamente.

La herramienta Output Interpreter (sólo para clientes registrados) permite utilizar algunos comandos “show” y ver un análisis del resultado de estos comandos.

-

show access-list - Enumera las sentencias de comando access-list en la configuración del router. También muestra un recuento de aciertos que indica el número de veces que se ha encontrado un elemento coincidente durante una búsqueda de comandos access-list.

-

ping: se utiliza para diagnosticar la conectividad de red básica.

Antes de iniciar un ataque

Antes de iniciar un ataque, ejecute estos comandos.

house#show access-list

Extended IP access list IDS_FastEthernet0/0_in_1

permit ip host 10.64.10.49 any

permit ip any any (12 matches)

house#

light#ping 10.64.10.45

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

light#

Lance el ataque y evite

Inicie el ataque desde el router "Light" a la "Casa" de la víctima. Cuando la ACL tiene efecto, se ven los inalcanzables.

light#ping Protocol [ip]: Target IP address: 10.64.10.45 Repeat count [5]: 1000000 Datagram size [100]: 18000 Timeout in seconds [2]: Extended commands [n]: Sweep range of sizes [n]: Type escape sequence to abort. Sending 1000000, 18000-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!! !!!!!!!!!!!!!!U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.U.

Una vez que el sensor ha detectado el ataque, y la ACL se descarga, y este resultado se muestra en "House".

house#show access-list Extended IP access list IDS_FastEthernet0/0_in_0 permit ip host 10.64.10.49 any deny ip host 100.100.100.2 any (459 matches) permit ip any any

Los inalcanzables todavía se ven en la "Luz", como se muestra en este ejemplo.

Light#ping 10.64.10.45 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: U.U.U Success rate is 0 percent (0/5)

Quince minutos más tarde, "House" vuelve a la normalidad, porque el rechazo se estableció en 15 minutos.

House#show access-list

Extended IP access list IDS_FastEthernet0/0_in_1

permit ip host 10.64.10.49 any

permit ip any any (12 matches)

house#

"Light" puede hacer ping a "House".

Light#ping 10.64.10.45 Type escape sequence to abort. Sending 5, 100-byte ICMP Echos to 10.64.10.45, timeout is 2 seconds: !!!!! Success rate is 100 percent (5/5), round-trip min/avg/max = 1/1/4 ms

Troubleshoot

Actualmente, no hay información específica de troubleshooting disponible para esta configuración.

Información Relacionada

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

05-Sep-2001 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios