Configuración del Concentrador VPN 3000 de Cisco para bloquear con filtros y la asignación de filtro RADIUS

Contenido

Introducción

En esta configuración de ejemplo, queremos utilizar filtros para permitir que un usuario acceda sólo a un servidor (10.1.1.2) dentro de la red y bloquear el acceso a todos los demás recursos. El concentrador VPN 3000 de Cisco se puede configurar para controlar el IPsec, el protocolo de túnel punto a punto (PPTP) y el acceso del cliente L2TP a los recursos de red con filtros. Los filtros consisten en reglas, que son similares a las listas de acceso en un router. Si se configuró un router para:

access-list 101 permit ip any host 10.1.1.2 access-list 101 deny ip any any

el equivalente del concentrador VPN sería configurar un filtro con reglas.

Nuestra primera regla del concentrador VPN es permit_server_rule, que es equivalente al comando permit ip any host 10.1.1.2 del router. Nuestra segunda regla del concentrador VPN es deny_server_rule, que es equivalente al comando deny ip any del router.

Nuestro filtro del concentrador VPN es filter_with_2_rules, que es equivalente a la lista de acceso 101 del router; utiliza permit_server_rule y deny_server_rule (en ese orden). Se supone que los clientes pueden conectarse correctamente antes de agregar filtros; reciben sus direcciones IP de un conjunto en el concentrador VPN.

Consulte ASDM PIX/ASA 7.x: Restrinja el Acceso a la Red de los Usuarios VPN de Acceso Remoto para obtener más información sobre el escenario donde PIX/ASA 7.x bloquea el acceso de los usuarios de VPN.

Prerequisites

Requirements

No hay requisitos específicos para este documento.

Componentes Utilizados

La información de este documento se basa en Cisco VPN 3000 Concentrator versión 2.5.2.D.

The information in this document was created from the devices in a specific lab environment. All of the devices used in this document started with a cleared (default) configuration. If your network is live, make sure that you understand the potential impact of any command.

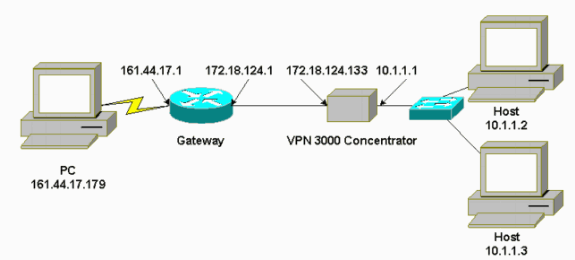

Diagrama de la red

En este documento, se utiliza esta configuración de red:

Convenciones

Configuración de VPN 3000

Complete estos pasos para configurar el VPN 3000 Concentrator.

-

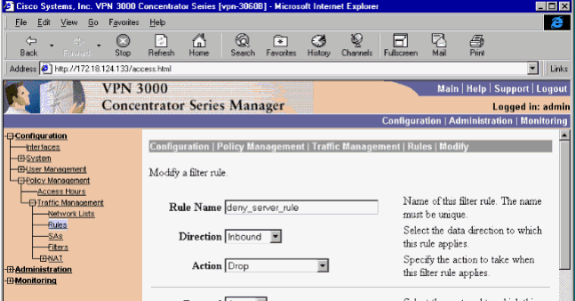

Elija Configuration > Policy Management > Traffic Management > Rules > Add y defina la primera regla del concentrador VPN llamada permit_server_rule con estas configuraciones:

-

Dirección: Entrante

-

Acción: Adelante

-

Dirección de origen: 255.255.255.255

-

Dirección de destino: 10.1.1.2

-

Máscara comodín: 0.0.0.0

-

-

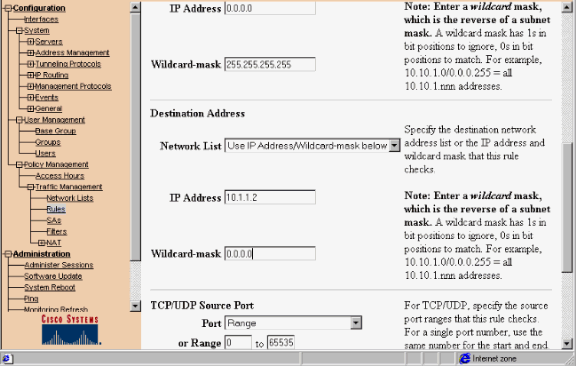

En el mismo área, defina la segunda regla del concentrador VPN llamada deny_server_rule con estos valores predeterminados:

-

Dirección: Entrante

-

Acción: caída

-

Direcciones de origen y destino de cualquier cosa (255.255.255.255):

-

-

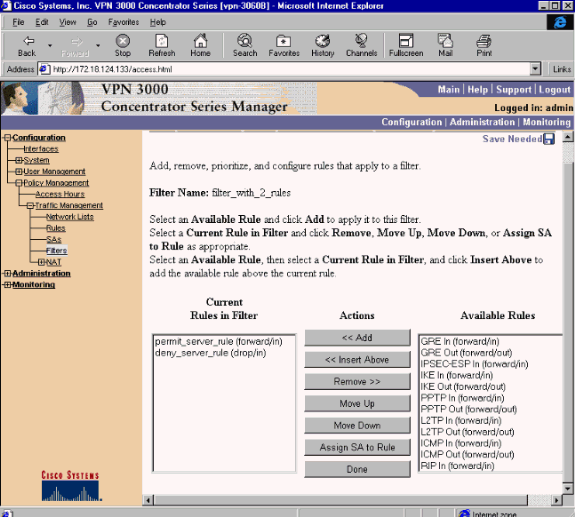

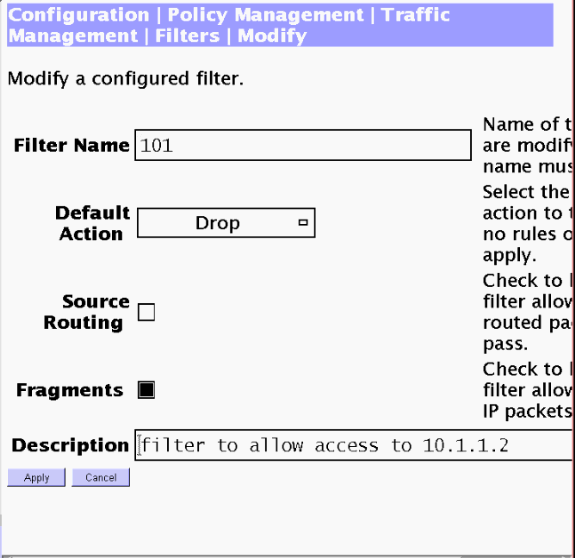

Elija Configuration > Policy Management > Traffic Management > Filters y agregue su filtro con_2_rules.

-

Agregue las dos reglas a filter_with_2_rules:

-

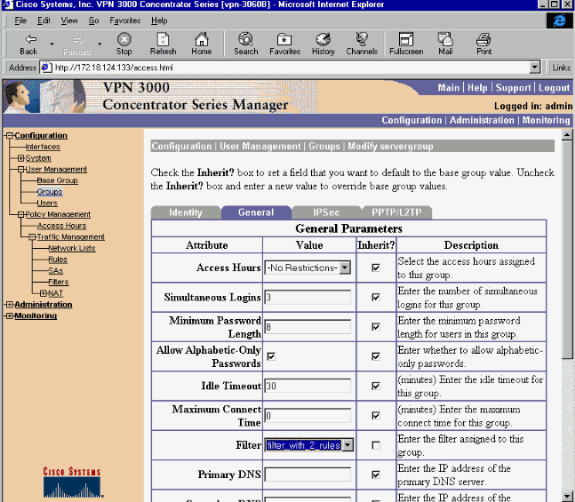

Elija Configuration > User Management > Groups y aplique el filtro al grupo:

Filtros para un túnel VPN de LAN a LAN

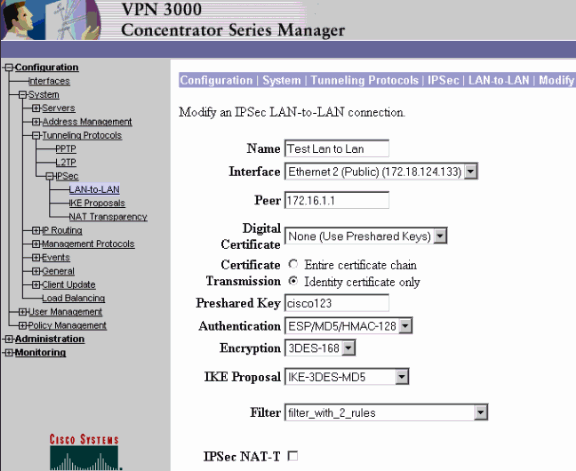

Desde el código 3.6 del concentrador VPN y posterior, puede filtrar el tráfico para cada túnel VPN IPsec de LAN a LAN. Por ejemplo, si crea un túnel de LAN a LAN a otro concentrador VPN con la dirección 172.16.1.1 y desea permitir el acceso del host 10.1.1.2 al túnel mientras niega todo el resto del tráfico, puede aplicar filter_with_2_rules cuando elija Configuration > System > Tunneling Protocols > IPSec > LAN-to-LAN Modifique y seleccione filter_with_2_rules en Filter.

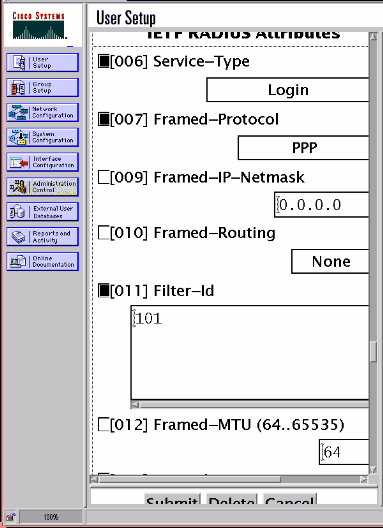

Configuración de VPN 3000 – Asignación de filtro de RADIUS

También es posible definir un filtro en el concentrador VPN y, a continuación, pasar el número de filtro de un servidor RADIUS (en términos RADIUS, el atributo 11 es Filter-id), de modo que cuando el usuario se autentica en el servidor RADIUS, el ID de filtro se asocia a esa conexión. En este ejemplo, la suposición es que la autenticación RADIUS para los usuarios del concentrador VPN ya está operativa y sólo se agregará el ID de filtro.

Defina el filtro en el concentrador VPN como en el ejemplo anterior:

Configuración del servidor CSNT - Asignación de filtro de RADIUS

Configure el atributo 11, Filter-id en el servidor Cisco Secure NT para que sea 101:

Depuración – Asignación de filtro RADIUS

Si AUTHDECODE (1-13 Severity) está activado en el VPN Concentrator, el registro muestra que el servidor Cisco Secure NT envía la lista de acceso 101 en el atributo 11 (0x0B):

207 01/24/2001 11:27:58.100 SEV=13 AUTHDECODE/0 RPT=228 0000: 020C002B 768825C5 C29E439F 4C8A727A ...+v.%...C.L.rz 0010: EA7606C5 06060000 00020706 00000001 .v.............. 0020: 0B053130 310806FF FFFFFF ..101......

Verificación

Actualmente, no hay un procedimiento de verificación disponible para esta configuración.

Troubleshoot

Sólo con fines de solución de problemas, puede activar la depuración de filtros cuando elige Configuration > System > Events > Classes y agregar la clase FILTERDBG con Gravedad al Registro = 13. En las reglas, cambie la acción Predeterminada de Reenviar (o Descartar) a Reenviar y registrar (o Descartar y registrar). Cuando se recupera el registro de eventos en Monitoring > Event Log, debe mostrar entradas como:

221 12/21/2000 14:20:17.190 SEV=9 FILTERDBG/1 RPT=62 Deny In: intf 1038, ICMP, Src 10.99.99.1, Dest 10.1.1.3, Type 8 222 12/21/2000 14:20:18.690 SEV=9 FILTERDBG/1 RPT=63 Deny In: intf 1038, ICMP, Src 10.99.99.1, Dest 10.1.1.3, Type 8

Información Relacionada

- Negociación IPSec/Protocolos IKE

- Preguntas frecuentes sobre el concentrador VPN 3000

- Soporte RADIUS

- Compatibilidad con concentrador VPN 3000 de Cisco

- Soporte de Cisco VPN 3000 Client

- Soporte de Cisco Secure ACS para Windows

- Solicitud de comentarios (RFC)

- Soporte Técnico y Documentación - Cisco Systems

Historial de revisiones

| Revisión | Fecha de publicación | Comentarios |

|---|---|---|

1.0 |

07-Mar-2007 |

Versión inicial |

Contacte a Cisco

- Abrir un caso de soporte

- (Requiere un Cisco Service Contract)

Comentarios

Comentarios