簡介

本檔案介紹如何設定Catalyst 9800無線LAN控制器存取點(AP)驗證原則。

必要條件

需求

思科建議您瞭解以下主題:

- 9800 WLC

- 對無線控制器的命令列介面(CLI)訪問

採用元件

思科建議使用以下硬體和軟體版本:

- 9800 WLC v17.3

- AP 1810W

- AP 1700

- 身分辨識服務引擎(ISE) v2.2

本文中的資訊是根據特定實驗室環境內的裝置所建立。文中使用到的所有裝置皆從已清除(預設)的組態來啟動。如果您的網路運作中,請確保您瞭解任何指令可能造成的影響。

背景資訊

若要授權存取點(AP),需要使用9800無線LAN控制器的本機資料庫或外部遠端驗證撥入使用者服務(RADIUS)伺服器來授權AP的乙太網路MAC位址。

此功能可確保只有經過授權的存取點(AP)才能加入Catalyst 9800無線LAN控制器。本文檔不介紹網狀網(1500系列) AP的情況,這些存取點要求MAC過濾器條目加入控制器,但不跟蹤典型的AP授權流(請參閱參考資料)。

設定

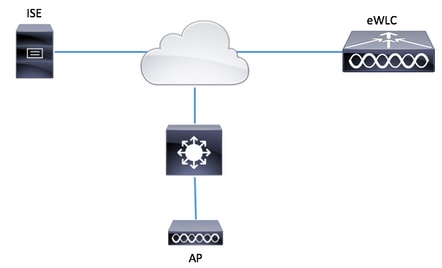

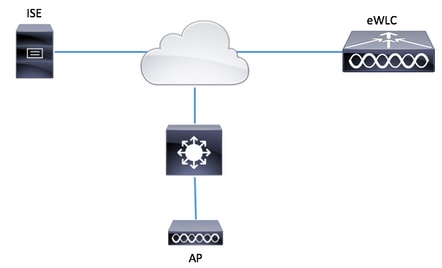

網路圖表

組態

MAC AP授權清單-本地

授權的AP的MAC位址儲存在9800 WLC本機。

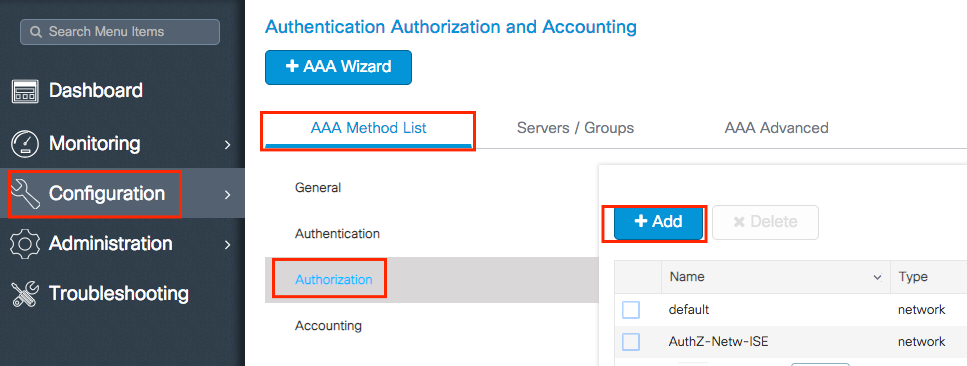

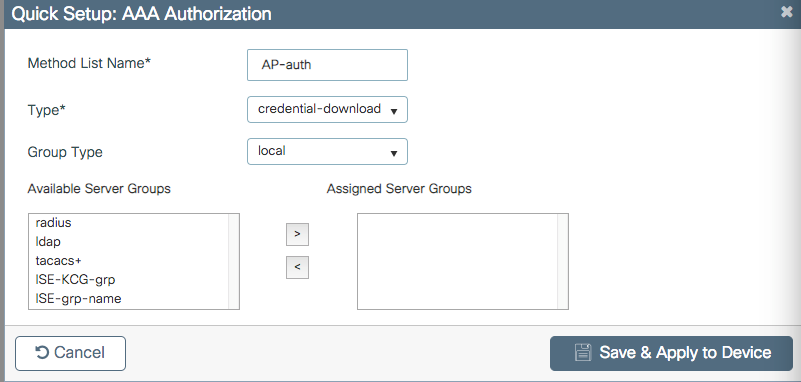

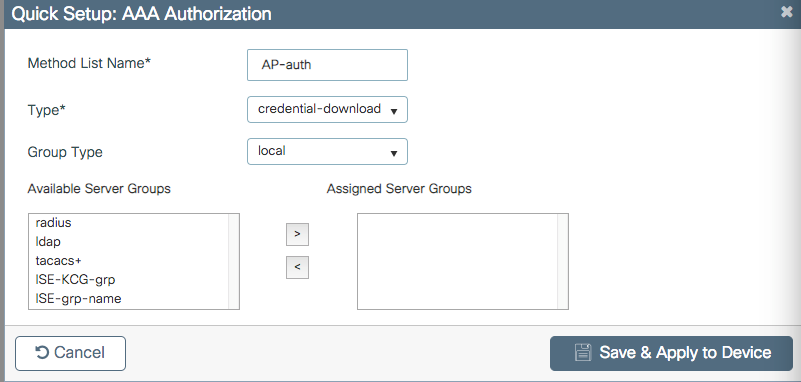

步驟 1.建立本地授權憑據下載方法清單。

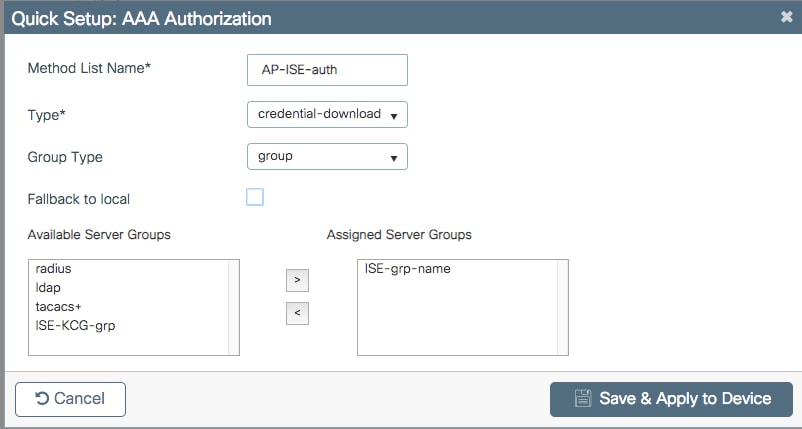

導航到Configuration > Security > AAA > AAA Method List > Authorization > + Add。

步驟 2.啟用AP MAC授權。

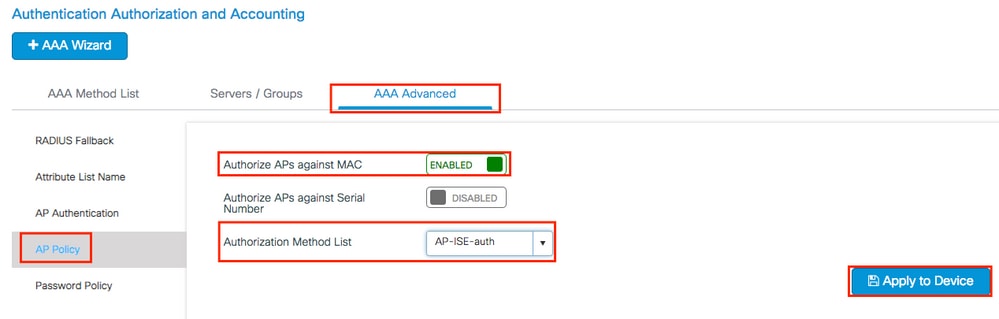

導航到Configuration > Security > AAA > AAA Advanced > AP Policy。 啟用Authorize APs against MAC並選擇步驟1中建立的Authorization Method List。

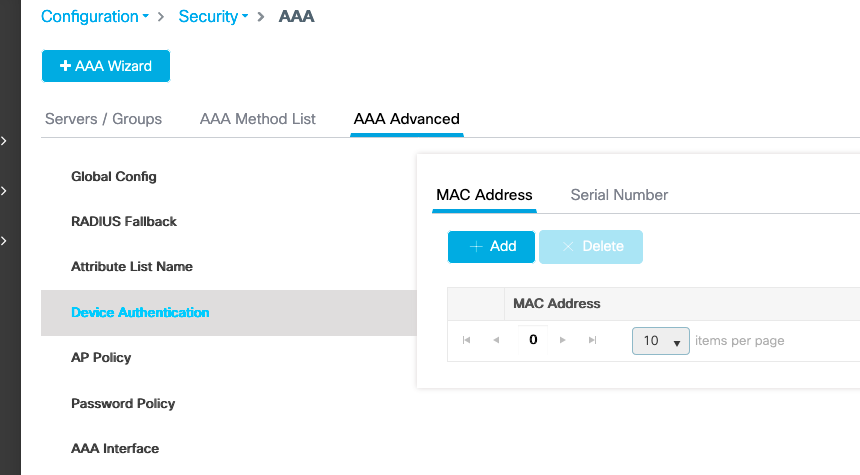

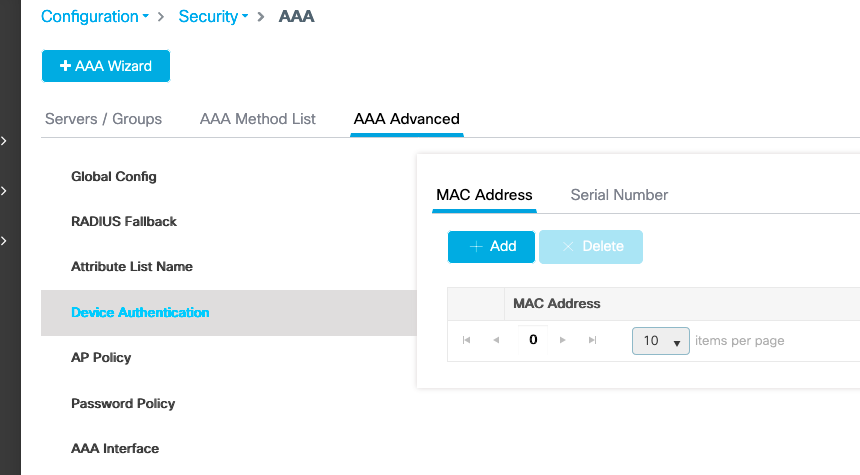

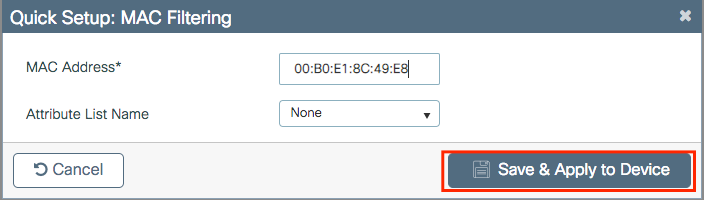

步驟 3.增加AP乙太網MAC地址。

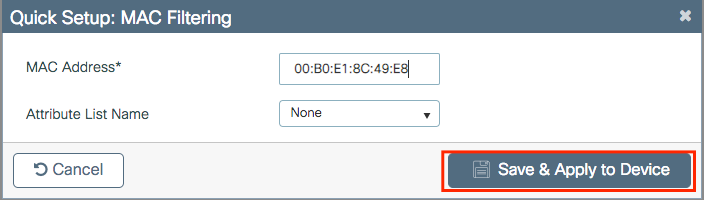

導航到Configuration > Security > AAA > AAA Advanced > Device Authentication > MAC Address > + Add。

注意:在16.12版的Web UI(xx:xx:xx:xx:xx:xx(或) xxxx.xxxx.xxxx (或) xx-xx-xx-xx-xx-xx)中輸入AP乙太網MAC地址必須採用以下格式之一。在版本17.3中,它們必須採用xxxxxxxxxxxx格式,且不帶任何分隔符。在任何版本中,CLI格式始終為xxxxxxxxxxxx(在16.12中,Web UI會刪除配置中的分隔符)。思科漏洞ID CSCvv43870允許在CLI或Web UI的更高版本中使用任何格式。

CLI:

# config t

# aaa new-model

# aaa authorization credential-download <AP-auth> local

# ap auth-list authorize-mac

# ap auth-list method-list <AP-auth>

# username <aaaabbbbcccc> mac

MAC AP Authorization List - External RADIUS Server

9800 WLC配置

授權AP的MAC地址儲存在外部RADIUS伺服器上,在本例中為ISE。

在ISE上,您可以將AP的MAC地址註冊為使用者名稱/密碼或終端。在步驟中,會指示您如何選擇使用其中一種方式。

GUI:

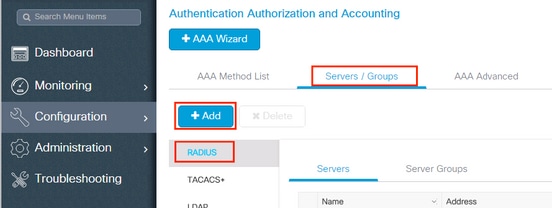

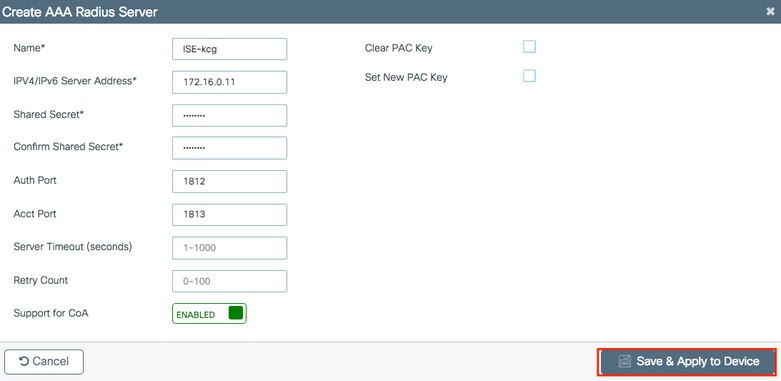

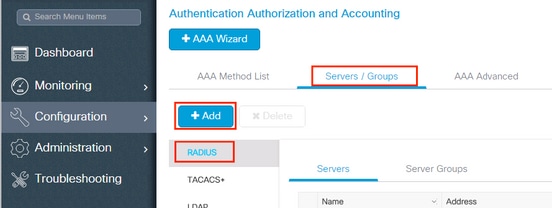

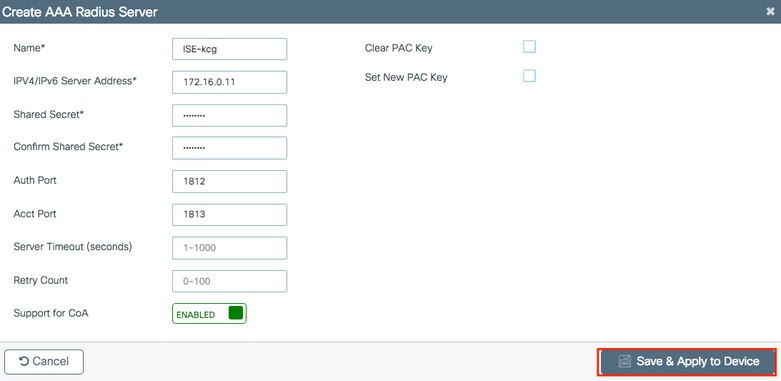

步驟 1.宣告RADIUS伺服器。

導航到Configuration > Security > AAA > Servers / Groups > RADIUS > Servers > + Add,然後輸入RADIUS伺服器資訊。

如果您未來計畫使用中央 Web 驗證(或任何需要 CoA 的安全性類型),請確認「CoA 支援」已啟用。

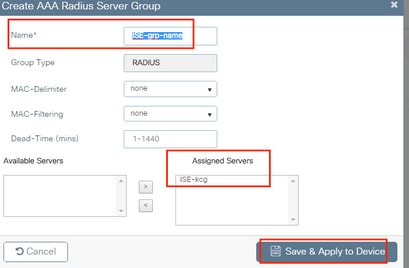

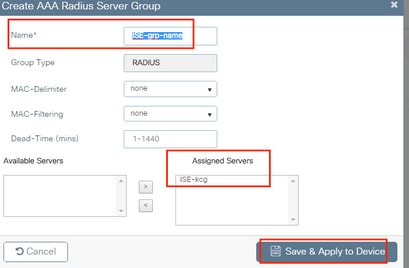

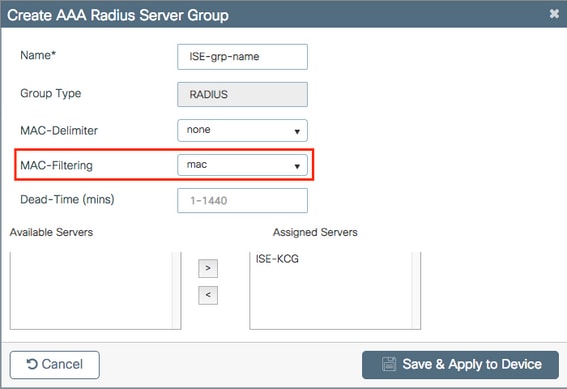

步驟 2.將RADIUS伺服器增加到RADIUS組。

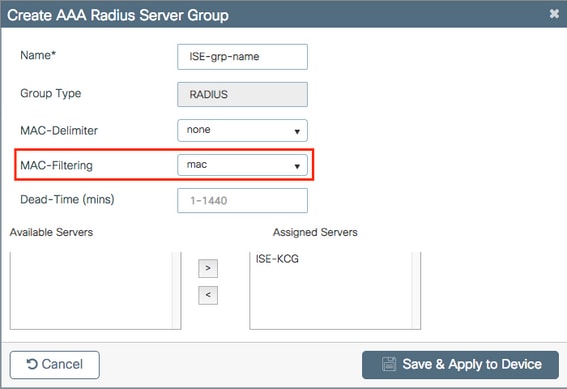

導航到Configuration > Security > AAA > Servers / Groups > RADIUS > Server Groups > + Add。

要讓ISE將AP MAC地址驗證為使用者名稱,請將MAC過濾保留為none。

要讓ISE將AP MAC地址驗證為終端,請將MAC過濾更改為MAC。

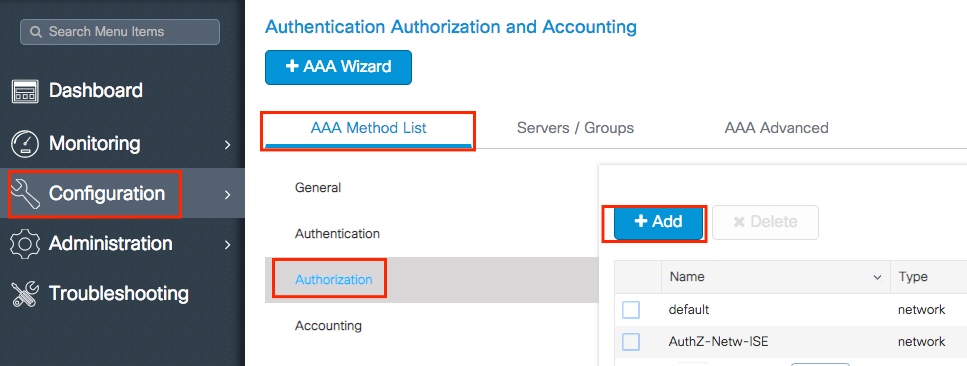

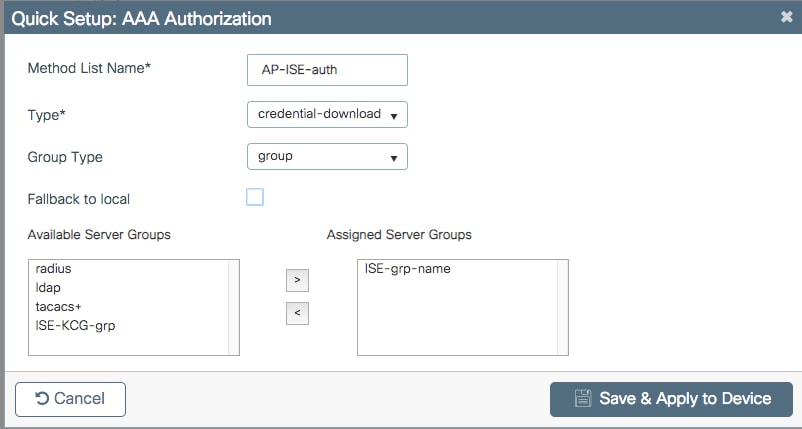

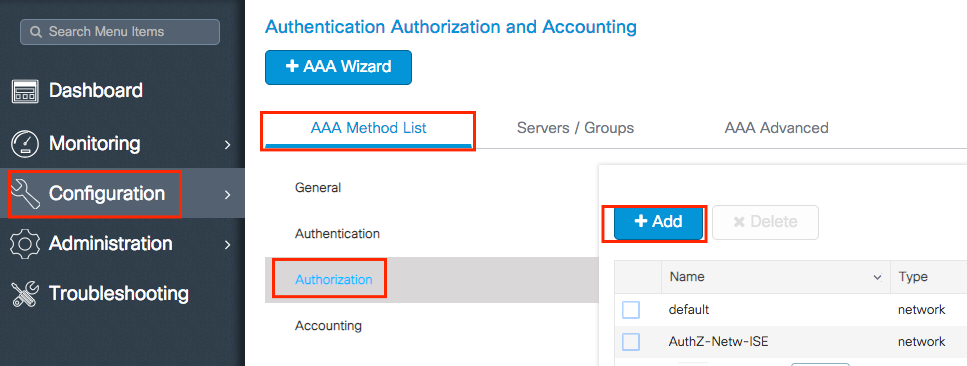

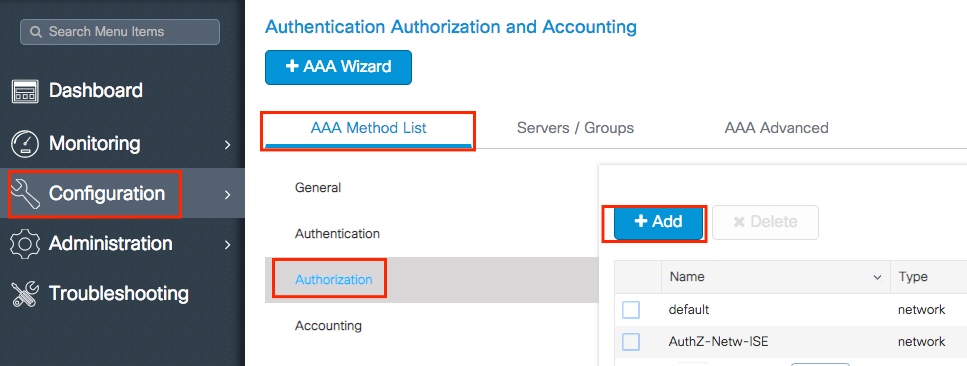

步驟 3.建立授權憑據下載方法清單。

導航到Configuration > Security > AAA > AAA Method List > Authorization > + Add。

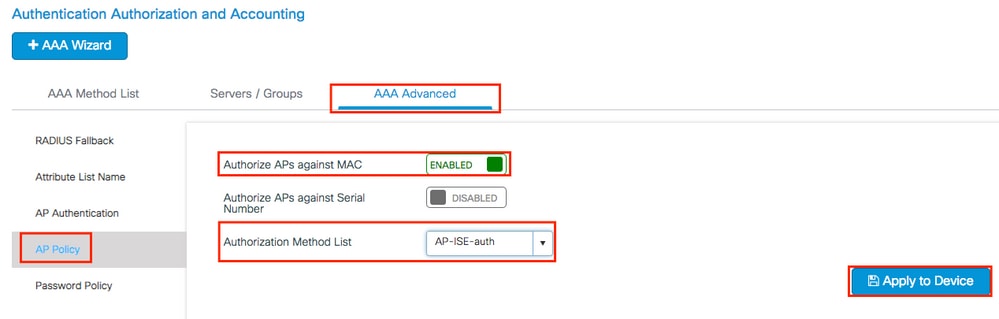

步驟 4.啟用AP MAC授權。

導航到Configuration > Security > AAA > AAA Advanced > AP Policy。 啟用Authorize APs against MAC 並選擇第3步中建立的Authorization Method List。

CLI:

# config t

# aaa new-model

# radius server <radius-server-name>

# address ipv4 <radius-server-ip> auth-port 1812 acct-port 1813

# timeout 300

# retransmit 3

# key <shared-key>

# exit

# aaa group server radius <radius-grp-name>

# server name <radius-server-name>

# exit

# aaa server radius dynamic-author

# client <radius-server-ip> server-key <shared-key>

# aaa authorization credential-download <AP-auth> group <radius-grp-name>

# ap auth-list authorize-mac

# ap auth-list method-list <AP-ISE-auth>

ISE配置

步驟 1.要將9800 WLC增加到ISE:

在ISE上宣告9800 WLC

選擇根據身份驗證配置AP的MAC地址所需的步驟:

配置USE以將MAC地址作為終端進行身份驗證

配置ISE將MAC地址作為使用者名稱/密碼進行身份驗證

配置ISE將MAC地址驗證為終端

步驟2. (可選)建立存取點的身份組。

由於9800不會傳送具有AP授權的NAS-port-Type屬性(Cisco bug IDCSCvy74904),因此

ISE不會將AP授權辨識為MAB工作流。因此,如果AP的MAC地址位於終端清單中,則無法對AP進行身份驗證,除非將MAB工作流程修改為不需要ISE上的NAS-PORT-type屬性。

ISE不會將AP授權辨識為MAB工作流。因此,如果AP的MAC地址位於終端清單中,則無法對AP進行身份驗證,除非將MAB工作流程修改為不需要ISE上的NAS-PORT-type屬性。

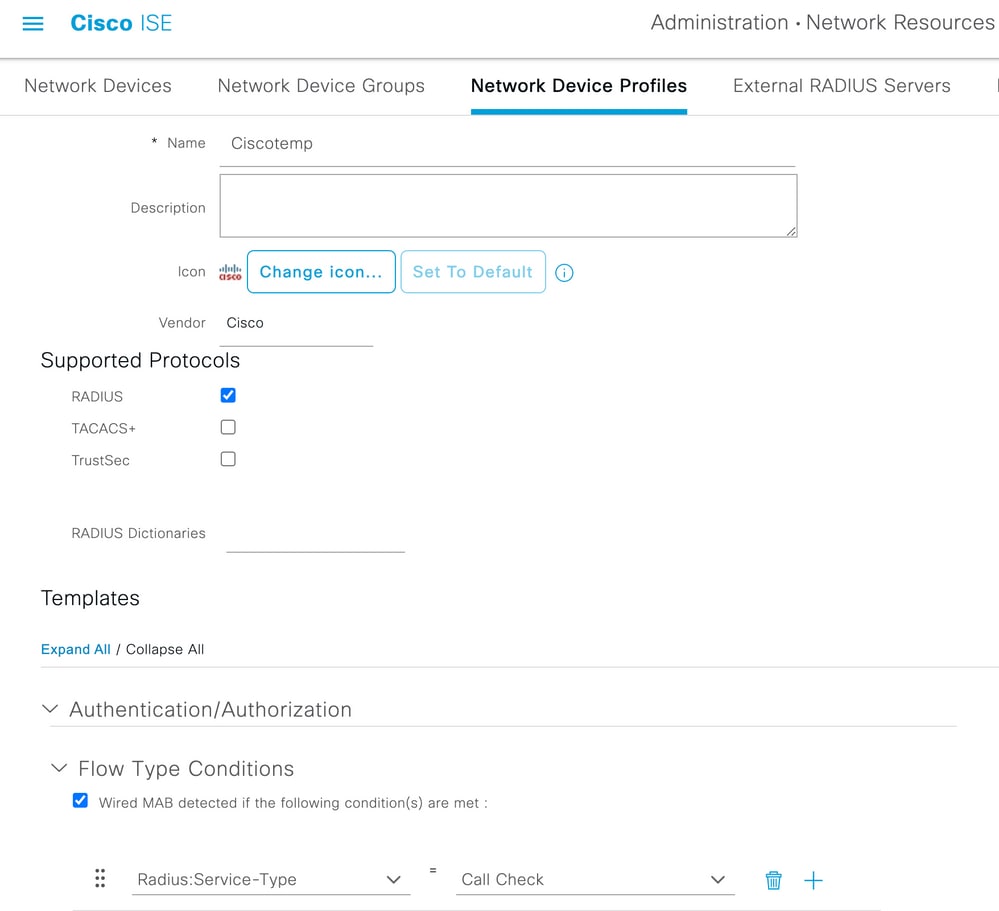

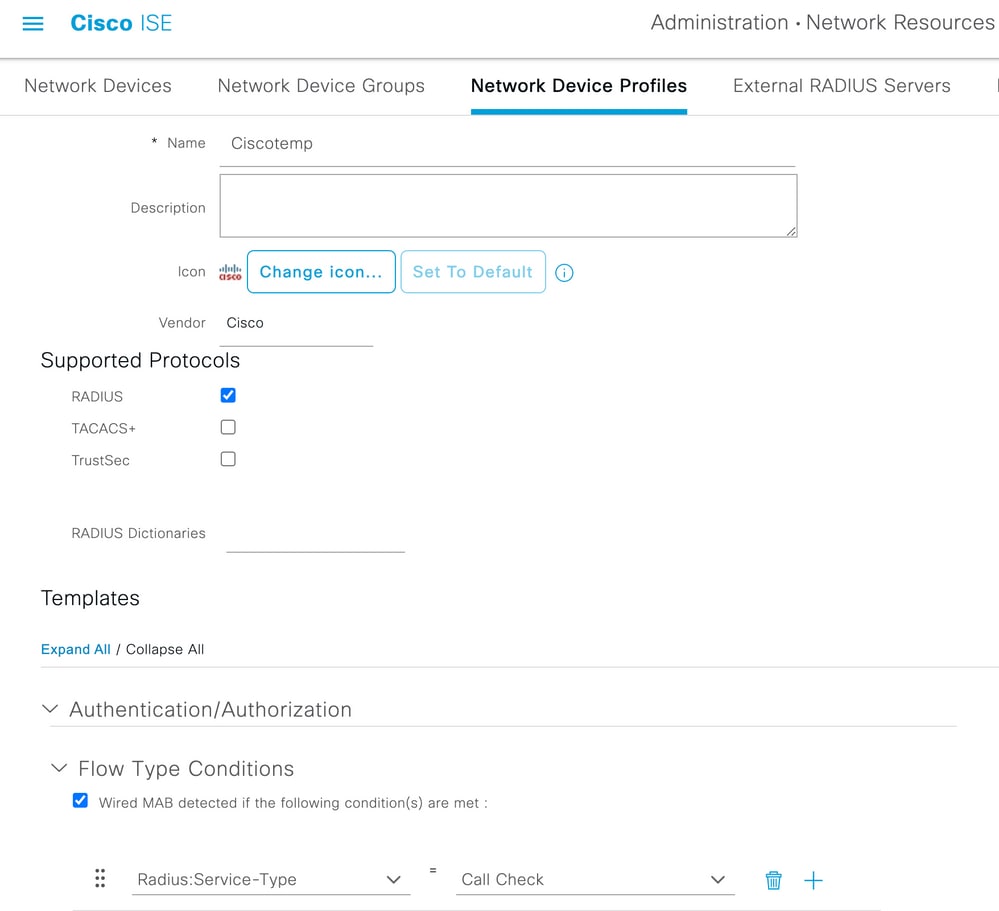

導航到管理員>網路裝置配置檔案,建立新裝置配置檔案。為有線MAB啟用RADIUS和add service-type=call-check。您可以從思科原始設定檔中複製其餘的設定檔。其理念是沒有nas埠型別的有線MAB條件。

返回9800的網路裝置條目,將其配置檔案設定為新建立的裝置配置檔案。

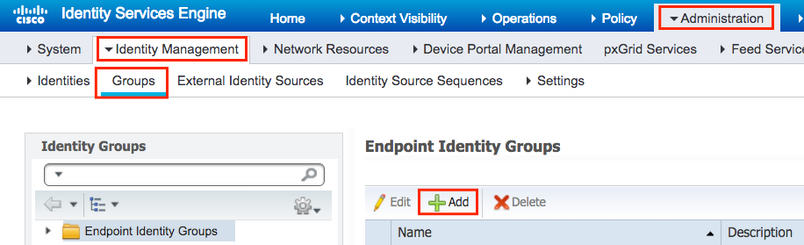

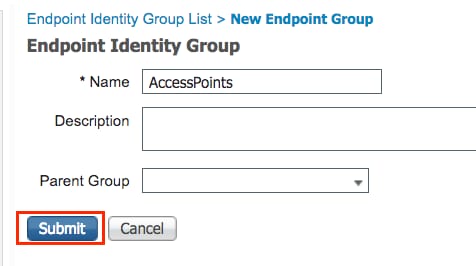

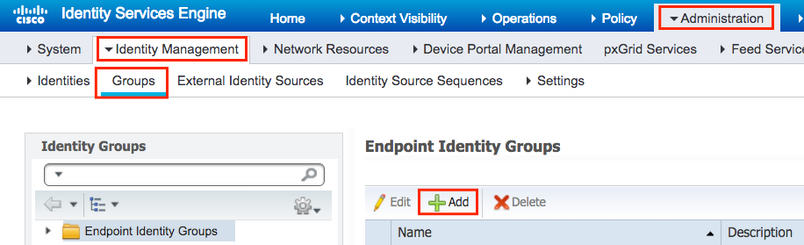

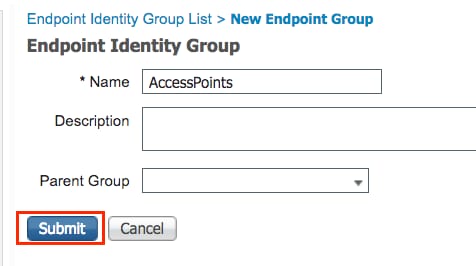

導航到Administration > Identity Management > Groups > Endpoint Identity Groups > + Add。

選擇一個名稱並按一下Submit。

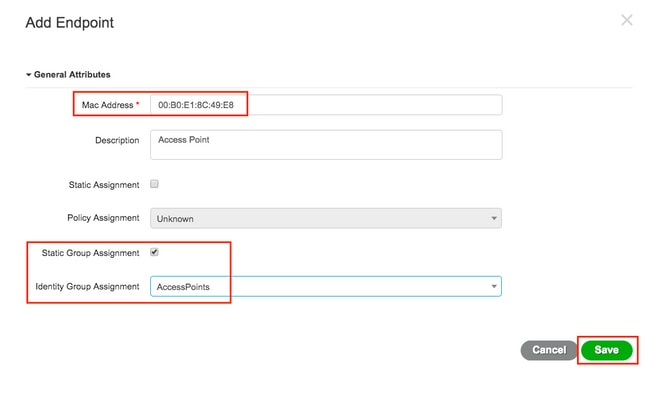

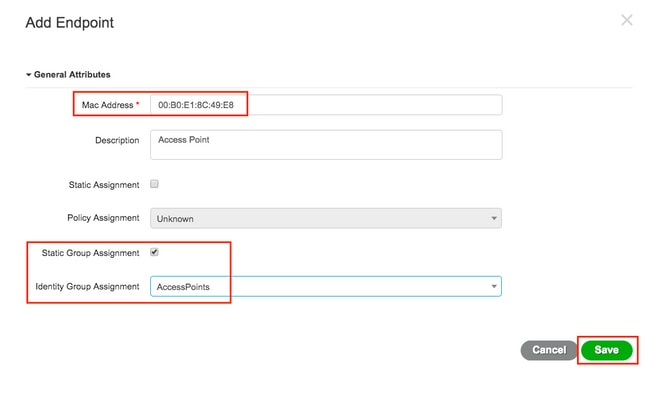

步驟 3.將AP乙太網MAC地址增加到其終端身份組。

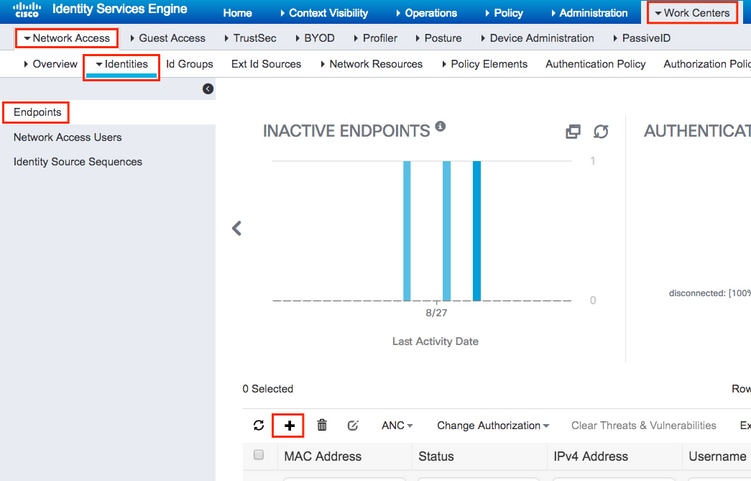

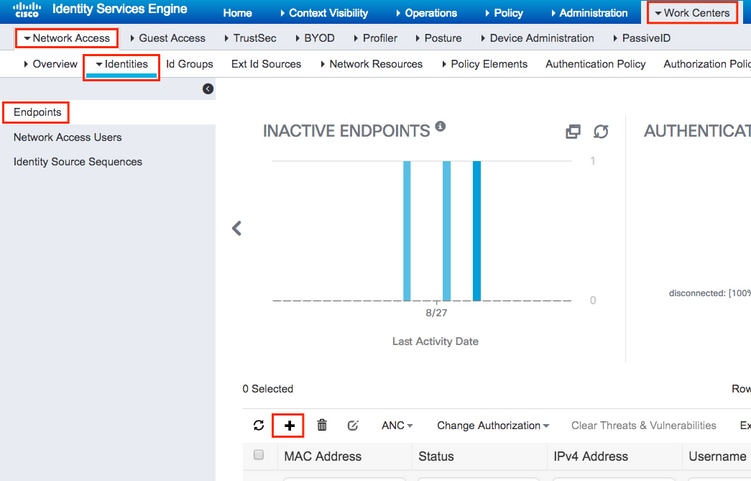

導航到工作中心>網路訪問>身份>終端> +。

輸入所需資訊。

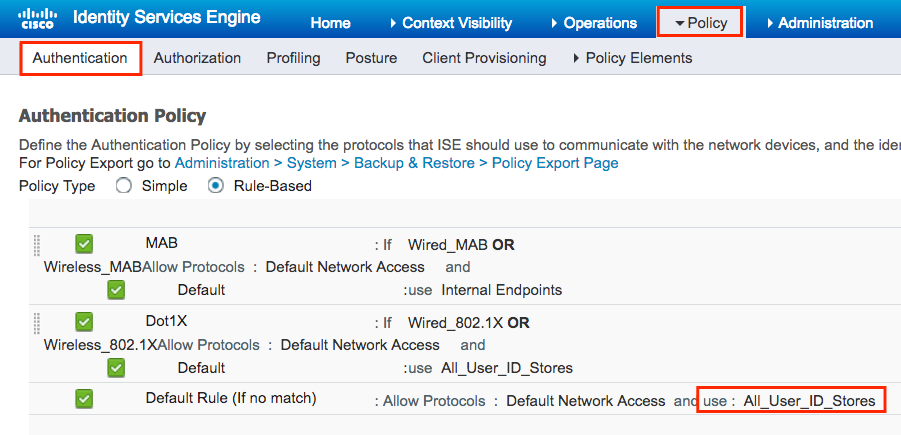

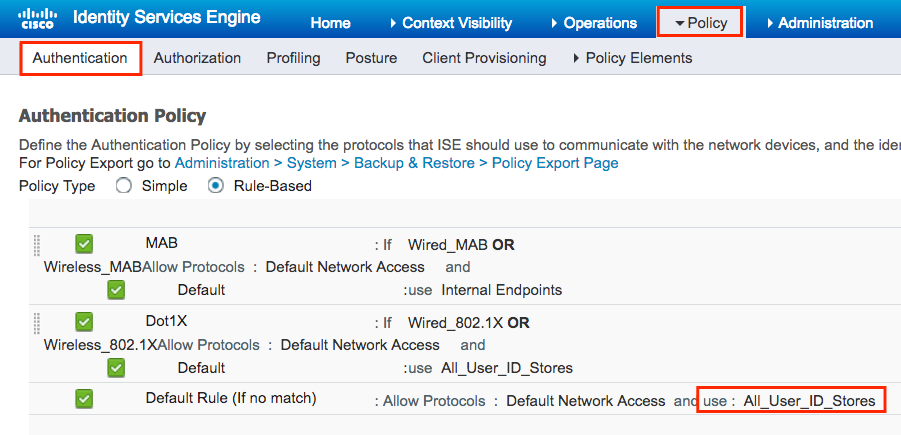

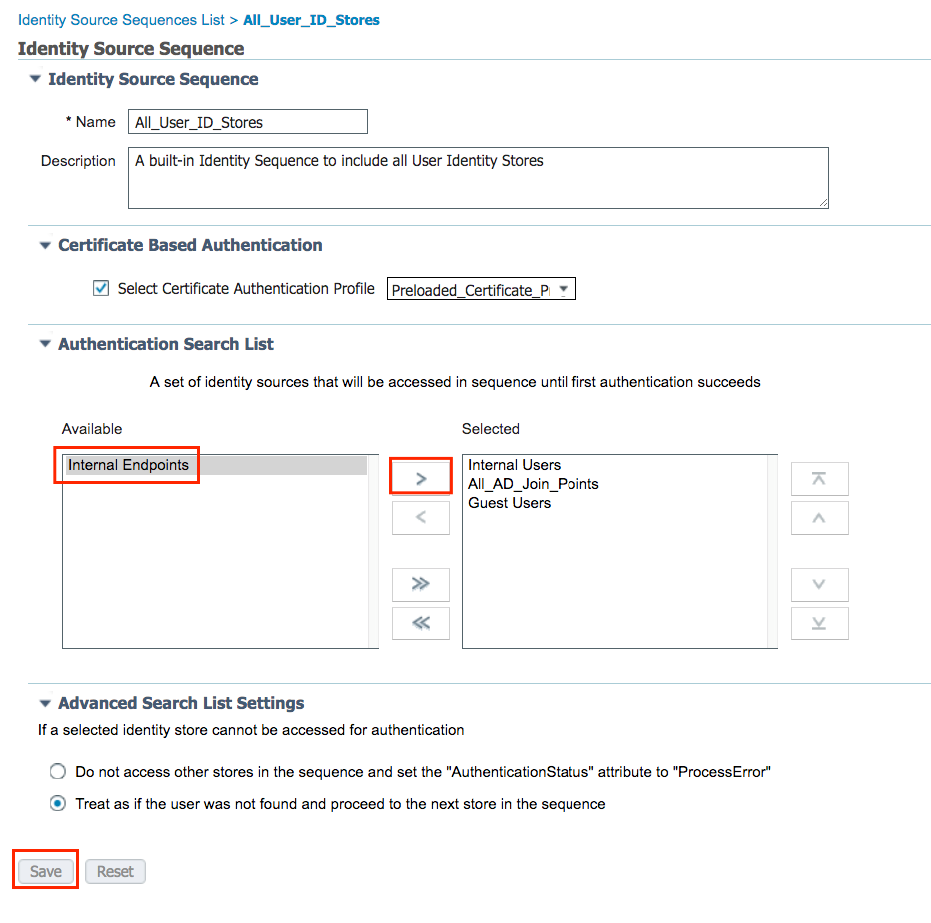

步驟 4.驗證包含內部端點的預設身份驗證規則上使用的身份庫。

A.導航到策略>身份驗證,然後記下身份庫。

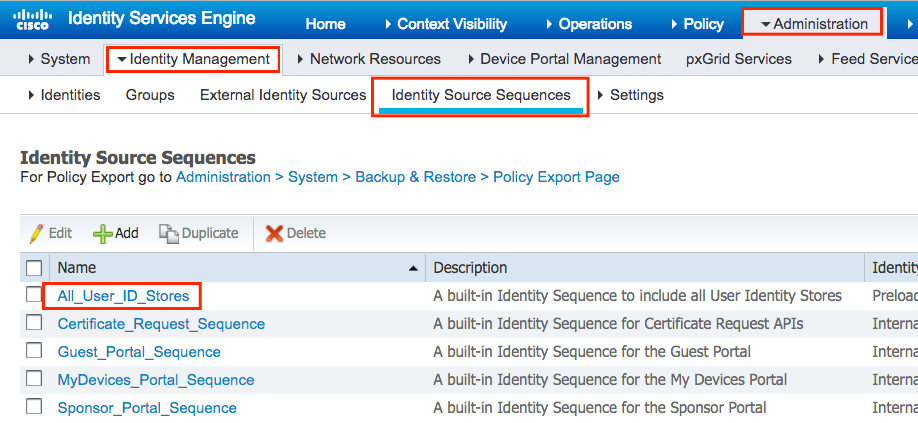

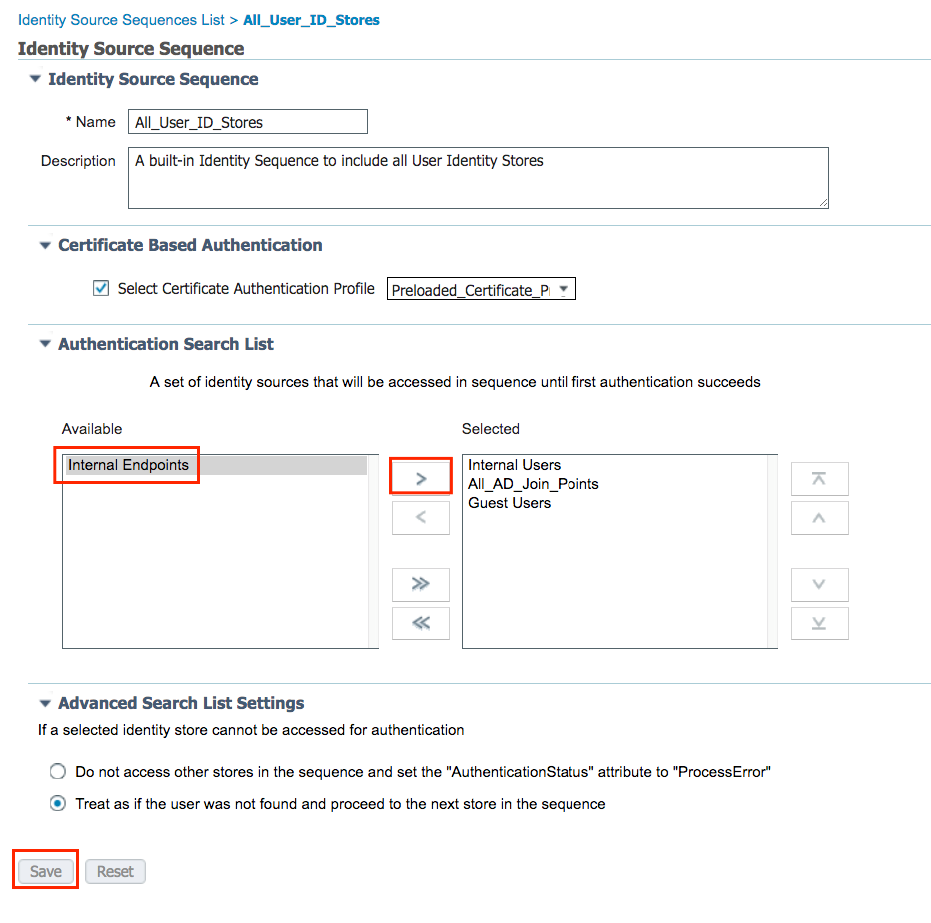

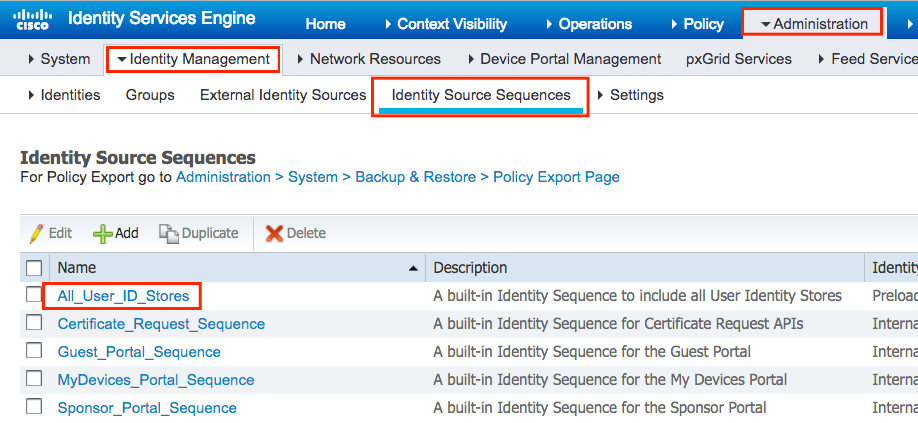

B.導航到管理>身份管理>身份源序列>身份名稱。

C.確保內部終端屬於它。否則,請增加它們。

配置ISE將MAC地址作為使用者名稱/密碼進行身份驗證

不建議使用此方法,因為它需要較低的密碼策略以允許與使用者名稱相同的密碼。

但是,如果不能修改網路裝置配置檔案,則可以將其作為一種解決方法。

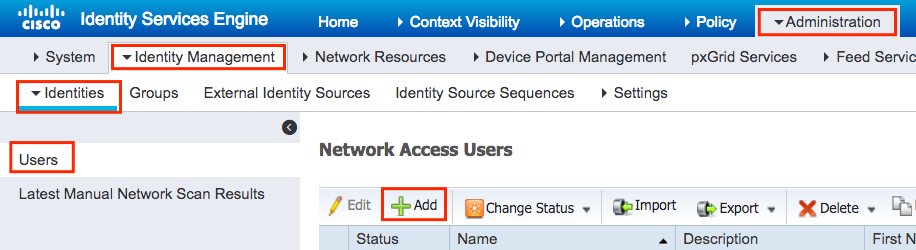

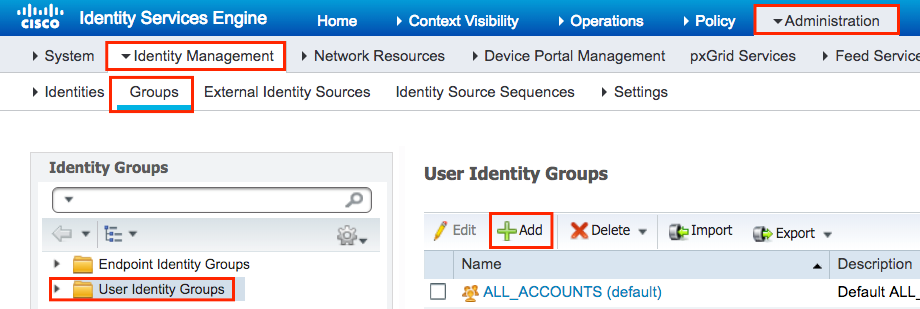

步驟2. (可選)建立存取點的身份組。

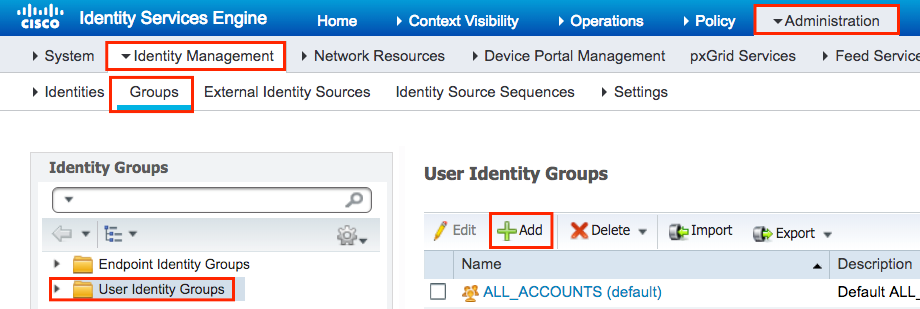

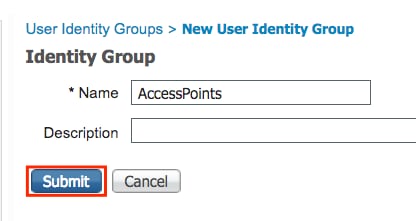

導航到Administration > Identity Management > Groups > User Identity Groups > + Add。

選擇一個名稱並按一下Submit。

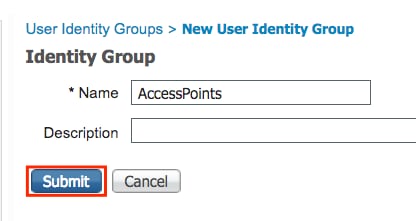

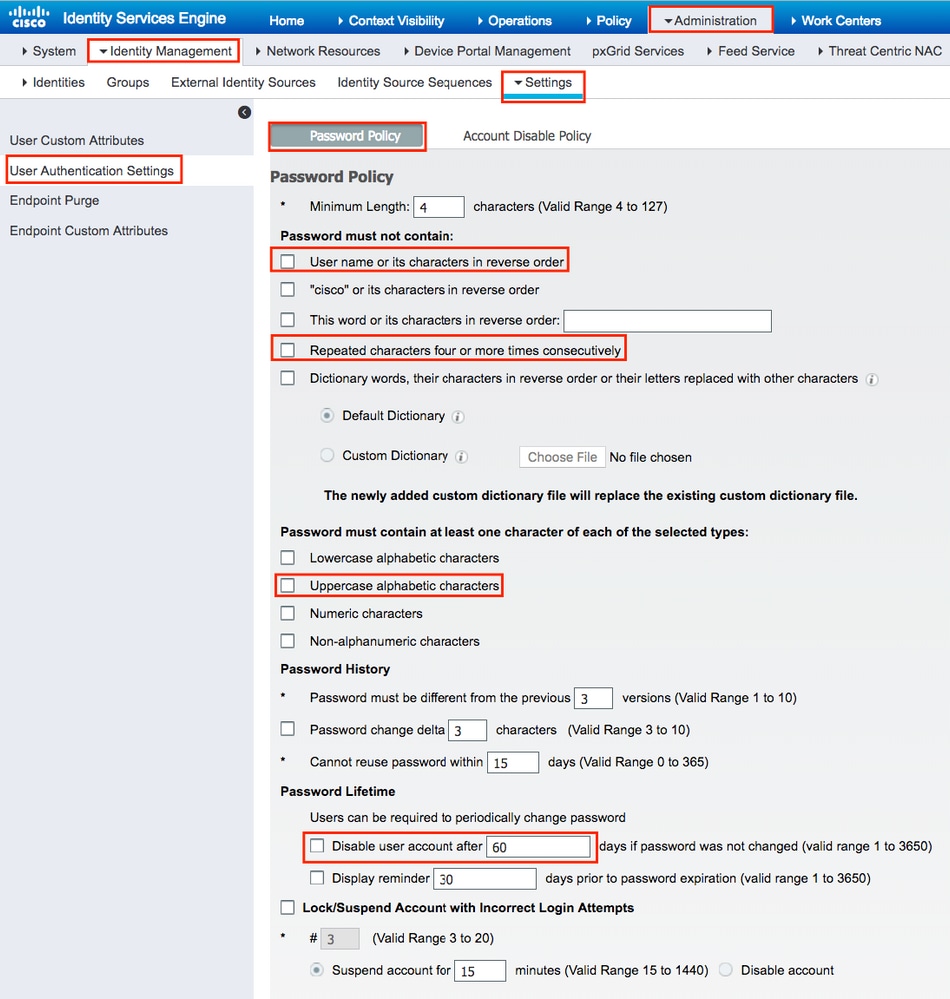

步驟 3.驗證您當前的密碼策略是否允許您增加MAC地址作為使用者名稱和密碼。

導航到Administration > Identity Management > Settings > User Authentication Settings > Password Policy,並確保至少停用以下選項:

注意:如果密碼未更改,您也可以停用在XX天后停用使用者帳戶選項。由於這是MAC地址,因此密碼從不更改。

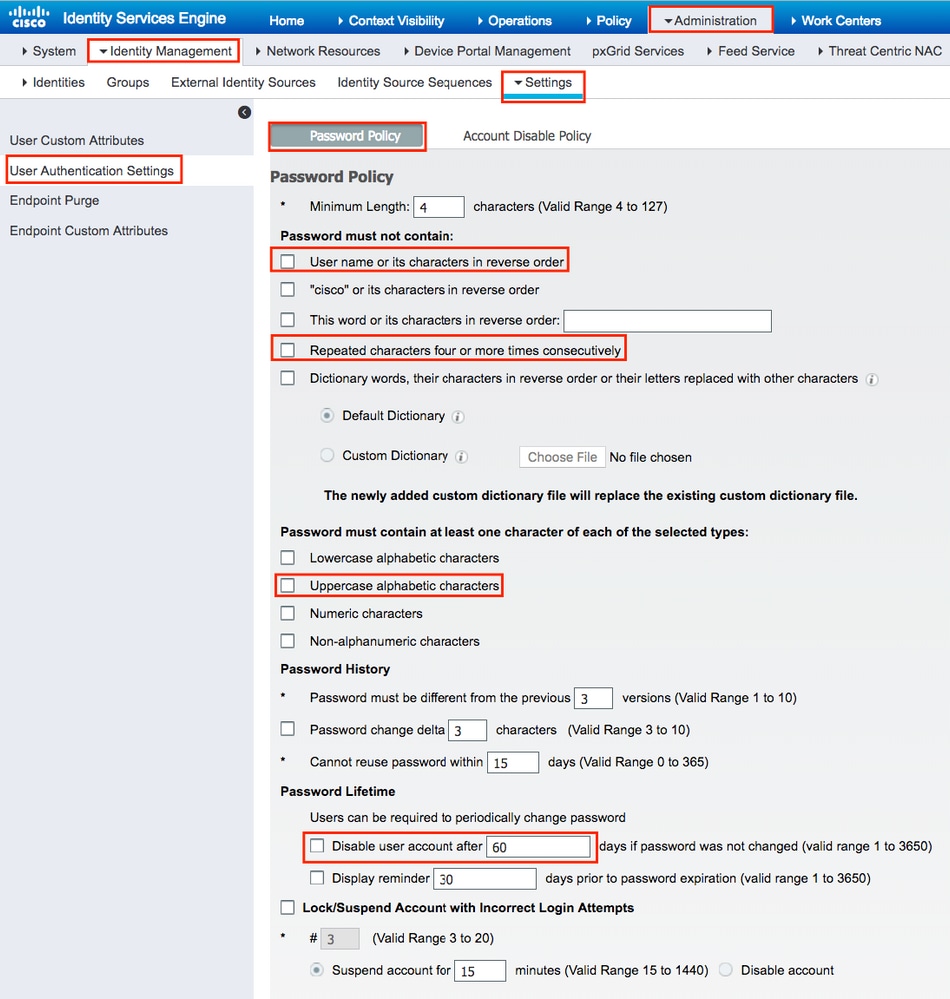

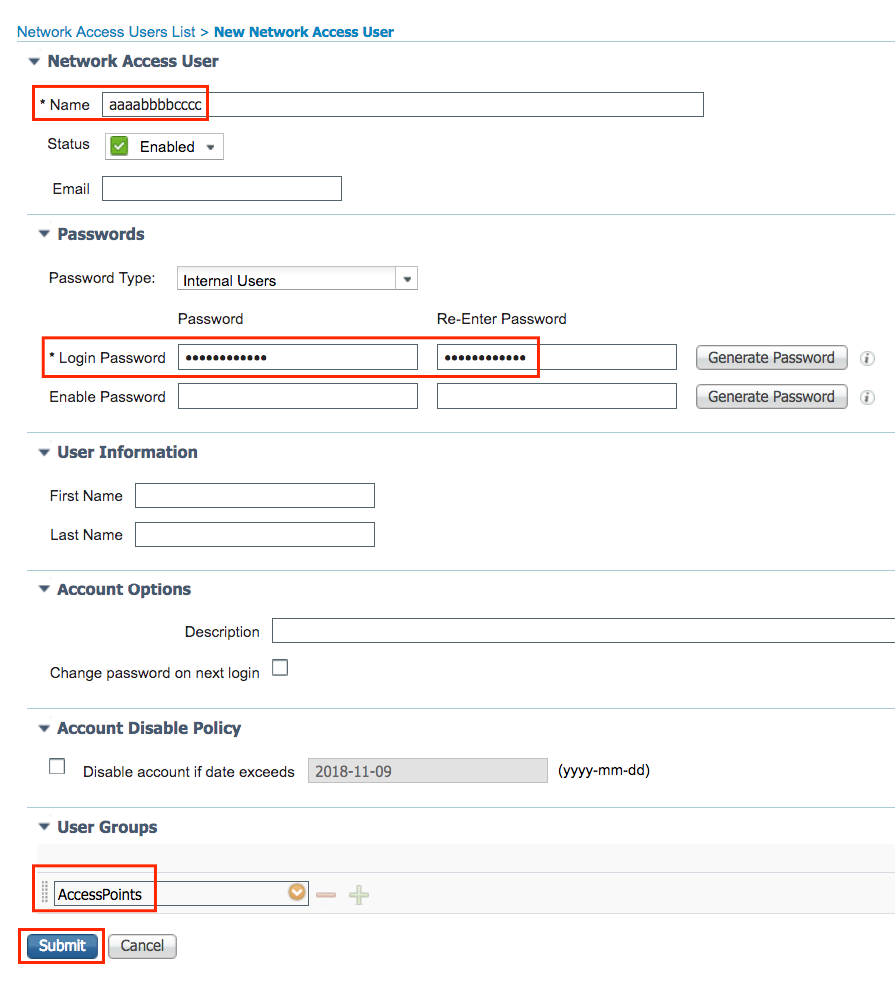

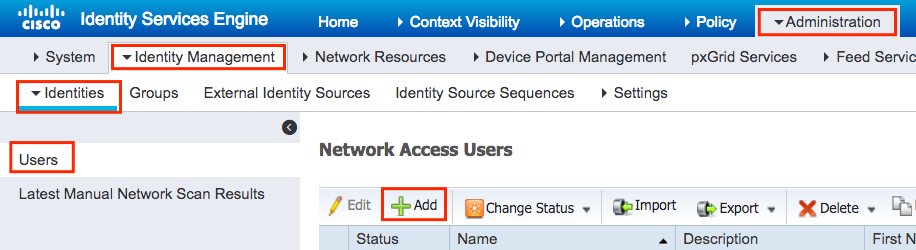

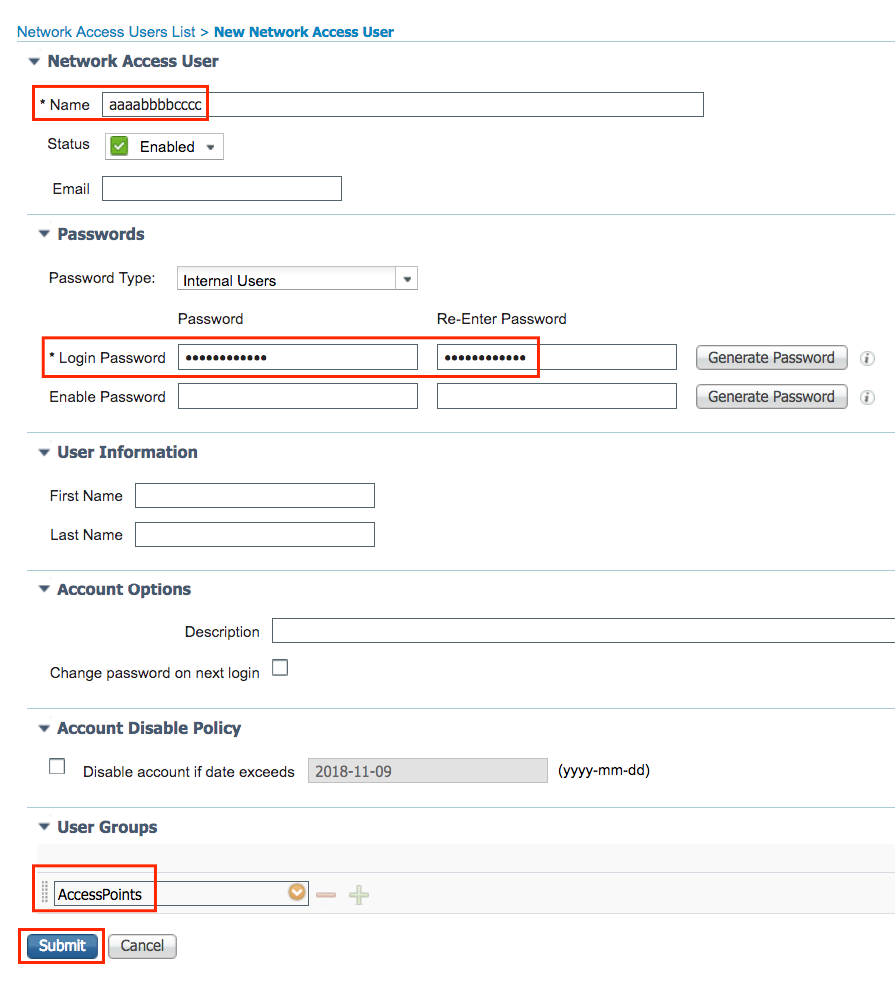

步驟 4.增加AP乙太網MAC地址。

導航到管理>身份管理>身份>使用者> +增加。

輸入所需資訊。

注意: Name 和Login Passwordfields必須是AP的乙太網MAC地址,全部為小寫,無分隔符。

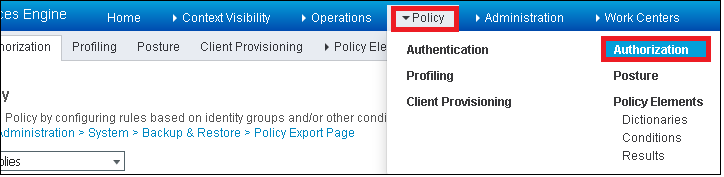

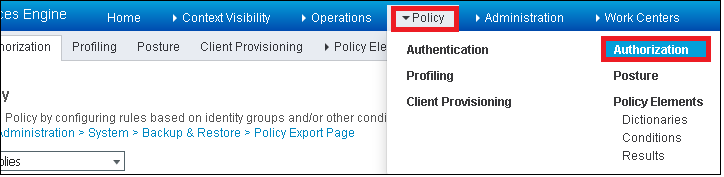

驗證AP的授權策略

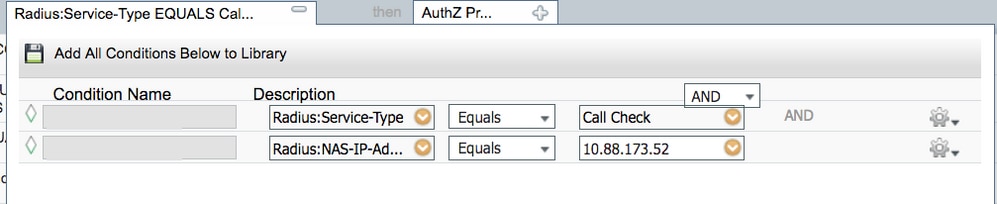

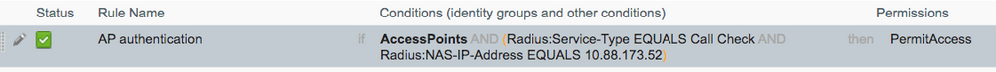

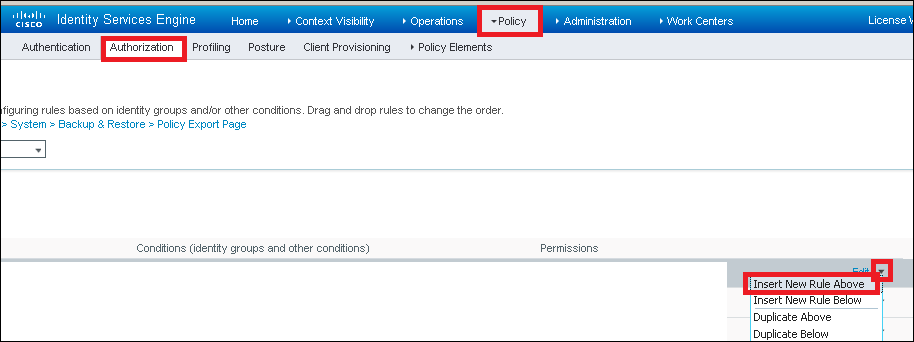

導覽至Policy > Authorization,如下圖所示。

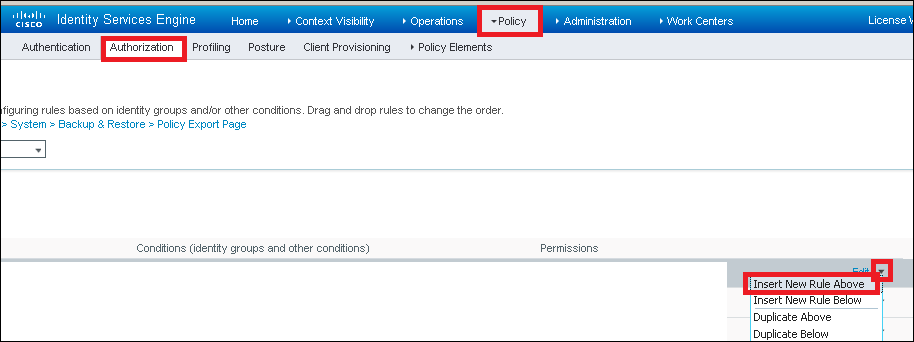

插入新規則,如下圖所示。

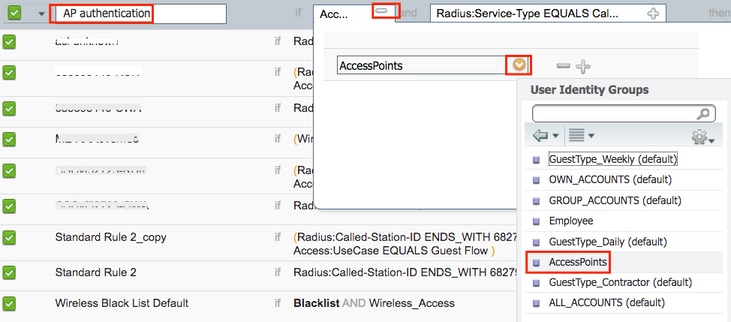

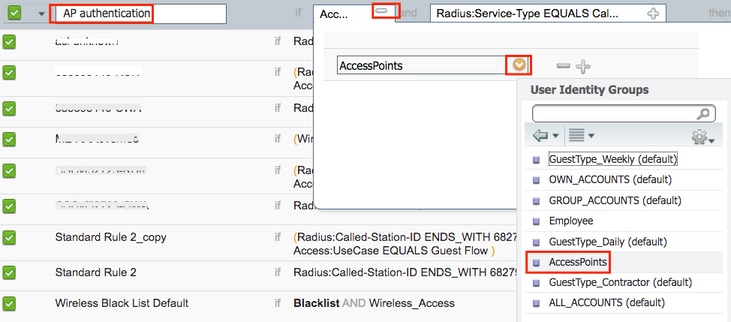

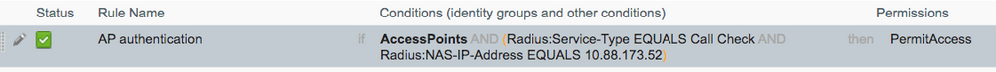

首先,選取規則名稱以及儲存存取點的身份群組(AccessPoints)。 如果您決定將MAC地址作為使用者名稱密碼進行身份驗證,請選擇User Identity Groups;如果您選擇將AP MAC地址作為端點進行身份驗證,請選擇Endpoint Identity Groups。

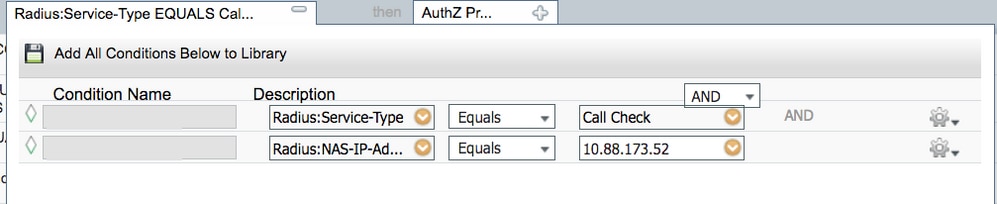

然後,選擇導致授權過程符合此規則的其他條件。在本示例中,如果授權進程使用服務型別呼叫檢查,並且身份驗證請求來自IP地址10.88.173.52,則授權進程會點選此規則。

最後,選擇分配給符合該規則的客戶端的授權配置檔案,按一下「Donee」並儲存,如下圖所示。

注意:已加入控制器的AP不會失去關聯。但是,如果在啟用授權清單後,它們與控制器失去通訊並嘗試重新加入,則它們會完成身份驗證過程。如果它們的MAC位址未在本機或RADIUS伺服器中列出,則它們無法重新加入控制器。

驗證

驗證9800 WLC是否已啟用AP身份驗證清單。

# show ap auth-list

Authorize APs against MAC : Disabled

Authorize APs against Serial Num : Enabled

Authorization Method List : <auth-list-name>

驗證RADIUS配置:

# show run aaa

疑難排解

WLC 9800提供永遠開啟追蹤功能。這可確保持續記錄所有AP加入相關的錯誤、警告和通知級別消息,並且您可以在事件發生後檢視事件或故障條件的日誌。

註:生成的日誌數量從幾個小時到幾天不等,可追溯更改。

要檢視9800 WLC預設收集的跟蹤,可以透過以下步驟透過SSH/Telnet連線到9800 WLC。(請確保將會話記錄到文本檔案中)。

步驟 1.檢查控制器目前時間,以便追蹤問題發生時的記錄。

# show clock

步驟 2.根據系統配置的指示,從控制器緩衝區或外部系統日誌收集系統日誌。如此可快速檢視系統健全狀況和錯誤(如有)。

# show logging

步驟 3.驗證是否啟用了任何調試條件。

# show debugging

IOSXE Conditional Debug Configs:

Conditional Debug Global State: Stop

IOSXE Packet Trace Configs:

Packet Infra debugs:

Ip Address Port

------------------------------------------------------|----------

注意:如果看到列出任何條件,則意味著所有遇到啟用條件的進程(MAC地址、IP地址等)的跟蹤都會記錄到調試級別。如此可能會增加記錄量。因此,建議在不主動調試時清除所有條件。

步驟 4.假設測試的MAC位址未列為條件。在步驟3中,收集特定無線電MAC位址的永遠開啟通知層級追蹤。

# show logging profile wireless filter { mac | ip } { <aaaa.bbbb.cccc> | <a.b.c.d> } to-file always-on-<FILENAME.txt>

您可以顯示作業階段中的內容,也可以將檔案複製到外部TFTP伺服器。

# more bootflash:always-on-<FILENAME.txt>

or

# copy bootflash:always-on-<FILENAME.txt> tftp://a.b.c.d/path/always-on-<FILENAME.txt>

條件式偵錯和無線電主動式追蹤

如果永遠線上的追蹤無法提供足夠資訊來判斷觸發調查中問題的原因,您可以啟用條件式偵錯並擷取「無線電作用中(RA)」追蹤,此追蹤會為與指定條件(此案例為使用者端mac位址)互動的所有處理作業提供偵錯層級追蹤。

步驟 5.確保未啟用調試條件。

# clear platform condition all

步驟 6.為要監控的無線客戶端MAC地址啟用調試條件。

此指令會開始監控提供的MAC位址長達30分鐘(1800秒)。您可選擇將此時間增加至 2085978494 秒。

# debug wireless mac <aaaa.bbbb.cccc> {monitor-time <seconds>}

附註:若要同時監控多個用戶端,請針對每個 MAC 位址執行 debug wireless mac <aaaa.bbbb.cccc> 指令。

注意:您不會在終端會話中看到客戶端活動的輸出,因為所有內容都在內部進行緩衝以便以後檢視。

步驟 7.重現您要監控的問題或行為。

步驟 8.如果在預設或配置的監控時間之前重現問題,則停止調試。

# no debug wireless mac <aaaa.bbbb.cccc>

一旦經過監控時間或停止偵錯無線,9800 WLC會產生具有以下名稱的本機檔案:

ra_trace_MAC_aaaabbbbcccc_HHMMSS.XXX_timezone_DayWeek_Month_Day_year.log

步驟 9. 收集 MAC 位址活動的檔案。 您可將 ra_trace.log 複製到外部伺服器,或將輸出內容直接顯示於螢幕上。

檢查 RA 追蹤檔案的名稱:

# dir bootflash: | inc ra_trace

將檔案複製到外部伺服器:

# copy bootflash:ra_trace_MAC_aaaabbbbcccc_HHMMSS.XXX_timezone_DayWeek_Month_Day_year.log tftp://a.b.c.d/ra-FILENAME.txt

顯示內容:

# more bootflash:ra_trace_MAC_aaaabbbbcccc_HHMMSS.XXX_timezone_DayWeek_Month_Day_year.log

步驟 10.如果根本原因仍不明顯,請收集內部日誌,這些日誌是調試級別日誌的更詳細檢視。您不需要再次調試客戶端,因為您只需進一步詳細檢視已收集並內部儲存的調試日誌。

# show logging profile wireless internal filter { mac | ip } { <aaaa.bbbb.cccc> | <a.b.c.d> } to-file ra-internal-<FILENAME>.txt

注意:此命令輸出返回所有進程的所有日誌記錄級別的跟蹤,而且輸出量非常大。請聯絡 Cisco TAC 協助剖析此類追蹤。

您可將 ra-internal-FILENAME.txt 複製到外部伺服器,或將輸出內容直接顯示於螢幕上。

將檔案複製到外部伺服器:

# copy bootflash:ra-internal-<FILENAME>.txt tftp://a.b.c.d/ra-internal-<FILENAME>.txt

顯示內容:

# more bootflash:ra-internal-<FILENAME>.txt

步驟 11.移除偵錯條件:

# clear platform condition all

注意:請確保在故障排除會話結束後始終刪除調試條件。

參考資料

將網狀網AP連線至9800 WLC

意見

意見